Instalación y configuración de Log Server

El Log Server se puede configurar en servidores Linux o Windows individuales o alojarse en el dispositivo conector de Citrix y aprovechar las actualizaciones continuas. Consulta la sección correspondiente para conocer los pasos de instalación y configuración de cada opción.

Nota para la instalación

Para mejorar la seguridad, se recomienda HTTPS en la implementación.

Asegúrate de que el puerto seleccionado no esté ya en uso.

Evita usar puertos privilegiados (0–1023), ya que requieren permisos de administrador o de nivel de sistema.

Verifica que las reglas del firewall permitan el tráfico en el puerto elegido.

Usa un número de puerto dentro del rango válido (0–65535), pero evita los puertos comúnmente utilizados por los servicios del sistema para evitar conflictos.

Si usas el dispositivo conector de Citrix para implementar el Log Server, asegúrate de que solo el puerto 443 esté configurado.

Versiones mínimas compatibles con Always On Tracing (AOT)

Las siguientes tablas enumeran las versiones mínimas de Citrix Workspace app, Citrix Virtual Apps and Desktops y DaaS que admiten el envío de registros de Always On Tracing (AOT) al AOT Log Server.

Citrix Workspace app (CWA)

| Citrix Workspace app | Versión mínima compatible con AOT |

|---|---|

| Citrix Workspace app para Windows | 2511.10 o 2507 CU1 o posterior |

| Citrix Workspace app para Mac | 2603 o posterior |

| Citrix Workspace app para Linux | ¡Próximamente! |

| Citrix Workspace app para HTML5 | 2511 o posterior |

| Citrix Workspace app para ChromeOS | 2511 o posterior |

| Citrix Workspace app para Android | 2603 o posterior |

| Citrix Workspace app para iOS | 2603 o posterior |

Citrix Virtual Apps and Desktops (CVAD)

| Componente | Versiones compatibles |

|---|---|

| Citrix Virtual Apps and Desktops | 2507 CU1, 2511 o posterior |

Citrix DaaS

| Versión compatible |

|---|

| Posterior a febrero de 2026 |

Citrix NetScaler

| Componente | Versiones compatibles |

|---|---|

| Citrix NetScaler | 14.1.60.57 |

Instalación de Log Server mediante el dispositivo conector de Citrix

El Log Server se puede implementar dentro del dispositivo conector de Citrix. Este enfoque elimina la necesidad de implementar y administrar una VM host y de descargar imágenes o ejecutar comandos de contenedor manualmente. El Log Server se incorpora automáticamente durante la actualización del dispositivo conector y se mantiene actualizado mediante las actualizaciones continuas del conector, lo que garantiza que siempre tengas la última versión. Para obtener más información, consulta Actualizaciones del dispositivo conector

Pasos para implementar Log Server mediante el dispositivo conector de Citrix

-

Si tu entorno aún no tiene un dispositivo conector, implementa el dispositivo en tu hipervisor o desde tu marketplace de nube pública. La versión mínima requerida del dispositivo conector de Citrix es 11.4.1.444. Después de la importación, registra el dispositivo en Citrix Cloud. Para obtener más información, consulta Obtener el dispositivo conector

-

De forma predeterminada, el dispositivo conector tiene 2 vCPU y 4 GB de memoria; aumenta los recursos a al menos 4 vCPU y 16 GB de memoria para gestionar las solicitudes del servidor de registros.

-

Cloud Monitor recupera los registros AOT a través del servicio Monitor Connector que se ejecuta en un Cloud Connector de Windows compatible en la ubicación de recursos. Si el Log Server se implementa en el dispositivo conector de Citrix, también debe haber un Cloud Connector de Windows compatible en la misma ubicación de recursos. El dispositivo conector por sí solo no es suficiente para que Cloud Monitor recupere los seguimientos AOT. El Cloud Connector debe ejecutar la versión 6.141.0.13739 (o 4.420.0.13739) o posterior. Las versiones anteriores harán que la llamada a la API

GetAotTracesfalle, lo que resultará en un error HTTP 500 en Monitor. -

El dispositivo conector proporciona un certificado autofirmado que se sirve a un navegador que se conecta a la página de administración del dispositivo conector. Para poder conectarte al servidor de registros a través de HTTPS, puedes reemplazar este certificado autofirmado por uno propio firmado por tu organización o generado utilizando la cadena de confianza de tu organización. Para obtener más detalles, consulta Administrar certificados o Reemplazar certificado de servidor.

-

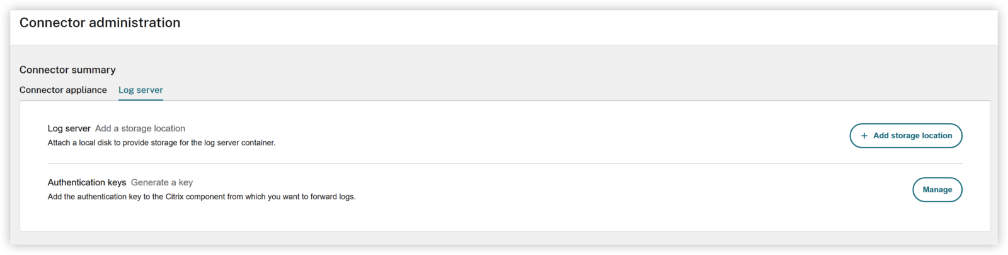

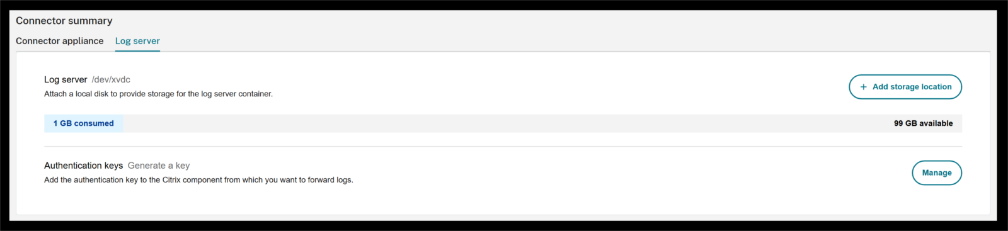

Una vez completada la actualización, inicia sesión en la interfaz de usuario del dispositivo conector en

https://<connector-appliance-FQDN-or-IP>/?enable=logserver. Asegúrate de incluir “?enable=logserver” para poder ver la interfaz de usuario del servidor de registros. La nueva ficha de Log Server ahora muestra opciones de almacenamiento y gestión de claves de autenticación.

-

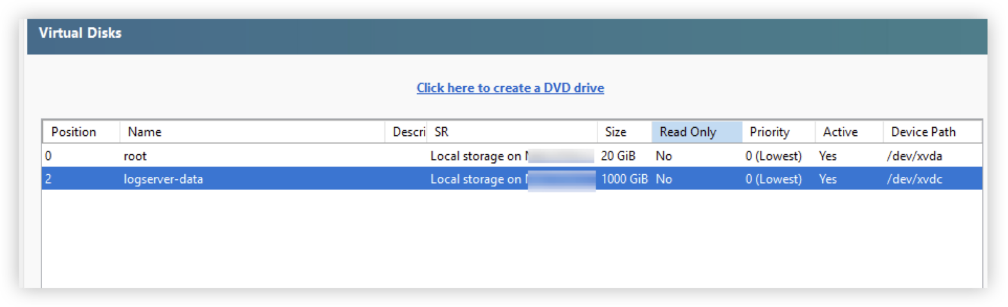

El disco de arranque del dispositivo conector tiene una capacidad de 20 GB. Para admitir un almacenamiento eficiente de registros en el servidor de registros, debes agregar otro disco virtual al dispositivo conector utilizando tu hipervisor o plataforma de gestión en la nube. Este disco adicional debe tener suficiente espacio para satisfacer tus necesidades de almacenamiento de registros (como se explica en la sección anterior).

La captura de pantalla de XenServer a continuación muestra un ejemplo de un dispositivo conector con un disco adicional configurado.

Nota:

Un requisito conocido para VMware ESXi: Los usuarios deben conectar el disco de datos adicional a un controlador SCSI diferente al utilizado por el disco raíz.

-

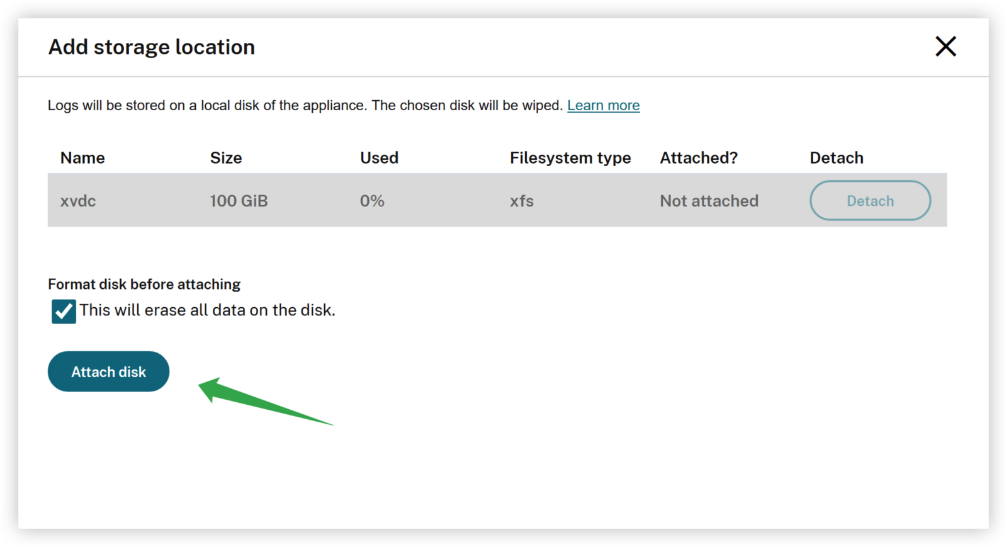

Después de agregar el disco de claves, la interfaz de usuario del servidor de registros lo detectará automáticamente, lo que te permitirá formatearlo y montarlo en el contenedor del servidor de registros en el dispositivo conector.

-

-

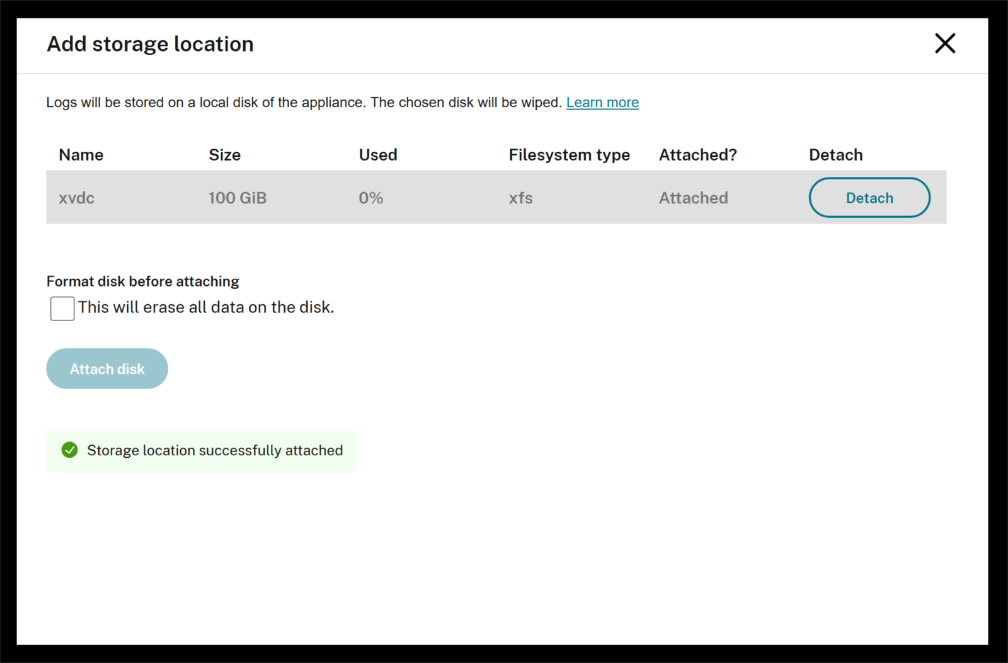

- Una vez que hagas clic en el botón “Attach disk”, el disco se montará en el contenedor del servidor de registros.

-

La página principal mostrará el tamaño del disco junto con información sobre cuánto espacio se utiliza y cuánto queda.

-

Después de conectar el disco, verifica que el Log Server esté en ejecución llamando al punto de conexión de ping:

https://<connector-appliance-FQDN>/ctxlogserver/Ping. Una respuesta “pong” confirma que el Log Server se ha iniciado correctamente. -

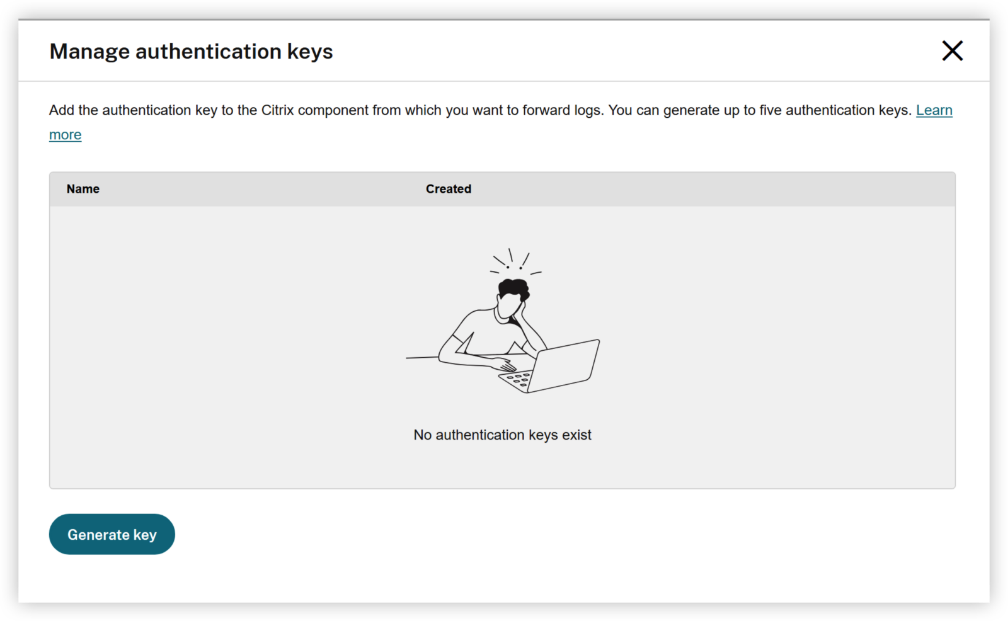

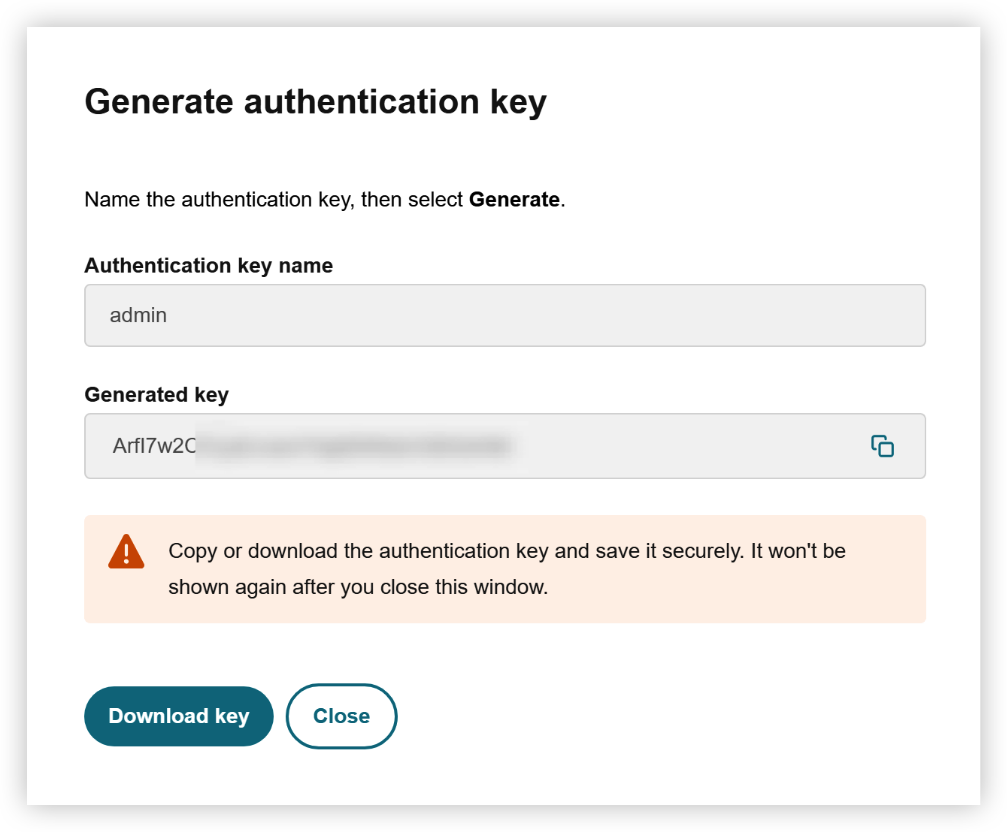

Haz clic en “Generate key”, introduce el nombre del rol y, a continuación, copia o descarga la clave de autenticación. La clave no se mostrará de nuevo después de cerrar la ventana.

Instalación en Linux

- Descarga la imagen del contenedor Docker del servidor de registros desde Descargas de Citrix.

- Coloca los archivos descargados en el mismo directorio.

- Ejecuta el instalador en el directorio con el terminal (Linux) o el símbolo del sistema (Windows) y sigue las instrucciones:

chmod +x ./InstallLogServer

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

- #To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

- --sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Donde:

-

STA_SERVER_FQDNes el nombre de host o la dirección IP del servidor STA (en una instalación local, el servidor STA suele instalarse junto con el DDC).-

LOG_SERVER_FQDNyPORTson el nombre de host del propio servidor de registros y el puerto especificado (8080, 8443 o el valor--porten el parámetro de instalación). -

El certificado del servidor de registros

your_private_cert_key.pfxdebe ser de confianza para otros componentes de Citrix, donde el cliente AOT usará una conexión TLS para cargar los registros.

-

La dirección de STA_SERVER permite al servidor de registros emitir tickets STA de reconexión a los clientes de Citrix Workspace app (CWA) cuando StoreFront no puede proporcionarlos, por ejemplo, después de un tiempo de espera de la sesión. Esto permite a los clientes de CWA restablecer la conexión directamente con el servidor de registros si se produce una interrupción de la conexión.

La dirección de LOG_SERVER se usa cuando el servidor de registros solicita un ticket STA al servidor STA configurado. El servidor STA devuelve un ticket que autoriza las conexiones específicamente al punto de conexión del servidor de registros.

Estos parámetros son opcionales si los clientes de CWA no necesitan tickets STA de reconexión o se conectan directamente a LogServer sin una puerta de enlace.

Postinstalación en Linux

Después de la instalación, se generan algunos archivos de script útiles:

# In Linux, sh scripts will be generated

DownloadLogsByTime.sh

- DownloadLogsByWords.sh

- GetAuthKey.sh

- ListMachines.sh

StartLogServer.sh

<!--NeedCopy-->

Usa ./StartLogServer.sh para iniciar el servidor. Comprueba configpath/weblogs.txt para confirmar que LogServer se ha iniciado correctamente.

Si LogServer se inicia correctamente, verás el siguiente mensaje en el archivo weblogs. LogServer usa internamente el puerto 5000 en contenedores Docker con el protocolo HTTP o HTTPS seleccionado.

Now listening on https://[::]:5000

<!--NeedCopy-->

Si el servidor de registros se instaló en modo HTTP, los registros correctos deberían mostrar lo siguiente:

Now listening on http://[::]:5000

<!--NeedCopy-->

Si LogServer usa HTTPS, asegúrate de que su certificado sea de confianza en todas las máquinas que cargan registros AOT.

Nota:

El puerto configurado en el paso de instalación (8080, 8443 o cualquier puerto especificado) debe usarse al configurar la URL de LogServer en DDC, Storefront, VDA, etc.

Normalmente, tarda entre 30 y 60 segundos en iniciarse en Linux.

Instalación en Windows

- Descarga la imagen del contenedor Docker del servidor de registros desde descargas de Citrix.

- Coloca los archivos descargados en el mismo directorio.

- Ejecuta el instalador en el directorio con el terminal (Linux) o el símbolo del sistema (Windows) y sigue las instrucciones:

Paso 1

Instala Docker Desktop (puede que se requiera una suscripción) para Windows en la VM del servidor de registros. Sigue los pasos a continuación para asegurarte de que Docker Desktop se instale e inicie correctamente en los sistemas Windows que dependen de WSL 2.

-

- Establece el límite de memoria >= 12 GB en la configuración de Docker Desktop.

-

- Docker Desktop requiere las siguientes características de Windows; asegúrate de verificar que estas características estén habilitadas.

- Hyper-V

- Plataforma de máquina virtual

- Subsistema de Windows para Linux (WSL)

-

- Si falta alguna característica, instálala y reinicia la VM para que los cambios surtan efecto.

-

Después de que el sistema se reinicie, abre PowerShell (Ejecutar como administrador) y actualiza WSL ejecutando el comando

wsl --update. -

Docker Desktop requiere WSL 2. Configúralo como predeterminado ejecutando el comando

wsl --set-default-version 2. -

Una vez que WSL esté actualizado y las características de Windows requeridas estén habilitadas, el motor de Docker Desktop debería iniciarse correctamente.

Paso 2

Ejecuta los siguientes comandos para continuar con la instalación.

Nota:

La ubicación predeterminada de las carpetas de configuración y base de datos (Datos) se crea en

C:\Users\<username>\LogServer. Puedes cambiarlas con los comandos siguientes.

#Install with https mode with port 8443 with default path

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443

#Install with http mode, with port 8080 with default path

InstallLogServer.exe --port 8080

#Command to change the config path and data path of your choice with https mode

InstallLogServer.exe --https --cert <c:\path\cert.pfx> --port 8443 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#Install with specific config path and data path

InstallLogServer.exe --port 8080 --config C:\LogServer\Config --database C:\LogServer\Datacmd

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Donde:

-

STA_SERVER_FQDNes el nombre de host o la dirección IP del servidor STA (en una instalación local, el servidor STA suele instalarse junto con el DDC). -

LOG_SERVER_FQDNyPORTson el nombre de host del propio servidor de registros y el puerto especificado (8080, 8443 o el valor--porten el parámetro de instalación). -

El certificado del servidor de registros

your_private_cert_key.pfxdebe ser de confianza para otros componentes de Citrix, donde el cliente AOT usará una conexión TLS para cargar los registros.

La dirección de STA_SERVER permite a LogServer proporcionar tickets STA de reconexión a los clientes de CWA cuando StoreFront no puede hacerlo debido a un tiempo de espera de la sesión. Como resultado, los clientes de CWA pueden obtener tickets de reconexión directamente de LogServer en caso de fallos de conexión.

La dirección de LOG_SERVER se utiliza cuando el servidor de registros solicita un ticket STA al STA_SERVER. El STA_SERVER emite un ticket STA que autoriza exclusivamente las conexiones a la dirección de LOG_SERVER.

Estos parámetros son opcionales si los clientes de CWA no necesitan tickets STA de reconexión o se conectan directamente a LogServer sin una puerta de enlace.

Post Installation on Windows

Después de la instalación, se generan algunos archivos de script útiles en el mismo directorio donde guardaste los archivos del instalador.

Nota:

Puedes mover estos archivos a una ubicación diferente. Sin embargo, recuerda la nueva ubicación, ya que se necesitarán de nuevo al configurar el servidor de registros (Log Server).

#In Windows, bat scripts will be generated in the same directory where you saved the installer files.

DownloadLogsByTime.bat

DownloadLogsByWords.bat

GetAuthKey.bat

ListMachines.bat

StartLogServer.bat

<!--NeedCopy-->

- Usa

StartLogServer.batpara iniciar el servidor de registros.

Verifica tu configpath\weblogs.txt para confirmar que el LogServer se inició correctamente.

Cuando los registros muestren lo siguiente, significa que el Log Server se ha iniciado correctamente. Si el LogServer se inicia correctamente, verás el siguiente mensaje en el archivo weblogs. El puerto 5000 es usado internamente por LogServer en contenedores Docker con el protocolo HTTP o HTTPS seleccionado.

Now listening on: https://[::]:5000

<!--NeedCopy-->

Si el servidor de registros se instaló en modo HTTP, los registros exitosos deberían mostrar lo siguiente:

Now listening on: http://[::]:5000

<!--NeedCopy-->

Si LogServer usa HTTPS, asegúrate de que su certificado sea de confianza en todas las máquinas que cargan registros AOT.

Nota:

El puerto configurado en el paso de instalación (8080 o 8443 o cualquier puerto especificado) debe usarse al configurar la URL del logserver en DDC, Storefront, VDA, etc.

Normalmente, tarda entre 1 y 10 minutos, dependiendo del hardware en Windows.

Autenticación TLS mutua (opcional)

TLS mutua (mTLS) proporciona una capa adicional de seguridad entre el Log Server y los clientes (VDA, DDC, StoreFront, CWA). Cuando mTLS está habilitada, tanto el cliente como el servidor se autentican mutuamente usando certificados emitidos por tu PKI empresarial.

-

mTLS es útil en entornos donde:

- Los segmentos de red no son de confianza o son compartidos.

- Existe el requisito de autenticar no solo el Log Server, sino también cada cliente de registro AOT.

- Los clientes quieren evitar que sistemas no autorizados envíen datos de registro.

- Las políticas regulatorias o de cumplimiento requieren autenticación basada en certificados.

Aunque mTLS es opcional, mejora la seguridad al garantizar que solo los componentes de Citrix de confianza puedan comunicarse con el Log Server, y que el servidor de registros pueda verificar cada conexión entrante antes de aceptar datos de telemetría.

Requisitos del certificado

Para configurar mTLS, se deben generar los siguientes certificados:

- aotclient.pfx – Certificado usado por los clientes de registro AOT (VDA, DDC, StoreFront, CWA)

- logserver.pfx – Certificado usado por el Log Server

- enterprise-ca.cer – El certificado raíz o intermedio usado para firmar ambos archivos .pfx

Nota

Omite esta sección de TLS mutua si usas Citrix Connector Appliance, ya que no es compatible.

- El archivo enterprise-ca.cer debe importarse en el almacén de Autoridades de certificación raíz de confianza tanto en el Log Server como en los clientes de telemetría.

Los certificados aotclient.pfx y logserver.pfx no deben estar protegidos con contraseña.

- El asunto de aotclient.pfx debe ser CitrixAOTClient, lo que permite al cliente de telemetría localizar automáticamente el certificado durante el tiempo de ejecución.

Para habilitar mTLS, incluye el parámetro --ca en el comando de instalación del Log Server.

Este parámetro especifica la ruta al certificado enterprise-ca.cer.

# with default path

./InstallLogServer --https --cert logserver.pfx --ca enterprise-ca.cer --port 8443

# with customized path

./InstallLogServer --config /YourPath/LogServer/Config --database /YourPath/LogServer/Data --cert /YourPath/logserver.pfx --ca /YourPath/enterprise-ca.cer --port 8443

# delete temp certificate logserver.pfx in current install directory

sudo rm -rf /YourPath/logserver.pfx

# keep logserver.pfx accessed only by the container process user 'ubuntu'.

sudo chmod 400 LogServer/Config/logserver.pfx

sudo chown ubuntu:ubuntu LogServer/Config/logserver.pfx

<!--NeedCopy-->

Si se requiere autenticación TLS mutua, ejecuta el siguiente comando de PowerShell en DDC, Storefront, VDA y otros componentes de CVAD con privilegios de administrador.

# import client cert at the machine aot client

Import-PfxCertificate -CertStoreLocation Cert:\LocalMachine\My\ -FilePath c:\aotclient.pfx

# Verify successful import

Get-ChildItem Cert:\LocalMachine\My | Where-Object { $_.Subject -like "*AOTclient*" }

# delete temp certificate aotclient.pfx

Remove-Item -Path "C:\aotclient.pfx" -Force

# Ensure LogServer’s certificate is trusted on all machines uploading AOT logs.

<!--NeedCopy-->

Nota:

El servicio de telemetría se ejecuta con la cuenta “network service”, por lo que es necesario otorgar manualmente a NETWORK SERVICE control total sobre la clave privada del certificado CitrixAOTClient, usando la interfaz gráfica certlm.msc.

Presiona Win + R, escribe certlm.msc y presiona Enter para abrir la consola de Certificados (equipo local).

Expande Certificados (equipo local) > Personal > Certificados.

En el panel derecho, localiza el certificado emitido a CitrixAOTClient.

Abre “Administrar claves privadas”.

Haz clic derecho en el certificado y selecciona Todas las tareas > Administrar claves privadas.

En el cuadro de diálogo de permisos, selecciona Agregar, escribe NETWORK SERVICE y haz clic en Comprobar nombres (debería resolverse a NT AUTHORITY\NETWORK SERVICE).

Haz clic en Aceptar para aplicar los permisos.

Si el cliente proporciona certificados autofirmados, haz lo siguiente:

- En el lado del logserver, logserver.pfx y aotclient.cer se instalan como se describió anteriormente. El aotclient.cer cumple la función de enterprise-ca.cer.

- En el lado del cliente, aotclient.pfx y logserver.cer se importan como se describió anteriormente. El logserver.cer cumple la función de enterprise-ca.cer.

- Para obtener más información, consulta Crear un nuevo certificado

Verificar el Log Server

Abre tu navegador en Log Server o VDA o DDC, visita http://YourLogServerFQDN:8080/Ping

Una cadena de respuesta “Pong UTC:08/19/2025 01:03:29 Versión: 2511.1.6” se mostrará en el navegador. La hora UTC debe ser la hora UTC del LogServer. La cadena de versión contiene el nombre de la versión y el número de compilación.

Nota:

Cambia el puerto 8080 por tu puerto configurado si no usas el puerto predeterminado, y cambia http a https si se instaló en modo HTTPS.

Si la verificación del servidor de registros falla, verifica los siguientes registros:

- Ejecuta

docker logs logserverpara verificar los registros de Docker. - Para Linux -

$HOME/LogServer/Config/weblogs.txt(cambia $HOME/LogServer a tu ruta de instalación real si no usas la predeterminada) - Para Windows -

C:\Users\YourUserName\LogServer\Config\weblogs.txt(Cambia YourUserName por el nombre de usuario real. Cambia C:\Users\YourUserName\LogServer a tu ruta de instalación real si no usas la predeterminada)

Configuración avanzada del Log Server

En Linux o Windows

Ejecuta docker stop logserver para detener el logserver.

Por defecto, el servidor de registros está configurado con los siguientes valores. Para realizar los cambios, edita StartLogServer.sh o StartLogServer.bat si se instaló en Windows.

-e MAX_RESERVE_DAYS=7

-e MAX_DISK_USAGE_PERCENTAGE=85

-e LOCAL_DOWN_ONLY=true

-e OPENSEARCH_JAVA_OPTS="-Xms2G -Xmx2G"

<!--NeedCopy-->

| Opciones de configuración de LogServer | Valor predeterminado | Rango de valores | Descripción |

|---|---|---|---|

| LOG_LEVEL | 2 | 0-4 | 0=Traza, 1=Depuración, 2=Información, 3=Advertencia, 4=Error |

| CORS_ORIGINS | “Url” o “url1;url2;url3” | Modifica este valor para permitir que el cliente CWA H5/Chrome cargue registros AOT. Admite varias URL separadas por “;” | |

| MAX_RESERVE_DAYS | 7 | 1~30 | Log Server almacena las entradas de registro un máximo de días según el campo TimeStamp. Los registros insertados hace 7 días se eliminarán. Se comprueba cada 10 minutos. |

| MAX_DISK_USAGE_PERCENTAGE | 85 | 10~90 | Log Server supervisa el porcentaje de almacenamiento de datos. Si el porcentaje de uso supera el 90 %, Log Server eliminará los registros antiguos día a día hasta que el porcentaje de uso sea inferior al 90 %. Se comprueba cada 10 minutos. |

| LOCAL_DOWN_ONLY | true | true/false | Si es true, solo la máquina con Log Server instalado puede acceder a las API /Download/. Si es false, otras máquinas con AuthKey podrían acceder a las API /Download/. |

| OPENSEARCH_JAVA_OPTS | “-Xms2G -Xmx2G” | 2G ~ MaxMem/2 | Configuraciones de memoria de Opensearch. Proporciona más memoria si hay muchas máquinas que envían registros a Log Server. Por ejemplo, 0~999 máquinas: 2 GB; 1000~1999 máquinas: 4 GB; 2000~9999 máquinas: 6 GB |

Ejecuta ./StartLogServer.sh en Linux para verificar si los cambios se han actualizado.

Ejecuta StartLogServer.bat en Windows para verificar si los cambios se han actualizado.

En Citrix Connector Appliance

A continuación, se indican los pasos para configurar los ajustes avanzados de Log Server en Citrix Connector Appliance a través de la API local.

Puedes ejecutar esto en Postman, Curl o PowerShell. A continuación, se muestra un ejemplo de instrucciones ejecutadas en Postman:

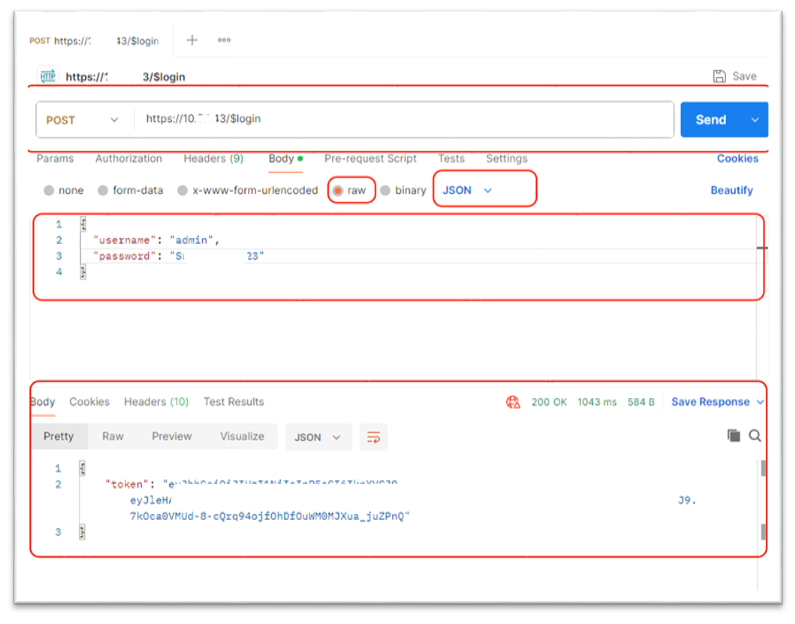

- Autenticación: Generación de un JWT

Todas las llamadas a la API deben autenticarse mediante un JSON Web Token (JWT). Primero debes generar un token que luego se incluirá en el encabezado de las solicitudes posteriores.

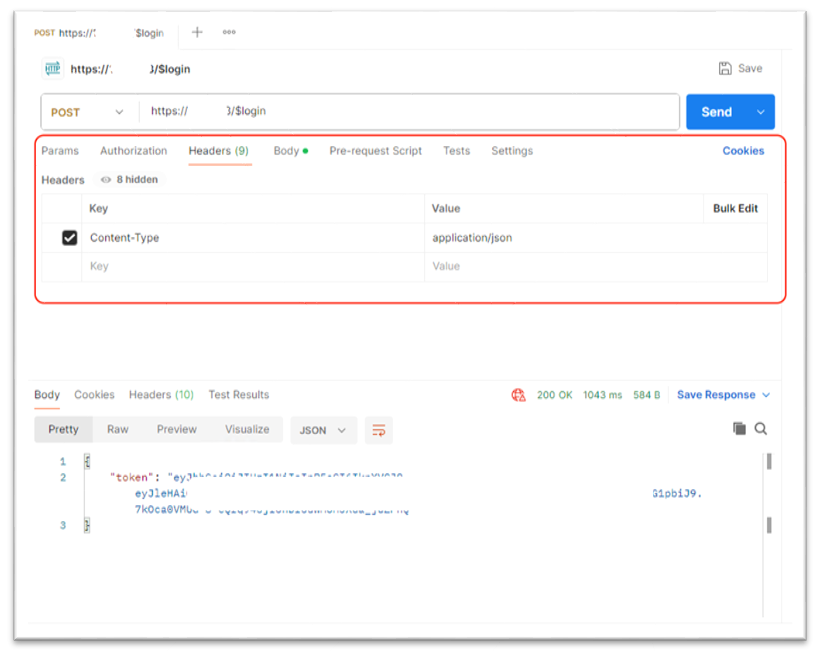

Paso 1.1: Generar el token

Para generar el token, ejecuta una solicitud POST al punto de conexión $login.

-

Punto de conexión: POST https://[ip]/$login

-

Cuerpo: Deberás incluir la carga útil JSON necesaria para la autenticación (por ejemplo, nombre de usuario y contraseña). Si las credenciales son correctas, la API devolverá un token.

Copia este valor de token para usarlo en los siguientes pasos.

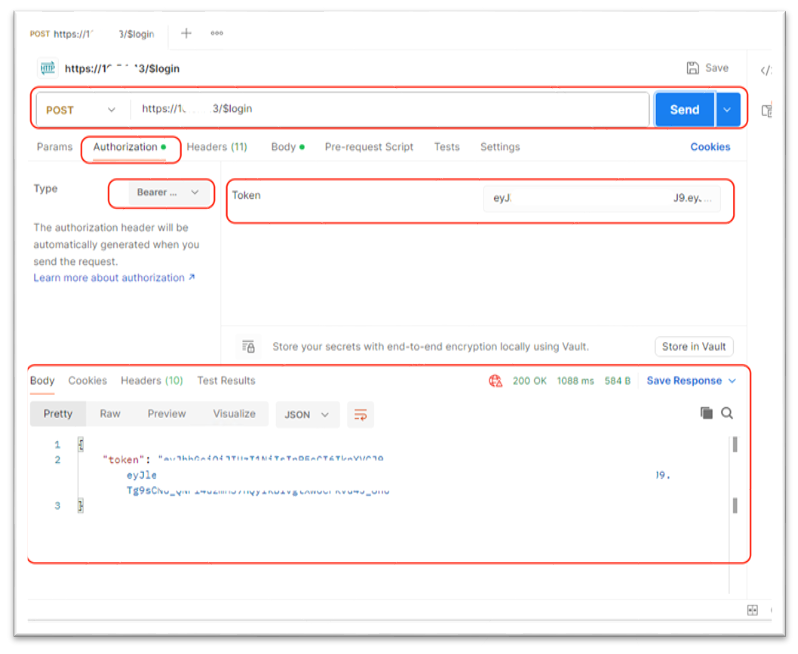

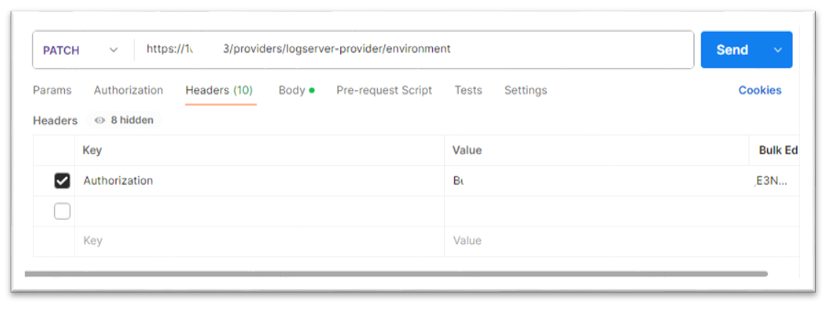

Paso 1.2: Autorizar llamadas a la API

Incluye el token generado en el encabezado Authorization para todas las llamadas a la API posteriores. El token debe ir precedido de Bearer.

Authorization: Bearer abCD.efGH.ijKL

Un token válido permitirá que la llamada a la API continúe. Un token no válido o caducado será rechazado con un mensaje de error.

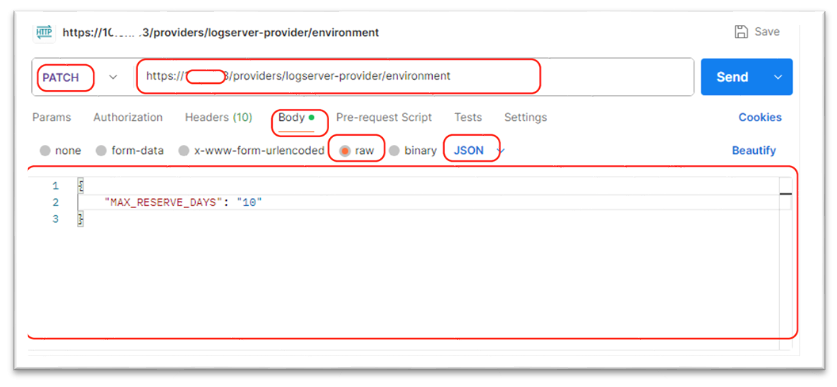

- Agregar ajustes avanzados

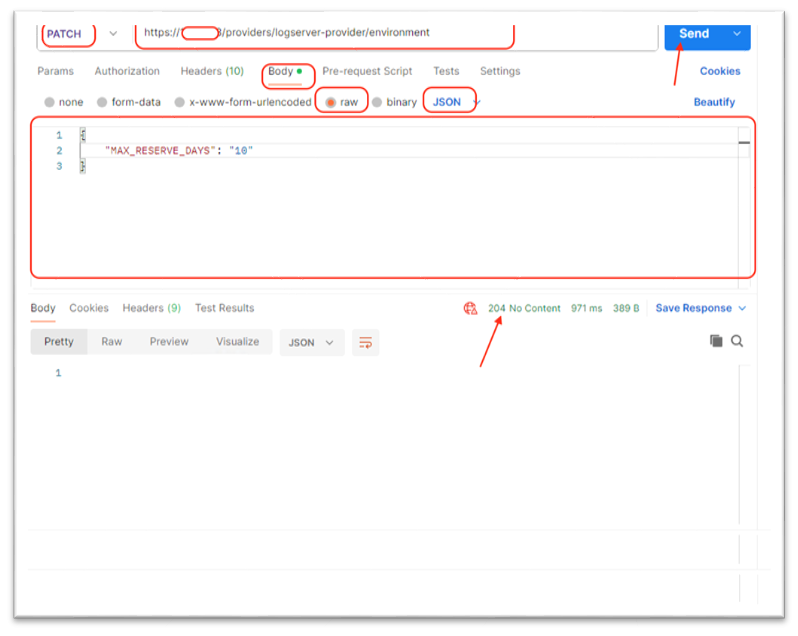

Una vez autenticado, puedes configurar los ajustes para un contenedor de destino como LogServer. Configura MAX_RESERVE_DAYS

Esta acción configura MAX_RESERVE_DAYS para LogServer.

- Punto de conexión: https://[ip]/providers/logserver-provider/environment

- Método: PATCH

Cuerpo de la solicitud

chmod +x ./InstallLogServer

#Install with https mode with port 8443 with default path

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443

#Install with http mode, with port 8080 with default path

./InstallLogServer --port 8080

#Command to change the config path and data path of your choice with https mode

./InstallLogServer --https --cert </path/your_private_cert_key.pfx> --port 8443 --config /Path/LogServer/Config --database /Path/LogServer/Data

#Command to change the config path and data path of your choice with http mode

./InstallLogServer --port 8080 --config /Path/LogServer/Config --database /Path/LogServer/Data

#To support CWA client uploading AOT logs, some additional parameters need to be added after the install log server command.

--sta-server http://STA_SERVER_FQDN:port --log-server LOG_SERVER_FQDN:PORT

<!--NeedCopy-->

Campos

- MAX_RESERVE_DAYS (cadena, obligatorio): El valor predeterminado es de 7 días. Log Server almacena las entradas de registro un máximo de días según el campo TimeStamp. Los registros insertados hace 7 días se eliminarán. Se comprueba cada 10 minutos.

En este ejemplo, lo estamos cambiando a 10 días.

Respuestas

✅ Correcto (204 OK) Indica que el ajuste se ha configurado correctamente

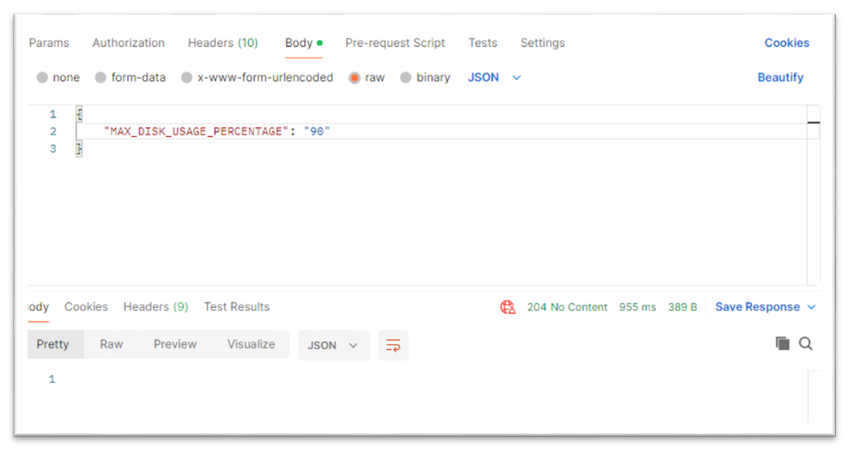

De manera similar, también podemos ajustar el porcentaje máximo de uso del disco de su valor predeterminado de 85. Aquí lo estamos cambiando a 90. Cuando el uso del disco alcanza el 90 %, los registros antiguos se eliminan para dejar espacio a los nuevos.

Respuesta

✅ Correcto (204 OK) Indica que el ajuste se ha configurado correctamente