-

Installieren und konfigurieren

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

-

-

-

-

Konfiguration sichern oder migrieren

-

Sichern und Wiederherstellen mit dem Tool für die automatisierte Konfiguration

-

Cmdlets des Tools für die automatisierte Konfiguration für die Migration

-

Cmdlets des Tools für die automatisierte Konfiguration für Sicherung und Wiederherstellung

-

Problembehandlung für die automatisierte Konfiguration und zusätzliche Informationen

-

Citrix Diagnostic Facility (CDF)-Trace beim Systemstart erfassen

-

-

Hochladen der AOT-Protokolle von CVAD-Kernkomponenten

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Hochladen der AOT-Protokolle von CVAD-Kernkomponenten

Ab CVAD 2507 CU1 und CVAD 2511 werden AOT-Protokolle von allen anwendbaren Komponenten erfasst. Zu den unterstützten Komponenten gehören DDC, StoreFront, Citrix Director, Windows VDA, Linux VDA, Mac VDA, Lizenzserver, FAS, Cloud Connector, PVS, WEM, Session Recording, Citrix Workspace UI und Citrix Gateway.

Zentralisierte Protokollweiterleitungskonfiguration über Citrix Web Studio

-

Citrix Web Studio bietet einen zentralen Ort für die Konfiguration der Always-on Tracing (AOT)-Protokollweiterleitung über die gesamte Site hinweg. Diese Einstellung definiert, wohin AOT-Protokolle gesendet werden, und propagiert die Konfiguration automatisch an relevante Komponenten in der Umgebung.

-

Wenn Sie den Protokollserver in Web Studio konfigurieren:

- Die Konfiguration wird in die Sitedatenbank geschrieben.

- Delivery Controller rufen die aktualisierten Einstellungen ab und verteilen sie an die VDAs in den ausgewählten Bereitstellungsgruppen.

- VDAs verwenden die empfangene Konfiguration, um ihre AOT-Protokolle an den angegebenen Protokollserver weiterzuleiten.

- StoreFront, das an der AOT-Protokollierung teilnimmt, erhält die notwendigen Details über denselben zentralisierten Mechanismus.

-

Director verwendet den bereitgestellten AuthKey und die Protokollserverdetails, um AOT-Protokolle zur Überwachung und Fehlerbehebung abzufragen und anzuzeigen.

-

Dieser zentralisierte Ansatz macht die individuelle Konfiguration jeder Komponente überflüssig. Sie richten die Protokollserverdetails einmal in Web Studio ein, und Citrix propagiert die Konfiguration automatisch über die gesamte Site.

-

Nachfolgend finden Sie die Liste der Komponenten, die die Protokollserverdetails erhalten, sobald diese in Web Studio festgelegt wurden:

- Citrix Director/Monitor

- Citrix Delivery Controller

- Windows VDA

- Linux VDA

- Mac VDA

- StoreFront

- Session Recording Agent

- CWAs

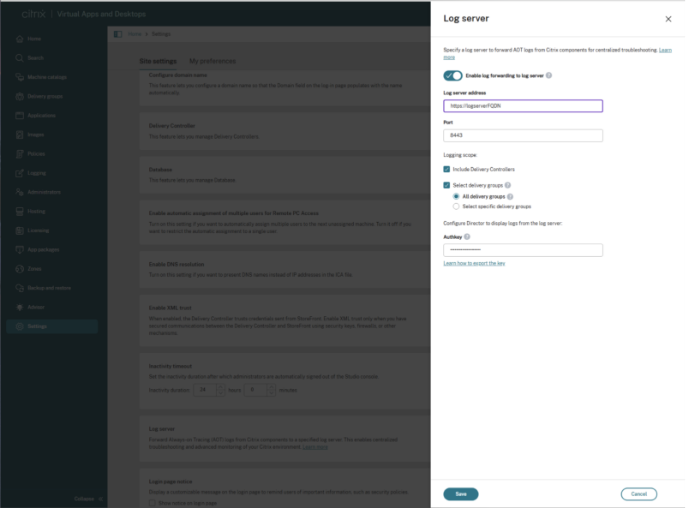

So konfigurieren Sie die Protokollservereinstellungen für die lokale Umgebung

- Melden Sie sich bei Web Studio an und wählen Sie im linken Bereich Einstellungen.

-

- Wählen Sie in der Kachel Protokollserver die Option Hinzufügen, wenn kein Protokollserver konfiguriert ist.

-

- Aktivieren Sie auf der Seite Protokollserver die Option Protokollweiterleitung an Protokollserver aktivieren.

-

-

Geben Sie die Protokollserveradresse und den Port ein. VDAs und Delivery Controller verwenden diese Informationen, um AOT-Protokolle weiterzuleiten.

Hinweis:

-

Wenn Sie die Citrix Connector Appliance zum Bereitstellen des Protokollservers verwenden, stellen Sie sicher, dass nur Port 443 konfiguriert ist.

-

Das Aktualisieren der Protokollserveradresse und des Ports in Citrix Studio funktioniert zunächst, aber wenn Sie die Einstellungen erneut aufrufen und die Protokollserverdetails ändern, ohne den Authentifizierungsschlüssel erneut einzugeben, wird der Platzhalter für den Authentifizierungsschlüssel nach dem Speichern leer, obwohl der Vorgang erfolgreich zu sein scheint. Dies führt zu fehlenden oder ungültigen Konfigurationen in Director und Monitor. Als Workaround geben Sie den Authentifizierungsschlüssel immer erneut ein und validieren ihn, wenn Sie die Protokollservereinstellungen ändern, bis dieses Problem behoben ist.

-

-

Wählen Sie aus, welche Komponenten Protokolle weiterleiten sollen:

-

Delivery Controller einschließen: Sendet AOT-Protokolle von allen Delivery Controllern.

-

Bereitstellungsgruppen auswählen: Sendet Protokolle von VDAs in ausgewählten Bereitstellungsgruppen.

- Alle Bereitstellungsgruppen: Sendet Protokolle von allen VDAs.

- Spezifische Bereitstellungsgruppen auswählen: Wählen Sie einzelne Bereitstellungsgruppen aus, die eingeschlossen werden sollen.

-

- Geben Sie den auf dem Protokollserver generierten AuthKey ein. Der Director verwendet diesen Schlüssel zur Authentifizierung und zum Abrufen von Protokollen.

- Wählen Sie Speichern, um die Konfiguration anzuwenden.

So bearbeiten Sie eine vorhandene Konfiguration

Um den Protokollserver zu aktualisieren oder den Protokollierungsbereich zu ändern, gehen Sie zu Einstellungen > Protokollserver und wählen Sie Bearbeiten.

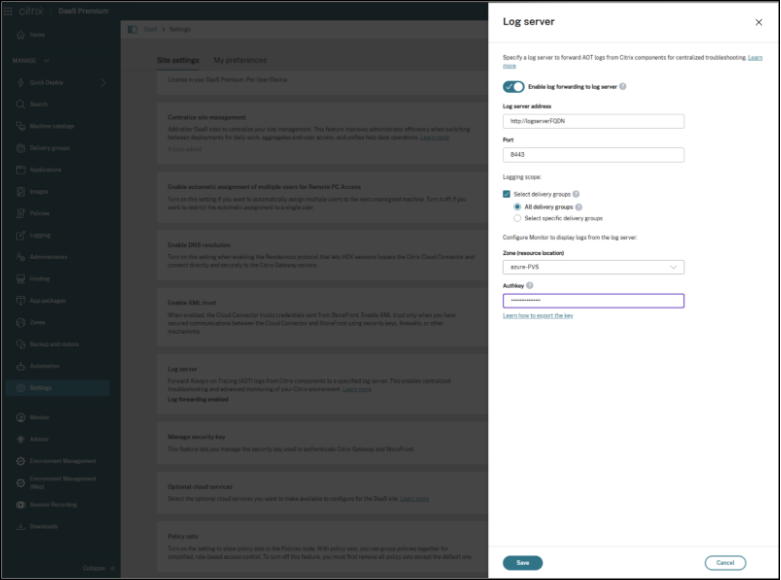

So konfigurieren Sie die Protokollservereinstellungen für die Citrix DaaS/Cloud-Umgebung

Citrix Web Studio für DaaS bietet einen zentralen Ort, um die Always-on Tracing (AOT)-Protokollweiterleitung für Cloud-verwaltete Sites zu konfigurieren. Diese Konfiguration bestimmt, wohin AOT-Protokolle gesendet werden, und steuert, welche VDAs an der Protokollweiterleitung teilnehmen. Monitor verwendet diese Einstellungen, um Protokolle zur Fehlerbehebung abzurufen und anzuzeigen.

- Melden Sie sich bei Web Studio an und wählen Sie im linken Bereich Einstellungen.

- Wählen Sie in der Kachel Protokollserver die Option Hinzufügen, wenn derzeit kein Protokollserver konfiguriert ist.

- Geben Sie auf der Seite Protokollserver die Protokollserveradresse und den Port ein. VDAs verwenden diese Informationen, um AOT-Protokolle an den Server weiterzuleiten.

-

Definieren Sie, welche VDAs Protokolle weiterleiten sollen:

- Wählen Sie Bereitstellungsgruppen auswählen, um den Umfang zu steuern.

- Alle Bereitstellungsgruppen (Standard) leitet Protokolle von allen VDAs in der Site weiter.

- Um bestimmte VDAs anzusprechen, wählen Sie Spezifische Bereitstellungsgruppen auswählen und wählen Sie die Bereitstellungsgruppen aus, die Sie einschließen möchten.

Hinweis:

Wenn Sie die Citrix Connector Appliance zum Bereitstellen des Protokollservers verwenden, stellen Sie sicher, dass nur Port 443 konfiguriert ist.

- Wählen Sie die Zone (Ressourcenstandort) aus, in der der Protokollserver bereitgestellt wird.

- Geben Sie den vom Protokollserver generierten Authkey ein. Monitor verwendet diesen Schlüssel zur Authentifizierung und zum Abrufen von Protokollen zur Anzeige.

- Wählen Sie Speichern, um die Konfiguration anzuwenden.

Protokollweiterleitungskonfiguration für andere Komponenten

Konfigurieren des AOT-Protokoll-Uploads für den Session Recording Server

Sie können den Session Recording Server so konfigurieren, dass er AOT-Protokolle auf einen zentralen Protokollserver hochlädt, indem Sie den folgenden PowerShell-Befehl auf dem Session Recording Server ausführen:

#Enable - run following command in Session Recording Server PowerShell

- Enable-CitrixAOTUpload -AotDataStoreEndpoint <server address>:<server port> -Role SessionRecording

#Disable - run following command in Session Recording Server PowerShell

Disable-CitrixAOTUpload

<!--NeedCopy-->

Sie können FAS so konfigurieren, dass es AOT-Protokolle auf einen zentralen Protokollserver hochlädt, indem Sie den folgenden PowerShell-Befehl auf dem FAS-Server ausführen:

#Enable - run following command in FAS PowerShell

Enable-CitrixAOTUpload -AotDataStoreEndpoint <server address>:<server port> -Role FAS

#Disable - run following command in FAS PowerShell

Disable-CitrixAOTUpload

<!--NeedCopy-->

Konfigurieren des AOT-Protokoll-Uploads für PVS

Sie können PVS so konfigurieren, dass es AOT-Protokolle auf einen zentralen Protokollserver hochlädt, indem Sie den folgenden PowerShell-Befehl auf dem PVS-Server ausführen:

#Enable - run following command in PVS PowerShell

Enable-CitrixAOTUpload -AotDataStoreEndpoint <server address>:<server port> -Role PVS

#Disable - run following command in PVS PowerShell

Disable-CitrixAOTUpload

<!--NeedCopy-->

Hinweis:

Wenn Sie mehrere PVS-Server haben, führen Sie den Befehl auf jedem einzelnen aus, um den AOT-Protokoll-Upload zu aktivieren oder zu deaktivieren.

Hochladen von AOT-Protokollen für den Lizenzserver

- Die Logserver-URL muss in der SLS-Konfigurationsdatei aktualisiert werden, die sich unter “C:\Program Files (x86)\Citrix\Licensing\WebServicesForLicensing\SimpleLicenseServiceConfig.xml” befindet, mit dem XML-Tag “AotServerURL”.

Beispiel:

<AotServerURL>https://10.110.249.168:8443/ctxlogserver/UploadCitrixLogStream</AotServerURL>

<!--NeedCopy-->

- Der Lizenzserver lädt die Protokolle automatisch und periodisch auf den AOT-Server hoch.

Konfigurieren des AOT-Protokoll-Uploads für Citrix Connector für Windows

Die Logserver-URL wird automatisch aus Citrix Cloud synchronisiert. Es ist keine Aktion erforderlich.

Konfigurieren des AOT-Protokoll-Uploads für Citrix Workspace-Apps

Citrix ermöglicht es Citrix Workspace-App-Clients, Diagnoseprotokolle automatisch auf den zentralen Protokollserver hochzuladen. Diese Funktion verbessert die Effizienz der Fehlerbehebung, indem sie Administratoren sofortigen Zugriff auf clientseitige Diagnoseinformationen bietet, ohne dass eine manuelle Protokollsammlung erforderlich ist. Die clientseitigen AOTs werden automatisch hochgeladen, und dies wird ausgelöst, wenn die AOT-Funktion in der gesamten CVAD-Umgebung aktiviert ist und wenn ein Benutzer eine Ressource startet.

Systemanforderungen

- Citrix Virtual Apps and Desktops 2511 oder CVAD 2507 CU1 und spätere Versionen

- Citrix Workspace-App 2511 oder CWA 2507.1 CU1 und spätere Versionen

| Client-Plattform | Mindestversion | Unterstützte Matrix |

|---|---|---|

| CWA für Windows | CWA 2507.1 CU1, 2511 | Direkter Zugriff über Storefront (On-Premise) |

| CWA für HTML5 | CWA 2511 | Direkter Zugriff über Storefront (On-Premise) |

| CWA für Chrome OS | CWA 2511 | Direkter Zugriff über Storefront (On-Premise) |

Um die AOT-Funktion für CWA für Windows zu aktivieren, fügen Sie bitte den folgenden Registrierungsschlüssel hinzu:

HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\Dazzle Name: AotLogCollectionEnabled Type: REG_SZ Value: True

Konfigurieren des AOT-Protokoll-Uploads für NetScaler

- Stellen Sie eine SSH-Verbindung zur NetScaler CLI her und wechseln Sie dann in die NetScaler-Shell, indem Sie den Befehl “shell” ausführen.

-

Wechseln Sie in das Verzeichnis /var/analytics_conf

cd /var/analytics_conf <!--NeedCopy--> - Generieren Sie die Schemadatei, indem Sie ein interaktives Python-Skript “python {Skriptname hinzufügen}” ausführen. Die Schemadatei definiert die HTTP-Header (Auth-token, User-Agent usw.) und Payload-Attribute (Rolle, Maschinen-IP usw.).

Ausschnitt der von diesem Skript generierten Ausgabe

root@Raju-adc2# python schema_generator_for_syslog_final.py

- Schema Builder: Follow the prompts to define your schema.

- Include 'Auth-Token'? (Y/n):

Enter the display name (alias) for 'Auth-Token' (press Enter to keep as is): Authkey

'Auth-Token' can only go in 'header'. Automatically selected.

Include 'HostName'? (Y/n): n

Include 'Content-type'? (Y/n): y

Enter the display name (alias) for 'Content-type' (press Enter to keep as is):

'Content-type' can only go in 'header'. Automatically selected.

Default value for 'Content-type' is 'application/json'.

- Do you want to change it? (y/N):

Include 'User-agent'? (Y/n):

Enter the display name (alias) for 'User-agent' (press Enter to keep as is):

'User-agent' can only go in 'header'. Automatically selected.

Default value for 'User-agent' is 'AUDITLOGS/1.0'.

Do you want to change it? (y/N):

Include 'Role'? (Y/n): y

Enter the display name (alias) for 'Role' (press Enter to keep as is):

Where should 'Role' be included? (HEADER/payload): HEADER

Default value for 'Role' is 'GW'.

Do you want to change it? (y/N): y

Enter new default value for 'Role': Gateway

<!--NeedCopy-->

Beispiel einer generierten Schemadatei

{

"Header": {

"Auth-Token": {

"name": "AuthKey"

},

"Content-type": {

"name": "Content-type",

"value": "application/json"

},

"User-agent": {

"name": "User-agent",

"value": "AUDITLOGS/1.0"

},

"Role": {

"name": "Role",

"value": "Gateway"

},

"MachineIP": {

"name": "MachineIP"

},

"MachineName": {

"name": "MachineName"

}

},

"Payload": {

"LogLevel": "Level",

"MessageContent": "Message",

"ModuleName": "Module",

"Time": "TimeStamp"

},

"Format": {

"delimiter": ""

}

}

<!--NeedCopy-->

- Verlassen Sie die Shell und kehren Sie zur NetScaler CLI zurück

- Erstellen Sie eine Syslog-Aktion, die den Syslog-Server, die Ports und die Schemadatei (im vorherigen Schritt erstellt) usw. definiert

add audit syslogAction {Action Name} {AOT Server IP/FQDN} -serverPort {Destination Port} -logLevel {Log Level} -transport HTTP -httpAuthToken {Authentication Token generated on the AOT sever} -httpEndpointUrl {AOT Server URL where logs will be sent} -httpSchemaFile {Schema File created in Previous Step}

<!--NeedCopy-->

Beispiel:

add audit syslogAction act1 10.102.154.196 -serverPort 8088 -logLevel ALL -transport HTTP -httpAuthToken fbb94d5b234d86a6cb155e3f808dd33c9698a0d1a866e814573b1909e4c9e56896f433da1071e3276bd133269fd69203d8f29166816f4d427e709773ceb9d41d531043331f7f76 -httpEndpointUrl "/services/collector/event" -httpSchemaFile sample.json

<!--NeedCopy-->

- Binden Sie die syslogAction an die Audit-Syslog-Richtlinie

add audit syslogPolicy {PolicyName} True {Name of the Syslog Action}

<!--NeedCopy-->

Beispiel:

add audit syslogPolicy pol1 true act1

<!--NeedCopy-->

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.