-

Installieren und konfigurieren

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

Sicheres HDX

-

-

-

-

-

Konfiguration sichern oder migrieren

-

Sichern und Wiederherstellen mit dem Tool für die automatisierte Konfiguration

-

Cmdlets des Tools für die automatisierte Konfiguration für die Migration

-

Cmdlets des Tools für die automatisierte Konfiguration für Sicherung und Wiederherstellung

-

Problembehandlung für die automatisierte Konfiguration und zusätzliche Informationen

-

Citrix Diagnostic Facility (CDF)-Trace beim Systemstart erfassen

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Secure HDX™

Secure HDX ist eine Anwendungsschicht-Verschlüsselungslösung (ALE), die verhindert, dass Netzwerkelemente im Datenverkehrspfad den HDX-Datenverkehr inspizieren können. Dies geschieht durch die Bereitstellung einer echten Ende-zu-Ende-Verschlüsselung (E2EE) auf Anwendungsebene zwischen der Citrix Workspace™-App (Client) und dem VDA (Sitzungshost) mithilfe der AES-256-GCM-Verschlüsselung.

-

Systemanforderungen

-

Die folgende Liste zeigt die Systemanforderungen für die Verwendung von Secure HDX.

- Steuerungsebene

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2503 oder höher

- Sitzungshost

- Betriebssystem

- Windows 10 22H2

- Windows 11 22H2 oder höher

- Windows Server 2019 oder höher

- Virtual Delivery Agent (VDA)

- Windows: Version 2503 oder höher

- Linux: Version 2407 oder höher

- Workspace-App

- Windows: Version 2503 oder höher

- Linux: Version 2408 oder höher

- Mac: Version 2409 oder höher

- Chrome OS: Version 2409 oder höher

- HTML5: Version 2408 oder höher

- Android: Version 2503 oder höher

- iOS: Version 2503 oder höher

- Zugriffsebene

- Citrix Workspace

- Citrix StoreFront™ 2402 oder höher

-

HINWEIS:

Details zur Konfiguration von Secure HDX mit Linux VDA finden Sie in der Dokumentation zum Linux VDA.

Konfiguration

-

Secure HDX ist standardmäßig deaktiviert. Sie können diese Funktion mithilfe der Einstellung „Secure HDX“ in der Citrix-Richtlinie konfigurieren:

-

Secure HDX: Definiert, ob die Funktion aktiviert oder deaktiviert werden soll.

WICHTIG:

Wenn Sie Secure ICA® in den Bereitstellungsgruppen aktiviert haben, in denen Sie Secure HDX aktivieren möchten, müssen Sie Secure ICA zuerst deaktivieren (Bereitstellungsgruppe bearbeiten > Benutzereinstellungen).

HDX Insight und Smart Control

Im Folgenden sind die Anforderungen für die Verwendung von HDX Insight und SmartControl mit NetScaler Gateway aufgeführt, wenn Secure HDX aktiviert ist:

- NetScaler 14.1 Build 47.46 oder neuer.

- Netzwerkanalysedaten müssen in der Citrix-Richtlinie aktiviert sein.

-

Sitzungszuverlässigkeit muss aktiviert sein. Diese Einstellung ist standardmäßig aktiviert. Stellen Sie daher sicher, dass keine Richtlinien sie deaktivieren.

-

Hinweis:

-

-

HDX Insight und SmartControl mit Secure HDX sind nur in den folgenden Szenarien verfügbar:

-

- Verbindungen, die TCP als Transportprotokoll verwenden

- Verbindungen, die IPv4 verwenden

-

Clients, die die folgenden Workspace-App-Versionen verwenden:

- Windows: 2503 oder neuer

-

- Mac: 2505 oder neuer -

- Linux: 2508 oder neuer

Überlegungen

Im Folgenden sind Überlegungen zur Verwendung von Secure HDX aufgeführt:

-

Wenn ein Benutzer versucht, sich mit einem Client, der die Funktion nicht unterstützt, mit einem Sitzungshost zu verbinden, auf dem Secure HDX aktiviert ist, wird die Verbindung verweigert.

-

Nur Service Continuity für verbindungslose Workloads wird mit Secure HDX unterstützt. Wenn Sie die Standardversion von Service Continuity verwenden, können Sie bei einem Cloud-Dienstausfall keine Verbindung zu Sitzungshosts herstellen, auf denen Secure HDX aktiviert ist.

-

Multi-Stream ICA wird nicht unterstützt, wenn Secure HDX aktiviert ist.

-

Wenn Sie Drittanbieterlösungen verwenden, die auf der Inspektion des HDX-Datenverkehrs basieren, funktionieren diese nicht mehr, wenn Sie Secure HDX aktivieren, da der HDX-Datenverkehr verschlüsselt ist.

Fehlerbehebung

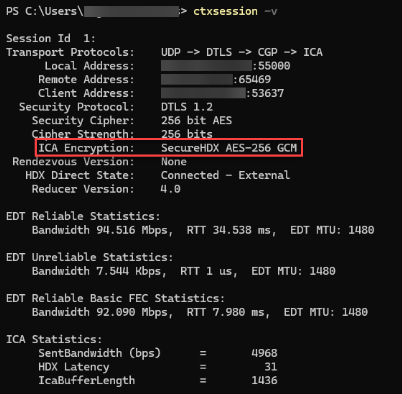

Um zu bestätigen, dass Secure HDX aktiv ist, können Sie das Dienstprogramm ctxsession.exe auf der VDA-Maschine verwenden.

Um das Dienstprogramm CtxSession.exe zu verwenden, öffnen Sie eine Eingabeaufforderung oder PowerShell innerhalb der Sitzung und führen Sie ctxsession.exe -v aus. Wenn Secure HDX verwendet wird, zeigt die ICA-Verschlüsselung SecureHDX AES-256 GCM an.

Wenn Secure HDX in der Sitzung nicht aktiviert wird

-

Stellen Sie sicher, dass die verwendete VDA-Version die Funktion gemäß den Systemanforderungen unterstützt.

-

Vergewissern Sie sich, dass eine Richtlinie auf den VDA angewendet wird, die Secure HDX aktiviert, und dass keine anderen Richtlinien mit höherer Priorität die Funktion deaktivieren.

-

Wenn der Sitzungshost bereits ausgeführt wurde, als Sie Secure HDX konfiguriert haben, starten Sie die Maschine neu, damit die Änderungen wirksam werden.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.