-

Installieren und konfigurieren

-

-

Windows Defender-Zugriffssteuerung für die VDA-Installation konfigurieren

-

-

Maschinenkataloge mit vorbereiteten Images erstellen

-

Vorbereitetes Image für Amazon WorkSpaces Core Managed Instances erstellen

-

Katalog von Amazon WorkSpaces Core Managed Instances erstellen

-

Maschinenkatalog mit vorbereitetem Image in Red Hat OpenShift erstellen

-

Maschinenkatalog mit vorbereitetem Image in VMware erstellen

-

Maschinenkatalog mit vorbereitetem Image in XenServer erstellen

-

-

Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)-Dienst

-

-

-

-

-

-

Konfiguration sichern oder migrieren

-

Sichern und Wiederherstellen mit dem Tool für die automatisierte Konfiguration

-

Cmdlets des Tools für die automatisierte Konfiguration für die Migration

-

Cmdlets des Tools für die automatisierte Konfiguration für Sicherung und Wiederherstellung

-

Problembehandlung für die automatisierte Konfiguration und zusätzliche Informationen

-

Citrix Diagnostic Facility (CDF)-Trace beim Systemstart erfassen

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Windows Defender Access Control im Zusammenhang mit der VDA-Installation konfigurieren

Kunden konfigurieren die Windows Defender Access Control (WDAC)-Einstellungen so, dass das Laden unsignierter Binärdateien verhindert wird. Die unsignierten Binärdateien, die über VDA-Installationsprogramme verteilt werden, sind daher verboten, was die VDA-Installation einschränkt.

Citrix® signiert jetzt alle von Citrix generierten Binärdateien mit einem Citrix Codesignaturzertifikat. Darüber hinaus signiert Citrix auch die Binärdateien von Drittanbietern, die zusammen mit unserem Produkt vertrieben werden, mit einem Zertifikat, das diese Drittanbieter-Binärdateien als vertrauenswürdige Binärdateien authentifiziert.

Wichtig:

Beim Upgrade von einem älteren VDA mit unsignierten Binärdateien von Drittanbietern auf eine neuere VDA-Version mit signierten Binärdateien werden die signierten Binärdateien möglicherweise nicht immer auf der aktualisierten Maschine platziert. Dies ist auf einen Mechanismus innerhalb des Betriebssystems zurückzuführen, bei dem das Upgrade des Systems keine Binärdateien mit derselben Version ersetzt. Obwohl die Binärdateien von Drittanbietern signiert wurden, können ihre Versionen, die von Drittanbietern kontrolliert werden, nicht von Citrix aktualisiert werden, was dazu führt, dass diese Binärdateien nicht aktualisiert werden. So können Sie diese Einschränkung umgehen:

- Nehmen Sie die Binärdateien in eine Positivliste auf. Dadurch entfällt die Notwendigkeit, die Binärdateien zu signieren.

- Deinstallieren Sie den älteren VDA und installieren Sie den neuen VDA. Dies ähnelt einer neuen VDA-Installation und die signierten Versionen werden installiert.

Neue Basisrichtlinie mit dem Assistenten erstellen

Mit dem WDAC können Sie vertrauenswürdige Binärdateien hinzufügen, die auf Ihrem System ausgeführt werden sollen. Nach der Installation von WDAC wird der Windows Defender Application Control Policy-Assistent automatisch geöffnet.

Um die Binärdateien hinzuzufügen, muss eine neue WDAC-Basisrichtlinie erstellt werden. In diesem Abschnitt finden Sie die von Citrix empfohlenen Richtlinien für die Erstellung einer Basisrichtlinie.

- Wählen Sie den signierten und seriösen Modus als Basisvorlage aus, da damit Windows-Betriebskomponenten, aus dem Microsoft Store installierte Apps, gesamte von Microsoft signierte Software und Windows-hardwarekompatible Treiber von Drittanbietern autorisiert werden.

- Aktivieren Sie den Überwachungsmodus, da Sie damit neue Windows Defender Application Control-Richtlinien testen können, bevor Sie sie durchsetzen.

- Fügen Sie eine benutzerdefinierte Regel für Dateiregeln hinzu, um die Ebene anzugeben, auf der Anwendungen identifiziert und als vertrauenswürdig eingestuft werden, und um eine Referenzdatei bereitzustellen. Wenn Sie “Publisher” als Regeltyp auswählen, kann eine Referenzdatei ausgewählt werden, die von einem der Citrix-Zertifikate signiert ist.

- Navigieren Sie nach dem Hinzufügen der Regeln zu dem Ordner, in dem die Dateien

.XMLund.CIPgespeichert sind. Die Datei.XMLenthält alle in der Richtlinie definierten Regeln. Sie kann so konfiguriert werden, dass Regeln geändert, hinzugefügt oder entfernt werden. - Vor der Bereitstellung der WDAC-Richtlinien muss die Datei

.XMLin ihre Binärform konvertiert werden. Die WDAC-Datei konvertiert die.XML-Datei in eine.CIP-Datei. - Kopieren Sie die Datei

.CIPund fügen Sie sie in C:\WINDOWS\System32\CodeIntegrity\CiPolicies\Active ein. Starten Sie die Maschine neu. Die generierte Richtlinie wird im Auditmodus angewendet. - Eine schrittweise Anleitung zum Erstellen einer Basisrichtlinie finden Sie unter Neue Basisrichtlinie mit dem Assistenten erstellen.

Wenn diese Richtlinie angewendet wird, warnt WDAC nicht vor Citrix-Dateien, die von der angegebenen Herausgeber/Zertifizierungsstelle signiert wurden.

Ebenso kann eine Regel auf Herausgeberebene für die Dateien erstellt werden, die vom Drittanbieter signiert wurden.

Angewendete Richtlinie überprüfen

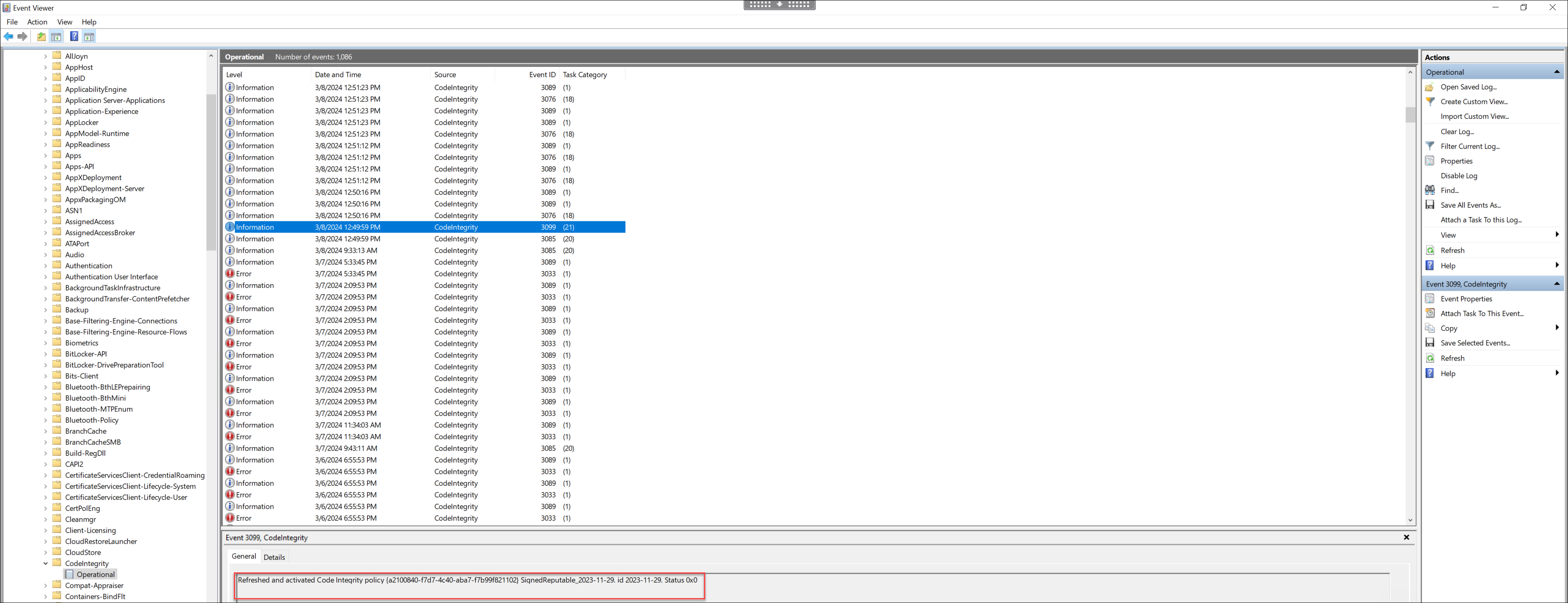

- Nachdem die Maschine neu gestartet wurde, öffnen Sie die Ereignisanzeige und gehen Sie zu Anwendungs- und Dienstprotokolle > Microsoft > Windows > CodeIntegrity > Operational.

-

Vergewissern Sie sich, dass die angewendete Richtlinie aktiviert ist.

- Suchen Sie nach Protokollen, die gegen die Richtlinie verstoßen haben, und überprüfen Sie die Eigenschaften dieser Datei. Bestätigen Sie zunächst, dass sie signiert wurde. Wenn nicht und diese Maschine ein VDA-Upgrade durchlaufen hat, ist dies höchstwahrscheinlich der in der obigen Einschränkung beschriebene Fall. Wenn diese Datei signiert ist, wird sie möglicherweise mit dem alternativen Zertifikat signiert, wie zuvor beschrieben.

Ein Beispiel für eine von Citrix generierte und mit einem Citrix-Zertifikat signierte Datei ist C:\Windows\System32\drivers\picadm.sys. Ein Beispiel für eine Binärdatei eines Drittanbieters, die mit dem Citrix-Drittanbieterzertifikat signiert ist, ist C:\Programme\Citrix\IcaConfigTool\Microsoft.Practices.Unity.dll.

Teilen

Teilen

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.