Android Enterprise

-

Android Enterpriseは、GoogleがAndroidデバイス向けの企業管理ソリューションとして提供するツールとサービスのセットです。Android Enterpriseを使用すると、次のことが可能になります。

- Citrix Endpoint Managementを使用して、企業所有およびBYOD (Bring Your Own Device) のAndroidデバイスを管理できます。

- デバイス全体、またはデバイス上の個別のプロファイルを管理できます。個別のプロファイルは、個人のアカウント、アプリ、データからビジネスのアカウント、アプリ、データを分離します。

-

在庫管理など、単一用途に特化したデバイスも管理できます。Android EnterpriseでできることのGoogleからの概要については、Android Enterprise Managementを参照してください。

-

リソース:

-

Android Enterpriseに関連する用語と定義のリストについては、Google Android Enterprise開発者ガイドの記事Android Enterprise terminologyを参照してください。Googleはこれらの用語を頻繁に更新します。

-

Citrix Endpoint ManagementでサポートされているAndroidオペレーティングシステムのリストについては、サポートされているデバイスオペレーティングシステムを参照してください。

-

Android Enterpriseのネットワーク環境をセットアップする際に考慮すべきアウトバウンド接続に関する情報については、Googleサポート記事Android Enterprise Network Requirementsを参照してください。

-

Android Enterpriseの展開に関する情報については、リソースの展開)を参照してください。

-

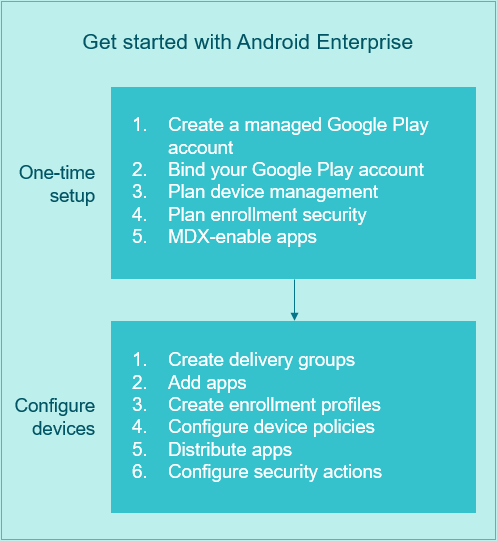

Android Enterpriseの開始

重要:

デバイス管理モードはサポートされなくなりました。ユーザーがデバイス管理モードのデバイスを使用している場合、デバイス管理からAndroid Enterpriseへの移行を参照してください。デバイスがAndroid Enterpriseに移行されたら、次の手順でAndroid Enterpriseデバイスをセットアップします。

初回セットアップ

-

管理対象Google Playアカウントを作成します。

Citrix Endpoint Managementでの管理対象Google Playの使用および要件を参照してください。

-

Google PlayアカウントをCitrix Endpoint Managementにバインドします。

Citrix Endpoint ManagementとGoogle Playの接続を参照してください。

-

- デバイスの管理方法を計画します。

デバイス展開シナリオとプロファイルを参照してください。

-

-

ユーザーデバイスの登録セキュリティを計画します。

登録セキュリティを参照してください。

-

- MDX対応アプリの配信を準備します。

アプリの開発にはMAM SDKを使用します。または、新しいSDKへの移行の準備ができていない場合は、コマンドラインベースのMDX Toolkitを使用してアプリをラップします。

MAM SDKの概要を参照してください。

-

この時点で、アプリとデバイスのポリシー、登録プロファイル、およびアプリを使用してAndroid Enterpriseデバイスを構成する準備が整いました。ガイダンスについては、次のセクションを参照してください。

- ### デバイスの構成

-

デリバリーグループを作成します。

誰がどのリソースをいつ取得するかを制御します。リソースの展開を参照してください。

レガシーDAプラットフォーム向けに公開されたアプリのAndroid Enterpriseに登録されたデバイスへの配信を停止します。Android Enterpriseデバイスの場合、Android Enterpriseプラットフォーム向けにアプリを公開します。DAモードのデバイスにレガシーDAアプリを公開し続けるには、それらのアプリ用に個別のデリバリーグループを作成します。非推奨を参照してください。

-

アプリを追加します。Citrix Endpoint Managementコンソールから直接Google Playでアプリを承認できます。

Googleサポート記事Manage apps in your organizationを参照してください。

-

登録プロファイルを作成します。

デバイスおよびアプリ管理の登録オプションを指定します。デバイス展開シナリオとプロファイルおよび登録プロファイルの作成を参照してください。

- Android Enterpriseの公開アプリストアアプリをAndroidデバイスユーザーに展開すると、そのユーザーは自動的にAndroid Enterpriseに登録されます。

- ゼロタッチ登録を使用すると、デバイスの初回電源投入時に自動的に登録されるように構成できます。ゼロタッチ登録を参照してください。

-

デバイスとアプリのポリシーを構成

エンタープライズセキュリティとユーザーのプライバシーおよびユーザーエクスペリエンスのバランスを取ります。Android Enterpriseデバイスとアプリのポリシーの構成を参照してください。

-

アプリを配布

Managed Google Playを使用して、デバイス上のAndroid Enterpriseワークスペースに展開するアプリを追加、購入、承認します。ユーザーは、管理者が利用可能にしたManaged Google Playのアプリのみをインストールできます。

参照:

- Android Enterpriseアプリの配布

- 管理対象構成ポリシー

-

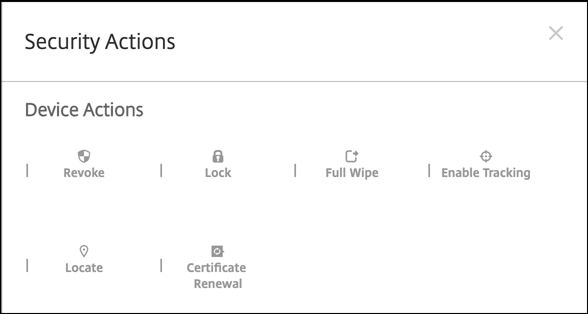

- セキュリティアクションを構成

セキュリティアクションを参照してください。

Citrix Endpoint ManagementでのManaged Google Playの使用

- Citrix Endpoint ManagementをManaged Google Playと統合してAndroid Enterpriseを使用すると、エンタープライズが作成されます。Googleは、エンタープライズを組織とエンタープライズモバイル管理(EMM)ソリューション間のバインディングと定義しています。組織がソリューションを通じて管理するすべてのユーザーとデバイスは、そのエンタープライズに属します。

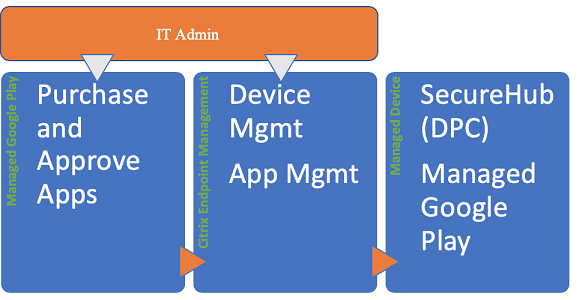

- Android Enterpriseのエンタープライズには、EMMソリューション、デバイスポリシーコントローラー(DPC)アプリ、Googleエンタープライズアプリプラットフォームの3つのコンポーネントがあります。Citrix Endpoint ManagementをAndroid Enterpriseと統合すると、完全なソリューションには次のコンポーネントが含まれます。

-

Citrix Endpoint Management: Citrix EMM。Citrix Endpoint Managementは、セキュアなデジタルワークスペースのための統合されたCitrix Endpoint Managementです。Citrix Endpoint Managementは、IT管理者が組織のデバイスとアプリを管理する手段を提供します。

- Citrix Secure Hub: Citrix DPCアプリ。Citrix Secure Hubは、Citrix Endpoint Managementの起動パッドです。Citrix Secure Hubは、デバイスにポリシーを適用します。

- Managed Google Play: Citrix Endpoint Managementと統合するGoogleエンタープライズアプリプラットフォーム。Google Play EMM APIは、アプリポリシーを設定し、アプリを配布します。

この図は、管理者がこれらのコンポーネントとどのように対話し、コンポーネントが互いにどのように対話するかを示しています。

注:

Managed Google PlayまたはGoogle Workspace(旧G Suite)のいずれかを使用して、CitrixをEMMプロバイダーとして登録できます。この記事では、Managed Google PlayでAndroid Enterpriseを使用することについて説明します。組織がGoogle Workspaceを使用してアプリへのアクセスを提供している場合、Android Enterpriseでそれを使用できます。Google Workspaceのお客様向けのレガシーAndroid Enterpriseを参照してください。

Managed Google Playを使用する場合、デバイスとエンドユーザー向けにManaged Google Playアカウントをプロビジョニングします。Managed Google PlayアカウントはManaged Google Playへのアクセスを提供し、ユーザーが利用可能にしたアプリをインストールして使用できるようにします。組織がサードパーティのIDサービスを使用している場合、Managed Google Playアカウントを既存のIDアカウントとリンクできます。

このタイプのエンタープライズはドメインに縛られないため、単一の組織に対して複数のエンタープライズを作成できます。たとえば、組織内の各部門または地域は、異なるエンタープライズとして登録できます。異なるエンタープライズを使用すると、個別のデバイスとアプリのセットを管理できます。

Citrix Endpoint Management管理者にとって、Managed Google Playは、Google Playのユーザーエクスペリエンスとアプリストア機能を、エンタープライズ向けに設計された一連の管理機能と組み合わせています。Managed Google Playを使用して、デバイス上のAndroid Enterpriseワークスペースに展開するアプリを追加、購入、承認します。Google Playを使用して、公開アプリ、プライベートアプリ、およびサードパーティアプリを展開できます。

管理対象デバイスのユーザーにとって、Managed Google Playはエンタープライズアプリストアです。ユーザーはアプリを閲覧し、アプリの詳細を表示し、インストールできます。Google Playの公開バージョンとは異なり、ユーザーは管理者が利用可能にしたManaged Google Playのアプリのみをインストールできます。

デバイス展開シナリオとプロファイル

デバイス展開シナリオは、展開するデバイスの所有者と管理方法を指します。デバイスプロファイルは、DPCがデバイス上でポリシーを管理および適用する方法を指します。

ワークプロファイルは、ビジネスアカウント、アプリ、およびデータを個人アカウント、アプリ、およびデータから分離します。ワークプロファイルと個人プロファイルはOSレベルで分離されます。ワークプロファイルの詳細は、ワークプロファイルとはを参照してください。

重要:

Android EnterpriseデバイスがAndroid 11にアップデートされると、Googleは「ワークプロファイル付きの完全管理」として管理されているデバイスを、新しいセキュリティ強化されたワークプロファイルエクスペリエンスに移行します。新しい登録モードは「企業所有デバイス上のワークプロファイル」と呼ばれます。詳細については、Android Enterpriseのワークプロファイル付き完全管理の今後の変更点を参照してください。 Android 12デバイスについては、ワークプロファイルのセキュリティとプライバシーの強化を参照してください。

- | デバイス管理 | ユースケース | ワークプロファイル | 個人プロファイル | 注 |

- |---|---|---|---|---| | 企業所有デバイス(完全管理) | 仕事での使用のみを目的とした企業所有デバイス | いいえ | いいえ | 新規または工場出荷時設定にリセットされたデバイスのみ。 \[Android Enterprise完全管理デバイスのプロビジョニング]\(#provisioning-android-enterprise-fully-managed-devices)を参照してください。 | | ワークプロファイル付き完全管理 / 企業所有デバイス上のワークプロファイル | 仕事と個人での使用を目的とした企業所有デバイス | はい | はい。これらのデバイスではDPCの2つのコピーが実行されます。1つはデバイス所有者モードでデバイスを管理し、もう1つはプロファイル所有者モードでワークプロファイルを管理します。デバイスとワークプロファイルに個別のポリシーを適用できます。 | \[ワークプロファイルまたは企業所有デバイス上のワークプロファイル付きAndroid Enterprise完全管理デバイスのプロビジョニング]\(#provisioning-android-enterprise-fully-managed-devices-with-a-work-profile-or-work-profile-on-corporate-owned-devices)を参照してください。| | 専用デバイス\* | デジタルサイネージやチケット印刷など、単一のユースケース向けに構成された企業所有デバイス | いいえ | いいえ | \[専用Android Enterpriseデバイスのプロビジョニング]\(#provisioning-dedicated-android-enterprise-devices)を参照してください。| | BYODワークプロファイル\*\* | ワークプロファイル管理(プロファイル所有者モードとも呼ばれる)で登録された個人デバイス | はい | はい。DPCはデバイス全体ではなく、ワークプロファイルのみを管理します。 | これらのデバイスは新規または工場出荷時設定にリセットされている必要はありません。 \[Android Enterpriseワークプロファイルデバイスのプロビジョニング]\(#provisioning-android-enterprise-work-profile-devices)を参照してください。|

* ユーザーは専用デバイスを共有できます。ユーザーが専用デバイス上のアプリにサインオンすると、その作業の状態はデバイスではなくアプリにあります。

** Citrix Endpoint Managementは、BYODワークプロファイルモードでのZebraデバイスをサポートしていません。Citrix Endpoint Managementは、Android Enterpriseを使用してZebraデバイスを完全管理デバイスとしてサポートしています。

登録セキュリティ

- 登録プロファイルは、AndroidデバイスがMAM、MDM、またはMDM+MAMのいずれに登録されるかを決定し、ユーザーがMDMからオプトアウトするオプションを提供します。

- セキュリティレベルの指定と必要な登録手順については、[ユーザーアカウント、ロール、および登録](/ja-jp/citrix-endpoint-management/users.html#configure-enrollment-security-modes)を参照してください。

- Citrix Endpoint Managementは、MDMまたはMDM+MAMに登録されたAndroidデバイスに対して、以下の認証方法をサポートしています。詳細については、以下の記事を参照してください。

- [ドメインまたはドメインとセキュリティトークン認証](/ja-jp/citrix-endpoint-management/authentication/authentication-domain-security-token.html)

- [クライアント証明書または証明書とドメイン認証](/ja-jp/citrix-endpoint-management/authentication/client-certificate.html)

- IDプロバイダー:

- [Citrix Cloudを介したAzure Active Directoryによる認証](/ja-jp/citrix-endpoint-management/authentication/authentication-with-azure-active-directory-through-citrix-cloud.html) (プレビュー)

- [Citrix Cloudを介したOktaによる認証](/ja-jp/citrix-endpoint-management/authentication/authentication-with-okta-through-citrix-cloud.html) (プレビュー)

- ほとんど使用されない認証方法として、クライアント証明書とセキュリティトークンがあります。詳しくは、<https://support.citrix.com/article/CTX215200> を参照してください。

- ## 要件

Android Enterprise の使用を開始する前に、次のものが必要です。

- アカウントと資格情報:

- マネージド Google Play で Android Enterprise をセットアップするための企業用 Google アカウント

- 最新の MDX ファイルをダウンロードするための Citrix® お客様アカウント

- Citrix Endpoint Management 用に構成された Firebase Cloud Messaging (FCM) および接続スケジューリングデバイスポリシー。詳しくは、「[Firebase Cloud Messaging](/ja-jp/citrix-endpoint-management/device-management/android/firebase-cloud-messaging.html)」および「[接続スケジューリングデバイスポリシー](/ja-jp/citrix-endpoint-management/policies/connection-scheduling-policy)」を参照してください。

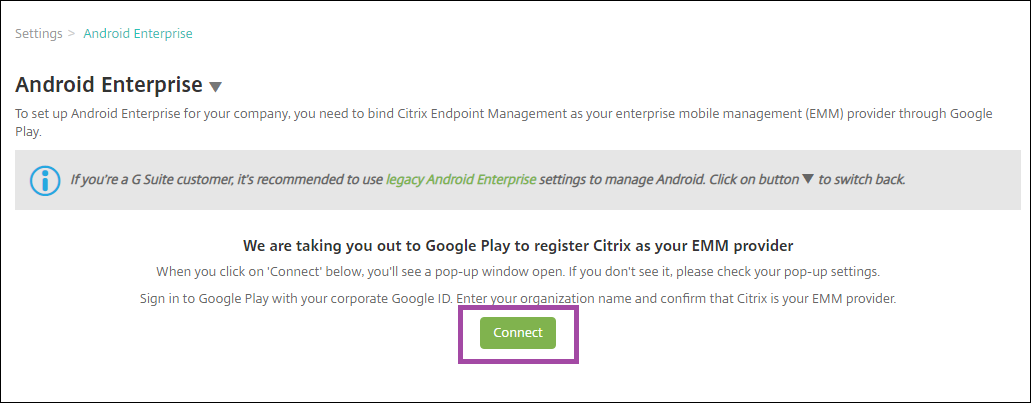

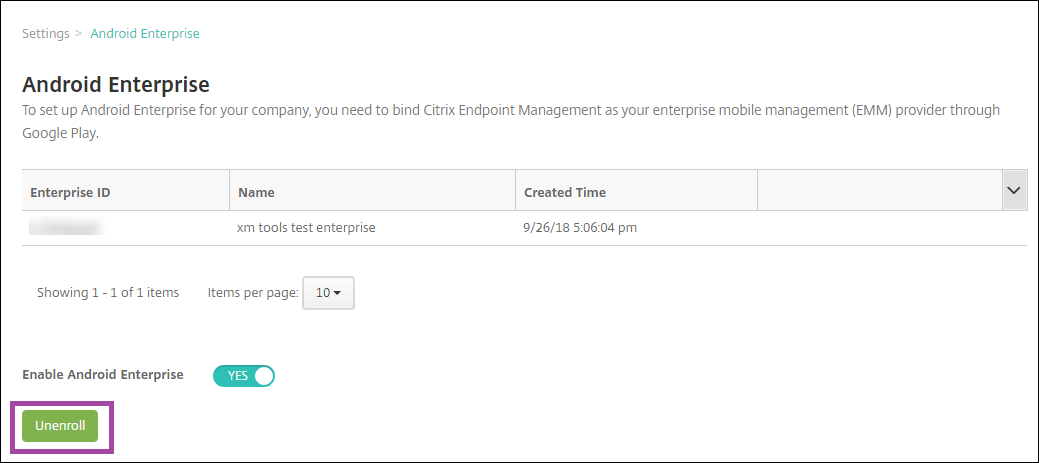

- ## Citrix Endpoint Management と Google Play の接続

- 組織で Android Enterprise をセットアップするには、マネージド Google Play を介して Citrix を EMM プロバイダーとして登録します。このセットアップにより、マネージド Google Play が Citrix Endpoint Management に接続され、Citrix Endpoint Management に Android Enterprise 用のエンタープライズが作成されます。

- Google Play にサインインするには、企業用 Google アカウントが必要です。

- 1. Citrix Endpoint Management コンソールで、**[設定] > [Android Enterprise]** の順に移動します。

- 1. **[接続]** をクリックします。Google Play が開きます。

-

- 1. 企業用 Google アカウントの資格情報を使用して Google Play にサインインします。組織名を入力し、Citrix が EMM プロバイダーであることを確認します。

-

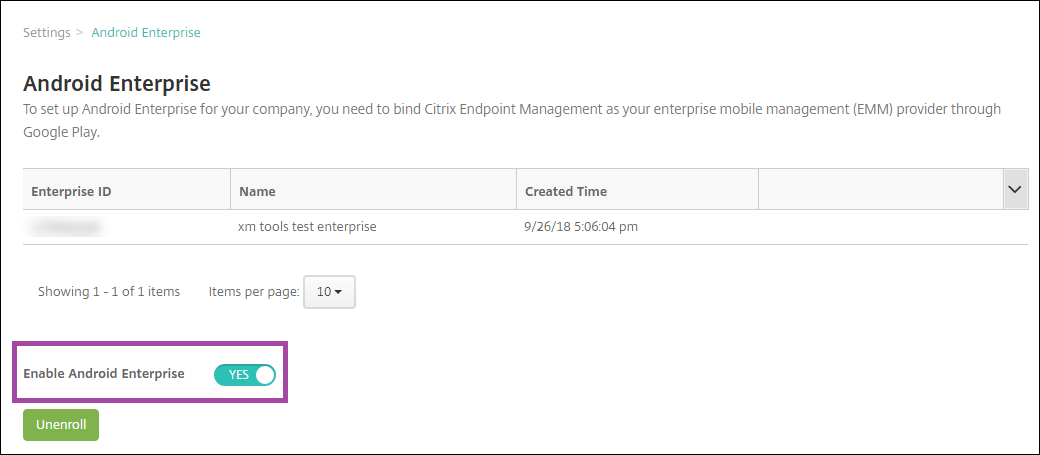

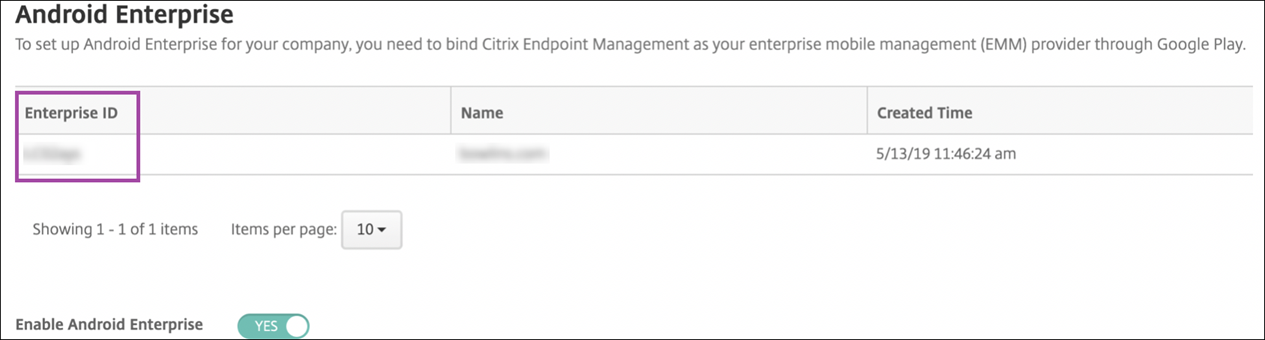

Android Enterprise のエンタープライズ ID が追加されます。Android Enterprise を有効にするには、[Android Enterprise を有効にする] を [はい] にスライドします。

- エンタープライズ ID が Citrix Endpoint Management コンソールに表示されます。 -

環境が Google に接続され、デバイスを管理する準備ができました。これで、ユーザーにアプリを提供できます。

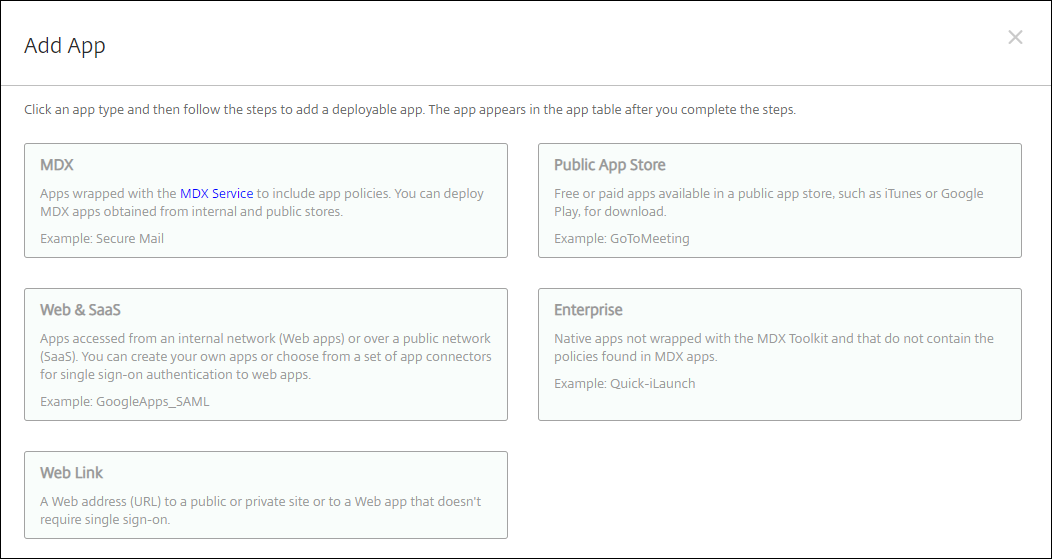

Citrix Endpoint Management は、Citrix モバイル生産性向上アプリ、MDX アプリ、パブリックアプリストアアプリ、Web アプリおよび SaaS アプリ、エンタープライズアプリ、Web リンクをユーザーに提供できます。これらの種類のアプリをユーザーに提供する方法について詳しくは、「Android Enterprise アプリの配布」を参照してください。

次のセクションでは、モバイル生産性向上アプリを提供する方法について説明します。

- ## Android Enterprise ユーザーへの Citrix モバイル生産性向上アプリの提供

- Android Enterprise ユーザーに Citrix モバイル生産性向上アプリを提供するには、次の手順が必要です。

-

アプリを MDX アプリとして公開します。詳しくは、「MDX アプリとしてのアプリの構成」を参照してください。

-

ユーザーがデバイス上の仕事用プロファイルにアクセスするために使用するセキュリティチャレンジのルールを構成します。詳しくは、「セキュリティチャレンジポリシーの構成」を参照してください。

公開したアプリは、Android Enterprise エンタープライズに登録されているデバイスで利用できます。

注:

- > Android Enterprise のパブリックアプリストアアプリを Android ユーザーに展開すると、そのユーザーは自動的に Android Enterprise に登録されます。

MDX アプリとしてのアプリの構成

Citrix 生産性向上アプリを Android Enterprise 用の MDX アプリとして構成するには:

-

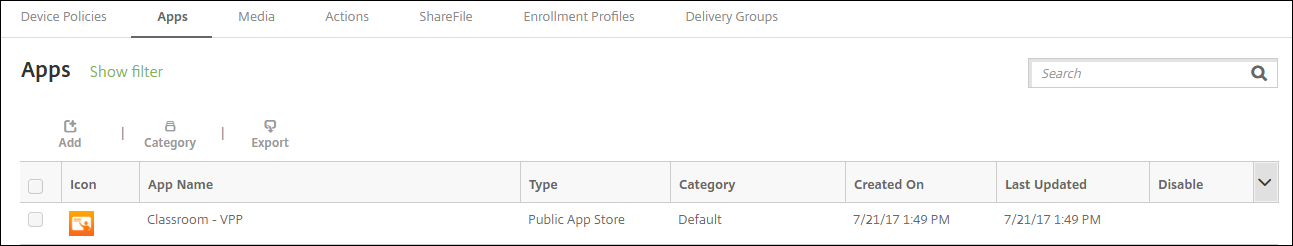

Citrix Endpoint Management コンソールで、[構成] > [アプリ] をクリックします。[アプリ] ページが表示されます。

-

[追加] をクリックします。[アプリの追加] ダイアログボックスが表示されます。

-

「MDX」をクリックします。「アプリ情報」ページが表示されます。

-

ページの左側で、プラットフォームとして「Android Enterprise」を選択します。

-

「アプリ情報」ページで、次の情報を入力します。

- **名前:** アプリのわかりやすい名前を入力します。この名前は、**アプリ**テーブルの**アプリ名**の下に表示されます。 - **説明:** アプリのオプションの説明を入力します。 - **アプリカテゴリ:** オプションで、リストからアプリを追加するカテゴリをクリックします。アプリカテゴリの詳細については、「[アプリカテゴリについて](/ja-jp/citrix-endpoint-management/apps.html#about-app-categories-ios-and-mdx)」を参照してください。 -

「次へ」をクリックします。「Android Enterprise MDXアプリ」ページが表示されます。

-

「アップロード」をクリックし、アプリの.mdxファイルが保存されている場所に移動します。ファイルを選択し、「開く」をクリックします。

-

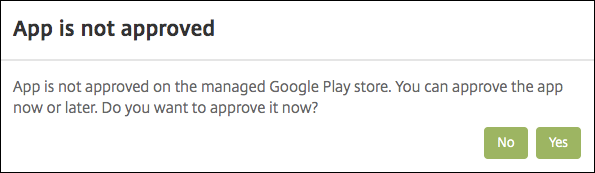

添付されたアプリケーションに管理対象Google Playストアからの承認が必要な場合、UIから通知されます。Citrix Endpoint Managementコンソールを離れることなくアプリケーションを承認するには、「はい」をクリックします。

-

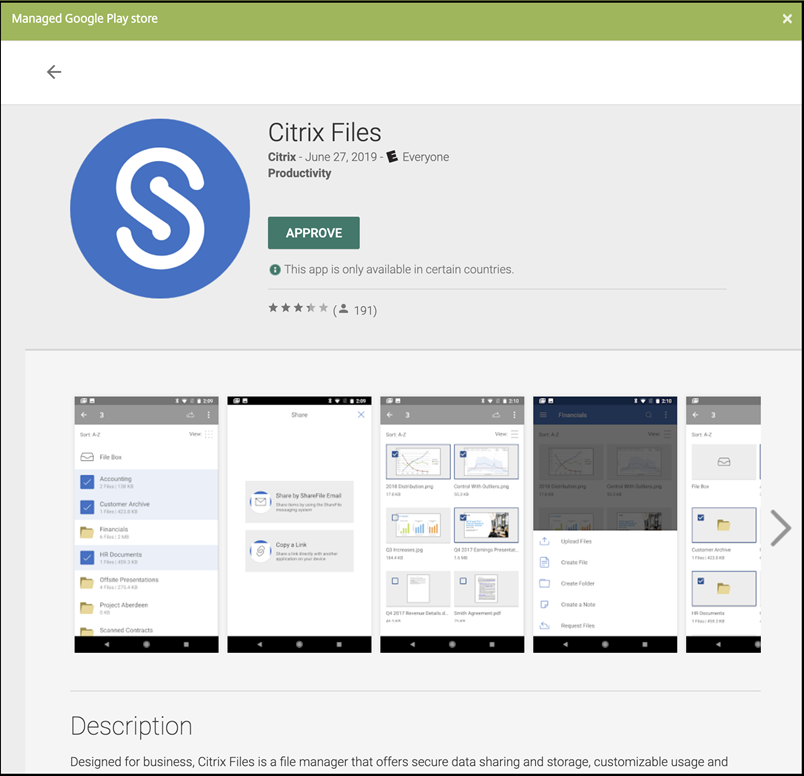

管理対象Google Playストアページが開いたら、「承認」をクリックします。

-

もう一度「承認」をクリックします。

-

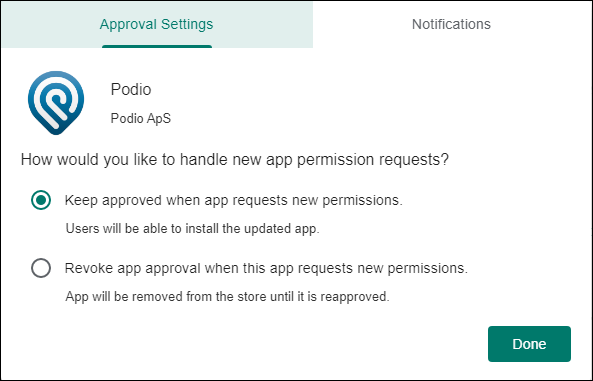

「アプリが新しい権限を要求した場合でも承認を維持する」を選択します。「保存」をクリックします。

-

アプリが承認され保存されると、ページにさらに設定が表示されます。これらの設定を構成します。

- **ファイル名:** アプリに関連付けられているファイル名を入力します。 - **アプリの説明:** アプリの説明を入力します。 - **プロダクトトラック:** ユーザーデバイスにプッシュするプロダクトトラックを指定します。テスト用に設計されたトラックがある場合は、それを選択してユーザーに割り当てることができます。デフォルトはProductionです。 - **アプリバージョン:** オプションで、アプリのバージョン番号を入力します。 - **パッケージID:** Google Playストア内のアプリのURLです。 - **最小OSバージョン:** オプションで、デバイスがアプリを使用するために実行できる最も古いオペレーティングシステムバージョンを入力します。 - **最大OSバージョン:** オプションで、デバイスがアプリを使用するために実行する必要がある最新のオペレーティングシステムを入力します。 - **除外デバイス:** オプションで、アプリを実行できないデバイスのメーカーまたはモデルを入力します。 -

MDXポリシーを構成します。MDXアプリのアプリポリシーの詳細については、「MDXポリシーの概要」および「MAM SDKの概要」を参照してください。

-

展開ルールを構成します。詳細については、「リソースの展開」を参照してください。

-

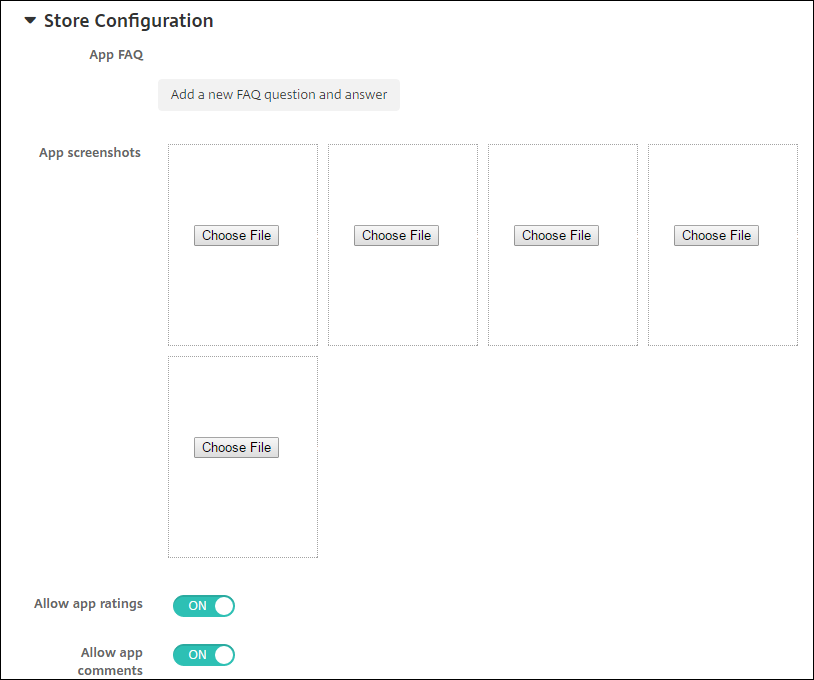

「ストア構成」を展開します。この設定は、管理対象Google Playにのみ表示されるAndroid Enterpriseアプリには適用されません。

-

オプションで、アプリのFAQやアプリストアに表示されるスクリーンショットを追加できます。また、ユーザーがアプリを評価したりコメントしたりできるかどうかを設定することもできます。

- これらの設定を構成します。

- アプリFAQ: アプリのFAQの質問と回答を追加します。

- アプリのスクリーンショット: アプリストアでアプリを分類するのに役立つスクリーンショットを追加します。アップロードするグラフィックはPNGである必要があります。GIFまたはJPEG画像はアップロードできません。

- アプリの評価を許可: ユーザーがアプリを評価することを許可するかどうかを選択します。デフォルトは「オン」です。

- アプリのコメントを許可: ユーザーが選択したアプリについてコメントすることを許可するかどうかを選択します。デフォルトは「オン」です。

- これらの設定を構成します。

-

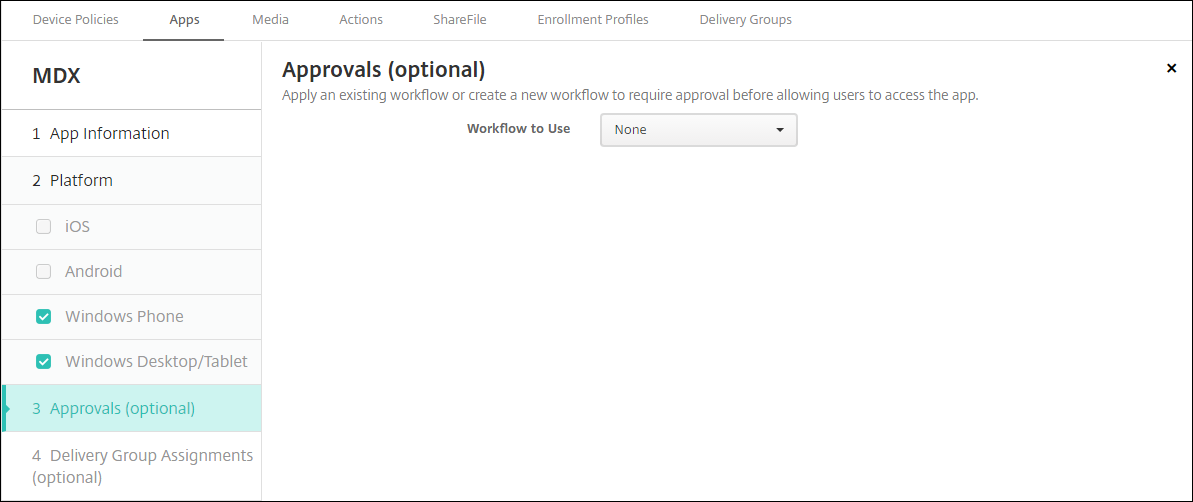

「次へ」をクリックします。「承認」ページが表示されます。

ユーザーアカウントを作成する際に承認が必要な場合は、ワークフローを使用します。承認ワークフローを設定しない場合は、ステップ15に進むことができます。

ワークフローを割り当てるか作成するには、これらの設定を構成します。

- 使用するワークフロー: ドロップダウンリストから既存のワークフローをクリックするか、「新しいワークフローを作成」をクリックします。デフォルトは「なし」です。

- 「新しいワークフローを作成」を選択した場合は、これらの設定を構成します。詳細については、「ワークフローの作成と管理」を参照してください。

- 名前: ワークフローの一意の名前を入力します。

- 説明: オプションで、ワークフローの説明を入力します。

- メール承認テンプレート: リストから割り当てるメール承認テンプレートを選択します。このフィールドの右側にある目のアイコンをクリックすると、テンプレートをプレビューできるダイアログボックスが表示されます。

-

マネージャー承認レベル: リストから、このワークフローに必要なマネージャー承認のレベル数を選択します。デフォルトは1レベルです。選択可能なオプションは次のとおりです。

- 不要

- 1レベル

- 2レベル

- 3レベル

- Active Directoryドメインの選択: リストから、ワークフローに使用する適切なActive Directoryドメインを選択します。

- 追加の必須承認者の検索: 検索フィールドに追加の必須承認者の名前を入力し、「検索」をクリックします。名前はActive Directoryから取得されます。

- フィールドに名前が表示されたら、名前の横にあるチェックボックスを選択します。名前とメールアドレスは「選択された追加の必須承認者」リストに表示されます。

- 「選択された追加の必須承認者」リストから人物を削除するには、次のいずれかを実行します。

- 「検索」をクリックして、選択したドメイン内のすべての人物のリストを表示します。

- 検索ボックスに完全または部分的な名前を入力し、「検索」をクリックして検索結果を絞り込みます。

- 「選択された追加の必須承認者」リストの人物には、検索結果リストの名前の横にチェックマークが付いています。リストをスクロールし、削除したい各名前の横にあるチェックボックスをオフにします。

- 「選択された追加の必須承認者」リストから人物を削除するには、次のいずれかを実行します。

-

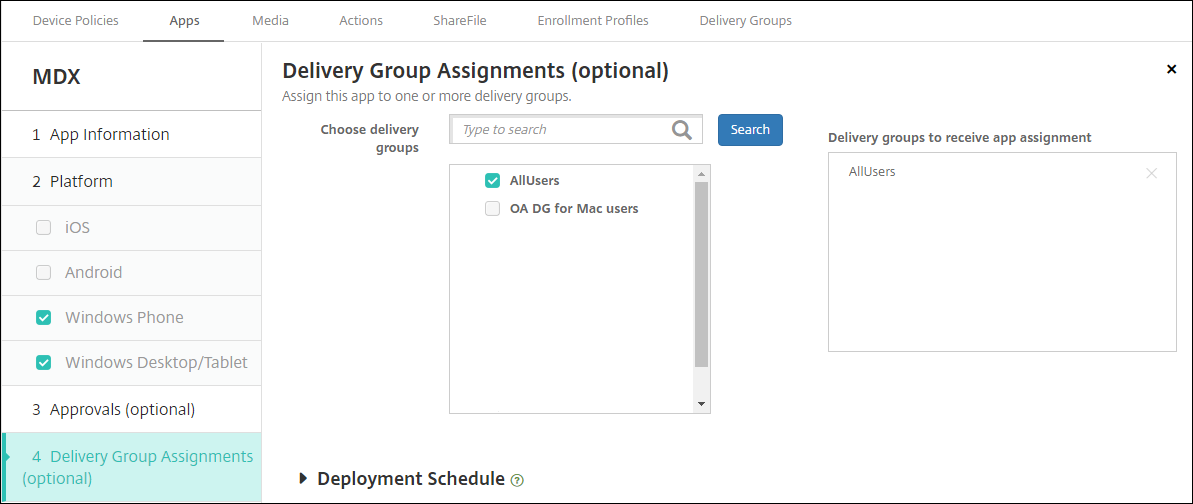

「次へ」をクリックします。「デリバリーグループの割り当て」ページが表示されます。

-

「デリバリーグループの選択」の横で、デリバリーグループを検索するためにタイプするか、リストから1つまたは複数のグループを選択します。選択したグループは「アプリ割り当てを受け取るデリバリーグループ」リストに表示されます。

-

「展開スケジュール」を展開し、次の設定を構成します。

- 「展開」の横で、「オン」をクリックして展開をスケジュールするか、「オフ」をクリックして展開を防止します。デフォルトオプションは「オン」に設定されています。

- 「展開スケジュール」の横で、「今すぐ」または「後で」をクリックします。デフォルトオプションは「今すぐ」に設定されています。

- 「後で」をクリックした場合は、カレンダーアイコンをクリックし、展開の日付と時刻を選択します。

- 「展開条件」の横で、「接続ごとに」または「以前の展開が失敗した場合のみ」をクリックします。デフォルトオプションは「接続ごとに」に設定されています。

-

「常時接続の展開」の横で、「オフ」が選択されていることを確認します。デフォルトオプションは「オフ」に設定されています。常時接続は、バージョン10.18.19以降でCitrix Endpoint Managementの使用を開始したお客様にはAndroid Enterpriseで利用できません。バージョン10.18.19より前にCitrix Endpoint Managementの使用を開始したお客様には、この接続は推奨されません。

このオプションは、「設定 > サーバープロパティ」でバックグラウンド展開のスケジュール設定キーを構成した場合に適用されます。

構成する展開スケジュールは、すべてのプラットフォームで同じです。Deploy for always-on connection を除き、加えた変更はすべてのプラットフォームに適用されます。

-

Save をクリックします。

各モバイル生産性向上アプリについて、これらの手順を繰り返します。

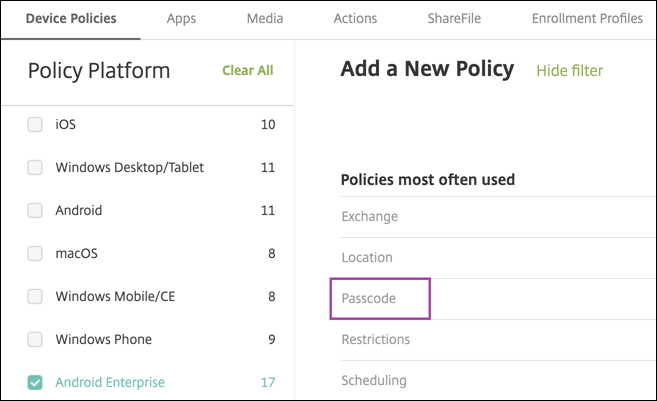

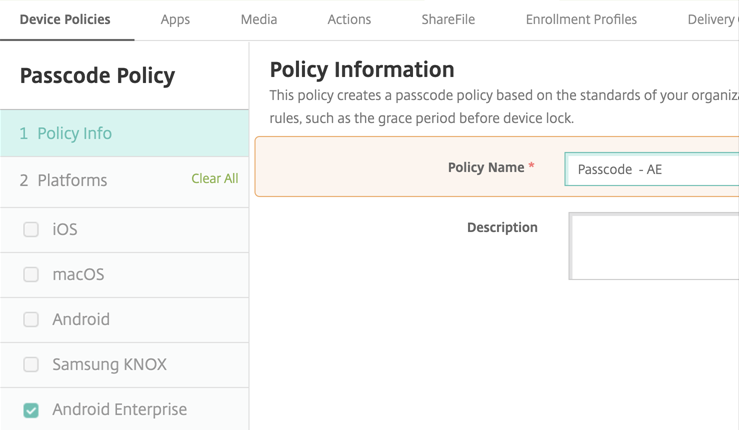

セキュリティチャレンジポリシーの構成

Citrix Endpoint Managementのパスコードデバイスポリシーは、セキュリティチャレンジルールを構成します。チャレンジは、ユーザーがデバイスまたはデバイス上のAndroid Enterpriseワークプロファイルにアクセスしたときに表示されます。セキュリティチャレンジには、パスコードまたは生体認証を使用できます。パスコードポリシーの詳細については、「パスコードデバイスポリシー」を参照してください。

- Android Enterprise展開にBYODデバイスが含まれている場合は、ワークプロファイル用のパスコードポリシーを構成します。

- 展開に会社所有の完全に管理されたデバイスが含まれている場合は、デバイス自体のパスコードポリシーを構成します。

- 展開に両方の種類のデバイスが含まれている場合は、両方の種類のパスコードポリシーを構成します。

- パスコードポリシーを構成するには:

-

Citrix Endpoint Managementコンソールで、[Configure] > [Device Policies] の順に移動します。

-

[Add] をクリックします。

-

- [Show filter] をクリックして [Policy Platform] ペインを表示します。[Policy Platform] ペインで、[Android Enterprise] を選択します。

-

-

- 右側のペインで [Passcode] をクリックします。

- [Policy Name] を入力します。[Next] をクリックします。

- パスコードポリシー設定を構成します。

- [Device passcode required] を [On] に設定して、デバイス自体のセキュリティチャレンジで利用可能な設定を表示します。

- [Work profile security challenge] を [On] に設定して、ワークプロファイルのセキュリティチャレンジで利用可能な設定を表示します。

-

[Next] をクリックします。

-

1つ以上のデリバリーグループにポリシーを割り当てます。

- [Save] をクリックします。

登録プロファイルの作成

登録プロファイルは、Citrix Endpoint Management展開でAndroid Enterpriseが有効になっている場合に、Androidデバイスがどのように登録されるかを制御します。Android Enterpriseデバイスを登録するための登録プロファイルを作成する際、新規デバイスおよび工場出荷時設定にリセットされたデバイスを次のように登録するように登録プロファイルを構成できます。

- 完全に管理されたデバイス

- 専用デバイス

- ワークプロファイルを持つ完全に管理されたデバイス/会社所有デバイス上のワークプロファイル

これらの各Android Enterprise登録プロファイルを構成して、BYOD Androidデバイスをワークプロファイルデバイスとして登録することもできます。

Citrix Endpoint Management展開でAndroid Enterpriseが有効になっている場合、新しく登録された、または再登録されたすべてのAndroidデバイスはAndroid Enterpriseデバイスとして登録されます。デフォルトでは、グローバル登録プロファイルは、新規デバイスおよび工場出荷時設定にリセットされたAndroidデバイスを完全に管理されたデバイスとして登録し、BYOD Androidデバイスを会社所有デバイス上のワークプロファイルとして登録します。

登録プロファイルを作成する際、それらにデリバリーグループを割り当てます。ユーザーが異なる登録プロファイルを持つ複数のデリバリーグループに属している場合、デリバリーグループの名前によって使用される登録プロファイルが決まります。Citrix Endpoint Managementは、デリバリーグループのアルファベット順リストで最後に表示されるデリバリーグループを選択します。詳細については、「登録プロファイル」を参照してください。

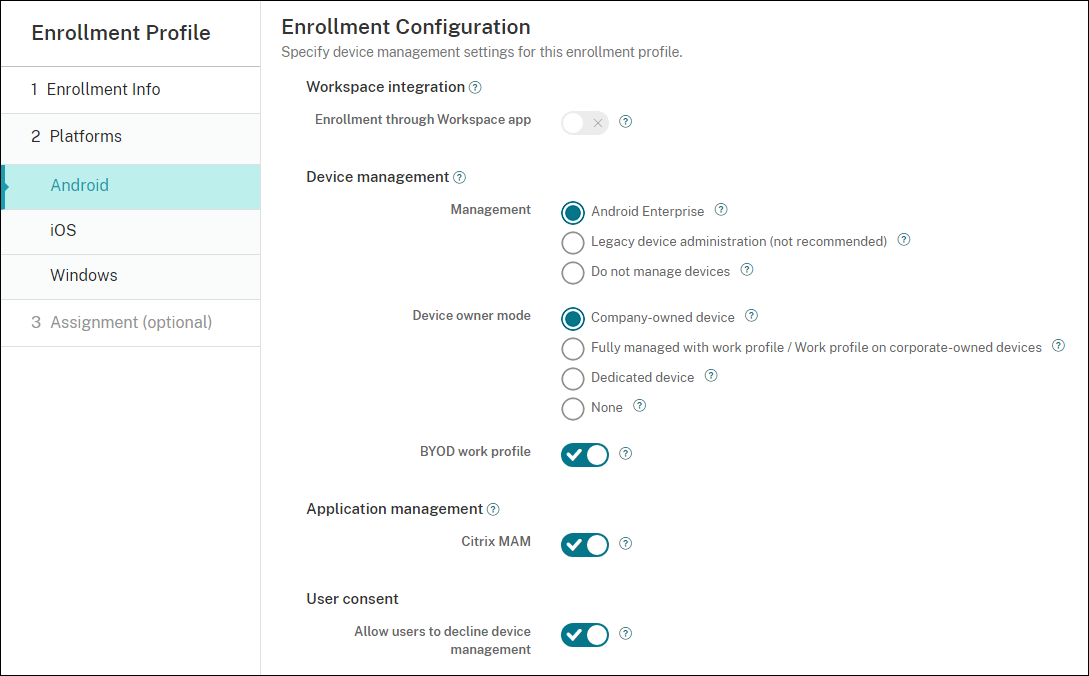

完全に管理されたデバイスの登録プロファイルの追加

グローバル登録プロファイルは、デフォルトで完全に管理されたデバイスを登録しますが、完全に管理されたデバイスを登録するための追加の登録プロファイルを作成できます。

-

Citrix Endpoint Managementコンソールで、[Configure] > [Enrollment Profiles] の順に移動します。

-

登録プロファイルを追加するには、[Add] をクリックします。[Enrollment Info] ページで、登録プロファイルの名前を入力します。

-

このプロファイルを持つメンバーが登録できるデバイスの数を設定します。

-

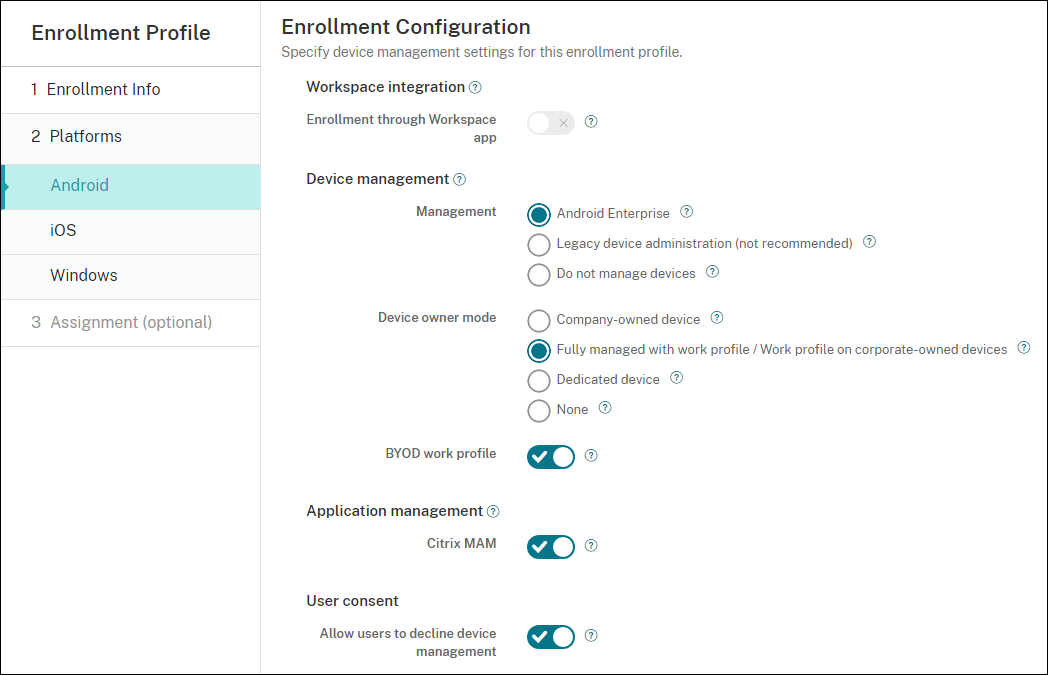

[Platforms] の下にある [Android] を選択するか、[Next] をクリックします。[Enrollment Configuration] ページが表示されます。

-

[Management] を [Android Enterprise] に設定します。

-

- [Device owner mode] を [Company-owned device] に設定します。

-

-

BYOD work profile は、BYODデバイスをワークプロファイルデバイスとして登録するための登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、完全に管理されたデバイスとして登録されます。BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYOD work profile を On に設定します。登録を完全に管理されたデバイスに制限するには、BYOD work profile を Off に設定します。デフォルトは On です。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

BYOD work profile を On に設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイス登録時にデバイス管理を拒否できるようにするには、Allow users to decline device management を On に設定します。

BYOD work profile が On に設定されている場合、Allow users to decline device management のデフォルト値は On です。BYOD work profile が Off に設定されている場合、Allow users to decline device management は無効になります。

-

Assignment (options) を選択します。デリバリーグループ割り当て画面が表示されます。

-

完全に管理されたデバイスを登録する管理者が所属するデリバリーグループを選択します。次に、Save をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

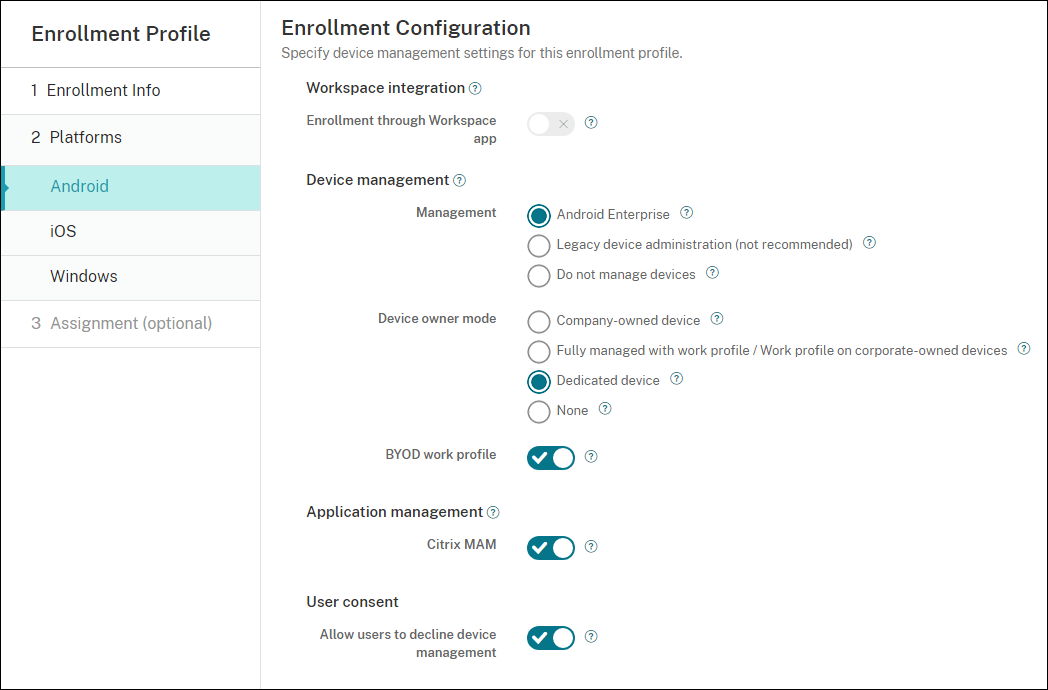

専用デバイス登録プロファイルの追加

Citrix Endpoint Managementの展開に専用デバイスが含まれている場合、1人のCitrix Endpoint Management管理者または少数の管理者グループが多数の専用デバイスを登録します。これらの管理者がすべての必要なデバイスを登録できるようにするには、ユーザーあたりのデバイス数を無制限に設定した登録プロファイルを作成します。

-

Citrix Endpoint Managementコンソールで、Configure > Enrollment Profiles に移動します。

-

登録プロファイルを追加するには、Add をクリックします。登録情報ページで、登録プロファイルの名前を入力します。このプロファイルを持つメンバーが登録できるデバイスの数を Unlimited に設定します。

-

Platforms の下にある Android を選択するか、Next をクリックします。登録構成ページが表示されます。

-

Management を Android Enterprise に設定します。

-

Device owner mode を Dedicated device に設定します。

-

- BYOD work profile は、BYODデバイスをワークプロファイルデバイスとして登録するための登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、専用デバイスとして登録されます。BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYOD work profile を On に設定します。登録を会社所有のデバイスに制限するには、BYOD work profile を Off に設定します。デフォルトは On です。

-

- Citrix MAM にデバイスを登録するかどうかを選択します。

-

- BYOD work profile を On に設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイス登録時にデバイス管理を拒否できるようにするには、Allow users to decline device management を On に設定します。

BYOD work profile が On に設定されている場合、Allow users to decline device management のデフォルト値は On です。BYOD work profile が Off に設定されている場合、Allow users to decline device management は無効になります。

-

-

Assignment (options) を選択します。デリバリーグループ割り当て画面が表示されます。

-

専用デバイスを登録する管理者が所属するデリバリーグループを選択します。次に、Save をクリックします。

追加したプロファイルとともに登録プロファイルページが表示されます。

ワークプロファイルを持つ完全に管理されたデバイス/会社所有デバイス上のワークプロファイル用の登録プロファイルの追加

-

Citrix Endpoint Managementコンソールで、Configure > Enrollment Profiles に移動します。

-

登録プロファイルを追加するには、Add をクリックします。登録情報ページで、登録プロファイルの名前を入力します。

-

このプロファイルを持つメンバーが登録できるデバイスの数を設定します。

-

Platforms の下にある Android を選択するか、Next をクリックします。登録構成ページが表示されます。

-

Management を Android Enterprise に設定します。Device owner mode を Fully managed with work profile / Work profile on corporate-owned devices に設定します。

-

BYOD work profile は、BYODデバイスをワークプロファイルデバイスとして登録するための登録プロファイルを構成できます。新規デバイスおよび工場出荷時設定にリセットされたデバイスは、ワークプロファイルを持つ完全に管理されたデバイスとして登録されます。BYODデバイスをワークプロファイルデバイスとして登録できるようにするには、BYOD work profile を On に設定します。登録を専用デバイスに制限するには、BYOD work profile を Off に設定します。デフォルトは Off です。

-

Citrix MAM にデバイスを登録するかどうかを選択します。

-

BYODワークプロファイルをオンに設定した場合、ユーザーの同意を構成します。BYODワークプロファイルデバイスのユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーによるデバイス管理の拒否を許可をオンに設定します。

BYODワークプロファイルがオンに設定されている場合、ユーザーによるデバイス管理の拒否を許可のデフォルト値はオンです。BYODワークプロファイルがオフに設定されている場合、ユーザーによるデバイス管理の拒否を許可は無効になります。

-

割り当て (オプション)を選択します。デリバリーグループの割り当て画面が表示されます。

-

ワークプロファイルを持つ完全管理対象デバイスを登録する管理者が属するデリバリーグループを選択します。次に、保存をクリックします。

追加したプロファイルを含む登録プロファイルページが表示されます。

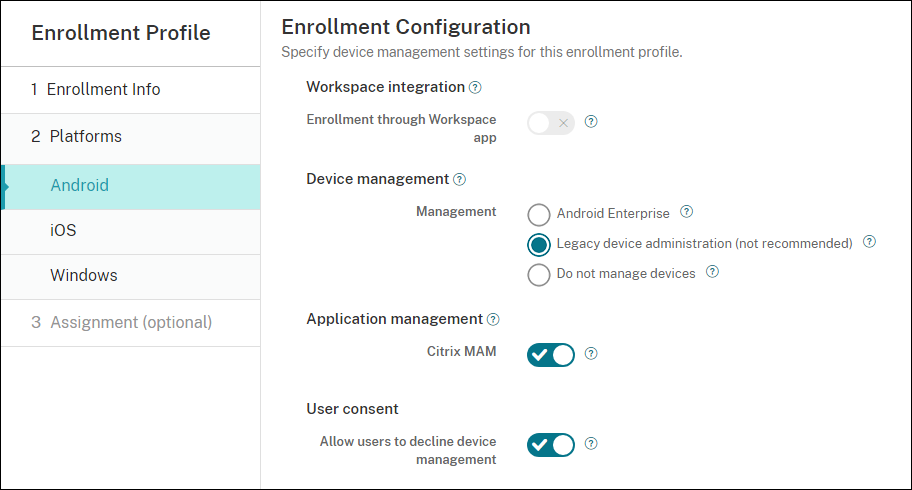

レガシーデバイスの登録プロファイルの追加

Googleは、デバイス管理のデバイス管理者モードを非推奨にしました。Googleは、すべてのAndroidデバイスをデバイス所有者モードまたはプロファイル所有者モードで管理することを推奨しています。(Google Android Enterprise開発者ガイドの「デバイス管理者の非推奨」を参照してください。)

この変更をサポートするため:

- Citrixは、Android EnterpriseをAndroidデバイスのデフォルトの登録オプションにしました。

- Citrix Endpoint Management展開でAndroid Enterpriseが有効になっている場合、新しく登録または再登録されたすべてのAndroidデバイスはAndroid Enterpriseデバイスとして登録されます。

組織によっては、Android Enterpriseを使用してレガシーAndroidデバイスの管理を開始する準備ができていない場合があります。その場合、デバイス管理者モードで引き続き管理できます。デバイス管理者モードですでに登録されているデバイスの場合、Citrix Endpoint Managementは引き続きデバイス管理者モードでそれらを管理します。

新しいAndroidデバイスの登録でデバイス管理者モードを使用できるように、レガシーデバイスの登録プロファイルを作成します。

レガシーデバイスの登録プロファイルを作成するには:

-

Citrix Endpoint Managementコンソールで、構成 > 登録プロファイルに移動します。

-

登録プロファイルを追加するには、追加をクリックします。登録情報ページで、登録プロファイルの名前を入力します。

-

- このプロファイルを持つメンバーが登録できるデバイス数を設定します。

-

- プラットフォームの下にあるAndroidを選択するか、次へをクリックします。登録構成ページが表示されます。

-

- 管理をレガシーデバイス管理 (非推奨)に設定します。次へをクリックします。

-

-

Citrix MAMにデバイスを登録するかどうかを選択します。

-

ユーザーがデバイスを登録する際にデバイス管理を拒否できるようにするには、ユーザーによるデバイス管理の拒否を許可をオンに設定します。デフォルトはオンです。

-

割り当て (オプション)を選択します。デリバリーグループの割り当て画面が表示されます。

-

専用デバイスを登録する管理者が属するデリバリーグループを選択します。次に、保存をクリックします。

追加したプロファイルを含む登録プロファイルページが表示されます。

デバイス管理者モードでレガシーデバイスの管理を継続するには、このプロファイルを使用してそれらを登録または再登録します。デバイス管理者デバイスは、ユーザーがCitrix Secure Hubをダウンロードし、登録サーバーURLを提供することで、ワークプロファイルデバイスと同様に登録します。

-

Android Enterpriseワークプロファイルデバイスのプロビジョニング

-

Android Enterpriseワークプロファイルデバイスは、プロファイル所有者モードで登録されます。これらのデバイスは、新品である必要も、工場出荷時設定にリセットされている必要もありません。BYODデバイスはワークプロファイルデバイスとして登録されます。登録エクスペリエンスは、Citrix Endpoint ManagementでのAndroid登録と似ています。ユーザーはGoogle PlayからCitrix Secure Hubをダウンロードし、デバイスを登録します。

- デフォルトでは、デバイスをAndroid Enterpriseにワークプロファイルデバイスとして登録すると、デバイスのUSBデバッグと不明なソースの設定は無効になります。

Android Enterpriseにワークプロファイルデバイスとしてデバイスを登録する場合、常にGoogle Playにアクセスしてください。そこから、Citrix Secure Hubがユーザーの個人プロファイルに表示されるように有効にします。

Android Enterprise完全管理対象デバイスのプロビジョニング

前のセクションで設定した展開に完全管理対象デバイスを登録できます。完全管理対象デバイスは会社所有のデバイスであり、デバイス所有者モードで登録されます。デバイス所有者モードで登録できるのは、新品または工場出荷時設定にリセットされたデバイスのみです。

デバイス所有者モードでデバイスを登録するには、次のいずれかの登録方法を使用できます。

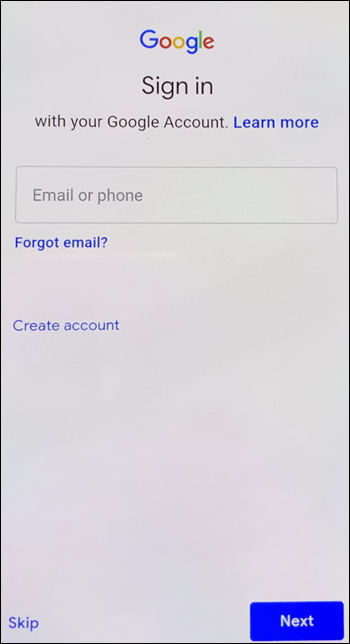

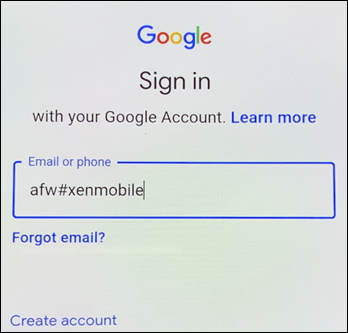

- **DPC識別子トークン:** この登録方法では、ユーザーはデバイスのセットアップ時に`afw#xenmobile`という文字を入力します。`afw#xenmobile`はCitrix DPC識別子トークンです。このトークンは、デバイスがCitrix Endpoint Managementによって管理されていることを識別し、Google PlayストアからCitrix Secure Hubをダウンロードします。詳細については、「[Citrix DPC識別子トークンを使用したデバイスの登録](#enrolling-devices-using-the-citrix-dpc-identifier-token)」を参照してください。

- **近距離無線通信 (NFC) バンプ:** NFCバンプ登録方法は、近距離無線通信を使用して2つのデバイス間でデータを転送します。新品または工場出荷時設定にリセットされたデバイスでは、Bluetooth、Wi-Fi、およびその他の通信モードは無効になっています。NFCは、この状態でデバイスが使用できる唯一の通信プロトコルです。詳細については、「[NFCバンプを使用したデバイスの登録](#enrolling-devices-with-nfc-bump)」を参照してください。

- QRコード: QRコード登録は、タブレットなど、NFCをサポートしていない分散されたデバイス群を登録するために使用できます。QRコード登録方法は、セットアップウィザードからQRコードをスキャンすることで、デバイスプロファイルモードを設定および構成します。詳細については、「QRコードを使用したデバイスの登録」を参照してください。

- ゼロタッチ: ゼロタッチ登録を使用すると、デバイスが最初に電源オンになったときに自動的に登録されるように構成できます。ゼロタッチ登録は、Android 9.0以降を実行している一部のAndroidデバイスでサポートされています。詳細については、「ゼロタッチ登録」を参照してください。

- Googleアカウント: ユーザーはGoogleアカウントの資格情報を入力して、プロビジョニングプロセスを開始します。このオプションは、Google Workspaceを使用している企業向けです。

Citrix DPC識別子トークンを使用したデバイスの登録

新規デバイスまたは工場出荷時設定にリセットされたデバイスの初期セットアップ時に、Googleアカウントの入力を求められたら、ユーザーはafw#xenmobileと入力します。この操作により、Citrix Secure Hubがダウンロードおよびインストールされます。その後、ユーザーはCitrix Secure Hubのセットアッププロンプトに従って登録を完了します。

デバイスを登録するには

-

新規デバイスまたは工場出荷時設定にリセットされたデバイスの電源を入れます。

-

初期デバイスセットアップがロードされ、Googleアカウントの入力が求められます。デバイスのホーム画面がロードされた場合は、通知バーにセットアップを完了の通知がないか確認します。

-

メールアドレスまたは電話番号フィールドに

afw#xenmobileと入力します。

-

Citrix Secure Hubのインストールを促すAndroid Enterprise画面で、[インストール] をタップします。

-

Citrix Secure Hubインストーラー画面で、[インストール] をタップします。

-

すべてのアプリのアクセス許可要求に対して[許可] をタップします。

-

Citrix Secure Hubをインストールし、デバイスの管理を許可するために[同意して続行] をタップします。

-

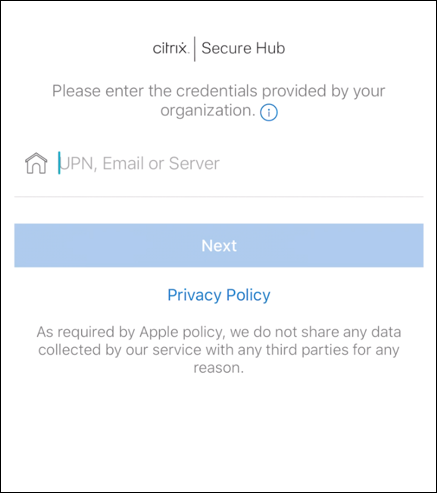

- Citrix Secure Hubがインストールされ、デフォルトの登録画面が表示されます。この例では、自動検出は設定されていません。設定されている場合、ユーザーはユーザー名/メールアドレスを入力でき、サーバーが自動的に検出されます。代わりに、環境の登録URLを入力し、[次へ] をタップします。

-

-

Citrix Endpoint Managementのデフォルト設定では、ユーザーはMAMまたはMDM+MAMのどちらを使用するかを選択できます。このようにプロンプトが表示された場合は、[はい、登録] をタップしてMDM+MAMを選択します。

-

ユーザーのメールアドレスとパスワードを入力し、[次へ] をタップします。

-

ユーザーはデバイスのパスコードを設定するよう求められます。[設定] をタップし、パスコードを入力します。

-

ユーザーは仕事用プロファイルのロック解除方法を設定するよう求められます。この例では、[パスワード] をタップし、[PIN] をタップしてPINを入力します。

-

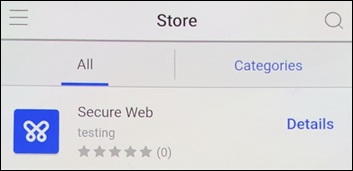

デバイスはCitrix Secure Hubのマイアプリランディング画面に表示されます。[ストアからアプリを追加] をタップします。

-

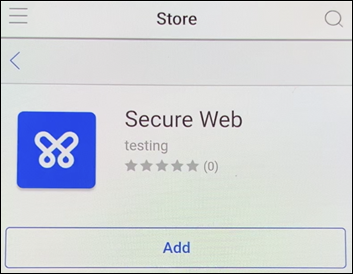

Citrix Secure Webを追加するには、[Citrix Secure Web] をタップします。

-

[追加] をタップします。

-

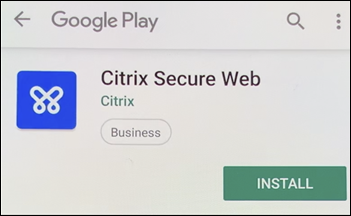

Citrix Secure Hubは、Citrix Secure WebをインストールするためにユーザーをGoogle Playストアに誘導します。[インストール] をタップします。

-

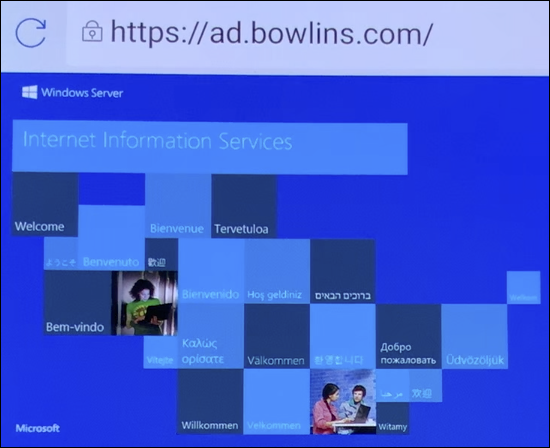

Citrix Secure Webがインストールされたら、[開く] をタップします。アドレスバーに内部サイトのURLを入力し、ページが読み込まれることを確認します。

-

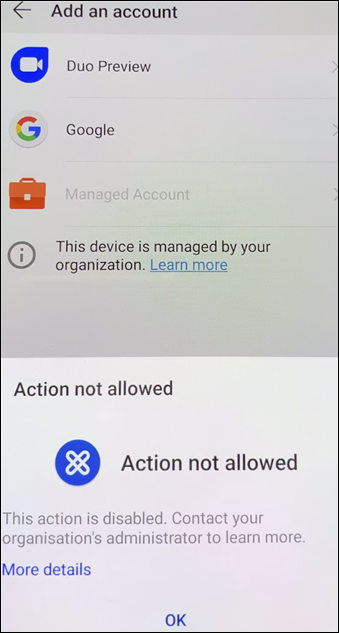

デバイスの[設定] > [アカウント] に移動します。管理対象アカウントが変更できないことを確認します。画面共有またはリモートデバッグの開発者向けオプションもブロックされています。

NFCバンプを使用したデバイスの登録

NFCバンプを使用してデバイスを完全管理デバイスとして登録するには、2つのデバイスが必要です。1つは工場出荷時設定にリセットされたデバイス、もう1つはCitrix Endpoint Managementプロビジョニングツールを実行しているデバイスです。

システム要件と前提条件

- サポートされているAndroidデバイス

- NFC機能を備え、Android Enterpriseの完全管理デバイスとしてプロビジョニングされた新規または工場出荷時設定にリセットされたデバイス。[Android Enterprise完全管理デバイスのプロビジョニング](/ja-jp/citrix-endpoint-management/device-management/android/android-enterprise.html#provisioning-android-enterprise-fully-managed-devices)のセクションを参照してください。

- NFC機能を備え、構成済みのプロビジョニングツールを実行している別のデバイス。プロビジョニングツールはCitrix Secure Hubまたは[Citrixダウンロードページ](https://www.citrix.com/downloads)で入手できます。

各デバイスは1つのAndroid Enterpriseプロファイルのみを持つことができます。この場合、プロファイルは管理されたCitrix Secure Hub用です。2つ目のDPCアプリを追加しようとすると、インストール済みのCitrix Secure Hubが削除されます。

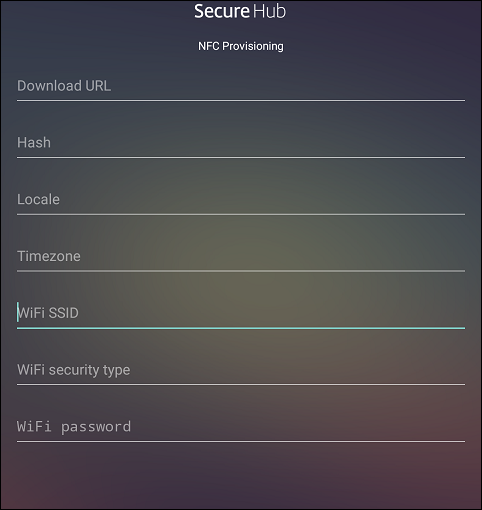

NFCバンプを介して転送されるデータ

工場出荷時設定にリセットされたデバイスをプロビジョニングするには、Android Enterpriseを開始するために、NFCバンプを介して以下のデータを送信する必要があります。

- デバイス所有者として機能するDPCアプリのパッケージ名(この場合はCitrix Secure Hub)

- デバイスがDPCアプリをダウンロードできるイントラネット/インターネットの場所

- ダウンロードが成功したことを確認するためのDPCアプリのSHA-256ハッシュ

- 工場出荷時設定にリセットされたデバイスが接続してDPCアプリをダウンロードできるようにするためのWi-Fi接続の詳細。注:Androidは現在、このステップで802.1x Wi-Fiをサポートしていません。

- デバイスのタイムゾーン(オプション)

-

デバイスの地理的位置(オプション)

- 2つのデバイスがバンプされると、プロビジョニングツールからのデータが工場出荷時設定にリセットされたデバイスに送信されます。そのデータは、管理者設定でCitrix Secure Hubをダウンロードするために使用されます。タイムゾーンと位置の値を入力しない場合、Androidは新しいデバイスで値を自動的に構成します。

Citrix Endpoint Managementプロビジョニングツールの構成

- NFCバンプを行う前に、プロビジョニングツールを構成する必要があります。この構成は、NFCバンプ中に工場出荷時設定にリセットされたデバイスに転送されます。

必要なフィールドにデータを入力するか、テキストファイルを使用してデータを入力できます。次の手順では、各フィールドの説明を含むテキストファイルを構成する方法について説明します。アプリは入力後に情報を保存しないため、将来の使用のために情報を保持するためにテキストファイルを作成することをお勧めします。

テキストファイルを使用したプロビジョニングツールの構成

-

ファイルを

nfcprovisioning.txtという名前で、デバイスのSDカード上の/sdcard/フォルダーに配置します。これにより、アプリはテキストファイルを読み取り、値を入力できます。 -

テキストファイルには、以下のデータが含まれている必要があります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

この行は、EMMプロバイダーアプリのイントラネット/インターネットの場所です。NFCバンプ後に工場出荷時設定にリセットされたデバイスがWi-Fiに接続した後、ダウンロードのためにこの場所にアクセスできる必要があります。URLは通常のURLであり、特別な書式設定は必要ありません。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

この行は、EMMプロバイダーアプリのチェックサムです。このチェックサムは、ダウンロードが成功したことを確認するために使用されます。チェックサムを取得する手順については、この記事の後半で説明します。

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

この行は、プロビジョニングツールが実行されているデバイスの接続済みWi-Fi SSIDです。

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

サポートされている値はWEPとWPA2です。Wi-Fiが保護されていない場合、このフィールドは空にする必要があります。

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Wi-Fiが保護されていない場合、このフィールドは空にする必要があります。

android.app.extra.PROVISIONING_LOCALE=<locale>

言語コードと国コードを入力します。言語コードは、ISO 639-1で定義されている2文字の小文字のISO言語コード(例:en)です。国コードは、ISO 3166-1で定義されている2文字の大文字のISO国コード(例:US)です。たとえば、米国で話されている英語の場合はen_USと入力します。コードを入力しない場合、国と言語は自動的に入力されます。

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

デバイスが実行されているタイムゾーンです。tzデータベースのエリア/場所の名前を入力します。たとえば、太平洋時間の場合はAmerica/Los_Angelesと入力します。名前を入力しない場合、タイムゾーンは自動的に入力されます。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

このデータは必須ではありません。値はCitrix Secure Hubとしてアプリにハードコードされているためです。ここでは、完全を期すためにのみ言及しています。

WPA2を使用して保護されたWi-Fiがある場合、完成したnfcprovisioning.txtファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

保護されていないWi-Fiがある場合、完成したnfcprovisioning.txtファイルは次のようになります。

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Citrix Secure Hubのチェックサムの取得

Citrix Secure Hubのチェックサムは定数値です: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM。Citrix Secure HubのAPKファイルをダウンロードするには、次のGoogle Playストアリンクを使用します: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile。

アプリのチェックサムの取得

前提条件:

- Android SDK Build Toolsのapksignerツール

- OpenSSLコマンドライン

任意のアプリのチェックサムを取得するには、次の手順に従います。

- Google PlayストアからアプリのAPKファイルをダウンロードします

-

OpenSSLコマンドラインで、apksignerツールに移動し:

android-sdk/build-tools/<version>/apksigner、次のように入力します。apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->このコマンドは有効なチェックサムを返します。

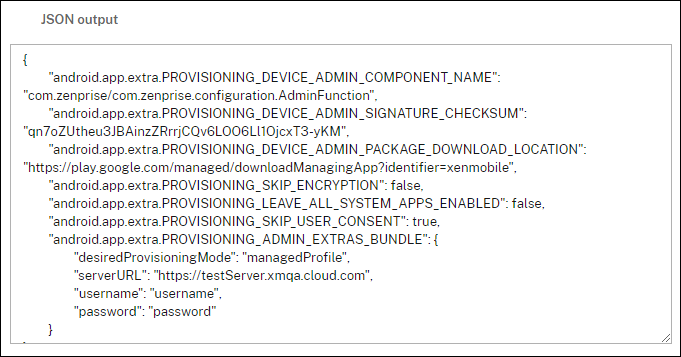

- QRコードを生成するには、

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUMフィールドにチェックサムを入力します。例:

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

使用ライブラリ

プロビジョニングツールは、そのソースコードで次のライブラリを使用しています。

-

GoogleによるApache License 2.0に基づくv7

appcompatライブラリ、Design Supportライブラリ、およびv7パレットサポートライブラリ詳細については、Support Library Features Guideを参照してください。

-

Jake WhartonによるApache License 2.0に基づくButter Knife

QRコードを使用したデバイスの登録

ユーザーは、生成されたQRコードを使用して、完全に管理されたデバイスを登録できます。

システム要件

Android 7.0以降を実行するAndroidデバイス。

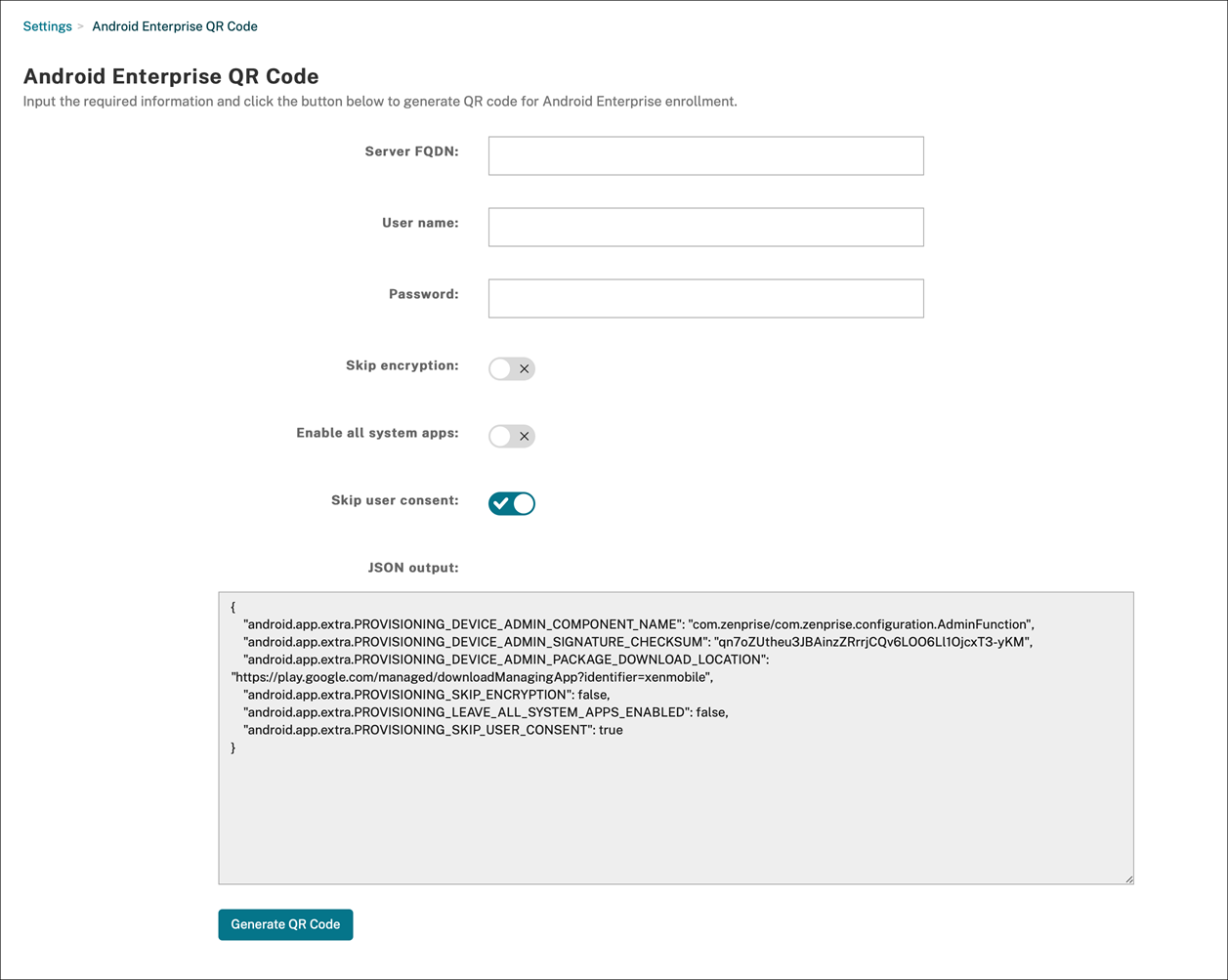

QRコードの作成

必要に応じて登録情報を指定してQRコードを生成します。QRコードを生成したら、ローカルに保存してください。Citrix Endpoint ManagementはQRコードを保存しません。

- 設定 > Android Enterprise QRコードに移動します。

- 必要に応じて、以下の登録情報を指定します。

-

サーバーFQDN: Citrix Endpoint ManagementサーバーのFQDNを入力します(例:

example.cem.cloud.com)。このフィールドはオプションです。空欄のままにすると、ユーザーは登録時にこの情報を入力する必要があります。 - ユーザー名: 登録に使用するユーザー名を入力します。複数のユーザーにQRコードを配布する予定がある場合は、このフィールドを空欄にすることをお勧めします。ユーザー名とパスワードでQRコードを設定することは、キオスクデバイスの登録に役立ちます。このフィールドを空欄のままにすると、ユーザーは登録時にこの情報を入力する必要があります。

- パスワード: 入力したユーザー名に関連付けられたパスワードを入力します。このフィールドを空欄のままにすると、ユーザーは登録時にこの情報を入力する必要があります。

- 暗号化をスキップ: オンの場合、デバイスは登録中に暗号化されません。デフォルトはオフです。

- すべてのシステムアプリを有効にする: オンの場合、デバイス上のすべてのシステムアプリへのアクセスを許可します。デフォルトはオフです。

- ユーザーの同意をスキップ: オフの場合、ユーザーはデバイス管理をオプトアウトできます。デフォルトはオフです。

JSON出力ボックスには、指定した情報に対応するJSONコンテンツが表示されます。

-

サーバーFQDN: Citrix Endpoint ManagementサーバーのFQDNを入力します(例:

- さらに登録情報を追加するには、JSON出力ボックスのJSONコンテンツを編集します。

- QRコードを生成をクリックします。QRコードはJSON出力の右側に表示されます。

- QRコード画像を右クリックして保存します。

- デバイス登録のために画像をユーザーに送信します。

工場出荷時設定にリセットされたデバイスは、このQRコードをスキャンして完全に管理されたデバイスとして登録されます。

デバイスの登録

新規または工場出荷時設定にリセットされたデバイスの電源投入後:

- ウェルカム画面で画面を6回タップし、QRコード登録フローを起動します。

-

プロンプトが表示されたら、Wi-Fiに接続します。QRコード内のCitrix Secure Hubのダウンロード場所は、このWi-Fiネットワーク経由でアクセス可能です。

デバイスがWi-Fiに正常に接続すると、GoogleからQRコードリーダーをダウンロードし、カメラを起動します。

-

カメラをQRコードに向けてコードをスキャンします。

AndroidはQRコード内のダウンロード場所からCitrix Secure Hubをダウンロードし、署名証明書の署名を検証し、Citrix Secure Hubをインストールして、デバイス所有者として設定します。

詳細については、Android EMM開発者向けのGoogleガイドを参照してください: https://developers.google.com/android/work/prov-devices#qr_code_method。

ゼロタッチ登録

ゼロタッチ登録を使用すると、デバイスが初めて電源投入されたときに、完全に管理されたデバイスとして自身をプロビジョニングするように設定できます。

デバイスの再販業者は、デバイスに構成を適用できるオンラインツールであるAndroidゼロタッチポータルでアカウントを作成します。Androidゼロタッチポータルを使用して、1つ以上のゼロタッチ登録構成を作成し、それらの構成をアカウントに割り当てられたデバイスに適用します。ユーザーがこれらのデバイスの電源を投入すると、デバイスはCitrix Endpoint Managementに自動的に登録されます。デバイスに割り当てられた構成は、その自動登録プロセスを定義します。

システム要件

- ゼロタッチ登録のサポートはAndroid 9.0以降です。

再販業者からのデバイスとアカウント情報

-

ゼロタッチ登録の対象となるデバイスは、エンタープライズ再販業者またはGoogleパートナーから購入されます。Android Enterpriseゼロタッチパートナーのリストについては、Androidウェブサイトを参照してください。

-

再販業者によって作成されたAndroid Enterpriseゼロタッチポータルアカウント。

-

再販業者から提供されたAndroid Enterpriseゼロタッチポータルアカウントのログイン情報。

ゼロタッチ構成の作成

ゼロタッチ構成を作成する際は、構成の詳細を指定するためにカスタムJSONを含めます。

このJSONを使用して、指定したCitrix Endpoint Managementサーバーにデバイスを登録するように構成します。この例の「URL」には、ご使用のサーバーのURLを置き換えてください。

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL"

}

}

<!--NeedCopy-->

さらに構成をカスタマイズするために、追加のパラメーターを含むオプションのJSONを使用できます。この例では、Citrix Endpoint Managementサーバーと、この構成を使用するデバイスがサーバーにログオンするために使用するユーザー名およびパスワードを指定します。

{

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":

{

"serverURL":"URL",

"xm_username":"username",

"xm_password":"password"

}

}

<!--NeedCopy-->

重要:

企業所有デバイスモードでデバイスを仕事用プロファイルに登録するには、カスタムJSONの

PROVISIONING_ADMIN_EXTRAS_BUNDLEの下に{"desiredProvisioningMode": "managedProfile"}を追加します。

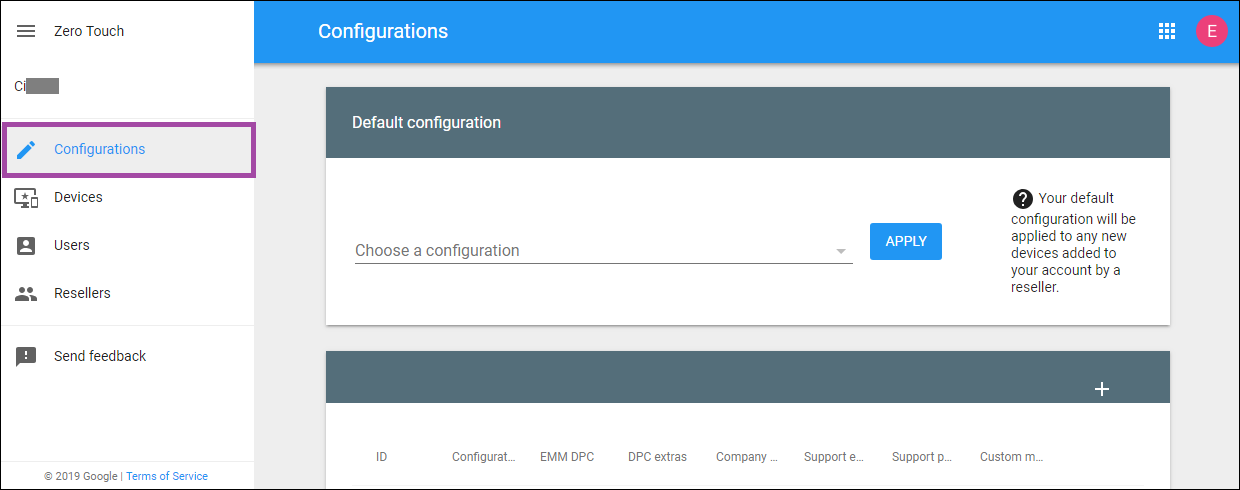

-

Androidゼロタッチポータル(https://partner.android.com/zerotouch)にアクセスします。ゼロタッチデバイスの再販業者から提供されたアカウント情報でログインします。

-

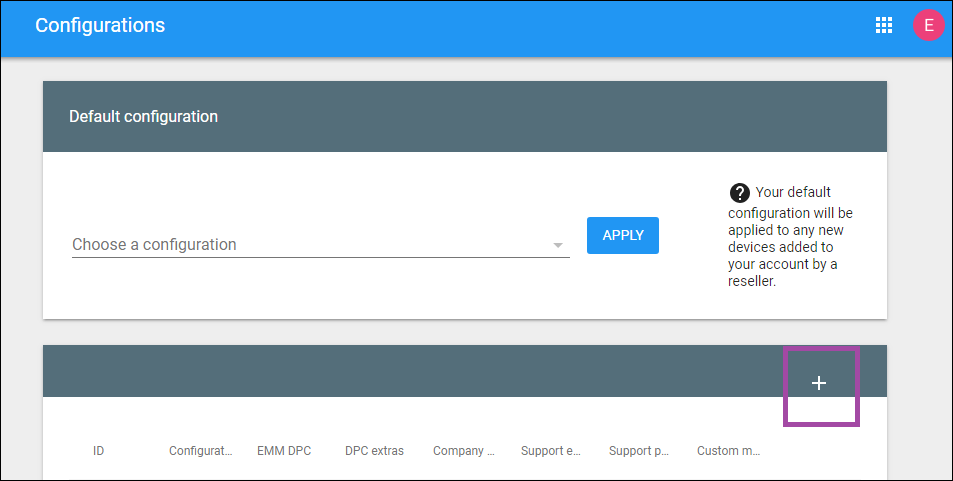

構成をクリックします。

-

構成テーブルの上の+をクリックします。

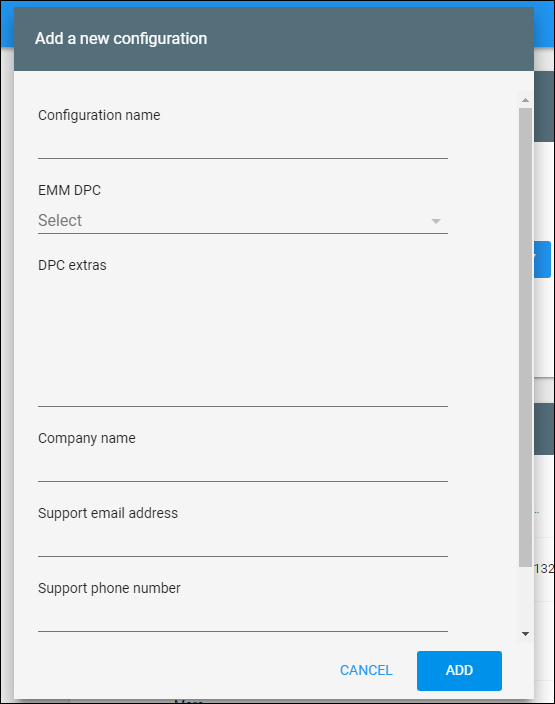

- 表示される構成ウィンドウに構成情報を入力します。

- 構成名: この構成に選択する名前を入力します。

- EMM DPC: Citrix Secure Hub を選択します。

- DPC エキストラ: カスタム JSON テキストをこのフィールドに貼り付けます。

- 会社名: デバイスプロビジョニング中に Android Enterprise ゼロタッチデバイスに表示する名前を入力します。

- サポートメールアドレス: ユーザーがヘルプを求めるために連絡できるメールアドレスを入力します。このアドレスは、デバイスプロビジョニング前に Android Enterprise ゼロタッチデバイスに表示されます。

- サポート電話番号: ユーザーがヘルプを求めるために連絡できる電話番号を入力します。この電話番号は、デバイスプロビジョニング前に Android Enterprise ゼロタッチデバイスに表示されます。

- カスタムメッセージ: オプションで、ユーザーが連絡を取りやすくしたり、デバイスで何が起こっているかについて詳細を提供したりするための 1 つまたは 2 つの文を追加します。このカスタムメッセージは、デバイスプロビジョニング前に Android Enterprise ゼロタッチデバイスに表示されます。

-

追加 をクリックします。

-

さらに構成を作成するには、手順 2 から 4 を繰り返します。

-

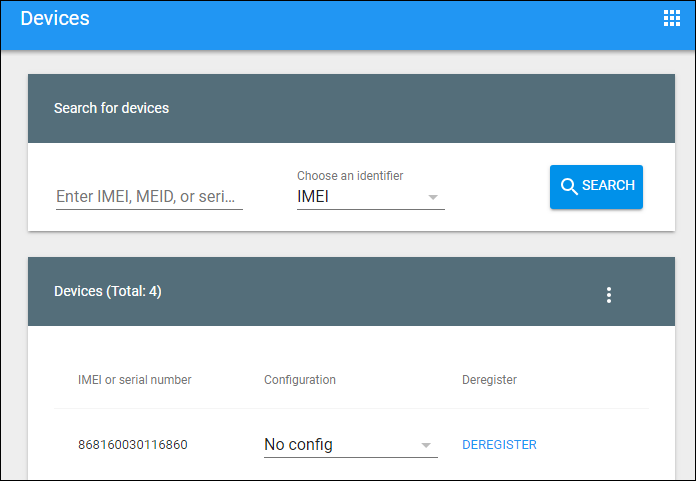

構成をデバイスに適用するには:

-

Android ゼロタッチポータルで、デバイス をクリックします。

-

デバイスのリストでデバイスを見つけ、割り当てる構成を選択します。

-

更新 をクリックします。

-

CSV ファイルを使用して、多くのデバイスに構成を適用できます。

多くのデバイスに構成を適用する方法については、「IT 管理者向けのゼロタッチ登録」を参照してください。この Android Enterprise のトピックには、構成を管理し、デバイスに適用する方法に関する詳細情報が記載されています。

専用 Android Enterprise デバイスのプロビジョニング

専用 Android Enterprise デバイスは、単一のユースケースを満たすために特化した完全に管理されたデバイスです。これらのデバイスは、このユースケースに必要なタスクを実行するために必要な 1 つのアプリまたは少数のアプリに制限されます。また、ユーザーがデバイス上で他のアプリを有効にしたり、他の操作を行ったりすることを防ぎます。

Android Enterprise の完全に管理されたデバイスのプロビジョニングで説明されているように、他の完全に管理されたデバイスに使用される登録方法のいずれかを使用して専用デバイスを登録します。専用デバイスのプロビジョニングには、登録前により多くのセットアップが必要です。

専用デバイスをプロビジョニングするには:

- Citrix Endpoint Management 展開環境に専用デバイスを登録することを許可する Citrix Endpoint Management 管理者用の登録プロファイルを追加します。登録プロファイルの作成を参照してください。

- 専用デバイスがアプリにアクセスできるようにするには、それらを許可リストに追加します。

- オプションで、許可されたアプリがロックタスクモードを許可するように設定します。アプリがロックタスクモードの場合、ユーザーがアプリを開くと、アプリはデバイス画面に固定されます。ホームボタンは表示されず、戻るボタンは無効になります。ユーザーは、サインアウトなどのアプリにプログラムされたアクションを使用してアプリを終了します。

- 追加した登録プロファイルに各デバイスを登録します。

システム要件

- 専用デバイスの登録のサポートは Android 6.0 から開始されます。

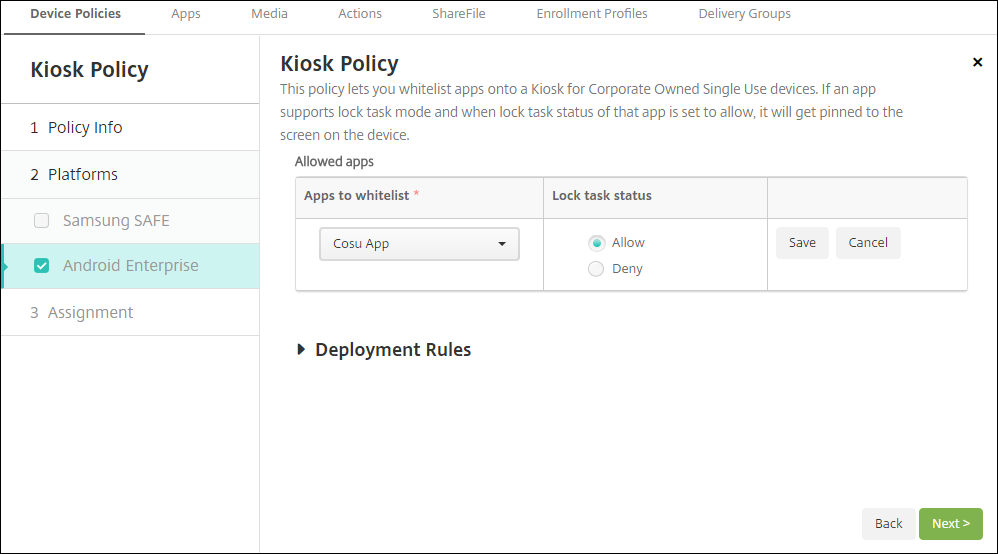

アプリの許可とロックタスクモードの設定

キオスクデバイスポリシーを使用すると、アプリを許可し、ロックタスクモードを設定できます。デフォルトでは、Citrix Secure Hub と Google Play サービスは許可リストに含まれています。

キオスクポリシーを追加するには:

-

Citrix Endpoint Management コンソールで、構成 > デバイスポリシー をクリックします。デバイスポリシー ページが表示されます。

-

追加 をクリックします。新しいポリシーの追加 ダイアログボックスが表示されます。

-

その他 を展開し、セキュリティ の下にある キオスク をクリックします。キオスクポリシー ページが表示されます。

-

プラットフォーム で、Android Enterprise を選択します。他のプラットフォームの選択を解除します。

-

ポリシー情報 ペインで、ポリシー名 とオプションの 説明 を入力します。

-

次へ をクリックし、追加 をクリックします。

-

アプリを許可し、そのアプリのロックタスクモードを許可または拒否するには:

リストから許可するアプリを選択します。

ユーザーがアプリを起動したときにアプリがデバイス画面に固定されるように設定するには、許可 を選択します。アプリが固定されないように設定するには、拒否 を選択します。デフォルトは 許可 です。

-

保存 をクリックします。

-

別のアプリを許可し、そのアプリのロックタスクモードを許可または拒否するには、追加 をクリックします。

-

展開ルールを構成し、デリバリーグループを選択します。詳細については、「デバイスポリシー」を参照してください。

Android Enterpriseの完全管理対象デバイス(仕事用プロファイルあり)または会社所有デバイス上の仕事用プロファイルのプロビジョニング

Android 9.0~10.xを実行しているデバイスは、「仕事用プロファイル付き完全管理対象」として登録されます。Android 11以降では、デバイスは「会社所有デバイス上の仕事用プロファイル」として登録されます。これらのデバイスはすべて、仕事と個人の両方の目的で使用される会社所有のデバイスです。組織はデバイス全体を管理します。デバイスには一連のポリシーを適用し、仕事用プロファイルには別のポリシーを適用できます。

Citrix Endpoint Managementコンソールでは、仕事用プロファイル付き完全管理対象デバイスは次の用語で表示されます。

-

デバイスの所有権は「Corporate」です。

-

デバイスのAndroid Enterpriseインストールタイプは「Corporate Owner Personally Enabled」です。

システム要件

- 仕事用プロファイル付き完全管理対象デバイスの登録は、Android 9.0からサポートされます。

デバイスの登録

新規デバイスおよび工場出荷時設定にリセットされたデバイスは、仕事用プロファイル付き完全管理対象デバイスとして登録されます。これらのデバイスは、Android Enterprise完全管理対象デバイスのプロビジョニングで説明されている、他の完全管理対象デバイスに使用される登録方法のいずれかを使用します。Android 11を実行しているデバイスは、そのセクションで説明されているQRコードまたはゼロタッチ登録方法を使用して、会社所有デバイス上の仕事用プロファイルモードで登録できます。

重要:

QRコード方式を使用して会社所有デバイス上の仕事用プロファイルモードでデバイスを登録する場合、

serverURLフィールドの上に、JSON出力に以下を追加します。"desiredProvisioningMode": "managedProfile",

新規デバイスまたは工場出荷時設定にリセットされていないデバイスは、Android Enterprise仕事用プロファイルデバイスのプロビジョニングで説明されているように、仕事用プロファイルデバイスとして登録されます。

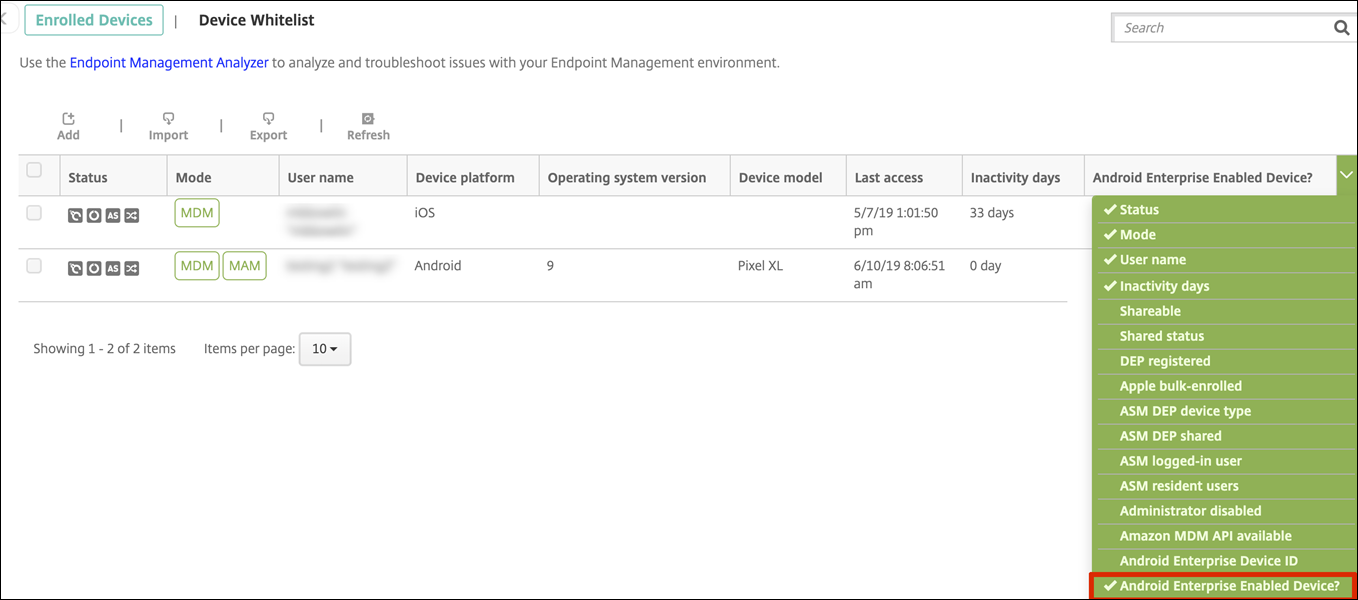

Citrix Endpoint ManagementコンソールでのAndroid Enterpriseデバイスの表示

Android Enterprise完全管理対象デバイス、専用デバイス、および仕事用プロファイル付き完全管理対象デバイスを表示するには:

-

Citrix Endpoint Managementコンソールで、[管理] > [デバイス]の順に移動します。

-

テーブルの右端にあるメニューをクリックして、[Android Enterprise Enabled Device?]列を追加します。

-

利用可能なセキュリティアクションを表示するには、完全管理対象デバイスを選択し、[セキュリティ保護]をクリックします。デバイスが完全に管理されている場合、[完全ワイプ]アクションは利用可能ですが、[選択的ワイプ]は利用できません。この違いは、デバイスが管理対象のGoogle Playストアからのアプリのみを許可するためです。ユーザーが公開ストアからアプリケーションをインストールするオプションはありません。組織はデバイス上のすべてのコンテンツを管理します。

Android Enterpriseデバイスおよびアプリポリシーの構成

デバイスレベルとアプリレベルの両方で制御されるポリシーの概要については、「Android EnterpriseでサポートされるデバイスポリシーとMDXポリシー」を参照してください。

ポリシーについて知っておくべきこと:

-

デバイス制限: 数十のデバイス制限により、次のような機能を制御できます。

- デバイスカメラの使用

- 仕事用プロファイルと個人用プロファイル間のコピー&ペーストの使用

-

アプリごとのVPN: 管理対象構成デバイスポリシーを使用して、Android EnterpriseのVPNプロファイルを構成します。

-

メールポリシー: アプリを構成するには、管理対象構成デバイスポリシーを使用することをお勧めします。

デバイスポリシー

この表は、Android Enterpriseデバイスで利用可能なすべてのデバイスポリシーを一覧表示します。

重要:

Android Enterpriseに登録し、MDXアプリを使用するデバイスの場合:MDXとAndroid Enterpriseを通じて一部の設定を制御できます。MDXには最も制限の少ないポリシー設定を使用し、Android Enterpriseを通じてポリシーを制御してください。

| アプリのアクセス許可 | アプリインベントリ | アプリのアンインストール | |

| 管理対象アプリの自動更新 | 接続スケジューリング | 資格情報 | |

| カスタムXML | Citrix Endpoint Managementオプション | ファイル | |

| キーガード管理 | キオスク | ランチャー構成 | |

| 場所 | 管理対象構成 | ネットワーク | |

| OSアップデート | パスコード | 制限 | |

仕事用プロファイル付き完全管理対象デバイス(COPEデバイス)のデバイスポリシー

仕事用プロファイル付き完全管理対象デバイスの場合、一部のデバイスポリシーを使用して、デバイス全体と仕事用プロファイルに個別の設定を適用できます。他のデバイスポリシーを使用して、デバイス全体にのみ、または仕事用プロファイル付き完全管理対象デバイスの仕事用プロファイルにのみ設定を適用できます。会社所有デバイス上の仕事用プロファイルモードで登録されたデバイスの場合、ポリシーは仕事用プロファイルにのみ適用され、デバイス全体には適用されません。

| ポリシー | 適用対象 |

|---|---|

| アプリのアクセス許可 | 仕事用プロファイル |

| アプリインベントリ | 仕事用プロファイル |

| アプリのアンインストール | 仕事用プロファイル |

| 管理対象アプリの自動更新 | 仕事用プロファイル |

| 接続スケジューリング | 仕事用プロファイル |

| 資格情報 | 仕事用プロファイル |

| カスタムXML | N/A |

| Citrix Endpoint Managementオプション | 仕事用プロファイル |

| ファイル | 仕事用プロファイル |

| キーガード管理 | デバイスと仕事用プロファイル |

| キオスク | N/A |

| ランチャー構成 | デバイスと仕事用プロファイル |

| 場所 | デバイス(位置情報モードのみ) |

| 管理対象構成 | 仕事用プロファイル |

| ネットワーク | デバイス |

| OSアップデート | 該当なし |

| パスコード | デバイスと仕事用プロファイル |

| 制限 | デバイスと仕事用プロファイル (デバイスと仕事用プロファイルで個別のポリシーを作成) |

| VPN | 該当なし |

以下も参照してください。Android EnterpriseでサポートされているデバイスポリシーとMDXポリシーおよびMAM SDKの概要。

セキュリティアクション

Android Enterpriseは、以下のセキュリティアクションをサポートしています。各セキュリティアクションの説明については、セキュリティアクションを参照してください。

| セキュリティアクション | ワークプロファイル | 完全管理 |

|---|---|---|

| 証明書の更新 | はい | はい |

| 完全ワイプ | はい(選択的ワイプ後) | はい |

| 位置特定 | はい | はい |

| ロック | はい | はい |

| ロックとパスワードのリセット | いいえ | はい |

| 通知(着信音) | はい | はい |

| 取り消し | はい | はい |

| 選択的ワイプ | はい | はい |

セキュリティアクションに関する注意事項

-

位置特定セキュリティアクションは、ロケーションデバイスポリシーがデバイスのロケーションモードを高精度またはバッテリー節約に設定していない限り、失敗します。詳細については、ロケーションデバイスポリシーを参照してください。

-

Android 9.0より前のバージョンのAndroidを実行しているワークプロファイルデバイスでは:

- ロックとパスワードのリセットアクションはサポートされていません。

-

Android 9.0以降のワークプロファイルデバイスでは:

- 送信されたパスコードはワークプロファイルをロックします。デバイス自体はロックされません。

- ワークプロファイルにパスコードが設定されていない場合:

- パスコードが送信されない場合、または送信されたパスコードがパスコード要件を満たさない場合: デバイスはロックされます。

- ワークプロファイルにパスコードが設定されている場合:

- パスコードが送信されない場合、または送信されたパスコードがパスコード要件を満たさない場合: ワークプロファイルはロックされますが、デバイス自体はロックされません。

Android Enterpriseエンタープライズの登録解除

Android Enterpriseエンタープライズの使用を継続しない場合、エンタープライズの登録を解除できます。

警告:

エンタープライズの登録を解除すると、すでに登録されているデバイス上のAndroid Enterpriseアプリはデフォルトの状態にリセットされます。Googleはデバイスを管理しなくなります。新しいAndroid Enterpriseエンタープライズに登録する場合、管理対象Google Playから新しい組織のアプリを承認する必要があります。その後、Citrix Endpoint Managementコンソールからアプリを更新できます。

Android Enterpriseエンタープライズの登録解除後:

- エンタープライズを通じて登録されたデバイスとユーザーは、Android Enterpriseアプリがデフォルトの状態にリセットされます。以前に適用された管理対象構成ポリシーは、操作に影響を与えなくなります。

- Citrix Endpoint Managementは、エンタープライズを通じて登録されたデバイスを管理します。Googleの観点からは、これらのデバイスは管理対象外です。新しいAndroid Enterpriseアプリを追加することはできません。管理対象構成ポリシーを適用することはできません。これらのデバイスには、スケジュール、パスワード、制限などの他のポリシーを適用できます。

- Android Enterpriseにデバイスを登録しようとすると、Android Enterpriseデバイスではなく、Androidデバイスとして登録されます。

Citrix Endpoint ManagementサーバーコンソールとCitrix Endpoint Managementツールを使用して、Android Enterpriseエンタープライズの登録を解除します。

このタスクを実行すると、Citrix Endpoint Managementはツールポップアップウィンドウを開きます。開始する前に、ブラウザがポップアップウィンドウを開く権限を持っていることを確認してください。Google Chromeなどの一部のブラウザでは、ポップアップブロックを無効にし、Citrix Endpoint Managementサイトのアドレスをポップアップ許可リストに追加する必要があります。

Android Enterpriseエンタープライズの登録を解除するには:

-

Citrix Endpoint Managementコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。

-

設定ページで、Android Enterpriseをクリックします。

-

登録解除をクリックします。

この記事の概要

- Android Enterpriseの開始

- Citrix Endpoint ManagementでのManaged Google Playの使用

- デバイス展開シナリオとプロファイル

- 登録セキュリティ

- 登録プロファイルの作成

- Android Enterpriseワークプロファイルデバイスのプロビジョニング

- Android Enterprise完全管理対象デバイスのプロビジョニング

- 専用 Android Enterprise デバイスのプロビジョニング

- Android Enterpriseの完全管理対象デバイス(仕事用プロファイルあり)または会社所有デバイス上の仕事用プロファイルのプロビジョニング

- Citrix Endpoint ManagementコンソールでのAndroid Enterpriseデバイスの表示

- Android Enterpriseデバイスおよびアプリポリシーの構成

- セキュリティアクション

- Android Enterpriseエンタープライズの登録解除