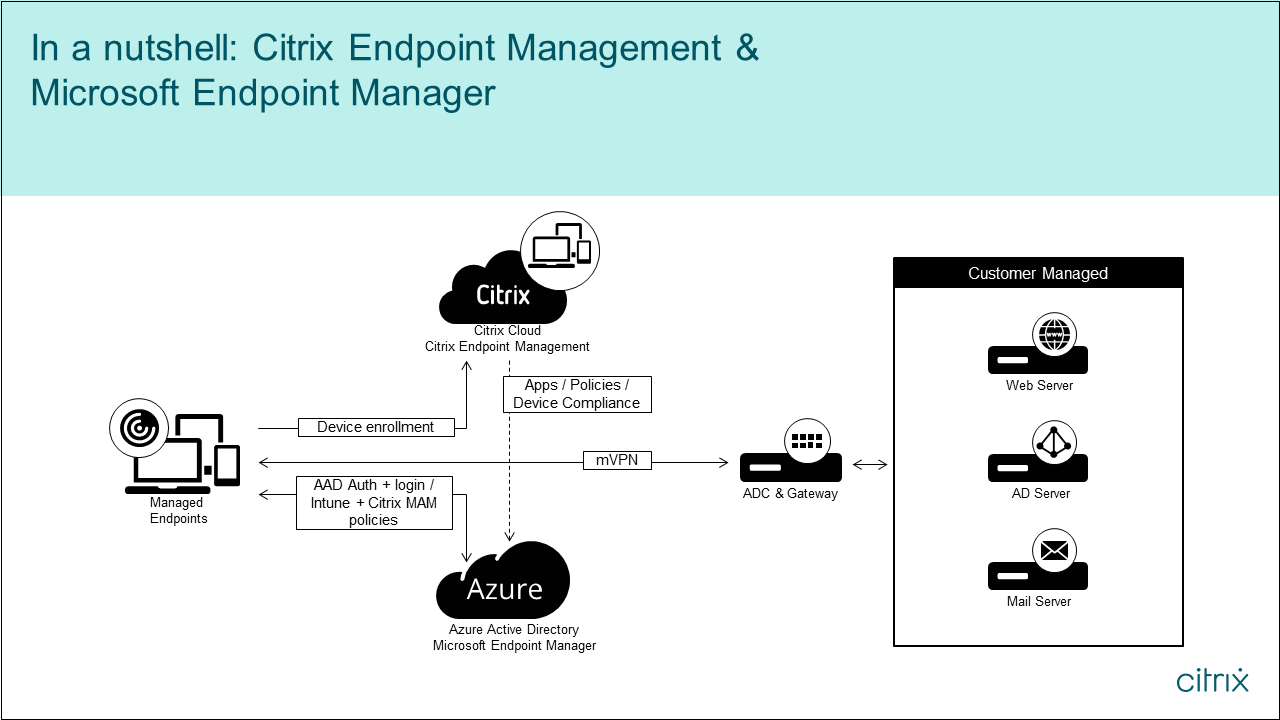

Microsoft Endpoint ManagerとのCitrix Endpoint Management統合

Microsoft Endpoint Manager (MEM)とのCitrix Endpoint Management統合により、Microsoft EdgeブラウザーなどのMicrosoft Intune対応アプリにCitrix Endpoint ManagementマイクロVPNの価値が追加されます。

- 統合をアクティブ化するには、Citrix Cloud Operationsチームにお問い合わせください。

このリリースでは、以下のユースケースがサポートされています。

-

Citrix Endpoint Management MDM+MAMとIntune MAM。

-

この記事では、Intune MAM + Citrix Endpoint Management MDM+MAMのユースケースに焦点を当てています。CitrixをMDMプロバイダーとして追加した後、デバイスへの配信のためにIntune管理アプリを構成します。

-

重要:

- このユースケースでは、Citrix Secure MailはIntuneとの統合をサポートしていません。

- IntuneとのCitrix Secure Mail統合は非推奨となり、将来のリリースで削除されます。詳細については、「Secure Mailの新機能」を参照してください。

- Intune MAMとCitrix Endpoint Management MDM。

- Intune MAM。

-

Intune MAMとIntune MDM。iOS版Citrix Secure Mailは、このユースケースのシングルサインオンをサポートしています。

-

MEMとのCitrix Endpoint Management統合の設定に関する分かりやすいグラフィカルガイドについては、「入門ガイド」を参照してください。

- Azure AD条件付きアクセスとの統合については、「Azure AD条件付きアクセスとの統合」を参照してください。

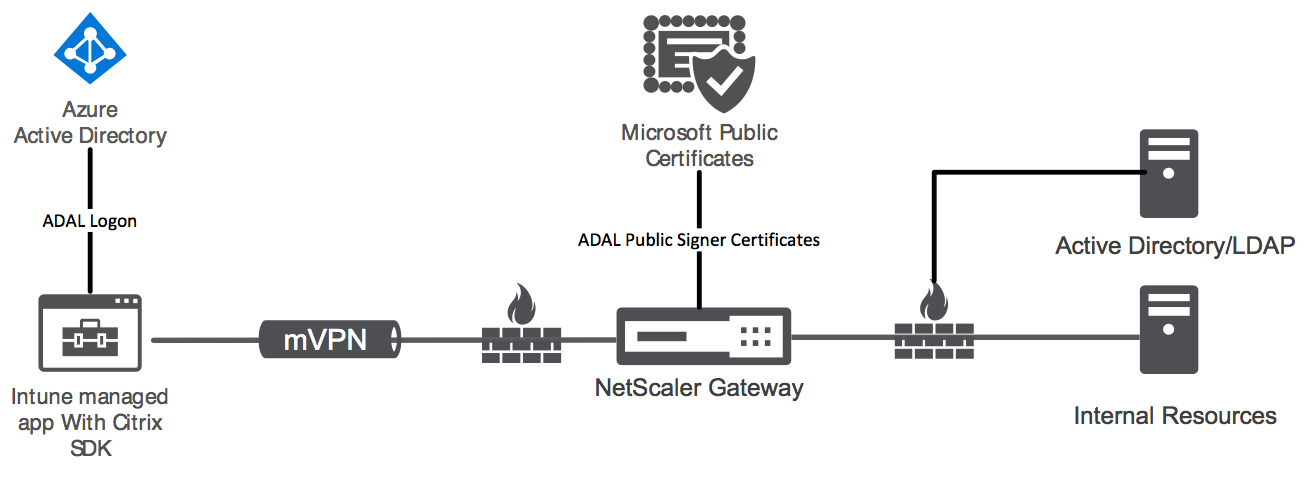

次の図は、Microsoft Endpoint ManagerとのCitrix Endpoint Management統合の概要を示しています。

-

システム要件

MDXの有効化

-

または

Microsoft

- Azure Active Directory (AD)アクセス(テナント管理者権限付き)

-

Intuneが有効なテナント

-

ファイアウォール規則

-

NetScaler GatewayサブネットIPから

*.manage.microsoft.com、https://login.microsoftonline.com、およびhttps://graph.windows.net(ポート53および443)へのDNSおよびSSLトラフィックを許可するファイアウォール規則を有効にする -

前提条件

- Microsoft Edgeブラウザー: Mobile Apps SDKは、iOSおよびAndroid用のMicrosoft Edgeブラウザーアプリに統合されています。Microsoft Edgeの詳細については、Microsoft Edgeドキュメントを参照してください。

-

Citrix Cloudアカウント: Citrixアカウントにサインアップし、Citrix Endpoint Managementの試用版をリクエストするには、Citrix営業担当者にお問い合わせください。続行する準備ができたら、https://onboarding.cloud.comにアクセスしてください。Citrix Cloudアカウントのリクエストの詳細については、「Citrix Cloudへのサインアップ」を参照してください。

-

注:

-

-

提供するメールアドレスは、Azure ADに関連付けられていないアドレスである必要があります。任意の無料メールサービスを使用できます。

- iOS用APNs証明書: iOS用APNs証明書が構成されていることを確認してください。これらの証明書の設定の詳細については、Citrixブログ記事「APNs証明書の作成とインポート」を参照してください。

- Azure AD同期: Azure ADとオンプレミスのActive Directory間の同期を設定します。AD同期ツールをドメインコントローラーマシンにインストールしないでください。この同期の設定の詳細については、Azure Active Directoryに関するMicrosoftドキュメントを参照してください。

NetScaler Gatewayの構成

-

新しいCitrix Endpoint Management展開を設定する場合は、次のいずれかのNetScaler Gatewayアプライアンスをインストールします。

- NetScaler® Gateway VPX 3000シリーズ以降

- NetScaler Gateway MPXまたは専用SDXインスタンス

MEMとのCitrix Endpoint Management統合でNetScaler Gatewayを使用するには:

- 管理インターフェイスとサブネットIPを使用してNetScaler Gatewayを構成します。

- すべてのクライアントとサーバー間の通信にTLS 1.2を使用します。NetScaler GatewayのTLS 1.2の構成については、「CTX247095」を参照してください。

Citrix Endpoint Management MDM+MAM展開でMEMとのCitrix Endpoint Management統合を使用している場合は、2つのCitrix Gatewayを構成します。MDXアプリトラフィックは一方のNetScaler Gatewayを介してルーティングされ、Intuneアプリトラフィックはもう一方のNetScaler Gatewayを介してルーティングされます。以下を構成します。

- 2つのパブリックIP。

- オプションで、1つのネットワークアドレス変換されたIP。

- 2つのDNS名。例:`https://mam.company.com`。

- 2つのパブリックSSL証明書。予約済みのパブリックDNS名と一致する証明書を構成するか、ワイルドカード証明書を使用します。

- 内部のルーティング不可能なRFC 1918 IPアドレスを持つMAMロードバランサー。

- LDAP Active Directoryサービスアカウント。

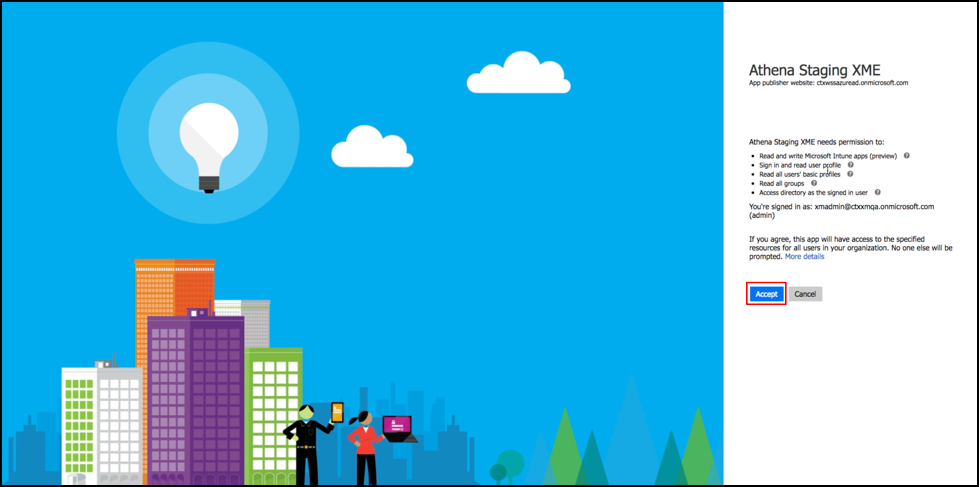

委任されたアクセス許可プロンプトへの同意

ユーザー認証を必要とする管理対象アプリの場合、アプリはMicrosoft Graphによって公開されるアプリケーションのアクセス許可を要求します。これらのアクセス許可プロンプトに同意することで、アプリは必要なリソースとAPIにアクセスできます。一部のアプリでは、Microsoft Azure ADのグローバル管理者による同意が必要です。これらの委任されたアクセス許可の場合、グローバル管理者はCitrix Cloudにトークンを要求する権限を付与する必要があります。トークンは、次のアクセス許可を有効にします。詳細については、「Microsoft Graphアクセス許可リファレンス」を参照してください。

- サインインしてユーザープロファイルを読み取る: このアクセス許可により、ユーザーはAzure ADにサインインして接続できます。Citrix®はユーザーの資格情報を表示できません。

-

すべてのユーザーの基本プロファイルを読み取る: アプリは、組織内のユーザーのプロファイルプロパティを読み取ります。プロパティには、組織内のユーザーの表示名、名、姓、メールアドレス、写真が含まれます。

-

すべてのグループを読み取る: このアクセス許可により、アプリとポリシーの割り当てにAzure ADグループを指定できます。

- サインインしているユーザーとしてディレクトリにアクセスする: このアクセス許可は、Intuneサブスクリプションを検証し、NetScaler GatewayおよびVPN構成を有効にします。

- Microsoft Intuneアプリの読み取りと書き込み: アプリは以下を読み書きできます。

- Microsoft管理プロパティ

- グループの割り当てとアプリのステータス

- アプリの構成

- アプリ保護ポリシー

-

すべてのグループを読み取る: このアクセス許可により、アプリとポリシーの割り当てにAzure ADグループを指定できます。

また、NetScaler Gatewayの構成中に、Azure ADグローバル管理者は以下を行う必要があります。

- マイクロVPN用に選択したActive Directoryを承認します。グローバル管理者は、NetScaler GatewayがAzure ADおよびIntuneと通信するために使用するクライアントシークレットも生成する必要があります。

- Citrix管理者ロールを持たない。代わりに、Citrix管理者は、適切なIntuneアプリケーション管理者権限を持つユーザーにAzure ADアカウントを割り当てます。その後、Intune管理者はCitrix Cloud管理者として機能し、Citrix Cloud内からIntuneを管理します。

注:

Citrixはセットアップ中にIntuneグローバル管理者パスワードを使用するだけで、認証をMicrosoftにリダイレクトします。Citrixはパスワードにアクセスできません。

MEMとのCitrix Endpoint Management統合の構成

-

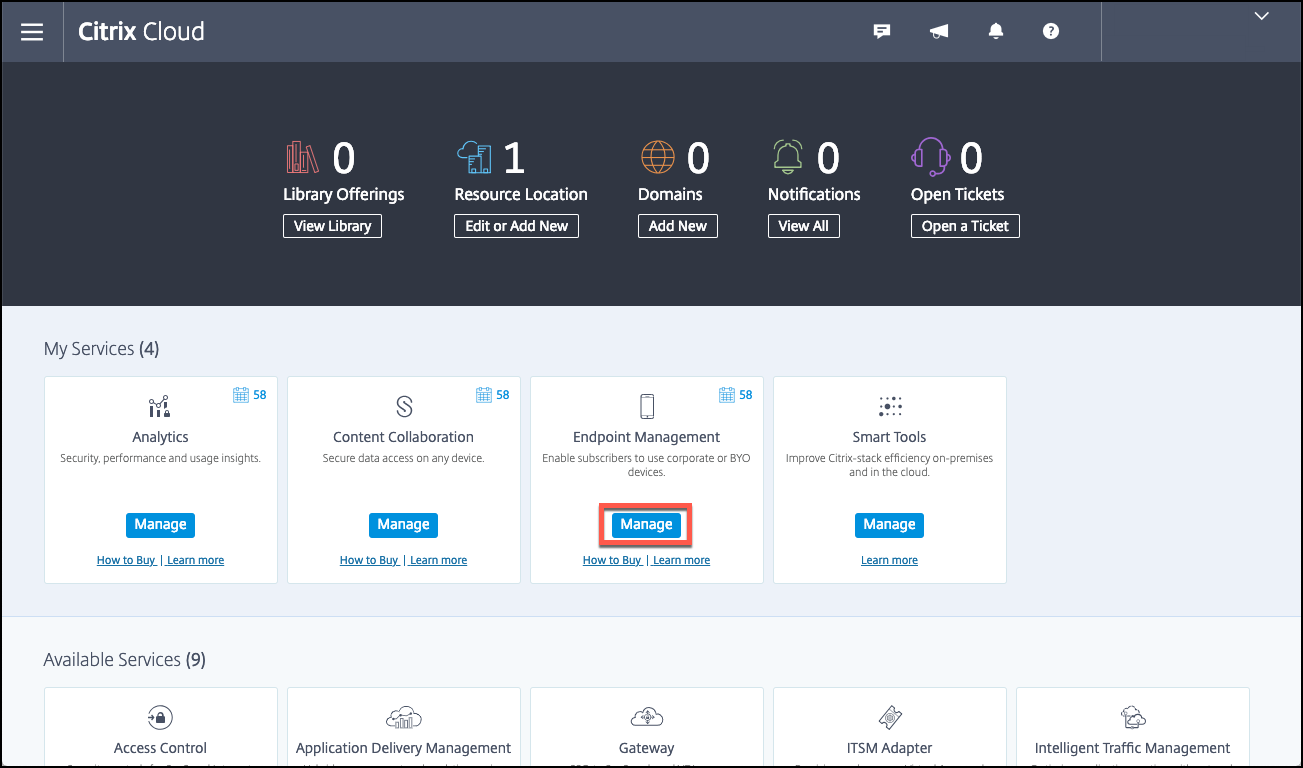

Citrix Cloudサイトにログオンし、Citrix Endpoint Managementのトライアルをリクエストします。

-

セールスエンジニアがオンボーディングミーティングをスケジュールします。MEMとのCitrix Endpoint Management統合を希望することを伝えてください。リクエストが承認されたら、[管理] をクリックします。

-

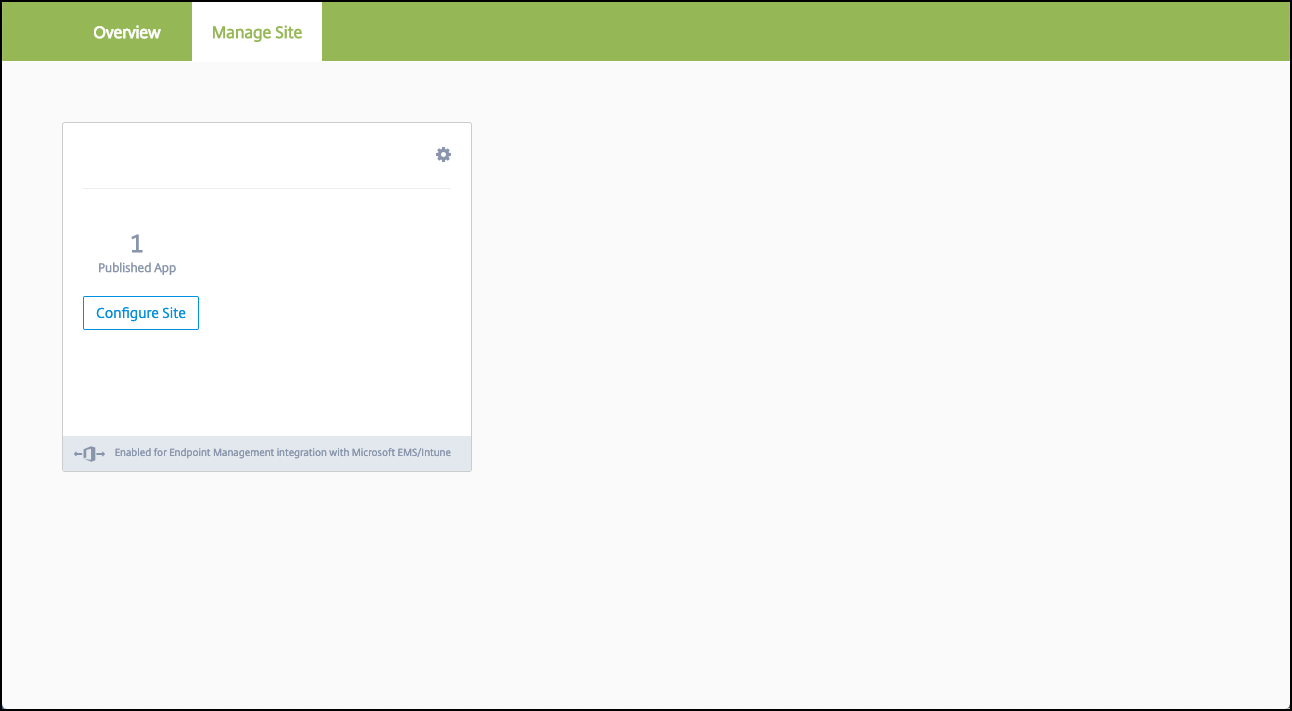

ここから、サイトの右上にある歯車アイコンをクリックするか、[サイトの構成] をクリックできます。

-

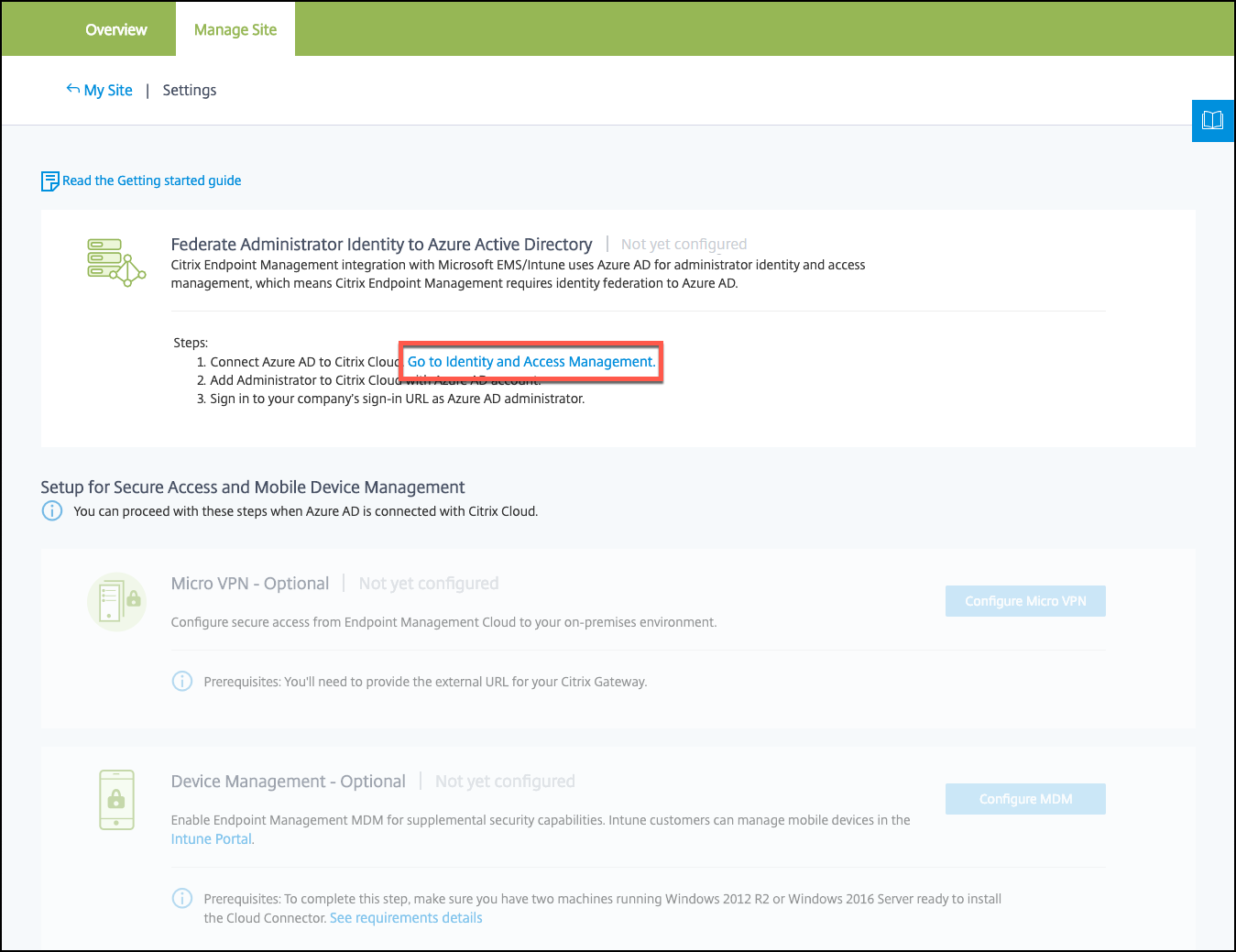

最初のステップのリンクをたどって、[IDおよびアクセス管理] ページに移動します。

-

[接続] をクリックして、Azure ADのインストールを接続します。

-

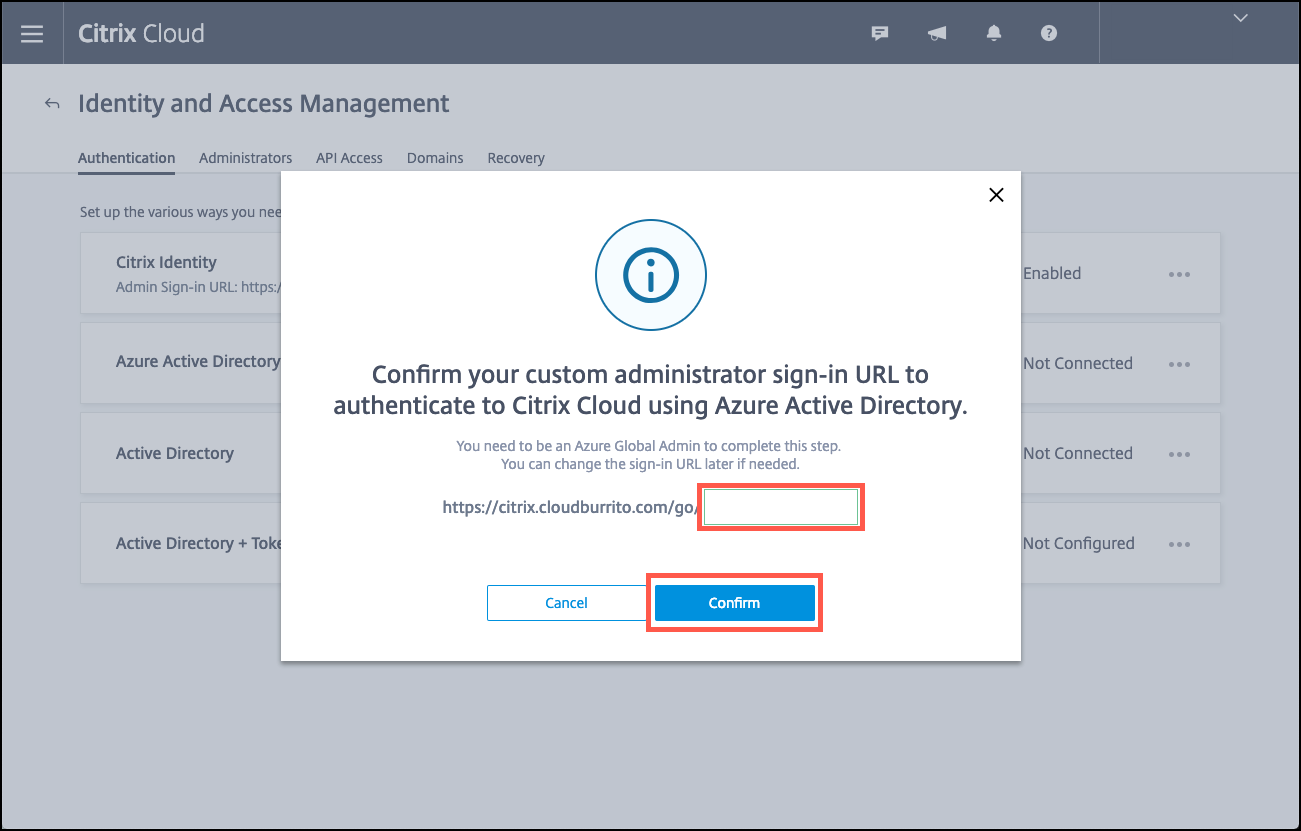

Azure AD管理者がログオンに使用する一意のログオンURLを入力し、[確認] をクリックします。

-

Azure ADグローバル管理者アカウントを追加し、アクセス許可要求を承認します。

-

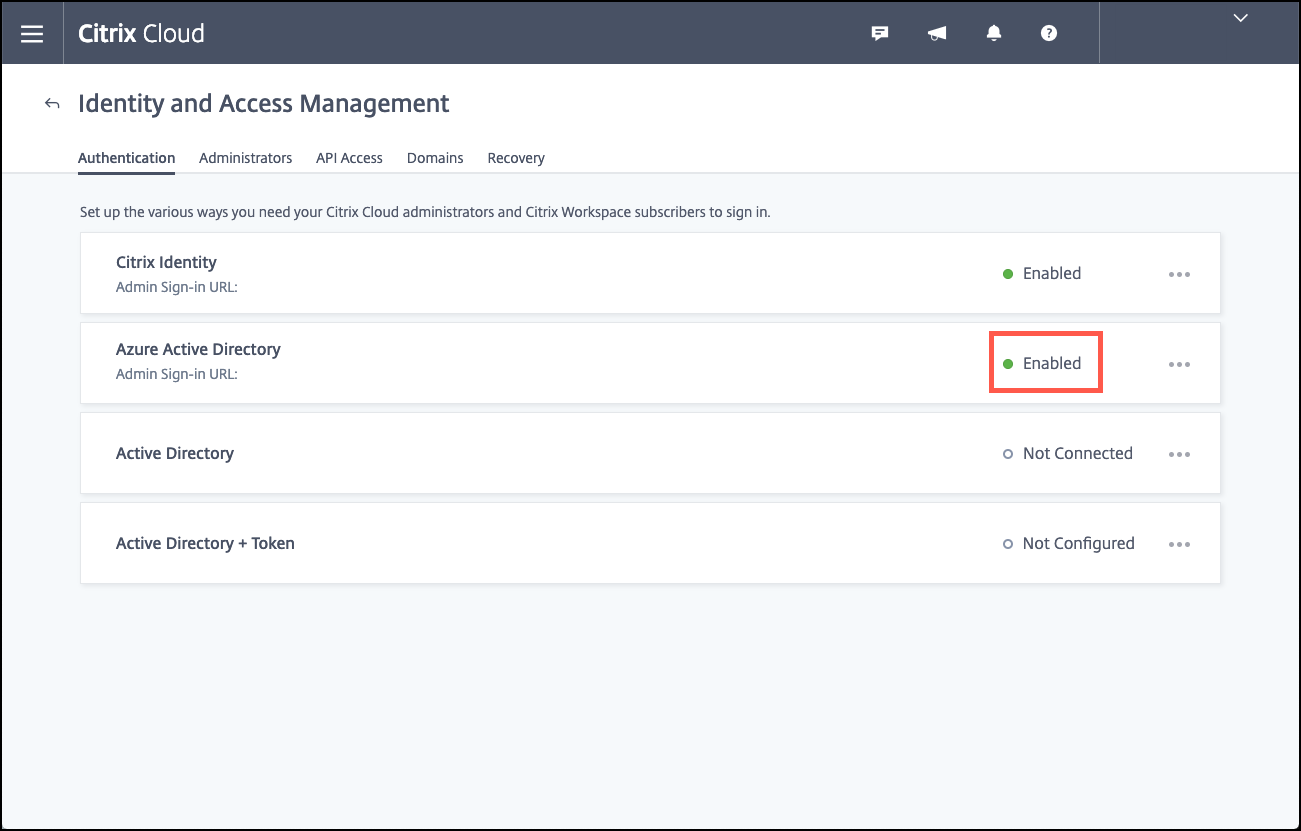

Azure ADインスタンスが正常に接続されていることを確認します。接続が成功したことを示すために、[未接続] のテキストが [有効] に変わります。

-

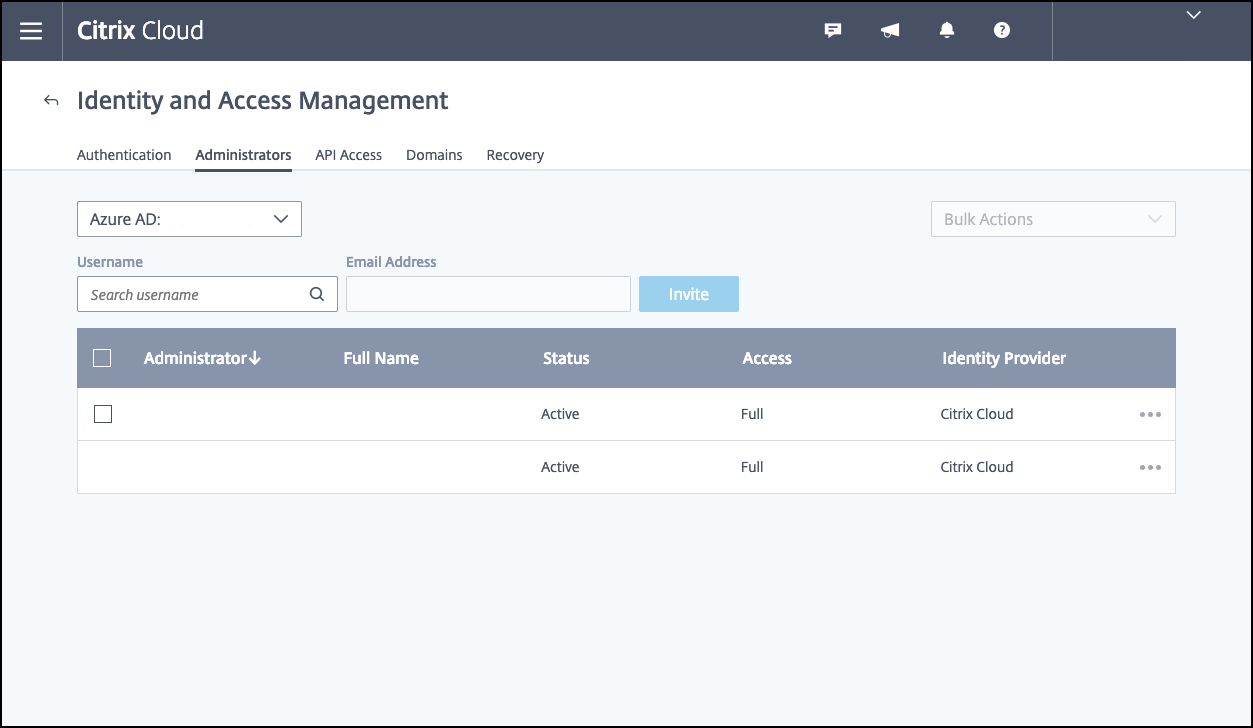

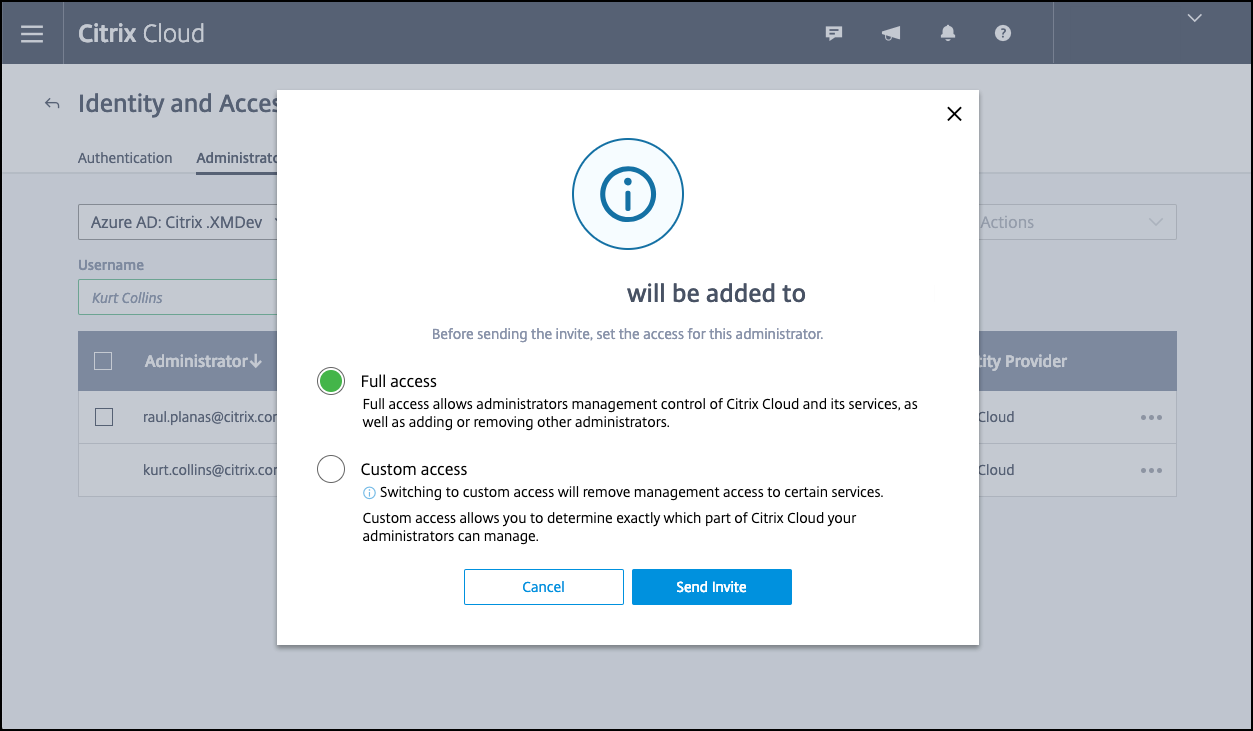

[管理者] タブをクリックし、Azure AD Intune管理者をCitrix Cloud管理者として追加します。ドロップダウンメニューからAzure ADまたはCitrix Identityを選択し、追加するユーザー名を検索します。[招待] をクリックし、[招待を送信] をクリックする前に、ユーザーに [フルアクセス] または [カスタムアクセス] を付与します。

注:

Citrix Endpoint Managementでは、[カスタムアクセス] に対して次のルールが必要です: ライブラリとCitrix Endpoint Management。

- その結果、Azure AD Intune管理者は、パスワードを作成してCitrix Cloudにサインインするためのメール招待状を受け取ります。管理者がサインインする前に、他のすべてのアカウントからサインアウトしていることを確認してください。- Azure AD Intune管理者は、この手順の残りのステップに従う必要があります。

-

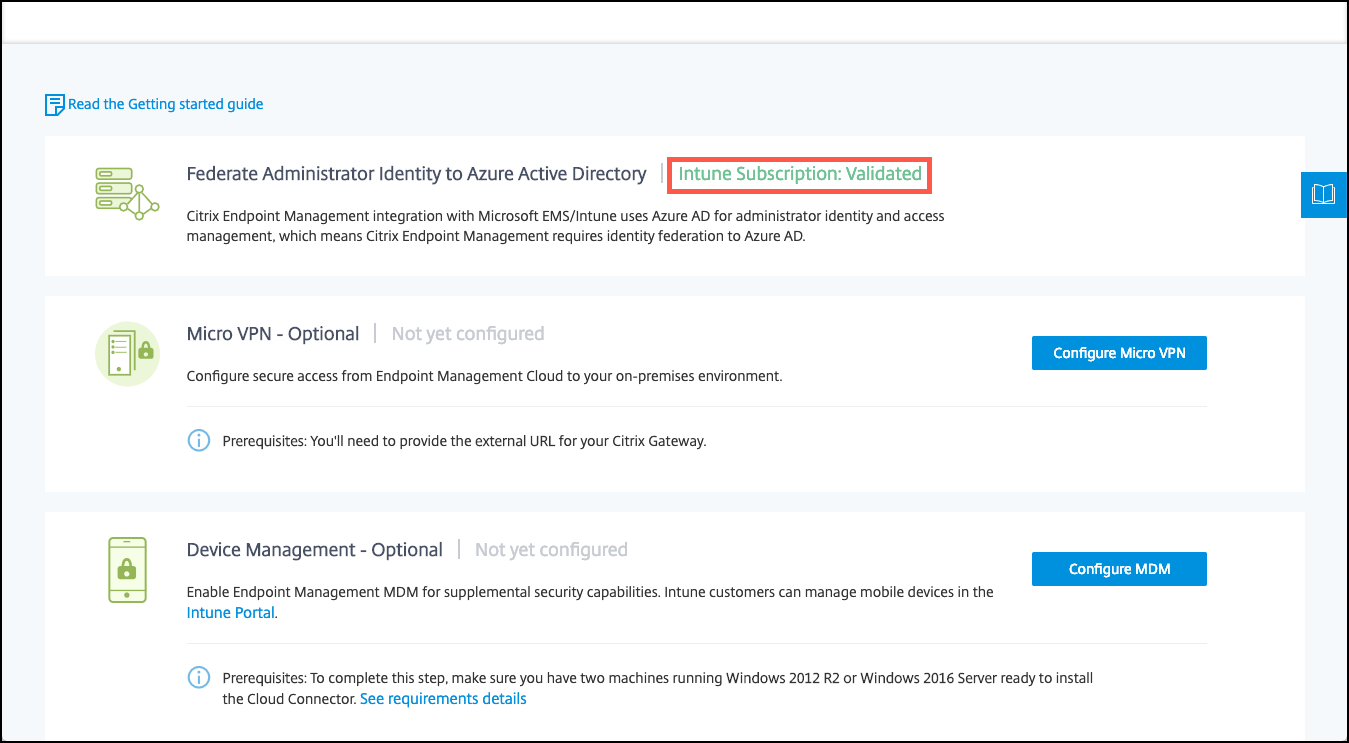

新しいアカウントでサインインした後、[Citrix Endpoint Management] の下にある [管理] をクリックします。すべてを正しく構成すると、ページにはAzure AD管理者がサインインしており、Intuneサブスクリプションが有効であることが表示されます。

マイクロVPNのNetScaler Gatewayの構成

IntuneでマイクロVPNを使用するには、NetScaler GatewayをAzure ADに対して認証するように構成する必要があります。既存のNetScaler Gateway仮想サーバーは、このユースケースでは機能しません。

まず、Azure ADをオンプレミスのActive Directoryと同期するように構成します。このステップは、IntuneとNetScaler Gateway間の認証が適切に行われるようにするために必要です。

-

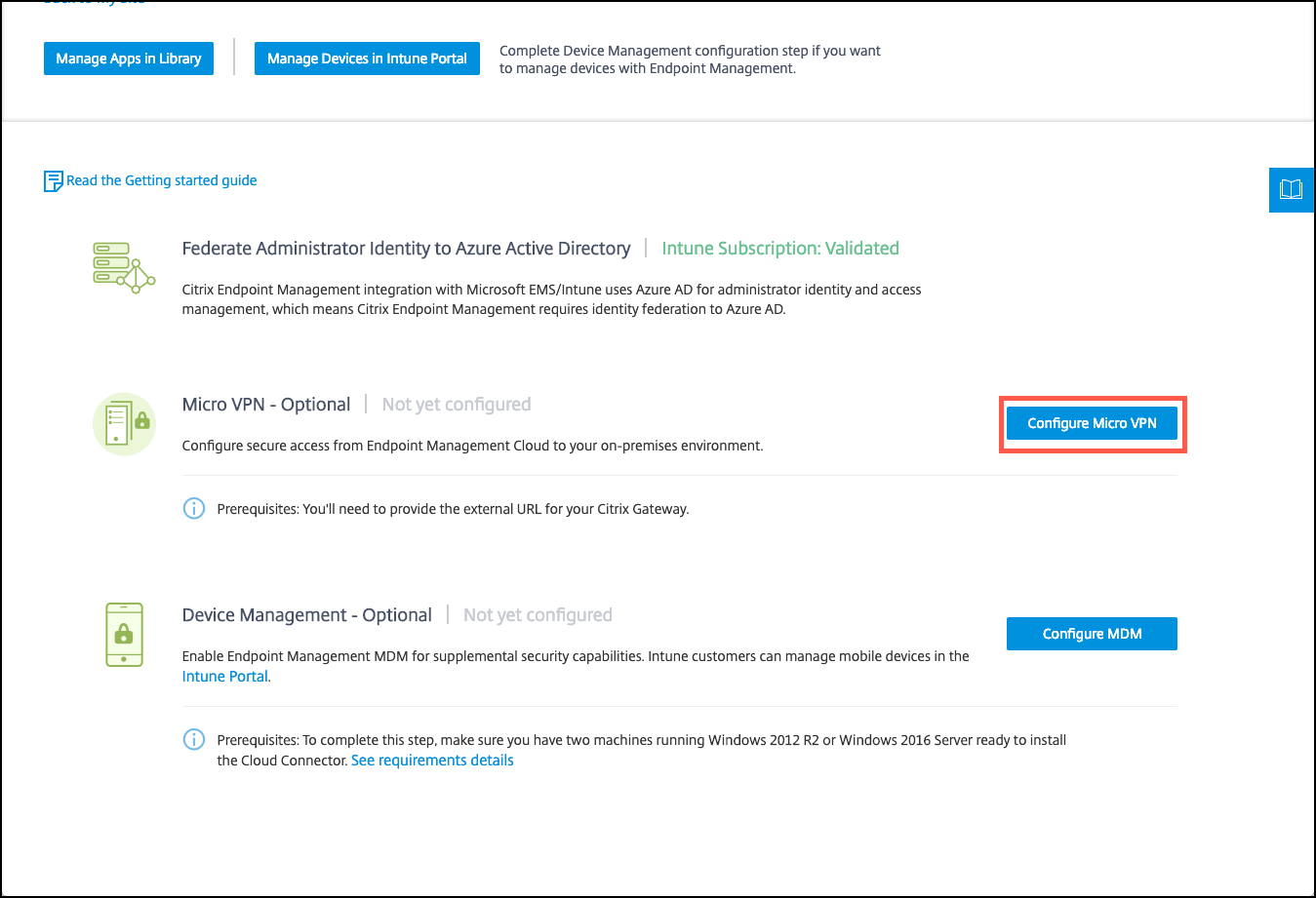

Citrix Cloudコンソールで、[Citrix Endpoint Management] の下にある [管理] をクリックします。

-

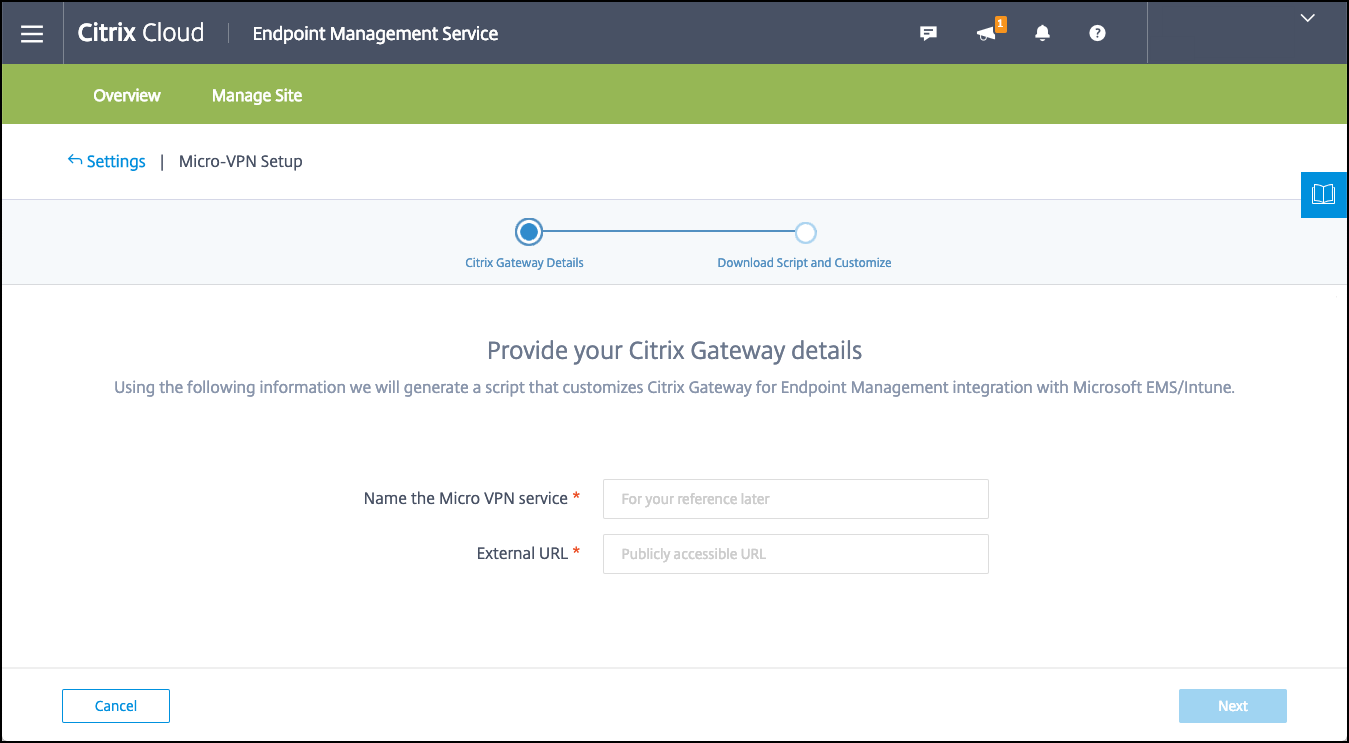

[マイクロVPN] の横にある [マイクロVPNの構成] をクリックします。

-

マイクロVPNサービスの名称とNetScaler Gatewayの外部URLを入力し、[次へ] をクリックします。

-

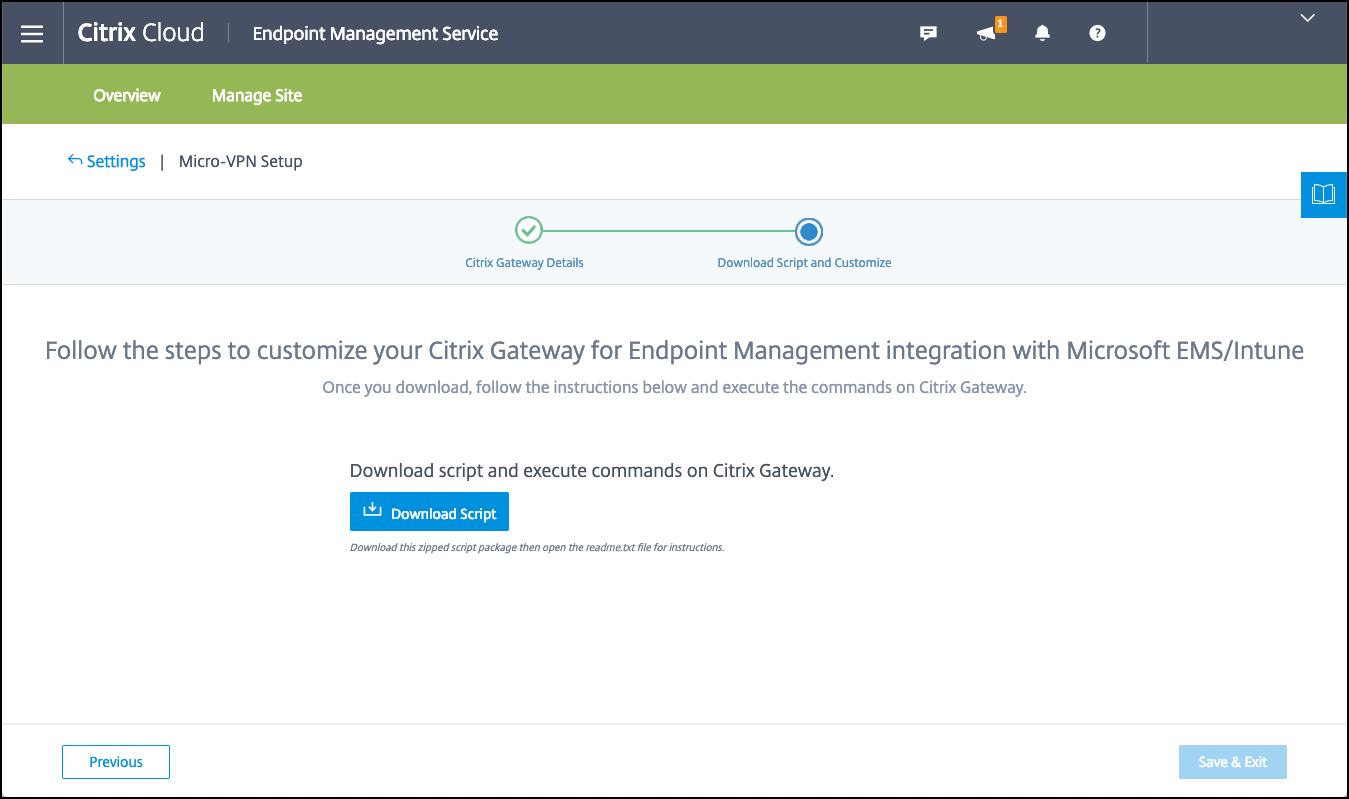

このスクリプトは、Azure ADとIntuneアプリをサポートするようにNetScaler Gatewayを構成します。

-

-

-

スクリプトのダウンロードをクリックします。zipファイルには、スクリプトを実装するための手順が記載されたreadmeが含まれています。ここから保存して終了することもできますが、NetScaler Gatewayのインストールでスクリプトを実行するまで、Micro VPNはセットアップされません。

注:

NetScaler Gatewayの構成プロセスを完了した後、OAuthステータスがCOMPLETE以外の場合は、「トラブルシューティング」セクションを参照してください。

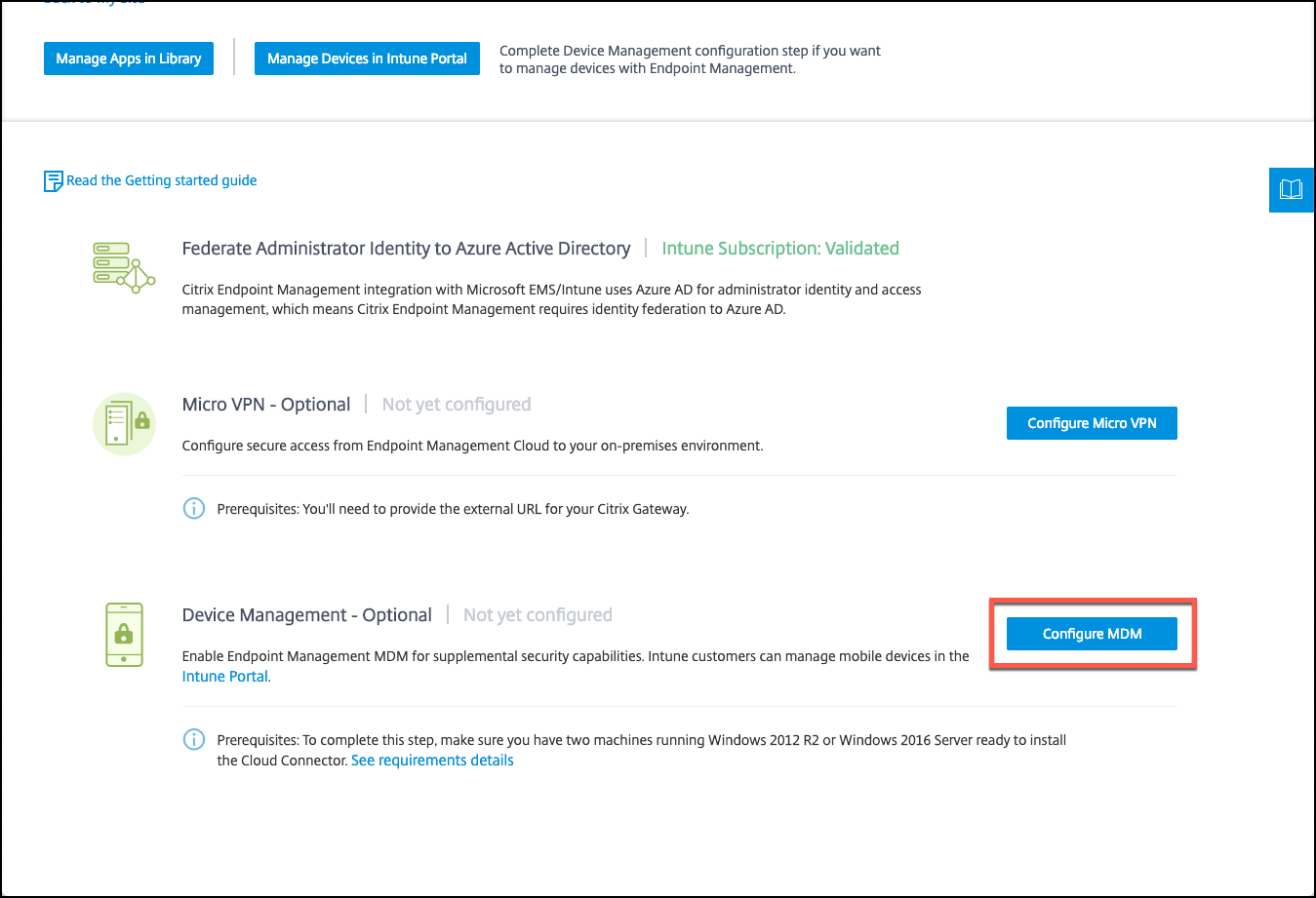

デバイス管理の構成

アプリに加えてデバイスを管理する場合は、デバイス管理の方法を選択します。Citrix Endpoint Management MDM+MAMまたはIntune MDMを使用できます。

注:

コンソールはデフォルトでIntune MDMに設定されています。IntuneをMDMプロバイダーとして使用するには、Microsoft Intuneのドキュメントを参照してください。

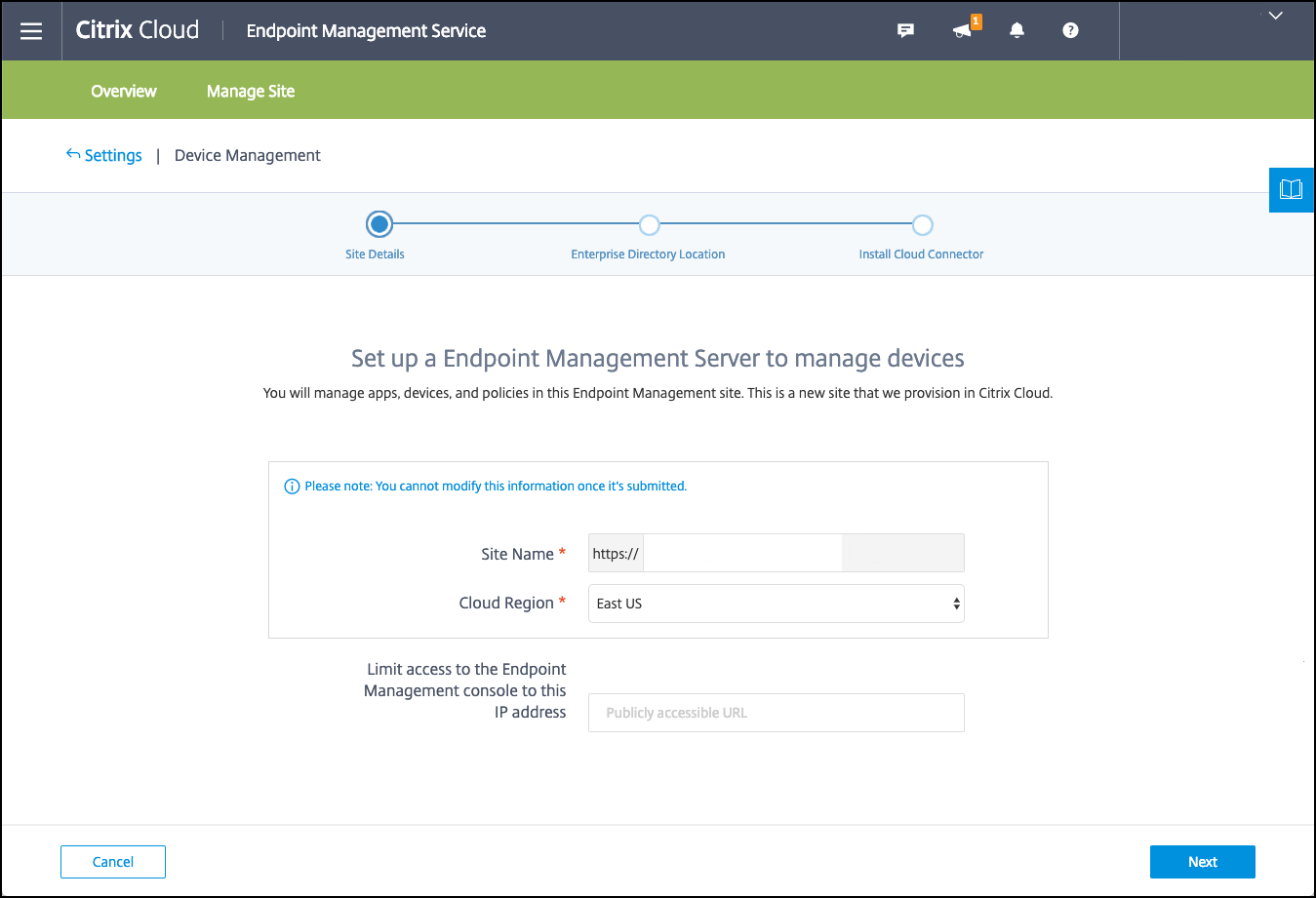

- 1. Citrix Cloudコンソールから、[MEMとのCitrix Endpoint Management統合]の下にある**管理**をクリックします。**デバイス管理 - オプション**の横にある**MDMの構成**をクリックします。

-

-

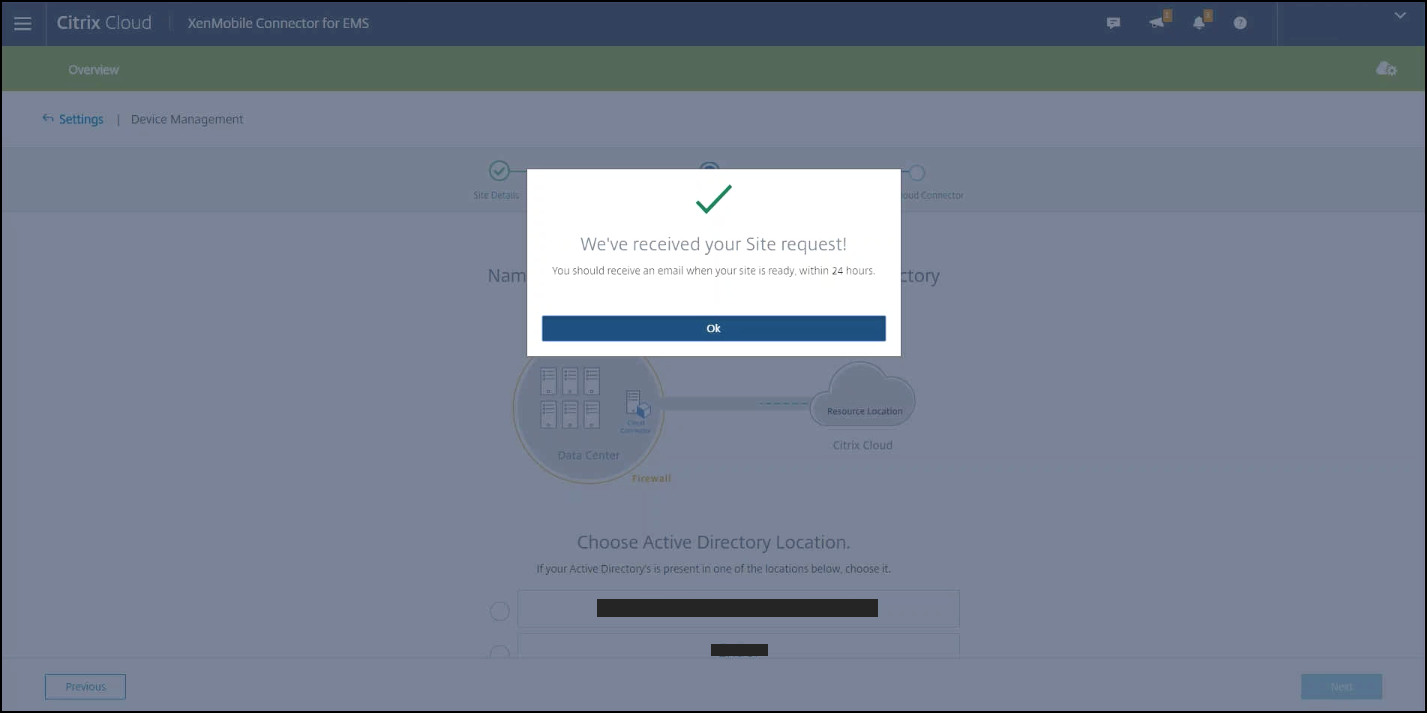

一意のサイト名を入力し、最も近いクラウドリージョンを選択して、サイトをリクエストをクリックします。サイトの準備が完了すると、メールが届きます。

-

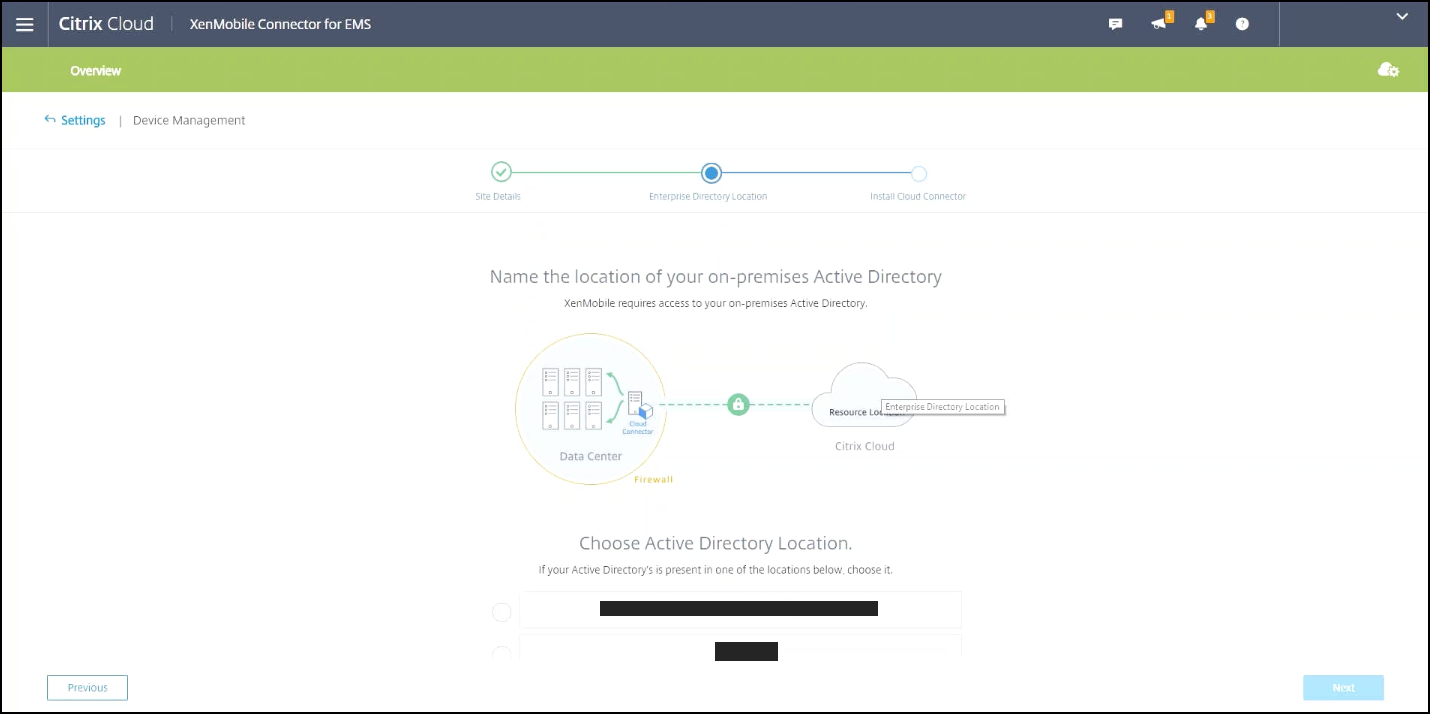

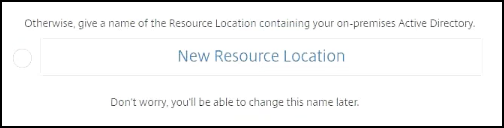

OKをクリックしてプロンプトを閉じます。サイトに関連付けるActive Directoryの場所を選択するか、リソースの場所を作成してから次へをクリックします。

-

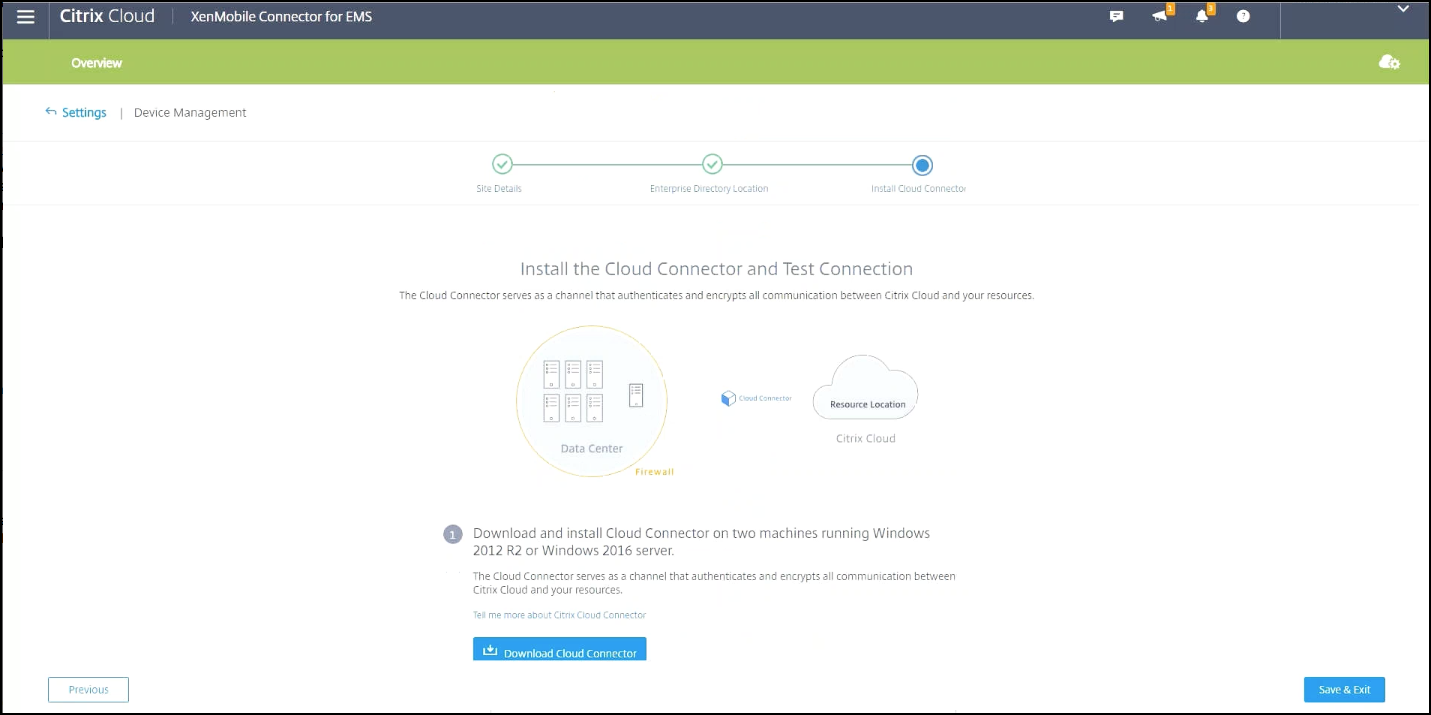

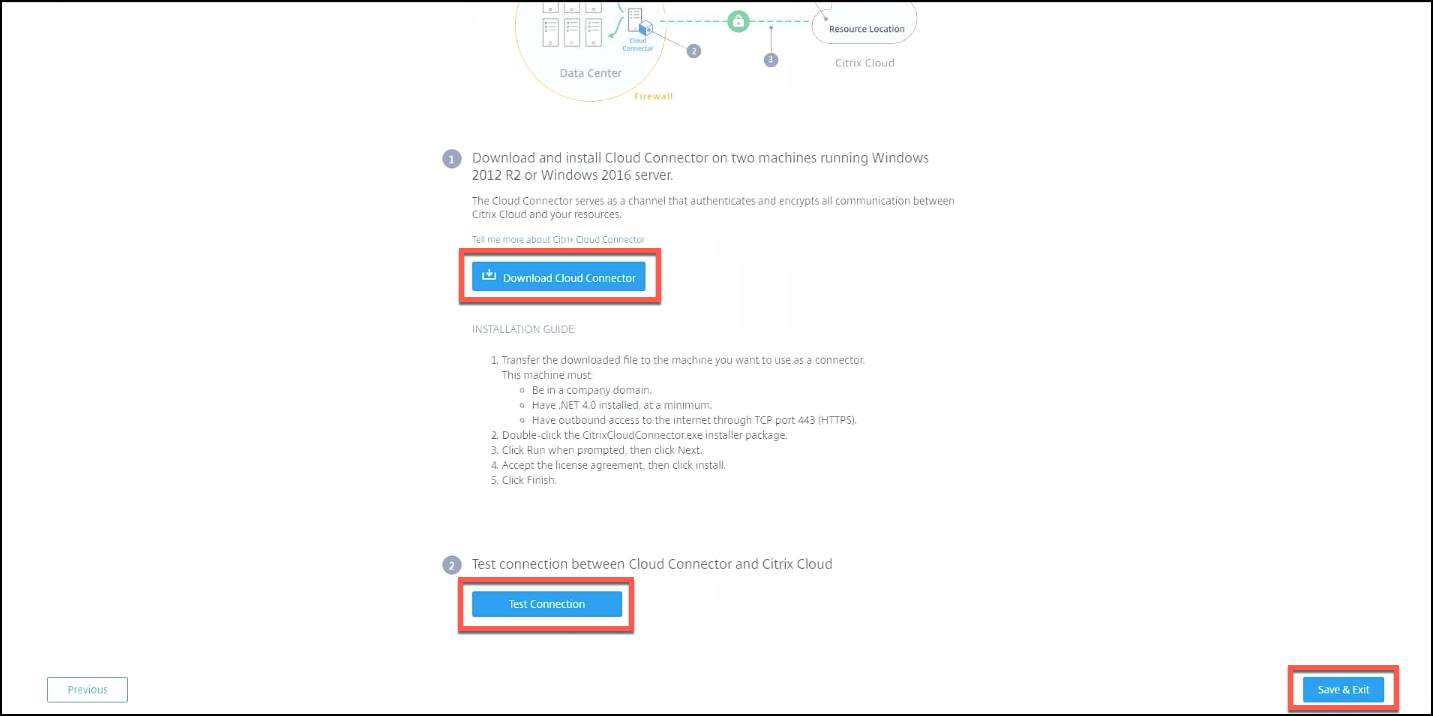

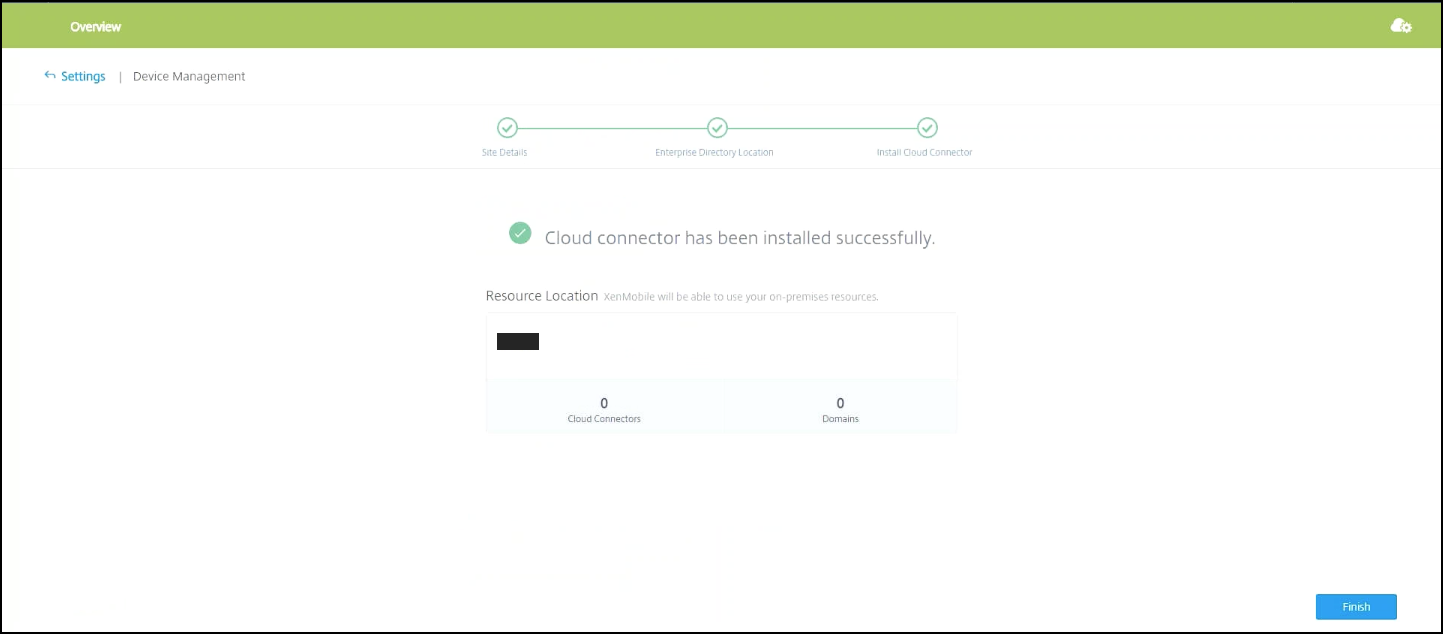

Cloud Connectorのダウンロードをクリックし、画面の指示に従ってCloud Connectorをインストールします。インストール後、接続のテストをクリックして、Citrix CloudとCloud Connector間の接続を確認します。

-

保存して終了をクリックして完了します。リソースの場所が表示されます。完了をクリックすると、設定画面に戻ります。

-

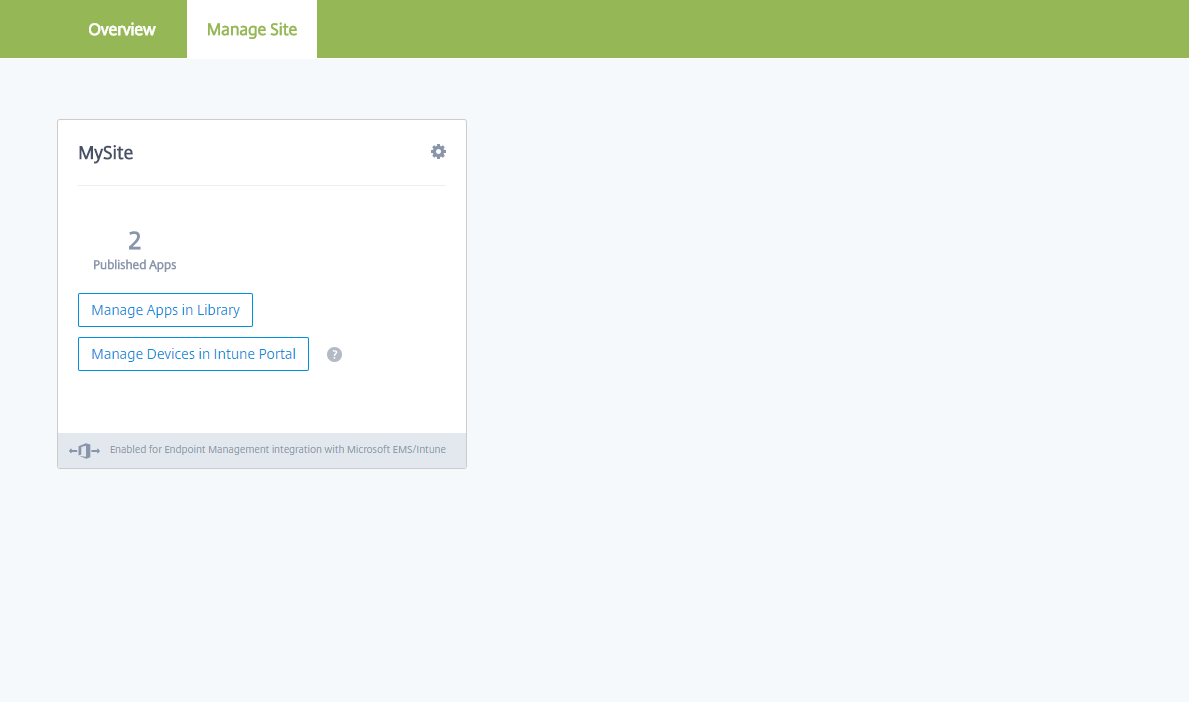

これで、サイトタイルからCitrix Endpoint Managementコンソールにアクセスできます。ここから、MDM管理タスクを実行し、デバイスポリシーを割り当てることができます。デバイスポリシーの詳細については、「デバイスポリシー」を参照してください。

デバイスへの配信のためにIntune管理対象アプリを構成

注:

2025年4月1日以降、ライブラリを介したMicrosoft Intuneアプリの管理は利用できなくなります。関連サービスについてサポートが必要な場合は、Citrixサポートに連絡してこの機能を有効にしてください。

Intune管理対象アプリを配信用に構成するには:

- Citrix Cloudライブラリにアプリを追加する

- データフローを制御するためのCitrix Endpoint Managementデバイスポリシーを作成する

- アプリとポリシーのデリバリーグループを作成する

Microsoft IntuneアプリをCitrix Cloudライブラリに追加

追加する各アプリについて:

-

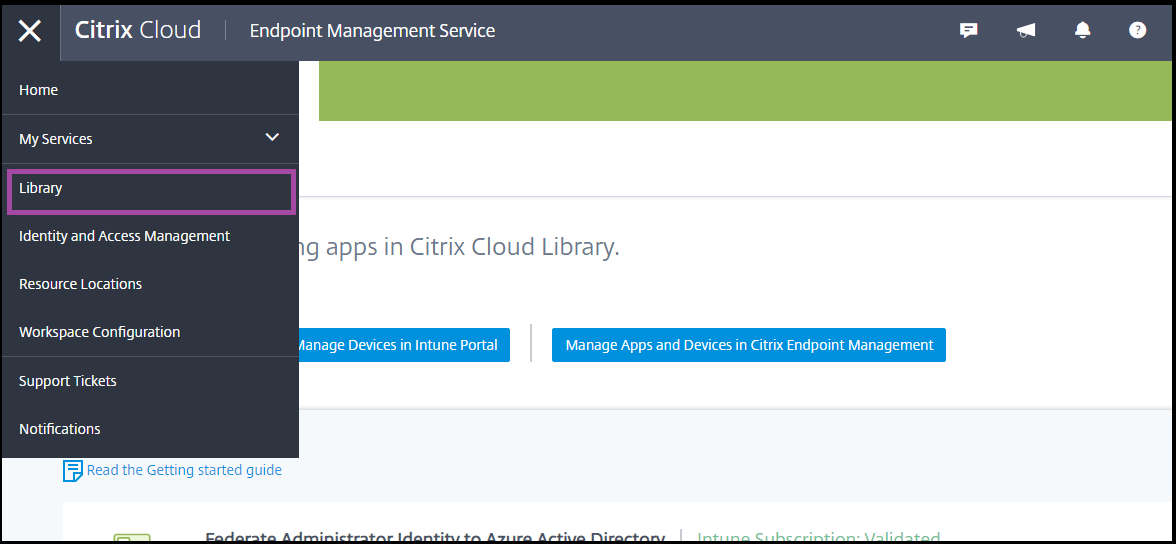

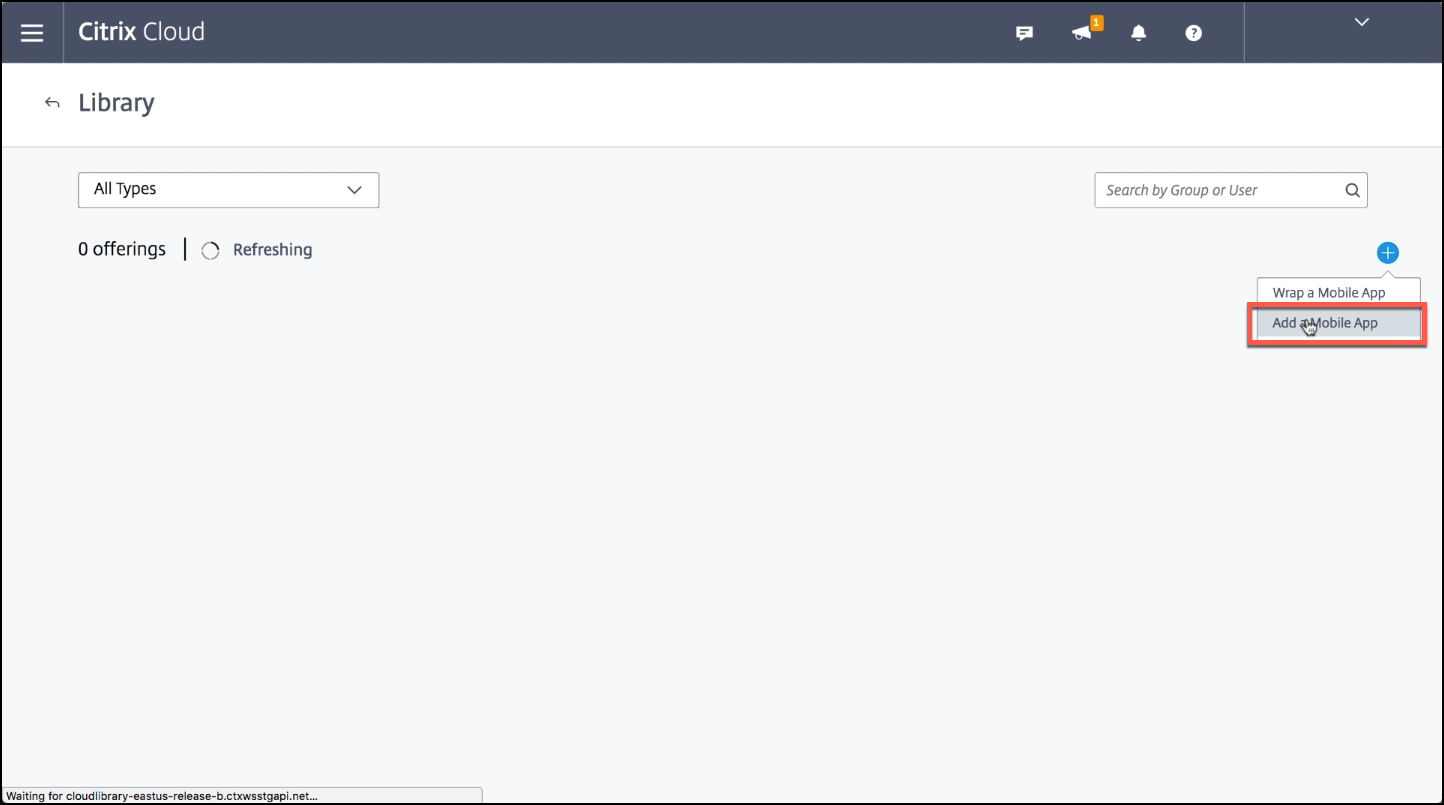

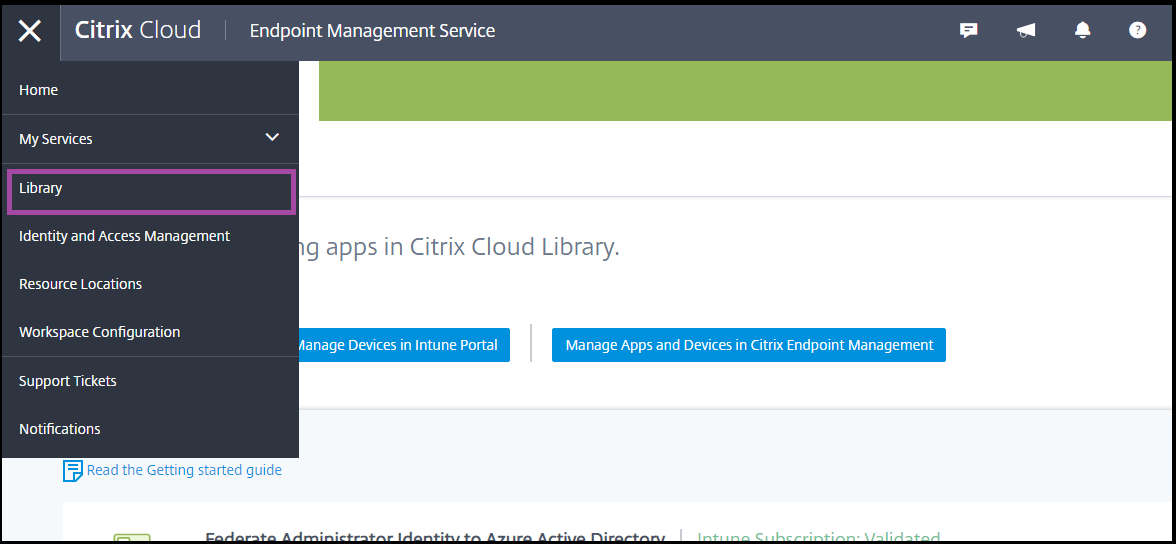

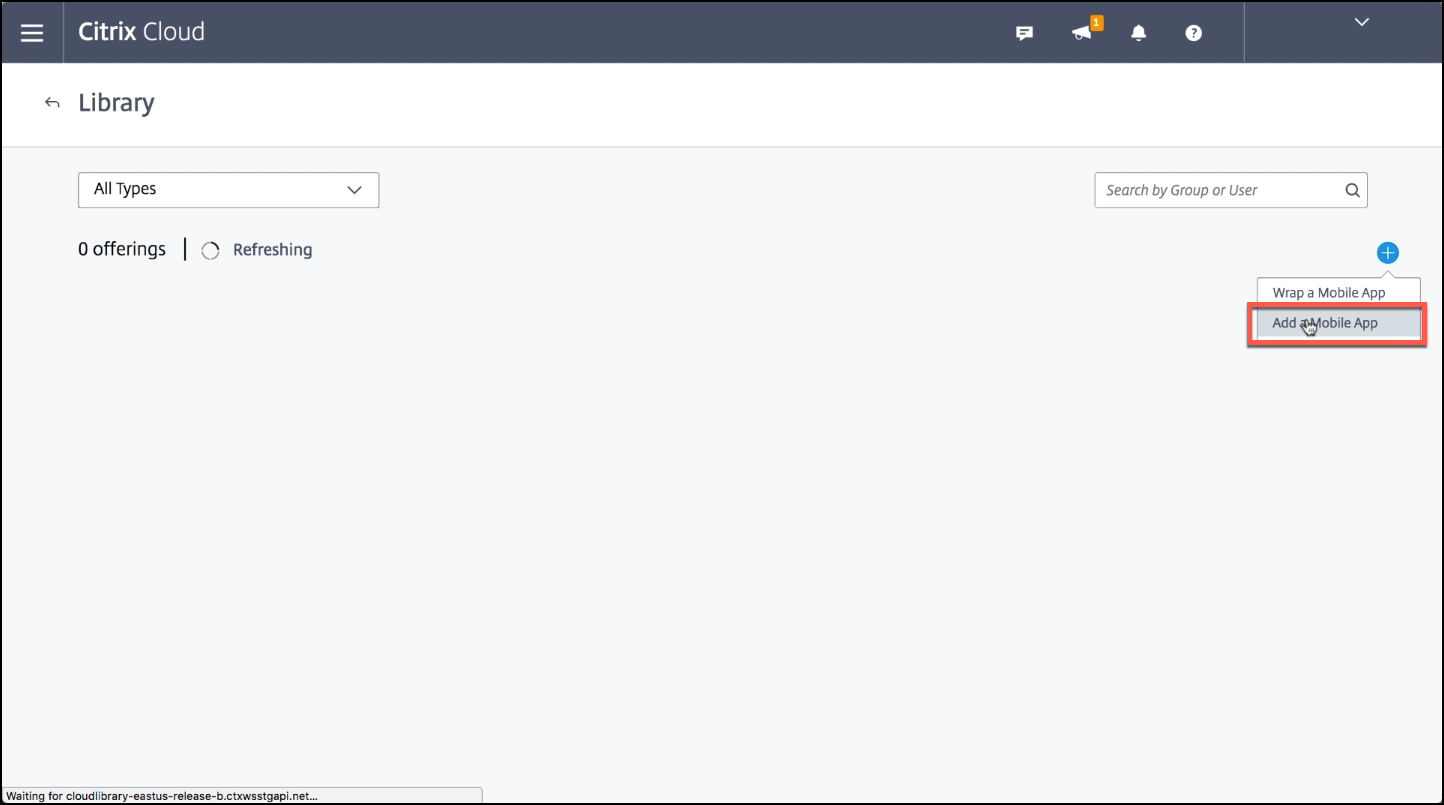

Citrix Cloudコンソールから、メニューアイコンをクリックし、ライブラリをクリックします。

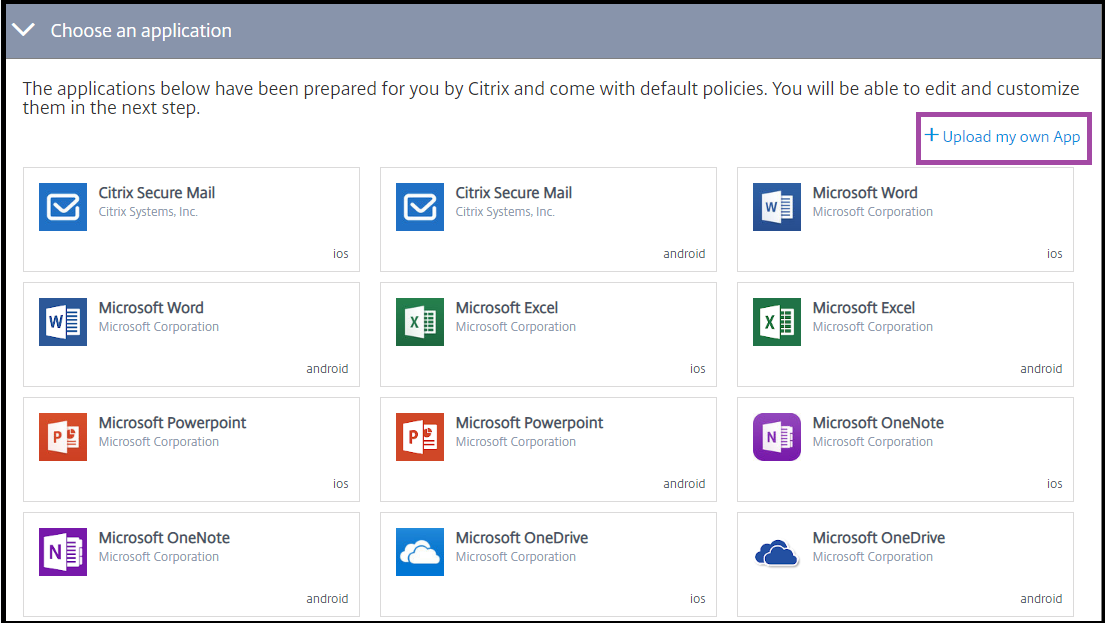

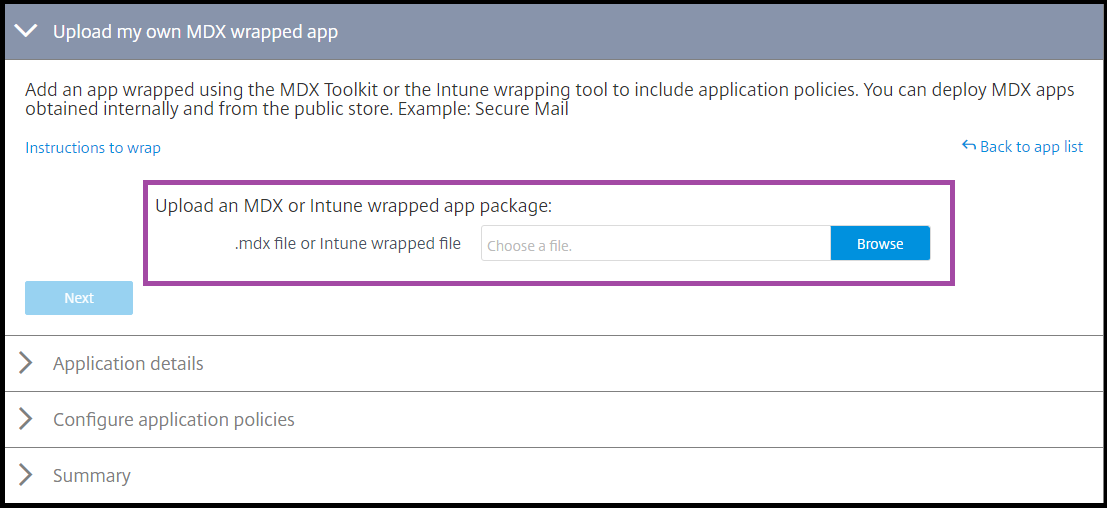

- 1. 右上隅にあるプラス記号のアイコンをクリックし、**モバイルアプリの追加**をクリックします。 -  - 1. Citrix Endpoint ManagementコンソールでAndroid Enterpriseが構成されている場合は、**アプリケーションの選択**の下にある**Microsoft Intuneアプリ**を選択します。カスタマイズするアプリテンプレートを選択するか、**独自のアプリをアップロード**をクリックします。 -  - Citrixは既存のアプリテンプレートを提供しており、それぞれに一連の事前構成されたデフォルトポリシーが付属しています。顧客がアップロードするアプリには、次のポリシーが適用されます。-

MDXファイル: MAM SDKが有効なアプリまたはMDXでラップされたアプリが含まれます。例:

- Intuneアプリ保護ポリシーとパッケージ内のデフォルトのMDXポリシー

- バンドルIDまたはパッケージIDに一致するIntuneアプリ保護ポリシーとデフォルトのMDXポリシーなどのパブリックストアアプリ

- IPAファイル: Intuneアプリ保護ポリシー。

- APKファイル: Intuneアプリ保護ポリシー。

注:

アプリがIntuneでラップされていない場合、Intuneアプリ保護ポリシーは適用されません。

-

MDXファイル: MAM SDKが有効なアプリまたはMDXでラップされたアプリが含まれます。例:

-

「自分のアプリをアップロード」をクリックし、.mdx または Intune でラップされたファイルをアップロードします。

-

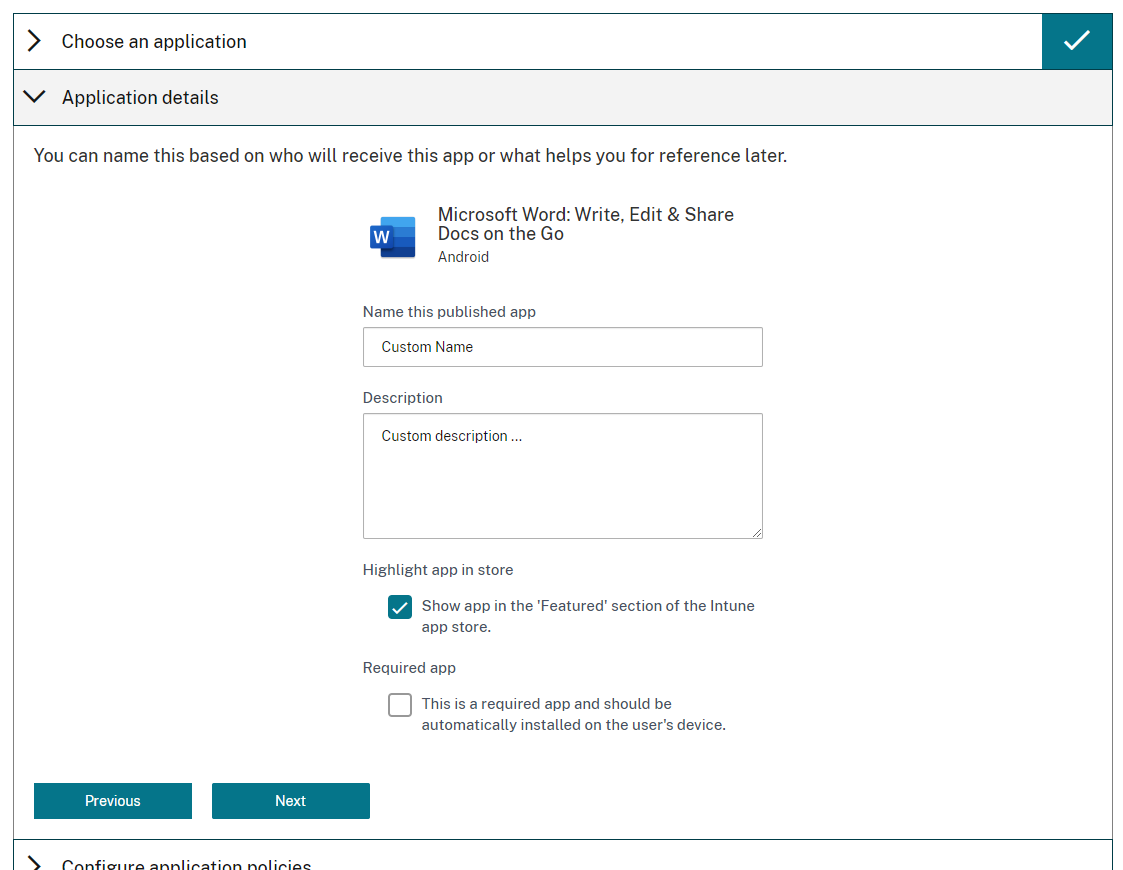

アプリの名前と説明を入力し、アプリがオプションか必須かを選択してから、「次へ」をクリックします。

-

アプリケーション設定を構成します。以下の構成により、Citrix Endpoint Management と Intune コンテナ間でデータを転送できるようになります。

- 他のアプリからのデータ受信を許可: 「ポリシー管理対象アプリ」を選択します。

- 他のアプリへのデータ転送を許可: 「すべてのアプリ」を選択します。

- 他のアプリとの切り取り、コピー、貼り付けを制限: 「ポリシー管理対象アプリ」を選択します。

-

保存データのストレージリポジトリを構成します。「企業データを保存できるストレージサービスを選択」で、「LocalStorage」を選択します。

-

オプション: アプリのデータ再配置、アクセス、および PIN ポリシーを設定します。「次へ」をクリックします。

-

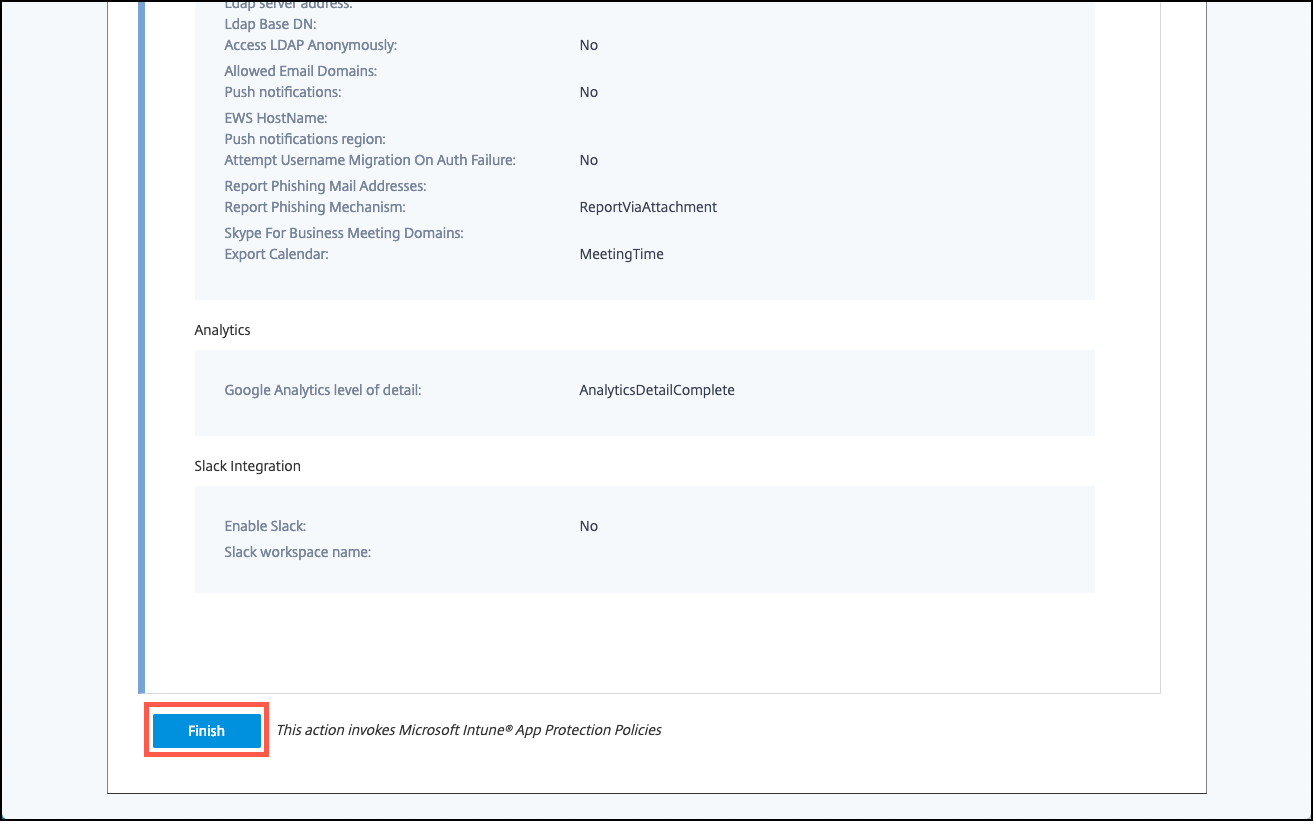

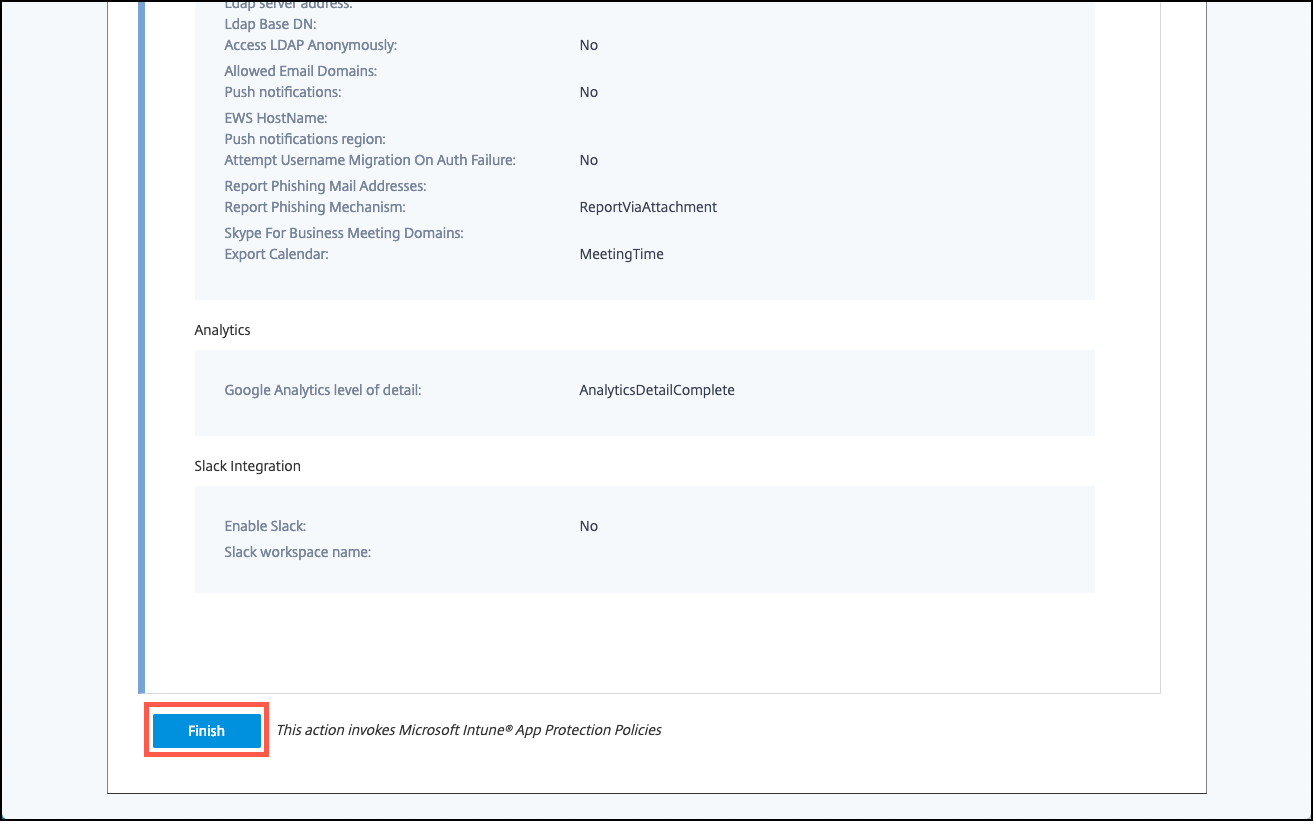

アプリの概要を確認し、「完了」をクリックします。

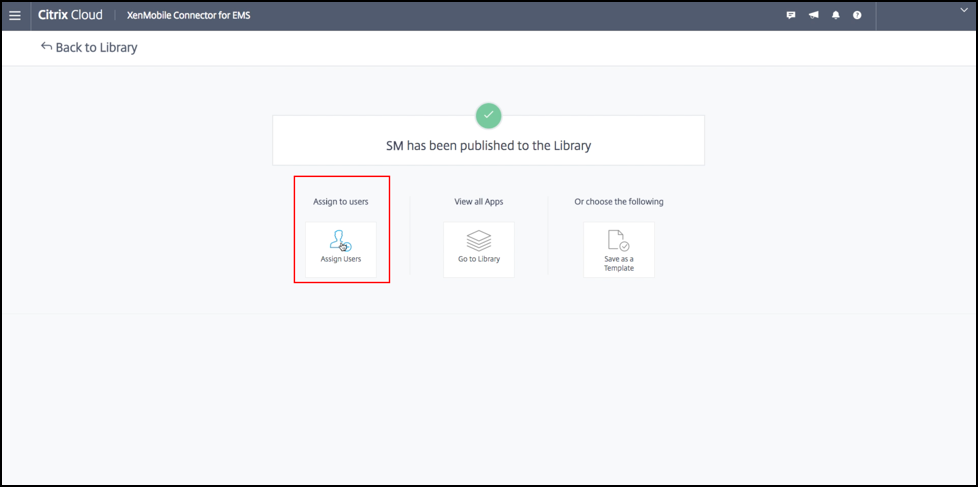

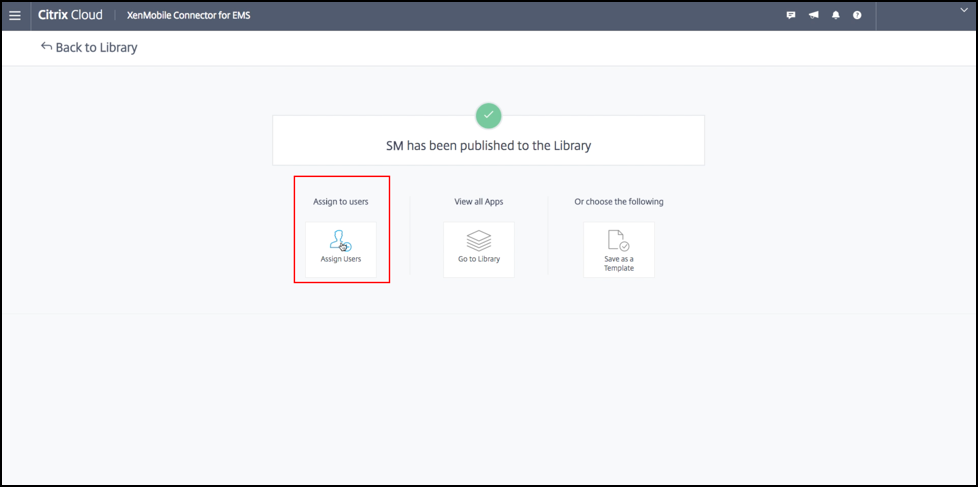

アプリの構成プロセスには数分かかる場合があります。プロセスが完了すると、アプリがライブラリに公開されたことを示すメッセージが表示されます。

-

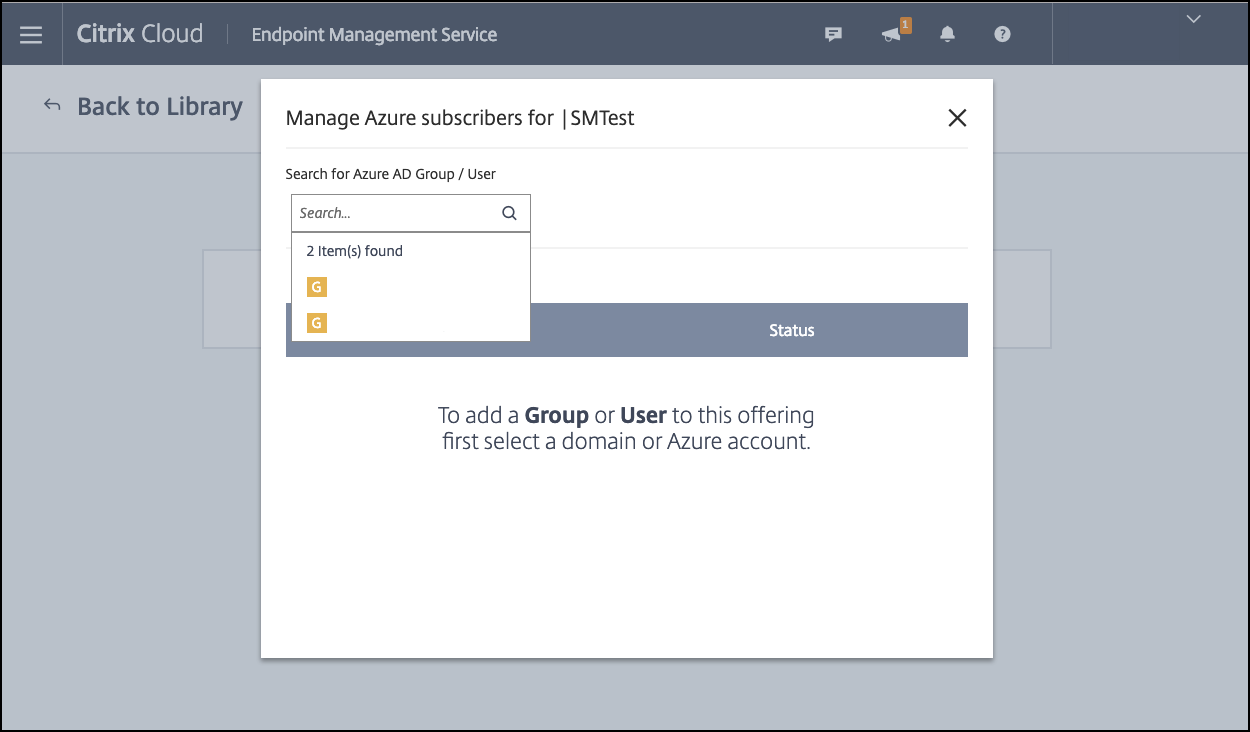

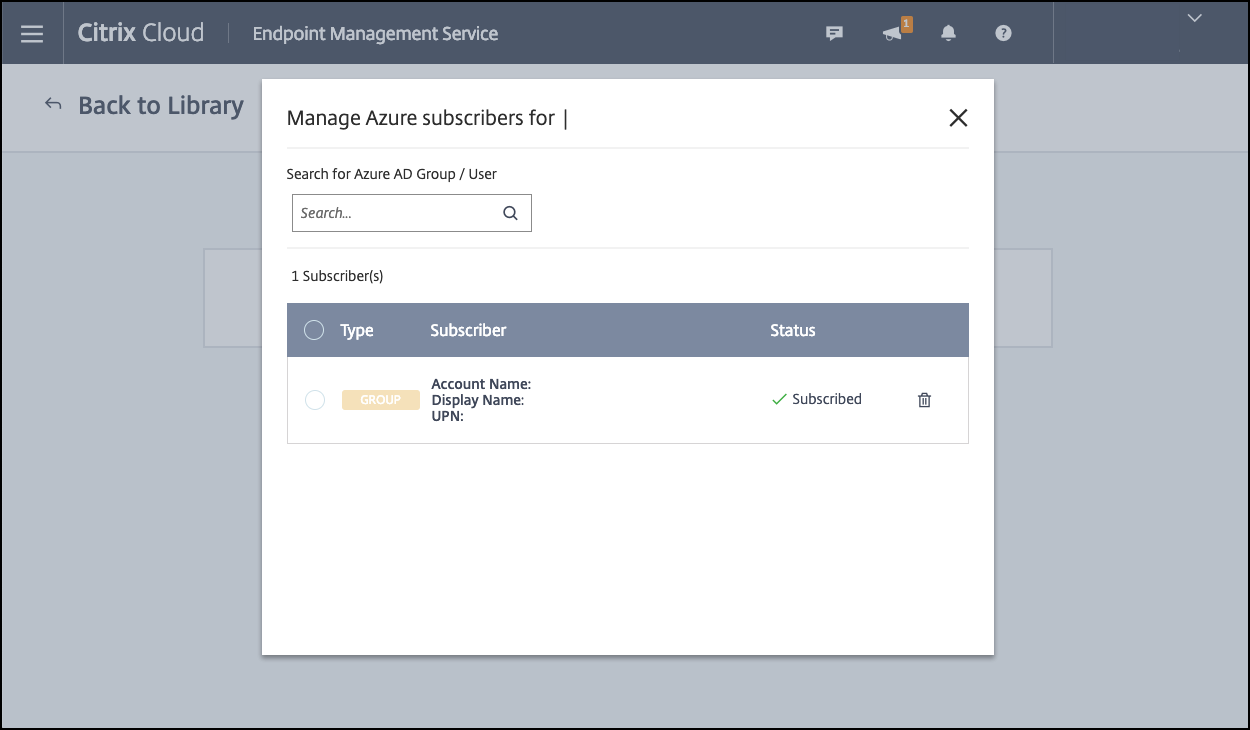

アプリにユーザーグループを割り当てるには、「ユーザーの割り当て」をクリックします。

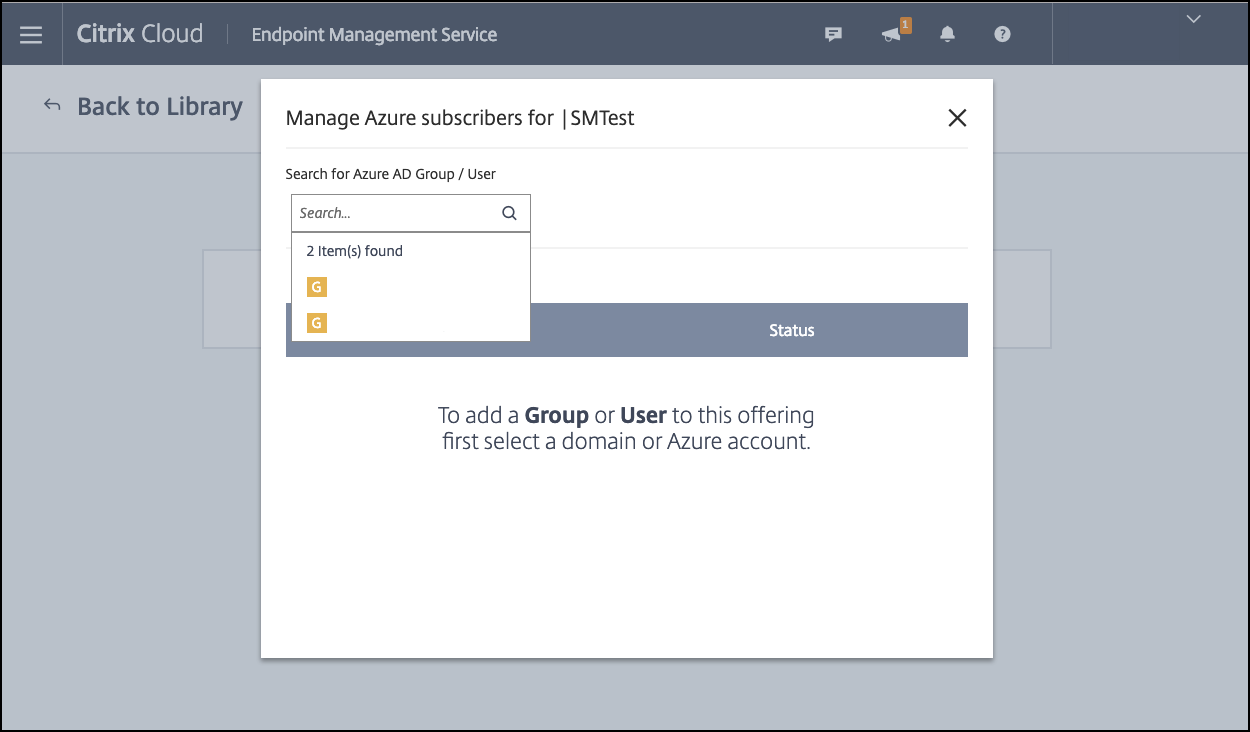

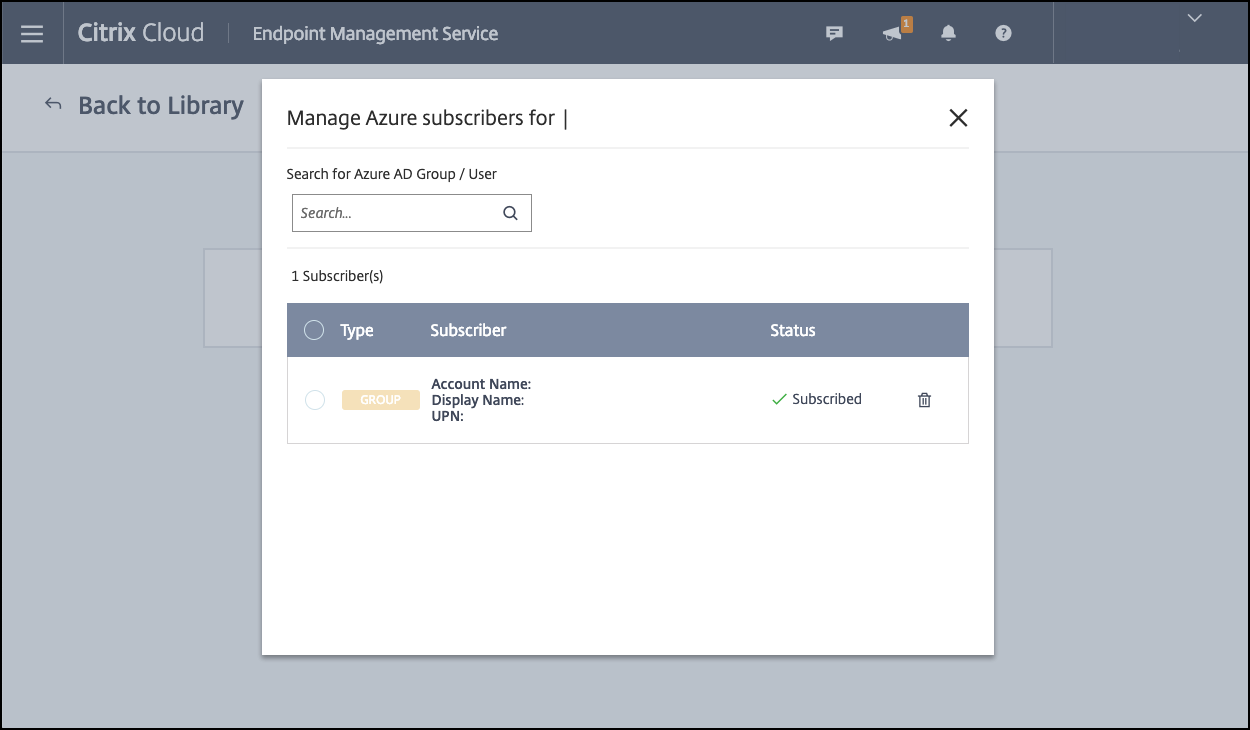

-

検索ボックスでユーザーグループを検索し、クリックして追加します。個々のユーザーを追加することはできません。

-

必要なすべてのグループを追加したら、X をクリックしてウィンドウを閉じます。

ユーザーグループの追加時にエラーが表示されることがあります。このエラーは、ユーザーグループがローカルの Active Directory に同期されていない場合に発生します。

Citrix Cloud ライブラリへの Android Enterprise アプリの追加

Citrix Cloud ライブラリに Android Enterprise アプリを追加し、Intune アプリ保護ポリシーを設定するには、クラウド環境を次のように構成します。

- Citrix Cloud を Azure Active Directory (AAD) アカウントとフェデレートします。Citrix Cloud と Azure Active Directory の接続を参照してください。

- Citrix Endpoint Management で LDAP と Cloud Connector を構成します。

- Citrix Endpoint Management で Android Enterprise をセットアップします。Android Enterprise デバイスが MDM+MAM に登録されていることを確認してください。Android Enterprise のセットアップについては、Android Enterpriseを参照してください。

この手順に従うと、Android Enterprise アプリが Citrix Endpoint Management コンソールと Intune コンソールに同時に追加されます。追加する Android Enterprise アプリごとに、次の手順を実行します。

-

Citrix Cloud コンソールから、メニューアイコンをクリックし、「ライブラリ」をクリックします。

-

右上隅にあるプラス記号のアイコンをクリックし、「モバイルアプリの追加」をクリックします。

-

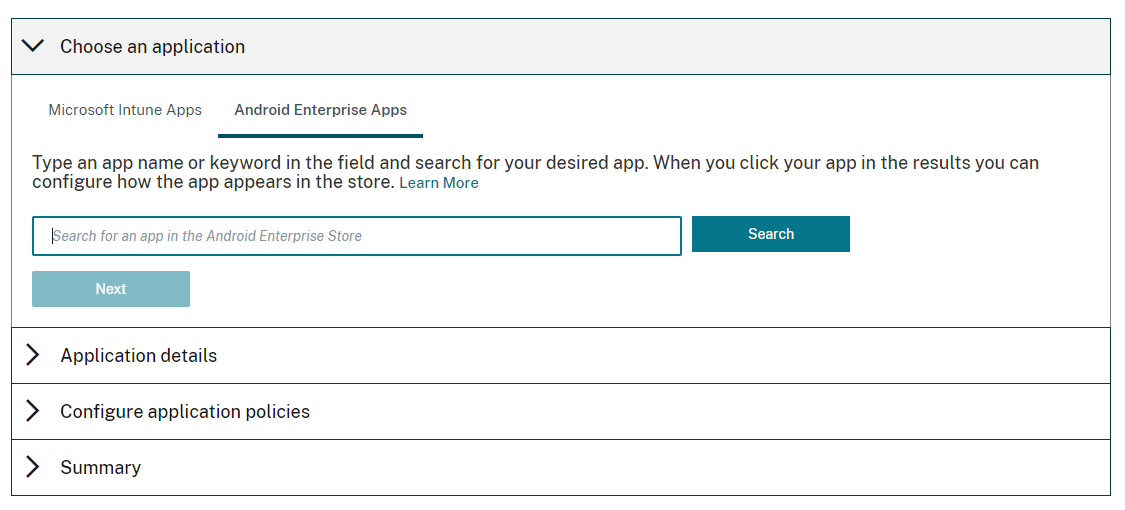

「アプリケーションの選択」で、「Android Enterprise アプリ」を選択します。

-

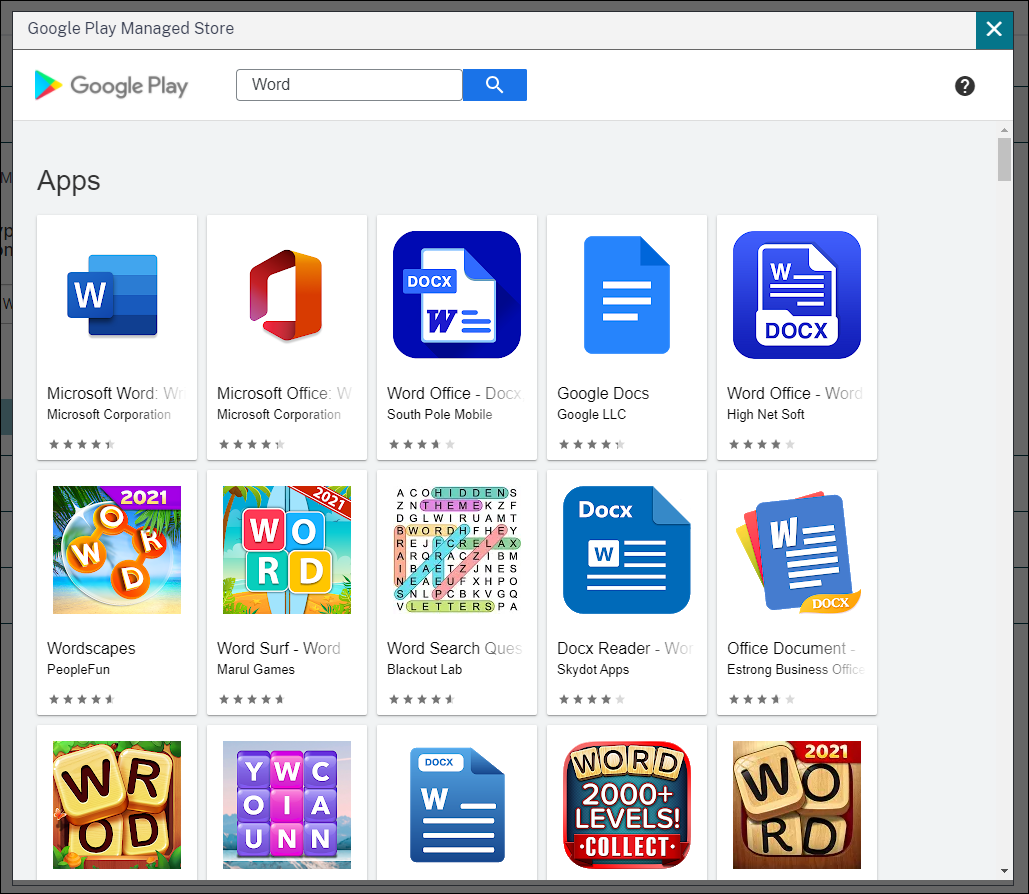

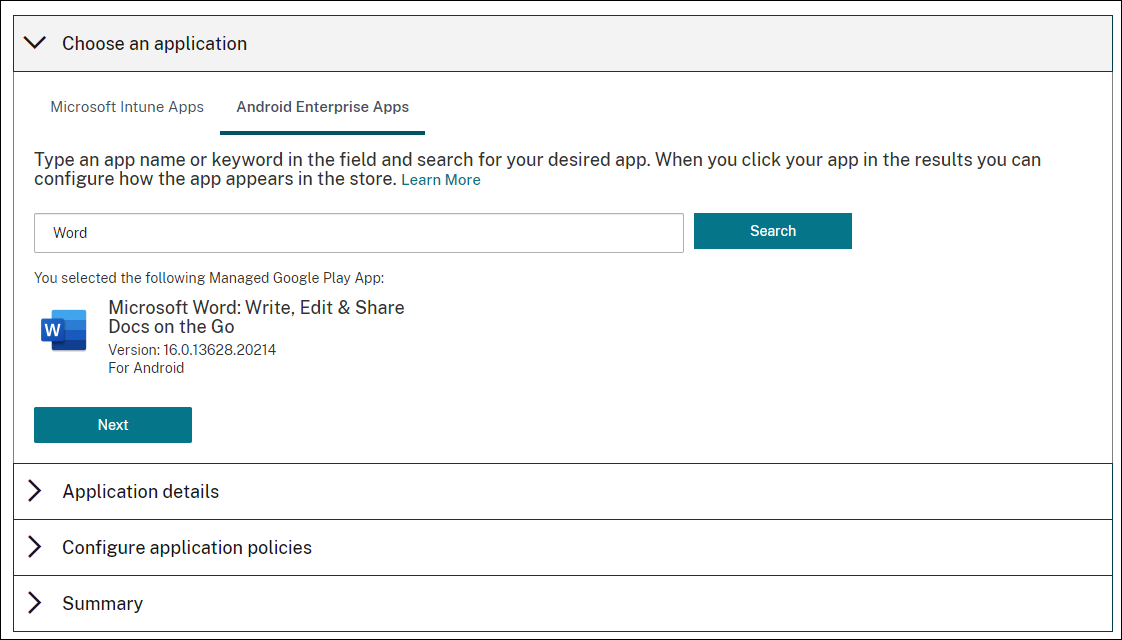

アプリを検索し、Managed Google Play ストアウィンドウで承認します。Google ウィンドウが閉じたら、「次へ」をクリックします。

-

アプリケーションの詳細を追加し、「次へ」をクリックします。

-

-

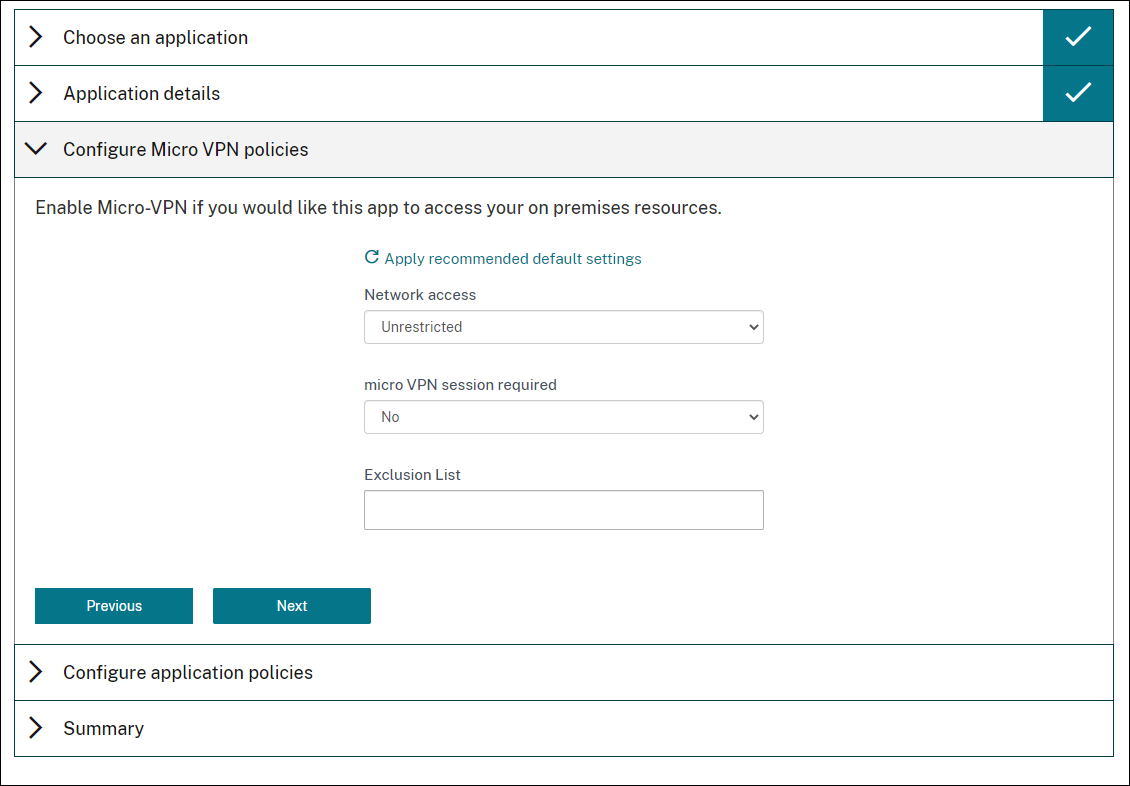

- Citrix モバイル生産性向上アプリを検索して選択した場合、Micro VPN ポリシーを構成できます。これらのポリシーを構成したら、「次へ」をクリックします。

-

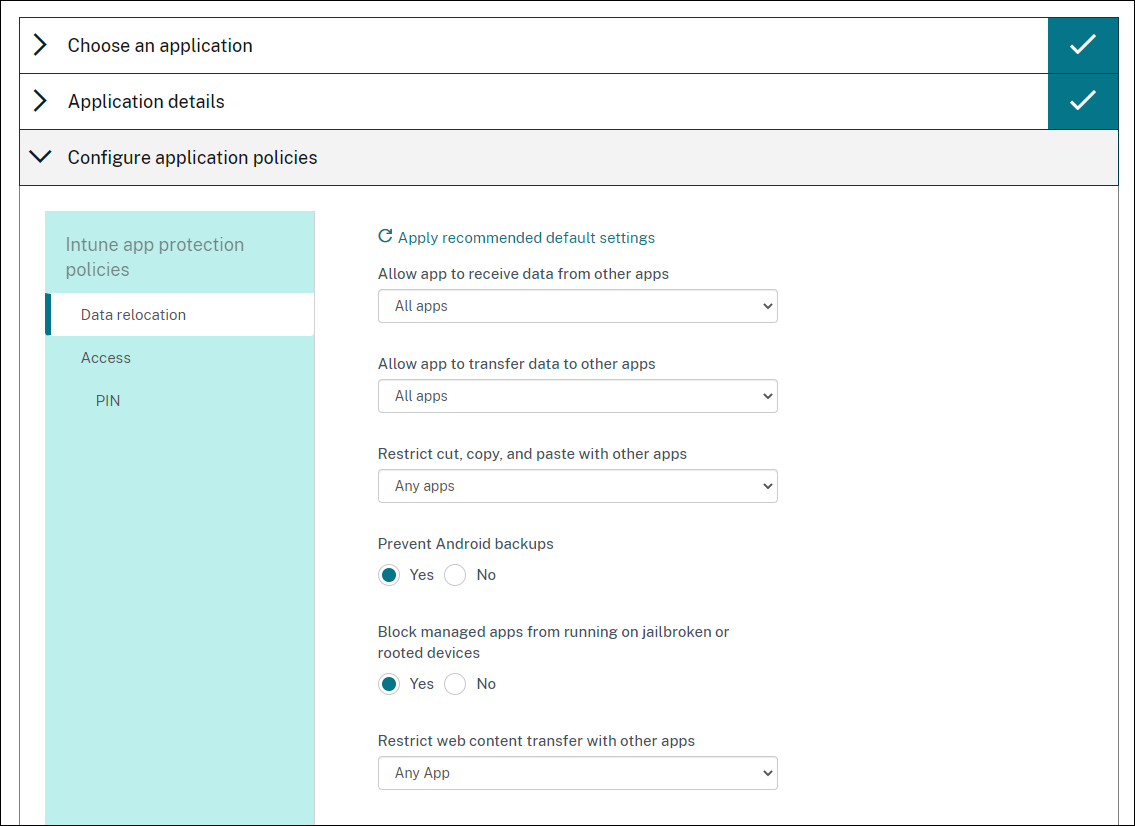

Intune アプリ保護ポリシーを構成します。「次へ」をクリックします。

-

アプリケーション設定を構成します。以下の構成により、Citrix Endpoint Management と Intune コンテナ間でデータを転送できるようになります。

- アプリが他のアプリからデータを受信することを許可する: ポリシー管理対象アプリを選択します。

- アプリが他のアプリにデータを転送することを許可する: すべてのアプリを選択します。

- 他のアプリとの切り取り、コピー、貼り付けを制限する: ポリシー管理対象アプリを選択します。

-

保存済みデータのストレージリポジトリを構成します。企業データを保存できるストレージサービスを選択しますで、LocalStorageを選択します。

-

オプション: アプリのデータ再配置、アクセス、およびPINポリシーを設定します。次へをクリックします。

-

アプリの概要を確認し、完了をクリックします。

アプリの構成プロセスには数分かかる場合があります。プロセスが完了すると、アプリがライブラリに公開されたことを示すメッセージが表示されます。アプリはCitrix Endpoint ManagementおよびIntuneコンソールで利用できます。Citrix Endpoint Managementコンソールでは、アプリは新しいデリバリーグループの一部であり、パブリックアプリストアアプリとして識別されます。

-

アプリにユーザーグループを割り当てるには、ユーザーの割り当てをクリックします。

-

検索ボックスでユーザーグループを検索し、クリックして追加します。個々のユーザーを追加することはできません。

-

必要なすべてのグループを追加したら、Xをクリックしてウィンドウを閉じます。

ユーザーグループを追加する際にエラーが表示される場合があります。このエラーは、ユーザーグループがローカルActive Directoryに同期されていない場合に発生します。

管理対象アプリ間で転送されるデータの種類の制御

Citrix Endpoint Managementデバイスポリシーを使用して、Citrix Endpoint ManagementまたはIntuneコンテナ内の管理対象アプリ間で転送できるデータの種類を制御します。「企業」としてタグ付けされたデータのみを許可するように制限ポリシーを構成できます。データをタグ付けするには、アプリ構成ポリシーを構成します。

制限デバイスポリシーを構成するには:

-

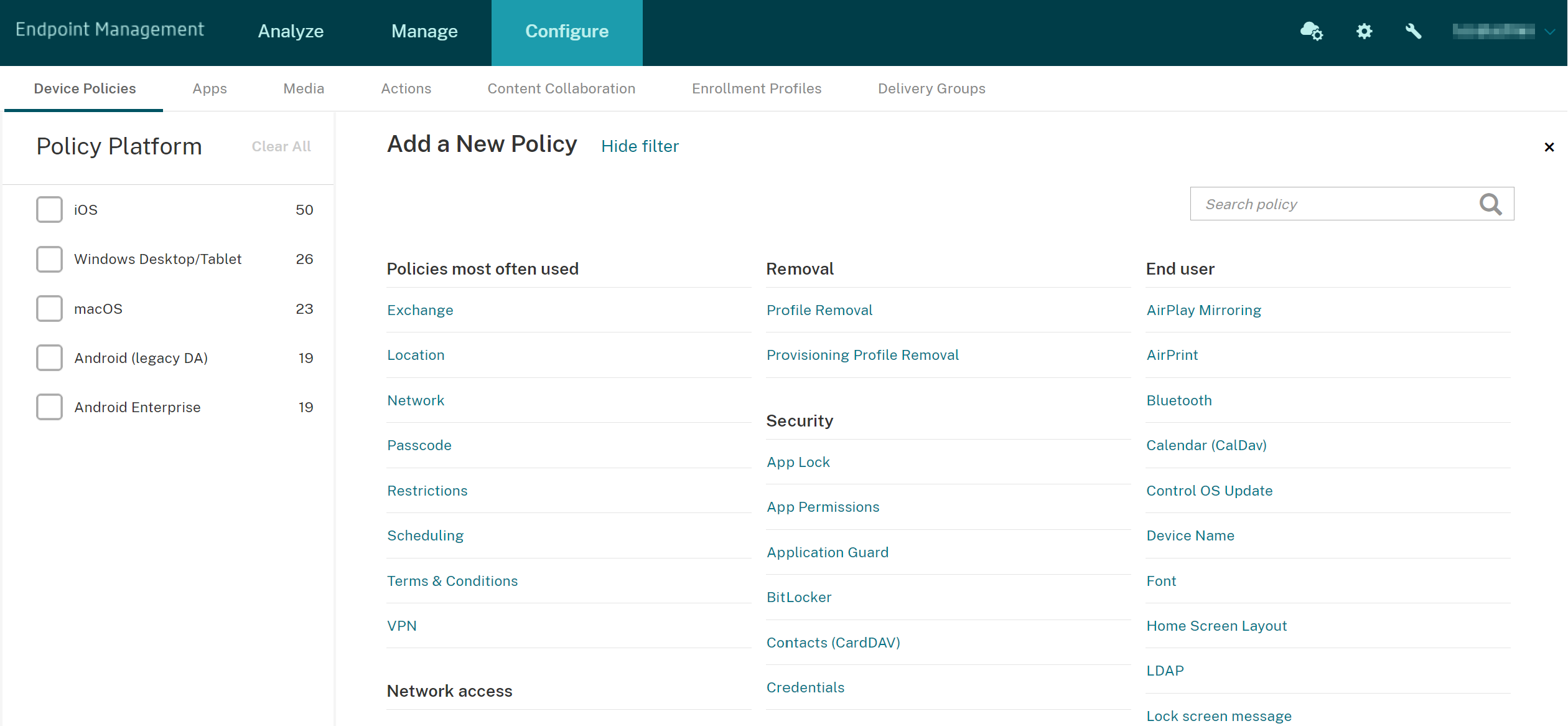

Citrix Endpoint Managementコンソールで、構成 > デバイスポリシーをクリックします。

-

デバイスポリシーページで、追加をクリックします。新しいポリシーの追加ページが表示されます。

-

ポリシーのリストから制限をクリックします。

-

ポリシー情報ページで、ポリシーの名前と(オプションで)説明を入力します。次へをクリックします。

-

iOSアプリのデバイスポリシーを作成するには、プラットフォームペインでiOSを選択します。

-

セキュリティ - 許可で、管理対象外アプリの管理対象アプリからのドキュメントをオフに設定します。この設定をオフにすると、管理対象外アプリが管理対象連絡先を読み取るおよび管理対象アプリが管理対象外連絡先を書き込むもオフに設定されます。次へをクリックします。

-

保存ボタンが表示されるまで次へをクリックします。保存をクリックします。

各アプリのアプリ構成デバイスポリシーを構成する:

-

Citrix Endpoint Managementコンソールで、構成 > デバイスポリシーをクリックします。

-

追加をクリックします。新しいポリシーの追加ページが表示されます。

-

ポリシーのリストからアプリ構成をクリックします。

-

ポリシー情報ページで、ポリシーの名前と(オプションで)説明を入力します。次へをクリックします。

-

iOSアプリのデバイスポリシーを作成するには、プラットフォームペインでiOSを選択します。

-

構成するアプリの識別子を選択します。

-

iOSアプリの場合、辞書コンテンツに次のテキストを追加します:

<dict> <key>IntuneMAMUPN</key> <string>${user.userprincipalname}</string> </dict> <!--NeedCopy--> -

辞書の確認をクリックします。

-

次へをクリックします。

-

保存をクリックします。

アプリとデバイスポリシーのデリバリーグループの構成

-

Citrix Endpoint Managementコンソールで、[構成] > [デリバリーグループ] をクリックします。

-

[デリバリーグループ] ページで、[追加] をクリックします。[デリバリーグループ情報] ページが表示されます。

-

[デリバリーグループ情報] ページで、デリバリーグループの名前と(オプションで)説明を入力します。[次へ] をクリックします。

-

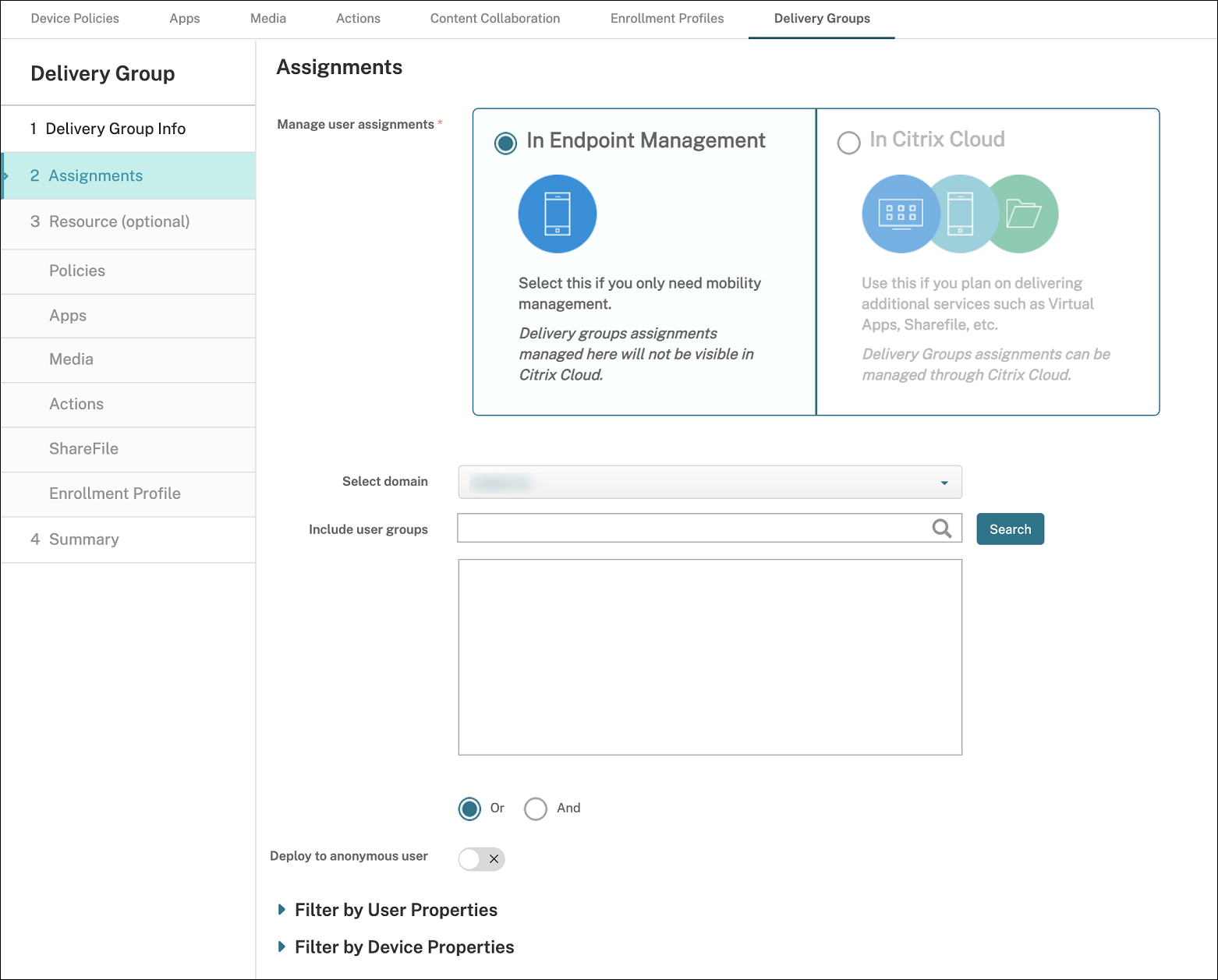

[割り当て] ページで、デリバリーグループを展開する方法を指定します。[Citrix Endpoint Management] または [Citrix Cloud] を選択します。

-

[Citrix Endpoint Management] を選択した場合:

- [ドメインの選択]:一覧から、ユーザーを選択するドメインを選択します。

-

[ユーザーグループを含める]:次のいずれかを実行します。

- ユーザーグループの一覧で、追加するグループをクリックします。選択したグループは、[選択したユーザーグループ] の一覧に表示されます。

- [検索] をクリックして、選択したドメイン内のすべてのユーザーグループの一覧を表示します。

- 検索ボックスにグループ名の全部または一部を入力し、[検索] をクリックしてユーザーグループの一覧を絞り込みます。

[選択したユーザーグループ] の一覧からユーザーグループを削除するには、次のいずれかを実行します。

- [選択したユーザーグループ] の一覧で、削除する各グループの横にある [X] をクリックします。

- [検索] をクリックして、選択したドメイン内のすべてのユーザーグループの一覧を表示します。一覧をスクロールし、削除する各グループのチェックボックスをオフにします。

- 検索ボックスにグループ名の全部または一部を入力し、[検索] をクリックしてユーザーグループの一覧を絞り込みます。一覧をスクロールし、削除する各グループのチェックボックスをオフにします。

-

[次へ] をクリックします。

-

[ポリシー] ページで、作成した制限ポリシーとアプリ構成ポリシーを左から右にドラッグします。[次へ] をクリックします。

-

[アプリ] ページで、配信するアプリをページの左側から [必須アプリ] または [オプションアプリ] にドラッグします。[次へ] をクリックします。

-

オプションで、[メディア] ページ、[アクション] ページ、および [登録] ページの設定を構成します。または、各ページのデフォルトを受け入れて [次へ] をクリックします。

-

[概要] ページで、デリバリーグループの設定を確認し、[保存] をクリックしてデリバリーグループを作成します。

Intuneコンソールでアプリを公開するときは、[アプリの管理を強制する] を選択します。監視対象外のデバイスのユーザーには、アプリの管理を許可するように求められます。ユーザーがプロンプトを受け入れると、アプリはデバイスで管理されます。ユーザーがプロンプトを拒否すると、アプリはデバイスで使用できなくなります。

Citrix Secure Mailの構成

注:

IntuneとのCitrix Secure Mail統合は非推奨となり、今後のリリースで削除されます。詳細については、「Secure Mailの新機能」を参照してください。

Citrix Secure Mailは、さまざまな構成をサポートするようになりました。Citrix Secure MailをオンプレミスのExchange Serverに接続するIntune MAMコンテナにラップできます。Citrix Secure Mailをホスト型ExchangeまたはOffice 365アカウントに接続できます。ただし、このリリースでは証明書ベースの認証はサポートされていないため、代わりにLDAPを使用してください。

重要:

MDXモードでCitrix Secure Mailを使用するには、Citrix Endpoint Management MDM+MAMを使用する必要があります。

Citrix Secure Mailは、ユーザー名を自動的に入力することもできます。この機能を有効にするには、まず次のカスタムポリシーを構成する必要があります。

-

Citrix Endpoint Managementコンソールから、[設定] > [サーバープロパティ] に移動し、[追加] をクリックします。

-

一覧で [カスタムキー] をクリックし、[キー] フィールドに

xms.store.idpuser_attrsと入力します。 -

値を true に設定し、[表示名] に

xms.store.idpuser_attrsと入力します。[保存] をクリックします。 -

[クライアントプロパティ] をクリックし、[追加] をクリックします。

-

[カスタムキー] を選択し、[キー] フィールドに SEND_LDAP_ATTRIBUTES と入力します。

-

[値] フィールドに

userPrincipalName=${user.userprincipalname},email=${user.mail},displayname=${user.displayname},sAMAccountName=${user.samaccountname},aadupn=${user.id_token.upn},aadtid=${user.id_token.tid}と入力します。説明を入力し、[保存] をクリックします。次の手順はiOSデバイスにのみ適用されます。

-

[構成] > [デバイスポリシー] に移動し、[追加] をクリックして、[アプリ構成] ポリシーを選択します。

-

ポリシー名を入力し、[次へ] をクリックします。

[識別子] の一覧で、[新規追加] をクリックします。表示されるテキストボックスに、Citrix Secure MailアプリのバンドルIDを入力します。

-

[辞書] コンテンツボックスに、次のテキストを入力します。

<dict> <key>XenMobileUserAttributes</key> <dict> <key>userPrincipalName</key> <string>${user.userprincipalname}</string> <key>email</key> <string>${user.mail}</string> <key>displayname</key> <string>${user.displayname}</string> <key>sAMAccountName</key> <string>${user.samaccountname}</string> <key>aadupn</key> <string>${user.id_token.upn}</string> <key>aadtid</key> <string>${user.id_token.tid}</string> </dict> <key>IntuneMAMUPN</key> <string>${user.id_token.upn}</string> </dict> -

Windows Desktop/Tabletチェックボックスをオフにしてから、次へをクリックします。

-

ポリシーを展開するユーザーグループを選択し、保存をクリックします。

トラブルシューティング

一般的な問題

問題: アプリを開くと、次のエラーメッセージが表示されます: App Policy Required。

解決策: Microsoft Graph APIでポリシーを追加します。

問題: ポリシーの競合が発生しています。

解決策: アプリケーションごとに1つのポリシーのみが許可されます。

問題: アプリが内部リソースに接続できません。

解決策: 正しいファイアウォールポートが開いていること、正しいテナントIDを使用していることなどを確認してください。

NetScaler Gatewayに関する問題

次の表に、NetScaler Gatewayの構成に関する一般的な問題とその解決策を示します。トラブルシューティングのために、より多くのログを有効にし、次の手順で確認してください。

- コマンドラインインターフェイスで、次のコマンドを実行します:

set audit syslogParams -logLevel ALL - シェルから

tail -f /var/log/ns.logを使用してログを確認します。

| 問題 | 解決策 |

|---|---|

| Azure上のGatewayアプリに構成する必要がある権限が利用できません。 | 適切なIntuneライセンスが利用可能か確認してください。manage.windowsazure.comポータルを使用して、権限を追加できるか試してください。問題が解決しない場合は、Microsoftサポートに連絡してください。 |

NetScaler Gatewayが login.microsoftonline.com および graph.windows.net に到達できません。 |

NSシェルから、次のMicrosoftウェブサイトに到達できるか確認してください: curl -v -k https://login.microsoftonline.com。次に、NetScaler GatewayでDNSが構成されているか、およびファイアウォール設定が正しいか(DNSリクエストがファイアウォールでブロックされている場合)を確認してください。 |

| OAuthActionを構成した後、ns.logにエラーが表示されます。 | Intuneライセンスが有効になっているか、およびAzure Gatewayアプリに適切な権限が設定されているか確認してください。 |

| Sh OAuthActionコマンドがOAuthステータスを完了として表示しません。 | Azure GatewayアプリのDNS設定と構成された権限を確認してください。 |

| AndroidまたはiOSデバイスに二要素認証プロンプトが表示されません。 | Dual Factor Device ID logonSchemaが認証仮想サーバーにバインドされているか確認してください。 |

OAuthエラー条件とステータス

| ステータス | エラー条件 |

|---|---|

| COMPLETE | 成功 |

| AADFORGRAPH | 無効なシークレット、URL未解決、接続タイムアウト |

| MDMINFO | *manage.microsoft.comがダウンしているか、到達不能です |

| GRAPH | Graphエンドポイントがダウンしているか、到達不能です |

| CERTFETCH | DNSエラーのため、「トークンエンドポイント: https://login.microsoftonline.com」と通信できません。この構成を検証するには、シェルに移動して curl https://login.microsoftonline.com と入力します。このコマンドは検証される必要があります。 |

制限事項

次の項目は、Citrix Endpoint ManagementでMEMを使用する際のいくつかの制限事項について説明しています。

- CitrixおよびIntuneを使用してマイクロVPNをサポートするアプリを展開する場合: ユーザーがダイジェストサイトにアクセスするためにユーザー名とパスワードを提供すると、資格情報が有効であってもエラーが表示されます。[CXM-25227]

- スプリットトンネルをオンからオフに変更し、現在のゲートウェイセッションが期限切れになるのを待った後: ユーザーがフルVPNモードで内部サイトを起動するまで、外部トラフィックはNetScaler Gatewayを経由せずに直接通過します。[CXM-34922]

- 開くポリシーを管理対象アプリのみからすべてのアプリに変更した後、ユーザーはCitrix Secure Mailを閉じて再起動するまで、管理対象外のアプリでドキュメントを開くことができません。[CXM-34990]

- フルVPNモードでスプリットトンネリングがオンで、スプリットDNSがローカルからリモートに変更されると、内部サイトの読み込みに失敗します。[CXM-35168]

既知の問題

mVPNポリシーのHTTP/HTTPSリダイレクトを有効にする (SSOあり)が無効になっている場合、Citrix Secure Mailは機能しません。[CXM-58886]

サードパーティの既知の問題

Android版Citrix Secure Mailで、ユーザーが新しいイベントを作成をタップすると、新しいイベント作成ページが表示されません。[CXM-23917]

CitrixおよびIntuneを使用してマイクロVPNをサポートするiOS版Citrix Secure Mailを展開する場合: ユーザーがアプリをバックグラウンドに移動したときにCitrix Secure Mail画面を隠すアプリポリシーが適用されません。[CXM-25032]