Consideraciones de seguridad y prácticas recomendadas

Nota:

Es posible que tu organización deba cumplir con estándares de seguridad específicos para satisfacer los requisitos normativos. Este documento no cubre este tema, ya que dichos estándares de seguridad cambian con el tiempo. Para obtener información actualizada sobre los estándares de seguridad y los productos de Citrix, consulta el Citrix Trust Center.

Firewalls

Protege todas las máquinas de tu entorno con firewalls perimetrales, incluso en los límites de los enclaves, según corresponda.

Todas las máquinas de tu entorno deben estar protegidas por un firewall personal. Al instalar los componentes principales y los VDA, puedes elegir que los puertos necesarios para la comunicación de componentes y funciones se abran automáticamente si se detecta el Servicio de Firewall de Windows (incluso si el firewall no está habilitado). También puedes optar por configurar manualmente esos puertos de firewall. Si utilizas un firewall diferente, debes configurarlo manualmente. Para obtener más información sobre los puertos necesarios, consulta Documento técnico: Puertos de comunicación utilizados por las tecnologías de Citrix.

Si estás migrando un entorno convencional a esta versión, es posible que debas reubicar un firewall perimetral existente o agregar nuevos firewalls perimetrales. Por ejemplo, supongamos que hay un firewall perimetral entre un cliente convencional y un servidor de base de datos en el centro de datos. Cuando se utiliza esta versión, ese firewall perimetral debe colocarse de manera que el escritorio virtual y el dispositivo de usuario estén en un lado, y los servidores de base de datos y los Delivery Controllers en el centro de datos estén en el otro lado. Por lo tanto, considera crear un enclave dentro de tu centro de datos para contener los servidores de base de datos y los Controllers. También considera tener protección entre el dispositivo de usuario y el escritorio virtual.

-

Nota:

-

Los puertos TCP 1494 y 2598 se utilizan para ICA y CGP y, por lo tanto, es probable que estén abiertos en los firewalls para que los usuarios fuera del centro de datos puedan acceder a ellos. Citrix recomienda que no utilices estos puertos para ninguna otra cosa, para evitar la posibilidad de dejar inadvertidamente interfaces administrativas abiertas a ataques. Los puertos 1494 y 2598 están registrados oficialmente en la Internet Assigned Number Authority (http://www.iana.org/).

Comunicaciones seguras con Delivery Controller™

Cifrado de la comunicación mediante HTTPS

-

StoreFront y NetScaler Gateway se comunican con el servicio XML que se ejecuta en el Delivery Controller a través de HTTP o HTTPS. Según la configuración, los VDA pueden comunicarse con el Delivery Controller mediante WebSocket. Director se comunica con los datos de supervisión mediante OData a través de HTTP o HTTPS. Se recomienda que habilites HTTPS y deshabilites HTTP. Esto requiere que Habilites TLS en los Delivery Controllers.

-

Para configurar StoreFront para que se conecte mediante HTTPS, consulta Agregar fuentes de recursos para Citrix Virtual Apps and Desktops y Agregar dispositivo Citrix Gateway.

-

Para configurar un NetScaler Gateway para que se conecte al Delivery Controller mediante HTTPS, consulta Configurar la Secure Ticket Authority en NetScaler Gateway.

Claves de seguridad

Puedes usar Claves de seguridad para asegurarte de que solo los servidores StoreFront y NetScaler autorizados puedan conectarse a DaaS a través de los conectores de la nube. Esto es especialmente importante si has habilitado la confianza XML.

De forma predeterminada, cuando StoreFront se conecta al Delivery Controller para acciones como la enumeración y el inicio, StoreFront debe pasar las credenciales de Active Directory del usuario para que DaaS pueda autenticar al usuario y verificar la pertenencia a grupos del usuario. Sin embargo, al usar otros métodos de autenticación como el paso a través de dominio, tarjetas inteligentes o SAML, StoreFront no tiene la contraseña de Active Directory. En este caso, debes habilitar la “Confianza XML”. Con la confianza XML habilitada, Citrix Virtual Apps and Desktops permite a StoreFront realizar acciones en nombre de un usuario, como enumerar e iniciar aplicaciones, sin validar la contraseña del usuario. Antes de habilitar la confianza XML, usa Claves de seguridad u otro mecanismo como firewalls o IPsec para asegurarte de que solo los servidores StoreFront de confianza puedan conectarse a los Delivery Controllers.

Usa el SDK de PowerShell de Citrix Virtual Apps and Desktops para verificar, habilitar o deshabilitar la configuración de confianza XML.

- Para verificar el valor actual de la configuración de confianza XML, ejecuta

Get-BrokerSitee inspecciona el valor deTrustRequestsSentToTheXMLServicePort. -

Para habilitar o deshabilitar la confianza XML, ejecuta

Set-BrokerSitecon el parámetroTrustRequestsSentToTheXmlServicePort. -

Comunicación entre VDA y Delivery Controller

Existen dos mecanismos para que los VDA se comuniquen con los Controllers.

-

Windows Communication Foundation

La protección a nivel de mensaje de Windows Communication Foundation (WCF) asegura la comunicación entre el Delivery Controller y el VDA. Esto elimina la necesidad de protección adicional a nivel de transporte mediante TLS. El puerto predeterminado utilizado para la comunicación entre VDA y Delivery Controller es 80. Sin embargo, puedes personalizar el puerto. Para obtener información, consulta Personalizar un VDA.

Para obtener información sobre la seguridad de los mensajes en WCF, consulta la documentación de Microsoft Seguridad de mensajes en WCF.

La configuración de WCF utiliza Kerberos para la autenticación mutua entre el Controller y el VDA. El cifrado utiliza AES en modo CBC con una clave de 256 bits. La integridad del mensaje utiliza SHA-1.

Según Microsoft, los protocolos de seguridad utilizados por WCF cumplen con los estándares de OASIS (Organization for the Advancement of Structured Information Standards), incluyendo WS-SecurityPolicy 1.2. Además, Microsoft afirma que WCF es compatible con todas las suites de algoritmos enumeradas en Security Policy 1.2.

La comunicación entre el Controller y el VDA utiliza la suite de algoritmos basic256, cuyos algoritmos son los indicados anteriormente.

La configuración de WCF utiliza el protocolo SOAP sobre HTTP junto con el cifrado de seguridad a nivel de mensaje.

- WebSockets

Este es el reemplazo moderno de WCF. Ofrece la ventaja de que solo el puerto TLS 443 se utiliza para la comunicación del VDA con el Delivery Controller. Actualmente, solo está disponible para máquinas aprovisionadas con MCS. Para obtener más información, consulta Comunicación WebSocket entre VDA y Delivery Controller.

Comunicaciones seguras entre Delivery Controller y License Server

El Delivery Controller se comunica con el License Server a través de HTTPS. Por defecto, utiliza un certificado autofirmado, pero se recomienda reemplazarlo por un certificado emitido por una autoridad de certificación empresarial o pública. Para obtener más información, consulta Instalar manualmente un certificado utilizado por Citrix Licensing Manager y Web Services for Licensing.

Comunicaciones seguras entre navegadores web y Web Studio y Director

Web Studio y Director pueden instalarse en la misma máquina que el Delivery Controller o en máquinas separadas. Los usuarios se conectan a Web Studio y Director mediante un navegador web. Por defecto, Web Studio habilita HTTPS utilizando un certificado autofirmado, mientras que Director, instalado de forma independiente, no configura HTTPS. Se recomienda Habilitar TLS en Web Studio y Director, utilizando un certificado adecuado.

Protección de las comunicaciones ICA®

Citrix Virtual Apps and Desktops™ ofrece varias opciones para proteger el tráfico ICA entre el cliente y el VDA. Las siguientes son las opciones disponibles:

- Cifrado básico: La configuración predeterminada.

- SecureICA: Permite cifrar los datos de la sesión mediante el cifrado RC5 (128 bits).

- VDA TLS/DTLS: Permite utilizar el cifrado a nivel de red mediante TLS/DTLS.

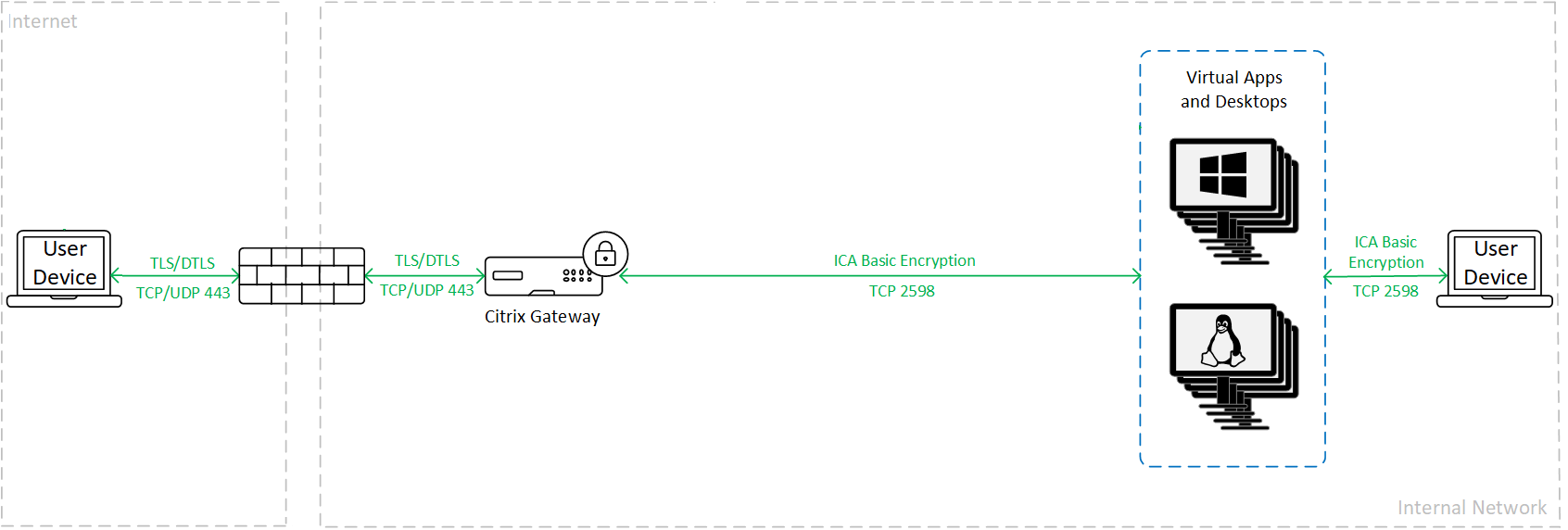

Cifrado básico

- Al utilizar el cifrado básico, el tráfico se cifra como se muestra en el siguiente gráfico.

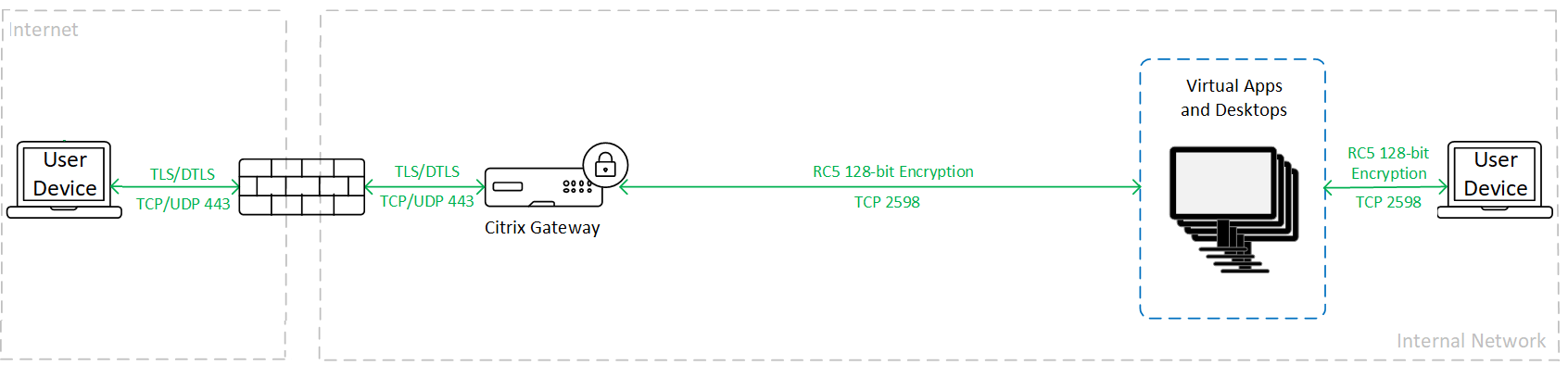

SecureICA

Al utilizar SecureICA, el tráfico se cifra como se muestra en el siguiente gráfico.

- Para obtener más información, consulta [Configuración de directivas de seguridad](/es-es/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- > **Nota 1:** > > SecureICA no es compatible con la aplicación Workspace para HTML5. > > **Nota 2:** > - > - > Citrix SecureICA forma parte del protocolo ICA/HDX, pero no es un protocolo de seguridad de red compatible con los estándares como Transport Layer Security (TLS).

-

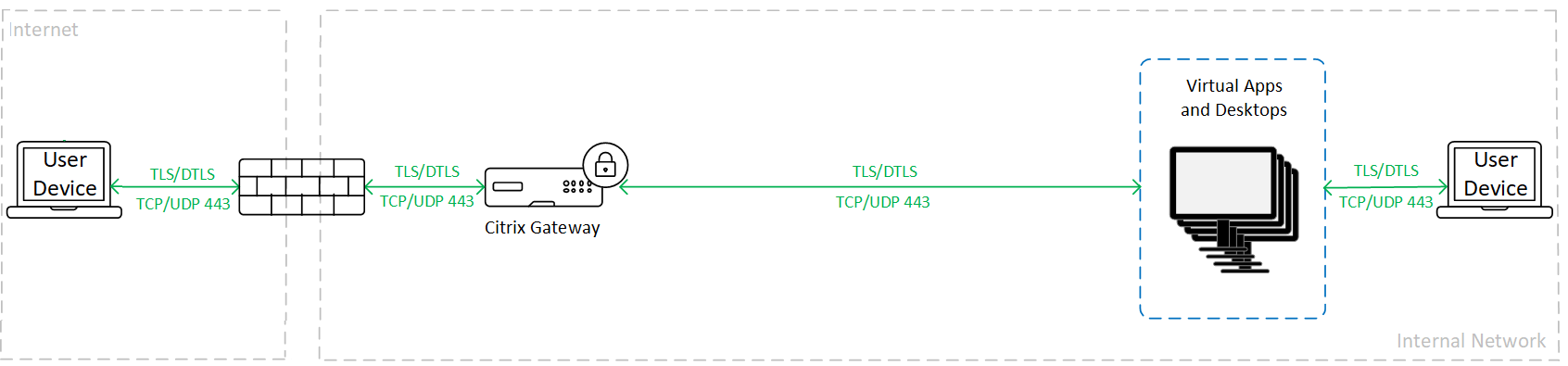

VDA TLS/DTLS

-

Al utilizar el cifrado VDA TLS/DTLS, el tráfico se cifra como se muestra en el siguiente gráfico.

-

-

Para configurar VDA TLS/DTLS, consulta Configuración de TLS en VDAs.

-

Canales virtuales

- Usa la lista de permitidos de canales virtuales para controlar qué canales virtuales no de Citrix están permitidos en tu entorno.

Comunicaciones seguras con el servidor de impresión

-

Puedes habilitar TLS para conexiones basadas en TCP entre el Virtual Delivery Agent (VDA) y el Universal Print Server. Para obtener más información, consulta Transport Layer Security (TLS) en Universal Print Server.

-

Comunicación segura con la base de datos del sitio

- Para obtener información sobre cómo habilitar TLS para la base de datos del sitio, consulta CTX137556.

Seguridad de la máquina VDA

Recomendaciones generales

Asegúrate de que tus VDA estén actualizados con las últimas actualizaciones de seguridad del sistema operativo y antivirus.

Seguridad de las aplicaciones

Para evitar que los usuarios no administradores realicen acciones maliciosas, Citrix® recomienda que configures reglas de Windows AppLocker para instaladores, aplicaciones, ejecutables y scripts en el host VDA.

Nombres de archivo 8.3

Puedes deshabilitar los nombres de archivo 8.3 en los VDA. Consulta la documentación de fsutil de Microsoft.

Tu entorno de escritorio puede constar de varios tipos de escritorios, como escritorios agrupados y dedicados. Los usuarios nunca deben almacenar datos en escritorios que se comparten entre usuarios, como los escritorios agrupados. Si los usuarios almacenan datos en escritorios dedicados, esos datos deben eliminarse si el escritorio se pone a disposición de otros usuarios más adelante.

Administración de cuentas de usuario

Aplica las mejores prácticas de Windows para la administración de cuentas. No crees una cuenta en una plantilla o imagen antes de que sea duplicada por Machine Creation Services o Provisioning Services. No programes tareas utilizando cuentas de dominio privilegiadas almacenadas. No crees manualmente cuentas de máquina compartidas de Active Directory. Estas prácticas ayudarán a evitar que un ataque a la máquina obtenga contraseñas de cuentas persistentes locales y luego las use para iniciar sesión en imágenes compartidas de MCS/PVS que pertenecen a otros.

Concede a los usuarios solo las capacidades que necesitan. Los privilegios de Microsoft Windows se siguen aplicando a los escritorios de la forma habitual: configura los privilegios a través de la Asignación de derechos de usuario y las membresías de grupo a través de la Directiva de grupo. Una ventaja de esta versión es que es posible conceder a un usuario derechos administrativos sobre un escritorio sin conceder también el control físico sobre el equipo en el que se almacena el escritorio.

-

Ten en cuenta lo siguiente al planificar los privilegios de escritorio:

- De forma predeterminada, cuando los usuarios sin privilegios se conectan a un escritorio, ven la zona horaria del sistema que ejecuta el escritorio en lugar de la zona horaria de su propio dispositivo de usuario. Para obtener información sobre cómo permitir que los usuarios vean su hora local al usar escritorios, consulta el artículo Administrar grupos de entrega.

- Un usuario que es administrador en un escritorio tiene control total sobre ese escritorio. Si un escritorio es agrupado en lugar de dedicado, se debe confiar en el usuario con respecto a todos los demás usuarios de ese escritorio, incluidos los futuros usuarios. Todos los usuarios del escritorio deben ser conscientes del riesgo potencial permanente para la seguridad de sus datos que plantea esta situación. Esta consideración no se aplica a los escritorios dedicados, que tienen un solo usuario; ese usuario no debe ser administrador en ningún otro escritorio.

- Un usuario que es administrador en un escritorio generalmente puede instalar software en ese escritorio, incluido software potencialmente malicioso. El usuario también puede monitorear o controlar el tráfico en cualquier red conectada al escritorio.

Administrar derechos de inicio de sesión

Se requieren derechos de inicio de sesión tanto para cuentas de usuario como para cuentas de equipo. Al igual que con los privilegios de Microsoft Windows, los derechos de inicio de sesión se siguen aplicando a los escritorios de la forma habitual: configura los derechos de inicio de sesión a través de la Asignación de derechos de usuario y las membresías de grupo a través de la Directiva de grupo.

Los derechos de inicio de sesión de Windows son: iniciar sesión localmente, iniciar sesión a través de Servicios de Escritorio remoto, iniciar sesión a través de la red (acceder a este equipo desde la red), iniciar sesión como trabajo por lotes e iniciar sesión como servicio.

Para las cuentas de equipo, concede a los equipos solo los derechos de inicio de sesión que necesitan. El derecho de inicio de sesión “Acceder a este equipo desde la red” es necesario para las cuentas de equipo de los Delivery Controllers.

Para las cuentas de usuario, concede a los usuarios solo los derechos de inicio de sesión que necesiten.

Según Microsoft, de forma predeterminada, al grupo Usuarios de Escritorio remoto se le concede el derecho de inicio de sesión “Permitir el inicio de sesión a través de los Servicios de Escritorio remoto” (excepto en los controladores de dominio).

La política de seguridad de tu organización puede establecer explícitamente que este grupo debe quitarse de ese derecho de inicio de sesión. Considera el siguiente enfoque:

- El Virtual Delivery Agent (VDA) para SO multisesión usa los Servicios de Escritorio remoto de Microsoft. Puedes configurar el grupo Usuarios de Escritorio remoto como un grupo restringido y controlar la pertenencia al grupo mediante las directivas de grupo de Active Directory. Consulta la documentación de Microsoft para obtener más información.

- Para otros componentes de Citrix Virtual Apps™ and Desktops, incluido el VDA para SO de sesión única, el grupo Usuarios de Escritorio remoto no es necesario. Por lo tanto, para esos componentes, el grupo Usuarios de Escritorio remoto no requiere el derecho de inicio de sesión “Permitir el inicio de sesión a través de los Servicios de Escritorio remoto”; puedes quitarlo. Además:

- Si administras esos equipos a través de los Servicios de Escritorio remoto, asegúrate de que todos esos administradores ya sean miembros del grupo Administradores.

- Si no administras esos equipos a través de los Servicios de Escritorio remoto, considera deshabilitar los propios Servicios de Escritorio remoto en esos equipos.

Aunque es posible agregar usuarios y grupos al derecho de inicio de sesión “Denegar el inicio de sesión a través de los Servicios de Escritorio remoto”, no se recomienda generalmente el uso de derechos de inicio de sesión de denegación. Consulta la documentación de Microsoft para obtener más información.

Seguridad del Delivery Controller

Servicios de Windows en el Delivery Controller

La instalación del Delivery Controller crea los siguientes servicios de Windows:

- Citrix AD Identity Service (NT SERVICE\CitrixADIdentityService): Administra las cuentas de equipo de Microsoft Active Directory para las máquinas virtuales.

- Citrix Analytics (NT SERVICE\CitrixAnalytics): Recopila información de uso de la configuración del sitio para su uso por parte de Citrix, si esta recopilación ha sido aprobada por el administrador del sitio. Luego, envía esta información a Citrix para ayudar a mejorar el producto.

- Citrix App Library (NT SERVICE\CitrixAppLibrary): Admite la administración y el aprovisionamiento de AppDisks, la integración de AppDNA y la administración de App-V.

- Citrix Broker Service (NT SERVICE\CitrixBrokerService): Selecciona los escritorios virtuales o las aplicaciones que están disponibles para los usuarios.

- Citrix Configuration Logging Service (NT SERVICE\CitrixConfigurationLogging): Registra todos los cambios de configuración y otros cambios de estado realizados por los administradores en el sitio.

- Citrix Configuration Service (NT SERVICE\CitrixConfigurationService): Repositorio de todo el sitio para la configuración compartida.

- Citrix Delegated Administration Service (NT SERVICE\CitrixDelegatedAdmin): Administra los permisos concedidos a los administradores.

- Citrix Environment Test Service (NT SERVICE\CitrixEnvTest): Administra las autopruebas de los demás servicios del Delivery Controller.

- Citrix Host Service (NT SERVICE\CitrixHostService): Almacena información sobre las infraestructuras de hipervisor utilizadas en una implementación de Citrix Virtual Apps o Citrix Virtual Desktops, y también ofrece funcionalidades utilizadas por la consola para enumerar recursos en un grupo de hipervisores.

- Citrix Machine Creation Services (NT SERVICE\CitrixMachineCreationService): Orquesta la creación de máquinas virtuales de escritorio.

- Citrix Monitor Service (NT SERVICE\CitrixMonitor): Recopila métricas para Citrix Virtual Apps o Citrix Virtual Desktops, almacena información histórica y proporciona una interfaz de consulta para herramientas de solución de problemas e informes.

- Citrix StoreFront Service (NT SERVICE\CitrixStorefront): Admite la administración de StoreFront. (No forma parte del componente StoreFront en sí.)

- Citrix StoreFront Privileged Administration Service (NT SERVICE\CitrixPrivilegedService): Admite operaciones de administración privilegiada de StoreFront. (No forma parte del componente StoreFront en sí.)

- Citrix Config Synchronizer Service (NT SERVICE\CitrixConfigSyncService): Propaga los datos de configuración de la base de datos principal del sitio a la caché de host local.

- Citrix High Availability Service (NT SERVICE\CitrixHighAvailabilityService): Selecciona los escritorios virtuales o las aplicaciones que están disponibles para los usuarios cuando la base de datos principal del sitio no está disponible.

La instalación del Delivery Controller también crea los siguientes servicios de Windows. Estos también se crean cuando se instalan con otros componentes de Citrix:

- Citrix Diagnostic Facility COM Server (NT SERVICE\CdfSvc): Admite la recopilación de información de diagnóstico para su uso por parte de Asistencia de Citrix.

- Citrix Telemetry Service (NT SERVICE\CitrixTelemetryService): Recopila información de diagnóstico para su análisis por parte de Citrix, de modo que los resultados del análisis y las recomendaciones puedan ser vistos por los administradores para ayudar a diagnosticar problemas con el sitio.

La instalación del Delivery Controller también crea el siguiente servicio de Windows. Este no se usa actualmente. Si se ha habilitado, deshabilítalo.

- Citrix Remote Broker Provider (NT SERVICE\XaXdCloudProxy)

La instalación del Delivery Controller también crea los siguientes servicios de Windows. Estos no se usan actualmente, pero deben estar habilitados. No los deshabilites.

- Citrix Orchestration Service (NT SERVICE\CitrixOrchestration)

- Citrix Trust Service (NT SERVICE\CitrixTrust)

Excepto por el Citrix StoreFront™ Privileged Administration Service, a estos servicios se les concede el derecho de inicio de sesión “Iniciar sesión como servicio” y los privilegios “Ajustar cuotas de memoria para un proceso”, “Generar auditorías de seguridad” y “Reemplazar un token de nivel de proceso”. No necesitas cambiar estos derechos de usuario. Estos privilegios no son utilizados por el Delivery Controller y se deshabilitan automáticamente.

Excepto por el Citrix StoreFront Privileged Administration service y el Citrix Telemetry Service, los servicios de Windows del Delivery Controller mencionados anteriormente están configurados para iniciar sesión como la identidad NETWORK SERVICE. No alteres esta configuración de servicio.

El Citrix Config Synchronizer Service necesita que la cuenta NETWORK SERVICE pertenezca al grupo Administradores locales en el Delivery Controller. Esto permite que la caché de host local funcione correctamente.

El Citrix StoreFront Privileged Administration service está configurado para iniciar sesión como Sistema local (NT AUTHORITY\SYSTEM). Esto es necesario para las operaciones de StoreFront del Delivery Controller que normalmente no están disponibles para los servicios (incluida la creación de sitios de Microsoft IIS). No alteres su configuración de servicio.

El Citrix Telemetry Service está configurado para iniciar sesión como su propia identidad específica del servicio.

Puedes deshabilitar el Citrix Telemetry Service. Aparte de este servicio y de los servicios que ya están deshabilitados, no deshabilites ningún otro de estos servicios de Windows del Delivery Controller.

Administrar derechos de inicio de sesión

Las cuentas de equipo de los VDA deben tener el derecho de inicio de sesión “Acceder a este equipo desde la red”. Consulta Detección de Controller basada en OU de Active Directory.

Acceso de cliente

El acceso de los clientes se suele proporcionar mediante la implementación de Citrix StoreFront. Para obtener más información sobre cómo proteger StoreFront, consulta la documentación de StoreFront.

Para permitir que los usuarios remotos se conecten de forma segura a StoreFront y a los VDA, implementa una puerta de enlace NetScaler®.

Citrix recomienda que los clientes se conecten a StoreFront mediante la aplicación Citrix Workspace. Para obtener más información, consulta las secciones de seguridad de la documentación de la aplicación Citrix Workspace para cada sistema operativo. Alternativamente, los usuarios pueden usar un navegador web para acceder a StoreFront.

Considera la posibilidad de proporcionar a los usuarios clientes ligeros en los que tengan una capacidad limitada para ejecutar aplicaciones que no sean la aplicación Citrix Workspace™. Si tu organización administra los dispositivos, debes establecer políticas para garantizar la implementación de actualizaciones de seguridad del sistema operativo y software antivirus. Sin embargo, en muchos casos, los usuarios necesitan poder conectarse desde un dispositivo no administrado que está fuera del control de tu organización. Considera usar las siguientes funciones:

- Análisis de puntos finales para escanear los puntos finales en busca de información de seguridad, como el sistema operativo y el antivirus, y denegar el acceso a los clientes que no cumplan tus requisitos de seguridad.

- Protección de aplicaciones bloquea los registradores de pulsaciones de teclas y la captura de pantalla.

Entornos de versiones mixtas

Los entornos de versiones mixtas, por ejemplo, cuando los VDA tienen una versión diferente a la del Delivery Controller, son inevitables durante algunas actualizaciones. Sigue las mejores prácticas y minimiza el tiempo de coexistencia de componentes de Citrix de diferentes versiones. En entornos de versiones mixtas, la política de seguridad, por ejemplo, podría no aplicarse de manera uniforme.

Nota:

Esto es típico de otros productos de software. El uso de una versión anterior de Active Directory solo aplica parcialmente la Directiva de grupo con versiones posteriores de Windows.

El siguiente escenario describe un problema de seguridad que puede ocurrir en un entorno Citrix específico de versiones mixtas. Cuando se usa Citrix Receiver 1.7 para conectarse a un escritorio virtual que ejecuta el VDA en XenApp y XenDesktop 7.6 Feature Pack 2, la configuración de la política Permitir la transferencia de archivos entre el escritorio y el cliente está habilitada en el sitio, pero no puede ser deshabilitada por un Delivery Controller que ejecuta XenApp y XenDesktop 7.1. No reconoce la configuración de la política, que se lanzó en la versión posterior del producto. Esta configuración de política permite a los usuarios cargar y descargar archivos a su escritorio virtual, lo cual es el problema de seguridad. Para solucionar esto, actualiza el Delivery Controller (o una instancia independiente de Studio) a la versión 7.6 Feature Pack 2 y luego usa la Directiva de grupo para deshabilitar la configuración de la política. Alternativamente, usa la política local en todos los escritorios virtuales afectados.

Consideraciones de seguridad de Remote PC Access

Remote PC Access implementa las siguientes funciones de seguridad:

- Se admite el uso de tarjetas inteligentes.

- Cuando se conecta una sesión remota, el monitor del PC de la oficina aparece en blanco.

- Remote PC Access redirige todas las entradas de teclado y ratón a la sesión remota, excepto CTRL+ALT+SUPR y las tarjetas inteligentes y dispositivos biométricos habilitados para USB.

- SmoothRoaming solo se admite para un único usuario.

- Cuando un usuario tiene una sesión remota conectada a un PC de oficina, solo ese usuario puede reanudar el acceso local al PC de oficina. Para reanudar el acceso local, el usuario presiona Ctrl-Alt-Supr en el PC local y luego inicia sesión con las mismas credenciales utilizadas por la sesión remota. El usuario también puede reanudar el acceso local insertando una tarjeta inteligente o utilizando datos biométricos, si tu sistema tiene la integración adecuada de un proveedor de credenciales de terceros. Este comportamiento predeterminado se puede anular habilitando el cambio rápido de usuario a través de objetos de directiva de grupo (GPO) o editando el registro.

Nota:

Citrix recomienda que no asignes privilegios de administrador de VDA a los usuarios de sesión generales.

Asignaciones automáticas

De forma predeterminada, Remote PC Access admite la asignación automática de varios usuarios a un VDA. En XenDesktop 5.6 Feature Pack 1, los administradores pueden anular este comportamiento utilizando el script de PowerShell RemotePCAccess.ps1. Esta versión utiliza una entrada de registro para permitir o prohibir múltiples asignaciones automáticas de PC remotos. Esta configuración se aplica a todo el sitio.

Precaución:

Editar el registro incorrectamente puede causar problemas graves que podrían requerir la reinstalación de tu sistema operativo. Citrix no puede garantizar que los problemas resultantes del uso incorrecto del Editor del Registro puedan resolverse. Usa el Editor del Registro bajo tu propio riesgo. Asegúrate de hacer una copia de seguridad del registro antes de editarlo.

Para restringir las asignaciones automáticas a un único usuario:

En cada Controller del sitio, establece la siguiente entrada de registro:

[[CODE_BLOCK_0]]

Si hay asignaciones de usuario existentes, quítalas usando comandos SDK para que el VDA sea posteriormente elegible para una única asignación automática.

- Quita todos los usuarios asignados del VDA:

$machine.AssociatedUserNames | %{ Remove-BrokerUser-Name $_ -Machine $machine - Quita el VDA del grupo de entrega:

$machine | Remove-BrokerMachine -DesktopGroup $desktopGroup

Reinicia el PC físico de la oficina.

En este artículo

- Firewalls

- Comunicaciones seguras con Delivery Controller™

- Comunicaciones seguras entre Delivery Controller y License Server

- Comunicaciones seguras entre navegadores web y Web Studio y Director

- Protección de las comunicaciones ICA®

- Canales virtuales

- Comunicaciones seguras con el servidor de impresión

- Comunicación segura con la base de datos del sitio

- Seguridad de la máquina VDA

- Seguridad del Delivery Controller

- Servicios de Windows en el Delivery Controller

- Acceso de cliente

- Entornos de versiones mixtas

- Consideraciones de seguridad de Remote PC Access