This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

도메인 인증 또는 도메인 및 보안 토큰 인증

XenMobile은 LDAP(Lightweight Directory Access Protocol)와 호환되는 하나 이상의 디렉터리에 대한 도메인 기반 인증을 지원합니다. XenMobile에서 하나 이상의 디렉터리에 대한 연결을 구성한 다음 LDAP 구성을 사용하여 그룹, 사용자 계정 및 관련 속성을 가져올 수 있습니다.

LDAP는 IP(인터넷 프로토콜) 네트워크를 통한 분산 디렉터리 정보 서비스 액세스 및 유지 관리를 지원하는 공급업체 중립적인 오픈소스 응용 프로그램 프로토콜입니다. 디렉터리 정보 서비스는 네트워크에서 사용 가능한 사용자, 시스템, 네트워크, 서비스 및 응용 프로그램에 대한 정보를 공유하는 데 사용됩니다.

LDAP는 일반적으로 다수의 서비스에서 하나의 암호(사용자당)를 공유하는 SSO(Single Sign-on)를 사용자에게 제공할 때 사용됩니다. SSO(Single Sign-on)를 사용하면 사용자가 회사 웹 사이트에 한 번 로그온하여 회사 인트라넷에 대한 액세스를 인증할 수 있습니다.

클라이언트는 DSA(Directory System Agent)라고 하는 LDAP 서버에 연결하여 LDAP 세션을 시작합니다. 그런 다음 클라이언트는 서버에 작업 요청을 보내고 서버는 적절한 인증으로 응답합니다.

중요:

XenMobile은 사용자가 XenMobile에서 장치를 등록한 후 도메인 인증에서 다른 인증 모드로의 인증 모드 변경을 지원하지 않습니다.

XenMobile에서 LDAP 연결을 추가하려면

-

XenMobile 콘솔에서 콘솔의 오른쪽 맨 위에 있는 기어 아이콘을 클릭합니다. 설정 페이지가 나타납니다.

-

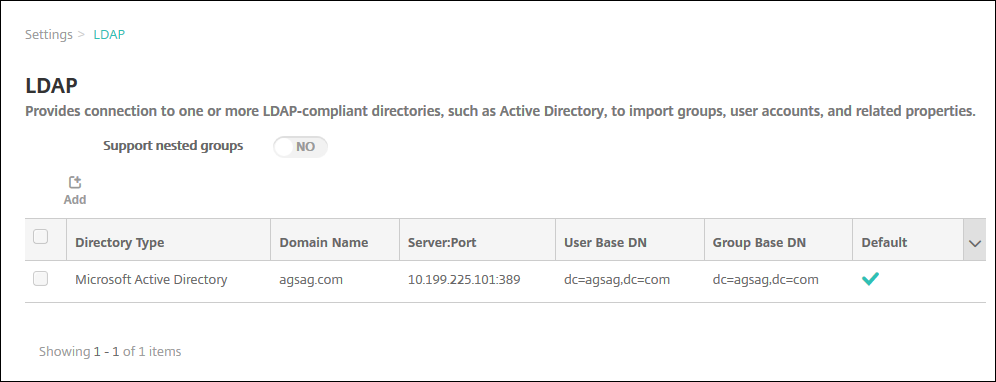

서버에서 LDAP를 클릭합니다. LDAP 페이지가 나타납니다. 이 문서에 설명된 대로 LDAP 호환 디렉터리를 추가, 편집 또는 삭제할 수 있습니다.

LDAP 호환 디렉터리를 추가하려면

-

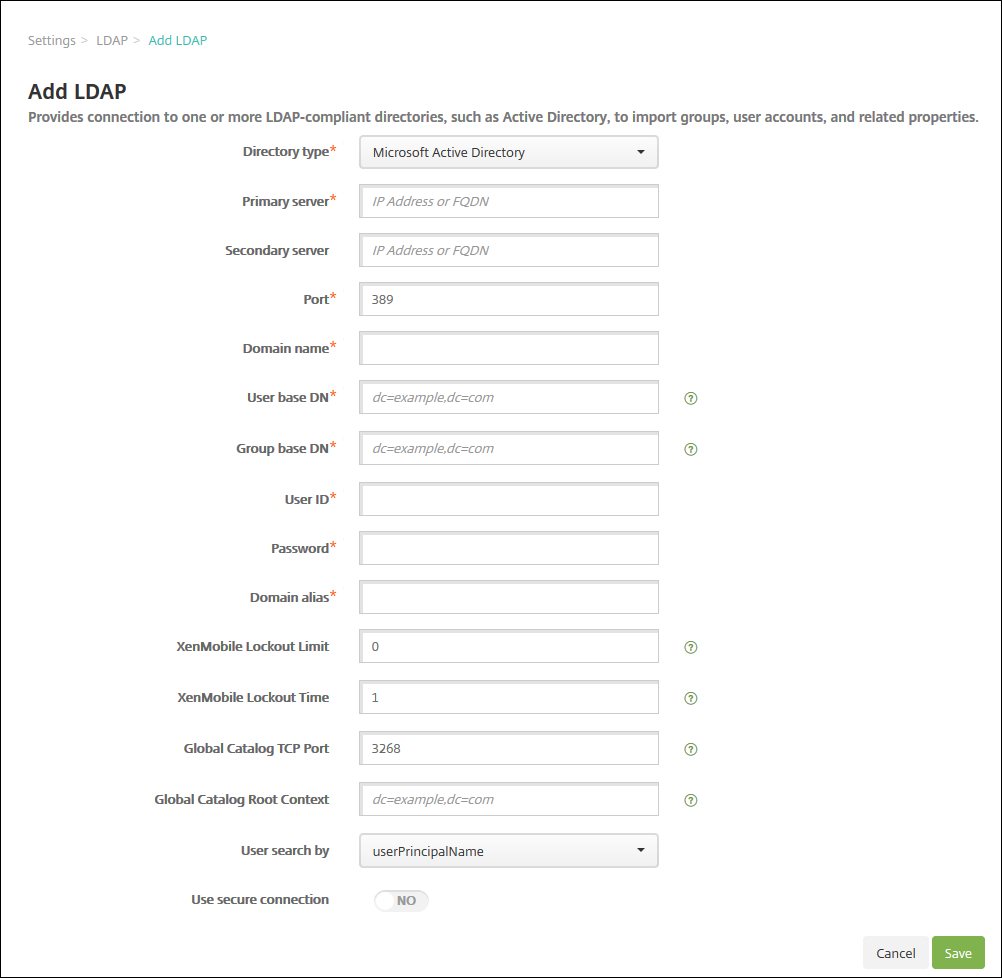

LDAP 페이지에서 추가를 클릭합니다. LDAP 추가 페이지가 나타납니다.

-

다음 설정을 구성합니다.

- 디렉터리 유형: 목록에서 적절한 디렉터리 유형을 클릭합니다. 기본값은 Microsoft Active Directory입니다.

- 주 서버: LDAP에 사용되는 주 서버를 입력합니다. IP 주소 또는 FQDN(정규화된 도메인 이름)을 입력할 수 있습니다.

- 보조 서버: 보조 서버가 구성된 경우 선택적으로 보조 서버의 IP 주소 또는 FQDN을 입력합니다. 이 서버는 주 서버에 연결할 수 없을 때 사용되는 장애 조치(failover) 서버입니다.

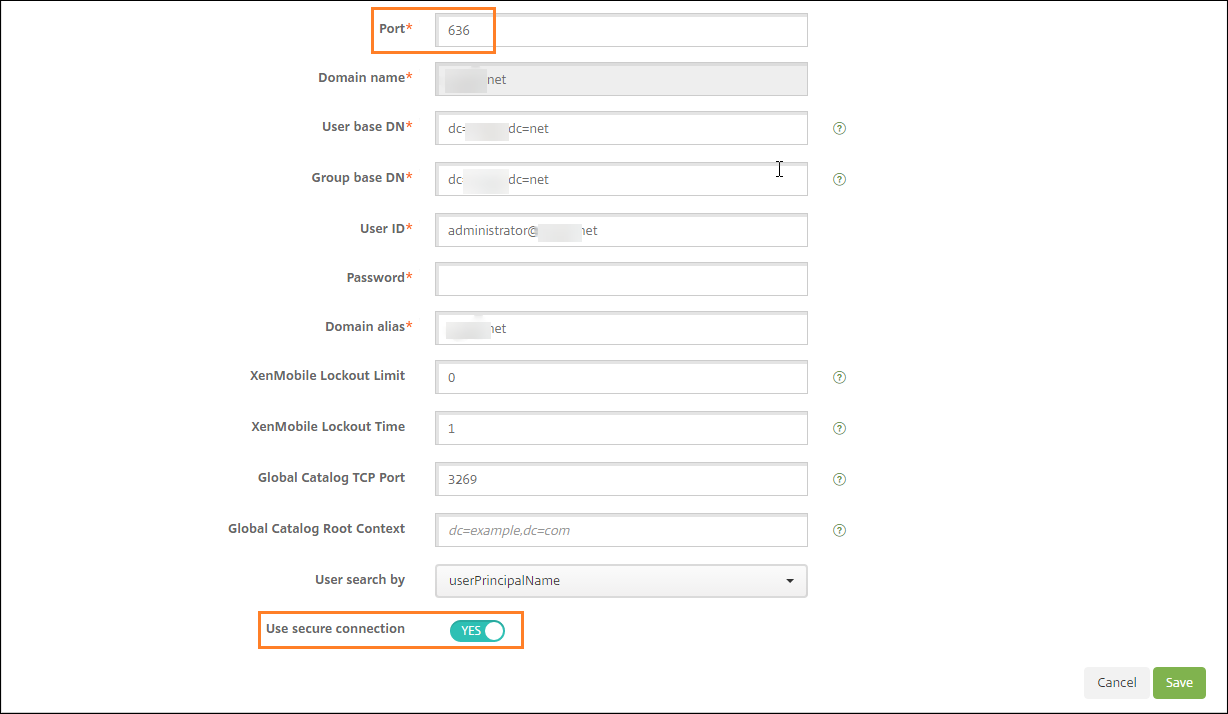

- 포트: LDAP 서버가 사용하는 포트 번호를 입력합니다. 기본적으로 포트 번호는 보안되지 않은 LDAP 연결의 경우 389로 설정됩니다. 보안 LDAP 연결에는 포트 번호 636을 사용하고, Microsoft 비보안 LDAP 연결에는 3268을 사용하고, Microsoft 보안 LDAP 연결에는 3269를 사용하십시오.

- 도메인 이름: 도메인 이름을 입력합니다.

-

사용자 기본 DN: 고유 식별자를 통해 Active Directory의 사용자 위치를 입력합니다. 구문의 예로는

ou=users,dc=example또는dc=com이 있습니다. -

그룹 기본 DN: Active Directory의 그룹 위치를 입력합니다. 예를 들어

cn=users, dc=domain, dc=net를 입력합니다. 여기서,cn=users는 그룹의 컨테이너 이름을 나타내고dc는 Active Directory의 도메인 구성 요소를 나타냅니다. - 사용자 ID: Active Directory 계정과 연관된 사용자 ID를 입력합니다.

- 암호: 사용자와 연관된 암호를 입력합니다.

- 도메인 별칭: 도메인 이름의 별칭을 입력합니다. 등록 후 도메인 별칭 설정을 변경하는 경우 사용자가 다시 등록해야 합니다.

- XenMobile 잠금 제한: 실패한 로그온 시도 횟수를 0에서 999 사이의 숫자로 입력합니다. 0 값은 XenMobile이 실패한 로그온 시도를 기준으로 사용자를 잠그지 않음을 의미합니다.

- XenMobile 잠금 시간: 잠금 제한을 초과한 후 사용자가 대기해야 하는 시간(분)을 나타내는 0에서 99999 사이의 숫자를 입력합니다. 0 값은 잠금 후 사용자가 대기하지 않아도 됨을 의미합니다.

- 글로벌 카탈로그 TCP 포트: 글로벌 카탈로그 서버의 TCP 포트 번호를 입력합니다. 기본적으로 TCP 포트 번호는 3268로 설정됩니다. SSL 연결의 경우 포트 번호 3269를 사용하십시오.

- 글로벌 카탈로그 루트 컨텍스트: 필요한 경우 Active Directory의 글로벌 카탈로그 검색을 사용하도록 설정하는 데 사용되는 글로벌 루트 컨텍스트 값을 입력합니다. 이 검색은 실제 도메인 이름을 지정할 필요가 없는 모든 도메인에서 표준 LDAP 검색에 추가됩니다.

- 사용자 검색 기준: 목록에서 userPrincipalName 또는 sAMAccountName을 클릭합니다. 기본값은 userPrincipalName입니다. 등록 후 사용자 검색 기준 설정을 변경하는 경우 사용자가 다시 등록해야 합니다.

- 보안 연결 사용: 보안 연결을 사용할지 여부를 선택합니다. 기본값은 아니요입니다.

-

저장을 클릭합니다.

LDAP 호환 디렉터리를 편집하려면

-

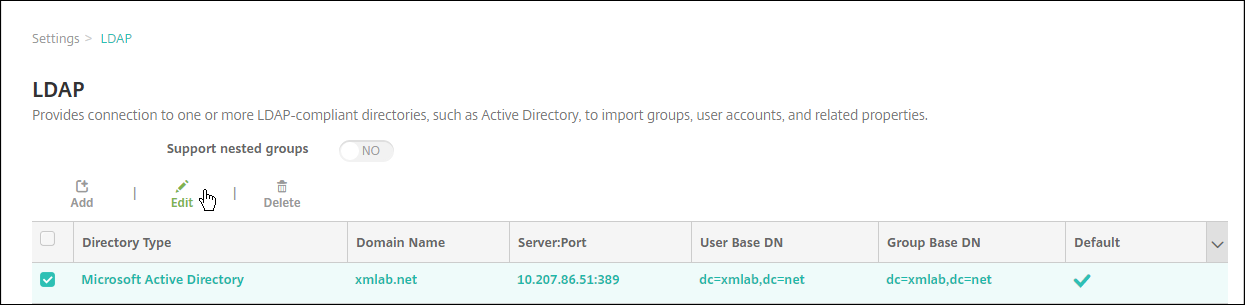

LDAP 테이블에서 편집하려는 디렉터리를 선택합니다.

디렉터리 옆에 있는 확인란을 선택하면 LDAP 목록 위에 옵션 메뉴가 표시됩니다. 목록에서 아무 위치를 클릭하면 목록의 오른쪽에 옵션 메뉴가 나타납니다.

-

편집을 클릭합니다. LDAP 편집 페이지가 나타납니다.

-

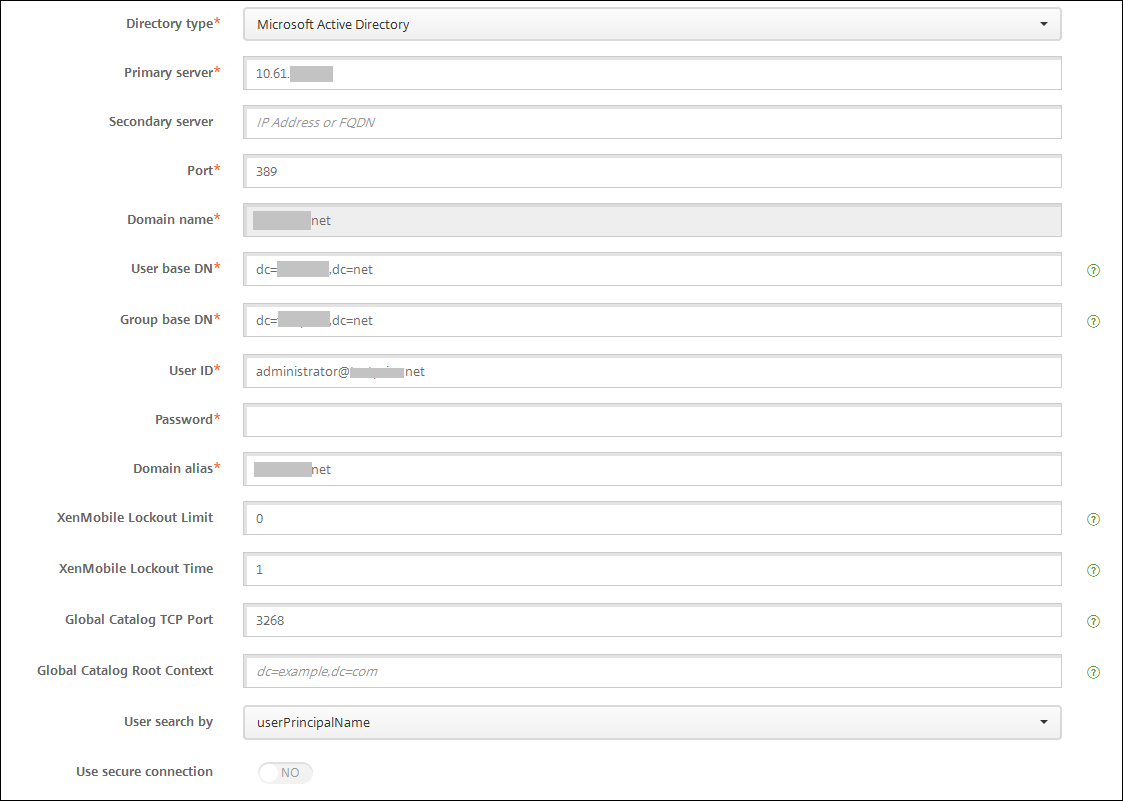

다음 정보를 적절하게 변경합니다.

- 디렉터리 유형: 목록에서 적절한 디렉터리 유형을 클릭합니다.

- 주 서버: LDAP에 사용되는 주 서버를 입력합니다. IP 주소 또는 FQDN(정규화된 도메인 이름)을 입력할 수 있습니다.

- 보조 서버: 필요한 경우 보조 서버의 IP 주소 또는 FQDN을 입력합니다(보조 서버가 구성된 경우).

- 포트: LDAP 서버가 사용하는 포트 번호를 입력합니다. 기본적으로 포트 번호는 보안되지 않은 LDAP 연결의 경우 389로 설정됩니다. 보안 LDAP 연결에는 포트 번호 636을 사용하고, Microsoft 비보안 LDAP 연결에는 3268을 사용하고, Microsoft 보안 LDAP 연결에는 3269를 사용하십시오.

- 도메인 이름: 이 필드를 편집할 수 없습니다.

-

사용자 기본 DN: 고유 식별자를 통해 Active Directory의 사용자 위치를 입력합니다. 구문의 예로는

ou=users,dc=example또는dc=com이 있습니다. -

그룹 기본 DN:

cn=groupname형식으로 지정된 그룹 기본 DN 그룹 이름을 입력합니다. 예를 들어cn=users가 그룹 이름인 경우cn=users, dc=servername, dc=net입니다.DN및servername은 Active Directory를 실행하는 서버의 이름을 나타냅니다. - 사용자 ID: Active Directory 계정과 연관된 사용자 ID를 입력합니다.

- 암호: 사용자와 연관된 암호를 입력합니다.

- 도메인 별칭: 도메인 이름의 별칭을 입력합니다. 등록 후 도메인 별칭 설정을 변경하는 경우 사용자가 다시 등록해야 합니다.

- XenMobile 잠금 제한: 실패한 로그온 시도 횟수를 0에서 999 사이의 숫자로 입력합니다. 0 값은 XenMobile이 실패한 로그온 시도를 기준으로 사용자를 잠그지 않음을 의미합니다.

- XenMobile 잠금 시간: 잠금 제한을 초과한 후 사용자가 대기해야 하는 시간(분)을 나타내는 0에서 99999 사이의 숫자를 입력합니다. 0 값은 잠금 후 사용자가 대기하지 않아도 됨을 의미합니다.

- 글로벌 카탈로그 TCP 포트: 글로벌 카탈로그 서버의 TCP 포트 번호를 입력합니다. 기본적으로 TCP 포트 번호는 3268로 설정됩니다. SSL 연결의 경우 포트 번호 3269를 사용하십시오.

- 글로벌 카탈로그 루트 컨텍스트: 필요한 경우 Active Directory의 글로벌 카탈로그 검색을 사용하도록 설정하는 데 사용되는 글로벌 루트 컨텍스트 값을 입력합니다. 이 검색은 실제 도메인 이름을 지정할 필요가 없는 모든 도메인에서 표준 LDAP 검색에 추가됩니다.

- 사용자 검색 기준: 목록에서 userPrincipalName 또는 sAMAccountName을 클릭합니다. 등록 후 사용자 검색 기준 설정을 변경하는 경우 사용자가 다시 등록해야 합니다.

- 보안 연결 사용: 보안 연결을 사용할지 여부를 선택합니다.

-

저장을 클릭하여 변경 내용을 저장하거나 취소를 클릭하여 속성을 변경하지 않고 그대로 유지합니다.

LDAP 호환 디렉터리를 삭제하려면

-

LDAP 테이블에서 삭제하려는 디렉터리를 선택합니다.

각 속성 옆에 있는 확인란을 선택하여 삭제할 속성을 둘 이상 선택할 수 있습니다.

-

삭제를 클릭합니다. 확인 대화 상자가 나타납니다. 삭제를 다시 클릭합니다.

여러 도메인에 대한 인증 구성

LDAP 구성에서 여러 도메인 접미사를 사용하도록 XenMobile Server를 구성하려면 Citrix Endpoint Management 설명서에서 여러 도메인에 대한 인증 구성의 절차를 참조하십시오. 이러한 단계는 온-프레미스 버전의 XenMobile Server와 Endpoint Management 클라우드 릴리스에서 동일합니다.

도메인과 보안 토큰 인증 구성

RADIUS 프로토콜을 사용하여 사용자가 LDAP 자격 증명과 일회용 암호를 사용하여 인증하도록 XenMobile을 구성할 수 있습니다.

사용 편의성을 최적화하기 위해 이 구성을 Citrix PIN 및 Active Directory 암호 캐싱과 결합할 수 있습니다. 이 구성에서는 사용자가 LDAP 사용자 이름과 암호를 반복적으로 입력하지 않아도 됩니다. 등록, 암호 만료 및 계정 잠금의 경우 사용자가 사용자 이름과 암호를 입력합니다.

LDAP 설정 구성

인증에 LDAP를 사용하려면 XenMobile에 인증 기관에서 발급한 SSL 인증서를 설치해야 합니다. 자세한 내용은 XenMobile에서 인증서 업로드를 참조하십시오.

-

설정에서 LDAP를 클릭합니다.

-

Microsoft Active Directory를 선택한 다음 편집을 클릭합니다.

-

포트가 636(보안 LDAP 연결의 경우) 또는 3269(Microsoft 보안 LDAP 연결의 경우)인지 확인합니다.

-

보안 연결 사용을 예로 변경합니다.

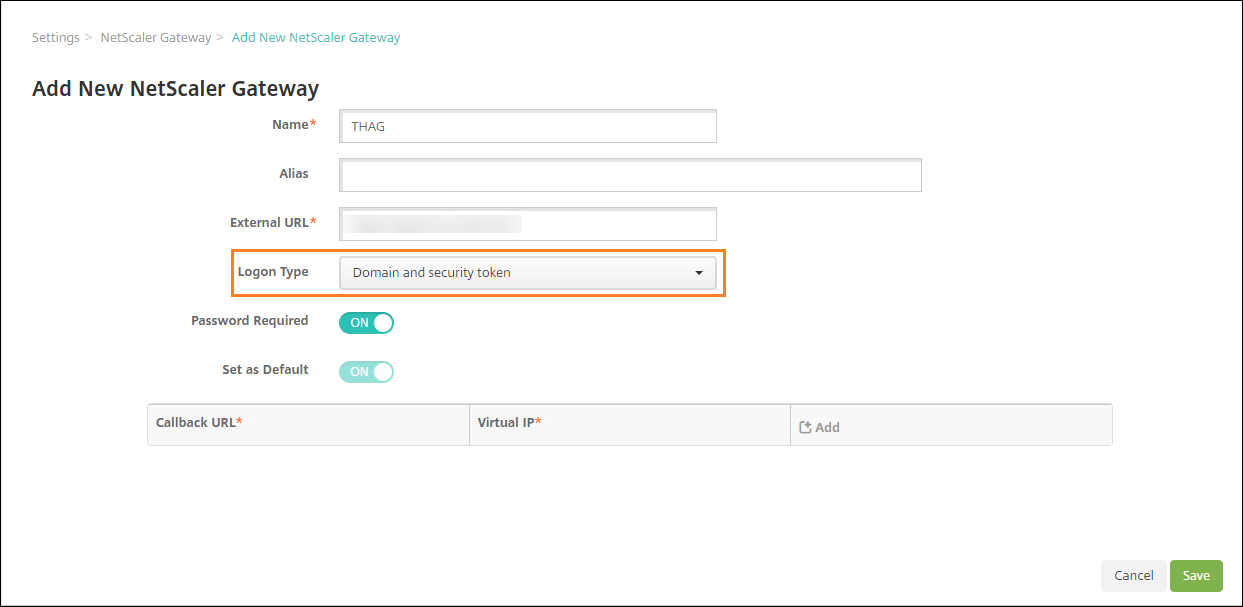

Citrix Gateway 설정 구성

다음 단계에서는 이미 Citrix Gateway 인스턴스를 XenMobile에 추가했다고 가정합니다. Citrix Gateway 인스턴스를 추가하려면 Citrix Gateway 인스턴스 추가를 참조하십시오.

-

설정에서 Citrix Gateway를 클릭합니다.

-

Citrix Gateway를 선택하고 편집을 클릭합니다.

-

로그온 유형에서 도메인 및 보안 토큰을 선택합니다.

Citrix PIN 및 사용자 암호 캐싱 사용

Citrix PIN 및 사용자 암호 캐싱을 사용하도록 설정하려면 설정 > 클라이언트 속성으로 이동하여 Enable Citrix PIN Authentication(Citrix PIN 인증 사용) 및 Enable User Password Caching(사용자 암호 캐싱 사용) 확인란을 선택합니다. 자세한 내용은 클라이언트 속성을 참조하십시오.

도메인 및 보안 토큰 인증을 위해 Citrix Gateway 구성

XenMobile과 함께 사용되는 가상 서버에 대한 Citrix Gateway 세션 프로필 및 정책을 구성합니다. 자세한 내용은 Citrix Gateway 설명서를 참조하십시오.

공유

공유

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.