Citrix Virtual Apps and Desktops™ 7 2511

Acerca de esta versión

Esta versión de Citrix Virtual Apps and Desktops incluye nuevas versiones de los Virtual Delivery Agents (VDA) de Windows y nuevas versiones de varios componentes principales. Puedes:

-

Instalar o actualizar un sitio: Usa la ISO de esta versión para instalar o actualizar los componentes principales y los VDA. Instalar o actualizar a la versión más reciente te permite usar las últimas funciones.

-

Instalar o actualizar VDA en un sitio existente: Si ya tienes una implementación y no estás listo para actualizar tus componentes principales, puedes seguir usando varias de las últimas funciones de HDX™ instalando (o actualizando a) un nuevo VDA. Actualizar solo los VDA puede ser útil cuando quieres probar mejoras en un entorno que no sea de producción.

Después de actualizar tus VDA a esta versión, no necesitas actualizar el nivel funcional del catálogo de máquinas. Para obtener más información, consulta Versiones de VDA y niveles funcionales.

Para obtener instrucciones de instalación y actualización:

- Si estás creando un sitio nuevo, sigue la secuencia en Instalar y configurar.

- Si estás actualizando un sitio, consulta Actualizar una implementación.

Delivery Controller

Instalación automatizada de LocalDB para actualizaciones de Delivery Controller

Cuando actualizas Delivery Controller, el metainstalador instala automáticamente la última versión compatible de SQL Server Express LocalDB. Esta mejora agiliza tu proceso de actualización. Garantiza la compatibilidad con la base de datos de la caché de host local sin necesidad de una instalación manual de LocalDB. Para obtener más información, consulta Actualización automática.

HDX

Dispositivos

Mejoras en la redirección WIA

Los administradores ya no necesitan realizar cambios en el registro del VDA para usar la redirección WIA. Solo necesitan habilitar la configuración de la política de redirección WIA en Studio.

Mejoras en la herramienta de diagnóstico USB

La herramienta de diagnóstico USB ahora es compatible tanto con administradores como con usuarios de dominio, e incluye una nueva sección de Recomendaciones para señalar problemas de configuración y sugerir optimizaciones.

Fiabilidad mejorada de la entrada de teclado y código de barras para sesiones de varios saltos

Esta función mejora la fiabilidad de la entrada para clientes que no son de Windows que operan en el modo de entrada de código de escaneo y garantiza que los eventos de teclado sean procesados secuencialmente por el VDA de Windows, eliminando errores de caracteres durante las sesiones RDP de doble salto y asegurando que los escáneres de códigos de barras representen correctamente los números en lugar de caracteres especiales.

Multimedia

Recorte de superposición optimizado para un rendimiento y una experiencia de usuario mejorados

El mecanismo de recorte de superposición para las funciones de optimización multimedia, como la optimización de HDX Microsoft Teams y la optimización de UCSDK, se ha rediseñado para mejorar el rendimiento y la precisión visual.

Esta mejora proporciona una experiencia de usuario más fluida al resolver fallos visuales en los que elementos de la aplicación, como menús o notificaciones, aparecían incorrectamente detrás del contenido de vídeo.

El nuevo enfoque también reemplaza métodos que consumen muchos recursos para reducir significativamente la utilización de la CPU en el VDA. Para obtener más detalles, consulta la referencia de funciones para MTOP o la referencia de funciones para UCSDK.

Compatibilidad con inicio de sesión único para la redirección de contenido del navegador

La redirección de contenido del navegador ahora ofrece una experiencia de usuario optimizada con compatibilidad para inicio de sesión único, lo que permite la autenticación del lado del VDA y el uso compartido de cookies. Esta mejora elimina los inicios de sesión redundantes, lo que aumenta la productividad al mantener la autenticación y la persistencia de las cookies en las sesiones de BCR, incluso después de cerrar la ventana de BCR. Esta experiencia fluida mejora aún más la seguridad al garantizar que la autenticación se origine en el VDA y no en el cliente.

Para obtener más información, consulta la documentación de Redirección de contenido del navegador.

Validación de certificados en el lado del servidor para la redirección de contenido del explorador

La redirección de contenido del explorador se ha mejorado aún más con la compatibilidad con la validación de certificados. Al acceder a un sitio web redirigido desde el cliente, es posible que el explorador superpuesto del cliente no confíe en el certificado del servidor o del proxy MitM. En estos casos, BCR ahora puede validar los certificados de host o proxy con el almacén de certificados de los VDA.

Para obtener más información, consulta la documentación sobre validación de certificados en el lado del servidor.

Gráficos

Mejoras generales en los gráficos HDX

Esta versión introduce mejoras significativas en los gráficos HDX, lo que puede reducir notablemente el consumo de CPU, memoria y ancho de banda en el VDA. Además de las mejoras de rendimiento, los clientes también notarán una mayor calidad de imagen predeterminada en las redes LAN.

Uso compartido de pantalla HDX para Director

El uso compartido de pantalla HDX está disponible para el shadowing mediante Citrix Director para instalaciones locales de Citrix Virtual Apps and Desktops y Citrix Monitor para implementaciones de Citrix Cloud. El uso compartido de pantalla HDX es el nuevo método para el shadowing y proporciona una alternativa nativa de baja latencia al shadowing actual. El uso compartido de pantalla HDX para Director está disponible para todos los VDA, incluidos los VDA no unidos a un dominio y los VDA unidos a Entra ID.

Mejoras en el uso compartido de pantalla HDX

Mejoras en el uso compartido de pantalla HDX, incluidas las directivas de configuración para controlar el puerto y los tiempos de espera del uso compartido de pantalla HDX.

Compatibilidad con las GPU AMD V710

Se ha agregado compatibilidad con las GPU AMD v710.

Aplicaciones Seamless

Mejoras en las aplicaciones Seamless

Las aplicaciones Seamless ahora son compatibles con las ventanas transparentes y la vista previa dinámica de ventanas (Windows Peek).

Configuración de accesibilidad de Windows para aplicaciones Seamless

La configuración de accesibilidad de Windows para las aplicaciones Seamless ahora está activada de forma predeterminada para todas las sesiones Seamless.

Conectividad HDX

HDX Direct

Se han agregado nuevos eventos para registrar detalles adicionales del estado de HDX Direct para usuarios externos. Para obtener más detalles, consulta la solución de problemas de HDX Direct.

Agentes de entrega virtual (VDA)

Generar script personalizado para instalar o actualizar VDA mediante línea de comandos

Presentamos una nueva función para generar scripts personalizados para instalar o actualizar VDA mediante la línea de comandos. Dentro de la interfaz de usuario del instalador de VDA, ahora puedes crear scripts personalizados para instalaciones o actualizaciones desatendidas. Esta mejora proporciona una guía paso a paso sobre cómo configurar, guardar y ejecutar estos scripts con parámetros como la ruta del instalador y el token de WebSocket. Esta función mejora significativamente la automatización y la precisión en los procesos de implementación.

Herramienta auxiliar del metainstalador de VDA

Ahora está disponible una nueva herramienta auxiliar del metainstalador de VDA para simplificar y agilizar la instalación y la solución de problemas de VDA. Ayuda a validar y generar secuencias de tareas de SCCM, lo que garantiza la compatibilidad con los requisitos de instalación de VDA. La herramienta también incluye un analizador de registros que revisa los registros de instalación, resalta los errores o advertencias y proporciona recomendaciones para su resolución. Con una sencilla instalación MSI y una interfaz fácil de usar, ayuda a los administradores de TI a implementar VDA de manera más eficiente y con menos problemas.

Cambios en el metainstalador de VDA

Citrix Virtual Apps and Desktops 7 2511 introduce la instalación integrada de Citrix Device Trust, uberAgent y el agente de Workspace Environment Management dentro del VDA, con opciones de línea de comandos flexibles como /components y /exclude para personalizar la instalación, actualización o desinstalación de componentes como la aplicación Citrix Workspace, Secure Access Client y User Personalization Layer, mientras que los comportamientos predeterminados y las selecciones de componentes varían entre los VDA de SO de sesión única y de varias sesiones. Para obtener más información, consulta Instalar VDA e Instalar mediante la línea de comandos.

Nuevo instalador meta para el agente de entrega virtual del servicio principal de sesión única

Ahora está disponible un nuevo instalador meta ligero del VDA de sesión única para implementaciones de Windows 365 Cloud PC y Remote PC. Este instalador se basa en el instalador existente de Remote PC y sirve como una versión optimizada del VDA de sesión única completo, que ofrece componentes esenciales del VDA junto con Profile Management, deviceTRUST, uberAgent, WEM, Backup and Restore y el agente de actualización del VDA. Reduce significativamente el tamaño del paquete y mejora la fiabilidad de la instalación para cargas de trabajo basadas en la nube. Diseñado para escenarios modernos de Remote PC, este instalador proporciona una opción simplificada y de alto rendimiento para implementar cargas de trabajo de Citrix en Windows 365 y Remote PC.

Citrix Always on Tracing

Citrix AOT para todos los componentes de CVAD

La última actualización introduce una importante expansión de Always-On Tracing (AOT), lo que facilita la recopilación, centralización y análisis de registros en todo el entorno de Citrix. Una nueva experiencia de configuración en Web Studio permite a los administradores definir el servidor de registros, controlar el ámbito de registro y habilitar el acceso a Director desde un solo lugar, con todas las configuraciones propagadas automáticamente a través de la base de datos del sitio. Director ahora incluye una vista de registros dedicada, que brinda a los administradores visibilidad en tiempo real de los eventos AOT con búsqueda, filtros de tiempo, categorías, filtros de gravedad y filtrado a nivel de máquina. La cobertura de AOT se ha extendido a más componentes de Citrix, incluidos todos los componentes principales con VDA de Mac, VDA de Linux, FAS y Session Recording Server y más, lo que permite un verdadero rastreo de extremo a extremo en los flujos de trabajo del plano de control y de datos.

El servidor de registros AOT se ha mejorado con un mejor rendimiento de ingesta, soporte para hasta 10 000 componentes por nodo y una compresión mejorada mediante LZ4 para un almacenamiento más eficiente. Las nuevas guías de dimensionamiento y las líneas base de rendimiento ayudan a los administradores a planificar la capacidad y ajustar el almacenamiento y las IOPS para su entorno. Los componentes independientes ahora pueden enviar registros al servidor de registros a través de simples comandos de PowerShell, alineándolos con el modelo de registro centralizado. Obtén más información y comienza tu implementación aquí.

Web Studio

Aprovisionar cargas de trabajo en zonas locales de AWS

Ahora puedes aprovisionar instancias administradas de Amazon WorkSpaces Core y cargas de trabajo de EC2 directamente en zonas locales de AWS. Esta nueva función te ayuda a:

- Proporcionar acceso de baja latencia a los usuarios finales al implementar cargas de trabajo de Citrix más cerca de ellos.

- Mejorar la cobertura regional de tu infraestructura de Citrix en áreas no atendidas por regiones completas de AWS.

Puedes crear una conexión de host con una unidad de alojamiento en una zona local deseada y luego aprovisionar máquinas virtuales en esa zona local.

Para obtener más información, consulta:

- Instancias administradas de Amazon WorkSpaces Core:

-

AWS EC2:

Aprovisionamiento entre cuentas en AWS EC2 mediante Web Studio

Hay casos de uso en los que los Cloud Connectors se desean colocar en una cuenta de AWS separada (cuenta de servicios compartidos o cuenta de componentes del sitio) con roles de IAM que tienen acceso entre cuentas (rol de IAM entre cuentas) y catálogos de máquinas aprovisionados por MCS en una cuenta de AWS secundaria separada (cuentas de cargas de trabajo), sin la necesidad de Cloud Connectors adicionales en las cuentas separadas. Este modelo de implementación ya es compatible con el SDK de PowerShell, y ahora también es compatible con la interfaz de usuario de Web Studio.

Configuración de copia de seguridad de VM en AWS EC2

Web Studio ahora te permite definir una lista de tipos de instancias EC2 de copia de seguridad (“SKU de copia de seguridad” que pueden ser instancias bajo demanda o Spot) en entornos de AWS a los que Machine Creation Services (MCS) puede recurrir en caso de problemas relacionados con la capacidad. MCS intenta recurrir a los tipos de instancias EC2 de copia de seguridad en el orden que tú proporcionas en la lista. Para obtener más información, consulta Crear un catálogo mediante Studio.

Configuración del grupo de seguridad de AWS EC2

Cuando utilizas perfiles de máquina para la creación o edición de catálogos en Web Studio, el proceso de configuración del grupo de seguridad se ha simplificado. Ya no configuras manualmente los grupos de seguridad, y la página de configuración dedicada se omite, lo que garantiza la coherencia con la configuración del perfil de máquina. Los flujos de trabajo existentes para catálogos no basados en perfiles de máquina permanecen sin cambios. Además, el menú de selección del tipo de tenencia se ha reubicado de la ficha Seguridad a la ficha Máquina virtual en el asistente de creación de catálogos. Para obtener más información, consulta Crear un catálogo mediante Web Studio.

Compartir imágenes preparadas cifradas entre regiones en Azure

Las imágenes de Azure Compute Gallery (ACG) se pueden cifrar con un conjunto de cifrado de disco (DES). Con esta función, puedes compartir una imagen ACG preparada cifrada entre varias regiones en la misma suscripción y arrendatario utilizando DES. Posteriormente, puedes crear un catálogo de máquinas en la región donde se comparte la imagen preparada cifrada. Para obtener más información, consulta Compartir imágenes preparadas cifradas entre regiones, suscripciones y arrendatarios.

Habilitar ZRS para catálogos de máquinas MCS en Azure

Ahora puedes configurar el almacenamiento con redundancia de zona (ZRS) para las configuraciones de disco en tus catálogos de máquinas MCS de Azure. Esta mejora ayuda a:

- Mejorar la resiliencia de tus máquinas virtuales frente a interrupciones a nivel de zona.

- Permitir que Azure inicie máquinas virtuales en cualquier zona disponible, mejorando la flexibilidad de ubicación de las máquinas virtuales.

- Superar las limitaciones del almacenamiento con redundancia local (LRS) al garantizar la disponibilidad de la máquina virtual incluso si la zona original del disco no está disponible.

Puedes configurar ZRS al crear y editar un catálogo de máquinas MCS de Azure existente.

Para obtener más información, consulta:

- Crear un catálogo de máquinas con una imagen de Azure Resource Manager en Web Studio

- Modificar un catálogo

Mostrar SKU NVMe v6 para el uso de discos del sistema operativo efímeros

Ahora tienes la opción de almacenar un disco del sistema operativo efímero en un disco NVMe mediante Web Studio. Para obtener más información, consulta Discos efímeros de Azure.

Compatibilidad con la administración de imágenes con máquinas virtuales confidenciales de Azure mediante Web Studio

Ahora puedes usar el nodo Imágenes para preparar y administrar imágenes compatibles con las máquinas virtuales confidenciales de Azure. También puedes usar comandos de PowerShell para lograr este objetivo. Para obtener más información, consulta Máquinas virtuales confidenciales de Azure.

Opción para seleccionar entre el tipo de almacenamiento con redundancia local (LRS) o el tipo de almacenamiento con redundancia de zona (ZRS) en Azure

Web Studio ahora te permite seleccionar entre el tipo de almacenamiento con redundancia local (LRS) y el tipo de almacenamiento con redundancia de zona (ZRS) como opción de recuperación de datos durante la creación del catálogo de máquinas. Puedes revisar las ventajas que ofrece cada uno de estos tipos de almacenamiento con redundancia y seleccionar según tus requisitos.

Integración con Nutanix Prism Central en AHV

Ahora puedes conectar entornos de Citrix Virtual Apps and Desktops a clústeres de Nutanix AHV a través de Nutanix Prism Central mediante una nueva conexión de host, Nutanix AHV Prism Central.

Los beneficios de usar la conexión de host de Nutanix AHV Prism Central son:

- Admite catálogos de máquinas con VDA administrados solo por energía y aprovisionados por MCS.

- Permite compartir máquinas virtuales maestras de MCS entre clústeres AHV mediante la versión de la plantilla.

- Simplifica la confianza del certificado en la conexión de host.

- Elimina la necesidad de instalar el complemento por separado en los Delivery Controllers.

Para obtener más información, consulta:

- Entornos de virtualización de Nutanix

- Soluciones de nube y socios de Nutanix

- Conexión a Nutanix

- Conexión a soluciones de nube y socios de Nutanix

- Crear un catálogo de Nutanix

- Administrar un catálogo de Nutanix

Aprovisionar máquinas virtuales Windows y Linux en Azure Local

Ahora puedes aprovisionar y administrar catálogos de máquinas MCS y catálogos de Citrix Provisioning mediante MCS para máquinas virtuales Windows y Linux en Azure Local.

Para las máquinas virtuales Windows, puedes crear y administrar conexiones y unidades de alojamiento, aprovisionar máquinas virtuales Windows 10/11 de sesión única y Windows Server de varias sesiones (tanto persistentes como no persistentes). También puedes actualizar la red, la caché de escritura diferida (WBC) o la configuración de la cuenta de servicio de AD para las nuevas máquinas virtuales después de la creación. Esto es compatible con AD local, dispositivos no unidos a un dominio y dispositivos unidos a Entra híbrido.

Para las máquinas virtuales Linux, esta función es compatible con Ubuntu, CentOS, Red Hat Enterprise y SUSE. Puedes aprovisionar catálogos con estos tipos de sistema operativo, implementar máquinas virtuales Linux persistentes y no persistentes, integrar con AD local o máquinas virtuales no unidas a un dominio para la autenticación, administrar unidades de host (incluida la configuración de almacenamiento y red), realizar cambios de configuración en máquinas virtuales recién aprovisionadas dentro de un catálogo.

Para obtener más información, consulta:

- Conexión a Azure Local

- Crear un catálogo de Azure Local

- Documento de Citrix Provisioning: Crear catálogos de Citrix Provisioning™ en Citrix Studio

Administrar versiones de imágenes preparadas en XenServer

La funcionalidad de administración de imágenes ya está disponible de forma general para los entornos de virtualización de XenServer. Puedes usar el nodo Imágenes para crear varias versiones de imágenes y aplicarlas o actualizarlas en varios catálogos de máquinas. Esta implementación reduce significativamente los costes de almacenamiento y tiempo, y simplifica el proceso de implementación de máquinas virtuales y actualización de imágenes. También puedes usar comandos de PowerShell para lograr este objetivo. Para obtener más información, consulta Crear un catálogo de máquinas con imágenes preparadas en XenServer.

Agregar notas al asignar imágenes preparadas

Con esta función, ahora puedes agregar notas personalizadas mediante Web Studio y PowerShell al crear o actualizar un catálogo de MCS con una imagen preparada. MCS mantiene un registro de todas las asignaciones de imágenes preparadas. Esto te ayuda a:

- Recuperar el historial de asignaciones de imágenes de todas las imágenes preparadas asignadas a un catálogo.

- Revertir rápidamente un catálogo de máquinas a una imagen preparada asignada anteriormente mediante la acción Usar asignación de imagen anterior para una reversión rápida. Simplemente selecciona una versión de la lista del historial para una reversión rápida e informada. Para obtener información sobre la reversión, consulta Actualizar un catálogo de máquinas con una imagen preparada diferente.

Esta función es aplicable tanto a entornos de Azure como de VMware.

Para obtener información sobre cómo crear un catálogo con imágenes preparadas, consulta:

- Crear un catálogo de máquinas con imagen preparada en Azure

- Crear un catálogo de máquinas con imagen preparada en VMware

Para obtener información sobre cómo actualizar un catálogo con imágenes preparadas, consulta Administrar catálogos de máquinas con imagen preparada.

Visualización de la información de costes de aprovisionamiento

Ahora puedes ver información detallada de costes para los catálogos de máquinas. La visualización proporciona una descripción general de los costes de aprovisionamiento y las tendencias de los últimos 30 días.

El informe desglosa los costes de aprovisionamiento en función de los catálogos individuales, lo que permite comprender claramente cómo contribuye cada categoría al coste total. El informe:

- muestra el coste total incurrido en los últimos 30 días.

- compara el coste total actual de 30 días con el período anterior de 30 días.

-

muestra los detalles de los costes de:

- Coste de cómputo

- Coste de almacenamiento

- Coste de red

- Otros costes

Para obtener más información, consulta Ver detalles del catálogo.

Opción de volver a confiar para certificados de conexión de host no confiables

Si se produce una interrupción de la conexión del host debido a un certificado no confiable, puedes volver a confiar en el certificado para esa conexión de host en Web Studio. Para obtener más información, consulta Probar la confianza del certificado TLS.

Programación personalizada para días festivos

Autoscale ahora te permite crear programaciones personalizadas para apagar las máquinas virtuales no utilizadas en un grupo de entrega en días específicos, como días festivos, para reducir el consumo innecesario de recursos.

Para crear programaciones personalizadas:

- En Web Studio, ve a Grupos de entrega. Haz clic con el botón derecho en un grupo de entrega y selecciona Administrar Autoscale.

- En la página Programación, haz clic en Crear programación.

Para obtener más información, consulta Crear programaciones personalizadas para días festivos mediante Studio.

Vista de hardware de la máquina en el nodo de búsqueda

Ahora puedes acceder a una vista de hardware dedicada en el nodo de búsqueda para las máquinas aprovisionadas mediante Machine Creation Services (MCS). Esta vista proporciona una mejor visibilidad de los detalles del hardware de la máquina y facilita la administración de las máquinas aprovisionadas con MCS. Entre los principales beneficios se incluyen:

- Ver configuraciones detalladas de hardware, incluido el tamaño de la máquina, el sistema operativo, el tipo de licencia, la configuración de seguridad, las redes, la imagen y la plantilla, y la configuración del disco.

- Localizar fácilmente máquinas mediante filtros de hardware y opciones de búsqueda.

Actualmente, la vista de hardware está disponible para máquinas aprovisionadas con MCS en VMware, XenServer, SCVMM/Hyper-V, Nutanix PC, Azure, Azure Arc, Azure Local, AWS EC2 y GCP. OpenShift y Amazon WorkSpaces Core Managed Instances actualmente muestran información básica de hardware solo como columnas. Para obtener más información, consulta Supervisar máquinas aprovisionadas con MCS en Búsqueda > Vista de hardware.

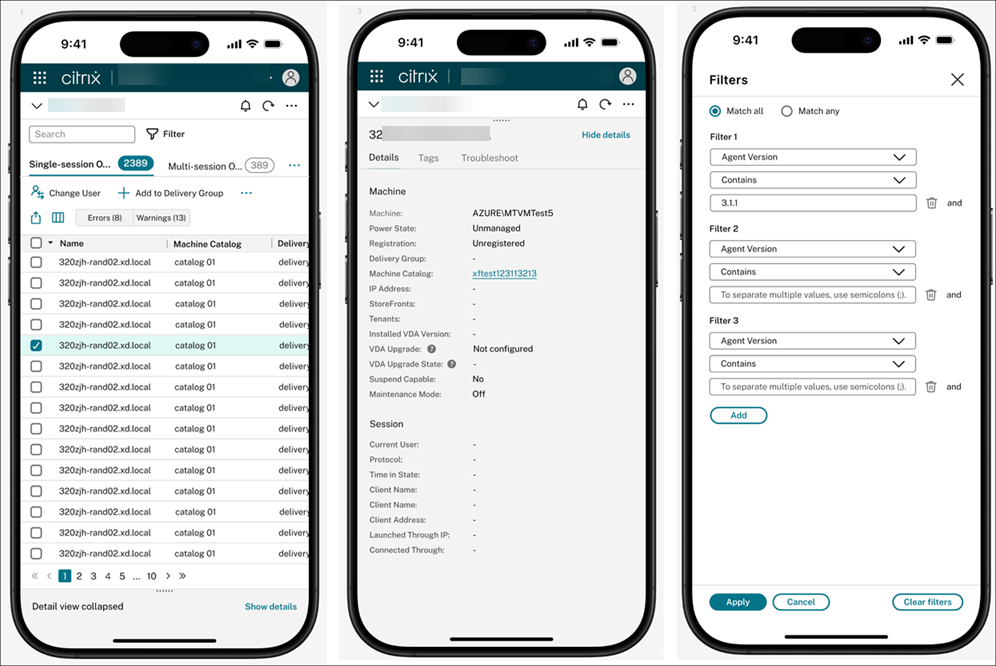

Experiencia móvil mejorada para tareas críticas sobre la marcha

Ahora puedes administrar la implementación de Citrix Virtual Apps and Desktops más fácilmente desde tu dispositivo móvil. La experiencia actualizada está optimizada para pantallas más pequeñas, lo que facilita el acceso a Studio desde un dispositivo móvil cuando no hay un equipo de escritorio disponible. Ya sea que estés respondiendo a una alerta o verificando rápidamente una configuración incorrecta, puedes actuar de inmediato, sin necesidad de esperar a volver a tu escritorio.

La interfaz móvil ofrece una accesibilidad mejorada y está diseñada para interacciones táctiles. Los diseños y la funcionalidad pueden diferir ligeramente de la experiencia de escritorio para adaptarse mejor a los flujos de trabajo móviles.

Con un diseño adaptable y una navegación optimizada, puedes:

- Supervisar el estado de tu implementación de un vistazo

- Ver detalles de catálogos de máquinas y grupos de entrega

- Realizar acciones clave, como reiniciar máquinas o deshabilitar grupos de entrega

Estimar los costes de las máquinas virtuales de Azure durante la creación del catálogo

Al crear un catálogo de máquinas, ahora puedes estimar el coste mensual de las máquinas virtuales de Azure, incluido el tamaño de la máquina virtual y los costes del disco. También puedes refinar la estimación ajustando configuraciones como las horas de encendido diarias, los días laborables, los planes de ahorro, las instancias reservadas y el almacenamiento de apagado. Esta función te ayuda a planificar las implementaciones de manera más eficiente y a optimizar los costes desde el principio.

Para obtener más información, consulta Ver los detalles de la estimación mensual en la página Resumen.

Pruebas de diagnóstico del sitio para comprobaciones de estado de la configuración

Ahora puedes ejecutar pruebas de diagnóstico del sitio desde el widget de detalles del sitio en Inicio. Esta función te ayuda a evaluar rápidamente el estado de tu entorno de Citrix Virtual Apps and Desktops e identificar problemas comunes de configuración. Ya sea que estés solucionando problemas de rendimiento o preparándote para una actualización, estas pruebas proporcionan información útil y procesable. Los problemas típicos detectados incluyen:

- Errores de comunicación del Delivery Controller

- Errores de conectividad o configuración de la base de datos

Esta función es especialmente útil durante las actualizaciones, ya que ayuda a garantizar que tu sitio esté estable y listo antes y después de la implementación. Para obtener más información, consulta Detalles del sitio.

Interfaz de usuario de reinicio mejorada para un control y una personalización más claros

Hemos mejorado la interfaz de usuario de la programación de reinicios para que los modos de reinicio sean más claros y personalizables. Ahora puedes distinguir fácilmente entre el reinicio controlado y el reinicio forzado, y configurar duraciones de reinicio personalizadas para satisfacer tus necesidades. Para ayudarte a tomar decisiones informadas, también hemos agregado información sobre herramientas que explican las opciones clave, como la forma en que el reinicio forzado puede reiniciar las máquinas, incluso si las sesiones no responden.

Para obtener más información, consulta Crear una programación de reinicios.

Nueva configuración de la página de inicio de sesión

El nodo Configuración en Web Studio ahora incluye dos opciones para mejorar la experiencia de inicio de sesión de Web Studio:

- Aviso de la página de inicio de sesión: Muestra un mensaje personalizado para compartir información importante con los administradores.

- Mostrar Delivery Controller conectado: Muestra el FQDN del Delivery Controller conectado para una mayor visibilidad y transparencia.

Para obtener más información, consulta Configuración.

Personaliza tu vista de Studio con la configuración de Mis preferencias

Ahora hay una nueva ficha Mis preferencias disponible en el nodo Configuración. La configuración de esta ficha te permite adaptar la interfaz de Studio a tus preferencias. Esta configuración se aplica solo a tu cuenta y no afecta a otros administradores. Puedes configurar las siguientes opciones:

- Fecha y hora: Establece tu zona horaria predeterminada, el formato de fecha y el formato de hora. Esta configuración se utiliza en todo Studio para las visualizaciones relacionadas con el tiempo, como los reinicios programados y el escalado automático.

- Vista de carpetas: Elige si quieres mostrar u ocultar la vista de carpetas en los nodos Catálogos de máquinas, Grupos de entrega y Aplicaciones.

- Orden de las fichas en Búsqueda: Personaliza el orden de las fichas dentro del nodo Búsqueda.

Para obtener más información, consulta Configuración.

Configuración mejorada de la conexión a SQL Server

Ahora puedes configurar tres opciones de seguridad para las conexiones a SQL Server: Cifrado, Confiar en el certificado del servidor y Nombre de host en el certificado. Esta configuración ofrece una mayor flexibilidad y ayuda a mejorar la seguridad de las conexiones a la base de datos según los requisitos de tu entorno de producción. Hemos actualizado las siguientes interfaces de usuario para admitir esta mejora:

- Citrix Site Manager: Te permite configurar estas opciones al crear un sitio o cambiar la configuración de la base de datos.

- Página de configuración en Web Studio: Te permite configurar estas opciones al cambiar la configuración de la base de datos.

Para obtener más información, consulta Configurar bases de datos y Cambiar ubicaciones de bases de datos.

Flexibilidad de instalación de Web Studio

Ahora puedes instalar Web Studio en cualquier sitio web de IIS con ID de sitio = 1, independientemente del nombre del sitio. Esta mejora te permite alojar Web Studio en un sitio IIS personalizado en lugar de estar limitado al Sitio web predeterminado.

Si IIS no está instalado cuando ejecutas el instalador, se configura automáticamente y Web Studio se implementa en el Sitio web predeterminado. Si IIS ya está instalado, puedes crear previamente un sitio con tu nombre y ruta preferidos, siempre que su ID de sitio sea 1.

Para obtener más información, consulta Instalar Web Studio.

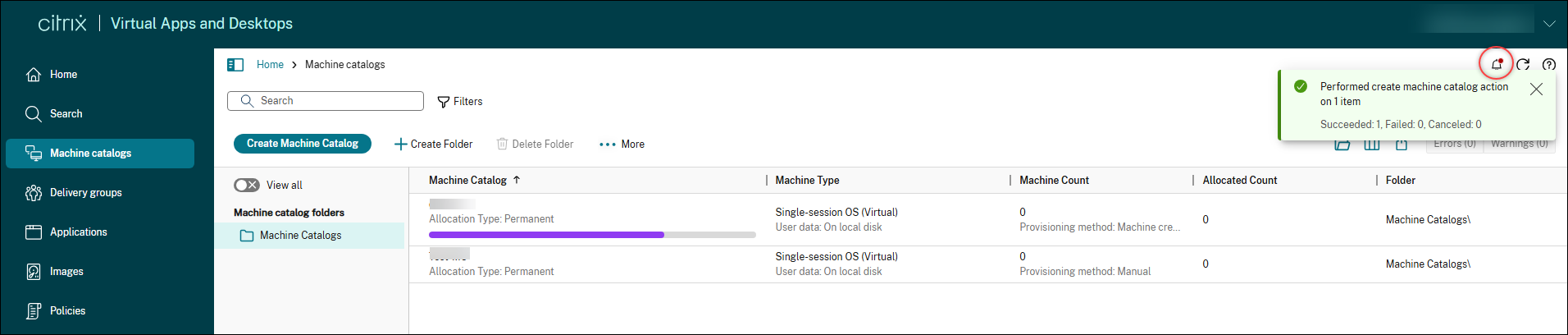

Notificaciones en la sesión y operaciones en segundo plano

Web Studio ahora incluye un centro de notificaciones que te brinda visibilidad en tiempo real de las operaciones en segundo plano e informa sobre los resultados de las operaciones. Cuando inicias una operación que consume mucho tiempo, aparece una notificación en la esquina superior derecha para informarte de que está en curso. Las operaciones que antes bloqueaban la interfaz de usuario ahora se ejecutan en segundo plano, para que puedas seguir trabajando sin interrupciones. Una vez que la operación se completa, aparece una notificación de estado en tiempo real y el resultado también se guarda en el centro de notificaciones. El centro de notificaciones mantiene un historial de 48 horas, lo que facilita el seguimiento de la actividad reciente.

Modo siempre activo de Studio

Web Studio ahora introduce el modo siempre activo para mejorar la resiliencia y reducir el tiempo de inactividad durante fallos de infraestructura. En este modo de solo lectura, puedes ver y supervisar de forma segura tu entorno de Citrix Virtual Apps and Desktops incluso durante interrupciones del servicio, lo que ayuda a mantener la continuidad operativa. El modo siempre activo está disponible en todos los nodos MANAGE, excepto en Quick Deploy. Para obtener más información, consulta esta entrada de blog.

Compatibilidad para asignar directivas de grupo de Citrix a usuarios de Microsoft Entra ID

Ahora puedes asignar directivas de grupo de Citrix a usuarios de Microsoft Entra ID desde varios IDP en Studio. Esta mejora te ofrece más flexibilidad al aplicar directivas a grupos de usuarios específicos y simplifica las implementaciones que utilizan Citrix Virtual Apps and Desktops con Windows 365.

Personaliza los iconos de escritorio en todas las plataformas

Web Studio ahora te permite personalizar los iconos de escritorio para cualquier escritorio que elijas. Anteriormente, todos los escritorios usaban el icono predeterminado y no podías cambiarlo en Studio. Ahora puedes:

- Cargar iconos y usarlos para escritorios o aplicaciones

- Cambiar el icono de escritorios individuales

- Seleccionar entre iconos integrados para los escritorios que elijas

Para obtener más información, consulta Crear grupos de entrega y Administrar grupos de entrega.

Compatibilidad con un control más granular sobre las directivas de acceso en los grupos de entrega

Anteriormente, solo podías aplicar directivas de acceso a usuarios específicos mediante PowerShell o las API de REST. Ahora, puedes lograr este objetivo directamente en Studio. Esta mejora te ofrece más flexibilidad para definir diferentes condiciones de acceso para varios usuarios o grupos de usuarios, logrando un control de acceso más granular. Para obtener más información, consulta Configurar el ámbito de usuario para una directiva de acceso.

Además, hemos mejorado la compatibilidad entre Studio y el enfoque de PowerShell o la API de REST. Anteriormente, si configurabas directivas de acceso con ámbitos de usuario mediante PowerShell o las API de REST, las páginas Usuarios y Directivas de acceso en Studio se bloqueaban. Studio ahora es totalmente compatible con estos escenarios, ofreciendo información clara o guía de interfaz de usuario cuando sea necesario.

Compatibilidad para ejercer el control de acceso sobre las aplicaciones a nivel de grupo de entrega

Anteriormente, dentro de Studio, solo podías ejercer el control de acceso sobre las aplicaciones a nivel de aplicación individual, no a nivel de grupo de entrega. Ahora, puedes realizar el control de acceso sobre las aplicaciones a nivel de grupo de entrega. Actualmente, esta capacidad se limita a controlar el acceso a todas las aplicaciones dentro de un grupo de entrega.

Para obtener más información, consulta Restringir el acceso a la aplicación a usuarios específicos.

Valor predeterminado de asignación de usuarios mejorado para una mayor seguridad

Hemos actualizado el comportamiento predeterminado al asignar usuarios dentro de un grupo de entrega. El control restringido es ahora el valor predeterminado, lo que garantiza una mayor seguridad y un control de acceso más granular. La opción alternativa, Permitir que cualquier usuario autenticado use los recursos, ahora está claramente marcada como No recomendada, y solo debe usarse para escenarios específicos como escritorios compartidos o agrupados para acceso amplio, entornos de quiosco o fines de prueba. Este cambio ayuda a reducir el riesgo al tiempo que te brinda flexibilidad cuando la necesitas.

Para obtener más información, consulta Configurar el ámbito de usuario para una directiva de acceso.

Reenvía los registros de Always-on Tracing (AOT) a tu servidor de registros

Con Web Studio, ahora puedes reenviar los registros de AOT de los componentes de Citrix a un servidor de registros designado. Esta función permite la resolución de problemas centralizada y la supervisión avanzada de tu entorno de Citrix. Para obtener más información, consulta Configuración.

Administración mejorada de paquetes de aplicaciones

En Web Studio, ahora puedes elegir eliminar automáticamente los paquetes que ya no estén presentes en la ubicación de origen al buscar actualizaciones. Esta nueva opción Quitar paquetes ausentes en el campo Preferencias te ayuda a limpiar fácilmente la interfaz de usuario de paquetes de aplicaciones eliminando entradas obsoletas de la ficha Paquetes. Además, varias fichas y secciones en el nodo Paquetes de aplicaciones se han renombrado para alinearse mejor con la gama más amplia de tipos de paquetes ahora compatibles con Studio:

- Agregar origen ahora es Crear perfil de detección

- Buscar actualizaciones de paquetes ahora es Buscar actualizaciones

- Quitar origen ahora es Eliminar perfil

Para obtener más información, consulta Administrar paquetes de aplicaciones.

Compatibilidad para descubrir y asignar capas de Elastic App

Ahora puedes descubrir y publicar capas de Elastic App usando el nodo Paquetes de aplicaciones en Web Studio. Con esta función, puedes:

- Descubrir y enumerar una biblioteca de capas de Elastic App creadas con Citrix App Layering.

- Crear directivas de asignación para entregar aplicaciones de forma elástica a los usuarios en catálogos de máquinas no persistentes.

- Entregar capas de Elastic App portátiles a cualquier máquina Windows no persistente, independientemente de si la imagen se publicó desde un dispositivo de App Layering.

Para obtener más información, consulta Aplicaciones de Elastic App.

Compatibilidad con la detección y asignación de aplicaciones Numecent Cloudpaging

Ahora puedes detectar y publicar aplicaciones Numecent Cloudpaging mediante el nodo Paquetes de aplicaciones en Web Studio.

Para obtener más información, consulta Aplicaciones Cloudpaging.

Compatibilidad con el control de la visibilidad de las aplicaciones empaquetadas

Con Web Studio, ahora puedes controlar la visibilidad de una aplicación empaquetada: en un escritorio, en Citrix Workspace > Aplicaciones o en ambos. Para cambiar la visibilidad de una aplicación empaquetada específica, ve al nodo Aplicaciones, selecciona la aplicación y elige Propiedades > Entrega. De forma predeterminada, las aplicaciones empaquetadas se entregan solo en Citrix Workspace > Aplicaciones.

Para obtener más información, consulta Cambiar las propiedades de la aplicación.

Compatibilidad con el uso automático de Azure Temporary Disk para el disco de caché de reescritura

Cuando modificas un catálogo aprovisionado por MCS en Studio, el catálogo ahora usa automáticamente Azure Temporary Disk para el disco de caché de reescritura (WBC) si se cumplen los criterios requeridos. Como resultado, las nuevas máquinas virtuales agregadas al catálogo usan Azure Temporary Disk para el disco WBC. Anteriormente, si un catálogo no cumplía los requisitos en el momento de la creación, Azure Temp Disk no se usaba para el disco WBC, incluso si el catálogo se actualizaba posteriormente para cumplir los criterios. Ventajas:

- Reduce los costes. Los discos temporales no generan costes de almacenamiento cuando la máquina virtual está apagada.

- Mejora la flexibilidad. Usa discos temporales para WBC sin recrear el catálogo. Un catálogo aprovisionado por MCS usa automáticamente Azure Temp Disk para el disco WBC cuando el catálogo cumple todos los criterios siguientes:

- MCSIO está habilitado.

- El disco WBC no es persistente.

- El tamaño de la máquina virtual incluye un disco temporal lo suficientemente grande para el disco WBC.

- No se especifica ninguna letra de unidad para el disco WBC.

Para obtener más información, consulta Crear un catálogo de Microsoft Azure.

Citrix Director

Información de diagnóstico de máquinas

Ahora hay disponible un nuevo panel de Información de diagnóstico de máquinas en Citrix Director para ayudarte a identificar y solucionar de forma proactiva los fallos de sesión y los problemas de rendimiento. Esta función introduce información en tiempo real que se actualiza cada 15 minutos, destacando las máquinas problemáticas en todo el sitio.

Integración de Director con el servidor de registros centralizado de Citrix Virtual Apps and Desktops para AOT

Director está integrado con Always On Tracing (AOT) como una capacidad de diagnóstico fundamental. Esto permite la captura y el análisis continuos y de baja sobrecarga de eventos críticos de VDA y de sesión.

Las capacidades clave incluyen:

- Ver registros AOT: Accede a los registros de varios componentes de Citrix Virtual Apps and Desktops, como DDC, VDA y StoreFront.

- Filtrar y buscar registros AOT: Recupera registros AOT de períodos de tiempo específicos, con compatibilidad para buscar y filtrar por Categoría, Clase de registro y Nombre de host.

- Integración perfecta con Director/Monitor: Pasa fácilmente de “Filtros de máquinas”, “Diagnóstico de fallos de inicio de sesión” y “Administrador de actividad” en Director/Monitor a datos de registro AOT granulares para VDA o sesiones específicas.

Compatibilidad con la selección múltiple de entidades clave mediante el operador “IN”

Esta mejora introduce la capacidad de seleccionar varios valores para campos de filtro clave, como usuarios, máquinas y grupos de entrega, utilizando un operador “IN”.

Compatibilidad con la selección múltiple de grupos de entrega

Los menús desplegables de grupos de entrega en las páginas Sesiones y Rendimiento de inicio de sesión, en la ficha Tendencias, se han mejorado con:

- Búsqueda de nombres de grupos de entrega mediante entrada de texto

- Selección múltiple de hasta 15 grupos de entrega para un análisis exhaustivo

Esta mejora aumenta la facilidad de uso y permite una supervisión y comparación más eficientes entre varios grupos de entrega simultáneamente.

Ajuste de tamaño de carga de trabajo mejorado

La página mejorada de ajuste de tamaño de carga de trabajo te ayuda a analizar los aspectos de uso y tamaño de tus grupos de entrega. De este modo, los grupos de entrega se pueden analizar en función de la actividad de la máquina o del usuario. El análisis basado en máquinas te permite: Categorizar los escritorios virtuales en función del uso para identificar máquinas sin actividad o con poca actividad y reducir el gasto en recursos no utilizados. Analizar la utilización de recursos en escritorios virtuales para identificar máquinas que necesitan un ajuste de tamaño para reducir costes o mejorar la experiencia del usuario.

El análisis basado en usuarios te permite:

- Categorizar a los usuarios en función de su actividad. Considera la posibilidad de quitar el derecho de acceso a los usuarios sin actividad por motivos de higiene de TI. Los usuarios con poco uso podrían trasladarse a recursos compartidos para un uso más eficiente de los recursos.

- Analizar el consumo de recursos de los usuarios para identificar cohortes con un consumo de recursos superior o inferior al promedio, a fin de distribuir a los usuarios de forma más eficaz.

Este análisis es ideal para escenarios con escritorios virtuales asignados estáticamente a usuarios, como Windows 365 Enterprise o Frontline dedicado. También puedes analizar grupos de entrega con escritorios virtuales asignados aleatoriamente o máquinas multisesión, aunque el análisis muestra promedios porque los usuarios se mueven entre estas máquinas.

Nota:

El análisis clásico de ajuste de tamaño (rightsizing), accesible a través del botón Todas las cargas de trabajo en la parte superior de la página, dejará de estar disponible en una próxima versión.

Gestión mejorada de las alertas de equilibrio de carga vertical y horizontal

Anteriormente, cuando configurabas UseVerticalScalingForRdsLaunches como true y la directiva “Número máximo de sesiones” en Studio, las máquinas pasaban al estado de “Capacidad máxima”. Director activaba alertas de “Capacidad máxima” tanto si el límite se alcanzaba debido al equilibrio de carga vertical como al horizontal. No había forma de distinguir entre el equilibrio de carga vertical y horizontal al encontrar errores específicos, como “Carga máxima alcanzada”. Esto provocaba alertas innecesarias para un comportamiento esperado en escenarios de escalado vertical, lo que te hacía perder tiempo y generaba confusión.

Ahora, cuando el equilibrio de carga vertical está activo y una máquina alcanza su límite de sesiones, pasa a un nuevo estado: “Capacidad máxima para escalado vertical”. Director ya no genera alertas para este nuevo estado. Las alertas solo se activan para “Capacidad máxima” en escenarios de escalado horizontal. Puedes ver el nuevo estado en las páginas Filtros e Informes personalizados, lo que facilita la distinción entre condiciones esperadas y excepcionales. Esta mejora te ayuda a evitar alertas innecesarias y a centrarte en problemas reales, optimizando la supervisión y la resolución de problemas. Se aplica cuando configuras UseVerticalScalingForRdsLaunches mediante Set-BrokerSite y estableces la directiva “Número máximo de sesiones” en Studio.

Vista de mapa de los inicios de sesión correctos

La vista de mapa en Citrix Director proporciona a los administradores una visualización geográfica completa de los inicios de sesión correctos en su entorno Citrix. Esta función asigna visualmente las conexiones de usuario a escala global, lo que ayuda a los equipos de TI a identificar rápidamente patrones de rendimiento regionales, solucionar problemas de conectividad geográfica y optimizar la experiencia del usuario final basándose en los datos de ubicación. El mapa muestra puntos de conexión codificados por colores que indican el rendimiento de inicio de sesión en diferentes ubicaciones geográficas.

Ampliación de los detalles de optimización de Microsoft Teams (Slimcore) a Citrix Workspace App para Mac

Estamos ampliando la visibilidad de la optimización Slimcore de Microsoft Teams a los puntos finales de Mac que ejecutan Citrix Workspace app (CWA) versión 2508 y posteriores. Anteriormente limitada a los puntos finales de Windows, los administradores que usan Director ahora pueden ver y aprovechar esta optimización para sus usuarios de Mac, lo que garantiza información de rendimiento coherente en todo tu entorno.

Nota:

La versión de CWA para Mac debe ser al menos la 2508.

Información sobre fallos de sesión

Anteriormente, te enfrentabas a desafíos para comprender las razones de los fallos de sesión. Carecías de información de diagnóstico detallada sobre por qué fallaban las sesiones de usuario. Ahora, con esta función, recibes información de diagnóstico completa sobre los fallos de sesión. Puedes detectar patrones de error e identificar rápidamente las principales razones de los fallos. El sistema destaca los fallos que afectan a grupos de entrega o máquinas específicos. También obtienes visibilidad de las conexiones de usuario bloqueadas. Esto mejora tu capacidad para solucionar y resolver problemas de sesión más rápidamente. Esta mejora se aplica a tus servicios Monitor y Director.

La topología de sesión ya está disponible para sesiones desconectadas y finalizadas

La vista Topología de sesión en Citrix Director ahora admite sesiones desconectadas y finalizadas, mostrando la topología del último estado conocido para un análisis post-sesión completo.

Periodos de tiempo extendidos y rango de fechas personalizado agregados a Ahorros de costes

Ahora puedes ver 90 días de datos de ahorro de costes para máquinas con administración de energía, frente al límite anterior de 45 días. También hemos agregado un selector de fechas personalizado, lo que brinda a los administradores más control y flexibilidad para escanear y analizar los ahorros en rangos de tiempo específicos y extendidos.

Ver usuarios bloqueados por fallos en el inicio de sesión

Los administradores ahora tienen visibilidad de los usuarios bloqueados por fallos en el inicio de sesión. Este nuevo resumen está disponible en Filtros, dentro de la vista Conexiones, lo que permite una mejor priorización y análisis de los fallos.

Visibilidad de las duraciones de reconexión de sesión entre usuarios

La función Duración de reconexión de sesión amplía la funcionalidad existente de Duración de inicio de sesión en Citrix Director para incluir métricas relacionadas con las reconexiones de sesión. Esta mejora proporciona a los administradores visibilidad de las tendencias de rendimiento de reconexión, lo que permite una mejor resolución de problemas y optimización de la experiencia del usuario.

Capacidad para ver las métricas de la aplicación de comunicaciones unificadas en todas las sesiones de usuario

La vista Sesiones ahora incluye varias columnas de visualización nuevas que proporcionan información detallada sobre el uso de aplicaciones de Comunicaciones Unificadas (UC) para una sesión de usuario. Estas columnas son: Nombre de todas las aplicaciones UC, Nombre de la aplicación UC, Estado de optimización de la aplicación UC, Nombre del administrador de complementos de la aplicación UC, Versión del administrador de complementos de la aplicación UC, Complemento de la aplicación UC instalado, Versión del complemento de la aplicación UC, Versión de la aplicación UC, Administrador de complementos de la aplicación UC, Estado del canal virtual de la aplicación UC y Lista de permitidos del canal virtual de la aplicación UC. Estos atributos se pueden seleccionar a través de la opción “Elegir columnas” para que se muestren en la vista principal de la tabla de sesiones. Para obtener más información, consulta Métricas de la aplicación de comunicaciones unificadas

Selección mejorada de grupos de entrega en Tendencias

El menú desplegable Grupo de entrega se ha mejorado en las páginas Sesiones y Rendimiento de inicio de sesión en la ficha Tendencias. Ahora puedes:

- Buscar nombres de grupos de entrega mediante la entrada de texto

- Seleccionar varios grupos de entrega (hasta 15) para un análisis completo

Esta mejora aumenta la facilidad de uso y permite una supervisión y comparación más eficientes entre varios grupos de entrega simultáneamente.

Asistencia remota con HDX Screen Share para SO de sesión única

Director ahora es compatible con la asistencia remota aprovechando la tecnología nativa de uso compartido de pantalla HDX. Esta función proporciona un método seguro y de alto rendimiento para que los administradores de TI y los equipos de soporte técnico brinden asistencia remota a los usuarios finales en entornos de sesión única, complementando o reemplazando los métodos de asistencia remota existentes.

Machine Creation Services™ (MCS)

Compatibilidad con la creación de catálogos de máquinas de MCS en instancias administradas de Amazon Workspaces Core

MCS se ha integrado ahora con las instancias administradas de Amazon Workspaces Core para aprovisionar catálogos de máquinas de MCS persistentes y no persistentes en la cuenta de AWS del cliente.

Con esta función:

- Puedes crear una conexión de host a instancias administradas de Amazon WorkSpaces Core.

- Crear una imagen preparada y usar la imagen preparada y el perfil de máquina para crear un catálogo de máquinas de MCS persistente o no persistente.

- Compartir una única imagen preparada entre diferentes zonas de disponibilidad dentro de la misma región o en diferentes regiones de AWS. Actualmente, solo puedes compartir imágenes preparadas entre diferentes regiones de AWS mediante el comando de PowerShell.

Compatibilidad con VMware vVols en MCS

Ahora puedes usar VMware vVols con MCS en entornos vSphere. Anteriormente, la creación de catálogos de MCS en vVols provocaba errores de PBM. Esta actualización resuelve ese problema. Esta integración proporciona un control granular sobre el almacenamiento de tus máquinas virtuales de MCS. Para obtener más información, consulta Perfil de almacenamiento (vSAN).

Compatibilidad con el uso de instancias de spot de AWS EC2

Con esta función, puedes crear un catálogo de máquinas de MCS de instancias de spot (solo solicitud persistente) en el entorno de virtualización de AWS mediante el flujo de trabajo de perfil de máquina.

En comparación con las instancias bajo demanda, las instancias de spot ofrecen un ahorro de costes de hasta el 90%. Sin embargo, las instancias de spot pueden ser interrumpidas por Amazon EC2 si la capacidad deja de estar disponible, lo que las hace adecuadas solo para aplicaciones y escritorios no críticos.

Además, con esta función, puedes usar instancias de spot como SKU de respaldo.

Para obtener más información, consulta Crear un catálogo mediante una instancia de spot de AWS.

Compatibilidad con la incorporación de Azure Arc en todos los hipervisores locales

Azure Arc permite a las organizaciones administrar recursos como máquinas virtuales alojadas en cualquier lugar como si se ejecutaran en Azure. Con Azure Arc, puedes usar servicios de Azure como Azure Monitor para una visibilidad completa y una administración proactiva de los recursos.

Con esta función, ahora puedes habilitar la incorporación de Azure Arc para un catálogo de máquinas de MCS mediante comandos de PowerShell. Una vez incorporadas, las máquinas virtuales se pueden administrar desde el portal de Azure para realizar operaciones como la administración de energía, agregar o quitar extensiones, asignar directivas y habilitar Azure Monitor en las máquinas virtuales habilitadas para Arc a través de la directiva de Azure integrada.

Actualmente, esta función es aplicable a todos los hipervisores locales de Citrix: VMware, Nutanix y SCVMM.

Para obtener más información, consulta Incorporar máquinas virtuales a Azure Arc.

Compatibilidad con el aprovisionamiento de discos de datos en Azure

Ahora puedes crear y asignar un disco de datos persistente a una máquina virtual persistente o no persistente creada por MCS de un catálogo de máquinas de MCS en Azure. El disco de datos se utiliza para el almacenamiento de datos persistentes como registros de eventos, seguimientos de seguridad y datos de aplicaciones.

El disco de datos debe aprovisionarse desde la imagen maestra. Las propiedades, como el tipo de almacenamiento, la configuración de cifrado y las zonas, se derivan de las propiedades personalizadas o de la plantilla de disco del sistema operativo si las propiedades no se especifican en las propiedades personalizadas. Para obtener información sobre cómo crear un catálogo de máquinas de MCS con un disco de datos, consulta Aprovisionar disco de datos.

MCS mantiene un GUID de máquina único

Las máquinas virtuales de Windows aprovisionadas por MCS en la versión 2511 o posterior de VDA ahora conservan un MachineGuid único que permanece coherente en los reinicios y las actualizaciones de imágenes. Esta mejora aborda los problemas en los que varias máquinas virtuales compartían el mismo MachineGuid, lo que afectaba las licencias y el registro de aplicaciones.

Usar la configuración del servidor proxy de WinHttp (netsh) para la conexión de host

Esta función permite que las conexiones de host utilicen la configuración del servidor proxy de WinHttp (netsh) configurada en el DDC para la conexión de host. Para obtener más información, consulta Usar la configuración del servidor proxy de WinHttp (netsh) para la conexión de host

Azure: Compatibilidad con tamaños de máquinas virtuales de respaldo de diferentes familias para máquinas virtuales hibernadas

MCS en Azure ahora es compatible con el uso de tamaños de máquinas virtuales de diferentes familias para configuraciones de respaldo en catálogos de máquinas habilitados para hibernación, lo que mejora la resiliencia. Esta función elimina la restricción anterior que bloqueaba la reversión entre familias para evitar errores de pantalla azul al reanudar. Cuando se produce un error de asignación al reanudar una máquina virtual hibernada, MCS gestiona automáticamente el cambio de tamaño, lo que garantiza que sigas obteniendo una máquina virtual en funcionamiento. Ten en cuenta que cambiar el tamaño de la máquina virtual requiere borrar el estado hibernado, lo que provoca la pérdida del estado de la memoria de la máquina virtual (datos de RAM). Esta funcionalidad está disponible para catálogos de MCS persistentes y no persistentes. Para obtener más información, consulta Configurar tamaños de máquinas virtuales de respaldo.

Azure: Clonar catálogos de MCS

Ahora puedes usar el comando de PowerShell Copy-ProvScheme para clonar un catálogo de máquinas MCS persistente y no persistente existente en el entorno de virtualización de Azure. Esta función crea un nuevo esquema de aprovisionamiento copiando los detalles de un esquema existente, incluidas las configuraciones asociadas, las asignaciones de red y los grupos de seguridad. Esto te ayuda a:

- Dividir un catálogo único existente en varios catálogos para aplicar diferentes directivas y configuraciones a nivel de catálogo.

- Aislar máquinas virtuales específicas dentro de un catálogo grande para pruebas rápidas o para tratarlas por separado según sus funciones.

Para obtener más información, consulta Clonar un catálogo de MCS.

Autoscale™

Autoscale inteligente

Autoscale inteligente es una función de Autoscale basada en datos con una configuración administrativa mínima que te permite configurar el objetivo de rendimiento de un grupo de entrega. El valor del objetivo de rendimiento oscila entre 1 y 99, y especifica un equilibrio objetivo entre la experiencia del usuario y el coste:

- Un valor bajo prioriza el ahorro de costes.

- Un valor alto prioriza la experiencia del usuario.

El objetivo de rendimiento, combinado con los datos históricos de uso, calcula una capacidad de búfer óptima (el número de máquinas virtuales que se encenderán) para cada bloque de 30 minutos del día. Por lo tanto, se calculan 48 capacidades de búfer óptimas al inicio de cada día.

La capacidad de búfer óptima reemplaza la capacidad de búfer en horas pico/valle y el tamaño del grupo para administrar las máquinas disponibles.

Para obtener más información, consulta Complemento de programación de Autoscale inteligente.

Complemento de vacaciones de Autoscale

Con esta función, puedes desviarte de la configuración estándar de Autoscale relacionada con la administración de energía de las máquinas virtuales y permitir que las máquinas virtuales se apaguen en las fechas festivas especificadas. Por ejemplo, para los días laborables, quieres que la mayoría de las máquinas virtuales estén encendidas y, por defecto, en los días festivos, se aplica la programación de los días laborables. Para gestionar estos escenarios, usa el complemento de vacaciones de Autoscale para apagar las máquinas virtuales en las fechas festivas especificadas. Para obtener más información, consulta Complemento de vacaciones de Autoscale.

Identificar el estado y los motivos de vaciado de la máquina

El cmdlet de PowerShell Get-BrokerMachineV2 ahora proporciona dos nuevas propiedades: IsDraining confirma si una máquina se está vaciando y DrainingReason especifica la causa exacta. Esto te ayuda a solucionar problemas y administrar la disponibilidad de las máquinas de manera efectiva. Los motivos de vaciado del sistema operativo invitado solo se aplican a las máquinas multisecuencia.

Ejemplo: Observas que una máquina multisecuencia, VDA-01, no acepta nuevas sesiones de usuario. Sospechas que está en estado de vaciado. Ejecuta Get-BrokerMachineV2 -MachineName "VDA-01" | Select-Object Name, IsDraining, DrainingReason. La salida muestra IsDraining como True y DrainingReason como AutoscaleScaleDown. Esto confirma que Autoscale inició el estado de vaciado para el apagado. Comprendes rápidamente el estado de la máquina.

Para obtener más información, consulta Estado de vaciado.

Excluir máquinas en vaciado de los cálculos de Autoscale

Ahora puedes excluir las máquinas que se están vaciando debido a programaciones de reinicio de los cálculos de capacidad de Autoscale. Esto evita el aprovisionamiento excesivo, lo que te ayuda a optimizar el uso de los recursos. Para activar este comportamiento, establece la propiedad ExcludeNaturalRebootDrainingFromAutoscale en True en tus grupos de entrega multisecuencia.

Esta función se aplica solo a:

- Grupos de entrega de SO multisecuencia.

- Programaciones de reinicio configuradas con Reinicio gradual para la nube o Reiniciar todas las máquinas después de vaciar la sesión para implementaciones locales.

Por ejemplo, considera un grupo de entrega con 10 sesiones activas. Dos máquinas se están vaciando para un reinicio programado. Anteriormente, Autoscale podría contar estas dos máquinas en vaciado como disponibles, lo que podría llevar a un aprovisionamiento excesivo de nuevas máquinas. Con esta función, Autoscale reconoce e ignora las máquinas en vaciado. Solo cuenta la capacidad realmente disponible. Esto garantiza que tu directiva de Autoscale aprovisione los recursos con precisión, evitando costes de infraestructura innecesarios.

Para obtener más información, consulta Excluir máquinas en vaciado de los cálculos de Autoscale

Aplicación Citrix Virtual Desktop Assistant

Aplicación Citrix Virtual Desktop Assistant mejorada

La aplicación Citrix Virtual Desktop Assistant ahora se ha mejorado para incluir las siguientes nuevas funciones:

- VDAs de estación de trabajo: La aplicación ahora se instala de forma predeterminada. Supervisa el uso de CPU y memoria a menos que se inicie explícitamente para garantizar un uso mínimo de recursos.

- VDAs de servidor: Aplicación disponible en la ISO de Citrix Virtual Apps and Desktops para una instalación cómoda.

- Mosaico Optimizar: Rediseñado para mostrar claramente los detalles de recuperación de memoria para una mejor información sobre los recursos.

- Página Teclado: Permite ver y administrar la configuración del teclado y el estado de sincronización.

- Página USB: Permite supervisar el estado de redirección de dispositivos USB en tiempo real.

Para obtener más información, consulta la aplicación Asistente de Citrix Virtual Desktop.

Protección de aplicaciones

Compatibilidad de Protección de aplicaciones con la detección de manipulación de directivas

A partir de la versión 2511 de Citrix Virtual Apps and Desktops, la función de detección de manipulación de directivas está habilitada de forma predeterminada. Para obtener más información, consulta Detección de manipulación de directivas.

Nota:

A partir de la versión 2511 de Citrix Virtual Apps and Desktops, los inicios de sesión fallan si habilitas la Protección de aplicaciones mediante el archivo

Default.ica. En su lugar, habilita las directivas en el grupo de entrega desde Delivery Controller mediante Web Studio o PowerShell. Consulta Configurar la protección contra el registro de pulsaciones de teclas y la captura de pantalla.

Funciones en vista previa

Superresolución de gráficos HDX para GPU de cliente NVIDIA

La superresolución de gráficos HDX ahora también es compatible con las GPU de cliente compatibles de NVIDIA.

Habilitar la implementación canary con grupos de fusión

Ahora puedes usar grupos de fusión para implementar un modelo de implementación canary para tus recursos de aplicación y escritorio. Esta función te permite publicar varias versiones del mismo recurso y presentarlas como un único icono a los usuarios finales.

Los grupos de fusión te permiten dirigir grupos de usuarios específicos a diferentes versiones de implementación del mismo recurso. Puedes designar un porcentaje de usuarios (como el 5 %) para probar una nueva versión mientras mantienes a los demás en la versión estable. Si surgen problemas con la nueva versión, puedes redirigir fácilmente a los usuarios a la versión estable sin interrumpir su experiencia. Esta función es compatible con escenarios de alta disponibilidad y recuperación ante desastres sin necesidad de reenumeración ni cambios de configuración.

Para obtener más información, consulta Habilitar la implementación canary con grupos de fusión.

Administración de perfiles

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Linux VDA

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Grabación de sesiones

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Citrix Provisioning™

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Citrix Virtual Delivery Agent para macOS

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Workspace Environment Management™

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

Servicio de autenticación federada

Para obtener información sobre las nuevas funciones, consulta el artículo Novedades en su propio documento.

En este artículo

- Acerca de esta versión

- Delivery Controller

- HDX

- Agentes de entrega virtual (VDA)

- Citrix Always on Tracing

- Web Studio

- Citrix Director

- Machine Creation Services™ (MCS)

- Autoscale™

- Aplicación Citrix Virtual Desktop Assistant

- Protección de aplicaciones

- Funciones en vista previa

- Administración de perfiles

- Linux VDA

- Grabación de sesiones

- Citrix Provisioning™

- Citrix Virtual Delivery Agent para macOS

- Workspace Environment Management™

- Servicio de autenticación federada