Vue d’ensemble de la sécurité technique

Vue d’ensemble de la sécurité

Ce document s’applique à Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops) hébergé dans Citrix Cloud. Ces informations incluent Citrix Virtual Apps Essentials et Citrix Virtual Desktops Essentials.

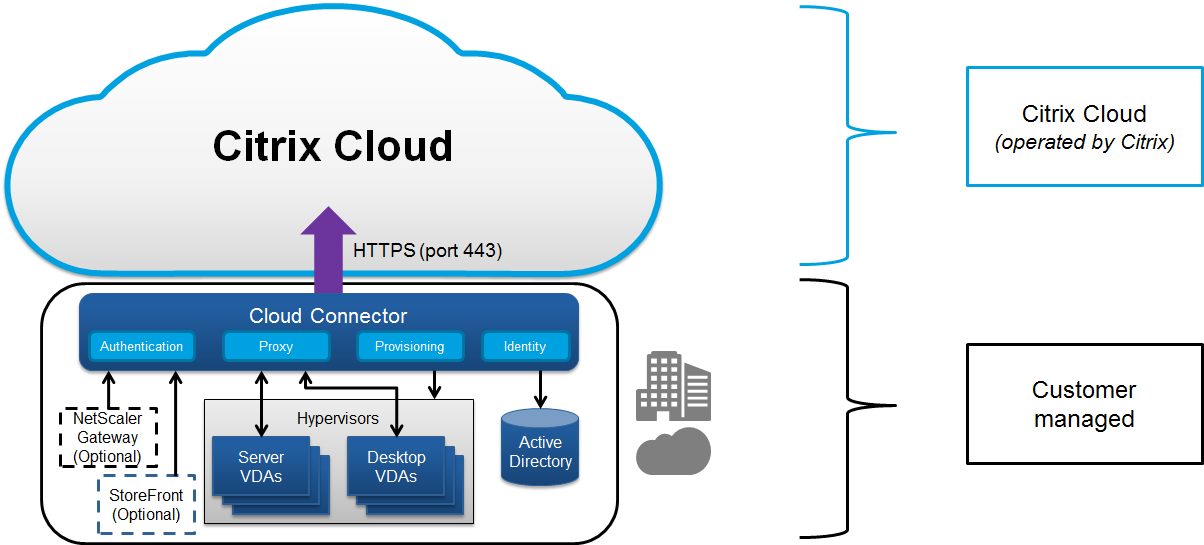

Citrix Cloud gère le fonctionnement du plan de contrôle pour les environnements Citrix DaaS. Le plan de contrôle comprend les Delivery Controllers, les consoles de gestion, la base de données SQL, le serveur de licences, et éventuellement StoreFront et Citrix Gateway (anciennement NetScaler Gateway). Les Virtual Delivery Agents (VDA) hébergeant les applications et les bureaux restent sous le contrôle du client dans le centre de données de son choix, qu’il soit dans le cloud ou sur site. Ces composants sont connectés au service cloud à l’aide d’un agent appelé Citrix Cloud Connector. Si les clients choisissent d’utiliser Citrix Workspace™, ils peuvent également opter pour le service Citrix Gateway au lieu d’exécuter Citrix Gateway dans leur centre de données. Le diagramme suivant illustre Citrix DaaS et ses limites de sécurité.

Conformité Citrix basée sur le cloud

Consultez le Citrix Trust Center pour plus d’informations sur les certifications Citrix Cloud, et revenez fréquemment pour les mises à jour.

Remarque :

L’utilisation de Citrix Managed Azure Capacity avec diverses éditions de Citrix DaaS™ et Universal Hybrid Multi-Cloud n’a pas été évaluée pour les exigences de conformité Citrix SOC 2 (Type 1 ou 2), ISO 27001, HIPAA ou d’autres exigences de conformité cloud.

Flux de données

-

Citrix DaaS n’héberge pas les VDA, de sorte que les données d’application du client et les images requises pour le provisionnement sont toujours hébergées dans la configuration du client. Le plan de contrôle a accès aux métadonnées, telles que les noms d’utilisateur, les noms de machine et les raccourcis d’application, ce qui restreint l’accès à la propriété intellectuelle du client depuis le plan de contrôle.

-

Les données circulant entre le cloud et les locaux du client utilisent des connexions TLS sécurisées sur le port 443.

Isolation des données

Citrix DaaS ne stocke que les métadonnées nécessaires à l’intermédiation et à la surveillance des applications et des bureaux du client. Les informations sensibles, y compris les images, les profils utilisateur et d’autres données d’application, restent dans les locaux du client ou dans l’abonnement de son fournisseur de cloud public.

Éditions du service

Les capacités de Citrix DaaS varient selon l’édition. Par exemple, Citrix Virtual Apps Essentials™ ne prend en charge que le service Citrix Gateway et Citrix Workspace. Consultez la documentation de ce produit pour en savoir plus sur les fonctionnalités prises en charge.

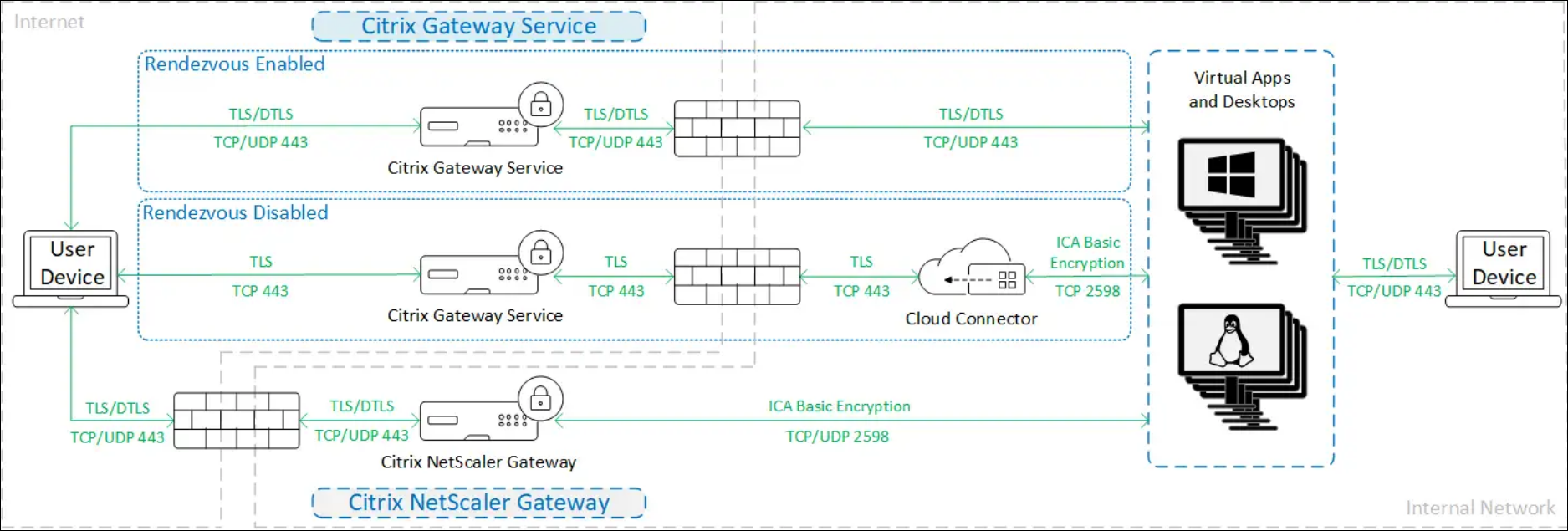

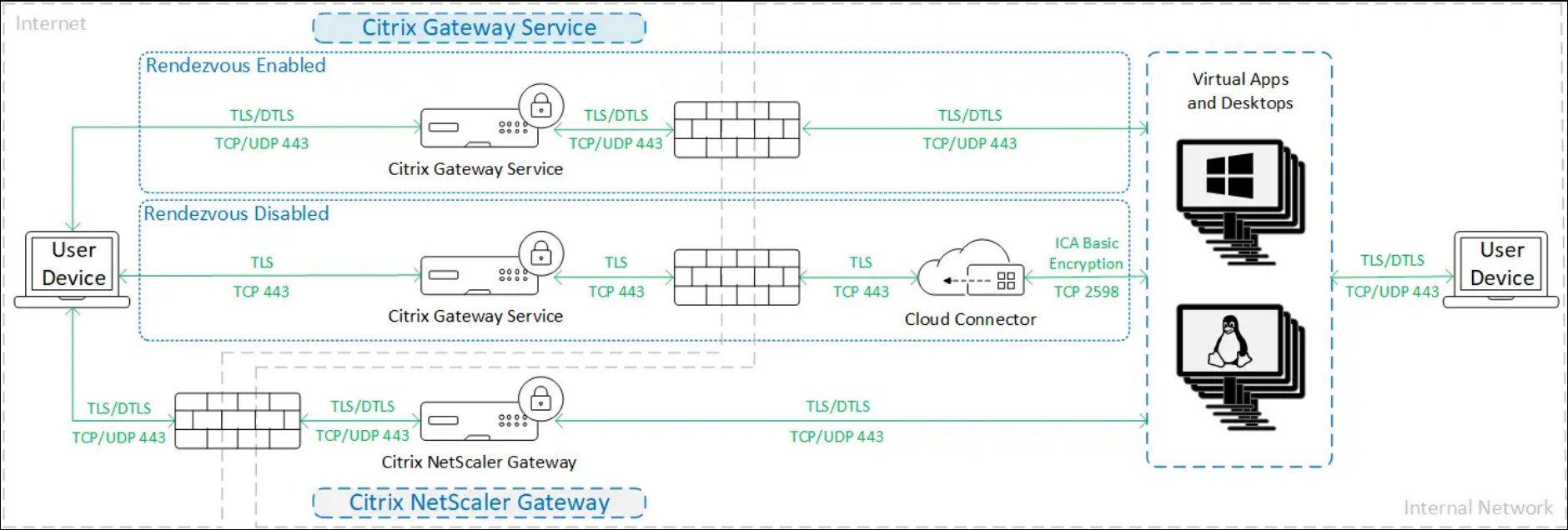

Sécurité ICA®

Citrix DaaS offre plusieurs options pour sécuriser le trafic ICA en transit. Voici les options disponibles :

- Chiffrement de base : le paramètre par défaut.

- Secure HDX™ : permet un véritable chiffrement de bout en bout des données de session à l’aide d’AES-256.

- SecureICA : permet de chiffrer les données de session à l’aide du chiffrement RC5 (128 bits).

- HDX Direct : permet d’utiliser le chiffrement au niveau du réseau à l’aide de TLS/DTLS.

- VDA TLS/DTLS : permet d’utiliser le chiffrement au niveau du réseau à l’aide de TLS/DTLS.

- Protocole Rendezvous : disponible uniquement lors de l’utilisation du service Citrix Gateway. Lors de l’utilisation du protocole Rendezvous, tous les segments des connexions des sessions ICA sont chiffrés à l’aide de TLS/DTLS.

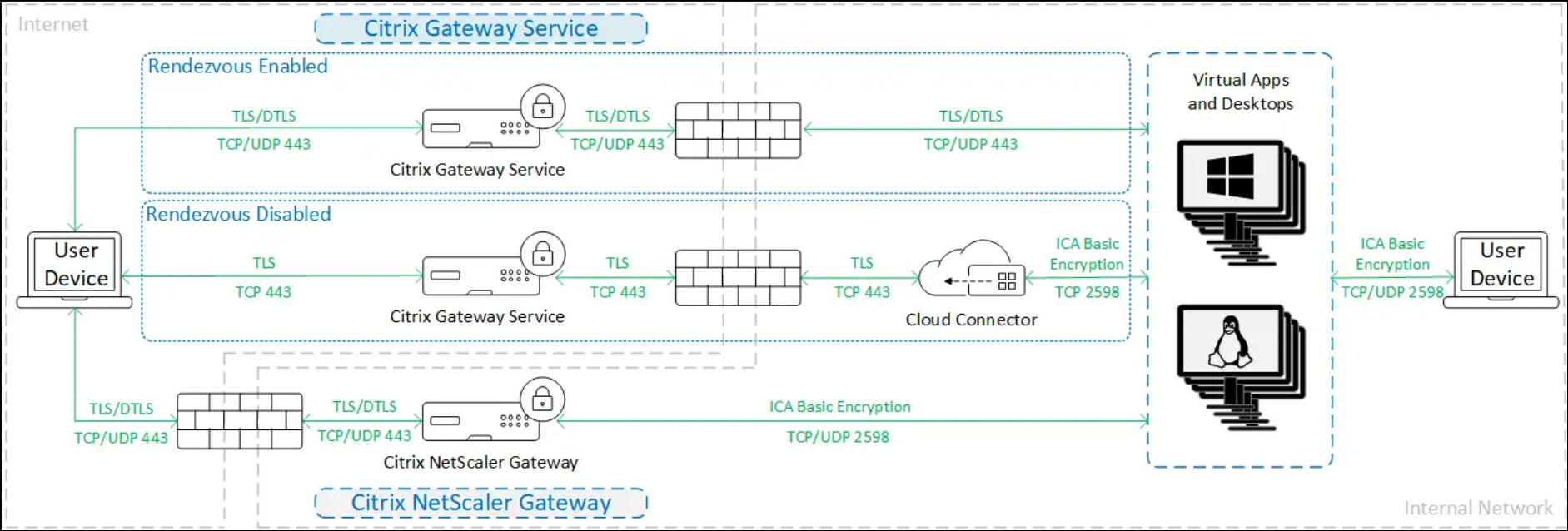

Chiffrement de base

Lors de l’utilisation du chiffrement de base, le trafic est chiffré comme indiqué dans le diagramme suivant.

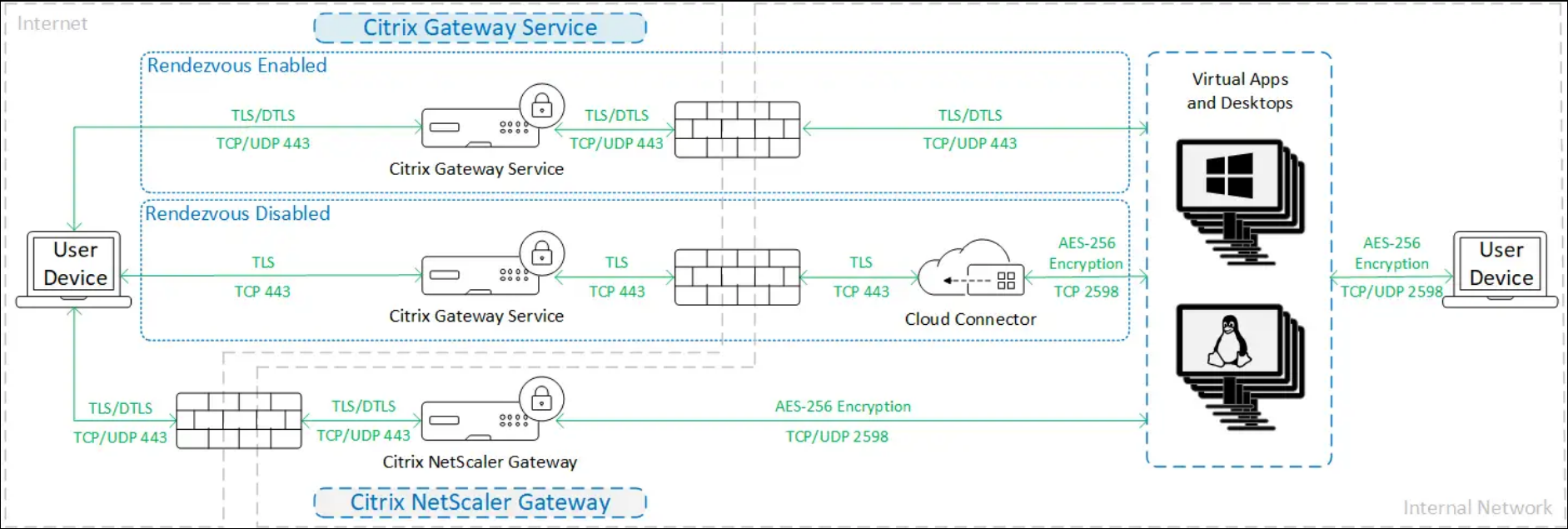

Secure HDX

Lors de l’utilisation de Secure HDX, le trafic est chiffré comme indiqué dans le diagramme suivant.

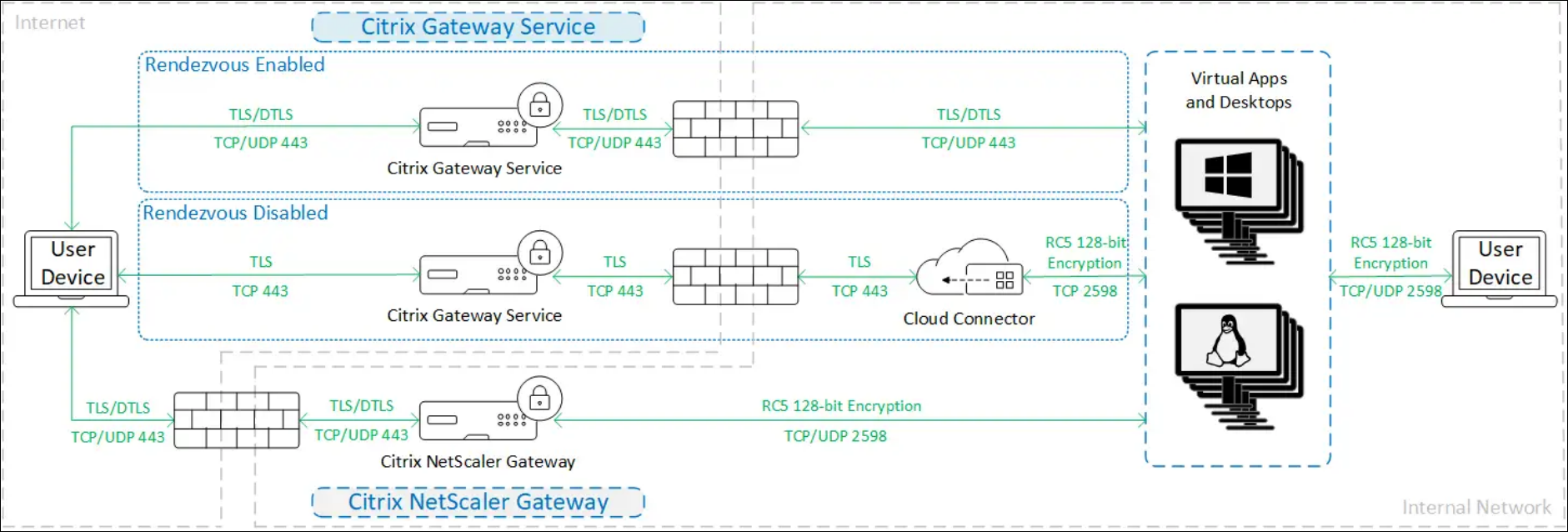

SecureICA

- Lors de l’utilisation de SecureICA, le trafic est chiffré comme indiqué dans le diagramme suivant.

Remarque :

Il est recommandé d’utiliser Secure HDX à la place. Secure ICA a été déprécié avec la publication de Citrix Virtual Apps and Desktops 2402.

SecureICA n’est pas pris en charge lors de l’utilisation de l’application Workspace pour HTML5.

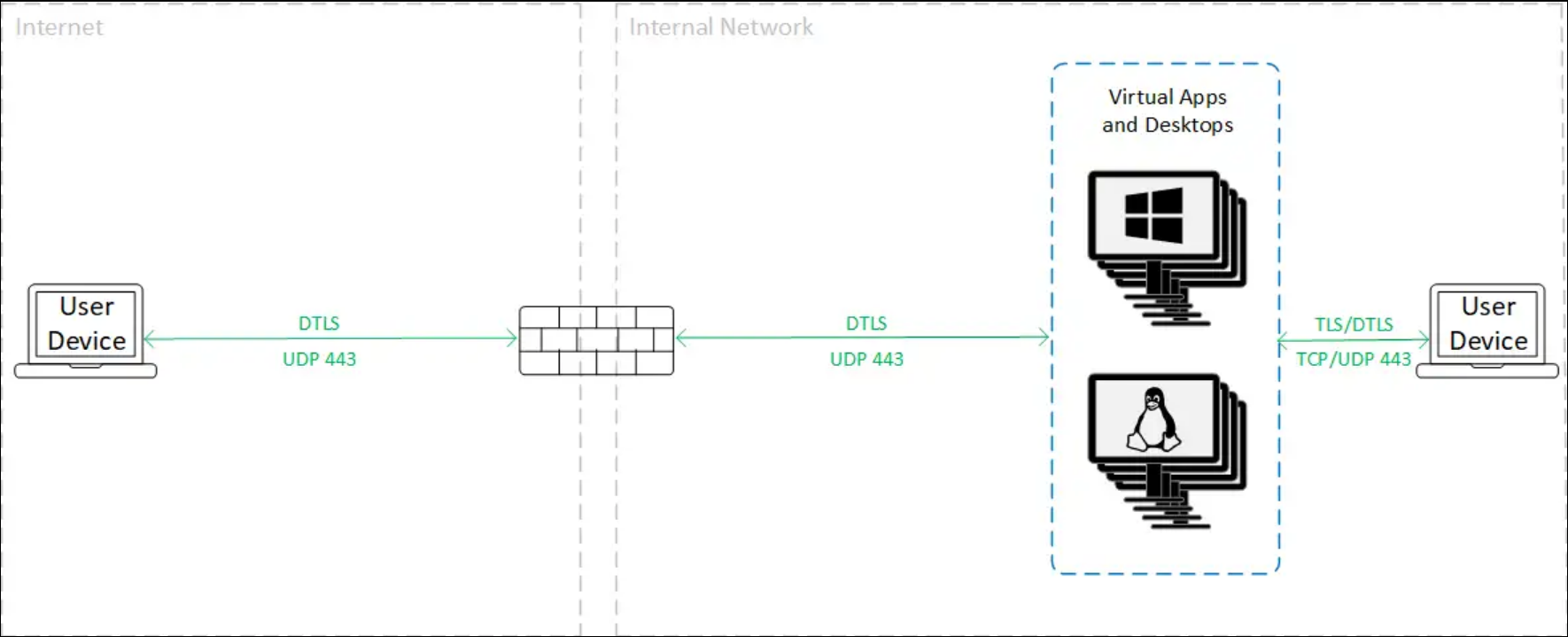

HDX Direct

Interne

Lors de l’utilisation de HDX Direct en mode Interne uniquement, le trafic est chiffré comme indiqué dans le diagramme suivant.

Externe

- Lorsque vous utilisez HDX Direct en mode interne et externe, le trafic est chiffré comme indiqué dans le diagramme suivant.

-

TLS/DTLS VDA

Lorsque vous utilisez le chiffrement TLS/DTLS VDA, le trafic est chiffré comme indiqué dans le diagramme suivant.

Remarque :

Lorsque vous utilisez le service Gateway sans Rendezvous, le trafic entre le VDA et le Cloud Connector n’est pas chiffré par TLS, car le Cloud Connector ne prend pas en charge la connexion au VDA avec un chiffrement au niveau du réseau.

Ressources supplémentaires

Pour plus d’informations sur les options de sécurité ICA et leur configuration, consultez les rubriques suivantes :

- Sécuriser HDX : [Sécuriser HDX](https://docs.citrix.com/fr-fr/citrix-virtual-apps-desktops/hdx-transport/secure-hdx)

- HDX Direct : [HDX Direct](https://docs.citrix.com/fr-fr/citrix-virtual-apps-desktops/hdx-transport/hdx-direct)

- SecureICA : [Paramètres de stratégie de sécurité](/fr-fr/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- TLS/DTLS VDA : [Sécurité de la couche de transport](/fr-fr/citrix-virtual-apps-desktops/secure/tls-vda)

- Protocole Rendezvous : Protocole Rendezvous

Gestion des informations d’identification

Citrix DaaS gère quatre types d’informations d’identification :

- Informations d’identification de l’utilisateur : Lorsque les utilisateurs s’authentifient auprès de Workspace ou de StoreFront™ à l’aide de leur nom d’utilisateur et de leur mot de passe Active Directory, ceux-ci sont stockés pour fournir une authentification unique aux VDA. Lorsque StoreFront est géré par le client, ces informations sont normalement chiffrées par le connecteur avant d’être envoyées à DaaS. Pour plus d’informations, consultez la section Accès client via StoreFront.

- Informations d’identification de l’administrateur : Les administrateurs s’authentifient auprès de Citrix Cloud. L’authentification génère un jeton Web JSON (JWT) signé à usage unique qui donne à l’administrateur l’accès à Citrix DaaS.

- Mots de passe d’hyperviseur : Les hyperviseurs locaux qui nécessitent un mot de passe pour l’authentification disposent d’un mot de passe généré par l’administrateur qui est directement stocké chiffré dans la base de données SQL dans le cloud. Citrix gère les clés homologues pour garantir que les informations d’identification de l’hyperviseur ne sont disponibles que pour les processus authentifiés.

- Informations d’identification Active Directory (AD) : Machine Creation Services™ utilise le Cloud Connector pour créer des comptes machine dans l’AD d’un client. Étant donné que le compte machine du Cloud Connector n’a qu’un accès en lecture à l’AD, l’administrateur est invité à fournir des informations d’identification pour chaque opération de création ou de suppression de machine. Ces informations d’identification sont stockées uniquement en mémoire et ne sont conservées que pour un seul événement de provisionnement.

Considérations relatives au déploiement

- Citrix recommande aux utilisateurs de consulter la documentation des meilleures pratiques publiée pour le déploiement des applications Citrix Gateway et des VDA dans leurs environnements.

Cloud Connectors

Communication avec Citrix Cloud

Toutes les connexions des Citrix Cloud Connectors à DaaS et aux autres services Citrix Cloud utilisent HTTPS avec TLS 1.2.

HTTPS pour le service XML et STA

Si vous utilisez StoreFront ou NetScaler Gateways sur site, il est recommandé d’activer HTTPS et de désactiver HTTP sur le connecteur. Pour plus d’informations, consultez la section Configuration HTTPS.

Exigences d’accès réseau

Outre les ports décrits dans Configuration des ports entrants et sortants, les Cloud Connectors ont les exigences d’accès réseau suivantes :

- Les Citrix Cloud Connectors ne nécessitent que le port 443 pour le trafic sortant vers Internet et peuvent être hébergés derrière un proxy HTTP.

- Au sein du réseau interne, le Cloud Connector doit avoir accès aux éléments suivants pour Citrix DaaS :

- VDA : Port 80, entrant et sortant, plus 1494 et 2598 entrants si vous utilisez le service Citrix Gateway.

- Serveurs StoreFront : Port 443 entrant si vous utilisez HTTPS (recommandé) ou port 80 si vous utilisez HTTP (non recommandé).

- Citrix Gateways, si configurées en tant que STA : Port 443 entrant si vous utilisez HTTPS (recommandé) ou port 80 si vous utilisez HTTP (non recommandé).

- Contrôleurs de domaine Active Directory

- Hyperviseurs : Sortant uniquement. Consultez Ports de communication utilisés par les technologies Citrix pour les ports spécifiques.

Le trafic entre les VDA et les Cloud Connectors est chiffré à l’aide de la sécurité au niveau des messages Kerberos.

Clés de sécurité

Vous pouvez utiliser les Clés de sécurité pour vous assurer que seuls les serveurs StoreFront et les appliances Citrix Gateway autorisés peuvent se connecter à DaaS via les Cloud Connectors. Ceci est particulièrement important si vous avez activé l’approbation XML.

Accès client

Vous pouvez fournir un accès client via Workspace hébergé par Citrix ou en hébergeant votre propre déploiement StoreFront.

Les utilisateurs peuvent se connecter à Workspace ou StoreFront à l’aide de l’application Citrix Workspace ou d’un navigateur Web. Pour les recommandations de sécurité concernant l’application Citrix Workspace, consultez la documentation pour chaque plate-forme.

Accès client via Workspace

Citrix Workspace est un service géré par Citrix qui permet aux applications clientes d’accéder aux ressources DaaS sans nécessiter d’infrastructure sur site. Pour connaître les versions prises en charge de l’application Citrix Workspace et les autres exigences, consultez Configuration système requise pour Workspace. Pour plus d’informations sur la sécurité, consultez Vue d’ensemble de la sécurité de Citrix Workspace.

Accès client via StoreFront

En tant qu’alternative à Workspace, vous pouvez fournir un accès client en déployant Citrix StoreFront dans votre environnement local. Cela offre davantage d’options de configuration de sécurité et de flexibilité pour l’architecture de déploiement, y compris la possibilité de maintenir les informations d’identification des utilisateurs sur site. Le serveur StoreFront peut être hébergé derrière un Citrix Gateway pour fournir un accès distant sécurisé, appliquer l’authentification multifacteur et ajouter d’autres fonctionnalités de sécurité. Pour plus d’informations, consultez Sécuriser votre déploiement StoreFront.

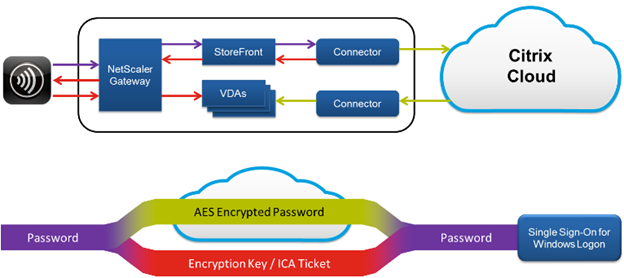

Informations d’identification de l’utilisateur

Si l’utilisateur s’est authentifié auprès de StoreFront avec ses informations d’identification Active Directory, lorsqu’un utilisateur lance une application, StoreFront transmet les informations d’identification au Cloud Connector. Par défaut, le Cloud Connector chiffre les informations d’identification de l’utilisateur à l’aide du chiffrement AES et d’une clé unique aléatoire générée pour chaque lancement. La clé n’est jamais transmise au cloud et n’est renvoyée qu’à l’application Citrix Workspace. L’application Citrix Workspace transmet ensuite cette clé au VDA pour déchiffrer le mot de passe de l’utilisateur lors du lancement de la session pour une expérience d’authentification unique. Le flux est illustré dans la figure suivante.

Il est important de configurer HTTPS entre le client, la passerelle, StoreFront et le connecteur pour s’assurer que le mot de passe est toujours chiffré au sein de votre réseau.

Avec le comportement par défaut, étant donné que Citrix Cloud n’a pas accès aux informations d’identification, il ne peut pas transmettre les informations d’identification à d’autres Cloud Connectors ou Connector Appliances pour validation. Ceci est requis si vous utilisez plusieurs domaines sans relations d’approbation. Vous pouvez désactiver ce comportement et permettre le téléchargement des informations d’identification vers Citrix Cloud afin qu’il puisse les transmettre à d’autres Cloud Connectors et Connector Appliances pour validation. Pour configurer cela, utilisez l’applet de commande DaaS PowerShell SDK Set-Brokersite avec le paramètre CredentialForwardingToCloudAllowed.

Connexion aux Cloud Connectors à l’aide de HTTPS

Il est recommandé de configurer StoreFront pour se connecter aux Cloud Connectors à l’aide de HTTPS afin de garantir que toutes les communications sont chiffrées. Ceci nécessite que vous ayez activé HTTPS pour le service XML et STA. Pour configurer StoreFront pour qu’il se connecte à l’aide de HTTPS, consultez Ajouter des flux de ressources pour Citrix Desktops as a Service et Ajouter une appliance Citrix Gateway.

Confiance XML

Par défaut, lorsque StoreFront se connecte à DaaS pour des actions telles que l’énumération et le lancement, StoreFront doit transmettre les informations d’identification Active Directory de l’utilisateur afin que DaaS puisse authentifier l’utilisateur et vérifier son appartenance à un groupe. Cependant, lors de l’utilisation d’autres méthodes d’authentification telles que l’authentification directe de domaine, les cartes à puce ou SAML, StoreFront ne dispose pas du mot de passe Active Directory. Dans ce cas, vous devez activer la « Confiance XML ». Avec la confiance XML activée, DaaS permet à StoreFront d’effectuer des actions au nom d’un utilisateur, telles que l’énumération et le lancement d’applications, sans valider le mot de passe de l’utilisateur. Avant d’activer la confiance XML, utilisez les Clés de sécurité ou un autre mécanisme tel que des pare-feu ou IPsec pour s’assurer que seuls les serveurs StoreFront approuvés peuvent se connecter aux Cloud Connectors.

Pour activer la confiance XML dans Studio, accédez à Paramètres > Paramètres du site et activez Activer la confiance XML.

Pour utiliser le SDK Citrix DaaS afin de vérifier la valeur actuelle de la confiance XML, exécutez Get-BrokerSite et inspectez la valeur de TrustRequestsSentToTheXMLServicePort.

Pour utiliser le SDK Citrix DaaS afin d’activer ou de désactiver la confiance XML, exécutez Set-BrokerSite avec le paramètre TrustRequestsSentToTheXMLServicePort.

Service Citrix Gateway

L’utilisation du service Citrix Gateway évite la nécessité de déployer Citrix Gateway au sein des centres de données des clients.

Pour plus de détails, consultez Service Citrix Gateway.

Toutes les connexions TLS entre le Cloud Connector et Citrix Cloud sont initiées depuis le Cloud Connector vers Citrix Cloud. Aucun mappage de port de pare-feu entrant n’est requis.

Passerelle NetScaler® sur site

Vous pouvez utiliser une passerelle NetScaler sur site pour fournir un accès aux ressources. La passerelle doit pouvoir atteindre les Cloud Connectors pour échanger les tickets STA. Il est recommandé de configurer la passerelle pour se connecter aux Cloud Connectors à l’aide de HTTPS, consultez HTTPS pour le service XML et STA. Si vous avez activé les Clés de sécurité, vous devez configurer la passerelle pour inclure les clés.

Plus d’informations

Les ressources suivantes contiennent des informations sur la sécurité :

-

Vue d’ensemble de la sécurité technique pour Citrix Managed Azure.

-

Citrix Trust Center : Le centre de confiance contient de la documentation sur les normes et les certifications qui sont importantes pour maintenir un environnement informatique sécurisé et conforme.

-

Guide de déploiement sécurisé pour la plateforme Citrix Cloud : Ce guide fournit une vue d’ensemble des meilleures pratiques de sécurité lors de l’utilisation de Citrix Cloud et décrit les informations que Citrix Cloud collecte et gère. Ce guide contient également des liens vers des informations complètes sur le Citrix Cloud Connector.

-

Sécurisation des applications et bureaux virtuels Citrix sur site.

Remarque :

Ce document est destiné à fournir au lecteur une introduction et une vue d’ensemble des fonctionnalités de sécurité de Citrix Cloud ; et à définir la répartition des responsabilités entre Citrix et les clients en ce qui concerne la sécurisation du déploiement de Citrix Cloud. Il n’est pas destiné à servir de manuel de configuration et d’administration pour Citrix Cloud ou l’un de ses composants ou services.

Dans cet article

- Vue d’ensemble de la sécurité

- Conformité Citrix basée sur le cloud

- Flux de données

- Isolation des données

- Éditions du service

- Sécurité ICA®

- Gestion des informations d’identification

- Considérations relatives au déploiement

- Cloud Connectors

- Clés de sécurité

- Accès client

- Accès client via Workspace

- Accès client via StoreFront

- Service Citrix Gateway

- Passerelle NetScaler® sur site

- Plus d’informations