Applications

La gestion de la mobilité d’entreprise (EMM) se divise en gestion des appareils mobiles (MDM) et en gestion des applications mobiles (MAM). Alors que la MDM permet aux organisations de sécuriser et de contrôler les appareils mobiles, la MAM facilite la distribution et la gestion des applications. Avec l’adoption croissante du BYOD, vous pouvez généralement implémenter une solution MAM, telle que Citrix Endpoint Management. Citrix Endpoint Management aide à la distribution d’applications, à la gestion des licences logicielles, à la configuration et à la gestion du cycle de vie des applications. Vous pouvez exiger ou autoriser les utilisateurs à s’inscrire également à la gestion MDM.

Avec Citrix Endpoint Management, vous sécurisez les applications en configurant des stratégies MAM et des paramètres VPN pour prévenir les fuites de données et autres menaces de sécurité. Citrix Endpoint Management offre aux organisations la flexibilité d’inscrire les appareils en mode MAM uniquement ou MDM+MAM.

- Outre la capacité à distribuer des applications aux appareils mobiles, Citrix Endpoint Management offre la conteneurisation d'applications via la technologie MDX. Les applications sont soumises à des contrôles granulaires basés sur des stratégies. Les éditeurs de logiciels indépendants (ISV) peuvent appliquer ces contrôles à l'aide du SDK Mobile Apps.

- Dans un environnement d'entreprise, les utilisateurs utilisent diverses applications mobiles pour les aider dans leur rôle professionnel. Les applications peuvent inclure des applications provenant du magasin d'applications public, des applications développées en interne ou des applications natives. Citrix Endpoint Management catégorise ces applications comme suit :

- **Applications publiques :** Ces applications incluent des applications gratuites ou payantes disponibles dans un magasin d'applications public, tels que l'Apple App Store ou Google Play. Les fournisseurs extérieurs à l'organisation mettent souvent leurs applications à disposition dans les magasins d'applications publics. Cette option permet à leurs clients de télécharger les applications directement depuis Internet. Vous pouvez utiliser de nombreuses applications publiques dans votre organisation en fonction des besoins des utilisateurs. Des exemples de ces applications incluent GoToMeeting, Salesforce et les applications EpicCare.

- **Si vous utilisez le SDK MAM :** Obtenez les binaires de l'application auprès de votre fournisseur d'applications. Ensuite, intégrez le SDK MAM dans l'application.

- **Si vous utilisez le MDX Toolkit :** Citrix® ne prend pas en charge le téléchargement direct des binaires d'applications depuis les magasins d'applications publics, puis leur encapsulage avec le MDX Toolkit pour la distribution en entreprise. Pour encapsuler des applications tierces, collaborez avec votre fournisseur d'applications pour obtenir les binaires de l'application. Vous pouvez ensuite encapsuler les binaires à l'aide du MDX Toolkit.

- **Applications internes :** De nombreuses organisations disposent de développeurs internes qui créent des applications offrant des fonctionnalités spécifiques et qui sont développées et distribuées indépendamment au sein de l'organisation. Dans certains cas, certaines organisations peuvent également disposer d'applications fournies par des ISV. Vous pouvez déployer ces applications en tant qu'applications natives ou les conteneuriser à l'aide d'une solution MAM, telle que Citrix Endpoint Management.

-

Par exemple, une organisation de soins de santé peut créer une application interne qui permet aux médecins de consulter les informations des patients sur des appareils mobiles. Une organisation peut ensuite sécuriser les informations des patients et activer l’accès VPN à la base de données des patients en utilisant l’une des méthodes suivantes :

- SDK MAM

- MDX Toolkit

- Applications Web et SaaS : Ces applications incluent des applications accessibles depuis un réseau interne (applications Web) ou via un réseau public (SaaS). Citrix Endpoint Management vous permet également de créer des applications Web et SaaS personnalisées à l’aide d’une liste de connecteurs d’applications. Ces connecteurs d’applications peuvent faciliter l’authentification unique (SSO) aux applications Web existantes. Pour plus de détails, consultez Types de connecteurs d’applications. Par exemple, vous pouvez utiliser Google Apps SAML pour l’authentification unique basée sur le Security Assertion Markup Language (SAML) vers Google Apps.

- Applications de productivité mobiles : Les applications de productivité mobiles sont des applications développées par Citrix qui sont incluses avec la licence Citrix Endpoint Management. Pour plus de détails, consultez À propos des applications de productivité mobiles. Citrix propose également d’autres applications prêtes à l’emploi que les ISV développent à l’aide du SDK Mobile Apps.

- Applications HDX : Les applications HDX sont des applications hébergées sous Windows que vous publiez avec StoreFront. Si vous utilisez Citrix Virtual Apps and Desktops et Citrix Workspace, les applications HDX sont disponibles pour les utilisateurs inscrits.

Selon le type d’applications mobiles que vous prévoyez de déployer et de gérer avec Citrix Endpoint Management, la configuration sous-jacente peut différer. Par exemple, de nombreux groupes d’utilisateurs avec différents niveaux d’autorisations peuvent consommer une seule application. Dans ce cas, vous pouvez créer des groupes de mise à disposition distincts pour déployer deux versions distinctes de la même application. De plus, vous devez vous assurer que l’appartenance aux groupes d’utilisateurs est mutuellement exclusive pour éviter les incohérences de stratégie sur les appareils des utilisateurs.

Vous pouvez également gérer les licences d’applications iOS en utilisant Apple Volume Purchase. Cette option vous oblige à vous inscrire au programme Volume Purchase et à configurer les paramètres Volume Purchase dans la console Citrix Endpoint Management. Cette configuration vous permet de distribuer les applications avec les licences Volume Purchase. Divers cas d’utilisation rendent important d’évaluer et de planifier votre stratégie MAM avant d’implémenter l’environnement Citrix Endpoint Management. Vous pouvez commencer à planifier votre stratégie MAM en définissant les éléments suivants :

- **Types d'applications :** Listez les différents types d'applications que vous prévoyez de prendre en charge et catégorisez-les, telles que les applications publiques, natives, Web, internes ou ISV. De plus, catégorisez les applications pour différentes plateformes d'appareils, telles qu'iOS et Android. Cette catégorisation aide à aligner les différents paramètres de Citrix Endpoint Management qui sont requis pour chaque type d'application. Par exemple, quelques applications peuvent nécessiter l'utilisation du SDK Mobile Apps pour activer des API spéciales pour l'interaction avec d'autres applications.

- **Exigences réseau :** Configurez les paramètres des applications qui ont des exigences d'accès réseau spécifiques. Par exemple, certaines applications peuvent nécessiter un accès à votre réseau interne via un VPN. Certaines applications peuvent nécessiter un accès Internet pour acheminer l'accès via la DMZ. Pour permettre à ces applications de se connecter au réseau requis, vous devez configurer divers paramètres en conséquence. La définition des exigences réseau par application aide à prendre vos décisions architecturales dès le début, ce qui rationalise le processus de mise en œuvre global.

- **Exigences de sécurité :** Vous pouvez définir des exigences de sécurité à appliquer soit à des applications individuelles, soit à toutes les applications.

- Les paramètres, tels que les stratégies MDX, s'appliquent aux applications individuelles

- Les paramètres de session et d'authentification s'appliquent à toutes les applications

- Certaines applications peuvent avoir des exigences spécifiques en matière de conteneurisation, de MDX, d'authentification, de géorepérage, de code d'accès ou de partage de données

Définissez ces exigences à l'avance pour simplifier votre déploiement. Pour plus de détails sur la sécurité dans Citrix Endpoint Management, consultez [Sécurité et expérience utilisateur](/fr-fr/citrix-endpoint-management/advanced-concepts/deployment/security-user-experience.html).

- Exigences de déploiement : Vous pouvez souhaiter utiliser un déploiement basé sur des stratégies pour autoriser uniquement les utilisateurs conformes à télécharger les applications publiées. Par exemple, certaines applications peuvent exiger que l’appareil soit géré ou qu’il réponde à une version minimale du système d’exploitation. Vous pouvez également souhaiter que certaines applications ne soient disponibles que pour les utilisateurs d’entreprise. Définissez ces exigences à l’avance afin de pouvoir configurer les règles ou actions de déploiement appropriées.

-

Exigences de licence : Conservez un enregistrement des exigences de licence liées aux applications. Vos notes peuvent vous aider à gérer efficacement l’utilisation des licences et à décider s’il convient de configurer des fonctionnalités spécifiques dans Citrix Endpoint Management pour faciliter l’octroi de licences. Par exemple, si vous déployez une application iOS gratuite ou payante, Apple applique des exigences de licence à l’application. Par conséquent, les utilisateurs doivent se connecter à leur compte Apple App Store.

Cependant, vous pouvez vous inscrire à Apple Volume Purchase pour distribuer et gérer ces applications à l’aide de Citrix Endpoint Management. Volume Purchase permet aux utilisateurs de télécharger les applications sans avoir à se connecter à leur compte Apple App Store.

Certaines plateformes ont des exigences de licence spéciales à remplir avant de déployer ces fonctionnalités.

- Exigences de liste d’autorisation et de liste de blocage : Vous pouvez identifier des applications que vous ne souhaitez pas que les utilisateurs installent ou utilisent. La création d’une liste de blocage définit un événement de non-conformité. Vous pouvez ensuite configurer des stratégies à déclencher lorsque l’événement se produit. D’autre part, une application peut être acceptable à utiliser mais peut être soumise à la liste de blocage pour une raison quelconque. Dans ce cas, vous pouvez ajouter l’application à une liste d’autorisation et indiquer que l’application est acceptable à utiliser mais n’est pas requise. Gardez également à l’esprit que les applications préinstallées sur les nouveaux appareils peuvent inclure des applications couramment utilisées qui ne font pas partie du système d’exploitation. De telles applications peuvent entrer en conflit avec votre stratégie de liste de blocage.

Cas d’utilisation

- Une organisation de soins de santé prévoit de déployer Citrix Endpoint Management pour servir de solution MAM pour ses applications mobiles. Les applications mobiles sont livrées aux utilisateurs d’entreprise et BYOD. Le service informatique décide de livrer et de gérer les applications suivantes :

Applications de productivité mobiles : Applications iOS et Android fournies par Citrix. Pour plus de détails, consultez Applications de productivité mobiles.

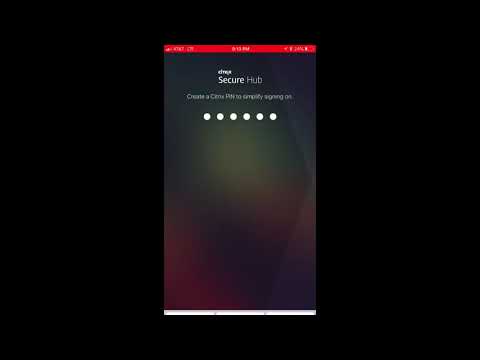

Citrix Secure Hub : Pour les clients qui ont intégré Citrix Endpoint Management avant la version 10.18.14 : Vous transférez les paramètres de sécurité, les configurations et les applications mobiles vers les appareils mobiles à l’aide de Citrix Secure Hub. Les appareils Android et iOS s’inscrivent à Citrix Endpoint Management via Citrix Secure Hub.

Pour les nouveaux clients à partir de Citrix Endpoint Management 10.18.14 : Citrix Secure Hub prend en charge l’utilisation du magasin d’applications Workspace. Lors de l’ouverture de Citrix Secure Hub, les utilisateurs ne voient plus le magasin Citrix Secure Hub. Désormais, un bouton Ajouter des applications dirige les utilisateurs vers le magasin d’applications Workspace.

La vidéo suivante montre un appareil iOS effectuant une inscription à Citrix Endpoint Management à l’aide de l’application Citrix Workspace.

Application Citrix Workspace : L’application Citrix Workspace intègre la technologie Citrix Receiver existante, Citrix Secure Hub et d’autres technologies clientes Citrix Workspace. L’application Citrix Workspace offre aux utilisateurs finaux une expérience unifiée et contextuelle.

GoToMeeting : Un client de réunion en ligne, de partage de bureau et de vidéoconférence qui permet aux utilisateurs de rencontrer d’autres utilisateurs d’ordinateurs, des clients ou des collègues via Internet en temps réel.

SalesForce1 : Salesforce1 permet aux utilisateurs d’accéder à Salesforce depuis des appareils mobiles et rassemble tous les Chatter, CRM, applications personnalisées et processus métier dans une expérience unifiée pour tout utilisateur Salesforce.

RSA SecurID : Jeton logiciel pour l’authentification à deux facteurs.

Applications EpicCare : Ces applications offrent aux professionnels de la santé un accès sécurisé et portable aux dossiers des patients, aux listes de patients, aux plannings et à la messagerie.

Haiku : Application mobile pour iPhone et téléphones Android.

Canto : Application mobile pour iPad.

Rover : Applications mobiles pour iPhone et iPad.

HDX : Ces applications sont fournies via Citrix Virtual Apps dans Citrix Workspace.

- Epic Hyperspace : Application cliente Epic pour la gestion des dossiers de santé électroniques.

ISV :

- Vocera : Application mobile de messagerie et de voix sur IP conforme à la norme HIPAA qui étend les avantages de la technologie vocale Vocera à tout moment, partout, via les smartphones iPhone et Android.

Applications internes :

- HCMail : Application qui aide à composer des messages chiffrés, à rechercher des carnets d’adresses sur les serveurs de messagerie internes et à envoyer les messages chiffrés aux contacts à l’aide d’un client de messagerie.

Applications web internes :

- PatientRounding : Application web utilisée pour enregistrer les informations de santé des patients par différents services.

- Outlook Web Access : Permet l’accès aux e-mails via un navigateur web.

- SharePoint : Utilisé pour le partage de fichiers et de données à l’échelle de l’organisation.

Le tableau suivant répertorie les informations de base requises pour la configuration de MAM.

| Nom de l’application | Type d’application | Compatible MDX | iOS | Android |

|---|---|---|---|---|

| Citrix Secure Mail | Application de productivité mobile | Non | Oui | Oui |

| Citrix Secure Web | Application de productivité mobile | Non | Oui | Oui |

| Citrix Files | Application de productivité mobile | Non | Oui | Oui |

| Citrix Secure Hub | Application publique | N/A | Oui | Oui |

| Citrix Workspace app | Application publique | N/A | Oui | Oui |

| GoToMeeting | Application publique | N/A | Oui | Oui |

| SalesForce1 | Application publique | N/A | Oui | Oui |

| RSA SecurID | Application publique | N/A | Oui | Oui |

| Epic Haiku | Application publique | N/A | Oui | Oui |

| Epic Canto | Application publique | N/A | Oui | Non |

| Epic Rover | Application publique | N/A | Oui | Non |

| Epic Hyperspace | Application HDX | N/A | Oui | Oui |

| Vocera | Application ISV | Oui | Oui | Oui |

| HCMail | Application interne | Oui | Oui | Oui |

| PatientRounding | Application web | N/A | Oui | Oui |

| Outlook Web Access | Application web | N/A | Oui | Oui |

| SharePoint | Application web | N/A | Oui | Oui |

Le tableau suivant répertorie les exigences spécifiques que vous pouvez consulter lors de la configuration des stratégies MAM dans Citrix Endpoint Management.

| Nom de l’application | VPN requis | Interaction (avec les applications hors conteneur) | Interaction (depuis les applications hors conteneur) | Filtrage proxy | Licences | Géorepérage | SDK d’applications mobiles | Version minimale du système d’exploitation |

|---|---|---|---|---|---|---|---|---|

| Citrix Secure Mail | Oui | Autorisé de manière sélective | Autorisé | Requis | N/A | Requis de manière sélective | N/A | Appliqué |

| Citrix Secure Web | Oui | Autorisé | Autorisé | Requis | N/A | Non requis | N/A | Appliqué |

| Citrix Files | Oui | Autorisé | Autorisé | Requis | N/A | Non requis | N/A | Appliqué |

| Citrix Secure Hub | Oui | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| Citrix Workspace app | Oui | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| GoToMeeting | Non | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| SalesForce1 | Non | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| RSA SecurID | Non | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| Epic Haiku | Oui | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| Epic Canto | Oui | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| Epic Rover | Oui | N/A | N/A | Non requis | Achat en volume | Non requis | N/A | Non appliqué |

| Epic Hyperspace | Oui | N/A | N/A | Non requis | N/A | Non requis | N/A | Non appliqué |

| Vocera | Oui | Bloqué | Bloqué | Requis | N/A | Requis | Requis | Appliqué |

| HCMail | Oui | Bloqué | Bloqué | Requis | N/A | Requis | Requis | Appliqué |

| PatientRound-ing | Oui | N/A | N/A | Requis | N/A | Non requis | N/A | Non appliqué |

| Outlook Web Access | Oui | N/A | N/A | Requis | N/A | Non requis | N/A | Non appliqué |

| SharePoint | Oui | N/A | N/A | Requis | N/A | Non requis | N/A | Non appliqué |