Authentification avec Okta via NetScaler Gateway pour l’inscription MAM

Citrix Endpoint Management prend en charge l’authentification avec les informations d’identification Okta via NetScaler Gateway. Cette méthode d’authentification est disponible uniquement pour les utilisateurs s’inscrivant au MAM via Citrix Secure Hub.

-

Conditions préalables

-

Pour configurer Citrix Endpoint Management afin d’utiliser Okta via NetScaler Gateway comme fournisseur d’identité (IdP) pour les appareils inscrits au MAM, assurez-vous que les conditions préalables suivantes sont remplies :

-

Configurez Citrix Endpoint Management avec Okta via Citrix Cloud comme IdP pour les appareils inscrits au MDM. Pour plus d’informations sur la configuration d’Okta pour le MDM, consultez Authentification avec Okta via Citrix Cloud.

- Activez les indicateurs de fonctionnalité pertinents suivants en fonction de la plateforme :

- iOS :

- iOS-V3Form-MAM

- iOS-SAMLAuth-MAM

- Android :

- Android-V3Form-MAM

- Android-SAMLAuth-MAM

Remarque :

Pour activer cette fonctionnalité, contactez votre équipe de support.

-

- Téléchargez et installez la dernière version de Citrix Secure Hub.

- Assurez-vous que le service Okta est disponible pour votre organisation et que les utilisateurs et groupes pertinents sont créés ou importés dans Okta.

Configurer NetScaler Gateway dans Citrix Endpoint Management

-

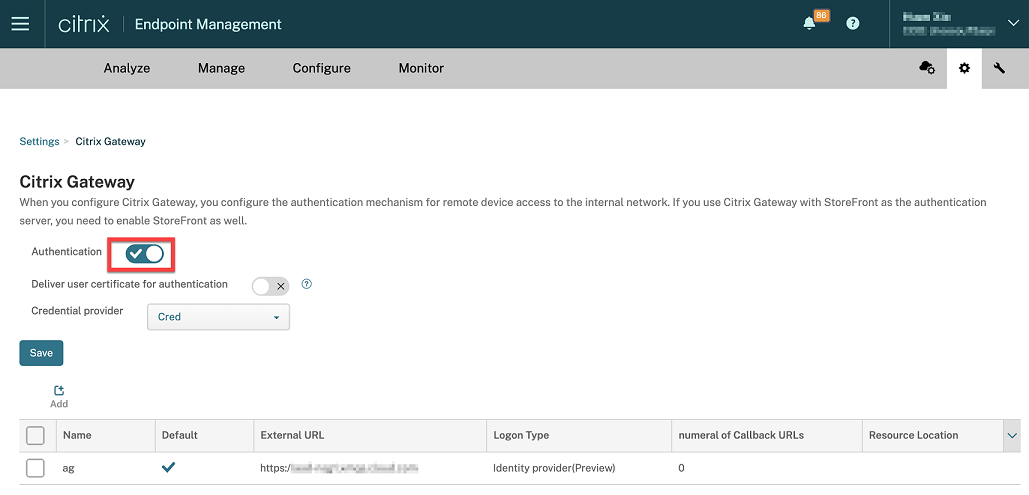

Connectez-vous à la console Citrix Endpoint Management, puis cliquez sur l’icône Paramètres

.

. -

Cliquez sur NetScaler Gateway sous Serveur.

-

Activez le bouton bascule Authentification.

-

Assurez-vous que le Type de connexion de la passerelle est le Fournisseur d’identité.

-

Cliquez sur Enregistrer.

Préparer NetScaler Gateway sur site

-

Si vous n’avez pas de NetScaler Gateway sur site configuré pour Citrix Endpoint Management, suivez les étapes suivantes :

-

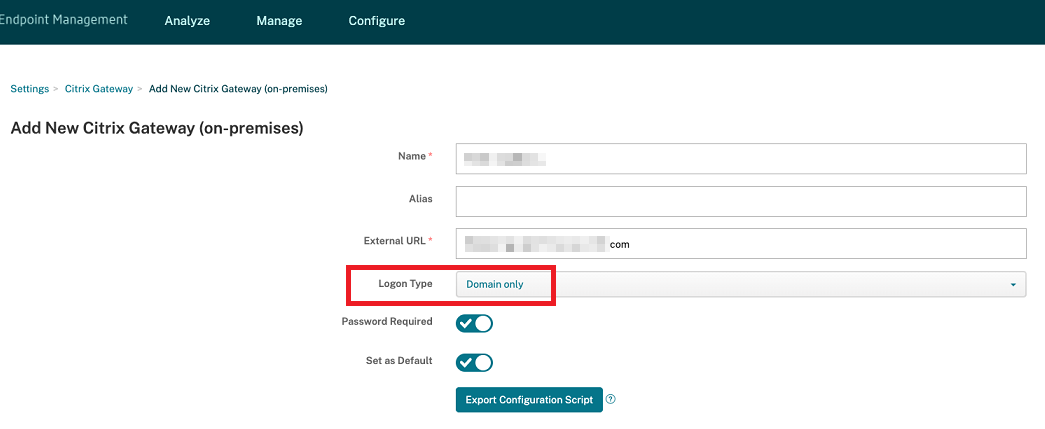

Dans la console Citrix Endpoint Management, cliquez sur l’icône Paramètres

.

. -

Cliquez sur NetScaler Gateway sous Serveur.

-

Cliquez sur Modifier.

-

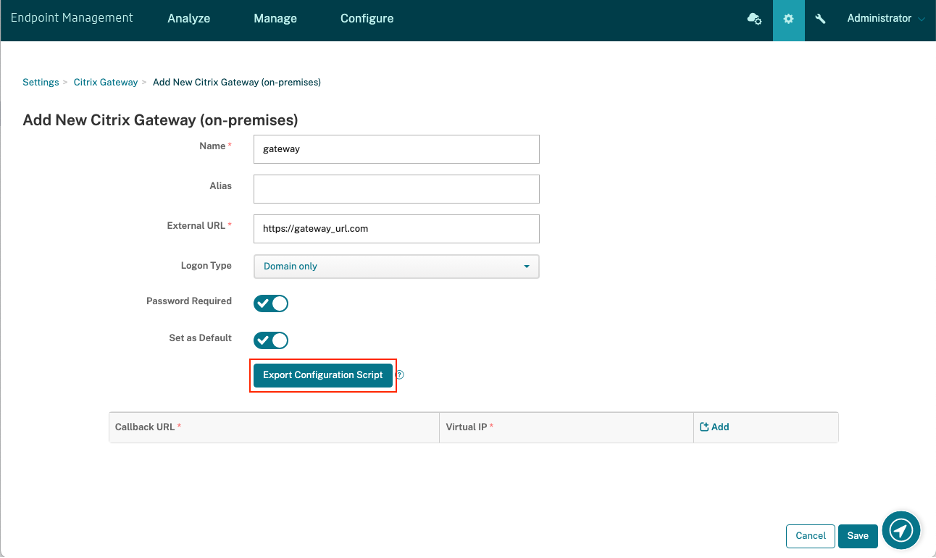

Cliquez sur le menu déroulant Type de connexion et sélectionnez Domaine uniquement.

-

Cliquez sur Exporter le script de configuration.

Le script de configuration d’exportation est téléchargé.

Le script de configuration d’exportation est téléchargé. -

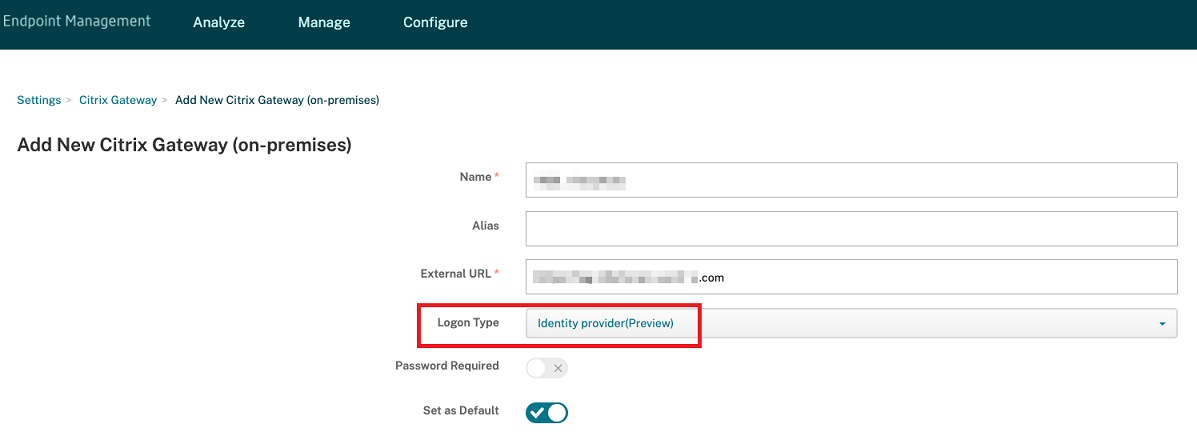

Cliquez sur le menu déroulant Type de connexion et sélectionnez Fournisseur d’identité.

-

Cliquez sur Enregistrer.

-

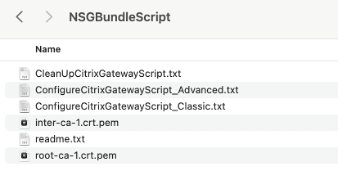

Ouvrez le fichier zip téléchargé et extrayez-en les fichiers.

-

Exécutez les scripts des fichiers .txt extraits pour préparer le NetScaler Gateway sur site.

-

-

Connectez-vous à la console de gestion Citrix ADC, puis accédez à NetScaler Gateway > Serveurs virtuels.

- 1. Cliquez sur la passerelle pertinente pour votre configuration Citrix Endpoint Management. - 1. Dissociez toutes les stratégies d'authentification existantes sur le NetScaler Gateway sur site.

Configurer Okta

-

Connectez-vous à Okta en tant qu’administrateur.

-

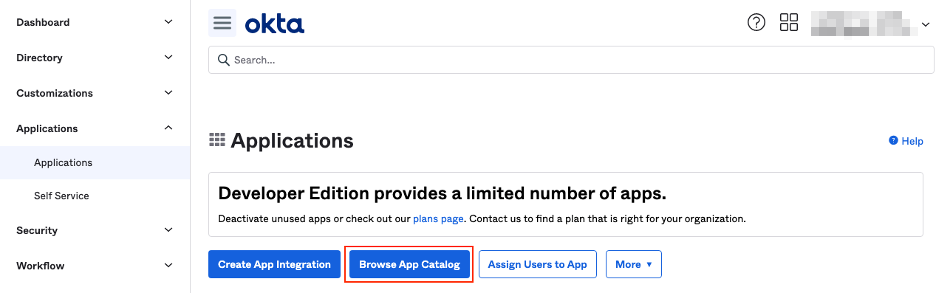

Cliquez sur Applications > Applications > Parcourir le catalogue d’applications.

-

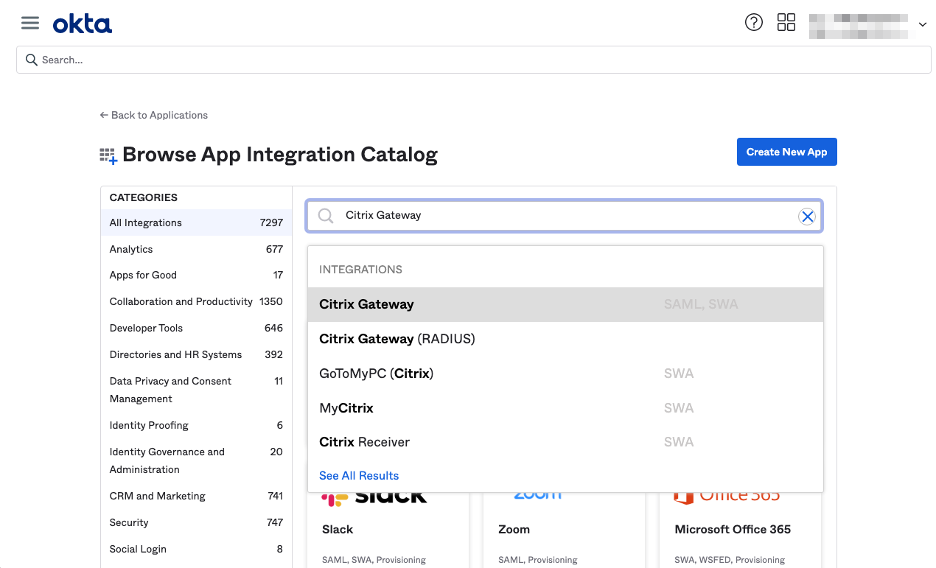

Saisissez NetScaler Gateway dans la barre de recherche sous Parcourir le catalogue d’intégration d’applications, puis sélectionnez NetScaler Gateway (SAML, SWA).

-

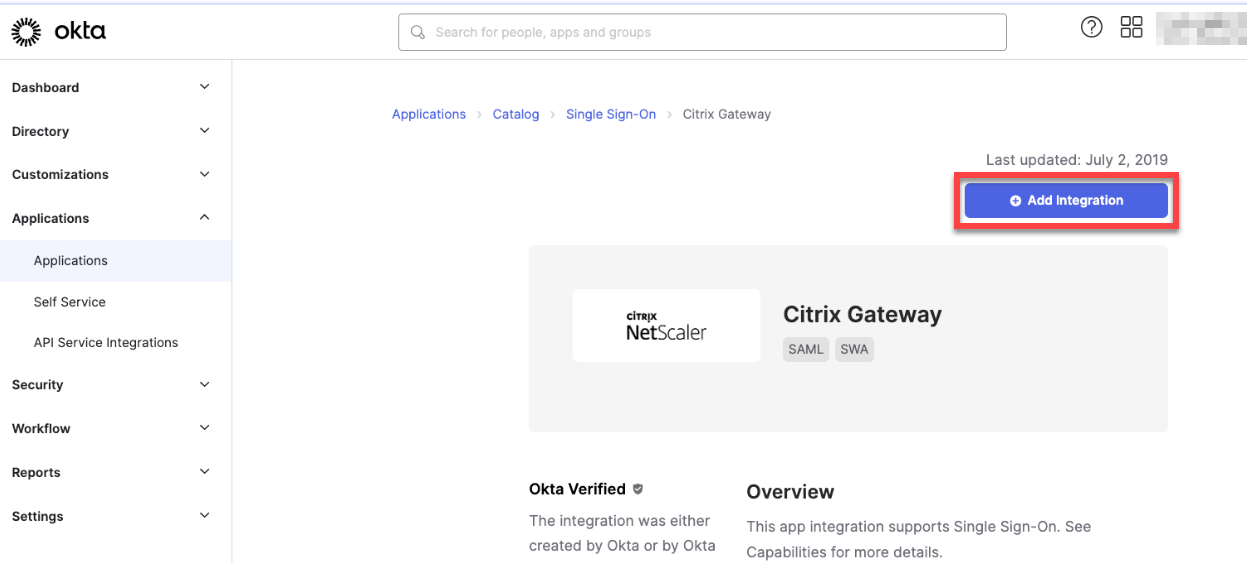

Cliquez sur Ajouter une intégration.

-

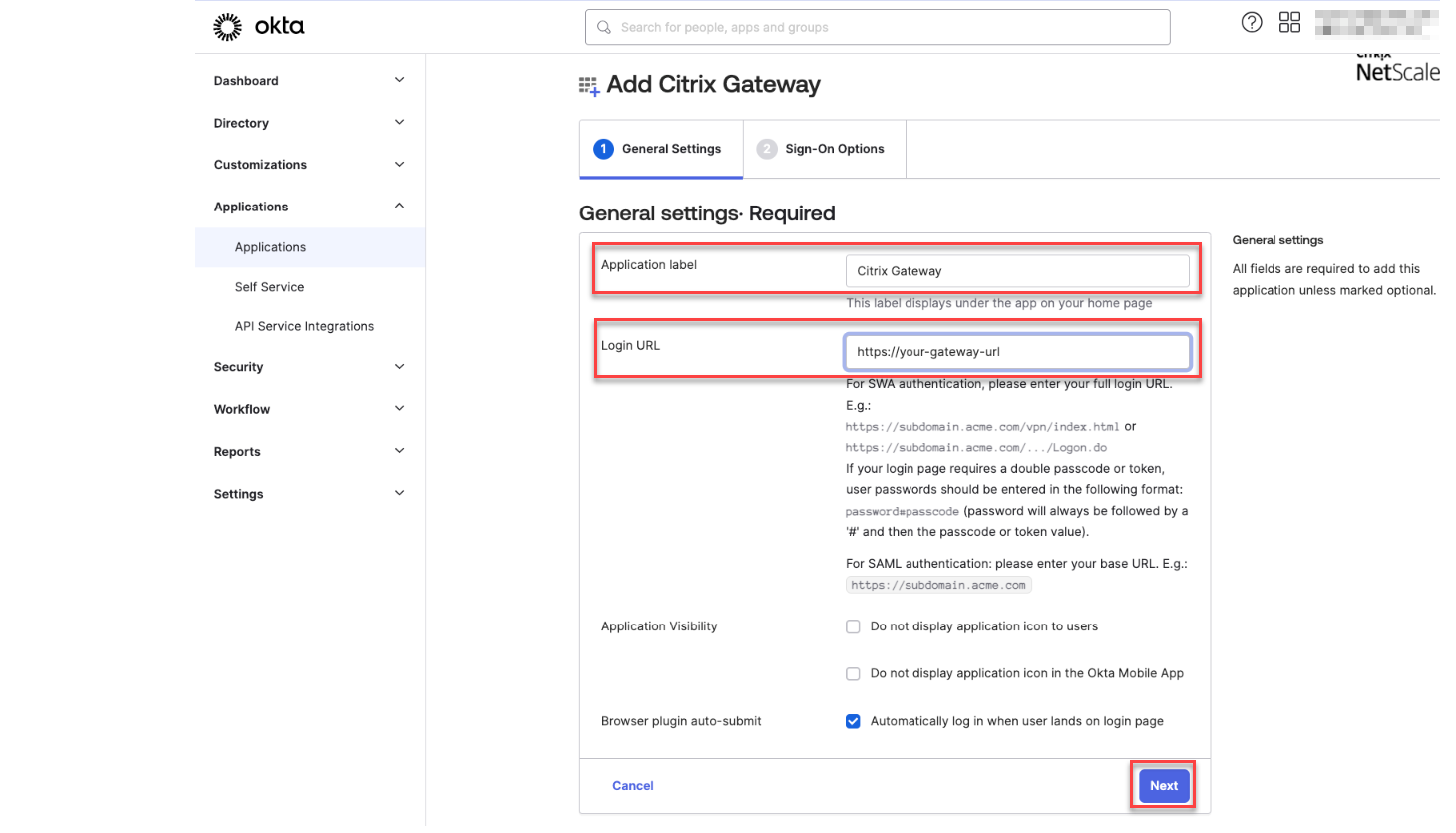

Saisissez le nom pertinent dans le champ Libellé de l’application.

-

Saisissez l’URL du serveur virtuel de la passerelle dans le champ URL de connexion, puis cliquez sur Suivant.

Remarque :

L’URL saisie dans le champ URL de connexion doit être la même que l’URL de NetScaler Gateway pour les paramètres de Citrix Endpoint Management.

-

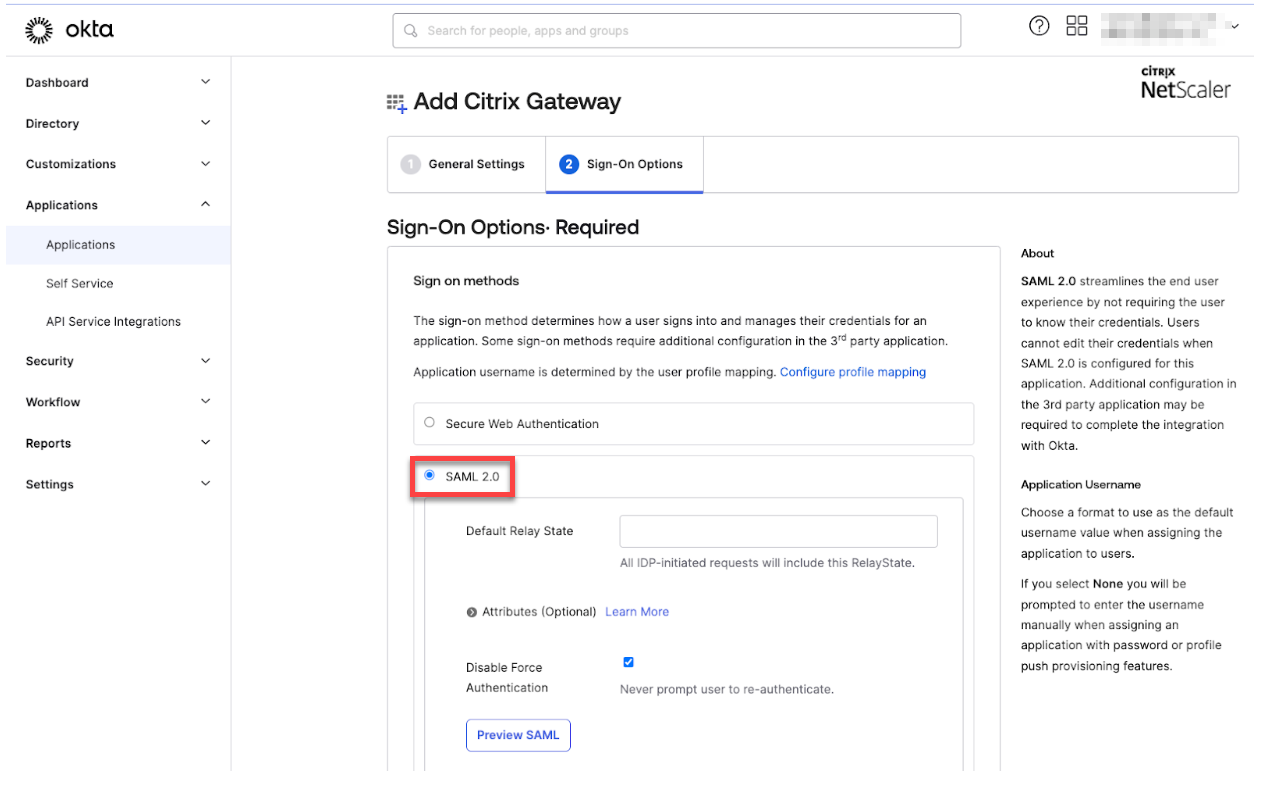

Sous Options de connexion requises > Méthodes de connexion, sélectionnez SAML 2.0.

-

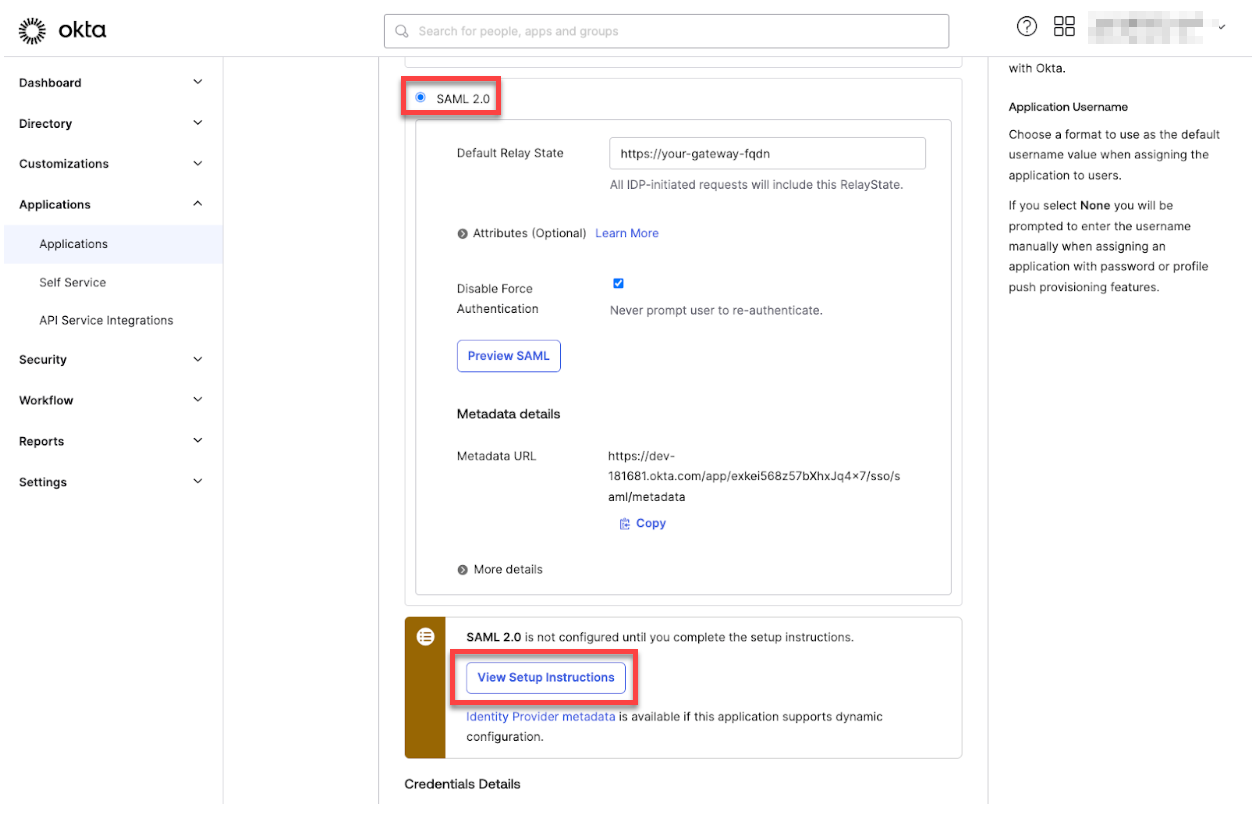

Cliquez sur Afficher les instructions de configuration et suivez les instructions fournies sur la page pour créer la stratégie SAML dans la console d’administration de la passerelle Citrix® sur site.

Remarque :

- Après l'installation du certificat CA lors de la configuration de NetScaler Gateway versions 11.1 ou ultérieures, créez une action SAML. Pour créer une action SAML, accédez à **Sécurité** > **AAA - Trafic d'application** > **Stratégies** > **Authentification** > **Stratégies avancées** > **Actions** > **Actions SAML**. Cliquez sur **Ajouter** et remplissez les informations comme indiqué sur la page précédente. Ne suivez pas la navigation fournie sur la page, à savoir **Netscaler Gateway** > **Stratégies** > **Authentification** > **SAML** > **Serveurs**. - De plus, ne suivez pas les étapes fournies pour créer une stratégie SAML, car ces étapes utilisent une stratégie classique. Nous utilisons maintenant une stratégie avancée. Suivez l'étape 9 ci-dessous pour créer une stratégie SAML à l'aide d'une stratégie avancée. -

Créez une stratégie SAML correspondante pour l’action SAML et liez la stratégie au serveur virtuel d’authentification comme suit :

-

Accédez à Sécurité > AAA-Trafic d’application > Stratégies > Authentification > Stratégies avancées et cliquez sur Ajouter.

-

Sur la page Créer une stratégie d’authentification, fournissez les détails suivants :

- Nom - Spécifiez un nom pour la stratégie SAML.

- Type d’action - Sélectionnez SAML comme type d’action d’authentification.

- Action - Sélectionnez le profil de serveur SAML auquel lier la stratégie SAML.

-

Expression - Affiche le nom de la règle ou de l’expression que la stratégie SAML utilise pour déterminer si l’utilisateur doit s’authentifier auprès du serveur SAML. Dans la zone de texte, définissez la valeur rule =

truepour que la stratégie SAML prenne effet et que l’action SAML correspondante soit exécutée.

-

Liez la stratégie SAML au serveur virtuel VPN et liez le serveur virtuel VPN au serveur virtuel d’authentification via un profil d’authentification. Pour plus d’informations sur la procédure de liaison, consultez Lier la stratégie d’authentification.

-

-

Créez un serveur virtuel AAA en utilisant Pour configurer un serveur virtuel d’authentification à l’aide de l’interface graphique.

-

Configurez le serveur virtuel AAA en utilisant Configurer le serveur virtuel d’authentification.

-

Créez et configurez le profil d’authentification en utilisant Profils d’authentification.

-

Liez le profil d’authentification au serveur virtuel Gateway et enregistrez toutes les configurations.

-

Après avoir créé la stratégie SAML dans la console d’administration de la passerelle locale Citrix, cliquez sur Terminé.

Vous pouvez maintenant voir deux applications pour l’intégration de Citrix Endpoint Management, à savoir une application web pour Citrix Cloud et une application SAML pour l’authentification MAM de Citrix Endpoint Management.

-

Attribuez les utilisateurs et groupes pertinents à l’application SAML que vous avez créée.

Okta est maintenant ajouté en tant que fournisseur d’identité pour les appareils inscrits avec MAM et vous pouvez les authentifier à l’aide d’Okta.

Comportement attendu

L’exemple suivant utilise un appareil Android :

-

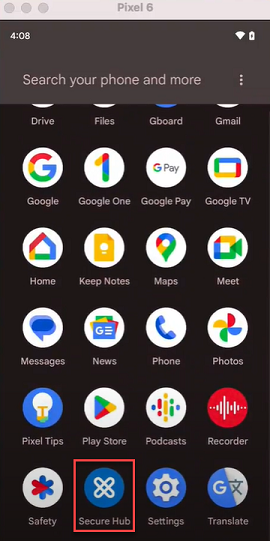

Sur votre appareil mobile, ouvrez l’application Citrix Secure Hub.

-

Accordez les autorisations requises.

-

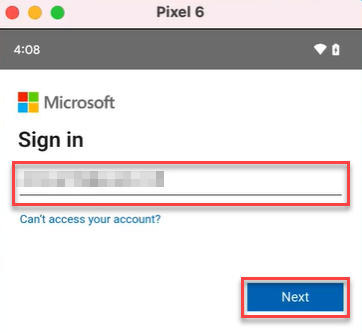

Sur la page de connexion, saisissez les informations d’identification fournies par votre organisation, puis appuyez sur Suivant.

Vous êtes redirigé vers la page de connexion Okta.

-

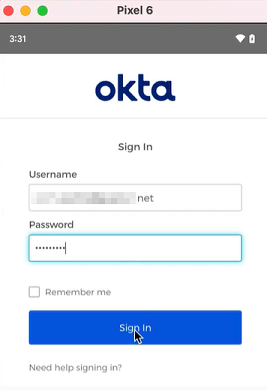

Sur la page de connexion Okta, saisissez vos informations d’identification, puis appuyez sur Se connecter.

-

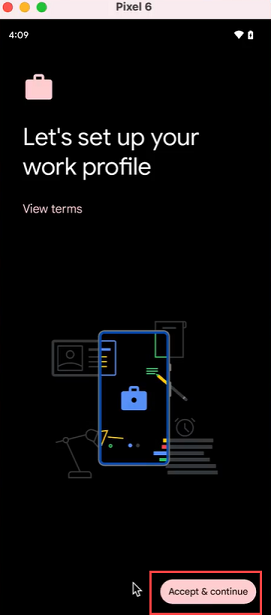

Sur la page Configurer votre profil professionnel, appuyez sur Accepter et continuer.

-

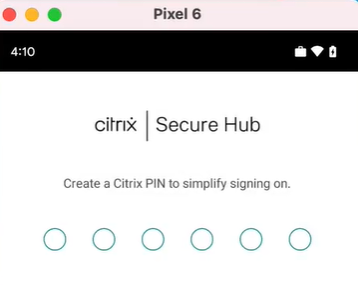

Créez le code PIN pour l’application Citrix Secure Hub et confirmez-le.

Vous êtes redirigé avec succès vers la page d’accueil de Citrix Secure Hub.