Entités PKI

Une configuration d’entité d’infrastructure à clé publique (PKI) Citrix Endpoint Management représente un composant effectuant des opérations PKI réelles (émission, révocation et informations d’état). Ces composants sont soit internes, soit externes à Citrix Endpoint Management. Les composants internes sont appelés discrétionnaires. Les composants externes font partie de votre infrastructure d’entreprise.

-

Citrix Endpoint Management prend en charge les types d’entités PKI suivants :

-

Services de certificats Microsoft

-

Autorités de certification (AC) discrétionnaires

Citrix Endpoint Management prend en charge les serveurs d’AC suivants :

- Windows Server 2016

- Windows Server 2019

-

Windows Server 2022

-

Remarque :

Les serveurs Windows 2012 R2, 2012 et 2008 R2 ne sont plus pris en charge car ils ont atteint la fin de vie. Pour plus d’informations, consultez la documentation sur le cycle de vie des produits Microsoft.

Concepts PKI courants

Quel que soit son type, chaque entité PKI dispose d’un sous-ensemble des capacités suivantes :

-

Signer : Émission d’un nouveau certificat, basée sur une demande de signature de certificat (CSR).

- Récupérer : Récupération d’un certificat et d’une paire de clés existants.

- Révoquer : Révocation d’un certificat client.

À propos des certificats d’AC

Lorsque vous configurez une entité PKI, indiquez à Citrix Endpoint Management quel certificat d’AC est le signataire des certificats émis par (ou récupérés auprès de) cette entité. Cette entité PKI peut renvoyer des certificats (récupérés ou nouvellement signés) signés par un nombre quelconque d’AC différentes.

Fournissez le certificat de chacune de ces autorités dans le cadre de la configuration de l’entité PKI. Pour ce faire, téléchargez les certificats vers Citrix Endpoint Management, puis référencez-les dans l’entité PKI. Pour les AC discrétionnaires, le certificat est implicitement le certificat d’AC de signature. Pour les entités externes, vous devez spécifier le certificat manuellement.

- >**Important :**

- >

- > Lorsque vous créez un modèle d'entité de services de certificats Microsoft, évitez les problèmes d'authentification possibles avec les appareils inscrits : N'utilisez pas de caractères spéciaux dans le nom du modèle. Par exemple, n'utilisez pas : `! : $ ( ) # % + * ~ ? | { } [ ]`

- ## Services de certificats Microsoft

- Citrix Endpoint Management s'interface avec les services de certificats Microsoft via son interface d'inscription web. Citrix Endpoint Management prend uniquement en charge l'émission de nouveaux certificats via cette interface. Si l'AC Microsoft génère un certificat utilisateur NetScaler Gateway, NetScaler Gateway prend en charge le renouvellement et la révocation de ces certificats.

- Pour créer une entité PKI d'AC Microsoft dans Citrix Endpoint Management, vous devez spécifier l'URL de base de l'interface web des services de certificats. Si vous le souhaitez, utilisez l'authentification client SSL pour sécuriser la connexion entre Citrix Endpoint Management et l'interface web des services de certificats.

Ajouter une entité de services de certificats Microsoft

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit de la console, puis cliquez sur Entités PKI.

-

Sur la page Entités PKI, cliquez sur Ajouter.

Un menu de types d’entités PKI apparaît.

-

Cliquez sur Entité de services de certificats Microsoft.

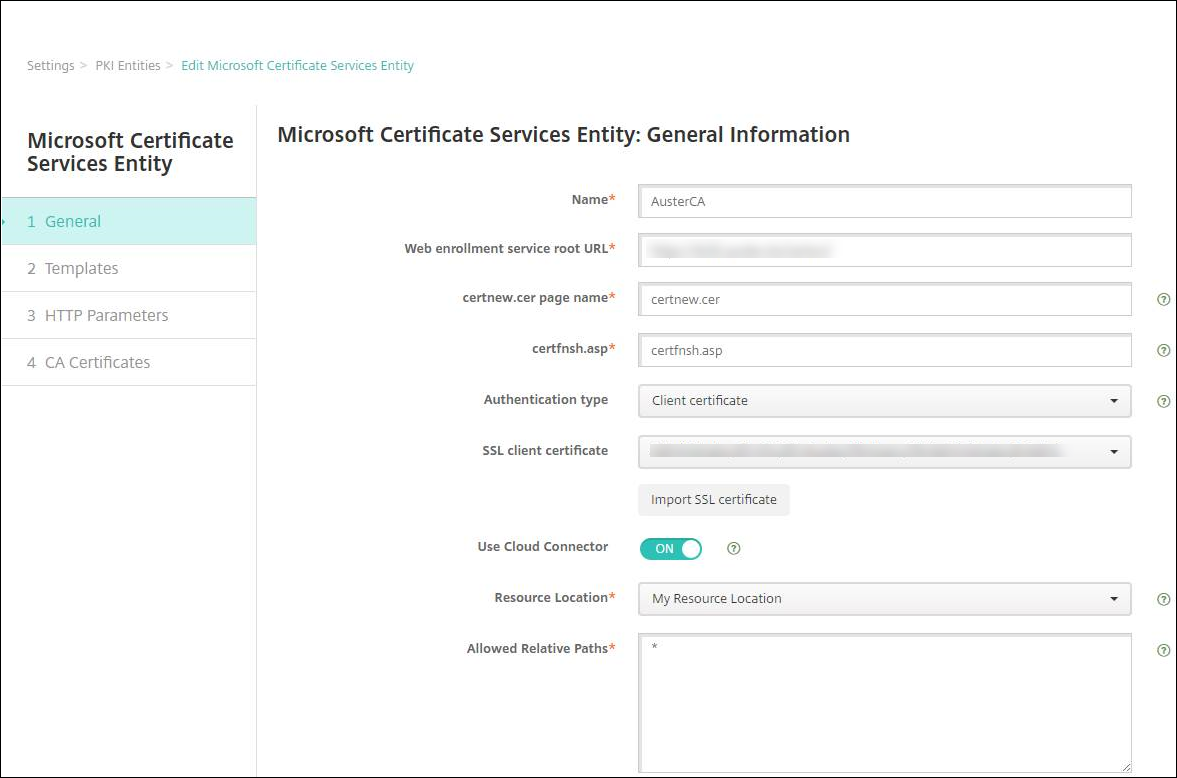

La page Entité de services de certificats Microsoft : Informations générales apparaît.

-

Sur la page Entité de services de certificats Microsoft : Informations générales, configurez les paramètres suivants :

-

Nom : Saisissez un nom pour votre nouvelle entité, que vous utiliserez ultérieurement pour faire référence à cette entité. Les noms d’entité doivent être uniques.

-

URL racine du service d’inscription web : Saisissez l’URL de base de votre service d’inscription web d’AC Microsoft. Par exemple :

https://192.0.0.1/certsrv/. L’URL peut utiliser HTTP simple ou HTTP sur SSL. - Nom de la page certnew.cer : Le nom de la page certnew.cer. Utilisez le nom par défaut, sauf si vous l’avez renommé pour une raison quelconque.

-

URL racine du service d’inscription web : Saisissez l’URL de base de votre service d’inscription web d’AC Microsoft. Par exemple :

- certfnsh.asp : Le nom de la page certfnsh.asp. Utilisez le nom par défaut, sauf si vous l’avez renommé pour une raison quelconque.

-

Type d’authentification : Choisissez la méthode d’authentification que vous souhaitez utiliser.

- Aucun

- HTTP Basic : Saisissez le nom d’utilisateur et le mot de passe requis pour la connexion.

- Certificat client : Choisissez le certificat client SSL approprié.

-

Utiliser Cloud Connector : Choisissez Activé pour utiliser Cloud Connector pour les connexions au serveur PKI. Ensuite, spécifiez un Emplacement des ressources et des Chemins relatifs autorisés pour la connexion.

- Emplacement des ressources : Choisissez parmi les emplacements des ressources définis dans Citrix Cloud Connector.

-

Chemins relatifs autorisés : Les chemins relatifs autorisés pour l’emplacement des ressources spécifié. Spécifiez un chemin par ligne. Vous pouvez utiliser le caractère générique astérisque (*).

Supposons que l’emplacement des ressources soit

https://www.ServiceRoot/certsrv. Pour fournir l’accès à toutes les URL de ce chemin, saisissez/*dans Chemins relatifs autorisés.

-

Nom : Saisissez un nom pour votre nouvelle entité, que vous utiliserez ultérieurement pour faire référence à cette entité. Les noms d’entité doivent être uniques.

-

Cliquez sur Tester la connexion pour vous assurer que le serveur est accessible. S’il n’est pas accessible, un message apparaît, indiquant que la connexion a échoué. Vérifiez vos paramètres de configuration.

-

Cliquez sur Suivant.

La page Entité de services de certificats Microsoft : Modèles apparaît. Sur cette page, vous spécifiez les noms internes des modèles pris en charge par votre AC Microsoft. Lors de la création de fournisseurs d’informations d’identification, vous sélectionnez un modèle dans la liste définie ici. Chaque fournisseur d’informations d’identification utilisant cette entité utilise exactement un tel modèle.

Pour les exigences de modèle des services de certificats Microsoft, consultez la documentation Microsoft correspondant à votre version de Microsoft Server. Citrix Endpoint Management n’a pas d’exigences pour les certificats qu’il distribue autres que les formats de certificat mentionnés dans Certificats.

-

Sur la page Entité des services de certificats Microsoft : Modèles, cliquez sur Ajouter, saisissez le nom du modèle puis cliquez sur Enregistrer. Répétez cette étape pour chaque modèle que vous souhaitez ajouter.

-

Cliquez sur Suivant.

La page Entité des services de certificats Microsoft : Paramètres HTTP s’affiche. Sur cette page, vous spécifiez les paramètres personnalisés que Citrix Endpoint Management doit ajouter à la requête HTTP vers l’interface d’inscription web de Microsoft. Les paramètres personnalisés sont utiles uniquement pour les scripts personnalisés exécutés sur l’autorité de certification.

- Sur la page Entité des services de certificats Microsoft : Paramètres HTTP, cliquez sur Ajouter, saisissez le nom et la valeur des paramètres HTTP que vous souhaitez ajouter, puis cliquez sur Suivant.

La page Entité des services de certificats Microsoft : Certificats d’autorité de certification s’affiche. Sur cette page, vous devez informer Citrix Endpoint Management des signataires des certificats que le système obtient via cette entité. Lorsque votre certificat d’autorité de certification est renouvelé, mettez-le à jour dans Citrix Endpoint Management. Citrix Endpoint Management applique la modification à l’entité de manière transparente.

- 1. Sur la page **Entité des services de certificats Microsoft : Certificats d'autorité de certification**, sélectionnez les certificats que vous souhaitez utiliser pour cette entité.

- Cliquez sur Enregistrer.

L’entité apparaît dans le tableau Entités PKI.

- ## Liste de révocation de certificats (CRL) de NetScaler Gateway

- Citrix Endpoint Management prend en charge la liste de révocation de certificats (CRL) uniquement pour une autorité de certification tierce. Si vous avez configuré une autorité de certification Microsoft, Citrix Endpoint Management utilise NetScaler Gateway pour gérer la révocation.

- Lorsque vous configurez l'authentification basée sur les certificats clients, déterminez si vous souhaitez configurer le paramètre de liste de révocation de certificats (CRL) de NetScaler Gateway **Activer l'actualisation automatique de la CRL**. Cette étape garantit que l'utilisateur d'un appareil en mode MAM uniquement ne peut pas s'authentifier à l'aide d'un certificat existant sur l'appareil.

Citrix Endpoint Management réémet un nouveau certificat, car il n’empêche pas un utilisateur de générer un certificat utilisateur après la révocation d’un certificat. Ce paramètre augmente la sécurité des entités PKI lorsque la CRL vérifie les entités PKI expirées.

- ## Autorités de certification discrétionnaires

Une autorité de certification discrétionnaire est créée lorsque vous fournissez à Citrix Endpoint Management un certificat d’autorité de certification et la clé privée associée. Citrix Endpoint Management gère l’émission, la révocation et les informations d’état des certificats en interne, conformément aux paramètres que vous spécifiez.

Lors de la configuration d’une autorité de certification discrétionnaire, vous pouvez activer la prise en charge du protocole OCSP (Online Certificate Status Protocol) pour cette autorité de certification. Si vous activez la prise en charge OCSP, l’autorité de certification ajoute l’extension id-pe-authorityInfoAccess aux certificats qu’elle émet. L’extension pointe vers le répondeur OCSP interne de Citrix Endpoint Management à l’emplacement suivant :

- `https://<server>/<instance>/ocsp`

Lors de la configuration du service OCSP, spécifiez un certificat de signature OCSP pour l’entité discrétionnaire en question. Vous pouvez utiliser le certificat d’autorité de certification lui-même comme signataire. Pour éviter l’exposition inutile de votre clé privée d’autorité de certification (recommandé) : Créez un certificat de signature OCSP délégué, signé par le certificat d’autorité de certification, et incluez cette extension : id-kp-OCSPSigning extendedKeyUsage.

Le service de répondeur OCSP de Citrix Endpoint Management prend en charge les réponses OCSP de base et les algorithmes de hachage suivants dans les requêtes :

- SHA-256

- SHA-384

- SHA-512

- Les réponses sont signées avec SHA-256 et l'algorithme de clé du certificat de signature (DSA, RSA ou ECDSA).

Générer et importer un certificat pour votre autorité de certification

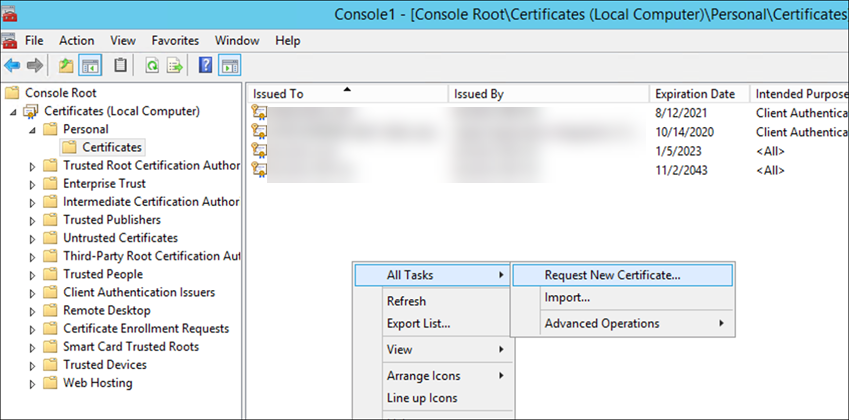

- 1. Sur votre serveur, ouvrez la console de gestion Microsoft (MMC) avec votre compte Système local, et ouvrez le composant logiciel enfichable Certificats. Dans le volet de droite, cliquez avec le bouton droit de la souris, puis cliquez sur **Toutes les tâches > Demander un nouveau certificat**.

-

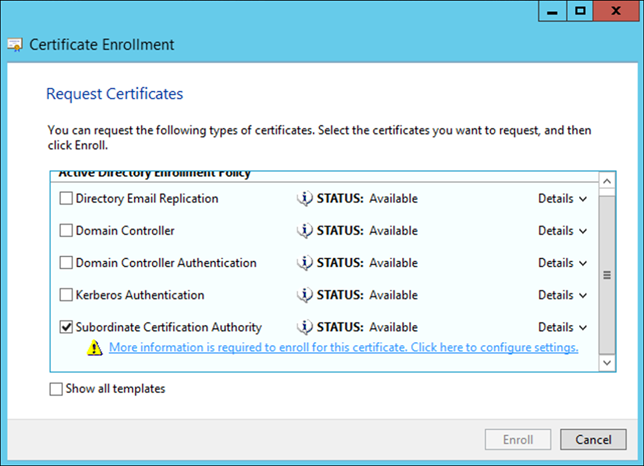

- 1. Dans l'assistant qui s'ouvre, cliquez sur **Suivant** deux fois. Dans la liste **Demander des certificats**, sélectionnez **Autorité de certification subordonnée** puis cliquez sur le lien **Plus d'informations**.

-

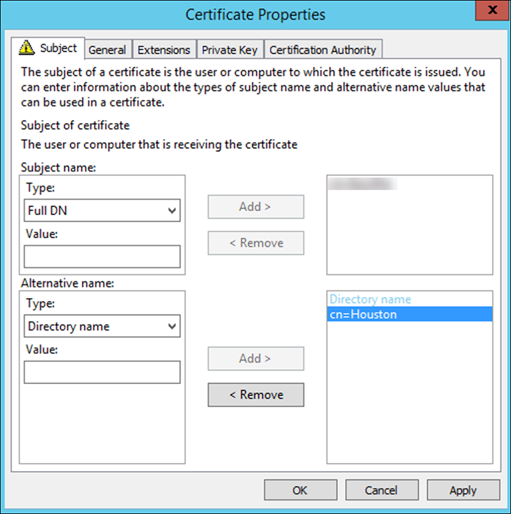

- Dans la fenêtre, saisissez un Nom du sujet et un Autre nom. Cliquez sur OK.

- 1. Cliquez sur **Inscrire**, puis cliquez sur **Terminer**.

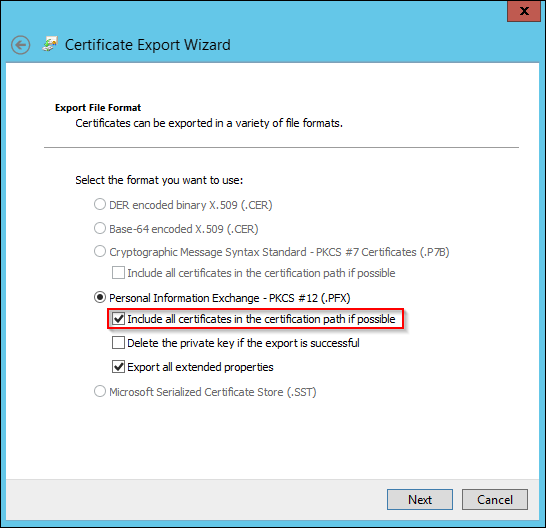

- 1. Dans la MMC, cliquez avec le bouton droit de la souris sur le certificat que vous avez créé. Cliquez sur **Toutes les tâches > Exporter**. Exportez le certificat en tant que fichier .pfx avec une clé privée. Sélectionnez l'option **Inclure tous les certificats dans le chemin de certification si possible**.

-

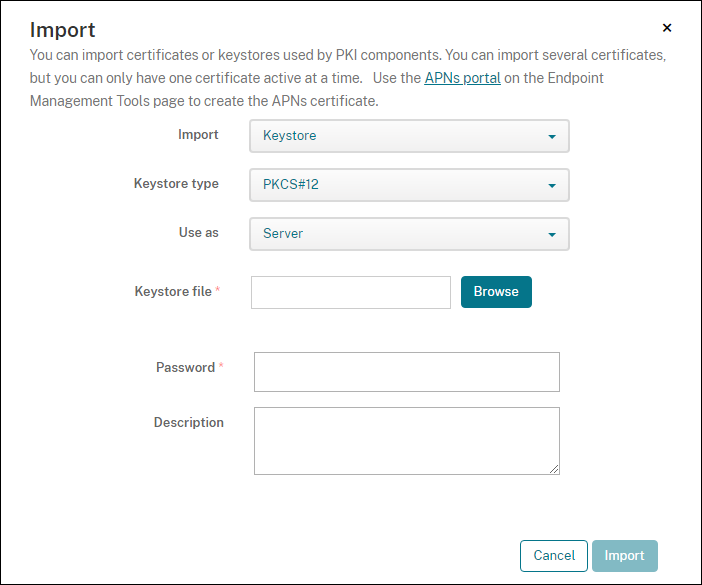

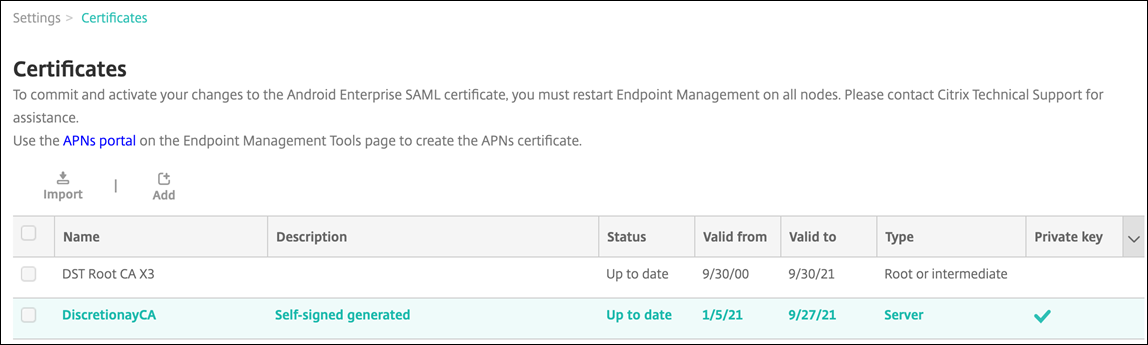

Dans la console Citrix Endpoint Management, accédez à Paramètres > Certificats.

-  -

Cliquez sur Importer. Dans la fenêtre qui s’ouvre, recherchez les fichiers de certificat et de clé privée que vous avez exportés précédemment.

-

Cliquez sur Importer. Le certificat est ajouté au tableau.

- ### Ajouter des autorités de certification discrétionnaires - 1. Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit de la console, puis cliquez sur **Plus > Entités PKI**. -

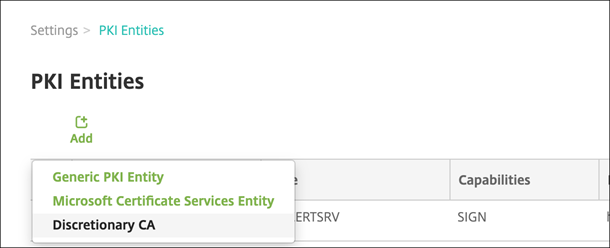

Sur la page Entités PKI, cliquez sur Ajouter.

-  -

Cliquez sur Autorité de certification discrétionnaire.

-  -

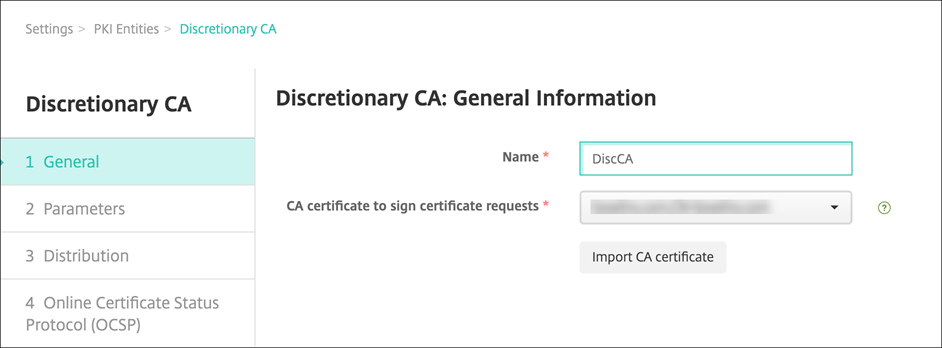

Sur la page Autorité de certification discrétionnaire : Informations générales, configurez les éléments suivants :

- Nom : Saisissez un nom descriptif pour l’autorité de certification discrétionnaire.

-

Certificat d’autorité de certification pour signer les demandes de certificat : Cliquez sur un certificat que l’autorité de certification discrétionnaire doit utiliser pour signer les demandes de certificat.

Cette liste de certificats est générée à partir des certificats d’autorité de certification avec clés privées que vous avez téléchargés dans Citrix Endpoint Management sous Configurer > Paramètres > Certificats.

-

Cliquez sur Suivant.

-

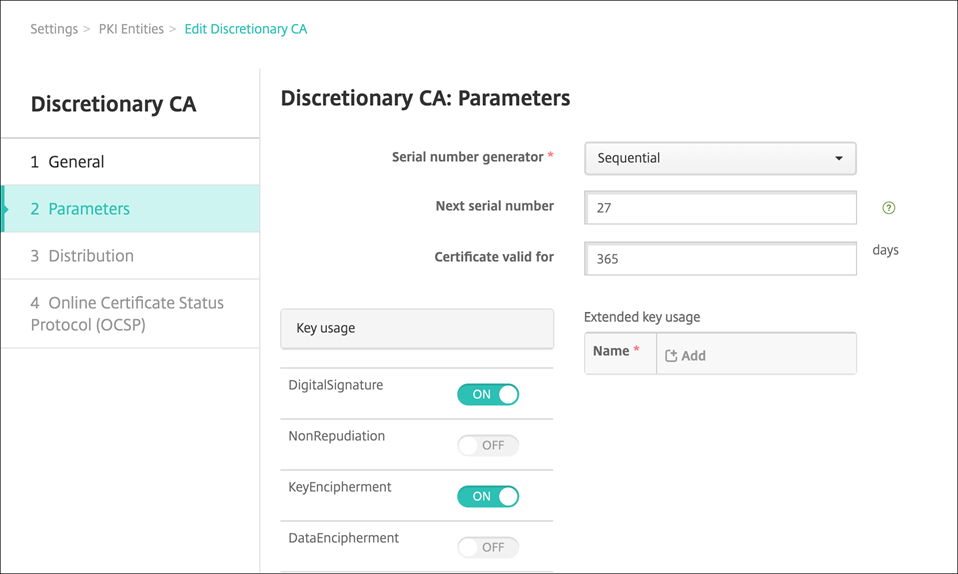

Sur la page Autorité de certification discrétionnaire : Paramètres, configurez les éléments suivants :

- Générateur de numéros de série : L’autorité de certification discrétionnaire génère des numéros de série pour les certificats qu’elle émet. Dans cette liste, cliquez sur Séquentiel ou Non séquentiel pour déterminer comment les numéros sont générés.

- Numéro de série suivant : Saisissez une valeur pour déterminer le numéro suivant à émettre.

- Certificat valide pour : Saisissez le nombre de jours pendant lesquels le certificat est valide.

-

Utilisation de la clé : Identifiez l’objectif des certificats émis par l’autorité de certification discrétionnaire en définissant les clés appropriées sur Activé. Une fois défini, l’autorité de certification est limitée à l’émission de certificats à ces fins.

- Utilisation étendue de la clé : Pour ajouter d’autres paramètres, cliquez sur Ajouter, saisissez le nom de la clé, puis cliquez sur Enregistrer.

-

Cliquez sur Suivant.

-

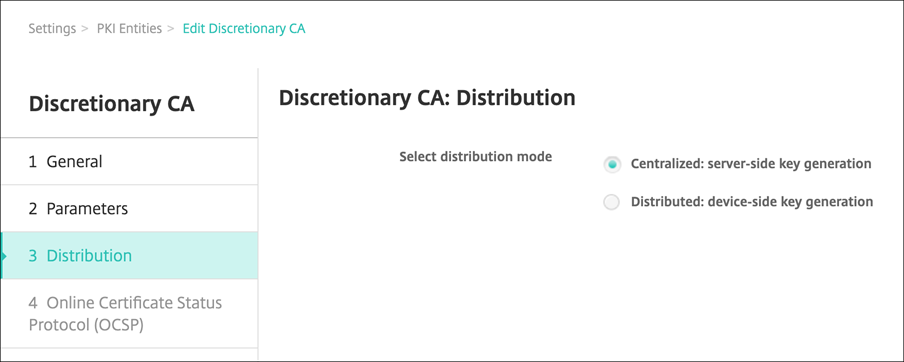

Sur la page Autorité de certification discrétionnaire : Distribution, sélectionnez un mode de distribution :

- **Centralisé : génération de clés côté serveur**. Citrix® recommande l’option centralisée. Les clés privées sont générées et stockées sur le serveur et distribuées aux appareils des utilisateurs. - **Distribué : génération de clés côté appareil**. Les clés privées sont générées sur les appareils des utilisateurs. Ce mode distribué utilise SCEP et nécessite un certificat de chiffrement RA avec l’extension **keyUsage keyEncryption** et un certificat de signature RA avec l’extension **keyUsage digitalSignature**. Le même certificat peut être utilisé pour le chiffrement et la signature. -

Cliquez sur Suivant.

-

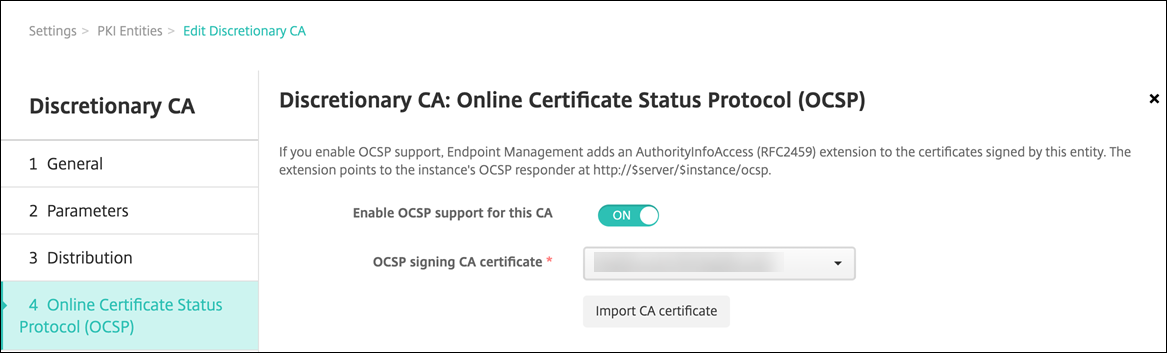

Sur la page Autorité de certification discrétionnaire : Online Certificate Status Protocol (OCSP), configurez les éléments suivants :

- Si vous souhaitez ajouter une extension

AuthorityInfoAccess(RFC2459) aux certificats signés par cette autorité de certification, définissez Activer la prise en charge OCSP pour cette autorité de certification sur Activé. Cette extension pointe vers le répondeur OCSP de l’autorité de certification à l’adressehttps://<server>/<instance>/ocsp.- Si vous avez activé la prise en charge OCSP, sélectionnez un certificat d’autorité de certification de signature OCSP. Cette liste de certificats est générée à partir des certificats d’autorité de certification que vous avez téléchargés dans Citrix Endpoint Management.

L’activation de cette fonctionnalité permet au Citrix ADC de vérifier l’état des certificats. Citrix vous recommande d’activer cette fonctionnalité.

- Si vous souhaitez ajouter une extension

-

Cliquez sur Enregistrer.

L’autorité de certification discrétionnaire apparaît dans le tableau Entités PKI.

Configurer un fournisseur d’informations d’identification

-

Dans la console Citrix Endpoint Management, accédez à Paramètres > Fournisseur d’informations d’identification, puis cliquez sur Ajouter.

-

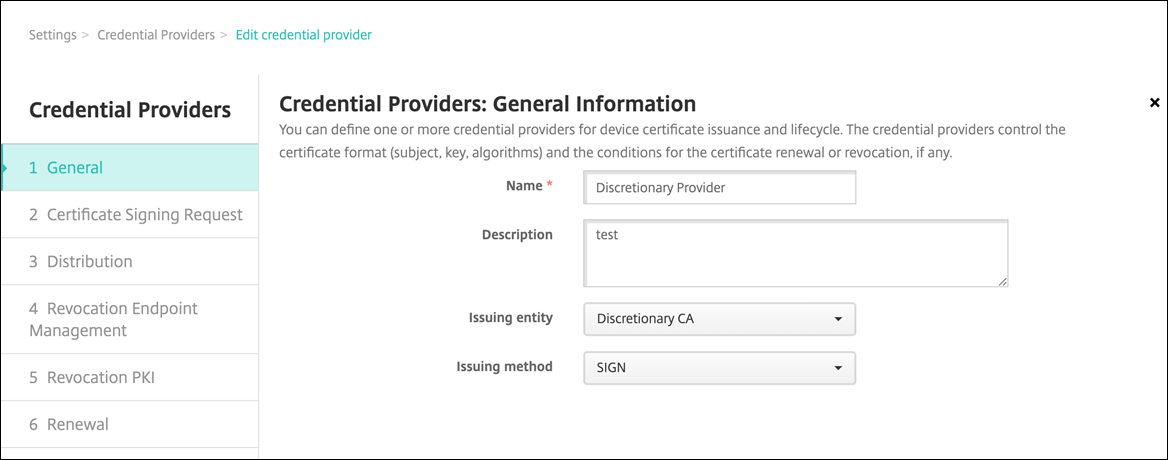

Sur la page Fournisseurs d’informations d’identification : Informations générales, configurez les éléments suivants :

- **Nom :** Saisissez un nom unique pour la nouvelle configuration du fournisseur. Ce nom est utilisé ultérieurement pour identifier la configuration dans d’autres parties de la console Citrix Endpoint Management. - **Description :** Décrivez le fournisseur d’informations d’identification. Bien que ce champ soit facultatif, une description peut fournir des détails utiles sur ce fournisseur d’informations d’identification. - **Entité émettrice :** Sélectionnez **Autorité de certification discrétionnaire**. - **Méthode d’émission :** Cliquez sur **Signer** ou **Récupérer** pour définir la méthode utilisée par le système pour obtenir des certificats de l’entité configurée. Pour l’authentification par certificat client, utilisez **Signer**. -

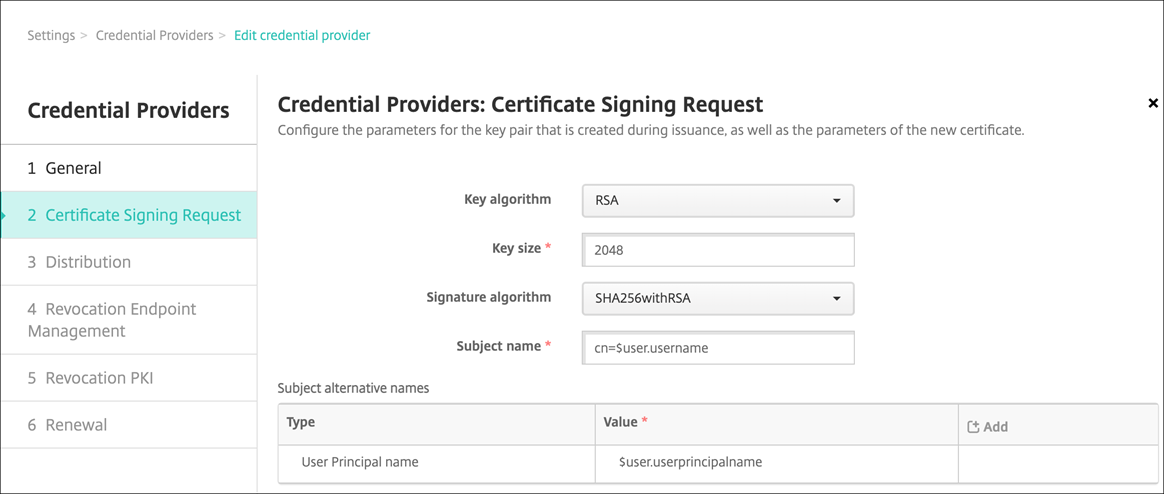

Cliquez sur Suivant. Sur la page Fournisseurs d’informations d’identification : Demande de signature de certificat, configurez les éléments suivants en fonction de votre configuration de certificat :

-

Algorithme de clé : Choisissez l’algorithme de clé pour la nouvelle paire de clés. Les valeurs disponibles sont RSA, DSA et ECDSA.

-

Taille de clé : Saisissez la taille, en bits, de la paire de clés. Ce champ est obligatoire. Citrix recommande d’utiliser 2048 bits.

-

Algorithme de signature : Cliquez sur une valeur pour le nouveau certificat. Les valeurs dépendent de l’algorithme de clé. Citrix recommande SHA256withRSA.

-

Nom du sujet : Obligatoire. Saisissez le nom unique (DN) du nouveau sujet de certificat. Utilisez

CN=${user.username}pour le nom d’utilisateur ouCN=${user.samaccountname}pour utiliser le sAMAccountName. -

Pour ajouter une entrée à la table Noms alternatifs du sujet, cliquez sur Ajouter. Sélectionnez le type de nom alternatif, puis saisissez une valeur dans la deuxième colonne.

Ajoutez les éléments suivants :

- Type : Nom d’utilisateur principal

-

Valeur :

$user.userprincipalname

Comme pour le nom du sujet, vous pouvez utiliser les macros Citrix Endpoint Management dans le champ de valeur.

-

-

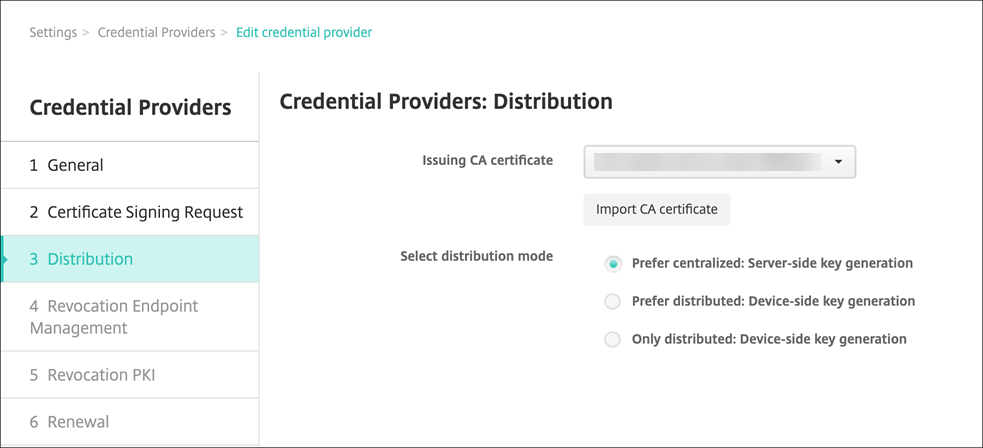

Cliquez sur Suivant. Sur la page Fournisseurs d’informations d’identification : Distribution, configurez les éléments suivants :

- Certificat d’autorité de certification émettrice : Sélectionnez le certificat d’autorité de certification discrétionnaire que vous avez ajouté précédemment.

-

Sélectionner le mode de distribution : Sélectionnez l’une des méthodes suivantes pour générer et distribuer les clés :

- Préférer centralisé : Génération de clé côté serveur : Citrix recommande cette option centralisée. Elle prend en charge toutes les plateformes prises en charge par Citrix Endpoint Management et est requise lors de l’utilisation de l’authentification NetScaler Gateway. Les clés privées sont générées et stockées sur le serveur, puis distribuées aux appareils des utilisateurs.

-

Préférer distribué : Génération de clé côté appareil : Les clés privées sont générées et stockées sur les appareils des utilisateurs. Ce mode distribué utilise SCEP et nécessite un certificat de chiffrement RA avec l’utilisation de clé

keyEncryptionet un certificat de signature RA avec l’utilisation de clédigitalSignature. Le même certificat peut être utilisé pour le chiffrement et la signature. - Uniquement distribué : Génération de clé côté appareil : Cette option fonctionne de la même manière que Préférer distribué : Génération de clé côté appareil, à l’exception qu’aucune option n’est disponible si la génération de clé côté appareil échoue ou n’est pas disponible.

Si vous avez sélectionné Préférer distribué : Génération de clé côté appareil ou Uniquement distribué : Génération de clé côté appareil, cliquez sur le certificat de signature RA et le certificat de chiffrement RA. Le même certificat peut être utilisé pour les deux. De nouveaux champs apparaissent pour ces certificats.

-

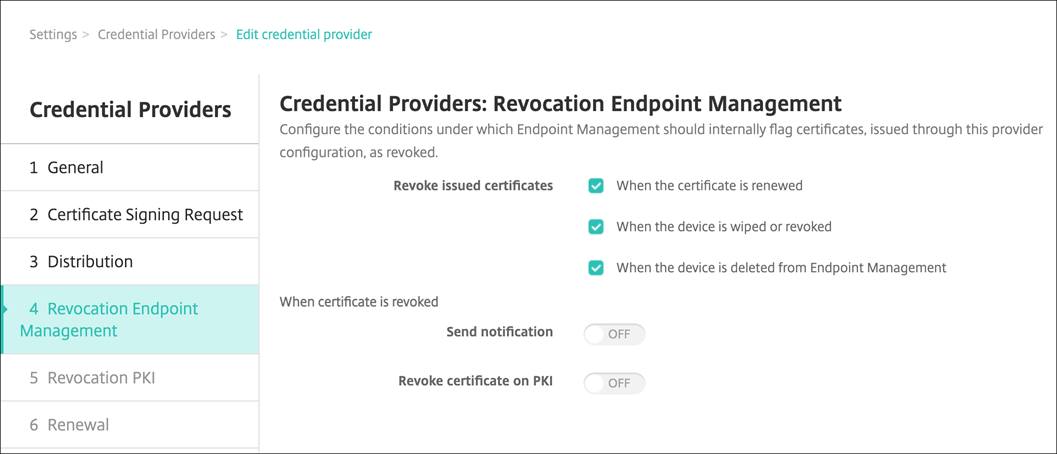

Cliquez sur Suivant. Sur la page Fournisseurs d’informations d’identification : Révocation Citrix Endpoint Management, configurez les conditions dans lesquelles Citrix Endpoint Management marque en interne comme révoqués les certificats émis via cette configuration de fournisseur. Configurez les éléments suivants :

- Dans Révoquer les certificats émis, sélectionnez l’une des options indiquant quand révoquer les certificats.

-

Pour que Citrix Endpoint Management envoie une notification lorsque le certificat est révoqué : Définissez la valeur de Envoyer une notification sur Activé et choisissez un modèle de notification.

- Révoquer le certificat sur l’ICP ne fonctionne pas lorsque vous utilisez Citrix Endpoint Management comme votre ICP discrétionnaire.

-

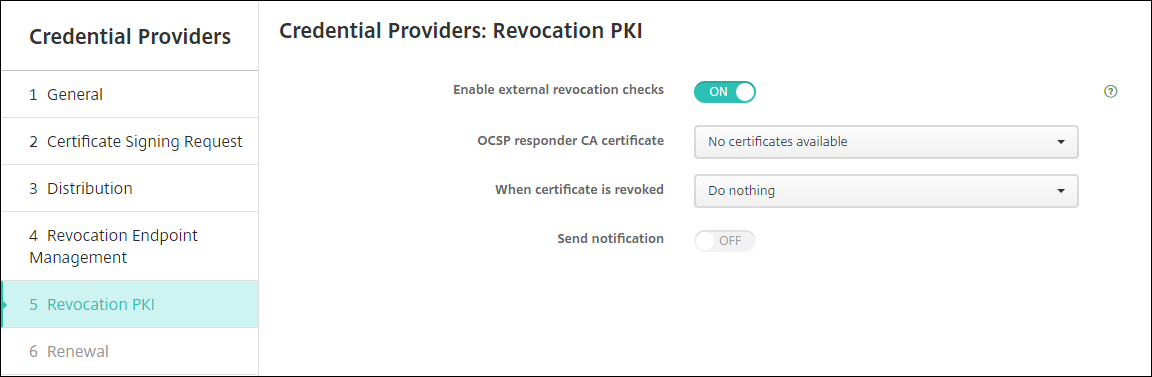

Cliquez sur Suivant. Sur la page Fournisseurs d’informations d’identification : Révocation ICP, identifiez les actions à entreprendre sur l’ICP si le certificat est révoqué. Vous avez également la possibilité de créer un message de notification. Configurez les éléments suivants :

- Activer les vérifications de révocation externes : Activez ce paramètre. D’autres champs liés à la révocation ICP apparaissent.

-

Dans la liste Certificat d’autorité de certification du répondeur OCSP, sélectionnez le nom unique (DN) du sujet du certificat.

Vous pouvez utiliser les macros Citrix Endpoint Management pour les valeurs des champs DN. Par exemple :

CN=${user.username}, OU=${user.department}, O=${user.companyname}, C=${user.c}\endquotation -

Dans la liste Lorsque le certificat est révoqué, cliquez sur l’une des actions suivantes à entreprendre sur l’entité ICP lorsque le certificat est révoqué :

- Ne rien faire.

- Renouveler le certificat.

- Révoquer et effacer l’appareil.

-

Pour que Citrix Endpoint Management envoie une notification lorsque le certificat est révoqué : Définissez la valeur de Envoyer une notification sur Activé.

Vous pouvez choisir entre deux options de notification :

- Si vous sélectionnez Sélectionner un modèle de notification, vous pouvez sélectionner un message de notification pré-écrit que vous pourrez ensuite personnaliser. Ces modèles se trouvent dans la liste des modèles de notification.

- Si vous sélectionnez Saisir les détails de la notification, vous pouvez rédiger votre propre message de notification. En plus de fournir l’adresse e-mail du destinataire et le message, vous pouvez définir la fréquence d’envoi de la notification.

-

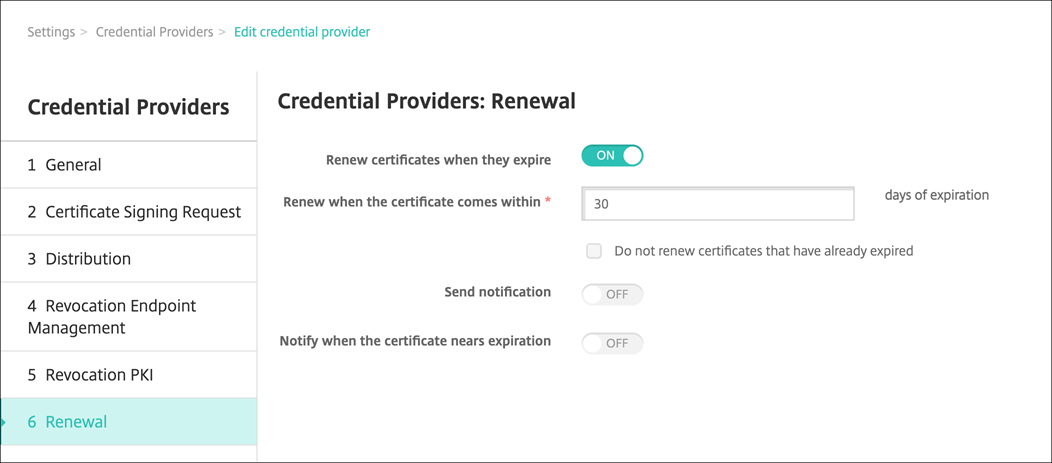

Cliquez sur Suivant. Sur la page Fournisseurs d’informations d’identification : Renouvellement, configurez les éléments suivants :

Définissez Renouveler les certificats à leur expiration sur Activé. D’autres champs apparaissent.

- Dans le champ Renouveler lorsque le certificat arrive à échéance dans, saisissez le nombre de jours avant l’expiration pour renouveler le certificat.

- Éventuellement, sélectionnez Ne pas renouveler les certificats déjà expirés. Dans ce cas, « déjà expirés » signifie que la date

NotAfterest passée, et non que le certificat a été révoqué. Citrix Endpoint Management ne renouvelle pas les certificats après leur révocation interne.

Pour que Citrix Endpoint Management envoie une notification lorsque le certificat a été renouvelé : Définissez Envoyer une notification sur Activé. Pour que Citrix Endpoint Management envoie une notification lorsque le certificat approche de l’expiration : Définissez Notifier lorsque le certificat approche de l’expiration sur Activé. Pour l’un ou l’autre de ces choix, vous pouvez choisir entre deux options de notification :

- Sélectionner un modèle de notification : Sélectionnez un message de notification pré-écrit que vous pourrez ensuite personnaliser. Ces modèles se trouvent dans la liste des modèles de notification.

- Saisir les détails de la notification : Rédigez votre propre message de notification. Fournissez l’adresse e-mail du destinataire, un message et une fréquence d’envoi de la notification.

-

Cliquez sur Enregistrer.