Android Enterprise hérité pour les clients Google Workspace (anciennement G Suite)

Les clients Google Workspace doivent utiliser les paramètres Android Enterprise hérités pour configurer Android Enterprise hérité. Google a récemment renommé G Suite en Google Workspace.

-

Si votre organisation utilise déjà Google Workspace pour fournir aux utilisateurs l’accès aux applications Google, vous pouvez utiliser Google Workspace pour enregistrer Citrix en tant que votre EMM. Si votre organisation utilise Google Workspace, elle dispose d’un ID d’entreprise existant et de comptes Google existants pour les utilisateurs. Pour utiliser Citrix Endpoint Management avec Google Workspace, vous synchronisez avec votre annuaire LDAP et récupérez les informations de compte Google auprès de Google à l’aide de l’API Google Directory. Étant donné que ce type d’entreprise est lié à un domaine existant, chaque domaine ne peut créer qu’une seule entreprise. Pour inscrire un appareil dans Citrix Endpoint Management, chaque utilisateur doit se connecter manuellement avec son compte Google existant. Le compte leur donne accès à Google Play géré en plus de tout autre service Google fourni par votre forfait Google Workspace.

-

Exigences pour Android Enterprise hérité :

- Un domaine accessible publiquement

- Un compte administrateur Google

- Des appareils Android prenant en charge les profils gérés

- Un compte Google avec Google Play installé

- Un profil de travail configuré sur l’appareil

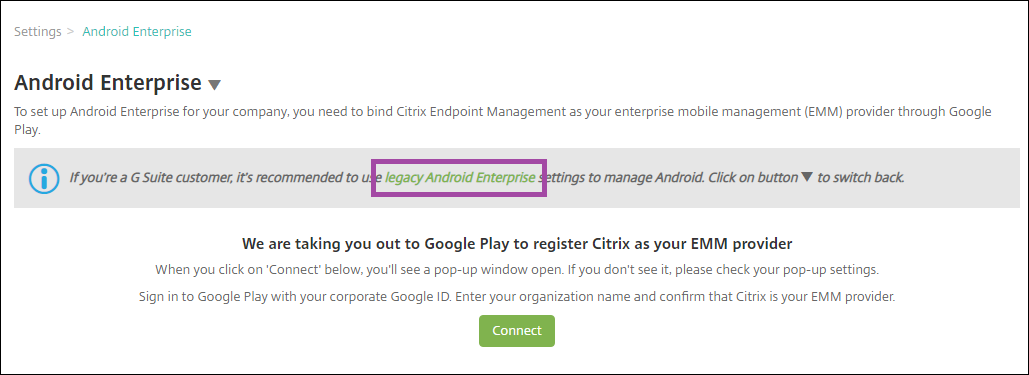

Pour commencer à configurer Android Enterprise hérité, cliquez sur Android Enterprise hérité sur la page Android Enterprise dans les paramètres de Citrix Endpoint Management.

Créer un compte Android Enterprise

Avant de pouvoir configurer un compte Android Enterprise, vous devez vérifier votre nom de domaine auprès de Google.

Si vous avez déjà vérifié votre nom de domaine auprès de Google, vous pouvez passer à cette étape : Configurer un compte de service Android Enterprise et télécharger un certificat Android Enterprise.

-

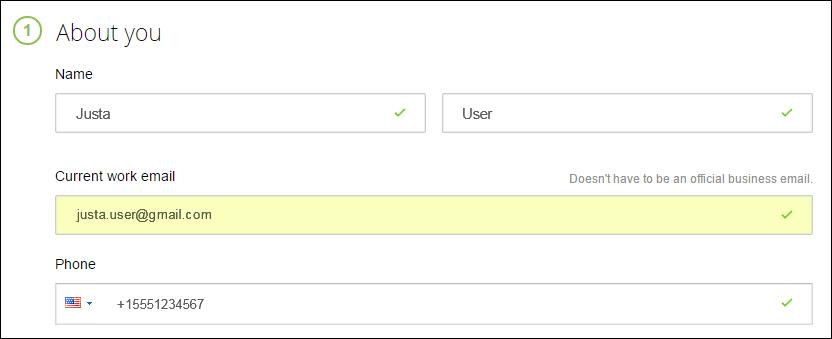

La page suivante s’affiche, vous permettant de saisir les informations de votre administrateur et de votre entreprise.

-

Saisissez les informations de votre utilisateur administrateur.

-

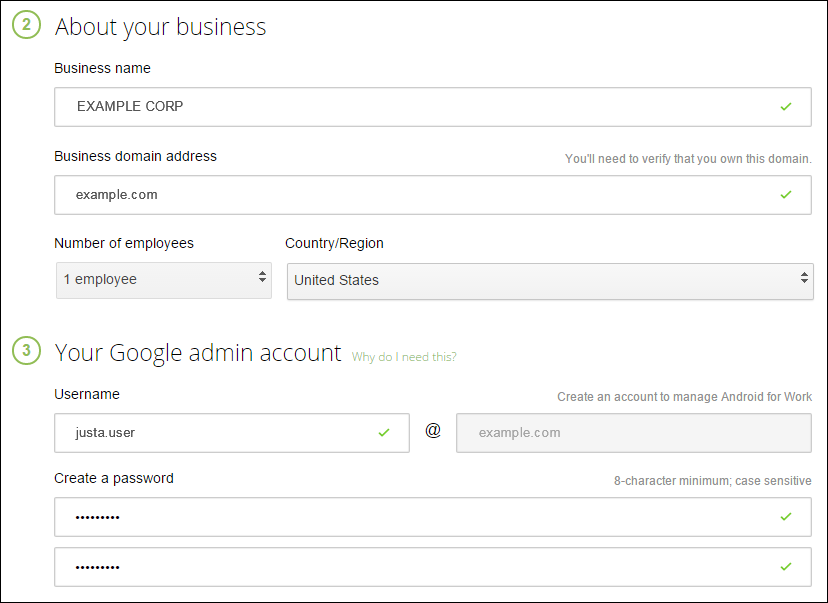

Saisissez les informations de votre entreprise, en plus des informations de votre compte administrateur.

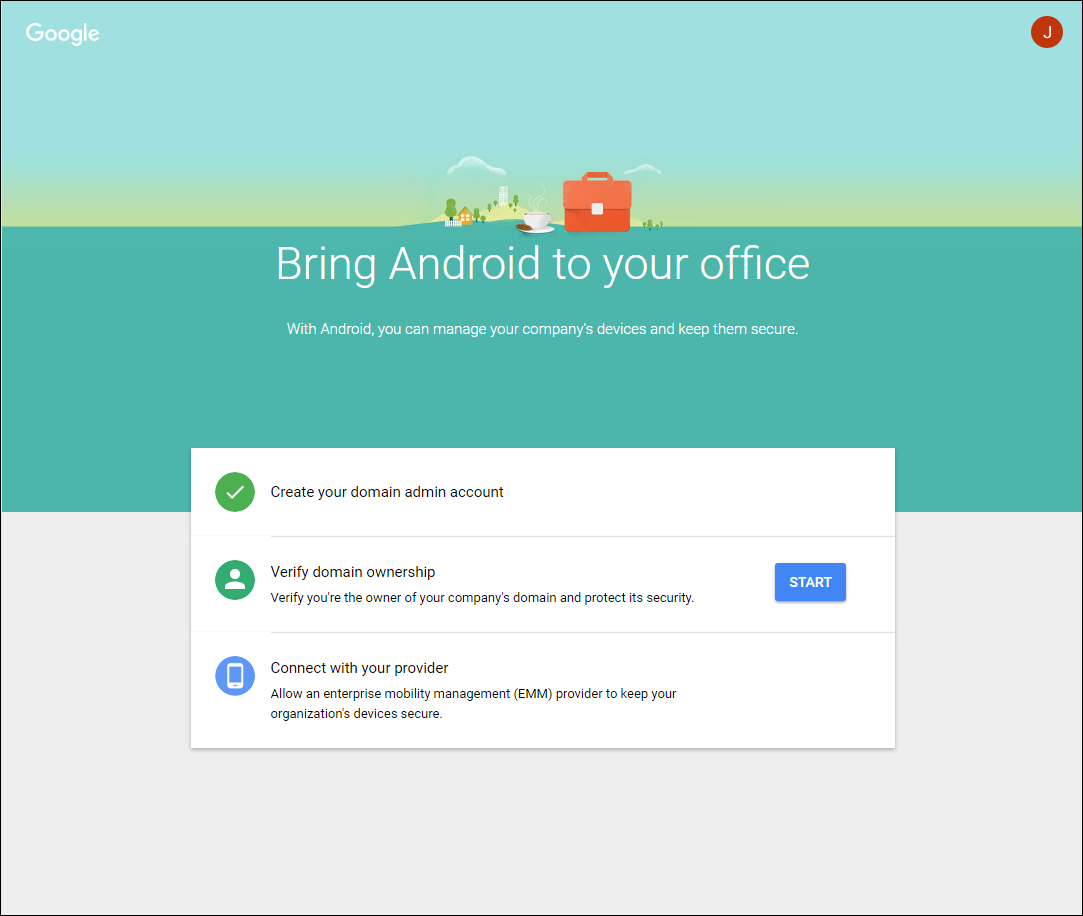

La première étape du processus est terminée et la page suivante s’affiche.

Vérifier la propriété du domaine

Autorisez Google à vérifier votre domaine de l’une des manières suivantes :

- Ajoutez un enregistrement TXT ou CNAME au site web de votre hébergeur de domaine.

- Chargez un fichier HTML sur le serveur web de votre domaine.

- Ajoutez une balise `<meta>` à votre page d’accueil. Google recommande la première méthode. Cet article ne couvre pas les étapes de vérification de la propriété de votre domaine, mais vous pouvez trouver les informations nécessaires ici : [https://support.google.com/a/answer/6248925](https://support.google.com/a/answer/6248925).

-

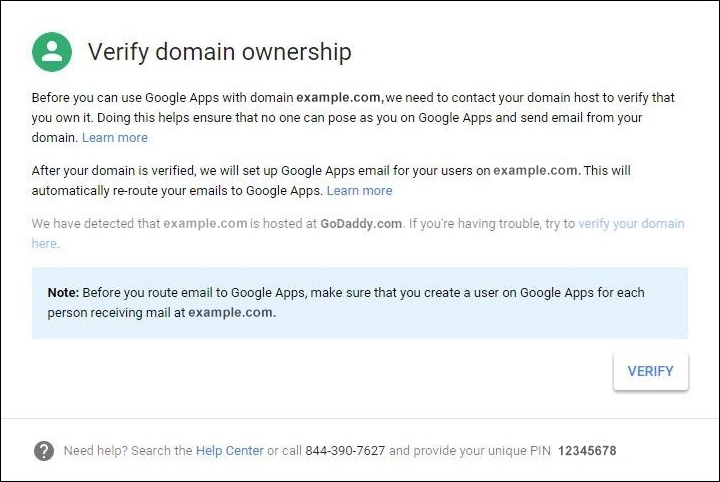

Cliquez sur Démarrer pour lancer la vérification de votre domaine.

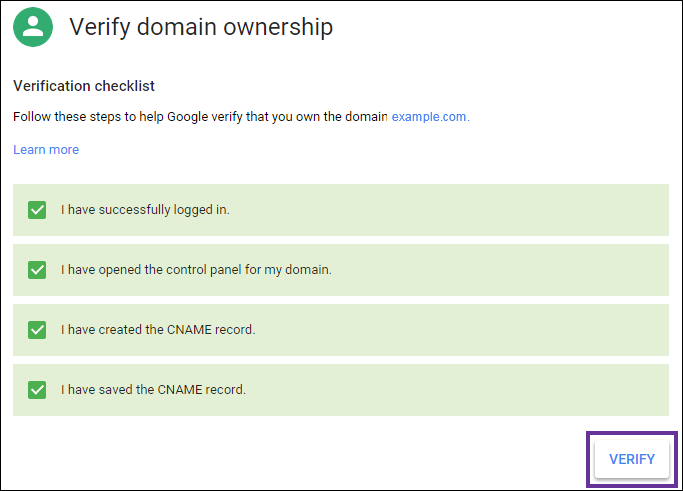

La page Vérifier la propriété du domaine s’affiche. Suivez les instructions de la page pour vérifier votre domaine.

-

Cliquez sur Vérifier.

-

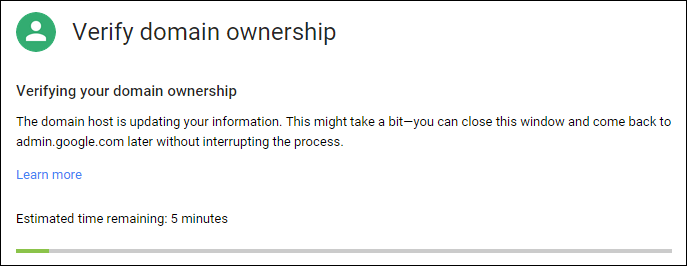

Google vérifie la propriété de votre domaine.

-

Après une vérification réussie, la page suivante s’affiche. Cliquez sur Continuer.

-

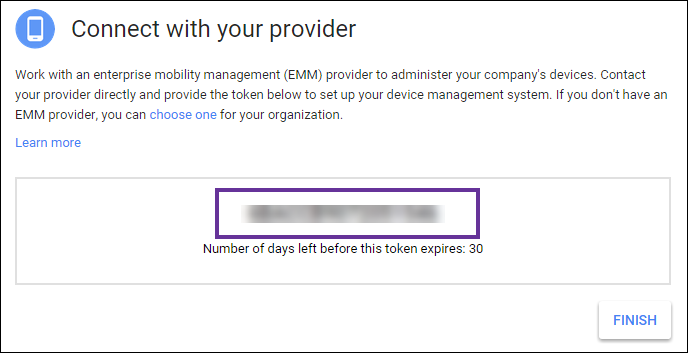

Google crée un jeton de liaison EMM que vous fournissez à Citrix® et que vous utilisez lors de la configuration des paramètres Android Enterprise. Copiez et enregistrez le jeton ; vous en aurez besoin plus tard dans la procédure de configuration.

-

Cliquez sur Terminer pour finaliser la configuration d’Android Enterprise. Une page s’affiche, indiquant que vous avez vérifié votre domaine avec succès.

Après avoir créé un compte de service Android Enterprise, vous pouvez vous connecter à la console d’administration Google pour gérer vos paramètres de gestion de la mobilité.

Configurer un compte de service Android Enterprise et télécharger un certificat Android Enterprise

Pour permettre à Citrix Endpoint Management de contacter les services Google Play et Directory, vous devez créer un compte de service à l’aide du portail Google Project pour les développeurs. Ce compte de service est utilisé pour la communication de serveur à serveur entre Citrix Endpoint Management et les services Google pour Android. Pour plus d’informations sur le protocole d’authentification utilisé, accédez à https://developers.google.com/identity/protocols/OAuth2ServiceAccount.

-

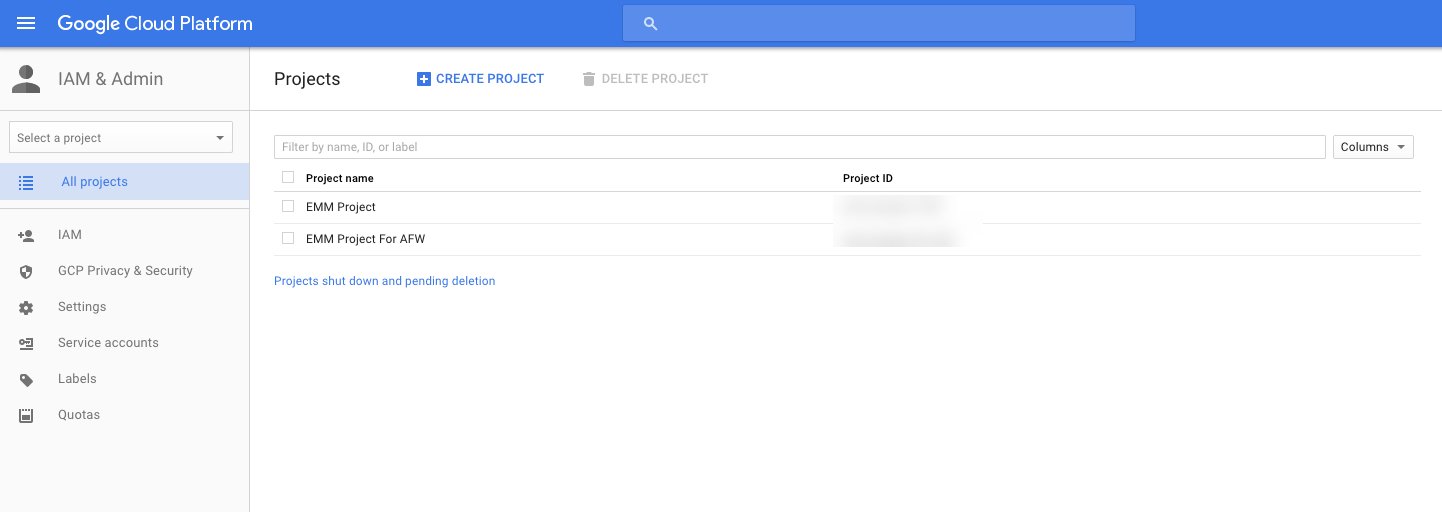

Dans un navigateur web, accédez à https://console.cloud.google.com/project et connectez-vous avec vos identifiants d’administrateur Google.

-

Dans la liste Projets, cliquez sur Créer un projet.

-

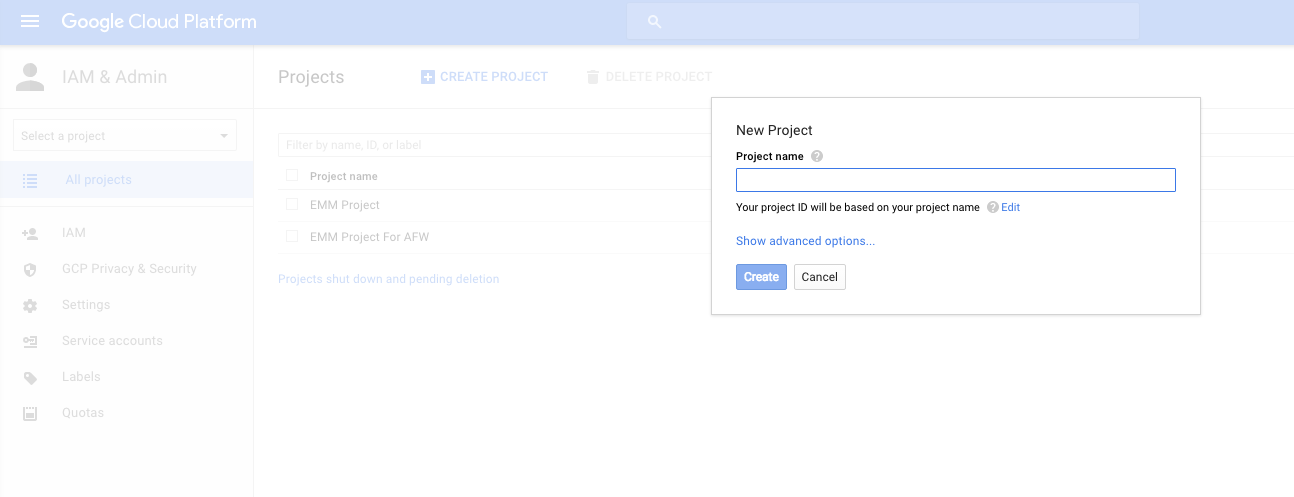

Dans Nom du projet, saisissez un nom pour le projet.

-

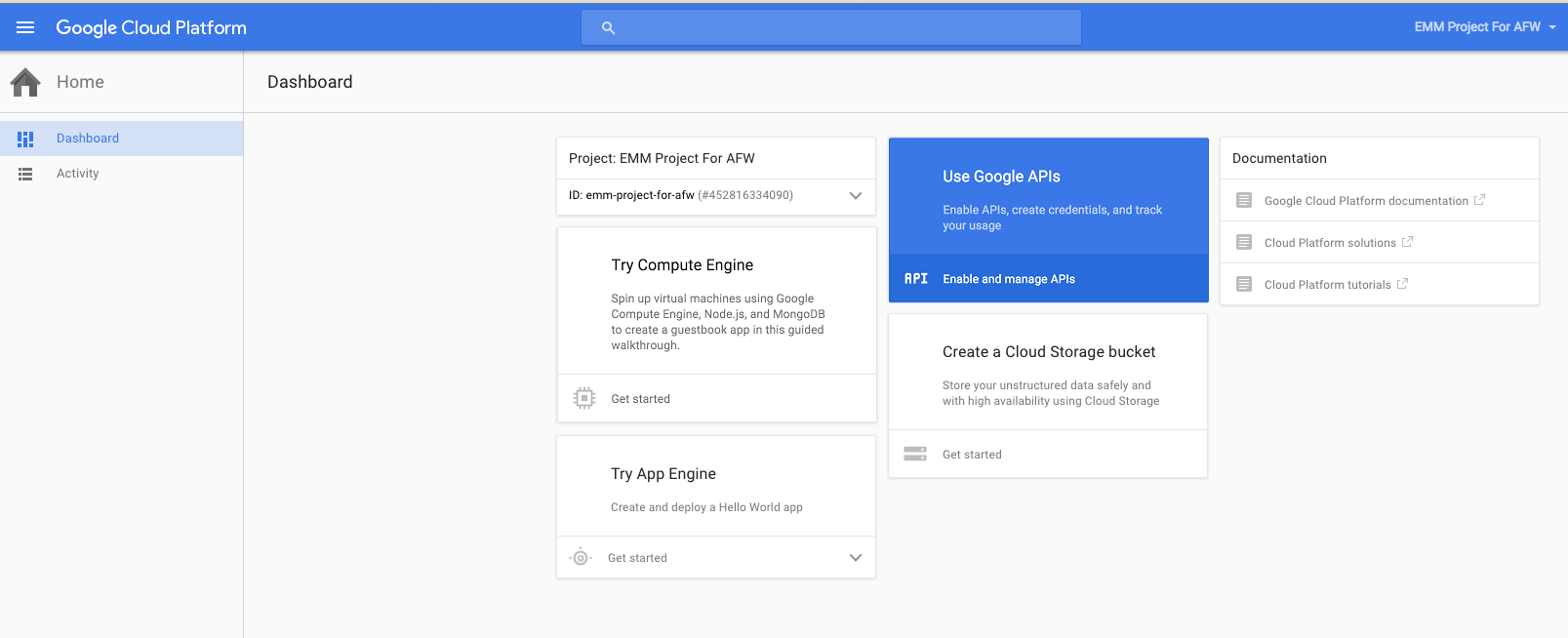

Sur le Tableau de bord, cliquez sur Utiliser les API Google.

-

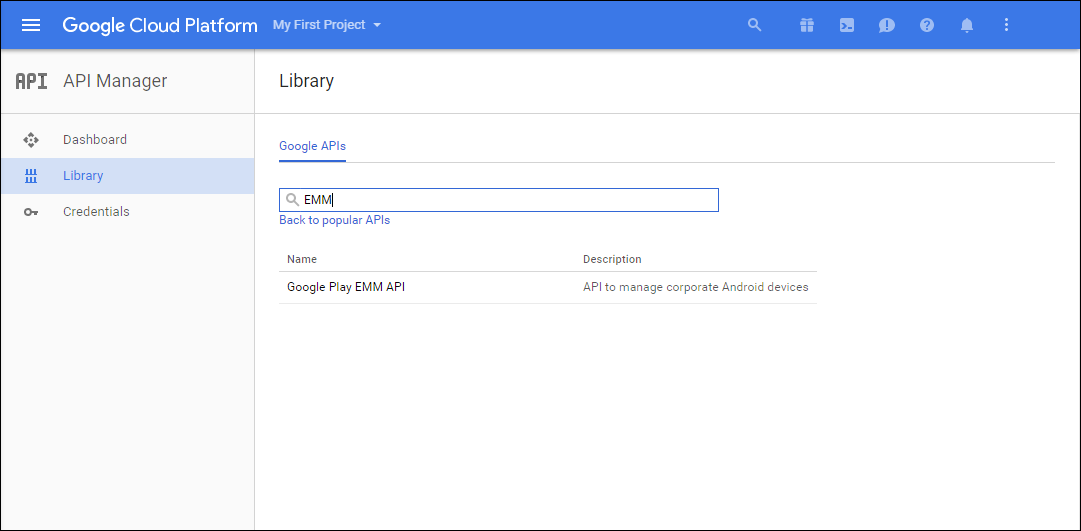

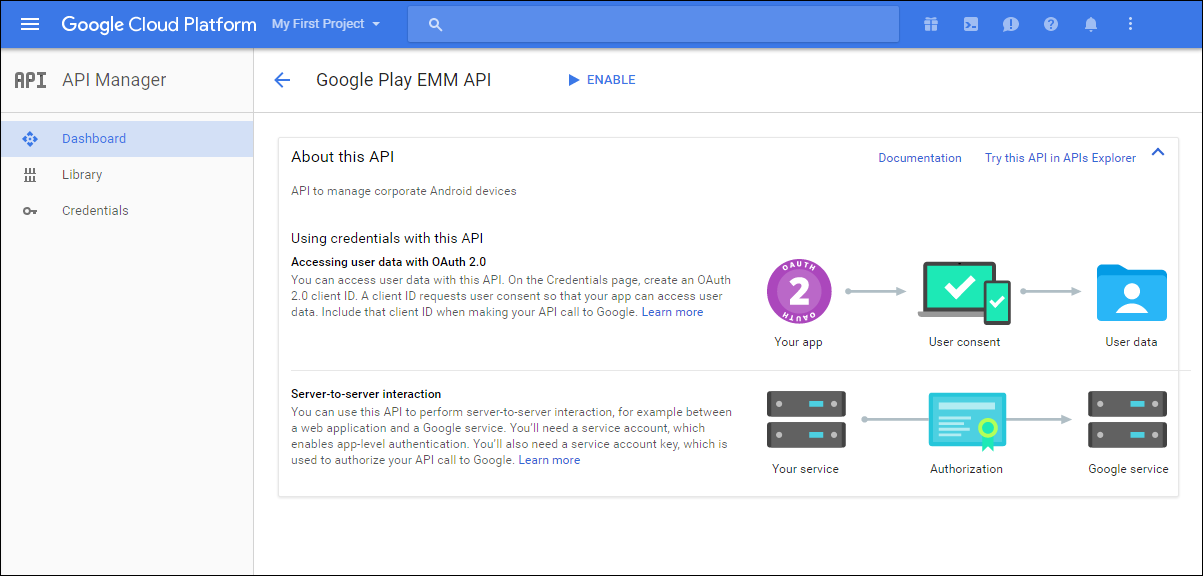

Cliquez sur Bibliothèque, dans Rechercher, tapez EMM, puis cliquez sur le résultat de la recherche.

-

-

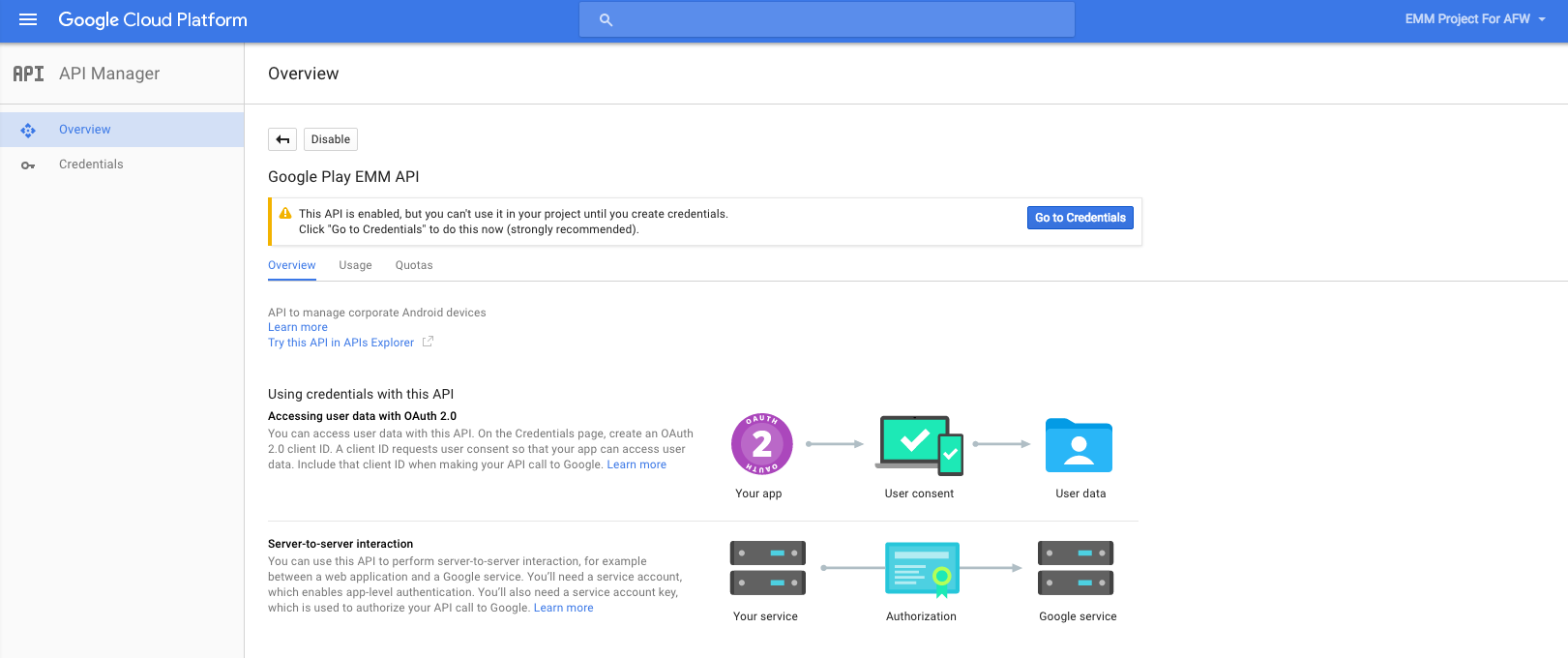

- Sur la page Vue d’ensemble, cliquez sur Activer.

-

-

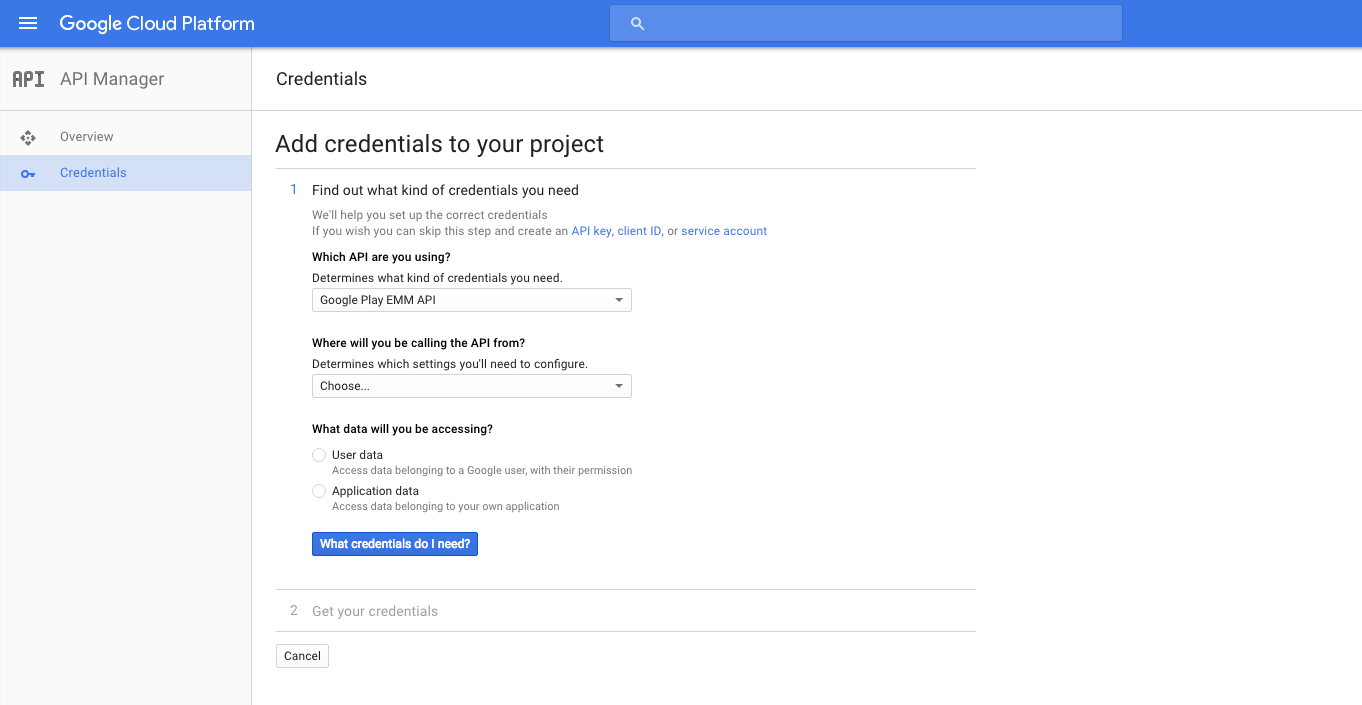

À côté de API EMM Google Play, cliquez sur Accéder aux informations d’identification.

-

Dans la liste Ajouter des informations d’identification à notre projet, à l’étape 1, cliquez sur compte de service.

-

-

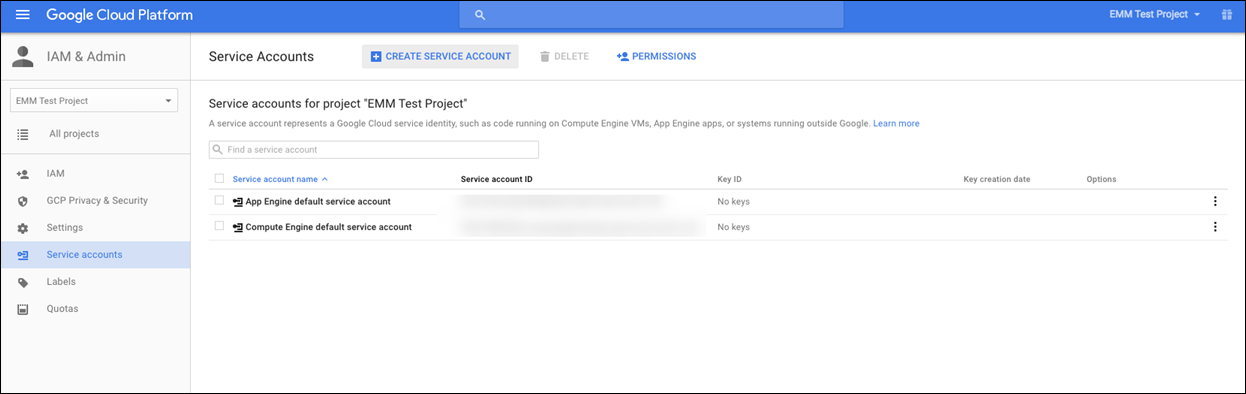

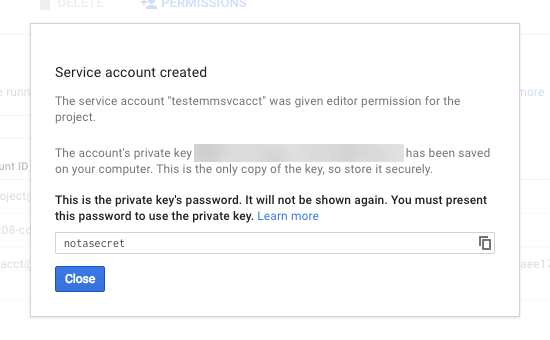

- Sur la page Comptes de service, cliquez sur Créer un compte de service.

-

-

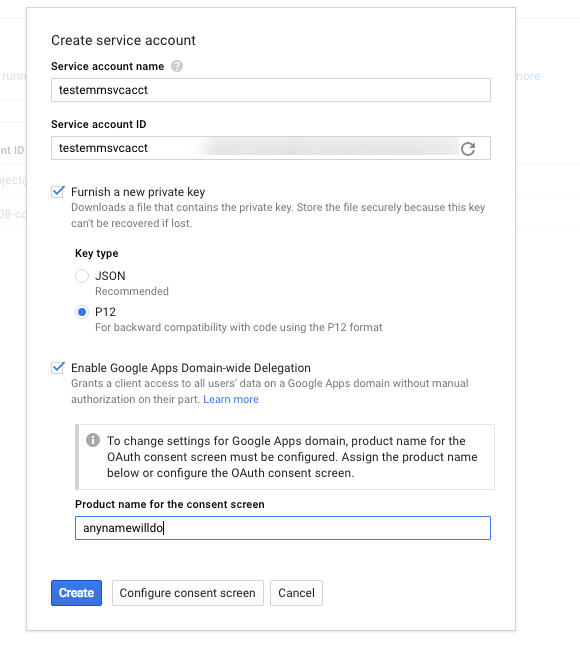

Dans Créer un compte de service, nommez le compte et cochez la case Fournir une nouvelle clé privée. Cliquez sur P12, cochez la case Activer la délégation à l’échelle du domaine Google Apps, puis cliquez sur Créer.

Le certificat (fichier P12) est téléchargé sur votre ordinateur. Veillez à enregistrer le certificat dans un emplacement sécurisé.

-

Sur la page de confirmation Compte de service créé, cliquez sur Fermer.

-

- Dans Autorisations, cliquez sur Comptes de service, puis sous Options pour votre compte de service, cliquez sur Afficher l’ID client.

-

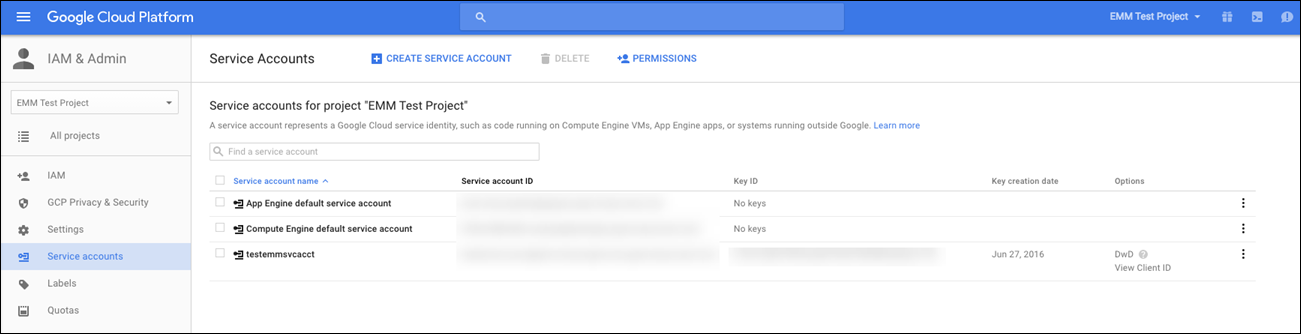

-

Les détails requis pour l’autorisation du compte sur la console d’administration Google s’affichent. Copiez l’ID client et l’ID de compte de service dans un emplacement où vous pourrez récupérer ces informations ultérieurement. Vous aurez besoin de ces informations, ainsi que du nom de domaine, pour les envoyer au support Citrix afin qu’elles soient ajoutées à une liste d’autorisation.

-

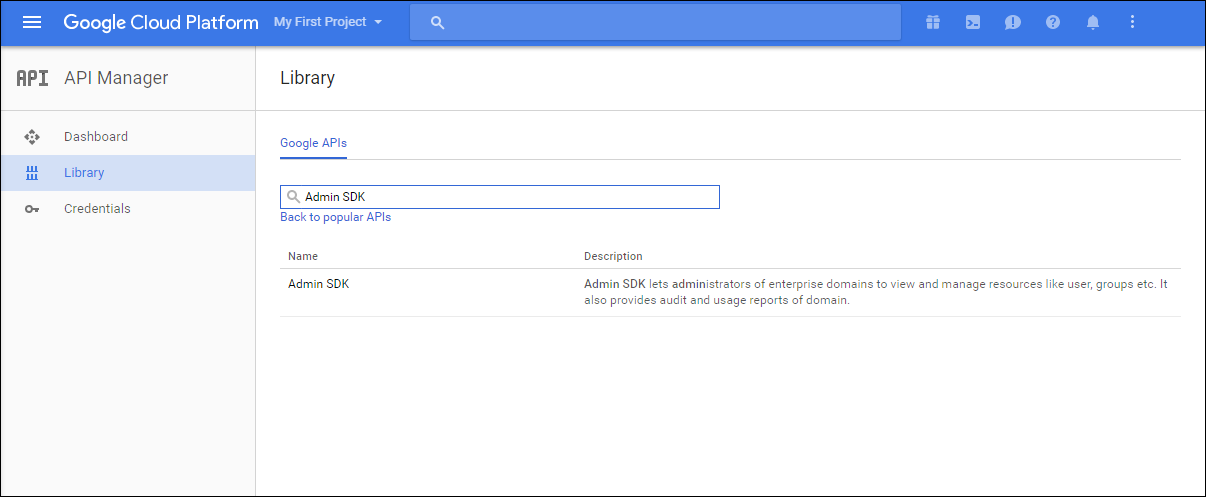

Sur la page Bibliothèque, recherchez Admin SDK, puis cliquez sur le résultat de la recherche.

-

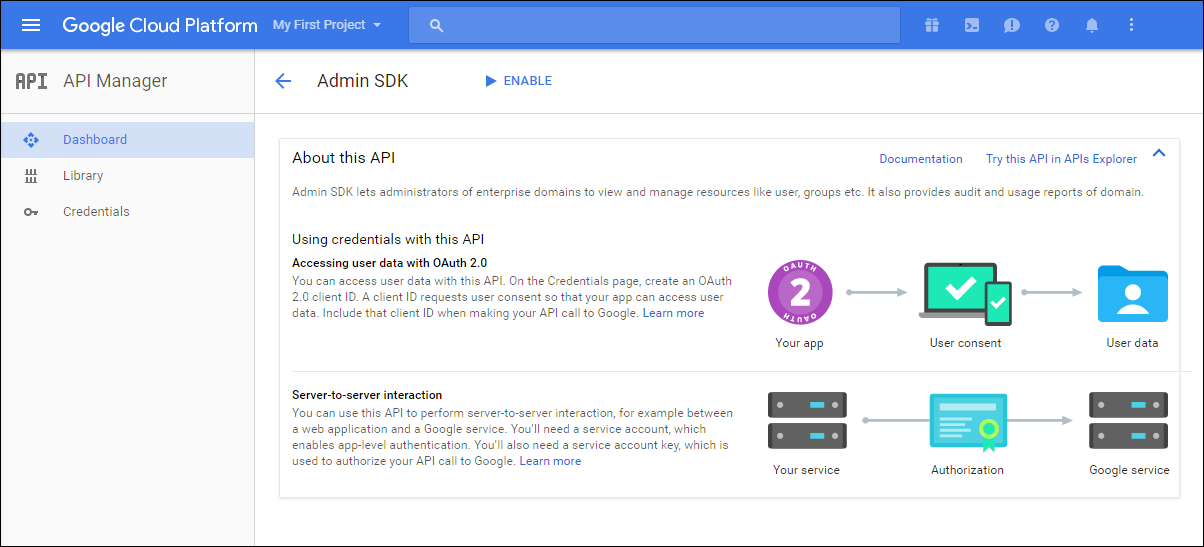

Sur la page Vue d’ensemble, cliquez sur Activer.

-

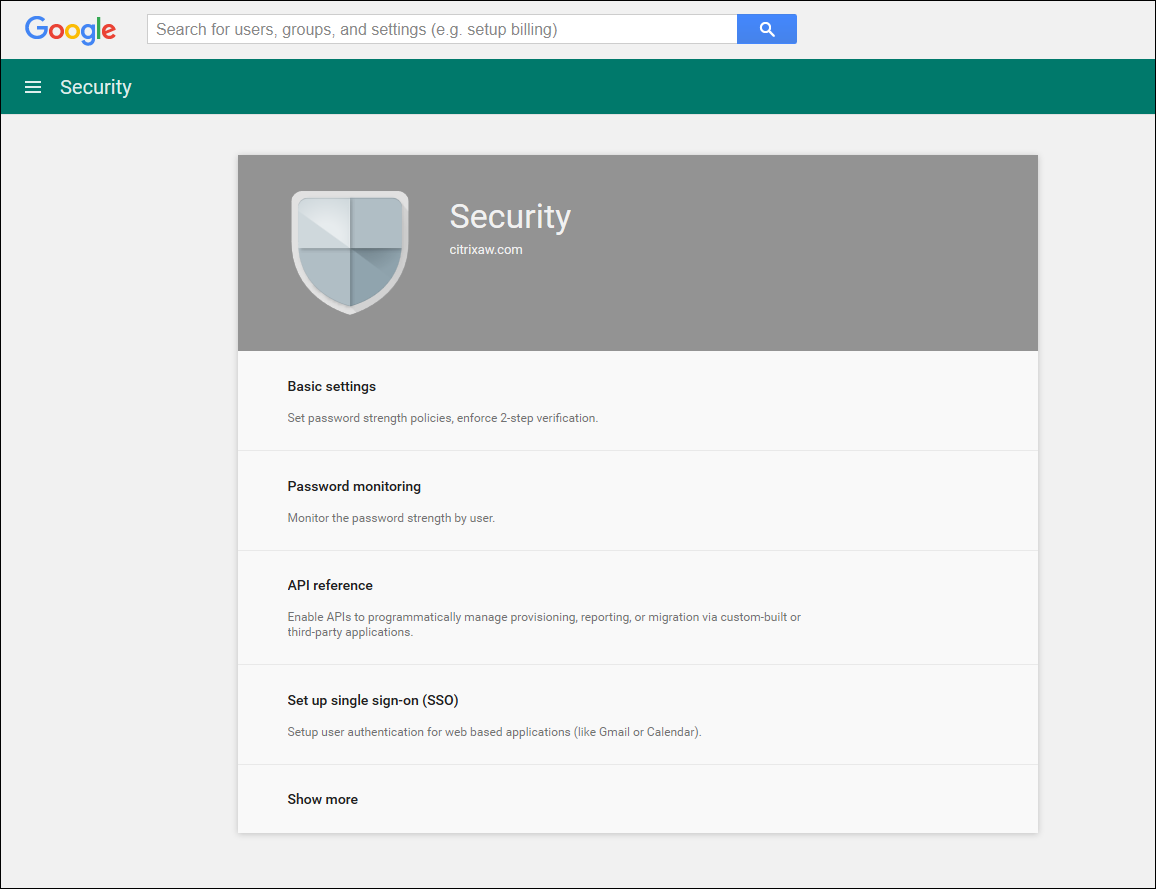

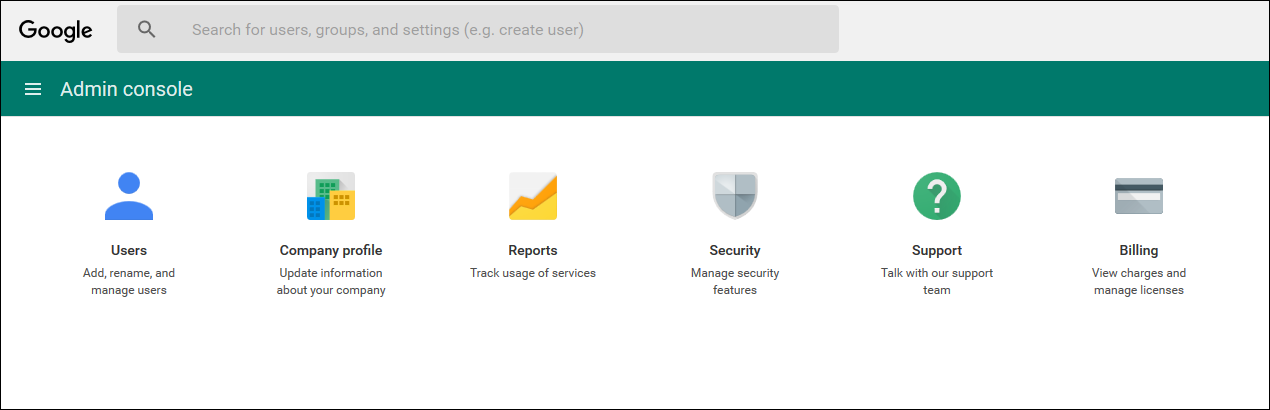

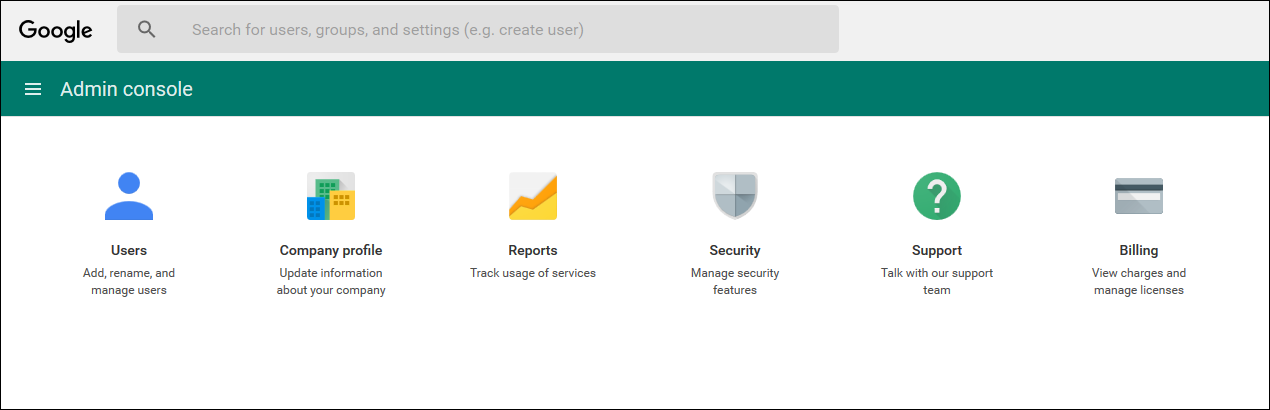

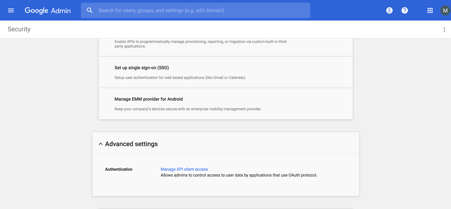

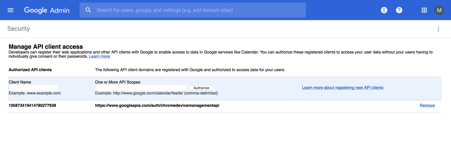

Ouvrez la console d’administration Google de votre domaine, puis cliquez sur Sécurité.

-

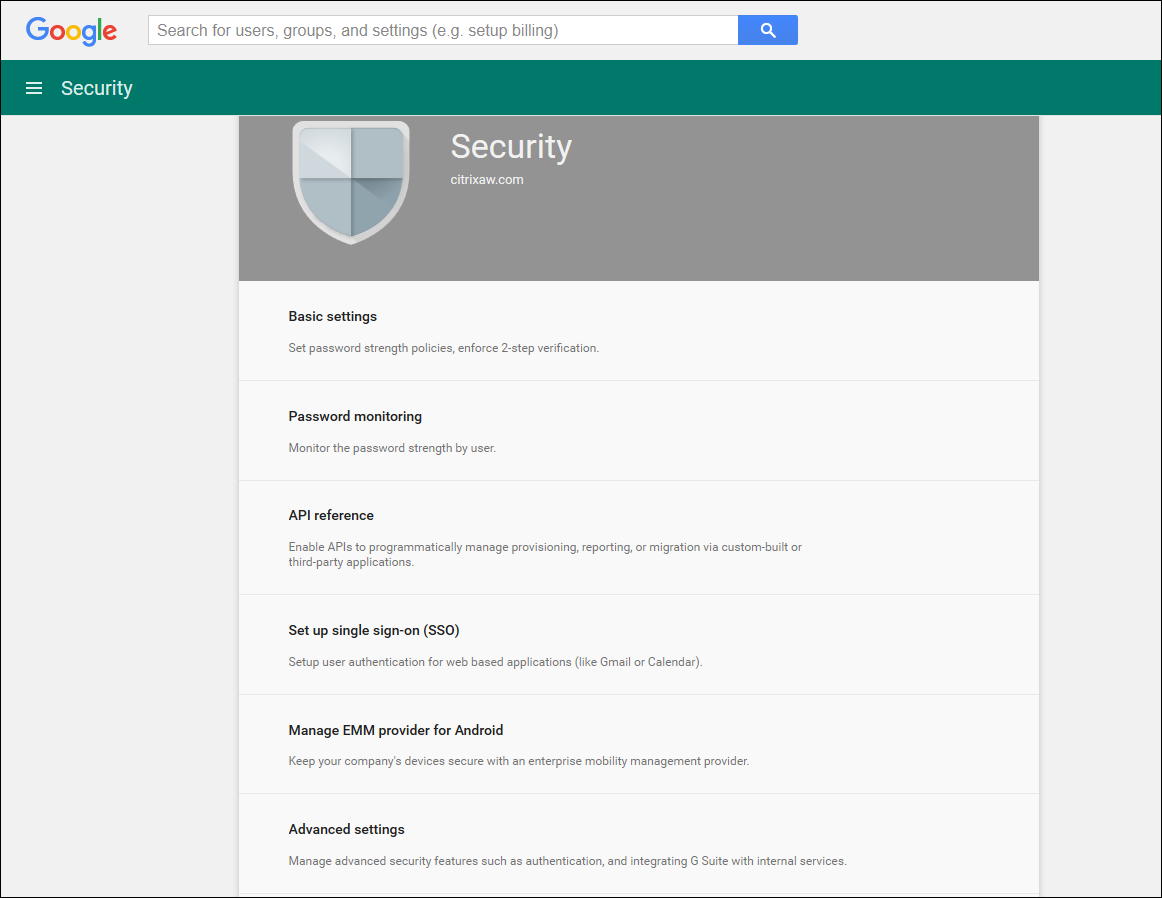

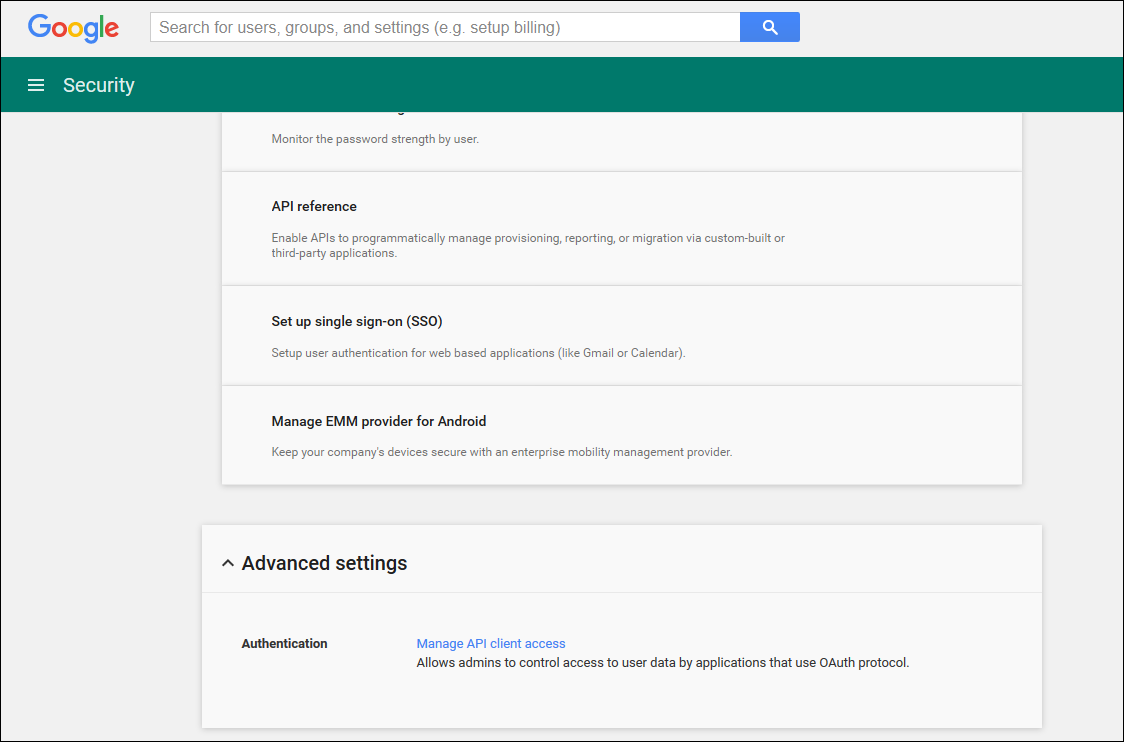

Sur la page Paramètres, cliquez sur Afficher plus, puis sur Paramètres avancés.

-

-

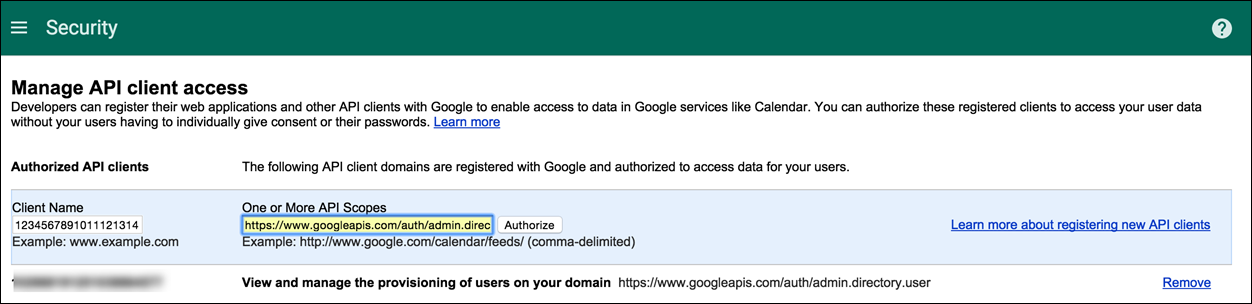

Cliquez sur Gérer l’accès client API.

-

Dans Nom du client, tapez l’ID client que vous avez enregistré précédemment, dans Un ou plusieurs champs d’application API, tapez

https://www.googleapis.com/auth/admin.directory.user, puis cliquez sur Autoriser.

Liaison à EMM

Avant de pouvoir utiliser Citrix Endpoint Management pour gérer vos appareils Android, vous devez contacter le support technique de Citrix et fournir votre nom de domaine, votre compte de service et votre jeton de liaison. Citrix lie le jeton à Citrix Endpoint Management en tant que fournisseur de gestion de la mobilité d’entreprise (EMM). Pour les informations de contact du support technique de Citrix, consultez Support technique de Citrix.

-

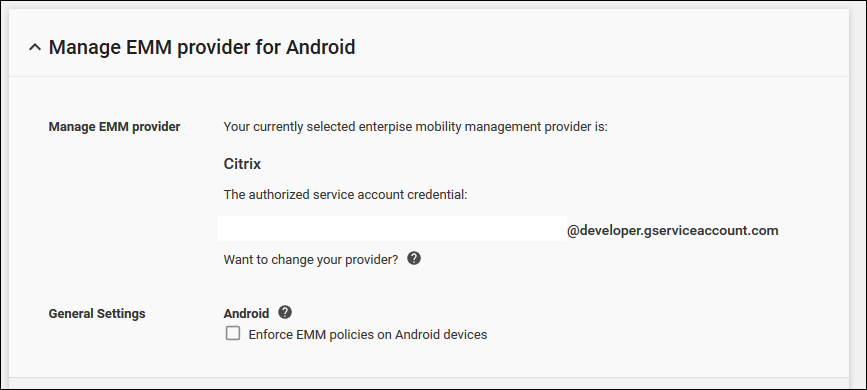

Pour confirmer la liaison, connectez-vous au portail d’administration Google, puis cliquez sur Sécurité.

-

Cliquez sur Gérer le fournisseur EMM pour Android.

Vous constatez que votre compte Google Android Enterprise est lié à Citrix en tant que fournisseur EMM.

Après avoir confirmé la liaison du jeton, vous pouvez commencer à utiliser la console Citrix Endpoint Management pour gérer vos appareils Android. Importez le certificat P12 que vous avez généré à l’étape 14. Configurez les paramètres du serveur Android Enterprise, activez l’authentification unique (SSO) basée sur SAML et définissez au moins une stratégie d’appareil Android Enterprise.

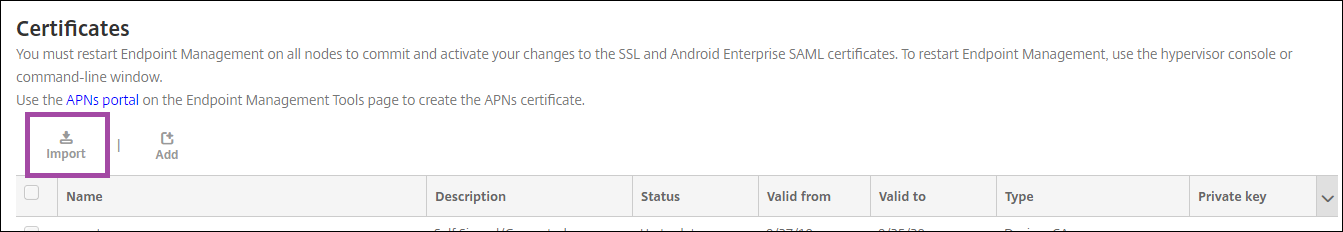

Importer le certificat P12

Suivez ces étapes pour importer votre certificat P12 Android Enterprise :

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit de la console pour ouvrir la page Paramètres, puis cliquez sur Certificats. La page Certificats s’affiche.

-

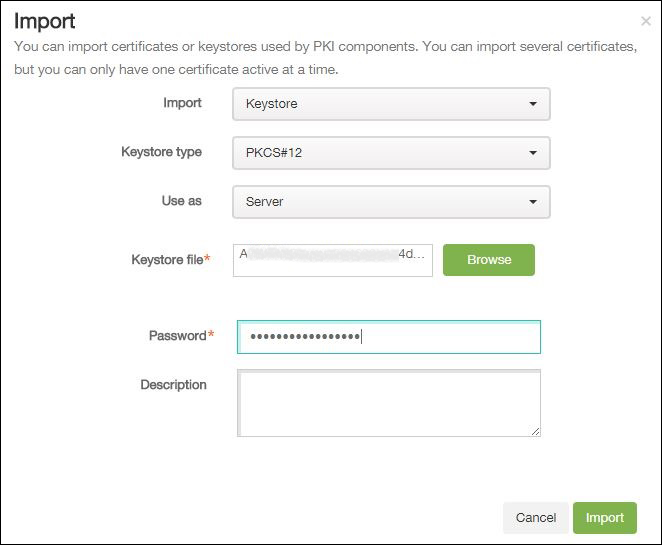

Cliquez sur Importer. La boîte de dialogue Importer s’affiche.

Configurez les paramètres suivants :

- Importation : Cliquez sur Keystore dans la liste déroulante.

- Type de Keystore : Cliquez sur PKCS#12 dans la liste déroulante.

- Utiliser comme : Cliquez sur Serveur dans la liste déroulante.

- Fichier Keystore : Cliquez sur Parcourir et accédez au certificat P12.

- Mot de passe : Saisissez le mot de passe du certificat. Ce mot de passe est celui de la clé privée que vous avez créé lors de la configuration de votre compte Android Enterprise.

- Description : Saisissez une description du certificat (facultatif).

-

Cliquez sur Importer.

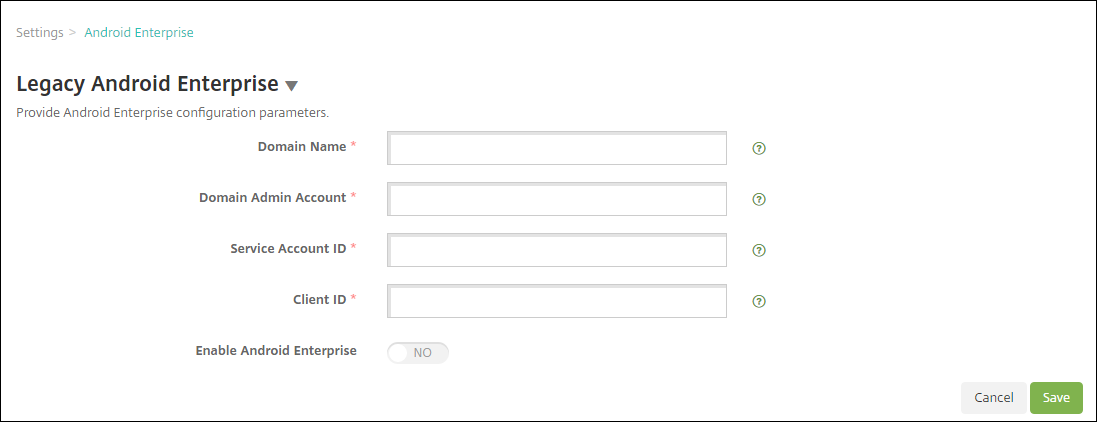

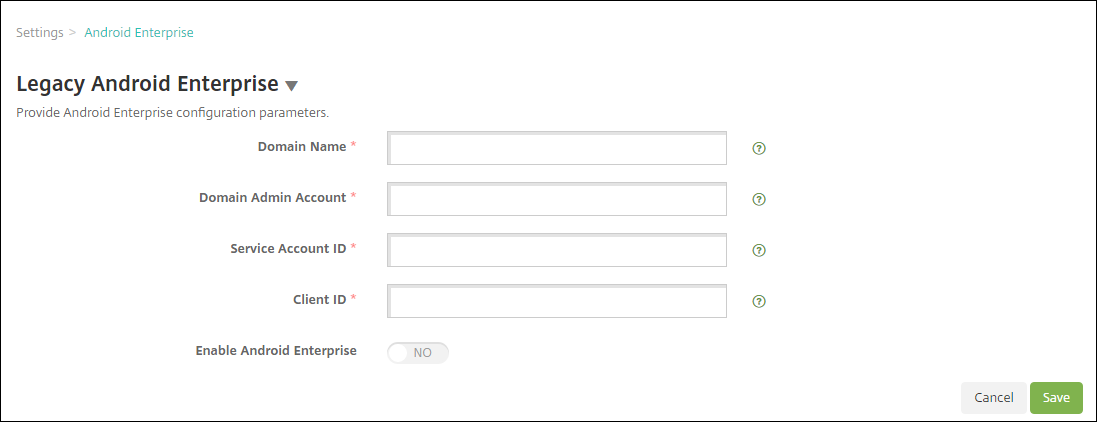

Configurer les paramètres du serveur Android Enterprise

- 1. Dans la console Citrix Endpoint Management, cliquez sur l'icône d'engrenage dans le coin supérieur droit de la console. La page **Paramètres** s'affiche.

-

Sous Plateformes, cliquez sur Android Enterprise. La page Android Enterprise s’affiche.

Configurez les paramètres suivants, puis cliquez sur Enregistrer.

- Nom de domaine : Saisissez le nom de domaine de votre Android Enterprise ; par exemple, domain.com.

- Compte administrateur de domaine : Saisissez votre nom d’utilisateur administrateur de domaine ; par exemple, le compte de messagerie utilisé pour le portail Google Developer.

-

ID de compte de service : Saisissez l’ID de votre compte de service ; par exemple, l’e-mail associé au compte de service Google (

serviceaccountemail@xxxxxxxxx.iam.gserviceaccount.com). - ID client : Saisissez l’ID client numérique de votre compte de service Google.

- Activer Android Enterprise : Sélectionnez cette option pour activer ou désactiver Android Enterprise.

Activer l’authentification unique basée sur SAML

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

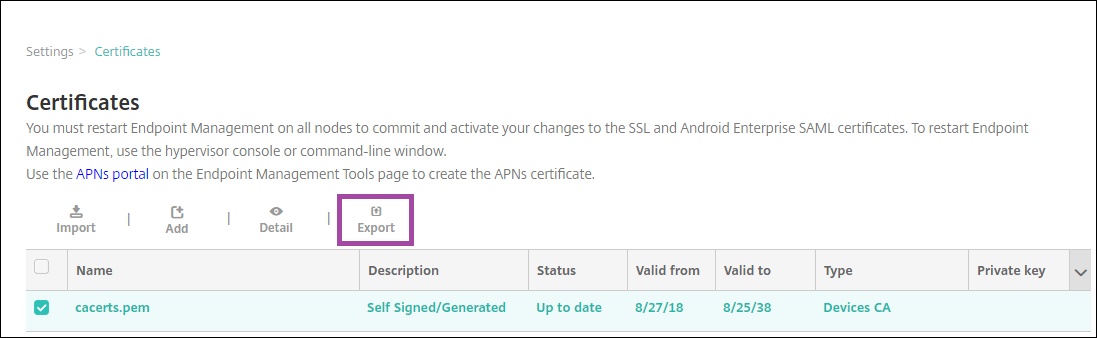

Cliquez sur Certificats. La page Certificats s’affiche.

-

Dans la liste des certificats, cliquez sur le certificat SAML.

-

Cliquez sur Exporter et enregistrez le certificat sur votre ordinateur.

-

- Connectez-vous au portail Google Admin à l’aide de vos informations d’identification d’administrateur Android Enterprise. Pour accéder au portail, consultez le portail Google Admin.

-

- Cliquez sur Sécurité.

-

-

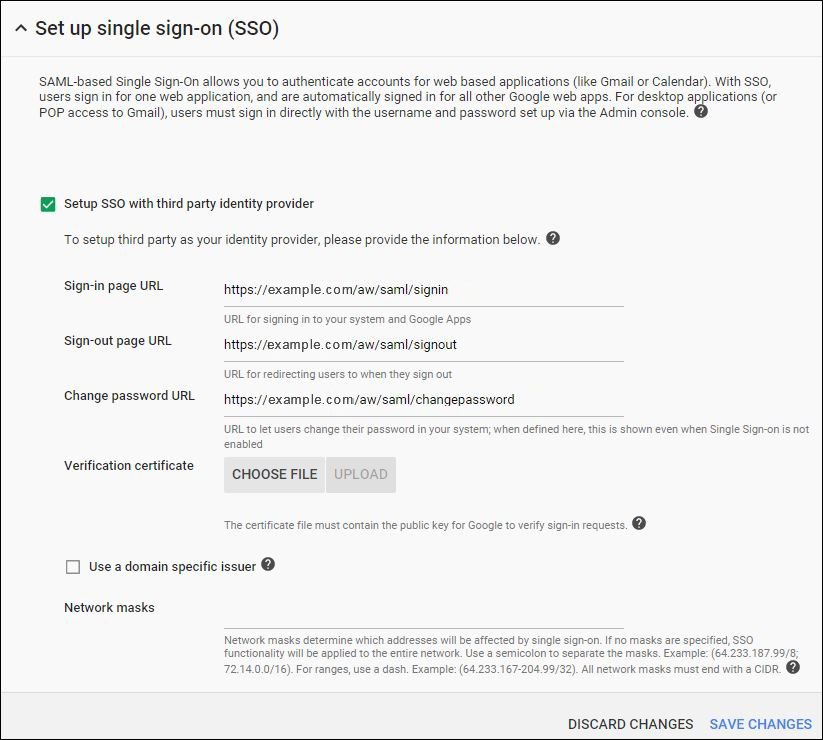

Sous Sécurité, cliquez sur Configurer l’authentification unique (SSO), puis configurez les paramètres suivants.

-

URL de la page de connexion : Saisissez l’URL permettant aux utilisateurs de se connecter à votre système et aux applications Google. Par exemple :

https://<Xenmobile-FQDN>/aw/saml/signin. -

URL de la page de déconnexion : Saisissez l’URL vers laquelle les utilisateurs sont redirigés lorsqu’ils se déconnectent. Par exemple :

https://<Xenmobile-FQDN>/aw/saml/signout. -

URL de modification du mot de passe : Saisissez l’URL permettant aux utilisateurs de modifier leur mot de passe dans votre système. Par exemple :

https://<Xenmobile-FQDN>/aw/saml/changepassword. Si ce champ est défini, les utilisateurs voient cette invite même lorsque le SSO n’est pas disponible. - Certificat de vérification : Cliquez sur CHOISIR UN FICHIER, puis accédez au certificat SAML exporté depuis Citrix Endpoint Management.

-

URL de la page de connexion : Saisissez l’URL permettant aux utilisateurs de se connecter à votre système et aux applications Google. Par exemple :

-

Cliquez sur ENREGISTRER LES MODIFICATIONS.

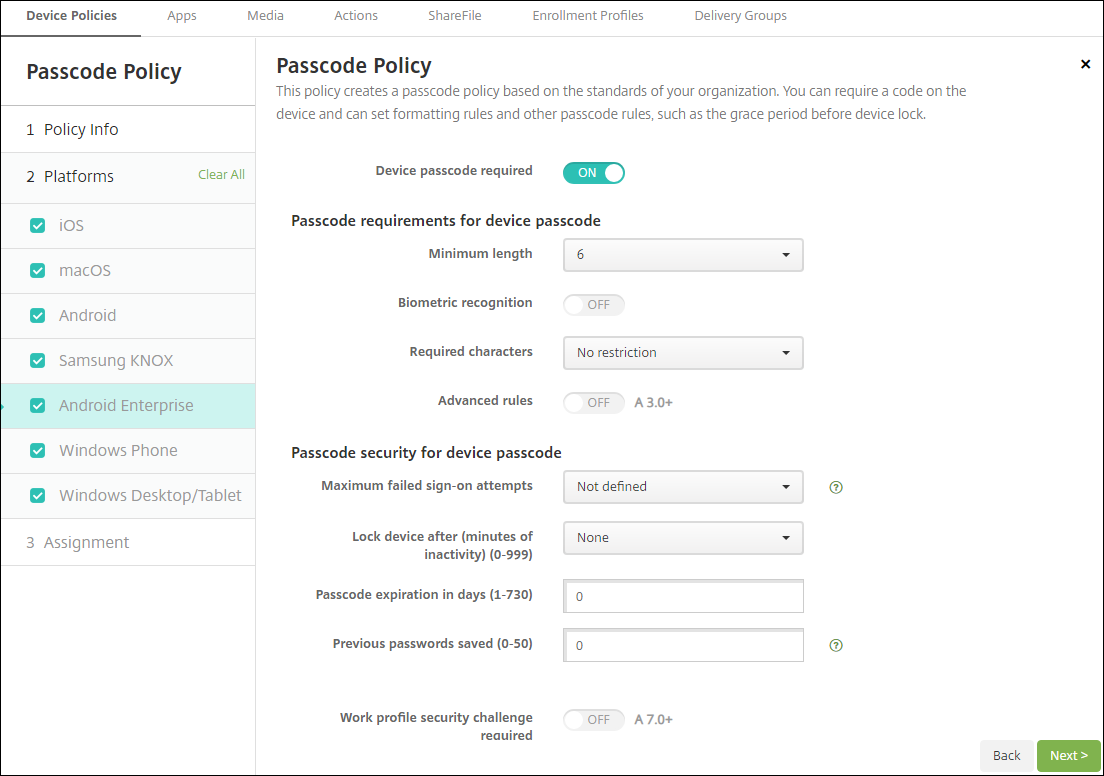

Configurer une stratégie d’appareil Android Enterprise

Configurez une stratégie de code d’accès afin que les utilisateurs doivent établir un code d’accès sur leurs appareils lors de leur première inscription.

Les étapes de base pour configurer une stratégie d’appareil sont les suivantes.

-

Dans la console Citrix Endpoint Management, cliquez sur Configurer, puis sur Stratégies d’appareil.

-

Cliquez sur Ajouter.

-

Dans la boîte de dialogue Ajouter une nouvelle stratégie, sélectionnez la stratégie que vous souhaitez ajouter. Dans cet exemple, vous cliquez sur Code d’accès.

-

Remplissez la page Informations sur la stratégie.

-

Cliquez sur Android Enterprise, puis configurez les paramètres de la stratégie.

-

Attribuez la stratégie à un groupe de mise à disposition.

Configurer les paramètres du compte Android Enterprise

Avant de pouvoir commencer à gérer les applications et les stratégies Android sur les appareils, vous devez configurer un domaine Android Enterprise et les informations de compte dans Citrix Endpoint Management. Tout d’abord, effectuez les tâches de configuration d’Android Enterprise sur Google pour configurer un administrateur de domaine et obtenir un ID de compte de service et un jeton de liaison.

-

Dans la console web Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

Sous Plateformes, cliquez sur Android Enterprise. La page de configuration Android Enterprise s’affiche.

-

-

- Sur la page Android Enterprise, configurez les paramètres suivants :

- Nom de domaine : Saisissez votre nom de domaine.

- Compte administrateur de domaine : Saisissez votre nom d’utilisateur administrateur de domaine.

- ID de compte de service : Saisissez votre ID de compte de service Google.

- ID client : Saisissez l’ID client de votre compte de service Google.

- Activer Android Enterprise : Indiquez si vous souhaitez activer Android Enterprise.

-

- Cliquez sur Enregistrer.

Configurer l’accès partenaire Google Workspace pour Citrix Endpoint Management

Certaines fonctionnalités de Citrix Endpoint Management pour Chrome utilisent les API partenaires de Google pour communiquer entre Citrix Endpoint Management et votre domaine Google Workspace. Par exemple, Citrix Endpoint Management requiert les API pour les stratégies d’appareil qui gèrent les fonctionnalités Chrome telles que le mode Incognito et le mode Invité.

Pour activer les API partenaires, configurez votre domaine Google Workspace dans la console Citrix Endpoint Management, puis configurez votre compte Google Workspace.

Configurer votre domaine Google Workspace dans Citrix Endpoint Management

Pour permettre à Citrix Endpoint Management de communiquer avec les API de votre domaine Google Workspace, accédez à Paramètres > Configuration Google Chrome et configurez les paramètres.

- Domaine Google Workspace : Le domaine Google Workspace qui héberge les API requises par Citrix Endpoint Management.

- Compte administrateur Google Workspace : Le compte administrateur de votre domaine Google Workspace.

- ID client Google Workspace : L’ID client pour Citrix. Utilisez cette valeur pour configurer l’accès partenaire pour votre domaine Google Workspace.

- ID d’entreprise Google Workspace : L’ID d’entreprise de votre compte, renseigné à partir de votre compte d’entreprise Google.

Activer l’accès partenaire pour les appareils et les utilisateurs dans votre domaine Google Workspace

-

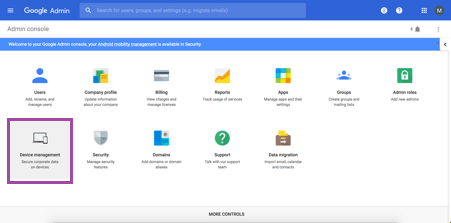

Connectez-vous à la console d’administration Google : https://admin.google.com

-

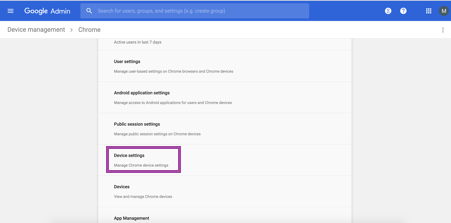

Cliquez sur Gestion des appareils.

-

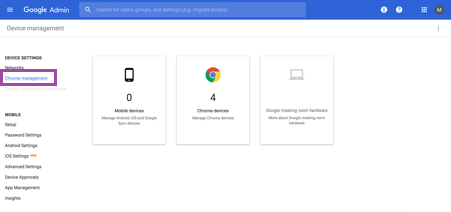

Cliquez sur Gestion de Chrome.

-

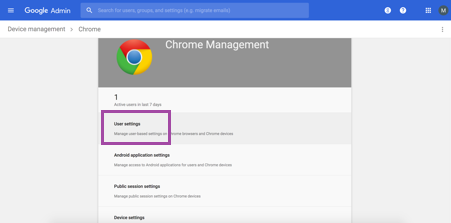

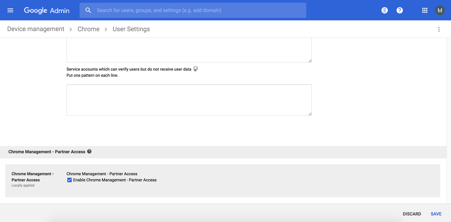

Cliquez sur Paramètres utilisateur.

-

Recherchez Gestion de Chrome - Accès partenaire.

-

Cochez la case Activer la gestion de Chrome - Accès partenaire.

-

Confirmez que vous comprenez et souhaitez activer l’accès partenaire. Cliquez sur Enregistrer.

-

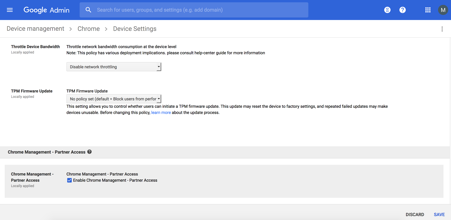

Sur la page Gestion de Chrome, cliquez sur Paramètres de l’appareil.

-

- Recherchez Gestion de Chrome - Accès partenaire.

-

Cochez la case Activer la gestion de Chrome - Accès partenaire.

-

Confirmez que vous comprenez et souhaitez activer l’accès partenaire. Cliquez sur Enregistrer.

-

Accédez à la page Sécurité, puis cliquez sur Paramètres avancés.

-

Cliquez sur Gérer l’accès client API.

-

Dans la console Citrix Endpoint Management, accédez à Paramètres > Configuration Google Chrome et copiez la valeur de l’ID client G Suite. Ensuite, revenez à la page Gérer l’accès client API et collez la valeur copiée dans le champ Nom du client.

-

Dans Un ou plusieurs champs d’application d’API, ajoutez l’URL :

https://www.googleapis.com/auth/chromedevicemanagementapi

-

Cliquez sur Autoriser.

Le message « Vos paramètres ont été enregistrés » s’affiche.

Enregistrement des appareils Android Enterprise

Si votre processus d’enregistrement d’appareil exige que les utilisateurs saisissent un nom d’utilisateur ou un ID utilisateur, le format accepté dépend de la façon dont le serveur Citrix Endpoint Management est configuré pour rechercher les utilisateurs par nom d’utilisateur principal (UPN) ou par nom de compte SAM.

Si le serveur Citrix Endpoint Management est configuré pour rechercher les utilisateurs par UPN, les utilisateurs doivent saisir un UPN au format :

- nom_utilisateur@domaine

Si le serveur Citrix Endpoint Management est configuré pour rechercher les utilisateurs par SAM, les utilisateurs doivent saisir un SAM dans l’un des formats suivants :

- nom_utilisateur@domaine

- domaine\nom_utilisateur

Pour déterminer le type de nom d’utilisateur pour lequel votre serveur Citrix Endpoint Management est configuré :

- Dans la console du serveur Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

- Cliquez sur LDAP pour afficher la configuration de la connexion LDAP.

-

Près du bas de la page, consultez le champ Recherche d’utilisateur par :

- S’il est défini sur userPrincipalName, le serveur Citrix Endpoint Management est configuré pour UPN.

- S’il est défini sur sAMAccountName, le serveur Citrix Endpoint Management est configuré pour SAM.

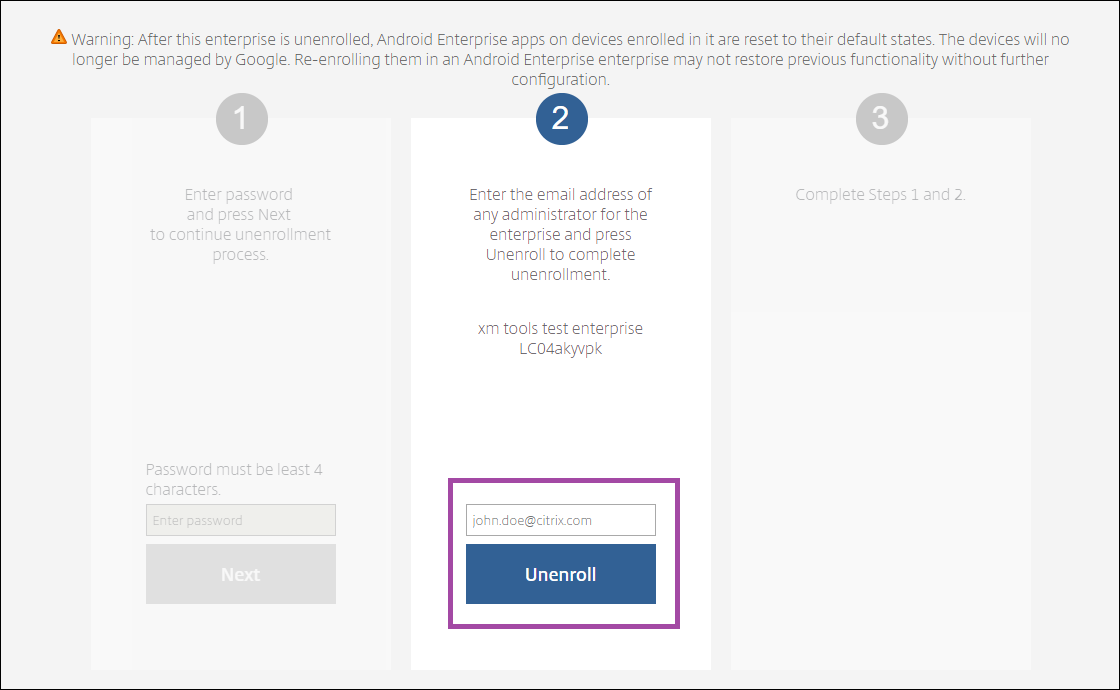

Désinscription d’une entreprise Android Enterprise

Vous pouvez désinscrire une entreprise Android Enterprise à l’aide de la console du serveur Citrix Endpoint Management et des outils Citrix Endpoint Management.

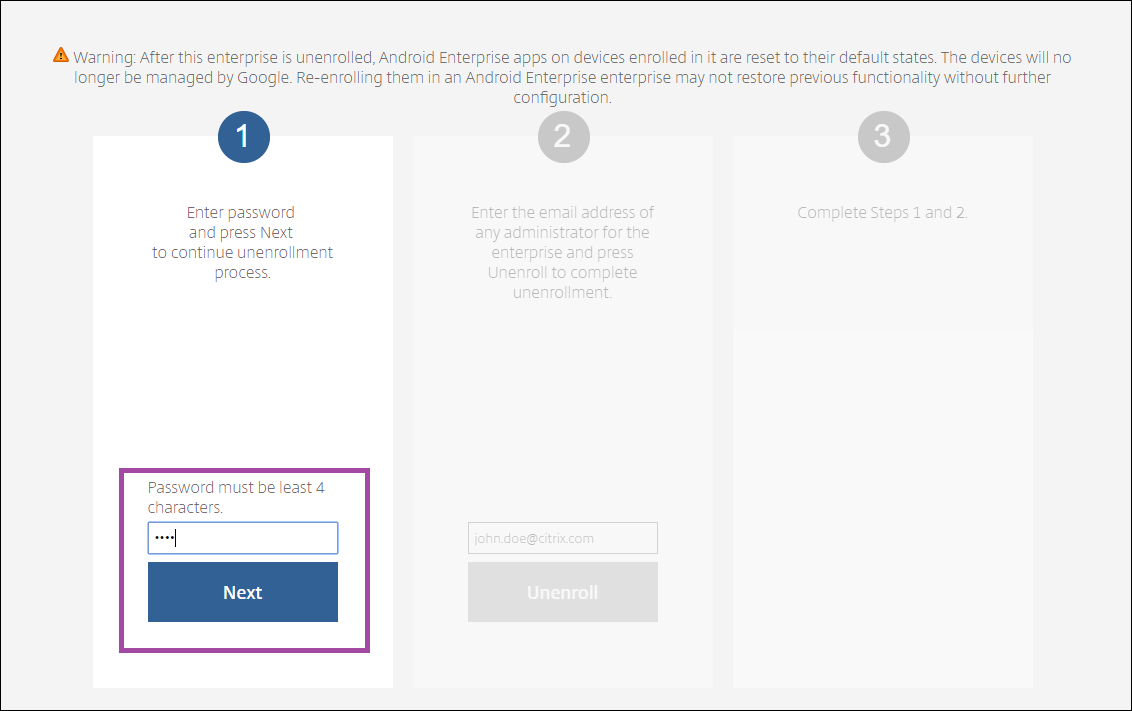

Lorsque vous effectuez cette tâche, le serveur Citrix Endpoint Management ouvre une fenêtre contextuelle pour les outils Citrix Endpoint Management. Avant de commencer, assurez-vous que le serveur Citrix Endpoint Management dispose de l’autorisation d’ouvrir des fenêtres contextuelles dans le navigateur que vous utilisez. Certains navigateurs, tels que Google Chrome, vous obligent à désactiver le blocage des fenêtres contextuelles et à ajouter l’adresse du site Citrix Endpoint Management à la liste d’autorisation des fenêtres contextuelles.

Avertissement :

Une fois qu’une entreprise est désinscrite, les applications Android Enterprise sur les appareils déjà inscrits via celle-ci sont réinitialisées à leur état par défaut. Les appareils ne sont plus gérés par Google. Les réinscrire dans une entreprise Android Enterprise pourrait ne pas restaurer les fonctionnalités précédentes sans configuration supplémentaire.

Une fois l’entreprise Android Enterprise désinscrite :

- Les applications Android Enterprise des appareils et des utilisateurs inscrits via l’entreprise sont réinitialisées à leur état par défaut. Les autorisations d’application et les stratégies de configurations gérées précédemment appliquées n’ont plus d’effet.

- Les appareils inscrits via l’entreprise sont gérés par Citrix Endpoint Management, mais ne sont plus gérés du point de vue de Google. Aucune nouvelle application Android Enterprise ne peut être ajoutée. Aucune autorisation d’application ni stratégie de configurations gérées ne peut être appliquée. D’autres stratégies, telles que la planification, le mot de passe et les restrictions, peuvent toujours être appliquées à ces appareils.

- Si vous tentez d’inscrire des appareils dans Android Enterprise, ils sont inscrits en tant qu’appareils Android, et non en tant qu’appareils Android Enterprise.

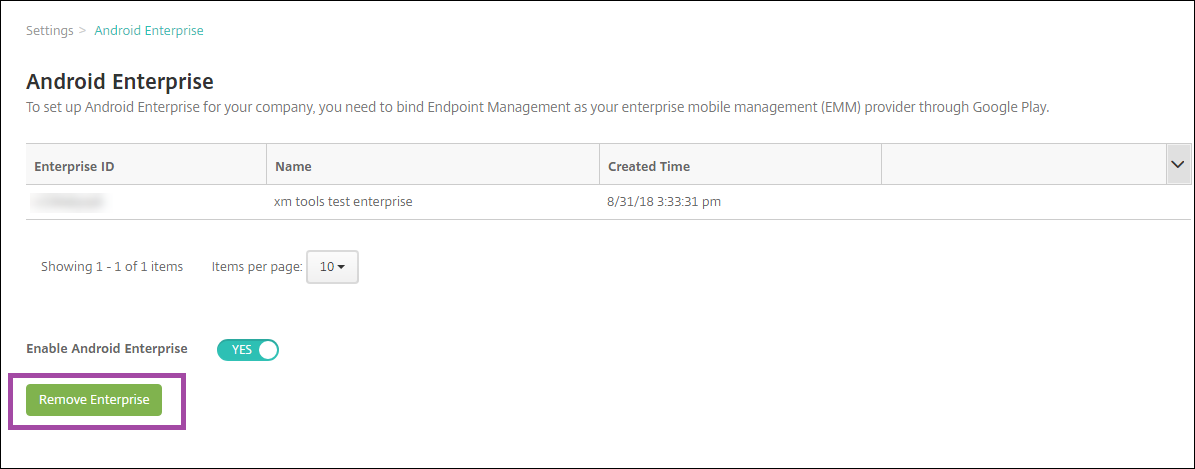

Pour désinscrire une entreprise Android Enterprise :

-

Dans la console Citrix Endpoint Management, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

Sur la page Paramètres, cliquez sur Android Enterprise.

-

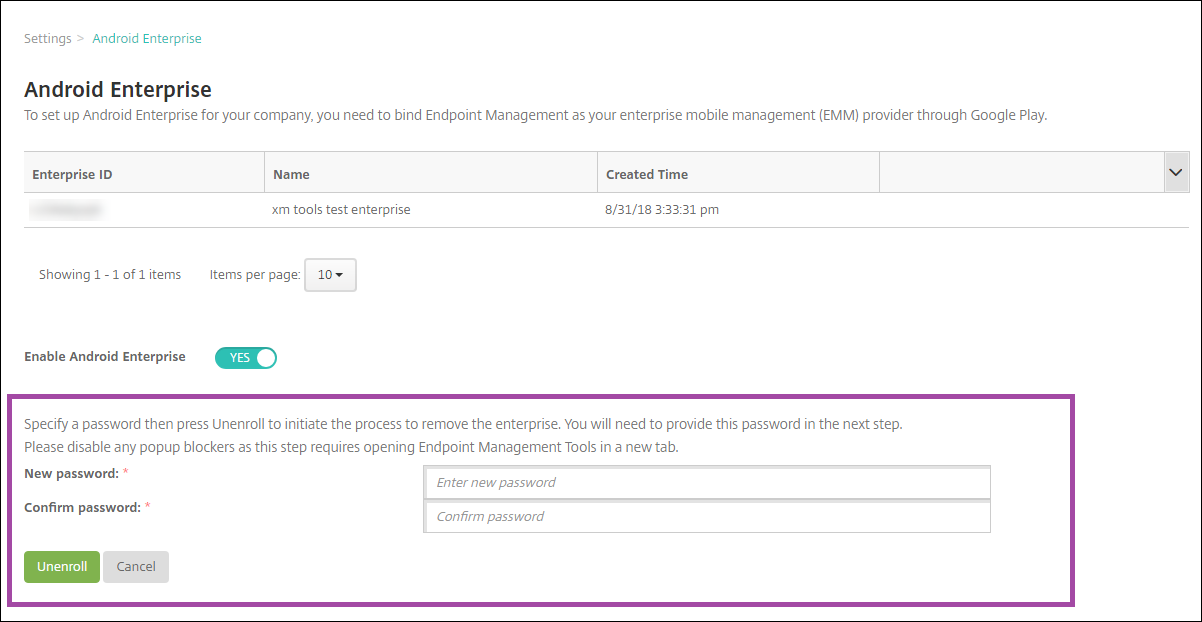

Cliquez sur Supprimer l’entreprise.

-

Spécifiez un mot de passe. Vous en aurez besoin pour l’étape suivante afin de finaliser la désinscription. Cliquez ensuite sur Désinscrire.

-

Lorsque la page Outils Citrix Endpoint Management s’ouvre, saisissez le mot de passe que vous avez créé à l’étape précédente.

-

Cliquez sur Désinscrire.

Provisionnement d’appareils entièrement gérés dans Android Enterprise

Seuls les appareils appartenant à l’entreprise peuvent être des appareils entièrement gérés dans Android Enterprise. Sur les appareils entièrement gérés, l’ensemble de l’appareil, et pas seulement le profil de travail, est contrôlé par l’entreprise ou l’organisation. Les appareils entièrement gérés sont également appelés appareils gérés par le travail.

Citrix Endpoint Management prend en charge les méthodes d’inscription suivantes pour les appareils entièrement gérés :

-

afw#xenmobile : Avec cette méthode d’inscription, l’utilisateur saisit les caractères

afw#xenmobilelors de la configuration de l’appareil. Ce jeton identifie l’appareil comme étant géré par Citrix Endpoint Management et télécharge Citrix Secure Hub. - Code QR : Le provisionnement par code QR est un moyen facile de provisionner un parc d’appareils distribués qui ne prennent pas en charge la NFC, tels que les tablettes. La méthode d’inscription par code QR peut être utilisée sur les appareils du parc qui ont été réinitialisés à leurs paramètres d’usine. La méthode d’inscription par code QR configure les appareils entièrement gérés en scannant un code QR à partir de l’assistant de configuration.

- Contact NFC (Near Field Communication) : La méthode d’inscription par contact NFC peut être utilisée sur les appareils du parc qui ont été réinitialisés à leurs paramètres d’usine. Un contact NFC transfère des données entre deux appareils à l’aide de la communication en champ proche. Le Bluetooth, le Wi-Fi et d’autres modes de communication sont désactivés sur un appareil réinitialisé en usine. La NFC est le seul protocole de communication que l’appareil peut utiliser dans cet état.

afw#xenmobile

Cette méthode d’inscription est utilisée après la mise sous tension d’un appareil neuf ou réinitialisé en usine pour la configuration initiale. Les utilisateurs saisissent afw#xenmobile lorsqu’ils sont invités à saisir un compte Google. Cette action télécharge et installe Citrix Secure Hub. Les utilisateurs suivent ensuite les invites de configuration de Citrix Secure Hub pour finaliser l’inscription.

Cette méthode d’inscription est recommandée pour la plupart des clients, car la dernière version de Citrix Secure Hub est téléchargée depuis le Google Play Store. Contrairement aux autres méthodes d’inscription, vous ne fournissez pas Citrix Secure Hub pour le téléchargement depuis le serveur Citrix Endpoint Management.

Prérequis :

- Pris en charge sur tous les appareils Android exécutant le système d’exploitation Android.

Code QR

Pour inscrire un appareil en mode appareil à l’aide d’un code QR, vous générez un code QR en créant un JSON et en convertissant ce JSON en code QR. Les caméras des appareils scannent le code QR pour inscrire l’appareil.

Prérequis :

- Pris en charge sur tous les appareils Android exécutant Android 7.0 et versions ultérieures.

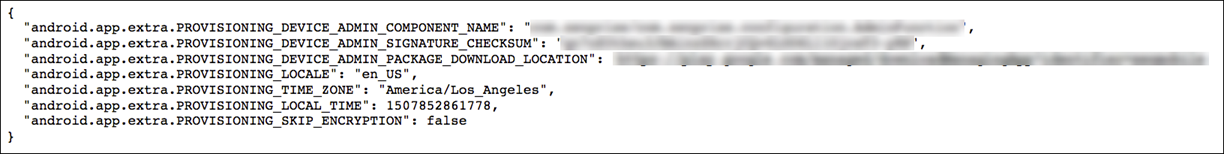

Créer un code QR à partir d’un JSON

Créez un JSON avec les champs suivants.

Ces champs sont obligatoires :

Clé : android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

Valeur : com.zenprise/com.zenprise.configuration.AdminFunction

Clé : android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

Valeur : qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

Clé : android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

Valeur : https://play.google.com/managed/downloadManagingApp?identifier=xenmobile

Ces champs sont facultatifs :

-

android.app.extra.PROVISIONING_LOCALE: Saisissez les codes de langue et de pays.

Les codes de langue sont des codes de langue ISO à deux lettres minuscules (tels que en) tels que définis par ISO 639-1. Les codes de pays sont des codes de pays ISO à deux lettres majuscules (tels que US) tels que définis par ISO 3166-1. Par exemple, saisissez en_US pour l’anglais tel que parlé aux États-Unis.

-

android.app.extra.PROVISIONING_TIME_ZONE: Le fuseau horaire dans lequel l’appareil fonctionne.

Saisissez le nom de la base de données de la zone/emplacement. Par exemple, saisissez America/Los_Angeles pour l’heure du Pacifique. Si vous ne saisissez pas de nom, le fuseau horaire est automatiquement renseigné.

-

android.app.extra.PROVISIONING_LOCAL_TIME: Heure en millisecondes depuis l’Époque.

L’époque Unix (ou heure Unix, heure POSIX ou horodatage Unix) est le nombre de secondes écoulées depuis le 1er janvier 1970 (minuit UTC/GMT). L’heure n’inclut pas les secondes intercalaires (en ISO 8601 : 1970-01-01T00:00:00Z).

-

android.app.extra.PROVISIONING_SKIP_ENCRYPTION: Définissez sur true pour ignorer le chiffrement lors de la création du profil. Définissez sur false pour forcer le chiffrement lors de la création du profil.

Un JSON typique se présente comme suit :

Validez le JSON créé à l’aide de n’importe quel outil de validation JSON, tel que https://jsonlint.com. Convertissez cette chaîne JSON en un code QR à l’aide de n’importe quel générateur de code QR en ligne.

Ce code QR est scanné par un appareil réinitialisé aux paramètres d’usine pour inscrire l’appareil en tant qu’appareil entièrement géré.

Pour inscrire l’appareil

Pour inscrire un appareil en tant qu’appareil entièrement géré, l’appareil doit être dans l’état de réinitialisation d’usine.

- Appuyez six fois sur l’écran d’accueil pour lancer le flux d’inscription par code QR.

-

Lorsque vous y êtes invité, connectez-vous au Wi-Fi. L’emplacement de téléchargement de Citrix Secure Hub dans le code QR (encodé dans le JSON) est accessible via ce réseau Wi-Fi.

Une fois que l’appareil se connecte avec succès au Wi-Fi, il télécharge un lecteur de code QR depuis Google et lance l’appareil photo.

-

Dirigez l’appareil photo vers le code QR pour scanner le code.

Android télécharge Citrix Secure Hub depuis l’emplacement de téléchargement dans le code QR, valide la signature du certificat de signature, installe Citrix Secure Hub et le définit comme propriétaire de l’appareil.

Pour plus d’informations sur le provisionnement d’appareils à l’aide de la méthode du code QR, consultez la documentation de l’API Google pour les développeurs EMM Android.

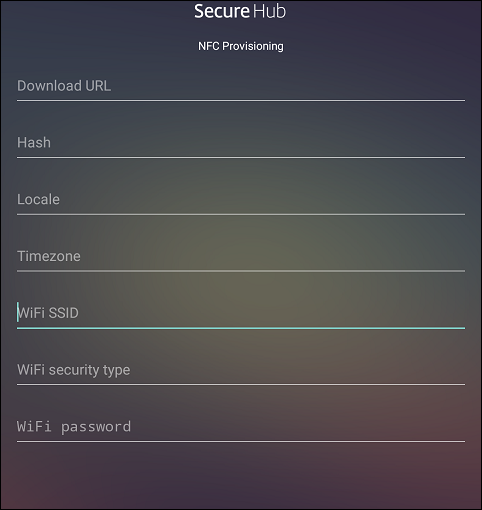

Appairage NFC

Pour inscrire un appareil en tant qu’appareil entièrement géré à l’aide de l’appairage NFC, deux appareils sont nécessaires : l’un réinitialisé à ses paramètres d’usine et l’autre exécutant l’outil de provisionnement Citrix Endpoint Management.

Prérequis :

- Appareils Android pris en charge

- Citrix Endpoint Management activé pour Android Enterprise

- Un appareil neuf ou réinitialisé aux paramètres d’usine, provisionné pour Android Enterprise en tant qu’appareil entièrement géré. Vous trouverez les étapes pour remplir ce prérequis plus loin dans cet article.

- Un autre appareil doté de la capacité NFC, exécutant l’outil de provisionnement configuré. L’outil de provisionnement est disponible dans Citrix Secure Hub ou sur la page de téléchargements Citrix.

Chaque appareil ne peut avoir qu’un seul profil Android Enterprise, géré par une application de gestion de la mobilité d’entreprise (EMM). Dans Citrix Endpoint Management, Citrix Secure Hub est l’application EMM. Un seul profil est autorisé sur chaque appareil. Tenter d’ajouter une deuxième application EMM supprime la première application EMM.

Données transférées via l’appairage NFC

Le provisionnement d’un appareil réinitialisé aux paramètres d’usine nécessite l’envoi des données suivantes via un appairage NFC pour initialiser Android Enterprise :

- Nom du package de l’application du fournisseur EMM qui agit en tant que propriétaire de l’appareil (dans ce cas, Citrix Secure Hub).

- Emplacement intranet/Internet à partir duquel l’appareil peut télécharger l’application du fournisseur EMM.

- Hachage SHA-256 de l’application du fournisseur EMM pour vérifier si le téléchargement est réussi.

- Détails de connexion Wi-Fi afin qu’un appareil réinitialisé aux paramètres d’usine puisse se connecter et télécharger l’application du fournisseur EMM. Remarque : Android ne prend désormais plus en charge le Wi-Fi 802.1x pour cette étape.

- Fuseau horaire de l’appareil (facultatif).

- Emplacement géographique de l’appareil (facultatif).

Lorsque les deux appareils sont mis en contact, les données de l’outil de provisionnement sont envoyées à l’appareil réinitialisé aux paramètres d’usine. Ces données sont ensuite utilisées pour télécharger Citrix Secure Hub avec les paramètres d’administrateur. Si vous ne saisissez pas les valeurs de fuseau horaire et d’emplacement, Android configure automatiquement les valeurs sur le nouvel appareil.

Configuration de l’outil de provisionnement Citrix Endpoint Management

Avant d’effectuer un appairage NFC, vous devez configurer l’outil de provisionnement. Cette configuration est ensuite transférée à l’appareil réinitialisé aux paramètres d’usine lors de l’appairage NFC.

Vous pouvez saisir des données dans les champs requis ou les renseigner via un fichier texte. Les étapes de la procédure suivante décrivent comment configurer le fichier texte et fournissent des descriptions pour chaque champ. L’application n’enregistre pas les informations après que vous les ayez saisies, vous pouvez donc créer un fichier texte pour conserver les informations pour une utilisation future.

Pour configurer l’outil de provisionnement à l’aide d’un fichier texte

Nommez le fichier nfcprovisioning.txt et placez-le dans le dossier /sdcard/ de la carte SD de l’appareil. L’application peut ensuite lire le fichier texte et renseigner les valeurs.

Le fichier texte doit contenir les données suivantes :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

Cette ligne est l’emplacement intranet/Internet de l’application du fournisseur EMM. Une fois que l’appareil réinitialisé aux paramètres d’usine se connecte au Wi-Fi après l’appairage NFC, l’appareil doit avoir accès à cet emplacement pour le téléchargement. L’URL est une URL normale, sans formatage spécial requis.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

Cette ligne est la somme de contrôle de l’application du fournisseur EMM. Cette somme de contrôle est utilisée pour vérifier que le téléchargement est réussi. Les étapes pour obtenir la somme de contrôle sont abordées plus loin dans cet article.

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

Cette ligne est le SSID Wi-Fi connecté de l’appareil sur lequel l’outil de provisionnement est exécuté.

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

Les valeurs prises en charge sont WEP et WPA2. Si le Wi-Fi n’est pas protégé, ce champ doit être vide.

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Si le Wi-Fi n’est pas protégé, ce champ doit être vide.

android.app.extra.PROVISIONING_LOCALE=<locale>

Saisissez les codes de langue et de pays. Les codes de langue sont des codes de langue ISO à deux lettres minuscules (tels que en) tels que définis par ISO 639-1. Les codes de pays sont des codes de pays ISO à deux lettres majuscules (tels que US) tels que définis par ISO 3166-1. Par exemple, saisissez en_US pour l’anglais tel que parlé aux États-Unis. Si vous ne saisissez aucun code, le pays et la langue sont automatiquement renseignés.

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

Le fuseau horaire dans lequel l’appareil fonctionne. Saisissez le nom de la base de données de la zone/emplacement. Par exemple, saisissez America/Los_Angeles pour l’heure du Pacifique. Si vous ne saisissez pas de nom, le fuseau horaire est automatiquement renseigné.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

Ces données ne sont pas requises, car la valeur est codée en dur dans l’application en tant que Citrix Secure Hub. Elles sont mentionnées ici uniquement à titre d’information.

S’il existe un réseau Wi-Fi protégé par WPA2, un fichier nfcprovisioning.txt complété peut ressembler à ce qui suit :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

S’il existe un réseau Wi-Fi non protégé, un fichier nfcprovisioning.txt complété peut ressembler à ce qui suit :

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Pour obtenir la somme de contrôle de Citrix Secure Hub

La somme de contrôle de Citrix Secure Hub est une valeur constante : qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM. Pour télécharger un fichier APK pour Citrix Secure Hub, utilisez le lien Google Play Store suivant : https://play.google.com/managed/downloadManagingApp?identifier=xenmobile.

Pour obtenir la somme de contrôle d’une application

Prérequis :

- L’outil apksigner des Android SDK Build Tools

- Ligne de commande OpenSSL

Pour obtenir la somme de contrôle d’une application, suivez ces étapes :

- Téléchargez le fichier APK de l’application depuis le Google Play Store.

-

Dans la ligne de commande OpenSSL, accédez à l’outil apksigner :

android-sdk/build-tools/<version>/apksigneret saisissez ce qui suit :apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->La commande renvoie une somme de contrôle valide.

- Pour générer le code QR, saisissez la somme de contrôle dans le champ

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM. Par exemple :

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

Bibliothèques utilisées

L’outil de provisionnement utilise les bibliothèques suivantes dans son code source :

-

Bibliothèque v7

appcompat, bibliothèque Design Support et bibliothèque de support de palette v7Pour plus d’informations, consultez le Guide des fonctionnalités de la bibliothèque de support dans la documentation des développeurs Android.

-

Butter Knife par Jake Wharton sous licence Apache 2.0

Provisionner des appareils à profil professionnel dans Android Enterprise

Sur les appareils à profil professionnel dans Android Enterprise, vous séparez en toute sécurité les zones professionnelles et personnelles sur un appareil. Par exemple, les appareils BYOD peuvent être des appareils à profil professionnel. L’expérience d’inscription pour les appareils à profil professionnel est similaire à l’inscription Android dans Citrix Endpoint Management. Les utilisateurs téléchargent Citrix Secure Hub depuis Google Play et inscrivent leurs appareils.

Par défaut, les paramètres de débogage USB et de sources inconnues sont désactivés sur un appareil lorsqu’il est inscrit dans Android Enterprise en tant qu’appareil à profil professionnel.

Conseil :

Lors de l’inscription d’appareils dans Android Enterprise en tant qu’appareils à profil professionnel, accédez toujours à Google Play. À partir de là, activez Citrix Secure Hub pour qu’il apparaisse dans le profil personnel de l’utilisateur.

Dans cet article

- Créer un compte Android Enterprise

- Configurer un compte de service Android Enterprise et télécharger un certificat Android Enterprise

- Liaison à EMM

- Importer le certificat P12

- Configurer les paramètres du serveur Android Enterprise

- Activer l’authentification unique basée sur SAML

- Configurer une stratégie d’appareil Android Enterprise

- Configurer les paramètres du compte Android Enterprise

- Configurer l’accès partenaire Google Workspace pour Citrix Endpoint Management

- Enregistrement des appareils Android Enterprise

- Désinscription d’une entreprise Android Enterprise

- Provisionnement d’appareils entièrement gérés dans Android Enterprise

- Provisionner des appareils à profil professionnel dans Android Enterprise