Acerca de Citrix Endpoint Management

Citrix Endpoint Management es una solución de Gestión Unificada de Puntos Finales (UEM) que reúne todas las aplicaciones y puntos finales en una vista unificada para aumentar la seguridad y mejorar la productividad. Para obtener una descripción general de UEM, consulta el informe técnico de Citrix Tech Zone, Citrix Endpoint Management.

-

Citrix Endpoint Management proporciona Gestión de Dispositivos Móviles (MDM) y Gestión de Aplicaciones Móviles (MAM).

-

Las características de MDM de Citrix Endpoint Management te permiten:

- Implementar políticas y aplicaciones en los dispositivos.

- Recuperar inventarios de activos.

-

Realizar acciones en los dispositivos, como un borrado de dispositivo.

-

Las características de MAM de Citrix Endpoint Management te permiten:

- Proteger aplicaciones y datos en dispositivos móviles BYO.

- Distribuir aplicaciones móviles empresariales.

- Bloquear las aplicaciones y borrar sus datos.

Con una combinación de características de MDM y MAM, puedes:

- Administrar un dispositivo corporativo usando MDM

- Implementar políticas y aplicaciones en los dispositivos

- Recuperar un inventario de activos

- Borrar dispositivos

- Distribuir aplicaciones móviles empresariales

- Bloquear aplicaciones y borrar los datos de los dispositivos

La siguiente tabla resume las características de Citrix Endpoint Management compatibles con MDM, MAM o MDM+MAM.

| Característica (por plataforma) | MDM (1) | MAM (2) | MDM+MAM |

|---|---|---|---|

| Android Enterprise: | |||

| Compatibilidad con el registro de dispositivos | Sí | Sí | Sí |

| Compatibilidad con la autenticación de dominio | Sí | No | Sí |

| Compatibilidad con la autenticación de dominio más token de seguridad | No | No | Sí |

| Compatibilidad con la autenticación de certificado de cliente | No | Sí | Sí |

| Compatibilidad con la autenticación de certificado de cliente más dominio | No | No | Sí |

| Compatibilidad con certificado de cliente más token de seguridad | No | No | Sí |

| Compatibilidad con el proveedor de identidades de Azure AD | Sí | No | Sí |

| Compatibilidad con el proveedor de identidades de Okta | Sí | No | Sí |

| Inicio de sesión único en aplicaciones SaaS nativas | Sí | No | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones empresariales | Sí | Sí | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones MDX | Sí | Sí | Sí |

| Compatibilidad con dispositivos compartidos mediante el aprovisionamiento de dispositivos Android Enterprise (COSU) dedicados | Sí | No | Sí |

| Android (heredado): | |||

| Compatibilidad con el registro de dispositivos | Sí | Sí | Sí |

| Compatibilidad con la autenticación de dominio o dominio más token de seguridad | No | No | Sí |

| Compatibilidad con la autenticación de certificado de cliente | No | Sí | Sí |

| Compatibilidad con la autenticación de certificado de cliente más dominio | No | No | Sí |

| Compatibilidad con certificado de cliente más token de seguridad | No | No | Sí |

| Compatibilidad con el proveedor de identidades de Azure AD y Citrix | Sí | No | Sí |

| Compatibilidad con el proveedor de identidades de Okta | Sí | No | Sí |

| Inicio de sesión único en aplicaciones SaaS nativas | Sí | No | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones empresariales | Sí | Sí | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones MDX | Sí | Sí | Sí |

| Chrome: | |||

| Compatibilidad con el registro de dispositivos | Sí | No | Sí |

| Compatibilidad con la autenticación de nombre de usuario y contraseña | Sí | No | Sí |

| iOS: | |||

| Compatibilidad con el registro de dispositivos | Sí | Sí | Sí |

| Compatibilidad con la autenticación de dominio o dominio más token de seguridad | No | No | Sí |

| Compatibilidad con la autenticación de certificado de cliente | No | Sí | Sí |

| Compatibilidad con la autenticación de certificado de cliente más dominio | No | No | Sí |

| Compatibilidad con el proveedor de identidades de Azure AD y Citrix | Sí | No | Sí |

| Compatibilidad con el proveedor de identidades de Okta | Sí | No | Sí |

| Inicio de sesión único en aplicaciones SaaS nativas | Sí | No | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones empresariales | Sí | Sí | Sí |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones MDX | Sí | Sí | Sí |

| Integración con Apple Education | Sí | No | Sí |

| macOS: | |||

| Compatibilidad con el registro de dispositivos | Sí | No | No |

| Compatibilidad con la autenticación de dominio o dominio más contraseña de un solo uso | Sí | No | No |

| Compatibilidad con la URL de invitación más contraseña de un solo uso | Sí | No | No |

| Windows: | |||

| Compatibilidad con el registro de dispositivos | Sí | No | No |

| Registro automático de dispositivos Windows 10 y Windows 11 a través de la aplicación Citrix Workspace | Sí | No | No |

| Compatibilidad con la autenticación de dominio o dominio más token de seguridad | Sí | No | No |

| Compatibilidad con la autenticación de certificado de cliente | Sí | No | No |

| Compatibilidad con la autenticación de certificado de cliente más dominio | Sí | No | No |

| Autenticación federada a través de Azure AD o el proveedor de identidades de Citrix | Sí | No | No |

| Compatibilidad con Citrix Content Delivery Network para aplicaciones empresariales | Sí | No | No |

| Integración con Workspace Environment Management™ (3) | Sí | No | No |

-

Notas:

(1) El orden de implementación se aplica solo a los dispositivos de un grupo de entrega que tiene un perfil de inscripción configurado para MDM.

-

(2) La inscripción de MAM requiere NetScaler Gateway.

-

(3) La integración de Workspace Environment Management (WEM) proporciona acceso a las características de MDM en una amplia gama de sistemas operativos Windows.

Para obtener más información, consulta Modos de administración.

Arquitectura

Los requisitos de administración de dispositivos y aplicaciones de tu organización determinan los componentes de Citrix Endpoint Management en tu arquitectura de Citrix Endpoint Management. Los componentes de Citrix Endpoint Management son modulares y se complementan entre sí. Por ejemplo, tu implementación incluye NetScaler Gateway:

- NetScaler Gateway proporciona a los usuarios acceso remoto a las aplicaciones móviles y rastrea los tipos de dispositivos de los usuarios.

- Citrix Endpoint Management es donde administras esas aplicaciones y dispositivos.

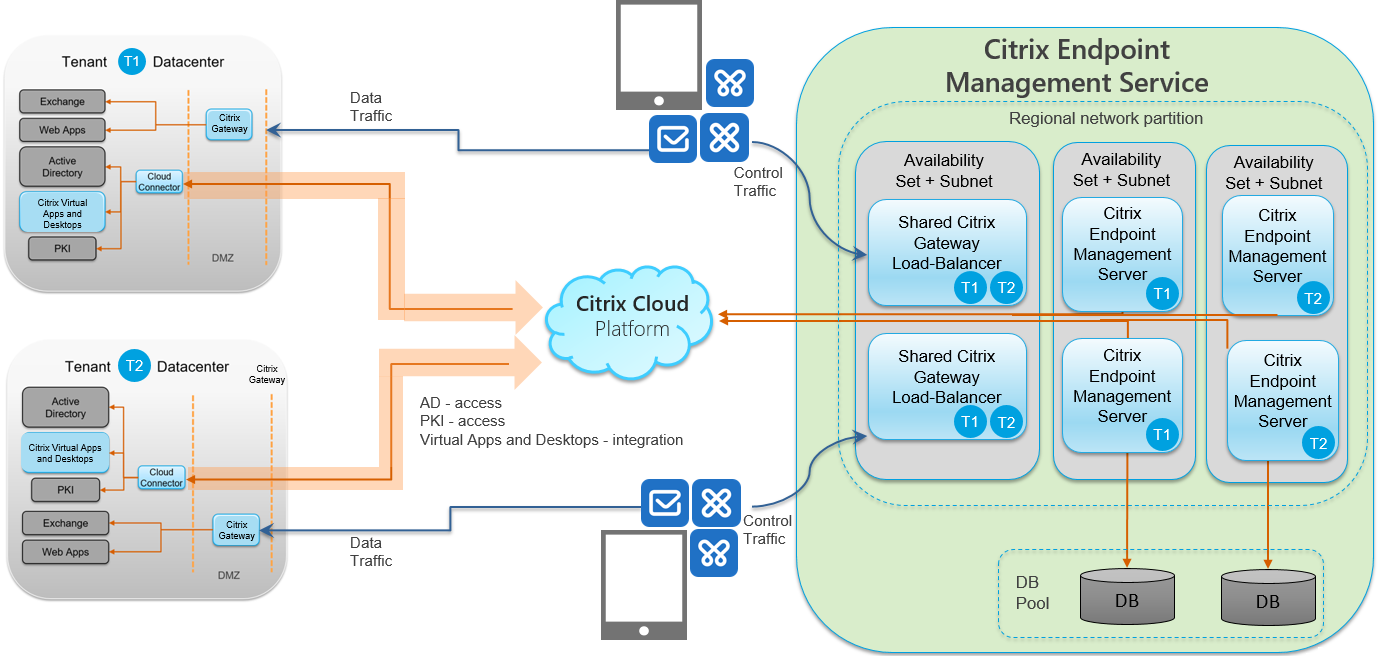

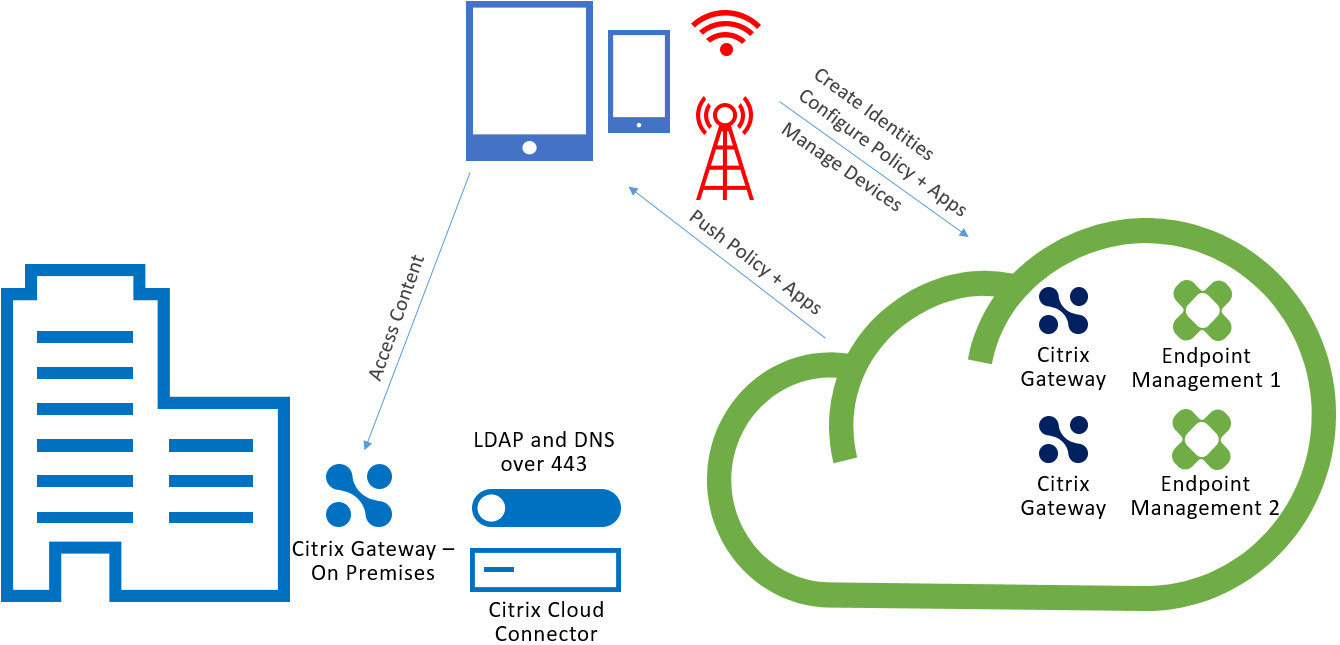

El siguiente diagrama muestra una descripción general de la arquitectura de una implementación en la nube de Citrix Endpoint Management y su integración con tu centro de datos.

-

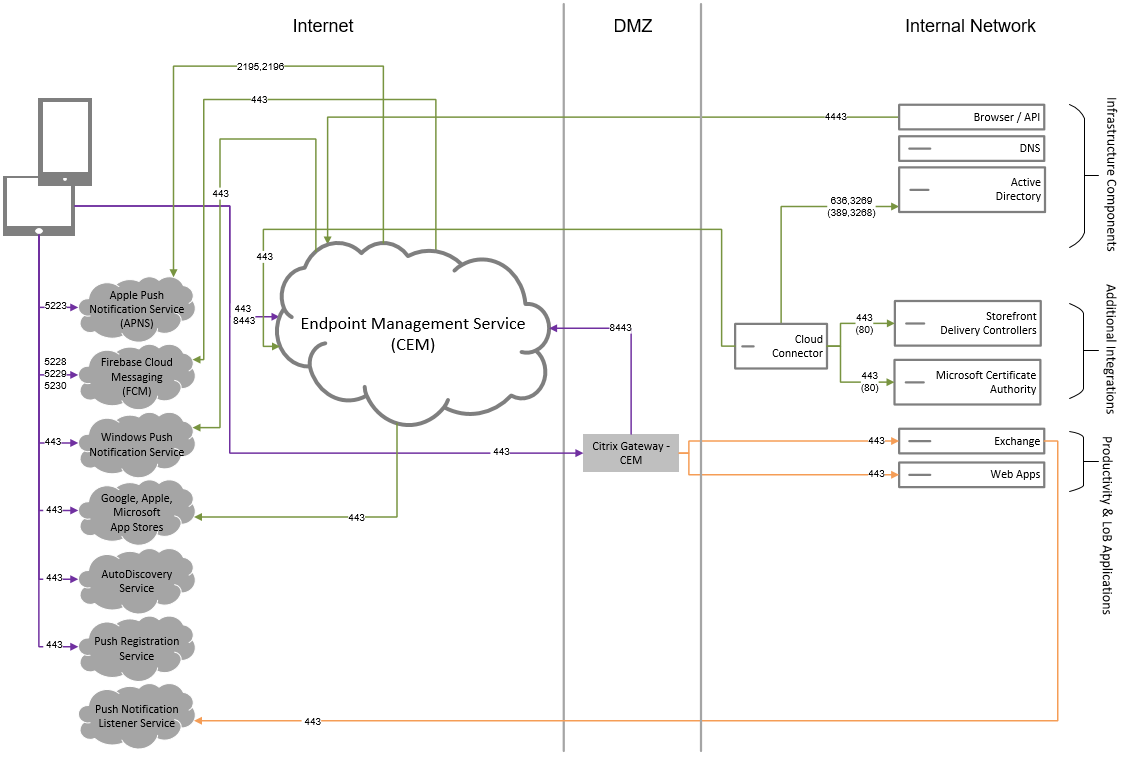

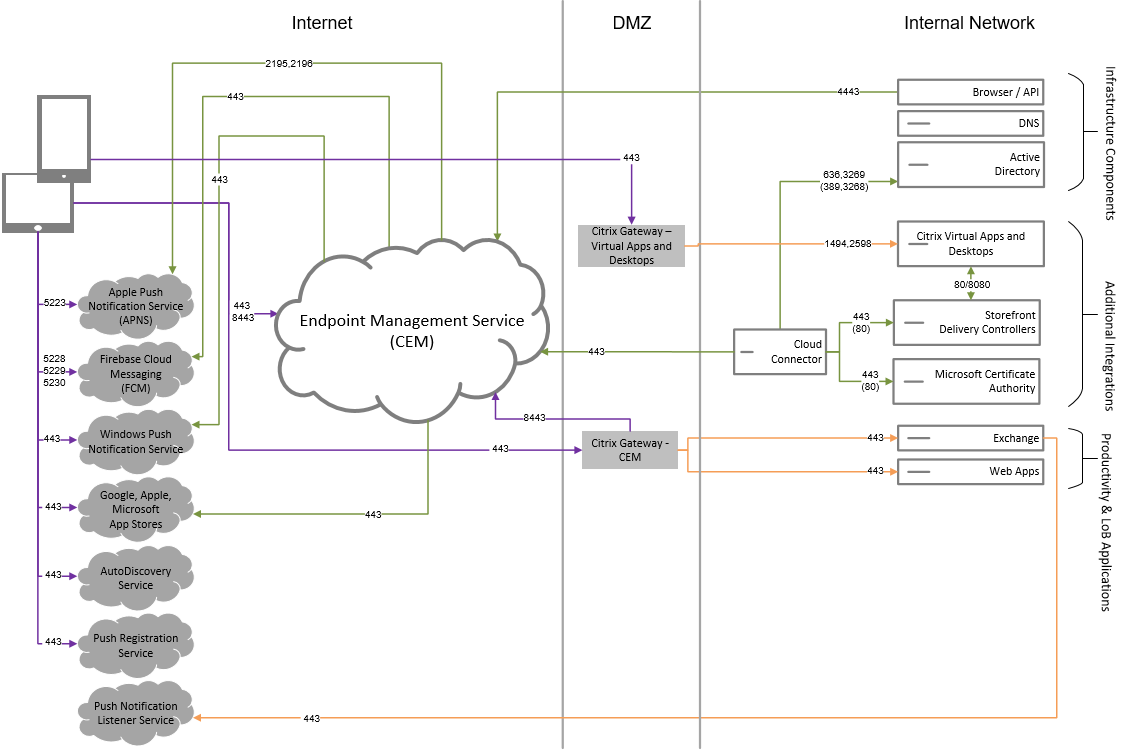

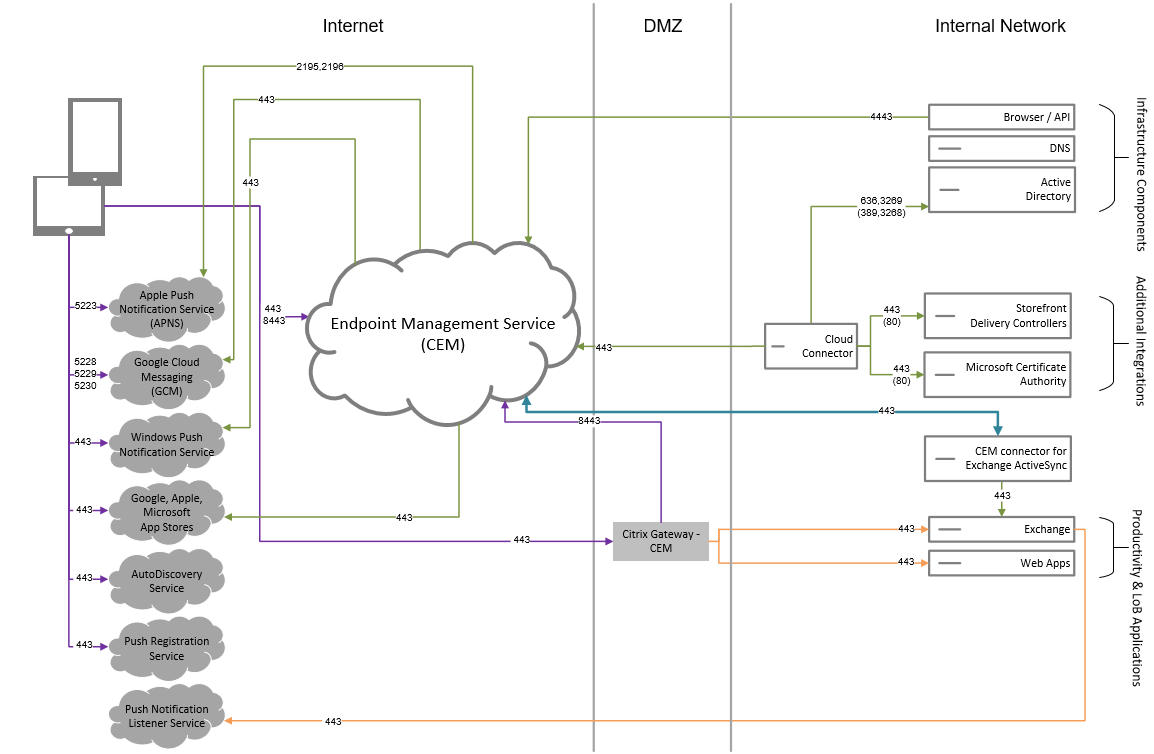

Las siguientes subsecciones contienen diagramas de arquitectura de referencia para:

- Citrix Endpoint Management

-

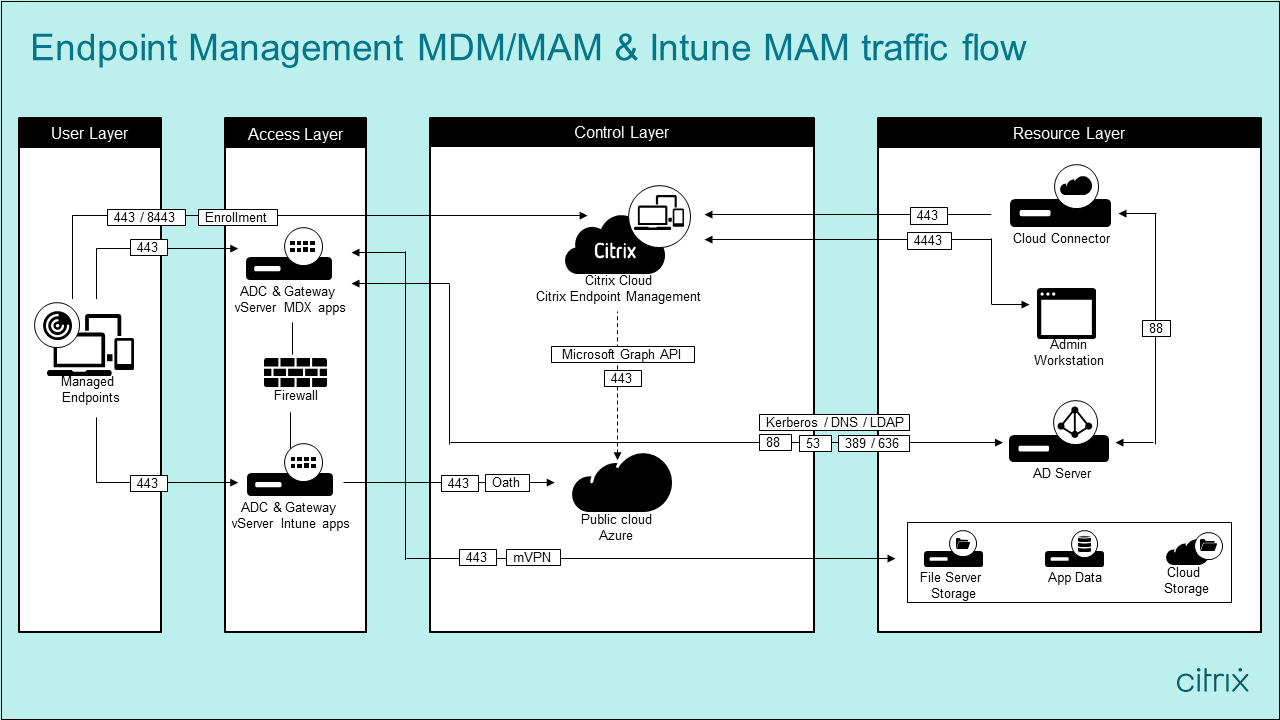

Componentes opcionales como una Autoridad de Certificación externa, el conector de Citrix Endpoint Management para Exchange ActiveSync y el flujo de tráfico MDM+MAM de Citrix Endpoint Management e Intune MAM.

- Para obtener más información sobre los requisitos de Citrix ADC y NetScaler Gateway, consulta la documentación del producto de Citrix en https://docs.citrix.com/.

Arquitectura de referencia principal

Para obtener detalles sobre los requisitos de puertos, consulta Requisitos del sistema.

Arquitectura de referencia con Citrix Virtual Apps and Desktops™

-

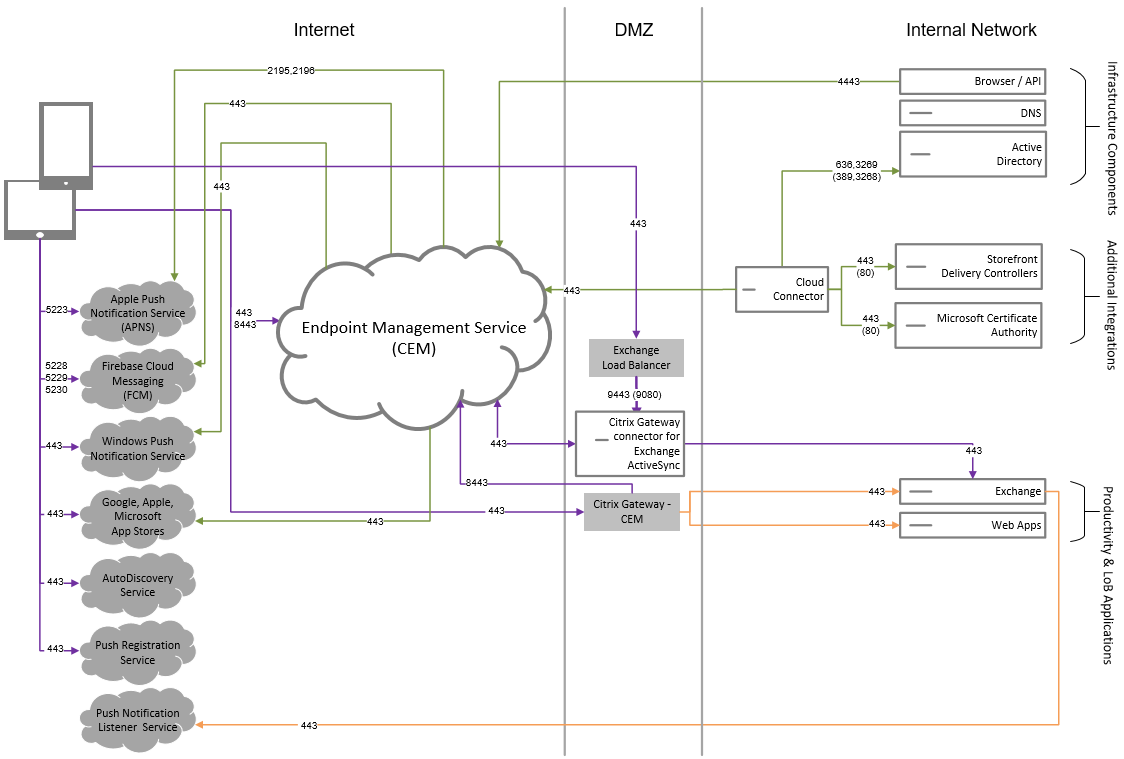

- ### Arquitectura de referencia con el conector de Citrix Endpoint Management para Exchange ActiveSync

Arquitectura de referencia con el conector de NetScaler Gateway para Exchange ActiveSync

-

Ubicaciones de recursos

Coloca las ubicaciones de recursos donde mejor se adapten a tus necesidades empresariales. Por ejemplo, en una nube pública, en una sucursal, en una nube privada o en un centro de datos. Los factores que determinan la elección de la ubicación incluyen:

- Proximidad a los suscriptores

- Proximidad a los datos

- Requisitos de escala

- Atributos de seguridad

Puedes crear cualquier número de ubicaciones de recursos. Por ejemplo, podrías:

- Crear una ubicación de recursos en tu centro de datos para la oficina central, basándote en los suscriptores y las aplicaciones que requieren proximidad a los datos.

- Agregar una ubicación de recursos separada para tus usuarios globales en una nube pública. O bien, crear ubicaciones de recursos separadas en las sucursales para proporcionar las aplicaciones que mejor se adapten a los trabajadores de la sucursal.

- Agregar una ubicación de recursos adicional en una red separada que proporcione aplicaciones restringidas. Esta configuración proporciona visibilidad restringida a otros recursos y suscriptores sin necesidad de ajustar las otras ubicaciones de recursos.

Cloud Connector

- Cloud Connector autentica y cifra toda la comunicación entre Citrix Cloud y tus ubicaciones de recursos. Cloud Connector es necesario para acceder a los siguientes servicios: LDAP, IdPs, PKI Server, consultas DNS internas, Citrix Virtual Apps, NetScaler Gateway, Citrix Workspace y Microsoft Endpoint Manager.

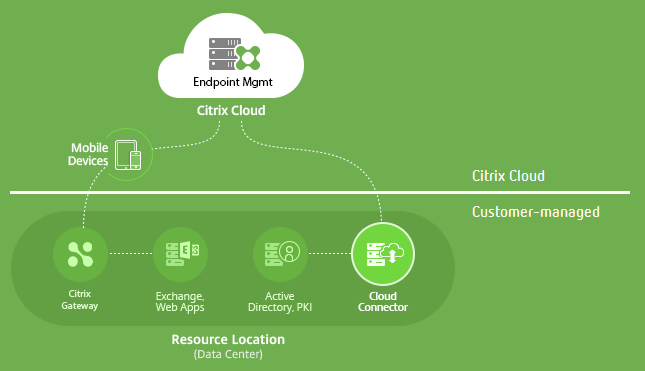

El siguiente diagrama muestra el flujo de tráfico de Cloud Connector.

Cloud Connector establece conexiones con Citrix Cloud. Cloud Connector no acepta conexiones entrantes.

- Cloud Connector solo está bajo carga durante la inscripción de dispositivos. Para obtener más información, consulta Consideraciones de escala y tamaño para Cloud Connectors.

Una solución que incluye Mobile App Management (MAM) requiere una micro VPN proporcionada por un NetScaler Gateway local. En este escenario:

- Los siguientes componentes se encuentran en tu centro de datos:

- Cloud Connector

- NetScaler Gateway

- Tus servidores para Exchange, aplicaciones web, Active Directory y PKI

-

Los dispositivos móviles se comunican con Citrix Endpoint Management y tu NetScaler Gateway local.

-

Componentes de Citrix Endpoint Management

- Consola de Citrix Endpoint Management. Usas la consola de administrador de Citrix Endpoint Management para configurar Citrix Endpoint Management. Para obtener detalles sobre el uso de la consola de Citrix Endpoint Management, consulta los artículos en Citrix Endpoint Management. Citrix te notifica cuando los artículos de Novedades de Citrix Endpoint Management se actualizan para una nueva versión.

Ten en cuenta estas diferencias entre el servicio Citrix Endpoint Management y las versiones locales:

- El cliente de Remote Support no está disponible para Citrix Endpoint Management.

- Citrix no admite la integración de syslog en Citrix Endpoint Management con un servidor syslog local. En su lugar, puedes descargar los registros desde la página Solución de problemas y asistencia en la consola de Citrix Endpoint Management. Al hacerlo, debes hacer clic en Descargar todo.

MAM SDK. El MDX Toolkit tiene programado alcanzar el fin de vida útil (EOL) en julio de 2023. Para seguir administrando tus aplicaciones empresariales, debes incorporar el MAM SDK.

- El SDK de Mobile Application Management (MAM) proporciona funcionalidades MDX que no están cubiertas por las plataformas iOS y Android. Puedes habilitar MDX y proteger aplicaciones iOS o Android. Haces que esas aplicaciones estén disponibles en una tienda interna o en tiendas de aplicaciones públicas. Consulta MDX App SDK.

Aplicaciones de productividad móvil. Las aplicaciones de productividad móvil desarrolladas por Citrix proporcionan un conjunto de herramientas de productividad y comunicación dentro del entorno de Citrix Endpoint Management. Las políticas de tu empresa protegen esas aplicaciones. Para obtener más información, consulta Aplicaciones de productividad móvil.

Conector de Citrix Endpoint Management para Exchange ActiveSync. El conector de Citrix Endpoint Management para Exchange ActiveSync proporciona acceso seguro al correo electrónico a los usuarios que usan aplicaciones de correo electrónico móvil nativas. El conector para Exchange ActiveSync proporciona filtrado de ActiveSync a nivel de servicio de Exchange. Como resultado, el filtrado solo ocurre una vez que el correo llega al servicio de Exchange, en lugar de cuando entra en el entorno de Citrix Endpoint Management. El conector no requiere el uso de NetScaler Gateway. Puedes implementar el conector sin cambiar el enrutamiento del tráfico ActiveSync existente. Para obtener más información, consulta Conector de Citrix Endpoint Management para Exchange ActiveSync.

Conector de NetScaler Gateway para Exchange ActiveSync. El conector de NetScaler Gateway para Exchange ActiveSync proporciona acceso seguro al correo electrónico a los usuarios que usan aplicaciones de correo electrónico móvil nativas. El conector para Exchange ActiveSync proporciona filtrado de ActiveSync en el perímetro. El filtrado usa NetScaler Gateway como proxy para el tráfico de ActiveSync. Como resultado, el componente de filtrado se encuentra en la ruta del flujo de tráfico de correo, interceptando el correo a medida que entra o sale del entorno. El conector para Exchange ActiveSync actúa como intermediario entre NetScaler Gateway y Citrix Endpoint Management. Para obtener más información, consulta Conector de NetScaler Gateway para Exchange ActiveSync.

Descripción general de la seguridad técnica de Citrix Endpoint Management

Citrix Cloud administra el plano de control para los entornos de Citrix Endpoint Management. El plano de control incluye el servidor de Citrix Endpoint Management, el equilibrador de carga de Citrix ADC y una base de datos de inquilino único. El servicio en la nube se integra con un centro de datos del cliente mediante el Citrix Cloud Connector. Los clientes de Citrix Endpoint Management que usan Cloud Connector suelen administrar NetScaler Gateway en sus centros de datos.

La siguiente figura ilustra el servicio y sus límites de seguridad.

La información de esta sección:

- Ofrece una introducción a la funcionalidad de seguridad de Citrix Cloud.

- Define la división de responsabilidades entre Citrix y los clientes para proteger la implementación de Citrix Cloud.

- No es una guía de configuración o administración para Citrix Cloud ni para ninguno de sus componentes o servicios.

Para obtener información sobre la tecnología que usa Citrix Endpoint Management para ofrecer una seguridad integral de extremo a extremo, consulta Seguridad y productividad para la empresa móvil.

Flujo de datos

El plano de control tiene acceso de lectura limitado a los objetos de usuario y grupo. Esos objetos se encuentran en tu directorio, DNS y servicios similares. El plano de control accede a esos servicios a través de Citrix Cloud Connector mediante conexiones HTTPS seguras.

Los datos de la empresa, como el correo electrónico, la intranet y el tráfico de aplicaciones web, fluyen directamente entre un dispositivo y los servidores de aplicaciones a través de NetScaler Gateway. NetScaler Gateway se implementa en el centro de datos del cliente.

Aislamiento de datos

El plano de control almacena los metadatos necesarios para administrar los dispositivos de usuario y sus aplicaciones móviles. El servicio en sí consta de una combinación de componentes multiinquilino y de un solo inquilino. Sin embargo, según la arquitectura del servicio, los metadatos del cliente siempre se almacenan por separado para cada inquilino y se protegen mediante credenciales únicas.

Gestión de credenciales

El servicio gestiona los siguientes tipos de credenciales:

- Credenciales de usuario: Las credenciales de usuario se transmiten desde el dispositivo al plano de control a través de una conexión HTTPS. El plano de control valida estas credenciales con un directorio en el directorio del cliente a través de una conexión segura.

- Credenciales de administrador: Los administradores se autentican en Citrix Cloud, que usa el sistema de inicio de sesión de Citrix Online. Este proceso genera un token web JSON (JWT) firmado de un solo uso, que otorga al administrador acceso al servicio.

- Credenciales de Active Directory: El plano de control requiere credenciales de enlace para leer los metadatos de usuario de Active Directory. Estas credenciales se cifran mediante cifrado AES-256 y se guardan en una base de datos por inquilino.

Consideraciones de implementación

Citrix te recomienda que consultes la documentación de mejores prácticas publicada para implementar NetScaler Gateway en tus entornos.

Más recursos

Se aconseja a los clientes que revisen los boletines de seguridad relacionados con sus productos Citrix. Para obtener información sobre los boletines de seguridad nuevos y actualizados, consulta Boletines de seguridad de Citrix. Considera también registrarte para recibir alertas en tu Configuración de alertas.

Consulta los siguientes recursos para obtener más información sobre seguridad:

- Sitio de seguridad de Citrix: https://www.citrix.com/security

- Documentación de Citrix Cloud: Guía de implementación segura para la plataforma Citrix Cloud

- Guía de implementación segura para Citrix ADC

Integración con el software Mobile Threat Defense

El software Mobile Threat Defense (MTD) detecta, analiza y ayuda a prevenir ciberataques avanzados contra dispositivos móviles empresariales. La combinación de MTD y Citrix Endpoint Management unificado (UEM) aumenta la seguridad y la visibilidad de tu organización.

El software MTD proporciona datos de amenazas que Citrix Endpoint Management usa para:

- Proteger contra malware, phishing, ataques de red y ataques de intermediario (man-in-the-middle).

- Determinar el estado de cumplimiento del dispositivo.

- Determinar los niveles de riesgo.

- Tomar acciones basadas en políticas para proteger tus aplicaciones, datos, dispositivos y red móvil.

Citrix Endpoint Management se integra con los siguientes proveedores de MTD:

Para obtener más información o solicitar una demostración, contacta con nuestros socios de MTD o con tu representante de ventas de Citrix.