Android Enterprise heredado para clientes de Google Workspace (anteriormente G Suite)

Los clientes de Google Workspace deben usar la configuración de Android Enterprise heredado para configurar Android Enterprise heredado. Google cambió recientemente el nombre de G Suite a Google Workspace.

-

Si tu organización ya usa Google Workspace para proporcionar a los usuarios acceso a las aplicaciones de Google, puedes usar Google Workspace para registrar Citrix como tu EMM. Si tu organización usa Google Workspace, tiene un ID de empresa existente y cuentas de Google existentes para los usuarios. Para usar Citrix Endpoint Management con Google Workspace, sincronizas con tu directorio LDAP y recuperas la información de la cuenta de Google de Google mediante la API de Google Directory. Debido a que este tipo de empresa está vinculado a un dominio existente, cada dominio solo puede crear una empresa. Para inscribir un dispositivo en Citrix Endpoint Management, cada usuario debe iniciar sesión manualmente con su cuenta de Google existente. La cuenta les da acceso a Google Play administrado, además de cualquier otro servicio de Google proporcionado por tu plan de Google Workspace.

-

Requisitos para Android Enterprise heredado:

- Un dominio de acceso público

- Una cuenta de administrador de Google

- Dispositivos Android compatibles con perfiles administrados

- Una cuenta de Google con Google Play instalado

- Un perfil de trabajo configurado en el dispositivo

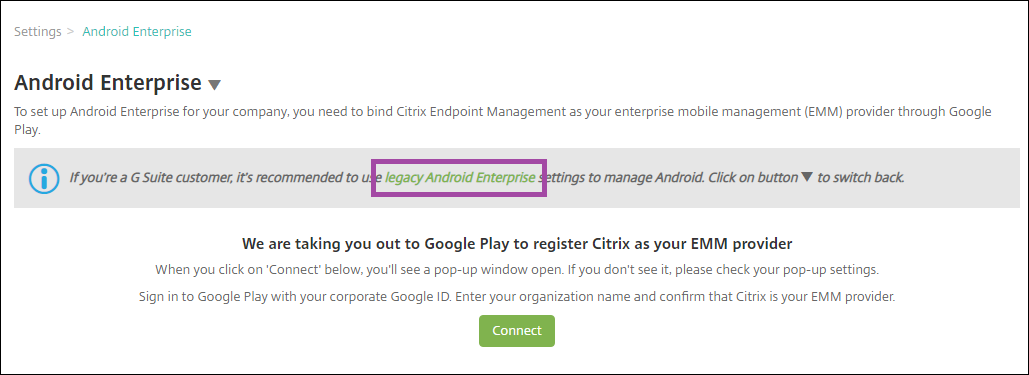

Para empezar a configurar Android Enterprise heredado, haz clic en Android Enterprise heredado en la página Android Enterprise en la configuración de Citrix Endpoint Management.

Crear una cuenta de Android Enterprise

Antes de poder configurar una cuenta de Android Enterprise, debes verificar tu nombre de dominio con Google.

Si ya has verificado tu nombre de dominio con Google, puedes saltar a este paso: Configurar una cuenta de servicio de Android Enterprise y descargar un certificado de Android Enterprise.

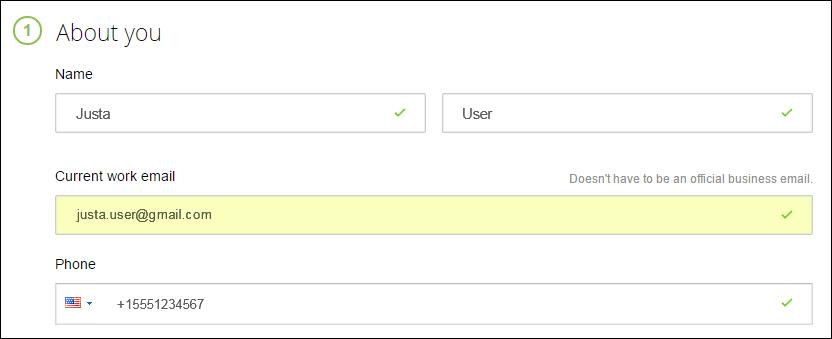

- Se muestra la siguiente página donde introduces la información de tu administrador y de la empresa.

- Introduce la información de tu usuario administrador.

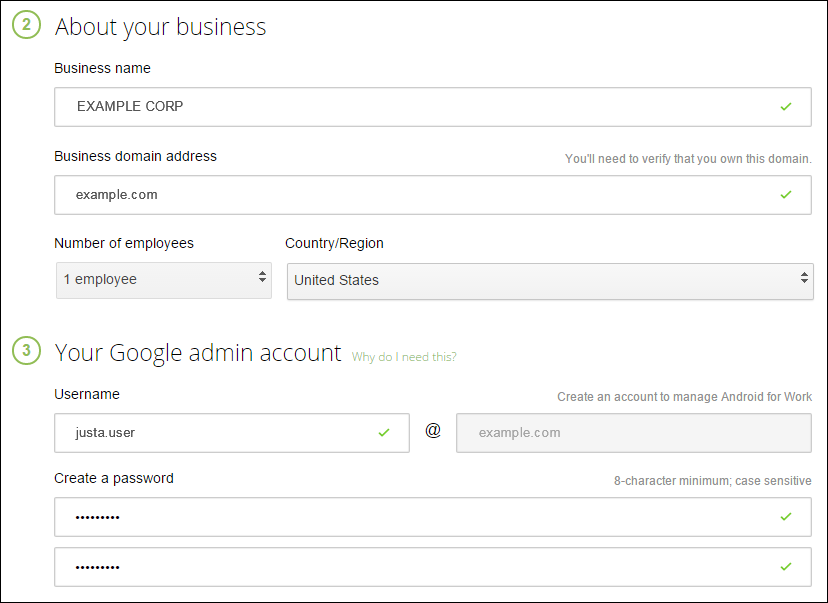

- Introduce la información de tu empresa, además de la información de tu cuenta de administrador.

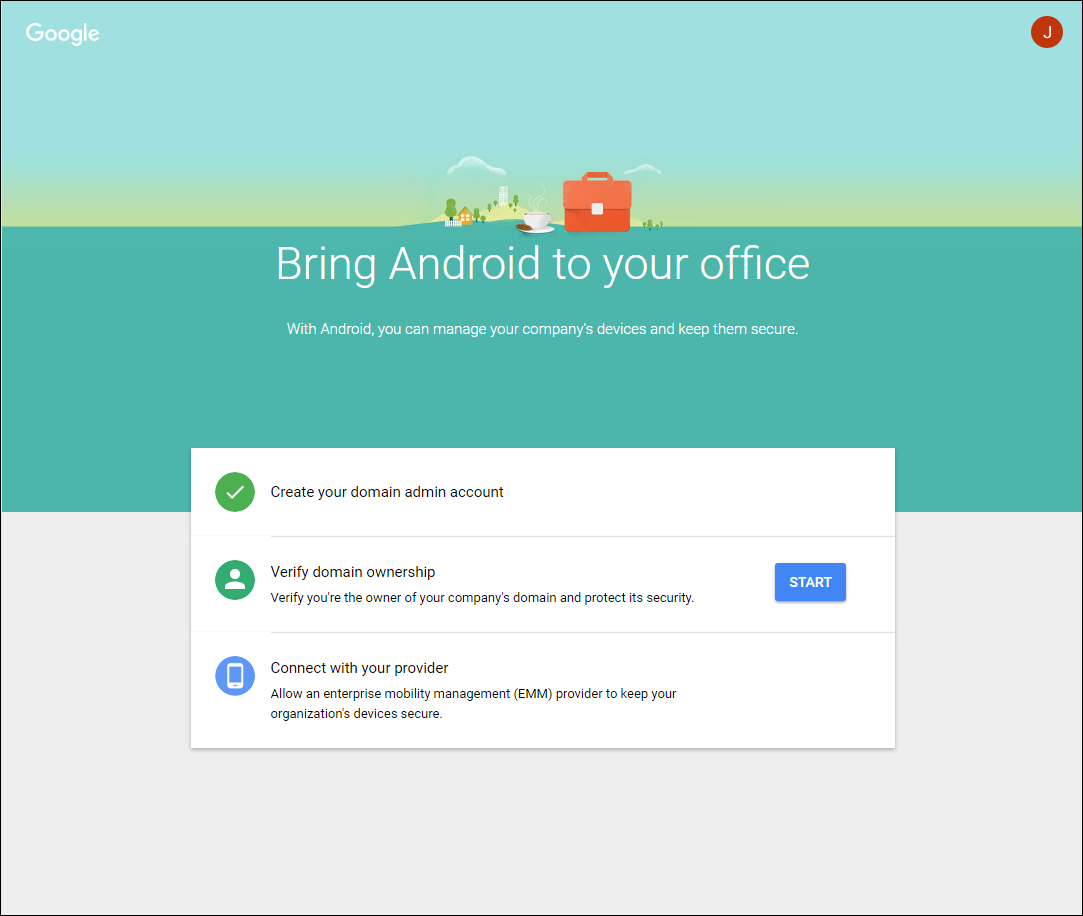

El primer paso del proceso se ha completado y ves la siguiente página.

Verificar la propiedad del dominio

Permite que Google verifique tu dominio de una de las siguientes maneras:

- Agrega un registro TXT o CNAME al sitio web de tu proveedor de dominio.

- Sube un archivo HTML al servidor web de tu dominio.

- Agrega una etiqueta `<meta>` a tu página de inicio. Google recomienda el primer método. Este artículo no cubre los pasos para verificar la propiedad de tu dominio, pero puedes encontrar la información que necesitas aquí: [https://support.google.com/a/answer/6248925](https://support.google.com/a/answer/6248925).

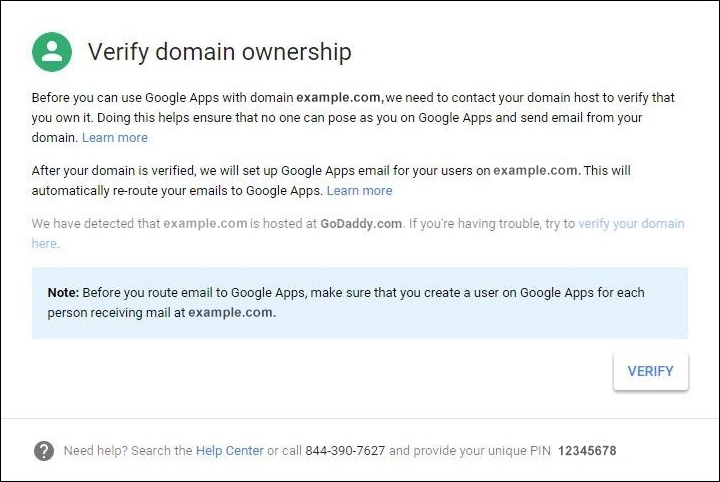

- Haz clic en Iniciar para iniciar la verificación de tu dominio.

Aparece la página Verificar la propiedad del dominio. Sigue las instrucciones de la página para verificar tu dominio.

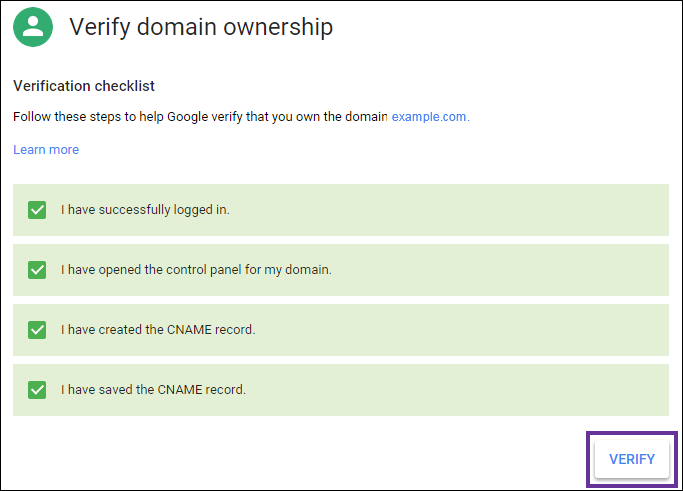

- Haz clic en Verificar.

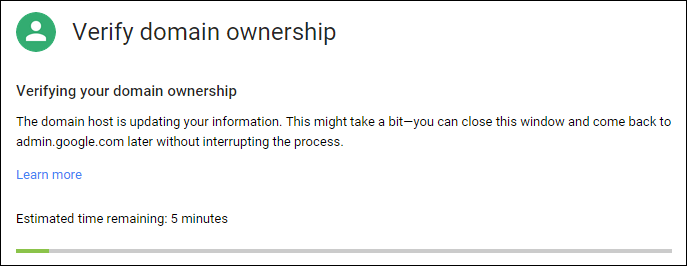

- Google verifica la propiedad de tu dominio.

- Después de una verificación correcta, aparece la siguiente página. Haz clic en Continuar.

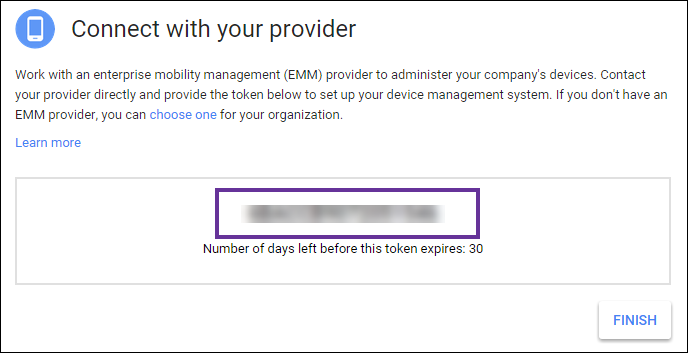

- Google crea un token de enlace EMM que proporcionas a Citrix® y usas al configurar los ajustes de Android Enterprise. Copia y guarda el token; lo necesitarás más adelante en el procedimiento de configuración.

- Haz clic en Finalizar para completar la configuración de Android Enterprise. Aparece una página que indica que has verificado correctamente tu dominio.

Después de crear una cuenta de servicio de Android Enterprise, puedes iniciar sesión en la consola de administración de Google para administrar tu configuración de administración de movilidad.

Configurar una cuenta de servicio de Android Enterprise y descargar un certificado de Android Enterprise

Para permitir que Citrix Endpoint Management se ponga en contacto con los servicios de Google Play y Directory, debes crear una cuenta de servicio usando el portal de proyectos de Google para desarrolladores. Esta cuenta de servicio se usa para la comunicación de servidor a servidor entre Citrix Endpoint Management y los servicios de Google para Android. Para obtener más información sobre el protocolo de autenticación que se usa, ve a https://developers.google.com/identity/protocols/OAuth2ServiceAccount.

-

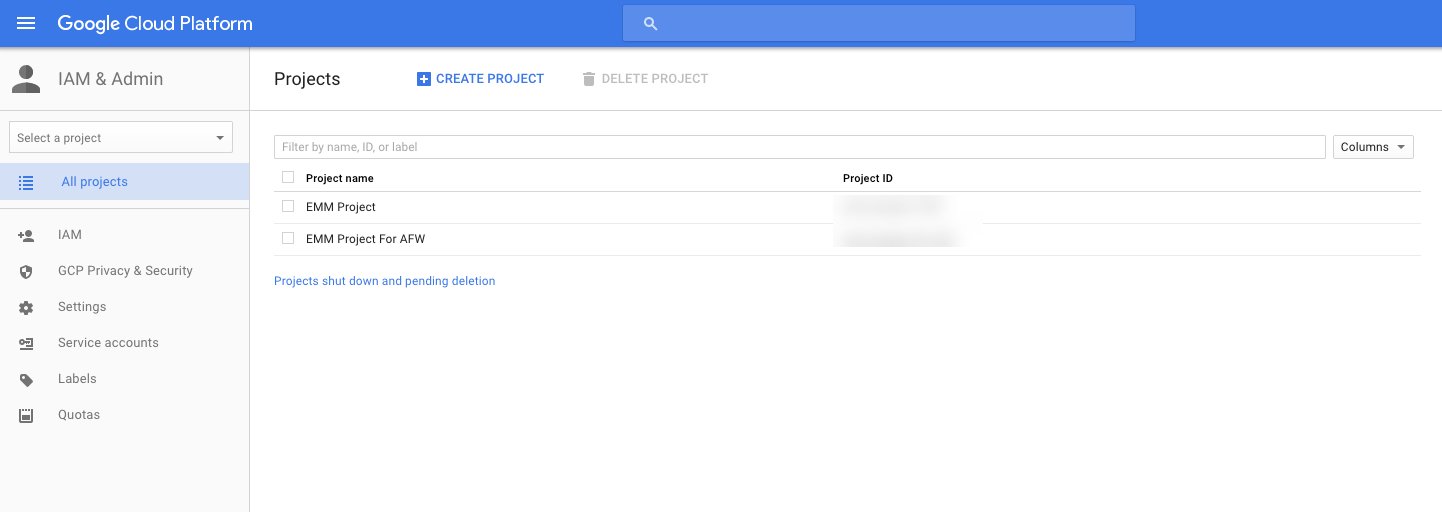

En un explorador web, ve a https://console.cloud.google.com/project e inicia sesión con tus credenciales de administrador de Google.

-

En la lista Proyectos, haz clic en Crear proyecto.

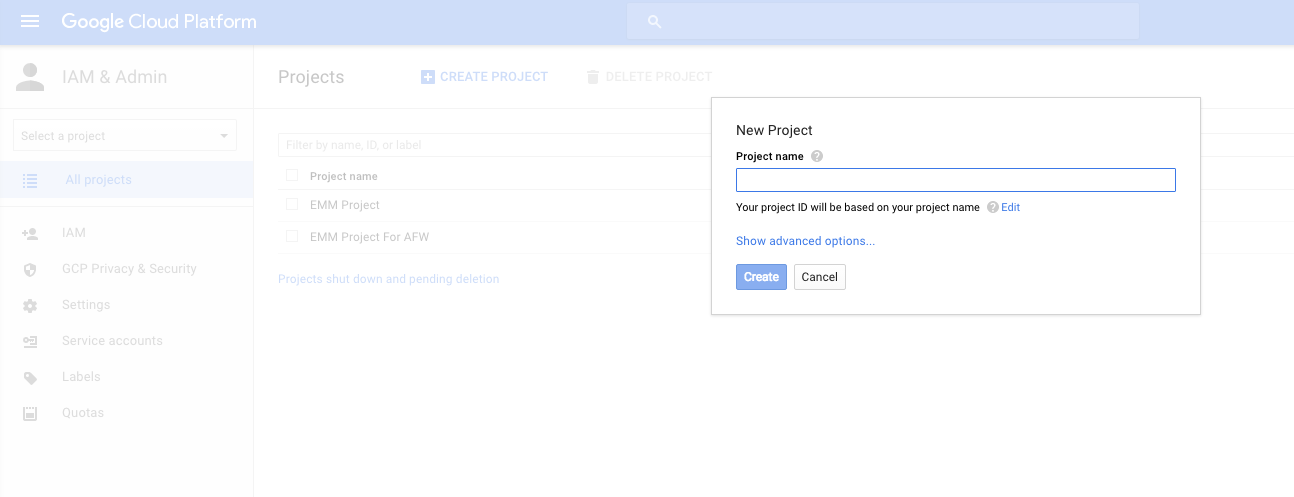

- En Nombre del proyecto, introduce un nombre para el proyecto.

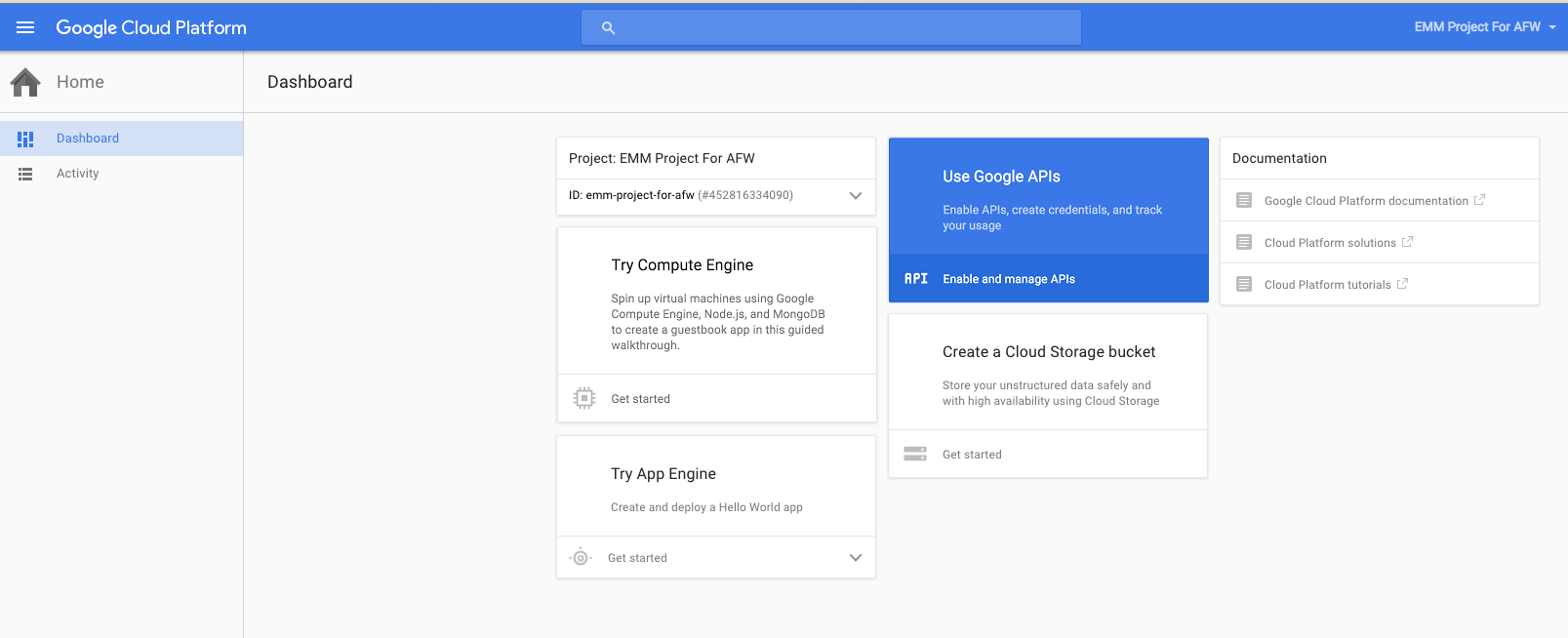

- En el Panel de control, haz clic en Usar las API de Google.

-

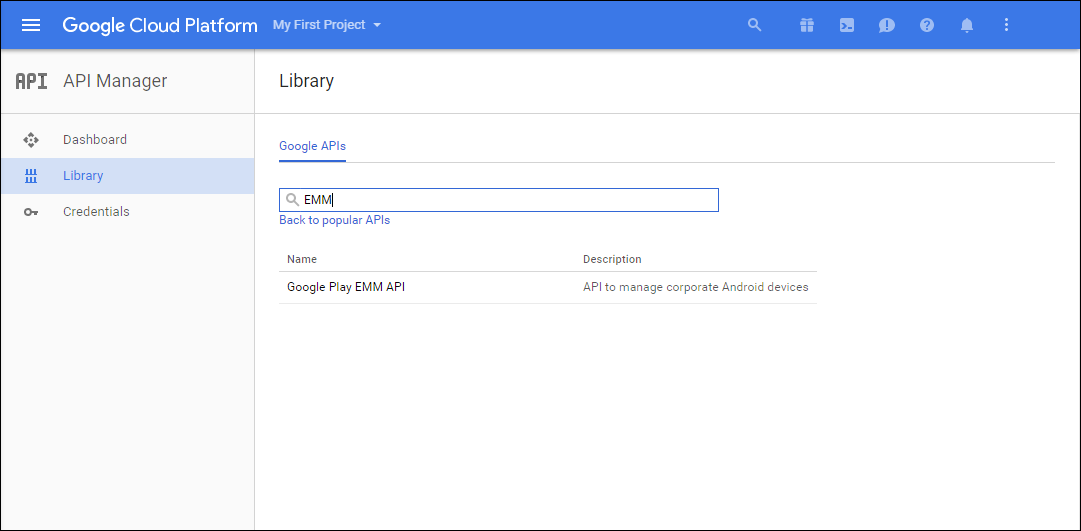

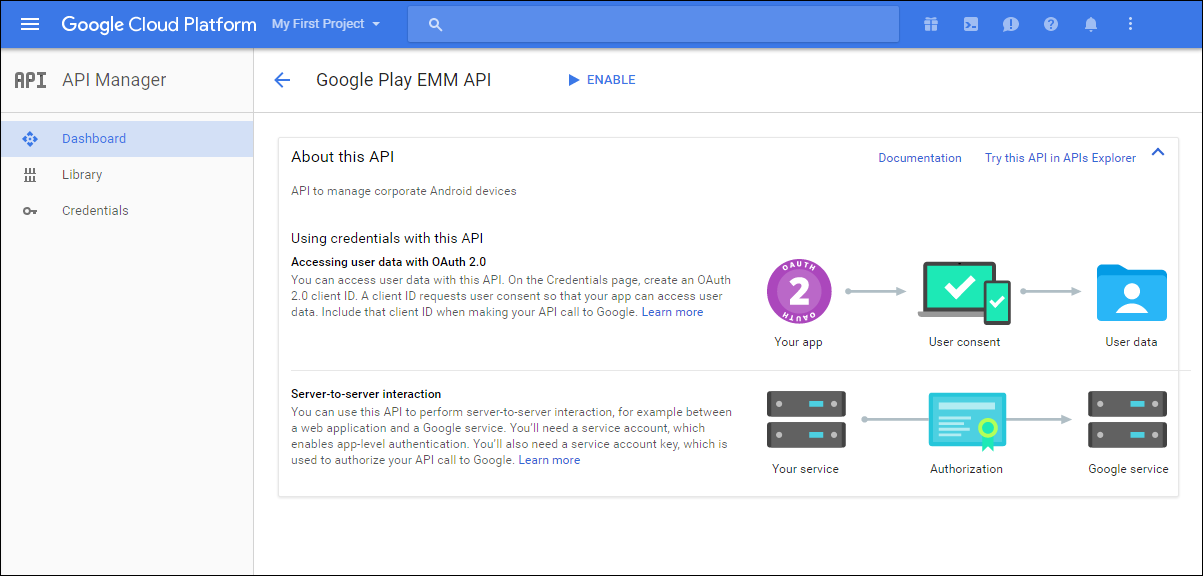

Haz clic en Biblioteca, en Buscar, escribe EMM y, a continuación, haz clic en el resultado de la búsqueda.

-

-

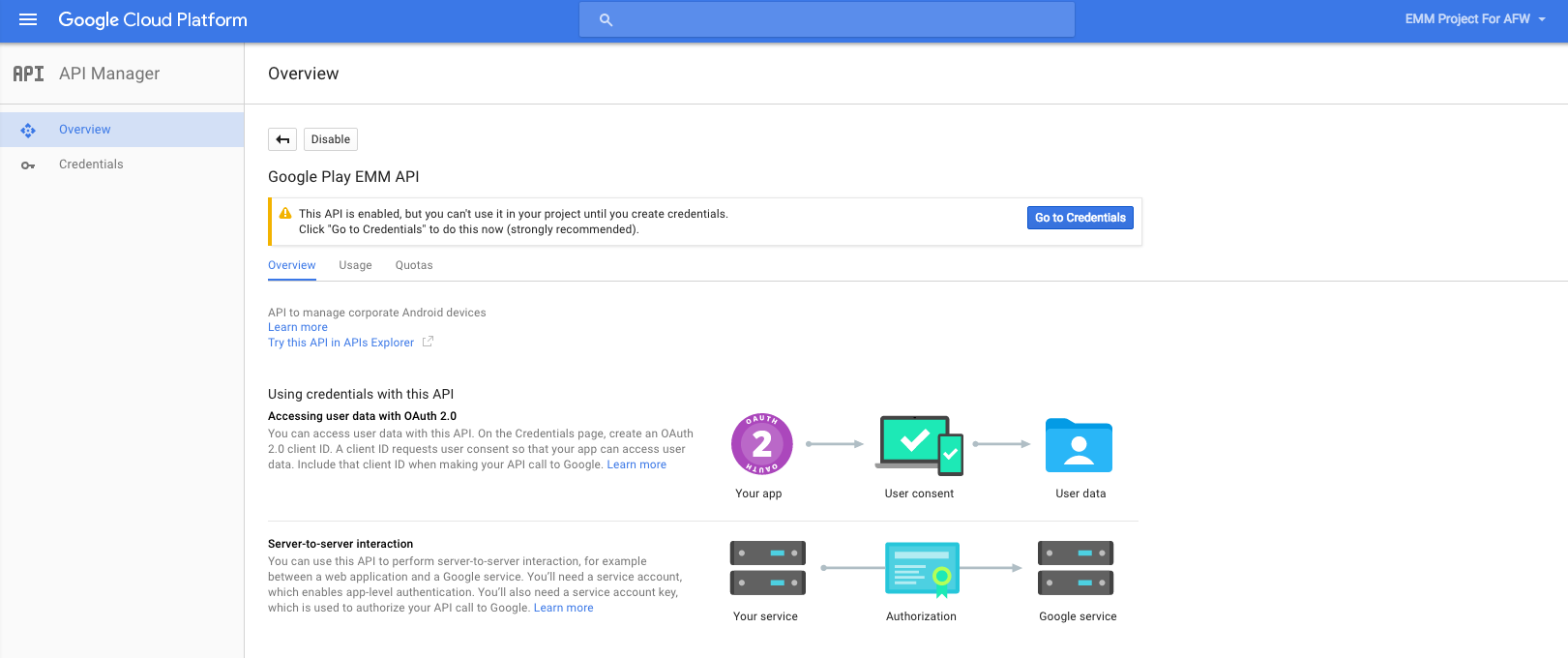

- En la página Información general, haz clic en Habilitar.

-

-

Junto a API de EMM de Google Play, haz clic en Ir a credenciales.

-

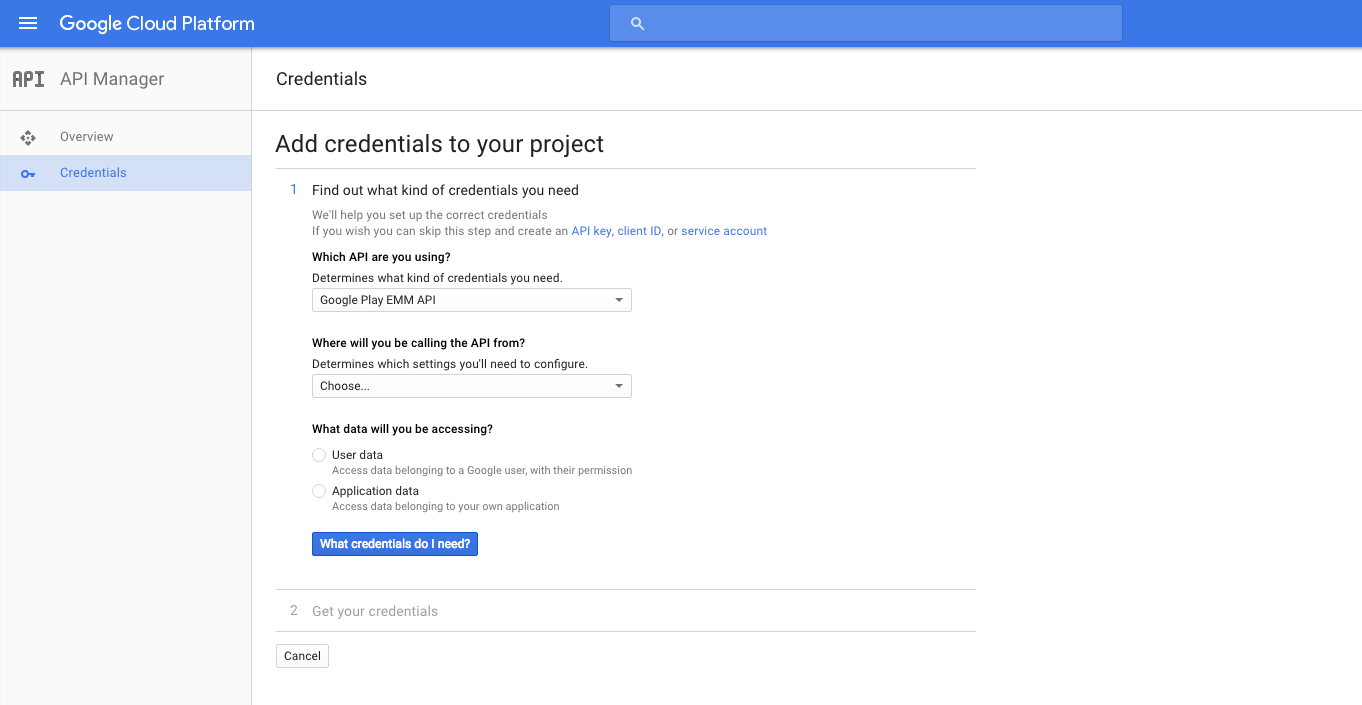

En la lista Agregar credenciales a nuestro proyecto, en el paso 1, haz clic en cuenta de servicio.

-

-

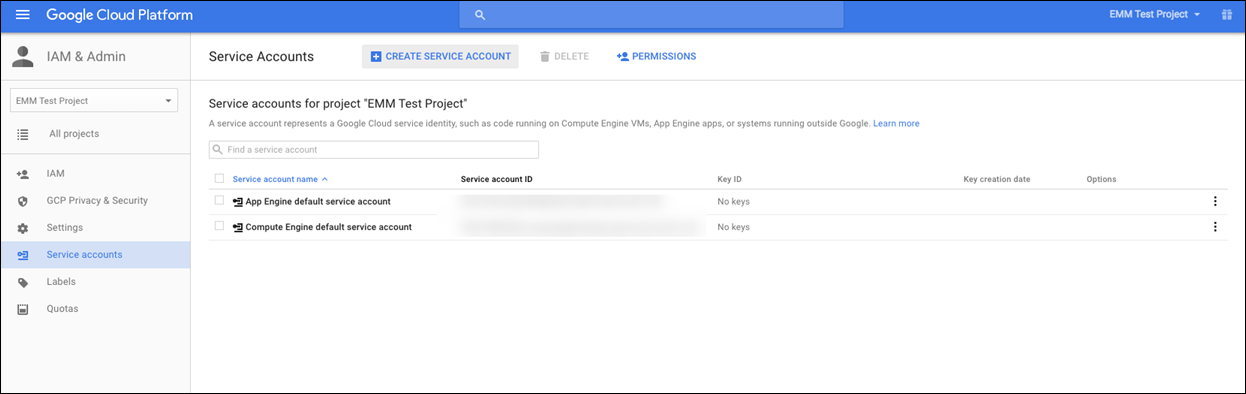

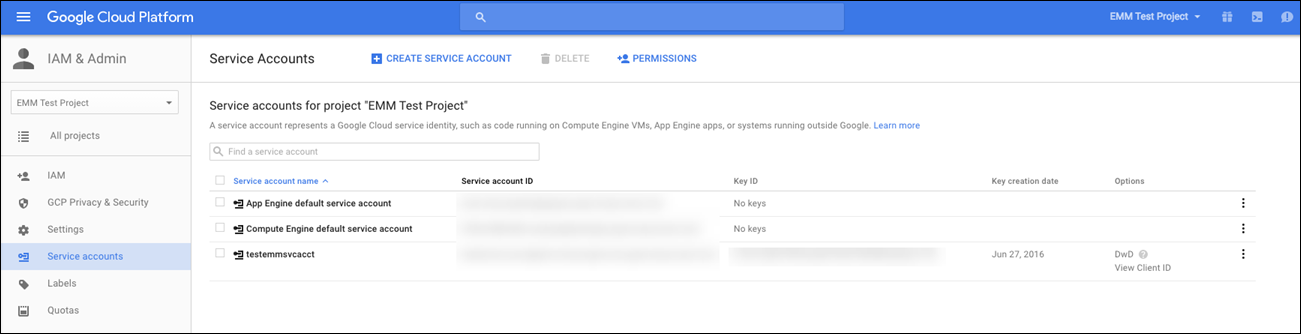

- En la página Cuentas de servicio, haz clic en Crear cuenta de servicio.

-

-

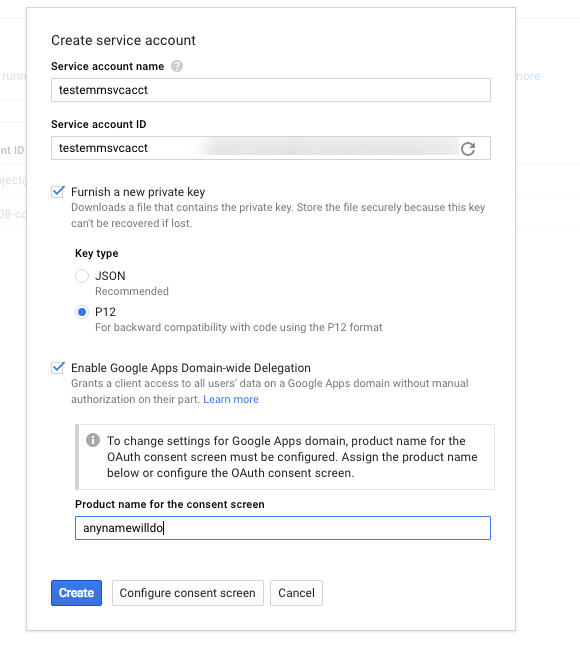

En Crear cuenta de servicio, asigna un nombre a la cuenta y selecciona la casilla de verificación Proporcionar una nueva clave privada. Haz clic en P12, selecciona la casilla de verificación Habilitar la delegación de todo el dominio de Google Apps y, a continuación, haz clic en Crear.

El certificado (archivo P12) se descarga en tu equipo. Asegúrate de guardar el certificado en una ubicación segura.

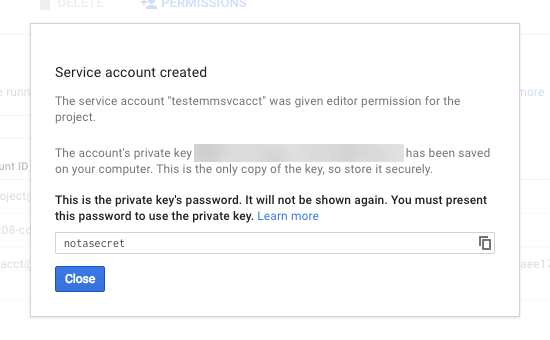

- En la página de confirmación Cuenta de servicio creada, haz clic en Cerrar.

- 1. En **Permisos**, haz clic en **Cuentas de servicio** y, a continuación, en **Opciones** de tu cuenta de servicio, haz clic en **Ver ID de cliente**.

-

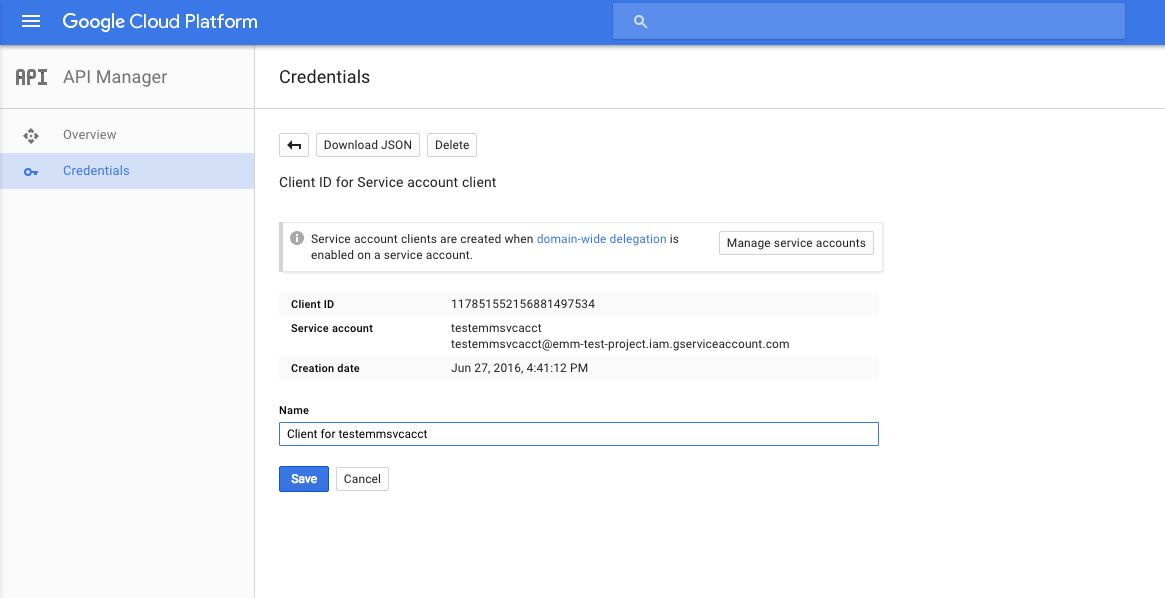

- Se muestran los detalles necesarios para la autorización de la cuenta en la consola de administración de Google. Copia el ID de cliente y el ID de cuenta de servicio en una ubicación donde puedas recuperar la información más tarde. Necesitas esta información, junto con el nombre de dominio, para enviarla a la asistencia técnica de Citrix y que la agreguen a una lista de permitidos.

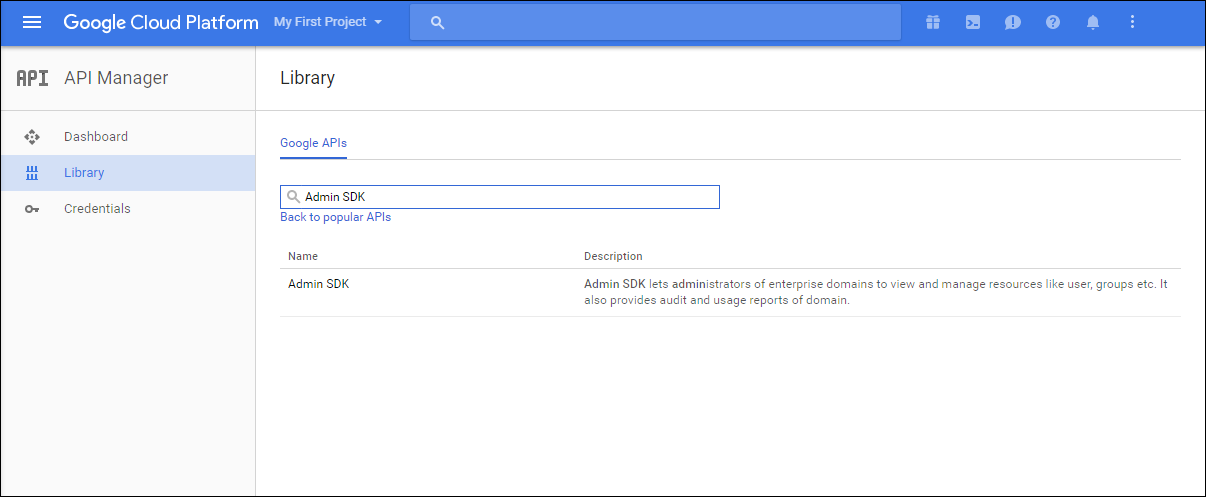

- En la página Biblioteca, busca Admin SDK y, a continuación, haz clic en el resultado de la búsqueda.

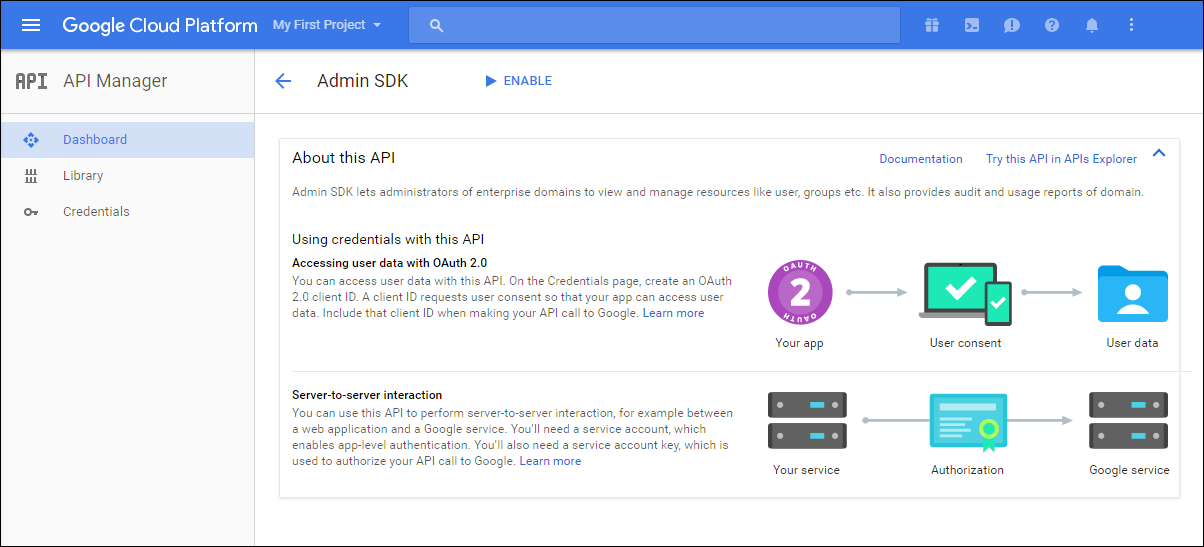

- En la página Información general, haz clic en Habilitar.

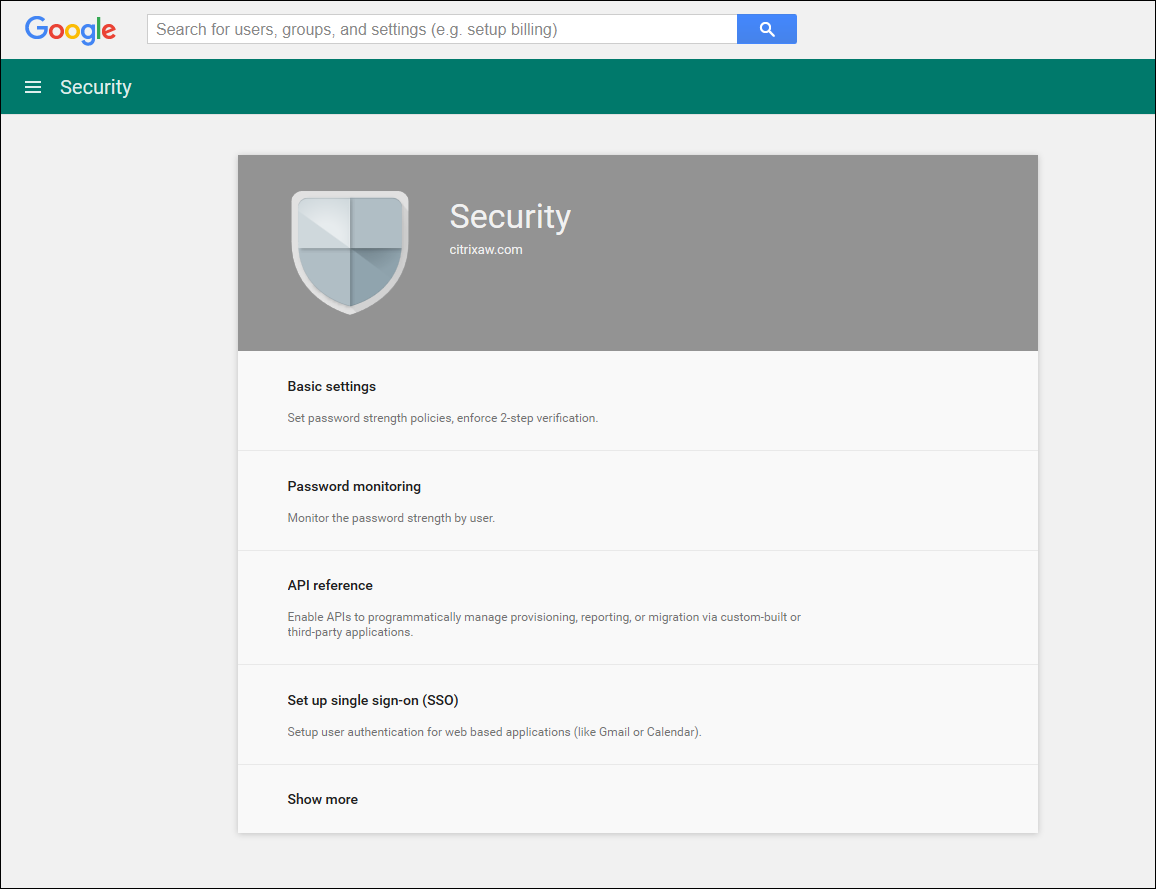

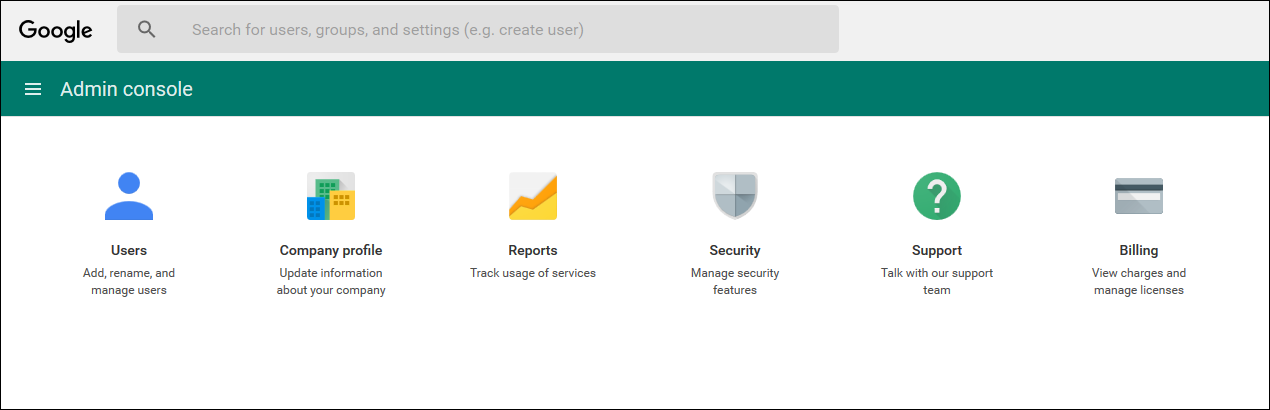

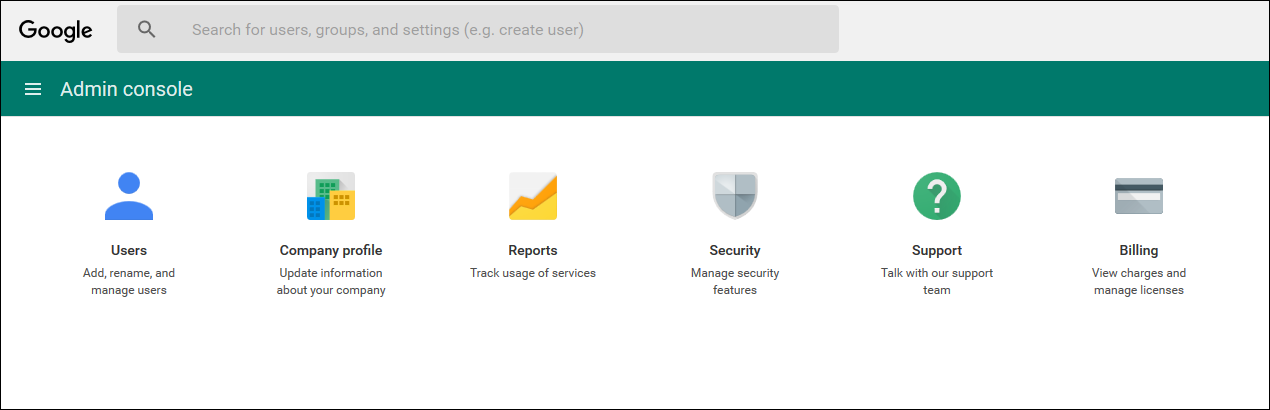

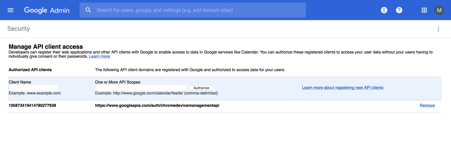

- Abre la consola de administración de Google de tu dominio y, a continuación, haz clic en Seguridad.

-

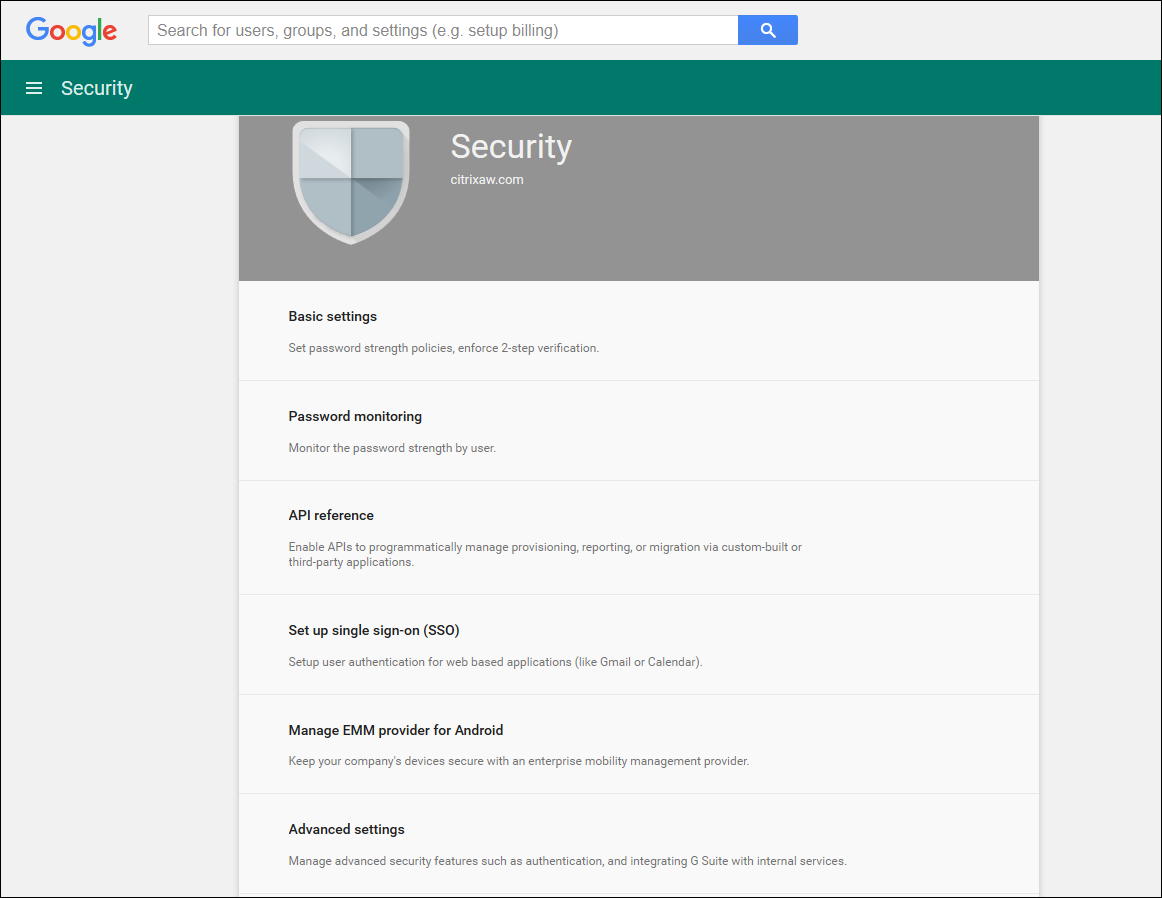

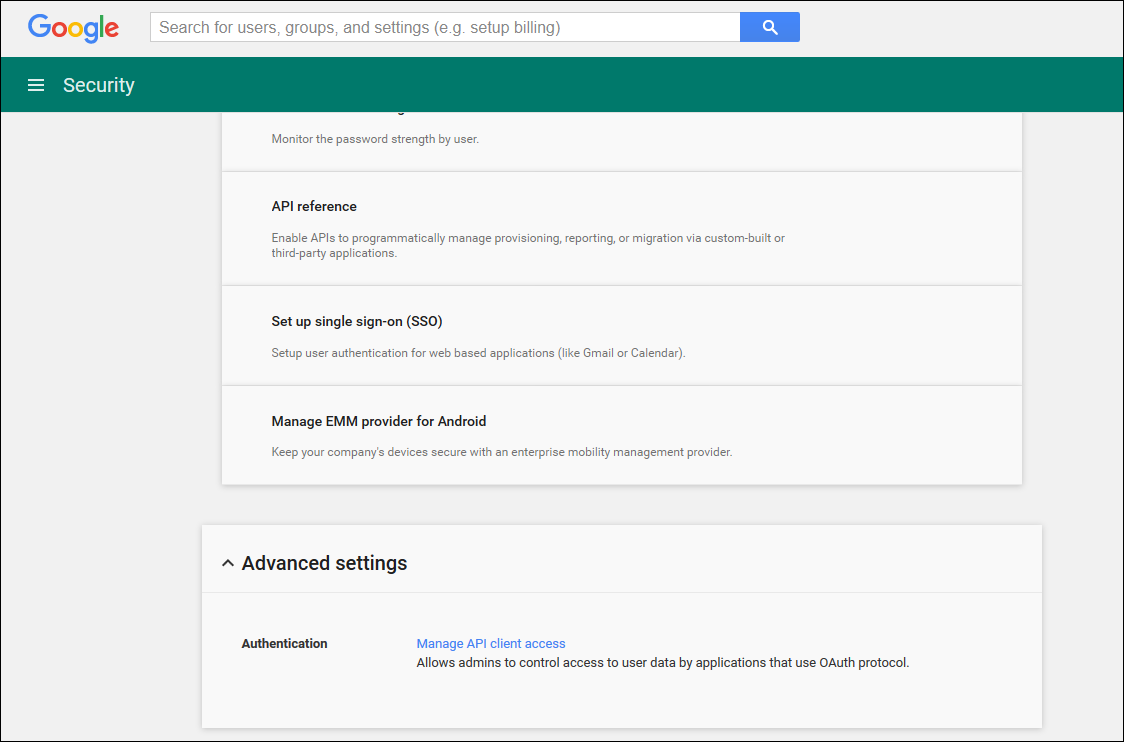

En la página Configuración, haz clic en Mostrar más y, a continuación, haz clic en Configuración avanzada.

-

-

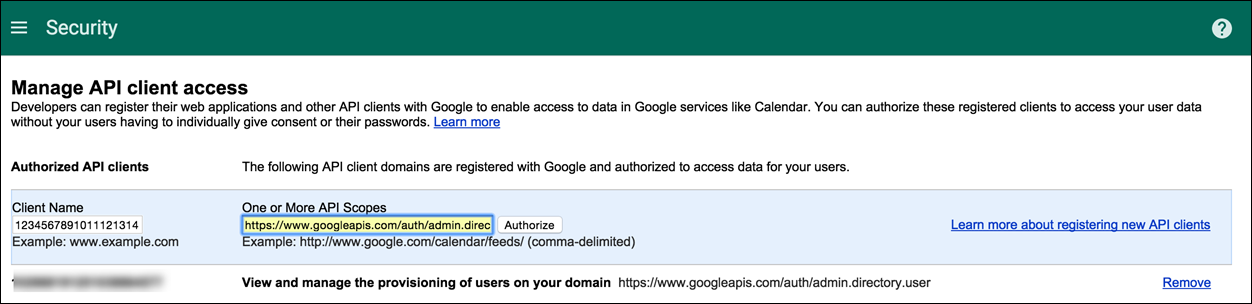

Haz clic en Administrar el acceso de clientes de API.

-

En Nombre de cliente, escribe el ID de cliente que guardaste anteriormente, en Uno o más ámbitos de API, escribe

https://www.googleapis.com/auth/admin.directory.usery, a continuación, haz clic en Autorizar.

Vinculación a EMM

Antes de que puedas usar Citrix Endpoint Management para administrar tus dispositivos Android, debes ponerte en contacto con la asistencia técnica de Citrix y proporcionar tu nombre de dominio, cuenta de servicio y token de vinculación. Citrix vincula el token a Citrix Endpoint Management como tu proveedor de administración de movilidad empresarial (EMM). Para obtener información de contacto de la asistencia técnica de Citrix, consulta Asistencia técnica de Citrix.

-

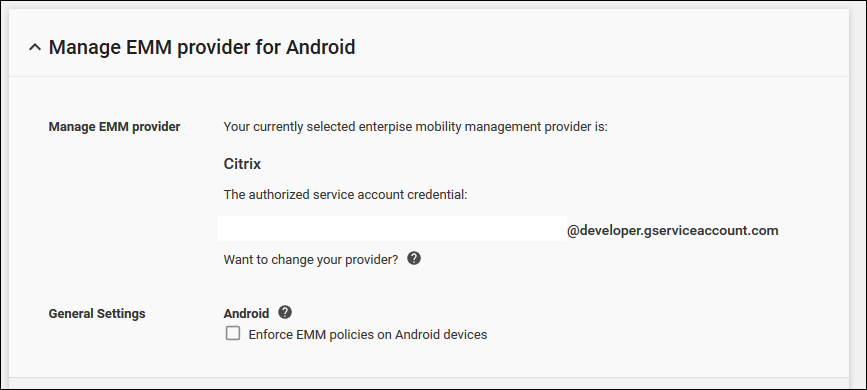

Para confirmar la vinculación, inicia sesión en el portal de administración de Google y, a continuación, haz clic en Seguridad.

-

Haz clic en Administrar proveedor de EMM para Android.

Verás que tu cuenta de Google Android Enterprise está vinculada a Citrix como tu proveedor de EMM.

Después de confirmar la vinculación del token, puedes empezar a usar la consola de Citrix Endpoint Management para administrar tus dispositivos Android. Importa el certificado P12 que generaste en el paso 14. Configura los ajustes del servidor de Android Enterprise, habilita el inicio de sesión único (SSO) basado en SAML y define al menos una directiva de dispositivos de Android Enterprise.

Importar el certificado P12

Sigue estos pasos para importar tu certificado P12 de Android Enterprise:

-

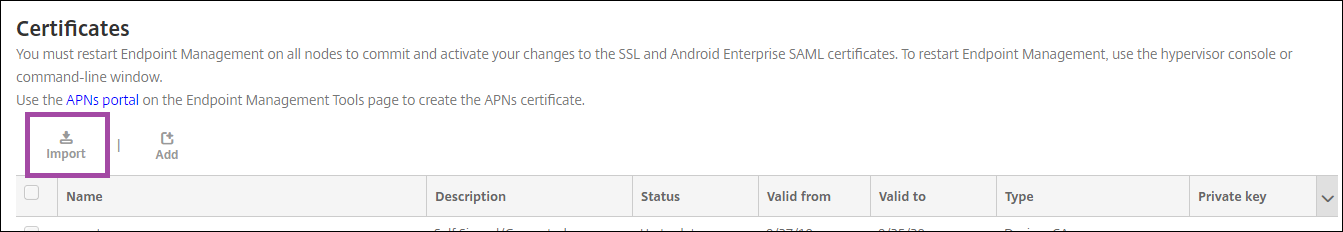

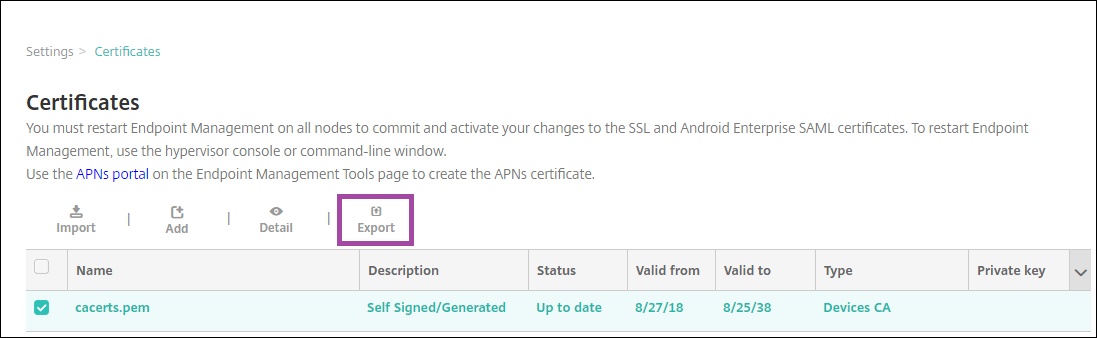

En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha de la consola para abrir la página de Configuración y, a continuación, haz clic en Certificados. Aparecerá la página de Certificados.

-

Haz clic en Importar. Aparecerá el cuadro de diálogo Importar.

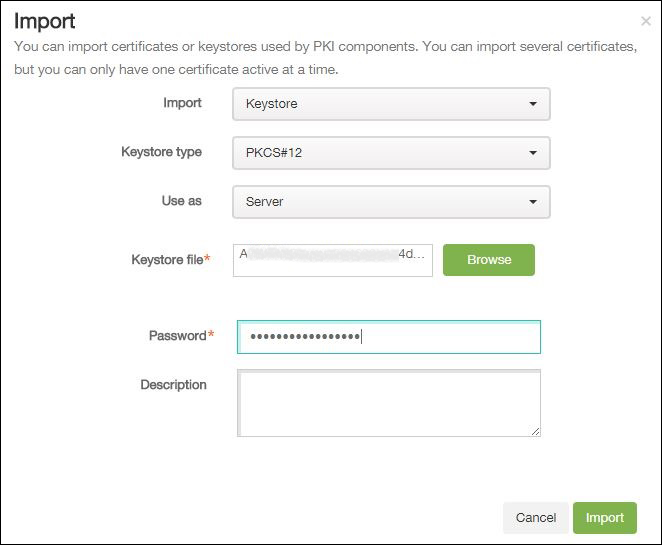

Configura los siguientes ajustes:

- Importar: Haz clic en Almacén de claves en la lista desplegable.

- Tipo de almacén de claves: Haz clic en PKCS#12 en la lista desplegable.

- Usar como: Haz clic en Servidor en la lista desplegable.

- Archivo de almacén de claves: Haz clic en Explorar y navega hasta el certificado P12.

- Contraseña: Escribe la contraseña del certificado. Esta contraseña es la contraseña de clave privada que creaste al configurar tu cuenta de Android Enterprise.

- Descripción: Opcionalmente, escribe una descripción del certificado.

-

Haz clic en Importar.

Configurar los ajustes del servidor de Android Enterprise

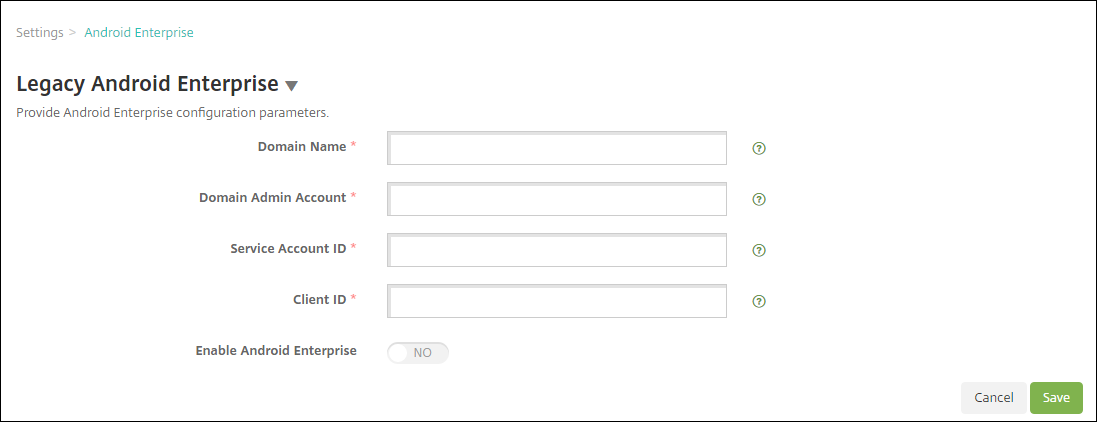

- 1. En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha de la consola. Aparecerá la página de **Configuración**.

-

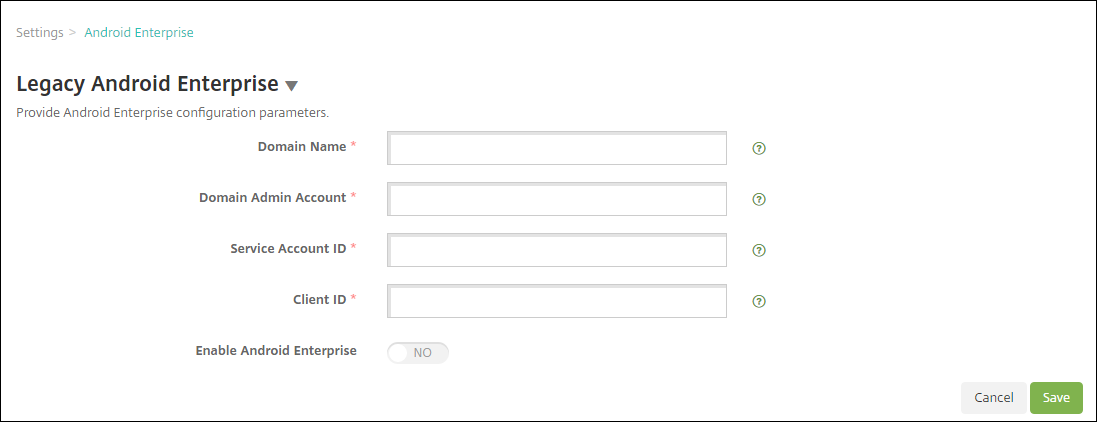

En Plataformas, haz clic en Android Enterprise. Aparecerá la página de Android Enterprise.

Configura los siguientes ajustes y, a continuación, haz clic en Guardar.

- Nombre de dominio: Escribe tu nombre de dominio de Android Enterprise; por ejemplo, domain.com.

- Cuenta de administrador de dominio: Escribe tu nombre de usuario de administrador de dominio; por ejemplo, la cuenta de correo electrónico utilizada para el portal de desarrolladores de Google.

-

ID de cuenta de servicio: Escribe tu ID de cuenta de servicio; por ejemplo, el correo electrónico asociado a la cuenta de servicio de Google (

serviceaccountemail@xxxxxxxxx.iam.gserviceaccount.com). - ID de cliente: Escribe el ID de cliente numérico de tu cuenta de servicio de Google.

- Habilitar Android Enterprise: Selecciona para habilitar o deshabilitar Android Enterprise.

Habilitar el inicio de sesión único basado en SAML

-

En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha. Aparecerá la página de Configuración.

-

Haz clic en Certificados. Aparecerá la página de Certificados.

-

En la lista de certificados, haz clic en el certificado SAML.

-

Haz clic en Exportar y guarda el certificado en tu equipo.

-

- Inicia sesión en el portal de administración de Google con tus credenciales de administrador de Android Enterprise. Para acceder al portal, consulta el portal de administración de Google.

-

- Haz clic en Seguridad.

-

-

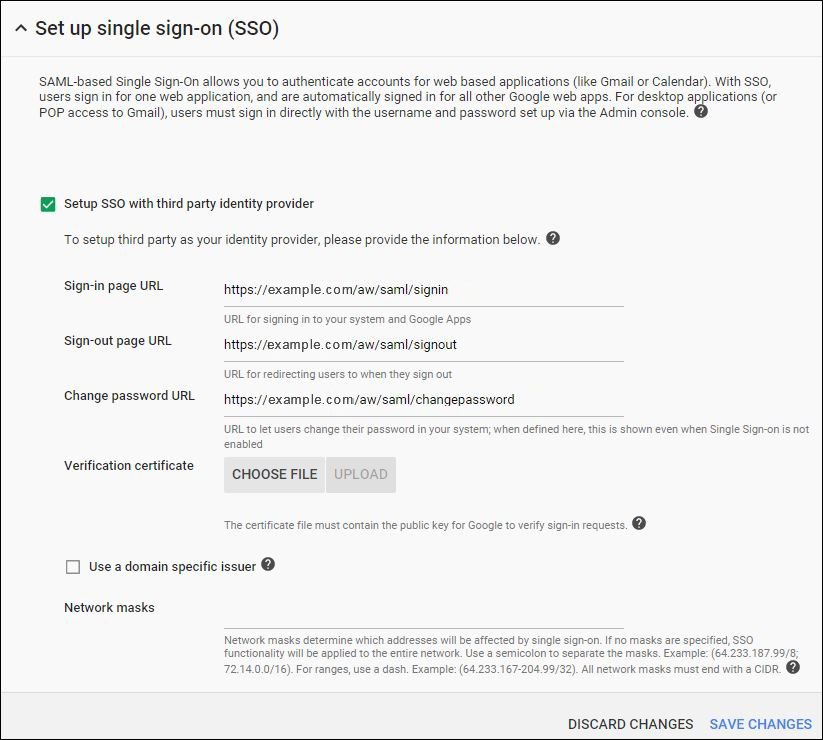

En Seguridad, haz clic en Configurar inicio de sesión único (SSO) y, a continuación, configura los siguientes ajustes.

-

URL de la página de inicio de sesión: Escribe la URL para los usuarios que inician sesión en tu sistema y en las aplicaciones de Google. Por ejemplo:

https://<Xenmobile-FQDN>/aw/saml/signin. -

URL de la página de cierre de sesión: Escribe la URL a la que se redirige a los usuarios cuando cierran sesión. Por ejemplo:

https://<Xenmobile-FQDN>/aw/saml/signout. -

URL para cambiar contraseña: Escribe la URL para permitir que los usuarios cambien su contraseña en tu sistema. Por ejemplo:

https://<Xenmobile-FQDN>/aw/saml/changepassword. Si este campo está definido, los usuarios verán esta solicitud incluso cuando el SSO no esté disponible. - Certificado de verificación: Haz clic en ELEGIR ARCHIVO y, a continuación, navega hasta el certificado SAML exportado desde Citrix Endpoint Management.

-

URL de la página de inicio de sesión: Escribe la URL para los usuarios que inician sesión en tu sistema y en las aplicaciones de Google. Por ejemplo:

-

Haz clic en GUARDAR CAMBIOS.

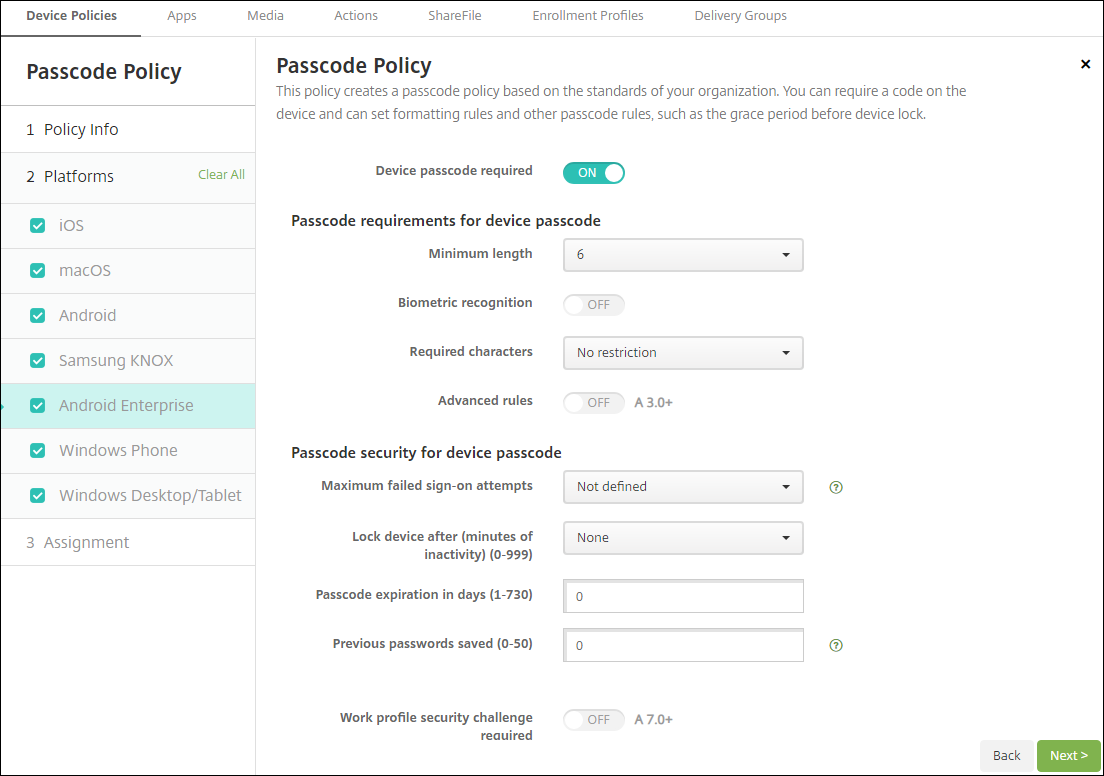

Configurar una directiva de dispositivo de Android Enterprise

Configura una directiva de código de acceso para que los usuarios deban establecer un código de acceso en sus dispositivos cuando se inscriban por primera vez.

Los pasos básicos para configurar cualquier directiva de dispositivo son los siguientes.

-

En la consola de Citrix Endpoint Management, haz clic en Configurar y, a continuación, haz clic en Directivas de dispositivo.

-

Haz clic en Agregar.

-

En el cuadro de diálogo Agregar una nueva directiva, selecciona la directiva que quieres agregar. En este ejemplo, haz clic en Código de acceso.

-

Completa la página de Información de la directiva.

-

Haz clic en Android Enterprise y, a continuación, configura los ajustes de la directiva.

-

Asigna la directiva a un grupo de entrega.

Configurar los ajustes de la cuenta de Android Enterprise

Antes de que puedas empezar a administrar aplicaciones y directivas de Android en los dispositivos, debes configurar un dominio de Android Enterprise y la información de la cuenta en Citrix Endpoint Management. Primero, completa las tareas de configuración de Android Enterprise en Google para configurar un administrador de dominio y obtener un ID de cuenta de servicio y un token de enlace.

-

En la consola web de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha. Aparecerá la página de Configuración.

-

En Plataformas, haz clic en Android Enterprise. Aparecerá la página de configuración de Android Enterprise.

-

-

- En la página de Android Enterprise, configura los siguientes ajustes:

- Nombre de dominio: Escribe tu nombre de dominio.

- Cuenta de administrador de dominio: Escribe tu nombre de usuario de administrador de dominio.

- ID de cuenta de servicio: Escribe tu ID de cuenta de servicio de Google.

- ID de cliente: Escribe el ID de cliente de tu cuenta de servicio de Google.

- Habilitar Android Enterprise: Selecciona si quieres habilitar Android Enterprise o no.

-

- Haz clic en Guardar.

Configurar el acceso de socio de Google Workspace para Citrix Endpoint Management

Algunas funciones de Citrix Endpoint Management para Chrome usan las API de socio de Google para comunicarse entre Citrix Endpoint Management y tu dominio de Google Workspace. Por ejemplo, Citrix Endpoint Management requiere las API para las directivas de dispositivo que administran funciones de Chrome como el modo Incógnito y el modo Invitado.

Para habilitar las API de socio, configura tu dominio de Google Workspace en la consola de Citrix Endpoint Management y, a continuación, configura tu cuenta de Google Workspace.

Configurar tu dominio de Google Workspace en Citrix Endpoint Management

Para permitir que Citrix Endpoint Management se comunique con las API de tu dominio de Google Workspace, ve a Configuración > Configuración de Google Chrome y configura los ajustes.

- Dominio de Google Workspace: El dominio de Google Workspace que aloja las API necesarias para Citrix Endpoint Management.

- Cuenta de administrador de Google Workspace: La cuenta de administrador de tu dominio de Google Workspace.

- ID de cliente de Google Workspace: El ID de cliente para Citrix. Usa este valor para configurar el acceso de socio para tu dominio de Google Workspace.

- ID de empresa de Google Workspace: El ID de empresa de tu cuenta, rellenado desde tu cuenta de empresa de Google.

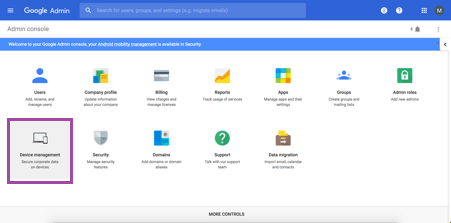

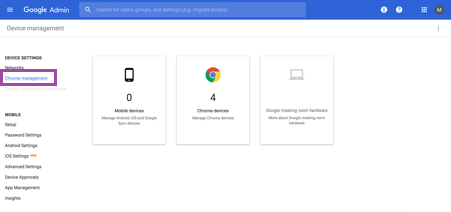

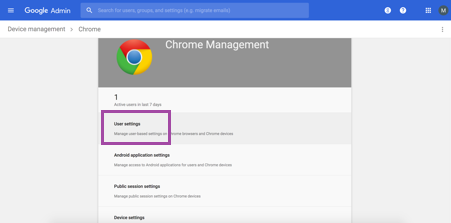

Habilitar el acceso de socio para dispositivos y usuarios en tu dominio de Google Workspace

-

Inicia sesión en la consola de administración de Google: https://admin.google.com

-

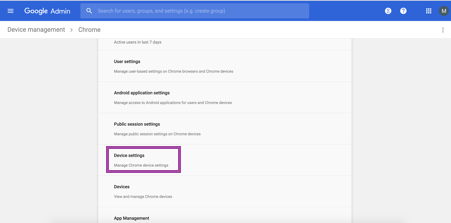

Haz clic en Administración de dispositivos.

-

Haz clic en Administración de Chrome.

-

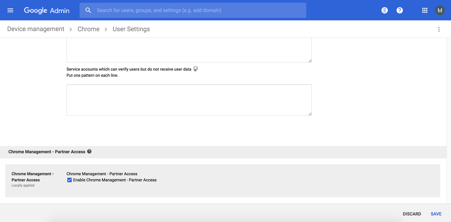

Haz clic en Configuración de usuario.

-

Busca Administración de Chrome - Acceso de socio.

-

Selecciona la casilla Habilitar Administración de Chrome - Acceso de socio.

-

Acepta que entiendes y quieres habilitar el acceso de socio. Haz clic en Guardar.

-

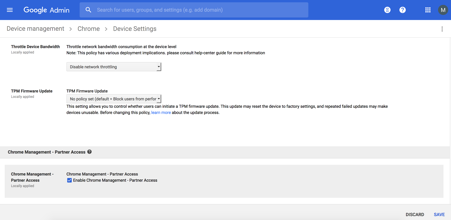

En la página de administración de Chrome, haz clic en Configuración de dispositivos.

-

- Busca Administración de Chrome - Acceso de socio.

-

Selecciona la casilla Habilitar Administración de Chrome - Acceso de socio.

-

Acepta que entiendes y quieres habilitar el acceso de socio. Haz clic en Guardar.

-

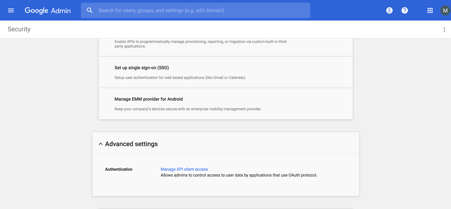

Ve a la página de Seguridad y, a continuación, haz clic en Configuración avanzada.

-

Haz clic en Administrar acceso de cliente de API.

-

En la consola de Citrix Endpoint Management, ve a Configuración > Configuración de Google Chrome y copia el valor de ID de cliente de G Suite. A continuación, vuelve a la página Administrar acceso de cliente de API y pega el valor copiado en el campo Nombre de cliente.

-

En Uno o más ámbitos de API, agrega la URL:

https://www.googleapis.com/auth/chromedevicemanagementapi

-

Haz clic en Autorizar.

Aparece el mensaje “Se han guardado tus ajustes”.

Inscribir dispositivos Android Enterprise

Si tu proceso de inscripción de dispositivos requiere que los usuarios introduzcan un nombre de usuario o un ID de usuario, el formato aceptado depende de cómo esté configurado el servidor de Citrix Endpoint Management para buscar usuarios por nombre principal de usuario (UPN) o nombre de cuenta SAM.

Si el servidor de Citrix Endpoint Management está configurado para buscar usuarios por UPN, los usuarios deben introducir un UPN con el formato:

- nombredeusuario@dominio

Si el servidor de Citrix Endpoint Management está configurado para buscar usuarios por SAM, los usuarios deben introducir un SAM en uno de estos formatos:

- nombredeusuario@dominio

- dominio\nombredeusuario

Para determinar qué tipo de nombre de usuario está configurado en tu servidor de Citrix Endpoint Management:

- En la consola del servidor de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha. Aparece la página de Configuración.

- Haz clic en LDAP para ver la configuración de la conexión LDAP.

-

Cerca de la parte inferior de la página, consulta el campo Búsqueda de usuario por:

- Si está configurado como userPrincipalName, el servidor de Citrix Endpoint Management está configurado para UPN.

- Si está configurado como sAMAccountName, el servidor de Citrix Endpoint Management está configurado para SAM.

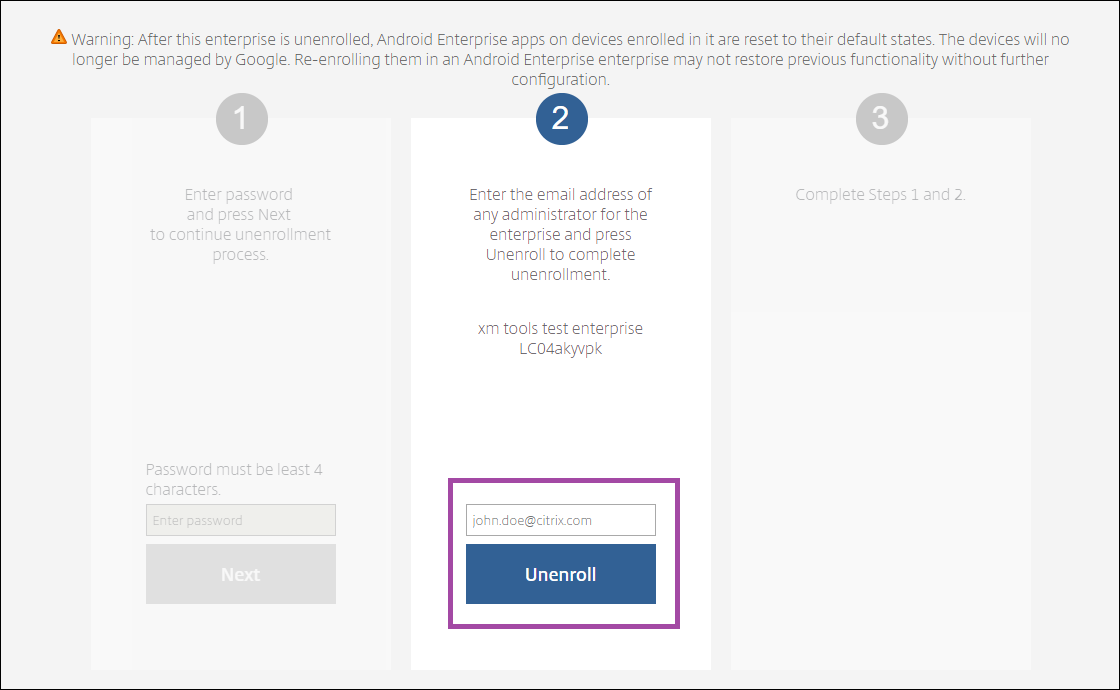

Anular la inscripción de una empresa de Android Enterprise

Puedes anular la inscripción de una empresa de Android Enterprise mediante la consola del servidor de Citrix Endpoint Management y Citrix Endpoint Management Tools.

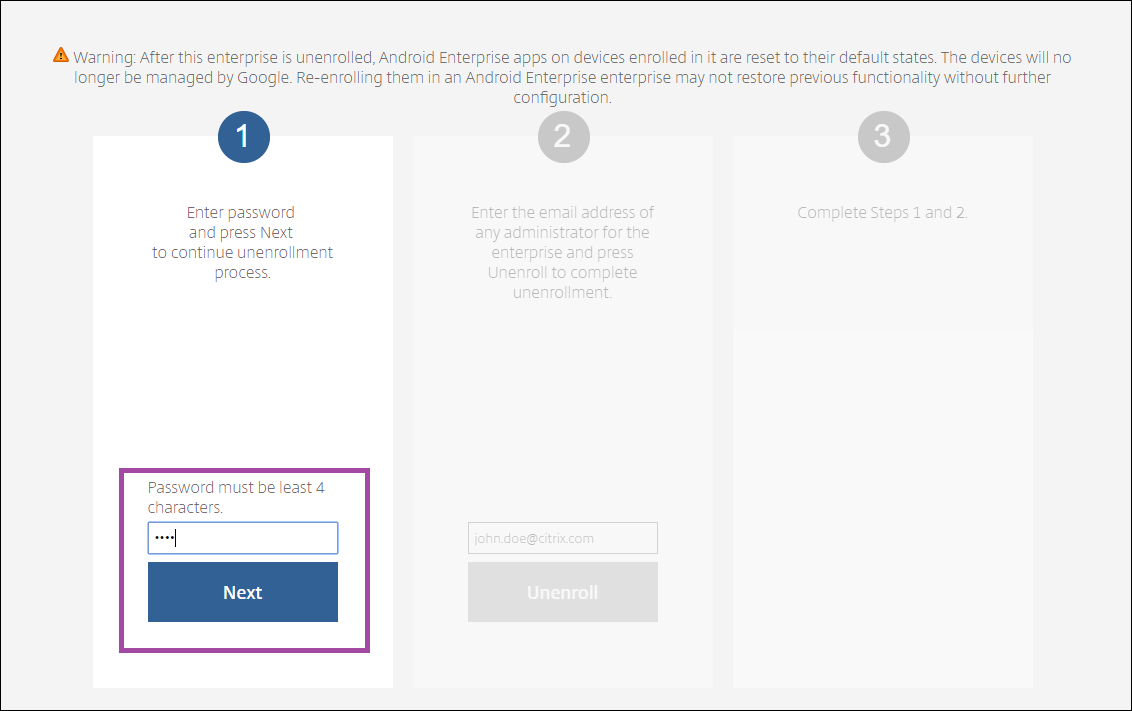

Cuando realizas esta tarea, el servidor de Citrix Endpoint Management abre una ventana emergente para Citrix Endpoint Management Tools. Antes de empezar, asegúrate de que el servidor de Citrix Endpoint Management tiene permiso para abrir ventanas emergentes en el explorador que estás utilizando. Algunos exploradores, como Google Chrome, requieren que deshabilites el bloqueo de ventanas emergentes y agregues la dirección del sitio de Citrix Endpoint Management a la lista de permitidos de ventanas emergentes.

Advertencia:

Después de anular la inscripción de una empresa, las aplicaciones de Android Enterprise en los dispositivos ya inscritos a través de ella se restablecen a sus estados predeterminados. Los dispositivos ya no están administrados por Google. Volver a inscribirlos en una empresa de Android Enterprise podría no restaurar la funcionalidad anterior sin configuración adicional.

Después de anular la inscripción de la empresa de Android Enterprise:

- Los dispositivos y usuarios inscritos a través de la empresa tienen las aplicaciones de Android Enterprise restablecidas a su estado predeterminado. Los permisos de aplicaciones y las directivas de configuraciones administradas aplicados anteriormente ya no tienen efecto.

- Los dispositivos inscritos a través de la empresa están administrados por Citrix Endpoint Management, pero no administrados desde la perspectiva de Google. No se pueden agregar nuevas aplicaciones de Android Enterprise. No se pueden aplicar permisos de aplicaciones ni directivas de configuraciones administradas. Otras directivas, como Programación, Contraseña y Restricciones, aún se pueden aplicar a estos dispositivos.

- Si intentas inscribir dispositivos en Android Enterprise, se inscriben como dispositivos Android, no como dispositivos Android Enterprise.

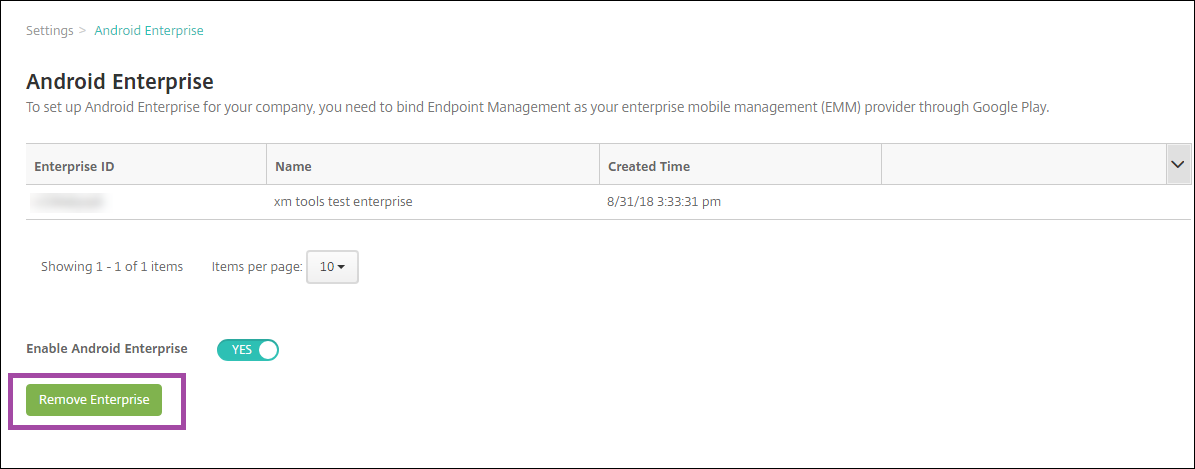

Para anular la inscripción de una empresa de Android Enterprise:

-

En la consola de Citrix Endpoint Management, haz clic en el icono de engranaje en la esquina superior derecha. Aparece la página de Configuración.

-

En la página de Configuración, haz clic en Android Enterprise.

-

Haz clic en Quitar empresa.

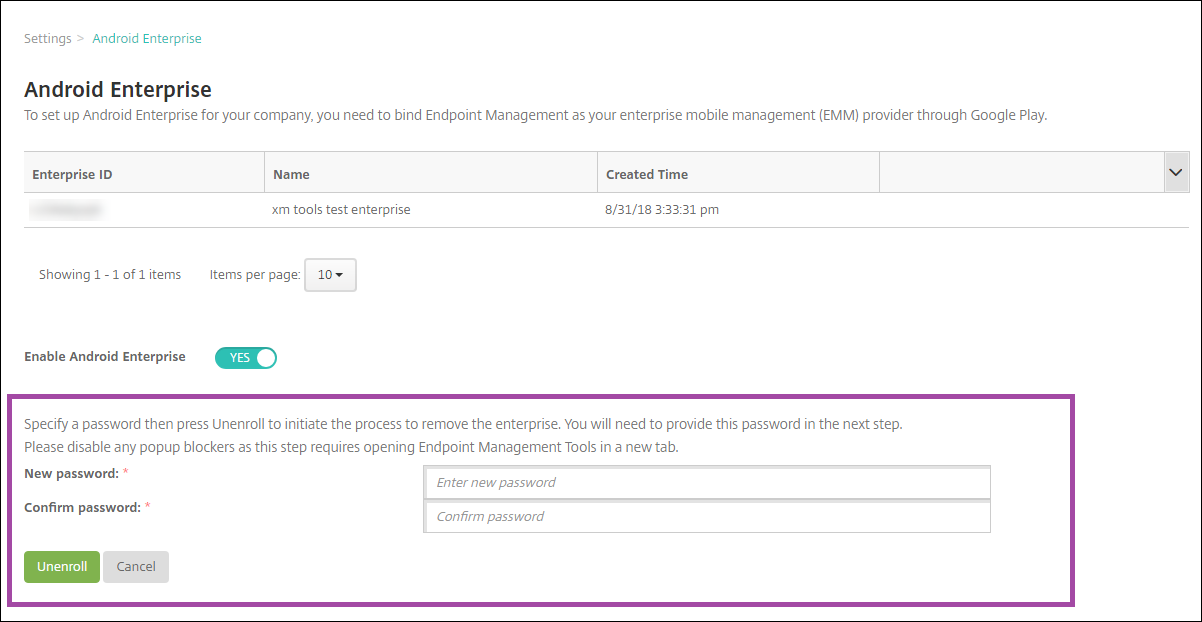

-

Especifica una contraseña. La necesitarás para el siguiente paso para completar la anulación de la inscripción. Luego haz clic en Anular inscripción.

-

Cuando se abra la página de Citrix Endpoint Management Tools, introduce la contraseña que creaste en el paso anterior.

-

Haz clic en Anular inscripción.

Aprovisionamiento de dispositivos totalmente administrados en Android Enterprise

Solo los dispositivos propiedad de la empresa pueden ser dispositivos totalmente administrados en Android Enterprise. En los dispositivos totalmente administrados, todo el dispositivo, no solo el perfil de trabajo, está controlado por la empresa u organización. Los dispositivos totalmente administrados también se conocen como dispositivos administrados por el trabajo.

Citrix Endpoint Management admite estos métodos de inscripción para dispositivos totalmente administrados:

-

afw#xenmobile: Con este método de inscripción, el usuario introduce los caracteres

afw#xenmobileal configurar el dispositivo. Este token identifica el dispositivo como administrado por Citrix Endpoint Management y descarga Citrix Secure Hub. - Código QR: El aprovisionamiento con código QR es una forma sencilla de aprovisionar una flota distribuida de dispositivos que no admiten NFC, como las tabletas. El método de inscripción con código QR se puede usar en dispositivos de flota que se han restablecido a su configuración de fábrica. El método de inscripción con código QR configura dispositivos totalmente administrados escaneando un código QR desde el asistente de configuración.

- Toque de comunicación de campo cercano (NFC): El método de inscripción por toque NFC se puede usar en dispositivos de flota que se han restablecido a su configuración de fábrica. Un toque NFC transfiere datos entre dos dispositivos mediante comunicación de campo cercano. Bluetooth, Wi-Fi y otros modos de comunicación están deshabilitados en un dispositivo restablecido de fábrica. NFC es el único protocolo de comunicación que el dispositivo puede usar en este estado.

afw#xenmobile

El método de inscripción se utiliza después de encender un dispositivo nuevo o restablecido de fábrica para la configuración inicial. Los usuarios introducen afw#xenmobile cuando se les pide que introduzcan una cuenta de Google. Esta acción descarga e instala Citrix Secure Hub. Luego, los usuarios siguen las indicaciones de configuración de Citrix Secure Hub para completar la inscripción.

Este método de inscripción se recomienda para la mayoría de los clientes porque la última versión de Citrix Secure Hub se descarga de Google Play Store. A diferencia de otros métodos de inscripción, no proporcionas Citrix Secure Hub para su descarga desde el servidor de Citrix Endpoint Management.

Requisitos previos:

- Compatible con todos los dispositivos Android que ejecutan el sistema operativo Android.

Código QR

Para inscribir un dispositivo en modo dispositivo usando un código QR, generas un código QR creando un JSON y convirtiendo el JSON a un código QR. Las cámaras de los dispositivos escanean el código QR para inscribir el dispositivo.

Requisitos previos:

- Compatible con todos los dispositivos Android que ejecutan Android 7.0 y versiones posteriores.

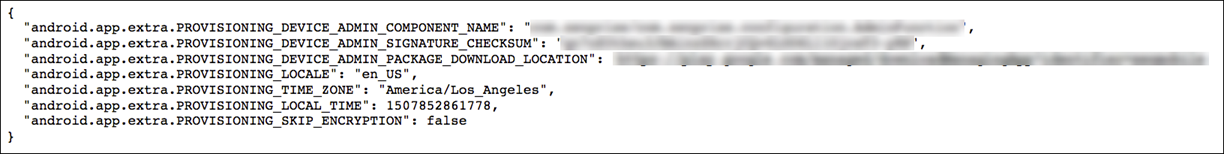

Crear un código QR a partir de un JSON

Crea un JSON con los siguientes campos.

Estos campos son obligatorios:

Clave: android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

Valor: com.zenprise/com.zenprise.configuration.AdminFunction

Clave: android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

Valor: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

Clave: android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

Valor: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile

Estos campos son opcionales:

- android.app.extra.PROVISIONING_LOCALE: Introduce los códigos de idioma y país.

Los códigos de idioma son códigos de idioma ISO de dos letras en minúscula (como en) definidos por ISO 639-1. Los códigos de país son códigos de país ISO de dos letras en mayúscula (como US) definidos por ISO 3166-1. Por ejemplo, introduce en_US para el inglés hablado en Estados Unidos.

- android.app.extra.PROVISIONING_TIME_ZONE: La zona horaria en la que se ejecuta el dispositivo.

Escribe el nombre de la base de datos del área/ubicación. Por ejemplo, escribe America/Los_Angeles para la hora del Pacífico. Si no escribes un nombre, la zona horaria se rellena automáticamente.

- android.app.extra.PROVISIONING_LOCAL_TIME: Tiempo en milisegundos desde la Época.

La época Unix (o tiempo Unix, tiempo POSIX o marca de tiempo Unix) es el número de segundos transcurridos desde el 1 de enero de 1970 (medianoche UTC/GMT). La hora no incluye segundos intercalares (en ISO 8601: 1970-01-01T00:00:00Z).

- android.app.extra.PROVISIONING_SKIP_ENCRYPTION: Establécelo en true para omitir el cifrado durante la creación del perfil. Establécelo en false para forzar el cifrado durante la creación del perfil.

Un JSON típico tiene el siguiente aspecto:

Valida el JSON creado usando cualquier herramienta de validación de JSON, como https://jsonlint.com. Convierte esa cadena JSON en un código QR usando cualquier generador de códigos QR en línea.

Este código QR es escaneado por un dispositivo restablecido de fábrica para inscribirlo como un dispositivo totalmente administrado.

Para inscribir el dispositivo

Para inscribir un dispositivo como un dispositivo totalmente administrado, el dispositivo debe estar en estado de restablecimiento de fábrica.

- Toca la pantalla seis veces en la pantalla de bienvenida para iniciar el flujo de inscripción con código QR.

- Cuando se te solicite, conéctate a la red Wi-Fi. La ubicación de descarga de Citrix Secure Hub en el código QR (codificada en el JSON) es accesible a través de esta red Wi-Fi.

Una vez que el dispositivo se conecta correctamente a la red Wi-Fi, descarga un lector de códigos QR de Google e inicia la cámara.

- Apunta la cámara al código QR para escanearlo.

Android descarga Citrix Secure Hub desde la ubicación de descarga en el código QR, valida la firma del certificado de firma, instala Citrix Secure Hub y lo establece como propietario del dispositivo.

Para obtener más información sobre el aprovisionamiento de dispositivos mediante el método de código QR, consulta la documentación de la API de Google para desarrolladores de EMM de Android.

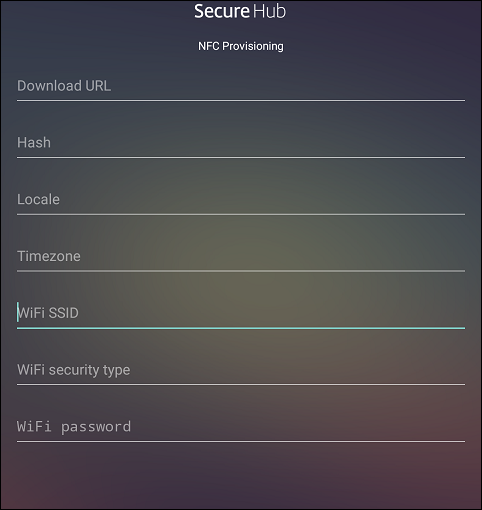

Toque NFC

Para inscribir un dispositivo como un dispositivo totalmente administrado mediante toques NFC se requieren dos dispositivos: uno restablecido a su configuración de fábrica y otro que ejecute la herramienta de aprovisionamiento de Citrix Endpoint Management.

Requisitos previos:

- Dispositivos Android compatibles

- Citrix Endpoint Management habilitado para Android Enterprise

- Un dispositivo nuevo o restablecido de fábrica, aprovisionado para Android Enterprise como un dispositivo totalmente administrado. Puedes encontrar los pasos para completar este requisito previo más adelante en este artículo.

- Otro dispositivo con capacidad NFC, que ejecute la herramienta de aprovisionamiento configurada. La herramienta de aprovisionamiento está disponible en Citrix Secure Hub o en la página de descargas de Citrix.

Cada dispositivo puede tener solo un perfil de Android Enterprise, administrado por una aplicación de gestión de movilidad empresarial (EMM). En Citrix Endpoint Management, Citrix Secure Hub es la aplicación EMM. Solo se permite un perfil por dispositivo. Intentar agregar una segunda aplicación EMM elimina la primera aplicación EMM.

Datos transferidos mediante el toque NFC

El aprovisionamiento de un dispositivo restablecido de fábrica requiere que envíes los siguientes datos mediante un toque NFC para inicializar Android Enterprise:

- Nombre del paquete de la aplicación del proveedor de EMM que actúa como propietario del dispositivo (en este caso, Citrix Secure Hub).

- Ubicación de intranet/internet desde la que el dispositivo puede descargar la aplicación del proveedor de EMM.

- Hash SHA-256 de la aplicación del proveedor de EMM para verificar si la descarga se realizó correctamente.

- Detalles de conexión Wi-Fi para que un dispositivo restablecido de fábrica pueda conectarse y descargar la aplicación del proveedor de EMM. Nota: Android ya no es compatible con Wi-Fi 802.1x para este paso.

- Zona horaria del dispositivo (opcional).

- Ubicación geográfica del dispositivo (opcional).

Cuando los dos dispositivos se tocan, los datos de la herramienta de aprovisionamiento se envían al dispositivo restablecido de fábrica. Esos datos se utilizan luego para descargar Citrix Secure Hub con la configuración de administrador. Si no introduces los valores de zona horaria y ubicación, Android configura automáticamente los valores en el nuevo dispositivo.

Configurar la herramienta de aprovisionamiento de Citrix Endpoint Management

Antes de realizar un toque NFC, debes configurar la herramienta de aprovisionamiento. Esta configuración se transfiere luego al dispositivo restablecido de fábrica durante el toque NFC.

Puedes escribir datos en los campos obligatorios o rellenarlos mediante un archivo de texto. Los pasos del siguiente procedimiento describen cómo configurar el archivo de texto y tienen descripciones para cada campo. La aplicación no guarda la información después de que la escribes, por lo que es posible que quieras crear un archivo de texto para guardar la información para uso futuro.

Para configurar la herramienta de aprovisionamiento mediante un archivo de texto

Nombra el archivo nfcprovisioning.txt y colócalo en la carpeta /sdcard/ de la tarjeta SD del dispositivo. La aplicación podrá leer el archivo de texto y rellenar los valores.

El archivo de texto debe contener los siguientes datos:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

Esta línea es la ubicación de intranet/internet de la aplicación del proveedor de EMM. Después de que el dispositivo restablecido de fábrica se conecte a la red Wi-Fi tras el toque NFC, el dispositivo debe tener acceso a esta ubicación para la descarga. La URL es una URL normal, sin necesidad de formato especial.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

Esta línea es la suma de comprobación de la aplicación del proveedor de EMM. Esta suma de comprobación se utiliza para verificar que la descarga se realizó correctamente. Los pasos para obtener la suma de comprobación se explican más adelante en este artículo.

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

Esta línea es el SSID de la red Wi-Fi conectada del dispositivo en el que se ejecuta la herramienta de aprovisionamiento.

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

Los valores admitidos son WEP y WPA2. Si la red Wi-Fi no está protegida, este campo debe estar vacío.

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Si la red Wi-Fi no está protegida, este campo debe estar vacío.

android.app.extra.PROVISIONING_LOCALE=<locale>

Introduce los códigos de idioma y país. Los códigos de idioma son códigos ISO de idioma de dos letras en minúscula (como en) definidos por ISO 639-1. Los códigos de país son códigos ISO de país de dos letras en mayúscula (como US) definidos por ISO 3166-1. Por ejemplo, escribe en_US para el inglés hablado en Estados Unidos. Si no introduces ningún código, el país y el idioma se rellenan automáticamente.

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

La zona horaria en la que se ejecuta el dispositivo. Escribe el nombre de la base de datos del área/ubicación. Por ejemplo, escribe America/Los_Angeles para la hora del Pacífico. Si no introduces un nombre, la zona horaria se rellena automáticamente.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

Estos datos no son necesarios, ya que el valor está codificado en la aplicación como Citrix Secure Hub. Se mencionan aquí solo a modo de información.

Si hay una red Wi-Fi protegida con WPA2, un archivo nfcprovisioning.txt completado podría tener el siguiente aspecto:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Si hay una red Wi-Fi desprotegida, un archivo nfcprovisioning.txt completado podría tener el siguiente aspecto:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Para obtener la suma de comprobación de Citrix Secure Hub

La suma de comprobación de Citrix Secure Hub es un valor constante: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM. Para descargar un archivo APK de Citrix Secure Hub, usa el siguiente enlace de Google Play Store: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile.

Para obtener la suma de comprobación de una aplicación

Requisitos previos:

- La herramienta apksigner de Android SDK Build Tools

- Línea de comandos de OpenSSL

Para obtener la suma de comprobación de cualquier aplicación, sigue estos pasos:

- Descarga el archivo APK de la aplicación desde Google Play Store.

-

En la línea de comandos de OpenSSL, navega hasta la herramienta apksigner:

android-sdk/build-tools/<version>/apksignery escribe lo siguiente:apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->El comando devuelve una suma de comprobación válida.

- Para generar el código QR, introduce la suma de comprobación en el campo

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM. Por ejemplo:

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

Bibliotecas utilizadas

La herramienta de aprovisionamiento utiliza las siguientes bibliotecas en su código fuente:

-

Biblioteca

appcompatv7, biblioteca Design Support y biblioteca de soporte de paleta v7Para obtener información, busca la Guía de funciones de la biblioteca de soporte en la documentación para desarrolladores de Android.

-

Butter Knife de Jake Wharton bajo licencia Apache 2.0

Aprovisionar dispositivos con perfil de trabajo en Android Enterprise

En los dispositivos con perfil de trabajo en Android Enterprise, se separan de forma segura las áreas corporativa y personal en un dispositivo. Por ejemplo, los dispositivos BYOD pueden ser dispositivos con perfil de trabajo. La experiencia de inscripción para dispositivos con perfil de trabajo es similar a la inscripción de Android en Citrix Endpoint Management. Los usuarios descargan Citrix Secure Hub de Google Play e inscriben sus dispositivos.

De forma predeterminada, las configuraciones de Depuración USB y Orígenes desconocidos están deshabilitadas en un dispositivo cuando se inscribe en Android Enterprise como un dispositivo con perfil de trabajo.

Consejo:

Al inscribir dispositivos en Android Enterprise como dispositivos con perfil de trabajo, ve siempre a Google Play. Desde allí, habilita Citrix Secure Hub para que aparezca en el perfil personal del usuario.

En este artículo

- Crear una cuenta de Android Enterprise

- Configurar una cuenta de servicio de Android Enterprise y descargar un certificado de Android Enterprise

- Vinculación a EMM

- Importar el certificado P12

- Configurar los ajustes del servidor de Android Enterprise

- Habilitar el inicio de sesión único basado en SAML

- Configurar una directiva de dispositivo de Android Enterprise

- Configurar los ajustes de la cuenta de Android Enterprise

- Configurar el acceso de socio de Google Workspace para Citrix Endpoint Management

- Inscribir dispositivos Android Enterprise

- Anular la inscripción de una empresa de Android Enterprise

- Aprovisionamiento de dispositivos totalmente administrados en Android Enterprise

- Aprovisionar dispositivos con perfil de trabajo en Android Enterprise