Zertifikate hochladen, aktualisieren und erneuern

Wir empfehlen Ihnen, die für Ihre Citrix Endpoint Management-Bereitstellung benötigten Zertifikate aufzulisten. Verwenden Sie die Liste, um die Ablaufdaten und Kennwörter der Zertifikate zu verfolgen. Dieser Artikel hilft Ihnen bei der Verwaltung von Zertifikaten über deren gesamte Lebensdauer hinweg.

- Ihre Umgebung kann die folgenden Zertifikate umfassen:

- Citrix Endpoint Management-Server

- SSL-Zertifikat für MDM-FQDN (Erforderlich, wenn Sie von XenMobile Server zu Citrix Endpoint Management migriert haben. Andernfalls verwaltet Citrix dieses Zertifikat.)

- SAML-Zertifikat (für Citrix Files)

- Stamm- und Zwischen-CA-Zertifikate für die vorangehenden Zertifikate und alle anderen internen Ressourcen (StoreFront/Proxy usw.)

- APNs-Zertifikat für die iOS-Geräteverwaltung

- PKI-Benutzerzertifikat für die Konnektivität zur PKI (erforderlich, wenn Ihre Umgebung eine zertifikatbasierte Authentifizierung erfordert)

- MDX Toolkit

- Apple-Entwicklerzertifikat

- Apple-Bereitstellungsprofil (pro Anwendung)

- Apple APNs-Zertifikat (zur Verwendung mit Citrix Secure Mail)

- Android-Keystore-Datei

- Das MAM SDK umschließt keine Apps, daher ist kein Zertifikat erforderlich.

- NetScaler Gateway

- SSL-Zertifikat für MDM-FQDN

- SSL-Zertifikat für Gateway-FQDN

- SSL-Zertifikat für ShareFile SZC FQDN

- SSL-Zertifikat für Exchange-Lastenausgleich (Offload-Konfiguration)

- SSL-Zertifikat für StoreFront-Lastenausgleich

- Stamm- und Zwischen-CA-Zertifikate für die vorangehenden Zertifikate

Hinweis:

Das Clientgerät muss über das erforderliche Stamm-/Zwischenzertifikat verfügen, um Vertrauen mit der Zertifizierungsstelle herzustellen, die das Serverzertifikat ausgestellt hat. Andernfalls erhalten Sie möglicherweise den SSL-Fehler 61. So beheben Sie das Problem:

- Laden Sie die SSL-Stamm-/Zwischenzertifikatsdatei (.crt oder .cer), die von Ihrem SSL-Zertifikatanbieter ausgestellt wurde, herunter oder besorgen Sie sie. Normalerweise ist das Stamm-/Zwischen-/Serverzertifikat im Zertifikatspaket Ihres SSL-Dienstanbieters enthalten.

- Installieren Sie das Stamm-/Zwischenzertifikat auf dem Clientgerät.

- Wenn ein Antivirenprogramm auf dem Clientgerät installiert ist, stellen Sie sicher, dass das Antivirenprogramm dem Zertifikat vertraut.

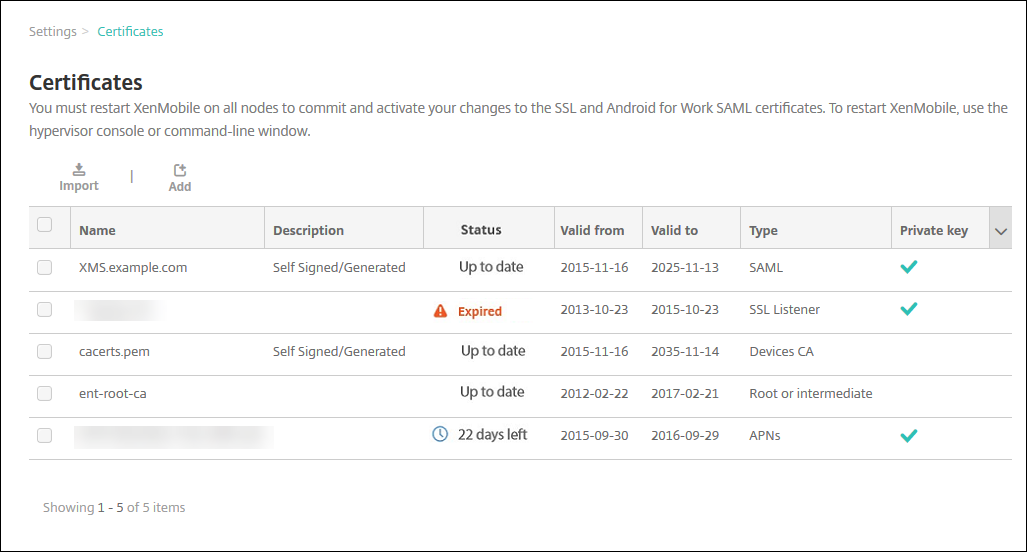

Zertifikate hochladen

Jedes von Ihnen hochgeladene Zertifikat hat einen Eintrag in der Zertifikatstabelle, einschließlich einer Zusammenfassung seines Inhalts. Wenn Sie PKI-Integrationskomponenten konfigurieren, die ein Zertifikat erfordern, wählen Sie ein Serverzertifikat, das die Kriterien erfüllt. Beispielsweise möchten Sie Citrix Endpoint Management möglicherweise so konfigurieren, dass es in Ihre Microsoft-Zertifizierungsstelle (CA) integriert wird. Die Verbindung zur Microsoft CA muss mithilfe eines Clientzertifikats authentifiziert werden.

Citrix Endpoint Management verfügt möglicherweise nicht über den privaten Schlüssel für ein bestimmtes Zertifikat. Ebenso benötigt Citrix Endpoint Management möglicherweise keinen privaten Schlüssel für hochgeladene Zertifikate.

Dieser Abschnitt enthält allgemeine Verfahren zum Hochladen von Zertifikaten. Einzelheiten zum Erstellen, Hochladen und Konfigurieren von Clientzertifikaten finden Sie unter Clientzertifikat oder Zertifikat plus Domänenauthentifizierung.

Sie haben zwei Optionen zum Hochladen von Zertifikaten:

- Laden Sie die Zertifikate einzeln in die Konsole hoch.

- Führen Sie einen Massen-Upload von Zertifikaten über die REST-API durch. Diese Option ist nur für iOS-Geräte verfügbar.

- Beim Hochladen von Zertifikaten in die Konsole können Sie:

- Einen Keystore importieren. Anschließend identifizieren Sie den Eintrag im Keystore-Repository, den Sie installieren möchten, es sei denn, Sie laden ein PKCS #12-Format hoch.

- Ein Zertifikat importieren.

- Sie können das CA-Zertifikat (ohne privaten Schlüssel) hochladen, das die CA zum Signieren von Anforderungen verwendet. Sie können auch ein SSL-Clientzertifikat (mit dem privaten Schlüssel) für die Clientauthentifizierung hochladen.

- Beim Konfigurieren der Microsoft CA-Entität geben Sie das CA-Zertifikat an. Sie wählen das CA-Zertifikat aus einer Liste aller Serverzertifikate aus, die CA-Zertifikate sind. Ebenso können Sie bei der Konfiguration der Clientauthentifizierung aus einer Liste aller Serverzertifikate auswählen, für die Citrix Endpoint Management den privaten Schlüssel besitzt.

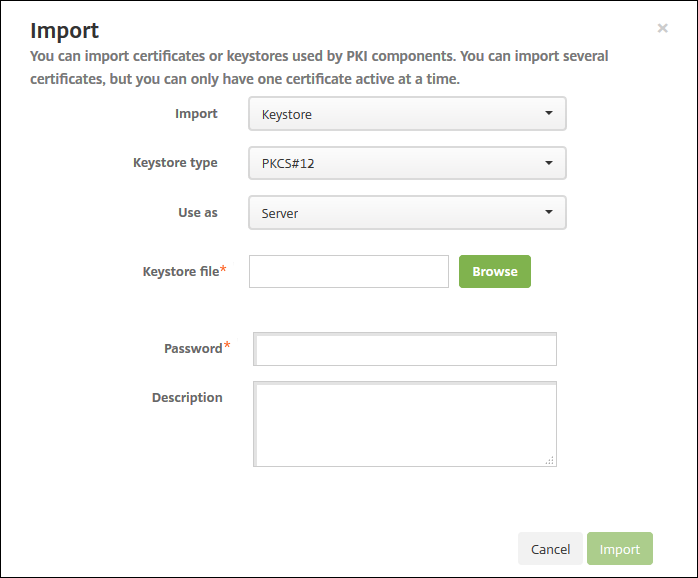

So importieren Sie einen Keystore

Ein Keystore ist ein Repository für Sicherheitszertifikate. Keystores können von Natur aus viele Einträge enthalten. Beim Laden aus einem Keystore müssen Sie den Eintragsalias angeben, der den Eintrag identifiziert, den Sie laden möchten. Wenn Sie keinen Alias angeben, wird der erste Eintrag aus dem Speicher geladen. Da PKCS #12-Dateien normalerweise nur einen Eintrag haben, wird das Aliasfeld nicht angezeigt, wenn Sie PKCS #12 als Keystore-Typ auswählen.

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Verwenden Sie die Suchleiste, um die Einstellung Zertifikate zu finden und zu öffnen.

-

-

- Klicken Sie auf Importieren. Das Dialogfeld Importieren wird angezeigt.

-

-

- Konfigurieren Sie diese Einstellungen:

- Importieren: Wählen Sie Keystore aus.

- Keystore-Typ: Klicken Sie in der Dropdown-Liste auf PKCS #12.

- Verwendung als: Klicken Sie in der Liste auf die geplante Verwendung des Zertifikats. Die verfügbaren Optionen sind: - Server: Serverzertifikate sind Zertifikate, die von Citrix Endpoint Management funktional verwendet werden. Sie laden Serverzertifikate in die Citrix Endpoint Management-Webkonsole hoch. Diese Zertifikate umfassen CA-Zertifikate, RA-Zertifikate und Zertifikate für die Clientauthentifizierung mit anderen Komponenten Ihrer Infrastruktur. Außerdem können Sie Serverzertifikate als Speicher für Zertifikate verwenden, die Sie auf Geräten bereitstellen möchten. Diese Verwendung gilt insbesondere für CAs, die zur Herstellung von Vertrauen auf dem Gerät verwendet werden. - SAML: Die Security Assertion Markup Language (SAML)-Zertifizierung ermöglicht Ihnen den SSO-Zugriff auf Server, Websites und Apps. - APNs: APNs-Zertifikate von Apple ermöglichen das Mobile Device Management über das Apple Push Network. - SSL-Listener: Der Secure Sockets Layer (SSL)-Listener benachrichtigt Citrix Endpoint Management über SSL-kryptografische Aktivitäten.

- Keystore-Datei: Navigieren Sie zu dem Keystore, den Sie importieren möchten. Der Keystore ist eine .p12- oder .pfx-Datei. Wählen Sie die Datei aus und klicken Sie auf Öffnen.

- Passwort: Geben Sie das dem Zertifikat zugewiesene Passwort ein.

- Beschreibung: Geben Sie optional eine Beschreibung für den Keystore ein, um ihn von Ihren anderen Keystores zu unterscheiden.

-

-

Klicken Sie auf Importieren. Der Keystore wird der Zertifikatstabelle hinzugefügt.

So importieren Sie ein Zertifikat

Beim Importieren eines Zertifikats versucht Citrix Endpoint Management, eine Zertifikatskette aus der Eingabe zu konstruieren. Citrix Endpoint Management importiert alle Zertifikate in einer Kette, um für jedes Zertifikat einen Serverzertifikatseintrag zu erstellen. Dieser Vorgang funktioniert nur, wenn die Zertifikate in der Datei oder im Keystore-Eintrag eine Kette bilden. Jedes nachfolgende Zertifikat in der Kette muss der Aussteller des vorherigen Zertifikats sein.

Sie können eine optionale Beschreibung für das importierte Zertifikat hinzufügen. Die Beschreibung wird nur dem ersten Zertifikat in der Kette zugeordnet. Sie können die Beschreibung der verbleibenden Zertifikate später aktualisieren.

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Verwenden Sie die Suchleiste, um die Einstellung Zertifikate zu finden und zu öffnen.

-

Klicken Sie auf der Seite Zertifikate auf Importieren. Das Dialogfeld Importieren wird angezeigt. Konfigurieren Sie Folgendes:

- Importieren: Klicken Sie auf Zertifikat.

-

Verwendung als: Wählen Sie aus, wie Sie das Zertifikat verwenden möchten. Die verfügbaren Optionen sind:

- Server: Serverzertifikate sind Zertifikate, die von Citrix Endpoint Management funktional verwendet werden. Sie laden Serverzertifikate in die Citrix Endpoint Management-Webkonsole hoch. Diese Zertifikate umfassen CA-Zertifikate, RA-Zertifikate und Zertifikate für die Clientauthentifizierung mit anderen Komponenten Ihrer Infrastruktur. Außerdem können Sie Serverzertifikate als Speicher für Zertifikate verwenden, die Sie auf Geräten bereitstellen möchten. Diese Option gilt insbesondere für CAs, die zur Herstellung von Vertrauen auf dem Gerät verwendet werden.

- SAML: Die Security Assertion Markup Language (SAML)-Zertifizierung ermöglicht Ihnen den Single Sign-On (SSO)-Zugriff auf Server, Websites und Apps.

- SSL-Listener: Der Secure Sockets Layer (SSL)-Listener benachrichtigt Citrix Endpoint Management über SSL-kryptografische Aktivitäten.

- Zertifikatsimport: Navigieren Sie zu dem Zertifikat, das Sie importieren möchten. Wählen Sie die Datei aus und klicken Sie auf Öffnen.

- Private Schlüsseldatei: Navigieren Sie zu einer optionalen privaten Schlüsseldatei für das Zertifikat. Der private Schlüssel wird zusammen mit dem Zertifikat für die Verschlüsselung und Entschlüsselung verwendet. Wählen Sie die Datei aus und klicken Sie auf Öffnen.

- Beschreibung: Geben Sie optional eine Beschreibung für das Zertifikat ein, um es von Ihren anderen Zertifikaten zu unterscheiden.

-

Klicken Sie auf Importieren. Das Zertifikat wird der Zertifikatstabelle hinzugefügt.

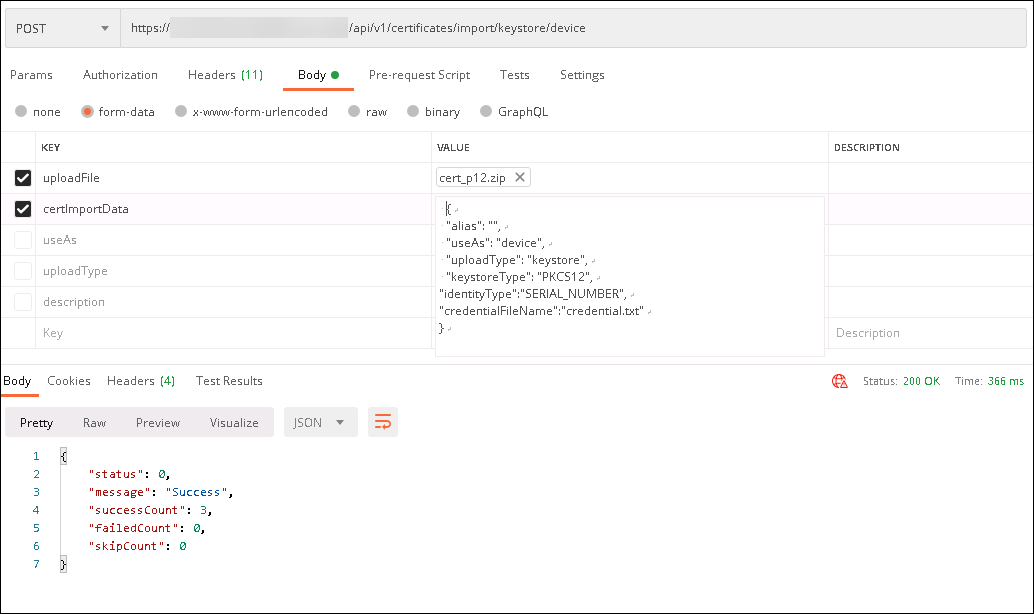

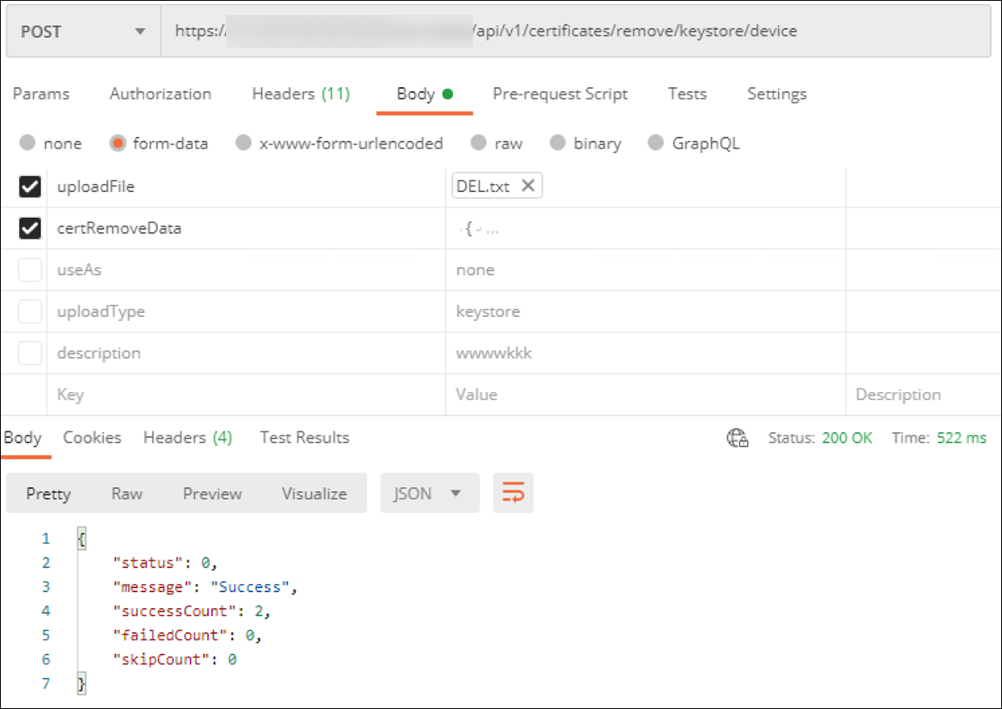

Zertifikate per REST-API in großen Mengen hochladen

- Manchmal ist das Hochladen von Zertifikaten einzeln nicht praktikabel. In diesen Fällen führen Sie einen Massen-Upload von Zertifikaten über die REST-API durch. Diese Methode unterstützt Zertifikate im .p12-Format. Weitere Informationen zur REST-API finden Sie unter REST-APIs.

-

Benennen Sie jede der Zertifikatsdateien im Format

device_identity_value.p12um. Derdevice_identity_valuekann die IMEI, Seriennummer oder MEID jedes Geräts sein.Wenn Sie beispielsweise Seriennummern als Identifizierungsmethode verwenden, hat ein Gerät die Seriennummer

A12BC3D4EFGH. Benennen Sie die Zertifikatsdatei, die Sie auf diesem Gerät installieren möchten, entsprechendA12BC3D4EFGH.p12. -

Erstellen Sie eine Textdatei, um die Passwörter für die .p12-Zertifikate zu speichern. Geben Sie in dieser Datei den Gerätebezeichner und das Passwort für jedes Gerät in einer neuen Zeile ein. Verwenden Sie das Format

device_identity_value=password. Siehe Folgendes:A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - Packen Sie alle Zertifikate und die von Ihnen erstellte Textdatei in eine .zip-Datei.

- Starten Sie Ihren REST-API-Client, melden Sie sich bei Citrix Endpoint Management an und rufen Sie ein Authentifizierungstoken ab.

-

Importieren Sie Ihre Zertifikate und stellen Sie sicher, dass Sie Folgendes in den Nachrichtentext einfügen:

{ "alias": "", "useAs": "device", "uploadType": "keystore", "keystoreType": "PKCS12", "identityType":"SERIAL_NUMBER", # identity type can be "SERIAL_NUMBER","IMEI","MEID" "credentialFileName":"credential.txt" # The credential file name in .zip } <!--NeedCopy-->

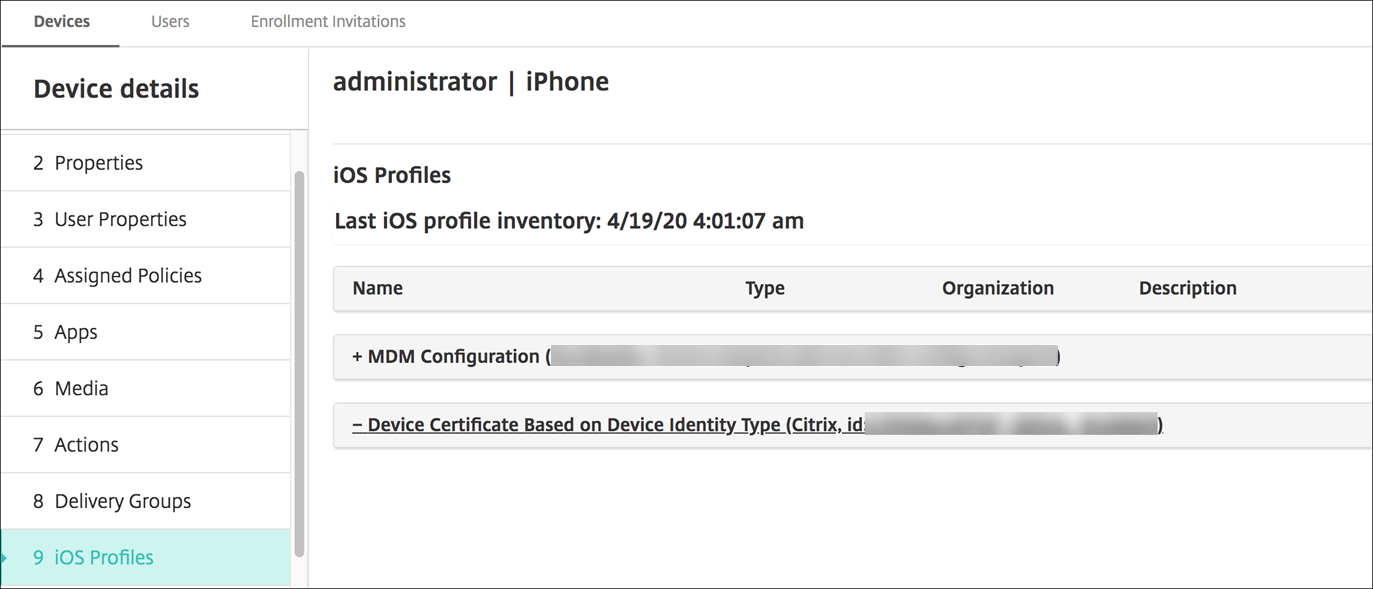

- Erstellen Sie eine VPN-Richtlinie mit dem Anmeldeinformationstyp Always on IKEv2 und der Geräteauthentifizierungsmethode Gerätezertifikat basierend auf Geräteidentität. Wählen Sie den Geräteidentitätstyp aus, den Sie in Ihren Zertifikatsdateinamen verwendet haben. Siehe VPN-Geräterichtlinie.

-

Registrieren Sie ein iOS-Gerät und warten Sie, bis die VPN-Richtlinie bereitgestellt wird. Bestätigen Sie die Zertifikatsinstallation, indem Sie die MDM-Konfiguration auf dem Gerät überprüfen. Sie können die Gerätedetails auch in der Citrix Endpoint Management-Konsole überprüfen.

-

-

Sie können Zertifikate auch in großen Mengen löschen, indem Sie eine Textdatei mit dem für jedes zu löschende Zertifikat aufgelisteten

device_identity_valueerstellen. Rufen Sie in der REST-API die Lösch-API auf und verwenden Sie die folgende Anforderung, wobei Siedevice_identity_valuedurch den entsprechenden Bezeichner ersetzen:{ "identityType"="device_identity_value" } <!--NeedCopy-->

Ein Zertifikat aktualisieren

Citrix Endpoint Management erlaubt nur ein Zertifikat pro öffentlichem Schlüssel gleichzeitig im System. Wenn Sie versuchen, ein Zertifikat für dasselbe Schlüsselpaar wie ein bereits importiertes Zertifikat zu importieren, können Sie:

- Ersetzen Sie den vorhandenen Eintrag.

- Löschen Sie den Eintrag.

Nachdem Sie ein neues Zertifikat hochgeladen haben, um ein altes Zertifikat zu ersetzen, können Sie das alte Zertifikat nicht löschen. Wenn Sie die Einstellung für PKI-Entitäten konfigurieren, sind beide Zertifikate im Menü SSL-Clientzertifikat vorhanden. Das neuere Zertifikat steht in der Liste weiter unten als das alte Zertifikat.

So aktualisieren Sie Ihre Zertifikate

-

Erstellen Sie ein Ersatzzertifikat, indem Sie die Schritte unter Clientzertifikat oder Zertifikat plus Domänenauthentifizierung ausführen.

Wichtig:

Verwenden Sie nicht die Option zum Erstellen eines Zertifikats mit dem vorhandenen privaten Schlüssel. Wenn Sie ein Zertifikat zur Aktualisierung eines ablaufenden Zertifikats erstellen, muss der private Schlüssel ebenfalls neu sein.

- Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole. Verwenden Sie die Suchleiste, um die Einstellung Zertifikate zu finden und zu öffnen.

- Importieren Sie im Dialogfeld Importieren das neue Zertifikat.

-

Wenn Sie ein Serverzertifikat aktualisieren, wechseln Komponenten, die das vorherige Zertifikat verwenden, automatisch zur Verwendung des neuen Zertifikats. Wenn Sie das Serverzertifikat auf Geräten bereitgestellt haben, wird das Zertifikat bei der nächsten Bereitstellung ebenfalls automatisch aktualisiert.

-

Um ein APNs-Zertifikat zu aktualisieren, führen Sie die Schritte zum Erstellen eines Zertifikats aus und gehen Sie dann zum Apple Push Certificates Portal. Weitere Informationen finden Sie unter APNs-Zertifikat erneuern.

-

Wenn Ihr NetScaler Gateway für SSL-Offload eingerichtet ist, stellen Sie sicher, dass Sie Ihr Lastausgleichsmodul mit der neuen cacert.pem aktualisieren.

Hinweis:

Wenn Sie von XenMobile On-Prem zu Citrix Endpoint Management migriert sind und Ihr Zertifikat aktualisieren, wenden Sie sich nach Abschluss der vorherigen Schritte an den Citrix Support. Sie müssen dem Support eine Kopie des neuen Zertifikats (im PFX-Format) einschließlich des Zertifikatskennworts zur Verfügung stellen. Der Citrix Support aktualisiert den Cloud NetScaler und startet die Tenant-Knoten neu, um den Zertifikatsaktualisierungsprozess abzuschließen.

So aktualisieren Sie eine PKI-Dienstzertifizierungsstelle (CA)

Sie können anfordern, dass Citrix Cloud Operations die internen PKI-Zertifizierungsstellen (CAs) in Ihrer Citrix Endpoint Management-Bereitstellung aktualisiert oder neu generiert. Eröffnen Sie für diese Anfragen einen technischen Supportfall.

Sobald die neuen CAs verfügbar sind, informiert Sie Cloud Operations darüber, dass Sie mit der Erneuerung der Gerätezertifikate für Ihre Benutzer fortfahren können.

Gerätezertifikate erneuern

Wenn ein Zertifikat auf einem Gerät abläuft, wird das Zertifikat ungültig. Sie können keine sicheren Transaktionen mehr in Ihrer Umgebung ausführen und nicht auf Citrix Endpoint Management-Ressourcen zugreifen. Die Zertifizierungsstelle (CA) fordert Sie auf, Ihr SSL-Zertifikat vor dem Ablaufdatum zu erneuern. Führen Sie die zuvor beschriebenen Schritte zur Aktualisierung des Zertifikats aus und starten Sie dann eine Zertifikatserneuerung auf registrierten Geräten.

Für unterstützte iOS-, macOS- und Android-Geräte können Sie die Zertifikatserneuerung über die Sicherheitsaktion „Zertifikatserneuerung“ starten. Sie erneuern Gerätezertifikate über die Citrix Endpoint Management-Konsole oder die öffentliche REST-API. Für registrierte Windows-Geräte müssen Benutzer ihre Geräte erneut registrieren, um eine neue Gerätezertifizierungsstelle (CA) zu erhalten.

Wenn die Geräte das nächste Mal eine Verbindung zu Citrix Endpoint Management herstellen, stellt der Citrix Endpoint Management-Server neue Gerätezertifikate basierend auf der neuen CA aus.

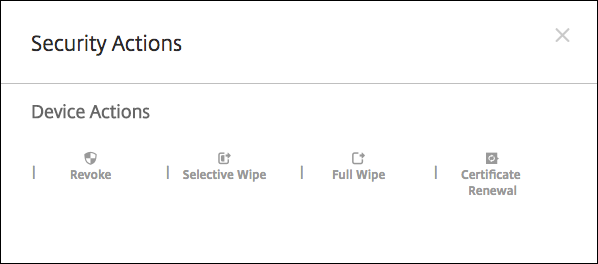

So erneuern Sie Gerätezertifikate über die Konsole

- Gehen Sie zu Verwalten > Geräte und wählen Sie die Geräte aus, für die Sie Gerätezertifikate erneuern möchten.

-

Klicken Sie auf Sichern und dann auf Zertifikatserneuerung.

Registrierte Geräte funktionieren weiterhin ohne Unterbrechung. Citrix Endpoint Management stellt ein Gerätezertifikat aus, wenn ein Gerät wieder eine Verbindung zum Server herstellt.

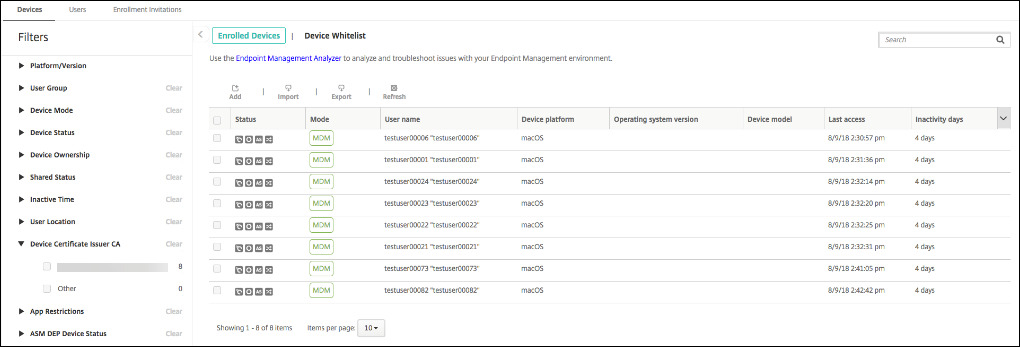

So fragen Sie die Geräte ab, die sich in einer bestimmten Gerätezertifikat-Aussteller-CA-Gruppe befinden:

- Erweitern Sie unter Verwalten > Geräte den Bereich Filter.

-

Erweitern Sie im Bereich Filter die Option Gerätezertifikat-Aussteller-CA und wählen Sie dann die Aussteller-CAs aus, die Sie erneuern möchten.

In der Gerätetabelle werden die Geräte für die ausgewählten Aussteller-CAs angezeigt.

So erneuern Sie Gerätezertifikate über die REST-API

Citrix Endpoint Management verwendet intern für PKI die folgenden Zertifizierungsstellen (CAs): Root-CA, Geräte-CA und Server-CA. Diese CAs bilden eine logische Gruppe und haben einen Gruppennamen. Während der Bereitstellung von Citrix Endpoint Management generiert der Server drei CAs und weist ihnen den Gruppennamen „default“ zu.

Die CA stellt die folgenden APIs zur Verwaltung und Erneuerung der Gerätezertifikate bereit. Bereits registrierte Geräte funktionieren weiterhin ohne Unterbrechung. Citrix Endpoint Management stellt ein Gerätezertifikat aus, wenn sich ein Gerät wieder mit dem Server verbindet. Weitere Informationen finden Sie im PDF-Dokument Public API for REST Services.

- Gibt eine Liste der Geräte zurück, die noch die alte CA verwenden (siehe Abschnitt 3.16.2 im PDF-Dokument „Public API for REST Services“)

- Gerätezertifikat erneuern (siehe Abschnitt 3.16.58)

- Alle CA-Gruppen abrufen (siehe Abschnitt 3.23.1)

APNs-Zertifikat für Citrix Secure Mail

Apple Push Notification Service (APNs)-Zertifikate laufen jährlich ab. Stellen Sie sicher, dass Sie ein APNs-SSL-Zertifikat erstellen und es im Citrix-Portal aktualisieren, bevor das Zertifikat abläuft. Wenn das Zertifikat abläuft, kommt es bei Benutzern zu Inkonsistenzen bei den Push-Benachrichtigungen von Citrix Secure Mail. Außerdem können Sie keine Push-Benachrichtigungen mehr für Ihre Apps senden.

APNs-Zertifikat für die iOS-Geräteverwaltung

Um iOS-Geräte mit Citrix Endpoint Management zu registrieren und zu verwalten, richten Sie ein APNs-Zertifikat von Apple ein und erstellen Sie es. Wenn das Zertifikat abläuft, können sich Benutzer nicht bei Citrix Endpoint Management registrieren und Sie können ihre iOS-Geräte nicht verwalten. Weitere Informationen finden Sie unter APNs-Zertifikate.

Sie können den Status und das Ablaufdatum des APNs-Zertifikats anzeigen, indem Sie sich beim Apple Push Certificates Portal anmelden. Stellen Sie sicher, dass Sie sich als derselbe Benutzer anmelden, der das Zertifikat erstellt hat.

Sie erhalten außerdem 30 und 10 Tage vor dem Ablaufdatum eine E-Mail-Benachrichtigung von Apple. Die Benachrichtigung enthält die folgenden Informationen:

The following Apple Push Notification Service certificate, created for Apple ID CustomerID will expire on Date. Revoking or allowing this certificate to expire will require existing devices to be re-enrolled with a new push certificate.

Please contact your vendor to generate a new request (a signed CSR), then visit https://identity.apple.com/pushcert to renew your Apple Push Notification Service certificate.

Thank You,

Apple Push Notification Service

<!--NeedCopy-->

MDX Toolkit (iOS-Verteilungszertifikat)

Eine App, die auf einem physischen iOS-Gerät ausgeführt wird (ausgenommen Apps im Apple App Store), hat folgende Signaturanforderungen:

- Signieren Sie die App mit einem Bereitstellungsprofil.

- Signieren Sie die App mit einem entsprechenden Verteilungszertifikat.

Um zu überprüfen, ob Sie ein gültiges iOS-Verteilungszertifikat haben, gehen Sie wie folgt vor:

- Erstellen Sie im Apple Enterprise Developer Portal eine explizite App-ID für jede App, die Sie mit MDX wrappen möchten. Ein Beispiel für eine akzeptable App-ID ist:

com.CompanyName.ProductName. - Gehen Sie im Apple Enterprise Developer Portal zu Provisioning Profiles > Distribution und erstellen Sie ein internes Bereitstellungsprofil. Wiederholen Sie diesen Schritt für jede im vorherigen Schritt erstellte App-ID.

- Laden Sie alle Bereitstellungsprofile herunter. Weitere Informationen finden Sie unter Wrapping iOS Mobile Apps.

Um zu bestätigen, dass alle Citrix Endpoint Management-Serverzertifikate gültig sind, gehen Sie wie folgt vor:

- Klicken Sie in der Citrix Endpoint Management-Konsole auf Einstellungen > Zertifikate.

- Überprüfen Sie, ob alle Zertifikate, einschließlich APNs-, SSL-Listener-, Root- und Zwischenzertifikate, gültig sind.

Android-Keystore

Der Keystore ist eine Datei, die Zertifikate enthält, die zum Signieren Ihrer Android-App verwendet werden. Wenn die Gültigkeitsdauer Ihres Schlüssels abläuft, können Benutzer nicht mehr nahtlos auf neue Versionen Ihrer App aktualisieren.

NetScaler Gateway

Weitere Informationen zum Umgang mit dem Ablauf von Zertifikaten für NetScaler Gateway finden Sie unter How to handle certificate expiry on NetScaler im Citrix Support Knowledge Center.

Ein abgelaufenes NetScaler Gateway-Zertifikat hindert Benutzer daran, sich zu registrieren und auf den Store zuzugreifen. Das abgelaufene Zertifikat hindert Benutzer auch daran, eine Verbindung zum Exchange Server herzustellen, wenn sie Citrix Secure Mail verwenden. Außerdem können Benutzer HDX-Apps nicht aufzählen und öffnen (abhängig davon, welches Zertifikat abgelaufen ist).

Der Expiry Monitor und das Command Center können Ihnen helfen, Ihre NetScaler Gateway-Zertifikate zu verfolgen. Das Center benachrichtigt Sie, wenn das Zertifikat abläuft. Diese Tools unterstützen die Überwachung der folgenden NetScaler Gateway-Zertifikate:

- SSL-Zertifikat für MDM-FQDN

- SSL-Zertifikat für Gateway-FQDN

- SSL-Zertifikat für ShareFile SZC FQDN

- SSL-Zertifikat für Exchange-Lastenausgleich (Offload-Konfiguration)

- SSL-Zertifikat für StoreFront-Lastenausgleich

- Root- und Zwischen-CA-Zertifikate für die vorstehenden Zertifikate