Windows-Desktop und -Tablet

-

Citrix Endpoint Management registriert Windows 10- und Windows 11-Geräte in MDM. Citrix Endpoint Management unterstützt die folgenden Authentifizierungstypen für in MDM registrierte Windows 10- und Windows 11-Geräte:

- Domänenbasierte Authentifizierung

- Active Directory

-

Azure Active Directory

- Identitätsanbieter:

- Azure Active Directory

- Citrix®-Identitätsanbieter

Weitere Informationen zu den unterstützten Authentifizierungstypen finden Sie unter Zertifikate und Authentifizierung.

Ein allgemeiner Workflow für den Start der Windows 10- oder Windows 11-Geräteverwaltung ist wie folgt:

-

Schließen Sie den Onboarding-Prozess ab. Siehe Onboarding und Ressourceneinrichtung und Vorbereiten der Geräteregistrierung und Bereitstellung von Ressourcen.

Wenn Sie Windows-Geräte mithilfe des AutoDiscovery-Dienstes registrieren möchten, müssen Sie den Citrix AutoDiscovery-Dienst konfigurieren. Wenden Sie sich an den technischen Support von Citrix, um Unterstützung zu erhalten. Weitere Informationen finden Sie unter AutoDiscovery für Windows-Geräte anfordern.

-

- Wählen und konfigurieren Sie eine Registrierungsmethode. Siehe Unterstützte Registrierungsmethoden.

-

Konfigurieren von Windows-Desktop- und -Tablet-Geräterichtlinien.

-

Benutzer registrieren Windows 10- und Windows 11-Geräte.

-

Richten Sie Sicherheitsaktionen für Geräte und Apps ein. Siehe Sicherheitsaktionen.

Informationen zu unterstützten Betriebssystemen finden Sie unter Unterstützte Gerätebetriebssysteme.

Unterstützte Registrierungsmethoden

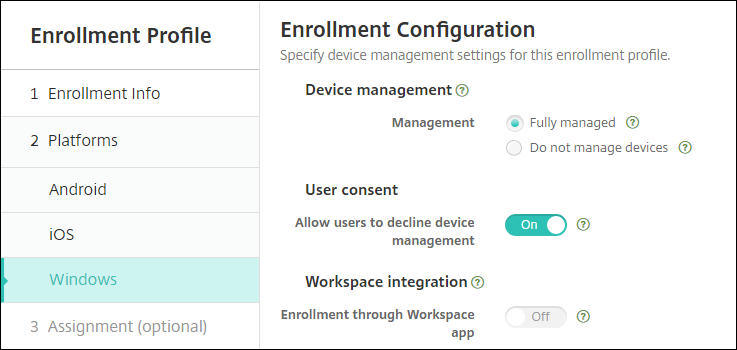

Sie legen in den Registrierungsprofilen fest, wie Windows 10- und Windows 11-Geräte verwaltet werden sollen. Es stehen zwei Optionen zur Verfügung:

- Vollständig verwaltet (MDM-Registrierung)

- Geräte nicht verwalten (keine MDM-Registrierung)

Um die Registrierungseinstellungen für Windows 10- und Windows 11-Geräte zu konfigurieren, navigieren Sie zu Konfigurieren > Registrierungsprofile > Windows. Weitere Informationen zu Registrierungsprofilen finden Sie unter Registrierungsprofile.

Die folgende Tabelle listet die Registrierungsmethoden auf, die Citrix Endpoint Management für Windows 10- und Windows 11-Geräte unterstützt:

| Methode | Unterstützt |

|---|---|

| Azure Active Directory-Registrierung | Ja |

| AutoDiscovery-Dienstregistrierung | Ja |

| Windows-Massenregistrierung | Ja |

| Manuelle Registrierung | Ja |

| Registrierungseinladungen | Nein |

Hinweis:

Die manuelle Registrierung erfordert, dass Benutzer einen vollqualifizierten Domänennamen (FQDN) des Citrix Endpoint Management-Servers eingeben. Wir empfehlen die manuelle Registrierung nicht. Verwenden Sie stattdessen andere Methoden, um den Registrierungsprozess für Benutzer zu vereinfachen.

- Sie können keine Registrierungseinladungen an Windows-Geräte senden. Windows-Benutzer registrieren sich direkt über ihre Geräte.

Konfigurieren von Windows-Desktop- und -Tablet-Geräterichtlinien

- Verwenden Sie diese Richtlinien, um zu konfigurieren, wie Citrix Endpoint Management mit Desktop- und Tablet-Geräten interagiert, auf denen Windows 10 oder Windows 11 ausgeführt wird. Diese Tabelle listet alle für Windows-Desktop- und -Tablet-Geräte verfügbaren Geräterichtlinien auf.

| App-Konfiguration | App-Inventar | App-Sperre |

| App-Deinstallation | Application Guard | BitLocker |

| Anmeldeinformationen | Benutzerdefiniertes XML | Defender |

- |\[Device Guard]\(/de-de/citrix-endpoint-management/policies/device-guard-policy.html) |\[Gerätezustandsnachweis]\(/de-de/citrix-endpoint-management/policies/device-health-attestation-policy.html) |\[Exchange]\(/de-de/citrix-endpoint-management/policies/exchange-policy.html#windows-desktoptablet-settings) | |\[Firewall]\(/de-de/citrix-endpoint-management/policies/firewall-device-policy.html#windows-desktop-and-tablet-settings) |\[Kiosk]\(/de-de/citrix-endpoint-management/policies/kiosk-policy.html#windows-desktop-and-tablet-settings)|\[Netzwerk]\(/de-de/citrix-endpoint-management/policies/network-policy.html#windows-desktoptablet-settings) | |\[Office]\(/de-de/citrix-endpoint-management/policies/office-policy.html) |\[Betriebssystemupdate]\(/de-de/citrix-endpoint-management/policies/control-os-updates.html#windows-desktop-and-tablet-settings) |\[Passcode]\(/de-de/citrix-endpoint-management/policies/passcode-policy.html#windows-desktoptablet-settings) | |\[Einschränkungen]\(/de-de/citrix-endpoint-management/policies/restrictions-policy.html#windows-desktoptablet-settings) |\[Store]\(/de-de/citrix-endpoint-management/policies/store-policy.html) |\[Allgemeine Geschäftsbedingungen]\(/de-de/citrix-endpoint-management/policies/terms-and-conditions-policy.html#windows-tablet-settings) | |\[VPN]\(/de-de/citrix-endpoint-management/policies/vpn-policy.html#windows-desktoptablet-settings) |\[Webclip]\(/de-de/citrix-endpoint-management/policies/webclip-policy.html#windows-desktoptablet-settings) |\[Windows-Agent]\(/de-de/citrix-endpoint-management/policies/windows-agent-policy.html)| | \[Windows GPO-Konfiguration]\(/de-de/citrix-endpoint-management/policies/windows-gpo-configuration-policy.html)|\[Windows Hello for Business]\(/de-de/citrix-endpoint-management/policies/windows-hello-for-business-policy.html) |

- ## Registrieren von Windows 10- und Windows 11-Geräten über Azure Active Directory

Wichtig:

Bevor Benutzer sich registrieren können, müssen Sie die Azure Active Directory (AD)-Einstellungen in Azure konfigurieren und anschließend Citrix Endpoint Management konfigurieren. Details finden Sie unter Citrix Endpoint Management mit Azure AD verbinden.

Windows 10- und Windows 11-Geräte können sich bei Azure als föderiertes Mittel zur AD-Authentifizierung registrieren. Diese Registrierung erfordert ein Azure AD Premium-Abonnement.

Sie können Windows 10- und Windows 11-Geräte mithilfe einer der folgenden Methoden mit Microsoft Azure AD verbinden:

- Für unternehmenseigene Geräte:

- Registrieren Sie sich in MDM, wenn Sie das Gerät zum ersten Mal einschalten und mit Azure AD verbinden. In diesem Szenario schließen Benutzer die Registrierung wie in diesem Artikel beschrieben ab: <https://docs.microsoft.com/en-us/azure/active-directory/devices/azuread-joined-devices-frx>.

Für Windows-Geräte, die Sie mit dieser Methode registrieren, können Sie Windows AutoPilot verwenden, um die Geräte einzurichten und vorzukonfigurieren. Weitere Informationen finden Sie unter [Verwenden von Windows AutoPilot zum Einrichten und Konfigurieren von Geräten](/de-de/citrix-endpoint-management/policies/custom-xml-policy.html#use-windows-autopilot-to-set-up-and-configure-devices).

- Registrieren Sie sich in MDM, wenn Sie das Gerät nach der Konfiguration über die Windows-Seite **Einstellungen** mit Azure AD verbinden. In diesem Szenario schließen Benutzer die Registrierung wie unter [Registrieren in MDM beim Verbinden mit Azure AD nach der Gerätekonfiguration](#enroll-in-mdm-when-joining-azure-ad-after-configuring-devices) beschrieben ab.

-

Für persönliche Geräte (BYOD oder mobile Geräte):

- Registrieren Sie sich bei MDM, wenn Sie sich bei Azure AD registrieren, während Sie das Microsoft-Geschäftskonto zu Windows hinzufügen. In diesem Szenario schließen Benutzer die Registrierung wie unter MDM-Registrierung bei der Registrierung bei Azure AD beschrieben ab.

MDM-Registrierung bei der Azure AD-Verknüpfung nach der Gerätekonfiguration

-

Navigieren Sie auf einem Gerät über das Startmenü zu Einstellungen > Konten > Auf Arbeits- oder Schulkonto zugreifen und klicken Sie auf Verbinden.

-

Klicken Sie im Dialogfeld Ein Arbeits- oder Schulkonto einrichten unter Alternative Aktionen auf Dieses Gerät in Azure Active Directory einbinden.

-

Geben Sie die Azure AD-Anmeldeinformationen ein und klicken Sie auf Anmelden.

-

Akzeptieren Sie die von der Organisation geforderten Geschäftsbedingungen.

-

Wenn Benutzer auf Ablehnen klicken, wird das Gerät weder in Azure AD eingebunden noch in Citrix Endpoint Management registriert.

-

- Klicken Sie auf Beitreten, um den Registrierungsprozess fortzusetzen.

-

- Klicken Sie auf Fertig, um den Registrierungsprozess abzuschließen.

-

MDM-Registrierung bei der Registrierung bei Azure AD

-

Navigieren Sie auf einem Gerät über das Startmenü zu Einstellungen > Konten > Auf Arbeits- oder Schulkonto zugreifen und klicken Sie auf Verbinden.

-

- Geben Sie im Dialogfeld Ein Arbeits- oder Schulkonto einrichten die Azure AD-Anmeldeinformationen ein und klicken Sie auf Anmelden.

-

-

Akzeptieren Sie die von der Organisation geforderten Geschäftsbedingungen. Das Gerät wird bei Azure AD registriert und in Citrix Endpoint Management eingebunden.

- Wenn Benutzer auf Ablehnen klicken, wird das Gerät bei Azure AD registriert, aber nicht in Citrix Endpoint Management eingebunden. Es gibt keine Schaltfläche Info für das Konto.

-

Klicken Sie auf Beitreten, um den Registrierungsprozess fortzusetzen.

-

- Klicken Sie auf Fertig, um den Registrierungsprozess abzuschließen.

-

Registrieren von Windows-Geräten mithilfe des AutoDiscovery-Dienstes

Um den AutoDiscovery-Dienst für Windows-Geräte zu konfigurieren, wenden Sie sich an den technischen Support von Citrix. Weitere Informationen finden Sie unter AutoDiscovery für Windows-Geräte anfordern.

Hinweis:

Damit Windows-Geräte registriert werden können, muss das SSL-Listener-Zertifikat ein öffentliches Zertifikat sein. Die Registrierung schlägt bei selbstsignierten SSL-Zertifikaten fehl.

Benutzer führen die folgenden Schritte aus, um die Registrierung abzuschließen:

-

Navigieren Sie auf einem Gerät über das Startmenü zu Einstellungen > Konten > Auf Arbeits- oder Schulkonto zugreifen und klicken Sie auf Nur in der Geräteverwaltung registrieren.

-

Geben Sie im Dialogfeld Ein Arbeits- oder Schulkonto einrichten eine geschäftliche E-Mail-Adresse ein und klicken Sie auf Weiter.

Um sich als lokaler Benutzer zu registrieren, geben Sie eine nicht existierende E-Mail-Adresse mit dem korrekten Domänennamen ein (z. B.

foo\@mydomain.com). Dieser Schritt ermöglicht es einem Benutzer, eine bekannte Microsoft-Einschränkung zu umgehen, bei der die integrierte Geräteverwaltung unter Windows die Registrierung vornimmt. Geben Sie im Dialogfeld Verbindung zu einem Dienst herstellen den Benutzernamen und das Kennwort ein, die dem lokalen Benutzer zugeordnet sind. Das Gerät findet dann einen Citrix Endpoint Management-Server und startet den Registrierungsprozess. -

Geben Sie die Anmeldeinformationen ein und klicken Sie auf Weiter.

-

- Stimmen Sie im Dialogfeld Nutzungsbedingungen der Geräteverwaltung zu und klicken Sie dann auf Akzeptieren.

-

Die Registrierung von in die Domäne eingebundenen Windows-Geräten über den AutoDiscovery-Dienst schlägt fehl, wenn die Domänenrichtlinie die MDM-Registrierung deaktiviert. Benutzer können stattdessen eine der folgenden Methoden verwenden:

- Entfernen Sie die Geräte aus der Domäne, registrieren Sie sie und binden Sie sie dann wieder ein.

- Geben Sie den FQDN des Citrix Endpoint Management-Servers ein, um fortzufahren.

Windows-Massenregistrierung

Mit der Windows-Massenregistrierung können Sie viele Geräte für die Verwaltung durch einen MDM-Server einrichten, ohne die Geräte neu abbilden zu müssen. Sie verwenden ein Bereitstellungspaket für die Massenregistrierung von Windows 10- und Windows 11-Desktop- und Laptop-Geräten. Weitere Informationen finden Sie unter Windows-Geräte in großen Mengen registrieren.

Sicherheitsaktionen

Windows 10- und Windows 11-Geräte unterstützen die folgenden Sicherheitsaktionen. Eine Beschreibung jeder Sicherheitsaktion finden Sie unter Sicherheitsaktionen.

| Lokalisieren | Sperren | Neustarten |

| Widerrufen | Selektives Löschen | Löschen |

Citrix Endpoint Management mit Azure AD verbinden

Windows 10- und Windows 11-Geräte können sich bei Azure registrieren. In Azure AD erstellte Benutzer können Zugriff auf die Geräte erhalten. Citrix Endpoint Management wird als MDM-Dienst in Microsoft Azure bereitgestellt. Die Verbindung von Citrix Endpoint Management mit Azure AD ermöglicht Benutzern, ihre Geräte automatisch bei Citrix Endpoint Management zu registrieren, wenn sie die Geräte bei Azure AD registrieren.

Um Citrix Endpoint Management mit Azure AD zu verbinden, führen Sie die folgenden Schritte aus:

-

Navigieren Sie im Azure-Portal zu Azure Active Directory > Mobilität (MDM und MAM) > Anwendung hinzufügen und klicken Sie auf Lokale MDM-Anwendung.

-

Geben Sie einen Namen für die Anwendung an und klicken Sie auf Hinzufügen.

-

(Optional) Azure lässt nicht zu, dass nicht verifizierte Domänen, wie z. B. cloud.com, für die IdP-Konfiguration verwendet werden. Wenn Ihr Citrix Endpoint Management-Registrierungs-FQDN cloud.com enthält, wenden Sie sich an den Citrix Support und stellen Sie ihm den TXT-Eintrag von Azure zur Verfügung. Der Citrix Support überprüft die Unterdomäne, sodass Sie Ihre Konfiguration fortsetzen können. Wenn Ihr FQDN unter Ihrer eigenen Domäne liegt, können Sie ihn normal in Azure verifizieren.

-

Wählen Sie die von Ihnen erstellte Anwendung aus, konfigurieren Sie Folgendes und klicken Sie dann auf Speichern.

- MDM-Benutzerbereich. Wählen Sie Alle.

-

MDM-Nutzungsbedingungen-URL. Geben Sie sie im Format

https://<Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpe/touein. -

MDM-Ermittlungs-URL. Geben Sie sie im Format

https:// <Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpeein.

-

Klicken Sie auf Einstellungen für lokale MDM-Anwendungen.

- Legen Sie im Bereich Eigenschaften den APP-ID-URI im Format

https:// <Citrix Endpoint Management Enrollment FQDN>:8443fest. Dieser App-ID-URI ist eine eindeutige ID, die Sie in keiner anderen App erneut verwenden können. - Wählen Sie im Bereich Erforderliche Berechtigungen die Optionen Microsoft Graph und Windows Azure Active Directory aus.

- Erstellen Sie im Bereich Schlüssel den Authentifizierungsschlüssel. Klicken Sie auf Speichern, um den Schlüsselwert anzuzeigen. Der Schlüsselwert wird nur einmal angezeigt. Speichern Sie den Schlüssel zur späteren Verwendung. Sie benötigen den Schlüssel in Schritt 7.

- Legen Sie im Bereich Eigenschaften den APP-ID-URI im Format

-

Navigieren Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Identitätsanbieter (IdP) und klicken Sie dann auf Hinzufügen.

-

Konfigurieren Sie auf der Seite Ermittlungs-URL Folgendes und klicken Sie auf Weiter.

- IdP-Name. Geben Sie einen eindeutigen Namen ein, um die IdP-Verbindung zu identifizieren, die Sie erstellen.

- IdP-Typ. Wählen Sie Azure Active Directory.

- Mandanten-ID. Die Verzeichnis-ID in Azure. Sie sehen sie, wenn Sie in Azure zu Azure Active Directory > Eigenschaften navigieren.

-

Konfigurieren Sie auf der Seite Windows MDM-Info Folgendes und klicken Sie auf Weiter.

- App-ID-URI. Der APP-ID-URI-Wert, den Sie in Azure eingegeben haben.

- Client-ID. Die Anwendungs-ID, die Sie im Bereich Eigenschaften in Azure sehen.

- Schlüssel. Der Schlüsselwert, den Sie im vorherigen Schritt 4 erstellt und gespeichert haben.

-

Konfigurieren Sie auf der Seite IdP-Anspruchsverwendung Folgendes und klicken Sie auf Weiter.

- Benutzeridentifikatortyp. Wählen Sie userPrincipalName.

-

Benutzeridentifikatorzeichenfolge. Geben Sie

${id_token}.upnein.

-

Klicken Sie auf Speichern.

-

Fügen Sie einen Azure AD-Benutzer als lokalen Benutzer hinzu und weisen Sie ihn einer lokalen Benutzergruppe zu.

-

Erstellen Sie eine Gerätepolicy für Nutzungsbedingungen und eine Bereitstellungsgruppe, die diese lokale Benutzergruppe enthält.

Geräteverwaltung bei Integration mit Workspace Environment Management™

Mit Workspace Environment Management (WEM) allein sind MDM-Bereitstellungen nicht möglich. Mit Citrix Endpoint Management allein sind Sie auf die Verwaltung von Windows 10- und Windows 11-Geräten beschränkt. Durch die Integration der beiden kann WEM auf MDM-Funktionen zugreifen, und Sie können ein breiteres Spektrum von Windows-Betriebssystemen über Citrix Endpoint Management verwalten. Diese Verwaltung erfolgt in Form der Konfiguration von Windows-GPOs. Derzeit importieren Administratoren eine ADMX-Datei in Citrix Endpoint Management und übertragen sie auf Windows 10- und Windows 11-Desktops und -Tablets, um bestimmte Anwendungen zu konfigurieren. Mithilfe der Gerätepolicy für die Windows-GPO-Konfiguration können Sie GPOs konfigurieren und Änderungen an den WEM-Dienst übertragen. Der WEM-Agent wendet die GPOs dann auf Geräte und deren Apps an.

Die MDM-Verwaltung ist keine Voraussetzung für die WEM-Integration. Jedes von WEM unterstützte Gerät kann GPO-Konfigurationen erhalten, auch wenn Citrix Endpoint Management dieses Gerät nativ nicht unterstützt.

Eine Liste der unterstützten Geräte finden Sie unter Anforderungen an das Betriebssystem.

Geräte, die die Gerätepolicy für die Windows-GPO-Konfiguration erhalten, werden in einem neuen Citrix Endpoint Management-Modus namens WEM ausgeführt. In der Liste der registrierten Geräte unter Verwalten > Geräte wird in der Spalte Modus für WEM-verwaltete Geräte WEM angezeigt.

Weitere Informationen finden Sie unter Gerätepolicy für die Windows-GPO-Konfiguration.

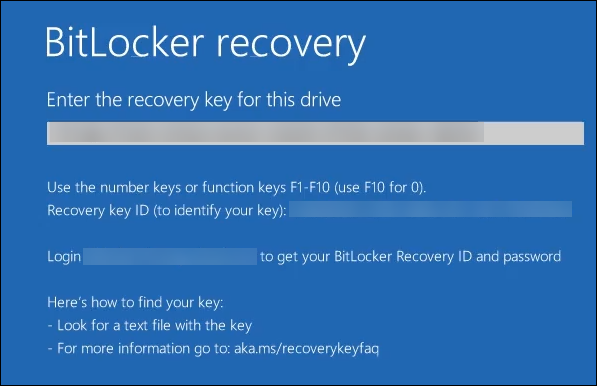

BitLocker-Wiederherstellungsschlüssel

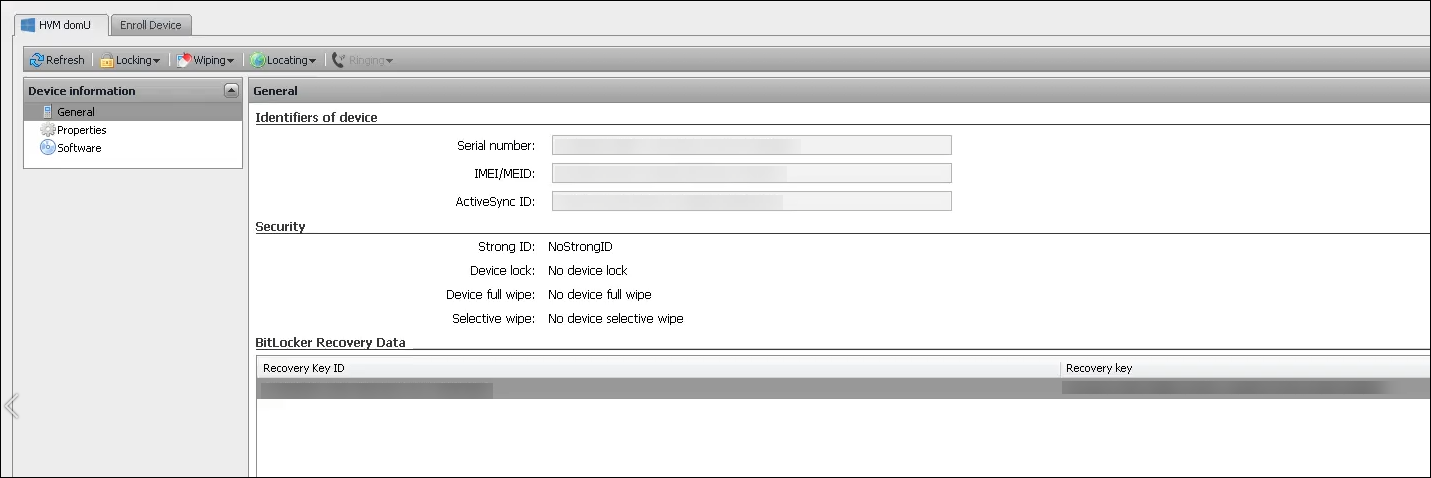

Die Verschlüsselung von Datenträgern mit BitLocker ist eine nützliche Sicherheitsfunktion. Das Entsperren von Geräten kann jedoch eine Herausforderung darstellen, wenn der Benutzer seinen BitLocker-Wiederherstellungsschlüssel verliert. Citrix Endpoint Management kann BitLocker-Wiederherstellungsschlüssel für Benutzer jetzt automatisch und sicher speichern. Benutzer finden ihren BitLocker-Wiederherstellungsschlüssel im Self-Help-Portal. So aktivieren und finden Sie den BitLocker-Wiederherstellungsschlüssel:

- Navigieren Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Servereigenschaften.

- Suchen Sie nach

shpund aktivieren Sie die Funktionshp.console.enable. Stellen Sie sicher, dassenable.new.shpdeaktiviert bleibt. Weitere Informationen zum Aktivieren des Self-Help-Portals finden Sie unter Registrierungssicherheitsmodi konfigurieren. - Navigieren Sie zu Konfigurieren > Gerätepolicies. Suchen Sie Ihre BitLocker-Policy oder erstellen Sie eine und aktivieren Sie die Einstellung BitLocker-Wiederherstellungssicherung in Citrix Endpoint Management.

Beim Entsperren ihres Geräts sehen Endbenutzer eine Meldung, in der sie aufgefordert werden, ihren Schlüssel einzugeben. Die Meldung zeigt auch die Wiederherstellungsschlüssel-ID an.

Um ihren BitLocker-Wiederherstellungsschlüssel zu finden, navigieren Benutzer zum Self-Help-Portal.

- Unter den Allgemeinen Details finden Sie die BitLocker-Wiederherstellungsdaten.

- Wiederherstellungsschlüssel-ID: Der Bezeichner für den BitLocker-Wiederherstellungsschlüssel, der zur Verschlüsselung des Datenträgers verwendet wurde. Diese ID muss mit der in der vorherigen Meldung angegebenen Schlüssel-ID übereinstimmen.

-

Wiederherstellungsschlüssel: Der Schlüssel, den der Benutzer eingeben muss, um seinen Datenträger zu entsperren. Geben Sie diesen Schlüssel an der Entsperrungsaufforderung ein.

Weitere Informationen zur BitLocker-Gerätepolicy finden Sie unter BitLocker-Gerätepolicy.

In diesem Artikel

- Unterstützte Registrierungsmethoden

- Konfigurieren von Windows-Desktop- und -Tablet-Geräterichtlinien

- Registrieren von Windows-Geräten mithilfe des AutoDiscovery-Dienstes

- Windows-Massenregistrierung

- Sicherheitsaktionen

- Citrix Endpoint Management mit Azure AD verbinden

- Geräteverwaltung bei Integration mit Workspace Environment Management™

- BitLocker-Wiederherstellungsschlüssel