PKI-Entitäten

Eine Konfiguration einer Public Key Infrastructure (PKI)-Entität in Citrix Endpoint Management stellt eine Komponente dar, die tatsächliche PKI-Operationen (Ausstellung, Widerruf und Statusinformationen) durchführt. Diese Komponenten sind entweder intern oder extern zu Citrix Endpoint Management. Interne Komponenten werden als diskretionär bezeichnet. Externe Komponenten sind Teil Ihrer Unternehmensinfrastruktur.

-

Citrix Endpoint Management unterstützt die folgenden Arten von PKI-Entitäten:

-

Microsoft-Zertifikatdienste

-

Diskretionäre Zertifizierungsstellen (CAs)

Citrix Endpoint Management unterstützt die folgenden CA-Server:

- Windows Server 2016

- Windows Server 2019

-

Windows Server 2022

-

Hinweis:

Windows Server 2012 R2, 2012 und 2008 R2 werden nicht mehr unterstützt, da sie das Ende ihres Lebenszyklus erreicht haben. Weitere Informationen finden Sie in der Dokumentation zum Lebenszyklus von Microsoft-Produkten.

Allgemeine PKI-Konzepte

Unabhängig von ihrem Typ verfügt jede PKI-Entität über eine Untergruppe der folgenden Funktionen:

-

Signieren: Ausstellen eines neuen Zertifikats basierend auf einer Zertifikatsignieranforderung (CSR).

- Abrufen: Wiederherstellen eines vorhandenen Zertifikats und Schlüsselpaars.

- Widerrufen: Widerrufen eines Clientzertifikats.

Über CA-Zertifikate

Wenn Sie eine PKI-Entität konfigurieren, geben Sie Citrix Endpoint Management an, welches CA-Zertifikat der Unterzeichner von Zertifikaten ist, die von dieser Entität ausgestellt (oder wiederhergestellt) wurden. Diese PKI-Entität kann (abgerufene oder neu signierte) Zertifikate zurückgeben, die von beliebig vielen verschiedenen CAs signiert wurden.

Stellen Sie das Zertifikat jeder dieser Autoritäten als Teil der PKI-Entitätskonfiguration bereit. Laden Sie dazu die Zertifikate in Citrix Endpoint Management hoch und verweisen Sie dann in der PKI-Entität darauf. Bei diskretionären CAs ist das Zertifikat implizit das signierende CA-Zertifikat. Bei externen Entitäten müssen Sie das Zertifikat manuell angeben.

- >**Wichtig:**

- >

- > Wenn Sie eine Entitätsvorlage für Microsoft-Zertifikatdienste erstellen, vermeiden Sie mögliche Authentifizierungsprobleme mit registrierten Geräten: Verwenden Sie keine Sonderzeichen im Vorlagennamen. Verwenden Sie beispielsweise nicht: `! : $ ( ) # % + * ~ ? | { } [ ]`

- ## Microsoft-Zertifikatdienste

- Citrix Endpoint Management kommuniziert mit Microsoft-Zertifikatdiensten über deren Web-Registrierungsschnittstelle. Citrix Endpoint Management unterstützt nur die Ausstellung neuer Zertifikate über diese Schnittstelle. Wenn die Microsoft CA ein NetScaler Gateway-Benutzerzertifikat generiert, unterstützt NetScaler Gateway die Verlängerung und den Widerruf dieser Zertifikate.

- Um eine Microsoft CA PKI-Entität in Citrix Endpoint Management zu erstellen, müssen Sie die Basis-URL der Web-Schnittstelle der Zertifikatdienste angeben. Falls gewünscht, verwenden Sie die SSL-Clientauthentifizierung, um die Verbindung zwischen Citrix Endpoint Management und der Web-Schnittstelle der Zertifikatdienste zu sichern.

Microsoft-Zertifikatdienstentität hinzufügen

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole und dann auf PKI-Entitäten.

-

Klicken Sie auf der Seite PKI-Entitäten auf Hinzufügen.

Ein Menü mit PKI-Entitätstypen wird angezeigt.

-

Klicken Sie auf Microsoft-Zertifikatdienstentität.

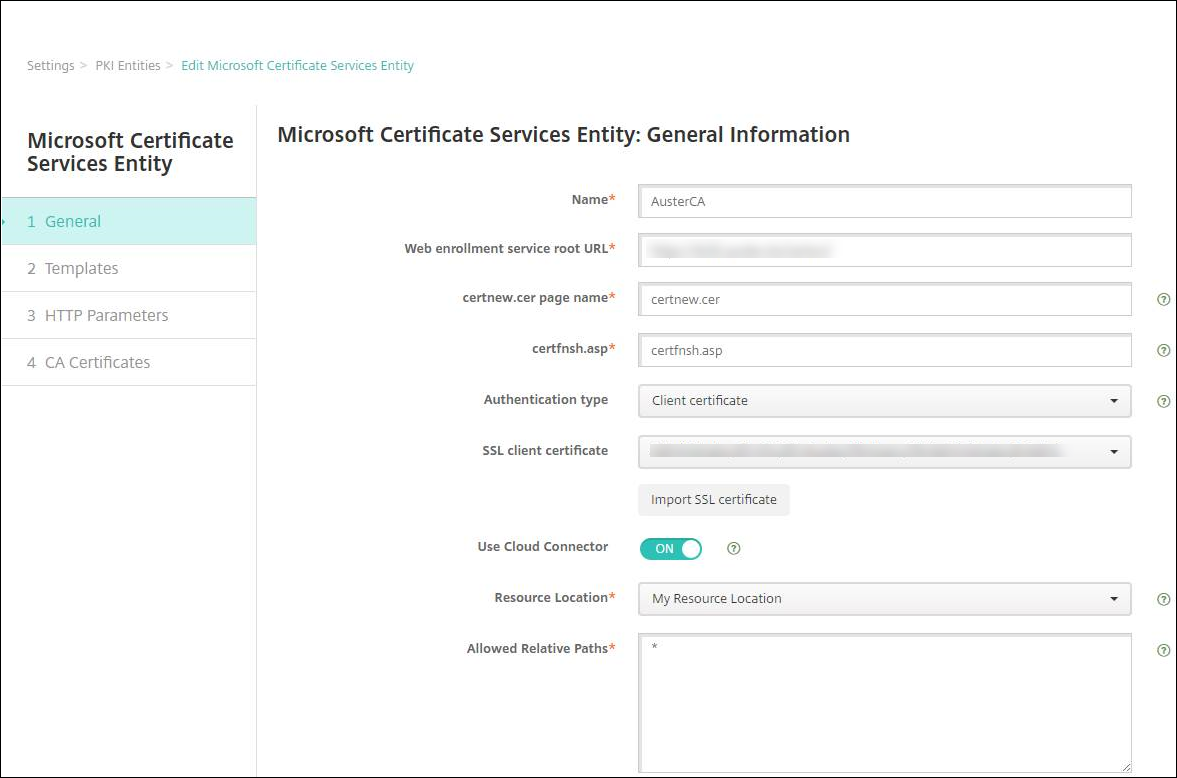

Die Seite Microsoft-Zertifikatdienstentität: Allgemeine Informationen wird angezeigt.

-

Konfigurieren Sie auf der Seite Microsoft-Zertifikatdienstentität: Allgemeine Informationen die folgenden Einstellungen:

-

Name: Geben Sie einen Namen für Ihre neue Entität ein, den Sie später verwenden, um auf diese Entität zu verweisen. Entitätsnamen müssen eindeutig sein.

-

Stamm-URL des Web-Registrierungsdienstes: Geben Sie die Basis-URL Ihres Microsoft CA-Web-Registrierungsdienstes ein. Beispiel:

https://192.0.0.1/certsrv/. Die URL kann reines HTTP oder HTTP über SSL verwenden. - Name der certnew.cer-Seite: Der Name der certnew.cer-Seite. Verwenden Sie den Standardnamen, es sei denn, Sie haben ihn aus irgendeinem Grund umbenannt.

-

Stamm-URL des Web-Registrierungsdienstes: Geben Sie die Basis-URL Ihres Microsoft CA-Web-Registrierungsdienstes ein. Beispiel:

- certfnsh.asp: Der Name der certfnsh.asp-Seite. Verwenden Sie den Standardnamen, es sei denn, Sie haben ihn aus irgendeinem Grund umbenannt.

-

Authentifizierungstyp: Wählen Sie die Authentifizierungsmethode aus, die Sie verwenden möchten.

- Keine

- HTTP Basic: Geben Sie den Benutzernamen und das Kennwort ein, die für die Verbindung erforderlich sind.

- Clientzertifikat: Wählen Sie das richtige SSL-Clientzertifikat aus.

-

Cloud Connector verwenden: Wählen Sie Ein, um Cloud Connector für Verbindungen zum PKI-Server zu verwenden. Geben Sie dann einen Ressourcenstandort und Zulässige relative Pfade für die Verbindung an.

- Ressourcenstandort: Wählen Sie aus den Ressourcenstandorten, die in Citrix Cloud Connector definiert sind.

-

Zulässige relative Pfade: Die für den angegebenen Ressourcenstandort zulässigen relativen Pfade. Geben Sie einen Pfad pro Zeile an. Sie können das Sternchen-Platzhalterzeichen (*) verwenden.

Angenommen, der Ressourcenstandort ist

https://www.ServiceRoot/certsrv. Um Zugriff auf alle URLs in diesem Pfad zu gewähren, geben Sie/*unter Zulässige relative Pfade ein.

-

Name: Geben Sie einen Namen für Ihre neue Entität ein, den Sie später verwenden, um auf diese Entität zu verweisen. Entitätsnamen müssen eindeutig sein.

-

Klicken Sie auf Verbindung testen, um sicherzustellen, dass der Server zugänglich ist. Wenn er nicht zugänglich ist, wird eine Meldung angezeigt, die besagt, dass die Verbindung fehlgeschlagen ist. Überprüfen Sie Ihre Konfigurationseinstellungen.

-

Klicken Sie auf Weiter.

Die Seite Microsoft-Zertifikatdienstentität: Vorlagen wird angezeigt. Auf dieser Seite geben Sie die internen Namen der Vorlagen an, die Ihre Microsoft CA unterstützt. Beim Erstellen von Anmeldeinformationsanbietern wählen Sie eine Vorlage aus der hier definierten Liste aus. Jeder Anmeldeinformationsanbieter, der diese Entität verwendet, verwendet genau eine solche Vorlage.

Informationen zu den Anforderungen an Vorlagen für Microsoft Certificate Services finden Sie in der Microsoft-Dokumentation für Ihre Microsoft Server-Version. Citrix Endpoint Management hat keine Anforderungen an die von ihm verteilten Zertifikate, außer den in Zertifikate genannten Zertifikatsformaten.

-

Auf der Seite Microsoft Certificate Services-Entität: Vorlagen klicken Sie auf Hinzufügen, geben den Namen der Vorlage ein und klicken dann auf Speichern. Wiederholen Sie diesen Schritt für jede Vorlage, die Sie hinzufügen möchten.

-

Klicken Sie auf Weiter.

Die Seite Microsoft Certificate Services-Entität: HTTP-Parameter wird angezeigt. Auf dieser Seite geben Sie benutzerdefinierte Parameter an, die Citrix Endpoint Management der HTTP-Anforderung an die Microsoft Web Enrollment-Schnittstelle hinzufügen soll. Benutzerdefinierte Parameter sind nur für angepasste Skripts nützlich, die auf der Zertifizierungsstelle ausgeführt werden.

-

Auf der Seite Microsoft Certificate Services-Entität: HTTP-Parameter klicken Sie auf Hinzufügen, geben den Namen und den Wert der HTTP-Parameter ein, die Sie hinzufügen möchten, und klicken dann auf Weiter.

Die Seite Microsoft Certificate Services-Entität: CA-Zertifikate wird angezeigt. Auf dieser Seite müssen Sie Citrix Endpoint Management über die Unterzeichner der Zertifikate informieren, die das System über diese Entität erhält. Wenn Ihr CA-Zertifikat erneuert wird, aktualisieren Sie es in Citrix Endpoint Management. Citrix Endpoint Management wendet die Änderung transparent auf die Entität an.

-

- Auf der Seite Microsoft Certificate Services-Entität: CA-Zertifikate wählen Sie die Zertifikate aus, die Sie für diese Entität verwenden möchten.

-

-

Klicken Sie auf Speichern.

Die Entität wird in der Tabelle der PKI-Entitäten angezeigt.

NetScaler Gateway-Zertifikatsperrliste (CRL)

- Citrix Endpoint Management unterstützt die Zertifikatsperrliste (CRL) nur für eine Drittanbieter-Zertifizierungsstelle. Wenn Sie eine Microsoft-Zertifizierungsstelle konfiguriert haben, verwendet Citrix Endpoint Management NetScaler Gateway zur Verwaltung des Widerrufs.

- Wenn Sie die clientzertifikatbasierte Authentifizierung konfigurieren, überlegen Sie, ob Sie die Einstellung **CRL-Auto-Refresh aktivieren** der NetScaler Gateway-Zertifikatsperrliste (CRL) konfigurieren möchten. Dieser Schritt stellt sicher, dass der Benutzer eines Geräts im MAM-only-Modus sich nicht mit einem vorhandenen Zertifikat auf dem Gerät authentifizieren kann.

Citrix Endpoint Management stellt ein neues Zertifikat aus, da es einen Benutzer nicht daran hindert, ein Benutzerzertifikat zu generieren, nachdem eines widerrufen wurde. Diese Einstellung erhöht die Sicherheit von PKI-Entitäten, wenn die CRL nach abgelaufenen PKI-Entitäten sucht.

- ## Diskretionäre Zertifizierungsstellen

Eine diskretionäre Zertifizierungsstelle wird erstellt, wenn Sie Citrix Endpoint Management ein CA-Zertifikat und den zugehörigen privaten Schlüssel bereitstellen. Citrix Endpoint Management verwaltet die Zertifikatsausstellung, den Widerruf und Statusinformationen intern gemäß den von Ihnen angegebenen Parametern.

Beim Konfigurieren einer diskretionären Zertifizierungsstelle können Sie die Unterstützung für das Online Certificate Status Protocol (OCSP) für diese Zertifizierungsstelle aktivieren. Wenn Sie die OCSP-Unterstützung aktivieren, fügt die Zertifizierungsstelle die Erweiterung id-pe-authorityInfoAccess zu den von ihr ausgestellten Zertifikaten hinzu. Die Erweiterung verweist auf den internen OCSP-Responder von Citrix Endpoint Management unter folgendem Speicherort:

- `https://<server>/<instance>/ocsp`

Beim Konfigurieren des OCSP-Dienstes geben Sie ein OCSP-Signaturzertifikat für die betreffende diskretionäre Entität an. Sie können das CA-Zertifikat selbst als Unterzeichner verwenden. Um die unnötige Offenlegung Ihres privaten CA-Schlüssels zu vermeiden (empfohlen): Erstellen Sie ein delegiertes OCSP-Signaturzertifikat, das vom CA-Zertifikat signiert ist, und fügen Sie diese Erweiterung hinzu: id-kp-OCSPSigning extendedKeyUsage.

Der OCSP-Responder-Dienst von Citrix Endpoint Management unterstützt grundlegende OCSP-Antworten und die folgenden Hashing-Algorithmen in Anfragen:

- SHA-256

- SHA-384

- SHA-512

- Antworten werden mit SHA-256 und dem Schlüsselalgorithmus des Signaturzertifikats (DSA, RSA oder ECDSA) signiert.

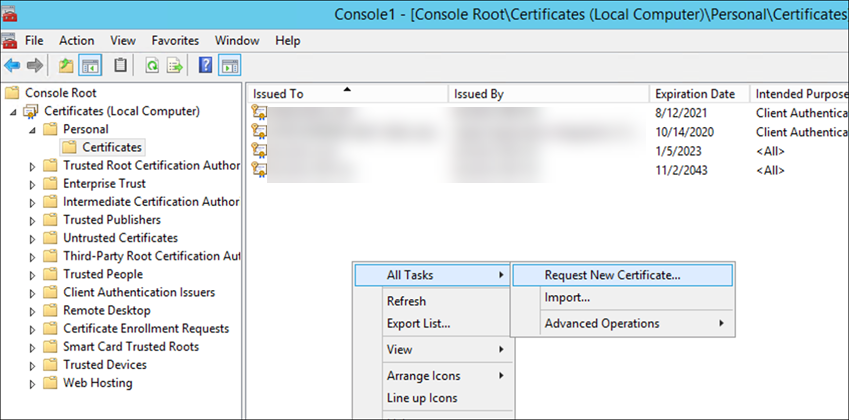

Generieren und Importieren eines Zertifikats für Ihre Zertifizierungsstelle

- 1. Auf Ihrem Server öffnen Sie die Microsoft Management Console (MMC) mit Ihrem lokalen Systemkonto und öffnen das Zertifikat-Snap-In. Klicken Sie im rechten Bereich mit der rechten Maustaste und dann auf **Alle Aufgaben > Neues Zertifikat anfordern**.

-

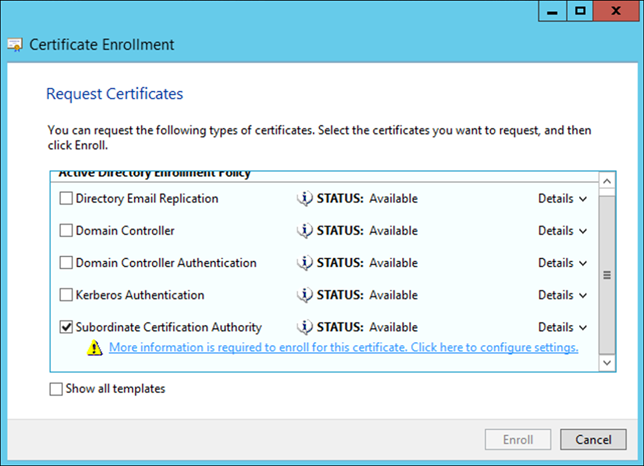

- 1. Im sich öffnenden Assistenten klicken Sie zweimal auf **Weiter**. In der Liste **Zertifikate anfordern** wählen Sie **Untergeordnete Zertifizierungsstelle** aus und klicken dann auf den Link **Weitere Informationen**.

-

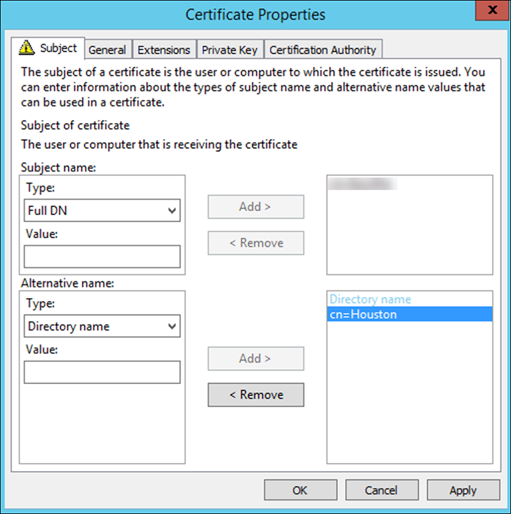

-

Im Fenster geben Sie einen Antragstellernamen und einen Alternativen Namen ein. Klicken Sie auf OK.

-

- Klicken Sie auf Registrieren, und klicken Sie dann auf Fertig stellen.

-

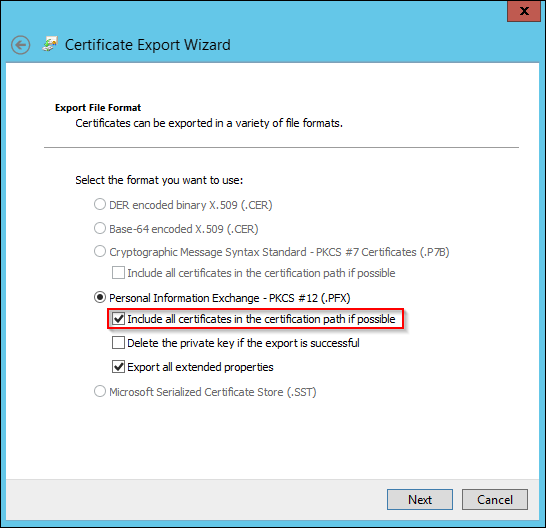

- In der MMC klicken Sie mit der rechten Maustaste auf das von Ihnen erstellte Zertifikat. Klicken Sie auf Alle Aufgaben > Exportieren. Exportieren Sie das Zertifikat als .pfx-Datei mit einem privaten Schlüssel. Wählen Sie die Option Alle Zertifikate im Zertifizierungspfad einschließen, wenn möglich.

-

-

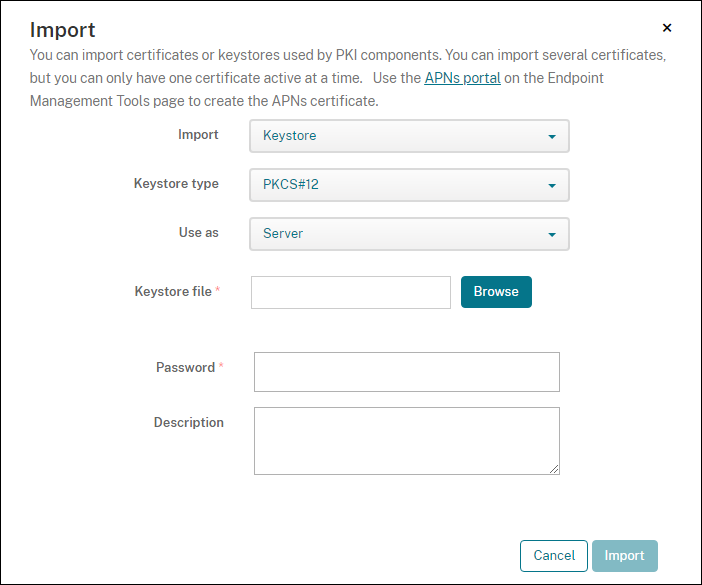

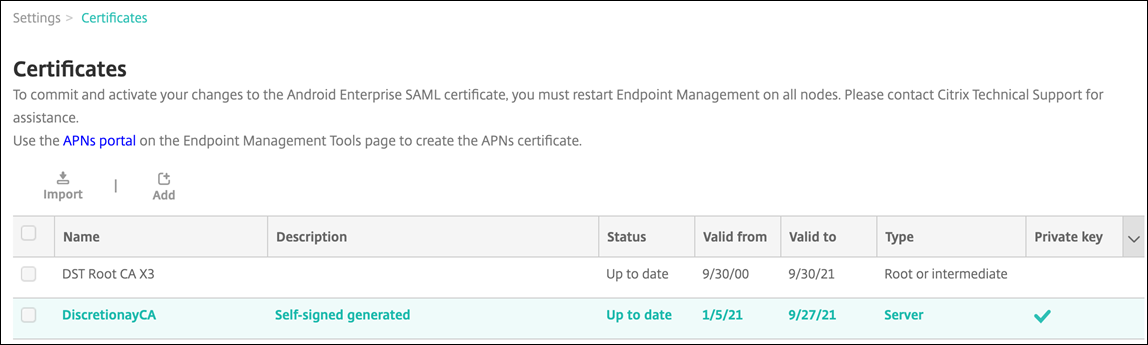

In der Citrix Endpoint Management-Konsole navigieren Sie zu Einstellungen > Zertifikate.

-  -

Klicken Sie auf Importieren. Suchen Sie im daraufhin geöffneten Fenster nach den Zertifikats- und privaten Schlüsseldateien, die Sie zuvor exportiert haben.

-

Klicken Sie auf Importieren. Das Zertifikat wird der Tabelle hinzugefügt.

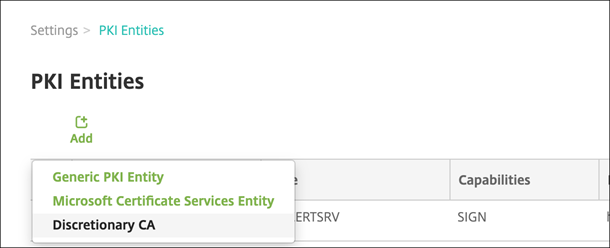

- ### Ermessens-CAs hinzufügen - 1. Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole und dann auf **Mehr > PKI-Entitäten**. -

Klicken Sie auf der Seite PKI-Entitäten auf Hinzufügen.

-  -

Klicken Sie auf Ermessens-CA.

-  -

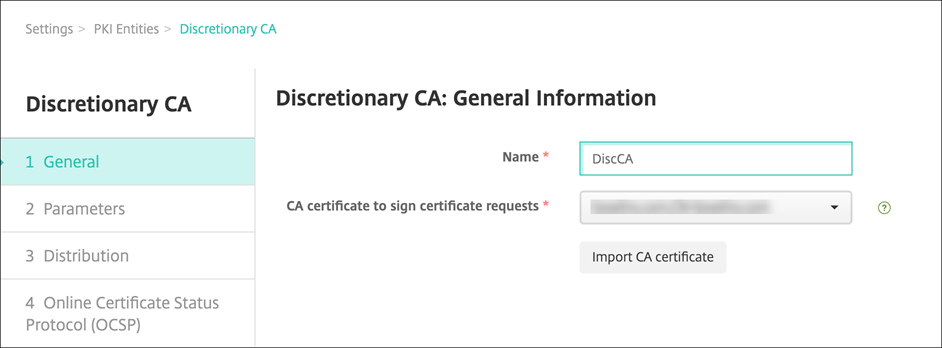

Konfigurieren Sie auf der Seite Ermessens-CA: Allgemeine Informationen Folgendes:

- Name: Geben Sie einen aussagekräftigen Namen für die Ermessens-CA ein.

-

CA-Zertifikat zum Signieren von Zertifikatanforderungen: Klicken Sie auf ein Zertifikat, das die Ermessens-CA zum Signieren von Zertifikatanforderungen verwenden soll.

Diese Liste von Zertifikaten wird aus den CA-Zertifikaten mit privaten Schlüsseln generiert, die Sie in Citrix Endpoint Management unter Konfigurieren > Einstellungen > Zertifikate hochgeladen haben.

-

Klicken Sie auf Weiter.

-

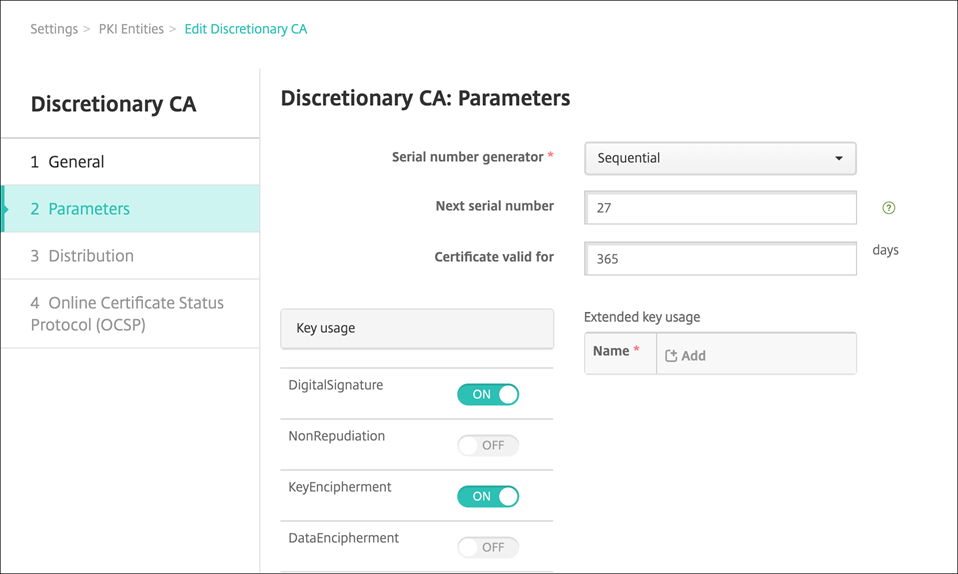

Konfigurieren Sie auf der Seite Ermessens-CA: Parameter Folgendes:

- Seriennummerngenerator: Die Ermessens-CA generiert Seriennummern für die von ihr ausgestellten Zertifikate. Klicken Sie in dieser Liste auf Sequenziell oder Nicht sequenziell, um festzulegen, wie die Nummern generiert werden.

- Nächste Seriennummer: Geben Sie einen Wert ein, um die nächste auszustellende Nummer zu bestimmen.

- Zertifikat gültig für: Geben Sie die Anzahl der Tage ein, für die das Zertifikat gültig ist.

-

Schlüsselverwendung: Legen Sie den Zweck der von der Ermessens-CA ausgestellten Zertifikate fest, indem Sie die entsprechenden Schlüssel auf Ein setzen. Nach der Einstellung ist die CA auf die Ausstellung von Zertifikaten für diese Zwecke beschränkt.

- Erweiterte Schlüsselverwendung: Um weitere Parameter hinzuzufügen, klicken Sie auf Hinzufügen, geben Sie den Schlüsselnamen ein und klicken Sie dann auf Speichern.

-

Klicken Sie auf Weiter.

-

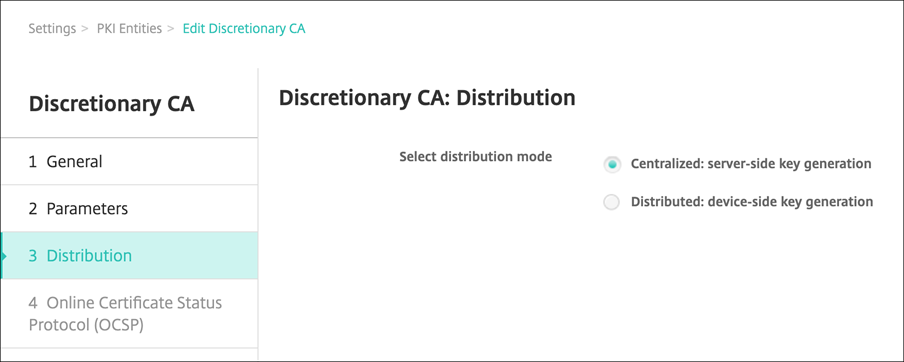

Wählen Sie auf der Seite Ermessens-CA: Verteilung einen Verteilungsmodus aus:

- **Zentralisiert: serverseitige Schlüsselgenerierung**. Citrix® empfiehlt die zentralisierte Option. Die privaten Schlüssel werden auf dem Server generiert und gespeichert und an Benutzergeräte verteilt. - **Verteilt: geräteseitige Schlüsselgenerierung**. Die privaten Schlüssel werden auf den Benutzergeräten generiert. Dieser verteilte Modus verwendet SCEP und erfordert ein RA-Verschlüsselungszertifikat mit der Erweiterung **keyUsage keyEncryption** und ein RA-Signaturzertifikat mit der Erweiterung **keyUsage digitalSignature**. Dasselbe Zertifikat kann sowohl für die Verschlüsselung als auch für die Signierung verwendet werden. -

Klicken Sie auf Weiter.

-

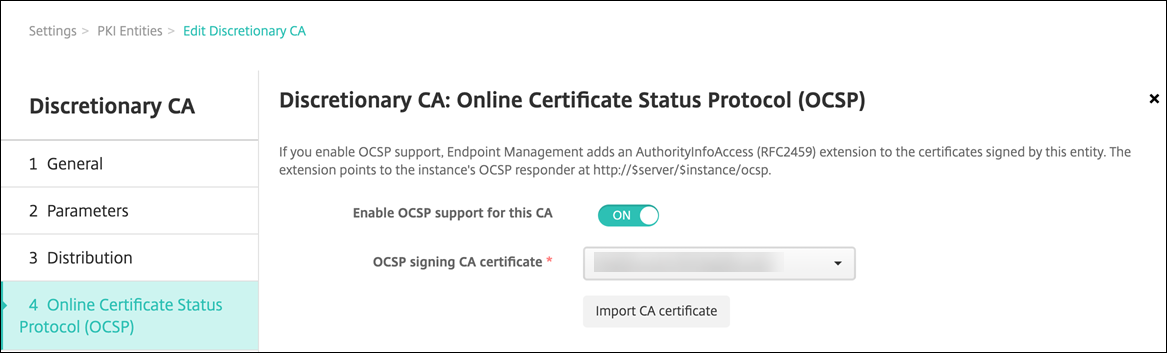

Konfigurieren Sie auf der Seite Ermessens-CA: Online Certificate Status Protocol (OCSP) Folgendes:

- Wenn Sie eine

AuthorityInfoAccess(RFC2459)-Erweiterung zu den von dieser CA signierten Zertifikaten hinzufügen möchten, setzen Sie OCSP-Unterstützung für diese CA aktivieren auf Ein. Diese Erweiterung verweist auf den CA-OCSP-Responder unterhttps://<server>/<instance>/ocsp.- Wenn Sie die OCSP-Unterstützung aktiviert haben, wählen Sie ein OCSP-Signatur-CA-Zertifikat aus. Diese Liste von Zertifikaten wird aus den CA-Zertifikaten generiert, die Sie in Citrix Endpoint Management hochgeladen haben.

Durch die Aktivierung der Funktion erhält der Citrix ADC die Möglichkeit, den Status von Zertifikaten zu überprüfen. Citrix empfiehlt, diese Funktion zu aktivieren.

- Wenn Sie eine

-

Klicken Sie auf Speichern.

Die Ermessens-CA wird in der PKI-Entitätstabelle angezeigt.

Anmeldeinformationsanbieter konfigurieren

-

Navigieren Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Anmeldeinformationsanbieter und klicken Sie auf Hinzufügen.

-

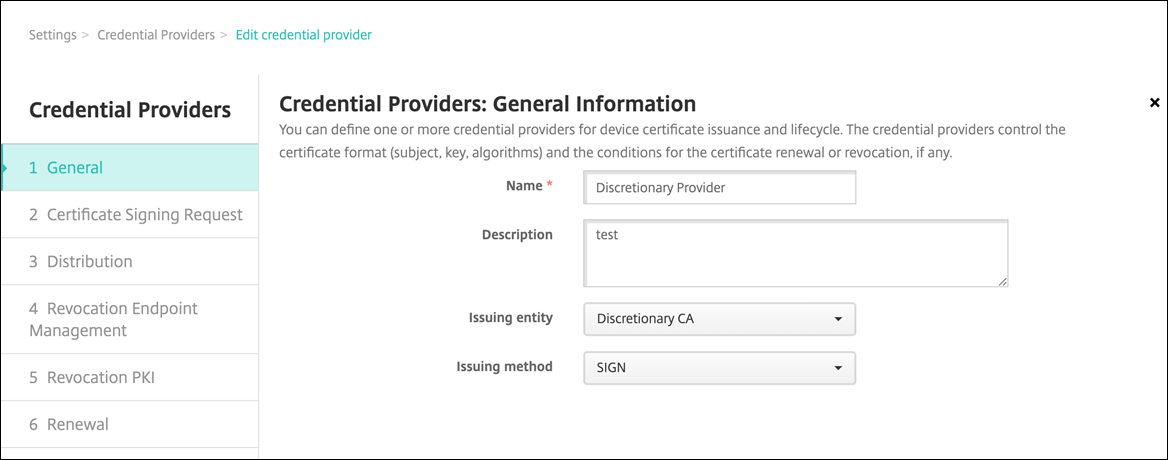

Konfigurieren Sie auf der Seite Anmeldeinformationsanbieter: Allgemeine Informationen Folgendes:

- **Name:** Geben Sie einen eindeutigen Namen für die neue Anbieterkonfiguration ein. Dieser Name wird später verwendet, um die Konfiguration in anderen Teilen der Citrix Endpoint Management-Konsole zu identifizieren. - **Beschreibung:** Beschreiben Sie den Anmeldeinformationsanbieter. Obwohl dieses Feld optional ist, kann eine Beschreibung nützliche Details zu diesem Anmeldeinformationsanbieter liefern. - **Ausstellende Entität:** Wählen Sie **Ermessens-CA**. - **Ausstellungsmethode:** Klicken Sie auf **Signieren** oder **Abrufen**, um die Methode festzulegen, die das System zum Abrufen von Zertifikaten von der konfigurierten Entität verwendet. Verwenden Sie für die Clientzertifikatauthentifizierung **Signieren**. -

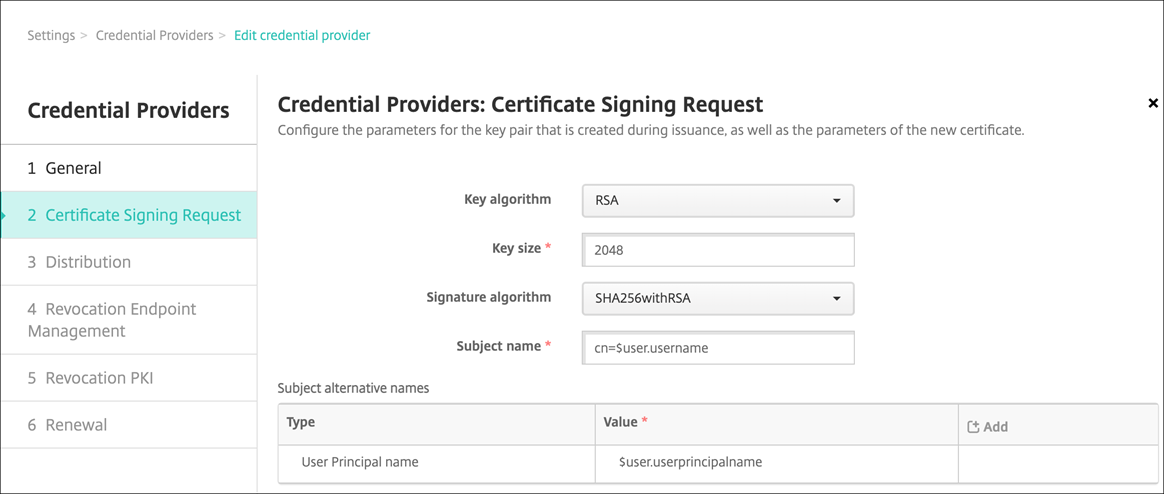

Klicken Sie auf Weiter. Konfigurieren Sie auf der Seite Anmeldeinformationsanbieter: Zertifikatsignieranforderung Folgendes gemäß Ihrer Zertifikatskonfiguration:

-

Schlüsselalgorithmus: Wählen Sie den Schlüsselalgorithmus für das neue Schlüsselpaar aus. Verfügbare Werte sind RSA, DSA und ECDSA.

-

Schlüsselgröße: Geben Sie die Größe des Schlüsselpaars in Bit ein. Dieses Feld ist erforderlich. Citrix empfiehlt die Verwendung von 2048 Bit.

-

Signaturalgorithmus: Klicken Sie auf einen Wert für das neue Zertifikat. Die Werte hängen vom Schlüsselalgorithmus ab. Citrix empfiehlt SHA256withRSA.

-

Antragsstellername: Erforderlich. Geben Sie den Distinguished Name (DN) des neuen Zertifikatsantragsstellers ein. Verwenden Sie

CN=${user.username}für den Benutzernamen oderCN=${user.samaccountname}, um den sAMAccountName zu verwenden. -

Um einen Eintrag zur Tabelle Alternative Antragstellernamen hinzuzufügen, klicken Sie auf Hinzufügen. Wählen Sie den Typ des alternativen Namens aus und geben Sie dann einen Wert in die zweite Spalte ein.

Fügen Sie Folgendes hinzu:

- Typ: Benutzerprinzipalname

-

Wert:

$user.userprincipalname

Wie beim Antragstellernamen können Sie Citrix Endpoint Management-Makros im Wertfeld verwenden.

-

-

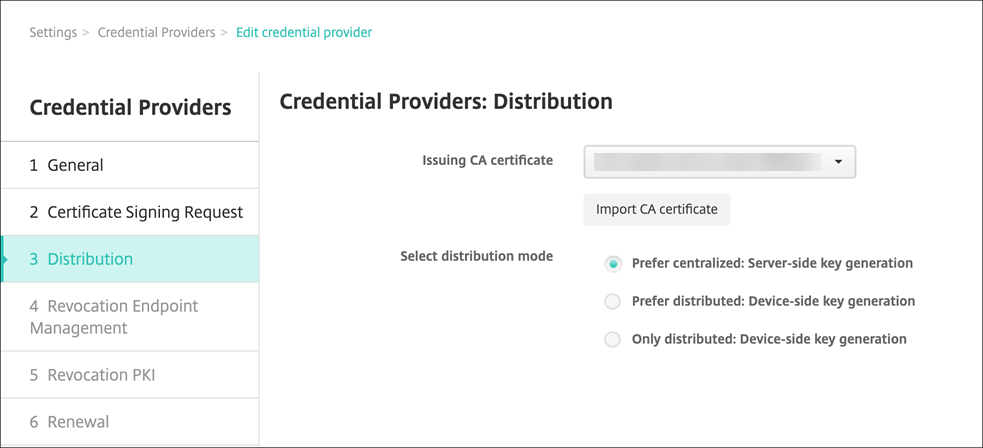

Klicken Sie auf Weiter. Konfigurieren Sie auf der Seite Anmeldeinformationsanbieter: Verteilung Folgendes:

- Ausstellendes CA-Zertifikat: Wählen Sie das diskretionäre CA-Zertifikat aus, das Sie zuvor hinzugefügt haben.

-

Verteilungsmodus auswählen: Wählen Sie eine der folgenden Methoden zum Generieren und Verteilen von Schlüsseln aus:

- Zentralisiert bevorzugen: Serverseitige Schlüsselgenerierung: Citrix empfiehlt diese zentralisierte Option. Sie unterstützt alle von Citrix Endpoint Management unterstützten Plattformen und ist bei Verwendung der NetScaler Gateway-Authentifizierung erforderlich. Die privaten Schlüssel werden auf dem Server generiert und gespeichert und an Benutzergeräte verteilt.

- Verteilt bevorzugen: Geräteseitige Schlüsselgenerierung: Die privaten Schlüssel werden auf den Benutzergeräten generiert und gespeichert. Dieser verteilte Modus verwendet SCEP und erfordert ein RA-Verschlüsselungszertifikat mit der keyUsage keyEncryption und ein RA-Signaturzertifikat mit der KeyUsage digitalSignature. Dasselbe Zertifikat kann sowohl für die Verschlüsselung als auch für die Signatur verwendet werden.

- Nur verteilt: Geräteseitige Schlüsselgenerierung: Diese Option funktioniert genauso wie Verteilt bevorzugen: Geräteseitige Schlüsselgenerierung, mit der Ausnahme, dass keine Option verfügbar ist, wenn die geräteseitige Schlüsselgenerierung fehlschlägt oder nicht verfügbar ist.

Wenn Sie Verteilt bevorzugen: Geräteseitige Schlüsselgenerierung oder Nur verteilt: Geräteseitige Schlüsselgenerierung ausgewählt haben, klicken Sie auf das RA-Signaturzertifikat und das RA-Verschlüsselungszertifikat. Dasselbe Zertifikat kann für beide verwendet werden. Für diese Zertifikate werden neue Felder angezeigt.

-

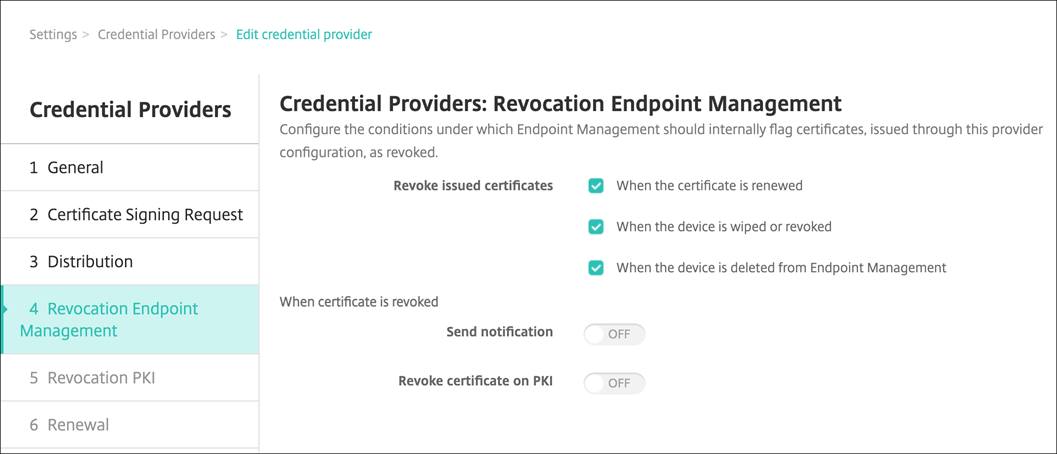

Klicken Sie auf Weiter. Konfigurieren Sie auf der Seite Anmeldeinformationsanbieter: Widerruf Citrix Endpoint Management die Bedingungen, unter denen Citrix Endpoint Management intern Zertifikate, die über diese Anbieterkonfiguration ausgestellt wurden, als widerrufen kennzeichnet. Konfigurieren Sie Folgendes:

- Wählen Sie unter Ausgestellte Zertifikate widerrufen eine der Optionen aus, die angeben, wann Zertifikate widerrufen werden sollen.

-

Um Citrix Endpoint Management anzuweisen, eine Benachrichtigung zu senden, wenn das Zertifikat widerrufen wird: Setzen Sie den Wert von Benachrichtigung senden auf Ein und wählen Sie eine Benachrichtigungsvorlage aus.

- Zertifikat auf PKI widerrufen funktioniert nicht, wenn Sie Citrix Endpoint Management als Ihre diskretionäre PKI verwenden.

-

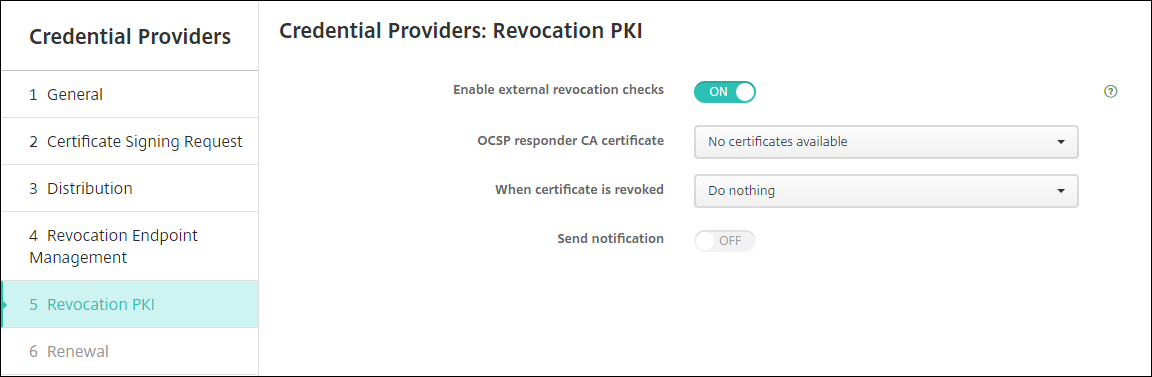

Klicken Sie auf Weiter. Identifizieren Sie auf der Seite Anmeldeinformationsanbieter: Widerruf PKI, welche Aktionen auf der PKI ausgeführt werden sollen, wenn das Zertifikat widerrufen wird. Sie haben auch die Möglichkeit, eine Benachrichtigungsnachricht zu erstellen. Konfigurieren Sie Folgendes:

- Externe Widerrufsprüfungen aktivieren: Setzen Sie diese Einstellung auf Ein. Weitere Felder im Zusammenhang mit dem PKI-Widerruf werden angezeigt.

-

Wählen Sie in der Liste OCSP-Responder-CA-Zertifikat den Distinguished Name (DN) des Zertifikatsantragsstellers aus.

Sie können Citrix Endpoint Management-Makros für die DN-Feldwerte verwenden. Zum Beispiel:

CN=${user.username}, OU=${user.department}, O=${user.companyname}, C=${user.c}\endquotation -

Klicken Sie in der Liste Wenn Zertifikat widerrufen wird auf eine der folgenden Aktionen, die für die PKI-Entität ausgeführt werden sollen, wenn das Zertifikat widerrufen wird:

- Nichts tun.

- Zertifikat erneuern.

- Gerät widerrufen und löschen.

-

Um Citrix Endpoint Management anzuweisen, eine Benachrichtigung zu senden, wenn das Zertifikat widerrufen wird: Setzen Sie den Wert von Benachrichtigung senden auf Ein.

Sie können zwischen zwei Benachrichtigungsoptionen wählen:

- Wenn Sie Benachrichtigungsvorlage auswählen wählen, können Sie eine vorformulierte Benachrichtigungsnachricht auswählen, die Sie dann anpassen können. Diese Vorlagen befinden sich in der Liste der Benachrichtigungsvorlagen.

- Wenn Sie Benachrichtigungsdetails eingeben wählen, können Sie Ihre eigene Benachrichtigungsnachricht verfassen. Zusätzlich zur Angabe der E-Mail-Adresse des Empfängers und der Nachricht können Sie festlegen, wie oft die Benachrichtigung gesendet werden soll.

-

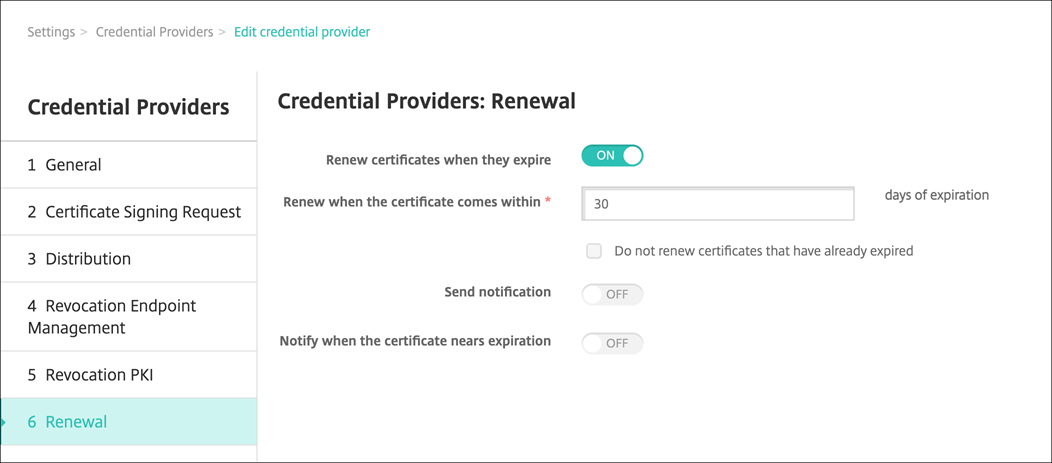

Klicken Sie auf Weiter. Konfigurieren Sie auf der Seite Anmeldeinformationsanbieter: Erneuerung Folgendes:

Setzen Sie Zertifikate bei Ablauf erneuern auf Ein. Weitere Felder werden angezeigt.

- Geben Sie im Feld Erneuern, wenn das Zertifikat innerhalb von ein, wie viele Tage vor Ablauf das Zertifikat erneuert werden soll.

- Wählen Sie optional Zertifikate, die bereits abgelaufen sind, nicht erneuern. In diesem Fall bedeutet “bereits abgelaufen”, dass das

NotAfter-Datum in der Vergangenheit liegt, nicht dass es widerrufen wurde. Citrix Endpoint Management erneuert keine Zertifikate, nachdem sie intern widerrufen wurden.

Um Citrix Endpoint Management anzuweisen, eine Benachrichtigung zu senden, wenn das Zertifikat erneuert wurde: Setzen Sie Benachrichtigung senden auf Ein. Um Citrix Endpoint Management anzuweisen, eine Benachrichtigung zu senden, wenn das Zertifikat kurz vor dem Ablauf steht: Setzen Sie Benachrichtigen, wenn Zertifikat kurz vor dem Ablauf steht auf Ein. Für beide Optionen können Sie zwischen zwei Benachrichtigungsoptionen wählen:

- Benachrichtigungsvorlage auswählen: Wählen Sie eine vorformulierte Benachrichtigungsnachricht aus, die Sie dann anpassen können. Diese Vorlagen befinden sich in der Liste der Benachrichtigungsvorlagen.

- Benachrichtigungsdetails eingeben: Verfassen Sie Ihre eigene Benachrichtigungsnachricht. Geben Sie die E-Mail-Adresse des Empfängers, eine Nachricht und eine Häufigkeit für das Senden der Benachrichtigung an.

-

Klicken Sie auf Speichern.