BitLocker-Geräterichtlinie

Windows 10 und Windows 11 enthalten eine Festplattenverschlüsselungsfunktion namens BitLocker, die zusätzlichen Datei- und Systemsicherheitsschutz vor unbefugtem Zugriff auf ein verlorenes oder gestohlenes Windows-Gerät bietet. Für mehr Schutz können Sie BitLocker mit Trusted Platform Module (TPM)-Chips der Version 1.2 oder höher verwenden. Ein TPM-Chip führt kryptografische Operationen aus und generiert, speichert und begrenzt die Verwendung kryptografischer Schlüssel.

-

Ab Windows 10, Build 1703, können MDM-Richtlinien BitLocker steuern. Sie verwenden die BitLocker-Geräterichtlinie in Citrix Endpoint Management, um die im BitLocker-Assistenten auf Windows 10- und Windows 11-Geräten verfügbaren Einstellungen zu konfigurieren. Auf einem Gerät mit aktiviertem BitLocker bietet BitLocker Benutzern beispielsweise mehrere Optionen:

- Wie sie ihr Laufwerk beim Start entsperren möchten

- Wie sie ihren Wiederherstellungsschlüssel sichern

-

Wie sie ein festes Laufwerk entsperren.

-

Die Einstellungen der BitLocker-Geräterichtlinie konfigurieren auch, ob:

- BitLocker auf Geräten ohne TPM-Chip aktiviert werden soll.

- Wiederherstellungsoptionen in der BitLocker-Oberfläche angezeigt werden sollen.

- Schreibzugriff auf ein festes oder wechselbares Laufwerk verweigert werden soll, wenn BitLocker nicht aktiviert ist.

-

Ein verschlüsselter BitLocker-Wiederherstellungsschlüssel sicher gespeichert werden soll, damit Benutzer darauf zugreifen können, falls sie den Schlüssel vergessen oder verlegen. Dieser Schlüssel ist im Self-Help Portal zu finden.

-

Hinweis

Nachdem die BitLocker-Verschlüsselung auf einem Gerät gestartet wurde, können Sie die BitLocker-Einstellungen auf dem Gerät nicht mehr ändern, indem Sie eine aktualisierte BitLocker-Geräterichtlinie bereitstellen.

-

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, gehen Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

-

Anforderungen

- Die BitLocker-Geräterichtlinie erfordert Windows 10 Enterprise oder Windows 11 Enterprise Edition.

-

- Bevor Sie die BitLocker-Geräterichtlinie bereitstellen, bereiten Sie Ihre Umgebung für die BitLocker-Nutzung vor. Detaillierte Informationen von Microsoft, einschließlich der BitLocker-Systemanforderungen und der Einrichtung, finden Sie in den Artikeln unter BitLocker.

Windows Desktop- und Tablet-Einstellungen

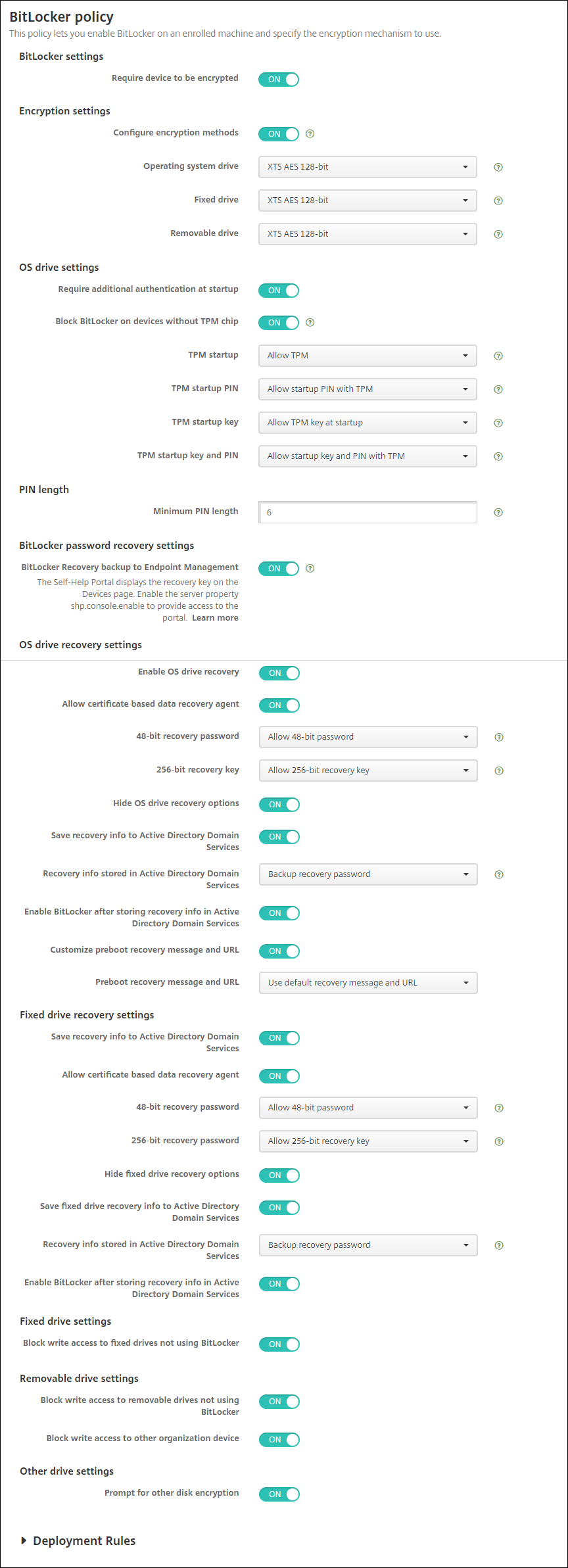

- **BitLocker-Einstellungen**

- **Gerät muss verschlüsselt werden:** Legt fest, ob Benutzer aufgefordert werden sollen, die BitLocker-Verschlüsselung auf dem Windows Desktop oder Tablet zu aktivieren. Wenn **Ein**, zeigen die Geräte nach Abschluss der Registrierung eine Meldung an, die darauf hinweist, dass das Unternehmen eine Geräteverschlüsselung erfordert. Wenn **Aus**, wird der Benutzer nicht aufgefordert und BitLocker verwendet die Richtlinieneinstellungen. Standardmäßig **Aus**.

- **Verschlüsselungseinstellungen**

- **Verschlüsselungsmethoden konfigurieren:** Legt die zu verwendenden Verschlüsselungsmethoden für bestimmte Laufwerkstypen fest. Wenn **Aus**, fordert der BitLocker-Assistent den Gerätebenutzer auf, die für einen Laufwerkstyp zu verwendende Verschlüsselungsmethode auszuwählen. Die Verschlüsselungsmethode für alle Laufwerke ist standardmäßig XTS-AES 128 Bit. Die Verschlüsselungsmethode für Wechseldatenträger ist standardmäßig AES-CBC 128 Bit. Wenn **Ein**, verwendet BitLocker die in der Richtlinie angegebene Verschlüsselungsmethode. Wenn **Ein**, erscheinen diese zusätzlichen Einstellungen: **Betriebssystemlaufwerk**, **Festes Laufwerk** und **Wechseldatenträger**. Wählen Sie die Standardverschlüsselungsmethode für jeden Laufwerkstyp. Standardmäßig **Aus**.

- **Einstellungen für das Betriebssystemlaufwerk**

- **Zusätzliche Authentifizierung beim Start erforderlich:** Gibt die zusätzliche Authentifizierung an, die während des Gerätestarts erforderlich ist. Legt auch fest, ob BitLocker auf Geräten ohne TPM-Chip zugelassen werden soll. Wenn **Aus**, können Geräte ohne TPM keine BitLocker-Verschlüsselung verwenden. Informationen zu TPM finden Sie im Microsoft-Artikel [Trusted Platform Module Technology Overview](https://docs.microsoft.com/de-de/windows/device-security/tpm/trusted-platform-module-overview). Wenn **Ein**, erscheinen die folgenden zusätzlichen Einstellungen. Standardmäßig **Aus**.

- **BitLocker auf Geräten ohne TPM-Chip blockieren:** Auf einem Gerät ohne TPM-Chip verlangt BitLocker von Benutzern die Erstellung eines Entsperrpassworts oder Startschlüssels. Der Startschlüssel wird auf einem USB-Laufwerk gespeichert, das der Benutzer vor dem Start mit dem Gerät verbinden muss. Das Entsperrpasswort muss mindestens acht Zeichen lang sein. Standardmäßig **Aus**.

- **TPM-Start:** Auf einem Gerät mit TPM gibt es vier Entsperrmodi: Nur TPM, TPM + PIN, TPM + Schlüssel und TPM + PIN + Schlüssel. Der TPM-Start ist für den Nur-TPM-Modus vorgesehen, bei dem Verschlüsselungsschlüssel im TPM-Chip gespeichert werden. Dieser Modus erfordert vom Benutzer keine zusätzlichen Entsperrdaten. Das Benutzergerät wird beim Neustart automatisch entsperrt, indem der Verschlüsselungsschlüssel vom TPM-Chip verwendet wird. Standardmäßig **TPM zulassen**.

- **TPM-Start-PIN:** Diese Einstellung ist der Entsperrmodus TPM + PIN. Eine PIN kann bis zu 20 Ziffern lang sein. Verwenden Sie die Einstellung **Mindest-PIN-Länge**, um die minimale PIN-Länge festzulegen. Ein Benutzer konfiguriert eine PIN während der BitLocker-Einrichtung und gibt die PIN beim Gerätestart ein.

- **TPM-Startschlüssel:** Diese Einstellung ist der Entsperrmodus TPM + Schlüssel. Der Startschlüssel wird auf einem USB-Laufwerk oder einem anderen Wechseldatenträger gespeichert, das der Benutzer vor dem Start mit dem Gerät verbinden muss.

- **TPM-Startschlüssel und PIN:** Diese Einstellung ist der Entsperrmodus TPM + PIN + Schlüssel.

Wenn die Entsperrung erfolgreich ist, beginnt das Betriebssystem zu laden. Andernfalls wechselt das Gerät in den Wiederherstellungsmodus.

- **PIN-Länge**

- **Mindest-PIN-Länge:** Die Mindestlänge der TPM-Start-PIN. Standardmäßig **6**.

- **BitLocker-Passwortwiederherstellungseinstellungen**

- **BitLocker-Wiederherstellungssicherung in Citrix Endpoint Management:** Wenn diese Option aktiviert ist, können Benutzer, die ihre Geräte entsperren müssen, ihren BitLocker-Wiederherstellungsschlüssel im Self-Help-Portal finden. Der Citrix Endpoint Management-Administrator kann den BitLocker-Wiederherstellungsschlüssel eines Benutzers nicht sehen. Weitere Informationen zum Anzeigen Ihres BitLocker-Wiederherstellungsschlüssels finden Sie unter [BitLocker-Wiederherstellungsschlüssel](/de-de/citrix-endpoint-management/device-management/windows/windows-desktop-laptop.html#bitlocker-recovery-key).

- **Wiederherstellungseinstellungen für das Betriebssystemlaufwerk:** Konfiguriert die Wiederherstellungsoptionen für Benutzer eines BitLocker-verschlüsselten Betriebssystemlaufwerks.

- **Wiederherstellung des Betriebssystemlaufwerks aktivieren:** Wenn der Entsperrschritt fehlschlägt, fordert BitLocker den Benutzer zur Eingabe des konfigurierten Wiederherstellungsschlüssels auf. Diese Einstellung konfiguriert die Wiederherstellungsoptionen für das Betriebssystemlaufwerk, die Benutzern zur Verfügung stehen, wenn sie das Entsperrpasswort oder den USB-Startschlüssel nicht haben. Standard ist **Aus**.

- **Zertifikatbasierten Datenwiederherstellungs-Agent zulassen:** Gibt an, ob ein zertifikatbasierter Datenwiederherstellungs-Agent zugelassen werden soll. Fügen Sie einen Datenwiederherstellungs-Agent aus den Richtlinien für öffentliche Schlüssel hinzu, die sich in der Gruppenrichtlinienverwaltungskonsole (GPMC) oder im Editor für lokale Gruppenrichtlinien befinden. Weitere Informationen zu Datenwiederherstellungs-Agents finden Sie im Microsoft-Artikel [BitLocker-Gruppenrichtlinieneinstellungen](https://docs.microsoft.com/de-de/windows/security/information-protection/bitlocker/bitlocker-group-policy-settings). Standard ist **Aus**.

- **48-Bit-Wiederherstellungspasswort:** Gibt an, ob Benutzer ein Wiederherstellungspasswort verwenden dürfen oder müssen. BitLocker generiert das Passwort und speichert es in einer Datei oder einem Microsoft Cloud-Konto. Standard ist **48-Bit-Passwort zulassen**.

- **256-Bit-Wiederherstellungsschlüssel:** Gibt an, ob Benutzer einen Wiederherstellungsschlüssel verwenden dürfen oder müssen. Ein Wiederherstellungsschlüssel ist eine BEK-Datei, die auf einem USB-Laufwerk gespeichert wird. Standard ist **256-Bit-Wiederherstellungsschlüssel zulassen**.

- **Wiederherstellungsoptionen für das Betriebssystemlaufwerk ausblenden:** Gibt an, ob Wiederherstellungsoptionen in der BitLocker-Oberfläche angezeigt oder ausgeblendet werden sollen. Wenn **Ein**, werden keine Wiederherstellungsoptionen in der BitLocker-Oberfläche angezeigt. In diesem Fall registrieren Sie das Gerät bei Active Directory, speichern Sie die Wiederherstellungsoptionen in Active Directory und setzen Sie **Wiederherstellungsinformationen in AD DS speichern** auf **Ein**. Standard ist **Aus**.

- **Wiederherstellungsinformationen in Active Directory Domain Services speichern:** Gibt an, ob die Wiederherstellungsoptionen in Active Directory Domain Services gespeichert werden sollen. Standard ist **Aus**.

- **In Active Directory Domain Services gespeicherte Wiederherstellungsinformationen:** Gibt an, ob das BitLocker-Wiederherstellungspasswort oder das Wiederherstellungspasswort und das Schlüsselpaket in Active Directory Domain Services gespeichert werden sollen. Das Speichern des Schlüsselpakets unterstützt die Wiederherstellung von Daten von einem physisch beschädigten Laufwerk. Standard ist **Wiederherstellungspasswort sichern**.

- **BitLocker nach dem Speichern der Wiederherstellungsinformationen in Active Directory Domain Services aktivieren:** Gibt an, ob Benutzer daran gehindert werden sollen, BitLocker zu aktivieren, es sei denn, das Gerät ist mit der Domäne verbunden und die Sicherung der BitLocker-Wiederherstellungsinformationen in Active Directory ist erfolgreich. Wenn **Ein**, muss ein Gerät vor dem Starten von BitLocker in die Domäne eingebunden sein. Standard ist **Aus**.

- **Preboot-Wiederherstellungsnachricht und URL:** Gibt an, ob BitLocker eine angepasste Nachricht und URL auf dem Wiederherstellungsbildschirm anzeigt. Wenn **Ein**, werden die folgenden zusätzlichen Einstellungen angezeigt: **Standard-Wiederherstellungsnachricht und URL verwenden**, **Leere Wiederherstellungsnachricht und URL verwenden**, **Benutzerdefinierte Wiederherstellungsnachricht verwenden**, **Benutzerdefinierte Wiederherstellungs-URL verwenden** und **Citrix Endpoint Management-Wiederherstellungsnachricht und URL verwenden**. Wenn **Aus**, werden die Standard-Wiederherstellungsnachricht und URL angezeigt. Standard ist **Aus**.

-

Wiederherstellungseinstellungen für feste Laufwerke: Konfiguriert die Wiederherstellungsoptionen für Benutzer eines BitLocker-verschlüsselten festen Laufwerks. BitLocker zeigt Benutzern keine Nachricht zur Verschlüsselung fester Laufwerke an. Um ein Laufwerk während des Starts zu entsperren, gibt ein Benutzer ein Passwort oder eine Smartcard ein. Die Start-Entsperreinstellungen, die nicht in dieser Richtlinie enthalten sind, erscheinen in der BitLocker-Oberfläche, wenn ein Benutzer die BitLocker-Verschlüsselung auf einem festen Laufwerk aktiviert. Informationen zu den zugehörigen Einstellungen finden Sie unter Wiederherstellung des Betriebssystemlaufwerks konfigurieren, weiter oben in dieser Liste. Standard ist Aus.

-

Einstellungen für feste Laufwerke

- Schreibzugriff auf feste Laufwerke blockieren, die BitLocker nicht verwenden: Wenn Ein, können Benutzer nur auf feste Laufwerke schreiben, wenn diese mit BitLocker verschlüsselt sind. Standard ist Aus.

-

Einstellungen für Wechseldatenträger

-

Schreibzugriff auf Wechseldatenträger blockieren, die BitLocker nicht verwenden: Wenn Ein, können Benutzer nur auf Wechseldatenträger schreiben, wenn diese mit BitLocker verschlüsselt sind. Konfigurieren Sie diese Einstellung entsprechend, ob Ihre Organisation den Schreibzugriff auf andere Wechseldatenträger der Organisation zulässt. Standard ist Aus.

-

Schreibzugriff auf andere Geräte der Organisation blockieren: Wenn Ein, können Benutzer nicht auf andere Geräte innerhalb ihrer Organisation schreiben, z. B. ein Netzlaufwerk.

-

Andere Laufwerkseinstellungen

-

Warnung für andere Festplattenverschlüsselung anzeigen: Ermöglicht das Deaktivieren der Warnmeldung für andere Festplattenverschlüsselungen auf Geräten. Standardmäßig Aus.