Descripción general de la seguridad técnica

Descripción general de la seguridad

Este documento se aplica a Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops) alojado en Citrix Cloud. Esta información incluye Citrix Virtual Apps Essentials y Citrix Virtual Desktops Essentials.

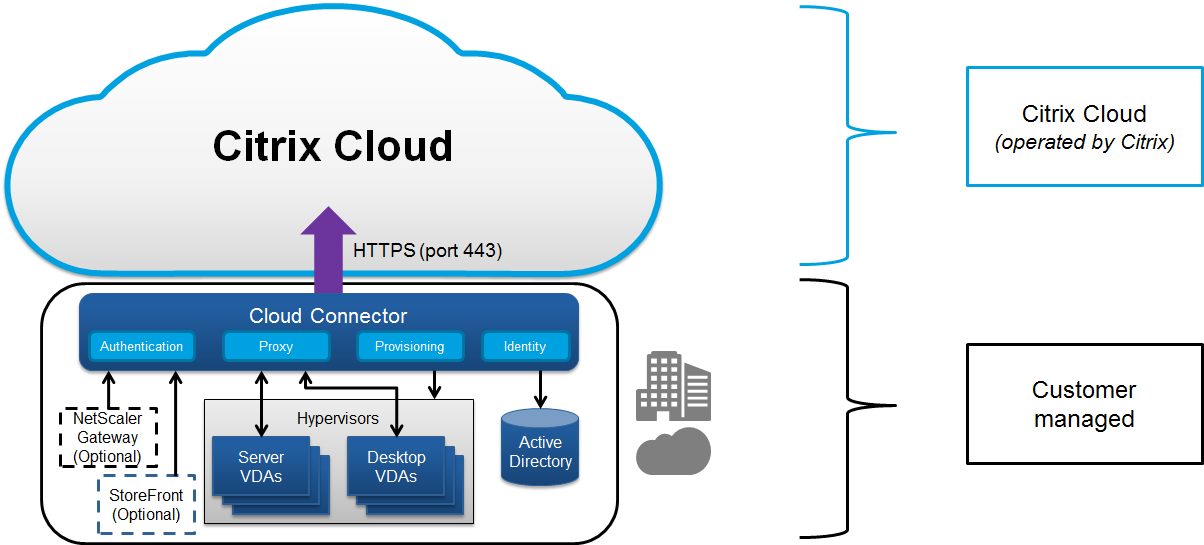

Citrix Cloud gestiona el funcionamiento del plano de control para los entornos de Citrix DaaS. El plano de control incluye los Delivery Controllers, las consolas de administración, la base de datos SQL, el servidor de licencias y, opcionalmente, StoreFront y Citrix Gateway (anteriormente NetScaler Gateway). Los Virtual Delivery Agents (VDA) que alojan las aplicaciones y los escritorios permanecen bajo el control del cliente en el centro de datos de su elección, ya sea en la nube o en las instalaciones. Estos componentes se conectan al servicio en la nube mediante un agente llamado Citrix Cloud Connector. Si los clientes eligen usar Citrix Workspace™, también pueden optar por usar el servicio Citrix Gateway en lugar de ejecutar Citrix Gateway en su centro de datos. El siguiente diagrama ilustra Citrix DaaS y sus límites de seguridad.

Cumplimiento basado en la nube de Citrix

Visita el Citrix Trust Center para obtener más información sobre las certificaciones de Citrix Cloud, y consulta con frecuencia para ver las actualizaciones.

Nota:

El uso de Citrix Managed Azure Capacity con varias ediciones de Citrix DaaS™ y Universal Hybrid Multi-Cloud no se ha evaluado para Citrix SOC 2 (Tipo 1 o 2), ISO 27001, HIPAA u otros requisitos de cumplimiento en la nube.

Flujo de datos

-

Citrix DaaS no aloja los VDA, por lo que los datos de la aplicación del cliente y las imágenes necesarias para el aprovisionamiento siempre se alojan en la configuración del cliente. El plano de control tiene acceso a metadatos, como nombres de usuario, nombres de máquina y accesos directos a aplicaciones, lo que restringe el acceso a la propiedad intelectual del cliente desde el plano de control.

-

Los datos que fluyen entre la nube y las instalaciones del cliente usan conexiones TLS seguras a través del puerto 443.

Aislamiento de datos

Citrix DaaS almacena solo los metadatos necesarios para la intermediación y supervisión de las aplicaciones y escritorios del cliente. La información confidencial, incluidas las imágenes, los perfiles de usuario y otros datos de la aplicación, permanece en las instalaciones del cliente o en la suscripción de su proveedor de nube pública.

Ediciones del servicio

Las capacidades de Citrix DaaS varían según la edición. Por ejemplo, Citrix Virtual Apps Essentials™ solo admite el servicio Citrix Gateway y Citrix Workspace. Consulta la documentación de ese producto para obtener más información sobre las funciones compatibles.

Seguridad de ICA®

Citrix DaaS ofrece varias opciones para proteger el tráfico ICA en tránsito. Las siguientes son las opciones disponibles:

- Cifrado básico: La configuración predeterminada.

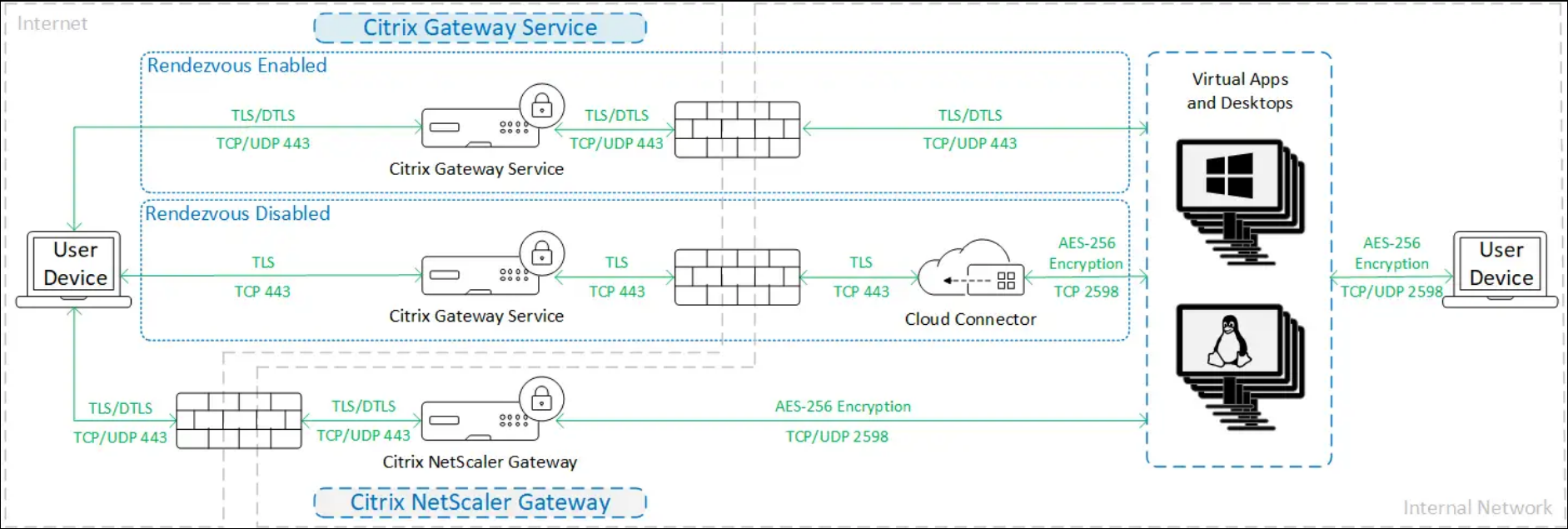

- Secure HDX™: Permite el cifrado de extremo a extremo de los datos de la sesión mediante AES-256.

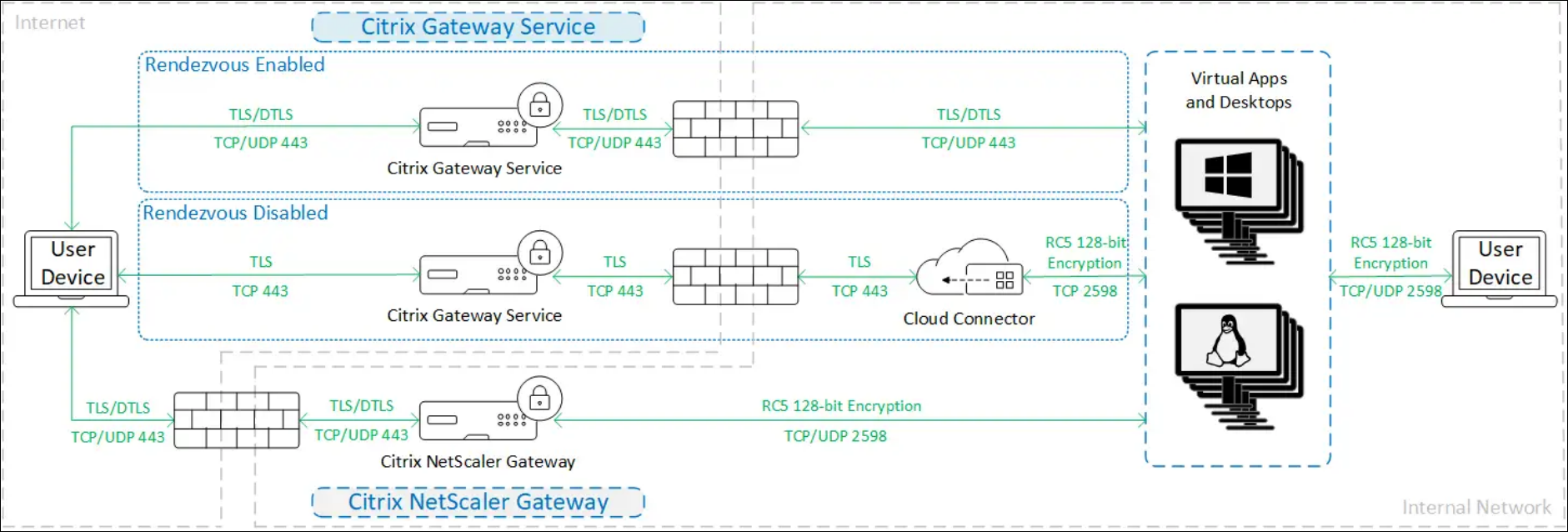

- SecureICA: Permite cifrar los datos de la sesión mediante cifrado RC5 (128 bits).

- HDX Direct: Permite usar el cifrado a nivel de red mediante TLS/DTLS.

- VDA TLS/DTLS: Permite usar el cifrado a nivel de red mediante TLS/DTLS.

- Protocolo Rendezvous: Disponible solo cuando se usa el servicio Citrix Gateway. Cuando se usa el protocolo Rendezvous, todos los segmentos de las conexiones de las sesiones ICA se cifran mediante TLS/DTLS.

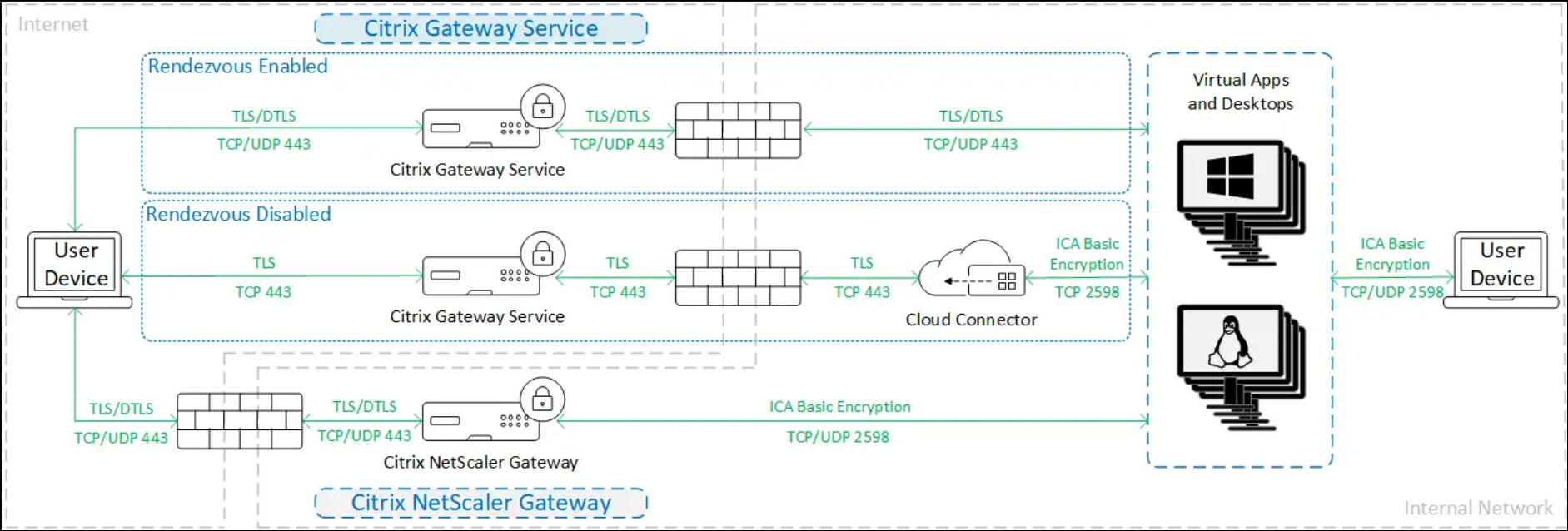

Cifrado básico

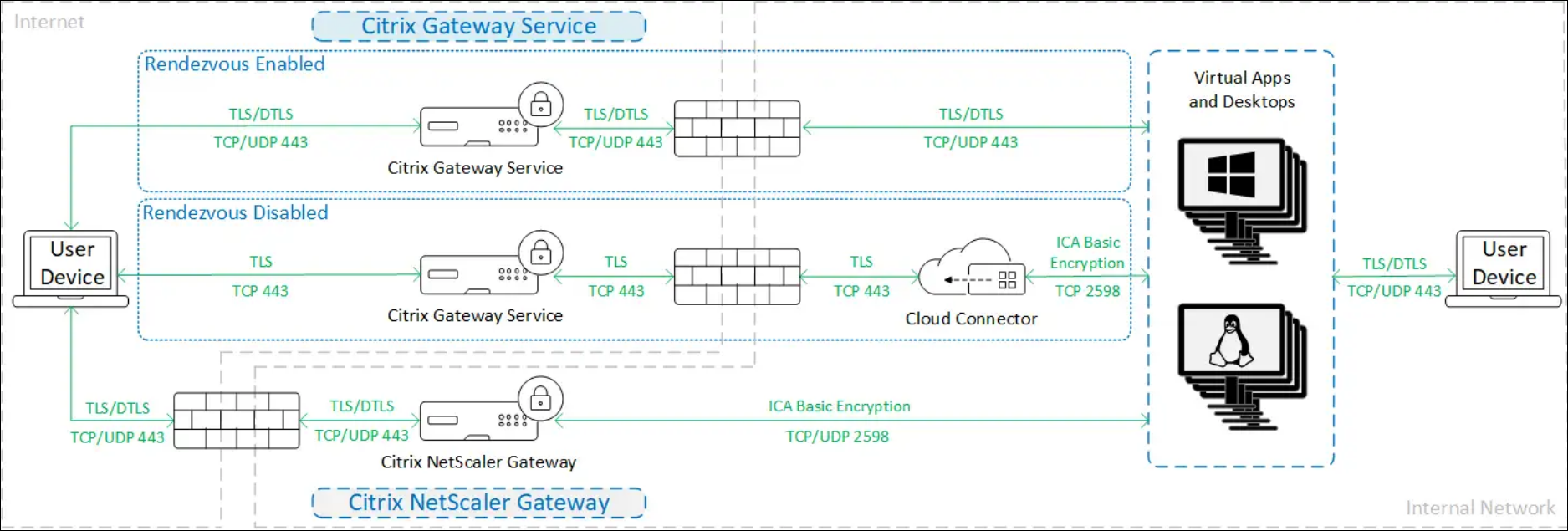

Cuando se usa el cifrado básico, el tráfico se cifra como se muestra en el siguiente diagrama.

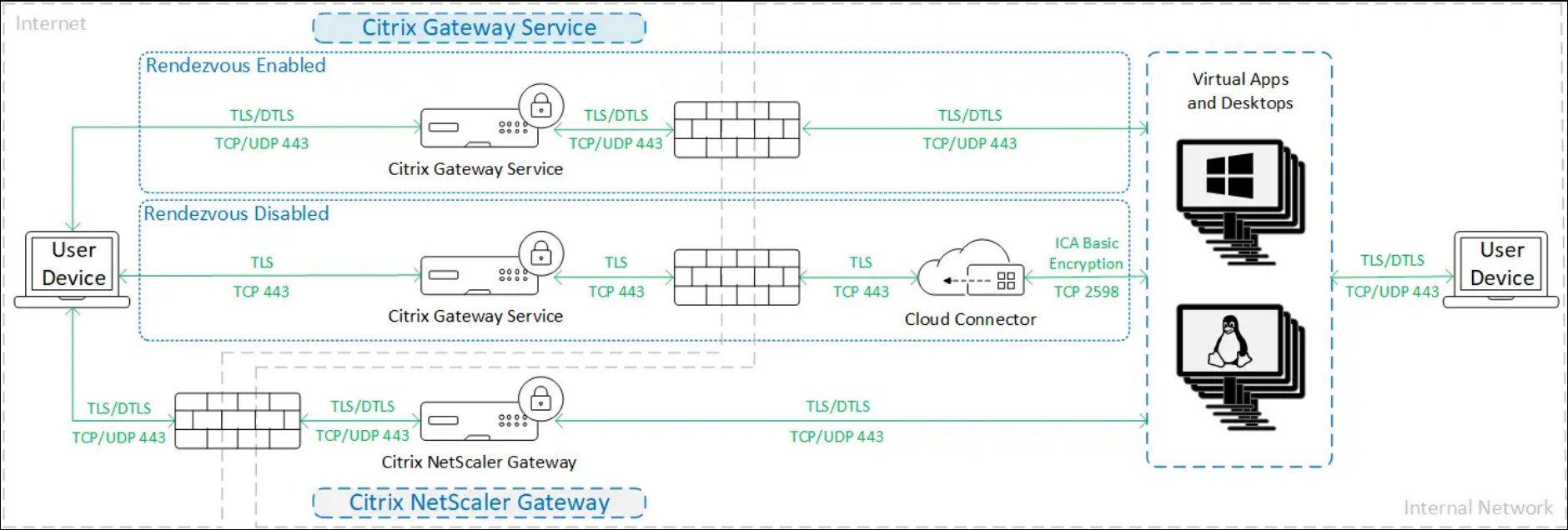

Secure HDX

Cuando se usa Secure HDX, el tráfico se cifra como se muestra en el siguiente diagrama.

SecureICA

- Cuando se usa SecureICA, el tráfico se cifra como se muestra en el siguiente diagrama.

Nota:

Se recomienda usar Secure HDX en su lugar. Secure ICA fue obsoleto con el lanzamiento de Citrix Virtual Apps and Desktops 2402.

SecureICA no es compatible cuando se usa la aplicación Workspace para HTML5.

HDX Direct

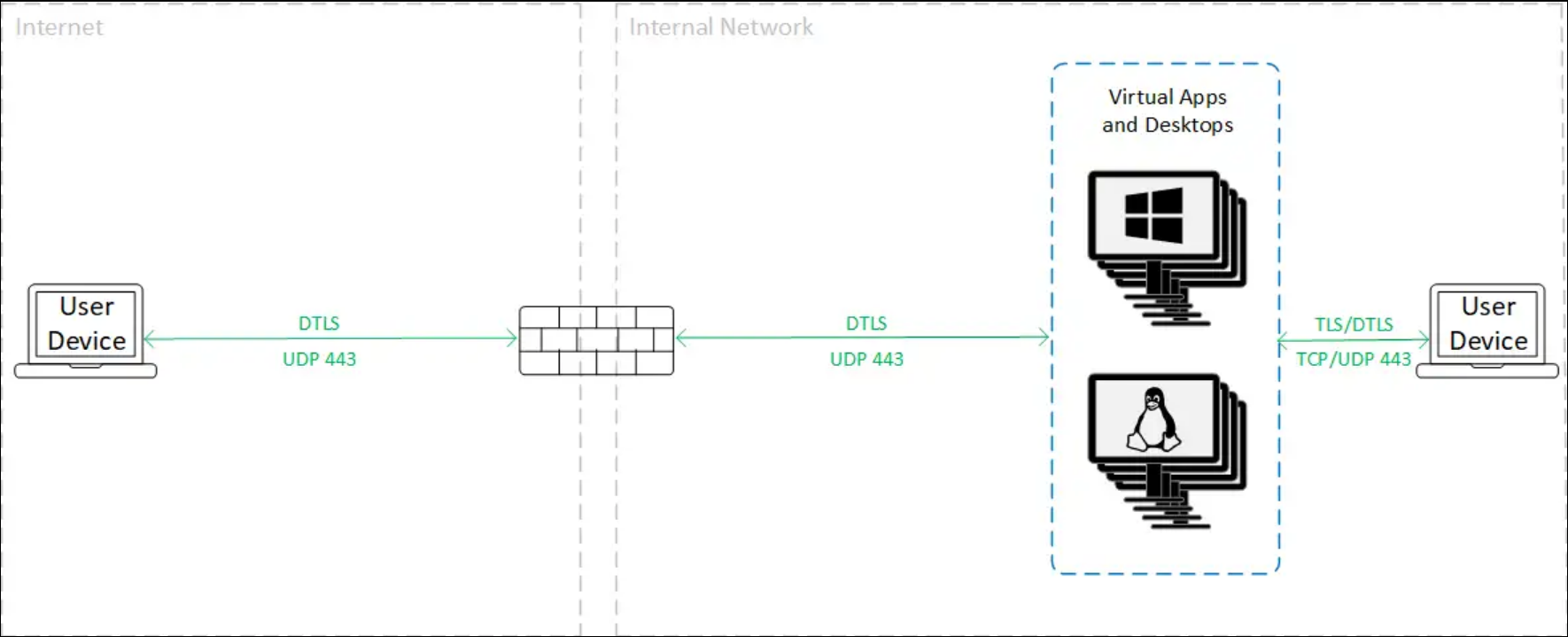

Interno

Cuando se usa HDX Direct en modo solo interno, el tráfico se cifra como se muestra en el siguiente diagrama.

Externo

- Al usar HDX Direct en modo interno y externo, el tráfico se cifra como se muestra en el siguiente diagrama.

-

VDA TLS/DTLS

Al usar el cifrado VDA TLS/DTLS, el tráfico se cifra como se muestra en el siguiente diagrama.

Nota:

Al usar Gateway Service sin Rendezvous, el tráfico entre el VDA y el Cloud Connector no está cifrado con TLS, porque el Cloud Connector no admite la conexión al VDA con cifrado a nivel de red.

Más recursos

Para obtener más información sobre las opciones de seguridad de ICA y cómo configurarlas, consulta:

- Secure HDX: [Secure HDX](https://docs.citrix.com/es-es/citrix-virtual-apps-desktops/hdx-transport/secure-hdx)

- HDX Direct: [HDX Direct](https://docs.citrix.com/es-es/citrix-virtual-apps-desktops/hdx-transport/hdx-direct)

- SecureICA: [Configuración de directivas de seguridad](/es-es/citrix-virtual-apps-desktops/policies/reference/ica-policy-settings/security-policy-settings.html)

- VDA TLS/DTLS: [Seguridad de la capa de transporte](/es-es/citrix-virtual-apps-desktops/secure/tls-vda)

- Protocolo Rendezvous: Protocolo Rendezvous

Gestión de credenciales

Citrix DaaS gestiona cuatro tipos de credenciales:

- Credenciales de usuario: Cuando los usuarios se autentican en Workspace o StoreFront™ usando su nombre de usuario y contraseña de Active Directory, estos se almacenan para proporcionar inicio de sesión único (SSO) a los VDA. Al usar StoreFront administrado por el cliente, estos se cifran normalmente por el conector antes de enviarse a DaaS; para obtener más información, consulta Acceso de cliente a través de StoreFront.

- Credenciales de administrador: Los administradores se autentican en Citrix Cloud. La autenticación genera un token web JSON (JWT) firmado de un solo uso que otorga al administrador acceso a Citrix DaaS.

- Contraseñas de hipervisor: Los hipervisores locales que requieren una contraseña para la autenticación tienen una contraseña generada por el administrador que se almacena directamente cifrada en la base de datos SQL en la nube. Citrix gestiona las claves de pares para garantizar que las credenciales del hipervisor solo estén disponibles para procesos autenticados.

- Credenciales de Active Directory (AD): Machine Creation Services™ usa el Cloud Connector para crear cuentas de máquina en el AD de un cliente. Dado que la cuenta de máquina del Cloud Connector solo tiene acceso de lectura a AD, se le solicita al administrador las credenciales para cada operación de creación o eliminación de máquina. Estas credenciales se almacenan solo en la memoria y se conservan solo para un único evento de aprovisionamiento.

Consideraciones de implementación

- Citrix recomienda que los usuarios consulten la documentación de mejores prácticas publicada para implementar aplicaciones de Citrix Gateway y VDA en sus entornos.

Cloud Connectors

Comunicación con Citrix Cloud

Todas las conexiones de Citrix Cloud Connectors a DaaS y otros servicios de Citrix Cloud usan HTTPS con TLS 1.2.

HTTPS para el servicio XML y STA

Si usas StoreFront local o NetScaler Gateways, se recomienda que habilites HTTPS y deshabilites HTTP en el conector. Para obtener más información, consulta Configuración de HTTPS.

Requisitos de acceso a la red

Además de los puertos descritos en Configuración de puertos de entrada y salida, los Cloud Connectors tienen los siguientes requisitos de acceso a la red:

- Los Citrix Cloud Connectors solo requieren tráfico saliente por el puerto 443 a Internet y se pueden alojar detrás de un proxy HTTP.

- Dentro de la red interna, el Cloud Connector necesita acceso a lo siguiente para Citrix DaaS:

- VDA: Puerto 80, tanto de entrada como de salida, más 1494 y 2598 de entrada si usas el servicio Citrix Gateway.

- Servidores StoreFront: Puerto 443 de entrada si usas HTTPS (recomendado) o puerto 80 si usas HTTP (no recomendado).

- Citrix Gateways, si están configurados como STA: Puerto 443 de entrada si usas HTTPS (recomendado) o puerto 80 si usas HTTP (no recomendado).

- Controladores de dominio de Active Directory

- Hipervisores: Solo saliente. Consulta Puertos de comunicación usados por las tecnologías de Citrix para ver los puertos específicos.

El tráfico entre los VDA y los Cloud Connectors se cifra mediante la seguridad a nivel de mensaje de Kerberos.

Claves de seguridad

Puedes usar Claves de seguridad para asegurarte de que solo los servidores StoreFront y los dispositivos Citrix Gateway autorizados puedan conectarse a DaaS a través de los Cloud Connectors. Esto es especialmente importante si has habilitado la confianza XML.

Acceso de cliente

Puedes proporcionar acceso de cliente a través de Workspace alojado por Citrix o alojando tu propia implementación de StoreFront.

Los usuarios pueden conectarse a Workspace o StoreFront usando la aplicación Citrix Workspace o un navegador web. Para obtener recomendaciones de seguridad para la aplicación Citrix Workspace, consulta la documentación de cada plataforma.

Acceso de cliente a través de Workspace

Citrix Workspace es un servicio administrado por Citrix que permite que las aplicaciones cliente accedan a los recursos de DaaS sin necesidad de infraestructura local. Para conocer las versiones compatibles de la aplicación Citrix Workspace y otros requisitos, consulta Requisitos del sistema de Workspace. Para obtener información sobre la seguridad, consulta Descripción general de la seguridad de Citrix Workspace.

Acceso de cliente a través de StoreFront

Como alternativa a Workspace, puedes proporcionar acceso de cliente implementando Citrix StoreFront en tu entorno local. Esto ofrece mayores opciones de configuración de seguridad y flexibilidad para la arquitectura de implementación, incluida la capacidad de mantener las credenciales de usuario en las instalaciones. El servidor StoreFront se puede alojar detrás de un Citrix Gateway para proporcionar acceso remoto seguro, aplicar la autenticación multifactor y agregar otras funciones de seguridad. Para obtener más información, consulta Protege tu implementación de StoreFront.

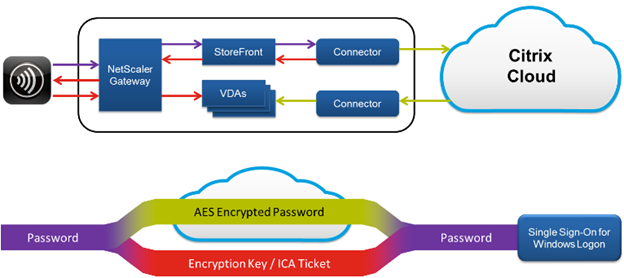

Credenciales de usuario

Si el usuario se autenticó en StoreFront con sus credenciales de Active Directory, cuando un usuario inicia una aplicación, StoreFront pasa las credenciales al Cloud Connector. De forma predeterminada, el Cloud Connector cifra las credenciales de usuario mediante cifrado AES y una clave aleatoria de un solo uso generada para cada inicio. La clave nunca se pasa a la nube y se devuelve solo a la aplicación Citrix Workspace. La aplicación Citrix Workspace pasa esta clave al VDA para descifrar la contraseña del usuario durante el inicio de la sesión y así ofrecer una experiencia de inicio de sesión único. El flujo se muestra en la siguiente figura.

Es importante que configures HTTPS entre el cliente, el gateway, StoreFront y el conector para asegurarte de que la contraseña siempre esté cifrada dentro de tu red.

Con el comportamiento predeterminado, como Citrix Cloud no tiene acceso a las credenciales, no puede reenviarlas a otros Cloud Connectors o Connector Appliances para su validación. Esto es necesario si usas varios dominios sin relaciones de confianza. Puedes deshabilitar este comportamiento y permitir que las credenciales se carguen en Citrix Cloud para que pueda reenviarlas a otros Cloud Connectors y Connector Appliances para su validación. Para configurar esto, usa el cmdlet Set-Brokersite del SDK de PowerShell de DaaS con el parámetro CredentialForwardingToCloudAllowed.

Conexión a Cloud Connectors mediante HTTPS

Se recomienda que configures StoreFront para que se conecte a los Cloud Connectors mediante HTTPS y así asegurarte de que toda la comunicación esté cifrada. Esto requiere que hayas habilitado HTTPS para el servicio XML y STA. Para configurar StoreFront para que se conecte mediante HTTPS, consulta Agregar fuentes de recursos para Citrix Desktops as a Service y Agregar dispositivo Citrix Gateway.

Confianza XML

De forma predeterminada, cuando StoreFront se conecta a DaaS para acciones como la enumeración y el inicio, StoreFront debe pasar las credenciales de Active Directory del usuario para que DaaS pueda autenticar al usuario y verificar su pertenencia a grupos. Sin embargo, al usar otros métodos de autenticación como el paso a través de dominio, las tarjetas inteligentes o SAML, StoreFront no tiene la contraseña de Active Directory. En este caso, debes habilitar la “Confianza XML”. Con la confianza XML habilitada, DaaS permite que StoreFront realice acciones en nombre de un usuario, como enumerar e iniciar aplicaciones, sin validar la contraseña del usuario. Antes de habilitar la confianza XML, usa Claves de seguridad u otro mecanismo, como firewalls o IPsec, para asegurarte de que solo los servidores StoreFront de confianza puedan conectarse a los Cloud Connectors.

Para habilitar la confianza XML en Studio, ve a Configuración > Configuración del sitio y activa Habilitar confianza XML.

Para usar el SDK de Citrix DaaS para verificar el valor actual de la confianza XML, ejecuta Get-BrokerSite e inspecciona el valor de TrustRequestsSentToTheXMLServicePort.

Para usar el SDK de Citrix DaaS para habilitar o deshabilitar la confianza XML, ejecuta Set-BrokerSite con el parámetro TrustRequestsSentToTheXMLServicePort.

Servicio Citrix Gateway

El uso del servicio Citrix Gateway evita la necesidad de implementar Citrix Gateway en los centros de datos de los clientes.

Para obtener más detalles, consulta Servicio Citrix Gateway.

Todas las conexiones TLS entre el Cloud Connector y Citrix Cloud se inician desde el Cloud Connector hacia Citrix Cloud. No se requiere ninguna asignación de puertos de firewall de entrada.

Gateway NetScaler® local

Puedes usar un gateway NetScaler local para proporcionar acceso a los recursos. El Gateway debe poder llegar a los Cloud Connectors para canjear los tickets STA. Se recomienda que configures el gateway para que se conecte a los Cloud Connectors mediante HTTPS; consulta HTTPS para el servicio XML y STA. Si has habilitado las Claves de seguridad, debes configurar el gateway para que incluya las claves.

Más información

Los siguientes recursos contienen información de seguridad:

-

Descripción general de la seguridad técnica para Citrix Managed Azure.

-

Citrix Trust Center: El centro de confianza contiene documentación sobre estándares y certificaciones importantes para mantener un entorno de TI seguro y conforme.

-

Guía de implementación segura para la plataforma Citrix Cloud: Esta guía proporciona una descripción general de las mejores prácticas de seguridad al usar Citrix Cloud y describe la información que Citrix Cloud recopila y administra. Esta guía también contiene enlaces a información completa sobre el Citrix Cloud Connector.

Nota:

Este documento tiene como objetivo proporcionar al lector una introducción y una descripción general de la funcionalidad de seguridad de Citrix Cloud, así como definir la división de responsabilidades entre Citrix y los clientes con respecto a la protección de la implementación de Citrix Cloud. No pretende servir como manual de configuración y administración para Citrix Cloud ni para ninguno de sus componentes o servicios.

En este artículo

- Descripción general de la seguridad

- Cumplimiento basado en la nube de Citrix

- Flujo de datos

- Aislamiento de datos

- Ediciones del servicio

- Seguridad de ICA®

- Gestión de credenciales

- Consideraciones de implementación

- Cloud Connectors

- Claves de seguridad

- Acceso de cliente

- Acceso de cliente a través de Workspace

- Acceso de cliente a través de StoreFront

- Servicio Citrix Gateway

- Gateway NetScaler® local

- Más información