Migrar cargas de trabajo entre ubicaciones de recursos mediante el servicio de portabilidad de imágenes

Nota:

La versión en la nube existente de IPS ha quedado obsoleta. Ahora hay disponible una versión local de IPS. Consulta nuestra documentación para obtener más información sobre esta solución local.

La versión en la nube de IPS dejará de estar disponible el 27 de abril de 2026. Asegúrate de haber realizado la transición completa a la nueva versión local de IPS antes de esa fecha.

Si tienes alguna pregunta o quieres solicitar información adicional, ponte en contacto con tu representante de Citrix.

El servicio de portabilidad de imágenes simplifica la gestión de imágenes en distintas plataformas. Las API REST de Citrix Virtual Apps and Desktops™ se pueden usar para automatizar la administración de recursos dentro de un sitio de Citrix Virtual Apps and Desktops.

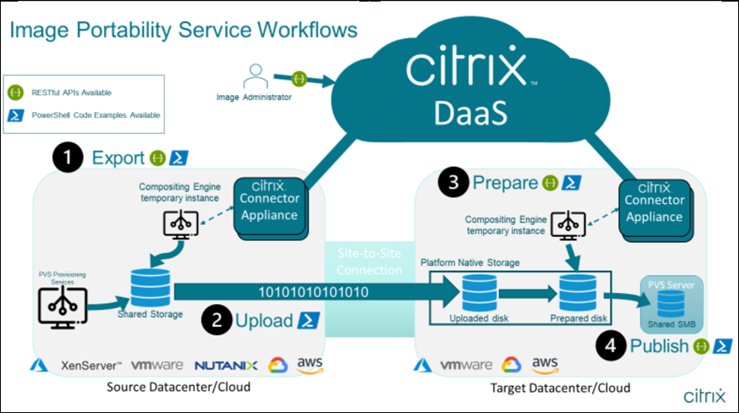

- El flujo de trabajo de portabilidad de imágenes comienza cuando usas Citrix Cloud para iniciar la migración de una imagen entre dos ubicaciones de recursos. Después de exportar tu imagen, el servicio de portabilidad de imágenes te ayuda a transferir y preparar la imagen para que se ejecute en el hipervisor de destino o en la nube pública. Por último, Citrix Provisioning o Machine Creation Services™ aprovisiona la imagen en el entorno de destino.

Componentes

Los componentes del servicio de portabilidad de imágenes incluyen:

- Servicios de Citrix Cloud™

- Citrix Credential Wallet

- Citrix Connector™ Appliance

- VM de Compositing Engine

- Scripts de ejemplo de PowerShell

Servicios de Citrix Cloud

La API de Citrix Cloud Services es un servicio de API REST que interactúa con el servicio de portabilidad de imágenes. Mediante el servicio de API REST, puedes crear y supervisar trabajos de portabilidad de imágenes. Por ejemplo, puedes realizar una llamada a la API para iniciar un trabajo de portabilidad de imágenes, como exportar un disco, y luego realizar llamadas para obtener el estado del trabajo.

Citrix Credentials Wallet

El servicio Citrix Credentials Wallet gestiona de forma segura las credenciales del sistema, lo que permite que el servicio de portabilidad de imágenes interactúe con tus activos. Por ejemplo, al exportar un disco de vSphere a un recurso compartido SMB, el servicio de portabilidad de imágenes requiere credenciales para abrir una conexión al recurso compartido SMB y escribir el disco. Si las credenciales se almacenan en Credential Wallet, el servicio de portabilidad de imágenes puede recuperarlas y usarlas.

Este servicio te da la capacidad de gestionar completamente tus credenciales. La API de Cloud Services actúa como un punto de acceso, lo que te da la capacidad de crear, actualizar y eliminar credenciales.

Compositing Engine

El Compositing Engine es el motor principal del servicio de portabilidad de imágenes. El Compositing Engine (CE) es una única VM que se crea al inicio de un trabajo de exportación o preparación de portabilidad de imágenes. Estas VM se crean en el mismo entorno donde se está realizando el trabajo. Por ejemplo, al exportar un disco de vSphere, el CE se crea en el servidor vSphere. Del mismo modo, al ejecutar un trabajo de preparación en Azure, AWS o Google Cloud, el CE se crea en Azure, AWS o Google Cloud, respectivamente. El CE monta tu disco en sí mismo y luego realiza las manipulaciones necesarias en el disco. Una vez finalizado el trabajo de preparación o exportación, la VM de CE y todos sus componentes se eliminan.

Connector Appliance

El Connector Appliance, que ejecuta software de proveedor para gestionar los recursos de IPS, se ejecuta en tu entorno (tanto local como en tu suscripción de Azure, AWS o Google Cloud) y actúa como controlador para trabajos individuales. Recibe instrucciones de trabajo del servicio en la nube y crea y gestiona las VM de Compositing Engine. La VM de Connector Appliance actúa como un único punto de comunicación seguro entre los servicios en la nube y tus entornos. Implementa uno o varios Connector Appliances en cada una de tus ubicaciones de recursos (locales, Azure, AWS o Google Cloud). Se implementa un Connector Appliance en cada ubicación de recursos por motivos de seguridad. Al ubicar conjuntamente el Connector Appliance y el Compositing Engine, la postura de seguridad de la implementación aumenta considerablemente, ya que todos los componentes y las comunicaciones se mantienen dentro de tu ubicación de recursos.

Módulos de PowerShell

Proporcionamos una colección de módulos de PowerShell para usar dentro de scripts como punto de partida para desarrollar tu propia automatización personalizada. Los módulos suministrados se admiten tal cual, pero puedes modificarlos si es necesario para tu implementación.

-

La automatización de PowerShell usa los parámetros de configuración suministrados para componer una llamada REST al servicio de API de Citrix Cloud para iniciar el trabajo y luego proporcionarte actualizaciones periódicas a medida que avanza el trabajo.

-

Si quieres desarrollar tu propia solución de automatización, puedes realizar llamadas al servicio en la nube directamente usando tu lenguaje de programación preferido. Consulta el portal de la API para obtener información detallada sobre cómo configurar y usar los puntos de conexión REST y los módulos de PowerShell del servicio de portabilidad de imágenes.

Flujos de trabajo

-

El servicio de portabilidad de imágenes usa un flujo de trabajo multifase para preparar una imagen de catálogo maestra desde una ubicación de recursos local para tu suscripción a la nube pública. El servicio exporta la imagen desde la plataforma de hipervisor local y tú la cargas en tu suscripción a la nube pública (nuestra utilidad de carga de PowerShell proporcionada puede ayudarte a automatizar esto). Luego, la portabilidad de imágenes prepara la imagen para que sea compatible con tu plataforma de nube pública. Por último, la imagen se publica y está lista para implementarse como un nuevo catálogo de máquinas dentro de tu ubicación de recursos en la nube.

-

-

Estos flujos de trabajo de alto nivel se basan en la configuración de aprovisionamiento de origen y destino de la imagen (Machine Creation o Citrix Provisioning™). El flujo de trabajo elegido determina qué pasos del trabajo de portabilidad de imágenes son necesarios.

-

Consulta la siguiente tabla para comprender qué trabajos son necesarios para cada uno de los flujos de trabajo de IPS admitidos.

-

Flujo de trabajo (origen a destino) Exportar Cargar Preparar Publicar - | — | — | — | — | — |

-

MCS to MCS Y Y Y N -

PVS to MCS* N Y Y N

| PVS to PVS | N/A | Y | Y | Y |

| MCS to PVS | Y | Y | Y | Y |

*Asume que tienes la imagen original como un vDisk de Citrix Provisioning y no necesitas exportarla directamente desde el hipervisor de la plataforma de origen.

Requisitos

- Para empezar a usar la portabilidad de imágenes, debes cumplir los siguientes requisitos.

Una imagen de catálogo de máquinas de Citrix

IPS requiere el uso de imágenes que tengan una de las siguientes configuraciones probadas:

-

Windows Server 2016, 2019 y 2022H2

-

Windows 10 u 11

-

Aprovisionadas mediante Machine Creation Services o Citrix Provisioning

-

Citrix Virtual Delivery Agent

-

Remote Desktop Services habilitados para el acceso a la consola en Azure

-

El servicio de portabilidad de imágenes admite los siguientes hipervisores y plataformas en la nube:

-

Plataformas de origen:

-

VMware vSphere 7.0 y 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (solo Prism Element)

-

Microsoft Azure

-

Google Cloud Platform

Plataformas de destino:

-

VMware vSphere 8.0

-

XenServer 8/Citrix Hypervisor 8.2

-

Nutanix AHV (solo Prism Element)

-

Microsoft Azure

-

AWS

-

Google Cloud Platform

-

Un dispositivo Citrix Connector

- Necesitas un dispositivo Citrix Connector instalado y configurado en cada ubicación de recursos donde planeas usar la portabilidad de imágenes. Por ejemplo, si usas la portabilidad de imágenes para mover una imagen de vSphere a Azure, AWS y Google Cloud, necesitas al menos cuatro dispositivos Citrix Connector:

Consulta Implementar dispositivos Connector para obtener instrucciones detalladas.

Un recurso compartido de archivos SMB (Windows)

Necesitas un recurso compartido de archivos SMB de Windows para almacenar la salida de los trabajos de exportación. El recurso compartido debe ser accesible para la VM de Compositing Engine que se creará en la ubicación de recursos donde usas el servicio de portabilidad de imágenes. Asegúrate de que el espacio libre disponible en el recurso compartido sea al menos el doble del tamaño configurado del sistema de archivos de tu imagen.

Una máquina para ejecutar scripts de PowerShell

Asegúrate de que tu máquina que ejecuta los scripts de PowerShell tenga lo siguiente:

- PowerShell versión 5.1.

-

Una conexión de red rápida al recurso compartido de archivos SMB. Puede ser la misma máquina que aloja el recurso compartido de archivos.

-

Una conexión de red rápida a las plataformas de nube pública donde planeas usar la función de portabilidad de imágenes. Por ejemplo, Azure, AWS o Google Cloud.

Consulta la sección Preparar una máquina para PowerShell para obtener detalles sobre cómo descargar y configurar los módulos de portabilidad de imágenes desde la Galería de PowerShell.

Tu ID de cliente de Citrix Cloud

Asegúrate de tener una suscripción válida a Citrix DaaS.

Para continuar, necesitas acceso a Citrix DaaS (anteriormente, servicio Citrix Virtual Apps and Desktops). Si no tienes acceso, contacta con tu representante de Citrix.

Consulta la documentación de Introducción a la API para obtener instrucciones sobre cómo crear y configurar un cliente de API para usar con la portabilidad de imágenes.

Permisos y configuración necesarios de Azure

Para que el servicio de portabilidad de imágenes realice acciones en tu recurso de Azure, necesitas conceder permisos a ciertas capacidades de Azure al principal de servicio de Azure usado por el servicio de portabilidad de imágenes. Para obtener la lista detallada, consulta Permisos necesarios de Microsoft Azure.

Puedes asignar el rol de Colaborador al principal de servicio en el recurso asociado. O, para asignar los permisos mínimos requeridos, puedes crear roles personalizados con los permisos necesarios y asignarlos al principal de servicio con el ámbito de los recursos adecuados.

Consulta la documentación de Azure para configurar roles de seguridad para tu principal de servicio de Azure y para crear roles personalizados.

Permisos y configuración necesarios de Google Cloud

Para que el Servicio de Portabilidad de Imágenes realice acciones en tu proyecto de Google Cloud, debes otorgar permisos a ciertas capacidades al principal de servicio de Google Cloud utilizado por el Servicio de Portabilidad de Imágenes.

Para ver la lista detallada, consulta Permisos necesarios de Google Cloud.

Puedes asignar estos permisos utilizando los siguientes roles:

- Cloud Build Editor

- Compute Admin

- Storage Admin

- Service Account User

Consulta la documentación de Google Cloud para obtener más información sobre cómo configurar los permisos de la cuenta de servicio.

Permisos y configuración necesarios de Amazon Web Services

Para realizar flujos de trabajo del servicio de portabilidad de imágenes con una cuenta de Amazon Web Services (AWS), la identidad de Identity and Access Management (IAM) respectiva debe tener los permisos correctos.

Para ver la lista detallada, consulta Permisos necesarios de AWS.

Configurar el Servicio de Portabilidad de Imágenes

Para configurar el Servicio de Portabilidad de Imágenes, haz lo siguiente:

- Implementar dispositivos Connector

- Preparar una máquina para PowerShell

- Agregar credenciales a Credential Wallet

Implementar dispositivos Connector

La Portabilidad de Imágenes requiere dispositivos Citrix Connector para crear trabajos de Portabilidad de Imágenes. Los dispositivos Connector ayudan a proteger las interacciones con tus entornos locales y de nube pública. Los dispositivos Connector se comunican con el Servicio de Portabilidad de Imágenes para informar sobre el estado de los trabajos y la salud general del servicio.

Para implementar y configurar un dispositivo Connector en tu entorno, sigue los pasos de Dispositivo Connector para servicios en la nube.

Ten en cuenta la configuración de hardware y el acceso a puertos de red necesarios para el dispositivo al planificar tu implementación.

Cuando tu dispositivo esté implementado y registrado, los componentes necesarios para habilitar la Portabilidad de Imágenes se instalarán automáticamente.

Preparar una máquina para PowerShell

-

Para ayudarte a empezar a usar la Portabilidad de Imágenes, hemos creado módulos de PowerShell que puedes personalizar y usar con el servicio.

-

Las siguientes secciones describen cómo preparar una máquina para ejecutar los scripts de PowerShell. Estos scripts son solo algunos ejemplos. Modifícalos o mejóralos para adaptarlos a tus necesidades.

Nota:

Después de la instalación inicial, usa Update-Module para actualizar el módulo de PowerShell.

Requisitos de PowerShell

Para usar los scripts de PowerShell, necesitas lo siguiente:

-

Una máquina Windows para ejecutar los scripts de PowerShell que impulsan los trabajos de portabilidad de imágenes. La máquina:

-

Tiene la última versión de PowerShell.

-

Tiene una conexión de red de 10 Gbs o superior al recurso compartido de archivos SMB local y una conexión rápida a tu nube pública (Azure, AWS o Google Cloud, por ejemplo).

-

Puede ser la misma máquina que aloja el recurso compartido de archivos.

-

Es una máquina que ejecuta Windows 10, Windows Server 2019 o Windows Server 2022, con los últimos parches de Microsoft.

-

Puede conectarse a Microsoft PowerShell Gallery para descargar las bibliotecas de PowerShell necesarias.

-

Dependiendo de tu versión de Windows, es posible que necesites deshabilitar la compatibilidad con TLS 1.0/1.1. Consulta la documentación de compatibilidad con TLS de Microsoft PowerShell Gallery para obtener más información.

-

Por defecto, PowerShell no se autentica automáticamente a través de un servidor proxy. Asegúrate de haber configurado tu sesión de PowerShell para usar tu servidor proxy, según Microsoft y las mejores prácticas de tu proveedor de proxy.

-

Si ves errores al ejecutar los scripts de PowerShell relacionados con una versión faltante o antigua de PowerShellGet, necesitas instalar la última versión de la siguiente manera:

Install-Module -Name PowerShellGet -Force -Scope CurrentUser -AllowClobber

<!--NeedCopy-->

Instalar bibliotecas y módulos

El Servicio de Portabilidad de Imágenes utiliza bibliotecas de Microsoft PowerShell Gallery para impulsar las operaciones de portabilidad.

Importante:

Después de la instalación inicial, usa Update-Module para instalar nuevas versiones.

-

Ejecuta el siguiente comando de PowerShell para descargar los módulos más recientes:

Install-Module -Name "Citrix.Workloads.Portability","Citrix.Image.Uploader" -Scope CurrentUser <!--NeedCopy-->-

Para cambiar la variable de entorno PATH:

Pulsa Y e Intro para aceptar.

-

Para instalar el proveedor de NuGet:

Pulsa Y e Intro para aceptar.

-

Si se te informa sobre un repositorio no fiable:

Pulsa A (Sí a todo) e Intro para continuar.

-

-

Confirma que todos los módulos necesarios se han descargado ejecutando el comando:

Get-InstalledModule -Name Citrix.* <!--NeedCopy-->Este comando devuelve una salida similar a la siguiente:

Nombre Repositorio Descripción Citrix.Image.Uploader PSGallery Comandos para cargar un VHD(x) en una cuenta de almacenamiento de Azure, AWS o GCP y obtener información sobre un VHD(x) Citrix.Workloads.Portability PSGallery Cmdlet independiente para el trabajo de imagen del servicio de portabilidad de imágenes de Citrix

Actualizar módulos a la última versión

-

Ejecuta el siguiente comando para actualizar el script a la última versión.

-

```

-

Update-Module -Name “Citrix.Workloads.Portability”,”Citrix.Image.Uploader” -Force

-

```

-

Instalar el SDK de PowerShell remoto de Citrix Virtual Apps and Desktops

- El servicio de portabilidad de imágenes requiere el SDK de PowerShell remoto de Citrix Virtual Apps and Desktops para crear y gestionar trabajos de portabilidad en Citrix Cloud.

- Descarga e instala el [SDK de PowerShell remoto](/es-es/citrix-daas/sdk-api.html) en tu equipo.

Instalar componentes de terceros específicos de la plataforma

- El módulo de PowerShell del servicio de portabilidad de imágenes no instala dependencias de terceros. Por lo tanto, puedes limitar la instalación solo a las plataformas a las que te diriges. Si usas una de las siguientes plataformas, sigue las instrucciones pertinentes para la instalación de las dependencias de la plataforma:

VMware

- Si estás creando trabajos de portabilidad de imágenes que se comunican con tu entorno VMware, ejecuta el siguiente comando para instalar los módulos de PowerShell de VMware necesarios.

- ```

- Install-Module -Name VMWare.PowerCLI -Scope CurrentUser -AllowClobber -Force -SkipPublisherCheck

- <!--NeedCopy--> ```

Amazon Web Services

Si estás creando trabajos de portabilidad de imágenes en AWS, descarga e instala la interfaz de línea de comandos de AWS y, a continuación, ejecuta estos comandos para instalar los módulos de PowerShell de AWS necesarios:

Install-Module -Name AWS.Tools.Installer

Install-AWSToolsModule AWS.Tools.EC2,AWS.Tools.S3

<!--NeedCopy-->

Azure

Si estás creando trabajos de portabilidad de imágenes en Azure, descarga e instala las utilidades de línea de comandos de Azure y, a continuación, ejecuta estos comandos para instalar los módulos de PowerShell de Azure necesarios:

Install-Module -Name Az.Accounts -Scope CurrentUser -AllowClobber -Force

Install-Module -Name Az.Compute -Scope CurrentUser -AllowClobber -Force

<!--NeedCopy-->

Google Cloud

Si estás creando trabajos de portabilidad de imágenes en Google Cloud, descarga e instala el SDK de Google Cloud en tu equipo.

Desinstalar scripts y módulos

Ejecuta los siguientes comandos para desinstalar los módulos usados por el software de portabilidad de imágenes.

Nota:

Los scripts y componentes de terceros no se eliminan automáticamente al desinstalar los módulos de IPS.

Para desinstalar módulos:

Get-InstalledModule -Name "Citrix.Workloads.Portability","Citrix.Images.Uploader" | Uninstall-Module

<!--NeedCopy-->

Agregar credenciales a Credential Wallet

Para escenarios de automatización de extremo a extremo, puedes configurar el Servicio de Portabilidad de Imágenes para que se autentique de forma no interactiva con Citrix Cloud, tu nube pública y los recursos locales. Además, el Servicio de Portabilidad de Imágenes usa las credenciales almacenadas en Citrix Credential Wallet cada vez que nuestras API se autentican directamente con tus recursos locales y de nube pública. Configurar las credenciales como se describe en esta sección es un paso obligatorio para ejecutar trabajos de exportación, preparación y publicación.

Al ejecutar trabajos, el Servicio de Portabilidad de Imágenes requiere acceso a recursos que puedes controlar. Por ejemplo, para que el Servicio de Portabilidad de Imágenes exporte un disco de un servidor vSphere a un recurso compartido SMB, el servicio necesita acceso de inicio de sesión a ambos sistemas. Para proteger esta información de cuenta, el Servicio de Portabilidad de Imágenes usa el servicio Citrix Credential Wallet. Este servicio almacena tus credenciales en el wallet con un nombre definido por el usuario. Cuando quieras ejecutar un trabajo, proporciona el nombre de la credencial a usar. Además, estas credenciales se pueden actualizar o eliminar del wallet en cualquier momento.

Las credenciales se suelen almacenar para estas plataformas:

- Microsoft Azure

- AWS

- Google Cloud

- SMB Share

- VMware vSphere

- Nutanix AHV

- XenServer®

Para administrar credenciales, consulta las API del Servicio de Portabilidad de Imágenes y la sección de Gestión de Credenciales del Portal de API para Desarrolladores.

Usar el Servicio de Portabilidad de Imágenes

Preparar imágenes en tus ubicaciones de recursos locales para tu suscripción a la nube pública requiere crear trabajos de Portabilidad de Imágenes dentro de Citrix Cloud. Puedes crear un trabajo para realizar llamadas directas a la API del servicio dentro de tu script o programa, o usando los módulos de PowerShell de ejemplo que hemos desarrollado para automatizar las llamadas a la API. Consulta el Portal de API para Desarrolladores del Servicio de Portabilidad de Imágenes para obtener información sobre cómo usar las API de REST y los módulos de PowerShell para crear trabajos de IPS.

Publicar catálogos de máquinas usando Citrix Provisioning

El Servicio de Portabilidad de Imágenes (IPS) se usa con los Servicios de Creación de Máquinas (MCS) en Azure, AWS, Google Cloud, Nutanix, vSphere y XenServer, o con Citrix Provisioning (PVS) en Azure, Google Cloud, vSphere y XenServer. Puedes combinar las soluciones de PowerShell y REST descritas en esta guía con las herramientas de tu plataforma, las API de tu plataforma o los SDK de Citrix DaaS™ para crear un flujo de trabajo de extremo a extremo fluido y automatizado para crear un catálogo de máquinas basado en la imagen preparada. Dependiendo de la plataforma en la nube que elijas, puede haber pasos intermedios necesarios entre la finalización de un trabajo de preparación de IPS y la creación de un catálogo o la asignación a un destino PVS.

AWS

En AWS, IPS produce un volumen EC2 EBS que contiene la imagen preparada (el valor predeterminado) o una Amazon Machine Image (AMI) creada a partir de la imagen preparada. Consulta el Portal de API para Desarrolladores del Servicio de Portabilidad de Imágenes para obtener información sobre cómo crear una AMI en lugar del volumen predeterminado.

Ten en cuenta que MCS requiere una AMI para la creación de catálogos. IPS usa la importación de VM de AWS para crear la AMI y esto tiene ciertos requisitos. Antes de usar IPS para crear una AMI, consulta la Guía del usuario de importación/exportación de VM de AWS para conocer los requisitos y asegurarte de que se han cumplido.

Azure

En Azure, IPS produce discos administrados que se pueden usar directamente como imágenes maestras de MCS. Para asignar la imagen resultante a destinos PVS, IPS proporciona una operación de ‘publicación’ para copiar el disco administrado en un archivo VHD(x) en tu almacén PVS.

Google Cloud

Los trabajos de preparación de IPS en Google Cloud producen un disco. MCS requiere una plantilla de instancia de Google Cloud. El proceso para crear una plantilla de instancia de MCS a partir de un disco se cubre en detalle en Preparar una instancia de VM maestra y un disco persistente.

Para destinos PVS en Google Cloud, IPS proporciona una operación de ‘publicación’ para copiar el disco en un archivo VHD(x) en tu almacén PVS.

Automatizar la configuración de VDA

Al preparar una imagen administrada por Citrix que se originó localmente, puedes reconfigurar el VDA dentro de la imagen para admitir el entorno de destino para el que se está preparando la imagen. El Servicio de Portabilidad de Imágenes puede aplicar cambios de configuración de VDA sobre la marcha durante la fase de preparación del flujo de trabajo. Los siguientes parámetros de configuración definen cómo funciona el VDA en la imagen migrada: InstallMisa, XdReconfigure e InstallMcsio. Consulta los ejemplos de PowerShell del Servicio de Portabilidad de Imágenes para definir estos parámetros al crear trabajos de IPS.

Configuraciones

- Configurar **InstallMisa** en `true` permite que el Servicio de Portabilidad de Imágenes instale cualquier componente de VDA faltante que sea necesario para aprovisionar la imagen usando MCS.

- Configurar **InstallMisa** en `true` o **InstallMcsio** en `true` también requiere configurar **CloudProvisioningType** en `Mcs`.

- Establece **InstallPvs** en la versión del servidor PVS donde se está implementando la imagen. Cuando se establece **InstallPvs**, el Servicio de Portabilidad de Imágenes (IPS) instala automáticamente la versión especificada del software del dispositivo de destino PVS en la imagen durante los trabajos de preparación. IPS admite las dos últimas compilaciones (versión base o actualizaciones acumulativas) para las dos últimas versiones de servicio a largo plazo (LTSR) y versiones actuales (CR).

Para InstallMisa e InstallMcsio, ten en cuenta lo siguiente:

- Estas características solo son compatibles con las versiones recientes de LTSR y CR del VDA.

- Si los componentes necesarios ya están presentes para el VDA instalado, no se realizan cambios, incluso si los parámetros están configurados.

- Para las versiones compatibles del VDA, la Portabilidad de Imágenes instala la versión adecuada de los componentes requeridos, incluso si los componentes de VDA necesarios no están presentes.

- Para las versiones no compatibles del VDA, la reconfiguración falla y se registra un mensaje si los componentes de VDA necesarios no están presentes. El trabajo de preparación se completa incluso si la reconfiguración del VDA no lo hace.

XdReconfigure requiere uno de los siguientes valores: controllers o site_guid. Aquí tienes ejemplos de parámetros de configuración que usan cada valor:

Usando controllers:

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'controllers'

ParameterValue = 'comma-separated-list-of-your-cloud-connectors-fqdns'

}

)

<!--NeedCopy-->

donde ParameterValue es la lista de FQDN de los nuevos DDC a los que quieres apuntar el VDA. Se pueden especificar varios DDC en un formato separado por comas.

Uso de site_guid:

XdReconfigure = @(

[pscustomobject]@{

ParameterName = 'site_guid'

ParameterValue = 'active-directory-site-guid'

}

)

<!--NeedCopy-->

XdReconfigure también acepta valores compatibles al ejecutar el instalador de línea de comandos de VDA con el modificador de instalación /reconfigure, por ejemplo, XenDesktopVdaSetup.exe /reconfigure. Algunos ejemplos de estos valores incluyen wem_agent_port, wem_cached_data_sync_port, wem_cloud_connectors o wem_server. Para obtener una lista completa de las opciones de línea de comandos de reconfiguración de VDA, consulta la documentación de VDA de Citrix DaaS.

Configurar InstallMcsio en true instala automáticamente MCSIO en la imagen. Para deshabilitar la instalación automática de MCSIO en la imagen, configura InstallMcsio en false.

Nota:

Puedes usar

-DryRunal ejecutar tus comandos para validar tu configuración y la configuración de red de tu dispositivo conector.

Referencia

Esta sección detalla la información de referencia técnica, según tus necesidades.

Permisos necesarios para los servicios de portabilidad de imágenes

Esta sección detalla los permisos necesarios para el servicio de portabilidad de imágenes en cada una de las plataformas locales y en la nube compatibles.

Permisos necesarios para el dispositivo conector

El dispositivo conector necesita acceso a las siguientes URL para preparar imágenes en el servicio de portabilidad de imágenes:

api-ap-s.cloud.com

api-eu.cloud.com

api-us.cloud.com

credentialwallet.citrixworkspaceapi.net

graph.microsoft.com

login.microsoftonline.com

management.azure.com

*.blob.storage.azure.net

ips-assets.layering.cloud.com

<!--NeedCopy-->

Permisos necesarios para VMware vCenter

Los siguientes permisos de vCenter son necesarios para ejecutar el trabajo de exportación de disco de IPS en un entorno VMware. Estos permisos se encuentran en Roles en la sección Control de acceso del panel de administración de vCenter.

- Cryptographic operations

- Direct Access

- Datastore

- Allocate space

- Browse datastore

- Low level file operations

- Remove file

- Folder

- Create folder

- Delete folder

- Network

- Assign network

- Resource

- Assign virtual machine to resource pool

- Virtual machine

- Change Configuration

- Add existing disk

- Add new disk

- Remove disk

- Edit Inventory

- Create from existing

- Create new

- Remove

- Interaction

- Power off

- Power on

<!--NeedCopy-->

Permisos necesarios para Microsoft Azure

La portabilidad de imágenes requiere que tu cuenta de servicio de Azure tenga los siguientes permisos.

Cuando se especifica el grupo de recursos que se va a usar para el motor de composición (es decir, en la propiedad resourceGroup de una solicitud REST o en el parámetro -AzureVmResourceGroup al usar los comandos de PowerShell de Citrix.Workloads.Portability), se requieren los siguientes permisos en el ámbito del grupo de recursos.

- ```

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/endGetAccess/action Microsoft.Compute/disks/delete Microsoft.Compute/disks/read

- Microsoft.Compute/disks/write

- Microsoft.Compute/virtualMachines/delete

- Microsoft.Compute/virtualMachines/powerOff/action

- Microsoft.Compute/virtualMachines/read

- Microsoft.Compute/virtualMachines/write

- Microsoft.Network/networkInterfaces/delete

Microsoft.Network/networkInterfaces/join/action

- Microsoft.Network/networkInterfaces/read

- Microsoft.Network/networkInterfaces/write

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

Microsoft.Network/networkSecurityGroups/write Microsoft.Resources/deployments/operationStatuses/read Microsoft.Resources/deployments/read Microsoft.Resources/deployments/write Microsoft.Resources/subscriptions/resourcegroups/read

Cuando el grupo de recursos que se va a usar para el motor de composición no se especifica, se requieren los siguientes permisos en el ámbito de la suscripción.

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/endGetAccess/action Microsoft.Compute/disks/read Microsoft.Compute/disks/write Microsoft.Compute/virtualMachines/powerOff/action Microsoft.Compute/virtualMachines/read Microsoft.Compute/virtualMachines/write Microsoft.Network/networkInterfaces/join/action Microsoft.Network/networkInterfaces/read Microsoft.Network/networkInterfaces/write Microsoft.Network/networkSecurityGroups/join/action Microsoft.Network/networkSecurityGroups/read Microsoft.Network/networkSecurityGroups/write Microsoft.Resources/deployments/operationStatuses/read Microsoft.Resources/deployments/read Microsoft.Resources/deployments/write Microsoft.Resources/subscriptions/resourceGroups/delete Microsoft.Resources/subscriptions/resourceGroups/write Microsoft.Authorization/roleAssignments/read Microsoft.Authorization/roleDefinitions/read

Se requieren los siguientes permisos en el ámbito del grupo de recursos de destino especificado (es decir, el grupo de recursos especificado en la propiedad *targetDiskResourceGroupName* de una solicitud REST o en el parámetro *-TargetResourceGroup* al usar PowerShell).

Microsoft.Compute/disks/beginGetAccess/action Microsoft.Compute/disks/delete Microsoft.Compute/disks/read Microsoft.Compute/disks/write Microsoft.Compute/snapshots/delete Microsoft.Compute/snapshots/read Microsoft.Compute/snapshots/write

Se requieren los siguientes permisos en el ámbito del grupo de recursos de red virtual especificado (es decir, el grupo de recursos especificado en la propiedad *virtualNetworkResourceGroupName* de una solicitud REST o en el parámetro *-AzureVirtualNetworkResourceGroupName* al usar PowerShell).

Microsoft.Network/virtualNetworks/read Microsoft.Network/virtualNetworks/subnets/join/action

> **Importante:**

>

> La opción `ceVmSku` para los trabajos 'prepare' y 'prepareAndPublish' controla el tipo de máquina virtual de Azure para el que es adecuado el disco administrado resultante. Debes seleccionar un `ceVmSku` con la misma familia y versión que las máquinas virtuales que pretendes aprovisionar a partir de la imagen de salida. El valor predeterminado de `Standard_D2S_v3` es adecuado para ejecutarse en todas las máquinas de la familia D v3. No se admiten las SKU de máquina que no incluyen un disco temporal.

#### Permisos necesarios para Google Cloud

La portabilidad de imágenes requiere que tu cuenta de servicio de Google Cloud tenga los siguientes permisos:

cloudbuild.builds.create cloudbuild.builds.get cloudbuild.builds.list compute.disks.create compute.disks.delete compute.disks.get compute.disks.list compute.disks.setLabels compute.disks.use compute.disks.useReadOnly compute.globalOperations.get compute.images.create compute.images.delete compute.images.get compute.images.list compute.images.setLabels compute.images.useReadOnly compute.instances.create compute.instances.delete compute.instances.get compute.instances.setLabels compute.instances.setMetadata compute.instances.setServiceAccount compute.instances.setTags compute.instances.stop compute.instances.updateDisplayDevice compute.networks.get compute.networks.list compute.subnetworks.use compute.zoneOperations.get compute.zones.get compute.zones.list iam.serviceAccounts.actAs iam.serviceAccounts.get iam.serviceAccounts.list resourcemanager.projects.get storage.buckets.create storage.buckets.delete storage.buckets.get storage.objects.create storage.objects.delete storage.objects.get storage.objects.list

#### Permisos necesarios para AWS

La portabilidad de imágenes requiere que adjuntes un documento de política JSON con la siguiente configuración al usuario de Identity and Access Management (IAM):

{ “Version”: “2012-10-17”, “Statement”: [ { “Action”: [ “ebs:CompleteSnapshot”, “ebs:PutSnapshotBlock”, “ebs:StartSnapshot”, “ec2:CreateImage”, “ec2:CreateSnapshot”, “ec2:CreateTags”, “ec2:DeleteImage”, “ec2:DeleteSnapshot”, “ec2:DeleteVolume”, “ec2:DeregisterImage”, “ec2:DescribeImages”, “ec2:DescribeImportImageTasks”, “ec2:DescribeInstances”, “ec2:DescribeRegions”, “ec2:DescribeSecurityGroups”, “ec2:DescribeSnapshots”, “ec2:DescribeSubnets”, “ec2:ImportImage”, “ec2:RebootInstances”, “ec2:RegisterImage”, “ec2:RunInstances”, “ec2:TerminateInstances”, “iam:GetRole” ], “Effect”: “Allow”, “Resource”: “*” } ] }

```

Nota:

Es posible que quieras reducir aún más el ámbito del recurso según sea necesario.

Permisos necesarios para Nutanix AHV

La portabilidad de imágenes requiere que seas un administrador de clúster en tu configuración de Nutanix AHV.

Permisos necesarios de XenServer

La Portabilidad de imágenes requiere que tengas, como mínimo, el rol de ‘Administrador de VM’ para el grupo en el que se encuentra el host de XenServer.

Redes

El Servicio de Portabilidad de imágenes (IPS) crea una VM de trabajo llamada motor de composición (CE) para realizar operaciones de imagen. Todos los dispositivos Connector Appliance en la ubicación de recursos asociada deben poder comunicarse a través de HTTPS con el CE. Toda la comunicación entre un Connector Appliance (CA) y el CE es iniciada por el CA, excepto en el caso de vSphere, donde hay comunicación HTTPS bidireccional entre el CE y el CA.

En entornos de nube (Azure, AWS, Google Cloud), el CE se crea con una dirección IP privada. Por lo tanto, el CE debe estar en la misma red virtual que el CA o en una red virtual accesible desde el CA.

Además, para los trabajos que implican archivos en un recurso compartido SMB (por ejemplo, trabajos de exportación), el CE debe estar en una red con conectividad al recurso compartido SMB.

Consulta la documentación de la API del Servicio de Portabilidad de imágenes para obtener detalles sobre cómo especificar la red que se usará para el CE en cada plataforma compatible.

Para los trabajos de ‘preparación’, el sistema operativo contenido en la imagen se inicia (en el CE) para realizar la especialización y otras tareas. Si la imagen contiene agentes de administración o seguridad que se conectan a un servidor de control, estos procesos pueden interferir con el proceso de preparación.

Si se especifica la opción de desunión del dominio, la conectividad de red puede afectar los resultados. Si la VM del motor de composición puede alcanzar el controlador de dominio de Active Directory a través de la red, la desunión elimina la cuenta de equipo del dominio. Esto rompe la pertenencia al dominio de la VM de origen de la que se extrajo la imagen.

Por lo tanto, te recomendamos aislar la red proporcionada para la operación de otros recursos de red. Esto se puede hacer mediante el aislamiento de subredes o con reglas de firewall. Consulta Aislamiento de red para obtener más detalles.

En algunos entornos de hipervisor locales, el hipervisor podría estar configurado con un certificado de servidor TLS que no es de confianza para el conjunto de autoridades de certificación raíz de confianza del CA, o que no coincide con el nombre de host del servidor. Para tales situaciones, IPS proporciona propiedades de solicitud de trabajo que se pueden usar para solucionar el problema. Consulta Certificados TLS para obtener más detalles.

Proxies de red

Si el tráfico de red entre el CA e Internet atraviesa un proxy que realiza una introspección TLS, entonces puede ser necesario agregar la Autoridad de certificación raíz del proxy (es decir, el certificado que el proxy usa para firmar los certificados TLS que genera) al conjunto de autoridades de certificación raíz del CA. Consulta Registrar tu Connector Appliance con Citrix Cloud para obtener más información.

Aislamiento de red

-

Azure

En Azure, el CE se crea de forma predeterminada con un grupo de seguridad de red (NSG) adjunto a su NIC si la entidad de servicio de Azure utilizada en la operación tiene los permisos de Azure necesarios 1.

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

-

Microsoft.Network/networkSecurityGroups/write

De lo contrario, los siguientes permisos en el ámbito de la suscripción si no se utiliza ningún grupo de recursos explícito:

- Microsoft.Network/networkSecurityGroups/delete

- Microsoft.Network/networkSecurityGroups/join/action

- Microsoft.Network/networkSecurityGroups/read

- Microsoft.Network/networkSecurityGroups/write

Este NSG está configurado para bloquear todo el tráfico de entrada y salida del CE, excepto el siguiente:

- SMB (puerto 445) saliente

- HTTPS (puerto 443) entrante

- el requerido para los servicios internos de Azure

El uso del NSG se puede forzar configurando la propiedad networkIsolation en la solicitud de trabajo en true. En este caso, el trabajo falla si la entidad de servicio utilizada en la operación no tiene los permisos necesarios. El uso del NSG se puede deshabilitar configurando la propiedad networkIsolation en false.

-

AWS

En AWS, para lograr el aislamiento de red del CE, puedes crear uno o varios grupos de seguridad de red que bloqueen todo el tráfico no deseado y, a continuación, en la solicitud de trabajo, asignar los grupos de seguridad a la instancia del CE utilizando el parámetro de solicitud securityGroupIds, que toma una lista de ID de grupos de seguridad como valor.

- Google Cloud

En Google Cloud, para lograr el aislamiento de red del CE, puedes crear reglas de firewall que bloqueen todo el tráfico no deseado y luego aplicar esas reglas al CE a través de etiquetas de red. IPS crea el CE con la etiqueta de red compositing-engine y puedes asignarle otras etiquetas de red utilizando el parámetro de solicitud de trabajo networkTags, que toma una lista de etiquetas como valor.

Certificados TLS

Si el certificado de servidor del hipervisor está firmado por una autoridad no confiable para el CA, se pueden usar dos enfoques alternativos para resolver el problema.

- Especifica en la solicitud de trabajo un certificado de Autoridad de certificación raíz adicional para usar en la verificación del certificado. Este certificado debe ser la Autoridad de certificación raíz utilizada para firmar el certificado de servidor del hipervisor.

- Especifica en la solicitud de trabajo la huella digital SHA-1 del certificado de servidor del hipervisor. En este caso, la validación del certificado se realiza verificando que la huella digital SHA-1 del certificado devuelto por el hipervisor coincide con la proporcionada en la solicitud de trabajo. Este método podría no funcionar si hay un proxy de intercepción TLS entre el CE y el hipervisor.

Los parámetros de solicitud de trabajo para lo anterior, dados respectivamente a continuación para cada plataforma, son:

- vSphere

- vCenterSslCaCertificate

- vCenterSslFingerprint

- Nutanix

- prismSslCaCertificate

- prismSslFingerprint

- XenServer

- xenSslCaCertificate

- xenSslFingerprint

Consulta la documentación de la API del Servicio de Portabilidad de imágenes para obtener más detalles.

Los errores de validación de certificados también pueden ocurrir cuando hay una falta de coincidencia entre el nombre de host del servidor del hipervisor y el nombre de host en su certificado. En este caso, la coincidencia de nombre de host se puede deshabilitar configurando el siguiente parámetro en true en la solicitud de trabajo:

- vSphere

- vCenterSslNoCheckHostname

- Nutanix

- prismSslNoCheckHostname

- XenServer

- xenSslNoCheckHostname

Documentación relacionada

- Documentación de la API del Servicio de Portabilidad de imágenes

- Connector Appliance para servicios en la nube

- Documentación de Google Cloud

- Cuentas de servicio de Google Cloud

- Registro y autenticación de aplicaciones de Microsoft Azure

-

Si se utiliza un grupo de recursos explícito para la operación, entonces los siguientes permisos en el ámbito del grupo de recursos: ↩