-

-

Créer et gérer des connexions et des ressources

-

Créer des catalogues de machines d'images préparées

-

Créer une image préparée pour les instances gérées Amazon WorkSpaces Core

-

Créer un catalogue d'instances gérées Amazon WorkSpaces Core

-

Créer un catalogue de machines d'images préparées dans Azure

-

Créer un catalogue de machines d'images préparées dans Red Hat OpenShift

-

Créer un catalogue de machines d'images préparées dans VMware

-

Créer un catalogue de machines d'images préparées dans XenServer

-

-

Pools d'identités de différents types de jonction d'identité de machine

-

Service Cloud Connector autonome Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

Sauvegarder ou migrer votre configuration

-

Sauvegarder et restaurer à l'aide de l'outil de configuration automatisée

-

Migrer les configurations Cloud vers des environnements sur site

-

Cmdlets de l'outil de configuration automatisée pour la migration

-

Cmdlets de l'outil de configuration automatisée pour la sauvegarde et la restauration

-

Dépanner la configuration automatisée et informations supplémentaires

-

Collecter une trace CDF (Citrix Diagnostic Facility) au démarrage du système

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Activer TLS sur Web Studio et Director

Nous recommandons d’utiliser toujours TLS pour sécuriser les connexions à Web Studio et Director en activant HTTPS. Cet article explique comment configurer Web Studio et Director pour utiliser un certificat approuvé et garantir un accès sécurisé via HTTPS.

Comportement par défaut

Lorsque vous installez Web Studio, le programme d’installation crée un certificat auto-signé et le lie au port 443 sur le serveur actuel. Vous pouvez accéder à Web Studio et Director depuis un navigateur web via HTTPS sur le serveur local.

Cependant, si vous tentez d’accéder à Web Studio ou Director depuis une autre machine via HTTPS, le navigateur affiche une erreur de sécurité car il ne fait pas confiance au certificat.

Remarque :

Si vous installez Director sans Web Studio, le programme d’installation ne crée pas de certificat auto-signé.

Activer l’accès sécurisé via HTTPS

Pour autoriser l’accès à Web Studio ou Director via HTTPS depuis des machines autres que le serveur Web Studio, suivez ces étapes :

-

Si Web Studio n’est pas configuré comme un proxy (les machines clientes se connectent à la fois à Web Studio et aux Delivery Controllers), activez TLS sur les Delivery Controllers.

Remarque :

L’utilisation du certificat auto-signé n’est pas recommandée car elle nécessite une configuration manuelle sur chaque machine. Pour plus d’informations, consultez Utiliser le certificat auto-signé.

Créer ou importer un certificat approuvé

Nous recommandons d’utiliser un certificat d’une autorité de certification d’entreprise ou publique approuvée par les machines se connectant au serveur.

Pour plus d’informations, consultez Créer un nouveau certificat et Importer un certificat existant. Le nom commun ou le nom alternatif du sujet du certificat doit correspondre au FQDN que les utilisateurs utilisent pour se connecter à Web Studio ou Director. Si un équilibreur de charge est déployé devant le serveur, utilisez le FQDN de l’équilibreur de charge.

Lier le certificat au port 443

Après avoir créé ou importé un certificat approuvé, liez-le au port 443 dans IIS. Vous pouvez le faire avant ou après l’installation. Si la liaison de certificat est déjà configurée pour le port 443, le programme d’installation n’apporte aucune modification.

Remarque :

Par défaut, Web Studio et Director utilisent le port 443 pour un accès HTTPS sécurisé. Vous pouvez modifier le numéro de port si nécessaire. Consultez Modifier le numéro de port par défaut pour plus de détails.

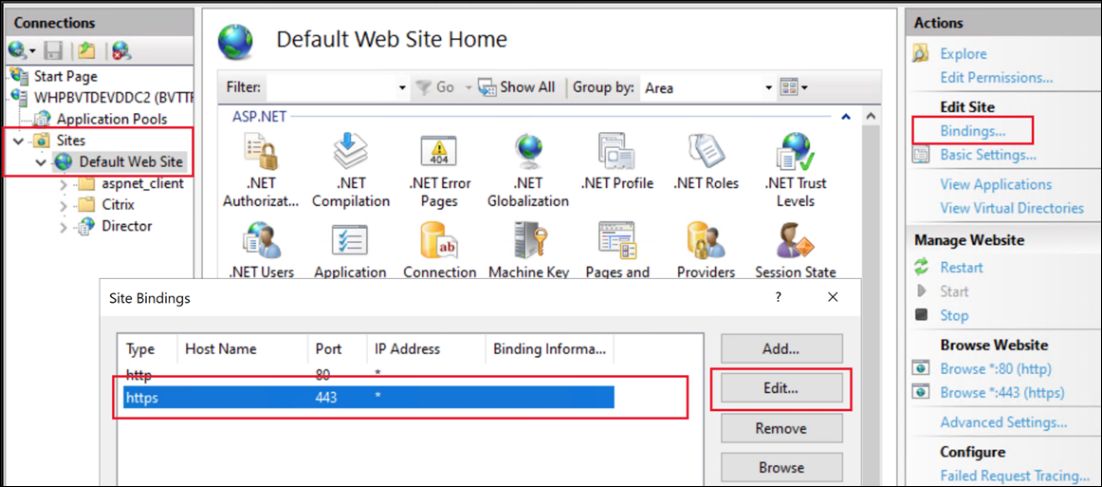

Pour lier le certificat au port 443, suivez ces étapes :

-

Connectez-vous au serveur en tant qu’administrateur.

-

Ouvrez le Gestionnaire IIS et accédez à Sites > Site web par défaut > Liaisons.

-

S’il existe une liaison de type https, sélectionnez-la et cliquez sur Modifier…. S’il n’y a pas de liaison https, cliquez sur Ajouter.

-

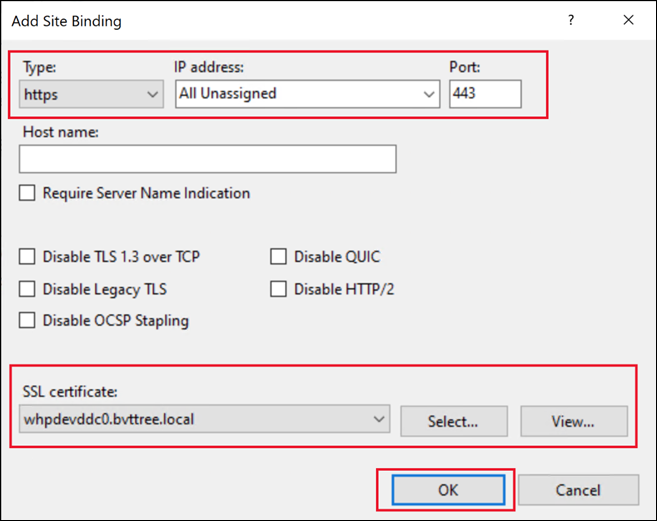

Créez ou modifiez la liaison de site :

-

Pour une nouvelle liaison, définissez le type sur https et le port sur

443. -

Sélectionnez le certificat SSL approprié.

-

Sur Windows Server 2022 ou version ultérieure, sélectionnez facultativement Désactiver TLS hérité pour vous assurer que les utilisateurs ne peuvent se connecter qu’en utilisant des versions TLS modernes.

-

Cliquez sur OK.

-

Vous pouvez également modifier le certificat à l’aide de PowerShell. Par exemple, le script suivant recherche un certificat avec un nom commun donné et le lie à toutes les adresses IP, au port 443, et désactive les versions TLS héritées.

$certSName = 'CN=whpdevddc0.bvttree.local' # The subject name of the certificate

$certificate = Get-ChildItem -Path Cert:\LocalMachine\My\ | ? {$_.Subject -eq $certSName}

netsh http add sslcert ipport=0.0.0.0:443 certhash=$($certificate.Thumbprint) certstorename=My appid="{91fe7386-e0c2-471b-a252-1e0a805febac}" disablelegacytls=enable

<!--NeedCopy-->

Notez que appid est un GUID arbitraire qui peut être utilisé pour identifier l’application qui a ajouté le certificat.

Utiliser le certificat auto-signé

Vous pouvez utiliser le certificat auto-signé existant, mais ce n’est pas recommandé car cela nécessite de configurer manuellement chaque machine qui accède au serveur.

Pour installer le certificat auto-signé sur les machines qui doivent se connecter à Web Studio :

- Exportez le certificat auto-signé existant des serveurs Web Studio et Delivery Controller.

- Importez le certificat dans le magasin Autorités de certification racines de confiance des machines qui doivent accéder au serveur.

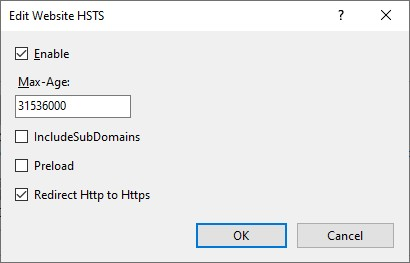

(Facultatif) Activer HTTP Strict Transport Security (HSTS)

HTTP Strict Transport Security (HSTS) indique aux navigateurs web d’utiliser uniquement HTTPS lors de l’accès au site. Si un utilisateur tente d’accéder à l’URL en utilisant HTTP, le navigateur bascule automatiquement vers HTTPS. Ce paramètre assure une validation sécurisée de la connexion côté client et côté serveur. Le navigateur maintient cette validation pendant la période configurée.

Sur Windows Server 2019 et versions ultérieures, vous pouvez configurer HSTS dans IIS :

- Ouvrez le Gestionnaire des services Internet (IIS).

- Sélectionnez Site web par défaut (ou le site web approprié).

- Dans le volet Actions à droite, sélectionnez HSTS….

- Sélectionnez Activer et entrez une durée de vie maximale, par exemple 31536000 pour un an.

- Sélectionnez Rediriger Http vers Https.

Remarque :

Web Studio configure automatiquement une règle de réécriture d’URL pour rediriger HTTP vers HTTPS lors de l’accès au site web Studio. Cependant, cette option s’applique également à Director et à toute autre application sur le site IIS.

-

Cliquez sur OK.

(Facultatif) Modifier le numéro de port par défaut

Par défaut, Web Studio et Director utilisent le port 443 pour un accès HTTPS sécurisé. Pour modifier ce numéro de port, suivez ces étapes afin de créer une liaison de site pour le port souhaité sur le Site web par défaut.

Étapes :

-

Sur le serveur hébergeant Web Studio, ouvrez le Gestionnaire des services Internet (IIS).

-

Dans le volet Connexions, développez le nœud du serveur et sélectionnez Site web par défaut sous Sites.

-

Dans le volet Actions à droite, cliquez sur Liaisons.

-

Dans la fenêtre Liaisons de site, cliquez sur Ajouter.

-

Dans la fenêtre Ajouter une liaison de site, définissez les éléments suivants pour la nouvelle liaison :

- Type : Sélectionnez https.

- Adresse IP : Sélectionnez l’adresse IP appropriée, ou laissez sur Toutes non attribuées si applicable.

- Port : Entrez le numéro de port souhaité (par exemple, 444).

- Certificat SSL : Sélectionnez le certificat SSL approprié pour une communication sécurisée.

Remarque :

Si le Delivery Controller™ et Web Studio sont installés sur des machines distinctes, et que le serveur n’a pas d’autres services ou sites web déployés, vous pouvez supprimer le port 443. Sinon, conservez ce port pour éviter les problèmes de communication avec le service d’orchestration et d’autres services FMA.

-

Cliquez sur OK pour enregistrer la liaison, puis fermez la fenêtre Liaisons de site.

-

Dans le Gestionnaire IIS, cliquez sur le nœud du serveur, puis dans le volet Actions, cliquez sur Redémarrer pour appliquer la nouvelle liaison.

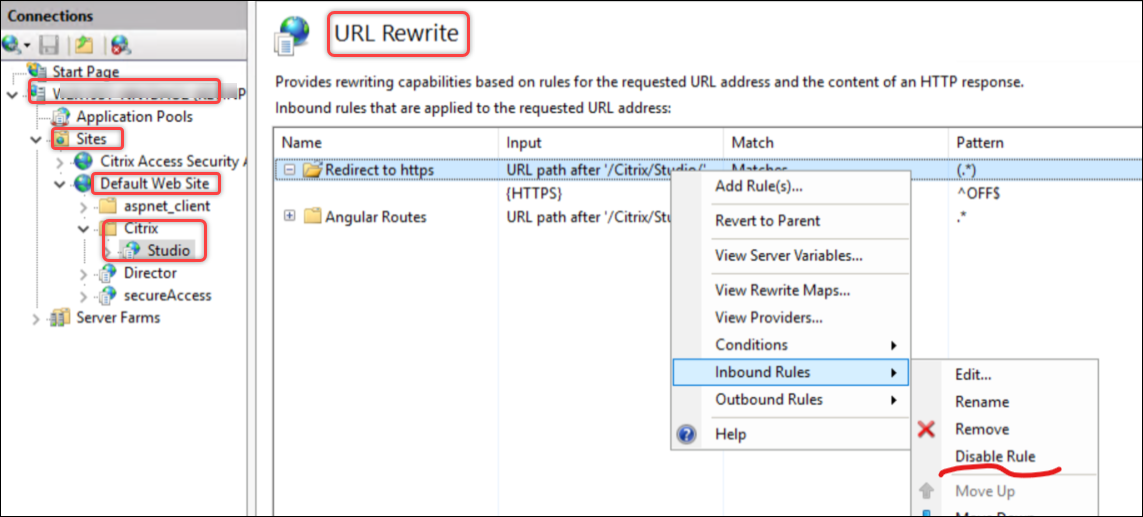

(Facultatif) Désactiver la redirection HTTPS

Lorsque vous installez Web Studio, par défaut, tout accès HTTP est automatiquement redirigé vers HTTPS. Il est possible de désactiver cette redirection pour autoriser l’accès HTTP. Cette approche n’est recommandée que si vous avez pris d’autres mesures pour bloquer l’accès HTTP. Dans le cas où vous avez un équilibreur de charge à terminaison TLS devant Web Studio, il est toujours recommandé d’utiliser HTTPS entre votre équilibreur de charge et Web Studio.

- Connectez-vous au serveur Web Studio.

-

Ouvrez le Gestionnaire des services Internet (IIS) et accédez à Nom_du_serveur > Sites > Site web par défaut > Réécriture d’URL.

-

Désactivez les Règles de trafic entrant pour la Redirection vers https, comme illustré dans la capture d’écran suivante.

Si vous avez activé HSTS dans IIS, vous devez également désactiver Rediriger Http vers Https.

Partager

Partager

Dans cet article

- Comportement par défaut

- Activer l’accès sécurisé via HTTPS

- Créer ou importer un certificat approuvé

- Lier le certificat au port 443

- Utiliser le certificat auto-signé

- (Facultatif) Activer HTTP Strict Transport Security (HSTS)

- (Facultatif) Modifier le numéro de port par défaut

- (Facultatif) Désactiver la redirection HTTPS

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.