SAML para inicio de sesión único con Citrix Files

Aviso legal:

Esta característica dejará de usarse si ShareFile (ahora Progress) interrumpe su asistencia.

-

Puedes configurar Citrix Endpoint Management y ShareFile para usar el Lenguaje de marcado de aserción de seguridad (SAML) y proporcionar acceso de inicio de sesión único (SSO) a las aplicaciones móviles de Citrix Files. Esta funcionalidad incluye:

- Aplicaciones de Citrix Files con MAM SDK habilitado o empaquetadas mediante MDX Toolkit

-

Clientes de Citrix Files no empaquetados, como el sitio web, el complemento de Outlook o los clientes de sincronización

- Para aplicaciones de Citrix Files empaquetadas: Los usuarios que inician sesión en Citrix Files se redirigen a Citrix Secure Hub para la autenticación de usuarios y para adquirir un token SAML. Después de una autenticación correcta, la aplicación móvil de Citrix Files envía el token SAML a ShareFile. Después del inicio de sesión inicial, los usuarios pueden acceder a la aplicación móvil de Citrix Files mediante SSO. También pueden adjuntar documentos de ShareFile a los correos de Citrix Secure Mail sin iniciar sesión cada vez.

- Para clientes de Citrix Files no empaquetados: Los usuarios que inician sesión en Citrix Files mediante un explorador web u otro cliente de Citrix Files se redirigen a Citrix Endpoint Management. Citrix Endpoint Management autentica a los usuarios, quienes luego adquieren un token SAML que se envía a ShareFile. Después del inicio de sesión inicial, los usuarios pueden acceder a los clientes de Citrix Files mediante SSO sin iniciar sesión cada vez.

Para usar Citrix Endpoint Management como proveedor de identidades SAML (IdP) para ShareFile, debes configurar Citrix Endpoint Management para usarlo con cuentas de Enterprise, como se describe en este artículo. O bien, puedes configurar Citrix Endpoint Management para que funcione solo con conectores de zona de almacenamiento. Para obtener más información, consulta Uso de ShareFile con Citrix Endpoint Management.

- Para ver un diagrama de arquitectura de referencia detallado, consulta Arquitectura.

Requisitos previos

Completa los siguientes requisitos previos antes de poder configurar el SSO con Citrix Endpoint Management y las aplicaciones de Citrix Files:

-

El MAM SDK o una versión compatible de MDX Toolkit (para aplicaciones móviles de Citrix Files).

-

Para obtener más información, consulta Compatibilidad de Citrix Endpoint Management.

- Una versión compatible de las aplicaciones móviles de Citrix Files y Citrix Secure Hub.

- Cuenta de administrador de ShareFile.

- Conectividad verificada entre Citrix Endpoint Management y ShareFile.

-

Configurar el acceso a ShareFile

- Antes de configurar SAML para ShareFile, proporciona la información de acceso a ShareFile de la siguiente manera:

-

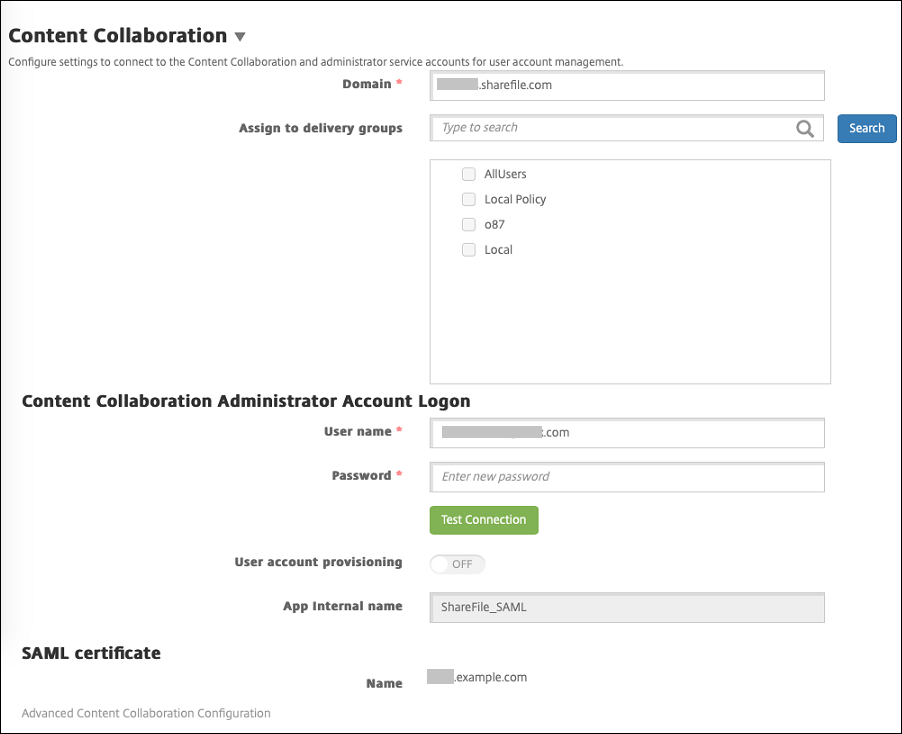

En la consola web de Citrix Endpoint Management, haz clic en Configurar > ShareFile. Aparece la página de configuración de ShareFile.

-

Configura estos ajustes:

-

Dominio: Escribe el nombre de tu subdominio de ShareFile. Por ejemplo:

example.sharefile.com. - Asignar a grupos de entrega: Selecciona o busca los grupos de entrega que quieres que puedan usar el SSO con ShareFile.

- Inicio de sesión de la cuenta de administrador de ShareFile

- Nombre de usuario: Escribe el nombre de usuario del administrador de ShareFile. Este usuario debe tener privilegios de administrador.

- Contraseña: Escribe la contraseña del administrador de ShareFile.

- Aprovisionamiento de cuentas de usuario: Deja este ajuste deshabilitado. Usa la herramienta de administración de usuarios de ShareFile para el aprovisionamiento de usuarios. Consulta Aprovisionar cuentas de usuario y grupos de distribución.

-

Dominio: Escribe el nombre de tu subdominio de ShareFile. Por ejemplo:

-

Haz clic en Probar conexión para verificar que el nombre de usuario y la contraseña de la cuenta de administrador de ShareFile se autentican en la cuenta de ShareFile especificada.

-

Haz clic en Guardar.

-

Citrix Endpoint Management se sincroniza con ShareFile y actualiza los ajustes de ShareFile ID de emisor/entidad de ShareFile y URL de inicio de sesión.

-

La página Configurar > ShareFile muestra el Nombre interno de la aplicación. Necesitas ese nombre para completar los pasos descritos más adelante en [Modificar la configuración de SSO de Citrix Files.com] (#modify-the-citrix-filescom-sso-settings).

-

Configurar SAML para aplicaciones MDX de Citrix Files empaquetadas

No necesitas usar NetScaler Gateway para la configuración de inicio de sesión único con aplicaciones de Citrix Files preparadas con el MAM SDK. Para configurar el acceso para clientes de Citrix Files no empaquetados, como el sitio web, el complemento de Outlook o los clientes de sincronización, consulta Configurar NetScaler Gateway para otros clientes de Citrix Files.

Para configurar SAML para aplicaciones MDX de Citrix Files empaquetadas:

-

Descarga los clientes de ShareFile para Citrix Endpoint Management. Consulta Descargas de herramientas/aplicaciones de ShareFile.

-

Prepara la aplicación móvil de Citrix Files con el MAM SDK. Para obtener más información, consulta la Descripción general del MAM SDK.

-

En la consola de Citrix Endpoint Management, carga la aplicación móvil de Citrix Files preparada. Para obtener información sobre cómo cargar aplicaciones MDX, consulta Para agregar una aplicación MDX a Citrix Endpoint Management.

-

Verifica la configuración de SAML: Inicia sesión en ShareFile con el nombre de usuario y la contraseña de administrador que configuraste anteriormente.

-

- Verifica que ShareFile y Citrix Endpoint Management estén configurados para la misma zona horaria. Asegúrate de que Citrix Endpoint Management muestre la hora correcta para la zona horaria configurada. Si no es así, el SSO podría fallar.

-

Validar la aplicación móvil de Citrix Files

- 1. En el dispositivo del usuario, instala y configura Citrix Secure Hub.

- 1. Desde la tienda de aplicaciones, descarga e instala la aplicación móvil de Citrix Files.

-

Inicia la aplicación móvil de Citrix Files. Citrix Files se inicia sin pedir nombre de usuario ni contraseña.

- ### Validar con Citrix Secure Mail -

En el dispositivo del usuario, si aún no lo has hecho, instala y configura Citrix Secure Hub.

-

Desde la tienda de aplicaciones, descarga, instala y configura Citrix Secure Mail.

-

Abre un nuevo formulario de correo electrónico y, a continuación, toca Adjuntar desde ShareFile. Los archivos disponibles para adjuntar al correo electrónico se muestran sin pedir nombre de usuario ni contraseña.

Configurar NetScaler Gateway para otros clientes de Citrix Files

Para configurar el acceso para clientes de Citrix Files no empaquetados, como el sitio web, el complemento de Outlook o los clientes de sincronización: Configura NetScaler Gateway para que admita el uso de Citrix Endpoint Management como proveedor de identidades SAML de la siguiente manera.

- Deshabilita la redirección de la página de inicio.

- Crea una directiva y un perfil de sesión de Citrix Files.

- Configura las directivas en el servidor virtual de NetScaler Gateway.

Deshabilitar la redirección de la página de inicio

Deshabilita el comportamiento predeterminado para las solicitudes que llegan a través de la ruta /cginfra. Esa acción permite a los usuarios ver la URL interna original solicitada en lugar de la página de inicio configurada.

-

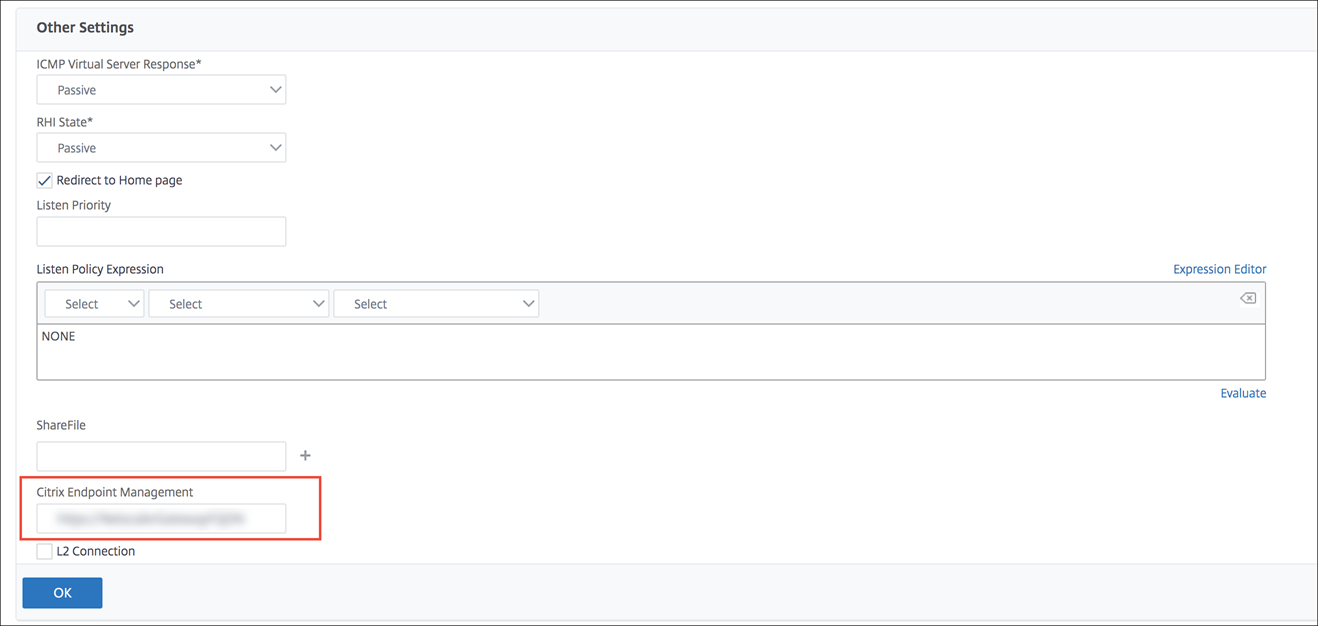

Modifica la configuración del servidor virtual de NetScaler Gateway que se usa para los inicios de sesión de Citrix Endpoint Management. En NetScaler Gateway, ve a Otros ajustes y, a continuación, desmarca la casilla de verificación Redirigir a la página de inicio.

-

En ShareFile (ahora llamado ShareFile), escribe el nombre del servidor interno y el número de puerto de Citrix Endpoint Management.

-

En Citrix Endpoint Management, escribe la URL de Citrix Endpoint Management.

Esta configuración autoriza las solicitudes a la URL que introdujiste a través de la ruta /cginfra.

Crear una directiva y un perfil de solicitud de sesión de Citrix Files

Configura estos ajustes para crear una directiva y un perfil de solicitud de sesión de Citrix Files:

-

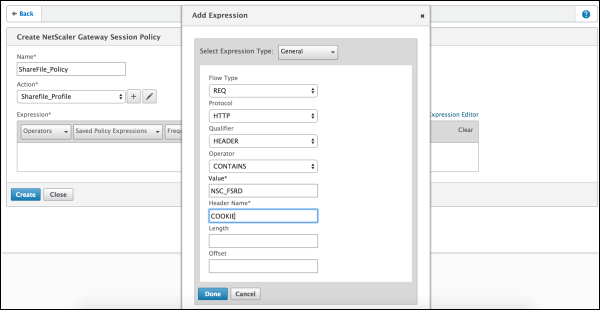

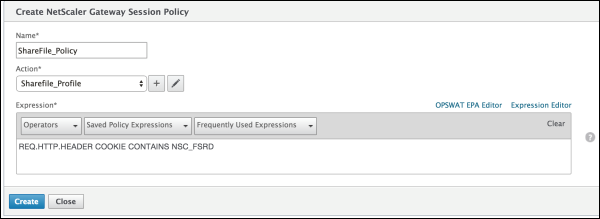

En la utilidad de configuración de NetScaler Gateway, en el panel de navegación izquierdo, haz clic en NetScaler Gateway > Directivas > Sesión.

-

- Crea una directiva de sesión. En la ficha Directivas, haz clic en Agregar.

-

- En el campo Nombre, escribe ShareFile_Policy.

-

- Crea una acción haciendo clic en el botón +. Aparece la página Crear perfil de sesión de NetScaler® Gateway.

Configura estos ajustes:

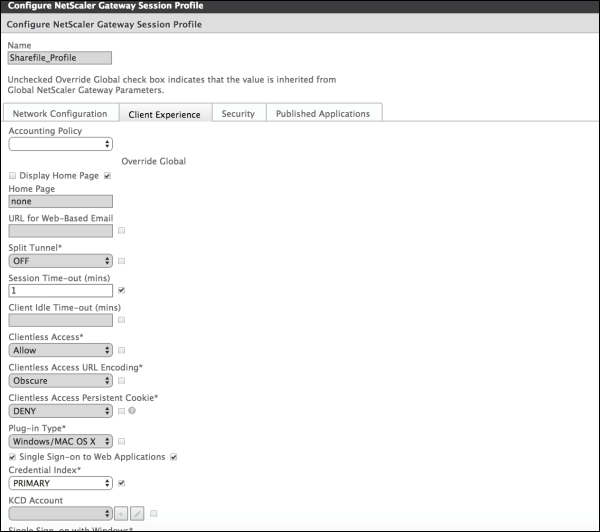

- Nombre: Escribe ShareFile_Profile.

- Haz clic en la ficha Experiencia del cliente y, a continuación, configura estos ajustes:

- Página de inicio: Escribe none.

- Tiempo de espera de la sesión (min): Escribe 1.

- Inicio de sesión único en aplicaciones web: Selecciona este ajuste.

- Índice de credenciales: Haz clic en PRIMARY.

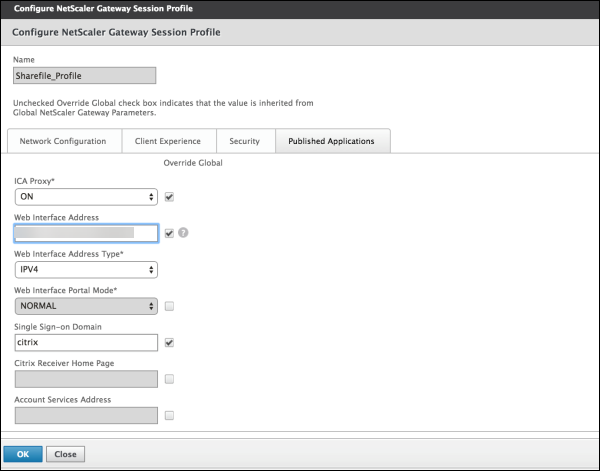

- Haz clic en la ficha Aplicaciones publicadas.

Configura estos ajustes:

- Proxy ICA®: Haz clic en Activado.

- Dirección de la interfaz web: Escribe la URL de tu servidor Citrix Endpoint Management.

-

Dominio de inicio de sesión único: Escribe el nombre de tu dominio de Active Directory.

Al configurar el perfil de sesión de NetScaler Gateway, el sufijo de dominio para Dominio de inicio de sesión único debe coincidir con el alias de dominio de Citrix Endpoint Management definido en LDAP.

-

-

Haz clic en Crear para definir el perfil de sesión.

-

Haz clic en Editor de expresiones.

Configura estos ajustes:

- Valor: Escribe NSC_FSRD.

- Nombre del encabezado: Escribe COOKIE.

-

Haz clic en Crear y, a continuación, haz clic en Cerrar.

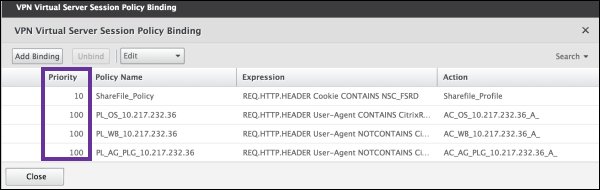

Configurar directivas en el servidor virtual de NetScaler Gateway

Configura estos ajustes en el servidor virtual de NetScaler Gateway.

-

En la utilidad de configuración de NetScaler Gateway, en el panel de navegación izquierdo, haz clic en NetScaler Gateway > Servidores virtuales.

-

En el panel Detalles, haz clic en tu servidor virtual de NetScaler Gateway.

-

Haz clic en Modificar.

-

Haz clic en Directivas configuradas > Directivas de sesión y, a continuación, haz clic en Agregar enlace.

-

Selecciona ShareFile_Policy.

-

Modifica el número de Prioridad generado automáticamente para la directiva seleccionada de modo que tenga la prioridad más alta (el número más pequeño) en relación con cualquier otra directiva de la lista. Por ejemplo:

-

Haz clic en Listo y, a continuación, guarda la configuración en ejecución de NetScaler Gateway.

Modificar la configuración de SSO de Citrix Files.com

Realiza los siguientes cambios para las aplicaciones de Citrix Files MDX y no MDX.

Importante:

Se añade un nuevo número al nombre interno de la aplicación:

- Cada vez que modificas o vuelves a crear la aplicación Citrix Files

- Cada vez que cambias la configuración de ShareFile en Citrix Endpoint Management

Como resultado, también debes actualizar la URL de inicio de sesión en el sitio web de Citrix Files para mostrar el nombre de aplicación actualizado.

-

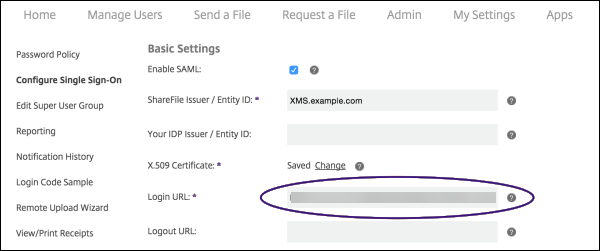

Inicia sesión en tu cuenta de ShareFile (

https://<subdomain>.sharefile.com) como administrador de ShareFile. -

En la interfaz web de ShareFile, haz clic en Administrador y, a continuación, selecciona Configurar inicio de sesión único.

-

Modifica la URL de inicio de sesión de la siguiente manera:

Aquí tienes una URL de inicio de sesión de ejemplo antes de las modificaciones:

https://xms.citrix.lab/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1.

-

Inserta el FQDN externo del servidor virtual de NetScaler Gateway más /cginfra/https/ delante del FQDN del servidor Citrix Endpoint Management y, a continuación, agrega 8443 después del FQDN de Citrix Endpoint Management.

Aquí tienes un ejemplo de URL modificada:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML_SP&reqtype=1 -

Cambia el parámetro

&app=ShareFile_SAML_SPpor el nombre interno de la aplicación Citrix Files. El nombre interno esShareFile_SAMLde forma predeterminada. Sin embargo, cada vez que cambias tu configuración, se añade un número al nombre interno (ShareFile_SAML_2,ShareFile_SAML_3, etc.). Puedes buscar el nombre interno de la aplicación en la página Configurar > ShareFile.Aquí tienes un ejemplo de URL modificada:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1 -

Agrega

&nssso=trueal final de la URL.Aquí tienes un ejemplo de la URL final:

https://nsgateway.acme.com/cginfra/https/xms.citrix.lab:8443/samlsp/websso.do?action=authenticateUser&app=ShareFile_SAML&reqtype=1&nssso=true.

-

-

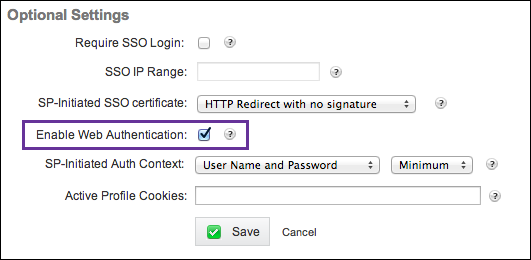

En Configuración opcional, selecciona la casilla de verificación Habilitar autenticación web.

Validar la configuración

Realiza lo siguiente para validar la configuración.

-

Dirige tu navegador a

https://<subdomain>sharefile.com/saml/login.Se te redirige al formulario de inicio de sesión de NetScaler Gateway. Si no se te redirige, verifica la configuración anterior.

-

Introduce el nombre de usuario y la contraseña para el entorno de NetScaler Gateway y Citrix Endpoint Management que configuraste.

Aparecen tus carpetas de Citrix Files en

<subdomain>.sharefile.com. Si no ves tus carpetas de Citrix Files, asegúrate de haber introducido las credenciales de inicio de sesión correctas.