Integración de Citrix Endpoint Management con Microsoft Endpoint Manager

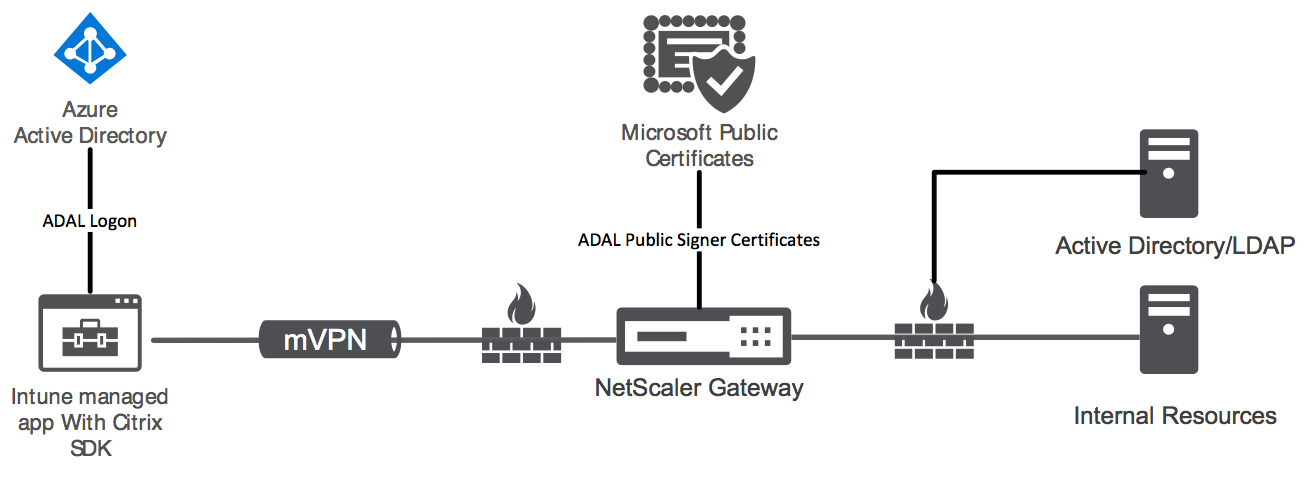

La integración de Citrix Endpoint Management con Microsoft Endpoint Manager (MEM) añade el valor de la micro VPN de Citrix Endpoint Management a las aplicaciones compatibles con Microsoft Intune, como el navegador Microsoft Edge.

- Para activar la integración, ponte en contacto con el equipo de Operaciones de Citrix Cloud.

Esta versión es compatible con los siguientes casos de uso:

-

MAM de Intune con MDM+MAM de Citrix Endpoint Management.

-

Este artículo se centra en el caso de uso de MAM de Intune + MDM+MAM de Citrix Endpoint Management. Después de agregar Citrix como tu proveedor de MDM, configura las aplicaciones administradas por Intune para su entrega a los dispositivos.

-

Importante:

- Para este caso de uso, Citrix Secure Mail no es compatible con la integración con Intune.

- La integración de Citrix Secure Mail con Intune está obsoleta y se eliminará en una versión futura. Consulta Novedades de Secure Mail para obtener más detalles.

- MAM de Intune y MDM de Citrix Endpoint Management.

- MAM de Intune.

-

MAM de Intune y MDM de Intune. Citrix Secure Mail para iOS es compatible con el inicio de sesión único para este caso de uso.

-

Para obtener una guía gráfica y sencilla para configurar la integración de Citrix Endpoint Management con MEM, consulta la Guía de introducción.

- Para obtener información sobre la integración con el Acceso condicional de Azure AD, consulta Integrar con el Acceso condicional de Azure AD.

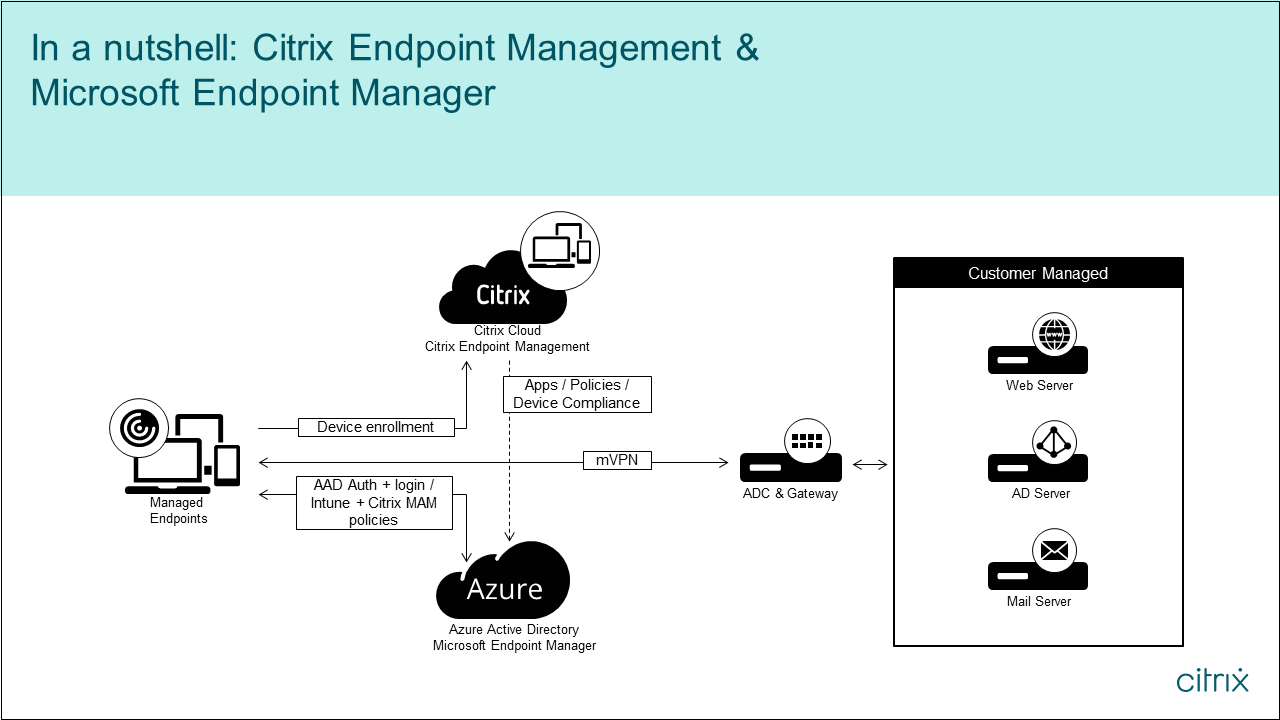

El siguiente diagrama ofrece una descripción general de la integración de Citrix Endpoint Management con Microsoft Endpoint Manager.

-

Requisitos del sistema

Habilitar MDX

Microsoft

- Acceso a Azure Active Directory (AD) (con privilegios de administrador de inquilinos)

-

Inquilino con Intune habilitado

-

Regla de firewall

-

Habilita una regla de firewall para permitir el tráfico DNS y SSL desde una IP de subred de NetScaler Gateway a

*.manage.microsoft.com,https://login.microsoftonline.comyhttps://graph.windows.net(puerto 53 y 443) -

Requisitos previos

- Navegador Microsoft Edge: El SDK de aplicaciones móviles está integrado en la aplicación del navegador Microsoft Edge para iOS y Android. Para obtener más información sobre Microsoft Edge, consulta la documentación de Microsoft Edge.

-

Cuenta de Citrix Cloud: Para registrarte en una cuenta de Citrix y solicitar una prueba de Citrix Endpoint Management, ponte en contacto con tu representante de ventas de Citrix. Cuando estés listo para continuar, ve a https://onboarding.cloud.com. Para obtener más información sobre cómo solicitar una cuenta de Citrix Cloud, consulta Registrarse en Citrix Cloud.

-

Nota:

-

-

El correo electrónico que proporciones no debe estar asociado a Azure AD. Puedes usar cualquier servicio de correo electrónico gratuito.

- Certificados APN para iOS: Asegúrate de configurar los certificados APN para iOS. Para obtener más información sobre cómo configurar estos certificados, consulta esta publicación del blog de Citrix: Crear e importar certificados APN.

- Sincronización de Azure AD: Configura la sincronización entre Azure AD y Active Directory local. No instales la herramienta de sincronización de AD en la máquina del controlador de dominio. Para obtener más información sobre cómo configurar esta sincronización, consulta la documentación de Microsoft sobre Azure Active Directory.

Configuración de NetScaler Gateway

-

Si estás configurando una nueva implementación de Citrix Endpoint Management, instala uno de estos dispositivos NetScaler Gateway:

- NetScaler® Gateway VPX serie 3000 o superior

- NetScaler Gateway MPX o instancia SDX dedicada

Para usar NetScaler Gateway con la integración de Citrix Endpoint Management con MEM:

- Configura NetScaler Gateway con una interfaz de administración y una IP de subred.

- Usa TLS 1.2 para toda la comunicación de cliente a servidor. Para obtener información sobre cómo configurar TLS 1.2 para NetScaler Gateway, consulta CTX247095.

Si estás usando la integración de Citrix Endpoint Management con MEM con una implementación de MDM+MAM de Citrix Endpoint Management, configura dos Citrix Gateways. El tráfico de la aplicación MDX se enruta a través de un NetScaler Gateway. El tráfico de la aplicación Intune se enruta a través del otro NetScaler Gateway. Configura:

- Dos IP públicas.

- Opcionalmente, una IP con traducción de direcciones de red.

- Dos nombres DNS. Ejemplo: `https://mam.company.com`.

- Dos certificados SSL públicos. Configura certificados que coincidan con el nombre DNS público reservado o usa certificados comodín.

- Un equilibrador de carga de MAM con una dirección IP RFC 1918 interna no enrutable.

- Una cuenta de servicio LDAP de Active Directory.

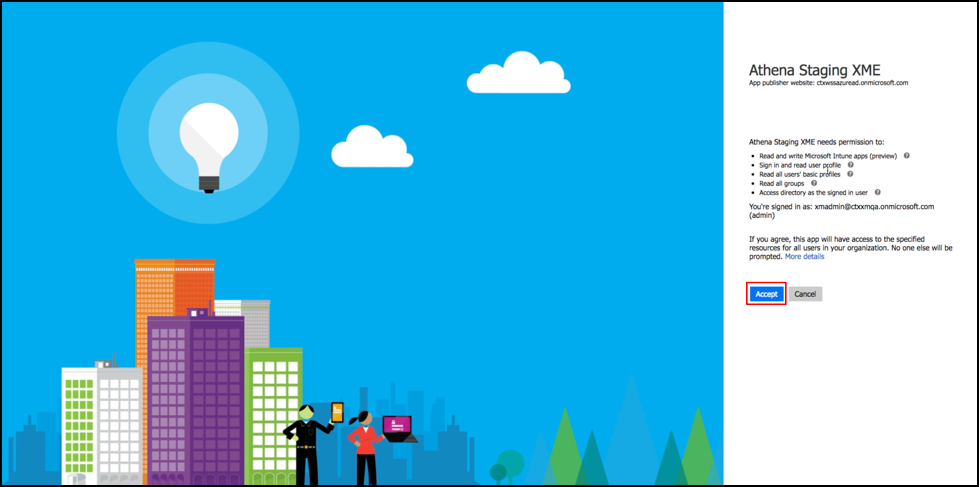

Consentimiento para las solicitudes de permisos delegados

Para las aplicaciones administradas que requieren que los usuarios se autentiquen, las aplicaciones solicitan permisos de aplicación expuestos por Microsoft Graph. Al dar tu consentimiento a estas solicitudes de permisos, la aplicación puede acceder a los recursos y las API necesarios. Algunas aplicaciones requieren el consentimiento del administrador global para Microsoft Azure AD. Para estos permisos delegados, el administrador global debe otorgar permiso a Citrix Cloud para solicitar tokens. Los tokens luego habilitan los siguientes permisos. Para obtener más información, consulta la referencia de permisos de Microsoft Graph.

- Iniciar sesión y leer el perfil de usuario: Este permiso permite a los usuarios iniciar sesión y conectarse a Azure AD. Citrix® no puede ver las credenciales de usuario.

-

Leer los perfiles básicos de todos los usuarios: La aplicación lee las propiedades del perfil de los usuarios de la organización. Las propiedades incluyen el nombre para mostrar, el nombre y los apellidos, la dirección de correo electrónico y la foto de los usuarios de la organización.

-

Leer todos los grupos: Este permiso permite especificar grupos de Azure AD para la asignación de aplicaciones y políticas.

- Acceder al directorio como el usuario que ha iniciado sesión: Este permiso verifica la suscripción a Intune y habilita las configuraciones de NetScaler Gateway y VPN.

- Leer y escribir aplicaciones de Microsoft Intune: La aplicación puede leer y escribir lo siguiente:

- Propiedades administradas por Microsoft

- Asignaciones de grupos y el estado de las aplicaciones

- Configuraciones de aplicaciones

- Políticas de protección de aplicaciones

-

Leer todos los grupos: Este permiso permite especificar grupos de Azure AD para la asignación de aplicaciones y políticas.

Además, durante la configuración de NetScaler Gateway, el administrador global de Azure AD debe:

**- Aprueba el Active Directory elegido para la micro VPN. El administrador global también debe generar un secreto de cliente que NetScaler Gateway usa para comunicarse con Azure AD e Intune.

- No tener el rol de administrador de Citrix. En su lugar, el administrador de Citrix asigna cuentas de Azure AD a los usuarios con los privilegios de administrador de aplicaciones de Intune adecuados. El administrador de Intune asume entonces el rol de administrador de Citrix Cloud para gestionar Intune desde Citrix Cloud.

>Nota: **>

Citrix solo usa la contraseña del administrador global de Intune durante la configuración y redirige la autenticación a Microsoft. Citrix no puede acceder a la contraseña.**

Para configurar la integración de Citrix Endpoint Management con MEM

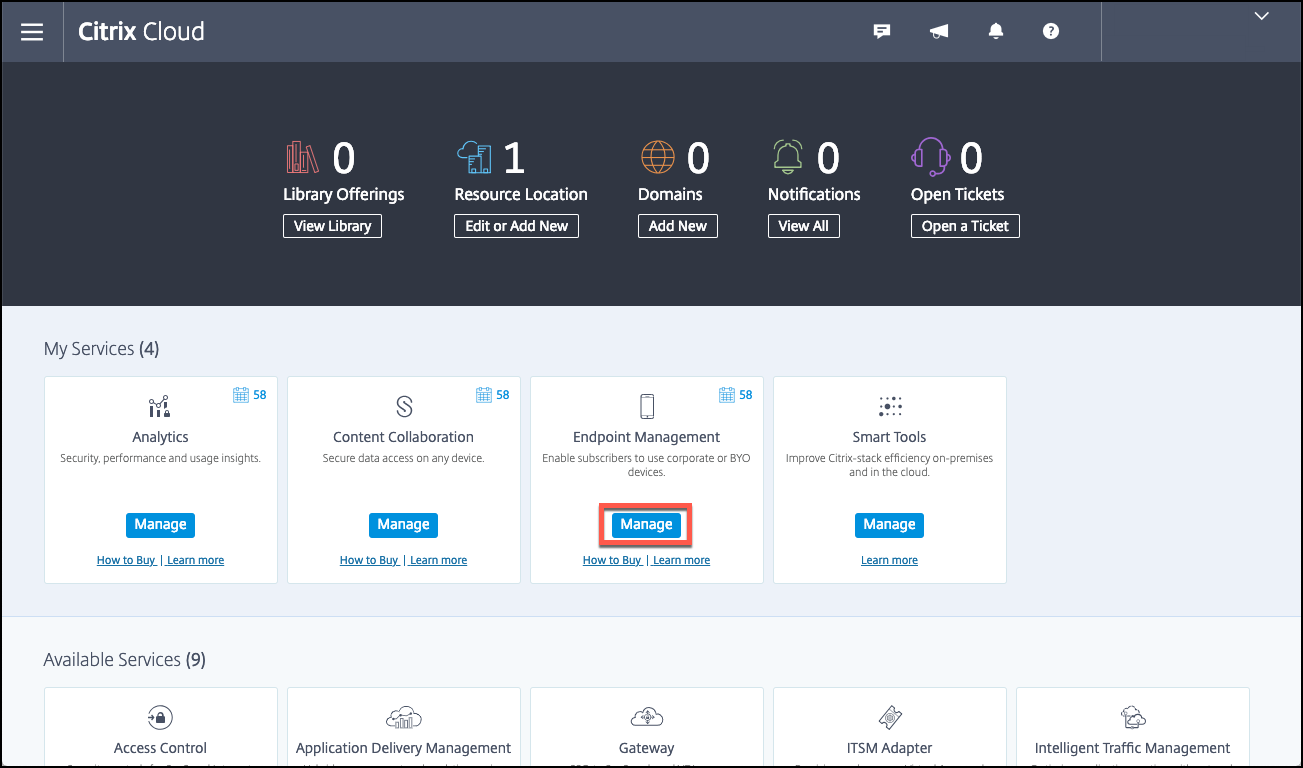

1. Inicia sesión en el sitio de Citrix Cloud y solicita una prueba de Citrix Endpoint Management.

- Un ingeniero de ventas programará una reunión de incorporación contigo. Hazles saber que quieres la integración de Citrix Endpoint Management con MEM. Cuando tu solicitud sea aprobada, haz clic en Administrar.

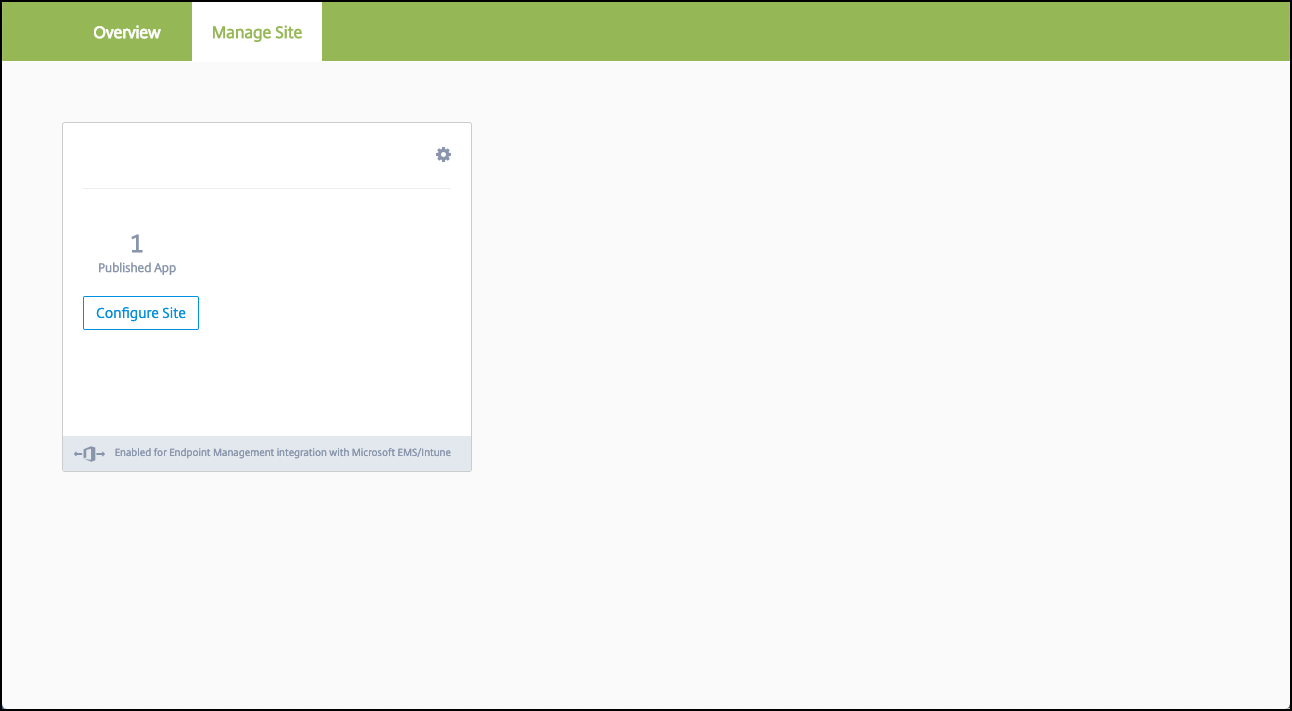

- Desde aquí puedes hacer clic en el icono de engranaje en la parte superior derecha de tu sitio o puedes hacer clic en Configurar sitio.

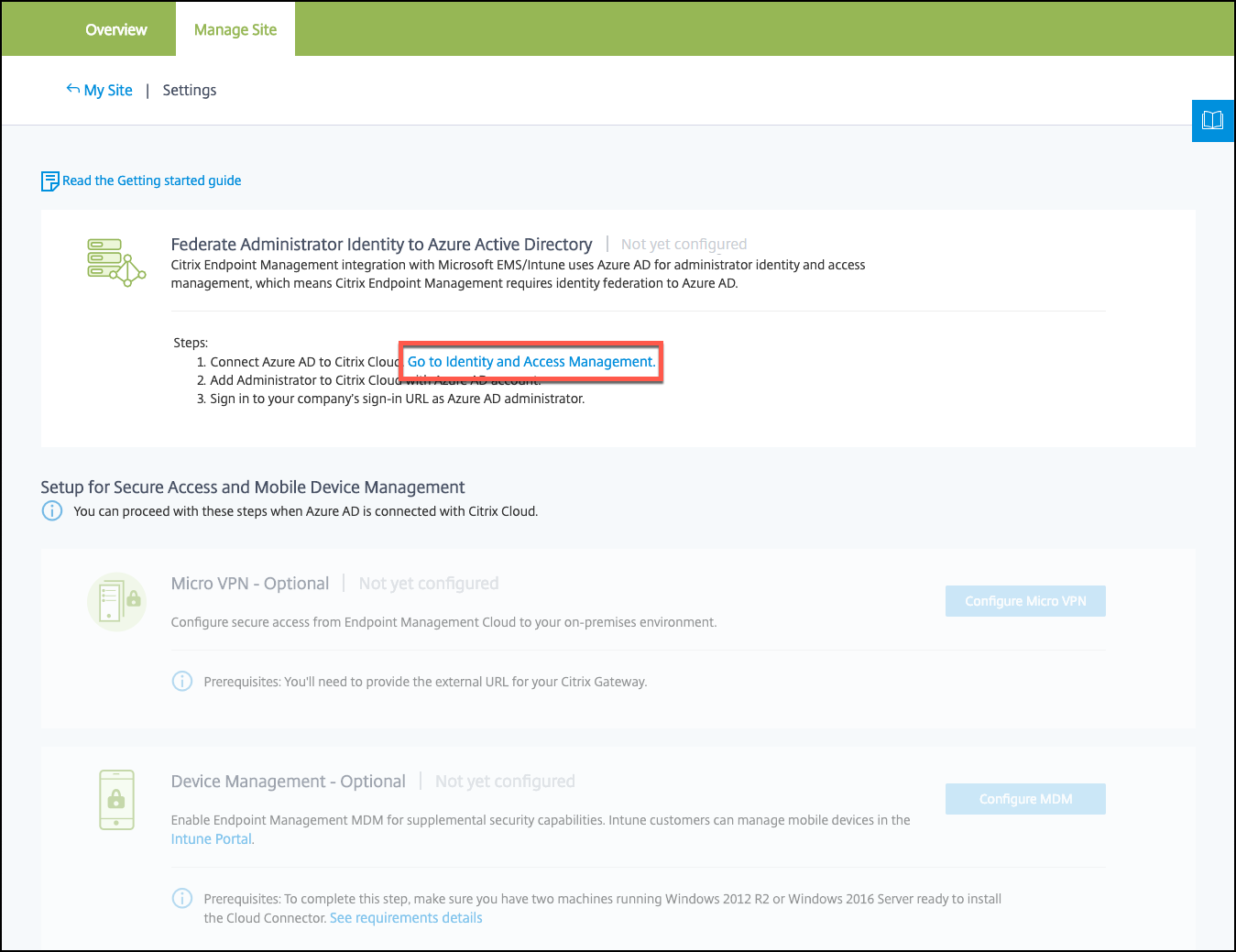

- Sigue el enlace del primer paso a la página de Administración de identidades y accesos.

- Haz clic en Conectar para conectar tu instalación de Azure AD.

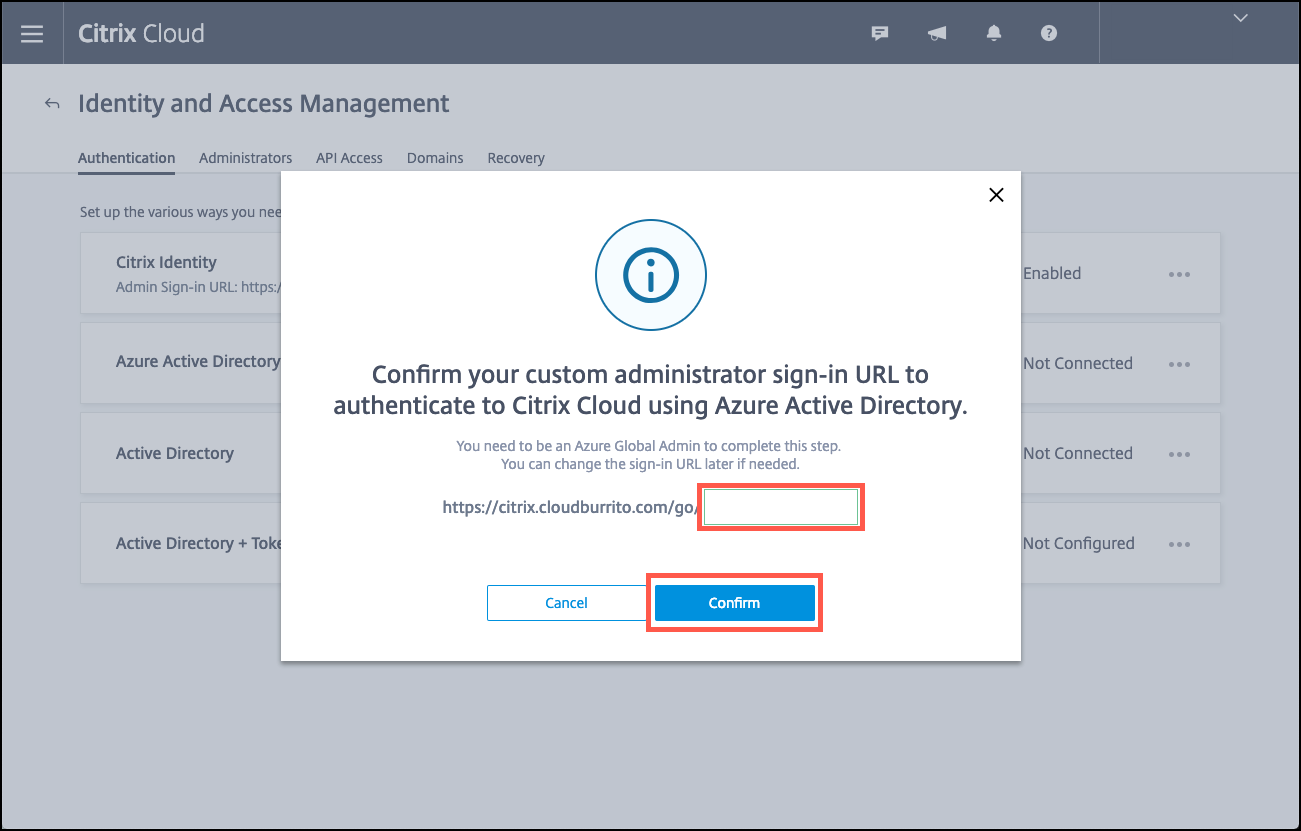

- Introduce una URL de inicio de sesión única que el administrador de Azure AD usa para iniciar sesión y luego haz clic en Confirmar.

1. Agrega una cuenta de administrador global de Azure AD y luego acepta la solicitud de permiso.

- ****

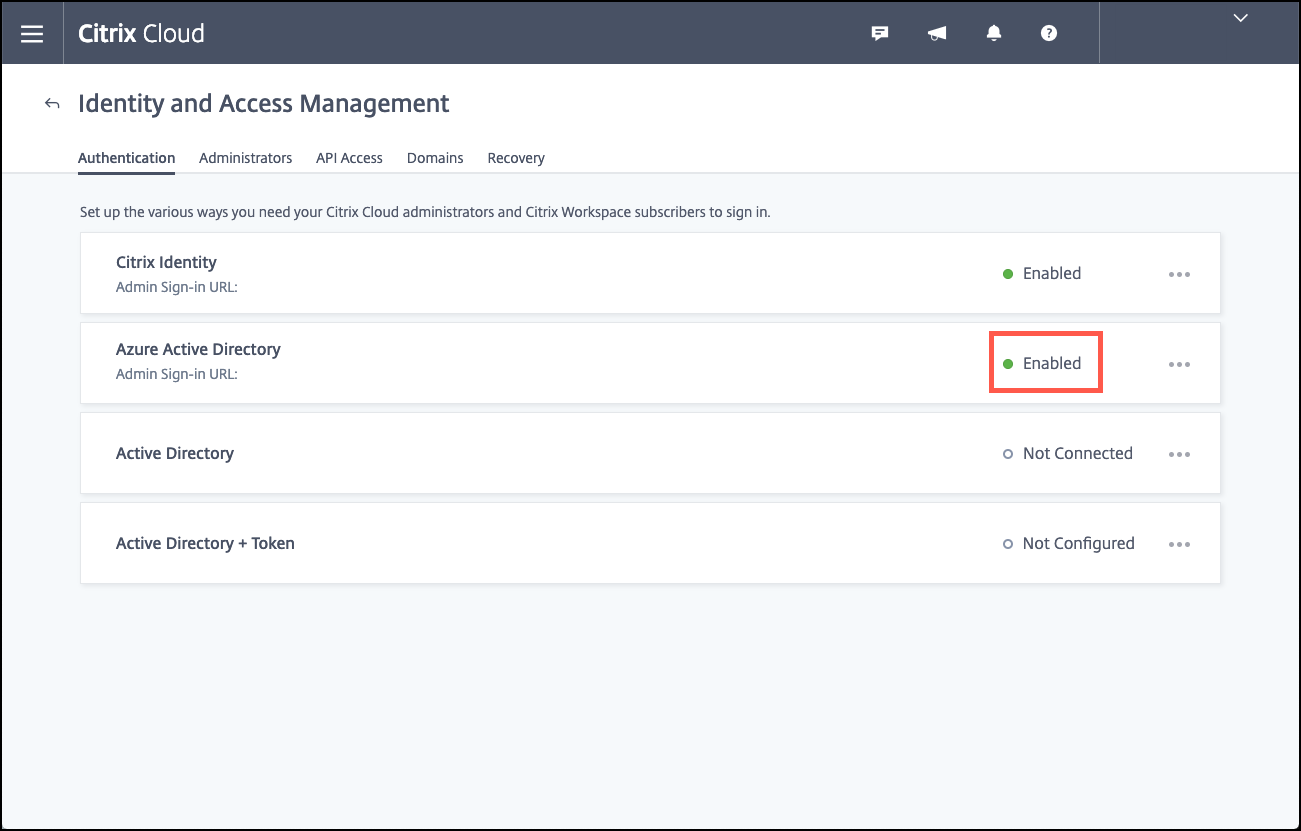

- Confirma que tu instancia de Azure AD se conecta correctamente. Para indicar una conexión exitosa, el texto No conectado cambia a Habilitado.

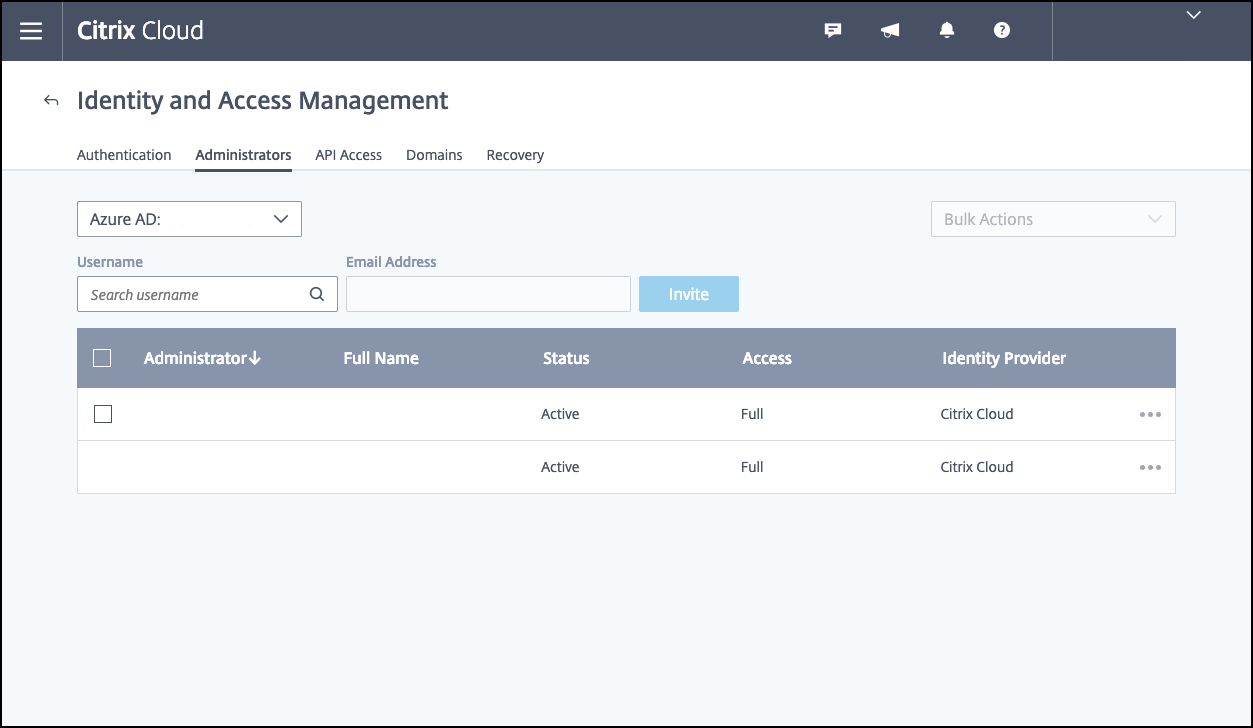

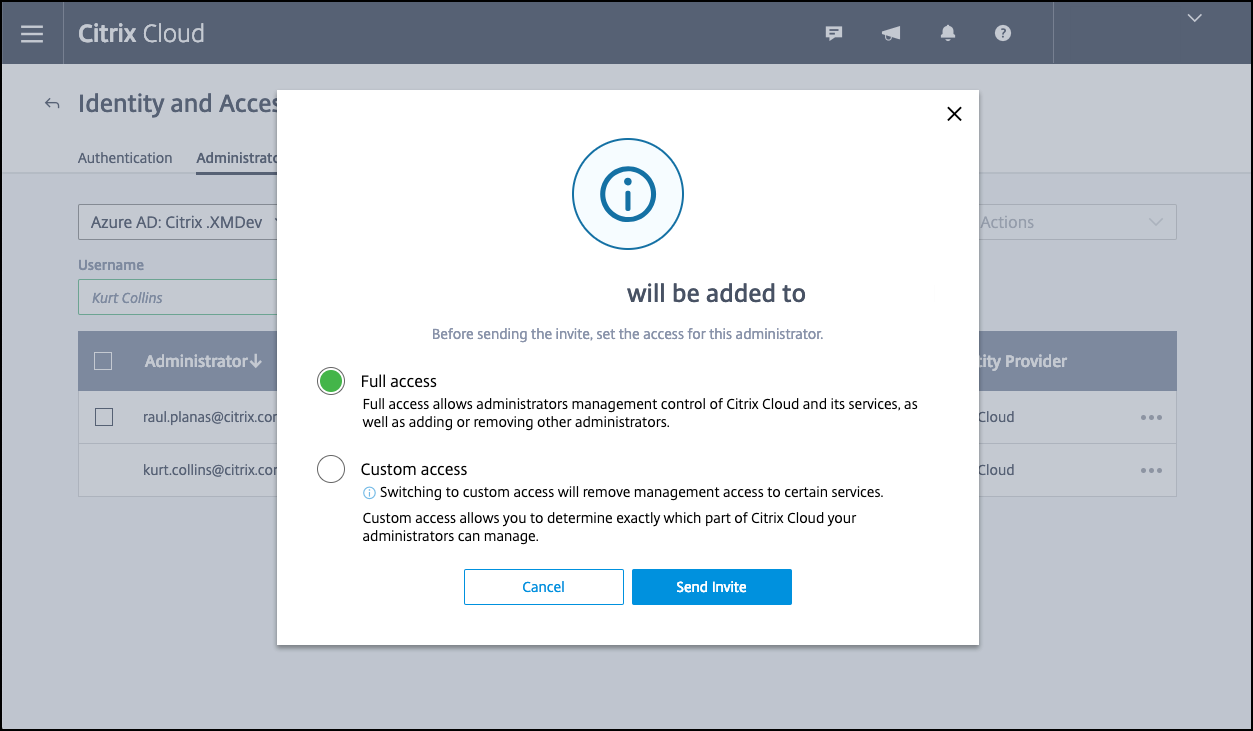

- Haz clic en la ficha Administradores y luego agrega a tu administrador de Azure AD Intune como administrador de Citrix Cloud. Selecciona Azure AD o Citrix Identity en el menú desplegable, y luego busca el nombre de usuario que quieres agregar. Haz clic en Invitar y luego concede al usuario Acceso total o Acceso personalizado antes de hacer clic en Enviar invitación.

>Nota: **>

Citrix Endpoint Management requiere las siguientes reglas paraAcceso personalizado: Biblioteca y Citrix Endpoint Management.**

- **Como resultado, el administrador de Azure AD Intune recibe una invitación por correo electrónico para crear una contraseña e iniciar sesión en Citrix Cloud. Antes de que el administrador inicie sesión, asegúrate de cerrar sesión en todas las demás cuentas.**

- **El administrador de Azure AD Intune debe seguir los pasos restantes de este procedimiento.**

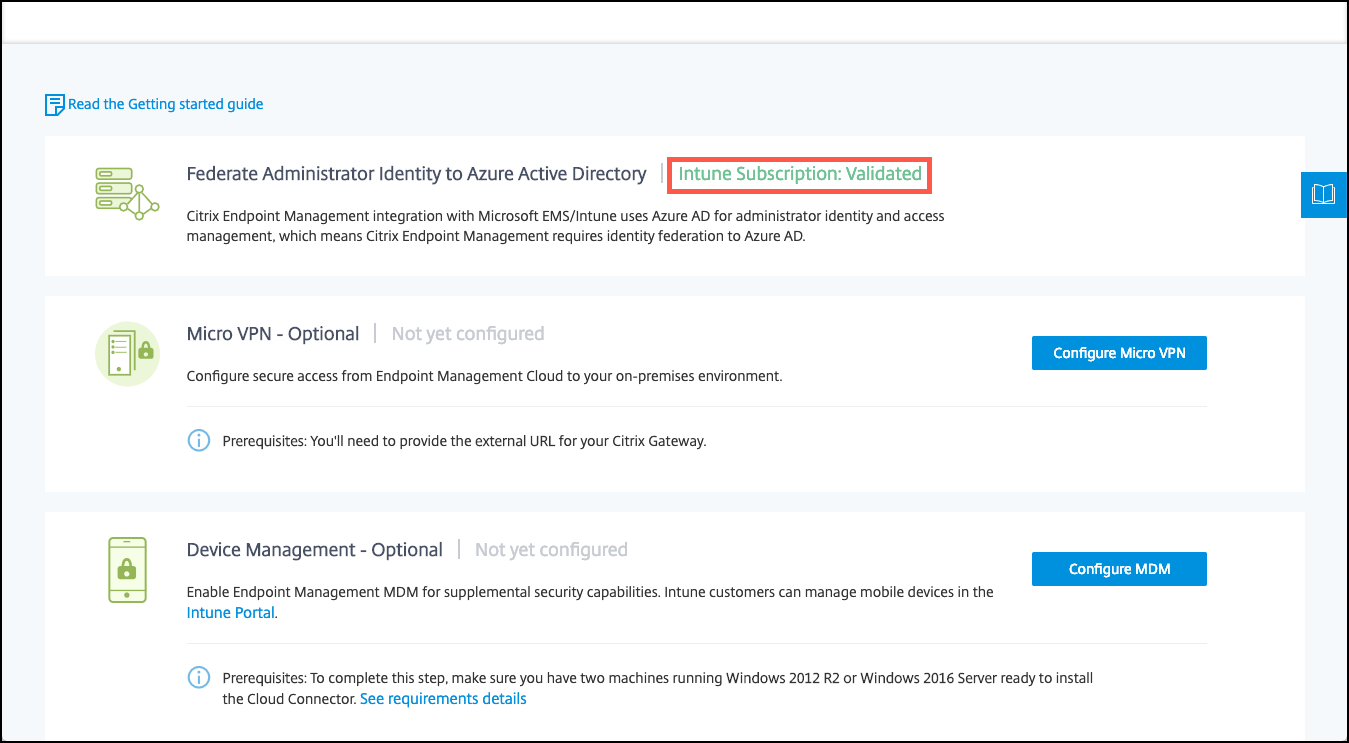

- Después de iniciar sesión con la nueva cuenta, en Citrix Endpoint Management, haz clic en Administrar. Si configuras todo correctamente, la página muestra que el administrador de Azure AD ha iniciado sesión y que tu suscripción a Intune es válida.

- ## **Para configurar NetScaler Gateway para micro VPN**

Para usar micro VPN con Intune, debes configurar NetScaler Gateway para que se autentique en Azure AD. Un servidor virtual de NetScaler Gateway existente no funciona para este caso de uso.

Primero, configura Azure AD para que se sincronice con el Active Directory local. Este paso es necesario para asegurarte de que la autenticación entre Intune y NetScaler Gateway se realice correctamente.

-

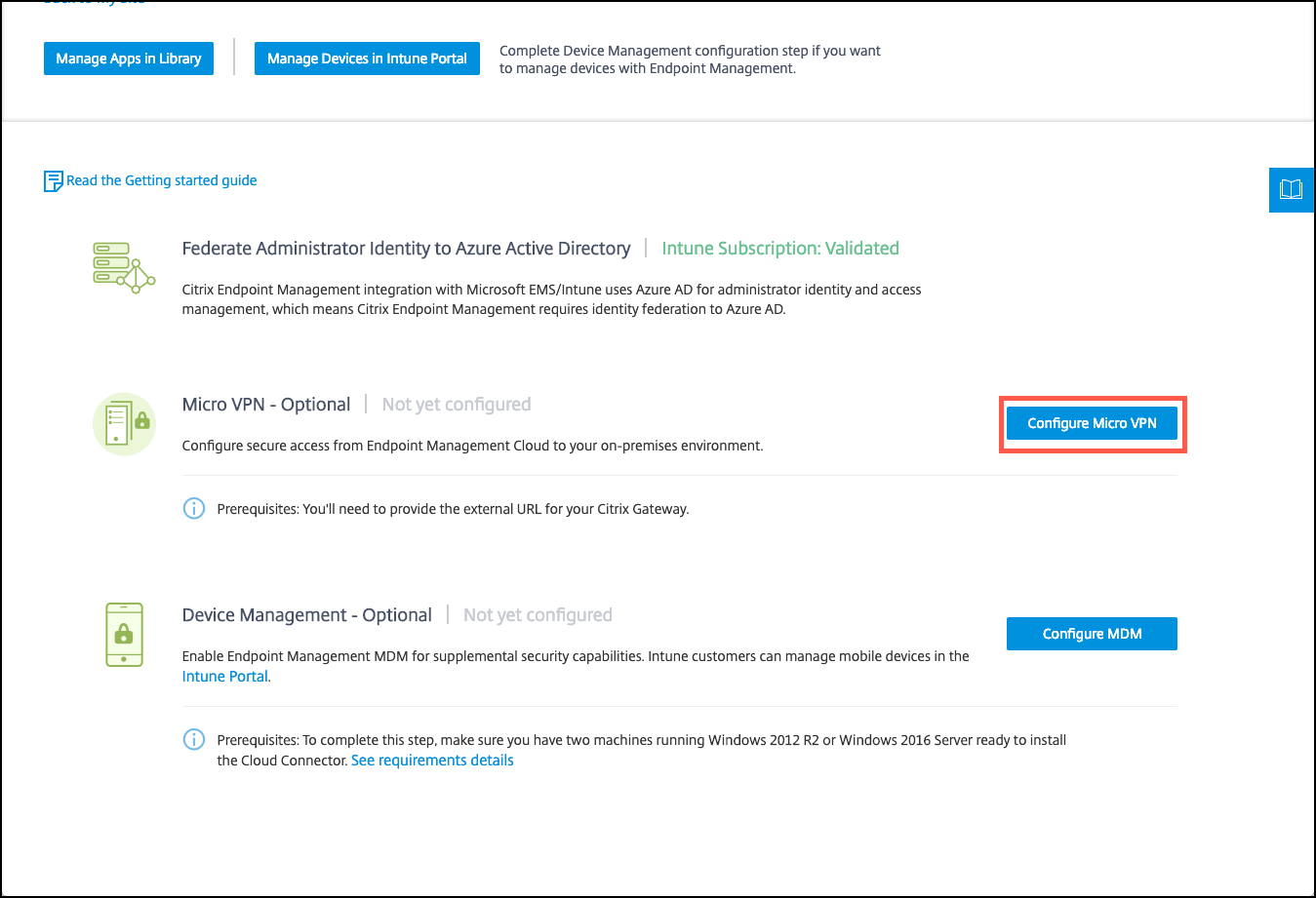

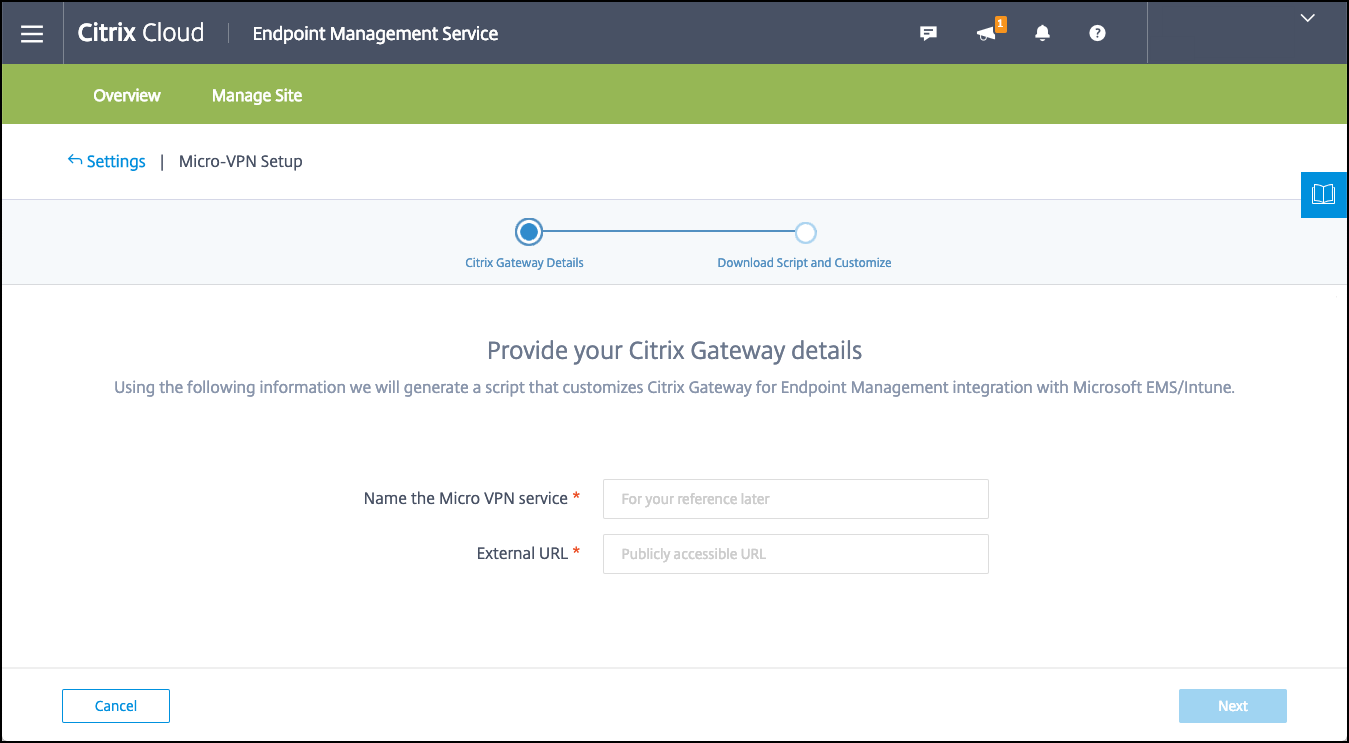

Desde la consola de Citrix Cloud, en Citrix Endpoint Management, haz clic en Administrar.

-

Junto a Micro VPN, haz clic en Configurar Micro VPN.

-

Introduce un nombre para el servicio de micro VPN y la URL externa de tu NetScaler Gateway y luego haz clic en Siguiente.

-

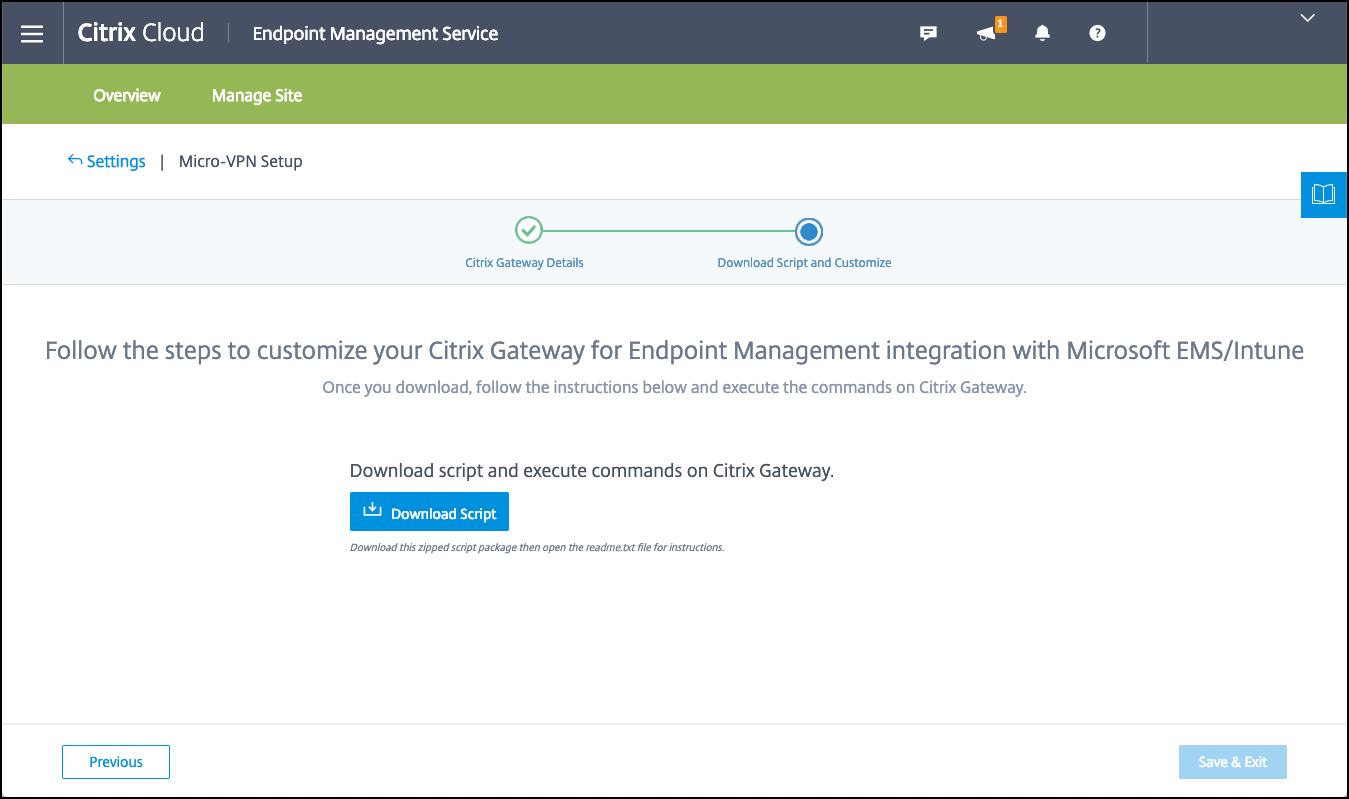

Este script configura NetScaler Gateway para que sea compatible con Azure AD y las aplicaciones de Intune.

-

-

-

Haz clic en Descargar script. El archivo .zip incluye un archivo Léame con instrucciones para implementar el script. Aunque puedes Guardar y salir desde aquí, la Micro VPN no se configura hasta que ejecutes el script en tu instalación de NetScaler Gateway.

Nota:

Cuando termines el proceso de configuración de NetScaler Gateway, si ves un estado de OAuth distinto de COMPLETE, consulta la sección Solución de problemas.

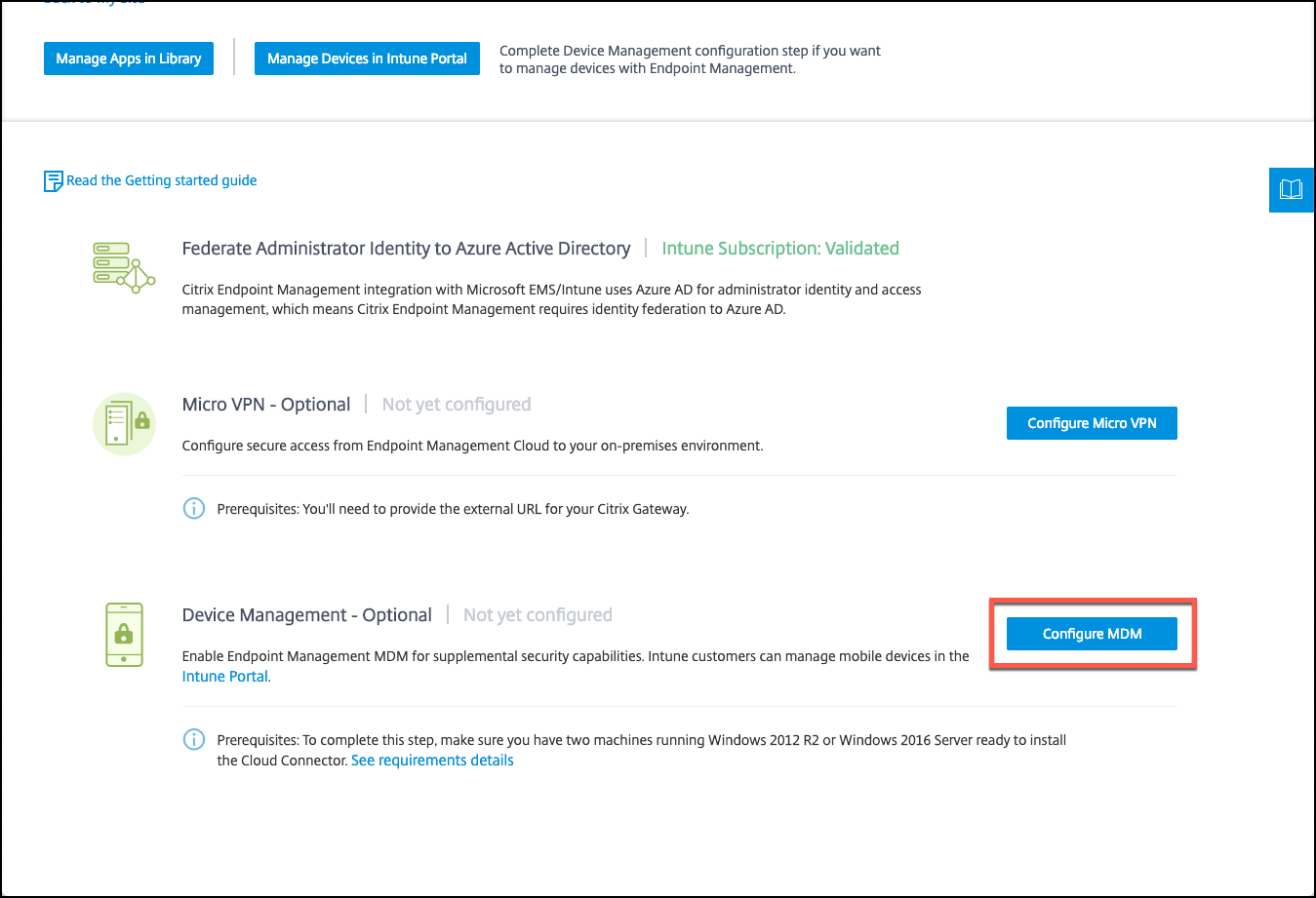

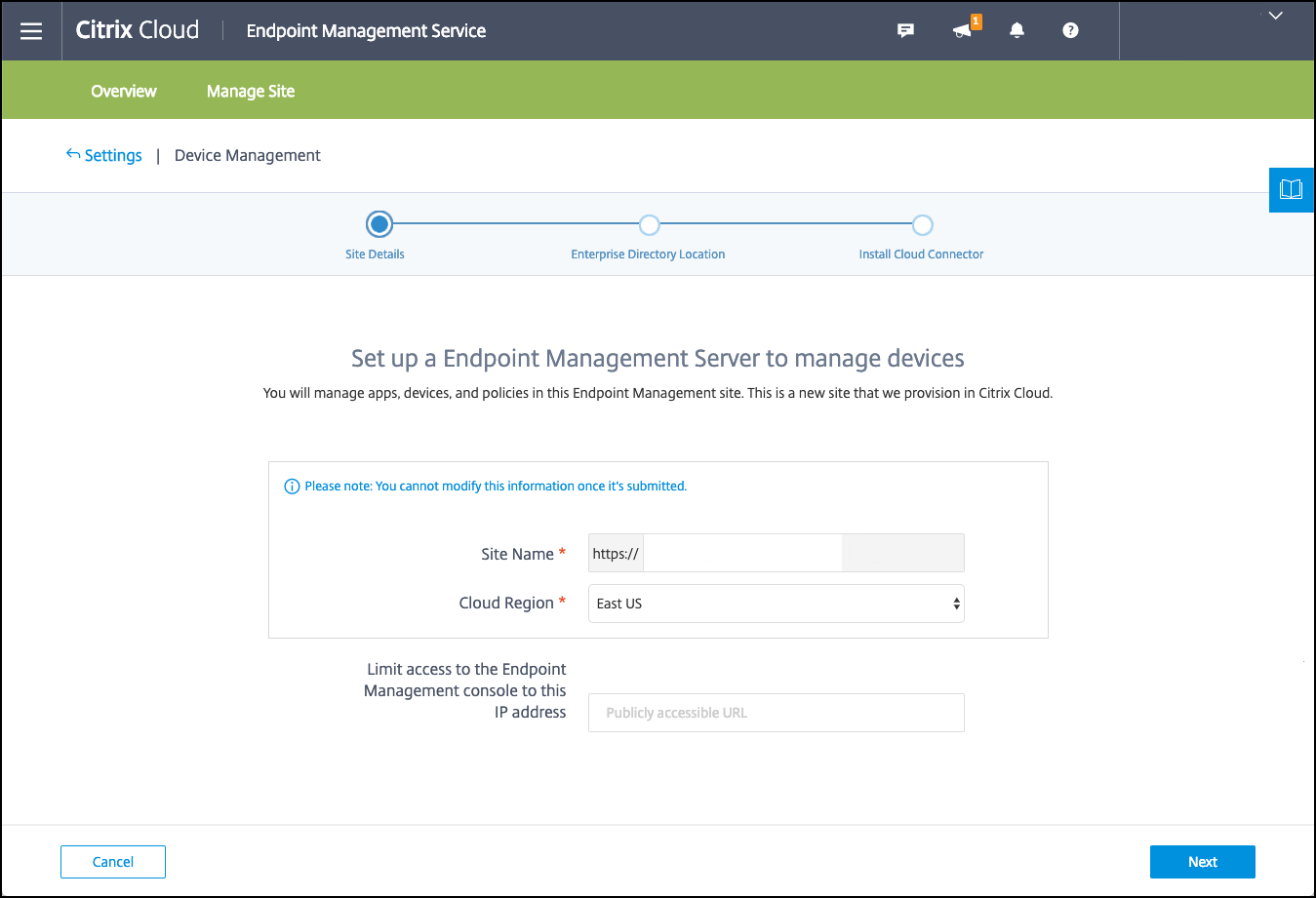

Para configurar la administración de dispositivos

Si quieres administrar dispositivos además de aplicaciones, elige un método de administración de dispositivos. Puedes usar Citrix Endpoint Management MDM+MAM o Intune MDM.

Nota:

La consola utiliza Intune MDM de forma predeterminada. Para usar Intune como tu proveedor de MDM, consulta la documentación de Microsoft Intune.

- 1. Desde la consola de Citrix Cloud, en Integración de Citrix Endpoint Management con MEM, haz clic en **Administrar**. Junto a **Administración de dispositivos - Opcional**, haz clic en **Configurar MDM**.

-

-

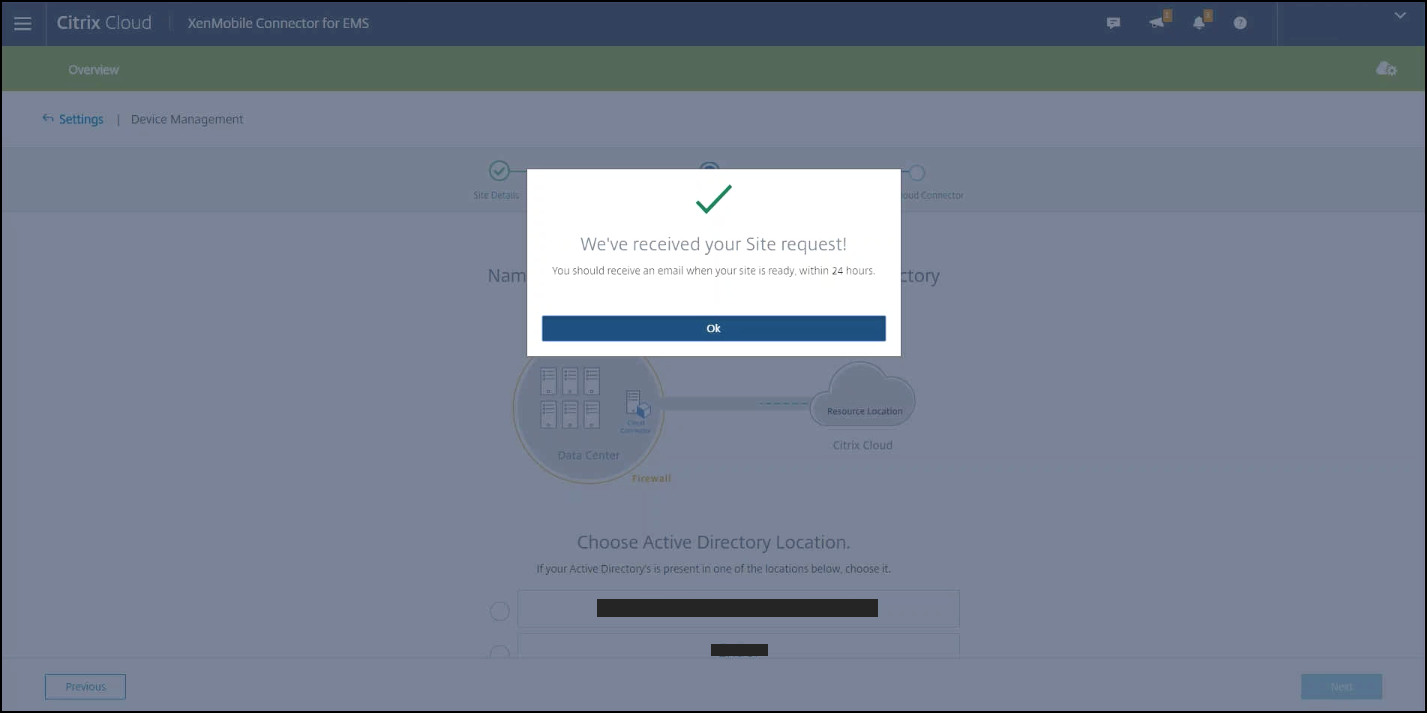

Introduce un nombre de sitio único, selecciona la región de la nube más cercana a ti y, a continuación, haz clic en Solicitar un sitio. Recibirás un correo electrónico cuando tu sitio esté listo.

-

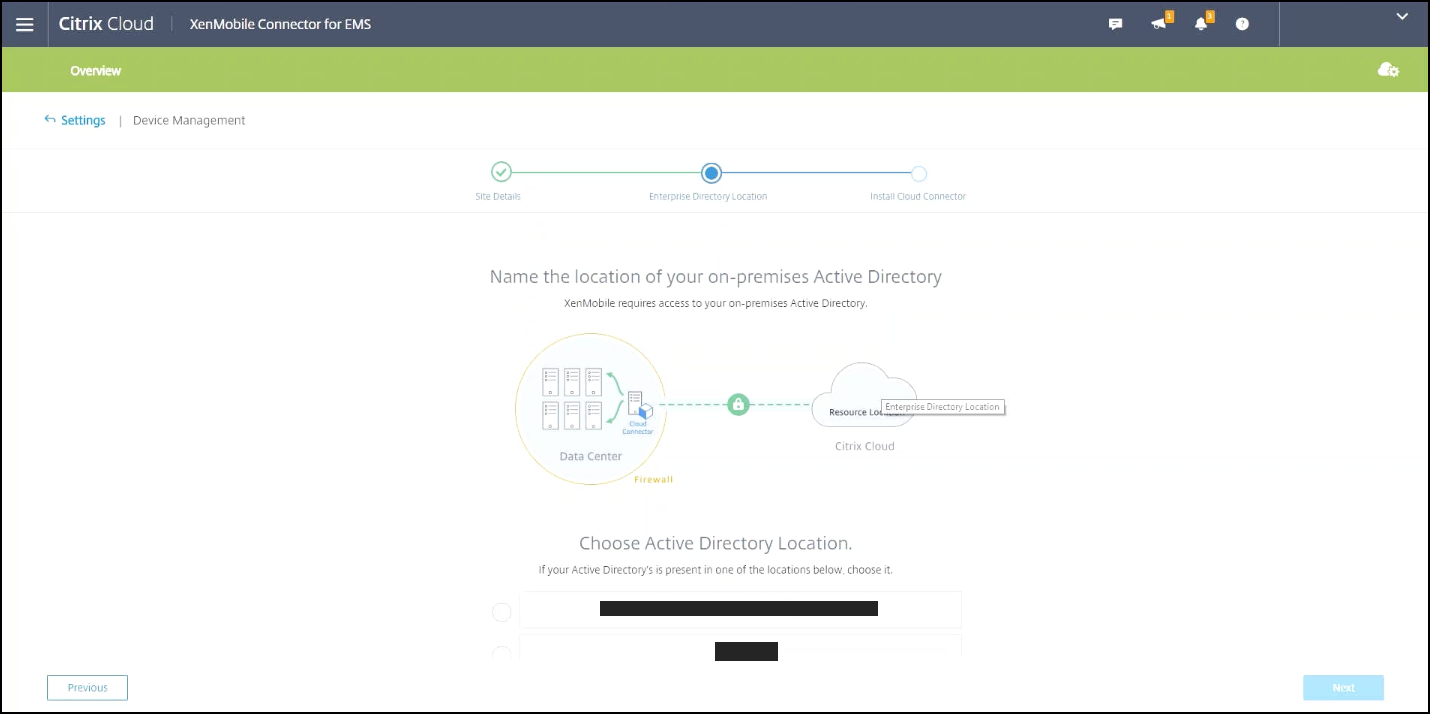

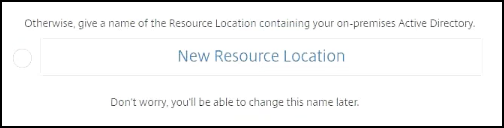

Haz clic en Aceptar para cerrar el mensaje. Selecciona una ubicación de Active Directory para asociarla a tu sitio o crea una ubicación de recursos y, a continuación, haz clic en Siguiente.

-

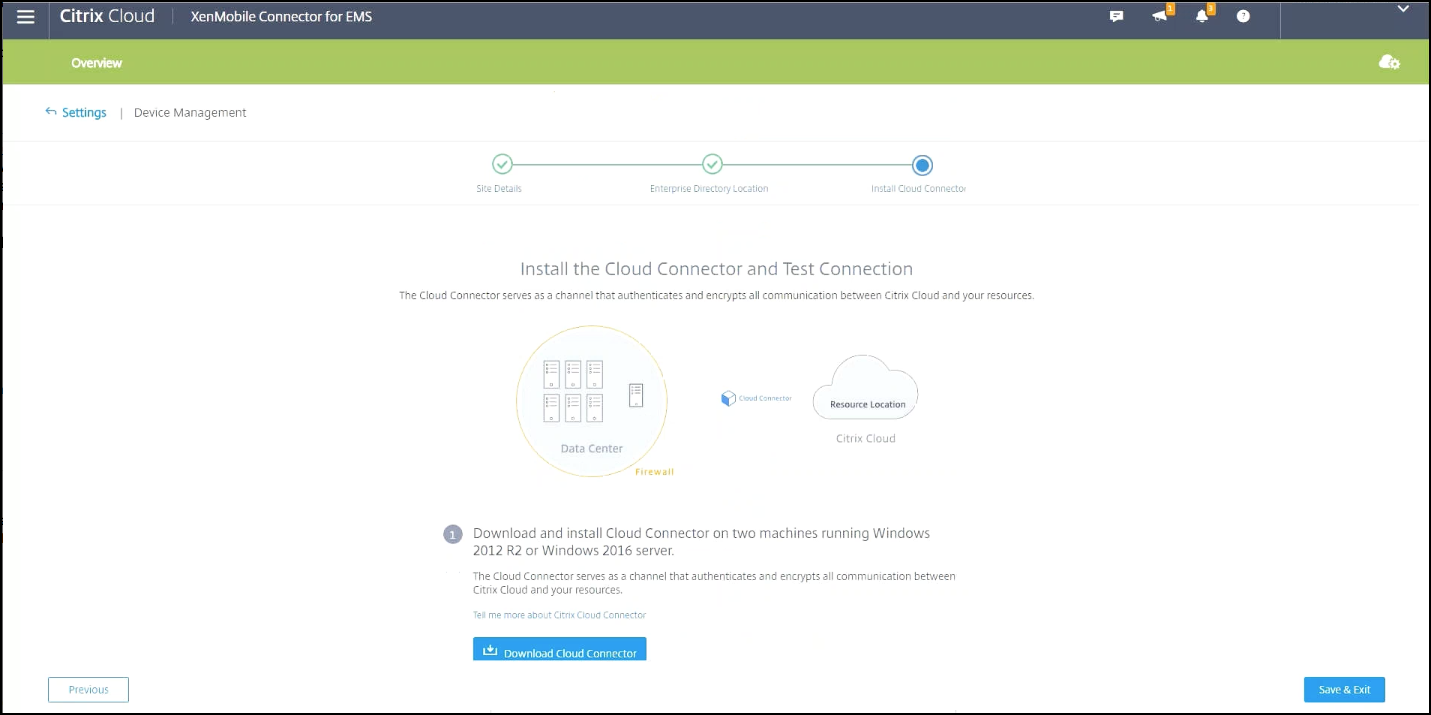

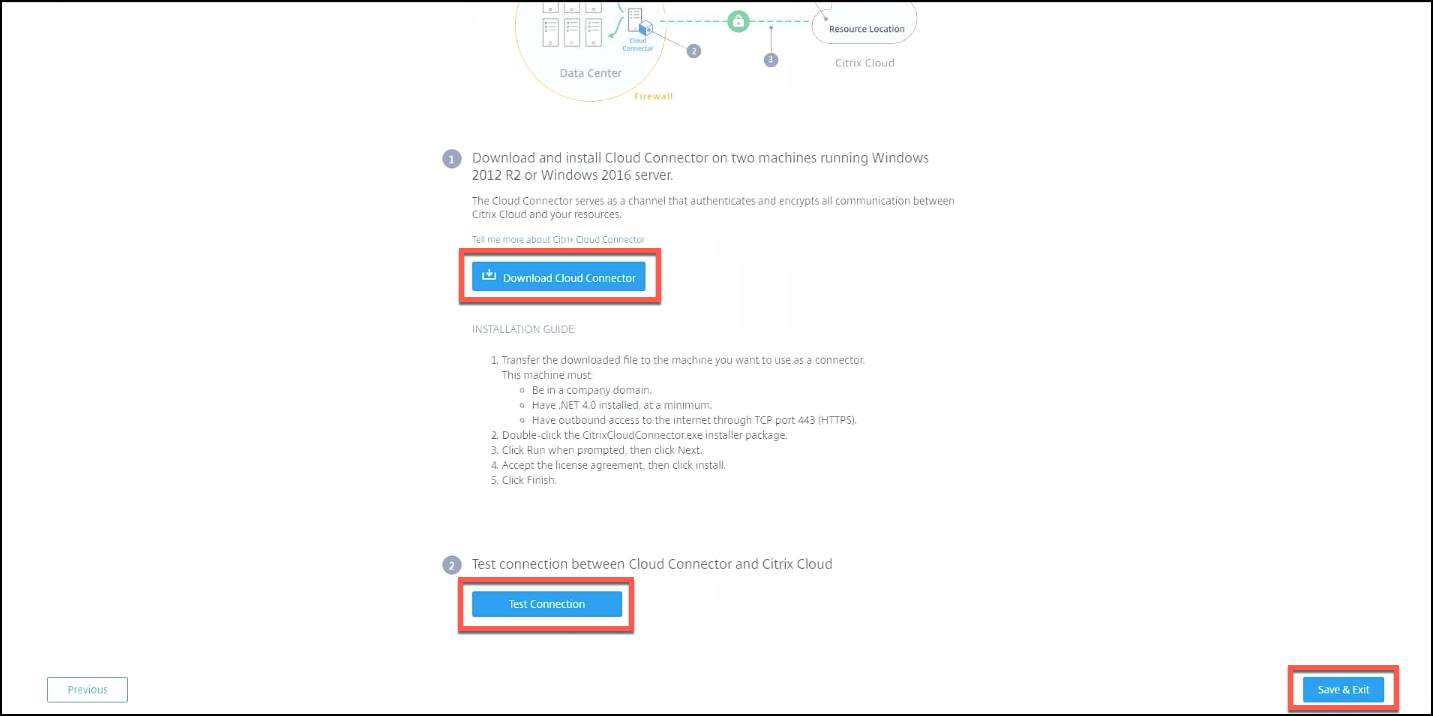

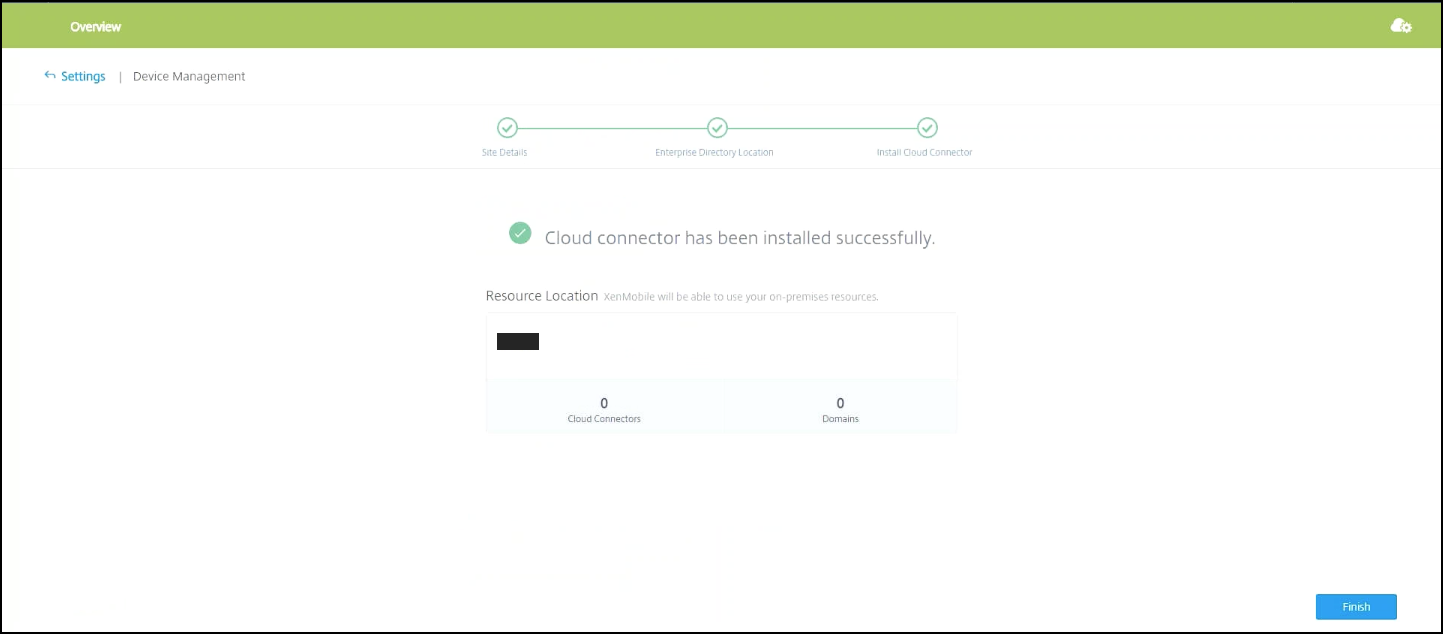

Haz clic en Descargar Cloud Connector y sigue las instrucciones en pantalla para instalar el conector de la nube. Después de la instalación, haz clic en Probar conexión para verificar la conexión entre Citrix Cloud y Cloud Connector.

-

Haz clic en Guardar y salir para finalizar. Aparecerá tu ubicación de recursos. Al hacer clic en Finalizar, volverás a la pantalla de configuración.

-

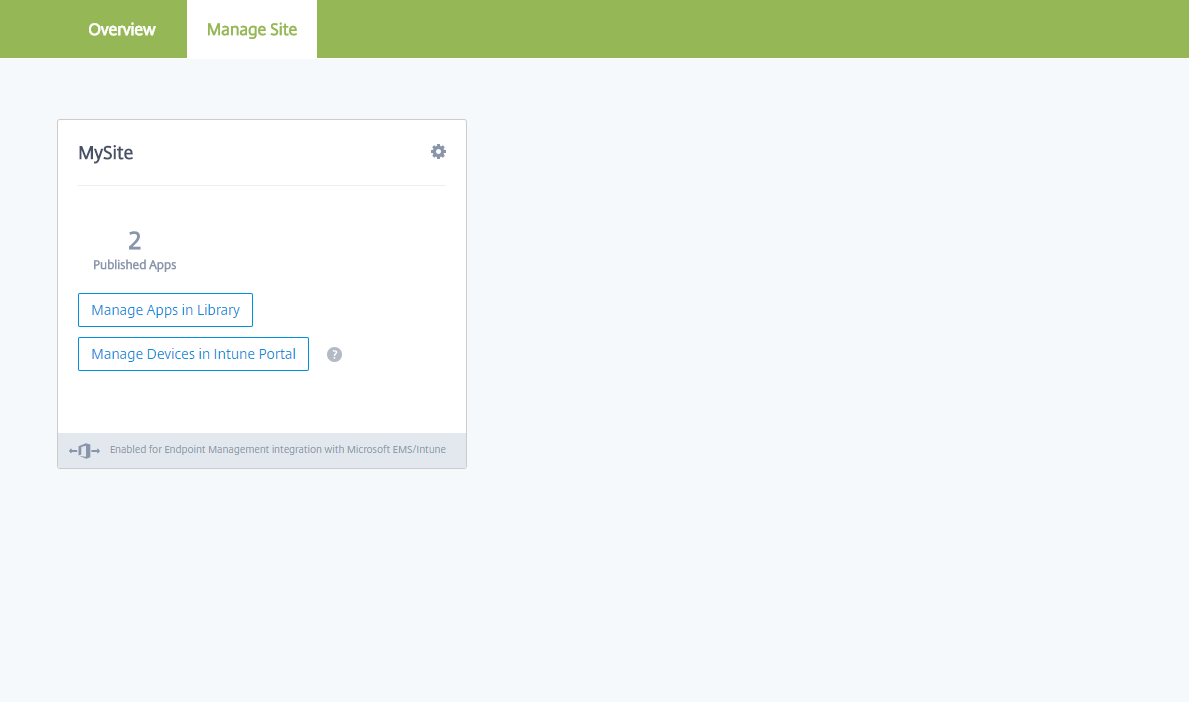

Ahora puedes acceder a la consola de Citrix Endpoint Management desde el mosaico de tu sitio. Desde aquí, puedes realizar tareas de administración de MDM y asignar directivas de dispositivos. Para obtener más información sobre las directivas de dispositivos, consulta Directivas de dispositivos.

Configurar aplicaciones administradas por Intune para su entrega a dispositivos

Nota:

A partir del 1 de abril de 2025, la administración de aplicaciones de Microsoft Intune a través de la Biblioteca ya no estará disponible. Si necesitas asistencia con los servicios relevantes, ponte en contacto con el Soporte de Citrix para habilitar esta función.

Para configurar las aplicaciones administradas por Intune para su entrega:

- Agrega las aplicaciones a la biblioteca de Citrix Cloud

- Crea directivas de dispositivos de Citrix Endpoint Management para controlar el flujo de datos

- Crea un grupo de entrega para las aplicaciones y las directivas

Agregar aplicaciones de Microsoft Intune a la biblioteca de Citrix Cloud

Para cada aplicación que quieras agregar:

-

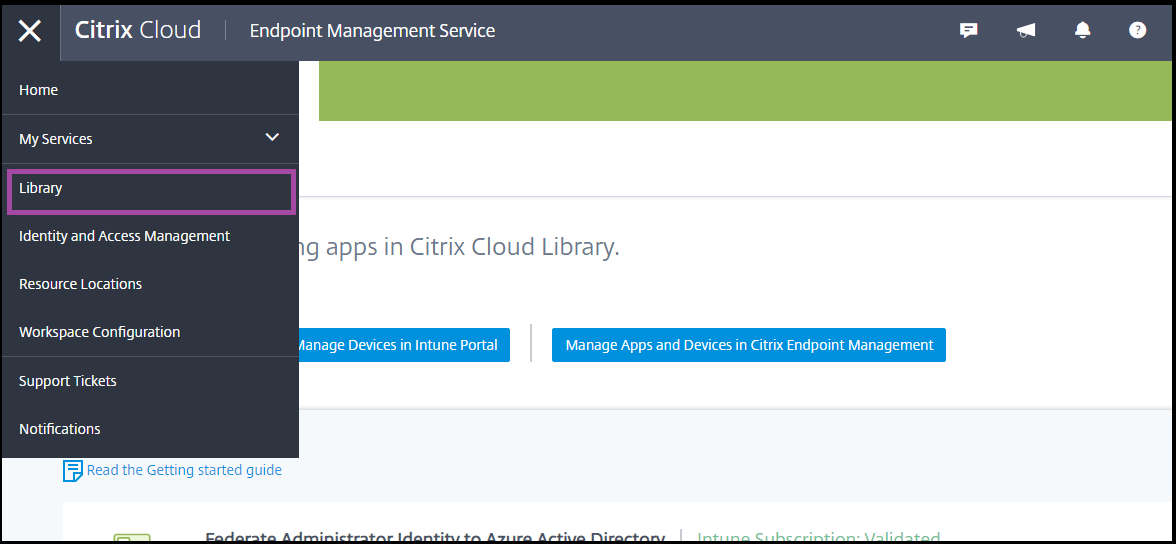

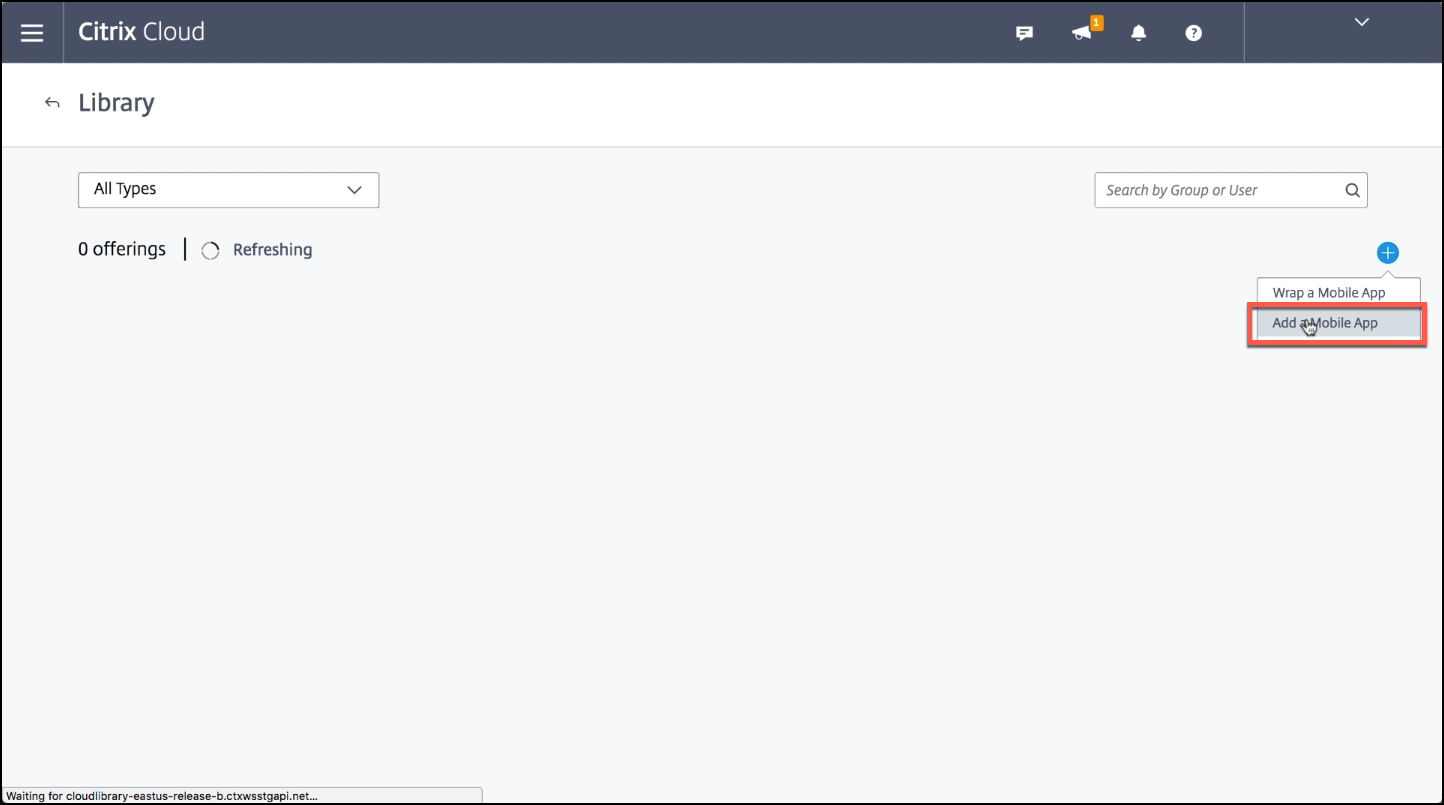

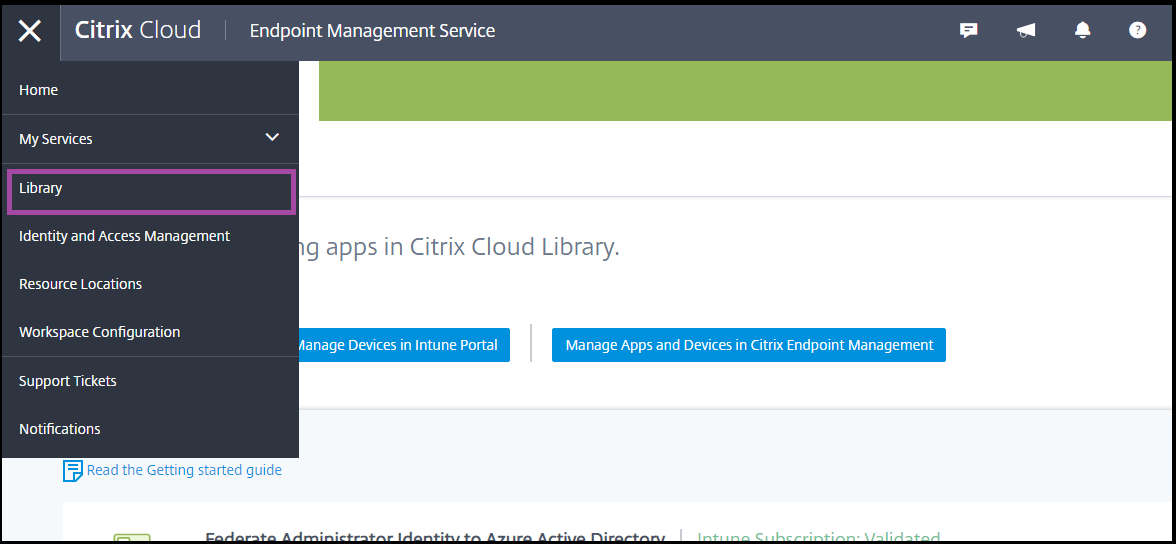

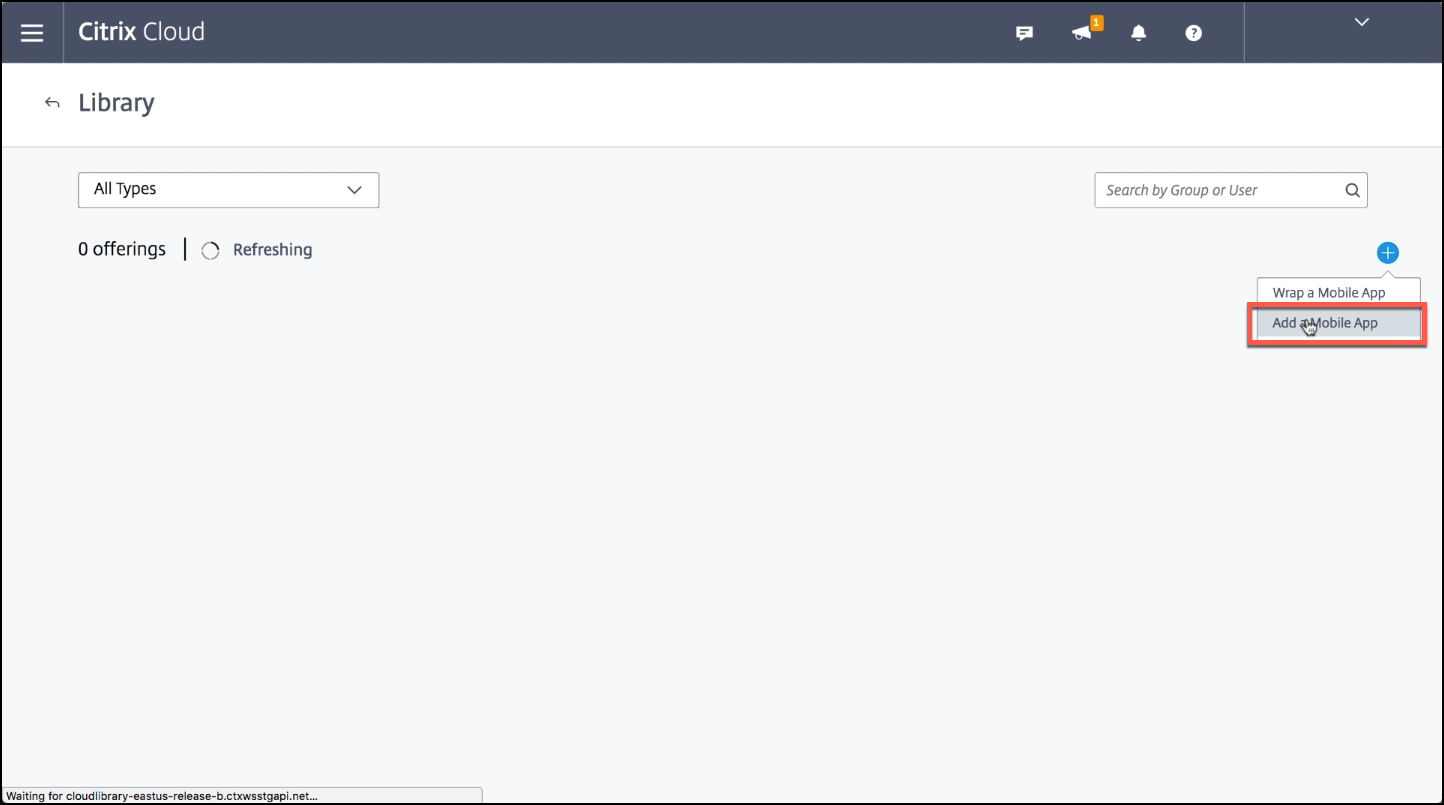

Desde la consola de Citrix Cloud, haz clic en el icono de menú y, a continuación, haz clic en Biblioteca.

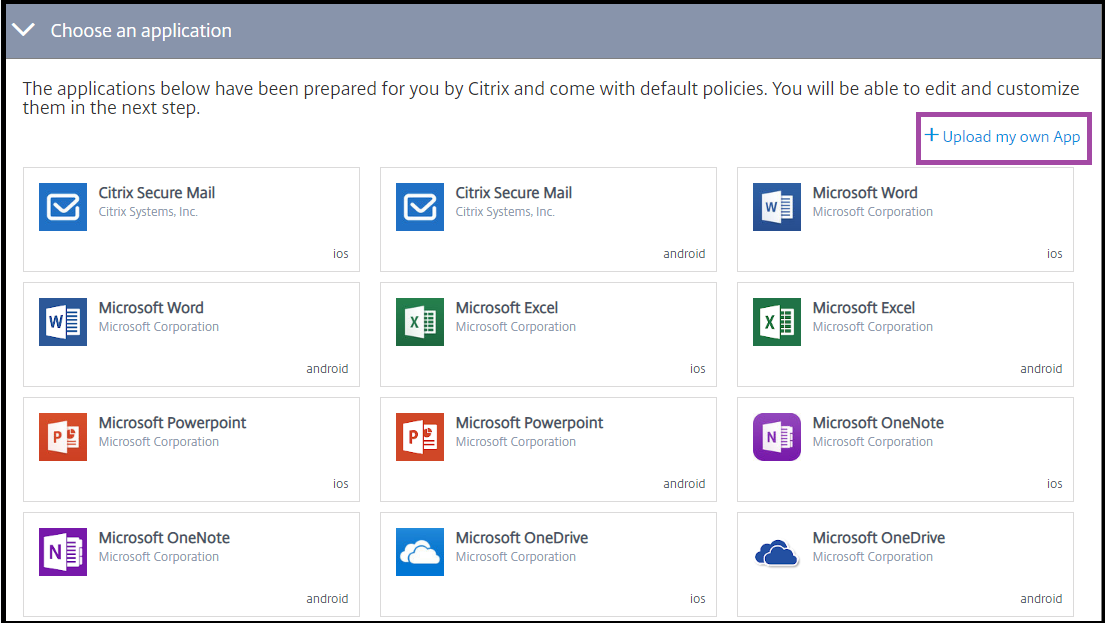

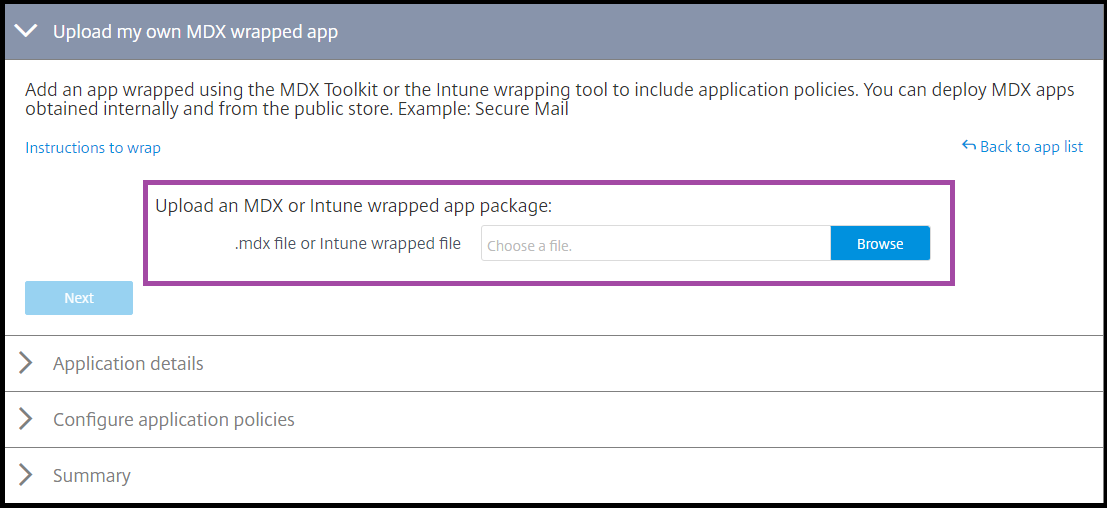

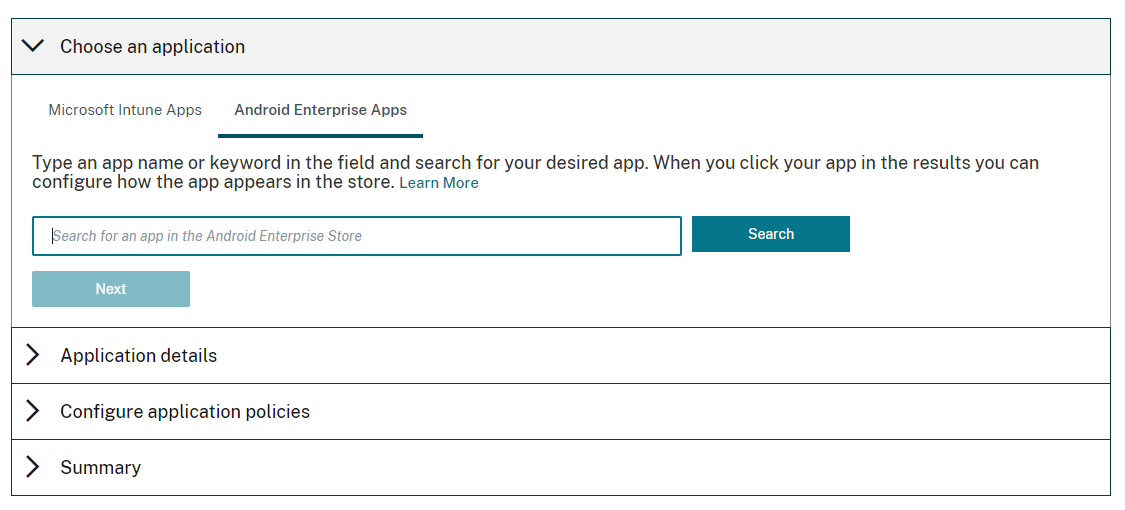

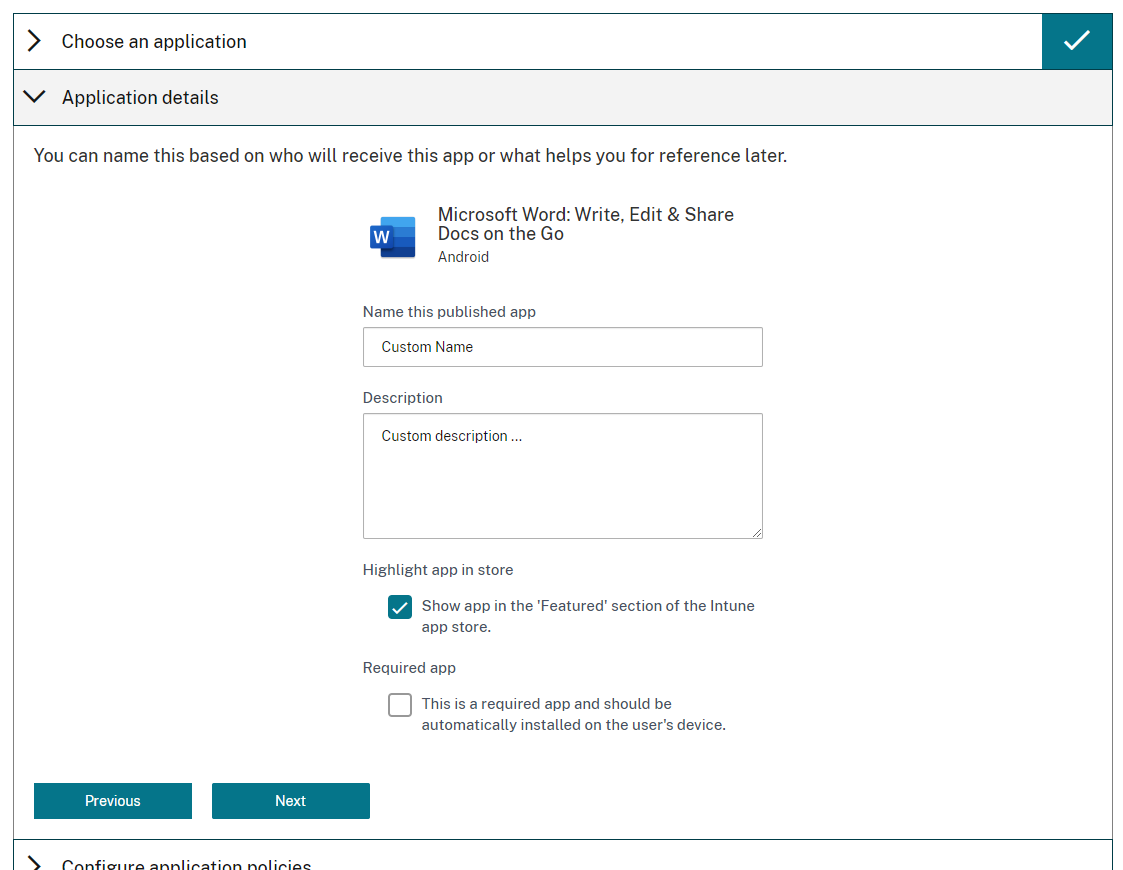

- 1. Haz clic en el icono de signo más en la parte superior derecha y, a continuación, haz clic en **Agregar una aplicación móvil**. -  - 1. Si tienes Android Enterprise configurado en la consola de Citrix Endpoint Management, selecciona **Aplicaciones de Microsoft Intune** en **Elegir una aplicación**. Selecciona una plantilla de aplicación para personalizar o haz clic en **Cargar mi propia aplicación**. -  - Citrix proporciona las plantillas de aplicaciones existentes, cada una de las cuales viene con un conjunto de directivas preconfiguradas de forma predeterminada. Para las aplicaciones que los clientes cargan, se aplican las siguientes directivas:-

Archivos MDX: Incluye aplicaciones habilitadas para MAM SDK o aplicaciones encapsuladas en MDX, como:

- Directivas de protección de aplicaciones de Intune y las directivas MDX predeterminadas del paquete

- Aplicaciones de la tienda pública, como las directivas de protección de aplicaciones de Intune y las directivas MDX predeterminadas que coinciden con el ID de paquete o el ID de paquete

- Archivos IPA: Directivas de protección de aplicaciones de Intune.

- Archivos APK: Directivas de protección de aplicaciones de Intune.

Nota:

Si la aplicación no está encapsulada con Intune, las directivas de protección de aplicaciones de Intune no se aplican.

-

Archivos MDX: Incluye aplicaciones habilitadas para MAM SDK o aplicaciones encapsuladas en MDX, como:

-

Haz clic en Cargar mi propia aplicación y carga tu archivo .mdx o empaquetado de Intune.

-

Introduce un nombre y una descripción para la aplicación, elige si la aplicación es opcional o requerida y, a continuación, haz clic en Siguiente.

-

Configura los ajustes de la aplicación. Las siguientes configuraciones permiten que los contenedores de Citrix Endpoint Management e Intune transfieran datos entre sí.

- Permitir que las aplicaciones reciban datos de otras aplicaciones: Selecciona Aplicaciones administradas por directivas.

- Permitir que la aplicación transfiera datos a otras aplicaciones: Selecciona Todas las aplicaciones.

- Restringir cortar, copiar y pegar con otras aplicaciones: Selecciona Aplicaciones administradas por directivas.

-

Configura los repositorios de almacenamiento para los datos guardados. En Seleccionar en qué servicios de almacenamiento se pueden guardar los datos corporativos, selecciona LocalStorage.

-

Opcional: Establece directivas de reubicación de datos, acceso y PIN para la aplicación. Haz clic en Siguiente.

-

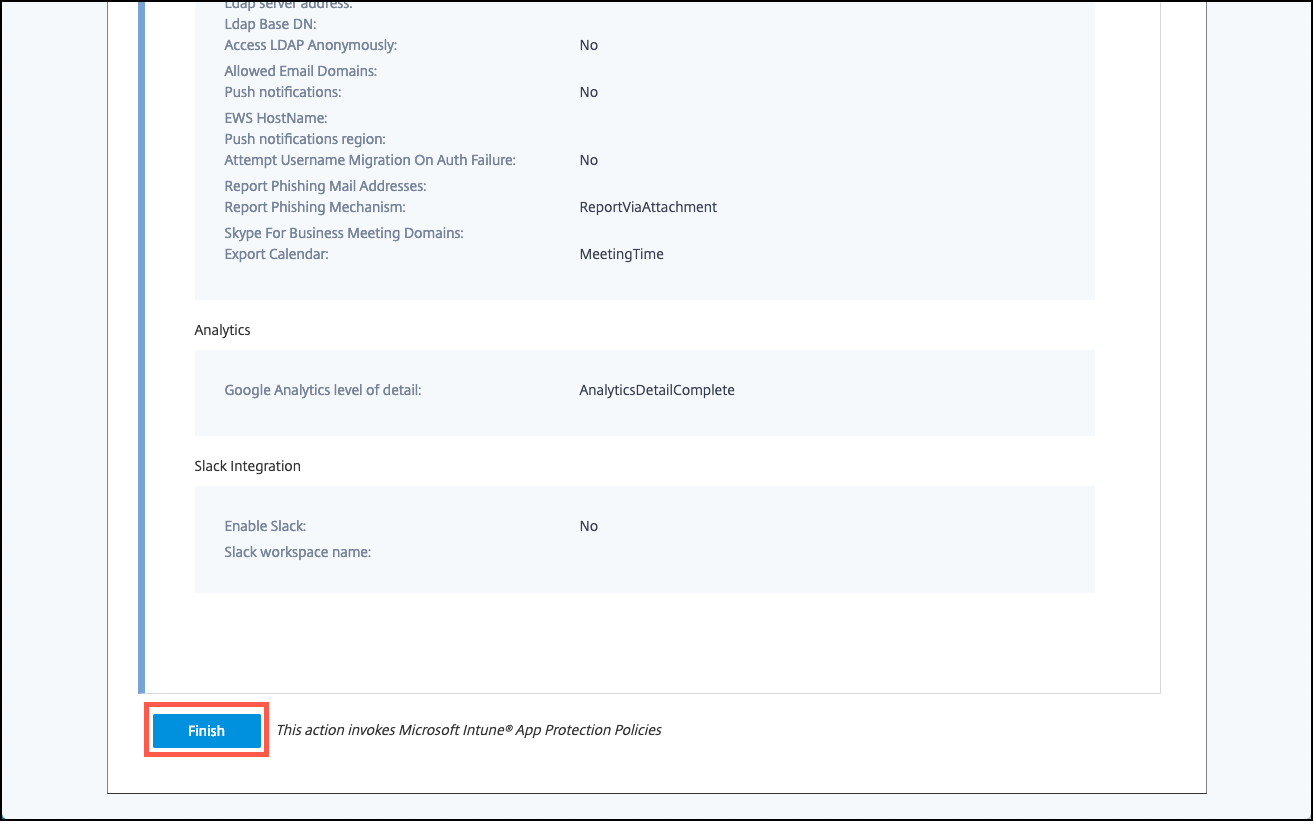

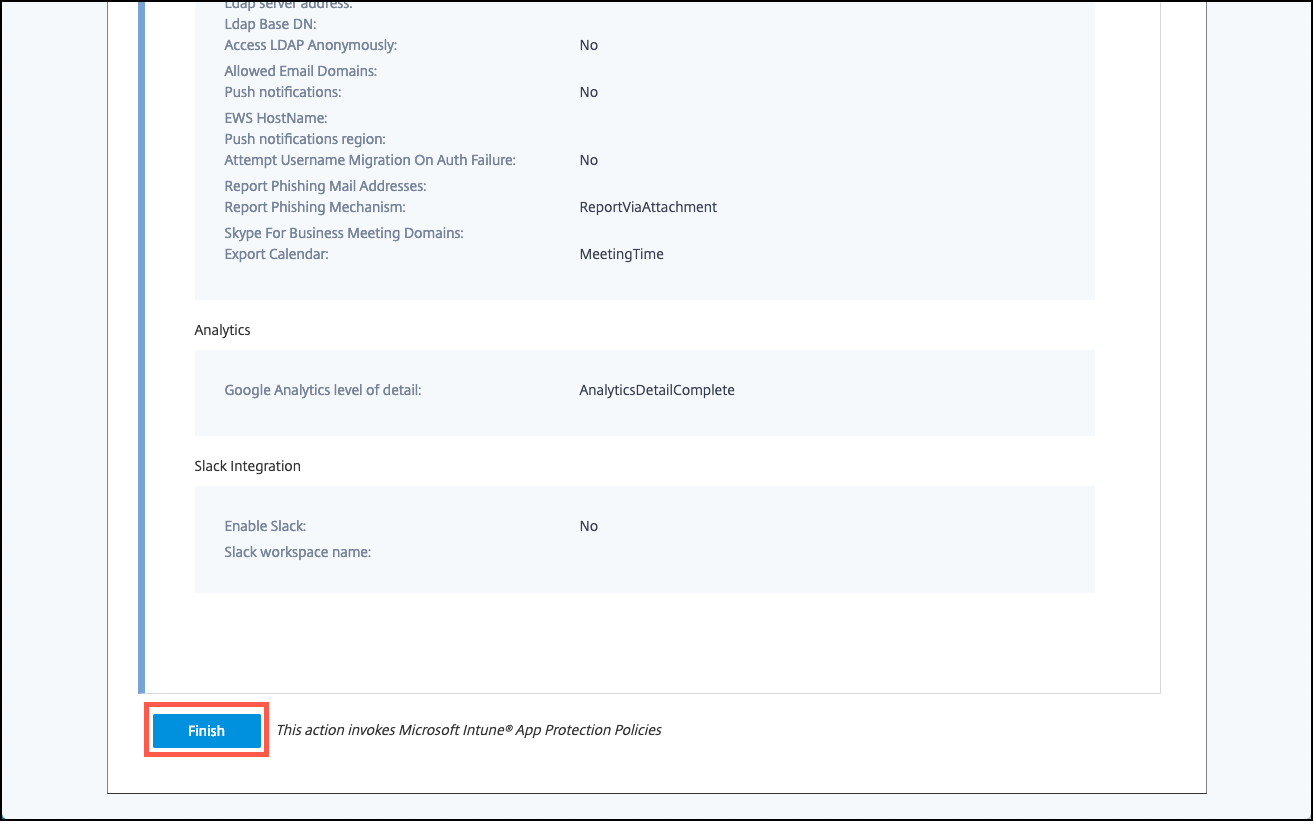

Revisa el resumen de la aplicación y, a continuación, haz clic en Finalizar.

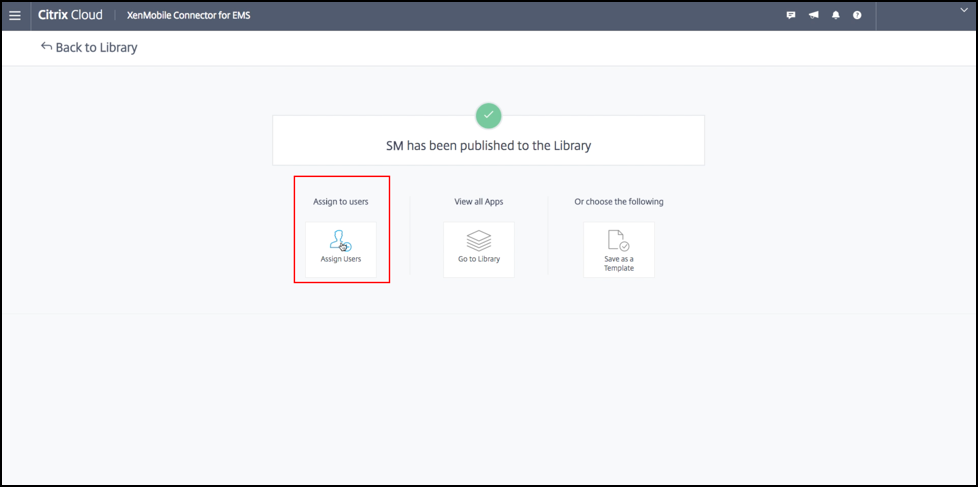

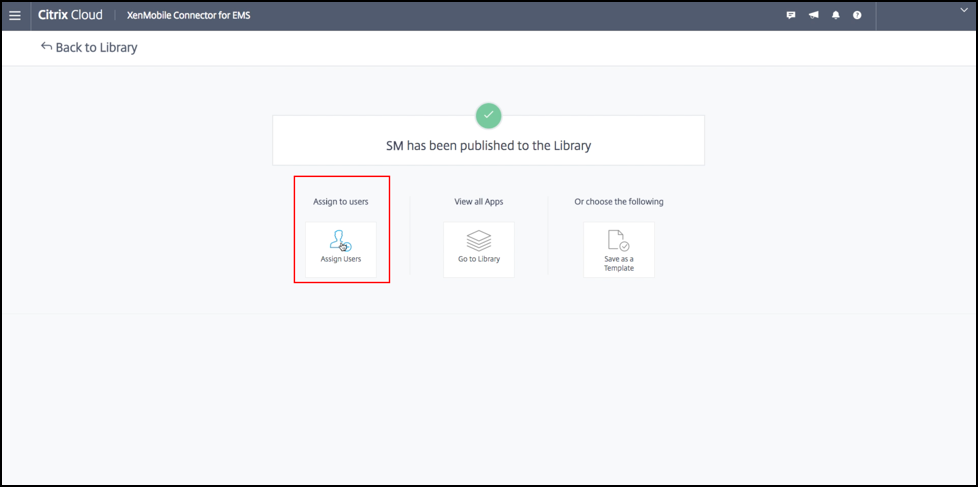

El proceso de configuración de la aplicación puede tardar unos minutos. Cuando el proceso finalice, un mensaje indicará que la aplicación se ha publicado en la biblioteca.

-

Para asignar grupos de usuarios a la aplicación, haz clic en Asignar usuarios.

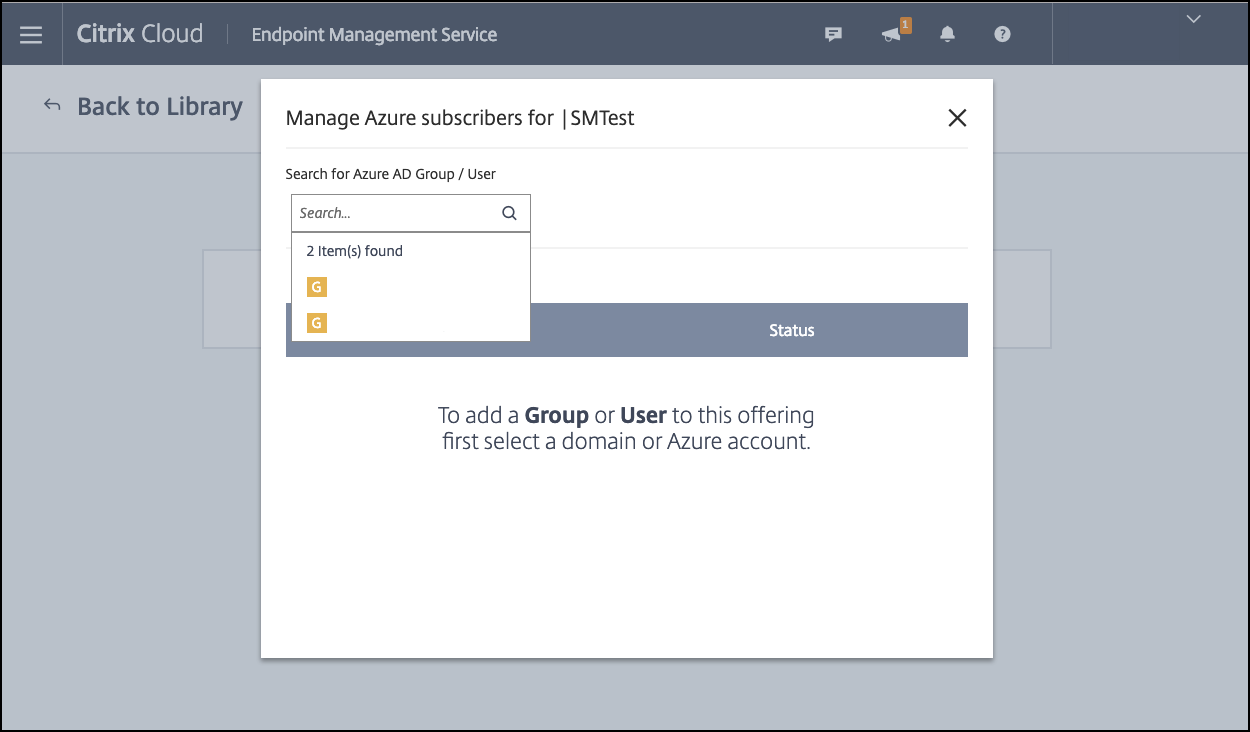

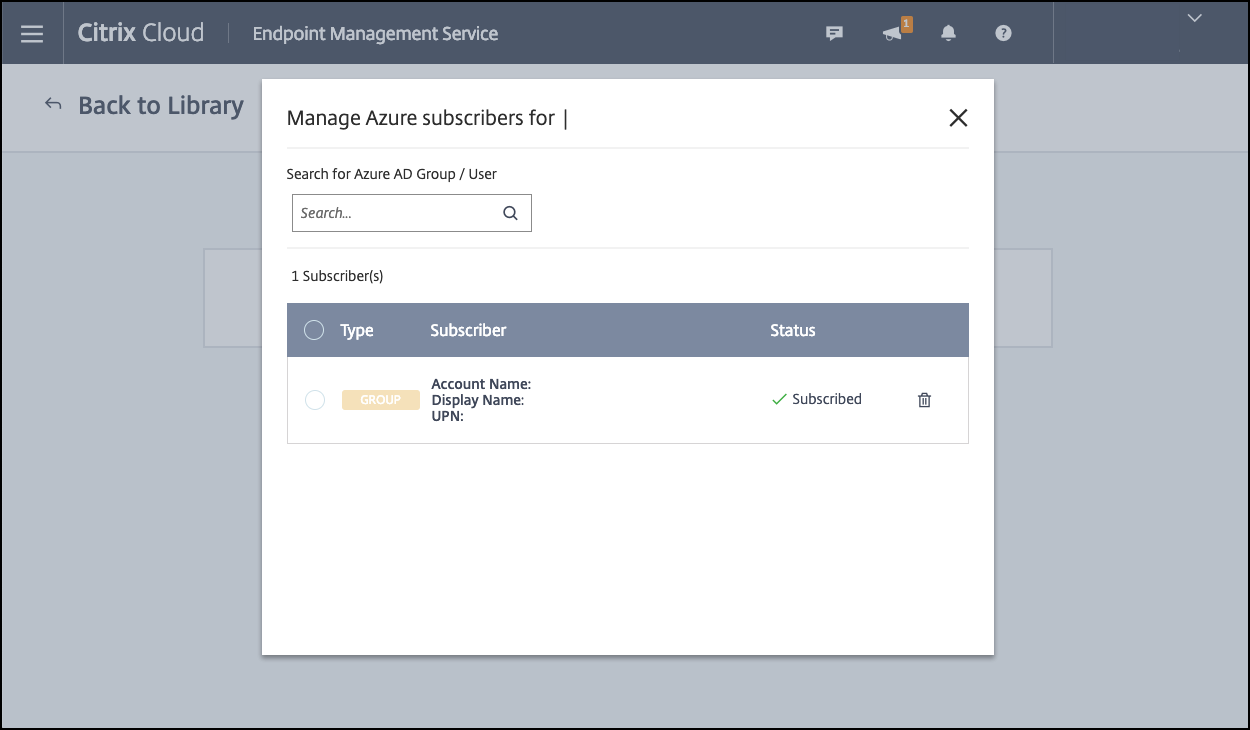

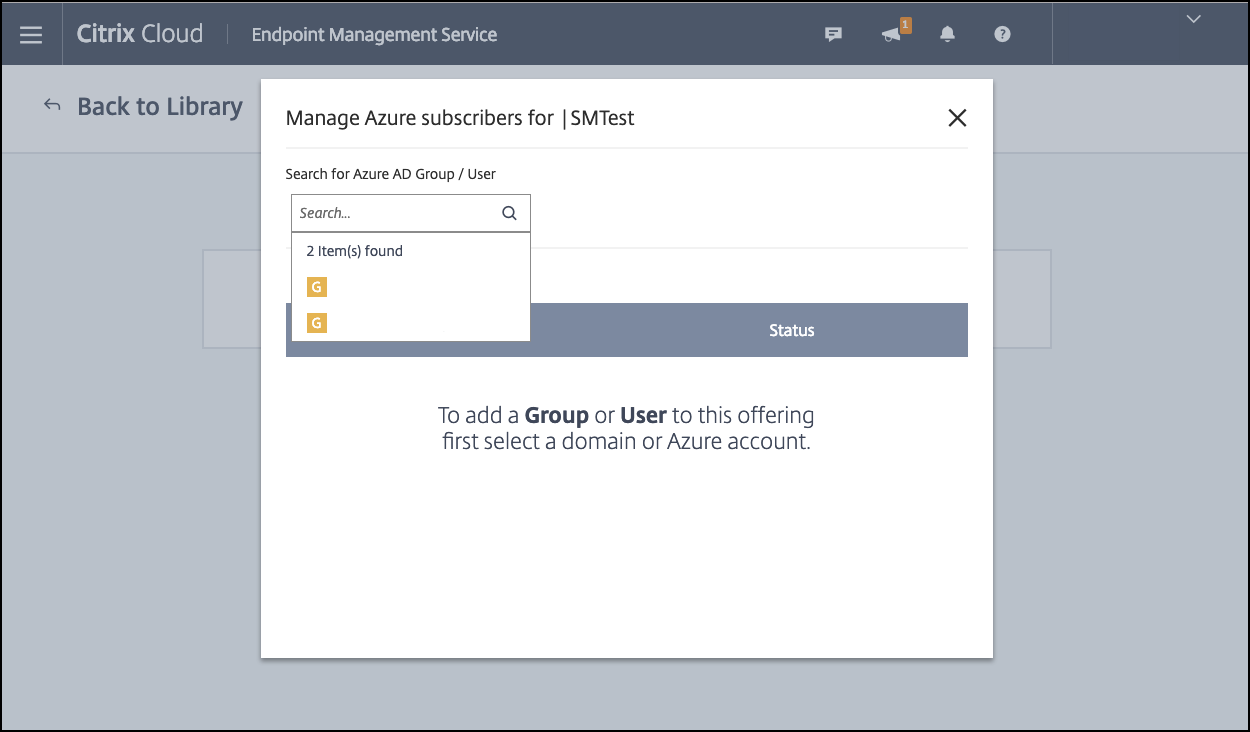

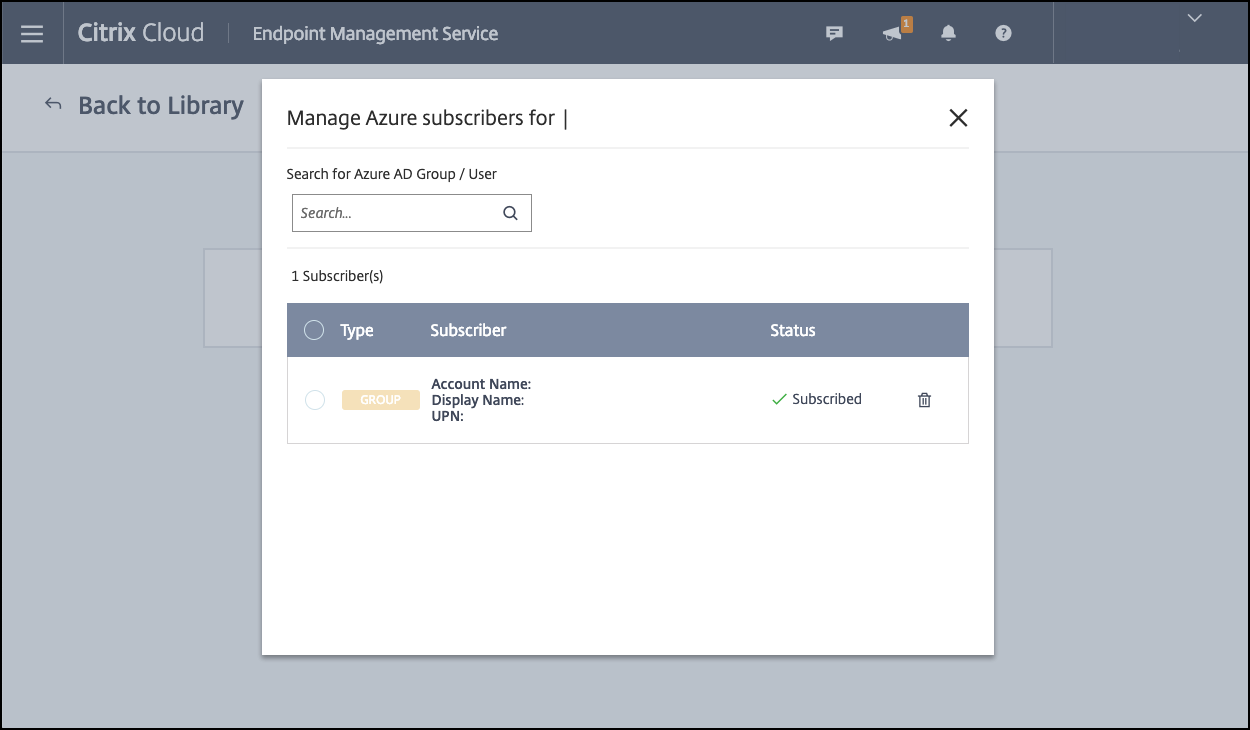

-

En el cuadro de búsqueda, busca grupos de usuarios y haz clic para agregarlos. No puedes agregar usuarios individuales.

-

Cuando hayas agregado todos los grupos que quieras, cierra la ventana haciendo clic en la X.

Es posible que veas un error al agregar grupos de usuarios. Este error se produce cuando el grupo de usuarios no se ha sincronizado con el Directorio Activo local.

Agregar aplicaciones de Android Enterprise a la biblioteca de Citrix Cloud

Para agregar aplicaciones de Android Enterprise a la biblioteca de Citrix Cloud y establecer directivas de protección de aplicaciones de Intune, configura tu entorno de nube con lo siguiente:

- Federa Citrix Cloud con tu cuenta de Azure Active Directory (AAD). Consulta Conectar Azure Active Directory a Citrix Cloud.

- Configura LDAP y Cloud Connector en Citrix Endpoint Management.

- Configura Android Enterprise en Citrix Endpoint Management. Asegúrate de que los dispositivos Android Enterprise se inscriban en MDM+MAM. Para configurar Android Enterprise, consulta Android Enterprise.

Al seguir este procedimiento, se agregan aplicaciones de Android Enterprise a la consola de Citrix Endpoint Management y a la consola de Intune simultáneamente. Para cada aplicación de Android Enterprise que quieras agregar:

-

Desde la consola de Citrix Cloud, haz clic en el icono de menú y, a continuación, haz clic en Biblioteca.

-

Haz clic en el icono de signo más en la parte superior derecha y, a continuación, haz clic en Agregar una aplicación móvil.

-

En Elegir una aplicación, selecciona Aplicaciones de Android Enterprise.

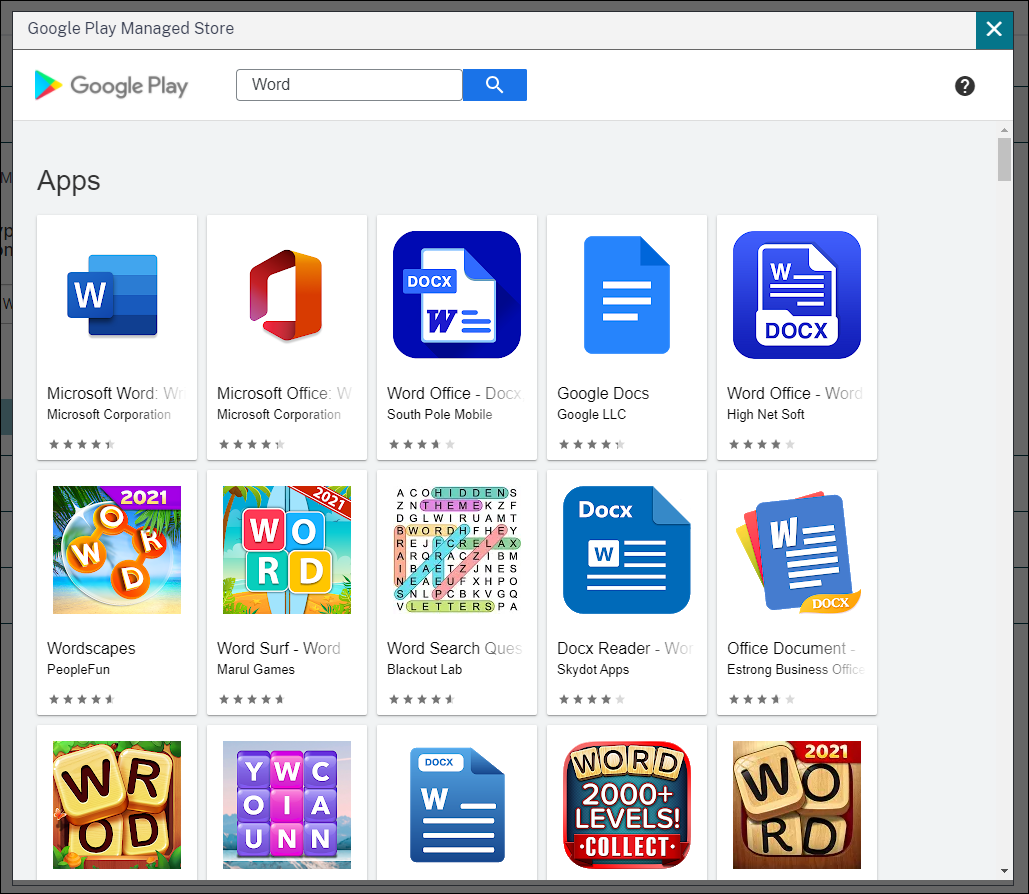

-

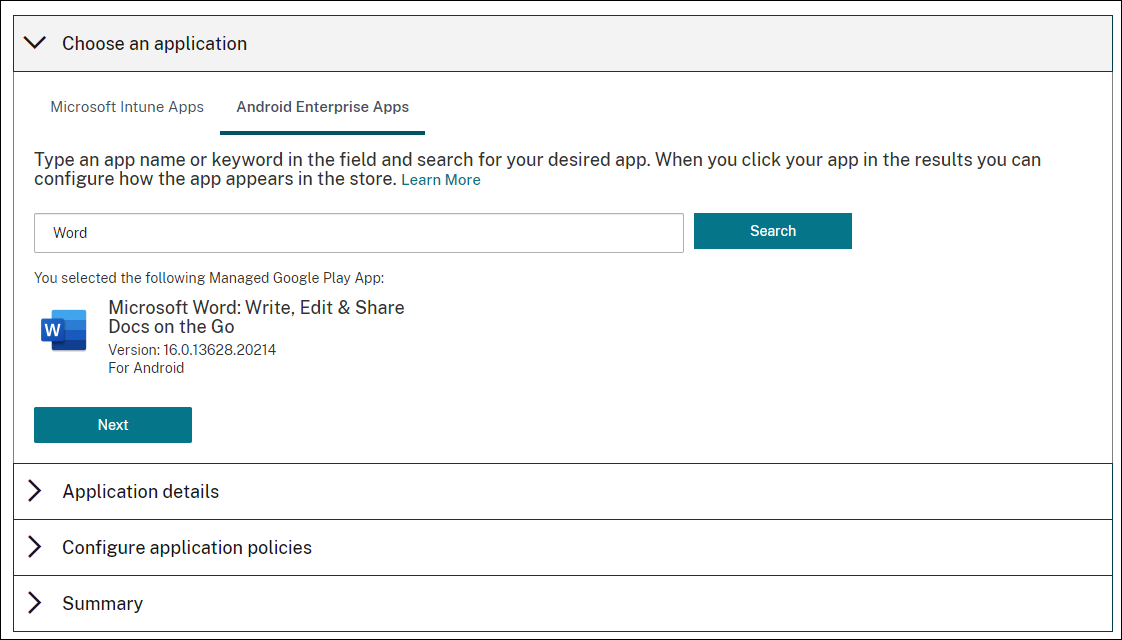

Busca una aplicación y apruébala en la ventana de Managed Google Play Store. Después de que se cierre la ventana de Google, haz clic en Siguiente.

-

Agrega los detalles de la aplicación y, a continuación, haz clic en Siguiente.

-

-

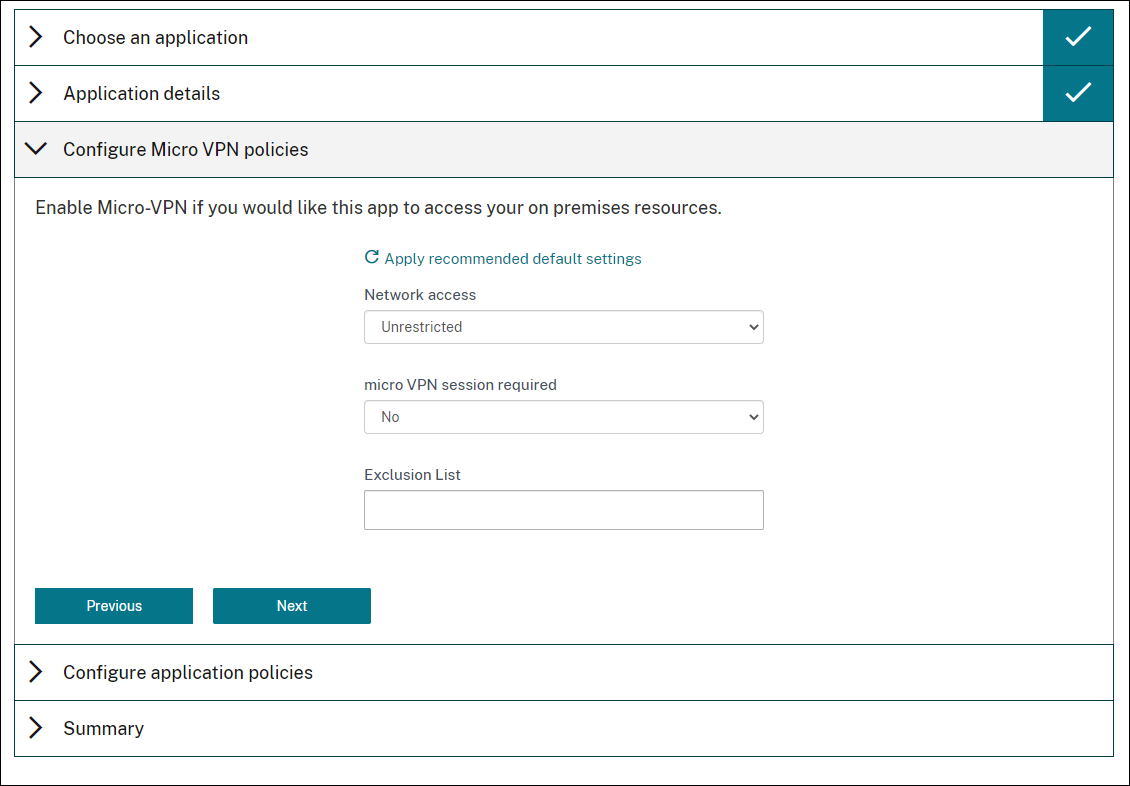

- Si buscaste y seleccionaste una aplicación de productividad móvil de Citrix, puedes configurar directivas de Micro VPN. Después de configurar esas directivas, haz clic en Siguiente.

-

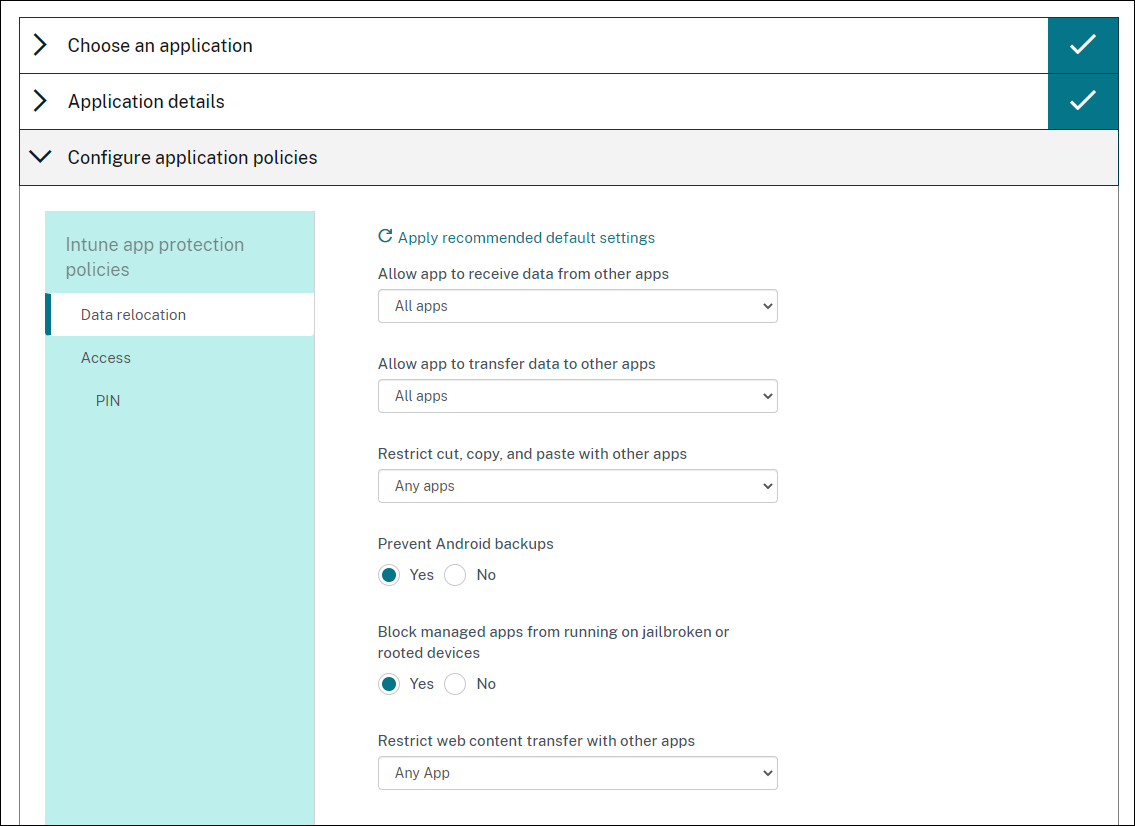

Configura las directivas de protección de aplicaciones de Intune. Haz clic en Siguiente.

-

Configura los ajustes de la aplicación. Las siguientes configuraciones permiten que los contenedores de Citrix Endpoint Management e Intune transfieran datos entre sí.

- Permitir que las aplicaciones reciban datos de otras aplicaciones: Selecciona Aplicaciones administradas por políticas.

- Permitir que la aplicación transfiera datos a otras aplicaciones: Selecciona Todas las aplicaciones.

- Restringir cortar, copiar, pegar con otras aplicaciones: Selecciona Aplicaciones administradas por políticas.

-

Configura los repositorios de almacenamiento para los datos guardados. Para Seleccionar en qué servicios de almacenamiento se pueden guardar los datos corporativos, selecciona LocalStorage.

-

Opcional: Configura las políticas de reubicación de datos, acceso y PIN para la aplicación. Haz clic en Siguiente.

-

Revisa el resumen de la aplicación y, a continuación, haz clic en Finalizar.

El proceso de configuración de la aplicación puede tardar unos minutos. Cuando el proceso finalice, un mensaje indicará que la aplicación se ha publicado en la biblioteca. La aplicación está disponible en las consolas de Citrix Endpoint Management e Intune. En la consola de Citrix Endpoint Management, la aplicación forma parte de un nuevo grupo de entrega y se identifica como una aplicación de tienda de aplicaciones pública.

-

Para asignar grupos de usuarios a la aplicación, haz clic en Asignar usuarios.

-

En el cuadro de búsqueda, busca grupos de usuarios y haz clic para agregarlos. No puedes agregar usuarios individuales.

-

Cuando hayas agregado todos los grupos que quieras, cierra la ventana haciendo clic en la X.

Es posible que veas un error al agregar grupos de usuarios. Este error ocurre cuando el grupo de usuarios no se ha sincronizado con el Directorio Activo local.

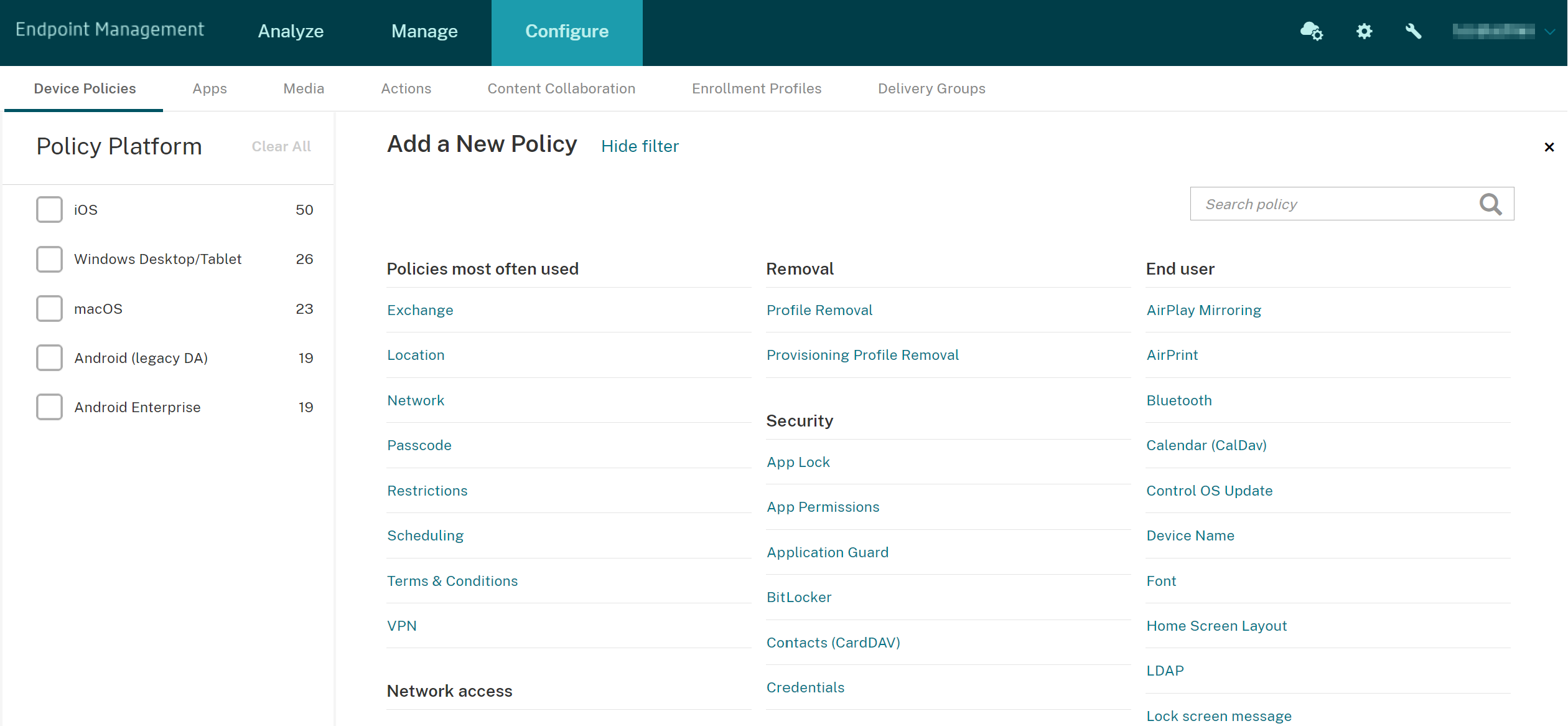

Controla el tipo de datos transferidos entre aplicaciones administradas

Controla el tipo de datos que se pueden transferir entre aplicaciones administradas dentro de los contenedores de Citrix Endpoint Management o Intune mediante las políticas de dispositivo de Citrix Endpoint Management. Puedes configurar una política de Restricciones para permitir solo los datos etiquetados como “corporativos”. Configura una política de Configuración de aplicaciones para etiquetar los datos.

Para configurar la política de dispositivo de Restricciones:

-

En la consola de Citrix Endpoint Management, haz clic en Configurar > Políticas de dispositivo.

-

En la página Políticas de dispositivo, haz clic en Agregar. Aparece la página Agregar una nueva política.

-

Haz clic en Restricciones en la lista de políticas.

-

En la página Información de la política, escribe un nombre y (opcionalmente) una descripción para la política. Haz clic en Siguiente.

-

Para crear una política de dispositivo para aplicaciones iOS, selecciona iOS en el panel Plataformas.

-

En Seguridad - Permitir, establece Documentos de aplicaciones administradas en aplicaciones no administradas en Desactivado. Desactivar esta configuración también establece Aplicaciones no administradas leen contactos administrados y Aplicaciones administradas escriben contactos no administrados en Desactivado. Haz clic en Siguiente.

-

Haz clic en Siguiente hasta que aparezca el botón Guardar. Haz clic en Guardar.

Configura la política de dispositivo de Configuración de aplicaciones para cada aplicación:

-

En la consola de Citrix Endpoint Management, haz clic en Configurar > Políticas de dispositivo.

-

Haz clic en Agregar. Aparece la página Agregar una nueva política.

-

Haz clic en Configuración de aplicaciones en la lista de políticas.

-

En la página Información de la política, escribe un nombre y (opcionalmente) una descripción para la política. Haz clic en Siguiente.

-

Para crear una política de dispositivo para una aplicación iOS, selecciona iOS en el panel Plataformas.

-

Selecciona el identificador de la aplicación que se va a configurar.

-

Para las aplicaciones iOS, agrega el siguiente texto a Contenido del diccionario:

<dict> <key>IntuneMAMUPN</key> <string>${user.userprincipalname}</string> </dict> <!--NeedCopy--> -

Haz clic en Comprobar diccionario.

-

Haz clic en Siguiente.

-

Haz clic en Guardar.

Configura grupos de entrega para las aplicaciones y las políticas de dispositivo

-

En la consola de Citrix Endpoint Management, haz clic en Configurar > Grupos de entrega.

-

En la página Grupos de entrega, haz clic en Agregar. Aparece la página Información del grupo de entrega.

-

En la página Información del grupo de entrega, escribe un nombre y (opcionalmente) una descripción para el grupo de entrega. Haz clic en Siguiente.

-

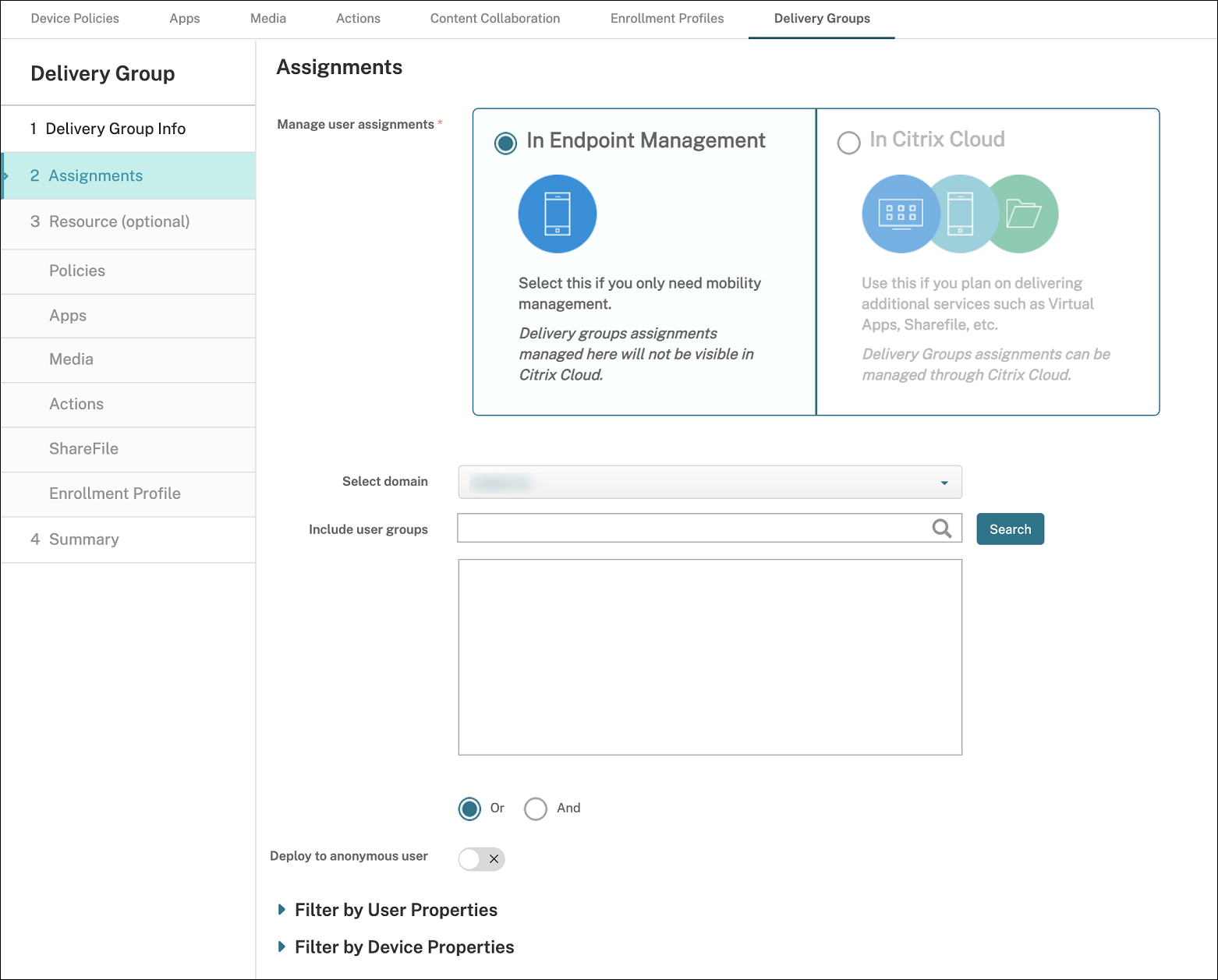

En la página Asignaciones, especifica cómo quieres implementar el grupo de entrega: Elige En Citrix Endpoint Management o En Citrix Cloud.

-

Si elegiste En Citrix Endpoint Management:

- Seleccionar dominio: En la lista, selecciona el dominio desde el que quieres elegir a los usuarios.

-

Incluir grupos de usuarios: Realiza una de las siguientes acciones:

- En la lista de grupos de usuarios, haz clic en los grupos que quieres agregar. Los grupos seleccionados aparecen en la lista Grupos de usuarios seleccionados.

- Haz clic en Buscar para ver una lista de todos los grupos de usuarios en el dominio seleccionado.

- Escribe un nombre de grupo completo o parcial en el cuadro de búsqueda y, a continuación, haz clic en Buscar para limitar la lista de grupos de usuarios.

Para quitar un grupo de usuarios de la lista Grupos de usuarios seleccionados, realiza una de las siguientes acciones:

- En la lista Grupos de usuarios seleccionados, haz clic en la X junto a cada uno de los grupos que quieres quitar.

- Haz clic en Buscar para ver una lista de todos los grupos de usuarios en el dominio seleccionado. Desplázate por la lista y desmarca la casilla de verificación de cada uno de los grupos que quieres quitar.

- Escribe un nombre de grupo completo o parcial en el cuadro de búsqueda y, a continuación, haz clic en Buscar para limitar la lista de grupos de usuarios. Desplázate por la lista y desmarca la casilla de verificación de cada uno de los grupos que quieres quitar.

-

Haz clic en Siguiente.

-

En la página Directivas, arrastra la directiva de Restricciones y la directiva de Configuración de aplicaciones que creaste de izquierda a derecha. Haz clic en Siguiente.

-

En la página Aplicaciones, arrastra las aplicaciones que quieres entregar desde el lado izquierdo de la página a Aplicaciones requeridas o Aplicaciones opcionales. Haz clic en Siguiente.

-

Opcionalmente, configura los ajustes en la página Medios, la página Acciones y la página Inscripciones. O bien, acepta los valores predeterminados en cada página y haz clic en Siguiente.

-

En la página Resumen, revisa la configuración del grupo de entrega y haz clic en Guardar para crear el grupo de entrega.

Al publicar la aplicación en la consola de Intune, selecciona Forzar la administración de aplicaciones. Se pide a los usuarios de dispositivos no supervisados que permitan la administración de la aplicación. Si los usuarios aceptan la solicitud, la aplicación se administra en el dispositivo. Si los usuarios rechazan la solicitud, la aplicación no está disponible en el dispositivo.

Configurar Citrix Secure Mail

Nota:

La integración de Citrix Secure Mail con Intune está en desuso y se quitará en una versión futura. Consulta Novedades de Secure Mail para obtener más detalles.

Citrix Secure Mail ahora admite varias configuraciones. Puedes encapsular Citrix Secure Mail en un contenedor MAM de Intune que se conecta a un servidor Exchange local. Puedes conectar Citrix Secure Mail a cuentas de Exchange alojadas o de Office 365. Sin embargo, esta versión no admite la autenticación basada en certificados, así que usa LDAP en su lugar.

Importante:

Para usar Citrix Secure Mail en modo MDX, debes usar Citrix Endpoint Management MDM+MAM.

Citrix Secure Mail también rellena automáticamente los nombres de usuario. Para habilitar esta función, primero debes configurar las siguientes directivas personalizadas.

-

Desde tu consola de Citrix Endpoint Management, ve a Configuración > Propiedades del servidor y, a continuación, haz clic en Agregar.

-

En la lista, haz clic en Clave personalizada y, a continuación, en el campo Clave, escribe

xms.store.idpuser_attrs. -

Establece el valor en true y, a continuación, en Nombre para mostrar, escribe

xms.store.idpuser_attrs. Haz clic en Guardar. -

Haz clic en Propiedades del cliente y, a continuación, haz clic en Agregar.

-

Selecciona Clave personalizada y, a continuación, escribe SEND_LDAP_ATTRIBUTES en el campo Clave.

-

Escribe

userPrincipalName=${user.userprincipalname},email=${user.mail},displayname=${user.displayname},sAMAccountName=${user.samaccountname},aadupn=${user.id_token.upn},aadtid=${user.id_token.tid}en el campo Valor. Introduce una descripción y, a continuación, haz clic en Guardar.Los siguientes pasos solo se aplican a dispositivos iOS.

-

Ve a Configurar > Directivas de dispositivo, haz clic en Agregar y, a continuación, selecciona la directiva de Configuración de aplicaciones.

-

Introduce un nombre de directiva y, a continuación, haz clic en Siguiente.

En la lista Identificador, haz clic en Agregar nuevo. En el cuadro de texto que aparece, introduce el ID de paquete de tu aplicación Citrix Secure Mail.

-

En el cuadro de contenido Diccionario, escribe el siguiente texto.

<dict> <key>XenMobileUserAttributes</key> <dict> <key>userPrincipalName</key> <string>${user.userprincipalname}</string> <key>email</key> <string>${user.mail}</string> <key>displayname</key> <string>${user.displayname}</string> <key>sAMAccountName</key> <string>${user.samaccountname}</string> <key>aadupn</key> <string>${user.id_token.upn}</string> <key>aadtid</key> <string>${user.id_token.tid}</string> </dict> <key>IntuneMAMUPN</key> <string>${user.id_token.upn}</string> </dict> -

Desmarca la casilla Windows Desktop/Tablet y luego haz clic en Siguiente.

-

Selecciona los grupos de usuarios a los que quieres implementar la directiva y luego haz clic en Guardar.

Solución de problemas

Problemas generales

Problema: Al abrir una aplicación, aparece el siguiente mensaje de error: Se requiere una directiva de aplicación.

Solución: Agrega directivas en la API de Microsoft Graph.

Problema: Tienes conflictos de directivas.

Solución: Solo se permite una directiva por aplicación.

Problema: Tu aplicación no puede conectarse a recursos internos.

Solución: Asegúrate de que los puertos de firewall correctos estén abiertos, de que uses el ID de inquilino correcto, etc.

Problemas de NetScaler Gateway

La siguiente tabla enumera los problemas comunes con las configuraciones de NetScaler Gateway y sus soluciones. Para solucionar problemas, habilita más registros y revísalos haciendo lo siguiente:

- En la interfaz de línea de comandos, ejecuta el siguiente comando:

set audit syslogParams -logLevel ALL - Revisa los registros desde el shell usando

tail -f /var/log/ns.log

| Problema | Solución |

|---|---|

| Los permisos necesarios para configurar la aplicación Gateway en Azure no están disponibles. | Comprueba si hay una licencia de Intune adecuada disponible. Intenta usar el portal manage.windowsazure.com para ver si se puede agregar el permiso. Ponte en contacto con el soporte técnico de Microsoft si el problema persiste. |

NetScaler Gateway no puede acceder a login.microsoftonline.com y graph.windows.net. |

Desde NS Shell, comprueba si puedes acceder al siguiente sitio web de Microsoft: curl -v -k https://login.microsoftonline.com. Luego, comprueba si el DNS está configurado en NetScaler Gateway y si la configuración del firewall es correcta (en caso de que las solicitudes DNS estén bloqueadas por el firewall). |

| Aparece un error en ns.log después de configurar OAuthAction. | Comprueba si las licencias de Intune están habilitadas y si la aplicación Azure Gateway tiene los permisos adecuados configurados. |

| El comando Sh OAuthAction no muestra el estado de OAuth como completo. | Comprueba la configuración de DNS y los permisos configurados en la aplicación Azure Gateway. |

| El dispositivo Android o iOS no muestra la solicitud de autenticación dual. | Comprueba si el logonSchema de ID de dispositivo de doble factor está vinculado al servidor virtual de autenticación. |

Condición y estado de error de OAuth

| Estado | Condición de error |

|---|---|

| COMPLETO | Correcto |

| AADFORGRAPH | Secreto no válido, URL no resuelta, tiempo de espera de conexión agotado |

| MDMINFO | *manage.microsoft.com está inactivo o inaccesible |

| GRAPH | El punto de conexión de Graph está inactivo o inaccesible |

| CERTFETCH | No se puede comunicar con el “Punto de conexión de token: https://login.microsoftonline.com debido a un error de DNS. Para validar esta configuración, ve al shell y escribe curl https://login.microsoftonline.com. Este comando debe validarse. |

Limitaciones

Los siguientes elementos describen algunas limitaciones del uso de MEM con Citrix Endpoint Management.

- Al implementar aplicaciones con Citrix e Intune para admitir micro VPN: Cuando los usuarios proporcionan su nombre de usuario y contraseña para acceder a sitios de resumen, aunque sus credenciales sean válidas, aparece un error. [CXM-25227]

- Después de cambiar Split tunnel de Activado a Desactivado y esperar a que caduque la sesión actual de la puerta de enlace: El tráfico externo pasa directamente sin pasar por NetScaler Gateway hasta que el usuario inicia un sitio interno en modo VPN completo. [CXM-34922]

- Después de cambiar la directiva Abrir en de solo Aplicaciones administradas a Todas las aplicaciones, los usuarios no pueden abrir documentos en aplicaciones no administradas hasta que cierran y vuelven a iniciar Citrix Secure Mail. [CXM-34990]

- Cuando el túnel dividido está Activado en modo VPN completo, y el DNS dividido cambia de local a remoto, los sitios internos no se cargan. [CXM-35168]

Problemas conocidos

Cuando la directiva mVPN Habilitar redirección http/https (con SSO) está deshabilitada, Citrix Secure Mail no funciona. [CXM-58886]

Problemas conocidos de terceros

En Citrix Secure Mail para Android, cuando un usuario toca Crear nuevo evento, la página de creación de nuevos eventos no se muestra. [CXM-23917]

Al implementar Citrix Secure Mail para iOS con Citrix e Intune para admitir micro VPN: La directiva de aplicación que oculta la pantalla de Citrix Secure Mail cuando los usuarios mueven la aplicación a segundo plano no se aplica. [CXM-25032]

En este artículo

- Requisitos del sistema

- Requisitos previos

- Para configurar la integración de Citrix Endpoint Management con MEM

- Para configurar la administración de dispositivos

- Configurar aplicaciones administradas por Intune para su entrega a dispositivos

- Configurar Citrix Secure Mail

- Solución de problemas

- Limitaciones

- Problemas conocidos