Política de dispositivo SCEP

Esta política te permite configurar dispositivos iOS y macOS para obtener un certificado de un servidor SCEP externo a través del Protocolo simple de inscripción de certificados (SCEP). Para entregar un certificado a los dispositivos usando SCEP desde una PKI que está conectada a Citrix Endpoint Management, crea una entidad PKI y un proveedor PKI en modo distribuido. Para obtener más información, consulta Entidades PKI.

Para agregar o configurar esta política, ve a Configurar > Políticas de dispositivo. Para obtener más información, consulta Políticas de dispositivo.

-

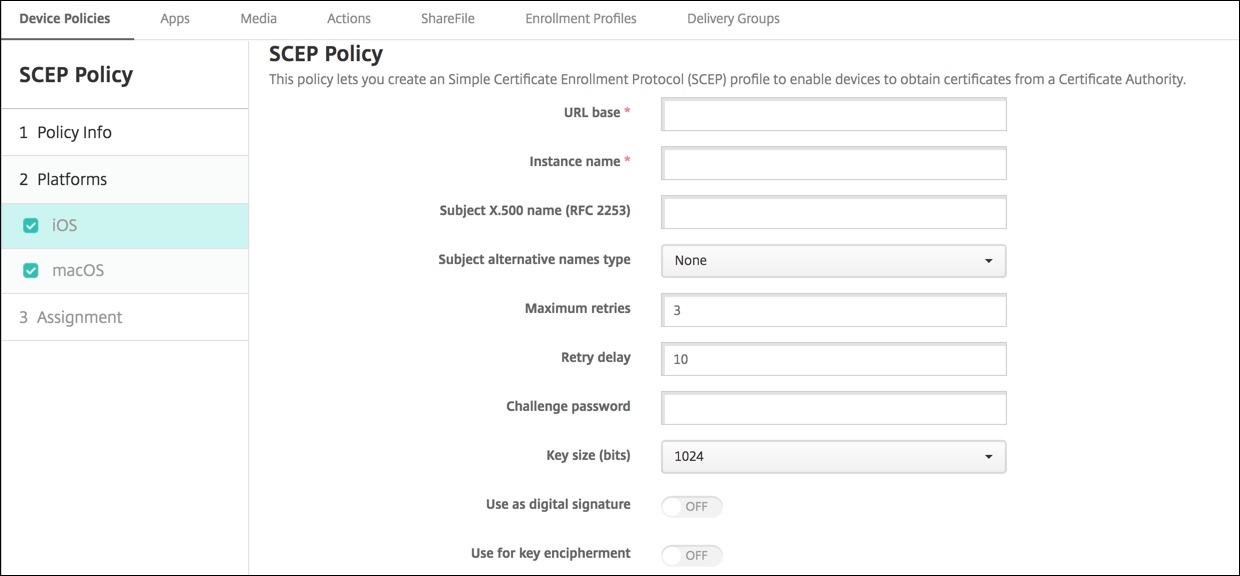

Configuración de iOS

-

- URL base: Escribe la dirección del servidor SCEP para definir dónde se envían las solicitudes SCEP, a través de HTTP o HTTPS. La clave privada no se envía con la Solicitud de firma de certificado (CSR), por lo que podría ser seguro enviar la solicitud sin cifrar. Si la contraseña de un solo uso está configurada para su reutilización, usa HTTPS para proteger la contraseña. Este paso es obligatorio.

- Nombre de instancia: Escribe cualquier cadena que el servidor SCEP reconozca. Por ejemplo, puede ser un nombre de dominio como example.org. Si una CA tiene varios certificados de CA, puedes usar este campo para distinguir el dominio requerido. Este paso es obligatorio.

-

Nombre de sujeto X.500 (RFC 2253): Escribe la representación de un nombre X.500 como una matriz de identificador de objeto (OID) y valor. Por ejemplo,

/C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que se traduce en:[ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Puedes representar los OID como números separados por puntos con accesos directos para país (C), localidad (L), estado (ST), organización (O), unidad organizativa (OU) y nombre común (CN). - Tipo de nombres alternativos de sujeto: Selecciona un tipo de nombre alternativo. Un tipo de nombre alternativo opcional puede proporcionar los valores requeridos por la CA para emitir un certificado. Puedes especificar Ninguno, Nombre RFC 822, Nombre DNS o URI.

- Reintentos máximos: Escribe el número de veces que un dispositivo debe reintentar cuando el servidor SCEP envía una respuesta PENDIENTE. El valor predeterminado es 3.

- Retraso de reintento: Escribe el número de segundos que esperar entre reintentos posteriores. El primer reintento se realiza sin demora. El valor predeterminado es 10.

- Contraseña de desafío: Introduce un secreto precompartido.

- Tamaño de clave (bits): Selecciona 2048 o superior como tamaño de clave en bits.

- Usar como firma digital: Elige si usar el certificado como firma digital. El servidor SCEP verifica el uso del certificado como firma digital antes de usar la clave pública para descifrar el hash.

-

Usar para cifrado de claves: Elige si usar el certificado para el cifrado de claves. Un servidor primero comprueba si el certificado proporcionado por un cliente está permitido para el cifrado de claves. Luego, el servidor usa la clave pública de un certificado para verificar que una parte de los datos se cifró usando la clave privada. Si no, la operación falla.

-

Huella digital SHA-256 (cadena hexadecimal): Si tu CA usa HTTP, usa este campo para proporcionar la huella digital del certificado de CA. El dispositivo usa la huella digital para confirmar la autenticidad de la respuesta de la CA durante la inscripción. Puedes proporcionar una huella digital SHA-256, o puedes seleccionar un certificado para importar su firma.

- Configuración de la política

- Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

- Seleccionar fecha: Haz clic en el calendario para seleccionar la fecha específica de eliminación.

- Duración hasta la eliminación (en horas): Escribe un número, en horas, hasta que se produzca la eliminación de la política. Solo disponible para iOS 6.0 y versiones posteriores.

-

-

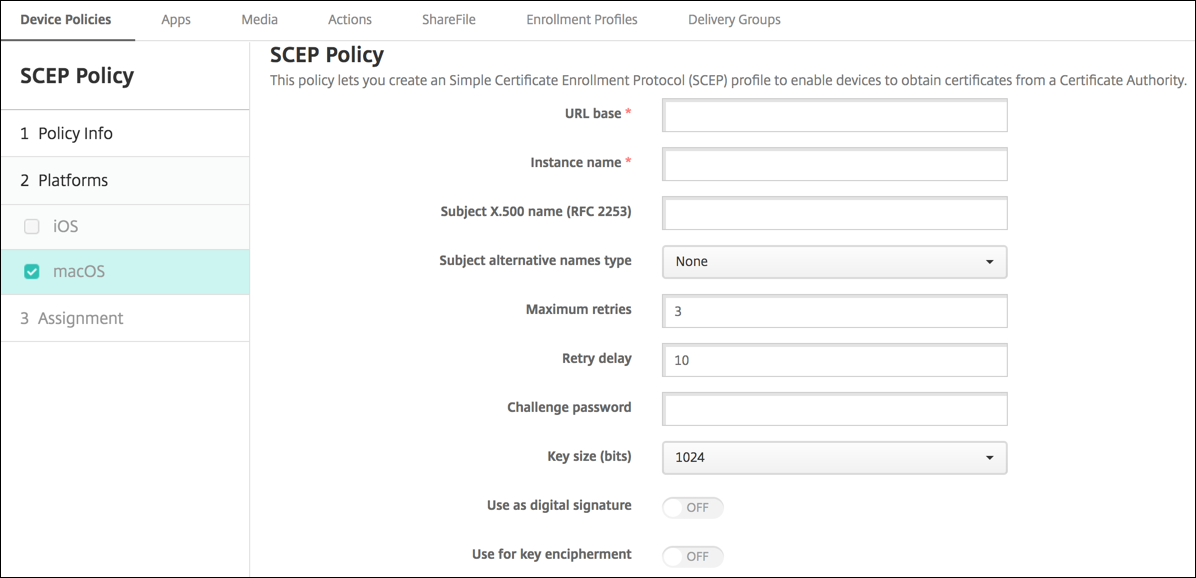

Configuración de macOS

-

- URL base: Escribe la dirección del servidor SCEP para definir dónde se envían las solicitudes SCEP, a través de HTTP o HTTPS. La clave privada no se envía con la Solicitud de firma de certificado (CSR), por lo que podría ser seguro enviar la solicitud sin cifrar. Si la contraseña de un solo uso está configurada para su reutilización, usa HTTPS para proteger la contraseña. Este paso es obligatorio.

- Nombre de instancia: Escribe cualquier cadena que el servidor SCEP reconozca. Por ejemplo, puede ser un nombre de dominio como example.org. Si una CA tiene varios certificados de CA, puedes usar este campo para distinguir el dominio requerido. Este paso es obligatorio.

-

Nombre de sujeto X.500 (RFC 2253): Escribe la representación de un nombre X.500 como una matriz de identificador de objeto (OID) y valor. Por ejemplo,

/C=US/O=Apple Inc./CN=foo/1.2.5.3=bar, que se traduce en:[ [ [“C”, “US”] ], [ [“O”, “Apple Inc.”] ], …, [ [“1.2.5.3”, “bar” ] ] ]. Puedes representar los OID como números separados por puntos con accesos directos para país (C), localidad (L), estado (ST), organización (O), unidad organizativa (OU) y nombre común (CN). - Tipo de nombres alternativos de sujeto: Selecciona un tipo de nombre alternativo. Un tipo de nombre alternativo opcional puede proporcionar los valores requeridos por la CA para emitir un certificado. Puedes especificar Ninguno, Nombre RFC 822, Nombre DNS o URI.

- Reintentos máximos: Escribe el número de veces que un dispositivo debe reintentar cuando el servidor SCEP envía una respuesta PENDIENTE. El valor predeterminado es 3.

- Retraso de reintento: Escribe el número de segundos que esperar entre reintentos posteriores. El primer reintento se realiza sin demora. El valor predeterminado es 10.

- Contraseña de desafío: Escribe un secreto precompartido.

-

Tamaño de clave (bits): Selecciona 2048 o superior como tamaño de clave en bits.

-

Usar como firma digital: Elige si usar el certificado como firma digital. El servidor SCEP verifica el uso del certificado como firma digital antes de usar la clave pública para descifrar el hash.

- Usar para cifrado de claves: Elige si usar el certificado para el cifrado de claves. Un servidor primero comprueba si el certificado proporcionado por un cliente está permitido para el cifrado de claves. Luego, el servidor usa la clave pública de un certificado para verificar que una parte de los datos se cifró usando la clave privada. Si no, la operación falla.

- Huella digital SHA-256 (cadena hexadecimal): Si tu CA usa HTTP, usa este campo para proporcionar la huella digital del certificado de CA. El dispositivo usa la huella digital para confirmar la autenticidad de la respuesta de la CA durante la inscripción. Puedes proporcionar una huella digital SHA-256, o puedes seleccionar un certificado para importar su firma.

- Configuración de la política

-

Quitar política: Elige un método para programar la eliminación de la política. Las opciones disponibles son Seleccionar fecha y Duración hasta la eliminación (en horas)

- Seleccionar fecha: Haz clic en el calendario para seleccionar la fecha específica de eliminación.

- Duración hasta la eliminación (en horas): Escribe un número, en horas, hasta que se produzca la eliminación de la política.

- Permitir al usuario quitar la política: Puedes seleccionar cuándo los usuarios pueden quitar la política de su dispositivo. Selecciona Siempre, Se requiere código de acceso o Nunca en el menú. Si seleccionas Se requiere código de acceso, escribe un código de acceso en el campo Código de acceso de eliminación.

- Ámbito del perfil: Selecciona si esta política se aplica a un Usuario o a un Sistema completo. El valor predeterminado es Usuario. Esta opción solo está disponible en macOS 10.7 y versiones posteriores.

-

Usar como firma digital: Elige si usar el certificado como firma digital. El servidor SCEP verifica el uso del certificado como firma digital antes de usar la clave pública para descifrar el hash.