Über Citrix Endpoint Management

Citrix Endpoint Management ist eine Unified Endpoint Management (UEM)-Lösung, die alle Apps und Endpunkte in einer einheitlichen Ansicht zusammenführt, um die Sicherheit zu erhöhen und die Produktivität zu verbessern. Eine Übersicht über UEM finden Sie im technischen Kurzbericht der Citrix Tech Zone, Citrix Endpoint Management.

-

Citrix Endpoint Management bietet Mobile Device Management (MDM) und Mobile App Management (MAM).

-

Mit den MDM-Funktionen von Citrix Endpoint Management können Sie:

- Geräterichtlinien und Apps bereitstellen.

- Bestandsverzeichnisse abrufen.

-

Aktionen auf Geräten ausführen, z. B. ein Gerät zurücksetzen (Wipe).

-

Mit den MAM-Funktionen von Citrix Endpoint Management können Sie:

- Apps und Daten auf BYO-Mobilgeräten sichern.

- Mobile Unternehmens-Apps bereitstellen.

- Apps sperren und deren Daten löschen.

Mit einer Kombination aus MDM- und MAM-Funktionen können Sie:

- Ein vom Unternehmen bereitgestelltes Gerät mit MDM verwalten

- Geräterichtlinien und Apps bereitstellen

- Ein Bestandsverzeichnis abrufen

- Geräte zurücksetzen

- Mobile Unternehmens-Apps bereitstellen

- Apps sperren und die Daten auf Geräten löschen

Die folgende Tabelle fasst die für MDM, MAM oder MDM+MAM unterstützten Citrix Endpoint Management-Funktionen zusammen.

| Funktion (nach Plattform) | MDM (1) | MAM (2) | MDM+MAM |

|---|---|---|---|

| Android Enterprise: | |||

| Unterstützung der Geräteregistrierung | Ja | Ja | Ja |

| Unterstützung der Domänenauthentifizierung | Ja | Nein | Ja |

| Unterstützung der Domänen- plus Sicherheitstoken-Authentifizierung | Nein | Nein | Ja |

| Unterstützung der Clientzertifikat-Authentifizierung | Nein | Ja | Ja |

| Unterstützung der Clientzertifikat- plus Domänenauthentifizierung | Nein | Nein | Ja |

| Unterstützung der Clientzertifikat- plus Sicherheitstoken-Authentifizierung | Nein | Nein | Ja |

| Unterstützung des Azure AD-Identitätsanbieters | Ja | Nein | Ja |

| Unterstützung des Okta-Identitätsanbieters | Ja | Nein | Ja |

| Single Sign-On für native SaaS-Apps | Ja | Nein | Ja |

| Unterstützung des Citrix Content Delivery Network für Unternehmens-Apps | Ja | Ja | Ja |

| Unterstützung des Citrix Content Delivery Network für MDX-Apps | Ja | Ja | Ja |

| Unterstützung für gemeinsam genutzte Geräte durch Bereitstellung dedizierter Android Enterprise (COSU)-Geräte | Ja | Nein | Ja |

| Android (Legacy): | |||

| Unterstützung der Geräteregistrierung | Ja | Ja | Ja |

| Unterstützung der Domänen- oder Domänen- plus Sicherheitstoken-Authentifizierung | Nein | Nein | Ja |

| Unterstützung der Clientzertifikat-Authentifizierung | Nein | Ja | Ja |

| Unterstützung der Clientzertifikat- plus Domänenauthentifizierung | Nein | Nein | Ja |

| Unterstützung der Clientzertifikat- plus Sicherheitstoken-Authentifizierung | Nein | Nein | Ja |

| Unterstützung des Azure AD- und Citrix-Identitätsanbieters | Ja | Nein | Ja |

| Unterstützung des Okta-Identitätsanbieters | Ja | Nein | Ja |

| Single Sign-On für native SaaS-Apps | Ja | Nein | Ja |

| Unterstützung des Citrix Content Delivery Network für Unternehmens-Apps | Ja | Ja | Ja |

| Unterstützung des Citrix Content Delivery Network für MDX-Apps | Ja | Ja | Ja |

| Chrome: | |||

| Unterstützung der Geräteregistrierung | Ja | Nein | Ja |

| Unterstützung der Authentifizierung mit Benutzername und Kennwort | Ja | Nein | Ja |

| iOS: | |||

| Unterstützung der Geräteregistrierung | Ja | Ja | Ja |

| Unterstützung der Domänen- oder Domänen- plus Sicherheitstoken-Authentifizierung | Nein | Nein | Ja |

| Unterstützung der Clientzertifikat-Authentifizierung | Nein | Ja | Ja |

| Unterstützung der Clientzertifikat- plus Domänenauthentifizierung | Nein | Nein | Ja |

| Unterstützung des Azure AD- und Citrix-Identitätsanbieters | Ja | Nein | Ja |

| Unterstützung des Okta-Identitätsanbieters | Ja | Nein | Ja |

| Single Sign-On für native SaaS-Apps | Ja | Nein | Ja |

| Unterstützung des Citrix Content Delivery Network für Unternehmens-Apps | Ja | Ja | Ja |

| Unterstützung des Citrix Content Delivery Network für MDX-Apps | Ja | Ja | Ja |

| Apple Education-Integration | Ja | Nein | Ja |

| macOS: | |||

| Unterstützung der Geräteregistrierung | Ja | Nein | Nein |

| Unterstützung der Domänen- oder Domänen- plus Einmalkennwort-Authentifizierung | Ja | Nein | Nein |

| Unterstützung der Einladungs-URL- plus Einmalkennwort-Authentifizierung | Ja | Nein | Nein |

| Windows: | |||

| Unterstützung der Geräteregistrierung | Ja | Nein | Nein |

| Automatische Registrierung von Windows 10- und Windows 11-Geräten über die Citrix Workspace-App | Ja | Nein | Nein |

| Unterstützung der Domänen- oder Domänen- plus Sicherheitstoken-Authentifizierung | Ja | Nein | Nein |

| Unterstützung der Clientzertifikat-Authentifizierung | Ja | Nein | Nein |

| Unterstützung der Clientzertifikat- plus Domänenauthentifizierung | Ja | Nein | Nein |

| Verbundauthentifizierung über Azure AD oder Citrix-Identitätsanbieter | Ja | Nein | Nein |

| Unterstützung des Citrix Content Delivery Network für Unternehmens-Apps | Ja | Nein | Nein |

| Workspace Environment Management™-Integration (3) | Ja | Nein | Nein |

-

Hinweise:

(1) Die Bereitstellungsreihenfolge gilt nur für Geräte in einer Bereitstellungsgruppe, für die ein Registrierungsprofil für MDM konfiguriert ist.

-

(2) Für die MAM-Registrierung ist NetScaler Gateway erforderlich.

-

(3) Die Workspace Environment Management (WEM)-Integration bietet Zugriff auf MDM-Funktionen für eine Vielzahl von Windows-Betriebssystemen.

Weitere Informationen finden Sie unter Verwaltungsmodi.

Architektur

Die Anforderungen Ihrer Organisation an die Geräte- und App-Verwaltung bestimmen die Citrix Endpoint Management-Komponenten in Ihrer Citrix Endpoint Management-Architektur. Die Komponenten von Citrix Endpoint Management sind modular aufgebaut und bauen aufeinander auf. Ihre Bereitstellung umfasst beispielsweise NetScaler Gateway:

- NetScaler Gateway bietet Benutzern Remotezugriff auf mobile Apps und verfolgt die Gerätetypen der Benutzer.

- Citrix Endpoint Management ist der Ort, an dem Sie diese Apps und Geräte verwalten.

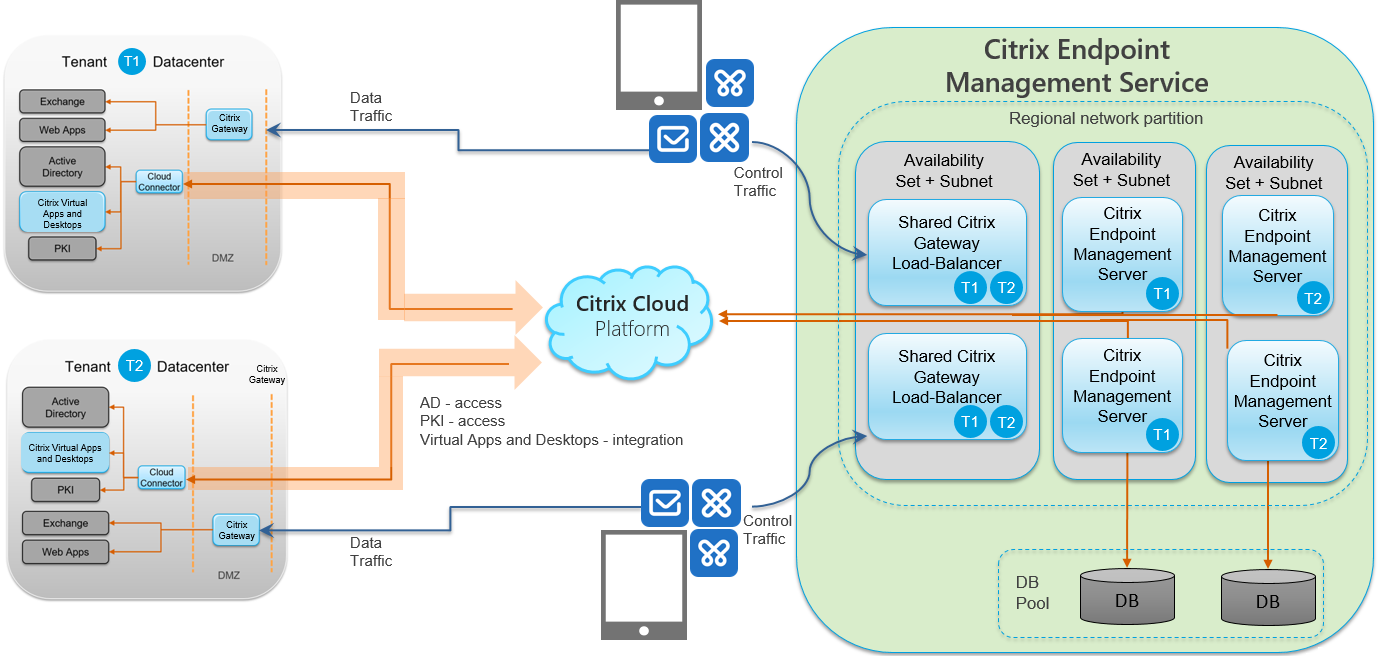

Das folgende Diagramm zeigt eine allgemeine Architekturübersicht einer Citrix Endpoint Management Cloud-Bereitstellung und deren Integration in Ihr Rechenzentrum.

-

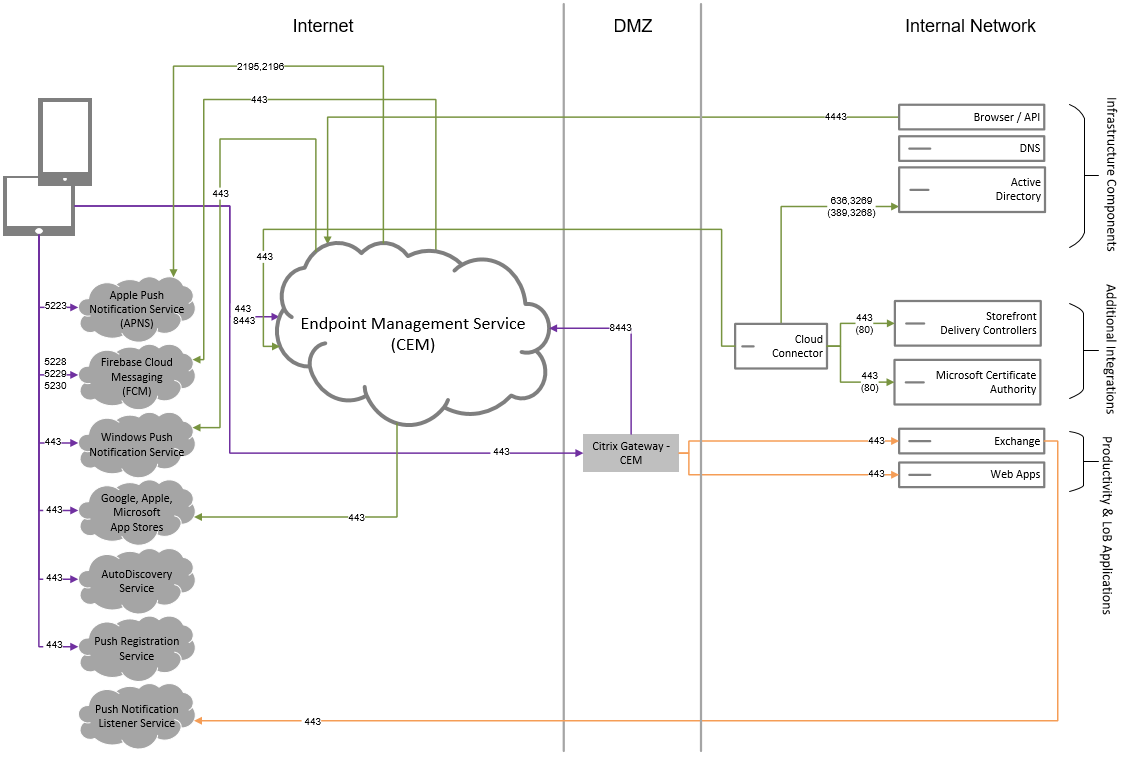

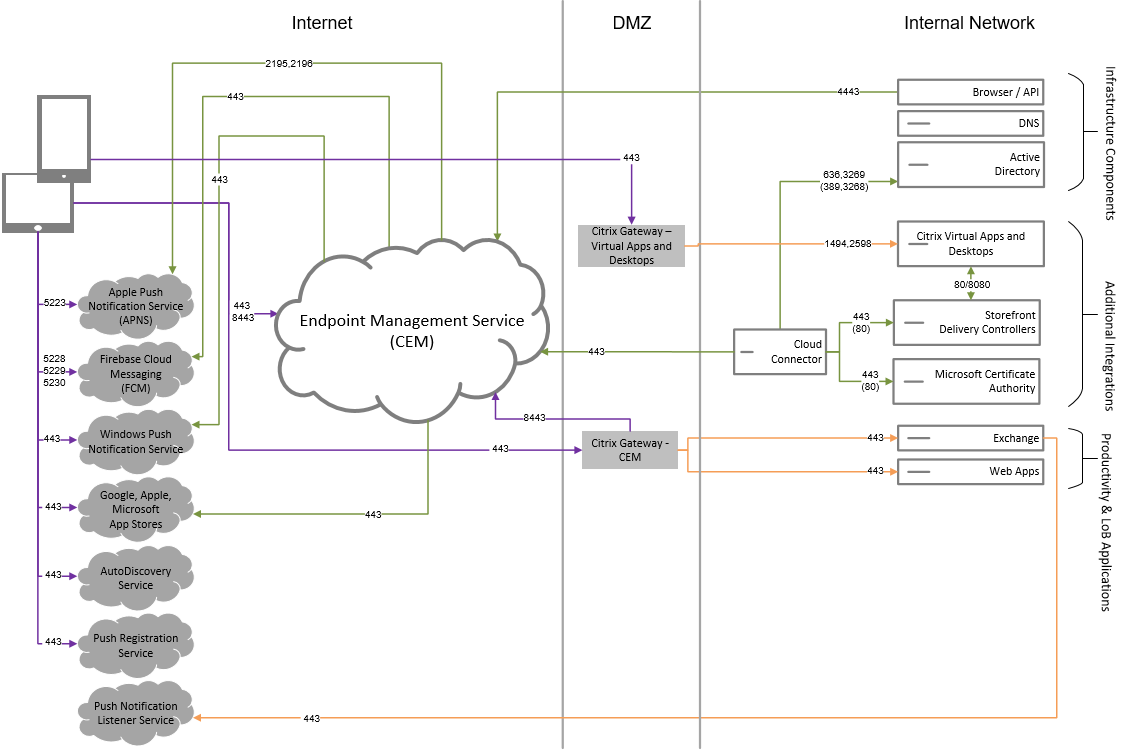

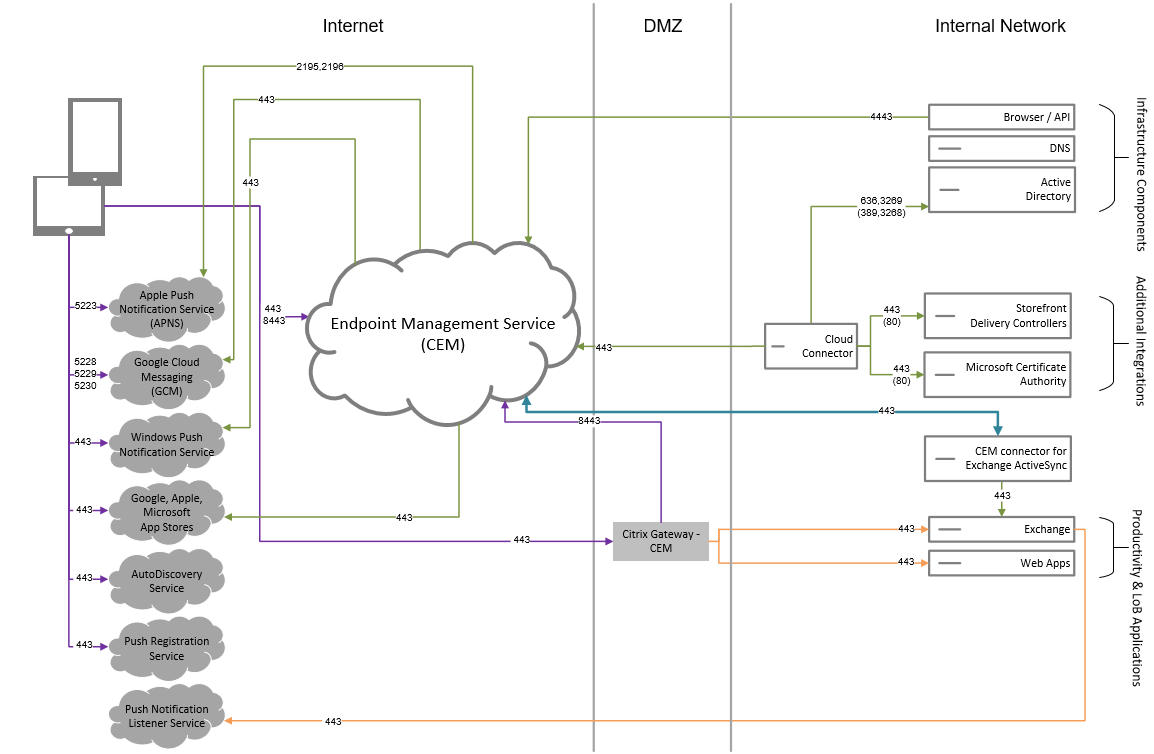

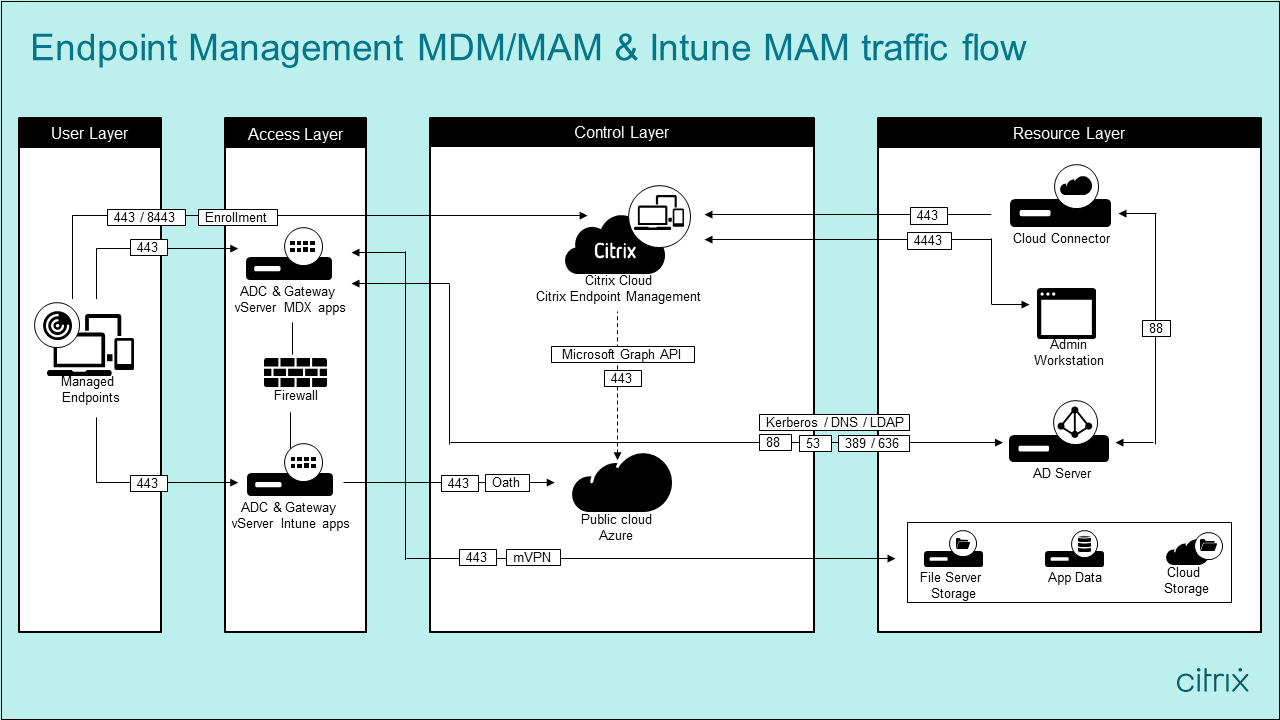

Die folgenden Unterabschnitte enthalten Referenzarchitekturdiagramme für:

- Citrix Endpoint Management

-

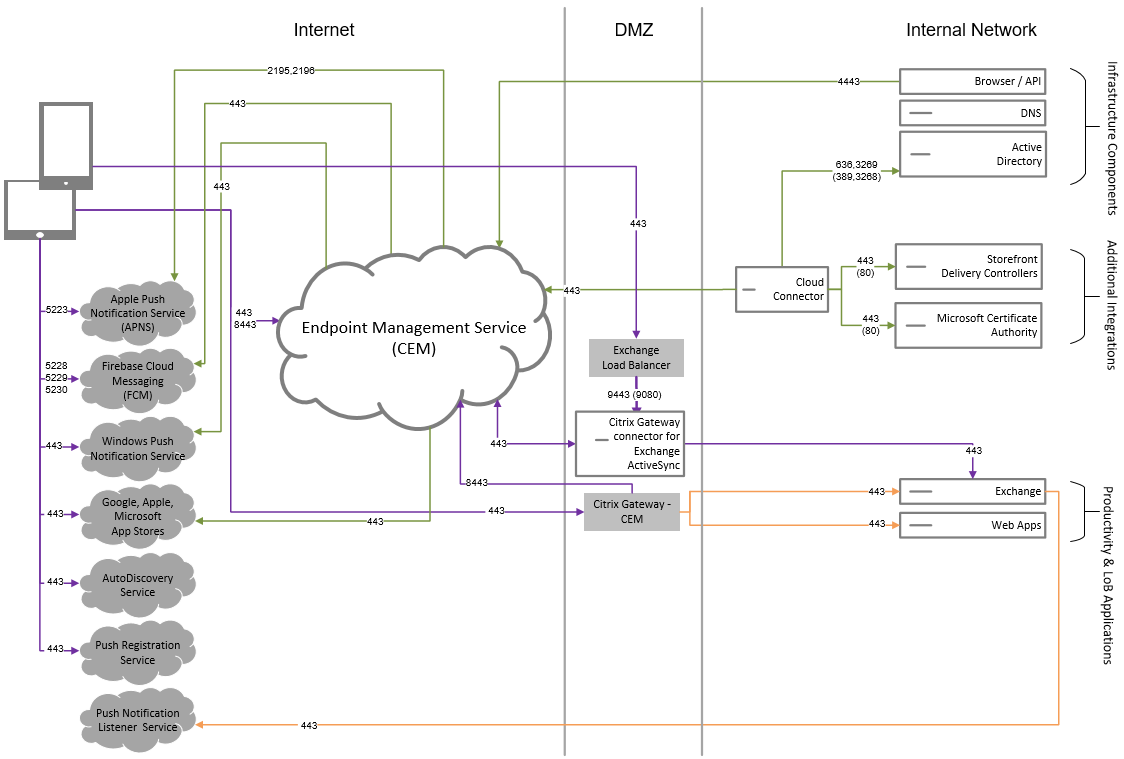

Optionale Komponenten wie eine externe Zertifizierungsstelle, den Citrix Endpoint Management Connector für Exchange ActiveSync sowie den Citrix Endpoint Management MDM+MAM- und Intune MAM-Datenverkehrsfluss.

- Weitere Informationen zu den Anforderungen von Citrix ADC und NetScaler Gateway finden Sie in der Citrix Produktdokumentation unter https://docs.citrix.com/.

Referenzarchitektur für den Kern

Details zu den Portanforderungen finden Sie unter Systemanforderungen.

Referenzarchitektur mit Citrix Virtual Apps and Desktops™

-

- ### Referenzarchitektur mit Citrix Endpoint Management Connector für Exchange ActiveSync

Referenzarchitektur mit NetScaler Gateway Connector für Exchange ActiveSync

-

Ressourcenstandorte

Platzieren Sie Ressourcenstandorte dort, wo sie Ihre Geschäftsanforderungen am besten erfüllen. Zum Beispiel in einer Public Cloud, in einer Zweigstelle, einer Private Cloud oder einem Rechenzentrum. Faktoren, die die Wahl des Standorts bestimmen, sind unter anderem:

- Nähe zu Abonnenten

- Nähe zu Daten

- Skalierungsanforderungen

- Sicherheitsattribute

Sie können beliebig viele Ressourcenstandorte einrichten. Zum Beispiel könnten Sie:

- Einen Ressourcenstandort in Ihrem Rechenzentrum für die Hauptniederlassung einrichten, basierend auf Abonnenten und Anwendungen, die Datennähe erfordern.

- Einen separaten Ressourcenstandort für Ihre globalen Benutzer in einer Public Cloud hinzufügen. Oder separate Ressourcenstandorte in Zweigstellen einrichten, um Anwendungen bereitzustellen, die am besten in der Nähe der Mitarbeiter der Zweigstelle bereitgestellt werden.

- Einen weiteren Ressourcenstandort in einem separaten Netzwerk hinzufügen, der eingeschränkte Anwendungen bereitstellt. Diese Einrichtung bietet eine eingeschränkte Sichtbarkeit auf andere Ressourcen und Abonnenten, ohne dass die anderen Ressourcenstandorte angepasst werden müssen.

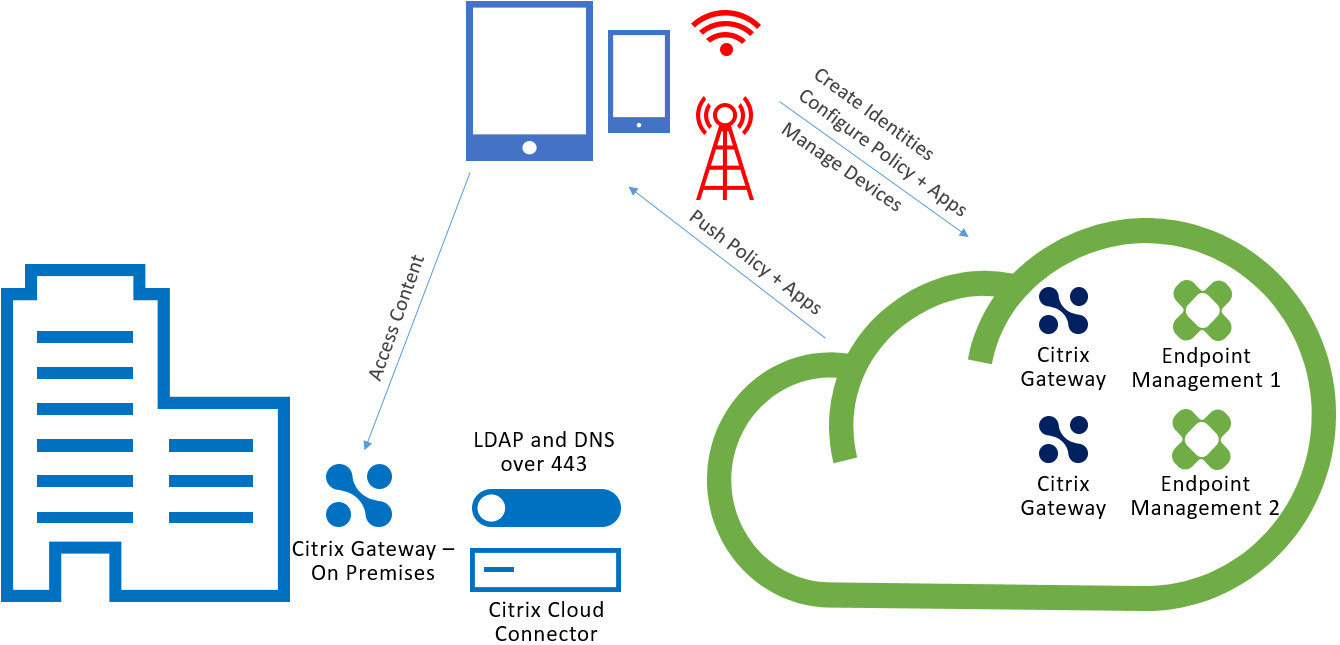

Cloud Connector

- Der Cloud Connector authentifiziert und verschlüsselt die gesamte Kommunikation zwischen Citrix Cloud und Ihren Ressourcenstandorten. Der Cloud Connector ist erforderlich, um auf die folgenden Dienste zuzugreifen: LDAP, IdPs, PKI-Server, interne DNS-Abfragen, Citrix Virtual Apps, NetScaler Gateway, Citrix Workspace und Microsoft Endpoint Manager.

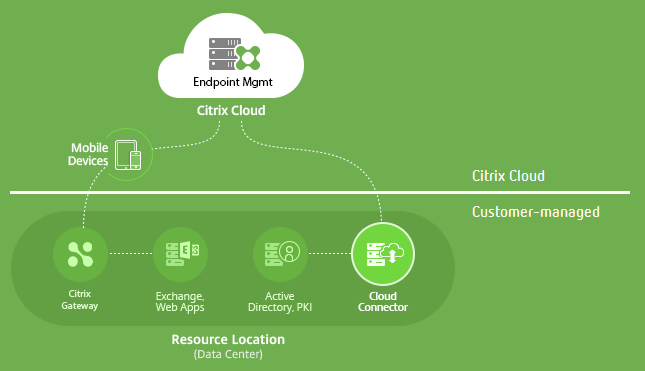

Das folgende Diagramm zeigt den Datenfluss für den Cloud Connector.

Der Cloud Connector stellt Verbindungen zu Citrix Cloud her. Der Cloud Connector akzeptiert keine eingehenden Verbindungen.

- Der Cloud Connector ist nur während der Geräteregistrierung ausgelastet. Weitere Informationen finden Sie unter Überlegungen zu Skalierung und Größe für Cloud Connectors.

Eine Lösung, die Mobile App Management (MAM) umfasst, erfordert ein Micro-VPN, das von einem lokalen NetScaler Gateway bereitgestellt wird. In diesem Szenario:

- Die folgenden Komponenten befinden sich in Ihrem Rechenzentrum:

- Cloud Connector

- NetScaler Gateway

- Ihre Server für Exchange, Web-Apps, Active Directory und PKI

-

Mobile Geräte kommunizieren mit Citrix Endpoint Management und Ihrem lokalen NetScaler Gateway.

-

Citrix Endpoint Management Komponenten

- Citrix Endpoint Management Konsole. Sie verwenden die Citrix Endpoint Management Administratorkonsole, um Citrix Endpoint Management zu konfigurieren. Einzelheiten zur Verwendung der Citrix Endpoint Management Konsole finden Sie in den Artikeln unter Citrix Endpoint Management. Citrix benachrichtigt Sie, wenn die Artikel zu den Neuerungen für Citrix Endpoint Management für eine neue Version aktualisiert werden.

Beachten Sie diese Unterschiede zwischen dem Citrix Endpoint Management Dienst und den lokalen Versionen:

- Der Remote Support Client ist für Citrix Endpoint Management nicht verfügbar.

- Citrix unterstützt die Syslog-Integration in Citrix Endpoint Management mit einem lokalen Syslog-Server nicht. Stattdessen können Sie die Protokolle von der Seite Troubleshooting and Support in der Citrix Endpoint Management Konsole herunterladen. Dabei müssen Sie auf Download All klicken.

MAM SDK. Das MDX Toolkit wird voraussichtlich im Juli 2023 das EOL erreichen. Um Ihre Unternehmensanwendungen weiterhin zu verwalten, müssen Sie das MAM SDK integrieren.

- Das Mobile Application Management (MAM) SDK bietet MDX-Funktionalität, die nicht von den iOS- und Android-Plattformen abgedeckt wird. Sie können iOS- oder Android-Apps MDX-fähig machen und sichern. Sie stellen diese Apps entweder in einem internen Store oder in öffentlichen App Stores zur Verfügung. Siehe MDX App SDK.

Mobile Produktivitäts-Apps. Von Citrix entwickelte mobile Produktivitäts-Apps bieten eine Suite von Produktivitäts- und Kommunikationstools innerhalb der Citrix Endpoint Management Umgebung. Ihre Unternehmensrichtlinien sichern diese Apps. Weitere Informationen finden Sie unter Mobile Produktivitäts-Apps.

Citrix Endpoint Management Connector für Exchange ActiveSync. Der Citrix Endpoint Management Connector für Exchange ActiveSync bietet sicheren E-Mail-Zugriff für Benutzer, die native mobile E-Mail-Apps verwenden. Der Connector für Exchange ActiveSync bietet ActiveSync-Filterung auf Exchange-Dienstebene. Infolgedessen erfolgt die Filterung erst, wenn die E-Mail den Exchange-Dienst erreicht, und nicht, wenn sie in die Citrix Endpoint Management Umgebung gelangt. Der Connector erfordert nicht die Verwendung von NetScaler Gateway. Sie können den Connector bereitstellen, ohne das Routing für den vorhandenen ActiveSync-Verkehr zu ändern. Weitere Informationen finden Sie unter Citrix Endpoint Management Connector für Exchange ActiveSync.

NetScaler Gateway Connector für Exchange ActiveSync. Der NetScaler Gateway Connector für Exchange ActiveSync bietet sicheren E-Mail-Zugriff für Benutzer, die native mobile E-Mail-Apps verwenden. Der Connector für Exchange ActiveSync bietet ActiveSync-Filterung am Perimeter. Die Filterung verwendet NetScaler Gateway als Proxy für den ActiveSync-Verkehr. Infolgedessen befindet sich die Filterkomponente im Pfad des E-Mail-Verkehrsflusses und fängt E-Mails ab, wenn sie in die Umgebung gelangen oder diese verlassen. Der Connector für Exchange ActiveSync fungiert als Vermittler zwischen NetScaler Gateway und Citrix Endpoint Management. Weitere Informationen finden Sie unter NetScaler Gateway Connector für Exchange ActiveSync.

Technischer Sicherheitsüberblick über Citrix Endpoint Management

Citrix Cloud verwaltet die Steuerungsebene für Citrix Endpoint Management Umgebungen. Die Steuerungsebene umfasst den Citrix Endpoint Management Server, den Citrix ADC Load Balancer und eine Single-Tenant-Datenbank. Der Cloud-Dienst integriert sich über den Citrix Cloud Connector in ein Kundendatenzentrum. Citrix Endpoint Management Kunden, die den Cloud Connector verwenden, verwalten NetScaler Gateway typischerweise in ihren Rechenzentren.

Die folgende Abbildung veranschaulicht den Dienst und seine Sicherheitsgrenzen.

Die Informationen in diesem Abschnitt:

- Bietet eine Einführung in die Sicherheitsfunktionen von Citrix Cloud.

- Definiert die Aufteilung der Verantwortlichkeiten zwischen Citrix und Kunden für die Absicherung der Citrix Cloud-Bereitstellung.

- Stellt keine Konfigurations- oder Administrationsanleitung für Citrix Cloud oder eine ihrer Komponenten oder Dienste dar.

Weitere Informationen zur Technologie, die von Citrix Endpoint Management für eine umfassende End-to-End-Sicherheit verwendet wird, finden Sie unter Sicherheit und Produktivität für das mobile Unternehmen.

Datenfluss

Die Steuerungsebene hat eingeschränkten Lesezugriff auf Benutzer- und Gruppenobjekte. Diese Objekte befinden sich in Ihrem Verzeichnis, DNS und ähnlichen Diensten. Die Steuerungsebene greift über den Citrix Cloud Connector mittels sicherer HTTPS-Verbindungen auf diese Dienste zu.

Unternehmensdaten, wie E-Mails, Intranet- und Web-App-Verkehr, fließen direkt zwischen einem Gerät und den Anwendungsservern über NetScaler Gateway. NetScaler Gateway wird im Rechenzentrum des Kunden bereitgestellt.

Datenisolation

Die Steuerungsebene speichert Metadaten, die für die Verwaltung von Benutzergeräten und deren mobilen Anwendungen erforderlich sind. Der Dienst selbst besteht aus einer Mischung von Multi- und Single-Tenant-Komponenten. Gemäß der Dienstarchitektur werden Kundenmetadaten jedoch immer separat für jeden Tenant gespeichert und durch die Verwendung eindeutiger Anmeldeinformationen gesichert.

Anmeldeinformationsverwaltung

Der Dienst verarbeitet die folgenden Arten von Anmeldeinformationen:

- Benutzeranmeldeinformationen: Benutzeranmeldeinformationen werden vom Gerät über eine HTTPS-Verbindung an die Steuerungsebene übertragen. Die Steuerungsebene validiert diese Anmeldeinformationen mit einem Verzeichnis im Kundenverzeichnis über eine sichere Verbindung.

- Administratoranmeldeinformationen: Administratoren authentifizieren sich gegenüber Citrix Cloud, die das Anmeldesystem von Citrix Online verwendet. Dieser Prozess generiert ein einmalig signiertes JSON Web Token (JWT), das dem Administrator Zugriff auf den Dienst gewährt.

- Active Directory-Anmeldeinformationen: Die Steuerungsebene benötigt Bind-Anmeldeinformationen, um Benutzer-Metadaten aus dem Active Directory zu lesen. Diese Anmeldeinformationen werden mit AES-256-Verschlüsselung verschlüsselt und in einer Pro-Tenant-Datenbank gespeichert.

Bereitstellungsüberlegungen

Citrix empfiehlt, die veröffentlichte Best-Practice-Dokumentation für die Bereitstellung von NetScaler Gateway in Ihren Umgebungen zu konsultieren.

Weitere Ressourcen

Kunden wird empfohlen, Sicherheitsbulletins zu prüfen, die sich auf ihre Citrix-Produkte beziehen. Informationen zu neuen und aktualisierten Sicherheitsbulletins finden Sie unter Citrix Security Bulletins. Erwägen Sie auch, sich für den Empfang von Benachrichtigungen unter Ihren Benachrichtigungseinstellungen anzumelden.

Weitere Sicherheitsinformationen finden Sie in den folgenden Ressourcen:

- Citrix Security Site: https://www.citrix.com/security

- Citrix Cloud-Dokumentation: Sicherer Bereitstellungsleitfaden für die Citrix Cloud-Plattform

- Sicherer Bereitstellungsleitfaden für Citrix ADC

Integration mit Mobile Threat Defense-Software

Mobile Threat Defense (MTD)-Software erkennt, analysiert und hilft, fortgeschrittene Cyberangriffe auf mobile Unternehmensgeräte zu verhindern. Die Kombination aus MTD und Unified Citrix Endpoint Management (UEM) erhöht die Sicherheit und Transparenz für Ihr Unternehmen.

MTD-Software liefert Bedrohungsdaten, die Citrix Endpoint Management verwendet, um:

- Vor Malware, Phishing, Netzwerkangriffen und Man-in-the-Middle-Angriffen zu schützen

- Den Compliance-Status von Geräten zu bestimmen

- Risikostufen zu bestimmen

- Richtlinienbasierte Maßnahmen zum Schutz Ihrer Apps, Daten, Geräte und des mobilen Netzwerks zu ergreifen

Citrix Endpoint Management lässt sich in die folgenden MTD-Anbieter integrieren:

Für weitere Informationen oder um eine Demo anzufordern, wenden Sie sich an unsere MTD-Partner oder Ihren Citrix Vertriebsmitarbeiter.