Authentifizierung mit Okta über NetScaler Gateway für die MAM-Registrierung

Citrix Endpoint Management unterstützt die Authentifizierung mit Okta-Anmeldeinformationen über NetScaler Gateway. Diese Authentifizierungsmethode ist nur für Benutzer verfügbar, die sich über Citrix Secure Hub bei MAM registrieren.

-

Voraussetzungen

-

Um Citrix Endpoint Management für die Verwendung von Okta über NetScaler Gateway als Identitätsanbieter (IdP) für bei MAM registrierte Geräte zu konfigurieren, stellen Sie sicher, dass die folgenden Voraussetzungen erfüllt sind:

-

Konfigurieren Sie Citrix Endpoint Management mit Okta über Citrix Cloud als IdP für bei MDM registrierte Geräte. Weitere Informationen zur Konfiguration von Okta für MDM finden Sie unter Authentifizierung mit Okta über Citrix Cloud.

- Aktivieren Sie die folgenden relevanten Feature-Flags je nach Plattform:

- iOS:

- iOS-V3Form-MAM

- iOS-SAMLAuth-MAM

- Android:

- Android-V3Form-MAM

- Android-SAMLAuth-MAM

Hinweis:

Um diese Funktion zu aktivieren, wenden Sie sich an Ihr Support-Team.

-

- Laden Sie die neueste Version von Citrix Secure Hub herunter und installieren Sie sie.

- Stellen Sie sicher, dass der Okta-Dienst für Ihre Organisation verfügbar ist und die relevanten Benutzer und Gruppen in Okta erstellt oder importiert wurden.

Konfigurieren von NetScaler Gateway in Citrix Endpoint Management

-

Melden Sie sich bei der Citrix Endpoint Management-Konsole an und klicken Sie dann auf das Symbol Einstellungen

.

. -

Klicken Sie unter Server auf NetScaler Gateway.

-

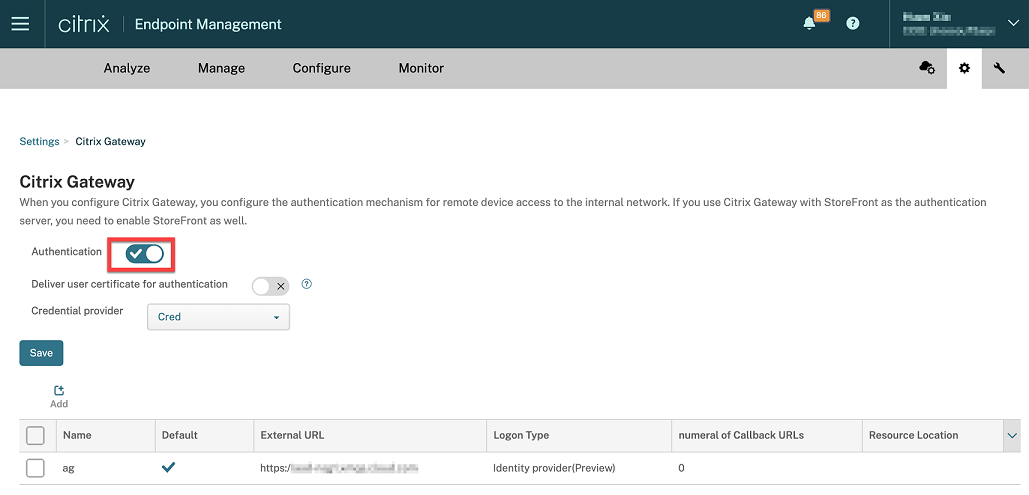

Aktivieren Sie die Umschalttaste Authentifizierung.

-

Stellen Sie sicher, dass der Anmeldetyp des Gateways der Identitätsanbieter ist.

-

Klicken Sie auf Speichern.

Vorbereiten des lokalen NetScaler Gateway

-

Wenn Sie kein lokales NetScaler Gateway für Citrix Endpoint Management konfiguriert haben, führen Sie die folgenden Schritte aus:

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Symbol Einstellungen

.

. -

Klicken Sie unter Server auf NetScaler Gateway.

-

Klicken Sie auf Bearbeiten.

-

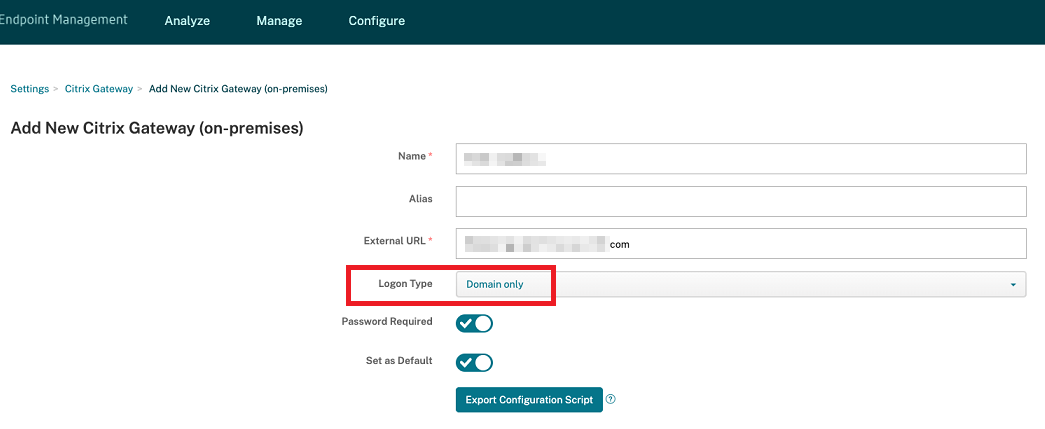

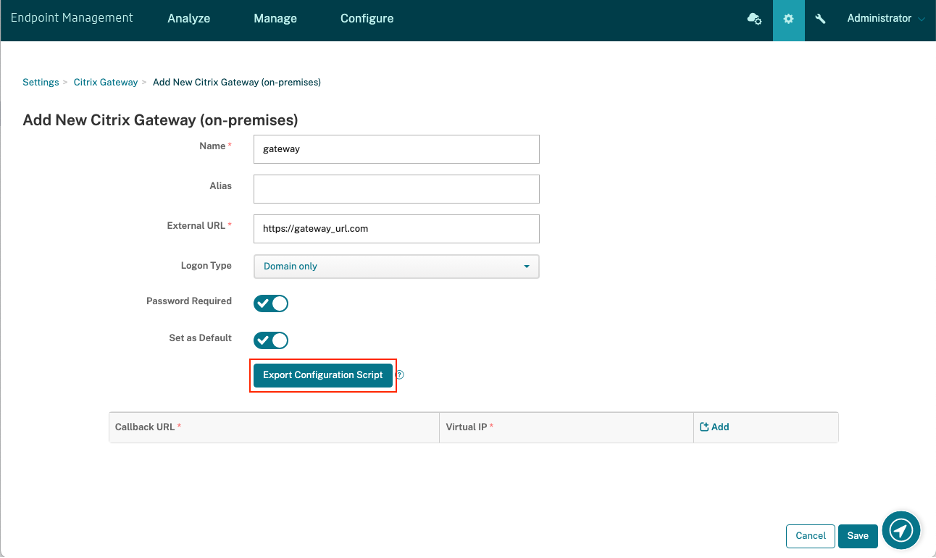

Klicken Sie auf das Dropdown-Menü Anmeldetyp und wählen Sie Nur Domäne aus.

-

Klicken Sie auf Konfigurationsskript exportieren.

Das Konfigurationsskript exportieren wird heruntergeladen.

Das Konfigurationsskript exportieren wird heruntergeladen. -

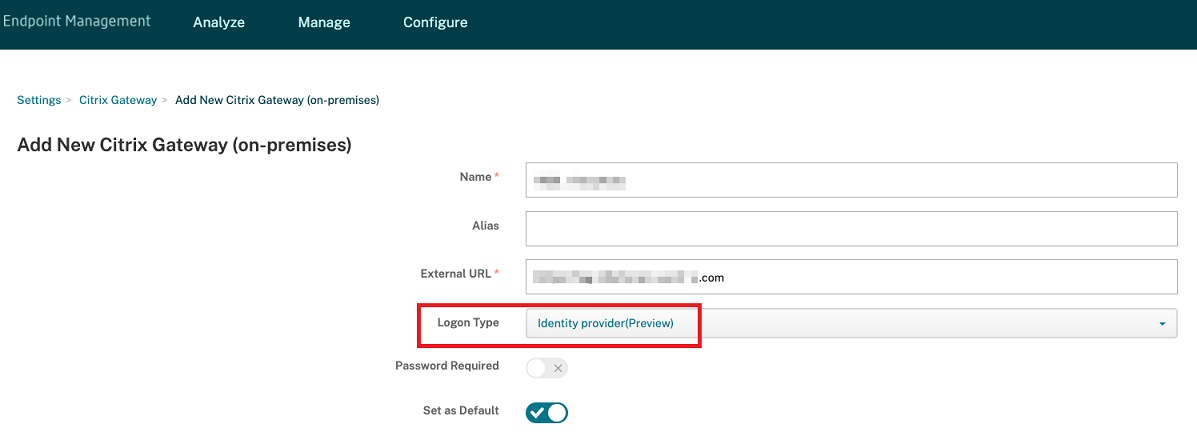

Klicken Sie auf das Dropdown-Menü Anmeldetyp und wählen Sie Identitätsanbieter aus.

-

Klicken Sie auf Speichern.

-

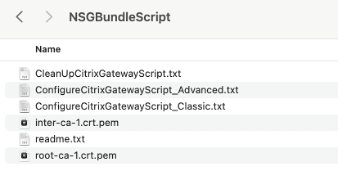

Öffnen Sie die heruntergeladene ZIP-Datei und extrahieren Sie die Dateien daraus.

-

Führen Sie die Skripte in den extrahierten TXT-Dateien aus, um das lokale NetScaler Gateway vorzubereiten.

-

-

Melden Sie sich bei der Citrix ADC-Verwaltungskonsole an und navigieren Sie dann zu NetScaler Gateway > Virtuelle Server.

- 1. Klicken Sie auf das für Ihr Citrix Endpoint Management-Setup relevante Gateway. - 1. Heben Sie die Bindung aller vorhandenen Authentifizierungsrichtlinien auf dem lokalen NetScaler Gateway auf.

Okta konfigurieren

-

Melden Sie sich als Administrator bei Okta an.

-

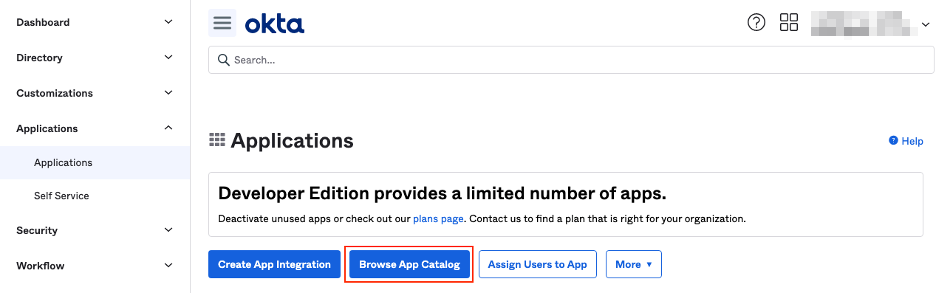

Klicken Sie auf Applications > Applications > Browse App Catalog.

-

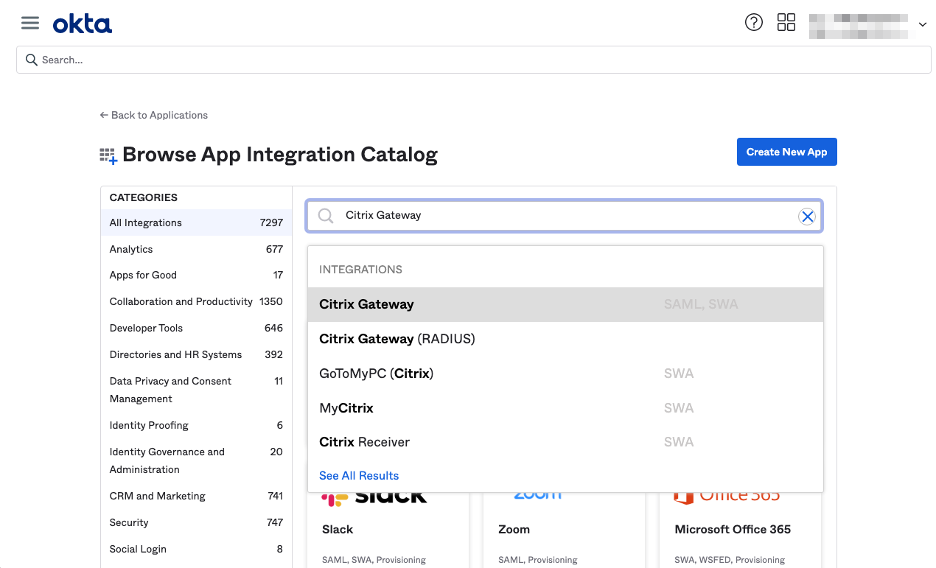

Geben Sie NetScaler Gateway in die Suchleiste unter Browse App Integration Catalog ein und wählen Sie dann NetScaler Gateway (SAML, SWA) aus.

-

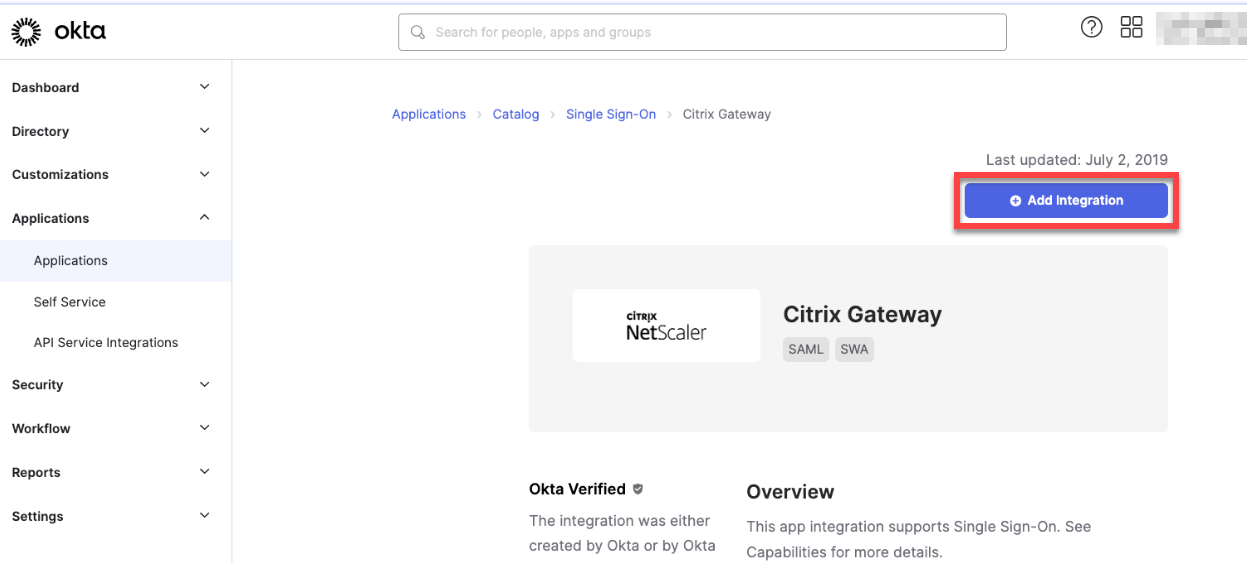

Klicken Sie auf Integration hinzufügen.

-

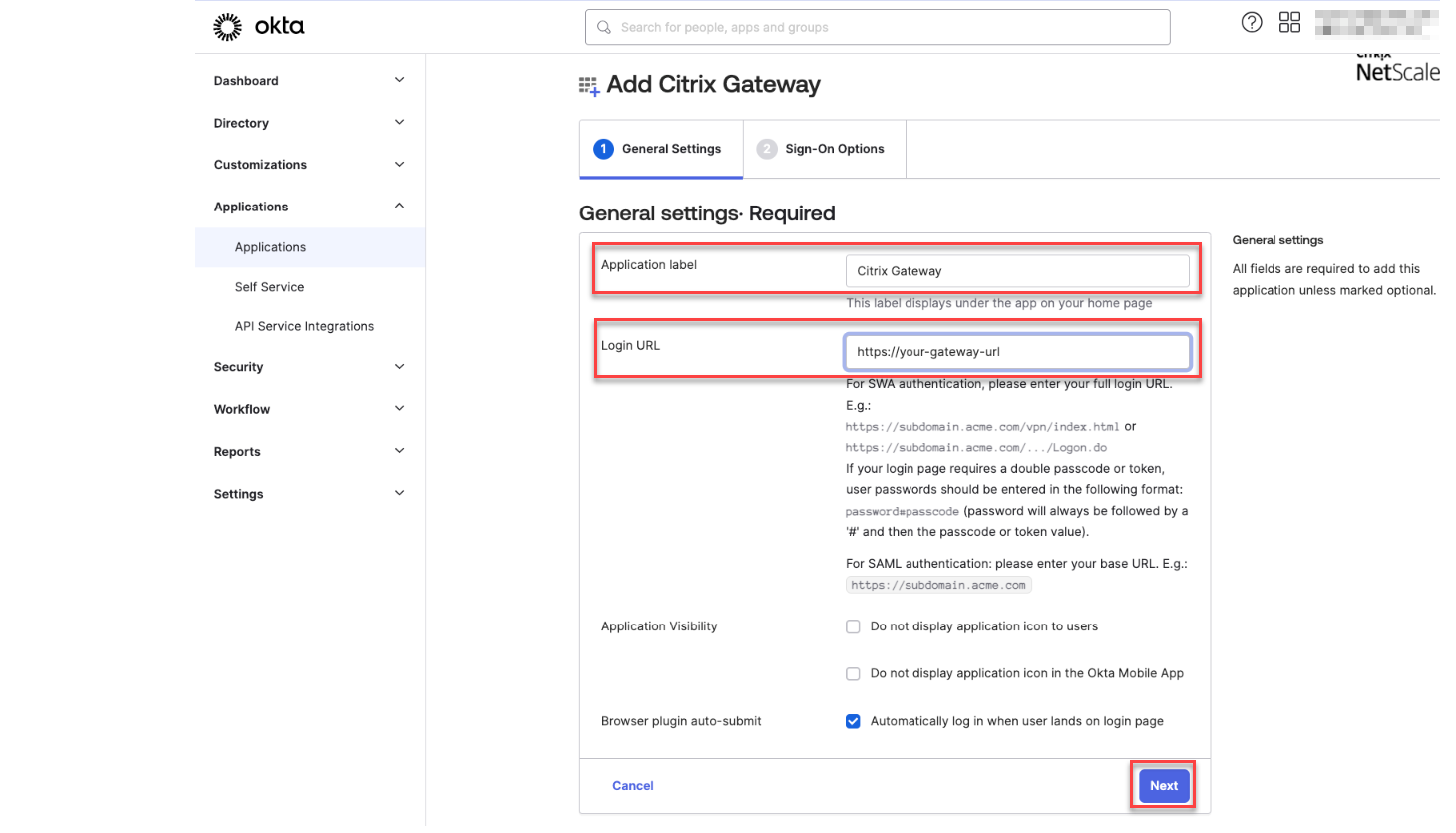

Geben Sie den relevanten Namen in das Feld Anwendungsbezeichnung ein.

-

Geben Sie die URL des virtuellen Gateway-Servers in das Feld Anmelde-URL ein und klicken Sie dann auf Weiter.

Hinweis:

Die im Feld Anmelde-URL eingegebene URL muss mit der NetScaler Gateway-URL für die Citrix Endpoint Management-Einstellungen übereinstimmen.

-

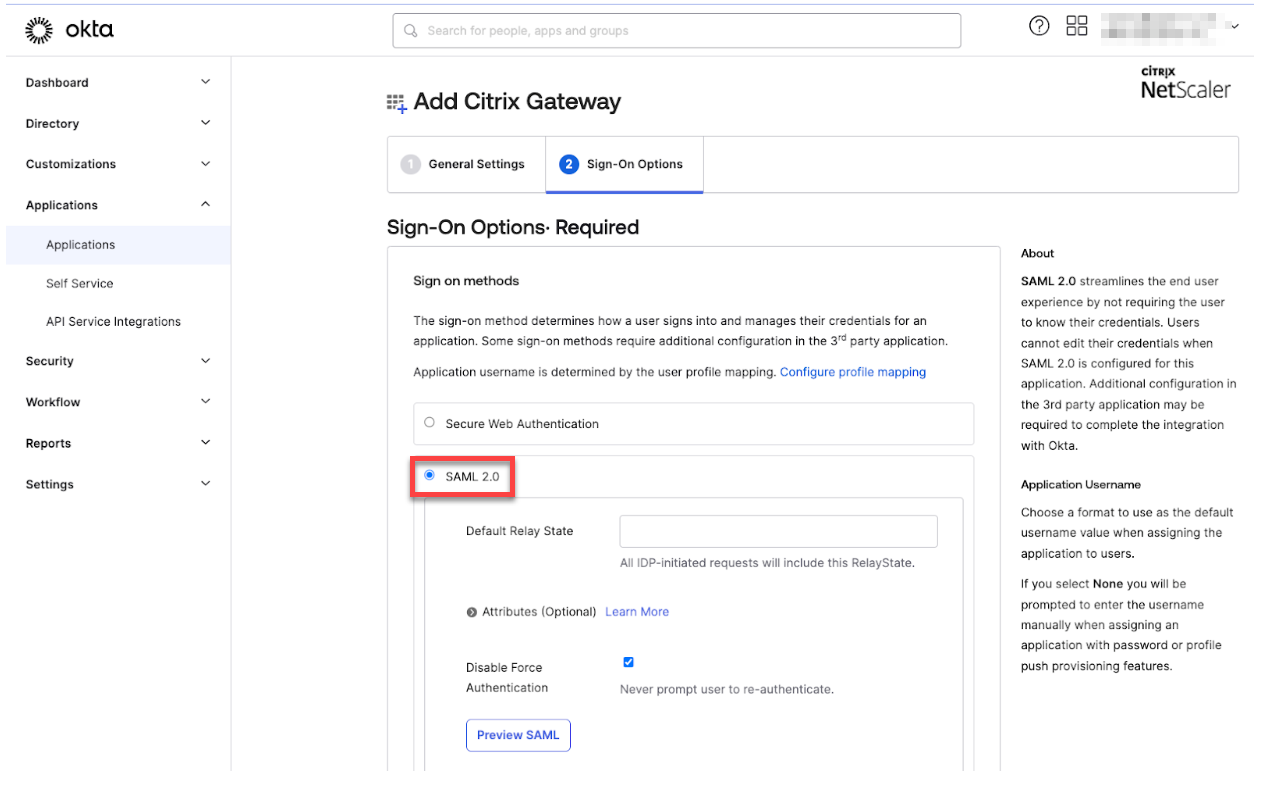

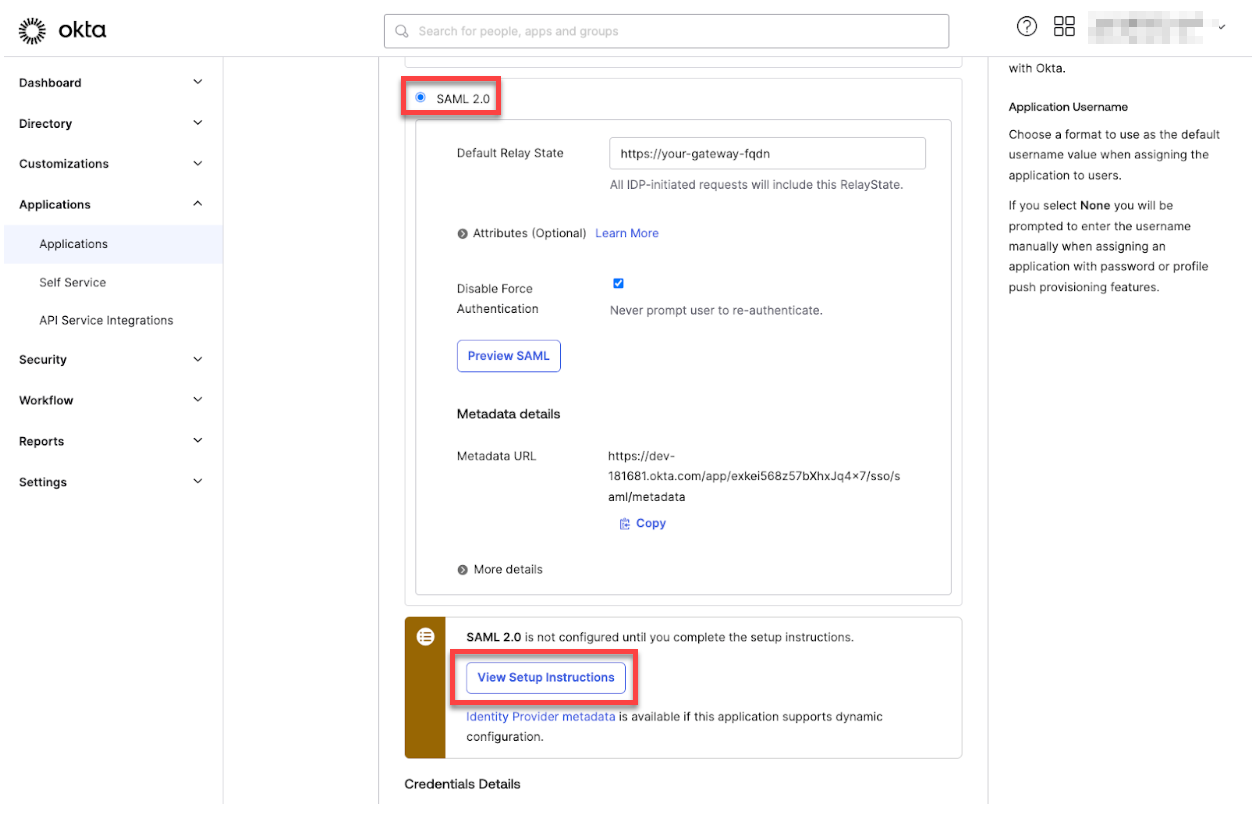

Wählen Sie unter Erforderliche Anmeldeoptionen > Anmeldemethoden die Option SAML 2.0 aus.

-

Klicken Sie auf Setup-Anweisungen anzeigen und befolgen Sie die Anweisungen auf der Seite, um die SAML-Richtlinie in der Citrix® lokalen Gateway-Administratorkonsole zu erstellen.

Hinweis:

- Nach der Installation des CA-Zertifikats bei der Konfiguration von NetScaler Gateway-Versionen 11.1 oder höher erstellen Sie eine SAML-Aktion. Um eine SAML-Aktion zu erstellen, navigieren Sie zu **Security** > **AAA - Application Traffic** > **Policies** > **Authentication** > **Advanced Policies** > **Actions** > **SAML Actions**. Klicken Sie auf **Hinzufügen** und füllen Sie die Informationen wie auf der vorhergehenden Seite angegeben aus. Befolgen Sie nicht die auf der Seite angegebene Navigation, d. h. **Netscaler Gateway** > **Policies** > **Authentication** > **SAML** > **Servers**. - Befolgen Sie auch nicht die Schritte zur Erstellung einer SAML-Richtlinie, da diese Schritte eine klassische Richtlinie verwenden. Wir verwenden jetzt eine erweiterte Richtlinie. Führen Sie den folgenden Schritt 9 aus, um eine SAML-Richtlinie mithilfe einer erweiterten Richtlinie zu erstellen. -

Erstellen Sie eine entsprechende SAML-Richtlinie für die SAML-Aktion und binden Sie die Richtlinie wie folgt an den virtuellen Authentifizierungsserver:

-

Navigieren Sie zu Security > AAA-Application Traffic > Policies > Authentication > Advanced Policies und klicken Sie auf Hinzufügen.

-

Geben Sie auf der Seite „Authentifizierungsrichtlinie erstellen“ die folgenden Details an:

- Name – Geben Sie einen Namen für die SAML-Richtlinie an.

- Aktionstyp – Wählen Sie SAML als Authentifizierungsaktionstyp aus.

- Aktion – Wählen Sie das SAML-Serverprofil aus, mit dem die SAML-Richtlinie verknüpft werden soll.

-

Ausdruck – Zeigt den Namen der Regel oder des Ausdrucks an, den die SAML-Richtlinie verwendet, um zu bestimmen, ob sich der Benutzer beim SAML-Server authentifizieren muss. Legen Sie im Textfeld den Wert rule =

truefest, damit die SAML-Richtlinie wirksam wird und die entsprechende SAML-Aktion ausgeführt wird.

-

Binden Sie die SAML-Richtlinie an den virtuellen VPN-Server und verknüpfen Sie den virtuellen VPN-Server über ein Authentifizierungsprofil mit dem virtuellen Authentifizierungsserver. Weitere Informationen zum Bindungsverfahren finden Sie unter Authentifizierungsrichtlinie binden.

-

-

Erstellen Sie einen virtuellen AAA-Server mithilfe von So richten Sie einen virtuellen Authentifizierungsserver über die GUI ein.

-

Konfigurieren Sie den virtuellen AAA-Server mithilfe von Konfigurieren des virtuellen Authentifizierungsservers.

-

Erstellen und konfigurieren Sie das Authentifizierungsprofil mithilfe von Authentifizierungsprofile.

-

Binden Sie das Authentifizierungsprofil an den virtuellen Gateway-Server und speichern Sie alle Konfigurationen.

-

Nachdem Sie die SAML-Richtlinie in der Citrix On-Premises Gateway-Administrationskonsole erstellt haben, klicken Sie auf Fertig.

Nun sehen Sie zwei Anwendungen für die Citrix Endpoint Management-Integration: eine Webanwendung für Citrix Cloud und eine SAML-Anwendung für die Citrix Endpoint Management MAM-Authentifizierung.

-

Weisen Sie die relevanten Benutzer und Gruppen der von Ihnen erstellten SAML-Anwendung zu.

Okta ist nun als Identitätsanbieter für mit MAM registrierte Geräte hinzugefügt, und Sie können diese Geräte mit Okta authentifizieren.

Erwartetes Verhalten

Das folgende Beispiel verwendet ein Android-Gerät:

-

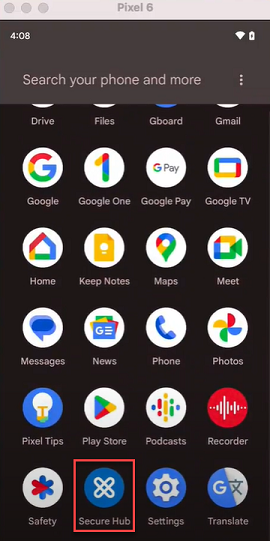

Öffnen Sie auf Ihrem Mobilgerät die Citrix Secure Hub-App.

-

Erteilen Sie die erforderlichen Berechtigungen.

-

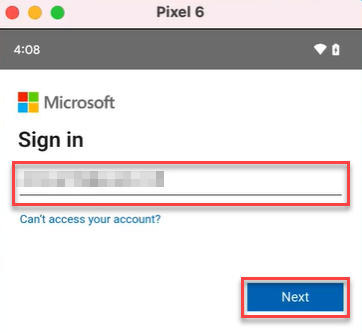

Geben Sie auf der Anmeldeseite die von Ihrer Organisation bereitgestellten Anmeldeinformationen ein und tippen Sie dann auf Weiter.

Sie werden zur Okta-Anmeldeseite weitergeleitet.

-

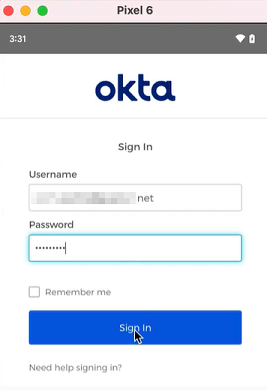

Geben Sie auf der Okta-Anmeldeseite Ihre Anmeldeinformationen ein und tippen Sie dann auf Anmelden.

-

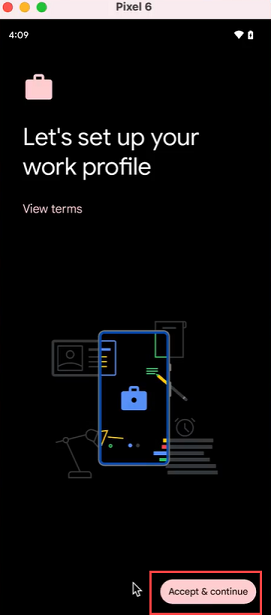

Tippen Sie auf der Seite Arbeitsprofil einrichten auf Akzeptieren & fortfahren.

-

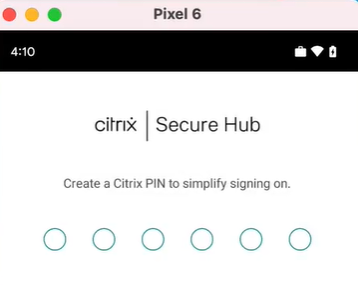

Erstellen Sie die PIN für die Citrix Secure Hub-App und bestätigen Sie diese.

Sie werden erfolgreich zur Startseite von Citrix Secure Hub weitergeleitet.