Legacy Android Enterprise für Google Workspace (ehemals G Suite)-Kunden

Google Workspace-Kunden müssen die Legacy Android Enterprise-Einstellungen verwenden, um Legacy Android Enterprise zu konfigurieren. Google hat G Suite kürzlich in Google Workspace umbenannt.

-

Wenn Ihre Organisation Google Workspace bereits verwendet, um Benutzern Zugriff auf Google-Apps zu ermöglichen, können Sie Google Workspace verwenden, um Citrix als Ihr EMM zu registrieren. Wenn Ihre Organisation Google Workspace verwendet, verfügt sie über eine bestehende Unternehmens-ID und bestehende Google-Konten für Benutzer. Um Citrix Endpoint Management mit Google Workspace zu verwenden, synchronisieren Sie sich mit Ihrem LDAP-Verzeichnis und rufen Google-Kontoinformationen von Google über die Google Directory API ab. Da diese Art von Unternehmen an eine bestehende Domäne gebunden ist, kann jede Domäne nur ein Unternehmen erstellen. Um ein Gerät in Citrix Endpoint Management zu registrieren, muss sich jeder Benutzer manuell mit seinem bestehenden Google-Konto anmelden. Das Konto gewährt ihnen Zugriff auf Managed Google Play zusätzlich zu allen anderen Google-Diensten, die von Ihrem Google Workspace-Plan bereitgestellt werden.

-

Anforderungen für Legacy Android Enterprise:

- Eine öffentlich zugängliche Domäne

- Ein Google-Administratorkonto

- Android-Geräte, die verwaltete Profilunterstützung bieten

- Ein Google-Konto, auf dem Google Play installiert ist

- Ein auf dem Gerät eingerichtetes Arbeitsprofil

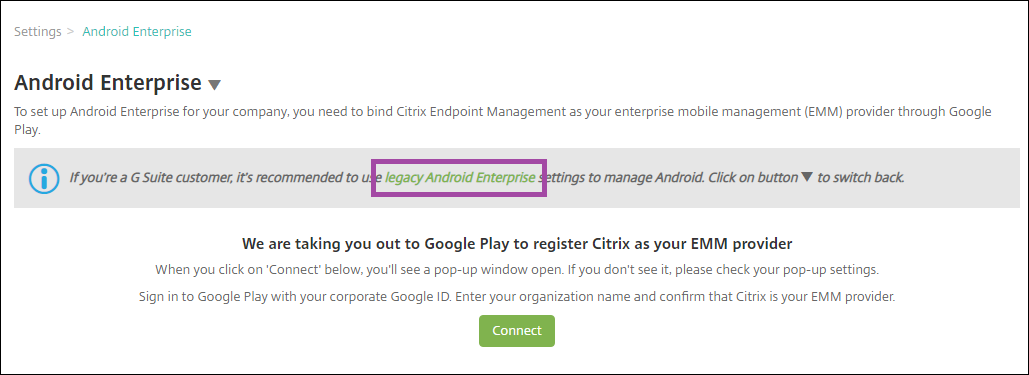

Um mit der Konfiguration von Legacy Android Enterprise zu beginnen, klicken Sie auf Legacy Android Enterprise auf der Seite Android Enterprise in den Citrix Endpoint Management-Einstellungen.

Android Enterprise-Konto erstellen

Bevor Sie ein Android Enterprise-Konto einrichten können, müssen Sie Ihren Domänennamen bei Google verifizieren.

Wenn Sie Ihren Domänennamen bereits bei Google verifiziert haben, können Sie diesen Schritt überspringen: Einrichten eines Android Enterprise-Dienstkontos und Herunterladen eines Android Enterprise-Zertifikats.

- Navigieren Sie zu https://gsuite.google.com/signup/basic/welcome.

-

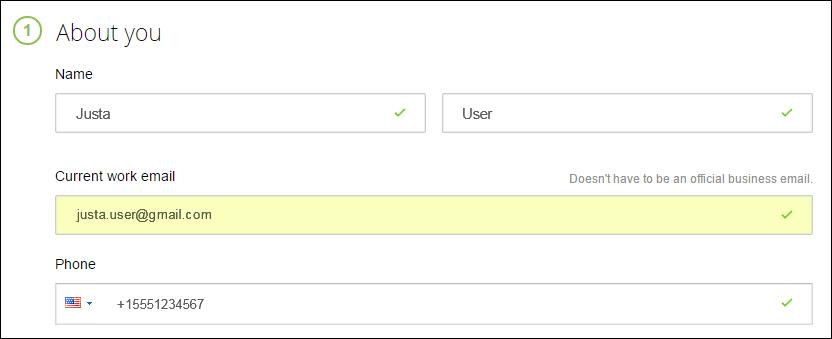

Die folgende Seite wird angezeigt, auf der Sie Ihre Administrator- und Unternehmensinformationen eingeben.

-

Geben Sie Ihre Administrator-Benutzerinformationen ein.

-

Geben Sie Ihre Unternehmensinformationen zusätzlich zu Ihren Administratorkontoinformationen ein.

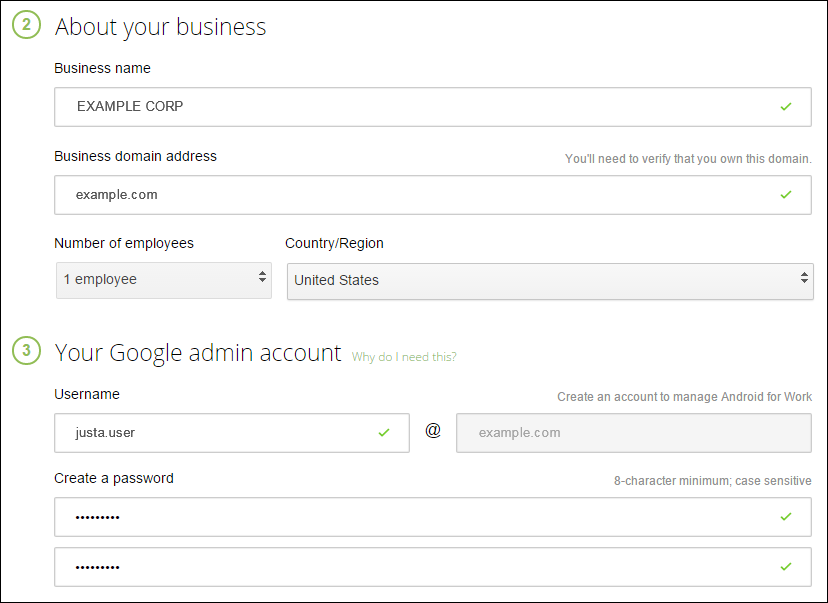

Der erste Schritt des Prozesses ist abgeschlossen, und Sie sehen die folgende Seite.

Domäneninhaberschaft verifizieren

Lassen Sie Google Ihre Domäne auf eine der folgenden Weisen verifizieren:

- Fügen Sie einen TXT- oder CNAME-Eintrag zur Website Ihres Domänenhosts hinzu.

- Laden Sie eine HTML-Datei auf den Webserver Ihrer Domäne hoch.

- Fügen Sie ein `<meta>`-Tag zu Ihrer Startseite hinzu. Google empfiehlt die erste Methode. Dieser Artikel behandelt nicht die Schritte zur Verifizierung Ihrer Domäneninhaberschaft, aber Sie finden die benötigten Informationen hier: [https://support.google.com/a/answer/6248925](https://support.google.com/a/answer/6248925).

-

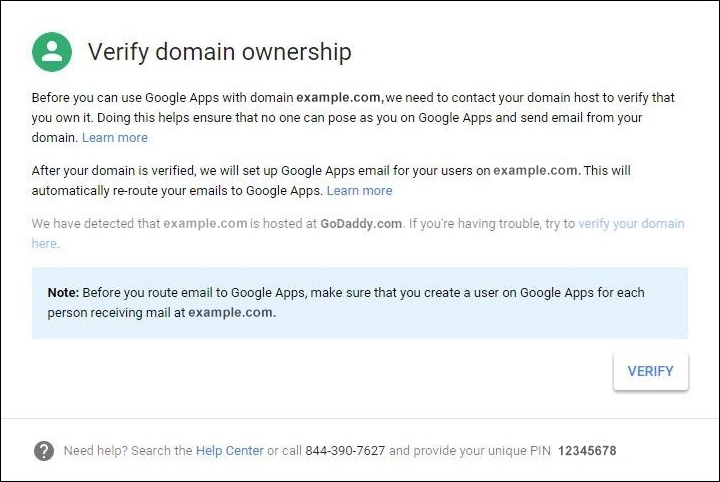

Klicken Sie auf Starten, um die Verifizierung Ihrer Domäne zu beginnen.

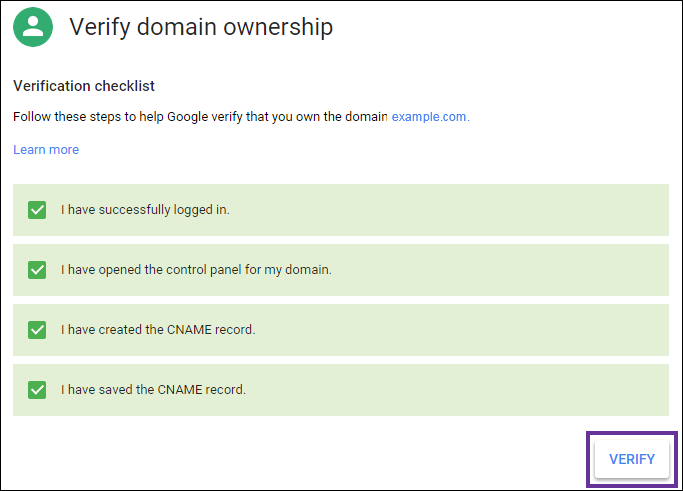

Die Seite Domäneninhaberschaft verifizieren wird angezeigt. Befolgen Sie die Anweisungen auf der Seite, um Ihre Domäne zu verifizieren.

-

Klicken Sie auf Verifizieren.

-

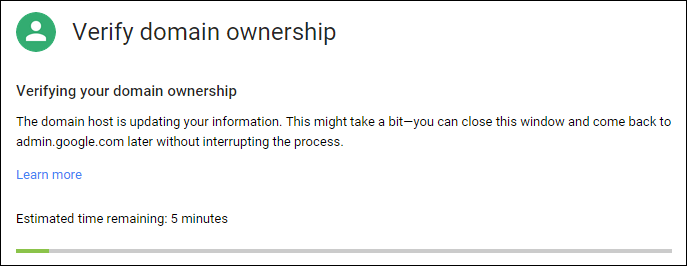

Google verifiziert Ihre Domäneninhaberschaft.

-

Nach erfolgreicher Verifizierung wird die folgende Seite angezeigt. Klicken Sie auf Weiter.

-

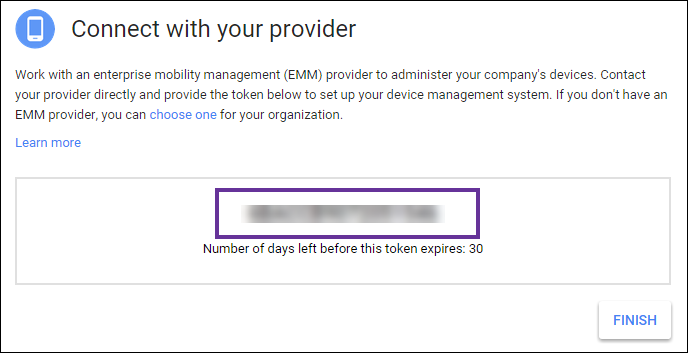

Google erstellt ein EMM-Bindungstoken, das Sie Citrix® zur Verfügung stellen und bei der Konfiguration der Android Enterprise-Einstellungen verwenden. Kopieren und speichern Sie das Token; Sie benötigen es später im Einrichtungsvorgang.

-

Klicken Sie auf Fertig stellen, um die Einrichtung von Android Enterprise abzuschließen. Eine Seite wird angezeigt, die bestätigt, dass Sie Ihre Domäne erfolgreich verifiziert haben.

Nachdem Sie ein Android Enterprise-Dienstkonto erstellt haben, können Sie sich bei der Google Admin-Konsole anmelden, um Ihre Einstellungen für die Mobilitätsverwaltung zu verwalten.

Einrichten eines Android Enterprise-Dienstkontos und Herunterladen eines Android Enterprise-Zertifikats

Damit Citrix Endpoint Management Google Play- und Verzeichnisdienste kontaktieren kann, müssen Sie ein Dienstkonto über das Google Project-Portal für Entwickler erstellen. Dieses Dienstkonto wird für die Server-zu-Server-Kommunikation zwischen Citrix Endpoint Management und Google-Diensten für Android verwendet. Weitere Informationen zum verwendeten Authentifizierungsprotokoll finden Sie unter https://developers.google.com/identity/protocols/OAuth2ServiceAccount.

-

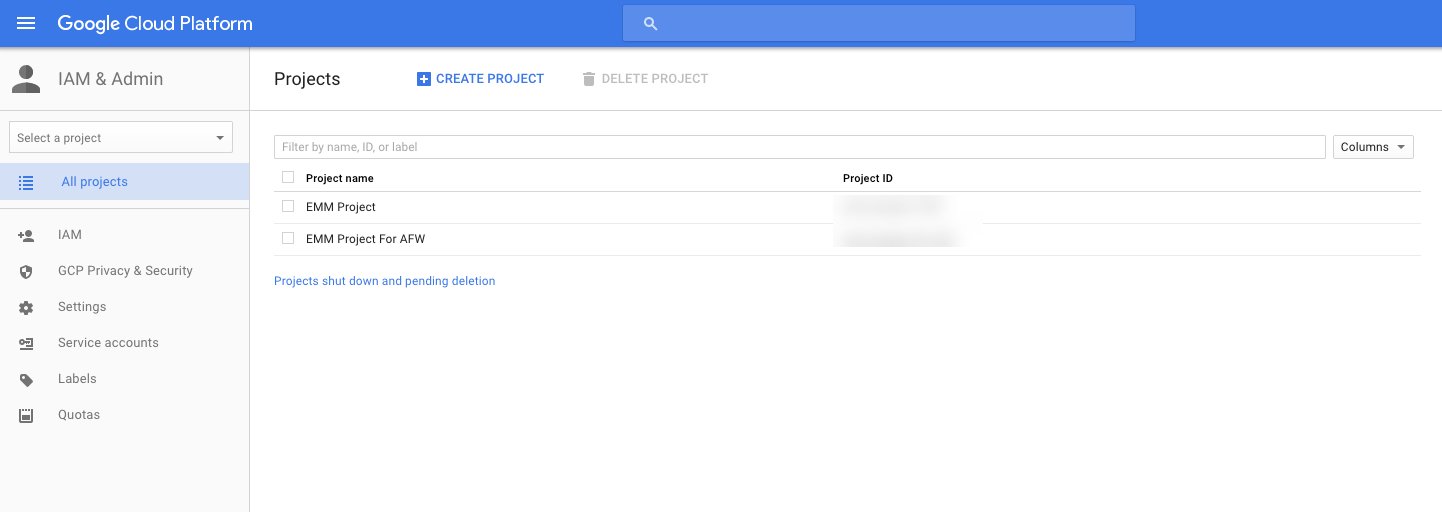

Navigieren Sie in einem Webbrowser zu https://console.cloud.google.com/project und melden Sie sich mit Ihren Google-Administratoranmeldeinformationen an.

-

Klicken Sie in der Liste Projekte auf Projekt erstellen.

-

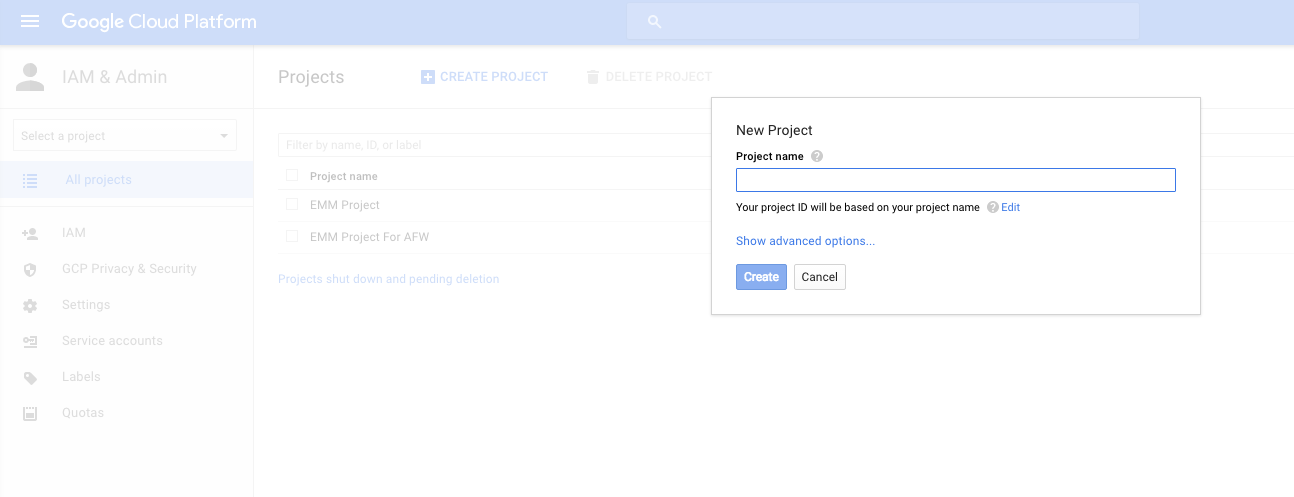

Geben Sie unter Projektname einen Namen für das Projekt ein.

-

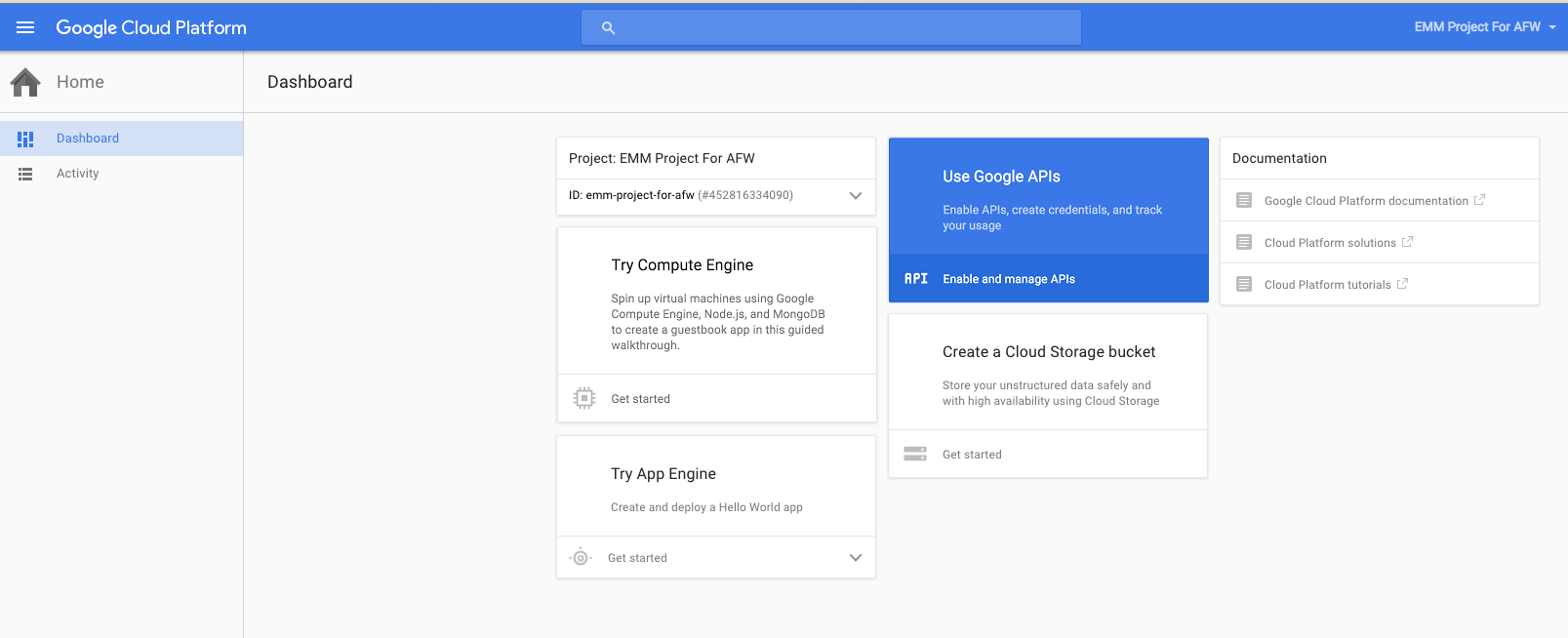

Klicken Sie im Dashboard auf Google APIs verwenden.

-

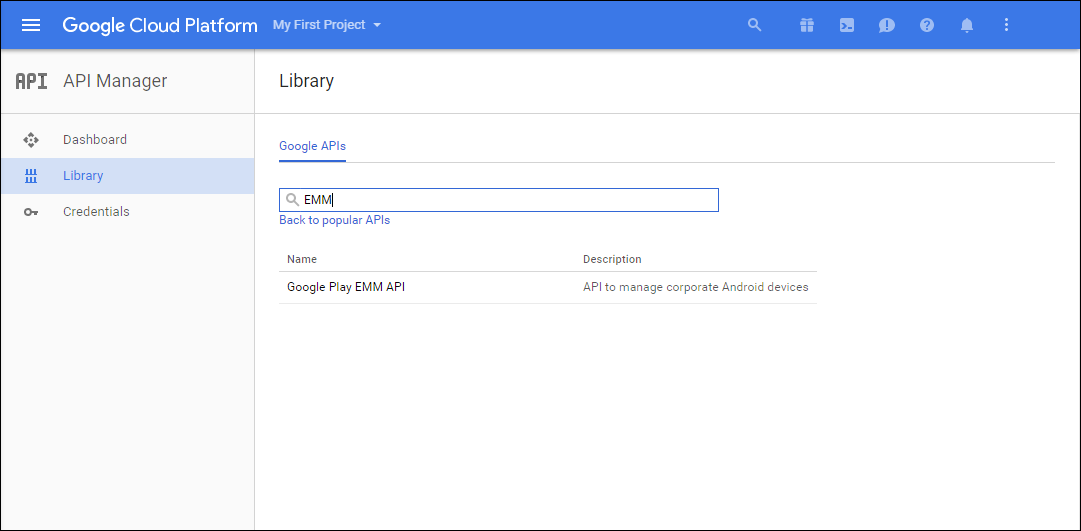

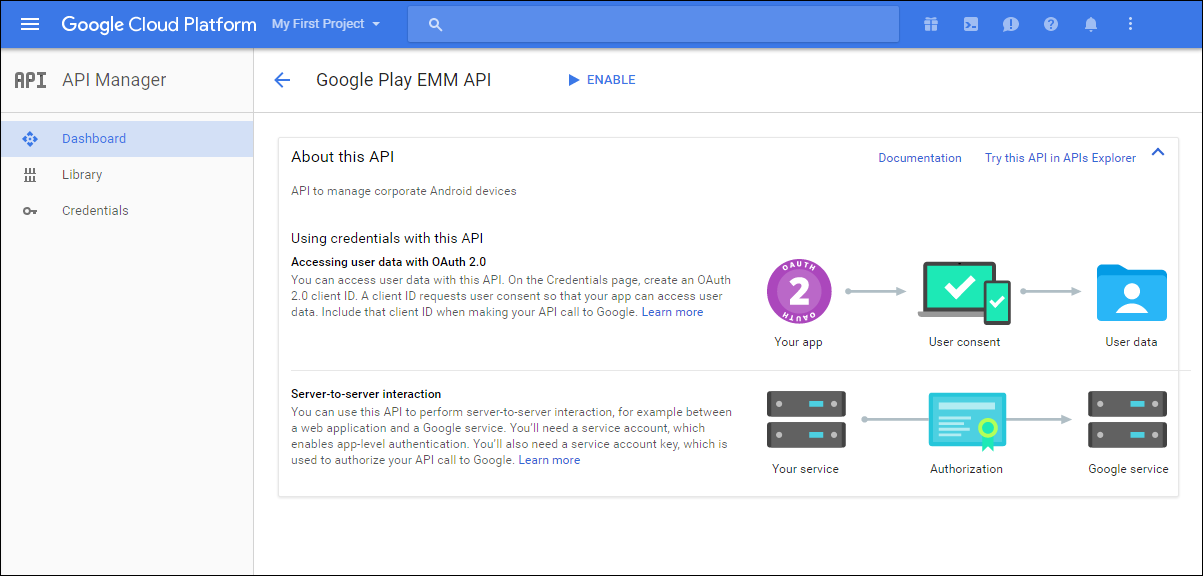

Klicken Sie auf Bibliothek, geben Sie in Suchen den Text EMM ein und klicken Sie dann auf das Suchergebnis.

-

-

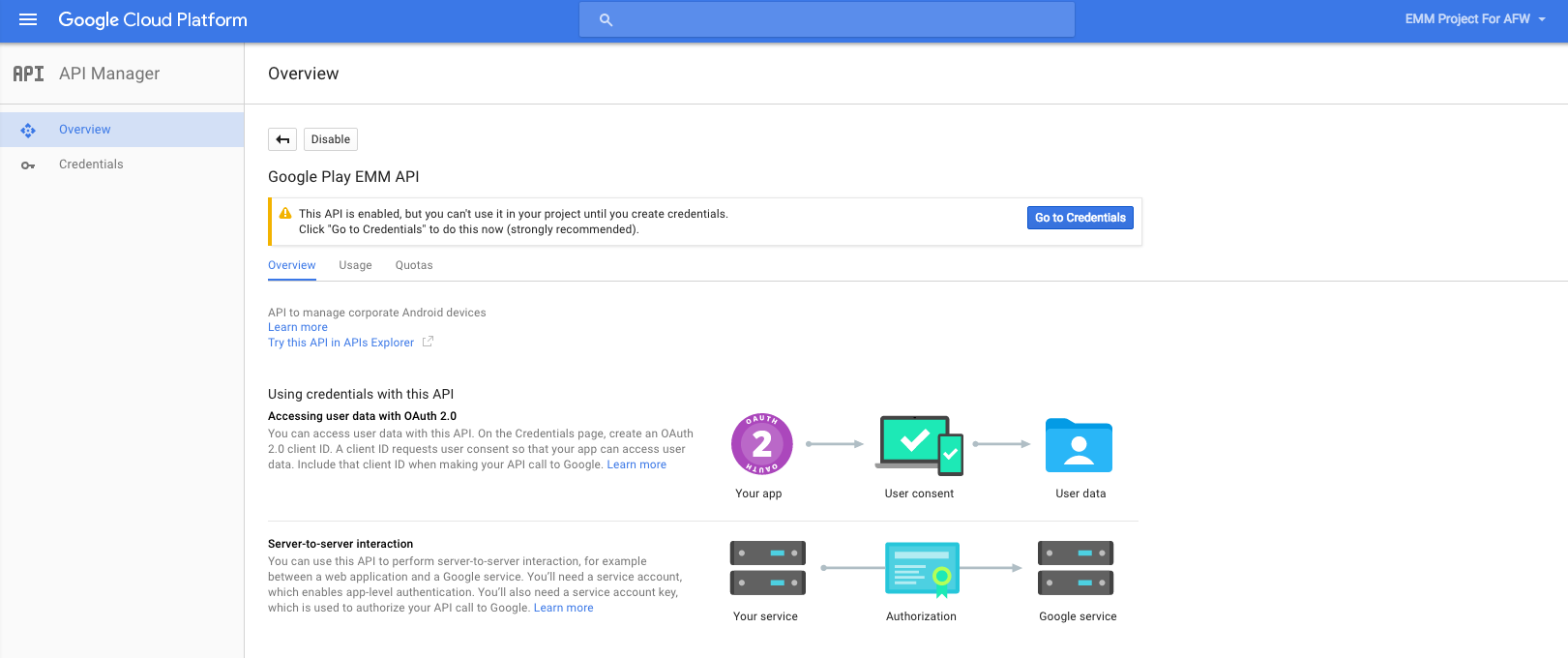

- Klicken Sie auf der Seite Übersicht auf Aktivieren.

-

-

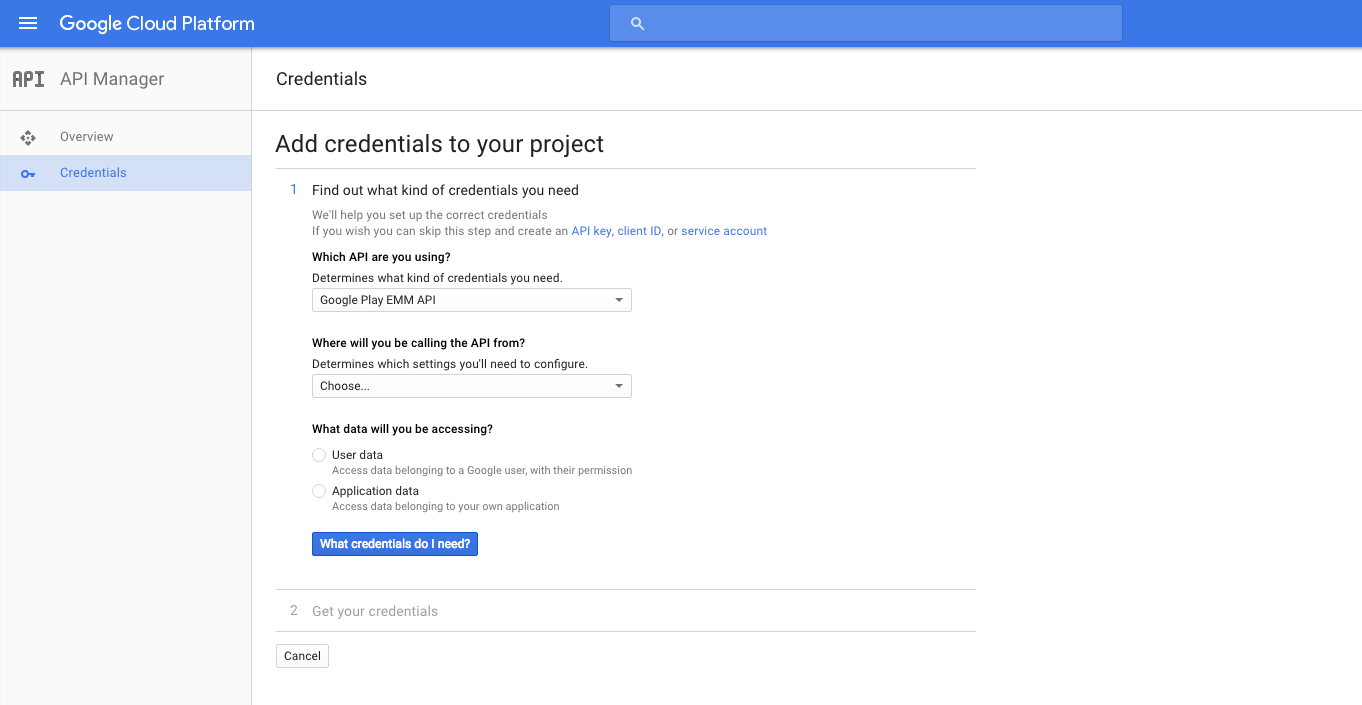

Klicken Sie neben Google Play EMM API auf Zu Anmeldeinformationen wechseln.

-

Klicken Sie in der Liste Anmeldeinformationen zu unserem Projekt hinzufügen in Schritt 1 auf Dienstkonto.

-

-

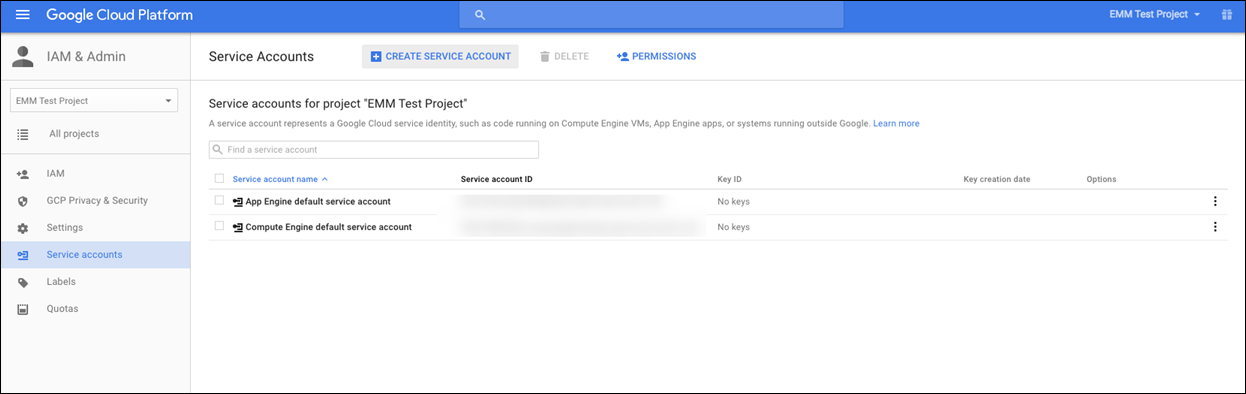

- Klicken Sie auf der Seite Dienstkonten auf Dienstkonto erstellen.

-

-

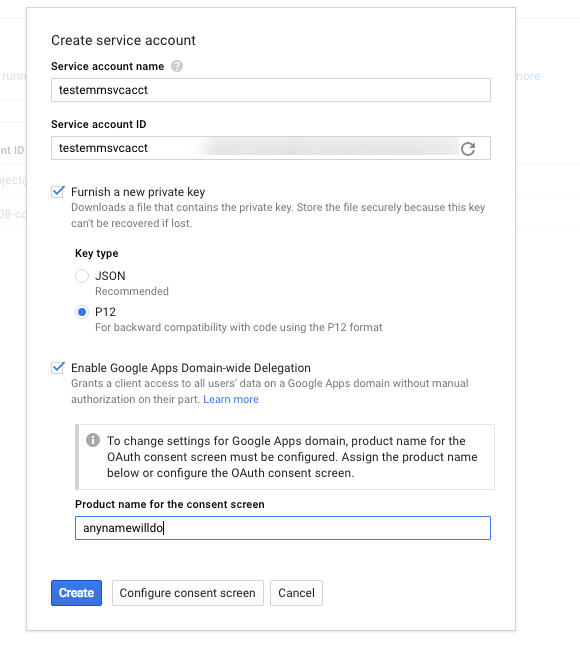

Benennen Sie unter Dienstkonto erstellen das Konto und aktivieren Sie das Kontrollkästchen Neuen privaten Schlüssel bereitstellen. Klicken Sie auf P12, aktivieren Sie das Kontrollkästchen Google Apps Domain-weite Delegierung aktivieren und klicken Sie dann auf Erstellen.

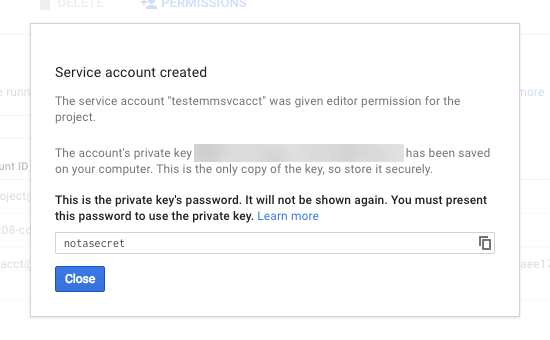

Das Zertifikat (P12-Datei) wird auf Ihren Computer heruntergeladen. Speichern Sie das Zertifikat unbedingt an einem sicheren Ort.

-

Klicken Sie auf der Bestätigungsseite Dienstkonto erstellt auf Schließen.

-

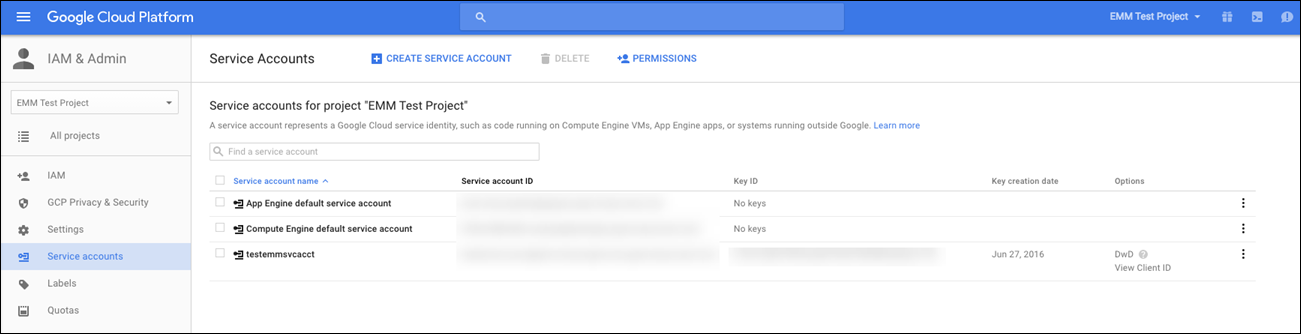

- Klicken Sie unter Berechtigungen auf Dienstkonten und dann unter Optionen für Ihr Dienstkonto auf Client-ID anzeigen.

-

-

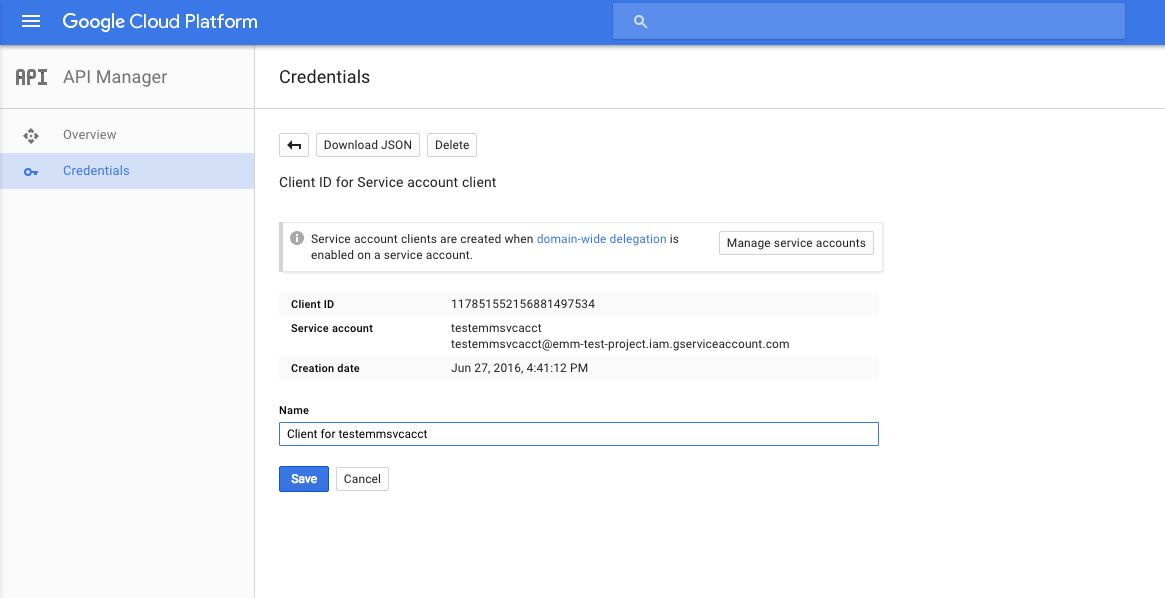

Die für die Kontoberechtigung in der Google Admin-Konsole erforderlichen Details werden angezeigt. Kopieren Sie die Client-ID und die Dienstkonto-ID an einen Speicherort, von dem Sie die Informationen später abrufen können. Sie benötigen diese Informationen zusammen mit dem Domänennamen, den Sie an den Citrix Support senden müssen, um ihn einer Zulassungsliste hinzuzufügen.

-

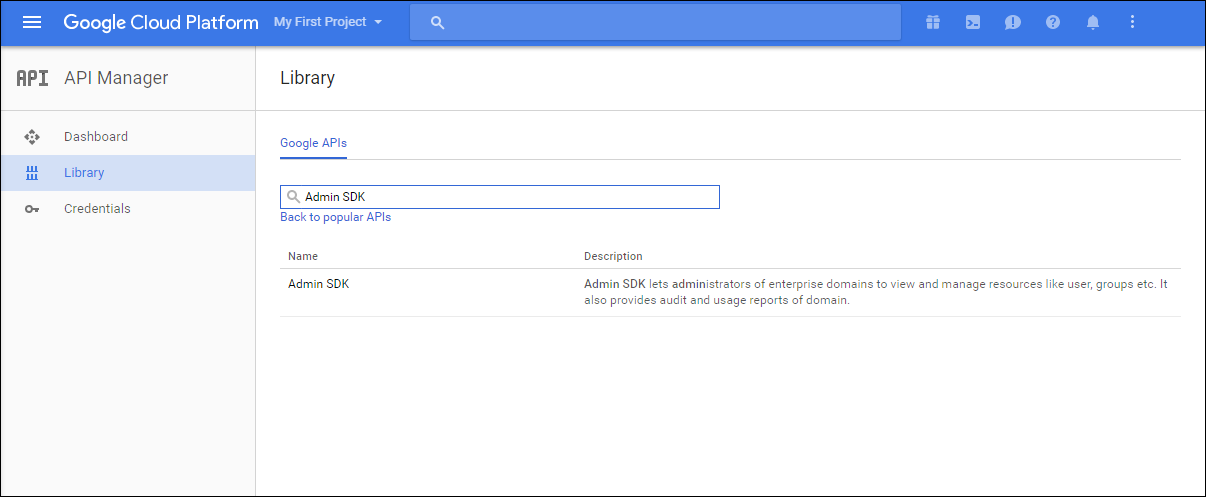

Suchen Sie auf der Seite Bibliothek nach Admin SDK und klicken Sie dann auf das Suchergebnis.

-

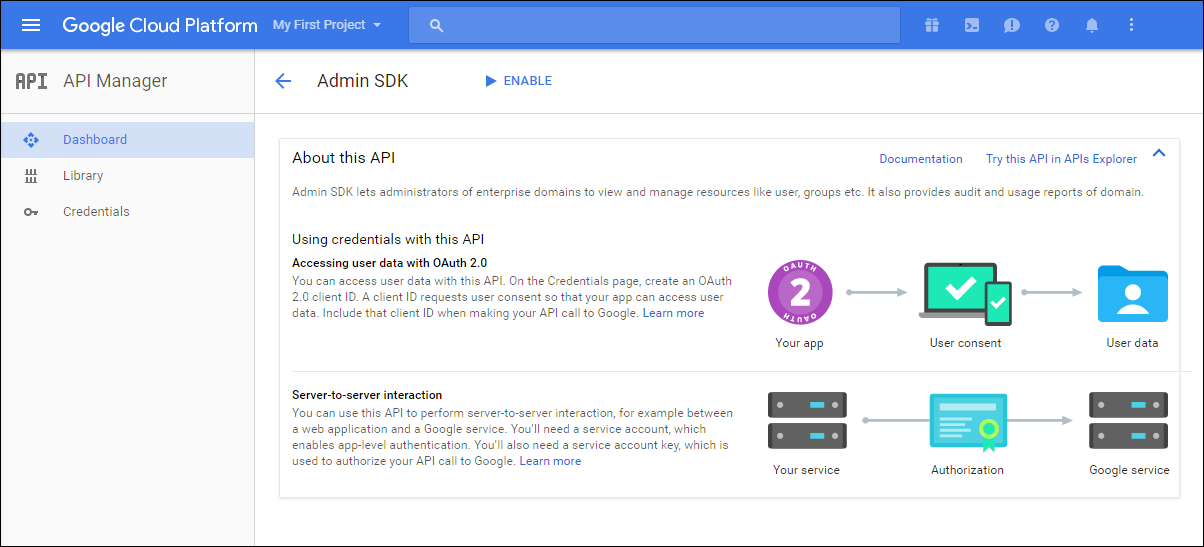

Klicken Sie auf der Seite Übersicht auf Aktivieren.

-

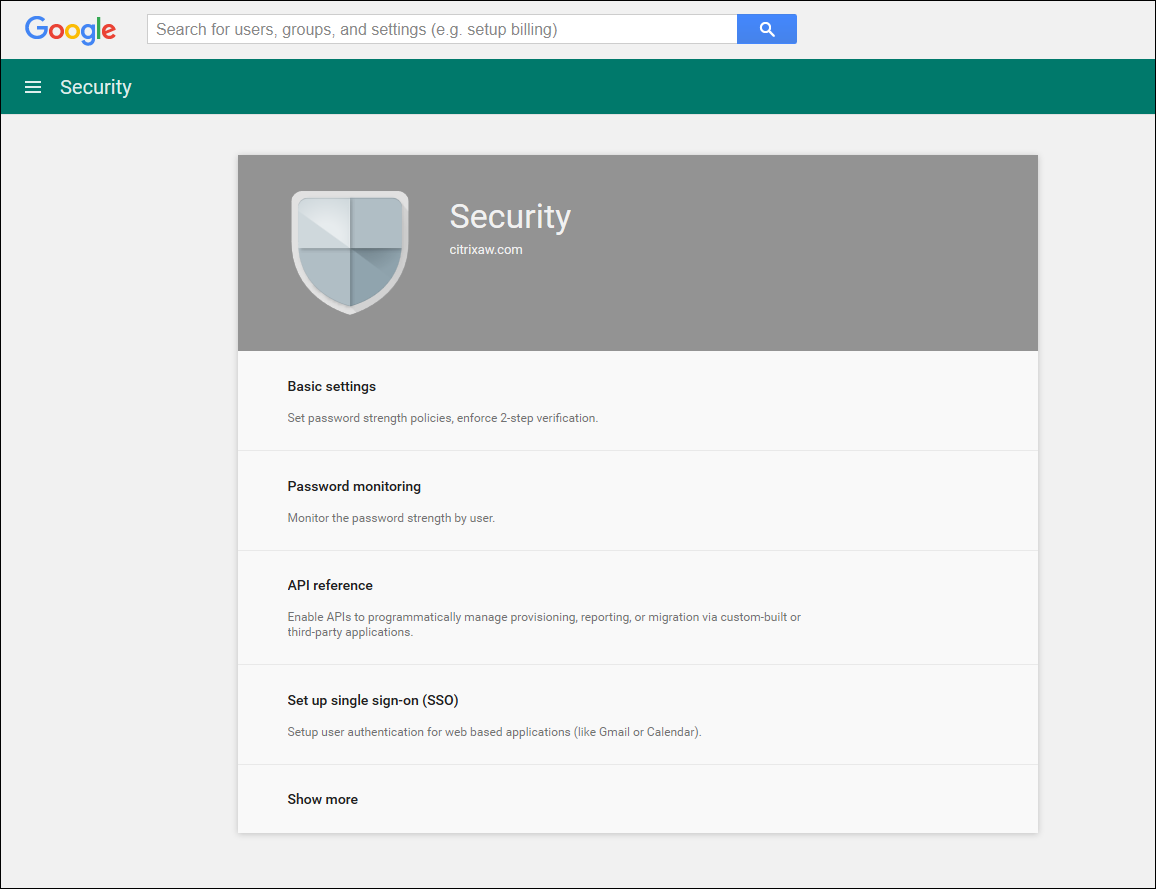

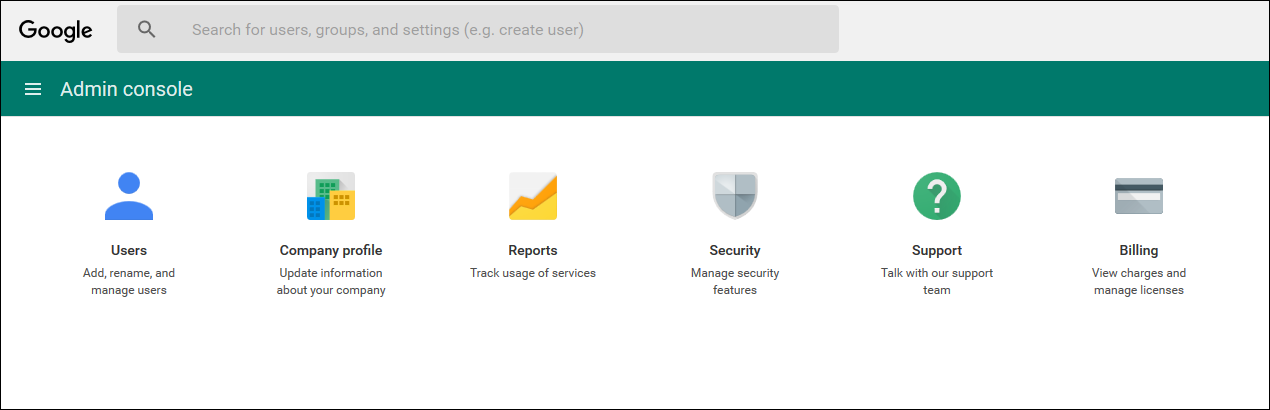

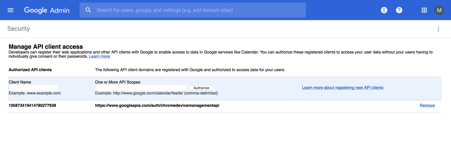

Öffnen Sie die Google Admin-Konsole für Ihre Domäne und klicken Sie dann auf Sicherheit.

-

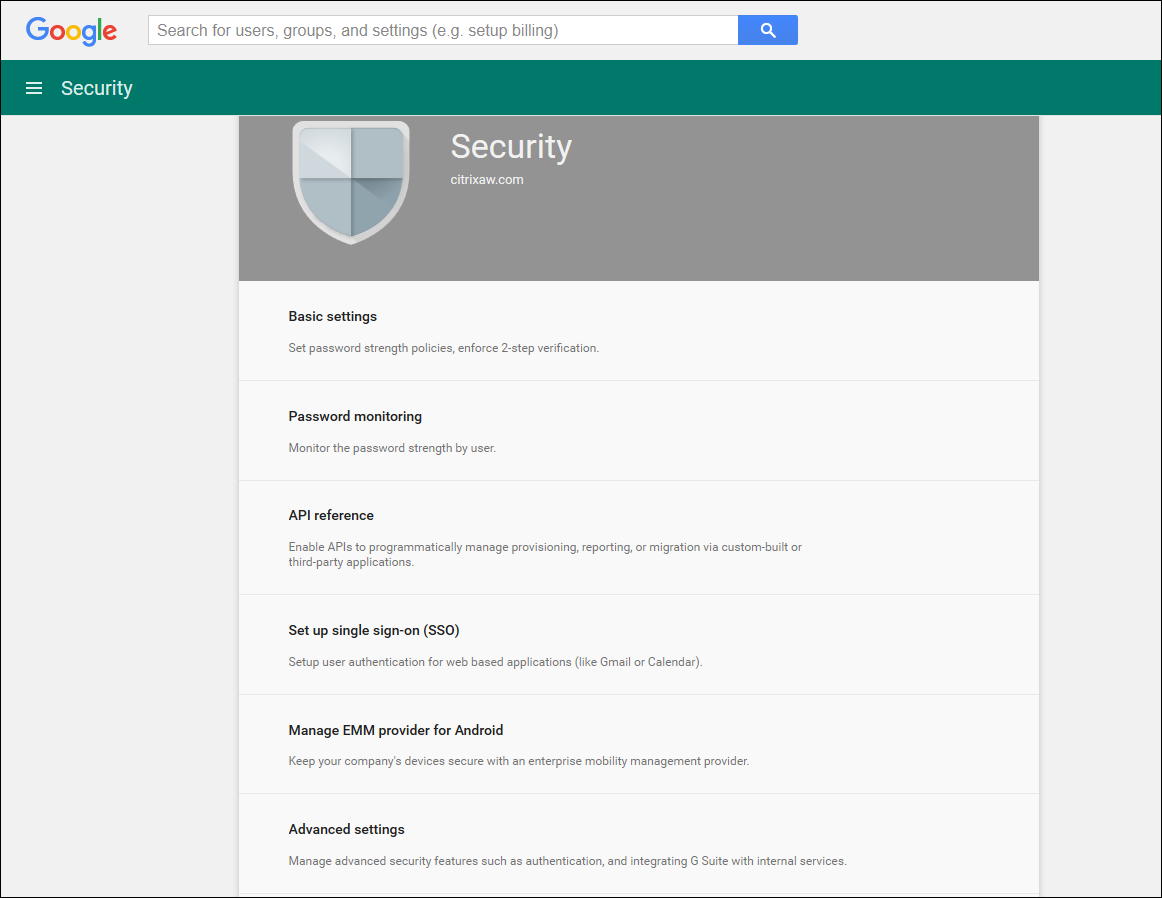

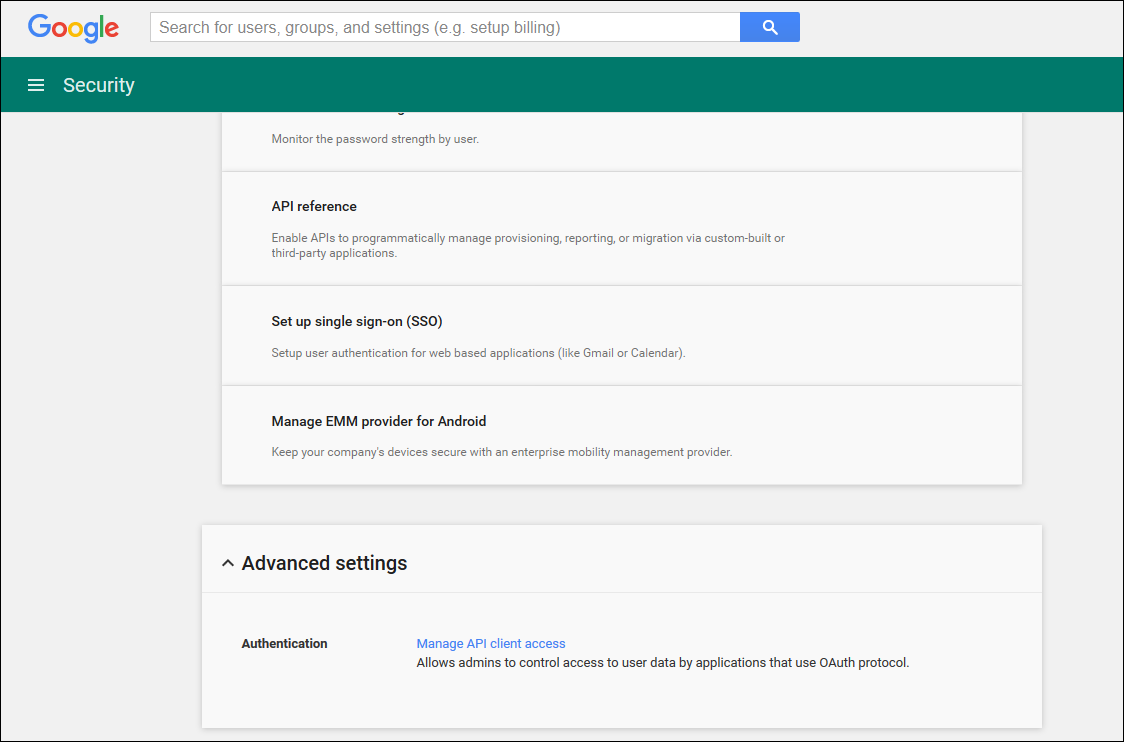

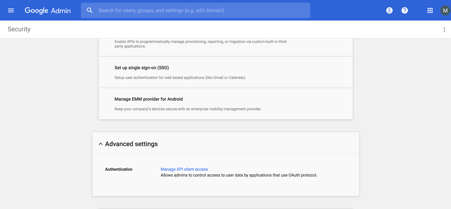

Klicken Sie auf der Seite Einstellungen auf Mehr anzeigen und dann auf Erweiterte Einstellungen.

-

-

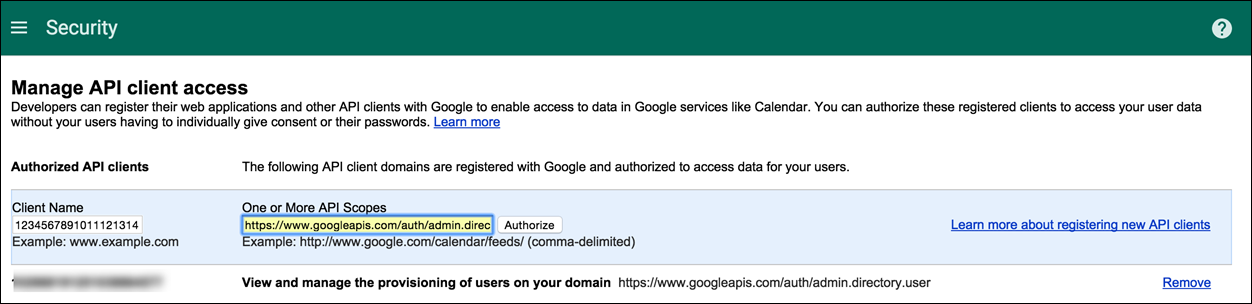

Klicken Sie auf API-Clientzugriff verwalten.

-

Geben Sie unter Clientname die zuvor gespeicherte Client-ID ein, geben Sie unter Ein oder mehrere API-Bereiche

https://www.googleapis.com/auth/admin.directory.userein und klicken Sie dann auf Autorisieren.

Bindung an EMM

Bevor Sie Citrix Endpoint Management zur Verwaltung Ihrer Android-Geräte verwenden können, müssen Sie sich an den technischen Support von Citrix wenden und Ihren Domänennamen, Ihr Dienstkonto und Ihr Bindungstoken angeben. Citrix bindet das Token an Citrix Endpoint Management als Ihren Enterprise Mobility Management (EMM)-Anbieter. Kontaktinformationen für den technischen Support von Citrix finden Sie unter Technischer Support von Citrix.

-

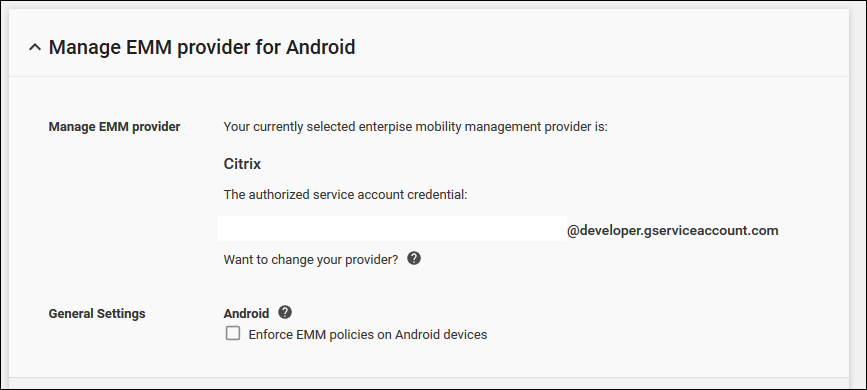

Melden Sie sich zur Bestätigung der Bindung beim Google Admin-Portal an und klicken Sie dann auf Sicherheit.

-

Klicken Sie auf EMM-Anbieter für Android verwalten.

Sie sehen, dass Ihr Google Android Enterprise-Konto als EMM-Anbieter an Citrix gebunden ist.

Nachdem Sie die Token-Bindung bestätigt haben, können Sie die Citrix Endpoint Management-Konsole zur Verwaltung Ihrer Android-Geräte verwenden. Importieren Sie das P12-Zertifikat, das Sie in Schritt 14 generiert haben. Richten Sie die Android Enterprise-Servereinstellungen ein, aktivieren Sie SAML-basiertes Single Sign-On (SSO) und definieren Sie mindestens eine Android Enterprise-Geräterichtlinie.

P12-Zertifikat importieren

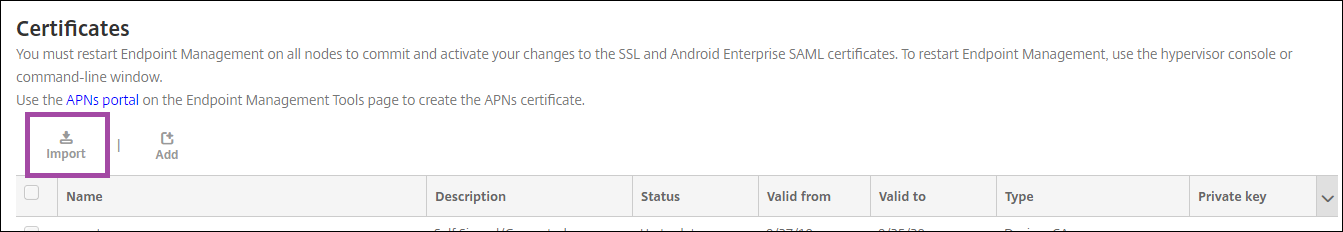

Führen Sie die folgenden Schritte aus, um Ihr Android Enterprise P12-Zertifikat zu importieren:

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke der Konsole, um die Seite Einstellungen zu öffnen, und klicken Sie dann auf Zertifikate. Die Seite Zertifikate wird angezeigt.

-

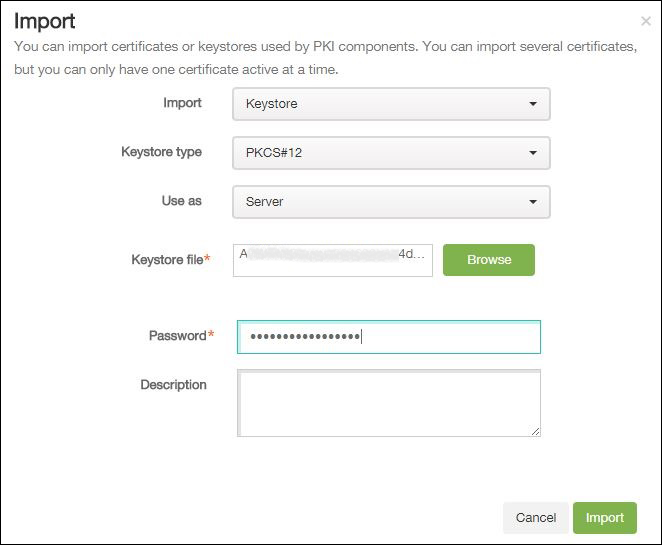

Klicken Sie auf Importieren. Das Dialogfeld Importieren wird angezeigt.

Konfigurieren Sie die folgenden Einstellungen:

- Importieren: Klicken Sie in der Dropdownliste auf Keystore.

- Keystore-Typ: Klicken Sie in der Dropdownliste auf PKCS#12.

- Verwenden als: Klicken Sie in der Dropdownliste auf Server.

- Keystore-Datei: Klicken Sie auf Durchsuchen, und navigieren Sie zum P12-Zertifikat.

- Kennwort: Geben Sie das Zertifikatskennwort ein. Dieses Kennwort ist das Kennwort für den privaten Schlüssel, das Sie beim Einrichten Ihres Android Enterprise-Kontos erstellt haben.

- Beschreibung: Geben Sie optional eine Beschreibung des Zertifikats ein.

-

Klicken Sie auf Importieren.

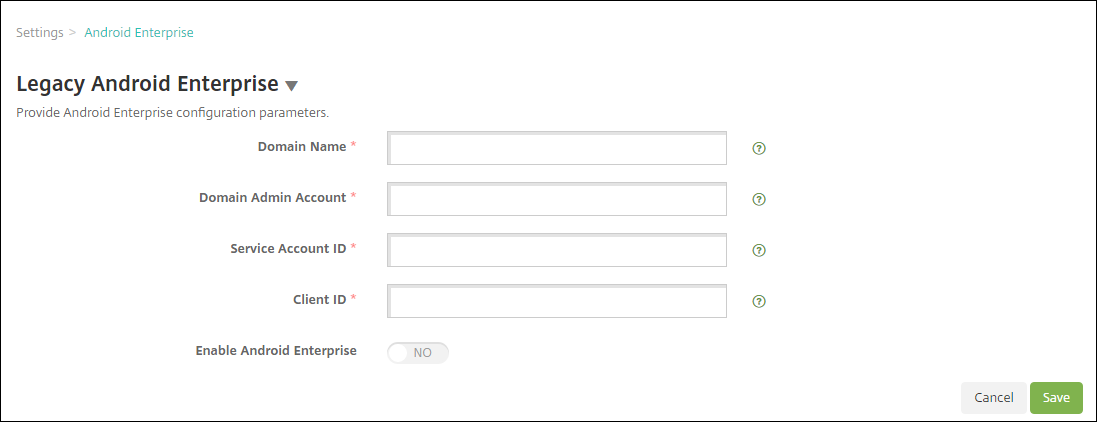

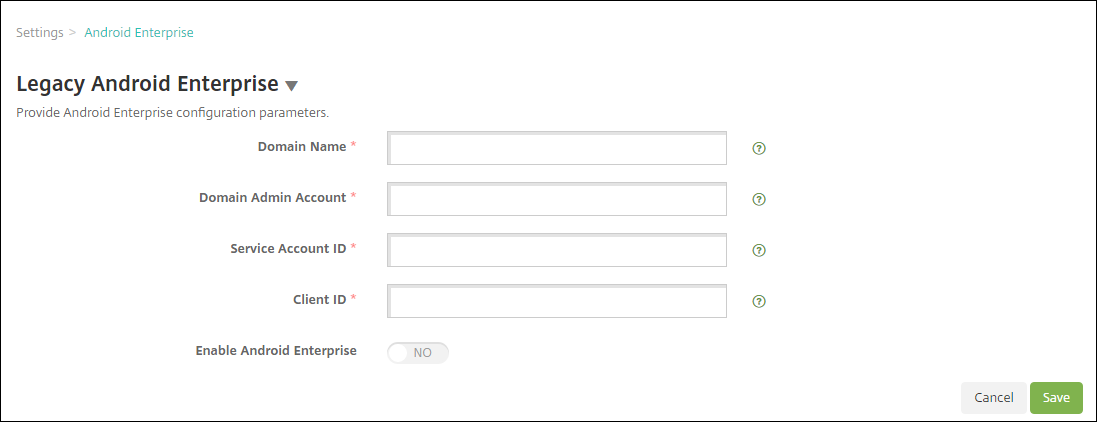

Android Enterprise-Servereinstellungen konfigurieren

- 1. Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite **Einstellungen** wird angezeigt.

-

Klicken Sie unter Plattformen auf Android Enterprise. Die Seite Android Enterprise wird angezeigt.

Konfigurieren Sie die folgenden Einstellungen, und klicken Sie dann auf Speichern.

- Domänenname: Geben Sie Ihren Android Enterprise-Domänennamen ein, z. B. domain.com.

- Domänenadministratorkonto: Geben Sie Ihren Domänenadministrator-Benutzernamen ein, z. B. das E-Mail-Konto, das für das Google Developer Portal verwendet wird.

-

Dienstkonto-ID: Geben Sie Ihre Dienstkonto-ID ein, z. B. die E-Mail-Adresse, die im Google-Dienstkonto (

serviceaccountemail@xxxxxxxxx.iam.gserviceaccount.com) hinterlegt ist. - Client-ID: Geben Sie die numerische Client-ID Ihres Google-Dienstkontos ein.

- Android Enterprise aktivieren: Wählen Sie diese Option, um Android Enterprise zu aktivieren oder zu deaktivieren.

SAML-basiertes Single Sign-On aktivieren

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

-

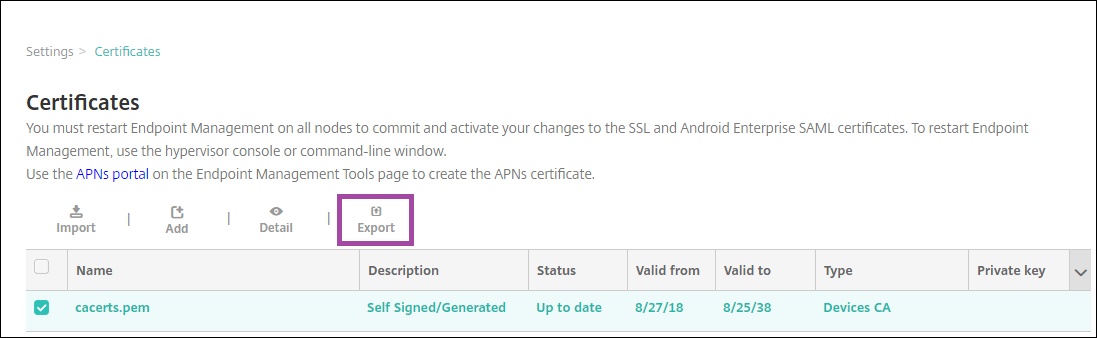

Klicken Sie auf Zertifikate. Die Seite Zertifikate wird angezeigt.

-

Klicken Sie in der Liste der Zertifikate auf das SAML-Zertifikat.

-

Klicken Sie auf Exportieren, und speichern Sie das Zertifikat auf Ihrem Computer.

-

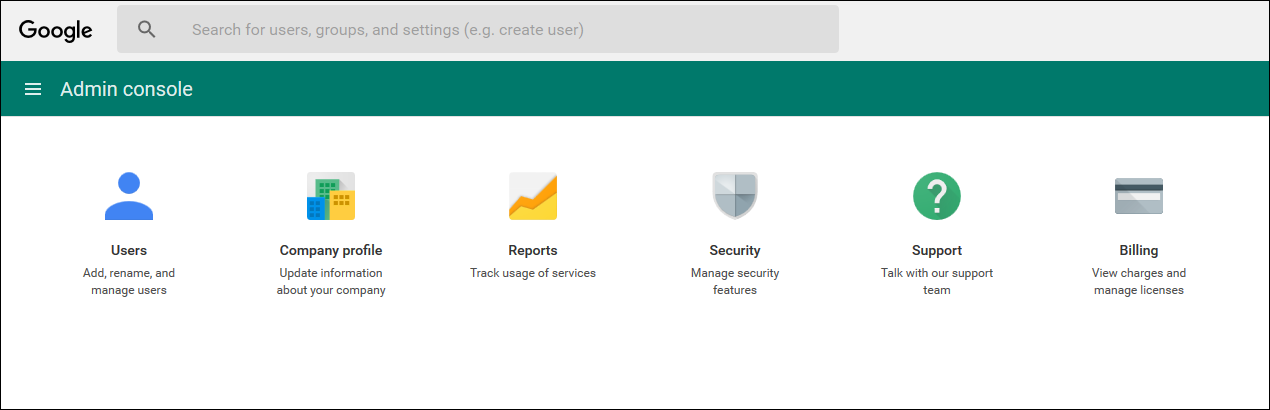

- Melden Sie sich mit Ihren Android Enterprise-Administratoranmeldeinformationen beim Google Admin-Portal an. Informationen zum Zugriff auf das Portal finden Sie im Google Admin-Portal.

-

- Klicken Sie auf Sicherheit.

-

-

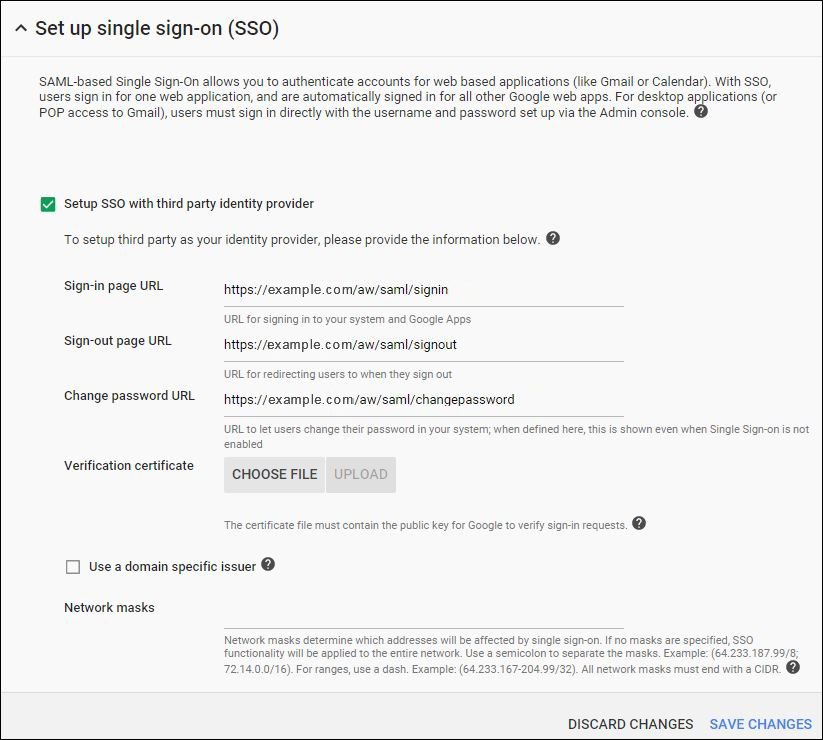

Klicken Sie unter Sicherheit auf Single Sign-On (SSO) einrichten, und konfigurieren Sie dann die folgenden Einstellungen.

-

URL der Anmeldeseite: Geben Sie die URL für Benutzer ein, die sich bei Ihrem System und Google Apps anmelden. Beispiel:

https://<Xenmobile-FQDN>/aw/saml/signin. -

URL der Abmeldeseite: Geben Sie die URL ein, zu der Benutzer beim Abmelden weitergeleitet werden. Beispiel:

https://<Xenmobile-FQDN>/aw/saml/signout. -

URL zum Ändern des Kennworts: Geben Sie die URL ein, über die Benutzer ihr Kennwort in Ihrem System ändern können. Beispiel:

https://<Xenmobile-FQDN>/aw/saml/changepassword. Wenn dieses Feld definiert ist, wird Benutzern diese Aufforderung auch dann angezeigt, wenn SSO nicht verfügbar ist. - Überprüfungszertifikat: Klicken Sie auf DATEI AUSWÄHLEN, und navigieren Sie dann zu dem aus Citrix Endpoint Management exportierten SAML-Zertifikat.

-

URL der Anmeldeseite: Geben Sie die URL für Benutzer ein, die sich bei Ihrem System und Google Apps anmelden. Beispiel:

-

Klicken Sie auf ÄNDERUNGEN SPEICHERN.

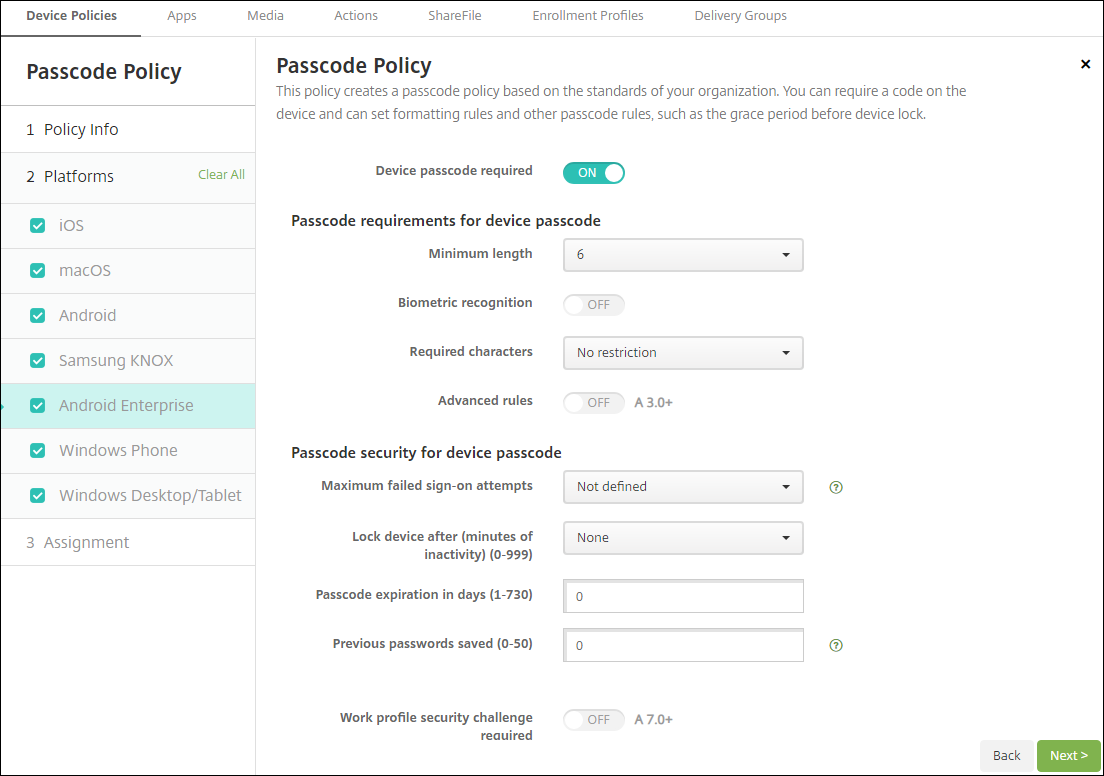

Eine Android Enterprise-Geräterichtlinie einrichten

Richten Sie eine Kennwortrichtlinie ein, damit Benutzer beim ersten Registrieren ein Kennwort auf ihren Geräten festlegen müssen.

Die grundlegenden Schritte zum Einrichten einer Geräterichtlinie sind wie folgt.

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf Konfigurieren und dann auf Geräterichtlinien.

-

Klicken Sie auf Hinzufügen.

-

Wählen Sie im Dialogfeld Neue Richtlinie hinzufügen die Richtlinie aus, die Sie hinzufügen möchten. In diesem Beispiel klicken Sie auf Kennwort.

-

Füllen Sie die Seite Richtlinieninformationen aus.

-

Klicken Sie auf Android Enterprise, und konfigurieren Sie dann die Einstellungen für die Richtlinie.

-

Weisen Sie die Richtlinie einer Bereitstellungsgruppe zu.

Android Enterprise-Kontoeinstellungen konfigurieren

Bevor Sie mit der Verwaltung von Android-Apps und -Richtlinien auf Geräten beginnen können, müssen Sie eine Android Enterprise-Domäne und Kontoinformationen in Citrix Endpoint Management einrichten. Schließen Sie zunächst die Android Enterprise-Setup-Aufgaben bei Google ab, um einen Domänenadministrator einzurichten und eine Dienstkonto-ID sowie ein Bindungstoken zu erhalten.

-

Klicken Sie in der Citrix Endpoint Management-Webkonsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

-

Klicken Sie unter Plattformen auf Android Enterprise. Die Konfigurationsseite Android Enterprise wird angezeigt.

-

-

- Auf der Seite Android Enterprise konfigurieren Sie die folgenden Einstellungen:

- Domänenname: Geben Sie Ihren Domänennamen ein.

- Domänenadministratorkonto: Geben Sie Ihren Domänenadministrator-Benutzernamen ein.

- Dienstkonto-ID: Geben Sie Ihre Google-Dienstkonto-ID ein.

- Client-ID: Geben Sie die Client-ID Ihres Google-Dienstkontos ein.

- Android Enterprise aktivieren: Wählen Sie aus, ob Android Enterprise aktiviert werden soll oder nicht.

-

- Klicken Sie auf Speichern.

Google Workspace-Partnerzugriff für Citrix Endpoint Management einrichten

Einige Citrix Endpoint Management-Funktionen für Chrome verwenden Google-Partner-APIs, um zwischen Citrix Endpoint Management und Ihrer Google Workspace-Domäne zu kommunizieren. Citrix Endpoint Management benötigt beispielsweise die APIs für Geräterichtlinien, die Chrome-Funktionen wie den Inkognito-Modus und den Gastmodus verwalten.

Um die Partner-APIs zu aktivieren, richten Sie Ihre Google Workspace-Domäne in der Citrix Endpoint Management-Konsole ein und konfigurieren dann Ihr Google Workspace-Konto.

Ihre Google Workspace-Domäne in Citrix Endpoint Management einrichten

Damit Citrix Endpoint Management mit den APIs in Ihrer Google Workspace-Domäne kommunizieren kann, wechseln Sie zu Einstellungen > Google Chrome-Konfiguration und konfigurieren Sie die Einstellungen.

- Google Workspace-Domäne: Die Google Workspace-Domäne, die die von Citrix Endpoint Management benötigten APIs hostet.

- Google Workspace-Administratorkonto: Das Administratorkonto für Ihre Google Workspace-Domäne.

- Google Workspace-Client-ID: Die Client-ID für Citrix. Verwenden Sie diesen Wert, um den Partnerzugriff für Ihre Google Workspace-Domäne zu konfigurieren.

- Google Workspace-Unternehmens-ID: Die Unternehmens-ID für Ihr Konto, die aus Ihrem Google-Unternehmenskonto übernommen wird.

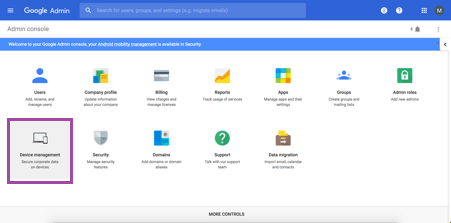

Partnerzugriff für Geräte und Benutzer in Ihrer Google Workspace-Domäne aktivieren

-

Melden Sie sich bei der Google Admin-Konsole an: https://admin.google.com

-

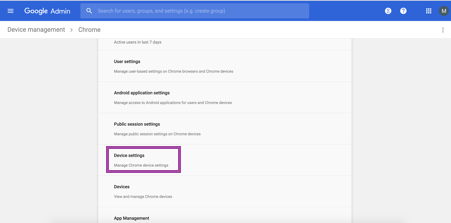

Klicken Sie auf Geräteverwaltung.

-

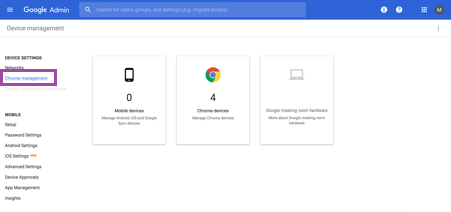

Klicken Sie auf Chrome-Verwaltung.

-

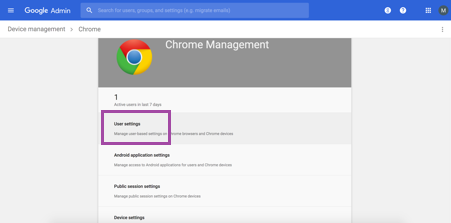

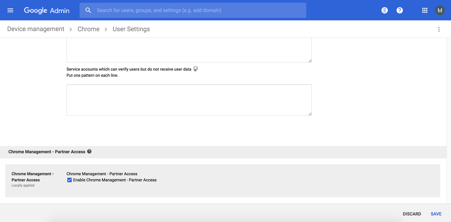

Klicken Sie auf Nutzereinstellungen.

-

Suchen Sie nach Chrome-Verwaltung – Partnerzugriff.

-

Aktivieren Sie das Kontrollkästchen Chrome-Verwaltung – Partnerzugriff aktivieren.

-

Bestätigen Sie, dass Sie den Partnerzugriff verstehen und aktivieren möchten. Klicken Sie auf Speichern.

-

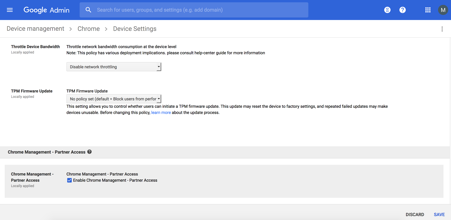

Klicken Sie auf der Seite Chrome-Verwaltung auf Geräteeinstellungen.

-

- Suchen Sie nach Chrome-Verwaltung – Partnerzugriff.

-

Aktivieren Sie das Kontrollkästchen Chrome-Verwaltung – Partnerzugriff aktivieren.

-

Bestätigen Sie, dass Sie den Partnerzugriff verstehen und aktivieren möchten. Klicken Sie auf Speichern.

-

Wechseln Sie zur Seite Sicherheit und klicken Sie dann auf Erweiterte Einstellungen.

-

Klicken Sie auf API-Clientzugriff verwalten.

-

Wechseln Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Google Chrome-Konfiguration und kopieren Sie den Wert der G Suite-Client-ID. Kehren Sie dann zur Seite API-Clientzugriff verwalten zurück und fügen Sie den kopierten Wert in das Feld Clientname ein.

-

Fügen Sie unter Ein oder mehrere API-Bereiche die URL hinzu:

https://www.googleapis.com/auth/chromedevicemanagementapi

-

Klicken Sie auf Autorisieren.

Die Meldung „Ihre Einstellungen wurden gespeichert“ wird angezeigt.

Android Enterprise-Geräte registrieren

Wenn Ihr Geräteregistrierungsprozess erfordert, dass Benutzer einen Benutzernamen oder eine Benutzer-ID eingeben, hängt das akzeptierte Format davon ab, wie der Citrix Endpoint Management-Server für die Suche nach Benutzern nach User Principal Name (UPN) oder SAM-Kontoname konfiguriert ist.

Wenn der Citrix Endpoint Management-Server für die Suche nach Benutzern nach UPN konfiguriert ist, müssen Benutzer einen UPN im Format eingeben:

- Benutzername@Domäne

Wenn der Citrix Endpoint Management-Server für die Suche nach Benutzern nach SAM konfiguriert ist, müssen Benutzer einen SAM in einem dieser Formate eingeben:

- Benutzername@Domäne

- Domäne\Benutzername

Um zu bestimmen, für welchen Benutzernamentyp Ihr Citrix Endpoint Management-Server konfiguriert ist:

- Klicken Sie in der Citrix Endpoint Management-Serverkonsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite Einstellungen wird angezeigt.

- Klicken Sie auf LDAP, um die Konfiguration der LDAP-Verbindung anzuzeigen.

-

Sehen Sie sich unten auf der Seite das Feld Benutzersuche nach an:

- Wenn es auf userPrincipalName eingestellt ist, ist der Citrix Endpoint Management-Server für UPN konfiguriert.

- Wenn es auf sAMAccountName eingestellt ist, ist der Citrix Endpoint Management-Server für SAM konfiguriert.

Aufheben der Registrierung eines Android Enterprise-Unternehmens

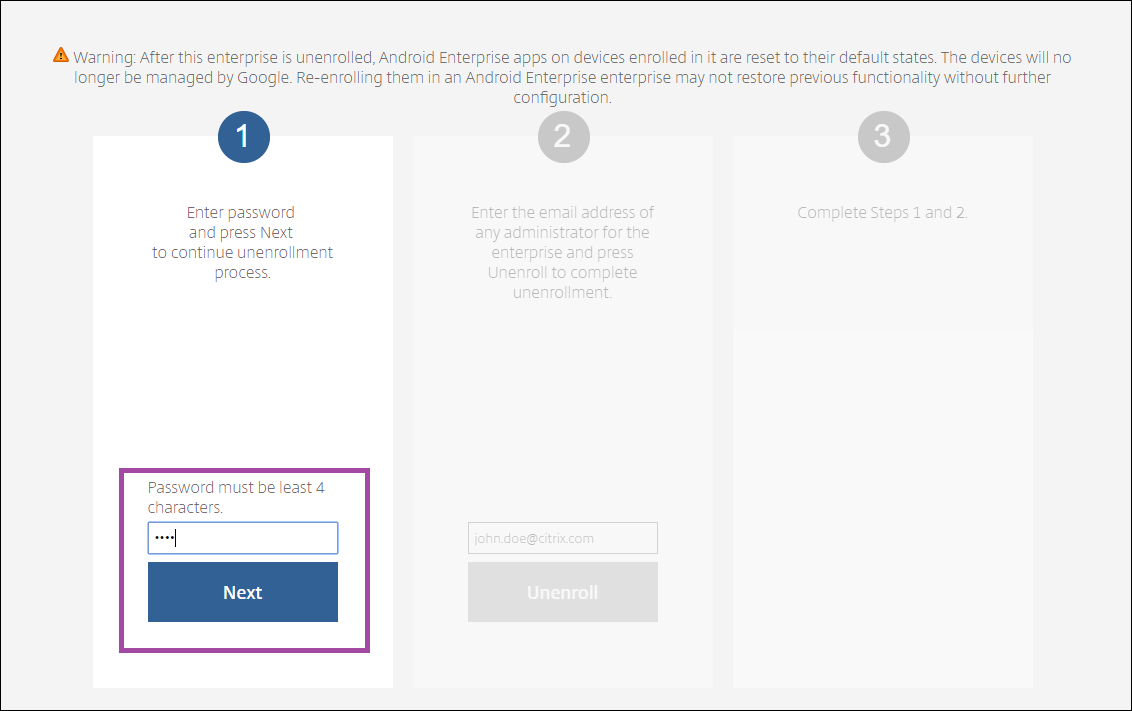

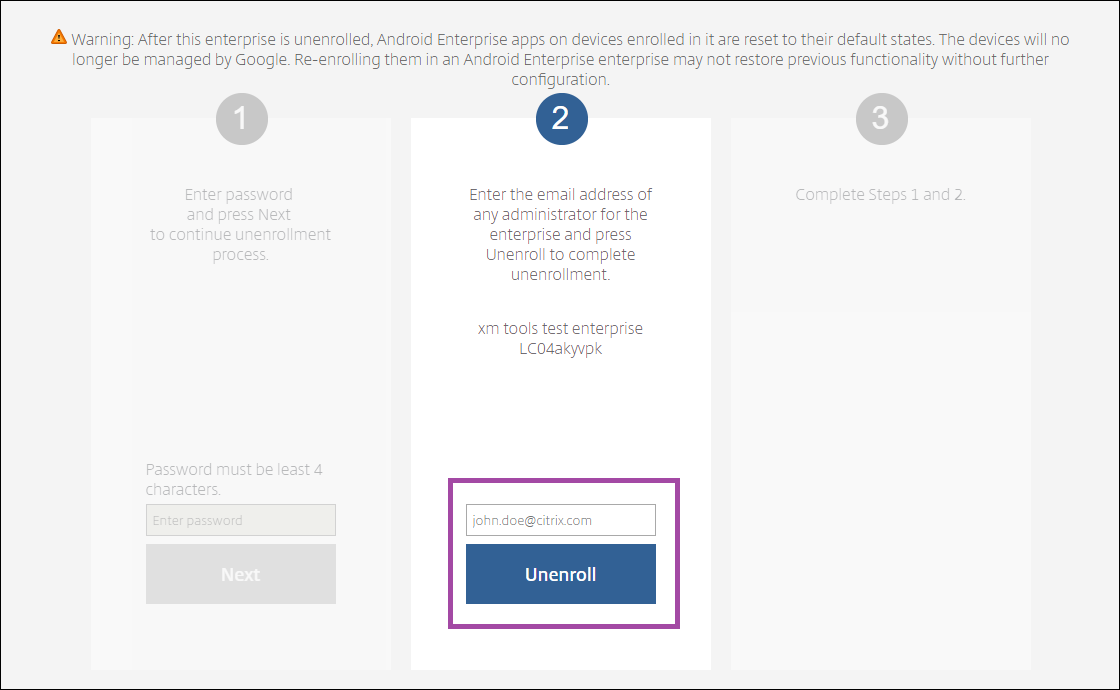

Sie können die Registrierung eines Android Enterprise-Unternehmens mithilfe der Citrix Endpoint Management-Serverkonsole und der Citrix Endpoint Management Tools aufheben.

Wenn Sie diese Aufgabe ausführen, öffnet der Citrix Endpoint Management-Server ein Popup-Fenster für die Citrix Endpoint Management Tools. Bevor Sie beginnen, stellen Sie sicher, dass der Citrix Endpoint Management-Server die Berechtigung hat, Popup-Fenster in dem von Ihnen verwendeten Browser zu öffnen. Einige Browser, wie Google Chrome, erfordern, dass Sie die Popup-Blockierung deaktivieren und die Adresse der Citrix Endpoint Management-Site zur Liste der zugelassenen Popups hinzufügen.

Warnung:

Nach dem Aufheben der Registrierung eines Unternehmens werden Android Enterprise-Apps auf Geräten, die bereits darüber registriert wurden, auf ihre Standardzustände zurückgesetzt. Die Geräte werden nicht mehr von Google verwaltet. Eine erneute Registrierung in einem Android Enterprise-Unternehmen stellt möglicherweise die vorherige Funktionalität ohne weitere Konfiguration nicht wieder her.

Nachdem die Registrierung des Android Enterprise-Unternehmens aufgehoben wurde:

- Bei Geräten und Benutzern, die über das Unternehmen registriert wurden, werden die Android Enterprise-Apps auf ihren Standardzustand zurückgesetzt. Zuvor angewendete App-Berechtigungen und Richtlinien für verwaltete Konfigurationen haben keine Wirkung mehr.

- Geräte, die über das Unternehmen registriert wurden, werden von Citrix Endpoint Management verwaltet, sind aber aus Google-Sicht nicht verwaltet. Es können keine neuen Android Enterprise-Apps hinzugefügt werden. Es können keine App-Berechtigungen oder Richtlinien für verwaltete Konfigurationen angewendet werden. Andere Richtlinien, wie Zeitplanung, Kennwort und Einschränkungen, können weiterhin auf diese Geräte angewendet werden.

- Wenn Sie versuchen, Geräte in Android Enterprise zu registrieren, werden sie als Android-Geräte und nicht als Android Enterprise-Geräte registriert.

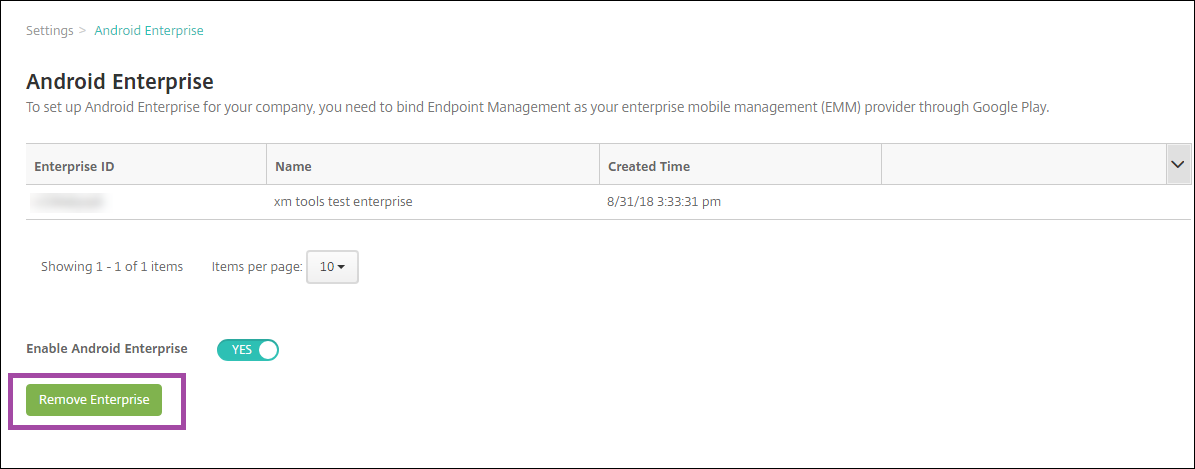

So heben Sie die Registrierung eines Android Enterprise-Unternehmens auf:

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Die Seite „Einstellungen“ wird angezeigt.

-

Klicken Sie auf der Seite „Einstellungen“ auf Android Enterprise.

-

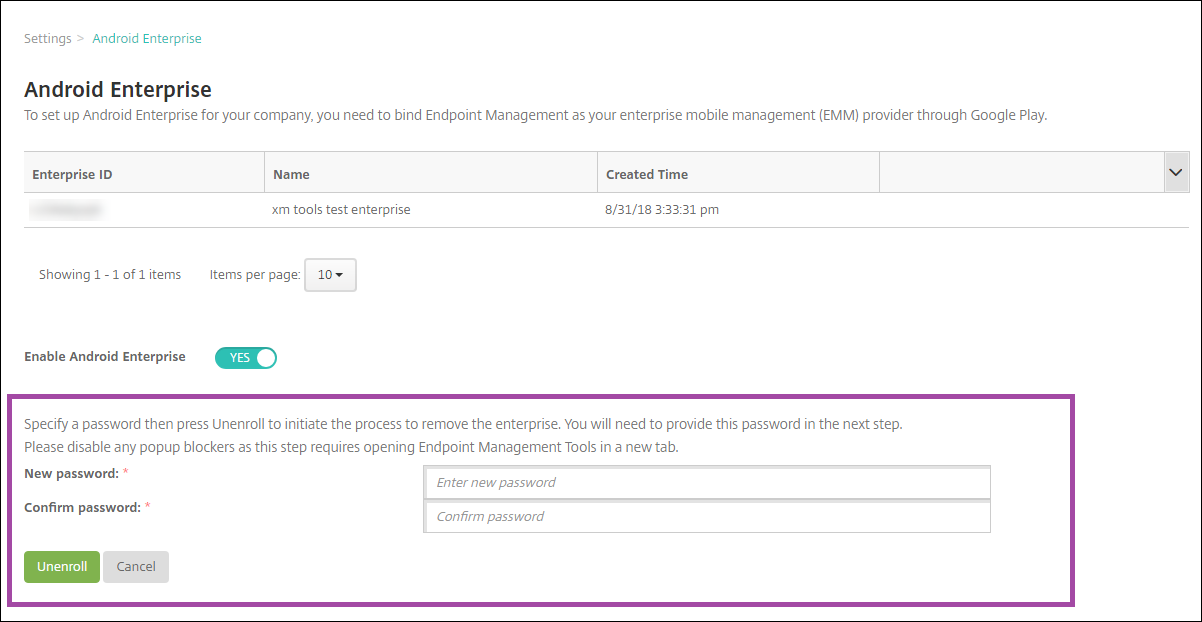

Klicken Sie auf Unternehmen entfernen.

-

Geben Sie ein Kennwort an. Sie benötigen dies für den nächsten Schritt, um die Aufhebung der Registrierung abzuschließen. Klicken Sie dann auf Registrierung aufheben.

-

Wenn die Seite „Citrix Endpoint Management Tools“ geöffnet wird, geben Sie das im vorherigen Schritt erstellte Kennwort ein.

-

Klicken Sie auf Registrierung aufheben.

Bereitstellen vollständig verwalteter Geräte in Android Enterprise

Nur unternehmenseigene Geräte können vollständig verwaltete Geräte in Android Enterprise sein. Auf vollständig verwalteten Geräten wird das gesamte Gerät, nicht nur das Arbeitsprofil, vom Unternehmen oder der Organisation kontrolliert. Vollständig verwaltete Geräte werden auch als arbeitsverwaltete Geräte bezeichnet.

Citrix Endpoint Management unterstützt die folgenden Registrierungsmethoden für vollständig verwaltete Geräte:

-

afw#xenmobile: Bei dieser Registrierungsmethode gibt der Benutzer die Zeichen

afw#xenmobilebei der Geräteeinrichtung ein. Dieses Token identifiziert das Gerät als von Citrix Endpoint Management verwaltet und lädt Citrix Secure Hub herunter. - QR-Code: Die QR-Code-Bereitstellung ist eine einfache Möglichkeit, eine verteilte Flotte von Geräten bereitzustellen, die NFC nicht unterstützen, wie z. B. Tablets. Die QR-Code-Registrierungsmethode kann auf Flottengeräten verwendet werden, die auf ihre Werkseinstellungen zurückgesetzt wurden. Die QR-Code-Registrierungsmethode richtet vollständig verwaltete Geräte ein und konfiguriert sie durch Scannen eines QR-Codes aus dem Einrichtungsassistenten.

- Near Field Communication (NFC) Bump: Die NFC-Bump-Registrierungsmethode kann auf Flottengeräten verwendet werden, die auf ihre Werkseinstellungen zurückgesetzt wurden. Ein NFC-Bump überträgt Daten zwischen zwei Geräten mithilfe von Nahfeldkommunikation. Bluetooth, Wi-Fi und andere Kommunikationsmodi sind auf einem auf Werkseinstellungen zurückgesetzten Gerät deaktiviert. NFC ist das einzige Kommunikationsprotokoll, das das Gerät in diesem Zustand verwenden kann.

afw#xenmobile

Die Registrierungsmethode wird nach dem Einschalten neuer oder auf Werkseinstellungen zurückgesetzter Geräte für die Ersteinrichtung verwendet. Benutzer geben afw#xenmobile ein, wenn sie aufgefordert werden, ein Google-Konto einzugeben. Diese Aktion lädt Citrix Secure Hub herunter und installiert es. Benutzer folgen dann den Einrichtungsaufforderungen von Citrix Secure Hub, um die Registrierung abzuschließen.

Diese Registrierungsmethode wird den meisten Kunden empfohlen, da die neueste Version von Citrix Secure Hub aus dem Google Play Store heruntergeladen wird. Im Gegensatz zu anderen Registrierungsmethoden stellen Sie Citrix Secure Hub nicht zum Download vom Citrix Endpoint Management-Server bereit.

Voraussetzungen:

- Unterstützt auf allen Android-Geräten mit Android OS.

QR-Code

Um ein Gerät im Gerätemodus mithilfe eines QR-Codes zu registrieren, generieren Sie einen QR-Code, indem Sie ein JSON erstellen und das JSON in einen QR-Code umwandeln. Gerätekameras scannen den QR-Code, um das Gerät zu registrieren.

Voraussetzungen:

- Unterstützt auf allen Android-Geräten mit Android 7.0 und höher.

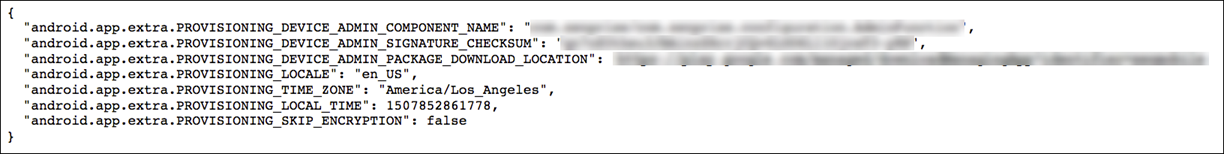

Erstellen eines QR-Codes aus einem JSON

Erstellen Sie ein JSON mit den folgenden Feldern.

Diese Felder sind erforderlich:

Schlüssel: android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME

Wert: com.zenprise/com.zenprise.configuration.AdminFunction

Schlüssel: android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM

Wert: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM

Schlüssel: android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION

Wert: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile

Diese Felder sind optional:

-

android.app.extra.PROVISIONING_LOCALE: Geben Sie Sprach- und Ländercodes ein.

Die Sprachcodes sind zweibuchstabige Kleinbuchstaben-ISO-Sprachcodes (z. B. en), wie in ISO 639-1 definiert. Die Ländercodes sind zweibuchstabige Großbuchstaben-ISO-Ländercodes (z. B. US), wie in ISO 3166-1 definiert. Geben Sie beispielsweise en_US für Englisch, wie es in den Vereinigten Staaten gesprochen wird, ein.

-

android.app.extra.PROVISIONING_TIME_ZONE: Die Zeitzone, in der das Gerät läuft.

Geben Sie den Datenbanknamen des Gebiets/Standorts ein. Geben Sie beispielsweise America/Los_Angeles für die Pazifische Zeit ein. Wenn Sie keinen Namen eingeben, wird die Zeitzone automatisch ausgefüllt.

-

android.app.extra.PROVISIONING_LOCAL_TIME: Zeit in Millisekunden seit der Epoche.

Die Unix-Epoche (oder Unix-Zeit, POSIX-Zeit oder Unix-Timestamp) ist die Anzahl der Sekunden, die seit dem 1. Januar 1970 (Mitternacht UTC/GMT) vergangen sind. Die Zeit beinhaltet keine Schaltsekunden (in ISO 8601: 1970-01-01T00:00:00Z).

-

android.app.extra.PROVISIONING_SKIP_ENCRYPTION: Setzen Sie auf true, um die Verschlüsselung während der Profilerstellung zu überspringen. Setzen Sie auf false, um die Verschlüsselung während der Profilerstellung zu erzwingen.

Ein typisches JSON sieht wie folgt aus:

Validieren Sie das erstellte JSON mit einem beliebigen JSON-Validierungstool, z. B. https://jsonlint.com. Konvertieren Sie diesen JSON-String mit einem beliebigen Online-QR-Code-Generator in einen QR-Code.

Dieser QR-Code wird von einem auf Werkseinstellungen zurückgesetzten Gerät gescannt, um das Gerät als vollständig verwaltetes Gerät zu registrieren.

So registrieren Sie das Gerät

Um ein Gerät als vollständig verwaltetes Gerät zu registrieren, muss sich das Gerät im Werkszustand befinden.

- Tippen Sie auf dem Begrüßungsbildschirm sechsmal auf den Bildschirm, um den QR-Code-Registrierungsablauf zu starten.

-

Wenn Sie dazu aufgefordert werden, stellen Sie eine Verbindung zum WLAN her. Der Download-Speicherort für Citrix Secure Hub im QR-Code (im JSON kodiert) ist über dieses WLAN-Netzwerk zugänglich.

Sobald das Gerät erfolgreich mit dem WLAN verbunden ist, lädt es einen QR-Code-Leser von Google herunter und startet die Kamera.

-

Richten Sie die Kamera auf den QR-Code, um den Code zu scannen.

Android lädt Citrix Secure Hub vom Download-Speicherort im QR-Code herunter, validiert die Signatur des Signaturzertifikats, installiert Citrix Secure Hub und legt es als Gerätebesitzer fest.

Weitere Informationen zur Bereitstellung von Geräten mithilfe der QR-Code-Methode finden Sie in der Google API-Dokumentation für Android EMM-Entwickler.

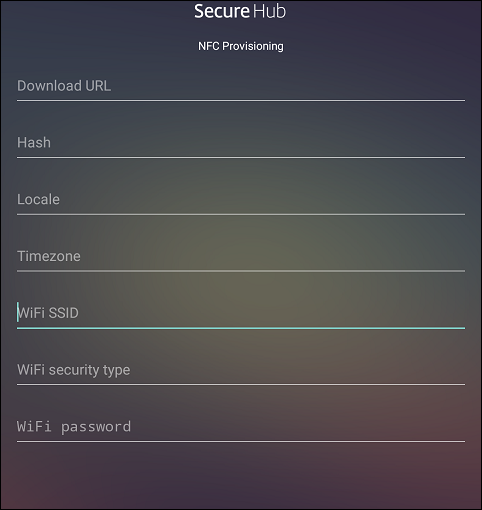

NFC-Bump

Um ein Gerät als vollständig verwaltetes Gerät mittels NFC-Bump zu registrieren, sind zwei Geräte erforderlich: Eines, das auf die Werkseinstellungen zurückgesetzt wurde, und eines, auf dem das Citrix Endpoint Management Provisioning Tool ausgeführt wird.

Voraussetzungen:

- Unterstützte Android-Geräte

- Citrix Endpoint Management für Android Enterprise aktiviert

- Ein neues oder auf Werkseinstellungen zurückgesetztes Gerät, das für Android Enterprise als vollständig verwaltetes Gerät bereitgestellt wurde. Schritte zur Erfüllung dieser Voraussetzung finden Sie später in diesem Artikel.

- Ein weiteres NFC-fähiges Gerät, auf dem das konfigurierte Provisioning Tool ausgeführt wird. Das Provisioning Tool ist in Citrix Secure Hub oder auf der Citrix Download-Seite verfügbar.

Jedes Gerät kann nur ein Android Enterprise-Profil haben, das von einer Enterprise Mobility Management (EMM)-App verwaltet wird. In Citrix Endpoint Management ist Citrix Secure Hub die EMM-App. Pro Gerät ist nur ein Profil zulässig. Der Versuch, eine zweite EMM-App hinzuzufügen, entfernt die erste EMM-App.

Datenübertragung über NFC-Bump

Die Bereitstellung eines auf Werkseinstellungen zurückgesetzten Geräts erfordert, dass Sie die folgenden Daten über einen NFC-Bump senden, um Android Enterprise zu initialisieren:

- Paketname der EMM-Anbieter-App, die als Gerätebesitzer fungiert (in diesem Fall Citrix Secure Hub).

- Intranet-/Internet-Speicherort, von dem das Gerät die EMM-Anbieter-App herunterladen kann.

- SHA-256-Hash der EMM-Anbieter-App, um zu überprüfen, ob der Download erfolgreich war.

- WLAN-Verbindungsdetails, damit ein auf Werkseinstellungen zurückgesetztes Gerät die EMM-Anbieter-App verbinden und herunterladen kann. Hinweis: Android unterstützt für diesen Schritt kein 802.1x WLAN mehr.

- Zeitzone für das Gerät (optional).

- Geografischer Standort für das Gerät (optional).

Wenn die beiden Geräte aneinandergehalten werden (NFC-Bump), werden die Daten vom Provisioning Tool an das auf Werkseinstellungen zurückgesetzte Gerät gesendet. Diese Daten werden dann verwendet, um Citrix Secure Hub mit Administrator-Einstellungen herunterzuladen. Wenn Sie keine Zeitzonen- und Standortwerte eingeben, konfiguriert Android die Werte auf dem neuen Gerät automatisch.

Konfigurieren des Citrix Endpoint Management Provisioning Tools

Bevor Sie einen NFC-Bump durchführen, müssen Sie das Provisioning Tool konfigurieren. Diese Konfiguration wird dann während des NFC-Bumps auf das auf Werkseinstellungen zurückgesetzte Gerät übertragen.

Sie können Daten in die erforderlichen Felder eingeben oder diese über eine Textdatei befüllen. Die Schritte im nächsten Verfahren beschreiben, wie die Textdatei konfiguriert wird und enthalten Beschreibungen für jedes Feld. Die App speichert Informationen nach der Eingabe nicht, daher sollten Sie eine Textdatei erstellen, um die Informationen für die zukünftige Verwendung aufzubewahren.

So konfigurieren Sie das Provisioning Tool mithilfe einer Textdatei

Nennen Sie die Datei nfcprovisioning.txt und legen Sie die Datei im Ordner /sdcard/ auf der SD-Karte des Geräts ab. Die App kann dann die Textdatei lesen und die Werte befüllen.

Die Textdatei muss die folgenden Daten enthalten:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=<download_location>

Diese Zeile ist der Intranet-/Internet-Speicherort der EMM-Anbieter-App. Nachdem sich das auf Werkseinstellungen zurückgesetzte Gerät nach dem NFC-Bump mit dem WLAN verbunden hat, muss das Gerät Zugriff auf diesen Speicherort zum Herunterladen haben. Die URL ist eine reguläre URL, für die keine spezielle Formatierung erforderlich ist.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=<SHA-256 hash>

Diese Zeile ist die Prüfsumme der EMM-Anbieter-App. Diese Prüfsumme wird verwendet, um zu überprüfen, ob der Download erfolgreich war.

Schritte zum Abrufen der Prüfsumme werden später in diesem Artikel erläutert.

android.app.extra.PROVISIONING_WIFI_SSID=<wifi ssid>

Diese Zeile ist die verbundene WLAN-SSID des Geräts, auf dem das Provisioning Tool ausgeführt wird.

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=<wifi security type>

Unterstützte Werte sind WEP und WPA2. Wenn das WLAN ungeschützt ist, muss dieses Feld leer bleiben.

android.app.extra.PROVISIONING_WIFI_PASSWORD=<wifi password>

Wenn das WLAN ungeschützt ist, muss dieses Feld leer bleiben.

android.app.extra.PROVISIONING_LOCALE=<locale>

Geben Sie Sprach- und Ländercodes ein. Die Sprachcodes sind zweistellige ISO-Sprachcodes in Kleinbuchstaben (z. B. en), wie in ISO 639-1 definiert. Die Ländercodes sind zweistellige ISO-Ländercodes in Großbuchstaben (z. B. US), wie in ISO 3166-1 definiert. Geben Sie beispielsweise en_US für Englisch, wie es in den Vereinigten Staaten gesprochen wird, ein. Wenn Sie keine Codes eingeben, werden Land und Sprache automatisch ausgefüllt.

android.app.extra.PROVISIONING_TIME_ZONE=<timezone>

Die Zeitzone, in der das Gerät ausgeführt wird. Geben Sie den Datenbanknamen des Gebiets/Standorts ein. Geben Sie beispielsweise America/Los_Angeles für die Pazifische Zeit ein. Wenn Sie keinen Namen eingeben, wird die Zeitzone automatisch ausgefüllt.

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_NAME=<package name>

Diese Daten sind nicht erforderlich, da der Wert als Citrix Secure Hub fest in der App codiert ist. Er wird hier nur der Vollständigkeit halber erwähnt.

Wenn ein WLAN mit WPA2 geschützt ist, könnte eine ausgefüllte Datei nfcprovisioning.txt wie folgt aussehen:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Protected_WiFi_Name

android.app.extra.PROVISIONING_WIFI_SECURITY_TYPE=WPA2

android.app.extra.PROVISIONING_WIFI_PASSWORD=wifiPasswordHere

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

Wenn ein ungeschütztes WLAN vorhanden ist, könnte eine ausgefüllte Datei nfcprovisioning.txt wie folgt aussehen:

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION=https://www.somepublicurlhere.com/path/to/securehub.apk

android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_CHECKSUM=ga50TwdCmfdJ72LGRFkke4CrbAk\u003d

android.app.extra.PROVISIONING_WIFI_SSID=Unprotected_WiFi_Name

android.app.extra.PROVISIONING_LOCALE=en_US

android.app.extra.PROVISIONING_TIME_ZONE=America/Los_Angeles

So erhalten Sie die Prüfsumme von Citrix Secure Hub

Die Prüfsumme von Citrix Secure Hub ist ein konstanter Wert: qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM. Um eine APK-Datei für Citrix Secure Hub herunterzuladen, verwenden Sie den folgenden Google Play Store-Link: https://play.google.com/managed/downloadManagingApp?identifier=xenmobile.

So erhalten Sie eine App-Prüfsumme

Voraussetzungen:

- Das Tool apksigner aus den Android SDK Build Tools

- OpenSSL-Befehlszeile

Führen Sie die folgenden Schritte aus, um die Prüfsumme einer beliebigen App zu erhalten:

- Laden Sie die APK-Datei der App aus dem Google Play Store herunter.

-

Navigieren Sie in der OpenSSL-Befehlszeile zum Tool apksigner:

android-sdk/build-tools/<version>/apksignerund geben Sie Folgendes ein:apksigner verify -print-certs <apk_path> | perl -nle 'print $& if m{(?<=SHA-256 digest:) .*}' | xxd -r -p | openssl base64 | tr -d '=' | tr -- '+/=' '-_' <!--NeedCopy-->Der Befehl gibt eine gültige Prüfsumme zurück.

- Um den QR-Code zu generieren, geben Sie die Prüfsumme in das Feld

PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUMein. Zum Beispiel:

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.zenprise/com.zenprise.configuration.AdminFunction",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"qn7oZUtheu3JBAinzZRrrjCQv6LOO6Ll1OjcxT3-yKM",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=xenmobile",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE": {

"serverURL": "https://supportablility.xm.cloud.com"

}

}

<!--NeedCopy-->

Verwendete Bibliotheken

Das Provisioning Tool verwendet die folgenden Bibliotheken in seinem Quellcode:

-

v7

appcompat-Bibliothek, Design Support-Bibliothek und v7 Palette Support-BibliothekWeitere Informationen finden Sie im Support Library Features Guide in der Android-Entwicklerdokumentation.

-

Butter Knife von Jake Wharton unter Apache-Lizenz 2.0

Bereitstellen von Geräten mit Arbeitsprofil in Android Enterprise

Auf Geräten mit Arbeitsprofil in Android Enterprise trennen Sie die Unternehmens- und persönlichen Bereiche auf einem Gerät sicher. Beispielsweise können BYOD-Geräte Arbeitsprofilgeräte sein. Die Registrierungserfahrung für Arbeitsprofilgeräte ähnelt der Android-Registrierung in Citrix Endpoint Management. Benutzer laden Citrix Secure Hub von Google Play herunter und registrieren ihre Geräte.

Standardmäßig sind die Einstellungen für USB-Debugging und unbekannte Quellen auf einem Gerät deaktiviert, wenn es in Android Enterprise als Arbeitsprofilgerät registriert wird.

Tipp:

Wenn Sie Geräte in Android Enterprise als Arbeitsprofilgeräte registrieren, gehen Sie immer zu Google Play. Aktivieren Sie dort Citrix Secure Hub, damit es im persönlichen Profil des Benutzers angezeigt wird.

In diesem Artikel

- Android Enterprise-Konto erstellen

- Einrichten eines Android Enterprise-Dienstkontos und Herunterladen eines Android Enterprise-Zertifikats

- Bindung an EMM

- P12-Zertifikat importieren

- Android Enterprise-Servereinstellungen konfigurieren

- SAML-basiertes Single Sign-On aktivieren

- Eine Android Enterprise-Geräterichtlinie einrichten

- Android Enterprise-Kontoeinstellungen konfigurieren

- Google Workspace-Partnerzugriff für Citrix Endpoint Management einrichten

- Android Enterprise-Geräte registrieren

- Aufheben der Registrierung eines Android Enterprise-Unternehmens

- Bereitstellen vollständig verwalteter Geräte in Android Enterprise

- Bereitstellen von Geräten mit Arbeitsprofil in Android Enterprise