Netzwerkzugriffssteuerung (NAC)

Sie können mit Ihrer NAC-Lösung (Network Access Control) die Bewertung der Gerätesicherheit durch Citrix Endpoint Management für Android- und Apple-Geräte erweitern. Die NAC-Lösung vereinfacht und bewältigt anhand der Citrix Endpoint Management-Sicherheitsbewertung Authentifizierungsentscheidungen. Nach dem Konfigurieren des NAC-Geräts werden die in Citrix Endpoint Management konfigurierten Geräterichtlinien und NAC-Filter erzwungen.

Die Verwendung von Citrix Endpoint Management mit einer NAC-Lösung ermöglicht QoS und eine gezieltere Steuerung für Geräte innerhalb Ihres Netzwerks. Eine Zusammenfassung der Vorteile einer Integration von NAC mit Citrix Endpoint Management finden Sie unter Zugriffssteuerung.

Citrix unterstützt die folgenden Lösungen für die Integration mit Citrix Endpoint Management:

- NetScaler Gateway

- ForeScout

Citrix übernimmt keine Gewährleistung für die Integration anderer NAC-Lösungen.

Bei vorhandenem NAC-Gerät in Ihrem Netzwerk:

-

Citrix Endpoint Management unterstützt NAC als Endpunktsicherheitsfeature für Geräte mit iOS, Android Enterprise und Android.

-

Sie können Filter in Citrix Endpoint Management aktivieren, um Geräte anhand von Regeln oder Eigenschaften als (nicht) richtlinientreu für NAC festzulegen. Beispiel:

-

Wenn ein verwaltetes Gerät in Citrix Endpoint Management nicht die vorgegebenen Kriterien erfüllt, wird das Gerät in Citrix Endpoint Management als nicht richtlinientreu eingestuft. Ein NAC-Gerät blockiert dann nicht richtlinientreue Geräte in Ihrem Netzwerk.

-

Wenn auf einem verwalteten Gerät in Citrix Endpoint Management nicht richtlinientreue Apps installiert sind, kann ein NAC-Filter die VPN-Verbindung blockieren. Ein nicht richtlinientreues Benutzergerät kann dann nicht über das VPN auf Apps oder Websites zugreifen.

-

Wenn Sie NetScaler Gateway für NAC verwenden, können Sie durch Aktivieren von Split-Tunneling verhindern, dass das NetScaler Gateway Plug-In unnötigen Netzwerkverkehr an NetScaler Gateway sendet. Weitere Informationen zum Split-Tunneling finden Sie unter Konfigurieren von Split-Tunneling.

-

Unterstützte NAC-Richtlinientreuefilter

Citrix Endpoint Management unterstützt die folgenden NAC-Richtlinientreuefilter:

Anonyme Geräte: Prüft, ob ein Gerät im anonymen Modus ist. Diese Prüfung ist verfügbar, wenn Citrix Endpoint Management bei einer Wiederverbindung den Benutzer des Geräts nicht erneut authentifizieren kann.

Unzulässige Apps: Prüft, ob ein Gerät unzulässige Apps aufweist, die in einer App-Zugriffsrichtlinie definiert sind. Weitere Informationen zu dieser Richtlinie finden Sie unter App-Zugriffsrichtlinien für Geräte.

Inaktive Geräte: Prüft, ob ein Gerät entsprechend dem Wert unter Inaktivitätsschwellenwert (Tage) in den Servereigenschaften inaktiv ist. Einzelheiten finden Sie unter Servereigenschaften.

Fehlende Pflicht-Apps: Prüft, ob auf einem Gerät Apps fehlen, die in einer App-Zugriffsrichtlinie definiert sind.

Nicht empfohlene Apps: Prüft, ob ein Gerät nicht empfohlene Apps aufweist, die in einer App-Zugriffsrichtlinie definiert sind.

Nicht richtlinientreues Kennwort: Prüft, ob das Benutzerkennwort richtlinientreu ist. Auf iOS- und Android-Geräten kann Citrix Endpoint Management feststellen, ob das aktuelle Kennwort des Geräts die an das Gerät gesendete Kennwortrichtlinie erfüllt. Auf iOS-Geräten haben Benutzer beispielsweise 60 Minuten, um ein Kennwort festzulegen, wenn Citrix Endpoint Management eine Kennwortrichtlinie an das Gerät sendet. Bevor der Benutzer das Kennwort festlegt, ist das Kennwort u. U. nicht richtlinientreu.

Nicht richtlinientreue Geräte: Prüft anhand der Eigenschaft für nicht richtlinientreue Geräte, ob ein Gerät richtlinientreu ist. Diese Eigenschaft wird in der Regel von automatisierten Aktionen geändert oder von Drittanbietern, die Citrix Endpoint Management-APIs verwenden.

Widerrufenstatus: Prüft, ob das Gerätezertifikat widerrufen worden ist. Ein widerrufenes Gerät kann erst erneut registriert werden, wenn es wieder autorisiert ist.

Android-Geräte mit Rooting oder iOS-Geräte mit Jailbreak: Prüft, ob auf einem Android- oder iOS-Gerät ein Jailbreak vorliegt.

Nicht verwaltete Geräte: Prüft, ob ein Gerät von Citrix Endpoint Management verwaltet wird. Beispielsweise wird ein bei MAM registriertes Gerät oder ein nicht registriertes Gerät nicht verwaltet.

Hinweis:

Durch den Filter “Implizit richtlinientreu/nicht richtlinientreu” wird der Standardwert nur auf Geräten festgelegt, die von Citrix Endpoint Management verwaltet werden. Beispiel: Alle Geräte mit einer gesperrten App bzw. solche, die nicht registriert sind, werden als nicht richtlinientreu eingestuft. Das NAC-Gerät blockiert diese Geräte in Ihrem Netzwerk.

Konfigurationsübersicht

Es wird empfohlen, die NAC-Komponenten in der angegebenen Reihenfolge zu konfigurieren.

-

Konfigurieren von Geräterichtlinien zur Unterstützung von NAC:

Für iOS-Geräte: Siehe Konfigurieren der VPN-Geräterichtlinie zur Unterstützung von NAC.

Für Android Enterprise-Geräte: Siehe Erstellen einer verwalteten Android Enterprise-Konfiguration für Citrix SSO.

Für Android-Geräte: Siehe Konfigurieren des Citrix SSO-Protokolls für Android.

-

Konfigurieren einer NAC-Lösung:

-

NetScaler Gateway, beschrieben unter Aktualisieren der NetScaler Gateway-Richtlinien zur Unterstützung von NAC

Erfordert Installation von Citrix SSO auf Geräten. Siehe NetScaler Gateway-Clients.

-

ForeScout: Siehe ForeScout-Dokumentation.

-

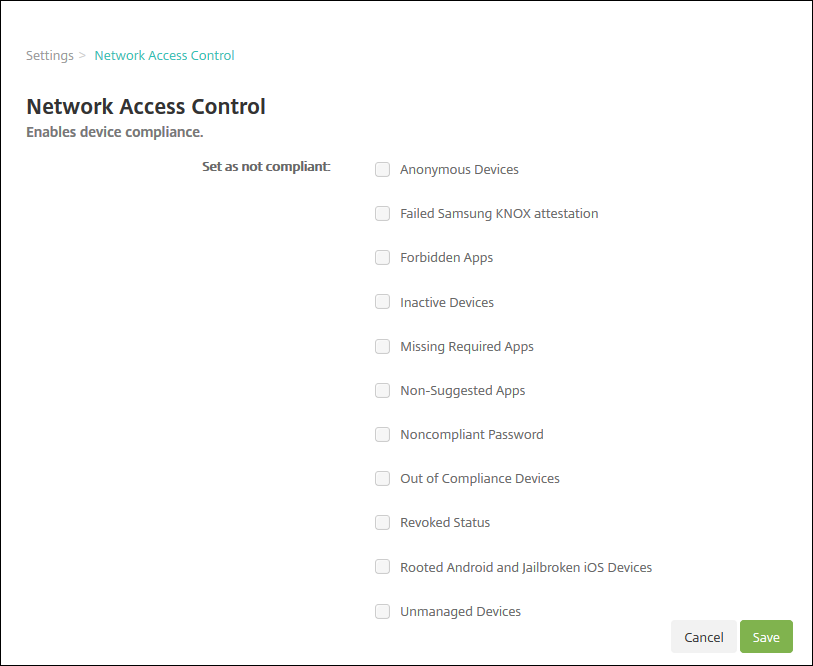

Aktivieren von NAC-Filtern in Citrix Endpoint Management

-

Gehen Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Netzwerkzugriffssteuerung.

-

Aktivieren Sie die Kontrollkästchen für die gewünschten Filter unter Als nicht richtlinientreu einstellen.

-

Klicken Sie auf Speichern.

Aktualisieren der NetScaler Gateway-Richtlinien zur Unterstützung von NAC

Sie müssen Authentifizierungs- und VPN-Sitzungsrichtlinien vom Typ “Advanced” (nicht “Classic”) auf dem virtuellen VPN-Server konfigurieren.

Mit diesen Schritten wird ein NetScaler Gateway mit einem der folgenden Merkmale aktualisiert:

- In Citrix Endpoint Management integriert.

- Oder für VPN eingerichtet, nicht Teil der Citrix Endpoint Management-Umgebung und kann Citrix Endpoint Management erreichen.

Führen Sie auf dem virtuellen VPN-Server in einem Konsolenfenster die nachfolgend aufgeführten Schritte aus. Die hier gezeigten FQDNs und IP-Adressen haben Beispielcharakter.

-

Entfernen Sie alle Richtlinien des Typs “Classic” und heben Sie deren Bindung auf, sofern Sie solche Richtlinien auf Ihrem virtuellen VPN-Server verwenden. Geben Sie Folgendes ein, um dies zu überprüfen:

show vpn vserver <VPN_VServer>Entfernen Sie alle Einträge im Ergebnis, die das Wort Classic enthalten. Beispiel:

VPN Session Policy Name: PL_OS_10.10.1.1 Type: Classic Priority: 0Geben Sie Folgendes ein, um die Richtlinie zu entfernen:

unbind vpn vserver <VPN_VServer> -policy <policy_name> -

Erstellen Sie die entsprechende Sitzungsrichtlinie des Typs “Advanced”, indem Sie Folgendes eingeben:

add vpn sessionPolicy <policy_name> <rule> <session action>Beispiel:

add vpn sessionPolicy vpn_nac true AC_OS_10.10.1.1_A_ -

Binden Sie die Richtlinie an den virtuellen VPN-Server, indem Sie Folgendes eingeben:

bind vpn vserver _XM_EndpointManagement -policy vpn_nac -priority 100 -

Erstellen Sie einen virtuellen Authentifizierungsserver, indem Sie Folgendes eingeben:

add authentication vserver <authentication vserver name> <service type> <ip address>Beispiel:

add authentication vserver authvs SSL 0.0.0.0In dem Beispiel bedeutet0.0.0.0, dass der virtuelle Authentifizierungsserver nicht öffentlich ist. -

Binden Sie ein SSL-Zertifikat an den virtuellen Server, indem Sie Folgendes eingeben:

bind ssl vserver <authentication vserver name> -certkeyName <Webserver certificate>Beispiel:

bind ssl vserver authvs -certkeyName Star_mpg_citrix.pfx_CERT_KEY -

Ordnen Sie dem virtuellen Authentifizierungsserver ein Authentifizierungsprofil vom virtuellen VPN-Server zu. Erstellen Sie zunächst das Authentifizierungsprofil, indem Sie Folgendes eingeben:

add authentication authnProfile <profile name> -authnVsName <authentication vserver name>Beispiel:

add authentication authnProfile xm_nac_prof -authnVsName authvs -

Weisen Sie das Authentifizierungsprofil dem virtuellen VPN-Server zu, indem Sie Folgendes eingeben:

set vpn vserver <vpn vserver name> -authnProfile <authn profile name>Beispiel:

set vpn vserver _XM_EndpointManagement -authnProfile xm_nac_prof -

Überprüfen Sie die Verbindung von NetScaler Gateway zu einem Gerät, indem Sie Folgendes eingeben:

curl -v -k https://<Endpoint Management_server>:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_<device_id>"Diese Abfrage überprüft beispielsweise die Konnektivität, indem sie den Status der Richtlinientreue für das erste registrierte Gerät in der Umgebung (

deviceid_1) abruft:curl -v -k https://10.10.1.1:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_1"Bei Erfolg ähnelt das Ergebnis dem folgenden Beispiel.

HTTP/1.1 200 OK < Server: Apache-Coyote/1.1 < X-Citrix-Device-State: Non Compliant < Set-Cookie: ACNODEID=181311111;Path=/; HttpOnly; Secure <!--NeedCopy--> -

Wenn der vorherige Schritt erfolgreich ist, erstellen Sie die Webauthentifizierungsaktion für Citrix Endpoint Management. Erstellen Sie zuerst einen Richtlinienausdruck zum Extrahieren der Geräte-ID aus dem iOS-VPN-Plug-In. Geben Sie Folgendes ein:

add policy expression xm_deviceid_expression "HTTP.REQ.BODY(10000).TYPECAST_NVLIST_T(\'=\',\'&\').VALUE(\"deviceidvalue\")" -

Senden Sie die Anforderung an Citrix Endpoint Management, indem Sie Folgendes eingeben: In diesem Beispiel lautet die Citrix Endpoint Management-IP-Adresse

10.207.87.82und der FQDN istexample.em.cloud.com:4443.add authentication webAuthAction xm_nac -serverIP 10.207.87.82 -serverPort 4443 -fullReqExpr q{"GET /Citrix/Device/v1/Check HTTP/1.1\r\n" + "Host: example.em.cloud.com:4443\r\n" + "X-Citrix-VPN-Device-ID: " + xm_deviceid_expression + "\r\n\r\n"} -scheme https -successRule "HTTP.RES.STATUS.EQ(\"200\") &&HTTP.RES.HEADER(\"X-Citrix-Device-State\").EQ(\"Compliant\")"Bei Erfolg ist die Ausgabe für Citrix Endpoint Management-NAC

HTTP status 200 OK. Der HeaderX-Citrix-Device-Statemuss den WertComplianthaben. -

Erstellen Sie eine Authentifizierungsrichtlinie, der die Aktion zugeordnet werden soll, indem Sie Folgendes eingeben:

add authentication Policy <policy name> -rule <rule> -action <web authentication action>Beispiel:

add authentication Policy xm_nac_webauth_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\")" -action xm_nac -

Konvertieren Sie die bestehende LDAP-Richtlinie in eine Richtlinie des Typs “Advanced”, indem Sie Folgendes eingeben:

add authentication Policy <policy_name> -rule <rule> -action <LDAP action name>Beispiel:

add authentication Policy ldap_xm_test_pol -rule true -action 10.10.1.1_LDAP -

Fügen Sie eine Richtlinienbezeichnung für die LDAP-Richtlinie hinzu, indem Sie Folgendes eingeben:

add authentication policylabel <policy_label_name>Beispiel:

add authentication policylabel ldap_pol_label -

Ordnen Sie die Richtlinienbezeichnung der LDAP-Richtlinie zu, indem Sie Folgendes eingeben:

bind authentication policylabel ldap_pol_label -policyName ldap_xm_test_pol -priority 100 -gotoPriorityExpression NEXT -

Verbinden Sie ein richtlinientreues Gerät, um einen NAC-Test durchzuführen und den Erfolg der LDAP-Authentifizierung zu überprüfen. Geben Sie Folgendes ein:

bind authentication vserver <authentication vserver> -policy <web authentication policy> -priority 100 -nextFactor <ldap policy label> -gotoPriorityExpression END -

Fügen Sie die Benutzeroberfläche für die Zuordnung zu dem virtuellen Authentifizierungsserver hinzu. Geben Sie den folgenden Befehl ein, um die Geräte-ID abzurufen:

add authentication loginSchemaPolicy <schema policy>-rule <rule> -action lschema_single_factor_deviceid -

Binden Sie den virtuellen Authentifizierungsserver, indem Sie Folgendes eingeben:

bind authentication vserver authvs -policy lschema_xm_nac_pol -priority 100 -gotoPriorityExpression END -

Erstellen Sie eine LDAP-Authentifizierungsrichtlinie des Typs “Advanced” zum Aktivieren der Citrix Secure Hub-Verbindung. Geben Sie Folgendes ein:

add authentication Policy ldap_xm_test_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\").NOT" -action 10.200.80.60_LDAPbind authentication vserver authvs -policy ldap_xm_test_pol -priority 110 -gotoPriorityExpression NEXT