Netzwerkzugriffssteuerung

Sie können Ihre Network Access Control (NAC)-Lösung verwenden, um die Sicherheitsbewertung von Citrix Endpoint Management-Geräten für Android- und Apple-Geräte zu erweitern. Ihre NAC-Lösung nutzt die Sicherheitsbewertung von Citrix Endpoint Management, um Authentifizierungsentscheidungen zu erleichtern und zu handhaben. Nachdem Sie Ihre NAC-Appliance konfiguriert haben, werden die Geräterichtlinien und NAC-Filter, die Sie in Citrix Endpoint Management konfigurieren, erzwungen.

- Die Verwendung von Citrix Endpoint Management mit einer NAC-Lösung bietet QoS und eine granularere Kontrolle über Geräte, die sich in Ihrem Netzwerk befinden. Eine Zusammenfassung der Vorteile der Integration von NAC mit Citrix Endpoint Management finden Sie unter Zugriffssteuerung.

Citrix unterstützt die folgenden Lösungen für die Integration mit Citrix Endpoint Management:

- NetScaler Gateway

-

ForeScout

- Citrix® garantiert keine Integration für andere NAC-Lösungen.

Mit einer NAC-Appliance in Ihrem Netzwerk:

- Citrix Endpoint Management unterstützt NAC als Endpunktsicherheitsfunktion für iOS-, Android Enterprise- und Android-Geräte.

- Sie können Filter in Citrix Endpoint Management aktivieren, um Geräte basierend auf Regeln oder Eigenschaften als konform oder nicht konform für NAC festzulegen. Zum Beispiel:

- Wenn ein verwaltetes Gerät in Citrix Endpoint Management die angegebenen Kriterien nicht erfüllt, kennzeichnet Citrix Endpoint Management das Gerät als nicht konform. Eine NAC-Appliance blockiert nicht konforme Geräte in Ihrem Netzwerk.

- Wenn auf einem verwalteten Gerät in Citrix Endpoint Management nicht konforme Apps installiert sind, kann ein NAC-Filter die VPN-Verbindung blockieren. Infolgedessen kann ein nicht konformes Benutzergerät über das VPN nicht auf Apps oder Websites zugreifen.

- Wenn Sie NetScaler Gateway für NAC verwenden, können Sie Split-Tunneling aktivieren, um zu verhindern, dass das NetScaler Gateway-Plug-in unnötigen Netzwerkverkehr an NetScaler Gateway sendet. Weitere Informationen zum Split-Tunneling finden Sie unter [Konfigurieren des Split-Tunneling](/en-us/citrix-gateway/13/vpn-user-config/configure-plugin-connections/ng-plugin-split-tunneling-tsk.html).

Unterstützte NAC-Konformitätsfilter

Citrix Endpoint Management unterstützt die folgenden NAC-Konformitätsfilter:

Anonyme Geräte: Überprüft, ob sich ein Gerät im anonymen Modus befindet. Diese Überprüfung ist verfügbar, wenn Citrix Endpoint Management den Benutzer nicht erneut authentifizieren kann, wenn ein Gerät versucht, sich wieder zu verbinden.

Verbotene Apps: Überprüft, ob ein Gerät verbotene Apps enthält, wie in einer App-Zugriffsrichtlinie definiert. Weitere Informationen zu dieser Richtlinie finden Sie unter Geräterichtlinien für den App-Zugriff.

Inaktive Geräte: Überprüft, ob ein Gerät inaktiv ist, wie durch die Einstellung Schwellenwert für Gerätinaktivitätstage in den Servereigenschaften definiert. Details finden Sie unter Servereigenschaften.

Fehlende erforderliche Apps: Überprüft, ob auf einem Gerät erforderliche Apps fehlen, wie in einer App-Zugriffsrichtlinie definiert.

Nicht vorgeschlagene Apps: Überprüft, ob ein Gerät nicht vorgeschlagene Apps enthält, wie in einer App-Zugriffsrichtlinie definiert.

Nicht konformes Kennwort: Überprüft, ob das Benutzerkennwort konform ist. Auf iOS- und Android-Geräten kann Citrix Endpoint Management feststellen, ob das aktuelle Kennwort auf dem Gerät mit der an das Gerät gesendeten Passcode-Richtlinie konform ist. Wenn Citrix Endpoint Management beispielsweise eine Passcode-Richtlinie an ein iOS-Gerät sendet, hat der Benutzer 60 Minuten Zeit, ein Kennwort festzulegen. Bevor der Benutzer das Kennwort festlegt, kann der Passcode nicht konform sein.

Geräte außerhalb der Konformität: Überprüft, ob ein Gerät außerhalb der Konformität ist, basierend auf der Geräteeigenschaft “Außerhalb der Konformität”. Typischerweise ändern automatisierte Aktionen oder Drittanbieter, die Citrix Endpoint Management-APIs verwenden, diese Eigenschaft.

Widerrufener Status: Überprüft, ob das Gerätezertifikat widerrufen wurde. Ein widerrufenes Gerät kann sich erst wieder registrieren, wenn es erneut autorisiert wurde.

Gerootete Android- und Jailbroken iOS-Geräte: Überprüft, ob ein Android- oder iOS-Gerät gerootet oder jailbroken ist.

- Nicht verwaltete Geräte: Überprüft, ob Citrix Endpoint Management ein Gerät verwaltet. Zum Beispiel wird ein in MAM registriertes oder ein nicht registriertes Gerät nicht verwaltet.

Hinweis:

Der Filter “Implizit konform/nicht konform” legt den Standardwert nur auf Geräten fest, die Citrix Endpoint Management verwaltet. Zum Beispiel werden alle Geräte, auf denen eine blockierte App installiert ist oder die nicht registriert sind, als “Nicht konform” gekennzeichnet. Die NAC-Appliance blockiert diese Geräte in Ihrem Netzwerk.

Konfigurationsübersicht

Wir empfehlen Ihnen, die NAC-Komponenten in der angegebenen Reihenfolge zu konfigurieren.

-

Konfigurieren Sie Geräterichtlinien zur Unterstützung von NAC:

Für iOS-Geräte: Siehe Konfigurieren der VPN-Geräterichtlinie zur Unterstützung von NAC.

Für Android Enterprise-Geräte: Siehe Erstellen einer verwalteten Android Enterprise-Konfiguration für Citrix SSO.

Für Android-Geräte: Siehe Konfigurieren des Citrix SSO-Protokolls für Android.

-

Konfigurieren Sie eine NAC-Lösung:

-

NetScaler Gateway, detailliert unter NetScaler Gateway-Richtlinien zur Unterstützung von NAC aktualisieren.

Erfordert die Installation von Citrix SSO auf den Geräten. Siehe NetScaler Gateway-Clients.

-

ForeScout: Siehe die ForeScout-Dokumentation.

-

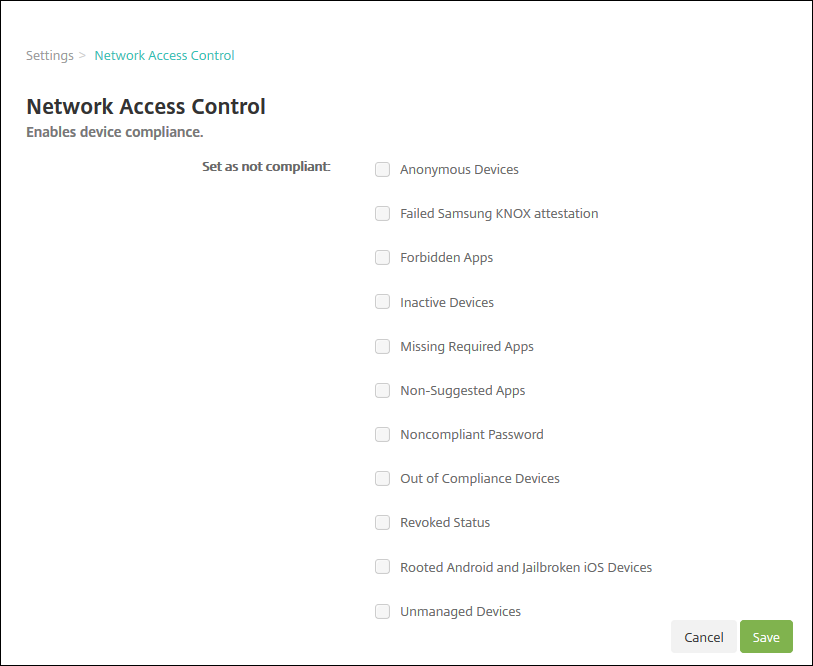

NAC-Filter in Citrix Endpoint Management aktivieren

-

Gehen Sie in der Citrix Endpoint Management-Konsole zu Einstellungen > Netzwerkzugriffssteuerung.

-

Aktivieren Sie die Kontrollkästchen für die Filter Als nicht konform festlegen, die Sie aktivieren möchten.

-

Klicken Sie auf Speichern.

NetScaler Gateway-Richtlinien zur Unterstützung von NAC aktualisieren

Sie müssen erweiterte (nicht klassische) Authentifizierungs- und VPN-Sitzungsrichtlinien auf Ihrem virtuellen VPN-Server konfigurieren.

Diese Schritte aktualisieren ein NetScaler Gateway mit einer der folgenden Eigenschaften:

- Ist in Citrix Endpoint Management integriert.

- Oder ist für VPN eingerichtet, nicht Teil der Citrix Endpoint Management-Umgebung und kann Citrix Endpoint Management erreichen.

Führen Sie auf Ihrem virtuellen VPN-Server in einem Konsolenfenster die folgenden Schritte aus. Die FQDNs und IP-Adressen in den Befehlen und Beispielen sind fiktiv.

-

Wenn Sie klassische Richtlinien auf Ihrem virtuellen VPN-Server verwenden, entfernen und entbinden Sie alle klassischen Richtlinien. Um dies zu überprüfen, geben Sie Folgendes ein:

show vpn vserver <VPN_VServer>Entfernen Sie jedes Ergebnis, das das Wort Classic enthält. Zum Beispiel:

VPN Session Policy Name: PL_OS_10.10.1.1 Type: Classic Priority: 0Um die Richtlinie zu entfernen, geben Sie Folgendes ein:

unbind vpn vserver <VPN_VServer> -policy <policy_name> -

Erstellen Sie die entsprechende erweiterte Sitzungsrichtlinie, indem Sie Folgendes eingeben.

add vpn sessionPolicy <policy_name> <rule> <session action>Zum Beispiel:

add vpn sessionPolicy vpn_nac true AC_OS_10.10.1.1_A_ -

Binden Sie die Richtlinie an Ihren virtuellen VPN-Server, indem Sie Folgendes eingeben.

bind vpn vserver _XM_EndpointManagement -policy vpn_nac -priority 100 -

Erstellen Sie einen virtuellen Authentifizierungsserver, indem Sie Folgendes eingeben.

add authentication vserver <authentication vserver name> <service type> <ip address>Zum Beispiel:

add authentication vserver authvs SSL 0.0.0.0Im Beispiel bedeutet0.0.0.0, dass der virtuelle Authentifizierungsserver nicht öffentlich zugänglich ist. -

Binden Sie ein SSL-Zertifikat an den virtuellen Server, indem Sie Folgendes eingeben.

bind ssl vserver <authentication vserver name> -certkeyName <Webserver certificate>Zum Beispiel:

bind ssl vserver authvs -certkeyName Star_mpg_citrix.pfx_CERT_KEY -

Ordnen Sie dem virtuellen Authentifizierungsserver vom virtuellen VPN-Server ein Authentifizierungsprofil zu. Erstellen Sie zuerst das Authentifizierungsprofil, indem Sie Folgendes eingeben.

add authentication authnProfile <profile name> -authnVsName <authentication vserver name>Zum Beispiel:

add authentication authnProfile xm_nac_prof -authnVsName authvs -

Ordnen Sie das Authentifizierungsprofil dem virtuellen VPN-Server zu, indem Sie Folgendes eingeben.

set vpn vserver <vpn vserver name> -authnProfile <authn profile name>Zum Beispiel:

set vpn vserver _XM_EndpointManagement -authnProfile xm_nac_prof -

Überprüfen Sie die Verbindung von NetScaler Gateway zu einem Gerät, indem Sie Folgendes eingeben.

curl -v -k https://<Endpoint Management_server>:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_<device_id>"Diese Abfrage überprüft beispielsweise die Konnektivität, indem sie den Compliance-Status für das erste im System registrierte Gerät (

deviceid_1) abruft:curl -v -k https://10.10.1.1:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_1"Ein erfolgreiches Ergebnis sieht ähnlich aus wie im folgenden Beispiel.

HTTP/1.1 200 OK < Server: Apache-Coyote/1.1 < X-Citrix-Device-State: Non Compliant < Set-Cookie: ACNODEID=181311111;Path=/; HttpOnly; Secure <!--NeedCopy--> -

Wenn der vorherige Schritt erfolgreich ist, erstellen Sie die Webauthentifizierungsaktion für Citrix Endpoint Management. Erstellen Sie zuerst einen Richtlinienausdruck, um die Geräte-ID aus dem iOS VPN-Plug-in zu extrahieren. Geben Sie Folgendes ein.

add policy expression xm_deviceid_expression "HTTP.REQ.BODY(10000).TYPECAST_NVLIST_T(\'=\',\'&\').VALUE(\"deviceidvalue\")" -

Senden Sie die Anforderung an Citrix Endpoint Management, indem Sie Folgendes eingeben. In diesem Beispiel ist die IP-Adresse von Citrix Endpoint Management

10.207.87.82und der FQDN istexample.em.cloud.com:4443.add authentication webAuthAction xm_nac -serverIP 10.207.87.82 -serverPort 4443 -fullReqExpr q{"GET /Citrix/Device/v1/Check HTTP/1.1\r\n" + "Host: example.em.cloud.com:4443\r\n" + "X-Citrix-VPN-Device-ID: " + xm_deviceid_expression + "\r\n\r\n"} -scheme https -successRule "HTTP.RES.STATUS.EQ(\"200\") &&HTTP.RES.HEADER(\"X-Citrix-Device-State\").EQ(\"Compliant\")"Die erfolgreiche Ausgabe für den Citrix Endpoint Management NAC ist

HTTP status 200 OK. Der HeaderX-Citrix-Device-Statemuss den WertComplianthaben. -

Erstellen Sie eine Authentifizierungsrichtlinie, der die Aktion zugeordnet werden soll, indem Sie Folgendes eingeben.

add authentication Policy <policy name> -rule <rule> -action <web authentication action>Zum Beispiel:

add authentication Policy xm_nac_webauth_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\")" -action xm_nac -

Konvertieren Sie die vorhandene LDAP-Richtlinie in eine erweiterte Richtlinie, indem Sie Folgendes eingeben.

add authentication Policy <policy_name> -rule <rule> -action <LDAP action name>Zum Beispiel:

add authentication Policy ldap_xm_test_pol -rule true -action 10.10.1.1_LDAP -

Fügen Sie ein Richtlinien-Label hinzu, dem die LDAP-Richtlinie zugeordnet werden soll, indem Sie Folgendes eingeben.

add authentication policylabel <policy_label_name>Zum Beispiel:

add authentication policylabel ldap_pol_label -

Ordnen Sie die LDAP-Richtlinie dem Richtlinien-Label zu, indem Sie Folgendes eingeben.

bind authentication policylabel ldap_pol_label -policyName ldap_xm_test_pol -priority 100 -gotoPriorityExpression NEXT -

Verbinden Sie ein kompatibles Gerät, um einen NAC-Test durchzuführen und eine erfolgreiche LDAP-Authentifizierung zu bestätigen. Geben Sie Folgendes ein.

bind authentication vserver <authentication vserver> -policy <web authentication policy> -priority 100 -nextFactor <ldap policy label> -gotoPriorityExpression END -

Fügen Sie die Benutzeroberfläche hinzu, die dem virtuellen Authentifizierungsserver zugeordnet werden soll. Geben Sie den folgenden Befehl ein, um die Geräte-ID abzurufen.

add authentication loginSchemaPolicy <schema policy>-rule <rule> -action lschema_single_factor_deviceid -

Binden Sie den virtuellen Authentifizierungsserver, indem Sie Folgendes eingeben.

bind authentication vserver authvs -policy lschema_xm_nac_pol -priority 100 -gotoPriorityExpression END -

Erstellen Sie eine erweiterte LDAP-Authentifizierungsrichtlinie, um die Citrix Secure Hub-Verbindung zu aktivieren. Geben Sie Folgendes ein.

add authentication Policy ldap_xm_test_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\").NOT" -action 10.200.80.60_LDAPbind authentication vserver authvs -policy ldap_xm_test_pol -priority 110 -gotoPriorityExpression NEXT