Conexões de rede no Quick Deploy

Introdução

Este artigo fornece detalhes sobre como criar conexões de rede para seus recursos corporativos ao usar uma assinatura do Citrix Managed Azure.

Ao usar sua própria assinatura do Azure gerenciada pelo cliente, não há necessidade de criar uma conexão de rede.

Ao criar um catálogo de Quick Deploy, você indica se e como os usuários acessam locais e recursos em sua rede local corporativa a partir de seus desktops e aplicativos Citrix. Ao usar uma conexão, você deve criar a conexão antes de criar o catálogo.

Ao usar uma assinatura do Citrix Managed Azure, as opções são:

Não é possível alterar o tipo de conexão de um catálogo após a criação desse catálogo.

Requisitos para todas as conexões de rede

- Ao criar uma conexão, você deve ter entradas de servidor DNS válidas.

- Ao usar o Secure DNS ou um provedor de DNS de terceiros, você deve adicionar o intervalo de endereços alocado para uso pelo Citrix DaaS (antigo serviço Citrix Virtual Apps and Desktops) aos endereços IP do provedor de DNS na lista de permissões. Esse intervalo de endereços é especificado quando você cria uma conexão.

- Todos os recursos de serviço que usam a conexão (máquinas ingressadas no domínio) devem ser capazes de acessar seu servidor NTP (Network Time Protocol), para garantir a sincronização de horário.

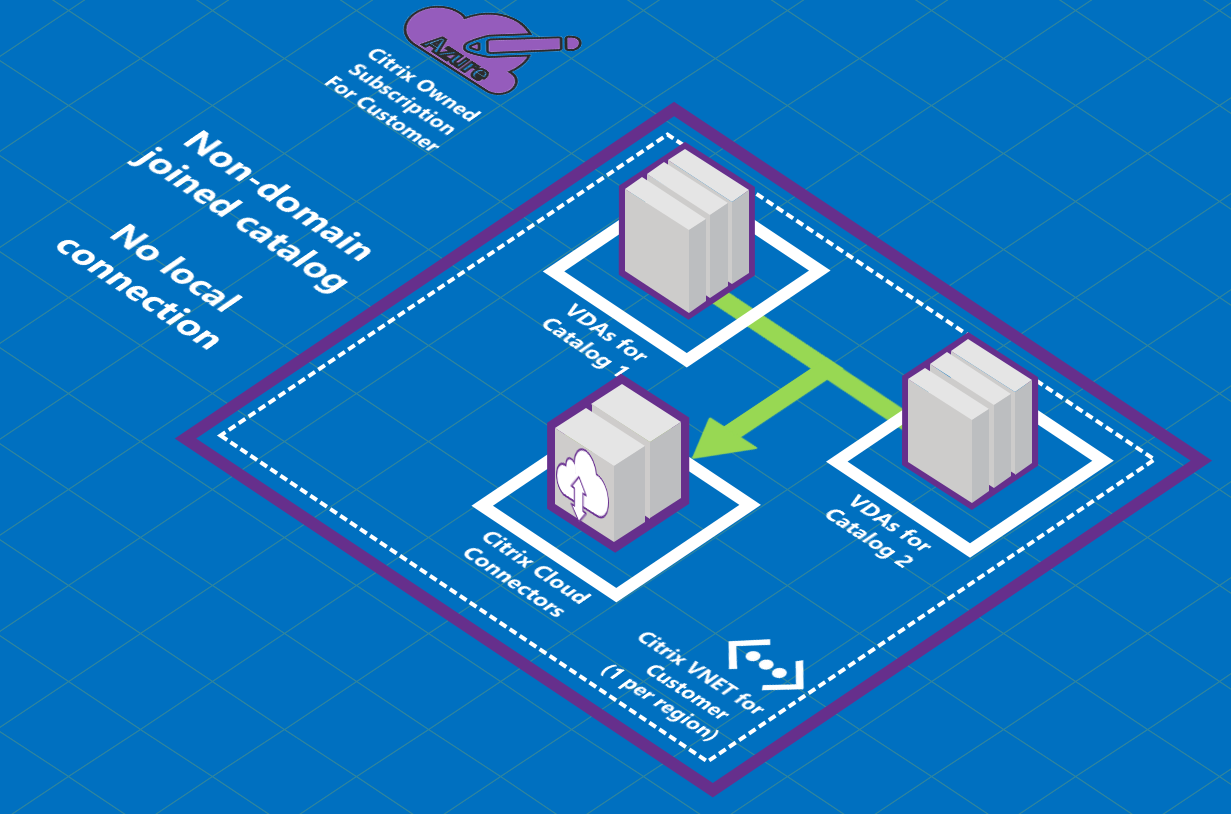

Sem conectividade

Quando um catálogo é configurado com Sem conectividade, os usuários não podem acessar recursos em suas redes locais ou em outras redes. Essa é a única opção ao criar um catálogo usando a criação rápida.

Sobre as conexões emparelhadas do Azure VNet

O peering de rede virtual conecta perfeitamente duas redes virtuais do Azure (VNets): a sua e o Citrix DaaS VNet. O emparelhamento também ajuda a permitir que os usuários acessem arquivos e outros itens de suas redes locais.

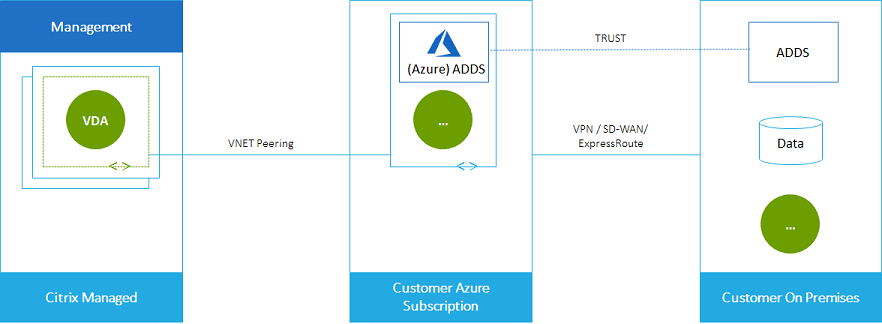

Conforme mostrado no gráfico a seguir, você cria uma conexão usando o emparelhamento VNet do Azure da assinatura do Citrix Managed Azure para o VNet na assinatura do Azure da sua empresa.

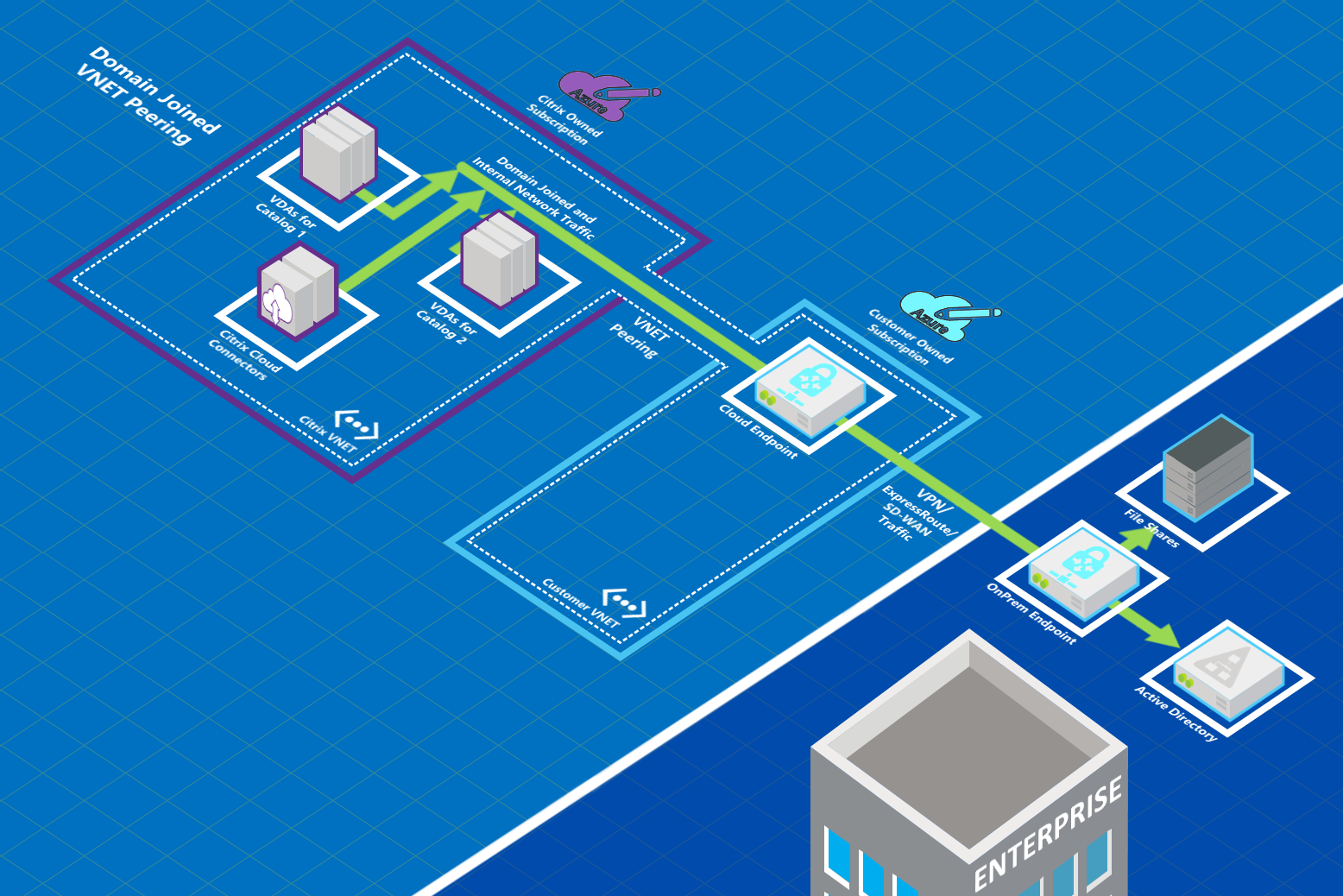

Aqui está outra ilustração do emparelhamento VNet.

Os usuários podem acessar seus recursos de rede (como servidores de arquivos) ingressando no domínio local quando você cria um catálogo. (Ou seja, você ingressa no domínio do AD onde residem compartilhamentos de arquivos e outros recursos necessários.) Sua assinatura do Azure se conecta a esses recursos (nos gráficos, usando uma VPN ou o Azure ExpressRoute). Ao criar o catálogo, você fornece o domínio, a UO e as credenciais da conta.

Importante:

- Saiba mais sobre o emparelhamento do Azure VNet antes de usá-lo neste serviço.

- Crie uma conexão de emparelhamento VNet antes de criar um catálogo que a use.

Rotas personalizadas de peering do Azure VNet

As rotas personalizadas ou definidas pelo usuário substituem as rotas do sistema padrão do Azure para direcionar o tráfego entre máquinas virtuais em um emparelhamento VNet, redes locais e a Internet. Você pode usar rotas personalizadas se houver redes que se espera que os recursos do Citrix DaaS acessem, mas não estejam diretamente conectadas por meio de emparelhamento de VNet. Por exemplo, você pode criar uma rota personalizada que force o tráfego através de um dispositivo de rede para a Internet ou para uma sub-rede de rede local.

Para usar rotas personalizadas:

- Você deve ter um gateway de rede virtual do Azure existente ou um dispositivo de rede como o Citrix SD-WAN em seu ambiente Citrix DaaS.

- Ao adicionar rotas personalizadas, você deve atualizar as tabelas de rotas da sua empresa com as informações VNet de destino do Citrix DaaS para garantir a conectividade de ponta a ponta.

- As rotas personalizadas são exibidas no Citrix DaaS na ordem em que são inseridas. Essa ordem de exibição não afeta a ordem na qual o Azure seleciona rotas.

Antes de usar rotas personalizadas, consulte o artigo da Microsoft Virtual network traffic routing para saber mais sobre como usar rotas personalizadas, tipos de salto seguinte e como o Azure seleciona rotas para tráfego de saída.

Você pode adicionar rotas personalizadas ao criar uma conexão de emparelhamento do Azure VNet ou para as existentes em seu ambiente Citrix DaaS. Quando você estiver pronto para usar rotas personalizadas com seu emparelhamento de VNet, consulte as seções a seguir neste artigo:

- Para rotas personalizadas com novos peerings do Azure VNet: Create an Azure VNet peering connection

- Para rotas personalizadas com peerings de VNet do Azure existentes: Manage custom routes for existing Azure VNet peer connections

Requisitos e preparação de peering do Azure VNet

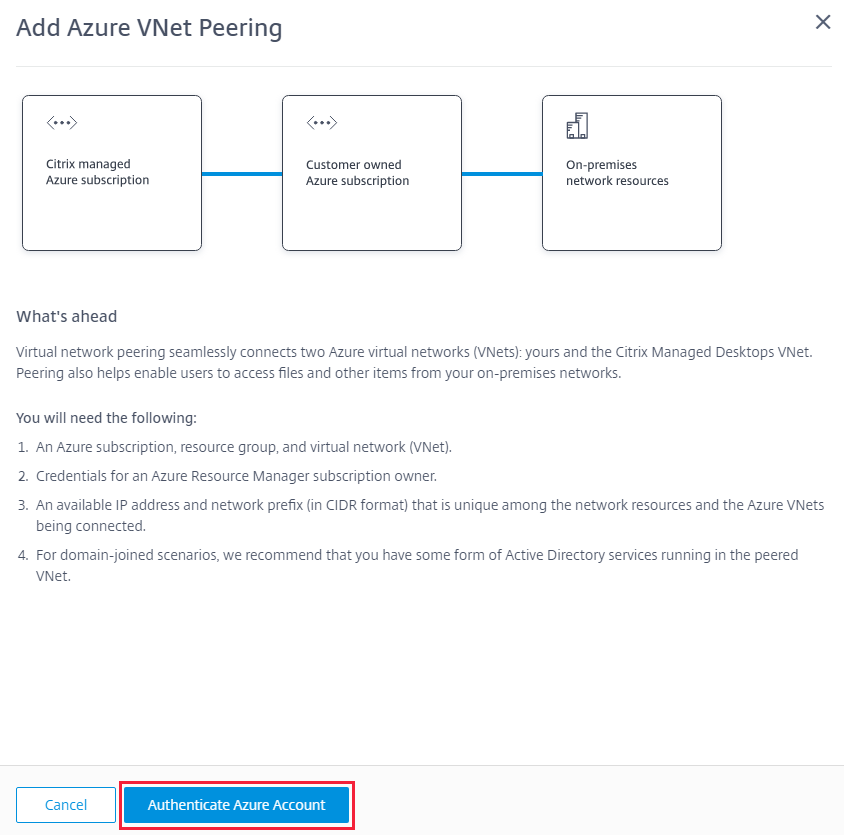

- Credenciais para um proprietário da assinatura do Azure. Essa deve ser uma conta do Azure Active Directory. Este serviço não oferece suporte a outros tipos de conta, como live.com ou contas externas do Azure AD (em um locatário diferente).

- Uma assinatura do Azure, um grupo de recursos e uma rede virtual (VNet).

- Configure as rotas de rede do Azure para que os VDAs na assinatura do Citrix Managed Azure possam se comunicar com seus locais de rede.

- Abra os grupos de segurança de rede do Azure da sua VNet para o intervalo de IP especificado.

-

Active Directory: em cenários de ingresso em domínios, recomendamos que você tenha alguma forma de serviços do Active Directory em execução na VNet emparelhada. Isso aproveita as características de baixa latência da tecnologia de emparelhamento VNet do Azure.

Por exemplo, a configuração pode incluir os Serviços de Domínio do Azure Active Directory (AADDS), uma VM de controlador de domínio na VNet ou o Azure AD Connect ao Active Directory local.

Depois de habilitar o AADDS, você não poderá mover seu domínio gerenciado para uma VNet diferente sem excluir o domínio gerenciado. Portanto, é importante selecionar a VNet correta para habilitar seu domínio gerenciado. Antes de continuar, leia o artigo da Microsoft Networking considerations for Azure AD Domain Services.

-

VNet IP range: ao criar a conexão, você deve fornecer um espaço de endereço CIDR disponível (endereço IP e prefixo de rede) que seja exclusivo entre os recursos de rede e as VNets do Azure conectadas. Esse é o intervalo de IP atribuído às VMs dentro da VNet emparelhada do Citrix DaaS.

Lembre-se de especificar um intervalo de IP que não se sobreponha a nenhum endereço usado em suas redes do Azure e locais.

-

Por exemplo, se sua VNet do Azure tiver um espaço de endereço de 10.0.0.0 /16, crie a conexão de emparelhamento VNet no Citrix DaaS como algo como 192.168.0.0 /24.

-

Neste exemplo, criar uma conexão de peering com um intervalo de IP 10.0.0.0 /24 seria considerado um intervalo de endereços sobreposto.

Se os endereços se sobrepuserem, poderá não ser possível criar a conexão de emparelhamento VNet. Também não funciona corretamente para tarefas de administração do site.

-

Para saber mais sobre o emparelhamento de VNet, consulte os seguintes artigos da Microsoft.

- Virtual network peering

- Azure VPN Gateway

- Create a Site-to-Site connection in the Azure portal

- VPN Gateway FAQ (procure por “overlap”)

Criar uma conexão emparelhada do Azure VNet

-

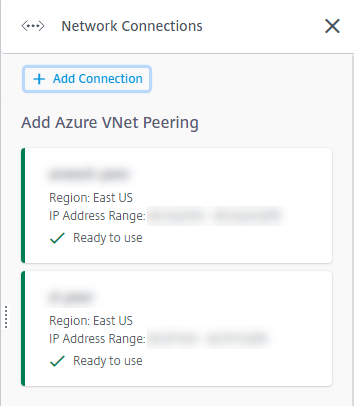

Em Manage > Quick Deploy, expanda Network Connections à direita. Se você já tiver configurado conexões, elas estão listadas.

- Selecione Add Connection.

-

Clique em qualquer lugar na caixa Add Azure VNet Peering .

-

Selecione Authenticate Azure Account.

-

O Citrix DaaS leva você automaticamente para a página de login do Azure para autenticar suas assinaturas do Azure. Depois de entrar no Azure (com as credenciais da conta de administrador global) e aceitar os termos, você retornará à caixa de diálogo de detalhes da criação da conexão.

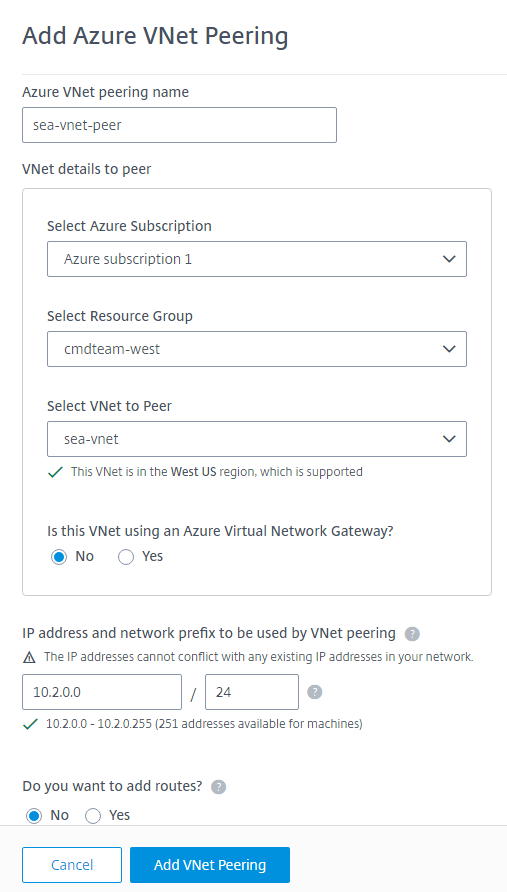

- Digite um nome para o par VNet do Azure.

- Selecione a assinatura do Azure, o grupo de recursos e o VNet to peer.

- Indique se a VNet selecionada usa um Gateway de Rede Virtual do Azure. Para obter informações, consulte o artigo da Microsoft Azure VPN Gateway.

-

Se você respondeu Yes na etapa anterior (a VNet usa um gateway de rede virtual do Azure), indique se deseja habilitar a propagação de rota do gateway de rede virtual. Quando habilitado, o Azure aprende (adiciona) automaticamente todas as rotas por meio do gateway.

Você pode alterar essa configuração posteriormente na página Details da conexão. No entanto, essa alteração pode causar alterações no padrão de rota e interrupções de tráfego VDA. Além disso, se você a desativar posteriormente, deverá adicionar manualmente as rotas às redes que os VDAs usarão.

-

Digite um endereço IP e selecione uma máscara de rede. O intervalo de endereços a ser usado é exibido, além de quantos endereços o intervalo suporta. Certifique-se de que o intervalo de IP não se sobreponha a nenhum endereço usado em suas redes locais e do Azure.

- Por exemplo, se sua VNet do Azure tiver um espaço de endereço de 10.0.0.0 /16, crie a conexão de emparelhamento VNet no Citrix DaaS como algo como 192.168.0.0 /24.

- Neste exemplo, a criação de uma conexão de emparelhamento VNet com um intervalo de IP 10.0.0.0 /24 é considerada um intervalo de endereços sobreposto.

Se os endereços se sobrepuserem, poderá não ser possível criar a conexão de emparelhamento VNet. Também não funciona corretamente para tarefas de administração do site.

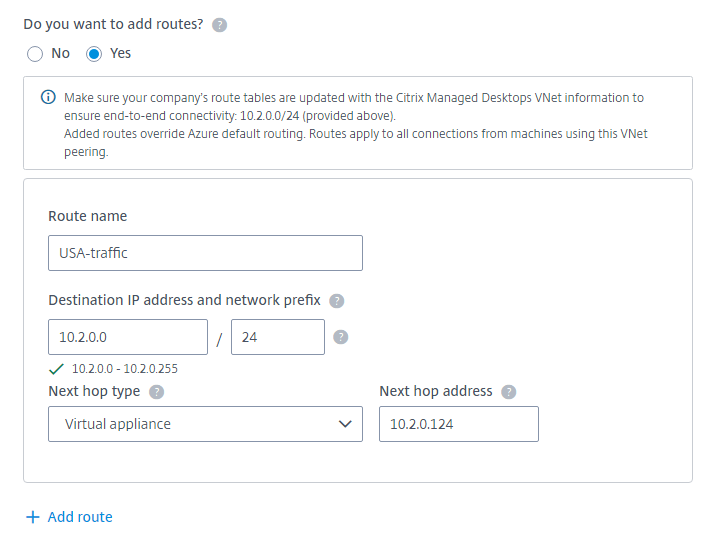

- Indique se você deseja adicionar rotas personalizadas à conexão de emparelhamento VNet. Se selecionar Yes, insira as seguintes informações:

- Digite um nome amigável para a rota personalizada.

- Insira o endereço IP de destino e o prefixo da rede. O prefixo da rede deve estar entre 16 e 24.

-

Selecione um tipo de próximo salto para onde você deseja que o tráfego seja roteado. Se você selecionar Virtual appliance, digite o endereço IP interno do equipamento.

Para obter mais informações sobre os tipos de salto seguinte, consulte a seção Custom routes no artigo da Microsoft Virtual network traffic routing.

- Para criar outra rota personalizada para a conexão, selecione Add route.

- Selecione Add VNet Peering.

Depois que a conexão é criada, ela é listada em Network Connections > Azure VNet Peers no lado direito do painel Manage > Quick Deploy . Quando você cria um catálogo, essa conexão é incluída na lista de conexões de rede disponíveis.

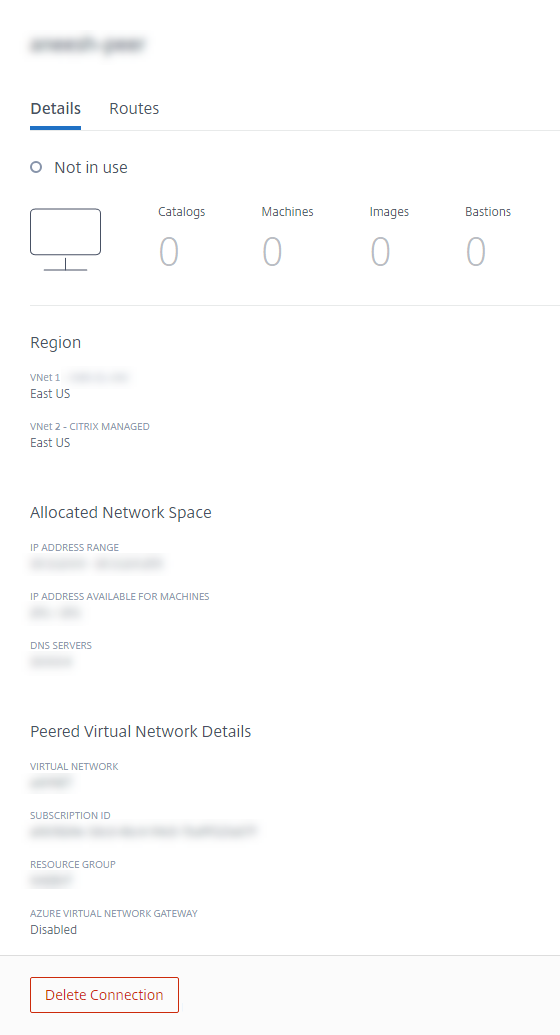

Veja os detalhes da conexão de peering do Azure VNet

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione a conexão emparelhada do Azure VNet que você deseja exibir.

Os detalhes incluem:

- O número de catálogos, máquinas, imagens e bastions que usam essa conexão.

- A região, o espaço de rede alocado e as VNets emparelhadas.

- As rotas atualmente configuradas para a conexão de emparelhamento VNet.

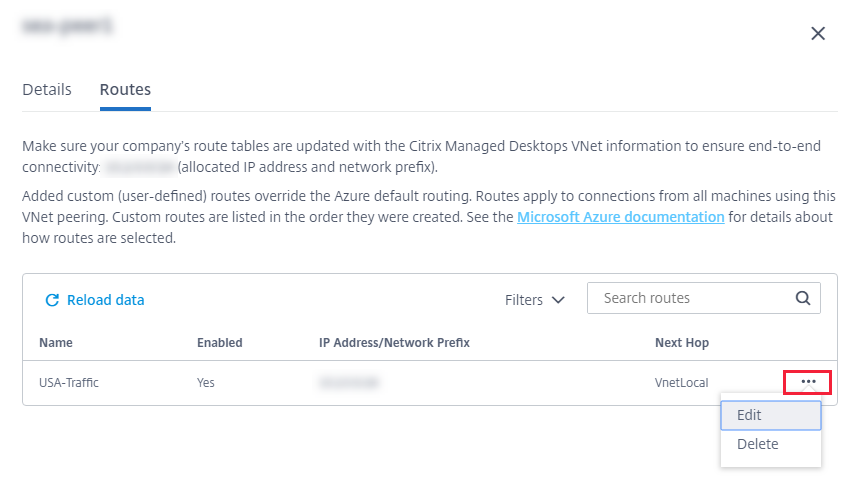

Gerenciar rotas personalizadas para conexões de mesmo nível existentes do Azure VNet

Você pode adicionar novas rotas personalizadas a uma conexão existente ou modificar rotas personalizadas existentes, inclusive a desativação ou exclusão de rotas personalizadas.

Importante:

A modificação, desativação ou exclusão de rotas personalizadas altera o fluxo de tráfego da conexão e pode interromper qualquer sessão de usuário que possa estar ativa.

Para adicionar uma rota personalizada:

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione a conexão que você deseja excluir.

- Nos detalhes da conexão, selecione Routes e, em seguida, selecione Add Route.

- Insira um nome amigável, o endereço IP de destino e o prefixo e o tipo de salto seguinte que você deseja usar. Se você selecionar Virtual Appliance como o tipo de salto seguinte, digite o endereço IP interno do equipamento.

- Indique se você deseja ativar a rota personalizada. Por padrão, a rota personalizada está habilitada.

- Selecione Add Route.

Para modificar ou desativar uma rota personalizada:

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione a conexão que você deseja excluir.

- Nos detalhes da conexão, selecione Routes e localize a rota personalizada que você deseja gerenciar.

-

No menu de reticências, selecione Edit.

- Faça as alterações necessárias no endereço IP e prefixo de destino ou no tipo de próximo salto, conforme necessário.

- Para ativar ou desativar uma rota personalizada, em Enable this route?, selecione Yes ou No.

- Selecione Save.

Para excluir uma rota personalizada:

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione a conexão que você deseja excluir.

- Nos detalhes da conexão, selecione Routes e localize a rota personalizada que você deseja gerenciar.

- No menu de reticências, selecione Delete.

- Selecione eleting a route may disrupt active sessions para reconhecer o impacto da exclusão da rota personalizada.

- Selecione Delete Route.

Excluir uma conexão emparelhada do Azure VNet

Antes de excluir uma conexão emparelhada do Azure VNet, remova todos os catálogos associados a ela. Consulte Delete a catalog.

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione a conexão que você deseja excluir.

- Nos detalhes da conexão, selecione Delete Connection.

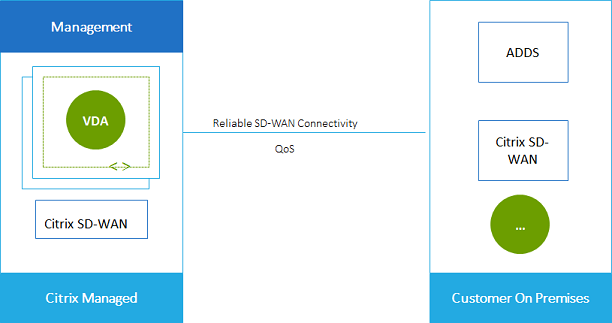

Sobre as conexões SD-WAN

O Citrix SD-WAN otimiza todas as conexões de rede necessárias para o Citrix DaaS. Trabalhando em conjunto com as tecnologias HDX, o Citrix SD-WAN fornece qualidade de serviço e confiabilidade de conexão para o tráfego ICA e Citrix DaaS fora de banda. O Citrix SD-WAN suporta as seguintes conexões de rede:

- Conexão ICA multi-stream entre usuários e seus desktops virtuais

- Acesso à Internet da área de trabalho virtual para sites, aplicativos SaaS e outras propriedades de nuvem

- Acesso da área de trabalho virtual de volta aos recursos locais, como Active Directory, servidores de arquivos e servidores de banco de dados

- Tráfego interativo/em tempo real transportado pelo RTP do mecanismo de mídia no aplicativo Workspace para serviços de Unified Communications hospedados na nuvem, como o Microsoft Teams

- Busca do lado do cliente de vídeos de sites como YouTube e Vimeo

Conforme mostrado no gráfico a seguir, você cria uma conexão SD-WAN a partir da assinatura do Citrix Managed Azure para seus sites. Durante a criação da conexão, os dispositivos SD-WAN VPX são criados na assinatura do Citrix Managed Azure. Do ponto de vista da SD-WAN, esse local é tratado como uma ramificação.

Requisitos e preparação da conexão SD-WAN

-

Se os seguintes requisitos não forem atendidos, a opção de conexão de rede SD-WAN não estará disponível.

- Direitos do serviço Citrix Cloud: Citrix DaaS (antigo serviço Citrix Virtual Apps and Desktops) e SD-WAN Orchestrator.

- Uma implantação de SD-WAN instalada e configurada. A implantação deve incluir um Master Control Node (MCN), seja na nuvem ou no local, e ser gerenciada com o SD-WAN Orchestrator.

-

Intervalo de IP da VNet: forneça um espaço de endereço CIDR disponível (endereço IP e prefixo de rede) exclusivo entre os recursos de rede que estão sendo conectados. Esse é o intervalo de IP atribuído às VMs na VNet do Citrix DaaS.

Tenha o cuidado de especificar um intervalo de IP que não se sobreponha a nenhum endereço usado na nuvem e nas redes locais.

- Por exemplo, se sua rede tiver um espaço de endereço de 10.0.0.0 /16, crie a conexão no Citrix DaaS como algo como 192.168.0.0 /24.

- Neste exemplo, criar uma conexão com um intervalo de IP 10.0.0.0 /24 seria considerado um intervalo de endereços sobreposto.

Se os endereços se sobrepuserem, poderá não ser possível criar a conexão. Também não funciona corretamente para tarefas de administração do site.

-

O processo de configuração da conexão inclui tarefas que você (administrador do Citrix DaaS) e o administrador do SD-WAN Orchestrator devem concluir. Além disso, para concluir suas tarefas, você precisa de informações fornecidas pelo administrador do SD-WAN Orchestrator.

Recomendamos que você revise a orientação neste documento, além da documentação da SD-WAN, antes de criar uma conexão de fato.

Criar uma conexão SD-WAN

Importante:

Para obter detalhes sobre a configuração de SD-WAN, consulte SD-WAN configuration for Citrix DaaS integration.

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione Add Connection.

- Na página Add a network connection, clique em qualquer lugar na caixa SD-WAN.

- A próxima página resume o que vem em seguida. Quando terminar de ler, selecione Start Configuring SD-WAN.

-

Na página Configure SD-WAN, insira as informações fornecidas pelo administrador do SD-WAN Orchestrator.

- Deployment mode: se você selecionar High availability, dois dispositivos VPX serão criados (recomendado para ambientes de produção). Se você selecionar Standalone, será criado um equipamento. Você não pode alterar essa configuração posteriormente. Para mudar para o modo de implantação, você terá que excluir e recriar o branch e todos os catálogos associados.

- Name: digite um nome para o site da SD-WAN.

- Throughput and number of offices: essas informações são fornecidas pelo administrador do SD-WAN Orchestrator.

- Region: a região onde os dispositivos VPX serão criados.

- VDA subnet and SD-WAN subnet: essas informações são fornecidas pelo administrador do SD-WAN Orchestrator. Consulte SD-WAN connection requirements and preparation para obter informações sobre como evitar conflitos.

- Quando terminar, selecione Create Branch.

- A próxima página resume o que procurar no painel Manage > Quick Deploy . Quando terminar de ler, selecione Got it.

- Em Manage > Quick Deploy, a nova entrada SD-WAN em Network Connections mostra o andamento do processo de configuração. Quando a entrada ficar laranja com a mensagem

Awaiting activation by SD-WAN administrator, notifique o administrador do SD-WAN Orchestrator. - Para tarefas de administrador do SD-WAN Orchestrator, consulte a documentação do produto SD-WAN Orchestrator.

- Quando o administrador do SD-WAN Orchestrator terminar, a entrada SD-WAN em Network Connections passará para a cor verde, com a mensagem

You can create catalogs using this connection.

Exibir detalhes da conexão SD-WAN

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione SD-WAN se essa não for a única seleção.

- Selecione a conexão que você deseja exibir.

A tela inclui:

- Details tab: Informações que você especificou ao configurar a conexão.

- Branch Connectivity tab: nome, conectividade de nuvem, disponibilidade, camada de largura de banda, função e local para cada filial e MCN.

Excluir uma conexão SD-WAN

Antes de excluir uma conexão SD-WAN, remova todos os catálogos associados a ela. Consulte Delete a catalog.

- Em Manage > Quick Deploy, expanda Network Connections à direita.

- Selecione SD-WAN se essa não for a única seleção.

- Selecione a conexão que você deseja excluir para expandir seus detalhes.

- Na guia Details, selecione Delete Connection.

- Confirme a exclusão.

Neste artigo

- Introdução

- Requisitos para todas as conexões de rede

- Sem conectividade

-

Sobre as conexões emparelhadas do Azure VNet

- Rotas personalizadas de peering do Azure VNet

- Requisitos e preparação de peering do Azure VNet

- Criar uma conexão emparelhada do Azure VNet

- Veja os detalhes da conexão de peering do Azure VNet

- Gerenciar rotas personalizadas para conexões de mesmo nível existentes do Azure VNet

- Excluir uma conexão emparelhada do Azure VNet

- Sobre as conexões SD-WAN