Logon único do Microsoft Entra

Você pode aproveitar o logon único (SSO) ao usar credenciais do Microsoft Entra ID para acessar aplicativos e desktops virtuais em hosts de sessão ingressados no Microsoft Entra ou ingressados no Microsoft Entra hÃÂbrido.

A seguir, uma visão geral dos componentes de infraestrutura compatÃÂveis com o logon único do Microsoft Entra:

| Identidade da máquina | Citrix DaaS | CVAD Local | Citrix Workspace | Citrix Storefront | Citrix Gateway Service | NetScaler Gateway |

|---|---|---|---|---|---|---|

| Ingressado no Microsoft Entra | Sim | Não | Sim | Não | Sim | Sim |

| Ingressado no Microsoft Entra hÃÂbrido | Sim | Não | Sim | Não | Sim | Sim |

NOTA:

O suporte ao Microsoft Entra ID com o StoreFront está atualmente em versão preliminar. Consulte a documentação do StoreFront para obter detalhes.

A seguir, uma visão geral dos provedores de identidade do Workspace compatÃÂveis com o logon único do Microsoft Entra:

| Identidade da máquina | Entra ID | Active Directory | Active Directory + Token | Okta | SAML | NetScaler Gateway | Autenticação Adaptável | | — | — | — | — | — | — | — | — |

-

Ingressado no Microsoft Entra Sim Não Não Não Sim Não Não -

Ingressado no Microsoft Entra hÃÂbrido Sim Não Não Não Sim Não Não

NOTA

Se você planeja usar o SAML como seu IdP, deve garantir que seu provedor SAML esteja configurado corretamente para oferecer suporte àautenticação baseada no Entra. Consulte SAML usando Microsoft Entra ID e identidades do Microsoft Entra para autenticação do workspace.

A seguir, os métodos de acesso disponÃÂveis em um ambiente Citrix:

- Acesso nativo: Você usa o cliente nativo do aplicativo Citrix Workspace para acessar o Citrix Workspace ou o Citrix Storefront e estabelecer a conexão da sessão.

-

Acesso via navegador: Você acessa o Citrix Workspace ou o Citrix Storefront por meio de um navegador e se conecta ao aplicativo virtual ou àsessão de desktop usando o aplicativo Citrix Workspace para cliente HTML5.

-

Acesso hÃÂbrido: Você acessa o Citrix Workspace ou o Citrix Storefront por meio de um navegador e se conecta ao aplicativo virtual ou àsessão de desktop usando o cliente nativo do aplicativo Workspace.

-

A seguir, uma visão geral dos métodos de acesso compatÃÂveis com o logon único do Microsoft Entra:

-

Método de Acesso Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

Nativo Sim Sim Sim Sim Sim Sim -

Navegador Sim Sim Sim Sim Sim Sim -

HÃÂbrido Sim Não Sim Não Não Não -

A seguir, os requisitos do sistema para usar o logon único do Microsoft Entra:

- Plano de controle: Citrix DaaS

- Citrix Cloud Commercial (EUA, UE e APS)

- Citrix Cloud Japan

- Portal do usuário: Citrix Workspace

-

- Virtual Delivery Agent (VDA)

- Windows: versão 2507 ou mais recente

- Aplicativo Citrix Workspace

- Windows: versão 2507 ou mais recente

- Linux: versão 2508 ou mais recente (versão 2601 ou mais recente necessária para acesso hÃÂbrido)

- Mac: versão 2508 ou mais recente (versão 2511 ou mais recente necessária para acesso hÃÂbrido)

- HTML5: versão 2511 ou mais recente

- Chrome OS: versão 2511 ou mais recente

- Android: versão 2511 ou mais recente

- iOS: versão 2511 ou mais recente

- Extensão Web do Citrix

- SO do host de sessão:

- Windows 11, versão 24H2 com Atualizações Cumulativas de 2025-09 para Windows 11 (KB5065789) ou posterior instalada (compilação 26100.6725)

- Windows Server 2025 com Atualizações Cumulativas de 2026-01 para Windows Server 2025 (KB5073379) ou posterior instalada (compilação 26100.32230)

NOTA

A Extensão Web do Citrix é necessária apenas se seus usuários estiverem aproveitando o acesso hÃÂbrido em dispositivos Windows, Linux ou Mac. Se seus usuários aproveitarem o acesso nativo ou via navegador, a Extensão Web do Citrix não será necessária.

- Se seus usuários estiverem aproveitando o acesso hÃÂbrido, eles devem usar o Microsoft Edge ou o Google Chrome e instalar a Extensão Web do Citrix. O logon único do Microsoft Entra com acesso hÃÂbrido não é compatÃÂvel com outros navegadores.

- O Reconexão Automática do Cliente não é compatÃÂvel quando o logon único do Microsoft Entra é usado para fazer logon na sessão. Esse recurso é desativado automaticamente quando esse método de logon é usado. A Confiabilidade da Sessão ainda está disponÃÂvel para reconexão automática em caso de interrupções de rede.

- Quando um desktop virtual é bloqueado, o comportamento padrão é exibir a tela de bloqueio do Windows. Dependendo dos seus requisitos de autenticação, talvez seja necessário alterar o comportamento de bloqueio da sessão. Consulte Comportamento de bloqueio da sessão para obter mais detalhes.

- Se estiver usando hosts de sessão ingressados no Microsoft Entra hÃÂbrido, o logon único não funciona por padrão para membros de grupos privilegiados, como Administradores de DomÃÂnio. Para habilitá-lo, adicione o grupo ou usuário àlista de permissões do Controlador de DomÃÂnio Somente Leitura (RODC) para acesso Kerberos do Microsoft Entra. Consulte TGT Kerberos do Microsoft Entra e controle de acesso do Active Directory para obter detalhes.

-

O Microsoft Entra External ID não é compatÃÂvel no momento. Se você precisar fornecer acesso a usuários convidados, consulte SAML usando Entra ID para identidades de Convidado e B2B para autenticação do workspace.

-

Como configurar o logon único do Microsoft Entra

A configuração do logon único do Microsoft Entra consiste nas seguintes etapas:

- Configuração do Azure e do Microsoft Entra ID

- Registre os aplicativos cliente e de recurso do Citrix.

- Habilite o protocolo de autenticação dos Serviços de ÃÂrea de Trabalho Remota do Microsoft Entra ID para o aplicativo de recurso do Citrix.

- Oculte o prompt de consentimento do usuário.

- Aprove o aplicativo cliente.

- Crie um objeto de servidor Kerberos (somente ambientes ingressados no Microsoft Entra hÃÂbrido).

- Revise as polÃÂticas de Acesso Condicional do Microsoft Entra.

- Configuração do Citrix

- Provisione hosts de sessão com a versão de SO, tipo de identidade e versão de VDA necessários.

- Configure o Citrix Workspace:

- Configure um Provedor de Identidade apropriado.

- Os detalhes de cada etapa de configuração são fornecidos nas seções a seguir.

Para aproveitar o logon único do Microsoft Entra, você deve primeiro permitir a autenticação do Microsoft Entra para Windows em seu locatário do Microsoft Entra ID, o que permite a emissão dos tokens de autenticação necessários que permitem aos usuários fazer logon nos hosts de sessão ingressados no Microsoft Entra e ingressados no Microsoft Entra hÃÂbrido.

A pessoa que faz a configuração do Azure deve ter atribuÃÂda uma das seguintes funções internas do Microsoft Entra ou equivalente, no mÃÂnimo:

A configuração pode ser concluÃÂda pelo Portal do Azure, usando o SDK do Microsoft Graph PowerShell ou a API do Microsoft Graph. As seções a seguir fornecem detalhes para concluir a configuração pelo Portal do Azure. Se preferir usar o SDK do Microsoft Graph PowerShell ou a API do Microsoft Graph, consulte Configuração do logon único do Microsoft Entra no Azure.

Você deve registrar os aplicativos Citrix Resource e Citrix Client em seu locatário do Azure.

Você pode registrar os aplicativos Citrix pelo portal do Citrix Cloud:

-

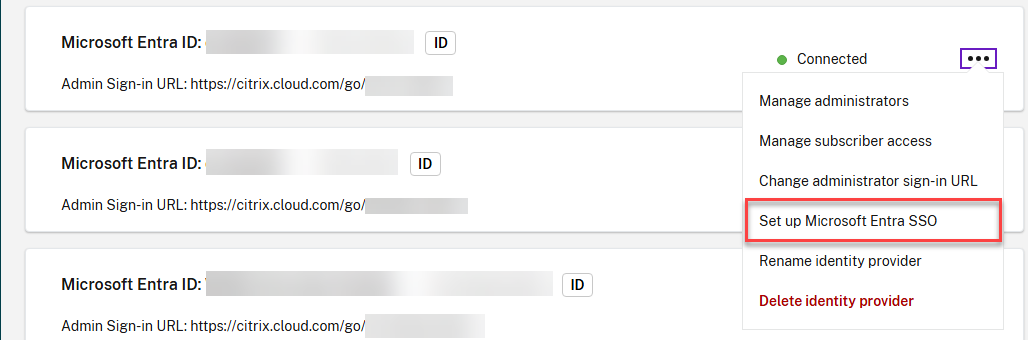

Abra o menu no canto superior esquerdo e selecione

Gerenciamento de identidade e acesso. -

Na página

Autenticação, procure o provedor de identidade do Microsoft Entra ID para o qual você deseja habilitar o logon único do Microsoft Entra. -

Abra o menu de opções e selecione

Configurar SSO do Microsoft Entra.

-

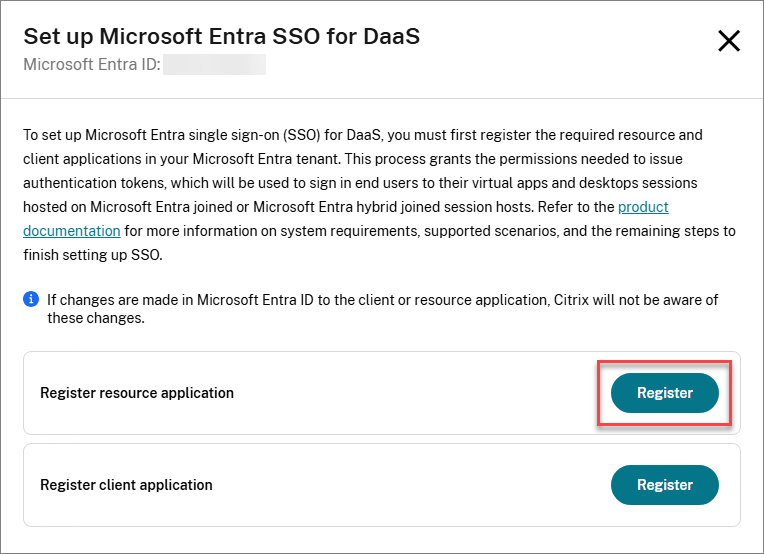

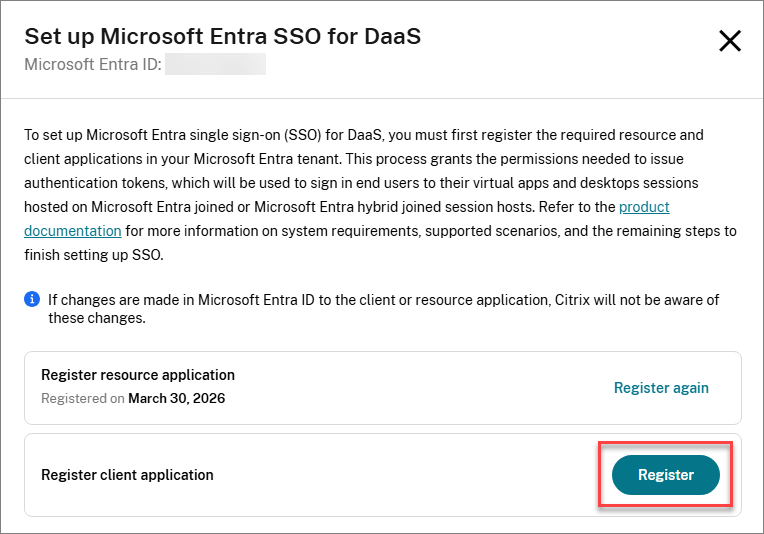

Clique em

Registrarao lado de Registrar aplicativo de recurso.

-

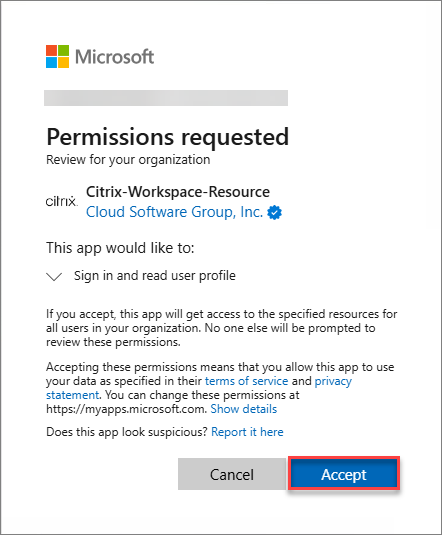

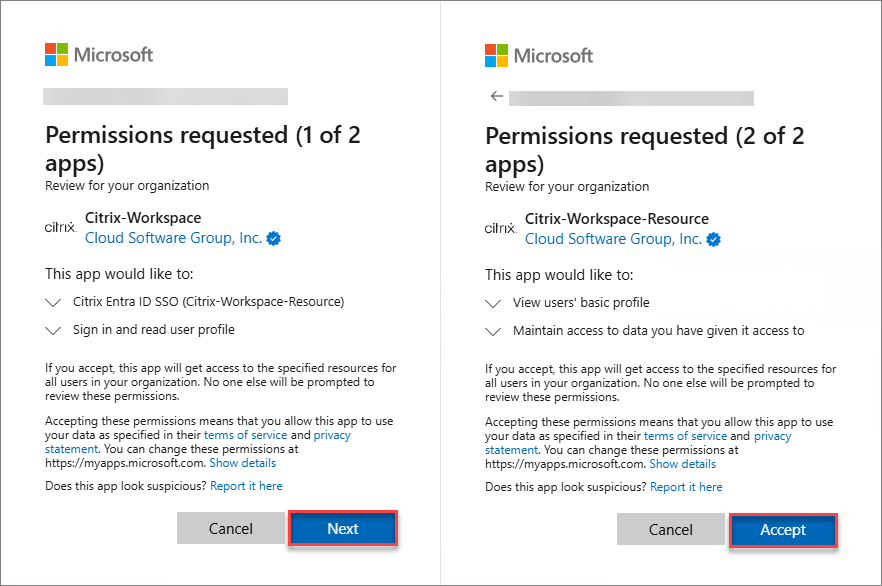

Aceite as permissões solicitadas para o aplicativo Citrix Resource.

-

Clique em

Registrarao lado de Registrar aplicativo cliente.

-

Aceite as permissões solicitadas para o aplicativo Citrix Client.

Como alternativa, você pode usar as seguintes URLs de consentimento para registrar os aplicativos. Certifique-se de registrar o aplicativo de Recurso primeiro, seguido pelo aplicativo Cliente.

- Citrix Cloud EUA, UE, APS

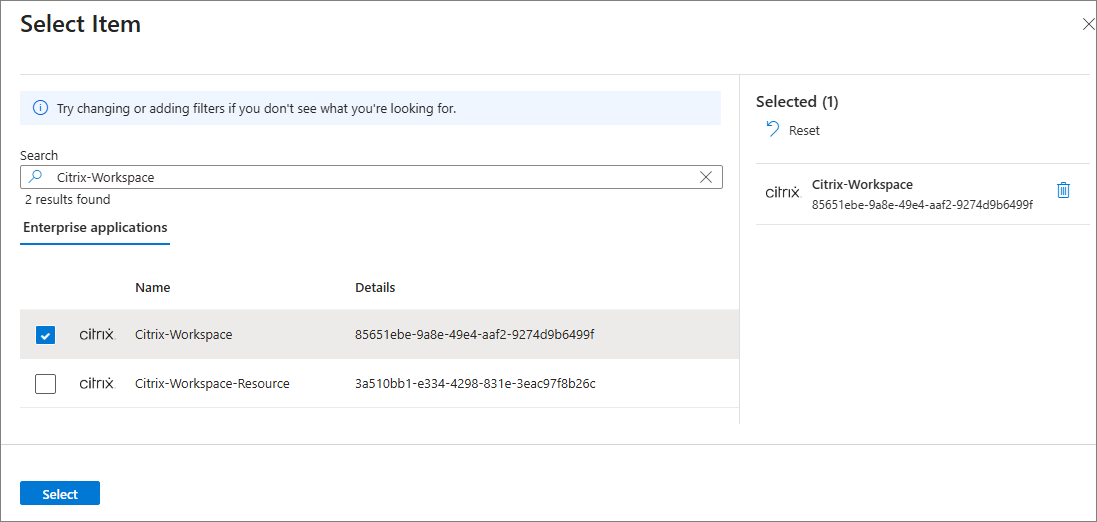

- Aplicativo de recurso: `https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c`

- Aplicativo cliente: `https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f`

- Citrix Cloud Japão

- Aplicativo de recurso: `https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b`

- Aplicativo cliente: `https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916`

As permissões dos aplicativos são as seguintes:

Um aplicativo é criado com as seguintes permissões:

| Nome da API | Valor da reivindicação | Permissão | Tipo |

- | – | – | – | – |

-

Microsoft Graph User.Read Entrar e ler perfil de usuário Delegado - Para Citrix Cloud EUA, UE e APS, o aplicativo é chamado Citrix-Workspace-Resource (ID do aplicativo 3a510bb1-e334-4298-831e-3eac97f8b26c).

Para Citrix Cloud Japão, o aplicativo é chamado Citrix-Workspace-Resource-JP (ID do aplicativo 0027603f-364b-40f2-98be-8ca4bb79bf8b).

| Nome da API | Valor da reivindicação | Permissão | Tipo |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

SSO do Citrix Entra ID

|

Delegado

|

| Microsoft Graph | User.Read | Entrar e ler perfil de usuário | Delegado |

Para Citrix Cloud EUA, UE e APS, o aplicativo é chamado Citrix-Workspace (ID do aplicativo 85651ebe-9a8e-49e4-aaf2-9274d9b6499f).

Para Citrix Cloud Japão, o aplicativo é chamado Citrix-Workspace-JP (ID do aplicativo 0fa97bc0-059c-4c10-8c54-845a1fd5a916).

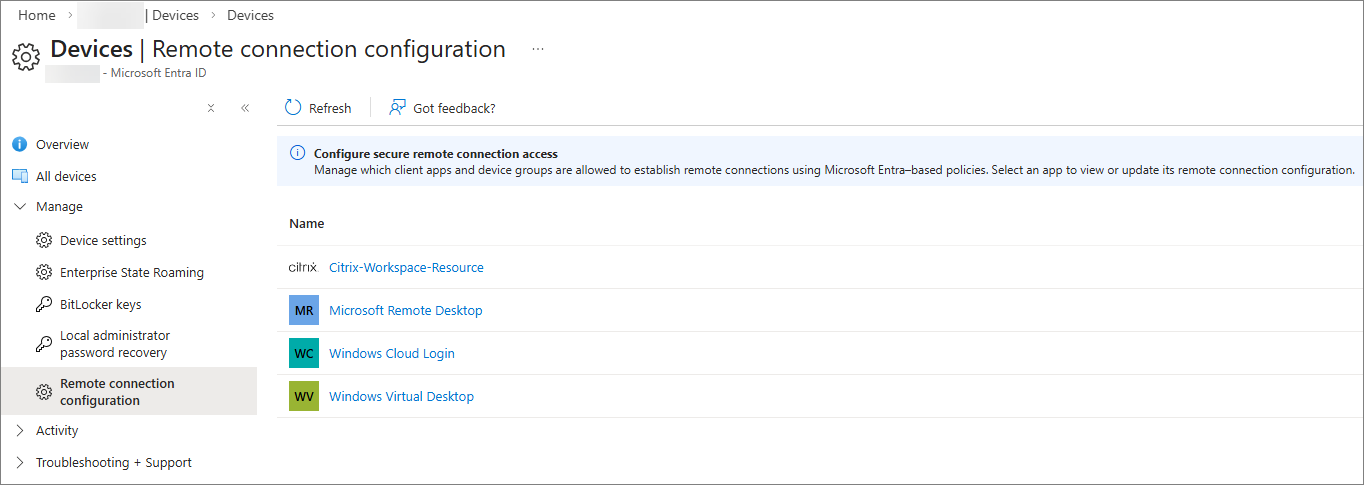

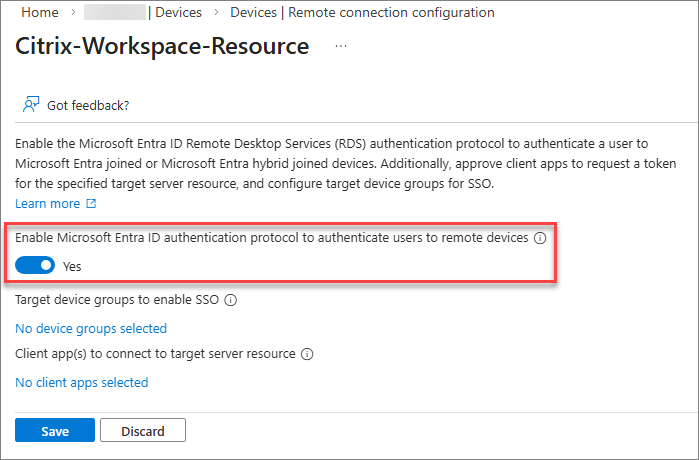

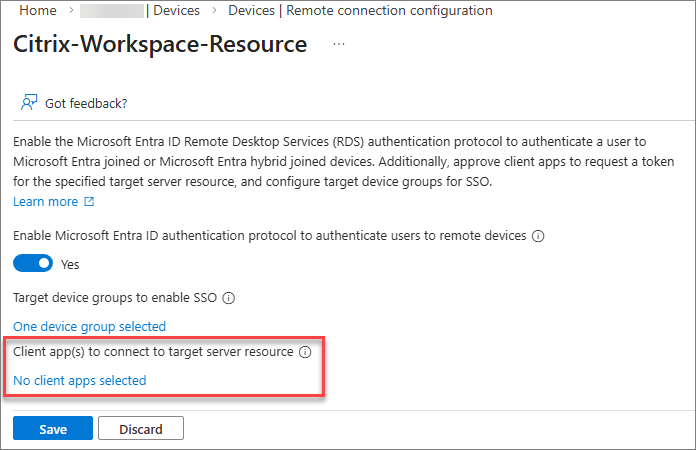

Você deve habilitar o protocolo de autenticação dos Serviços de ÃÂrea de Trabalho Remota do Microsoft Entra ID no aplicativo Citrix Resource. Para fazer isso:

-

No Portal do Azure, navegue até

Microsoft Entra ID>Devices>Manage>Remote connection configuration.

-

Selecione Citrix-Workspace-Resource.

-

Habilite o protocolo de autenticação dos Serviços de ÃÂrea de Trabalho Remota do Microsoft Entra ID.

-

Prossiga para ocultar o prompt de consentimento do usuário.

Por padrão, os usuários são solicitados a permitir a conexão de ÃÂrea de Trabalho Remota ao se conectar a um host de sessão ingressado no Microsoft Entra ou ingressado no Microsoft Entra hÃÂbrido com logon único do Microsoft Entra habilitado, no qual eles devem selecionar “Sim” para permitir o logon único. O Microsoft Entra lembrará até 15 hosts de sessão exclusivos por 30 dias antes de solicitar novamente.

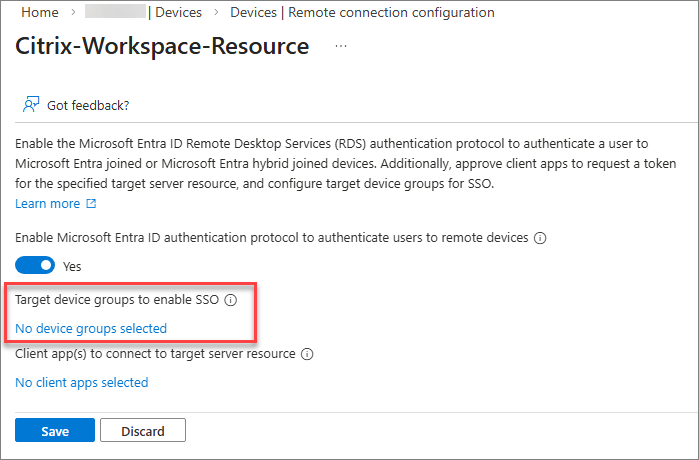

Você pode ocultar esta caixa de diálogo configurando uma lista de dispositivos de destino. Para configurar a lista de dispositivos, você deve criar um ou mais grupos no Microsoft Entra ID que contenham os hosts de sessão ingressados no Microsoft Entra e/ou ingressados no Microsoft Entra hÃÂbrido e, em seguida, autorizar os grupos no aplicativo de recurso, até um máximo de 10 grupos.

Depois de habilitar o protocolo de autenticação dos Serviços de ÃÂrea de Trabalho Remota do Microsoft Entra ID e os grupos terem sido criados:

-

Clique no link para adicionar os grupos de dispositivos de destino e selecione os grupos apropriados.

OBSERVAÇÃO

É altamente recomendável criar um grupo dinâmico para simplificar o gerenciamento de membros do grupo. Embora os grupos dinâmicos normalmente sejam atualizados em 5 a 10 minutos, locatários grandes podem levar até 24 horas.

Grupos dinâmicos exigem a licença Microsoft Entra ID P1 ou a licença Intune for Education. Para obter mais informações, consulte Regras de associação dinâmica para grupos.

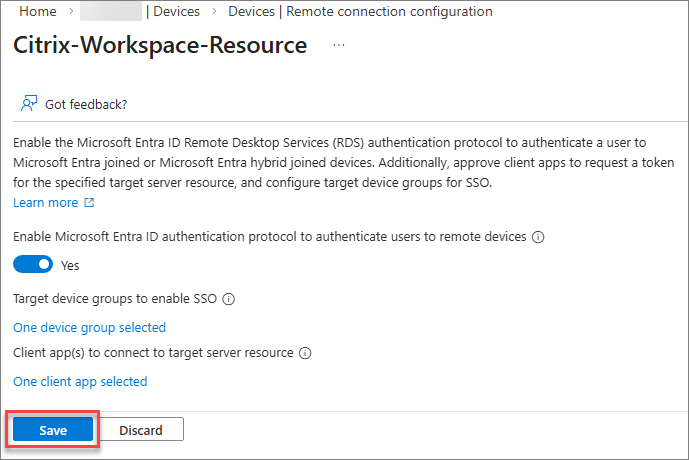

Você deve adicionar explicitamente o aplicativo Citrix Client como um cliente aprovado no aplicativo Citrix Resource:

-

Clique no link para adicionar seus aplicativos cliente confiáveis.

-

Selecione o aplicativo Citrix Client.

-

Selecione “Salvar” para aplicar as alterações de configuração ao aplicativo Citrix Resource.

Se seus hosts de sessão forem ingressados no Microsoft Entra hÃÂbrido, você deverá configurar um objeto de servidor Kerberos no domÃÂnio do Active Directory onde residem as contas de usuário e computador. Consulte Criar um objeto de servidor Kerberos para obter detalhes.

Se você usa ou planeja usar as polÃÂticas de Acesso Condicional do Microsoft Entra, revise a configuração aplicada ao aplicativo Citrix Resource e ao aplicativo Citrix Client para garantir que os usuários tenham a experiência de entrada pretendida.

Para obter orientações detalhadas sobre como configurar o Acesso Condicional ao usar o logon único do Microsoft Entra para DaaS, consulte a documentação da Microsoft. Lembre-se de que as configurações de Acesso Condicional necessárias devem ser aplicadas ao aplicativo Citrix Resource ou ao aplicativo Citrix Client, e não aos aplicativos da Microsoft.

Certifique-se de que os requisitos de sistema para os hosts de sessão sejam atendidos:

- Certifique-se de que os hosts de sessão sejam ingressados no Microsoft Entra ou ingressados no Microsoft Entra hÃÂbrido.

- Instale a versão e o build do sistema operacional necessários, conforme especificado nos requisitos do sistema.

- Instale a versão VDA necessária, conforme especificado nos requisitos do sistema.

Se você está implantando hosts de sessão ingressados no Microsoft Entra hÃÂbrido com Citrix Machine Creation Services, Citrix Provisioning ou Windows 365, pode prosseguir para a próxima seção. Se você estiver provisionando hosts ingressados no Microsoft Entra hÃÂbrido usando qualquer outra ferramenta ou método, deverá adicionar o seguinte valor de registro aos seus hosts de sessão:

- Chave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo de valor: DWORD

- Nome do valor:

AzureADJoinType - Dados:

1

Quando uma área de trabalho virtual é bloqueada, o comportamento padrão é exibir a tela de bloqueio do Windows. Neste ponto, os métodos de autenticação suportados para desbloquear a área de trabalho são nome de usuário e senha ou cartão inteligente.

Se você tiver uma implantação sem senha onde os usuários não sabem suas senhas, é recomendável configurar o comportamento de bloqueio de sessão para desconectar a sessão em vez de mostrar a tela de bloqueio.

-

Hosts de sessão de várias sessões

Você pode configurar esse comportamento habilitando a configuração “Desconectar sessão remota no bloqueio para autenticação da plataforma de identidade da Microsoft” por meio do Intune ou da PolÃÂtica de Grupo. Para obter etapas detalhadas, consulte Configurar o comportamento de bloqueio de sessão para o Azure Virtual Desktop.

-

Hosts de sessão de sessão única

A configuração “Desconectar sessão remota no bloqueio para autenticação da plataforma de identidade da Microsoft” não é atualmente suportada. No entanto, você pode obter o mesmo comportamento criando uma tarefa agendada do Windows.

O script de exemplo a seguir cria uma tarefa agendada em hosts de sessão única que executa

cmd.exe /c tsdisconquando a área de trabalho é bloqueada:```

$service = New-Object -ComObject “Schedule.Service” $service.Connect()

$rootFolder = $service.GetFolder(“") $taskDef = $service.NewTask(0)

$taskDef.RegistrationInfo.Description = “Disconnect session when workstation is locked”

-

Principal (Users group, least privilege)

$principal = $taskDef.Principal $principal.GroupId = “S-1-5-32-545” $principal.RunLevel = 0 # 0 = LeastPrivilege

$settings = $taskDef.Settings $settings.Enabled = $true $settings.AllowDemandStart = $true $settings.DisallowStartIfOnBatteries = $false $settings.StopIfGoingOnBatteries = $false $settings.AllowHardTerminate = $false $settings.StartWhenAvailable = $false

- $settings.RunOnlyIfNetworkAvailable = $false

- $settings.IdleSettings.StopOnIdleEnd = $true

- $settings.IdleSettings.RestartOnIdle = $false

- $settings.Hidden = $false $settings.RunOnlyIfIdle = $false $settings.DisallowStartOnRemoteAppSession = $false $settings.UseUnifiedSchedulingEngine = $true $settings.WakeToRun = $false $settings.ExecutionTimeLimit = “PT0S” # Unlimited $settings.Priority = 7 $settings.MultipleInstances = 1 # IgnoreNew

$trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE $trigger.StateChange = 7 # 7 = SessionLock $trigger.Enabled = $true

$action = $taskDef.Actions.Create(0) # 0 = Exec $action.Path = “cmd.exe” $action.Arguments = “/c tsdiscon”

$rootFolder.RegisterTaskDefinition( “Disconnect on Lock”, # Task name $taskDef, 6, # TASK_CREATE_OR_UPDATE $null, $null, # No specific user/password 3 # TASK_LOGON_GROUP ) | Out-Null

Se você precisar remover a tarefa agendada posteriormente, pode executar o seguinte comando:Unregister-ScheduledTask -TaskName “Disconnect on Lock” -Confirm:$false

```

Você deve configurar o Citrix Workspace para usar o Microsoft Entra ID ou SAML como o IdP. Consulte a documentação do Citrix Workspace para obter detalhes, se necessário.

OBSERVAÇÃO

Se você planeja usar SAML como seu IdP, deve garantir que seu provedor SAML esteja configurado corretamente para suportar a autenticação baseada no Entra. Consulte SAML usando Microsoft Entra ID e identidades do Microsoft Entra para autenticação do workspace.

Se seus usuários acessarem o Citrix Workspace por meio de um navegador da web, nenhuma configuração adicional será necessária. Se você quiser impor o acesso nativo, pode configurar o Citrix Workspace para Exigir que os usuários finais acessem sua loja pelo aplicativo cliente Citrix em configuração de acesso da loja.

Após a configuração da autenticação do Citrix Workspace, você deve habilitar o uso do logon único do Microsoft Entra:

- Crie uma Entidade de Serviço no Citrix Cloud:

- Vá para Gerenciamento de identidade e acesso > Acesso àAPI > Entidades de serviço.

- Clique em “Criar entidade de serviço”.

- Insira um nome para a entidade de serviço e clique em “Avançar”.

- Defina o Acesso para a entidade de serviço:

- Selecione “Acesso total”, ou

- Selecione “Acesso personalizado > Geral > Configuração do Workspace”, então clique em “Avançar”.

- Defina o tempo de expiração do segredo e clique em “Avançar”.

- Clique em “Concluir”.

- Salve o segredo e o ID.

- Baixe e extraia o módulo PowerShell do Citrix Workspace para sua estação de trabalho, ou qualquer máquina que você possa usar para fins administrativos.

- Abra o PowerShell na máquina em que você baixou o módulo PowerShell do Citrix Workspace.

-

Execute os seguintes comandos:

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1†Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->OBSERVAÇÃO:

Esta é uma configuração global que será aplicada a todas as lojas em seu locatário do Citrix Cloud. Atualmente, não é possÃÂvel habilitar ou desabilitar esta configuração em lojas especÃÂficas com base na URL da loja fornecida no comando.

-

Execute o seguinte comando para verificar se a configuração foi aplicada corretamente:

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy--> - Se seus hosts de sessão estiverem ingressados no Microsoft Entra hÃÂbrido, atribua os aplicativos virtuais e/ou áreas de trabalho aos usuários ou grupos do Microsoft Entra apropriados. Quaisquer atribuições existentes a usuários ou grupos do Active Directory podem ser removidas, mas não é obrigatório.

- Se você estiver provisionando seus hosts de sessão ingressados no Microsoft Entra ou ingressados no Microsoft Entra hÃÂbrido com algo diferente de Citrix Machine Creation Services, Citrix Provisioning ou Windows 365, você precisará configurar o tipo de logon para os Grupos de Entrega:

- Se você ainda não tiver o Citrix Remote PowerShell SDK instalado, baixe-o e instale-o em sua estação de trabalho, ou qualquer máquina que você possa usar para fins administrativos.

- Abra um prompt do PowerShell na máquina em que você instalou o Citrix Remote PowerShell SDK.

-

Execute os seguintes comandos:

Ingressados no Microsoft Entra

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Ingressados no Microsoft Entra hÃÂbrido

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

Certifique-se de que os requisitos de sistema para os dispositivos cliente sejam atendidos:

- Instale a versão necessária do aplicativo Citrix Workspace conforme especificado nos requisitos de sistema.

- Se seus usuários forem aproveitar o acesso hÃÂbrido, certifique-se de que a Extensão Web do Citrix esteja instalada. Se seus usuários forem usar acesso nativo ou via navegador, a Extensão Web do Citrix não será necessária.

- Após habilitar o logon único do Microsoft Entra, os usuários podem encontrar o erro da Microsoft AADSTS293005 ao iniciar seu desktop virtual, indicando

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.Para resolver este problema, reinicie o aplicativo Citrix Workspace. - Os usuários podem encontrar um atraso de 30 segundos ao iniciar sessões se o aplicativo Citrix Workspace não oferecer suporte ao logon único do Microsoft Entra ou se usarem acesso hÃÂbrido sem a Extensão Web do Citrix.

- Os usuários podem encontrar um atraso de 30 segundos ao iniciar sessões se o logon único do Microsoft Entra estiver habilitado no Citrix Workspace e a configuração necessária do Azure não tiver sido concluÃÂda.

Se o logon único falhar ao acessar desktops ou aplicativos virtuais, proceda da seguinte forma:

-

Confirme se o logon único do Microsoft Entra está habilitado no Citrix Workspace.

-

Confirme se o método de acesso utilizado pelo usuário é compatÃÂvel.

-

Se o usuário estiver utilizando acesso hÃÂbrido, confirme se a Extensão Web do Citrix está instalada.

-

Confirme se o dispositivo cliente está executando a versão necessária do aplicativo Citrix Workspace.

-

Confirme se seus hosts de sessão estão executando a compilação necessária do Windows.

-

Confirme se seus hosts de sessão estão executando a versão necessária do VDA.

-

Certifique-se de que a configuração do Windows

Always prompt for password upon connectionnão esteja habilitada nos hosts de sessão.Essa configuração é desabilitada por padrão e pode ser configurada por meio da PolÃÂtica de Grupo ou do Intune em

Computer Configuration\Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Security.Você pode verificar no registro se a configuração está habilitada procurando pelo valor

fPromptForPasswordemHKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services. Se o valor for1, a configuração está habilitada e o logon único não estará disponÃÂvel. Se o valor estiver ausente ou for0, a configuração estará desabilitada. - Confirme se a configuração

AzureADJoinTypeestá configurada corretamente nos hosts de sessão:- Chave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo de valor: DWORD

- Nome do valor:

AzureADJoinType - Dados do valor:

1(ingressado no Microsoft Entra hÃÂbrido);2(ingressado no Microsoft Entra)

- Chave:

-

Certifique-se de que os desktops ou aplicativos virtuais sejam atribuÃÂdos a identidades do Microsoft Entra em vez de identidades do Active Directory no Citrix Studio.

-

Confirme se o tipo de logon dos Delivery Groups está configurado corretamente executando o seguinte comando PowerShell:

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Para hosts de sessão ingressados no Microsoft Entra,

MachineLogOnTypedeve ser definido comoAzureAd. Para hosts de sessão ingressados no Microsoft Entra hÃÂbrido,MachineLogOnTypedeve ser definido comoHybridAzureAd. -

Se você estiver usando um IdP SAML, confirme se a configuração necessária foi implementada.

-

Confirme se os aplicativos Citrix Resource e Client estão registrados no locatário do Microsoft Entra.

-

Confirme se o protocolo de autenticação RDS do Microsoft Entra ID está habilitado no aplicativo Citrix Resource.

-

Confirme se o aplicativo Citrix Client foi adicionado como um aplicativo cliente aprovado no aplicativo Citrix Resource.

-

Se seus hosts de sessão forem ingressados no Microsoft Entra hÃÂbrido, confirme se um objeto de servidor Kerberos foi criado no domÃÂnio do Active Directory onde as contas de usuário e computador residem.

- Revise suas polÃÂticas de Acesso Condicional do Microsoft Entra. Certifique-se de que nenhuma polÃÂtica esteja sendo aplicada aos aplicativos Citrix Resource e Client ou aos hosts de sessão que possam afetar a experiência de logon único.