Single sign-on di Microsoft Entra

È possibile sfruttare il single sign-on (SSO) quando si utilizzano le credenziali di Microsoft Entra ID per accedere ad applicazioni e desktop virtuali su host di sessione aggiunti a Microsoft Entra o aggiunti ibridi a Microsoft Entra.

Infrastruttura supportata

Di seguito è riportata una panoramica dei componenti dell’infrastruttura supportati per il single sign-on di Microsoft Entra:

| Identità macchina | Citrix DaaS | CVAD On-prem | Citrix Workspace | Citrix Storefront | Citrix Gateway Service | NetScaler Gateway |

|---|---|---|---|---|---|---|

| Aggiunto a Microsoft Entra | Sì | No | Sì | No | Sì | Sì |

| Aggiunto ibrido a Microsoft Entra | Sì | No | Sì | No | Sì | Sì |

NOTA:

Il supporto di Microsoft Entra ID con StoreFront è attualmente in anteprima. Per i dettagli, fare riferimento alla documentazione di StoreFront.

Provider di identità supportati

Di seguito è riportata una panoramica dei provider di identità di Workspace supportati per il single sign-on di Microsoft Entra:

| Identità macchina | Entra ID | Active Directory | Active Directory + Token | Okta | SAML | NetScaler Gateway | Autenticazione adattiva | | — | — | — | — | — | — | — | — |

-

Aggiunto a Microsoft Entra Sì No No No Sì No No -

Aggiunto ibrido a Microsoft Entra Sì No No No Sì No No

NOTA

Se si prevede di utilizzare SAML come IdP, è necessario assicurarsi che il provider SAML sia configurato correttamente per supportare l’autenticazione basata su Entra. Vedere SAML con Microsoft Entra ID e identità Microsoft Entra per l’autenticazione di Workspace.

Metodi di accesso supportati

Di seguito sono riportati i metodi di accesso disponibili in un ambiente Citrix:

- Accesso nativo: Si utilizza il client nativo dell’app Citrix Workspace per accedere a Citrix Workspace o Citrix Storefront e stabilire la connessione della sessione.

-

Accesso tramite browser: Si accede a Citrix Workspace o Citrix Storefront tramite un browser e ci si connette alla sessione dell’app o del desktop virtuale utilizzando il client Citrix Workspace app per HTML5.

-

Accesso ibrido: Si accede a Citrix Workspace o Citrix Storefront tramite un browser e ci si connette alla sessione dell’app o del desktop virtuale utilizzando il client nativo dell’app Workspace.

-

Di seguito è riportata una panoramica dei metodi di accesso supportati per il single sign-on di Microsoft Entra:

-

Metodo di accesso Windows Linux Mac Chrome OS Android iOS - | — | — | — | — | — | – | – |

-

Nativo Sì Sì Sì Sì Sì Sì -

Browser Sì Sì Sì Sì Sì Sì -

Ibrido Sì No Sì No No No

-

Requisiti di sistema

- Di seguito sono riportati i requisiti di sistema per l'utilizzo del single sign-on di Microsoft Entra:

- Piano di controllo: Citrix DaaS

- Citrix Cloud Commercial (USA, UE e APS)

- Citrix Cloud Japan

- Portale utente: Citrix Workspace

- Virtual Delivery Agent (VDA)

- Windows: versione 2507 o successiva

- App Citrix Workspace

- Windows: versione 2507 o successiva

- Linux: versione 2508 o successiva (versione 2601 o successiva richiesta per l’accesso ibrido)

- Mac: versione 2508 o successiva (versione 2511 o successiva richiesta per l’accesso ibrido)

- HTML5: versione 2511 o successiva

- Chrome OS: versione 2511 o successiva

- Android: versione 2511 o successiva

- iOS: versione 2511 o successiva

- Estensione Web Citrix

- Sistema operativo dell’host di sessione:

- Windows 11, versione 24H2 con Aggiornamenti cumulativi di settembre 2025 per Windows 11 (KB5065789) o successivi installati (build 26100.6725)

- Windows Server 2025 con Aggiornamenti cumulativi di gennaio 2026 per Windows Server 2025 (KB5073379) o successivi installati (build 26100.32230)

NOTA

L’estensione Web Citrix è necessaria solo se gli utenti utilizzeranno l’accesso ibrido su dispositivi Windows, Linux o Mac. Se gli utenti utilizzano l’accesso nativo o tramite browser, l’estensione Web Citrix non è necessaria.

Considerazioni

- Se gli utenti utilizzeranno l’accesso ibrido, devono usare Microsoft Edge o Google Chrome e installare l’estensione Web Citrix. Il single sign-on di Microsoft Entra con accesso ibrido non è supportato con altri browser.

- La riconnessione automatica del client non è supportata quando si utilizza il single sign-on di Microsoft Entra per accedere alla sessione. Questa funzionalità viene automaticamente disabilitata quando si utilizza questo metodo di accesso. L’affidabilità della sessione è comunque disponibile per la riconnessione automatica in caso di interruzioni di rete.

- Quando un desktop virtuale è bloccato, il comportamento predefinito è quello di visualizzare la schermata di blocco di Windows. A seconda dei requisiti di autenticazione, potrebbe essere necessario modificare il comportamento di blocco della sessione. Per maggiori dettagli, vedere Comportamento di blocco della sessione.

- Se si utilizzano host di sessione aggiunti ibridi a Microsoft Entra, il single sign-on non funziona per impostazione predefinita per i membri di gruppi privilegiati come gli amministratori di dominio. Per abilitarlo, aggiungere il gruppo o l’utente all’elenco di elementi consentiti del controller di dominio di sola lettura (RODC) per l’accesso Kerberos di Microsoft Entra. Per i dettagli, vedere TGT Kerberos di Microsoft Entra e controllo dell’accesso di Active Directory.

-

Microsoft Entra External ID non è attualmente supportato. Se è necessario fornire l’accesso agli utenti guest, fare riferimento a SAML con Entra ID per identità guest e B2B per l’autenticazione di Workspace.

-

Come configurare il single sign-on di Microsoft Entra

Panoramica

La configurazione del single sign-on di Microsoft Entra consiste nei seguenti passaggi:

- Configurazione di Azure e Microsoft Entra ID

- Registrare le applicazioni client e risorsa Citrix.

- Abilitare il protocollo di autenticazione dei Servizi Desktop remoto di Microsoft Entra ID per l’applicazione risorsa Citrix.

- Nascondere la richiesta di consenso dell’utente.

- Approvare l’applicazione client.

- Creare un oggetto server Kerberos (solo ambienti aggiunti ibridi a Microsoft Entra).

- Rivedere i criteri di accesso condizionale di Microsoft Entra.

- Configurazione Citrix

- Eseguire il provisioning degli host di sessione con la versione del sistema operativo, il tipo di identità e la versione VDA richiesti.

- Configurare Citrix Workspace:

- Configurare un provider di identità appropriato.

- I dettagli di ogni passaggio di configurazione sono forniti nelle sezioni seguenti.

Configurazione di Azure e Microsoft Entra ID

Per sfruttare il single sign-on di Microsoft Entra, è necessario prima consentire l’autenticazione di Microsoft Entra per Windows nel tenant di Microsoft Entra ID, il che consente di rilasciare i token di autenticazione necessari che permettono agli utenti di accedere agli host di sessione aggiunti a Microsoft Entra e aggiunti ibridi a Microsoft Entra.

La persona che effettua la configurazione di Azure deve avere assegnato, come minimo, uno dei seguenti ruoli predefiniti di Microsoft Entra o un ruolo equivalente:

La configurazione può essere completata tramite il Portale di Azure, utilizzando l’SDK PowerShell di Microsoft Graph o l’API di Microsoft Graph. Le sezioni seguenti forniscono i dettagli per completare la configurazione tramite il Portale di Azure. Se si preferisce utilizzare l’SDK PowerShell di Microsoft Graph o l’API di Microsoft Graph, fare riferimento a Configurazione di Azure per il single sign-on di Microsoft Entra.

Registrare le applicazioni Citrix

È necessario registrare le applicazioni Citrix Resource e Citrix Client nel tenant di Azure.

È possibile registrare le applicazioni Citrix tramite il portale di Citrix Cloud:

-

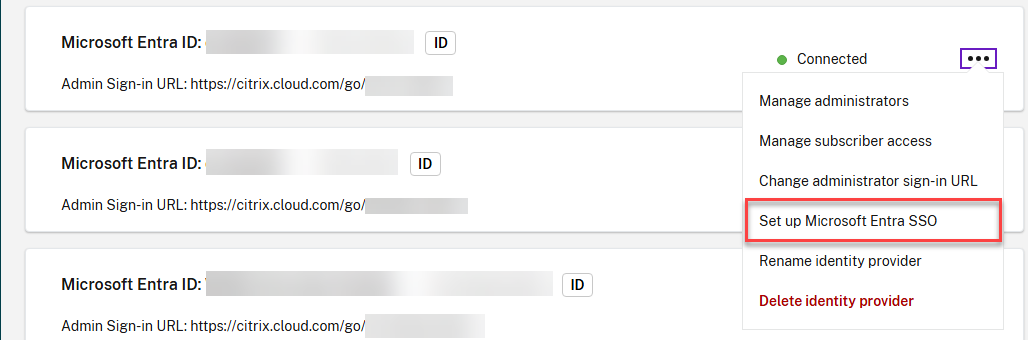

Aprire il menu nell’angolo in alto a sinistra e selezionare

Identity and access management. -

Nella pagina

Authentication, cercare il provider di identità Microsoft Entra ID per il quale si desidera abilitare il single sign-on di Microsoft Entra. -

Aprire il menu delle opzioni e selezionare

Set up Microsoft Entra SSO.

-

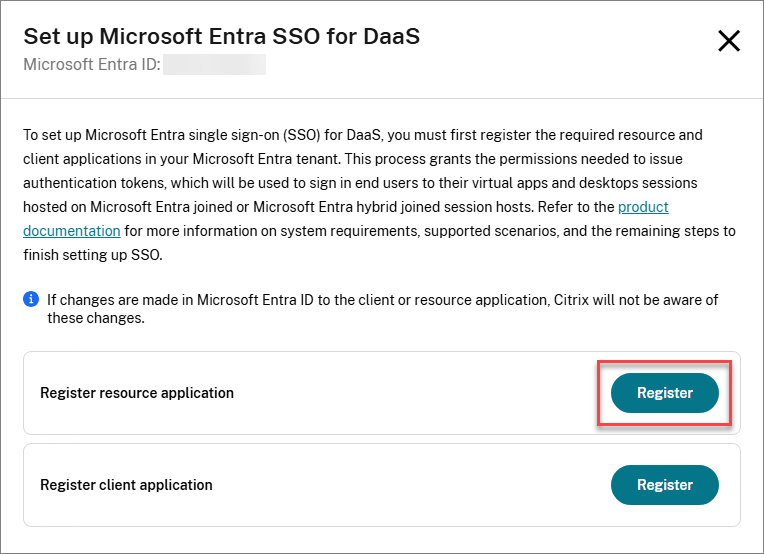

Fare clic su

Registeraccanto a Register resource application.

-

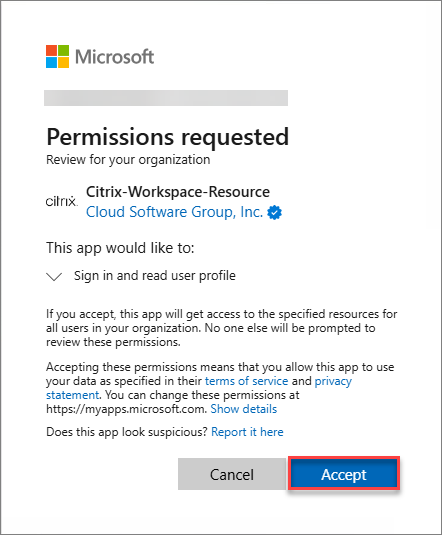

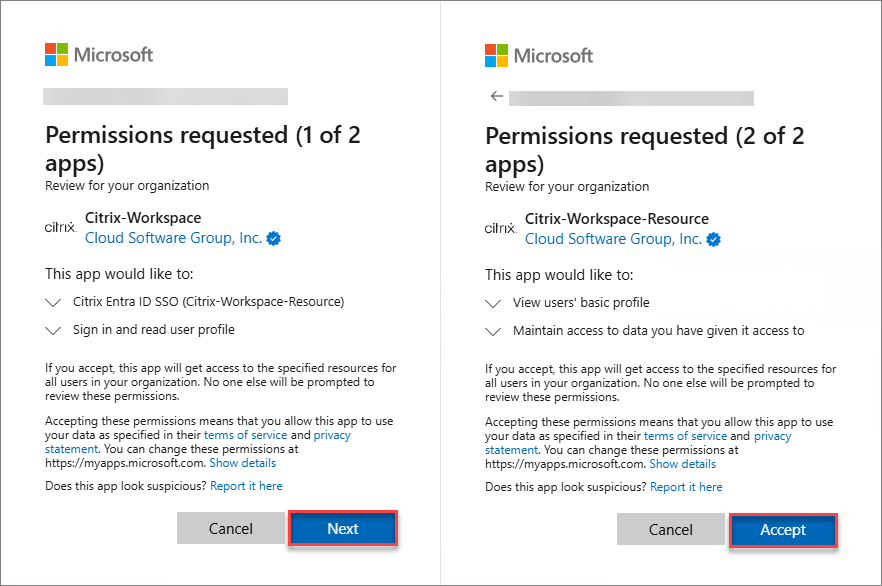

Accettare le autorizzazioni richieste per l’applicazione Citrix Resource.

-

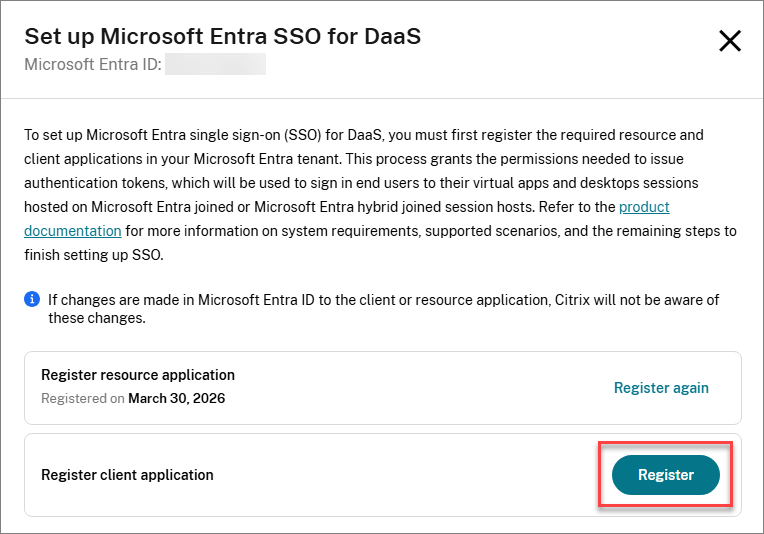

Fare clic su

Registeraccanto a Register client application.

-

Accettare le autorizzazioni richieste per l’applicazione Citrix Client.

In alternativa, è possibile utilizzare i seguenti URL di consenso per registrare le applicazioni. Assicurarsi di registrare prima l’app Resource, seguita dall’app Client.

- Citrix Cloud US, EU, APS

- App risorsa: `https://login.microsoftonline.com/common/adminconsent?client_id=3a510bb1-e334-4298-831e-3eac97f8b26c`

- App client: `https://login.microsoftonline.com/common/adminconsent?client_id=85651ebe-9a8e-49e4-aaf2-9274d9b6499f`

- Citrix Cloud Japan

- App risorsa: `https://login.microsoftonline.com/common/adminconsent?client_id=0027603f-364b-40f2-98be-8ca4bb79bf8b`

- App client: `https://login.microsoftonline.com/common/adminconsent?client_id=0fa97bc0-059c-4c10-8c54-845a1fd5a916`

Di seguito sono riportate le autorizzazioni delle applicazioni:

Applicazione Citrix Resource

Viene creata un’applicazione con le seguenti autorizzazioni:

| Nome API | Valore attestazione | Autorizzazione | Tipo |

- | – | – | – | – |

-

Microsoft Graph User.Read Accedi e leggi il profilo utente Delegata - Per Citrix Cloud US, EU e APS, l’applicazione è denominata Citrix-Workspace-Resource (ID applicazione 3a510bb1-e334-4298-831e-3eac97f8b26c).

Per Citrix Cloud Japan, l’applicazione è denominata Citrix-Workspace-Resource-JP (ID applicazione 0027603f-364b-40f2-98be-8ca4bb79bf8b).

| Nome API | Valore attestazione | Autorizzazione | Tipo |

|---|---|---|---|

| Citrix-Workspace-Resource

Citrix-Workspace-Resource-JP |

user_impersonation

|

SSO di Citrix Entra ID

|

Delegata

|

| Microsoft Graph | User.Read | Accedi e leggi il profilo utente | Delegata |

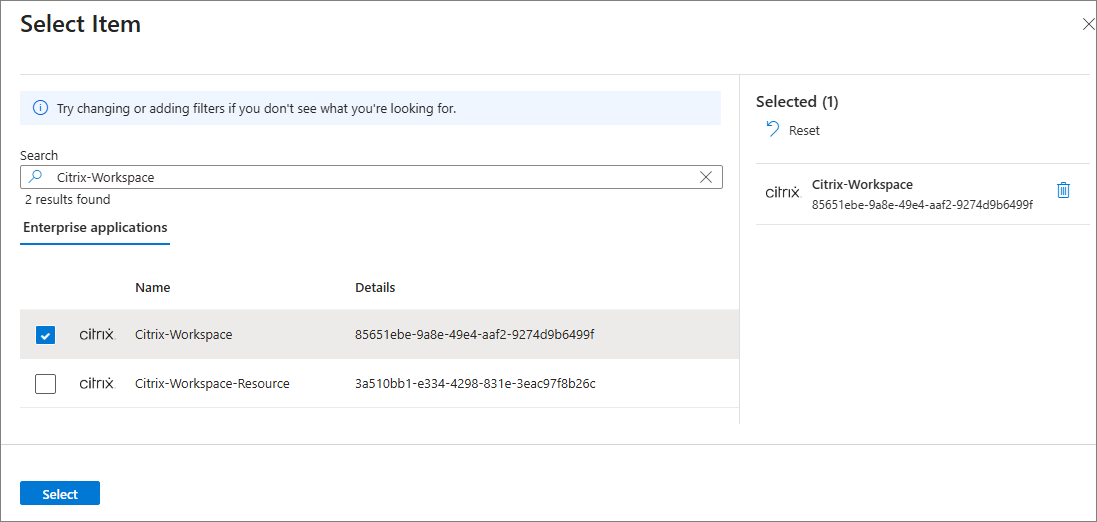

Per Citrix Cloud US, EU e APS, l’applicazione è denominata Citrix-Workspace (ID applicazione 85651ebe-9a8e-49e4-aaf2-9274d9b6499f).

Per Citrix Cloud Japan, l’applicazione è denominata Citrix-Workspace-JP (ID applicazione 0fa97bc0-059c-4c10-8c54-845a1fd5a916).

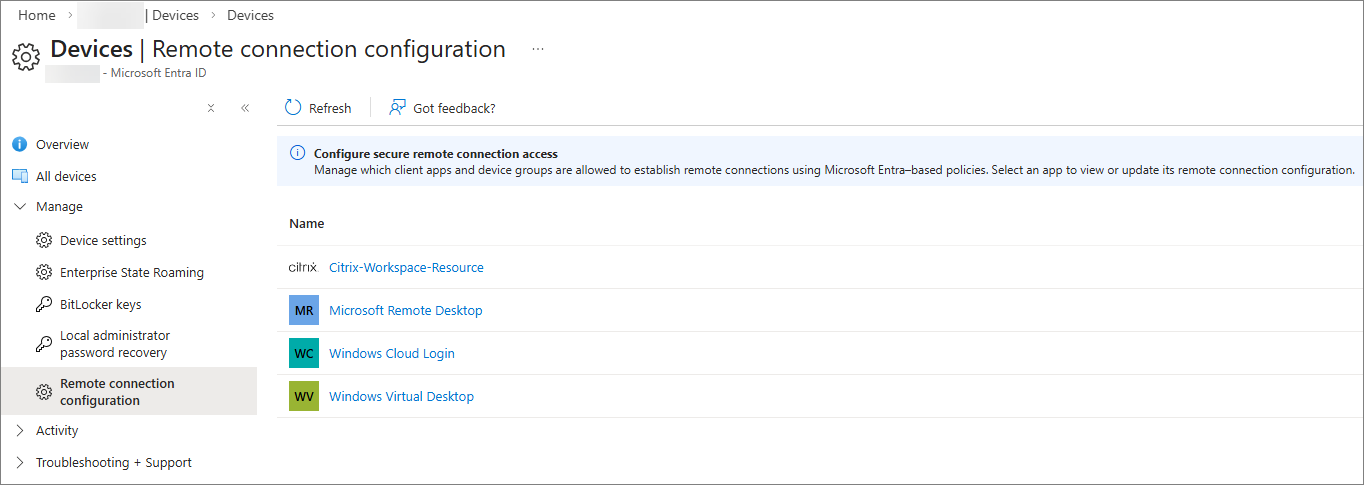

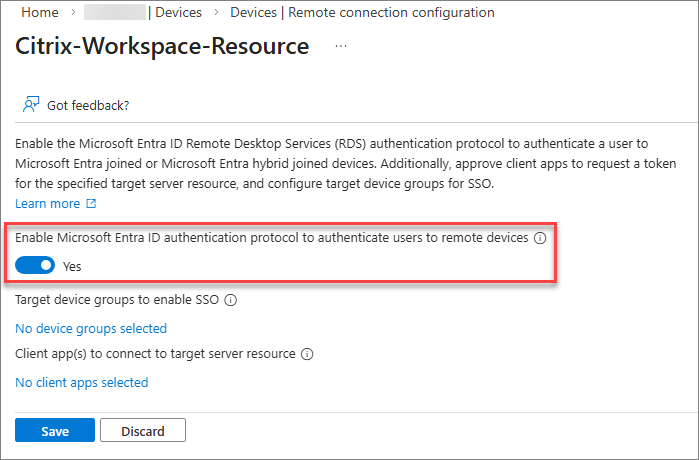

Abilitare il protocollo di autenticazione dei Servizi Desktop remoto di Microsoft Entra ID

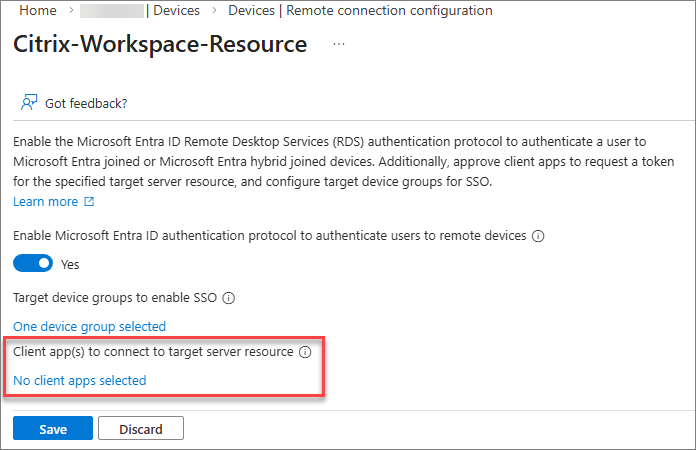

È necessario abilitare il protocollo di autenticazione dei Servizi Desktop remoto di Microsoft Entra ID nell’applicazione Risorsa Citrix. Per farlo:

-

Nel portale di Azure, passare a

Microsoft Entra ID>Dispositivi>Gestisci>Configurazione della connessione remota.

-

Selezionare Citrix-Workspace-Resource.

-

Abilitare il protocollo di autenticazione dei Servizi Desktop remoto di Microsoft Entra ID.

-

Procedere a nascondere la richiesta di consenso dell’utente.

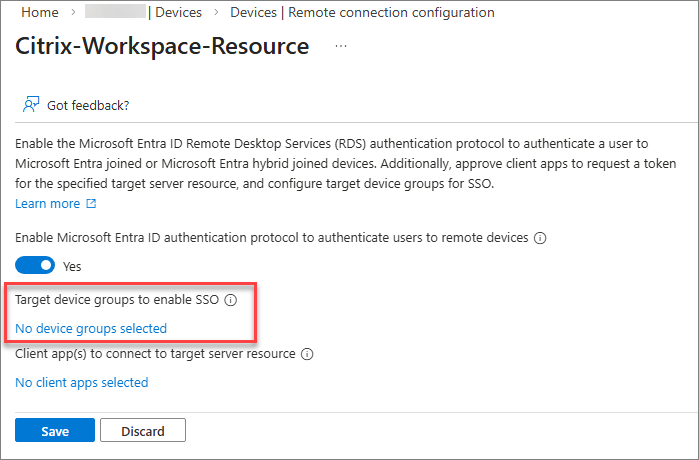

Nascondere la finestra di dialogo di richiesta del consenso dell’utente

Per impostazione predefinita, agli utenti viene richiesto di consentire la connessione Desktop remoto quando si connettono a un host di sessione aggiunto a Microsoft Entra o aggiunto ibrido a Microsoft Entra con l’accesso Single Sign-On di Microsoft Entra abilitato, nel qual caso devono selezionare Sì per consentire l’accesso Single Sign-On. Microsoft Entra memorizzerà fino a 15 host di sessione univoci per 30 giorni prima di richiedere nuovamente il consenso.

È possibile nascondere questa finestra di dialogo configurando un elenco di dispositivi di destinazione. Per configurare l’elenco dei dispositivi, è necessario creare uno o più gruppi in Microsoft Entra ID che contengano gli host di sessione aggiunti a Microsoft Entra e/o aggiunti ibridi a Microsoft Entra e quindi autorizzare i gruppi nell’applicazione risorsa, fino a un massimo di 10 gruppi.

Una volta abilitato il protocollo di autenticazione dei Servizi Desktop remoto di Microsoft Entra ID e creati i gruppi:

-

Fare clic sul collegamento per aggiungere i gruppi di dispositivi di destinazione e selezionare i gruppi appropriati.

NOTA

Si consiglia vivamente di creare un gruppo dinamico per semplificare la gestione dell’appartenenza al gruppo. Sebbene i gruppi dinamici si aggiornino normalmente entro 5-10 minuti, i tenant di grandi dimensioni possono impiegare fino a 24 ore.

I gruppi dinamici richiedono la licenza Microsoft Entra ID P1 o la licenza Intune for Education. Per maggiori informazioni, vedere Regole di appartenenza dinamica per i gruppi.

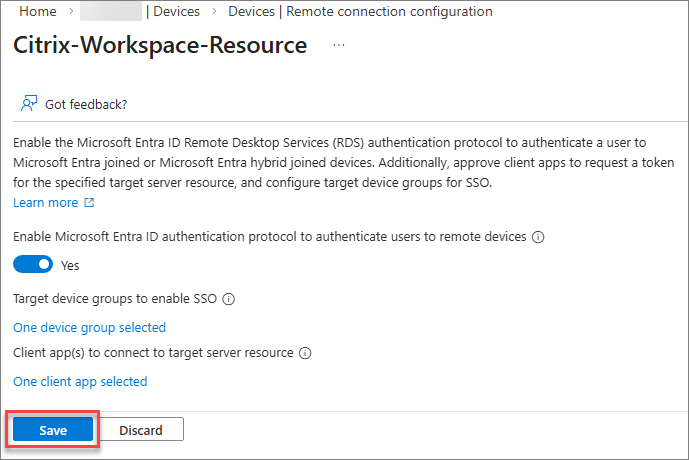

Approvare l’applicazione client

È necessario aggiungere esplicitamente l’applicazione client Citrix come client approvato nell’applicazione Risorsa Citrix:

-

Fare clic sul collegamento per aggiungere le applicazioni client attendibili.

-

Selezionare l’applicazione client Citrix.

-

Selezionare Salva per applicare le modifiche alla configurazione all’applicazione Risorsa Citrix.

Creare un oggetto server Kerberos

Se gli host di sessione sono aggiunti ibridi a Microsoft Entra, è necessario configurare un oggetto server Kerberos nel dominio Active Directory in cui risiedono gli account utente e computer. Per i dettagli, vedere Creare un oggetto server Kerberos.

Rivedere i criteri di accesso condizionale di Microsoft Entra

Se si utilizzano o si prevede di utilizzare i criteri di accesso condizionale di Microsoft Entra, rivedere la configurazione applicata all’applicazione Risorsa Citrix e all’applicazione client Citrix per garantire agli utenti l’esperienza di accesso desiderata.

Per una guida dettagliata sulla configurazione dell’accesso condizionale quando si utilizza l’accesso Single Sign-On di Microsoft Entra per DaaS, fare riferimento alla documentazione Microsoft. Ricordare che le impostazioni di accesso condizionale richieste devono essere applicate all’applicazione Risorsa Citrix o all’applicazione client Citrix, non alle applicazioni Microsoft.

Host di sessione Citrix

Assicurarsi che i requisiti di sistema per gli host di sessione siano soddisfatti:

- Assicurarsi che gli host di sessione siano aggiunti a Microsoft Entra o aggiunti ibridi a Microsoft Entra.

- Installare la versione e la build del sistema operativo richieste come specificato nei requisiti di sistema.

- Installare la versione VDA richiesta come specificato nei requisiti di sistema.

Host di sessione aggiunti ibridi a Microsoft Entra

Se si stanno distribuendo host di sessione aggiunti a Microsoft Entra ibrido con Citrix Machine Creation Services, Citrix Provisioning o Windows 365, è possibile procedere alla sezione successiva. Se si stanno eseguendo il provisioning di host aggiunti a Microsoft Entra ibrido utilizzando qualsiasi altro strumento o metodo, è necessario aggiungere il seguente valore di registro agli host di sessione:

- Chiave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo di valore: DWORD

- Nome valore:

AzureADJoinType - Dati:

1

Comportamento di blocco della sessione

Quando un desktop virtuale è bloccato, il comportamento predefinito è quello di visualizzare la schermata di blocco di Windows. A questo punto, i metodi di autenticazione supportati per sbloccare il desktop sono nome utente e password o smart card.

Se si dispone di una distribuzione senza password in cui gli utenti non conoscono le proprie password, si consiglia di configurare il comportamento di blocco della sessione per disconnettere la sessione anziché mostrare la schermata di blocco.

-

Host di sessione multi-sessione

È possibile configurare questo comportamento abilitando l’impostazione Disconnetti sessione remota al blocco per l’autenticazione della piattaforma di identità Microsoft tramite Intune o Criteri di gruppo. Per i passaggi dettagliati, vedere Configurare il comportamento di blocco della sessione per Azure Virtual Desktop.

-

Host di sessione a sessione singola

L’impostazione Disconnetti sessione remota al blocco per l’autenticazione della piattaforma di identità Microsoft non è attualmente supportata. Tuttavia, è possibile ottenere lo stesso comportamento creando un’attività pianificata di Windows.

Lo script di esempio seguente crea un’attività pianificata su host a sessione singola che esegue

cmd.exe /c tsdisconquando il desktop è bloccato:# Create the TaskService COM object $service = New-Object -ComObject "Schedule.Service" $service.Connect() # Get the root folder and create a new task definition $rootFolder = $service.GetFolder("\") $taskDef = $service.NewTask(0) # Registration info $taskDef.RegistrationInfo.Description = "Disconnect session when workstation is locked" # Principal (Users group, least privilege) $principal = $taskDef.Principal $principal.GroupId = "S-1-5-32-545" $principal.RunLevel = 0 # 0 = LeastPrivilege # Settings $settings = $taskDef.Settings $settings.Enabled = $true $settings.AllowDemandStart = $true $settings.DisallowStartIfOnBatteries = $false $settings.StopIfGoingOnBatteries = $false $settings.AllowHardTerminate = $false $settings.StartWhenAvailable = $false $settings.RunOnlyIfNetworkAvailable = $false $settings.IdleSettings.StopOnIdleEnd = $true $settings.IdleSettings.RestartOnIdle = $false $settings.Hidden = $false $settings.RunOnlyIfIdle = $false $settings.DisallowStartOnRemoteAppSession = $false $settings.UseUnifiedSchedulingEngine = $true $settings.WakeToRun = $false $settings.ExecutionTimeLimit = "PT0S" # Unlimited $settings.Priority = 7 $settings.MultipleInstances = 1 # IgnoreNew # Trigger: SessionLock $trigger = $taskDef.Triggers.Create(11) # 11 = TASK_TRIGGER_SESSION_STATE_CHANGE $trigger.StateChange = 7 # 7 = SessionLock $trigger.Enabled = $true # Action: tsdiscon $action = $taskDef.Actions.Create(0) # 0 = Exec $action.Path = "cmd.exe" $action.Arguments = "/c tsdiscon" # Register the task $rootFolder.RegisterTaskDefinition( "Disconnect on Lock", # Task name $taskDef, 6, # TASK_CREATE_OR_UPDATE $null, $null, # No specific user/password 3 # TASK_LOGON_GROUP ) | Out-Null <!--NeedCopy-->Se in seguito è necessario rimuovere l’attività pianificata, è possibile eseguire il comando seguente:

Unregister-ScheduledTask -TaskName "Disconnect on Lock" -Confirm:$false <!--NeedCopy-->

Piano di controllo e accesso Citrix

Autenticazione di Workspace

È necessario configurare Citrix Workspace per utilizzare Microsoft Entra ID o SAML come IdP. Per i dettagli, se necessario, fare riferimento alla documentazione di Citrix Workspace.

NOTA

Se si prevede di utilizzare SAML come IdP, è necessario assicurarsi che il provider SAML sia configurato correttamente per supportare l’autenticazione basata su Entra. Vedere SAML con Microsoft Entra ID e identità Microsoft Entra per l’autenticazione di Workspace.

Gestione dell’accesso a Workspace

Se gli utenti accederanno a Citrix Workspace tramite un browser web, non è richiesta alcuna configurazione aggiuntiva. Se si desidera imporre l’accesso nativo, è possibile configurare Citrix Workspace per Richiedere agli utenti finali di accedere al proprio store dall'app client Citrix nella configurazione di accesso dello store.

Abilitazione del Single Sign-On di Microsoft Entra in Workspace

Dopo aver configurato l’autenticazione di Citrix Workspace, è necessario abilitare l’uso del Single Sign-On di Microsoft Entra:

- Creare un’entità servizio in Citrix Cloud:

- Andare a Identity and access management > API access > Service principals.

- Fare clic su Create service principal.

- Immettere un nome per l’entità servizio e fare clic su Next.

- Impostare l’accesso per l’entità servizio:

- Selezionare Full access, oppure

- Selezionare Custom access > General > Workspace Configuration, quindi fare clic su Next.

- Impostare l’expiration time del segreto e fare clic su Next.

- Fare clic su Complete.

- Salvare sia il segreto che l’ID.

- Scaricare ed estrarre il modulo PowerShell di Citrix Workspace nella workstation o in qualsiasi macchina che è possibile utilizzare per scopi amministrativi.

- Aprire PowerShell nella macchina in cui è stato scaricato il modulo PowerShell di Citrix Workspace.

-

Eseguire i seguenti comandi:

Import-Module -Name “<extractedPath>\Citrix.Workspace.StoreConfigs.psm1” Set-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True <!--NeedCopy-->NOTA:

Questa è un’impostazione globale che verrà applicata a tutti gli store nel tenant di Citrix Cloud. Al momento, non è possibile abilitare o disabilitare questa impostazione su store specifici in base all’URL dello store fornito nel comando.

-

Eseguire il comando seguente per verificare che l’impostazione sia stata configurata correttamente:

Get-StoreConfigurations -StoreUrl "https://<yourPrimaryStore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" <!--NeedCopy-->

Configurazione del gruppo di consegna

- Se gli host di sessione sono aggiunti a Microsoft Entra ibrido, assegnare le app virtuali e/o i desktop agli utenti o ai gruppi Microsoft Entra appropriati. Eventuali assegnazioni esistenti a utenti o gruppi di Active Directory possono essere rimosse, ma non è obbligatorio.

- Se si stanno eseguendo il provisioning degli host di sessione aggiunti a Microsoft Entra o aggiunti a Microsoft Entra ibrido con qualsiasi cosa diversa da Citrix Machine Creation Services, Citrix Provisioning o Windows 365, sarà necessario configurare il tipo di accesso per i gruppi di consegna:

- Se non si dispone già dell’SDK PowerShell remoto di Citrix installato, scaricarlo e installarlo nella workstation o in qualsiasi macchina che è possibile utilizzare per scopi amministrativi.

- Aprire un prompt di PowerShell nella macchina in cui è stato installato l’SDK PowerShell remoto di Citrix.

-

Eseguire i seguenti comandi:

Aggiunto a Microsoft Entra

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "AzureAd" <!--NeedCopy-->Aggiunto a Microsoft Entra ibrido

asnp citrix* Get-XDAuthentication Get-BrokerDesktopGroup -Name <dgName> | Set-BrokerDesktopGroup -MachineLogOnType "HybridAzureAd" <!--NeedCopy-->

Dispositivo client

Assicurarsi che i requisiti di sistema per i dispositivi client siano soddisfatti:

- Installare la versione richiesta dell’app Citrix Workspace come specificato nei requisiti di sistema.

- Se gli utenti utilizzeranno l’accesso ibrido, assicurarsi che l’estensione web Citrix sia installata. Se gli utenti utilizzeranno l’accesso nativo o tramite browser, l’estensione web Citrix non è necessaria.

Risoluzione dei problemi

Problemi noti

- Dopo aver abilitato il single sign-on di Microsoft Entra, gli utenti potrebbero riscontrare l’errore Microsoft AADSTS293005 all’avvio del desktop virtuale, che indica

RDP protocol is not enabled for the requested resource application. Please configure the RemoteDesktopSecurityConfiguration property on resource service principal to enable RDP protocol.Per risolvere questo problema, riavviare l’app Citrix Workspace. - Gli utenti potrebbero riscontrare un ritardo di 30 secondi all’avvio delle sessioni se la loro app Citrix Workspace non supporta il single sign-on di Microsoft Entra o se utilizzano l’accesso ibrido senza l’estensione web Citrix.

- Gli utenti potrebbero riscontrare un ritardo di 30 secondi all’avvio delle sessioni se il single sign-on di Microsoft Entra è abilitato su Citrix Workspace e la configurazione Azure richiesta non è stata completata.

Quando il single sign-on non riesce

Se il single sign-on non riesce durante l’accesso a desktop o applicazioni virtuali, procedere come segue:

-

Confermare che il single sign-on di Microsoft Entra sia abilitato in Citrix Workspace.

-

Confermare che il metodo di accesso utilizzato dall’utente sia supportato.

-

Se l’utente utilizza l’accesso ibrido, confermare che l’estensione web Citrix sia installata.

-

Confermare che il dispositivo client esegua la versione richiesta dell’app Citrix Workspace.

-

Confermare che gli host di sessione eseguano la build di Windows richiesta.

-

Confermare che gli host di sessione eseguano la versione VDA richiesta.

-

Assicurarsi che l’impostazione di Windows

Richiedi sempre la password alla connessionenon sia abilitata sugli host di sessione.Questa impostazione è disabilitata per impostazione predefinita e può essere configurata tramite Criteri di gruppo o Intune in

Configurazione computer\Modelli amministrativi\Componenti di Windows\Servizi Desktop remoto\Host sessione Desktop remoto\Sicurezza.È possibile verificare nel Registro di sistema se l’impostazione è abilitata cercando il valore

fPromptForPasswordinHKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services. Se il valore è impostato su1, l’impostazione è abilitata e il single sign-on non sarà disponibile. Se il valore è mancante o impostato su0, l’impostazione è disabilitata. - Confermare che l’impostazione

AzureADJoinTypesia configurata correttamente negli host di sessione:- Chiave:

HKLM\SYSTEM\CurrentControlSet\Control\Citrix - Tipo di valore: DWORD

- Nome valore:

AzureADJoinType - Dati valore:

1(aggiunto ibrido a Microsoft Entra);2(aggiunto a Microsoft Entra)

- Chiave:

-

Assicurarsi che i desktop o le applicazioni virtuali siano assegnati a identità Microsoft Entra anziché a identità di Active Directory in Citrix Studio.

-

Confermare che il tipo di accesso dei Delivery Group sia configurato correttamente eseguendo il seguente comando PowerShell:

Get-BrokerDesktopGroup -Name <deliveryGroupName> <!--NeedCopy-->Per gli host di sessione aggiunti a Microsoft Entra,

MachineLogOnTypedeve essere impostato suAzureAd. Per gli host di sessione aggiunti ibridi a Microsoft Entra,MachineLogOnTypedeve essere impostato suHybridAzureAd. -

Se si utilizza un IdP SAML, confermare che la configurazione necessaria sia stata implementata.

-

Confermare che le applicazioni Citrix Resource e Client siano registrate nel tenant di Microsoft Entra.

-

Confermare che il protocollo di autenticazione RDS di Microsoft Entra ID sia abilitato sull’applicazione Citrix Resource.

-

Confermare che l’applicazione client Citrix sia stata aggiunta come applicazione client approvata nell’applicazione Citrix Resource.

-

Se gli host di sessione sono aggiunti ibridi a Microsoft Entra, confermare che un oggetto server Kerberos sia stato creato nel dominio di Active Directory in cui risiedono gli account utente e computer.

- Esaminare i criteri di accesso condizionale di Microsoft Entra. Assicurarsi che nessun criterio venga applicato alle applicazioni Citrix Resource e Client o agli host di sessione che potrebbero influire sull’esperienza di single sign-on.