Geräterichtlinie für App-Sperre

-

Die Geräterichtlinie für App-Sperre definiert eine Liste von Apps, die entweder:

- Auf einem Gerät ausgeführt werden dürfen.

- Auf einem Gerät nicht ausgeführt werden dürfen.

Die genaue Funktionsweise der Richtlinie unterscheidet sich je nach unterstützter Plattform. Beispielsweise können Sie auf einem iOS-Gerät nicht mehrere Apps blockieren.

Ebenso können Sie für iOS-Geräte nur eine iOS-App pro Richtlinie auswählen. Benutzer können ihr Gerät nur zum Ausführen einer einzelnen App verwenden. Sie können keine anderen Aktivitäten auf dem Gerät ausführen, außer den Optionen, die Sie ausdrücklich zulassen, wenn die Geräterichtlinie für App-Sperre erzwungen wird.

Außerdem müssen die iOS-Geräte überwacht werden, um App-Sperr-Richtlinien zu übertragen.

-

Obwohl die Geräterichtlinie auf den meisten Android L- und M-Geräten funktioniert, ist die App-Sperre auf Android N oder neueren Geräten nicht funktionsfähig. Dies liegt daran, dass Google die erforderliche API eingestellt hat.

-

Für verwaltete Windows-Desktops und -Tablets können Sie eine Geräterichtlinie für App-Sperre erstellen, die die Liste der Apps auf den Zulassungs- und Sperrlisten definiert. Sie können ausführbare Dateien, MSI-Installationsprogramme, Store-Apps, DLLs und Skripte zulassen oder blockieren.

-

Um diese Richtlinie hinzuzufügen oder zu konfigurieren, navigieren Sie zu Konfigurieren > Geräterichtlinien. Weitere Informationen finden Sie unter Geräterichtlinien.

-

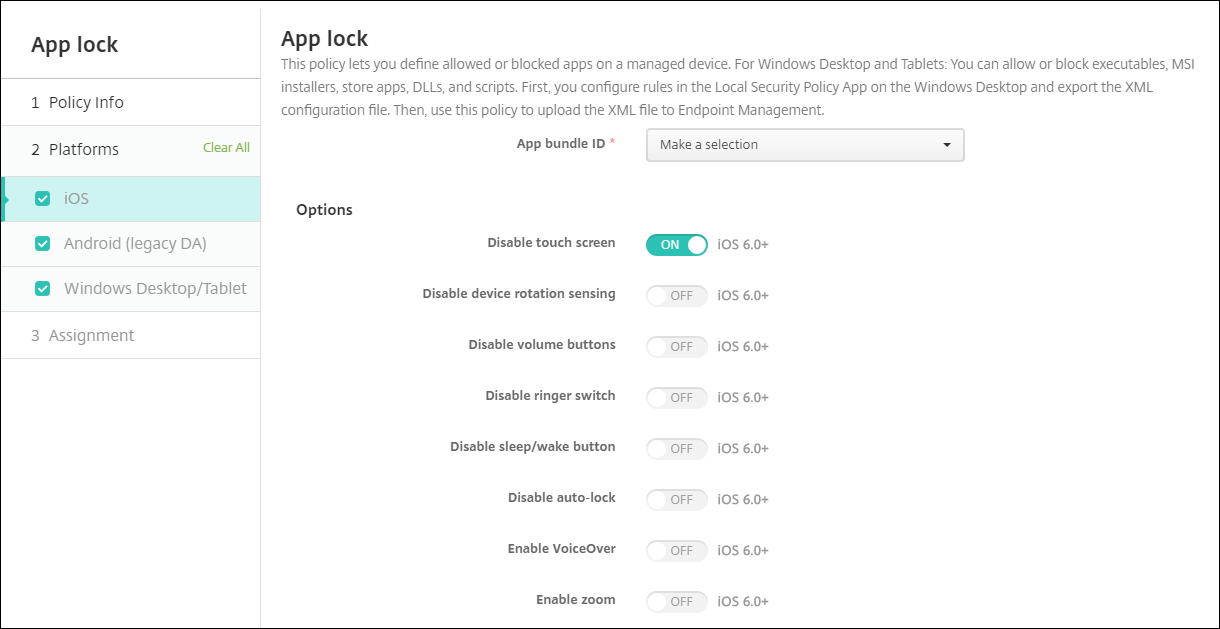

iOS-Einstellungen

-

- **App-Bundle-ID:** Klicken Sie in der Dropdown-Liste auf die App, für die diese Richtlinie gelten soll, oder klicken Sie auf **Neu hinzufügen**, um eine App zur Liste hinzuzufügen. Wenn Sie **Neu hinzufügen** auswählen, geben Sie den App-Namen in das angezeigte Feld ein.

- **Optionen:** Für jede Option ist die Standardeinstellung **Aus**, außer für **Touchscreen deaktivieren**, dessen Standardeinstellung **Ein** ist.

- Touchscreen deaktivieren

- Gerätedrehungserkennung deaktivieren

- Lautstärketasten deaktivieren

- Klingelschalter deaktivieren

- Wenn **Klingelschalter deaktivieren** auf **Ein** steht, hängt das Klingelverhalten davon ab, in welcher Position sich der Schalter befand, als er zuerst deaktiviert wurde.

- Standby-/Aktivierungstaste deaktivieren

- Automatische Sperre deaktivieren

- VoiceOver deaktivieren

- Zoom aktivieren

- Farben umkehren aktivieren

- AssistiveTouch aktivieren

- Sprechauswahl aktivieren

- Mono-Audio aktivieren

- Sprachsteuerung aktivieren

- **Vom Benutzer aktivierte Optionen:** Für jede Option ist die Standardeinstellung **Aus**.

- VoiceOver-Anpassung zulassen

- Zoom-Anpassung zulassen

- Anpassung der Farbumkehrung zulassen

- AssistiveTouch-Anpassung zulassen

- Sprachsteuerungsanpassung zulassen

- **Richtlinieneinstellungen**

- **Richtlinie entfernen:** Wählen Sie eine Methode zum Planen der Richtlinienentfernung. Verfügbare Optionen sind **Datum auswählen** und **Dauer bis zur Entfernung (in Stunden)**

- **Datum auswählen:** Klicken Sie auf den Kalender, um das spezifische Datum für die Entfernung auszuwählen.

- **Dauer bis zur Entfernung (in Stunden):** Geben Sie eine Zahl in Stunden ein, bis die Richtlinienentfernung erfolgt. Nur für iOS 6.0 oder höher verfügbar.

iPad als Kiosk konfigurieren

- Sie können die Geräterichtlinie für App-Sperre verwenden, um ein überwachtes iPad als Kiosk zu betreiben. Apple bezeichnet diese Funktion als Einzel-App-Modus. Weitere Informationen zu dieser Funktion finden Sie in der [Apple-Dokumentation](https://support.apple.com/guide/mdm/welcome/web). Stellen Sie sicher, dass Sie die App, die Sie ausführen möchten, bereitstellen, bevor Sie diese Richtlinie bereitstellen.

- 1. Navigieren Sie zu **Konfigurieren > Geräterichtlinien** und klicken Sie auf **Hinzufügen**.

- 1. Wählen Sie die Richtlinie **App-Sperre** aus.

-

- Geben Sie einen Richtliniennamen und eine optionale Beschreibung ein.

-

- Wählen Sie nur die Plattform iOS aus.

-

- Wählen Sie unter App-Bundle-ID die App aus, die Sie auf dem iPad ausführen möchten.

-

- Konfigurieren Sie alle gewünschten Optionen, wie zuvor beschrieben, und speichern Sie die Richtlinie.

-

- Fügen Sie die Richtlinie derselben Bereitstellungsgruppe wie Ihr iPad hinzu und stellen Sie die Richtlinie bereit.

-

- Geben Sie einen Richtliniennamen und eine optionale Beschreibung ein.

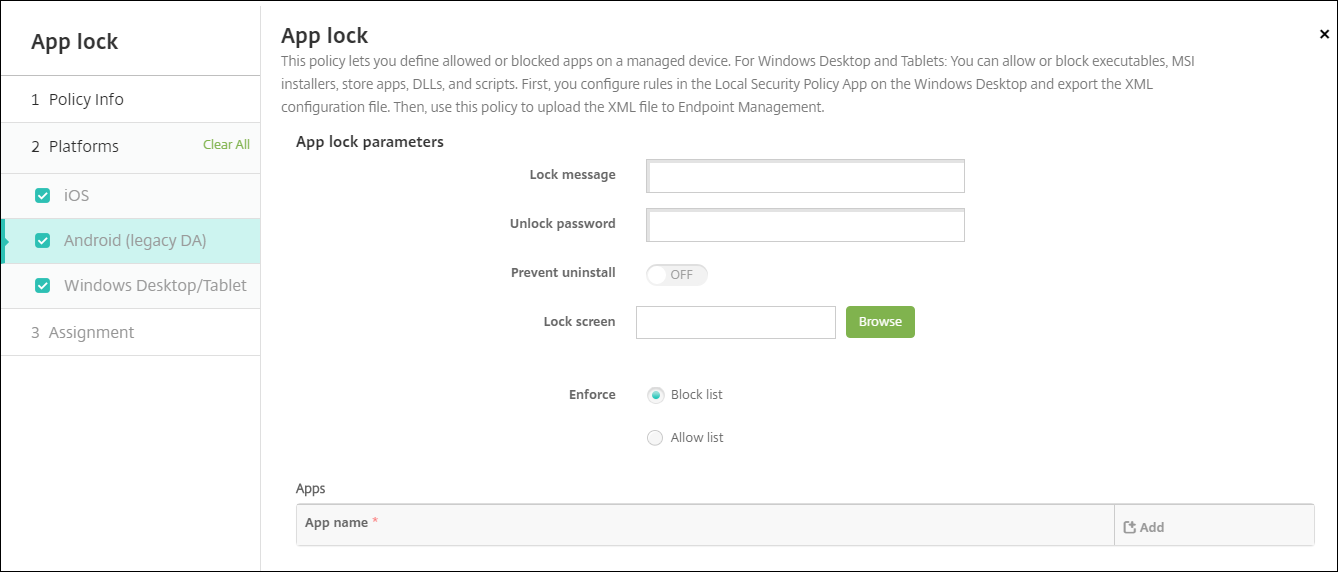

Android-Einstellungen (Legacy DA)

-

Hinweis:

-

-

Sie können die Android-Einstellungen-App nicht mithilfe der Geräterichtlinie für App-Sperre blockieren.

-

App-Sperrparameter

- Sperrmeldung: Geben Sie eine Meldung ein, die Benutzer sehen, wenn sie versuchen, eine gesperrte App zu öffnen.

- Passwort zum Entsperren: Geben Sie das Passwort zum Entsperren der App ein.

- Deinstallation verhindern: Wählen Sie aus, ob Benutzer Apps deinstallieren dürfen. Die Standardeinstellung ist Aus.

- Sperrbildschirm: Wählen Sie das Bild aus, das auf dem Sperrbildschirm des Geräts angezeigt werden soll, indem Sie auf Durchsuchen klicken und zum Speicherort der Datei navigieren.

- Erzwingen: Klicken Sie auf Sperrliste, um eine Liste von Apps zu erstellen, die auf Geräten nicht ausgeführt werden dürfen. Klicken Sie auf Zulassungsliste, um eine Liste von Apps zu erstellen, die auf Geräten ausgeführt werden dürfen.

-

Apps: Klicken Sie auf Hinzufügen und führen Sie dann die folgenden Schritte aus:

- App-Name: Klicken Sie in der Dropdown-Liste auf den Namen der App, die Sie zur Zulassungs- oder Sperrliste hinzufügen möchten. Alternativ klicken Sie auf Neu hinzufügen, um eine App zur Liste der verfügbaren Apps hinzuzufügen.

- Wenn Sie Neu hinzufügen auswählen, geben Sie den App-Namen in das angezeigte Feld ein.

- Klicken Sie auf Speichern oder Abbrechen.

- Wiederholen Sie diese Schritte für jede App, die Sie zur Zulassungs- oder Sperrliste hinzufügen möchten.

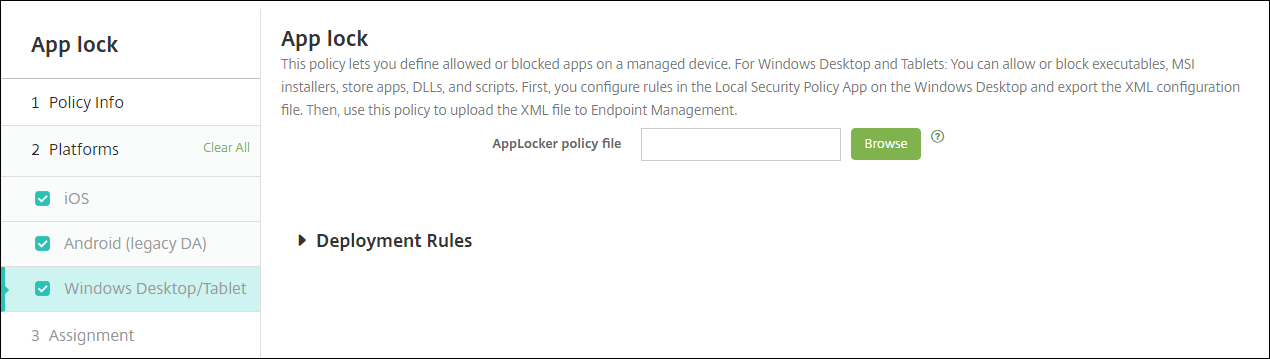

Windows Desktop- und Tablet-Einstellungen

Voraussetzungen für die App-Sperre

- Konfigurieren Sie unter Windows die Regeln im Editor für lokale Sicherheitsrichtlinien auf einem Windows 10- oder Windows 11-Desktop.

- Exportieren Sie die Richtlinien-XML-Datei. Citrix® empfiehlt, Standardregeln in Windows zu erstellen, um zu vermeiden, dass die Standardkonfiguration gesperrt wird oder Probleme auf Geräten verursacht werden.

- Laden Sie dann die XML-Datei mithilfe der Geräterichtlinie für App-Sperre in Citrix Endpoint Management hoch. Weitere Informationen zum Erstellen von Regeln finden Sie in diesem Microsoft-Artikel: https://docs.microsoft.com/en-us/windows/security/threat-protection/applocker/applocker-overview

So konfigurieren und exportieren Sie die Richtlinien-XML-Datei aus Windows

Wichtig:

Verwenden Sie beim Konfigurieren der Richtlinien-XML-Datei über den Windows-Richtlinieneditor den Nur-Überwachungsmodus.

- Starten Sie auf dem Windows-Computer den Editor für die lokale Sicherheitsrichtlinie. Klicken Sie auf Start, geben Sie lokale Sicherheitsrichtlinie ein und klicken Sie dann auf Lokale Sicherheitsrichtlinie.

- Erweitern Sie in der Konsolenstruktur Anwendungssteuerungsrichtlinien.

- Klicken Sie auf AppLocker und dann im mittleren Bereich auf Regelerzwingung konfigurieren.

- Wählen Sie Konfiguriert und dann Regeln erzwingen aus. Wenn Sie eine Regel aktivieren, ist Regeln erzwingen die Standardeinstellung.

- Klicken Sie mit der rechten Maustaste auf AppLocker, klicken Sie auf Richtlinie exportieren und speichern Sie dann die XML-Datei.

Hinweis:

Sie können Ausführbare Regeln, Windows Installer-Regeln, Skriptregeln und Paket-App-Regeln erstellen. Klicken Sie dazu mit der rechten Maustaste auf den Ordner und dann auf Neue Regel erstellen.

So importieren Sie die Richtlinien-XML-Datei in Citrix Endpoint Management

Erstellen Sie eine App-Sperr-Richtlinie. Klicken Sie neben der Einstellung App-Sperr-Richtliniendatei auf Durchsuchen und navigieren Sie zur XML-Datei.

So beenden Sie die Anwendung einer App-Sperr-Richtlinie

Nachdem Sie eine App-Sperr-Richtlinie in Citrix Endpoint Management bereitgestellt haben: Um die Anwendung dieser App-Sperr-Richtlinie zu beenden, erstellen Sie eine leere XML-Datei. Erstellen Sie dann eine weitere App-Sperr-Richtlinie, laden Sie die Datei hoch und stellen Sie die Richtlinie bereit. Geräte, auf denen eine App-Sperre aktiviert ist, sind nicht betroffen. Geräte, die die Richtlinie zum ersten Mal erhalten, haben die App-Sperr-Richtlinie nicht implementiert.