-

Planificar y crear una implementación

-

-

Grupos de identidades de diferentes tipos de unión de identidad de máquina

-

Servicio de autoridad de emisión de tickets seguros (STA) de Citrix independiente

-

-

HDX Direct

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

HDX™ Direct

Al acceder a los recursos proporcionados por Citrix, HDX Direct permite tanto a los dispositivos cliente internos como externos establecer una conexión directa segura con el host de sesión si la comunicación directa es posible.

Requisitos del sistema

Estos son los requisitos del sistema para usar HDX Direct:

- Plano de control

- Citrix DaaS™

- Citrix Virtual Apps and Desktops™ 2503 o posterior

- Agente de entrega virtual (VDA)

- Windows: versión 2503 o posterior

- Workspace app

- Windows: versión 2503 o posterior

- Linux: versión 2411 o posterior

- Mac: versión 2411 o posterior

- Nivel de acceso

- Citrix Workspace™

- Citrix Storefront™ 2503 o posterior

- Citrix Gateway Service

- Citrix NetScaler® Gateway

Requisitos de red

Estos son los requisitos de red para usar HDX Direct.

Hosts de sesión

Si tus hosts de sesión tienen un firewall, como el Firewall de Windows Defender, debes permitir el siguiente tráfico entrante para las conexiones internas.

| Descripción | Origen | Protocolo | Puerto | | — | — | — | — | | Conexión interna directa | Cliente | TCP | 443 | | Conexión interna directa | UDP | Cliente | 443 |

Nota:

El instalador de VDA agrega las reglas de entrada adecuadas al Firewall de Windows Defender. Si usas un firewall diferente, debes agregar las reglas anteriores.

Red cliente

La siguiente tabla describe la red cliente para usuarios internos y externos.

Usuarios internos

| Descripción | Protocolo | Origen | Puerto de origen | Destino | Puerto de destino | | — | — | — | — | — | — | | Conexión interna directa | TCP | Red cliente | 1024–65535 | Red VDA | 443 | | Conexión interna directa | UDP | Red cliente | 1024–65535 | Red VDA | 443 |

Usuarios externos

| Descripción | Protocolo | Origen | Puerto de origen | Destino | Puerto de destino | | — | — | — | — | — | — | | STUN (solo usuarios externos) | UDP | Red cliente | 1024–65535 | Internet (consulta la nota siguiente) | 3478, 19302 | | Conexión de usuario externo | UDP | Red cliente | 1024–65535 | Dirección IP pública del centro de datos | 1024–65535 |

Red del centro de datos

La siguiente tabla describe la red del centro de datos para usuarios internos y externos.

Usuarios internos

| Descripción | Protocolo | Origen | Puerto de origen | Destino | Puerto de destino |

|---|---|---|---|---|---|

| Conexión interna directa | TCP | Red cliente | 1024–65535 | Red VDA | 443 |

| Conexión interna directa | UDP | Red cliente | 1024–65535 | Red VDA | 443 |

Usuarios externos

| Descripción | Protocolo | Origen | Puerto de origen | Destino | Puerto de destino |

|---|---|---|---|---|---|

| STUN (solo usuarios externos) | UDP | Red VDA | 1024–65535 | Internet (consulta la nota siguiente) | 3478, 19302 |

| Conexión de usuario externo | UDP | DMZ / Red interna | 1024–65535 | Red VDA | 55000–55250 |

| Conexión de usuario externo | UDP | Red VDA | 55000–55250 | IP pública del cliente | 1024–65535 |

NOTA:

Tanto el VDA como Workspace app intentan enviar solicitudes STUN a los siguientes servidores en el mismo orden:

- stun.cloud.com:3478

- stun.cloudflare.com:3478

- stun.l.google.com:19302

Si cambias el rango de puertos predeterminado para las conexiones de usuarios externos mediante la configuración de directiva Rango de puertos de HDX Direct, las reglas de firewall correspondientes deben coincidir con tu rango de puertos personalizado.

Configuración

HDX Direct está deshabilitado de forma predeterminada. Puedes configurar esta función mediante la configuración HDX Direct en la directiva de Citrix.

- HDX Direct: Para habilitar o deshabilitar una función.

- Modo HDX Direct: Determina si HDX Direct está disponible solo para clientes internos o para clientes internos y externos.

- Rango de puertos de HDX Direct: Define el rango de puertos que usa el VDA para las conexiones de clientes externos.

Si es necesario, la lista de servidores STUN utilizados por HDX Direct se puede modificar editando el siguiente valor del Registro:

- Clave: HKLM\SOFTWARE\Citrix\HDX-Direct

- Tipo de valor: REG_MULTI_SZ

- Nombre del valor: STUNServers

- Datos: stun.cloud.com:3478 stun.cloudflare.com:3478 stun.l.google.com:19302

NOTA:

HDX Direct para usuarios externos solo está disponible con EDT (UDP) como protocolo de transporte. Por lo tanto, Transporte adaptable debe estar habilitado.

Consideraciones

Estas son las consideraciones para usar HDX Direct:

- HDX Direct para usuarios externos solo está disponible con EDT (UDP) como protocolo de transporte. Por lo tanto, Transporte adaptable debe estar habilitado.

- Si usas HDX Insight, ten en cuenta que usar HDX Direct impide la recopilación de datos de HDX Insight, ya que la sesión ya no se enviaría a través de NetScaler Gateway.

Cómo funciona

HDX Direct permite a los clientes establecer una conexión directa con el host de sesión cuando la comunicación directa está disponible. Cuando se establecen conexiones directas mediante HDX Direct, se utilizan certificados autofirmados para proteger la conexión directa con cifrado a nivel de red (TLS/DTLS).

Usuarios internos

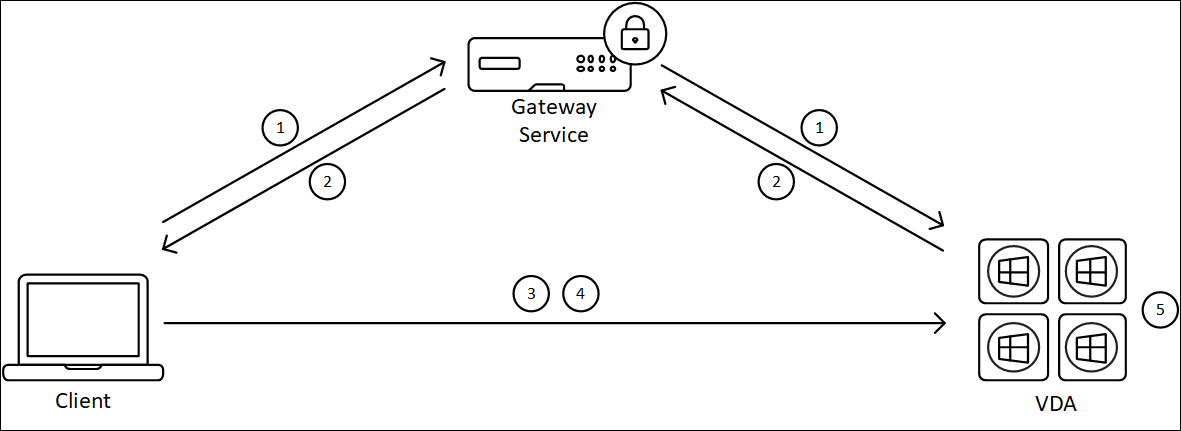

El siguiente diagrama muestra la descripción general del proceso de conexión de HDX Direct para usuarios internos.

- El cliente establece una sesión HDX a través de Gateway Service.

- Tras una conexión exitosa, el VDA envía al cliente el FQDN de la máquina VDA, una lista de sus direcciones IP y el certificado de la máquina VDA a través de la conexión HDX.

- El cliente sondea las direcciones IP para ver si puede llegar al VDA directamente.

- Si el cliente puede llegar al VDA directamente con cualquiera de las direcciones IP compartidas, el cliente establece una conexión directa con el VDA, protegida con (D)TLS mediante un certificado que coincide con el intercambiado en el paso (2).

- Una vez que la conexión directa se establece correctamente, la sesión se transfiere a la nueva conexión y la conexión a Gateway Service finaliza.

Nota:

Después de establecer la conexión en el paso 2 anterior, la sesión está activa. Los pasos posteriores no retrasan ni interfieren con la capacidad del usuario para usar la aplicación o el escritorio virtual. Si alguno de los pasos posteriores falla, la conexión a través de Gateway se mantiene sin interrumpir la sesión del usuario.

Conexiones directas tradicionales

Al usar Storefront, Workspace con Direct Workload Connection, o Workspace configurado solo para conectividad interna, se establecen conexiones directas entre el cliente y el host de sesión sin la necesidad de enrutar primero a través de un Gateway.

En estos casos, HDX Direct no se activa ya que las conexiones son inherentemente directas. Sin embargo, si HDX Direct está habilitado, estas conexiones aprovecharán los certificados de HDX Direct para proteger las sesiones.

Usuarios externos

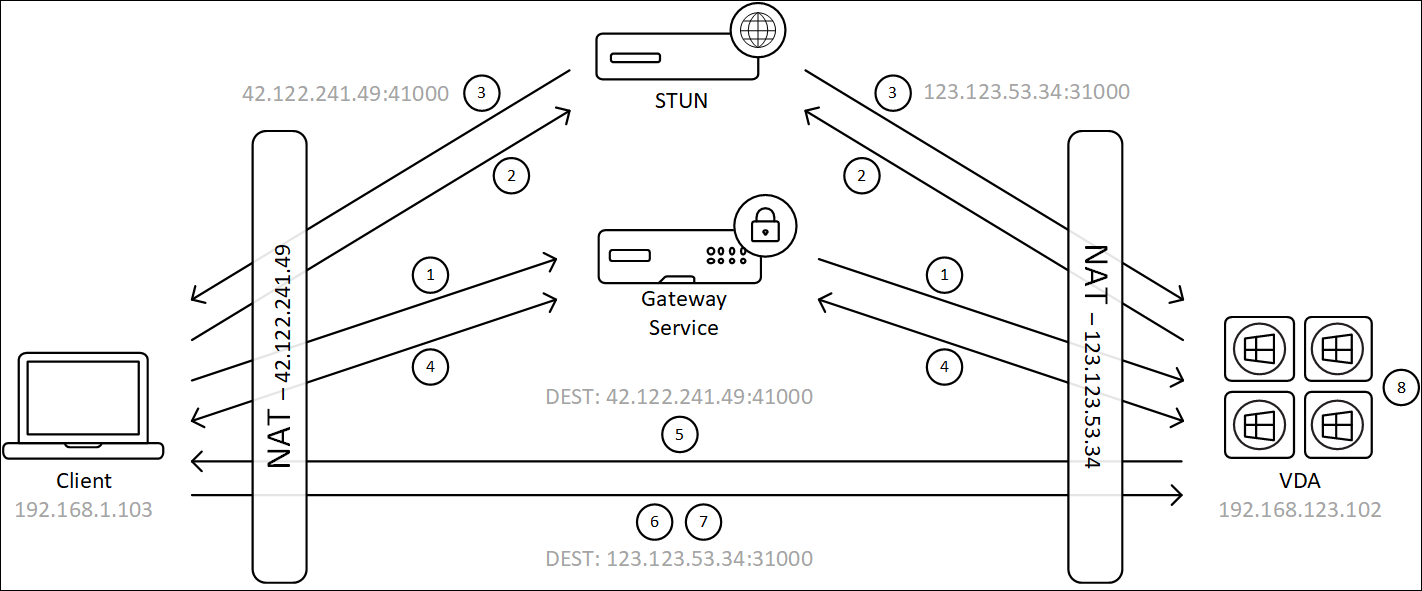

El siguiente diagrama muestra la descripción general del proceso de conexión de HDX Direct para usuarios externos:

- El cliente establece una sesión HDX a través de Gateway Service.

- Tras una conexión exitosa, tanto el cliente como el VDA envían una solicitud STUN para descubrir sus direcciones IP públicas y puertos.

- El servidor STUN responde al cliente y al VDA con sus direcciones IP públicas y puertos correspondientes.

- A través de la conexión HDX, el cliente y el VDA intercambian sus direcciones IP públicas y puertos UDP, y el VDA envía su certificado al cliente.

- El VDA envía paquetes UDP a la dirección IP pública y al puerto UDP del cliente. El cliente envía paquetes UDP a la dirección IP pública y al puerto UDP del VDA.

- Al recibir un mensaje del VDA, el cliente responde con una solicitud de conexión segura.

- Durante el protocolo de enlace DTLS, el cliente verifica que el certificado coincide con el certificado intercambiado en el paso (4). Después de la validación, el cliente envía su token de autorización. Ahora se establece una conexión directa segura.

- Una vez que la conexión directa se establece correctamente, la sesión se transfiere a la nueva conexión y la conexión a Gateway Service finaliza.

Nota:

Después de establecer la conexión en el paso 2 anterior, la sesión está activa. Los pasos posteriores no retrasan ni interfieren con la capacidad del usuario para usar la aplicación o el escritorio virtual. Si alguno de los pasos posteriores falla, la conexión a través de Gateway se mantiene sin interrumpir la sesión del usuario.

Compartir

Compartir

En este artículo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.