Administrar claves de seguridad

Nota:

Debes usar esta función en combinación con StoreFront™ 1912 LTSR CU2 o posterior.

La función Secure XML solo es compatible con Citrix ADC y Citrix Gateway versión 12.1 y posteriores.

Esta función te permite permitir que solo las máquinas de StoreFront y Citrix Gateway aprobadas se comuniquen con los Citrix Delivery Controllers. Después de habilitar esta función, se bloqueará cualquier solicitud que no contenga la clave. Usa esta función para agregar una capa adicional de seguridad para protegerte contra ataques originados en la red interna.

Un flujo de trabajo general para usar esta función es el siguiente:

-

Muestra la configuración de la clave de seguridad en Studio. (Usa el SDK de PowerShell remoto)

-

Configura los ajustes para tu implementación. (Usa Studio o el SDK de PowerShell remoto).

-

Configura los ajustes en StoreFront. (Usa PowerShell).

-

Configura los ajustes en Citrix ADC.

Configurar los ajustes para tu implementación

Puedes configurar los ajustes para tu implementación usando Studio o PowerShell.

Usar Studio

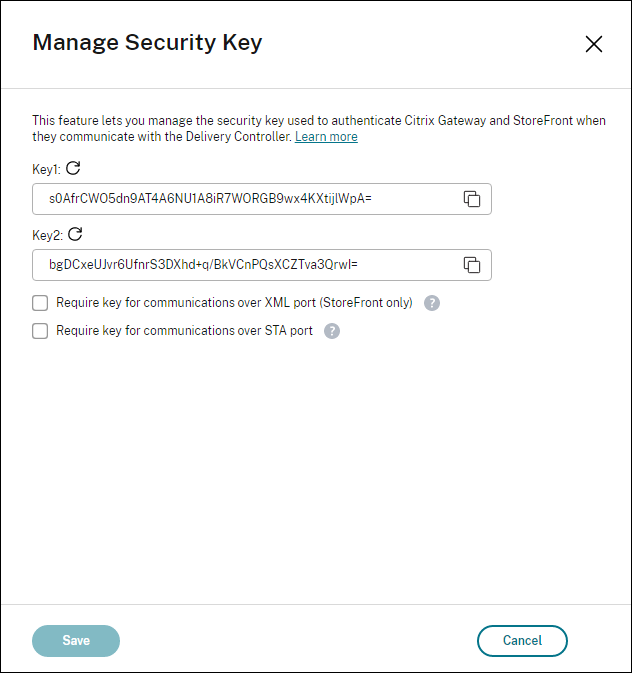

Después de habilitar la función, navega a Configuración > Configuración del sitio > Administrar clave de seguridad y haz clic en Modificar. Aparece el panel Administrar clave de seguridad. Haz clic en Guardar para aplicar tus cambios y salir del panel.

Importante:

Hay dos claves disponibles para usar. Puedes usar la misma clave o claves diferentes para las comunicaciones a través de los puertos XML y STA. Te recomendamos que uses solo una clave a la vez. La clave no utilizada se usa solo para la rotación de claves.

No hagas clic en el icono de actualizar para actualizar la clave que ya está en uso. Si lo haces, se producirá una interrupción del servicio.

- Haz clic en el icono de actualizar para generar nuevas claves.

- **Requerir clave para las comunicaciones a través del puerto XML (solo StoreFront)**. Si está seleccionada, se requiere una clave para autenticar las comunicaciones a través del puerto XML. StoreFront se comunica con Citrix Cloud a través de este puerto. Para obtener información sobre cómo cambiar el puerto XML, consulta el artículo del Centro de conocimiento [CTX127945](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX127945).

- **Requerir clave para las comunicaciones a través del puerto STA**. Si está seleccionada, se requiere una clave para autenticar las comunicaciones a través del puerto STA. Citrix Gateway y StoreFront se comunican con Citrix Cloud a través de este puerto. Para obtener información sobre cómo cambiar el puerto STA, consulta el artículo del Centro de conocimiento [CTX101988](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX101988).

Después de aplicar tus cambios, haz clic en Cerrar para salir del panel Administrar clave de seguridad.

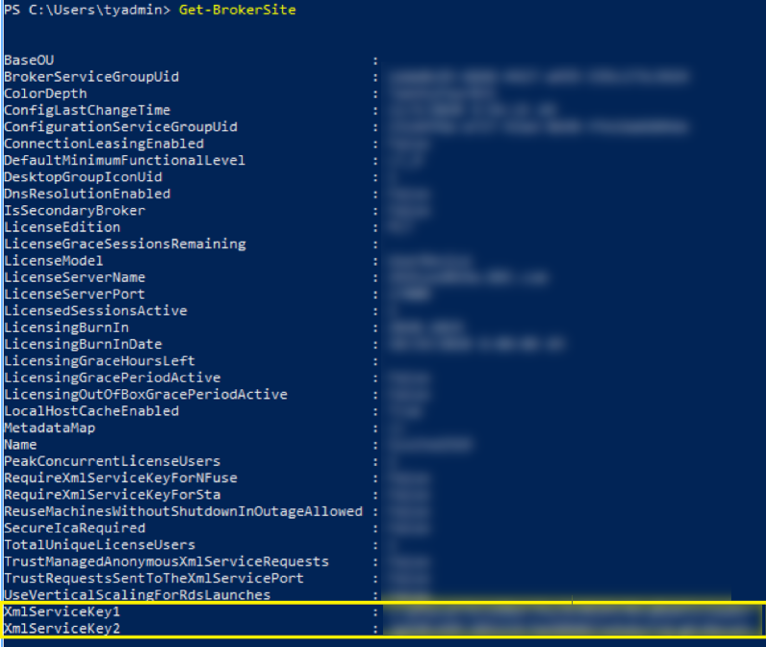

Usar el SDK de PowerShell remoto

Los siguientes son pasos de PowerShell equivalentes a las operaciones realizadas en Studio.

-

Ejecuta el SDK de PowerShell remoto.

- En una ventana de comandos, ejecuta el siguiente comando:

-

Add-PSSnapIn Citrix* -

- Ejecuta los siguientes comandos para generar una clave y configurar la Clave 1:

New-BrokerXmlServiceKey

- Ejecuta los siguientes comandos para generar una clave y configurar la Clave 1:

Set-BrokerSite -XmlServiceKey1 <la clave que generaste>

-

- Ejecuta los siguientes comandos para generar una clave y configurar la Clave 2:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <la clave que generaste>

- Ejecuta uno o ambos de los siguientes comandos para habilitar el uso de una clave en la autenticación de comunicaciones:

- Para autenticar las comunicaciones a través del puerto XML:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Para autenticar las comunicaciones a través del puerto STA:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Para autenticar las comunicaciones a través del puerto XML:

Consulta la ayuda del comando de PowerShell para obtener orientación y sintaxis.

Configurar los ajustes en StoreFront

Después de completar los ajustes para tu implementación, debes configurar los ajustes relevantes en StoreFront usando PowerShell.

- En el servidor de StoreFront, ejecuta los siguientes comandos de PowerShell:

Para configurar la clave para las comunicaciones a través del puerto XML, usa el comando Set-STFStoreFarm. Por ejemplo:

- ```

$store = Get-STFStoreService -VirtualPath [Path to store]

- $farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

- Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

- <!--NeedCopy--> ```

- Introduce los valores apropiados para los siguientes parámetros:

- `Path to store`

- `Resource feed name`

- `secret`

Para configurar la clave para las comunicaciones a través del puerto STA, usa los comandos New-STFSecureTicketAuthority y Set-STFRoamingGateway. Por ejemplo:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Introduce los valores apropiados para los siguientes parámetros:

- `Gateway name`

- `STA URL`

- `Secret`

Consulta la ayuda del comando de PowerShell para obtener orientación y sintaxis.

Configurar los ajustes en Citrix ADC

Nota:

La configuración de esta función en Citrix ADC no es necesaria a menos que uses Citrix ADC como tu puerta de enlace. Si usas Citrix ADC, sigue los pasos a continuación.

- 1. Asegúrate de que la siguiente configuración de requisitos previos ya esté implementada:

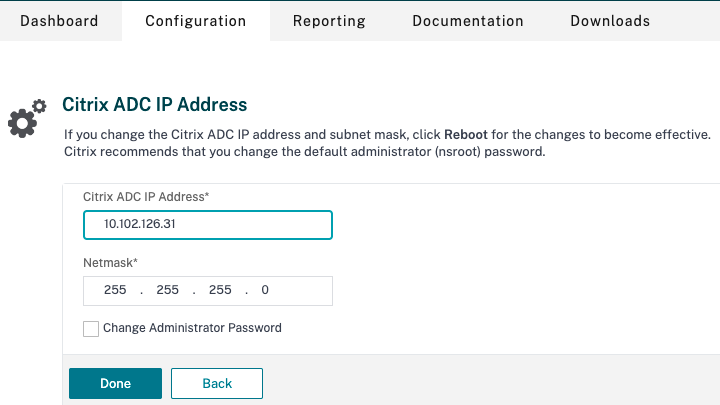

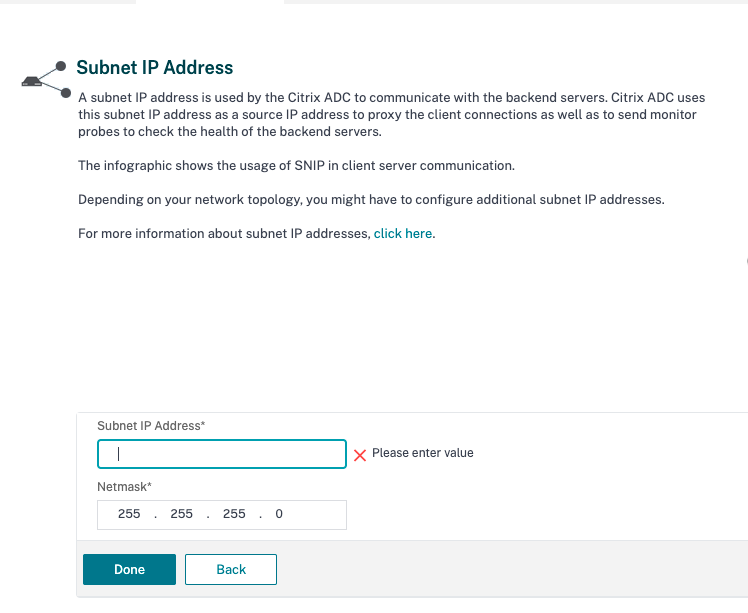

- Las siguientes direcciones IP relacionadas con Citrix ADC están configuradas.

- Dirección IP de administración de Citrix ADC (NSIP) para acceder a la consola de Citrix ADC. Para obtener más detalles, consulta [Configurar la dirección NSIP](/es-es/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-citrix-adc-ip-address.html).

-

- Dirección IP de subred (SNIP) para habilitar la comunicación entre el dispositivo Citrix ADC y los servidores back-end. Para obtener más información, consulta [Configurar direcciones IP de subred](/es-es/citrix-adc/current-release/networking/ip-addressing/configuring-citrix-adc-owned-ip-addresses/configuring-subnet-ip-addresses-snips.html).

- Dirección IP virtual de Citrix Gateway y dirección IP virtual del equilibrador de carga para iniciar sesión en el dispositivo ADC para el inicio de la sesión. Para obtener más información, consulta [Crear un servidor virtual](/es-es/citrix-adc/current-release/load-balancing/load-balancing-setup.html#creating-a-virtual-server).

-

- Los modos y las funciones requeridos en el dispositivo Citrix ADC están habilitados.

- Para habilitar los modos, en la GUI de Citrix ADC, ve a **Sistema > Configuración > Configurar modo**.

- Para habilitar las funciones, en la GUI de Citrix ADC, ve a **Sistema > Configuración > Configurar funciones básicas**.

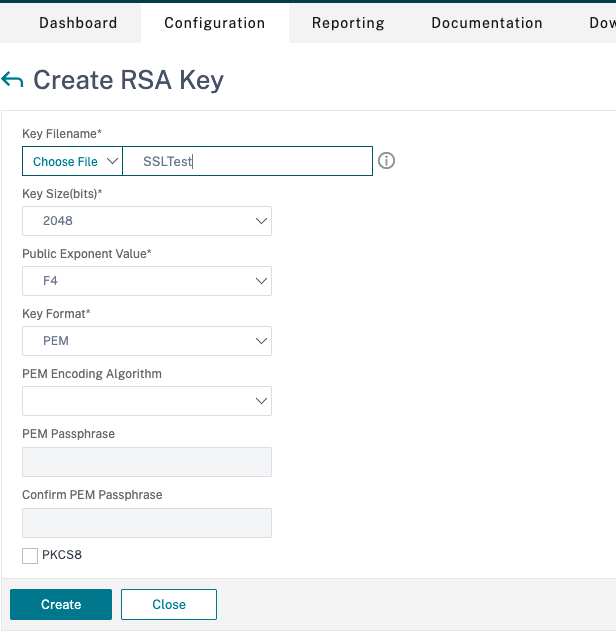

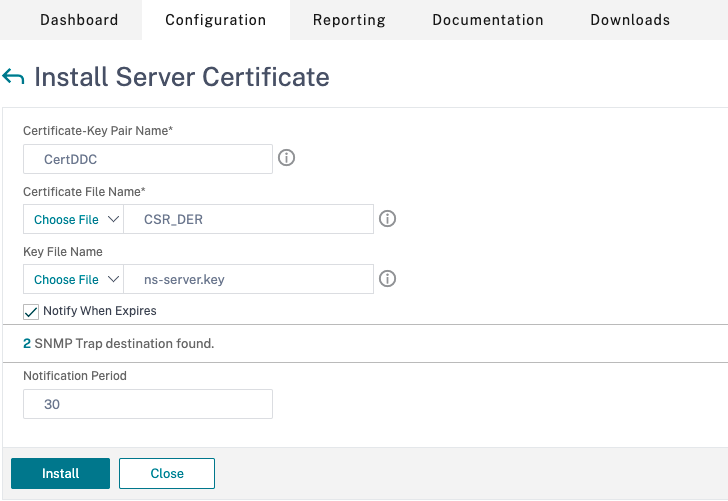

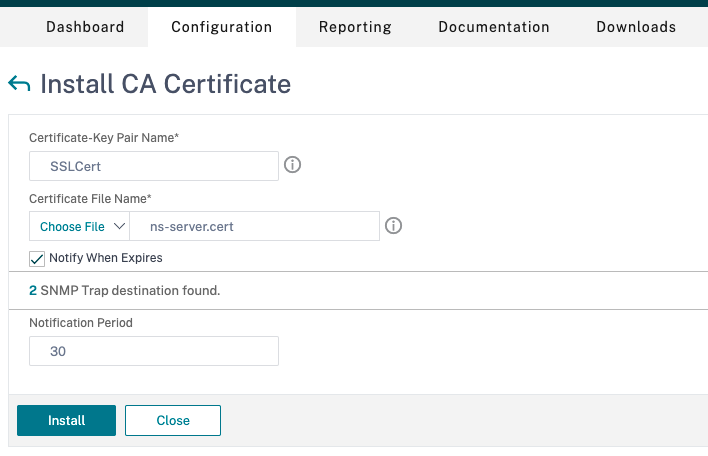

- Las configuraciones relacionadas con los certificados están completas.

- Se crea la Solicitud de Firma de Certificado (CSR). Para obtener más información, consulta [Crear un certificado](/es-es/citrix-adc/current-release/ssl/ssl-certificates/obtain-cert-frm-cert-auth.html).

-

- Los certificados de servidor y CA y los certificados raíz están instalados. Para obtener más información, consulta [Instalar, vincular y actualizar](/es-es/citrix-adc/current-release/ssl/ssl-certificates/add-group-certs.html).

-

- Se ha creado un Citrix Gateway para Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops). Prueba la conectividad haciendo clic en el botón **Probar conectividad STA** para confirmar que los servidores virtuales están en línea. Para obtener más información, consulta [Configurar Citrix ADC para Citrix Virtual Apps and Desktops](/es-es/citrix-adc/current-release/solutions/deploy-xa-xd.html).

-

-

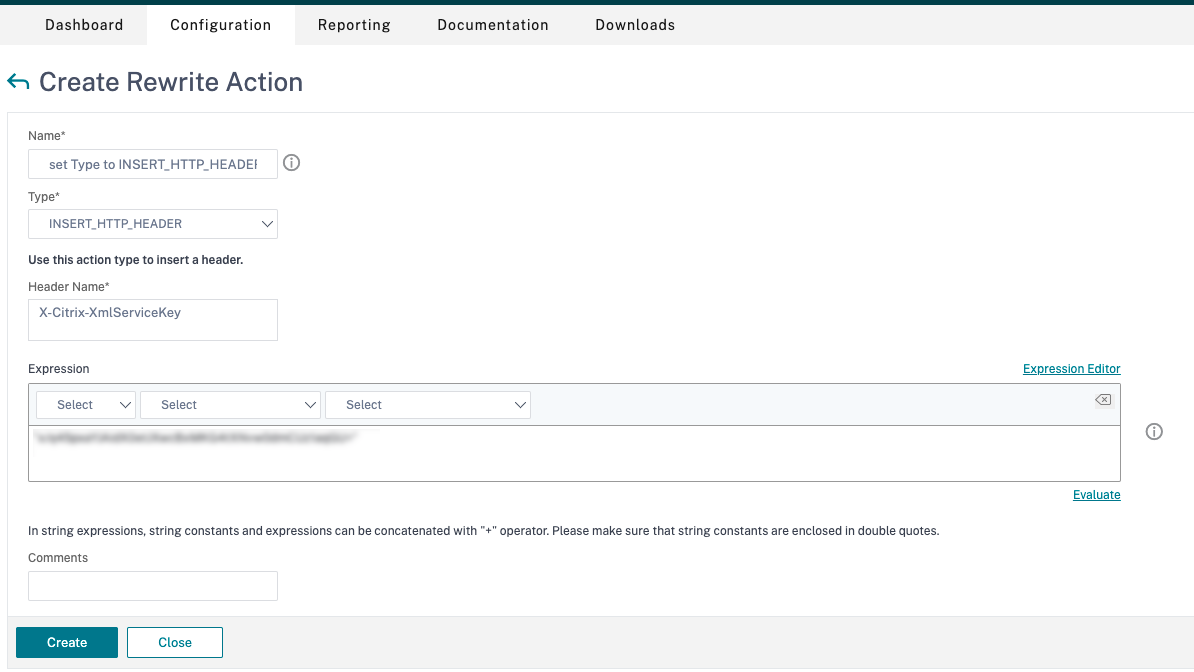

Agrega una acción de reescritura. Para obtener más información, consulta Configurar una acción de reescritura.

- Ve a AppExpert > Reescritura > Acciones.

-

- Haz clic en Agregar para agregar una nueva acción de reescritura. Puedes nombrar la acción como “establecer Tipo en INSERT_HTTP_HEADER”.

-

- Ve a AppExpert > Reescritura > Acciones.

1. En **Tipo**, selecciona **INSERT_HTTP_HEADER**.

1. En **Nombre de encabezado**, introduce X-Citrix-XmlServiceKey.

1. En **Expresión**, agrega `<XmlServiceKey1 value>` con las comillas. Puedes copiar el valor de XmlServiceKey1 de la configuración de tu Desktop Delivery Controller™.

-

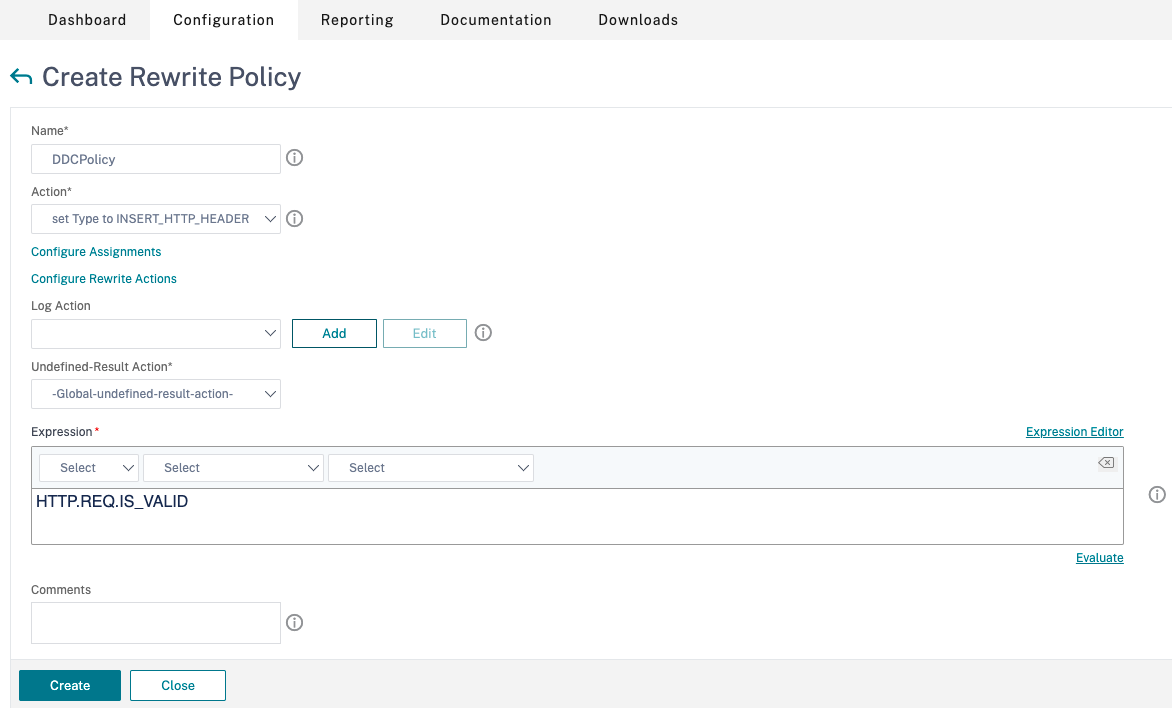

- Agrega una directiva de reescritura. Para obtener más información, consulta Configurar una directiva de reescritura.

-

Ve a AppExpert > Reescritura > Directivas.

-

Haz clic en Agregar para agregar una nueva directiva.

-

1. En **Acción**, selecciona la acción creada en el paso anterior.

1. En **Expresión**, agrega HTTP.REQ.IS_VALID.

1. Haz clic en **Aceptar**.

-

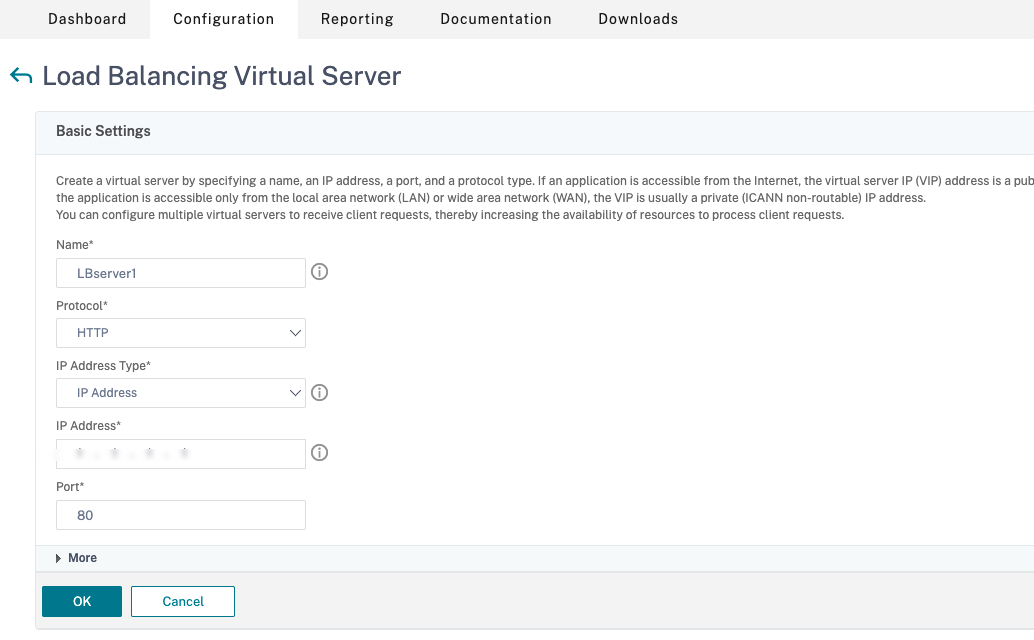

Configura el equilibrio de carga. Debes configurar un servidor virtual de equilibrio de carga por cada servidor STA. De lo contrario, las sesiones no se iniciarán.

Para obtener más información, consulta Configurar el equilibrio de carga básico.

- Crea un servidor virtual de equilibrio de carga.

- Ve a Administración de tráfico > Equilibrio de carga > Servidores.

- En la página Servidores virtuales, haz clic en Agregar.

- Crea un servidor virtual de equilibrio de carga.

- En **Protocolo**, selecciona **HTTP**.

- Agrega la dirección IP virtual del equilibrador de carga y en **Puerto**, selecciona **80**.

- Haz clic en **Aceptar**.

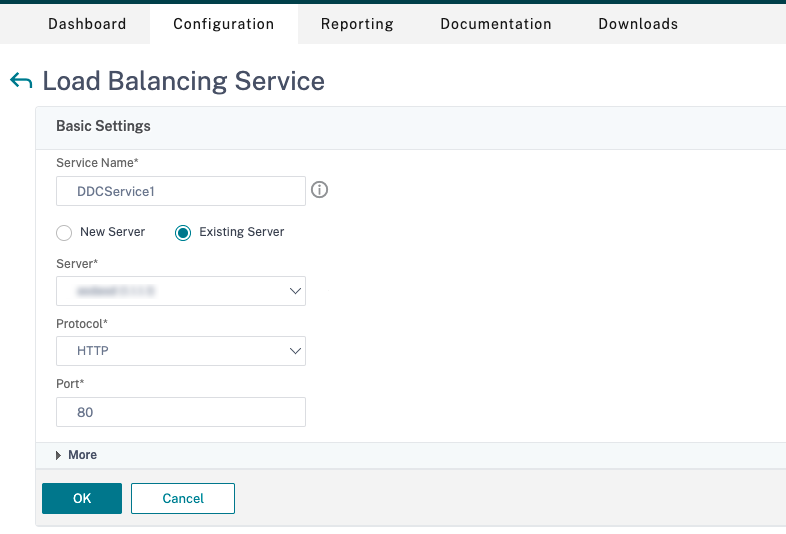

1. Crea un servicio de equilibrio de carga.

- Ve a **Administración de tráfico > Equilibrio de carga > Servicios**.

- En **Servidor existente**, selecciona el servidor virtual creado en el paso anterior.

- En **Protocolo**, selecciona **HTTP** y en **Puerto**, selecciona **80**.

- Haz clic en **Aceptar** y luego en **Listo**.

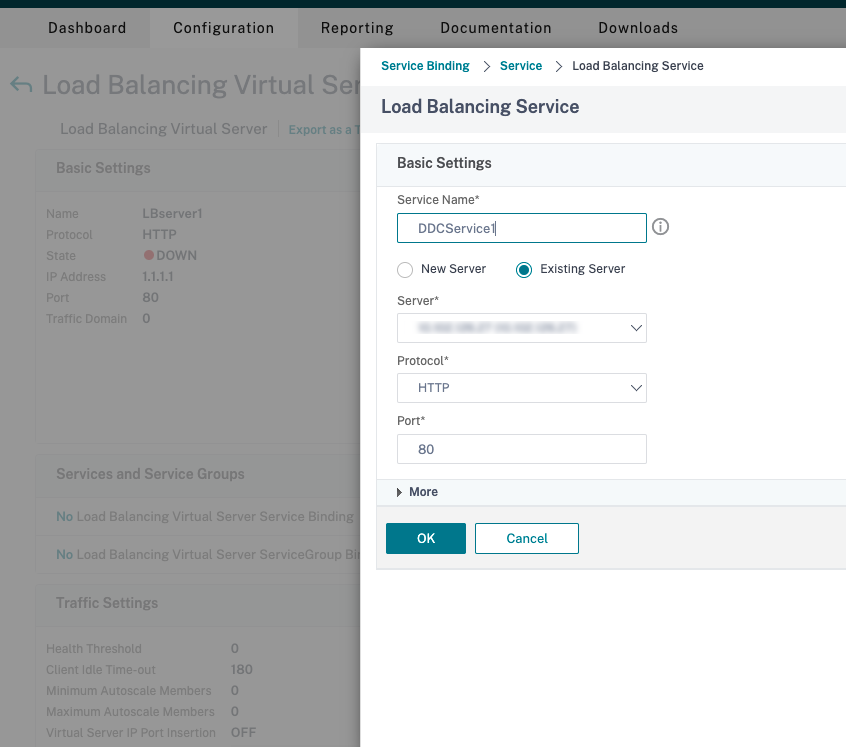

1. Vincula el servicio al servidor virtual.

- Selecciona el servidor virtual creado anteriormente y haz clic en **Modificar**.

- En **Servicios y grupos de servicios**, haz clic en **Sin vinculación de servicio de servidor virtual de equilibrio de carga**.

- En **Vinculación de servicio**, selecciona Citrix DaaS™ creado anteriormente.

- Haz clic en **Vincular**.

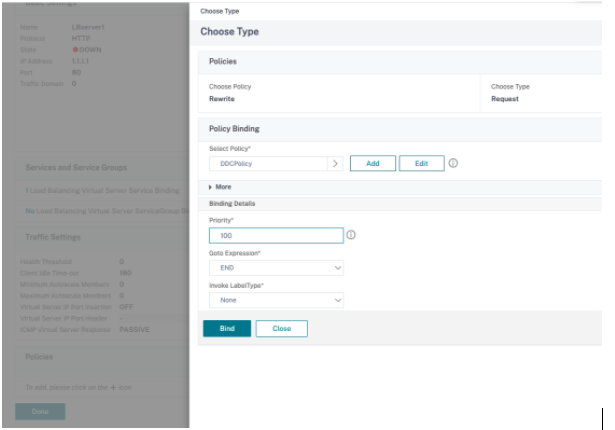

1. Vincula la directiva de reescritura creada anteriormente al servidor virtual.

- Selecciona el servidor virtual creado anteriormente y haz clic en **Modificar**.

- En **Configuración avanzada**, haz clic en **Directivas** y luego, en la sección **Directivas**, haz clic en **+**.

- En **Elegir directiva**, selecciona **Reescritura** y en **Elegir tipo**, selecciona **Solicitud**.

- Haz clic en **Continuar**.

- En **Seleccionar directiva**, selecciona la directiva de reescritura creada anteriormente.

- Haz clic en **Vincular**.

- Haz clic en **Listo**.

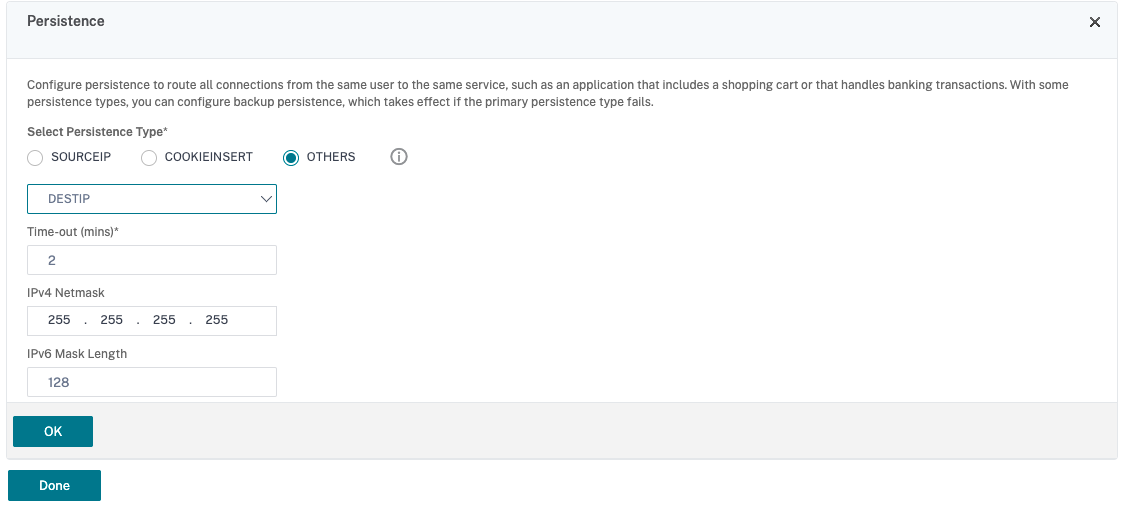

1. Configura la persistencia para el servidor virtual, si es necesario.

- Selecciona el servidor virtual creado anteriormente y haz clic en **Modificar**.

- En **Configuración avanzada**, haz clic en **Persistencia**.

- Selecciona el tipo de persistencia como **Otros**.

- Selecciona **DESTIP** para crear sesiones de persistencia basadas en la dirección IP del servicio seleccionado por el servidor virtual (la dirección IP de destino).

- En **Máscara de red IPv4**, agrega la máscara de red igual que la del DDC.

- Haz clic en **Aceptar**.

1. Repite estos pasos también para el otro servidor virtual.

Cambios de configuración si el dispositivo Citrix ADC ya está configurado con Citrix DaaS

Si ya has configurado el dispositivo Citrix ADC con Citrix DaaS, para usar la función XML seguro, debes realizar los siguientes cambios de configuración.

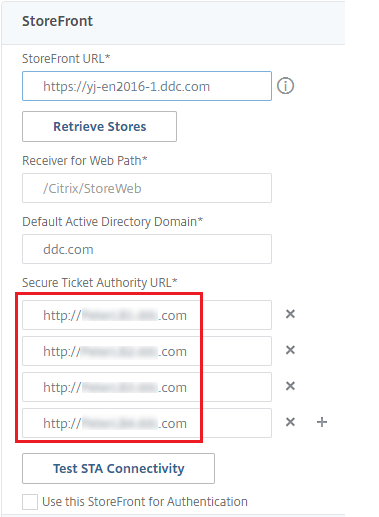

- Antes del inicio de la sesión, cambia la URL de la Autoridad de Tickets de Seguridad de la puerta de enlace para usar los FQDN de los servidores virtuales de equilibrio de carga.

- Asegúrate de que el parámetro

TrustRequestsSentToTheXmlServicePortesté establecido en False. De forma predeterminada, el parámetroTrustRequestsSentToTheXmlServicePortestá establecido en False. Sin embargo, si el cliente ya ha configurado Citrix ADC para Citrix DaaS, entoncesTrustRequestsSentToTheXmlServicePortse establece en True.

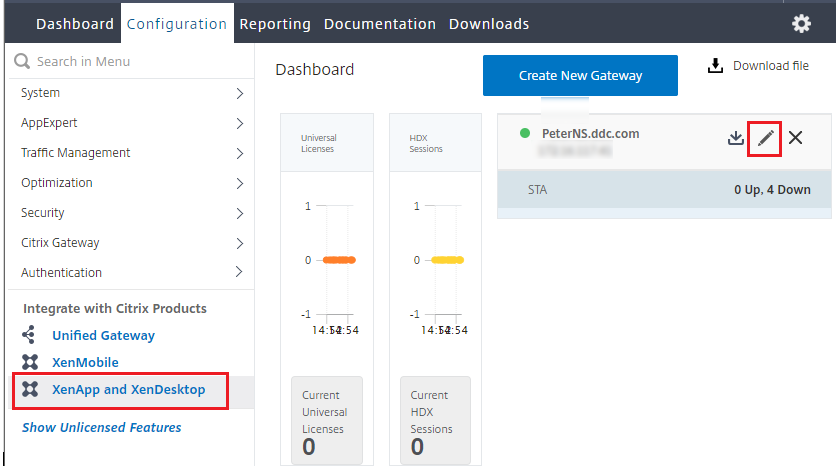

- En la GUI de Citrix ADC, ve a Configuración > Integrar con productos Citrix y haz clic en XenApp and XenDesktop®.

- Selecciona la instancia de puerta de enlace y haz clic en el icono de modificar.

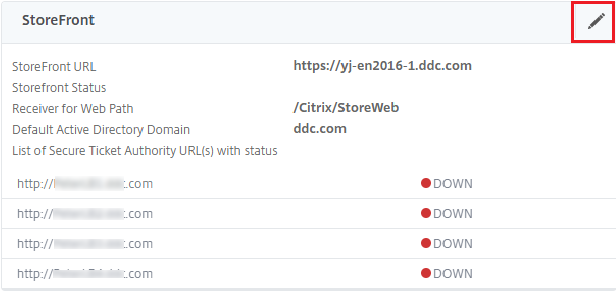

- En el panel de StoreFront, haz clic en el icono de modificar.

- Agrega la URL de la Autoridad de Tickets de Seguridad.

- Si la función XML seguro está habilitada, la URL de STA debe ser la URL del servicio de equilibrio de carga.

- Si la función XML seguro está deshabilitada, la URL de STA debe ser la URL de STA (dirección del DDC) y el parámetro TrustRequestsSentToTheXmlServicePort en el DDC debe establecerse en True.