-

Pianificare e creare una distribuzione

-

-

Aggiunto a Microsoft Entra

-

Creare e gestire le connessioni

-

-

Pool di identità di diversi tipi di join per l'identità della macchina

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Adesione a Microsoft Entra

Questo articolo descrive i requisiti per creare cataloghi con adesione a Microsoft Entra utilizzando Citrix DaaS™ oltre ai requisiti delineati nella sezione dei requisiti di sistema di Citrix DaaS.

-

Requisiti

- Piano di controllo: Vedere Configurazioni supportate

- Tipo di VDA: A sessione singola (solo desktop) o a sessione multipla (app e desktop)

- Versione VDA: 2203 o successiva

- Tipo di provisioning: Machine Creation Services™ (MCS), persistente e non persistente utilizzando il flusso di lavoro del profilo macchina

- Tipo di assegnazione: Dedicato e in pool

- Piattaforma di hosting: Solo Azure

- Rendezvous V2 deve essere abilitato

-

Single sign-on: Vedere Single sign-on di Microsoft Entra per DaaS

-

Limitazioni

- La continuità del servizio non è supportata.

- L’accesso con Windows Hello nel desktop virtuale è supportato solo con PIN. I metodi di autenticazione biometrica (riconoscimento facciale, riconoscimento delle impronte digitali e riconoscimento dell’iride) non sono attualmente supportati.

- Supporta solo gli ambienti cloud di Microsoft Azure Resource Manager.

- Se il single sign-on è disabilitato, la prima volta che viene avviata una sessione desktop virtuale, la schermata di accesso di Windows potrebbe mostrare la richiesta di accesso per l’ultimo utente connesso senza l’opzione per passare a un altro utente. L’utente deve attendere che il timeout dell’accesso scada e che appaia la schermata di blocco del desktop, e quindi fare clic sulla schermata di blocco per visualizzare nuovamente la schermata di accesso. A questo punto, l’utente può selezionare Altri utenti e inserire le proprie credenziali. Questo è il comportamento per ogni nuova sessione quando le macchine non sono persistenti.

-

Quando più cataloghi di macchine sono uniti allo stesso tenant Azure, ogni catalogo deve utilizzare un

NamingSchemeunivoco. Se cataloghi diversi utilizzano lo stessoNamingScheme, le VM potrebbero essere create con nomi duplicati, il che causa il fallimento dell’adesione a Entra ID a causa di conflitti di nomi.- ## Considerazioni - ### Configurazione dell'immagine - Si consiglia di ottimizzare l'immagine di Windows utilizzando lo strumento [Citrix Optimizer](https://support.citrix.com/support-home/kbsearch/article?articleNumber=CTX224676). - ### Adesione a Microsoft Entra - Si consiglia di disabilitare Windows Hello in modo che agli utenti non venga richiesto di configurarlo quando accedono al proprio desktop virtuale. Se si utilizza VDA 2209 o versioni successive, questa operazione viene eseguita automaticamente. Per le versioni precedenti, è possibile farlo in uno dei due modi seguenti:-

Criteri di gruppo o criteri locali

- Accedere a Configurazione computer > Modelli amministrativi > Componenti di Windows > Windows Hello for Business.

- Impostare Usa Windows Hello for Business su:

- Disabilitato, oppure

- Abilitato e selezionare Non avviare il provisioning di Windows Hello dopo l’accesso.

- Microsoft Intune

- Creare un profilo di dispositivo che disabilita Windows Hello for Business. Fare riferimento alla documentazione Microsoft per i dettagli.

- Agli utenti deve essere concesso l’accesso esplicito in Azure per accedere alle macchine utilizzando le proprie credenziali Microsoft Entra. Questo può essere facilitato aggiungendo l’assegnazione del ruolo a livello di gruppo di risorse:

- Accedere al portale di Azure.

- Selezionare Gruppi di risorse.

-

- Fare clic sul gruppo di risorse in cui risiedono i carichi di lavoro del desktop virtuale. 1. Selezionare Controllo di accesso (IAM). 1. Fare clic su Aggiungi assegnazione di ruolo. 1. Cercare Accesso utente macchina virtuale, selezionarlo nell’elenco e fare clic su Avanti.

-

- Selezionare Utente, gruppo o entità servizio. 1. Fare clic su Seleziona membri e selezionare gli utenti e i gruppi a cui si desidera fornire l’accesso ai desktop virtuali.

-

- Fare clic su Seleziona. 1. Fare clic su Rivedi + assegna. 1. Fare clic su Rivedi + assegna ancora una volta.

-

Nota:

-

-

Se si sceglie di consentire a MCS di creare il gruppo di risorse per i desktop virtuali, si aggiunge questa assegnazione di ruolo dopo la creazione del catalogo di macchine.

-

- Le VM master possono essere unite a Microsoft Entra o non unite a un dominio. Questa funzionalità richiede la versione VDA 2212 o successiva.

Installazione e configurazione del VDA

Seguire i passaggi per l’installazione del VDA:

-

Assicurarsi di selezionare le seguenti opzioni nella procedura guidata di installazione:

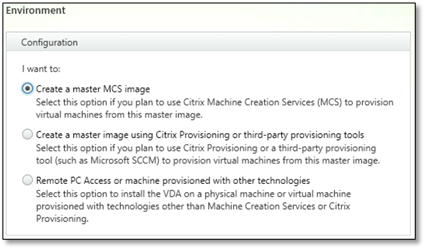

- Nella pagina Ambiente, selezionare Crea un’immagine MCS master.

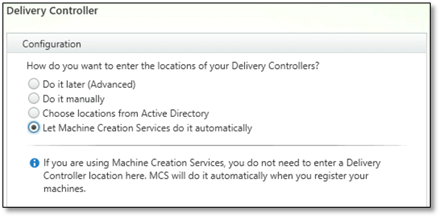

- Nella pagina Delivery Controller™, selezionare Consenti a Machine Creation Services di farlo automaticamente.

-

(Solo per le versioni VDA precedenti alla 2311) Dopo l’installazione del VDA, aggiungere il seguente valore di registro:

- Chiave: HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\VirtualDesktopAgent

- Tipo di valore: DWORD

- Nome valore: GctRegistration

- Dati valore: 1

-

Per le VM master basate su Windows 11 22H2, creare un’attività pianificata nella VM master che esegue il seguente comando all’avvio del sistema utilizzando l’account SYSTEM. Questa attività di pianificazione di un’attività nella VM master è richiesta solo per la versione VDA 2212 o precedente.

reg ADD HKLM\Software\AzureAD\VirtualDesktop /v Provider /t REG_SZ /d Citrix /f <!--NeedCopy--> -

Se si unisce la VM master a Microsoft Entra ID, e quindi si rimuove manualmente l’unione tramite l’utilità

dsregcmd, assicurarsi che il valore diAADLoginForWindowsExtensionJoinedsotto HKLM\Software\Microsoft\Windows Azure\CurrentVersion\AADLoginForWindowsExtension sia zero.

Passaggi successivi

Una volta disponibili la posizione delle risorse e la connessione di hosting, procedere alla creazione del catalogo di macchine. Per maggiori informazioni sulla creazione di un pool di identità di macchine unite a Microsoft Entra, vedere Pool di identità di macchine unite a Microsoft Entra.

Condividi

Condividi

In questo articolo

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.