-

Installazione e configurazione

-

Pool di identità di diversi tipi di join di identità delle macchine

-

Servizio Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

Raccogliere una traccia CDF (Citrix Diagnostic Facility) all'avvio del sistema

-

Chiavi di sicurezza

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

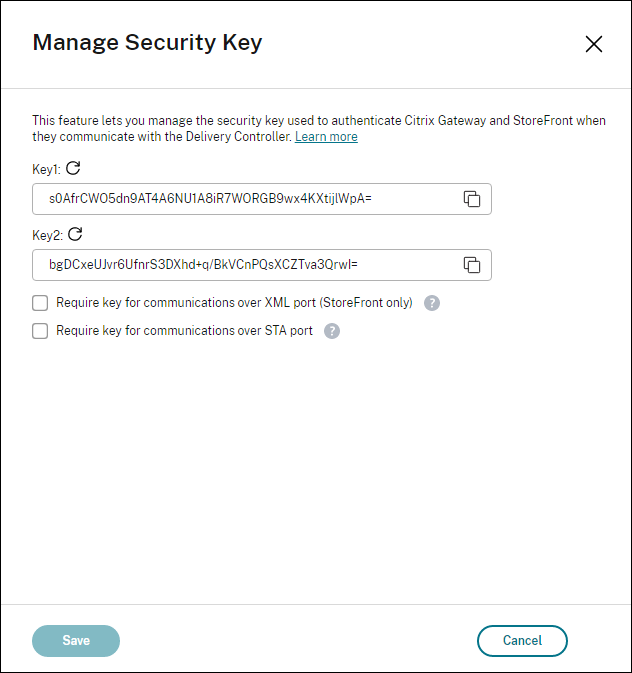

Gestire le chiavi di sicurezza

Importante:

- È necessario utilizzare questa funzionalità in combinazione con StoreFront™ 1912 LTSR CU2 o versioni successive.

- La funzionalità Secure XML è supportata solo su Citrix ADC e Citrix Gateway versione 12.1 e successive.

Nota:

È possibile gestire la distribuzione di Citrix Virtual Apps and Desktops™ utilizzando due console di gestione: Web Studio (basata sul Web) e Citrix Studio (basata su Windows). Questo articolo riguarda solo Web Studio. Per informazioni su Citrix Studio, consultare l’articolo equivalente in Citrix Virtual Apps and Desktops 7 2212 o versioni precedenti.

Questa funzionalità consente di autorizzare solo le macchine StoreFront e Citrix Gateway approvate a comunicare con i Delivery Controller. Dopo aver abilitato questa funzionalità, tutte le richieste che non contengono la chiave vengono bloccate. Utilizzare questa funzionalità per aggiungere un ulteriore livello di sicurezza per proteggere dagli attacchi provenienti dalla rete interna.

Un flusso di lavoro generale per l’utilizzo di questa funzionalità è il seguente:

-

Abilitare Web Studio per visualizzare le impostazioni della funzionalità.

-

Configurare le impostazioni per il proprio sito.

-

Configurare le impostazioni per StoreFront.

-

Configurare le impostazioni per Citrix ADC.

Configurare le impostazioni per il sito

È possibile utilizzare Web Studio o PowerShell per configurare le impostazioni della chiave di sicurezza per il proprio sito.

Utilizzare Web Studio

- Accedere a Web Studio, selezionare Impostazioni nel riquadro sinistro.

-

Individuare il riquadro Gestisci chiave di sicurezza e fare clic su Modifica. Viene visualizzata la pagina Gestisci chiave di sicurezza.

-

Fare clic sull’icona di aggiornamento per generare le chiavi.

Importante:

- Sono disponibili due chiavi per l’uso. È possibile utilizzare la stessa chiave o chiavi diverse per le comunicazioni sulle porte XML e STA. Si consiglia di utilizzare una sola chiave alla volta. La chiave non utilizzata viene usata solo per la rotazione delle chiavi.

- Non fare clic sull’icona di aggiornamento per aggiornare la chiave già in uso. In caso contrario, si verificherà un’interruzione del servizio.

-

Selezionare dove è richiesta una chiave per le comunicazioni:

-

Richiedi chiave per le comunicazioni sulla porta XML (solo StoreFront). Se selezionato, richiede una chiave per autenticare le comunicazioni sulla porta XML. StoreFront comunica con Citrix Cloud su questa porta. Per informazioni sulla modifica della porta XML, consultare l’articolo del Knowledge Center CTX127945.

-

Richiedi chiave per le comunicazioni sulla porta STA. Se selezionato, richiede una chiave per autenticare le comunicazioni sulla porta STA. Citrix Gateway e StoreFront comunicano con Citrix Cloud su questa porta. Per informazioni sulla modifica della porta STA, consultare l’articolo del Knowledge Center CTX101988.

-

- Fare clic su Salva per applicare le modifiche e chiudere la finestra.

Utilizzare PowerShell

Di seguito sono riportati i passaggi di PowerShell equivalenti alle operazioni di Web Studio.

-

Eseguire l’SDK PowerShell remoto di Citrix Virtual Apps and Desktops.

- In una finestra di comando, eseguire il seguente comando:

Add-PSSnapIn Citrix*

- Eseguire i seguenti comandi per generare una chiave e configurare Key1:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey1 <la chiave generata>

- Eseguire i seguenti comandi per generare una chiave e configurare Key2:

New-BrokerXmlServiceKeySet-BrokerSite -XmlServiceKey2 <la chiave generata>

- Eseguire uno o entrambi i seguenti comandi per abilitare l’uso di una chiave nell’autenticazione delle comunicazioni:

- Per autenticare le comunicazioni sulla porta XML:

Set-BrokerSite -RequireXmlServiceKeyForNFuse $true

- Per autenticare le comunicazioni sulla porta STA:

Set-BrokerSite -RequireXmlServiceKeyForSta $true

- Per autenticare le comunicazioni sulla porta XML:

Consultare la guida dei comandi PowerShell per indicazioni e sintassi.

Configurare le impostazioni per StoreFront

Dopo aver completato la configurazione per il proprio sito, è necessario configurare le impostazioni pertinenti per StoreFront utilizzando PowerShell.

Sul server StoreFront, eseguire i seguenti comandi PowerShell:

| Per configurare la chiave per le comunicazioni sulla porta XML, utilizzare il comando [Set-STFStoreFarm | https://developer-docs.citrix.com/en-us/storefront-powershell-sdk/current-release/Set-STFStoreFarm.html]. Ad esempio |

$store = Get-STFStoreService -VirtualPath [Path to store]

$farm = Get-STFStoreFarm -StoreService $store -FarmName [Resource feed name]

Set-STFStoreFarm -Farm $farm -XMLValidationEnabled $true -XMLValidationSecret [secret]

<!--NeedCopy-->

Immettere i valori appropriati per i seguenti parametri:

Percorso dell'archivioNome del feed di risorsesegreto

Per configurare la chiave per le comunicazioni sulla porta STA, utilizzare i comandi New-STFSecureTicketAuthority e Set-STFRoamingGateway. Ad esempio:

$gateway = Get-STFRoamingGateway -Name [Gateway name]

$sta1 = New-STFSecureTicketAuthority -StaUrl [STA1 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

$sta2 = New-STFSecureTicketAuthority -StaUrl [STA2 URL] -StaValidationEnabled $true -StaValidationSecret [secret]

Set-STFRoamingGateway -Gateway $gateway -SecureTicketAuthorityObjs $sta1,$sta2

<!--NeedCopy-->

Immettere i valori appropriati per i seguenti parametri:

Nome del gatewayURL STASegreto

Consultare la guida dei comandi PowerShell per indicazioni e sintassi.

Configurare le impostazioni per Citrix ADC

Nota:

La configurazione di questa funzionalità per Citrix ADC non è necessaria a meno che non si utilizzi Citrix ADC come gateway. Se si utilizza Citrix ADC, seguire questi passaggi:

-

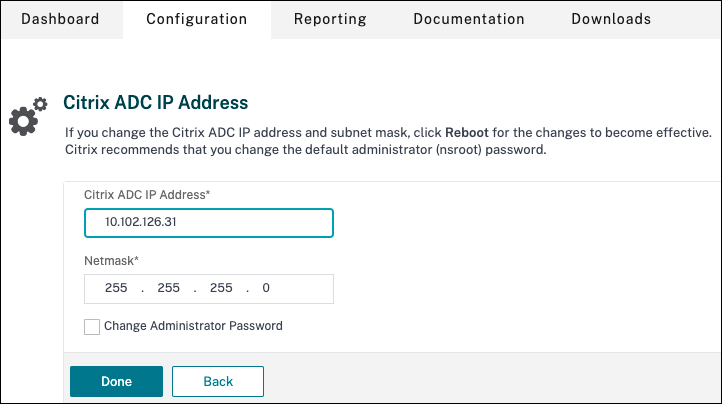

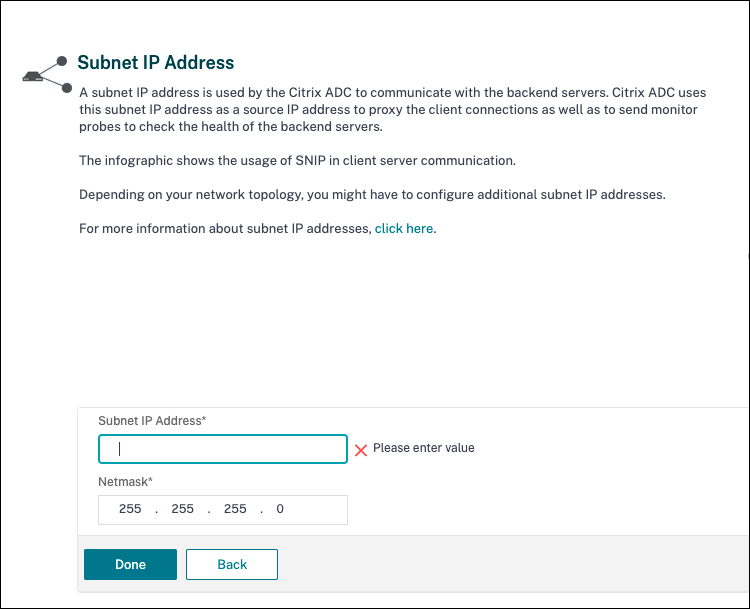

Assicurarsi che la seguente configurazione prerequisito sia già presente:

- Sono configurati i seguenti indirizzi IP relativi a Citrix ADC.

- Indirizzo IP di gestione di Citrix ADC (NSIP) per l’accesso alla console di Citrix ADC. Per i dettagli, consultare Configurazione dell’indirizzo NSIP.

- Indirizzo IP di subnet (SNIP) per abilitare la comunicazione tra l’appliance Citrix ADC e i server back-end. Per i dettagli, consultare Configurazione degli indirizzi IP di subnet.

- Indirizzo IP virtuale di Citrix Gateway e indirizzo IP virtuale del bilanciatore di carico per accedere all’appliance ADC per l’avvio della sessione. Per i dettagli, consultare Creare un server virtuale.

- Le modalità e le funzionalità richieste nell’appliance Citrix ADC sono abilitate.

- Per abilitare le modalità, nell’interfaccia grafica di Citrix ADC andare su System > Settings > Configure Mode.

- Per abilitare le funzionalità, nell’interfaccia grafica di Citrix ADC andare su System > Settings > Configure Basic Features.

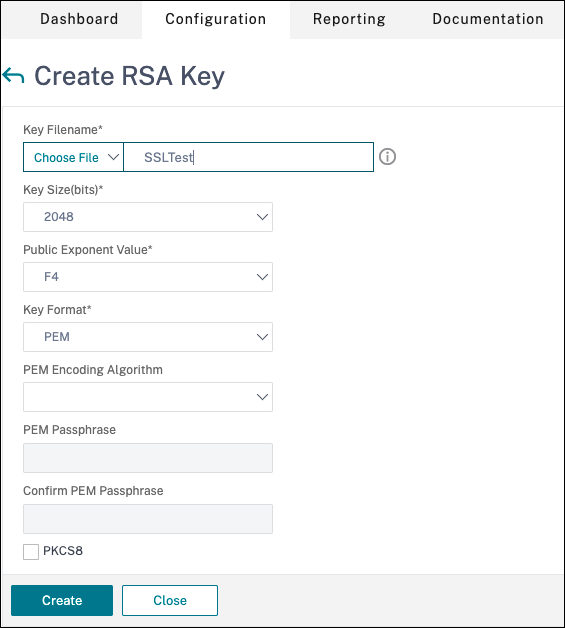

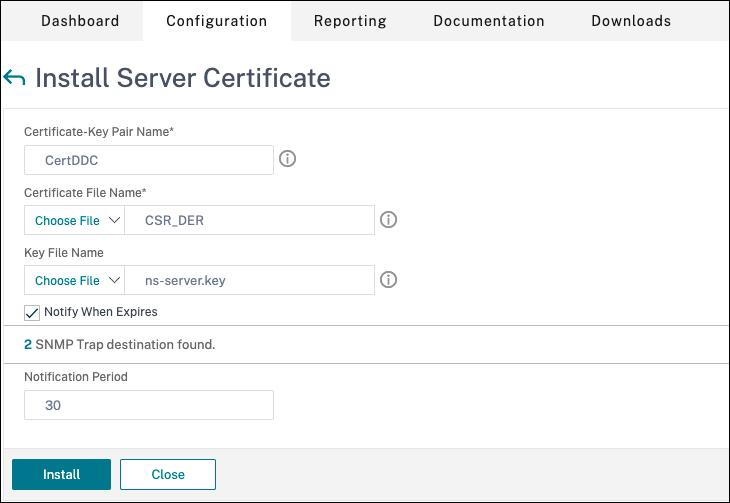

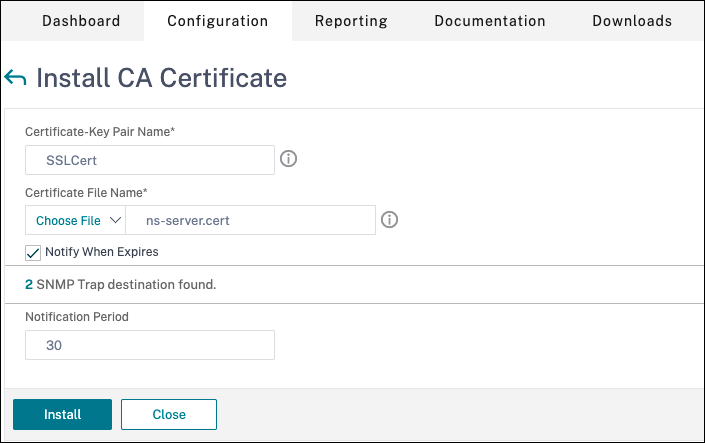

- Le configurazioni relative ai certificati sono complete.

- Viene creata la richiesta di firma del certificato (CSR). Per i dettagli, consultare Creare un certificato.

- I certificati server e CA e i certificati radice sono installati. Per i dettagli, consultare Installare, collegare e aggiornare.

- È stato creato un Citrix Gateway per Citrix Virtual Desktops. Testare la connettività facendo clic sul pulsante Test STA Connectivity per confermare che i server virtuali sono online. Per i dettagli, consultare Configurazione di Citrix ADC per Citrix Virtual Apps and Desktops.

- Sono configurati i seguenti indirizzi IP relativi a Citrix ADC.

-

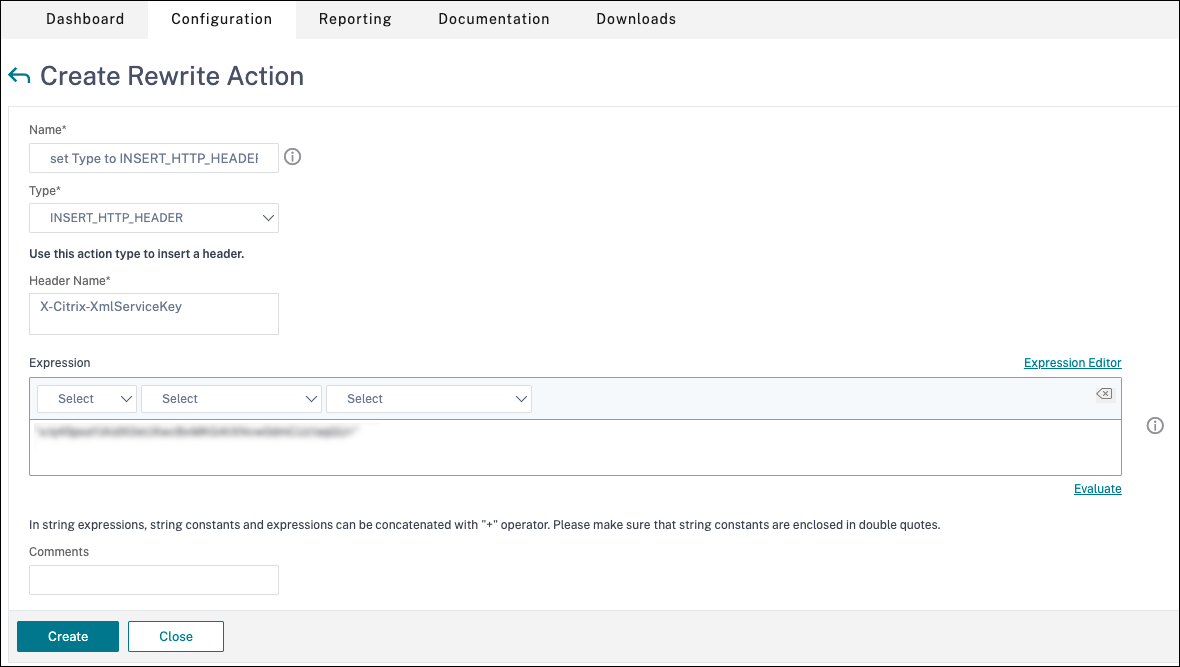

Aggiungere un’azione di riscrittura. Per i dettagli, consultare Configurazione di un’azione di riscrittura.

- Andare su AppExpert > Rewrite > Actions.

- Fare clic su Aggiungi per aggiungere una nuova azione di riscrittura. È possibile denominare l’azione “set Type to INSERT_HTTP_HEADER”.

- In Type, selezionare INSERT_HTTP_HEADER.

- In Header Name, immettere X-Citrix-XmlServiceKey.

- In Expression, aggiungere

<valore XmlServiceKey1>tra virgolette. È possibile copiare il valore XmlServiceKey1 dalla configurazione del Desktop Delivery Controller™.

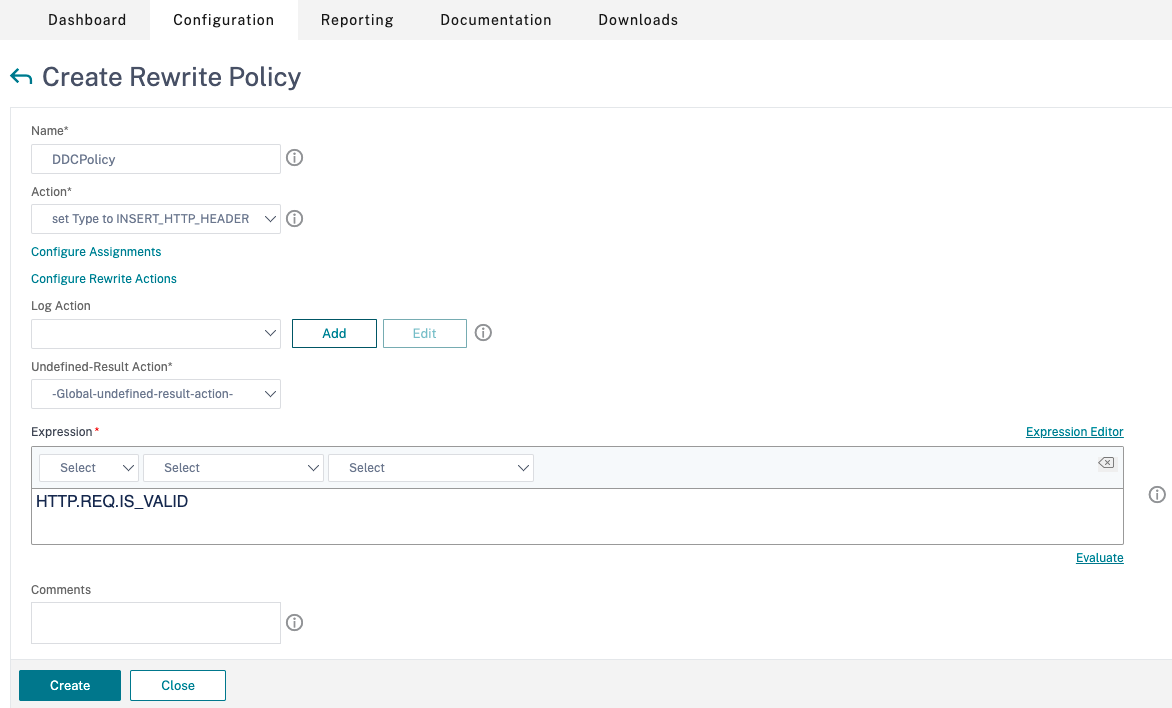

- Aggiungere un criterio di riscrittura. Per i dettagli, consultare Configurazione di un criterio di riscrittura.

-

Andare su AppExpert > Rewrite > Policies.

-

Fare clic su Aggiungi per aggiungere un nuovo criterio.

- In Action, selezionare l’azione creata nel passaggio precedente.

- In Expression, aggiungere HTTP.REQ.IS_VALID.

- Fare clic su OK.

-

-

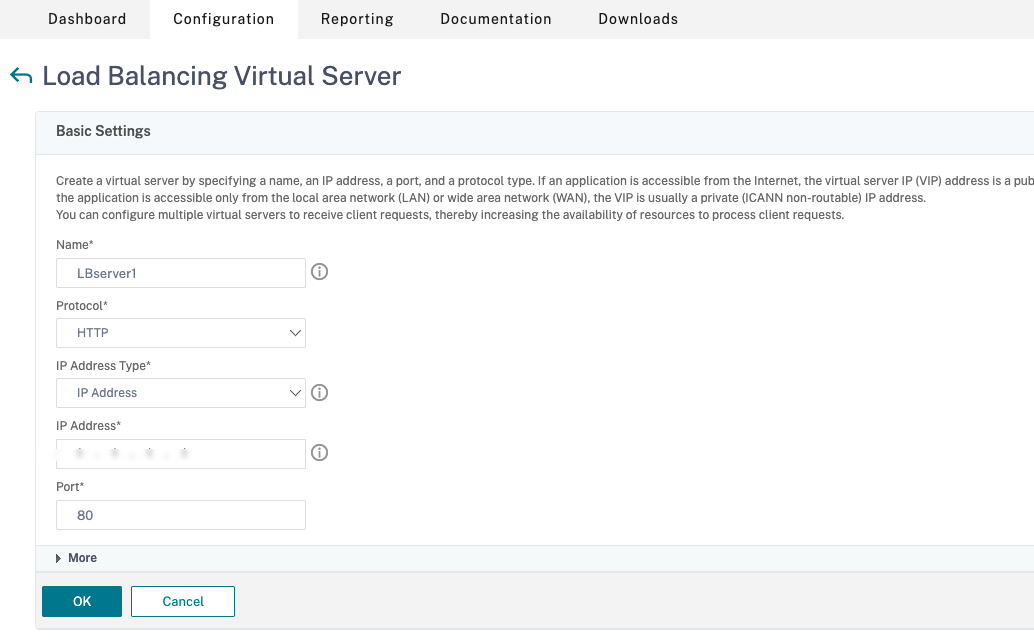

Configurare il bilanciamento del carico. È necessario configurare un server virtuale di bilanciamento del carico per ogni server STA. In caso contrario, le sessioni non verranno avviate.

Per i dettagli, consultare Configurare il bilanciamento del carico di base.

- Creare un server virtuale di bilanciamento del carico.

- Andare su Traffic Management > Load Balancing > Servers.

- Nella pagina Virtual Servers, fare clic su Aggiungi.

- In Protocol, selezionare HTTP.

- Aggiungere l’indirizzo IP virtuale del bilanciamento del carico e in Port selezionare 80.

- Fare clic su OK.

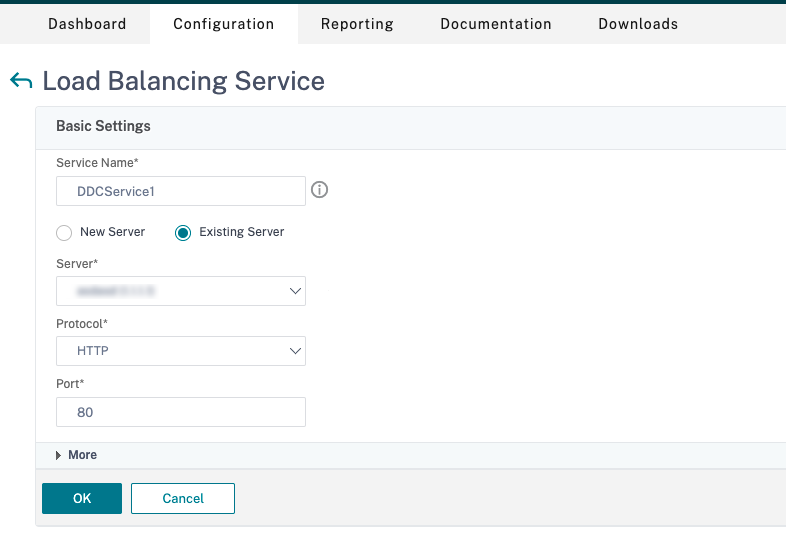

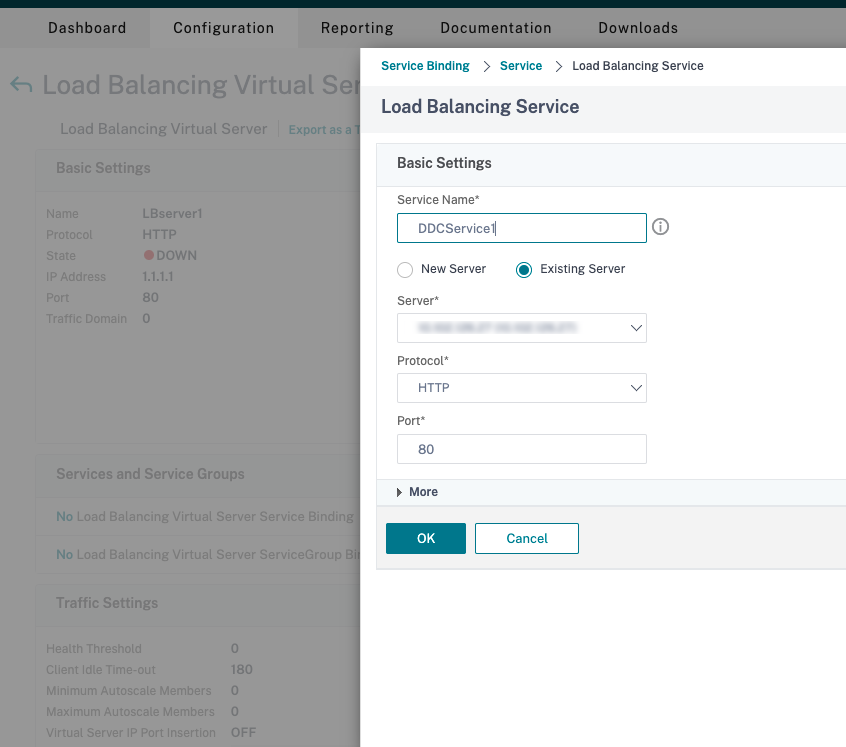

- Creare un servizio di bilanciamento del carico.

- Andare su Traffic Management > Load Balancing > Services.

- In Existing Server, selezionare il server virtuale creato nel passaggio precedente.

- In Protocol, selezionare HTTP e in Port selezionare 80.

- Fare clic su OK e quindi su Fine.

- Associare il servizio al server virtuale.

- Selezionare il server virtuale creato in precedenza e fare clic su Modifica.

- In Services and Service Groups, fare clic su No Load Balancing Virtual Server Service Binding.

- In Service Binding, selezionare il servizio creato in precedenza.

- Fare clic su Associa.

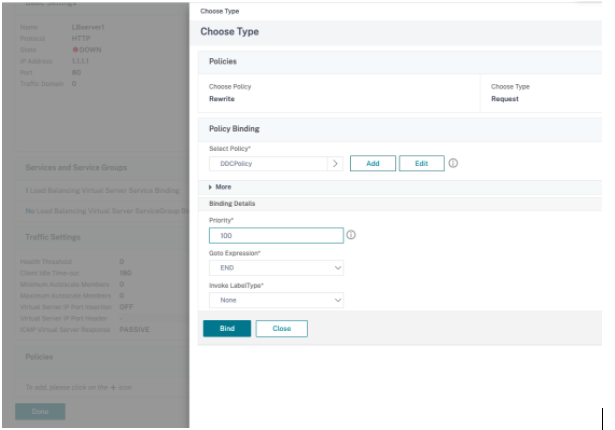

- Associare il criterio di riscrittura creato in precedenza al server virtuale.

- Selezionare il server virtuale creato in precedenza e fare clic su Modifica.

- In Advanced Settings, fare clic su Policies e quindi nella sezione Policies fare clic su +.

- In Choose Policy, selezionare Rewrite e in Choose Type, selezionare Request.

- Fare clic su Continua.

- In Select Policy, selezionare il criterio di riscrittura creato in precedenza.

- Fare clic su Associa.

- Fare clic su Fine.

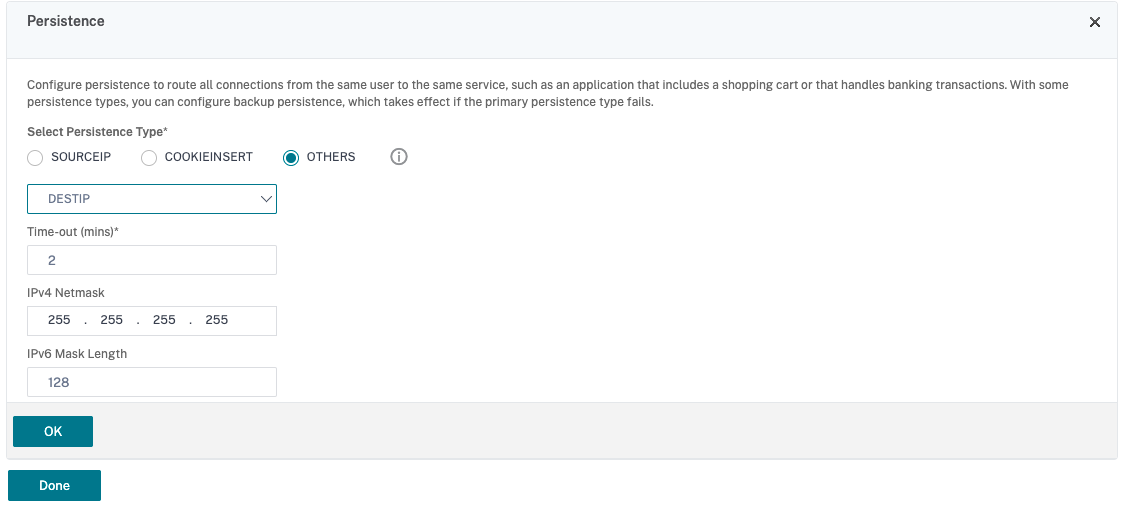

- Configurare la persistenza per il server virtuale, se necessario.

- Selezionare il server virtuale creato in precedenza e fare clic su Modifica.

- In Advanced Settings, fare clic su Persistence.

- Selezionare il tipo di persistenza come Others.

- Selezionare DESTIP per creare sessioni di persistenza basate sull’indirizzo IP del servizio selezionato dal server virtuale (l’indirizzo IP di destinazione).

- In IPv4 Netmask, aggiungere la maschera di rete uguale a quella del DDC.

- Fare clic su OK.

- Ripetere questi passaggi anche per l’altro server virtuale.

- Creare un server virtuale di bilanciamento del carico.

Modifiche alla configurazione se l’appliance Citrix ADC è già configurata con Citrix Virtual Desktops™

Se l’appliance Citrix ADC è già stata configurata con Citrix Virtual Desktops, per utilizzare la funzionalità Secure XML è necessario apportare le seguenti modifiche alla configurazione.

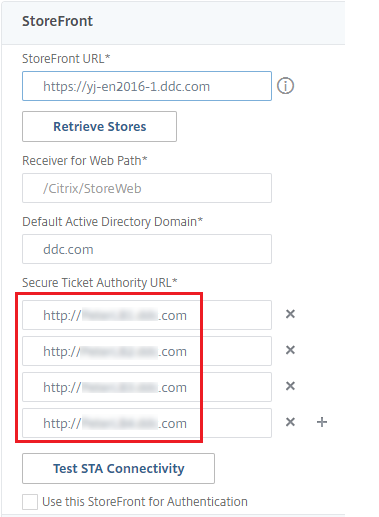

- Prima dell’avvio della sessione, modificare l’URL dell’autorità di emissione dei ticket di sicurezza del gateway per utilizzare i FQDN dei server virtuali di bilanciamento del carico.

- Assicurarsi che il parametro

TrustRequestsSentToTheXmlServicePortsia impostato su False. Per impostazione predefinita, il parametroTrustRequestsSentToTheXmlServicePortè impostato su False. Tuttavia, se il cliente ha già configurato Citrix ADC per Citrix Virtual Desktops,TrustRequestsSentToTheXmlServicePortè impostato su True.

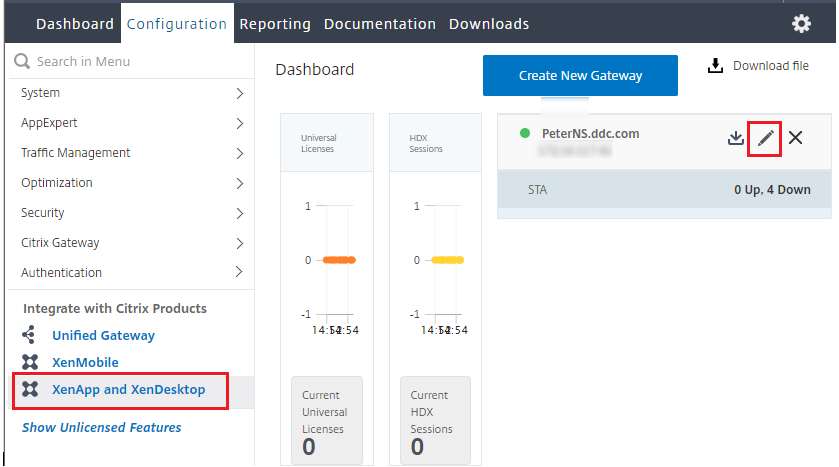

- Nell’interfaccia grafica di Citrix ADC, andare su Configuration > Integrate with Citrix Products e fare clic su XenApp and XenDesktop®.

-

Selezionare l’istanza del gateway e fare clic sull’icona di modifica.

-

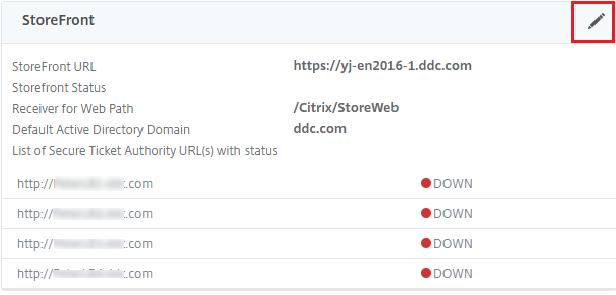

Nel riquadro StoreFront, fare clic sull’icona di modifica.

- Aggiungere l’URL dell’autorità di emissione dei ticket di sicurezza.

- Se la funzionalità Secure XML è abilitata, l’URL STA deve essere l’URL del servizio di bilanciamento del carico.

- Se la funzionalità Secure XML è disabilitata, l’URL STA deve essere l’URL di STA (indirizzo del DDC) e il parametro

TrustRequestsSentToTheXmlServicePortsul DDC deve essere impostato su True.

Condividi

Condividi

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.