Clientzertifikat oder Zertifikat plus Domänenauthentifizierung

Die Standardkonfiguration für Citrix Endpoint Management ist die Benutzername- und Kennwortauthentifizierung. Um eine weitere Sicherheitsebene für die Registrierung und den Zugriff auf die Citrix Endpoint Management-Umgebung hinzuzufügen, sollten Sie die zertifikatbasierte Authentifizierung in Betracht ziehen. In der Citrix Endpoint Management-Umgebung ist diese Konfiguration die beste Kombination aus Sicherheit und Benutzerfreundlichkeit. Die Zertifikat-plus-Domänenauthentifizierung bietet die besten SSO-Möglichkeiten, gepaart mit der Sicherheit, die durch die Zwei-Faktor-Authentifizierung am NetScaler Gateway bereitgestellt wird.

Für optimale Benutzerfreundlichkeit können Sie die Zertifikat-plus-Domänenauthentifizierung mit Citrix PIN und Active Directory-Kennwort-Caching kombinieren. Dadurch müssen Benutzer ihre LDAP-Benutzernamen und -Kennwörter nicht wiederholt eingeben. Benutzer geben Benutzernamen und Kennwörter für die Registrierung, den Ablauf des Kennworts und die Kontosperrung ein.

Wichtig:

Citrix Endpoint Management unterstützt das Ändern des Authentifizierungsmodus von der Domänenauthentifizierung zu einem anderen Authentifizierungsmodus nicht, nachdem Benutzer Geräte in Citrix Endpoint Management registriert haben.

Wenn Sie LDAP nicht zulassen und Smartcards oder ähnliche Methoden verwenden, können Sie durch die Konfiguration von Zertifikaten eine Smartcard in Citrix Endpoint Management darstellen. Benutzer registrieren sich dann mit einer eindeutigen PIN, die Citrix Endpoint Management für sie generiert. Nachdem ein Benutzer Zugriff hat, erstellt und stellt Citrix Endpoint Management das Zertifikat bereit, das zur Authentifizierung in der Citrix Endpoint Management-Umgebung verwendet wird.

Sie können den NetScaler für XenMobile-Assistenten verwenden, um die für Citrix Endpoint Management erforderliche Konfiguration durchzuführen, wenn Sie die NetScaler Gateway-Authentifizierung nur mit Zertifikat oder die Zertifikat-plus-Domänenauthentifizierung verwenden. Sie können den NetScaler für XenMobile-Assistenten nur einmal ausführen.

In hochsicheren Umgebungen wird die Verwendung von LDAP-Anmeldeinformationen außerhalb einer Organisation in öffentlichen oder unsicheren Netzwerken als eine primäre Sicherheitsbedrohung für die Organisation angesehen. Für hochsichere Umgebungen ist die Zwei-Faktor-Authentifizierung, die ein Clientzertifikat und ein Sicherheitstoken verwendet, eine Option. Weitere Informationen finden Sie unter Konfigurieren von Citrix Endpoint Management für die Zertifikat- und Sicherheitstoken-Authentifizierung.

Die Clientzertifikatsauthentifizierung ist für Geräte verfügbar, die in MAM und MDM+MAM registriert sind. Um die Clientzertifikatsauthentifizierung für diese Geräte zu verwenden, müssen Sie den Microsoft-Server, Citrix Endpoint Management und dann NetScaler Gateway konfigurieren. Befolgen Sie diese allgemeinen Schritte, wie in diesem Artikel beschrieben.

Auf dem Microsoft-Server:

-

- Fügen Sie ein Zertifikat-Snap-In zur Microsoft Management Console hinzu.

-

- Fügen Sie die Vorlage zur Zertifizierungsstelle (CA) hinzu.

-

- Erstellen Sie ein PFX-Zertifikat vom CA-Server.

-

In Citrix Endpoint Management:

-

- Laden Sie das Zertifikat in Citrix Endpoint Management hoch.

-

- Erstellen Sie die PKI-Entität für die zertifikatbasierte Authentifizierung.

-

- Konfigurieren Sie Anmeldeinformationsanbieter.

-

- Konfigurieren Sie NetScaler Gateway so, dass ein Benutzerzertifikat zur Authentifizierung bereitgestellt wird.

-

- Laden Sie das Zertifikat in Citrix Endpoint Management hoch.

Informationen zur NetScaler Gateway-Konfiguration finden Sie in diesen Artikeln in der Citrix ADC-Dokumentation:

- [Clientauthentifizierung](/en-us/citrix-adc/12-1/ssl/config-client-auth.html)

- [SSL-Profilinfrastruktur](/en-us/citrix-adc/12-1/ssl/ssl-profiles/ssl-enabling-the-default-profile.html)

- [Konfigurieren und Binden einer Clientzertifikat-Authentifizierungsrichtlinie](/en-us/citrix-gateway/12-1/authentication-authorization/configure-client-cert-authentication/ng-client-cert-vserver-and-bind-tsk.html).

Voraussetzungen

- Wenn Sie eine Microsoft Certificate Services-Entitätsvorlage erstellen, vermeiden Sie mögliche Authentifizierungsprobleme mit registrierten Geräten, indem Sie Sonderzeichen ausschließen. Verwenden Sie beispielsweise diese Zeichen nicht im Vorlagennamen: `: ! $ () # % + * ~ ? | {} []`

- Informationen zum Konfigurieren der zertifikatbasierten Authentifizierung für Exchange ActiveSync finden Sie in der [Microsoft-Dokumentation zu Exchange Server](https://docs.microsoft.com/de-de/Exchange/exchange-server?view=exchserver-2019). Konfigurieren Sie die Website des Zertifizierungsstellen-Servers (CA) für Exchange ActiveSync so, dass Clientzertifikate erforderlich sind.

- Wenn Sie private Serverzertifikate verwenden, um den ActiveSync-Datenverkehr zum Exchange Server zu sichern, stellen Sie sicher, dass die mobilen Geräte alle Root-/Zwischenzertifikate besitzen. Andernfalls schlägt die zertifikatbasierte Authentifizierung während der Postfachkonfiguration in Citrix Secure Mail fehl. In der Exchange IIS-Konsole müssen Sie:

- Eine Website für die Verwendung von Citrix Endpoint Management mit Exchange hinzufügen und das Webserverzertifikat binden.

- Port 9443 verwenden.

- Für diese Website müssen Sie zwei Anwendungen hinzufügen, eine für "Microsoft-Server-ActiveSync" und eine für "EWS". Wählen Sie für beide Anwendungen unter **SSL-Einstellungen** die Option **SSL erforderlich**.

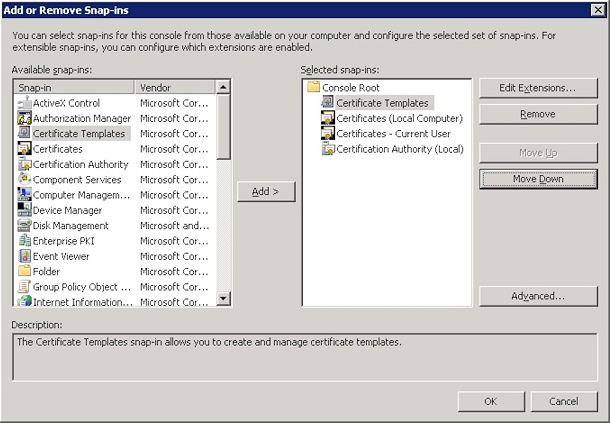

Hinzufügen eines Zertifikat-Snap-Ins zur Microsoft Management Console

-

Öffnen Sie die Konsole und klicken Sie dann auf Snap-Ins hinzufügen/entfernen.

-

Fügen Sie die folgenden Snap-Ins hinzu:

- Zertifikatvorlagen

- Zertifikate (Lokaler Computer)

- Zertifikate – Aktueller Benutzer

- Zertifizierungsstelle (Lokal)

-

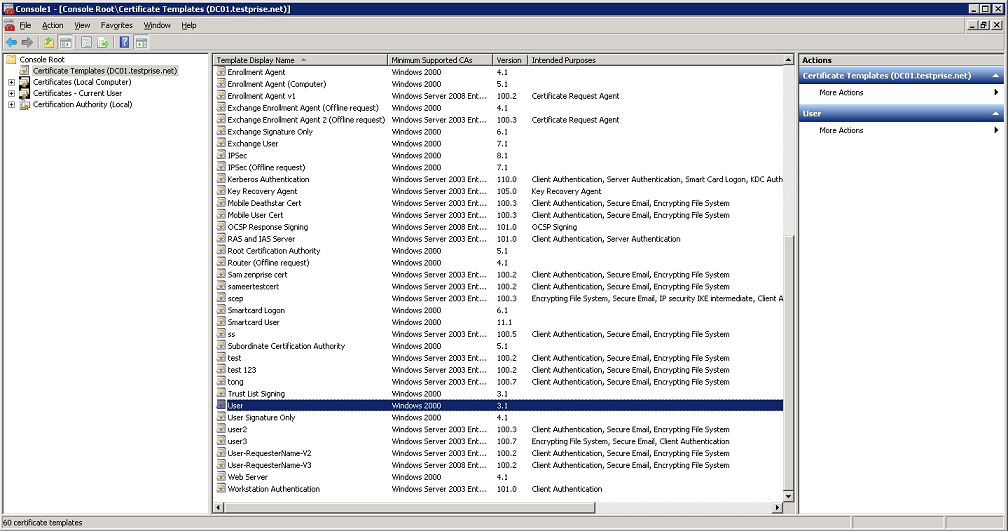

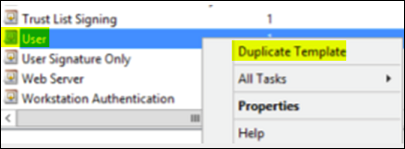

Erweitern Sie Zertifikatvorlagen.

-

Wählen Sie die Vorlage Benutzer und Vorlage duplizieren.

-

Geben Sie den Anzeigenamen der Vorlage an.

Wichtig:

Es wird nicht empfohlen, die Option Zertifikat in Active Directory veröffentlichen auszuwählen. Wenn diese Option ausgewählt ist, werden Clientzertifikate für alle Benutzer in Active Directory erstellt, was Ihre Active Directory-Datenbank überladen könnte.

-

Wählen Sie Windows 2003 Server als Vorlagentyp. Wählen Sie auf dem Windows 2012 R2-Server unter Kompatibilität die Option Zertifizierungsstelle und legen Sie den Empfänger als Windows 2003 fest.

-

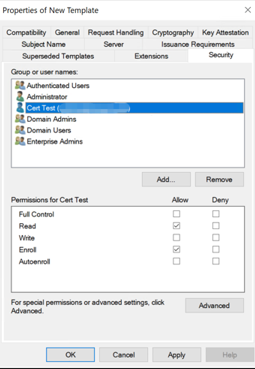

Konfigurieren Sie unter Sicherheit Folgendes:

-

Klicken Sie auf Hinzufügen und wählen Sie dann das AD-Benutzerkonto aus, das Citrix Endpoint Management zum Generieren von Zertifikaten verwendet.

Wichtig:

Fügen Sie hier nur den Dienstkontobenutzer hinzu. Fügen Sie nur diesem AD-Benutzerkonto die Berechtigung Registrieren hinzu.

Wie später in diesem Artikel beschrieben, erstellen Sie ein Benutzer-.pfx-Zertifikat mithilfe des Dienstkontos. Weitere Informationen finden Sie unter Erstellen eines PFX-Zertifikats vom CA-Server.

-

Entziehen Sie die Berechtigung Registrieren von Domänenbenutzern.

-

-

- Stellen Sie unter Kryptografie sicher, dass Sie die Schlüssellänge angeben. Die Schlüssellänge geben Sie später während der Citrix Endpoint Management-Konfiguration ein.

-

-

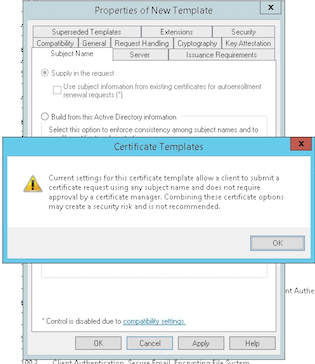

Wählen Sie unter Antragsstellername die Option Im Antrag angeben. Übernehmen Sie die Änderungen und speichern Sie.

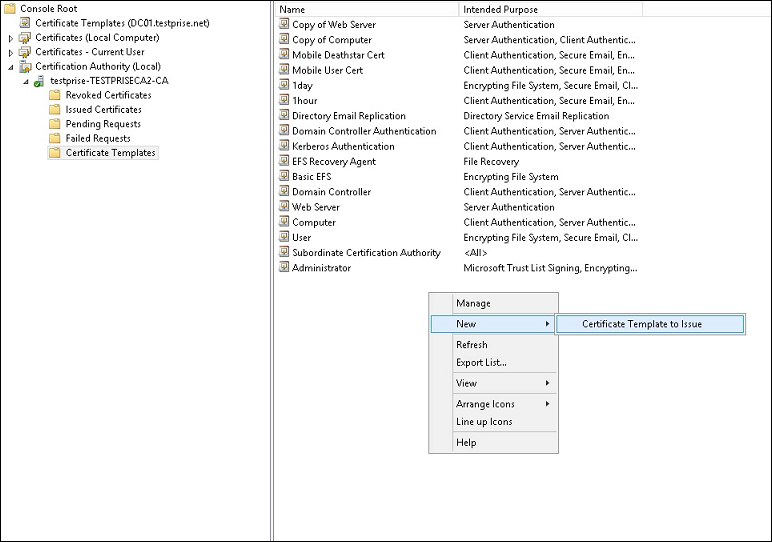

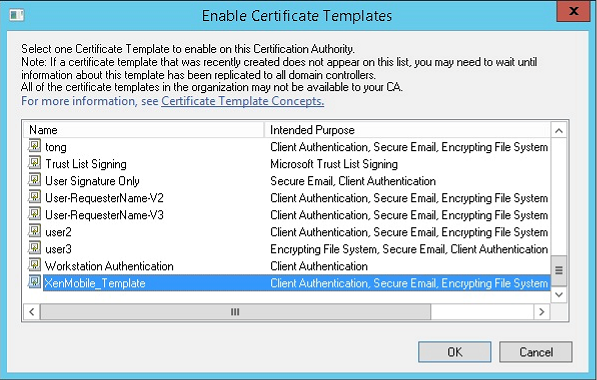

Hinzufügen der Vorlage zur Zertifizierungsstelle

- 1. Gehen Sie zu **Zertifizierungsstelle** und wählen Sie **Zertifikatvorlagen**.

- 1. Klicken Sie mit der rechten Maustaste in den rechten Bereich und wählen Sie dann **Neu > Auszustellende Zertifikatvorlage**.

-

-

Wählen Sie die Vorlage aus, die Sie im vorherigen Schritt erstellt haben, und klicken Sie dann auf OK, um sie der Zertifizierungsstelle hinzuzufügen.

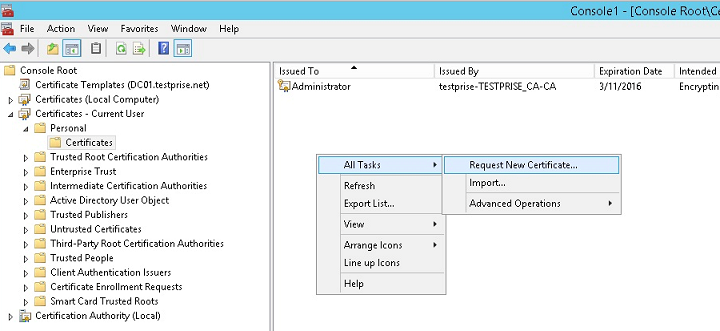

Erstellen eines PFX-Zertifikats vom CA-Server

-

Erstellen Sie ein Benutzer-.pfx-Zertifikat mit dem Dienstkonto, mit dem Sie sich angemeldet haben. Die .pfx-Datei wird in Citrix Endpoint Management hochgeladen, das dann ein Benutzerzertifikat für die Benutzer anfordert, die ihre Geräte registrieren.

-

Erweitern Sie unter Aktueller Benutzer die Option Zertifikate.

-

Klicken Sie mit der rechten Maustaste in den rechten Bereich und klicken Sie dann auf Neues Zertifikat anfordern.

-

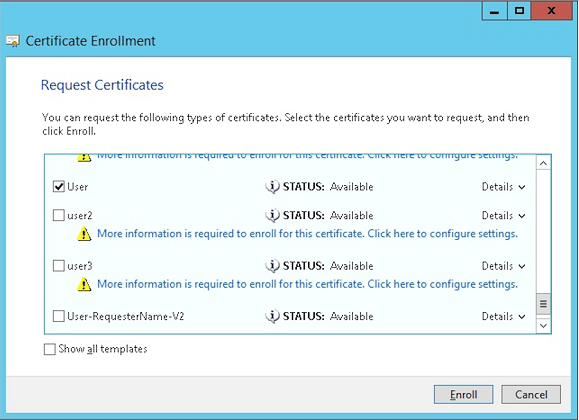

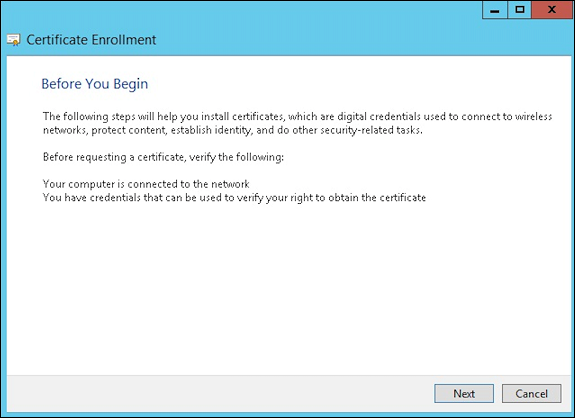

-

- Der Bildschirm Zertifikatregistrierung wird angezeigt. Klicken Sie auf Weiter.

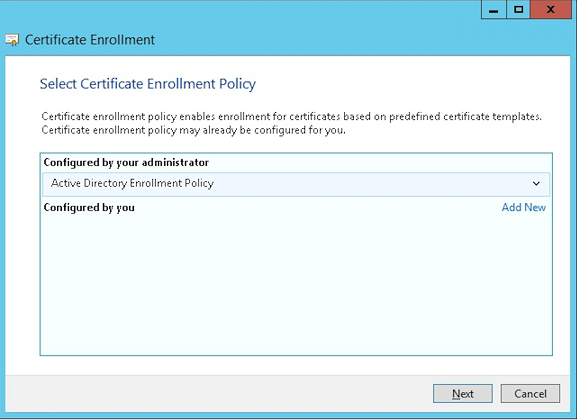

-

- Wählen Sie Active Directory-Registrierungsrichtlinie und klicken Sie dann auf Weiter.

-

-

Wählen Sie die Vorlage Benutzer und klicken Sie dann auf Registrieren.

-

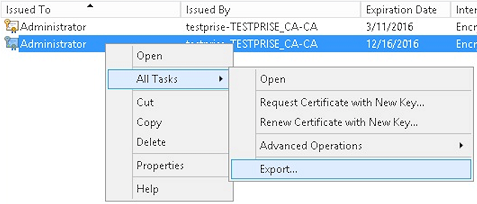

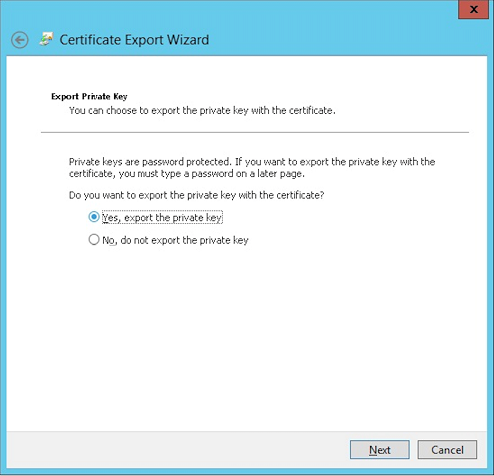

Exportieren Sie die .pfx-Datei, die Sie im vorherigen Schritt erstellt haben.

-

Klicken Sie auf Ja, den privaten Schlüssel exportieren.

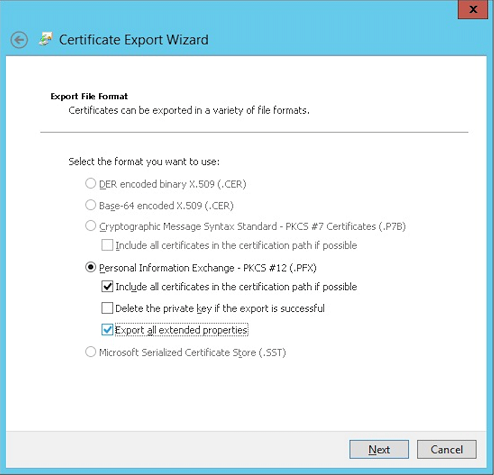

-

Wählen Sie Alle Zertifikate im Zertifizierungspfad einschließen, falls möglich und aktivieren Sie das Kontrollkästchen Alle erweiterten Eigenschaften exportieren.

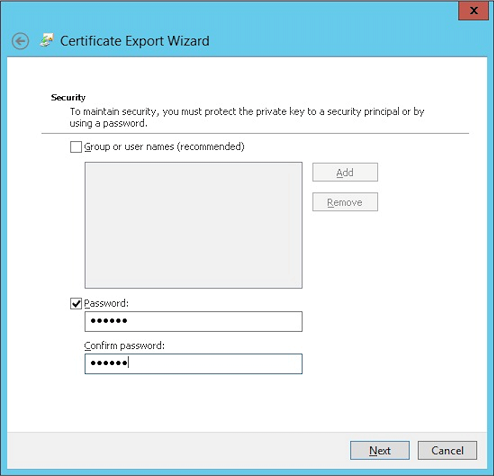

-

Legen Sie ein Kennwort fest, das beim Hochladen dieses Zertifikats in Citrix Endpoint Management verwendet werden soll.

-

Speichern Sie das Zertifikat auf Ihrer Festplatte.

Hochladen des Zertifikats in Citrix Endpoint Management

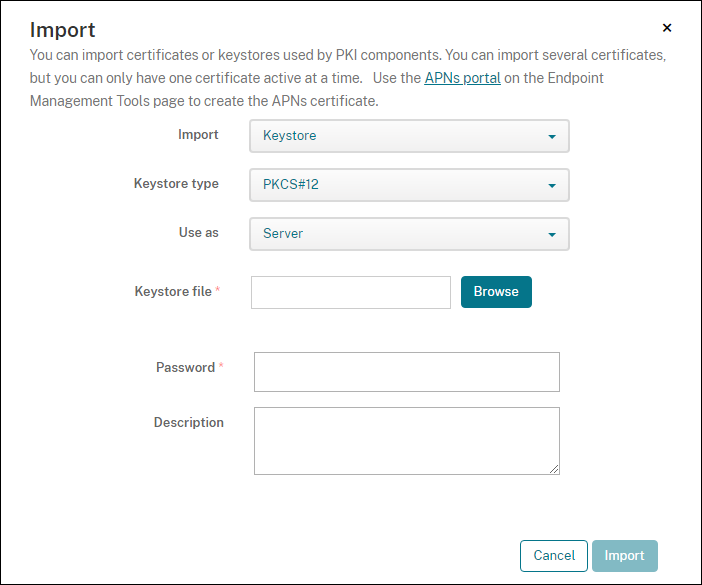

- 1. Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Der Bildschirm **Einstellungen** wird angezeigt.

- 1. Klicken Sie auf **Zertifikate** und dann auf **Importieren**.

-

Geben Sie die folgenden Parameter ein:

- Importieren: Keystore

- Keystore-Typ: PKCS #12

- Verwenden als: Server

- Keystore-Datei: Klicken Sie auf Durchsuchen, um das von Ihnen erstellte .pfx-Zertifikat auszuwählen.

- Kennwort: Geben Sie das Kennwort ein, das Sie für dieses Zertifikat erstellt haben.

-

Klicken Sie auf Importieren.

-

Überprüfen Sie, ob das Zertifikat korrekt installiert wurde. Ein korrekt installiertes Zertifikat wird als Benutzerzertifikat angezeigt.

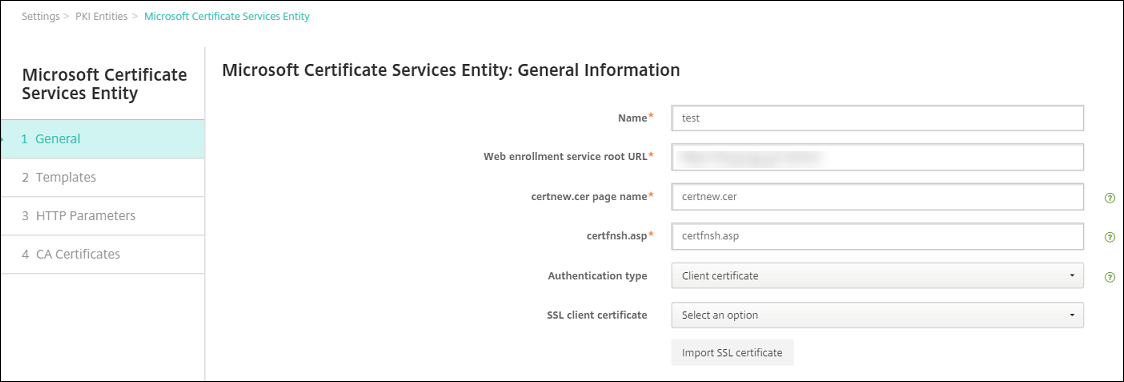

Erstellen der PKI-Entität für die zertifikatbasierte Authentifizierung

-

Gehen Sie in Einstellungen zu Mehr > Zertifikatverwaltung > PKI-Entitäten.

-

Klicken Sie auf Hinzufügen und dann auf Microsoft Certificate Services Entity. Der Bildschirm Microsoft Certificate Services Entity: Allgemeine Informationen wird angezeigt.

-

Geben Sie die folgenden Parameter ein:

- Name: Geben Sie einen beliebigen Namen ein.

-

Stamm-URL des Web-Registrierungsdienstes:

https://RootCA-URL/certsrv/(Stellen Sie sicher, dass der letzte Schrägstrich, /, im URL-Pfad hinzugefügt wird.) - Seitenname certnew.cer: certnew.cer (Standardwert)

- certfnsh.asp: certfnsh.asp (Standardwert)

- Authentifizierungstyp: Clientzertifikat

- SSL-Clientzertifikat: Wählen Sie das Benutzerzertifikat aus, das zum Ausstellen des Citrix Endpoint Management-Clientzertifikats verwendet werden soll. Wenn kein Zertifikat vorhanden ist, befolgen Sie das Verfahren im vorhergehenden Abschnitt, um Zertifikate hochzuladen.

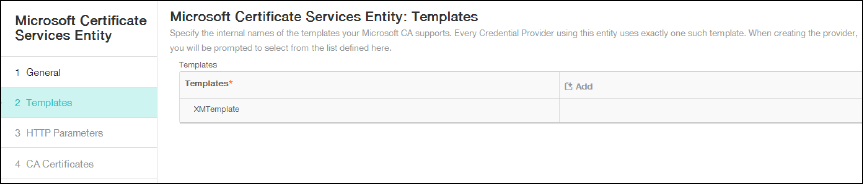

-

Fügen Sie unter Vorlagen die Vorlage hinzu, die Sie beim Konfigurieren des Microsoft-Zertifikats erstellt haben. Fügen Sie keine Leerzeichen hinzu.

-

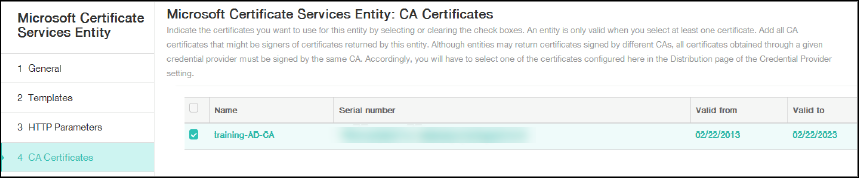

Überspringen Sie die HTTP-Parameter und klicken Sie dann auf CA-Zertifikate.

-

- Wählen Sie den Namen der Stamm-CA aus, der Ihrer Umgebung entspricht. Diese Stamm-CA ist Teil der Kette, die aus dem Citrix Endpoint Management-Clientzertifikat importiert wurde.

- Klicken Sie auf Speichern.

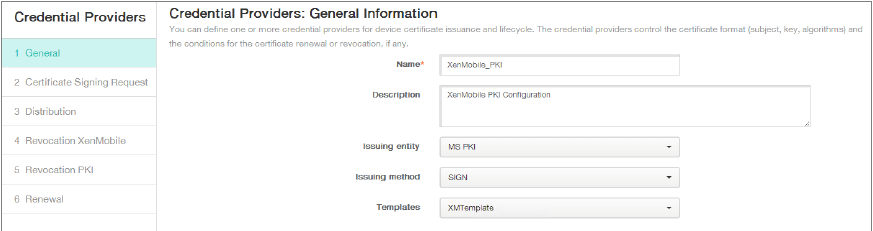

Konfigurieren von Anmeldeinformationsanbietern

-

Navigieren Sie in den Einstellungen zu Mehr > Zertifikatverwaltung > Anmeldeinformationsanbieter.

-

Klicken Sie auf Hinzufügen.

-

Geben Sie unter Allgemein die folgenden Parameter ein:

- Name: Geben Sie einen beliebigen Namen ein.

- Beschreibung: Geben Sie eine beliebige Beschreibung ein.

- Ausstellende Entität: Wählen Sie die zuvor erstellte PKI-Entität aus.

- Ausstellungsmethode: SIGN

- Vorlagen: Wählen Sie die unter der PKI-Entität hinzugefügte Vorlage aus.

-

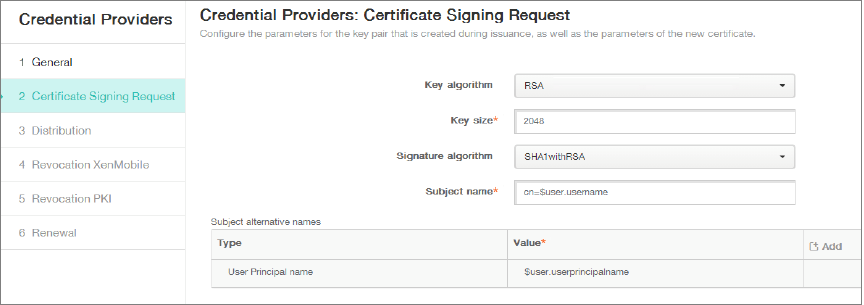

Klicken Sie auf Zertifikatsignieranforderung und geben Sie dann die folgenden Parameter ein:

- Schlüsselalgorithmus: RSA

- Schlüsselgröße: 2048

- Signaturalgorithmus: SHA256withRSA

-

Antragstellername:

cn=$user.username

Klicken Sie für Alternative Antragstellernamen auf Hinzufügen und geben Sie dann die folgenden Parameter ein:

- Typ: Benutzerprinzipalname

-

Wert:

$user.userprincipalname

-

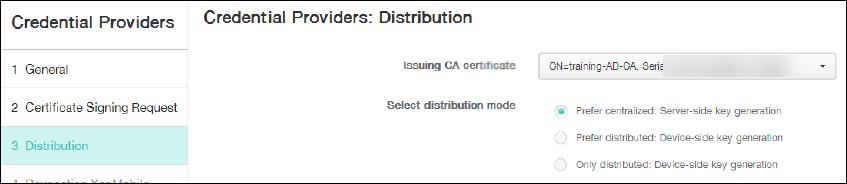

Klicken Sie auf Verteilung und geben Sie die folgenden Parameter ein:

- Ausstellendes CA-Zertifikat: Wählen Sie die ausstellende CA aus, die das Citrix Endpoint Management-Clientzertifikat signiert hat.

- Verteilungsmodus auswählen: Wählen Sie Zentralisiert bevorzugen: Serverseitige Schlüsselgenerierung aus.

-

Legen Sie für die nächsten beiden Abschnitte, Widerruf Citrix Endpoint Management und Widerruf PKI, die Parameter nach Bedarf fest. In diesem Beispiel werden beide Optionen übersprungen.

-

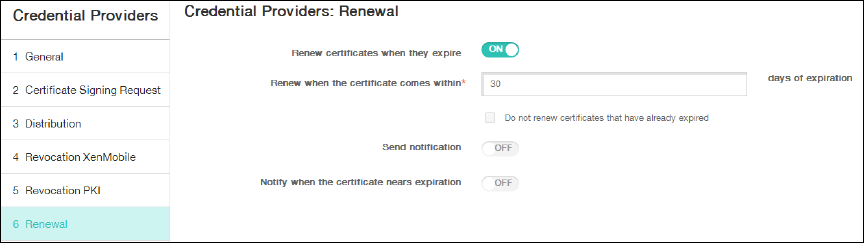

Klicken Sie auf Verlängerung.

-

Aktivieren Sie Zertifikate bei Ablauf verlängern.

-

Belassen Sie alle anderen Einstellungen als Standard oder ändern Sie sie nach Bedarf.

-

Klicken Sie auf Speichern.

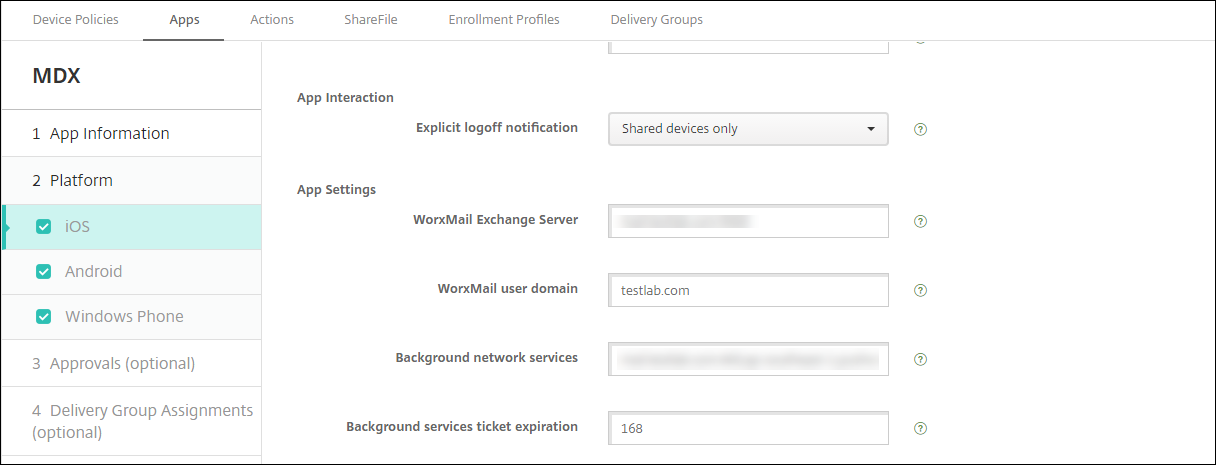

Konfigurieren von Citrix Secure Mail zur Verwendung der zertifikatbasierten Authentifizierung

Wenn Sie Citrix Secure Mail zu Citrix Endpoint Management hinzufügen, stellen Sie sicher, dass Sie die Exchange-Einstellungen unter App-Einstellungen konfigurieren.

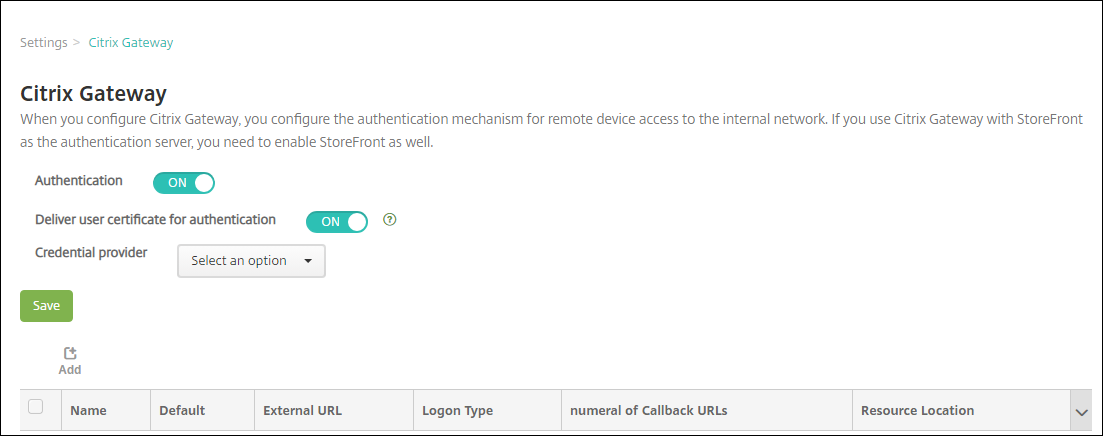

Konfigurieren der NetScaler Gateway-Zertifikatsbereitstellung in Citrix Endpoint Management

-

Klicken Sie in der Citrix Endpoint Management-Konsole auf das Zahnradsymbol in der oberen rechten Ecke. Der Bildschirm Einstellungen wird angezeigt.

-

Klicken Sie unter Server auf NetScaler Gateway.

-

Wenn NetScaler Gateway noch nicht hinzugefügt wurde, klicken Sie auf Hinzufügen und geben Sie die Einstellungen an:

- Name: Ein beschreibender Name für die Appliance.

- Alias: Ein optionaler Alias für die Appliance.

-

Externe URL:

https://YourCitrixGatewayURL - Anmeldetyp: Wählen Sie Zertifikat und Domäne aus.

- Passwort erforderlich: Aus

- Als Standard festlegen: Ein

-

Wählen Sie für Authentication und Deliver user certificate for authentication die Option On.

-

Wählen Sie für Credential Provider einen Anbieter aus und klicken Sie dann auf Save.

-

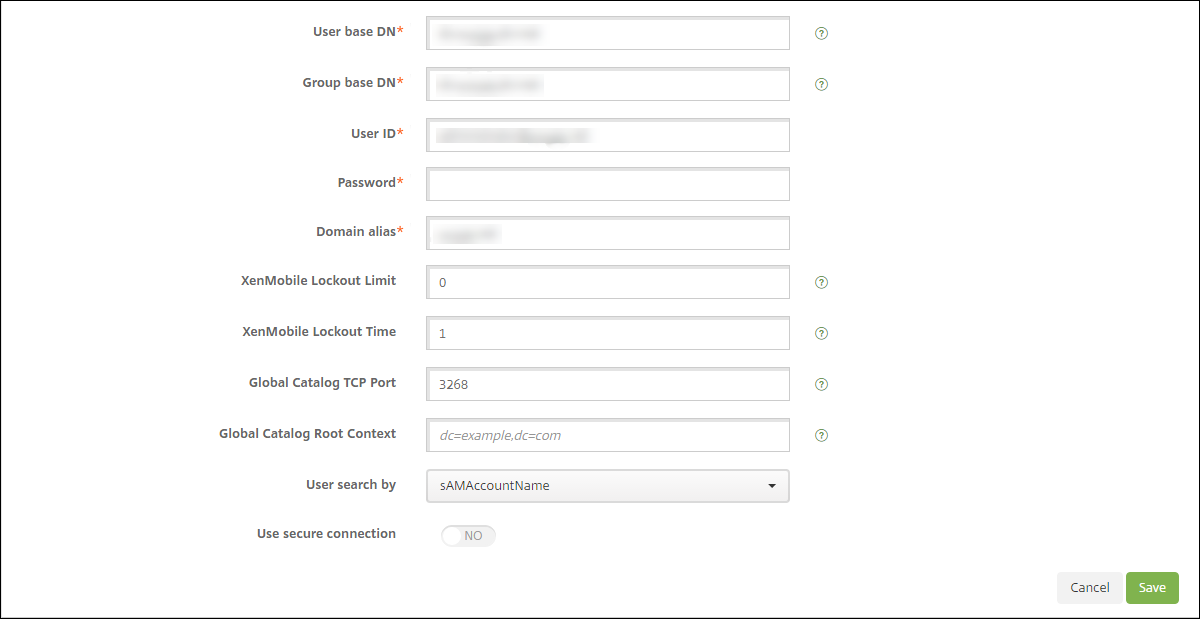

Um die sAMAccount-Attribute in den Benutzerzertifikaten als Alternative zum Benutzerprinzipalnamen (UPN) zu verwenden, konfigurieren Sie den LDAP-Connector in Citrix Endpoint Management wie folgt: Gehen Sie zu Settings > LDAP, wählen Sie das Verzeichnis aus und klicken Sie auf Edit, und wählen Sie sAMAccountName unter User search by aus.

Citrix PIN und Benutzerkennwort-Caching aktivieren

Um das Citrix PIN und Benutzerkennwort-Caching zu aktivieren, gehen Sie zu Settings > Client Properties und aktivieren Sie die Kontrollkästchen Enable Citrix PIN Authentication und Enable User Password Caching. Weitere Informationen finden Sie unter Client properties.

Problembehandlung bei der Clientzertifikatkonfiguration

Nach einer erfolgreichen Konfiguration der vorstehenden Konfiguration sowie der NetScaler Gateway-Konfiguration sieht der Benutzer-Workflow wie folgt aus:

-

Benutzer registrieren ihr mobiles Gerät.

-

Citrix Endpoint Management fordert Benutzer auf, eine Citrix PIN zu erstellen.

-

Benutzer werden dann zum App Store weitergeleitet.

-

Wenn Benutzer Citrix Secure Mail starten, fordert Citrix Endpoint Management keine Benutzeranmeldeinformationen für die Postfachkonfiguration an. Stattdessen fordert Citrix Secure Mail das Clientzertifikat von Citrix Secure Hub an und übermittelt es zur Authentifizierung an den Microsoft Exchange Server. Wenn Citrix Endpoint Management beim Starten von Citrix Secure Mail Anmeldeinformationen anfordert, überprüfen Sie Ihre Konfiguration.

Wenn Benutzer Citrix Secure Mail herunterladen und installieren können, aber Citrix Secure Mail während der Postfachkonfiguration die Konfiguration nicht abschließen kann:

-

Wenn Microsoft Exchange Server ActiveSync private SSL-Serverzertifikate zur Sicherung des Datenverkehrs verwendet, überprüfen Sie, ob die Stamm-/Zwischenzertifikate auf dem mobilen Gerät installiert sind.

-

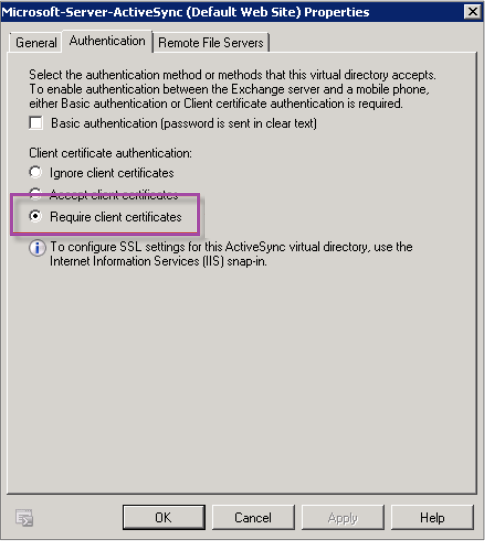

Vergewissern Sie sich, dass der für ActiveSync ausgewählte Authentifizierungstyp auf Require client certificates eingestellt ist.

-

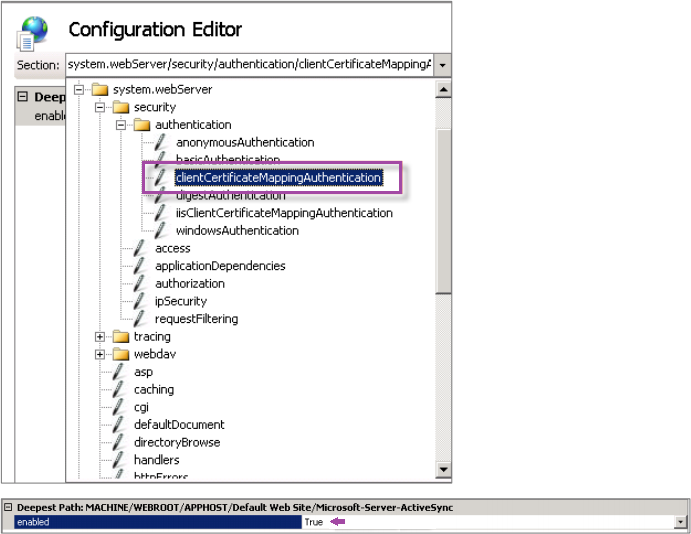

Überprüfen Sie auf dem Microsoft Exchange Server die Site Microsoft-Server-ActiveSync, um zu verifizieren, dass die Clientzertifikat-Mapping-Authentifizierung aktiviert ist. Standardmäßig ist die Clientzertifikat-Mapping-Authentifizierung deaktiviert. Die Option befindet sich unter Configuration Editor > Security > Authentication.

Nachdem Sie True ausgewählt haben, klicken Sie unbedingt auf Apply, damit die Änderungen wirksam werden.

-

Überprüfen Sie die NetScaler Gateway-Einstellungen in der Citrix Endpoint Management-Konsole: Stellen Sie sicher, dass Deliver user certificate for authentication auf On und dass unter Credential provider das richtige Profil ausgewählt ist.

So stellen Sie fest, ob das Clientzertifikat an ein mobiles Gerät übermittelt wurde

-

Gehen Sie in der Citrix Endpoint Management-Konsole zu Manage > Devices und wählen Sie das Gerät aus.

-

Klicken Sie auf Edit oder Show More.

-

Gehen Sie zum Abschnitt Delivery Groups und suchen Sie diesen Eintrag:

NetScaler Gateway Credentials: Requested credential, CertId=

So überprüfen Sie, ob die Clientzertifikat-Aushandlung aktiviert ist

-

Führen Sie diesen

netsh-Befehl aus, um die SSL-Zertifikatkonfiguration anzuzeigen, die an die IIS-Website gebunden ist:netsh http show sslcert -

Wenn der Wert für Negotiate Client Certificate auf Disabled steht, führen Sie den folgenden Befehl aus, um ihn zu aktivieren:

netsh http delete sslcert ipport=0.0.0.0:443netsh http add sslcert ipport=0.0.0.0:443 certhash=cert_hash appid={app_id} certstorename=store_name verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=EnableZum Beispiel:

netsh http add sslcert ipport=0.0.0.0:443 certhash=23498dfsdfhaf98rhkjqf9823rkjhdasf98asfk appid={123asd456jd-a12b-3c45-d678-123456lkjhgf} certstorename=ExampleCertStoreName verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable

Wenn Sie Stamm-/Zwischenzertifikate nicht über Citrix Endpoint Management an ein Windows Phone 8.1-Gerät übermitteln können:

- Senden Sie Stamm-/Zwischenzertifikatsdateien (.cer) per E-Mail an das Windows Phone 8.1-Gerät und installieren Sie sie direkt.

Wenn Citrix Secure Mail auf Windows Phone 8.1 nicht erfolgreich installiert wird, überprüfen Sie Folgendes:

- Das Application Enrollment Token (.AETX-Datei) wird über Citrix Endpoint Management mithilfe der Geräterichtlinie “Enterprise Hub” übermittelt.

- Das Application Enrollment Token wurde mit demselben Unternehmenszertifikat des Zertifikatsanbieters erstellt, das zum Wrappen von Citrix Secure Mail und zum Signieren von Citrix Secure Hub-Apps verwendet wurde.

- Dieselbe Publisher-ID wird zum Signieren und Wrappen von Citrix Secure Hub, Citrix Secure Mail und dem Application Enrollment Token verwendet.

In diesem Artikel

- Voraussetzungen

- Hinzufügen eines Zertifikat-Snap-Ins zur Microsoft Management Console

- Hinzufügen der Vorlage zur Zertifizierungsstelle

- Erstellen eines PFX-Zertifikats vom CA-Server

- Hochladen des Zertifikats in Citrix Endpoint Management

- Erstellen der PKI-Entität für die zertifikatbasierte Authentifizierung

- Konfigurieren von Anmeldeinformationsanbietern

- Konfigurieren von Citrix Secure Mail zur Verwendung der zertifikatbasierten Authentifizierung

- Konfigurieren der NetScaler Gateway-Zertifikatsbereitstellung in Citrix Endpoint Management

- Problembehandlung bei der Clientzertifikatkonfiguration