Consideraciones de SSO y proxy para aplicaciones MDX

La integración de XenMobile con Citrix ADC te permite proporcionar a los usuarios inicio de sesión único (SSO) para todos los recursos HTTP/HTTPS de back-end. Según tus requisitos de autenticación de SSO, puedes configurar las conexiones de usuario para una aplicación MDX para usar cualquiera de estas opciones:

- Navegación segura (Secure Browse), que es un tipo de VPN sin cliente

- Túnel VPN completo (Full VPN Tunnel)

Si Citrix ADC no es la mejor manera de proporcionar SSO en tu entorno, puedes configurar una aplicación MDX con almacenamiento en caché de contraseñas local basado en políticas. Este artículo explora las diversas opciones de SSO y proxy, centrándose en Secure Web. Los conceptos se aplican a otras aplicaciones MDX.

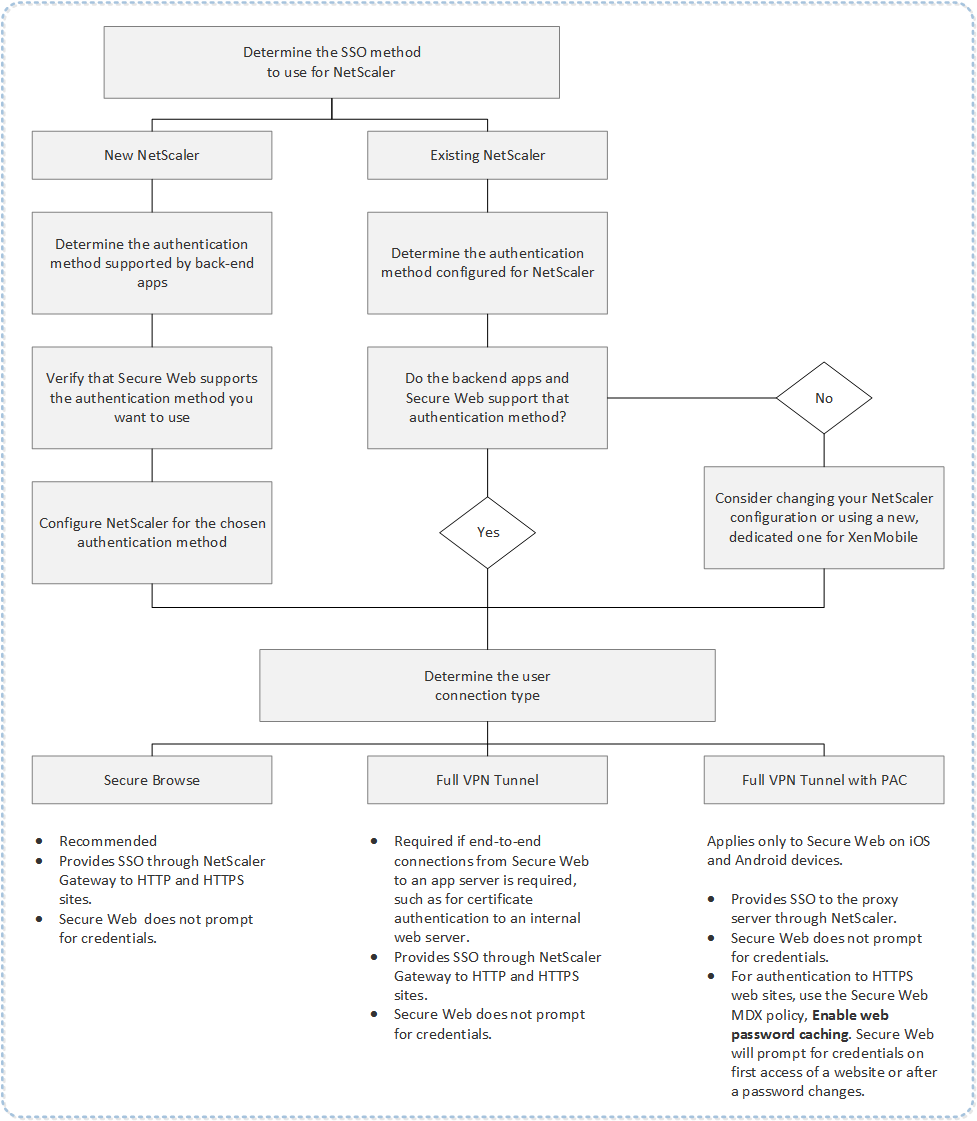

El siguiente diagrama de flujo resume el flujo de decisiones para SSO y las conexiones de usuario.

Métodos de autenticación de Citrix ADC

Esta sección proporciona información general sobre los métodos de autenticación compatibles con Citrix ADC.

Autenticación SAML

Cuando configuras Citrix ADC para Security Assertion Markup Language (SAML), los usuarios pueden conectarse a aplicaciones web que admiten el protocolo SAML para el inicio de sesión único. Citrix Gateway admite el inicio de sesión único del proveedor de identidades (IdP) para aplicaciones web SAML.

Configuración necesaria

- Configura el SSO de SAML en el perfil de tráfico de Citrix ADC.

- Configura el IdP de SAML para el servicio solicitado.

Autenticación NTLM

Si el SSO para aplicaciones web está habilitado en el perfil de sesión, Citrix ADC realiza la autenticación NTLM automáticamente.

Configuración necesaria

- Habilita el SSO en el perfil de sesión o de tráfico de Citrix ADC.

Suplantación de identidad de Kerberos

XenMobile® solo admite Kerberos para Secure Web. Cuando configuras Citrix ADC para SSO de Kerberos, Citrix ADC usa la suplantación de identidad cuando una contraseña de usuario está disponible para Citrix ADC. La suplantación de identidad significa que Citrix ADC usa las credenciales del usuario para obtener el ticket necesario para acceder a servicios, como Secure Web.

Configuración necesaria

- Configura la política de sesión “Worx” de Citrix ADC para permitirle identificar el Realm de Kerberos de tu conexión.

- Configura una cuenta de Delegación Restringida de Kerberos (KCD) en Citrix ADC. Configura esa cuenta sin contraseña y vincúlala a una política de tráfico en tu puerta de enlace de XenMobile.

- Para esos y otros detalles de configuración, consulta el blog de Citrix: SSO de suplantación de identidad de WorxWeb y Kerberos.

Delegación restringida de Kerberos

XenMobile solo admite Kerberos para Secure Web. Cuando configuras Citrix ADC para SSO de Kerberos, Citrix ADC usa la delegación restringida cuando una contraseña de usuario no está disponible para Citrix ADC.

Con la delegación restringida, Citrix ADC usa una cuenta de administrador especificada para obtener tickets en nombre de los usuarios y servicios.

Configuración necesaria

- Configura una cuenta KCD en Active Directory con los permisos necesarios y una cuenta KCD en Citrix ADC.

- Habilita el SSO en el perfil de tráfico de Citrix ADC.

- Configura el sitio web de back-end para la autenticación Kerberos.

Autenticación de relleno de formularios

Cuando configuras Citrix ADC para el inicio de sesión único basado en formularios, los usuarios pueden iniciar sesión una vez para acceder a todas las aplicaciones protegidas en tu red. Este método de autenticación se aplica a las aplicaciones que usan los modos Navegación segura o Túnel VPN completo.

Configuración necesaria

- Configura el SSO basado en formularios en el perfil de tráfico de Citrix ADC.

Autenticación HTTP Digest

Si habilitas el SSO para aplicaciones web en el perfil de sesión, Citrix ADC realiza la autenticación HTTP Digest automáticamente. Este método de autenticación se aplica a las aplicaciones que usan los modos Navegación segura o Túnel VPN completo.

Configuración necesaria

- Habilita el SSO en el perfil de sesión o de tráfico de Citrix ADC.

Autenticación HTTP básica

Si habilitas el SSO para aplicaciones web en el perfil de sesión, Citrix ADC realiza la autenticación HTTP básica automáticamente. Este método de autenticación se aplica a las aplicaciones que usan los modos Navegación segura o Túnel VPN completo.

Configuración necesaria

- Habilita el SSO en el perfil de sesión o de tráfico de Citrix ADC.

Navegación segura, túnel VPN completo o túnel VPN completo con PAC

Las siguientes secciones describen los tipos de conexión de usuario para Secure Web. Para obtener más información, consulta este artículo de Secure Web en la documentación de Citrix: Configuración de conexiones de usuario.

Túnel VPN completo

Las conexiones que se tunelizan a la red interna pueden usar un túnel VPN completo. Usa la política de modo VPN preferido de Secure Web para configurar un túnel VPN completo. Citrix recomienda el túnel VPN completo para conexiones que usan certificados de cliente o SSL de extremo a extremo a un recurso en la red interna. Un túnel VPN completo maneja cualquier protocolo sobre TCP. Puedes usar un túnel VPN completo con dispositivos Windows, Mac, iOS y Android.

En el modo Túnel VPN completo, Citrix ADC no tiene visibilidad dentro de una sesión HTTPS.

Navegación segura

Las conexiones que se tunelizan a la red interna pueden usar una variación de una VPN sin cliente, conocida como Navegación segura. Navegación segura es la configuración predeterminada especificada para la política de modo VPN preferido de Secure Web. Citrix recomienda Navegación segura para conexiones que requieren inicio de sesión único (SSO).

En el modo Navegación segura, Citrix ADC divide la sesión HTTPS en dos partes:

- Del cliente a Citrix ADC

- De Citrix ADC al servidor de recursos de back-end.

De esta manera, Citrix ADC tiene visibilidad completa de todas las transacciones entre el cliente y el servidor, lo que le permite proporcionar SSO.

También puedes configurar servidores proxy para Secure Web cuando se usa en modo de navegación segura. Para obtener más detalles, consulta el blog Tráfico de XenMobile WorxWeb a través de un servidor proxy en modo de navegación segura.

Túnel VPN completo con PAC

Puedes usar un archivo de configuración automática de proxy (PAC) con una implementación de túnel VPN completo para Secure Web en dispositivos iOS y Android. XenMobile admite la autenticación de proxy proporcionada por Citrix ADC. Un archivo PAC contiene reglas que definen cómo los navegadores web seleccionan un proxy para acceder a una URL determinada. Las reglas del archivo PAC pueden especificar el manejo tanto para sitios internos como externos. Secure Web analiza las reglas del archivo PAC y envía la información del servidor proxy a Citrix Gateway. Citrix Gateway no tiene conocimiento del archivo PAC o del servidor proxy.

Para la autenticación en sitios web HTTPS: La política MDX de Secure Web Habilitar almacenamiento en caché de contraseñas web permite que Secure Web se autentique y proporcione SSO al servidor proxy a través de MDX.

Tunelización dividida de Citrix ADC

Al planificar tu configuración de SSO y proxy, también debes decidir si usar la tunelización dividida de Citrix ADC. Citrix recomienda que uses la tunelización dividida de Citrix ADC solo si es necesario. Esta sección proporciona una visión general de cómo funciona la tunelización dividida: Citrix ADC determina la ruta del tráfico basándose en su tabla de enrutamiento. Cuando la tunelización dividida de Citrix ADC está activada, Secure Hub distingue el tráfico de red interno (protegido) del tráfico de Internet. Secure Hub realiza esa determinación basándose en el sufijo DNS y las aplicaciones de Intranet. Secure Hub luego tuneliza solo el tráfico de red interno a través del túnel VPN. Cuando la tunelización dividida de Citrix ADC está desactivada, todo el tráfico pasa a través del túnel VPN.

- Si prefieres supervisar todo el tráfico debido a consideraciones de seguridad, desactiva la tunelización dividida de Citrix ADC. Como resultado, todo el tráfico pasa a través del túnel VPN.

- Si usas Túnel VPN completo con PAC, debes desactivar la tunelización dividida de Citrix Gateway. Si la tunelización dividida está activada y configuras un archivo PAC, las reglas del archivo PAC anulan las reglas de tunelización dividida de Citrix ADC. Un servidor proxy configurado en una política de tráfico no anula las reglas de tunelización dividida de Citrix ADC.

De forma predeterminada, la política de Acceso a la red está configurada como Tunelizado a la red interna para Secure Web. Con esa configuración, las aplicaciones MDX usan la configuración de tunelización dividida de Citrix ADC. El valor predeterminado de la política de Acceso a la red difiere para algunas otras aplicaciones de productividad móvil.

Citrix Gateway también tiene un modo de tunelización dividida inversa de micro VPN. Esta configuración admite una lista de exclusión de direcciones IP que no se tunelizan a Citrix ADC. En su lugar, esas direcciones se envían usando la conexión a Internet del dispositivo. Para obtener más información sobre la tunelización dividida inversa, consulta la documentación de Citrix Gateway.

XenMobile incluye una Lista de exclusión de tunelización dividida inversa. Para evitar que ciertos sitios web se tunelicen a través de Citrix Gateway: Agrega una lista separada por comas de nombres de dominio completamente calificados (FQDN) o sufijos DNS que se conecten usando la LAN en su lugar. Esta lista se aplica solo al modo Navegación segura con Citrix Gateway configurado para tunelización dividida inversa.