Certificados y autenticación

Varios componentes desempeñan un papel en la autenticación durante las operaciones de XenMobile®:

-

XenMobile Server: El XenMobile Server es donde se define la seguridad de la inscripción y la experiencia de inscripción. Las opciones para incorporar usuarios incluyen:

- Si la inscripción está abierta para todos o solo por invitación.

- Si se requiere autenticación de dos factores o de tres factores. A través de las propiedades del cliente en XenMobile, puedes habilitar la autenticación con PIN de Citrix y configurar la complejidad y el tiempo de caducidad del PIN.

- Citrix ADC: Citrix ADC proporciona la terminación para las sesiones SSL de micro VPN. Citrix ADC también proporciona seguridad de red en tránsito y te permite definir la experiencia de autenticación utilizada cada vez que un usuario accede a una aplicación.

-

Secure Hub: Secure Hub y XenMobile Server trabajan juntos en las operaciones de inscripción. Secure Hub es la entidad en un dispositivo que se comunica con Citrix ADC: cuando una sesión caduca, Secure Hub obtiene un tíquet de autenticación de Citrix ADC y lo pasa a las aplicaciones MDX. Citrix recomienda el anclaje de certificados (certificate pinning), lo que evita ataques de intermediario. Para obtener más información, consulta esta sección en el artículo de Secure Hub: Anclaje de certificados.

Secure Hub también facilita el contenedor de seguridad MDX: Secure Hub envía políticas, crea una sesión con Citrix ADC cuando una aplicación agota el tiempo de espera y define el tiempo de espera y la experiencia de autenticación de MDX. Secure Hub también es responsable de la detección de jailbreak, las comprobaciones de geolocalización y cualquier política que apliques.

- Políticas MDX: Las políticas MDX crean la bóveda de datos en el dispositivo. Las políticas MDX dirigen las conexiones de micro VPN de vuelta a Citrix ADC, aplican restricciones del modo sin conexión y aplican políticas de cliente, como los tiempos de espera.

Para obtener más información sobre la configuración de la autenticación, incluida una descripción general de los métodos de autenticación de un solo factor y de dos factores, consulta el artículo del Manual de implementación, Autenticación.

Utilizas certificados en XenMobile para crear conexiones seguras y autenticar usuarios. El resto de este artículo trata sobre los certificados. Para obtener otros detalles de configuración, consulta los siguientes artículos:

- Autenticación de dominio o de dominio más token de seguridad

- Certificado de cliente o certificado más autenticación de dominio

- Entidades PKI

- Proveedores de credenciales

- Certificados APNs

- SAML para el inicio de sesión único con Citrix Files

- Configuración del servidor de Microsoft Azure Active Directory

- Para enviar un certificado a los dispositivos para autenticarse en el servidor Wi-Fi: Política de dispositivos Wi-Fi

- Para enviar un certificado único no utilizado para la autenticación, como un certificado de autoridad de certificación (CA) raíz interna o una política específica: Política de dispositivos de credenciales

Certificados

XenMobile genera un certificado SSL (Secure Sockets Layer) autofirmado durante la instalación para proteger los flujos de comunicación al servidor. Debes reemplazar el certificado SSL por un certificado SSL de confianza de una CA conocida.

XenMobile también utiliza su propio servicio de infraestructura de clave pública (PKI) u obtiene certificados de la CA para los certificados de cliente. Todos los productos de Citrix admiten certificados comodín y SAN (Subject Alternative Name). Para la mayoría de las implementaciones, solo necesitas dos certificados comodín o SAN.

La autenticación con certificado de cliente proporciona una capa adicional de seguridad para las aplicaciones móviles y permite a los usuarios acceder sin problemas a las aplicaciones HDX™. Cuando la autenticación con certificado de cliente está configurada, los usuarios escriben su PIN de Citrix para acceder con inicio de sesión único (SSO) a las aplicaciones habilitadas para XenMobile. El PIN de Citrix también simplifica la experiencia de autenticación del usuario. El PIN de Citrix se utiliza para proteger un certificado de cliente o para guardar las credenciales de Active Directory localmente en el dispositivo.

Para inscribir y administrar dispositivos iOS con XenMobile, configura y crea un certificado APNs (Apple Push Notification Service) de Apple. Para conocer los pasos, consulta Certificados APNs.

La siguiente tabla muestra el formato y el tipo de certificado para cada componente de XenMobile:

| Componente de XenMobile | Formato de certificado | Tipo de certificado requerido |

|---|---|---|

| Citrix Gateway | PEM (BASE64), PFX (PKCS #12) | SSL, raíz (Citrix Gateway convierte PFX a PEM automáticamente.) |

| XenMobile Server | .p12 (.pfx en equipos basados en Windows) | SSL, SAML, APNs (XenMobile también genera una PKI completa durante el proceso de instalación.) Importante: XenMobile Server no admite certificados con extensión .pem. Para usar un certificado .pem, divide el archivo .pem en un certificado y una clave e importa cada uno en XenMobile Server. |

| StoreFront™ | PFX (PKCS #12) | SSL, raíz |

XenMobile admite certificados de escucha SSL y certificados de cliente con longitudes de bits de 4096, 2048 y 1024. Los certificados de 1024 bits se comprometen fácilmente.

Para Citrix Gateway y XenMobile Server, Citrix recomienda obtener certificados de servidor de una CA pública, como Verisign, DigiCert o Thawte. Puedes crear una solicitud de firma de certificado (CSR) desde Citrix Gateway o la utilidad de configuración de XenMobile. Después de crear la CSR, la envías a la CA para su firma. Cuando la CA devuelve el certificado firmado, puedes instalar el certificado en Citrix Gateway o XenMobile.

Importante: Requisitos para certificados de confianza en iOS, iPadOS y macOS

Apple tiene nuevos requisitos para los certificados de servidor TLS. Verifica que todos los certificados cumplan los nuevos requisitos de Apple. Consulta la publicación de Apple, https://support.apple.com/en-us/HT210176.

Apple está reduciendo la vida útil máxima permitida de los certificados de servidor TLS. Este cambio afecta solo a los certificados de servidor emitidos después de septiembre de 2020. Consulta la publicación de Apple, https://support.apple.com/en-us/HT211025.

Carga de certificados en XenMobile

Cada certificado que cargas tiene una entrada en la tabla Certificados, incluido un resumen de su contenido. Cuando configuras componentes de integración PKI que requieren un certificado, eliges un certificado de servidor que satisface los criterios dependientes del contexto. Por ejemplo, es posible que quieras configurar XenMobile para que se integre con tu autoridad de certificación (CA) de Microsoft. La conexión a la CA de Microsoft debe autenticarse mediante un certificado de cliente.

Esta sección proporciona procedimientos generales para cargar certificados. Para obtener detalles sobre cómo crear, cargar y configurar certificados de cliente, consulta Certificado de cliente o certificado más autenticación de dominio.

Requisitos de la clave privada

XenMobile puede o no poseer la clave privada de un certificado dado. Del mismo modo, XenMobile puede o no requerir una clave privada para los certificados cargados.

Carga de certificados

Tienes dos opciones para cargar certificados:

- Carga los certificados a la consola individualmente.

- Realiza una carga masiva de certificados a dispositivos iOS con la API REST.

Al cargar certificados a la consola, tienes dos opciones principales:

- Haz clic para importar un almacén de claves. Luego, identificas la entrada en el repositorio del almacén de claves que quieres instalar, a menos que estés cargando un formato PKCS #12.

- Haz clic para importar un certificado.

Puedes cargar el certificado de CA (sin la clave privada) que la CA utiliza para firmar solicitudes. También puedes cargar un certificado de cliente SSL (con la clave privada) para la autenticación de cliente.

Al configurar la entidad de CA de Microsoft, especificas el certificado de CA. Seleccionas el certificado de CA de una lista de todos los certificados de servidor que son certificados de CA. Del mismo modo, al configurar la autenticación de cliente, puedes seleccionar de una lista de todos los certificados de servidor para los cuales XenMobile tiene la clave privada.

Para importar un almacén de claves

Por diseño, los almacenes de claves, que son repositorios de certificados de seguridad, pueden contener varias entradas. Por lo tanto, al cargar desde un almacén de claves, se te pide que especifiques el alias de entrada que identifica la entrada que quieres cargar. Si no especificas un alias, se carga la primera entrada del almacén. Dado que los archivos PKCS #12 suelen contener solo una entrada, el campo de alias no aparece cuando seleccionas PKCS #12 como tipo de almacén de claves.

-

En la consola de XenMobile, haz clic en el icono de engranaje en la esquina superior derecha de la consola. Aparece la página Configuración.

-

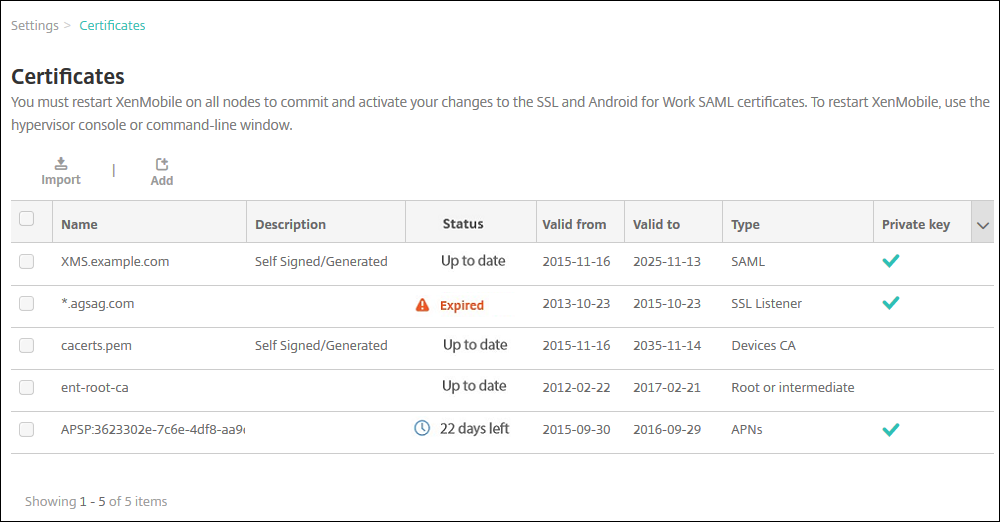

Haz clic en Certificados. Aparece la página Certificados.

-

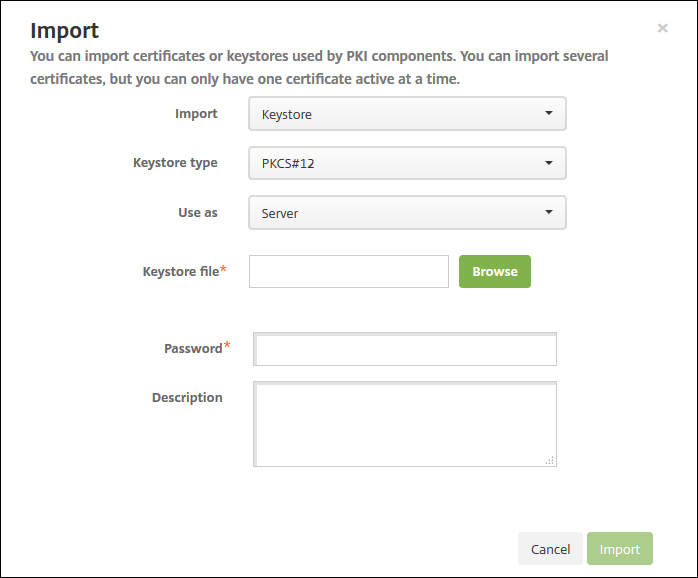

Haz clic en Importar. Aparece el cuadro de diálogo Importar.

-

Configura estos ajustes:

- Importar: En la lista, haz clic en Almacén de claves. El cuadro de diálogo Importar cambia para reflejar las opciones de almacén de claves disponibles.

- Tipo de almacén de claves: En la lista, haz clic en PKCS #12.

-

Usar como: En la lista, haz clic en cómo planeas usar el certificado. Las opciones disponibles son:

- Servidor. Los certificados de servidor son certificados utilizados funcionalmente por XenMobile Server que se cargan en la consola web de XenMobile. Incluyen certificados de CA, certificados de RA y certificados para la autenticación de cliente con otros componentes de tu infraestructura. Además, puedes usar certificados de servidor como almacenamiento para los certificados que quieres implementar en los dispositivos. Este uso se aplica especialmente a las CA utilizadas para establecer la confianza en el dispositivo.

- SAML. La certificación SAML (Security Assertion Markup Language) te permite proporcionar acceso SSO a servidores, sitios web y aplicaciones.

- APNs. Los certificados APNs de Apple permiten la administración de dispositivos móviles a través de la red de Apple Push.

- Escucha SSL. El escucha SSL (Secure Sockets Layer) notifica a XenMobile la actividad criptográfica SSL.

- Archivo de almacén de claves: Explora para encontrar el almacén de claves que quieres importar del tipo de archivo .p12 (o .pfx en equipos basados en Windows).

- Contraseña: Escribe la contraseña asignada al certificado.

- Descripción: Opcionalmente, escribe una descripción para el almacén de claves para ayudarte a distinguirlo de tus otros almacenes de claves.

-

Haz clic en Importar. El almacén de claves se agrega a la tabla Certificados.

Para importar un certificado

Al importar un certificado, ya sea desde un archivo o una entrada de almacén de claves, XenMobile intenta construir una cadena de certificados a partir de la entrada. XenMobile importa todos los certificados de esa cadena para crear una entrada de certificado de servidor para cada uno. Esta operación solo funciona si los certificados del archivo o la entrada del almacén de claves forman una cadena. Por ejemplo, si cada certificado subsiguiente en la cadena es el emisor del certificado anterior.

Puedes agregar una descripción opcional para el certificado importado. La descripción solo se adjunta al primer certificado de la cadena. Puedes actualizar la descripción de los certificados restantes más tarde.

-

En la consola de XenMobile, haz clic en el icono de engranaje en la esquina superior derecha de la consola y luego haz clic en Certificados.

-

En la página Certificados, haz clic en Importar. Aparece el cuadro de diálogo Importar.

-

En el cuadro de diálogo Importar, en Importar, si no está ya seleccionado, haz clic en Certificado.

-

El cuadro de diálogo Importar cambia para reflejar las opciones de certificado disponibles. En Usar como, selecciona cómo planeas usar el almacén de claves. Las opciones disponibles son:

- Servidor. Los certificados de servidor son certificados utilizados funcionalmente por XenMobile Server que se cargan en la consola web de XenMobile. Incluyen certificados de CA, certificados de RA y certificados para la autenticación de cliente con otros componentes de tu infraestructura. Además, puedes usar certificados de servidor como almacenamiento para los certificados que quieres implementar en los dispositivos. Esta opción se aplica especialmente a las CA utilizadas para establecer la confianza en el dispositivo.

- SAML. La certificación SAML (Security Assertion Markup Language) te permite proporcionar acceso de inicio de sesión único (SSO) a servidores, sitios web y aplicaciones.

- Escucha SSL. El escucha SSL (Secure Sockets Layer) notifica a XenMobile la actividad criptográfica SSL.

-

Explora para encontrar el almacén de claves que quieres importar del tipo de archivo .p12 (o .pfx en equipos basados en Windows).

-

Explora para encontrar un archivo de clave privada opcional para el certificado. La clave privada se utiliza para el cifrado y descifrado junto con el certificado.

-

Escribe una descripción para el certificado, opcionalmente, para ayudarte a identificarlo de tus otros certificados.

-

Haz clic en Importar. El certificado se agrega a la tabla Certificados.

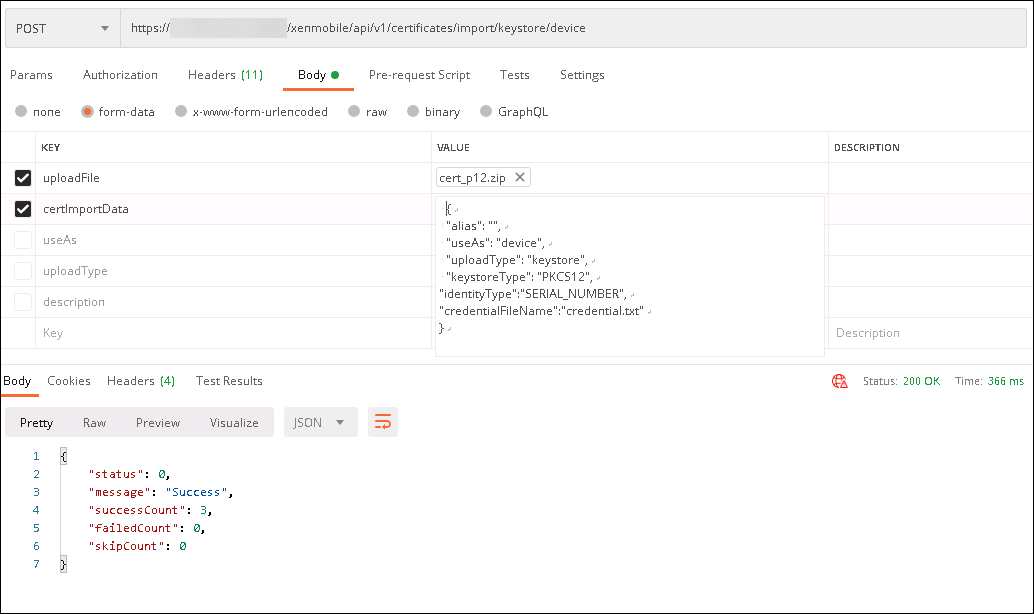

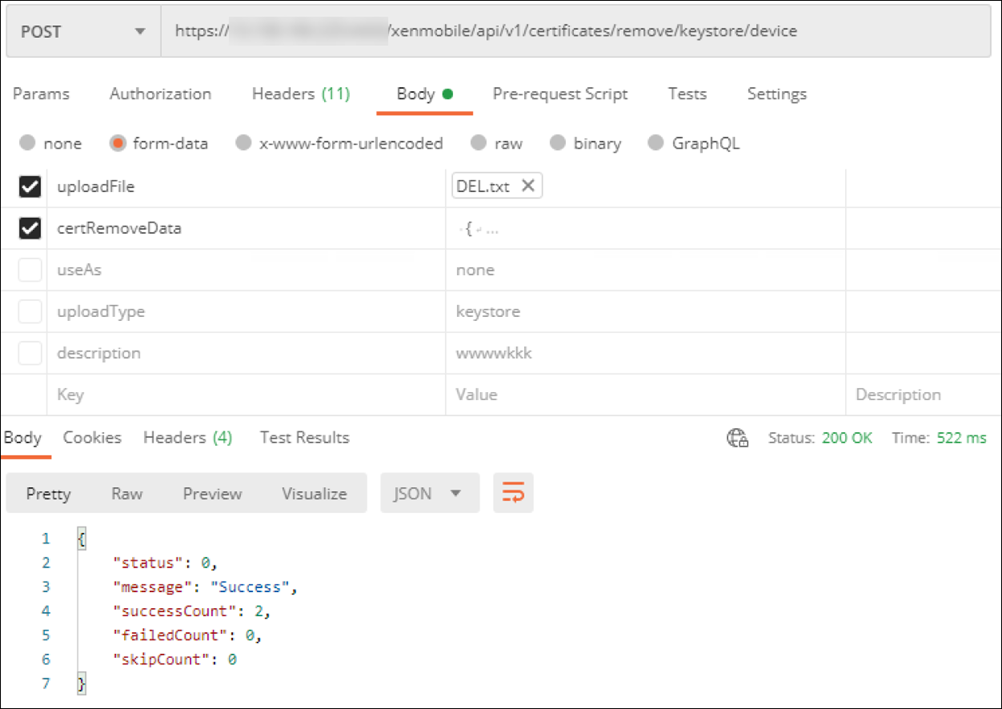

Carga masiva de certificados a dispositivos iOS con la API REST

Si cargar certificados uno por uno no es práctico, puedes cargarlos masivamente a dispositivos iOS con la API REST. Este método admite certificados en formato .p12. Para obtener más información sobre la API REST, consulta API REST.

-

Cambia el nombre de cada uno de los archivos de certificado al formato

device_identity_value.p12. Eldevice_identity_valuepuede ser el IMEI, el número de serie o el MEID de cada dispositivo.Por ejemplo, si eliges usar números de serie como método de identificación. Un dispositivo tiene un número de serie

A12BC3D4EFGH, así que nombra el archivo de certificado que esperas instalar en ese dispositivoA12BC3D4EFGH.p12. -

Crea un archivo de texto para almacenar las contraseñas de los certificados .p12. En ese archivo, escribe el identificador del dispositivo y la contraseña para cada dispositivo en una nueva línea. Usa el formato

device_identity_value=password. Consulta lo siguiente:A12BC3D4EFGH.p12=password1! A12BC3D4EFIJ.p12=password2@ A12BC3D4EFKL.p12=password3# <!--NeedCopy--> - Comprime todos los certificados y el archivo de texto que creaste en un archivo .zip.

- Inicia tu cliente de API REST, inicia sesión en XenMobile y obtén un token de autenticación.

- Importa tus certificados, asegurándote de incluir lo siguiente en el cuerpo del mensaje:

{ “alias”: “”, “useAs”: “device”, “uploadType”: “keystore”, “keystoreType”: “PKCS12”, “identityType”:”SERIAL_NUMBER”, # identity type can be “SERIAL_NUMBER”,”IMEI”,”MEID” “credentialFileName”:”credential.txt” # The credential file name in .zip }

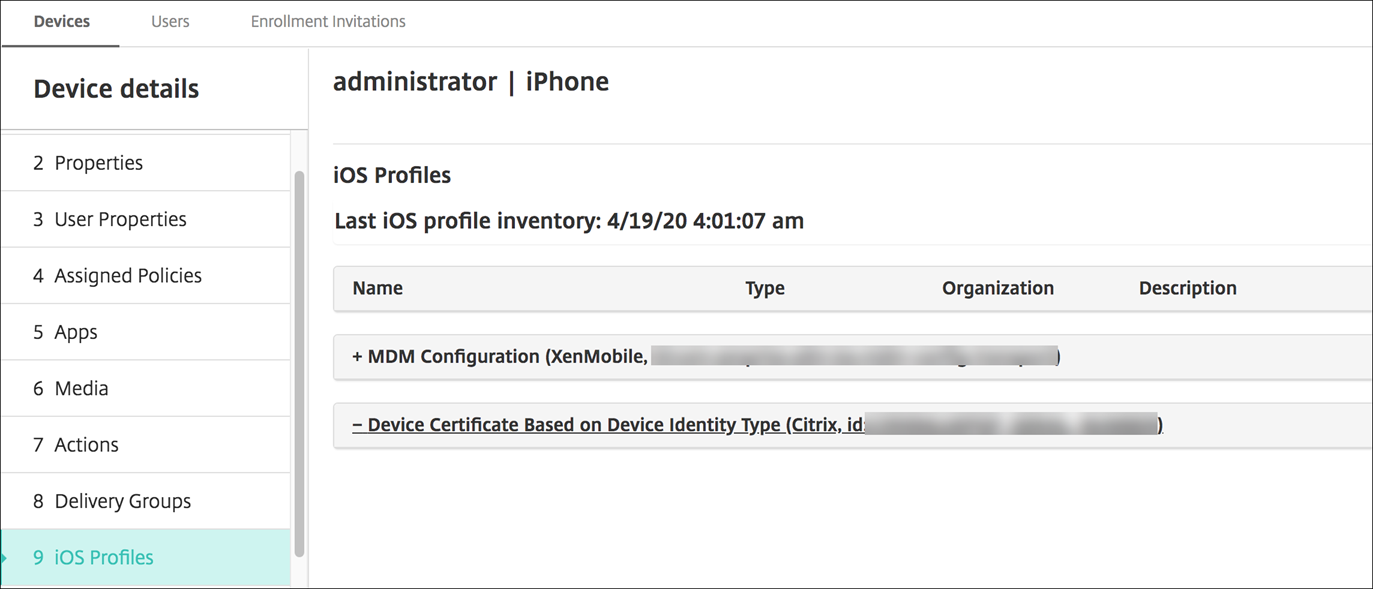

1. Crea una directiva VPN con el tipo de credencial **Siempre activado IKEv2** y el método de autenticación de dispositivo **Certificado de dispositivo basado en la identidad del dispositivo**. Selecciona el **tipo de identidad del dispositivo** que usaste en los nombres de tus archivos de certificado. Consulta la [directiva de dispositivo VPN](/es-es/xenmobile/server/policies/vpn-policy.html).

1. Inscribe un dispositivo iOS y espera a que se implemente la directiva VPN. Confirma la instalación del certificado comprobando la configuración de MDM en el dispositivo. También puedes comprobar los detalles del dispositivo en la consola de XenMobile.

También puedes quitar certificados de forma masiva creando un archivo de texto con el `device_identity_value` de cada certificado que quieras quitar. En la API REST, llama a la API de eliminación y usa la siguiente solicitud, reemplazando `device_identity_value` por el identificador adecuado:

<!--NeedCopy-->

{ “identityType”=”device_identity_value” }

#### Actualizar un certificado

XenMobile solo permite que exista un certificado por clave pública en el sistema a la vez. Si intentas importar un certificado para el mismo par de claves que un certificado ya importado: Puedes reemplazar la entrada existente o quitar la entrada.

Para actualizar tus certificados de la forma más eficaz en la consola de XenMobile, haz lo siguiente. Haz clic en el icono de engranaje en la esquina superior derecha de la consola para abrir la página **Configuración** y, a continuación, haz clic en **Certificados**. En el cuadro de diálogo **Importar**, importa el nuevo certificado.

Cuando actualizas un certificado de servidor, los componentes que usaban el certificado anterior cambian automáticamente para usar el nuevo certificado. Del mismo modo, si has implementado el certificado de servidor en dispositivos, el certificado se actualiza automáticamente en la siguiente implementación.

#### Renovar un certificado

XenMobile Server usa las siguientes autoridades de certificación internamente para PKI: CA raíz, CA de dispositivo y CA de servidor. Esas CA se clasifican como un grupo lógico y se les asigna un nombre de grupo. Cuando se aprovisiona una nueva instancia de XenMobile Server, se generan las tres CA y se les asigna el nombre de grupo "default".

Puedes renovar las CA para dispositivos iOS, macOS y Android compatibles usando la consola de XenMobile Server o la API REST pública. Para los dispositivos Windows inscritos, los usuarios deben volver a inscribir sus dispositivos para recibir una nueva CA de dispositivo.

Las siguientes API están disponibles para renovar o regenerar las CA de PKI internas en XenMobile Server y renovar los certificados de dispositivo emitidos por estas autoridades de certificación.

- Crea autoridades de certificación (CA) de grupo.

- Activa nuevas CA y desactiva las antiguas.

- Renueva el certificado de dispositivo en una lista configurada de dispositivos. Los dispositivos ya inscritos siguen funcionando sin interrupciones. Se emite un certificado de dispositivo cuando un dispositivo se vuelve a conectar al servidor.

- Devuelve una lista de dispositivos que aún usan la CA antigua.

- Quita la CA antigua después de que todos los dispositivos tengan la nueva CA.

Para obtener información, consulta las siguientes secciones en el PDF [API pública para servicios REST](/en-us/xenmobile/server/downloads/public-rest-api.pdf):

- Sección 3.16.58, Renovar certificado de dispositivo

- Sección 3.23, Grupos de CA de PKI internos

La consola **Administrar dispositivos** incluye la acción de seguridad **Renovación de certificados** que se usa para renovar el certificado de inscripción en un dispositivo.

##### Requisitos previos

- De forma predeterminada, esta función de actualización de certificados está deshabilitada. Para activar las funciones de actualización de certificados, establece el valor de la propiedad del servidor **refresh.internal.ca** en **True**.

>**Importante:**

>

> Si tu Citrix ADC está configurado para la descarga SSL, cuando generes un nuevo certificado, asegúrate de actualizar tu equilibrador de carga con el nuevo cacert.perm. Para obtener más información sobre la configuración de Citrix Gateway, consulta [Para usar el modo de descarga SSL para VIP de NetScaler](https://docs.netscaler.com/en-us/citrix-gateway/current-release/integrate-citrix-gateway-with-citrix-products/configure-citrix-endpoint-management-settings-to-integrate-with-citrix-gateway/configure-load-balancing-servers-for-citrix-endpoint-management.html#to-use-ssl-offload-mode-for-netscaler-vips).

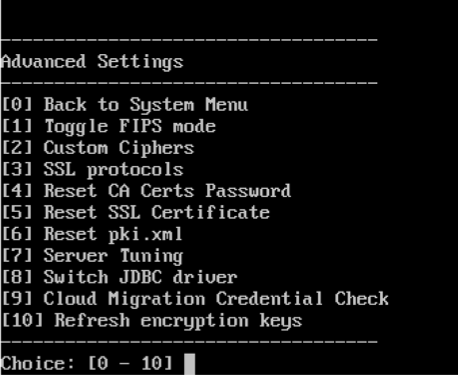

##### Opción de CLI para restablecer la contraseña del certificado de CA del servidor para los nodos del clúster

Después de generar un certificado de CA de servidor en un nodo de XenMobile Server, usa la CLI de XenMobile para restablecer la contraseña del certificado en otros nodos del clúster. En el menú principal de la CLI, elige **Sistema > Configuración avanzada > Restablecer contraseña de certificados de CA**. Si restableces la contraseña cuando no hay un nuevo certificado de CA, XenMobile no restablece la contraseña.

# Administración de certificados de XenMobile

Te recomendamos que hagas una lista de los certificados que usas en tu implementación de XenMobile, especialmente sus fechas de caducidad y contraseñas asociadas. Esta sección tiene como objetivo ayudarte a facilitar la administración de certificados en XenMobile.

Tu entorno puede incluir algunos o todos los siguientes certificados:

- XenMobile Server

- Certificado SSL para FQDN de MDM

- Certificado SAML (para Citrix Files)

- Certificados de CA raíz e intermedios para los certificados anteriores y cualquier otro recurso interno (StoreFront/Proxy, etc.)

- Certificado APN para la administración de dispositivos iOS

- Certificado APN interno para notificaciones de Secure Hub de XenMobile Server

- Certificado de usuario PKI para la conectividad a PKI

- MDX Toolkit

- Certificado de desarrollador de Apple

- Perfil de aprovisionamiento de Apple (por aplicación)

- Certificado APN de Apple (para usar con Citrix Secure Mail™)

- Archivo de almacén de claves de Android

El SDK de MAM no encapsula aplicaciones, por lo que no requiere un certificado.

- Citrix ADC

- Certificado SSL para FQDN de MDM

- Certificado SSL para FQDN de Gateway

- Certificado SSL para FQDN de ShareFile SZC

- Certificado SSL para el equilibrio de carga de Exchange (configuración de descarga)

- Certificado SSL para el equilibrio de carga de StoreFront

- Certificados de CA raíz e intermedios para los certificados anteriores

### Directiva de caducidad de certificados de XenMobile

Si permites que un certificado caduque, el certificado deja de ser válido. Ya no podrás ejecutar transacciones seguras en tu entorno ni acceder a los recursos de XenMobile.

>**Nota:**

>

> La Autoridad de certificación (CA) te pedirá que renueves tu certificado SSL antes de la fecha de caducidad.

### Certificado APN para Citrix Secure Mail

Los certificados del Servicio de notificaciones push de Apple (APN) caducan cada año. Asegúrate de crear un certificado SSL APN y actualizarlo en el portal de Citrix antes de que caduque el certificado. Si el certificado caduca, los usuarios experimentarán inconsistencias con las notificaciones push de Secure Mail. Además, ya no podrás enviar notificaciones push para tus aplicaciones.

### Certificado APN para la administración de dispositivos iOS

Para inscribir y administrar dispositivos iOS con XenMobile, configura y crea un certificado APN de Apple. Si el certificado caduca, los usuarios no podrán inscribirse en XenMobile y no podrás administrar sus dispositivos iOS. Para obtener más información, consulta [Certificados APN](/es-es/xenmobile/server/authentication/apns.html).

Puedes ver el estado y la fecha de caducidad del certificado APN iniciando sesión en el Portal de certificados push de Apple. Asegúrate de iniciar sesión como el mismo usuario que creó el certificado.

También recibirás una notificación por correo electrónico de Apple 30 y 10 días antes de la fecha de caducidad. La notificación incluye la siguiente información:

<!--NeedCopy-->

The following Apple Push Notification Service certificate, created for Apple ID CustomerID will expire on Date. Revoking or allowing this certificate to expire will require existing devices to be re-enrolled with a new push certificate.

Please contact your vendor to generate a new request (a signed CSR), then visit https://identity.apple.com/pushcert to renew your Apple Push Notification Service certificate.

Thank You,

Apple Push Notification Service

### MDX Toolkit (certificado de distribución de iOS)

Una aplicación que se ejecuta en un dispositivo iOS físico (que no sean aplicaciones de la App Store de Apple) tiene estos requisitos de firma:

- Firma la aplicación con un perfil de aprovisionamiento.

- Firma la aplicación con un certificado de distribución correspondiente.

Para verificar que tienes un certificado de distribución de iOS válido, haz lo siguiente:

1. Desde el portal de desarrolladores empresariales de Apple, crea un ID de aplicación explícito para cada aplicación que planees encapsular con el MDX Toolkit. Un ejemplo de ID de aplicación aceptable es: `com.CompanyName.ProductName`.

1. Desde el portal de desarrolladores empresariales de Apple, ve a **Perfiles de aprovisionamiento > Distribución** y crea un perfil de aprovisionamiento interno. Repite este paso para cada ID de aplicación creado en el paso anterior.

1. Descarga todos los perfiles de aprovisionamiento. Para obtener más información, consulta [Encapsular aplicaciones móviles iOS](/es-es/mdx-toolkit/10/xmob-mdx-kit-app-wrap-ios.html).

Para confirmar que todos los certificados de XenMobile Server son válidos, haz lo siguiente:

1. En la consola de XenMobile, haz clic en **Configuración > Certificados**.

1. Comprueba que todos los certificados, incluidos los certificados APN, de escucha SSL, raíz e intermedios, son válidos.

### Almacén de claves de Android

El almacén de claves es un archivo que contiene certificados usados para firmar tu aplicación de Android. Cuando caduca el período de validez de tu clave, los usuarios ya no pueden actualizar sin problemas a nuevas versiones de tu aplicación.

### Citrix ADC

Para obtener más información sobre cómo gestionar la caducidad de certificados para Citrix ADC, consulta [Cómo gestionar la caducidad de certificados en NetScaler](https://support.citrix.com/article/CTX213342) en el Centro de conocimientos de asistencia de Citrix.

Un certificado de Citrix ADC caducado impide que los usuarios se inscriban y accedan a Store. El certificado caducado también impide que los usuarios se conecten a Exchange Server cuando usan Secure Mail. Además, los usuarios no pueden enumerar ni abrir aplicaciones HDX (dependiendo de qué certificado haya caducado).

Expiry Monitor y Command Center pueden ayudarte a realizar un seguimiento de tus certificados de Citrix ADC. El Centro te notifica cuando el certificado caduca. Estas herramientas ayudan a supervisar los siguientes certificados de Citrix ADC:

- Certificado SSL para FQDN de MDM

- Certificado SSL para FQDN de Gateway

- Certificado SSL para FQDN de ShareFile SZC

- Certificado SSL para el equilibrio de carga de Exchange (configuración de descarga)

- Certificado SSL para el equilibrio de carga de StoreFront

- Certificados de CA raíz e intermedios para los certificados anteriores

<!--NeedCopy-->