Directivas de dispositivo

Puedes configurar cómo XenMobile® interactúa con tus dispositivos creando directivas. Aunque muchas directivas son comunes a todos los dispositivos, cada dispositivo tiene un conjunto de directivas específicas de su sistema operativo. Como resultado, es posible que encuentres diferencias entre plataformas e incluso entre distintos fabricantes de dispositivos Android.

Para obtener una descripción resumida de cada directiva de dispositivo, consulta Resúmenes de directivas de dispositivo en este artículo.

Nota:

Si tu entorno está configurado con Objetos de directiva de grupo (GPO):

Cuando configures las directivas de dispositivo de XenMobile para dispositivos Windows 10 y Windows 11, ten en cuenta las siguientes reglas. Si una directiva en uno o varios dispositivos inscritos entra en conflicto, la directiva alineada con el GPO tiene prioridad.

Para ver qué directivas admite el contenedor de Android Enterprise, consulta Android Enterprise.

Requisitos previos

- Crea los grupos de entrega que tengas previsto usar.

- Instala los certificados de CA necesarios.

Agregar una directiva de dispositivo

Los pasos básicos para crear una directiva de dispositivo son los siguientes:

- Asigna un nombre y describe la directiva.

- Configura la directiva para una o varias plataformas.

- Crea reglas de implementación (opcional).

- Asigna la directiva a grupos de entrega.

- Configura la programación de implementación (opcional).

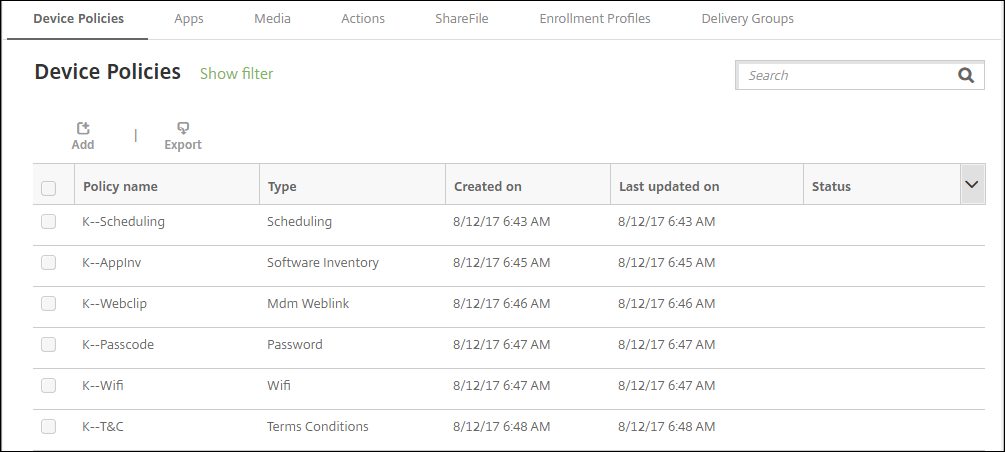

Para crear y administrar directivas de dispositivo, ve a Configurar > Directivas de dispositivo.

Para agregar una directiva:

-

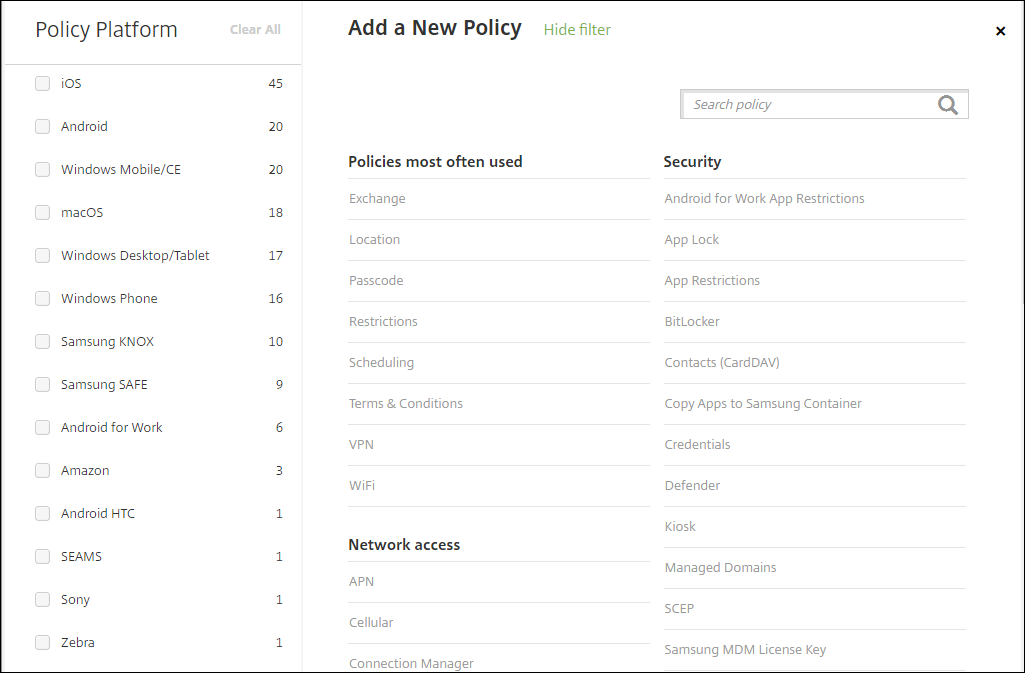

En la página Directivas de dispositivo, haz clic en Agregar. Aparece la página Agregar una nueva directiva.

-

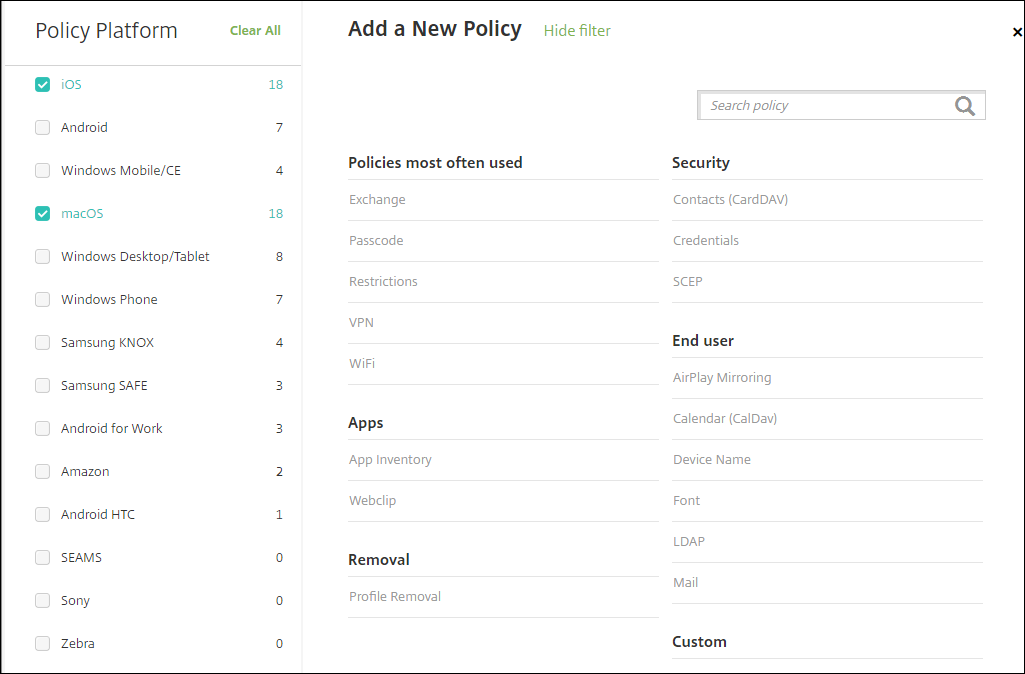

Haz clic en una o varias plataformas para ver una lista de las directivas de dispositivo para las plataformas seleccionadas. Haz clic en el nombre de una directiva para continuar agregando la directiva.

También puedes escribir el nombre de la directiva en el cuadro de búsqueda. A medida que escribes, aparecen posibles coincidencias. Si tu directiva está en la lista, haz clic en ella. Solo la directiva seleccionada permanece en los resultados. Haz clic en ella para abrir la página Información de la directiva de esa directiva.

-

Selecciona las plataformas que quieres incluir en la directiva. Las páginas de configuración de las plataformas seleccionadas aparecen en el paso 5.

-

Completa la página Información de la directiva y, a continuación, haz clic en Siguiente. La página Información de la directiva recopila información, como el nombre de la directiva, para ayudarte a identificar y realizar un seguimiento de tus directivas. Esta página es similar para todas las directivas.

-

Completa las páginas de la plataforma. Las páginas de la plataforma aparecen para cada plataforma que seleccionaste en el paso 3. Estas páginas son diferentes para cada directiva. Una directiva puede diferir entre plataformas. No todas las directivas se aplican a todas las plataformas.

Algunas páginas incluyen tablas de elementos. Para eliminar un elemento existente, coloca el cursor sobre la línea que contiene el listado y haz clic en el icono de la papelera en el lado derecho. En el cuadro de diálogo de confirmación, haz clic en Eliminar.

Para modificar un elemento existente, coloca el cursor sobre la línea que contiene el listado y haz clic en el icono del lápiz en el lado derecho.

Para configurar reglas de implementación, asignaciones y programación

Para obtener más información sobre cómo configurar las reglas de implementación, consulta Implementar recursos.

-

En una página de plataforma, expande Reglas de implementación y, a continuación, configura los siguientes ajustes. La ficha Base aparece de forma predeterminada.

- En las listas, haz clic en las opciones para determinar cuándo se debe implementar la directiva. Puedes elegir implementar la directiva cuando se cumplan todas las condiciones o cuando se cumpla alguna de ellas. La opción predeterminada es Todas.

- Haz clic en Nueva regla para definir las condiciones.

- En las listas, haz clic en las condiciones, como Propiedad del dispositivo y BYOD.

- Haz clic en Nueva regla de nuevo si quieres agregar más condiciones. Puedes agregar tantas condiciones como desees.

-

Haz clic en la ficha Avanzado para combinar las reglas con opciones booleanas. Aparecen las condiciones que elegiste en la ficha Base.

-

Puedes usar una lógica booleana más avanzada para combinar, modificar o agregar reglas.

- Haz clic en AND, OR o NOT.

-

En las listas, elige las condiciones que quieres agregar a la regla. A continuación, haz clic en el signo Más (+) del lado derecho para agregar la condición a la regla.

En cualquier momento, puedes hacer clic para seleccionar una condición y, a continuación, hacer clic en MODIFICAR para cambiar la condición o en Quitar para eliminarla.

- Haz clic en Nueva regla para agregar otra condición.

-

Haz clic en Siguiente para ir a la siguiente página de plataforma o, cuando todas las páginas de plataforma estén completas, a la página Asignaciones.

-

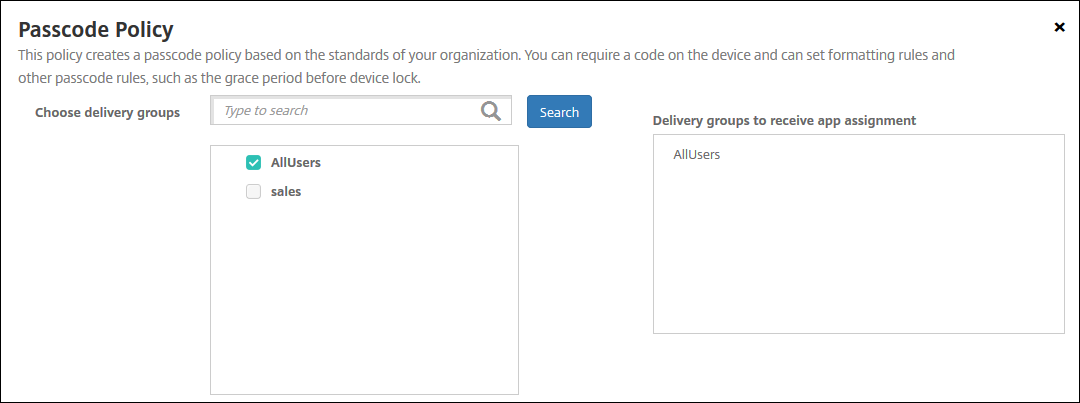

En la página Asignaciones, selecciona los grupos de entrega a los que quieres aplicar la directiva. Si haces clic en un grupo de entrega, el grupo aparece en el cuadro Grupos de entrega para recibir la asignación de aplicaciones.

Los Grupos de entrega para recibir la asignación de aplicaciones no aparecen hasta que seleccionas un grupo de entrega.

-

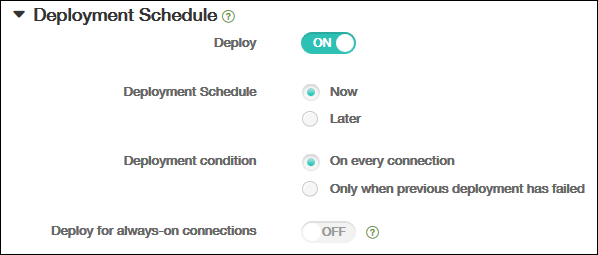

En la página Asignaciones, expande Programación de implementación y, a continuación, configura los siguientes ajustes:

- Junto a Implementar, haz clic en Activado para programar la implementación o en Desactivado para evitarla. La opción predeterminada es Activado.

- Junto a Programación de implementación, haz clic en Ahora o Más tarde. La opción predeterminada es Ahora.

- Si haces clic en Más tarde, haz clic en el icono del calendario y, a continuación, selecciona la fecha y la hora de implementación.

- Junto a Condición de implementación, haz clic en En cada conexión o en Solo cuando la implementación anterior haya fallado. La opción predeterminada es En cada conexión.

-

Junto a Implementar para conexión siempre activa, haz clic en Activado o Desactivado. La opción predeterminada es Desactivado.

Nota:

Esta opción se aplica cuando has configurado la clave de implementación en segundo plano de programación en Parámetros > Propiedades del servidor. La opción de conexión siempre activa no está disponible para dispositivos iOS.

La programación de implementación que configures es la misma para todas las plataformas. Cualquier cambio que hagas se aplica a todas las plataformas, excepto a Implementar para conexión siempre activa, que no se aplica a iOS.

-

Haz clic en Guardar.

La directiva aparece en la tabla Directivas de dispositivo.

Quitar una directiva de dispositivo de un dispositivo

Los pasos para quitar una directiva de dispositivo de un dispositivo dependen de la plataforma.

-

Android

Para quitar una directiva de dispositivo de un dispositivo Android, usa la directiva de desinstalación de dispositivos de XenMobile. Para obtener más información, consulta la directiva de desinstalación de dispositivos de XenMobile.

-

iOS y macOS

Para quitar una directiva de dispositivo de un dispositivo iOS o macOS, usa la directiva de eliminación de perfiles de dispositivo. En los dispositivos iOS y macOS, todas las directivas forman parte del perfil MDM. Por lo tanto, puedes crear una directiva de eliminación de perfiles de dispositivo solo para la directiva que quieres quitar. El resto de las directivas y el perfil permanecen en el dispositivo. Para obtener más información, consulta la directiva de eliminación de perfiles de dispositivo.

-

Windows 10 y Windows 11

No puedes quitar directamente una política de dispositivo de un dispositivo de escritorio o tableta Windows. Sin embargo, puedes usar cualquiera de los siguientes métodos:

-

Anula la inscripción del dispositivo y luego envía un nuevo conjunto de políticas al dispositivo. Los usuarios se vuelven a inscribir para continuar.

-

Envía una acción de seguridad para borrar selectivamente el dispositivo específico. Esa acción quita todas las aplicaciones y datos corporativos del dispositivo. Luego, quita la política de dispositivo de un grupo de entrega que contenga solo ese dispositivo y envía el grupo de entrega al dispositivo. Los usuarios se vuelven a inscribir para continuar.

-

-

Chrome OS

Para quitar una política de dispositivo de un dispositivo Chrome OS, puedes quitar la política de dispositivo de un grupo de entrega que contenga solo ese dispositivo. Luego, envía el grupo de entrega al dispositivo.

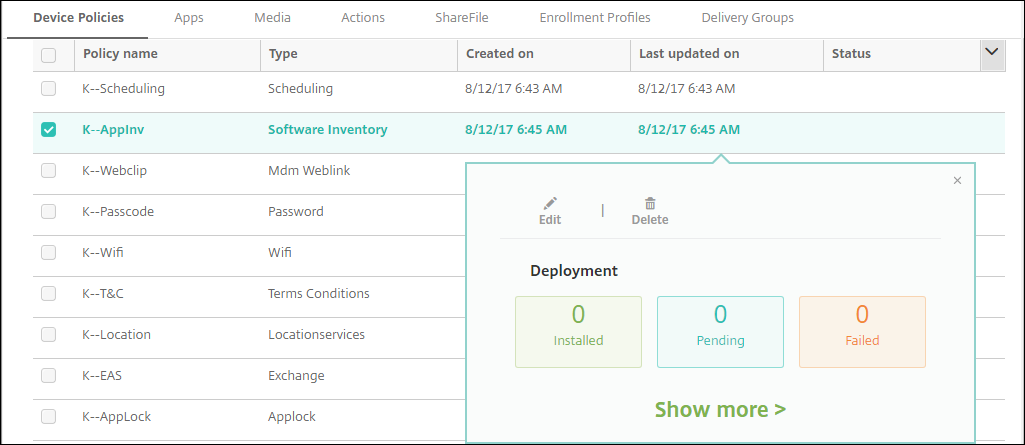

Modificar una política de dispositivo

Para modificar una política, selecciona la casilla de verificación junto a una política para mostrar el menú de opciones encima de la lista de políticas. O bien, haz clic en una política de la lista para mostrar el menú de opciones a la derecha del listado.

Para ver los detalles de la política, haz clic en Mostrar más.

Para modificar todas las configuraciones de una política de dispositivo, haz clic en Modificar.

Si haces clic en Quitar, aparece un cuadro de diálogo de confirmación. Haz clic en Quitar de nuevo para quitar la política.

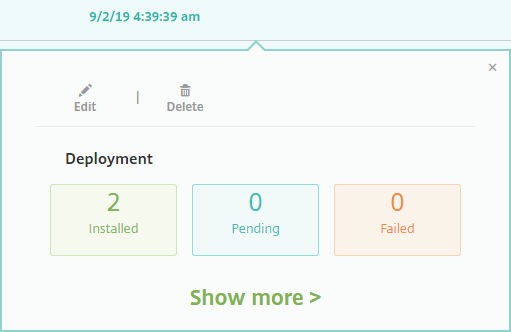

Comprobar el estado de implementación de la política

Haz clic en una fila de política en la página Configurar > Políticas de dispositivo para comprobar su estado de implementación.

Cuando la implementación de una política está pendiente, los usuarios pueden actualizar la política desde Secure Hub tocando Preferencias > Información del dispositivo > Actualizar política.

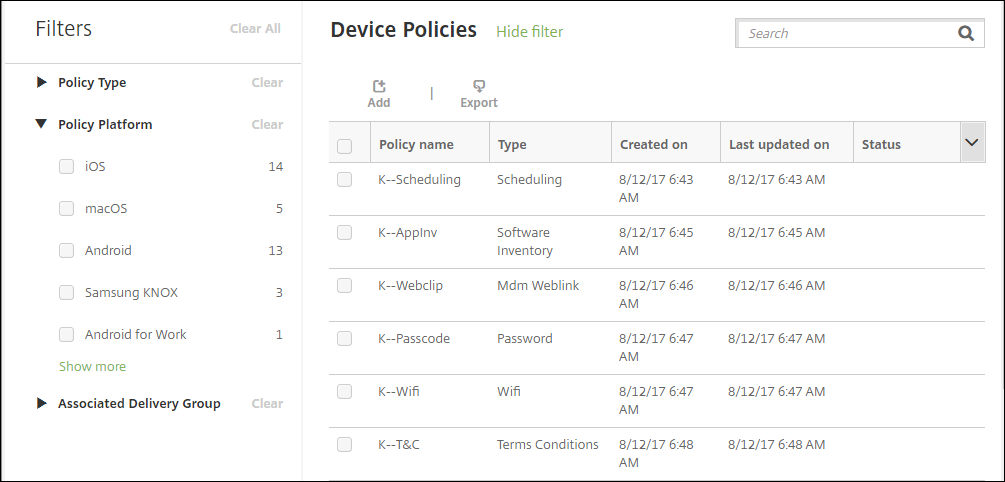

Filtrar la lista de políticas de dispositivo agregadas

Puedes filtrar la lista de políticas agregadas por tipos de política, plataformas y grupos de entrega asociados. En la página Configurar > Políticas de dispositivo, haz clic en Mostrar filtro. En la lista, selecciona las casillas de verificación de los elementos que quieres ver.

Haz clic en GUARDAR ESTA VISTA para guardar un filtro. El nombre del filtro aparece luego en un botón debajo del botón GUARDAR ESTA VISTA.

Resúmenes de políticas de dispositivo

| Nombre de la política de dispositivo | Descripción de la política de dispositivo |

|---|---|

| AirPlay Mirroring | Agrega dispositivos AirPlay específicos (como otro equipo Mac) a dispositivos iOS. También tienes la opción de agregar dispositivos a una lista de permitidos para dispositivos supervisados. Esa opción limita a los usuarios solo a los dispositivos AirPlay de la lista de permitidos. |

| AirPrint | Agrega impresoras AirPrint a la lista de impresoras AirPrint en dispositivos iOS. Esta política facilita la asistencia en entornos donde las impresoras y los dispositivos están en subredes diferentes. |

| Android Enterprise App Permissions | Configura cómo las solicitudes a las aplicaciones de Android Enterprise dentro de los perfiles de trabajo gestionan lo que Google denomina permisos “peligrosos”. |

| Android Enterprise App Restrictions | Actualiza las restricciones asociadas con las aplicaciones de Android. |

| APN | Determina la configuración utilizada para conectar tus dispositivos al Servicio General de Radio por Paquetes (GPRS) de un operador de telefonía específico. Esta configuración ya está definida en la mayoría de los teléfonos nuevos. Usa esta política si tu organización no usa un APN de consumidor para conectarse a Internet desde un dispositivo móvil. |

| App Access | Define una lista de las aplicaciones que son obligatorias, opcionales o que están impedidas en el dispositivo. Luego, puedes crear una acción automatizada para reaccionar al cumplimiento del dispositivo con esa lista de aplicaciones. |

| App Attributes | Especifica atributos, como un ID de paquete de aplicación administrada o un identificador VPN por aplicación, para dispositivos iOS. |

| App Configuration | Configura de forma remota varias configuraciones y comportamientos de las aplicaciones que admiten la configuración administrada. Para ello, implementas un archivo de configuración XML (llamado lista de propiedades o plist) en dispositivos iOS. O bien, implementas pares clave/valor en teléfonos Windows 10, o dispositivos de escritorio o tableta con Windows 10 o Windows 11. |

| App Inventory | Recopila un inventario de las aplicaciones en los dispositivos administrados. XenMobile luego compara el inventario con cualquier política de acceso a aplicaciones implementada en esos dispositivos. De esta manera, puedes detectar aplicaciones que están en una lista de permitidos o bloqueados de acceso a aplicaciones y luego actuar correctamente. |

| App Lock | Define una lista de aplicaciones que los usuarios pueden o no pueden ejecutar en dispositivos iOS o en ciertos dispositivos Android. |

| App Network Usage | Establece reglas de uso de red para especificar cómo las aplicaciones administradas usan las redes, como las redes de datos móviles, en dispositivos iOS. Las reglas solo se aplican a las aplicaciones administradas. Las aplicaciones administradas son aplicaciones que implementas en los dispositivos de los usuarios a través de XenMobile. |

| App Uninstall | Quita aplicaciones de los dispositivos de los usuarios. |

| Apps Notifications | Controla cómo los usuarios de iOS reciben notificaciones de aplicaciones específicas. |

| Automatically update managed apps | Controla cómo se actualizan las aplicaciones administradas instaladas en dispositivos Android Enterprise. |

| BitLocker | Configura los ajustes disponibles en la interfaz de BitLocker en dispositivos Windows 10 y Windows 11. |

| Calendar (CalDav) | Agrega una cuenta de calendario (CalDAV) a dispositivos iOS o macOS. La cuenta CalDAV permite a los usuarios sincronizar datos de programación con cualquier servidor que admita CalDAV. |

| Cellular | Configura los ajustes de la red móvil. |

| Connection Manager | Especifica la configuración de conexión para las aplicaciones que se conectan automáticamente a Internet y a redes privadas. Esta política solo está disponible en Windows Pocket PC. |

| Contacts (CardDAV) | Agrega una cuenta de contacto de iOS (CardDAV) a dispositivos iOS o macOS. La cuenta CardDAV permite a los usuarios sincronizar datos de contacto con cualquier servidor que admita CardDAV. |

| Control OS Updates | Implementa las últimas actualizaciones del sistema operativo en dispositivos supervisados compatibles. |

| Credentials | Habilita la autenticación integrada con tu configuración PKI en XenMobile. Por ejemplo, con una entidad PKI, un almacén de claves, un proveedor de credenciales o un certificado de servidor. |

| Custom XML | Personaliza funciones como el aprovisionamiento de dispositivos, la habilitación de funciones de dispositivos, la configuración de dispositivos y la gestión de fallos. |

| Defender | Configura los ajustes de Windows Defender para equipos de escritorio y tabletas con Windows 10 y Windows 11. |

| Device Health Attestation | Requiere que los dispositivos Windows 10 y Windows 11 informen sobre el estado de su salud. Para ello, envían datos específicos e información de tiempo de ejecución al Servicio de Atestación de Salud (HAS) para su análisis. El HAS crea y devuelve un Certificado de Atestación de Salud que el dispositivo luego envía a XenMobile. Cuando XenMobile recibe el Certificado de Atestación de Salud, basándose en el contenido de ese certificado, puede implementar acciones automáticas que configuraste. |

| Device Name | Establece los nombres en dispositivos iOS y macOS para que puedas identificar los dispositivos. Puedes usar macros, texto o una combinación de ambos para definir un nombre de dispositivo. |

| Education Configuration | Configura los dispositivos de instructores y estudiantes para su uso con Apple Education. Si los instructores usan la aplicación Classroom, se requiere la política de dispositivo de Configuración de Educación. |

| Exchange | Habilita el correo electrónico ActiveSync para el cliente de correo electrónico nativo en el dispositivo. |

| Files | Agrega archivos de script a XenMobile que realizan ciertas funciones para los usuarios. O bien, puedes agregar archivos de documentos a los que los usuarios de dispositivos Android puedan acceder en sus dispositivos. Cuando agregas el archivo, también puedes especificar el directorio en el que quieres que se almacene el archivo en el dispositivo. |

| FileVault | Esta política te permite habilitar el cifrado de dispositivos FileVault en dispositivos macOS inscritos. También puedes controlar cuántas veces un usuario puede omitir la configuración de FileVault durante el inicio de sesión. Disponible para macOS 10.7 o posterior. |

| Font | Agrega fuentes a dispositivos iOS y macOS. Las fuentes deben ser TrueType (.TTF) u OpenType (.OFT). XenMobile no admite colecciones de fuentes (.TTC o .OTC). |

| Home screen layout | Especifica el diseño de aplicaciones y carpetas para la pantalla de inicio de iOS en dispositivos supervisados con iOS 9.3 y versiones posteriores. |

| Import iOS & macOS Profile | Importa archivos XML de configuración de dispositivos para dispositivos iOS y macOS a XenMobile. El archivo contiene políticas de seguridad y restricciones de dispositivos que preparas usando Apple Configurator. |

| Keyguard Management | Controla las funciones disponibles para los usuarios antes de que desbloqueen el bloqueo de pantalla del dispositivo y el bloqueo de pantalla de desafío de trabajo. También puedes controlar las funciones de bloqueo de pantalla del dispositivo para dispositivos totalmente administrados y dedicados. Por ejemplo, puedes deshabilitar funciones de la pantalla de bloqueo como el desbloqueo por huella dactilar, los agentes de confianza y las notificaciones. |

| Kiosk | Restringe el uso de aplicaciones en dispositivos Samsung SAFE. Puedes limitar las aplicaciones disponibles a una aplicación o a varias aplicaciones específicas. Esta política es útil para dispositivos corporativos que están destinados a ejecutar solo un tipo o clase específica de aplicaciones. Esta política también te permite elegir imágenes personalizadas para la pantalla de inicio del dispositivo y los fondos de pantalla de bloqueo para el modo quiosco. |

| Knox Platform for Enterprise Key | Te permite proporcionar la información de licencia requerida de Samsung Knox Platform for Enterprise (KPE). |

| Launcher Configuration | Especifica la configuración de Citrix Launcher en dispositivos Android, como las aplicaciones permitidas y una imagen de logotipo personalizada para el icono de Launcher. |

| LDAP | Proporciona información sobre un servidor LDAP para usar con dispositivos iOS, incluida cualquier información de cuenta necesaria, como el nombre de host del servidor LDAP. La política también proporciona un conjunto de políticas de búsqueda LDAP para usar al consultar el servidor LDAP. |

| Location | Te permite geolocalizar dispositivos en un mapa, asumiendo que el dispositivo tiene el GPS habilitado para Secure Hub. Después de implementar esta política en el dispositivo, puedes enviar un comando de localización desde XenMobile Server. El dispositivo luego responde con sus coordenadas de ubicación. XenMobile también admite políticas de geocercado y seguimiento. |

| Configura una cuenta de correo electrónico en dispositivos iOS o macOS. | |

| Managed Domains | Define dominios administrados que se aplican al correo electrónico y al navegador Safari. Los dominios administrados te ayudan a proteger los datos corporativos controlando qué aplicaciones pueden abrir documentos descargados de dominios usando Safari. Para dispositivos supervisados con iOS 8 y versiones posteriores, puedes especificar URL o subdominios para controlar cómo los usuarios pueden abrir documentos, archivos adjuntos y descargas desde el navegador. |

| MDM Options | Gestiona Buscar mi iPhone y el Bloqueo de activación de iPad en dispositivos telefónicos supervisados con iOS 7.0 y versiones posteriores. |

| Organization Info | Especifica la información de la organización para los mensajes de alerta que XenMobile implementa en dispositivos iOS. |

| Passcode | Aplica un código PIN o una contraseña en un dispositivo administrado. Puedes establecer la complejidad y los tiempos de espera para el código de acceso en el dispositivo. |

| Personal Hotspot | Permite a los usuarios conectarse a Internet cuando no están dentro del alcance de una red Wi-Fi. Los usuarios se conectan a través de la conexión de datos móviles en su dispositivo iOS, utilizando la funcionalidad de punto de acceso personal. |

| Profile Removal | Quita el perfil de la aplicación de dispositivos iOS o macOS. |

| Provisioning Profile | Especifica un perfil de aprovisionamiento de distribución empresarial para enviar a los dispositivos. Cuando desarrollas y firmas código de una aplicación empresarial de iOS, normalmente incluyes un perfil de aprovisionamiento. Apple requiere el perfil para que la aplicación se ejecute en un dispositivo iOS. Si falta un perfil de aprovisionamiento o ha caducado, la aplicación se bloquea cuando un usuario toca para abrirla. |

| Provisioning Profile Removal | Quita los perfiles de aprovisionamiento de iOS. |

| Proxy | Especifica la configuración global del proxy HTTP para dispositivos con iOS. Solo puedes implementar una política global de proxy HTTP por dispositivo. |

| Restrictions | Proporciona cientos de opciones para bloquear y controlar funciones y características en dispositivos administrados. Ejemplos de opciones de restricción: Deshabilitar la cámara o el micrófono, aplicar reglas de itinerancia y aplicar el acceso a servicios de terceros, como tiendas de aplicaciones. |

| Roaming | Configura si se permite la itinerancia de voz y datos en dispositivos iOS. Si la itinerancia de voz está deshabilitada, la itinerancia de datos se deshabilita automáticamente. |

| Scheduling | Requerido para que los dispositivos Android se conecten de nuevo a XenMobile Server para la gestión de MDM, el envío de aplicaciones y la implementación de políticas. Si no envías esta política a los dispositivos y no habilitas Google FCM, un dispositivo no podrá conectarse de nuevo al servidor. |

| SCEP | Configura dispositivos iOS y macOS para recuperar un certificado de un servidor SCEP externo. También puedes entregar un certificado al dispositivo usando SCEP desde una PKI conectada a XenMobile. Para ello, crea una entidad PKI y un proveedor PKI en modo distribuido. |

| SSO Account | Crea cuentas de inicio de sesión único (SSO) para que los usuarios inicien sesión una sola vez para acceder a XenMobile y a los recursos internos de tu empresa. Los usuarios no necesitan almacenar ninguna credencial en el dispositivo. XenMobile usa las credenciales de usuario empresarial para una cuenta SSO en todas las aplicaciones, incluidas las aplicaciones de la App Store. Esta política es compatible con la autenticación Kerberos. Disponible para iOS. |

| Subscribed Calendars | Agrega un calendario suscrito a la lista de calendarios en dispositivos iOS. Asegúrate de suscribirte a un calendario antes de agregarlo a la lista de calendarios suscritos en los dispositivos de los usuarios. |

| Terms and Conditions | Requiere que los usuarios acepten las políticas específicas de tu empresa que rigen las conexiones a la red corporativa. Cuando los usuarios inscriben sus dispositivos en XenMobile, deben aceptar los términos y condiciones para inscribir sus dispositivos. Rechazar los términos y condiciones cancela el proceso de inscripción. |

| Tunnel | Se usa solo para el soporte remoto. El soporte remoto permite a los representantes de tu mesa de ayuda tomar el control remoto de dispositivos móviles Windows CE y Android administrados. El soporte remoto no está disponible para implementaciones de XenMobile Server locales en clúster. El soporte remoto ya no está disponible para nuevos clientes a partir del 1 de enero de 2019. Los clientes existentes pueden seguir usando el producto; sin embargo, Citrix no proporcionará mejoras ni correcciones. |

| VPN | Proporciona acceso a sistemas de back-end que usan tecnología de puerta de enlace VPN heredada. Esta política proporciona detalles de conexión de puerta de enlace VPN que puedes implementar en los dispositivos. XenMobile admite varios proveedores de VPN, incluidos Cisco AnyConnect, Juniper y Citrix VPN. Si tu puerta de enlace VPN admite esta opción, puedes vincular esta política a una CA y habilitar la VPN bajo demanda. |

| Wallpaper | Agrega un archivo .png o .jpg para establecer el fondo de pantalla en la pantalla de bloqueo, la pantalla de inicio o ambas de un dispositivo iOS. Para usar diferentes fondos de pantalla en iPads y iPhones, crea diferentes políticas de fondo de pantalla e impleméntalas en los usuarios apropiados. |

| Web Content Filter | Filtra el contenido web en dispositivos iOS. XenMobile usa la función de autofiltro de Apple y los sitios que agregas a las listas de permitidos y bloqueados. Disponible solo para dispositivos iOS supervisados. |

| Webclip | Coloca accesos directos, o web clips, a sitios web para que aparezcan junto a las aplicaciones en los dispositivos de los usuarios. Puedes especificar tus propios iconos para representar los web clips para dispositivos iOS, macOS y Android. Las tabletas Windows solo requieren una etiqueta y una URL. |

| Wi-Fi | Permite a los administradores implementar detalles del enrutador Wi-Fi en dispositivos administrados. Los detalles del enrutador incluyen SSID, datos de autenticación y datos de configuración. |

| Windows Information Protection | Especifica las aplicaciones que requieren Windows Information Protection en el nivel de aplicación que establezcas para la política. La política es para dispositivos supervisados con Windows 10 y Windows 11. |

| XenMobile Store | Especifica si un web clip de XenMobile Store aparece en la pantalla de inicio de los dispositivos de los usuarios. |

| XenMobile Options | Configura el comportamiento de Secure Hub al conectarse a XenMobile desde dispositivos Android. |

| XenMobile Uninstall | Desinstala XenMobile de dispositivos Android y Windows Mobile/CE. Cuando se implementa, esta política quita XenMobile de todos los dispositivos del grupo de implementación. |