Autenticación con certificado de cliente o con certificado más dominio

La configuración predeterminada de XenMobile® es la autenticación con nombre de usuario y contraseña. Para añadir otra capa de seguridad para la inscripción y el acceso al entorno de XenMobile, considera la posibilidad de usar la autenticación basada en certificados. En el entorno de XenMobile, esta configuración es la mejor combinación de seguridad y experiencia de usuario. La autenticación con certificado más dominio ofrece las mejores posibilidades de SSO, junto con la seguridad que proporciona la autenticación de dos factores en Citrix ADC.

Para una usabilidad óptima, puedes combinar la autenticación con certificado más dominio con el PIN de Citrix y el almacenamiento en caché de contraseñas de Active Directory. Como resultado, los usuarios no tienen que introducir sus nombres de usuario y contraseñas LDAP repetidamente. Los usuarios introducen los nombres de usuario y las contraseñas para la inscripción, la caducidad de la contraseña y el bloqueo de la cuenta.

Importante:

XenMobile no admite cambiar el modo de autenticación de autenticación de dominio a otro modo de autenticación después de que los usuarios inscriban los dispositivos en XenMobile.

Si no permites LDAP y usas tarjetas inteligentes o métodos similares, la configuración de certificados te permite representar una tarjeta inteligente en XenMobile. Los usuarios se inscriben usando un PIN único que XenMobile genera para ellos. Después de que un usuario tiene acceso, XenMobile crea e implementa el certificado usado para autenticarse en el entorno de XenMobile.

Puedes usar el asistente de Citrix ADC para XenMobile para realizar la configuración necesaria para XenMobile cuando usas la autenticación solo con certificado de Citrix ADC o la autenticación con certificado más dominio. Puedes ejecutar el asistente de Citrix ADC para XenMobile una sola vez.

En entornos altamente seguros, el uso de credenciales LDAP fuera de una organización en redes públicas o inseguras se considera una amenaza de seguridad principal para la organización. Para entornos altamente seguros, la autenticación de dos factores que usa un certificado de cliente y un token de seguridad es una opción. Para obtener información, consulta Configurar XenMobile para la autenticación con certificado y token de seguridad.

La autenticación con certificado de cliente está disponible para el modo MAM de XenMobile (solo MAM) y el modo ENT (cuando los usuarios se inscriben en MDM). La autenticación con certificado de cliente no está disponible para el modo ENT de XenMobile cuando los usuarios se inscriben en el modo MAM heredado. Para usar la autenticación con certificado de cliente para los modos ENT y MAM de XenMobile, debes configurar el servidor de Microsoft, el servidor de XenMobile y, a continuación, Citrix Gateway. Sigue estos pasos generales, como se describe en este artículo.

En el servidor de Microsoft:

- Agrega un complemento de certificado a la Consola de administración de Microsoft.

- Agrega la plantilla a la Entidad de certificación (CA).

- Crea un certificado PFX desde el servidor CA.

En el servidor de XenMobile:

- Carga el certificado en XenMobile.

- Crea la entidad PKI para la autenticación basada en certificados.

- Configura los proveedores de credenciales.

- Configura Citrix Gateway para entregar un certificado de usuario para la autenticación.

Para obtener información sobre la configuración de Citrix Gateway, consulta estos artículos en la documentación de Citrix ADC:

- Autenticación de cliente

- Infraestructura de perfiles SSL

- Configurar y enlazar una directiva de autenticación de certificado de cliente

Requisitos previos

-

Cuando crees una plantilla de entidad de servicios de certificados de Microsoft, evita posibles problemas de autenticación con los dispositivos inscritos excluyendo los caracteres especiales. Por ejemplo, no uses estos caracteres en el nombre de la plantilla:

: ! $ () # % + * ~ ? | {} [] - Para configurar la autenticación basada en certificados para Exchange ActiveSync, consulta este blog de Microsoft. Configura el sitio del servidor de la entidad de certificación (CA) para que Exchange ActiveSync requiera certificados de cliente.

- Si usas certificados de servidor privados para proteger el tráfico de ActiveSync al servidor de Exchange, asegúrate de que los dispositivos móviles tengan todos los certificados raíz/intermedios necesarios. De lo contrario, la autenticación basada en certificados fallará durante la configuración del buzón en Secure Mail. En la Consola IIS de Exchange, debes:

- Agregar un sitio web para el uso de XenMobile con Exchange y enlazar el certificado del servidor web.

- Usar el puerto 9443.

- Para ese sitio web, debes agregar dos aplicaciones, una para “Microsoft-Server-ActiveSync” y otra para “EWS”. Para ambas aplicaciones, en Configuración SSL, selecciona Requerir SSL.

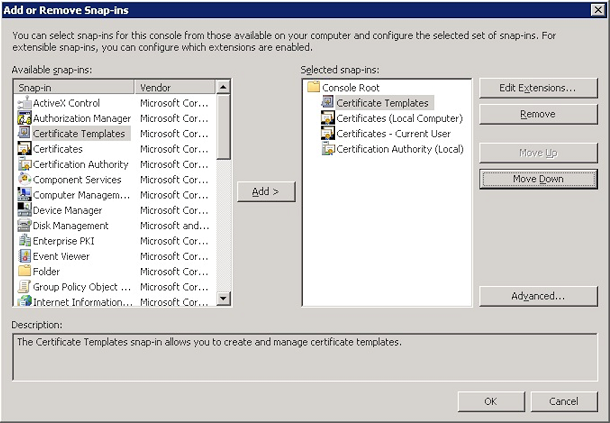

Agrega un complemento de certificado a la Consola de administración de Microsoft

-

Abre la consola y, a continuación, haz clic en Agregar o quitar complementos.

-

Agrega los siguientes complementos:

- Plantillas de certificado

- Certificados (equipo local)

- Certificados - Usuario actual

- Entidad de certificación (local)

-

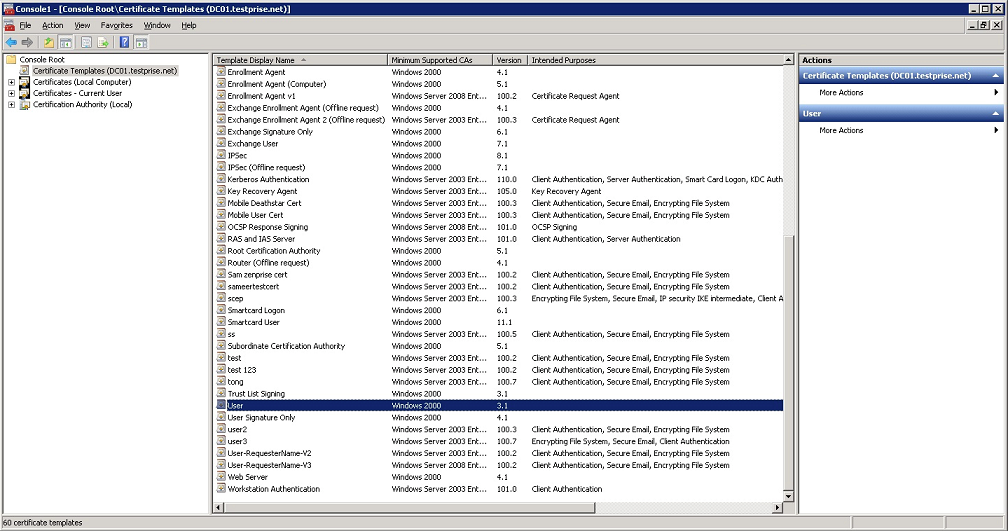

Expande Plantillas de certificado.

-

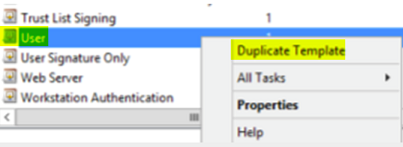

Selecciona la plantilla de Usuario y Duplicar plantilla.

-

Proporciona el nombre para mostrar de la plantilla.

Importante:

No se recomienda seleccionar la opción Publicar certificado en Active Directory. Si se selecciona esta opción, se crean certificados de cliente para todos los usuarios de Active Directory, lo que podría saturar la base de datos de Active Directory.

-

Selecciona Windows 2003 Server para el tipo de plantilla. En el servidor Windows 2012 R2, en Compatibilidad, selecciona Entidad de certificación y establece el destinatario como Windows 2003.

-

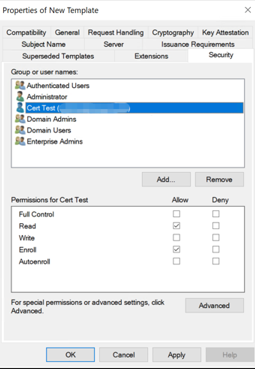

En Seguridad, configura lo siguiente:

-

Haz clic en Agregar y, a continuación, selecciona la cuenta de usuario de AD que XenMobile Server usa para generar certificados.

Importante:

Agrega aquí solo el usuario de la cuenta de servicio. Agrega el permiso Inscribir solo a esta cuenta de usuario de AD.

Como se describe más adelante en este artículo, creas un certificado .pfx de usuario usando la cuenta de servicio. Para obtener información, consulta Crear un certificado PFX desde el servidor CA.

-

Revoca el permiso Inscribir de Usuarios de dominio.

-

-

En Criptografía, asegúrate de proporcionar el tamaño de clave. Más adelante, introducirás el tamaño de clave al configurar XenMobile.

-

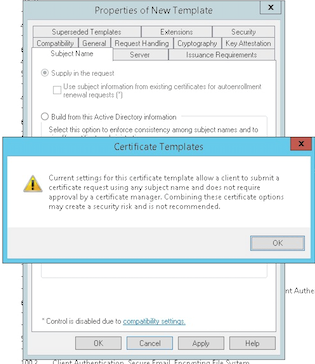

En Nombre del sujeto, selecciona Suministrar en la solicitud. Aplica los cambios y, a continuación, guarda.

Agregar la plantilla a la Entidad de certificación

-

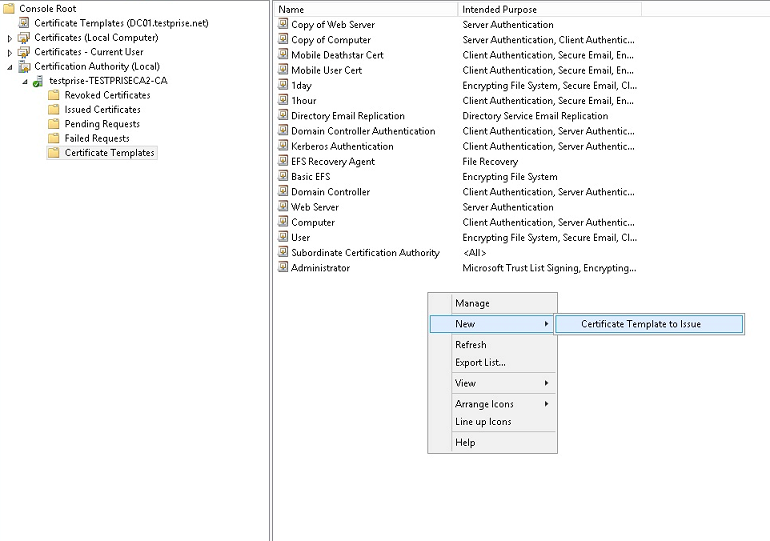

Ve a Entidad de certificación y selecciona Plantillas de certificado.

-

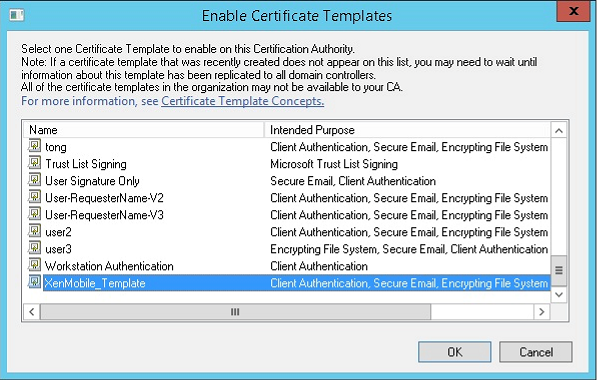

Haz clic con el botón derecho en el panel derecho y, a continuación, selecciona Nuevo > Plantilla de certificado para emitir.

-

Selecciona la plantilla que creaste en el paso anterior y, a continuación, haz clic en Aceptar para agregarla a la Entidad de certificación.

Crear un certificado PFX desde el servidor CA

-

Crea un certificado .pfx de usuario usando la cuenta de servicio con la que iniciaste sesión. El .pfx se carga en XenMobile, que luego solicita un certificado de usuario en nombre de los usuarios que inscriben sus dispositivos.

-

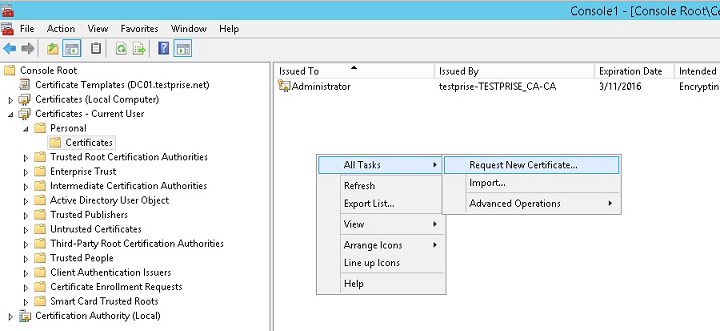

En Usuario actual, expande Certificados.

-

Haz clic con el botón derecho en el panel derecho y, a continuación, haz clic en Solicitar nuevo certificado.

-

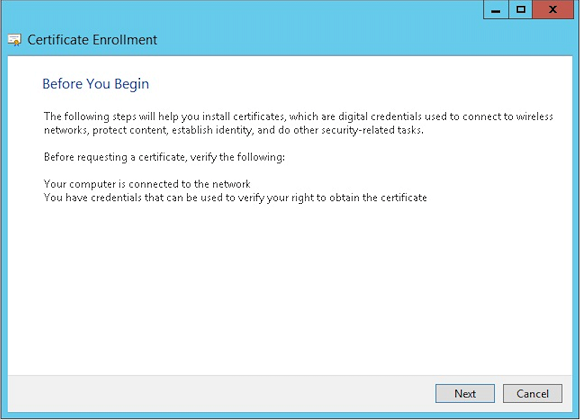

Aparece la pantalla Inscripción de certificados. Haz clic en Siguiente.

-

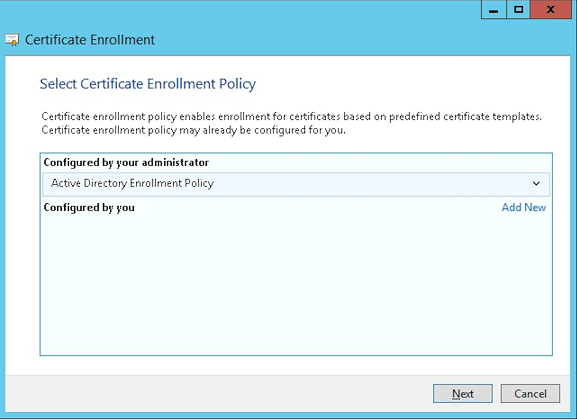

Selecciona Directiva de inscripción de Active Directory y, a continuación, haz clic en Siguiente.

-

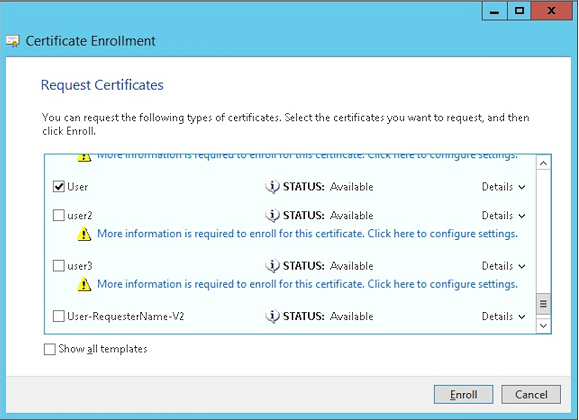

Selecciona la plantilla de Usuario y, a continuación, haz clic en Inscribir.

-

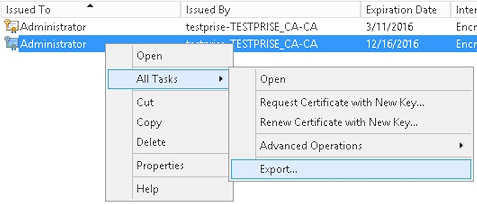

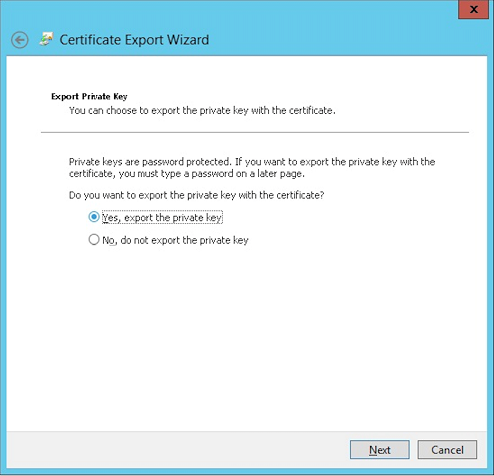

Exporta el archivo .pfx que creaste en el paso anterior.

-

Haz clic en Sí, exportar la clave privada.

-

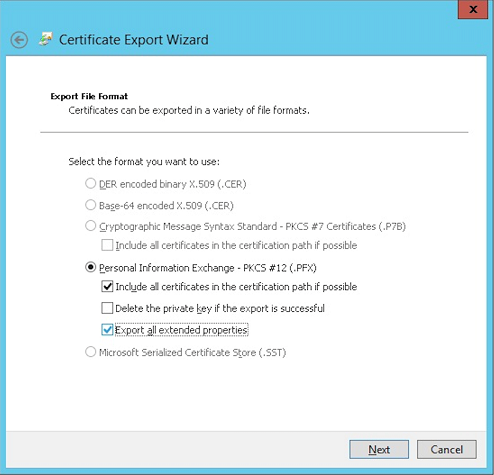

Selecciona Incluir todos los certificados en la ruta de certificación si es posible y selecciona la casilla de verificación Exportar todas las propiedades extendidas.

-

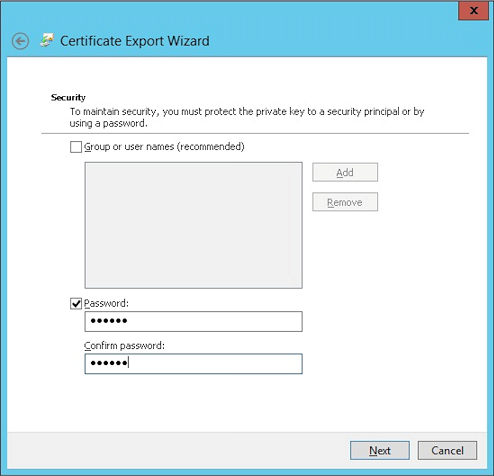

Establece una contraseña para usar al cargar este certificado en XenMobile.

-

Guarda el certificado en tu disco duro.

Cargar el certificado en XenMobile

-

En la consola de XenMobile, haz clic en el icono de engranaje en la esquina superior derecha. Aparece la pantalla Configuración.

-

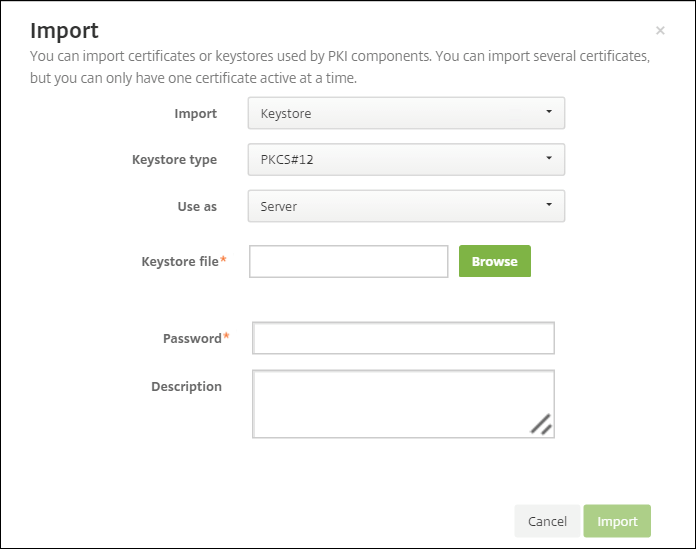

Haz clic en Certificados y, a continuación, haz clic en Importar.

-

Introduce los siguientes parámetros:

- Importar: Almacén de claves

- Tipo de almacén de claves: PKCS #12

- Usar como: Servidor

-

Archivo de almacén de claves: Haz clic en Explorar para seleccionar el certificado

.pfxque creaste. - Contraseña: Introduce la contraseña que creaste para este certificado.

-

Haz clic en Importar.

-

Verifica que el certificado se instaló correctamente. Un certificado instalado correctamente se muestra como un certificado de usuario.

Crear la entidad PKI para la autenticación basada en certificados

-

En Configuración, ve a Más > Administración de certificados > Entidades PKI.

-

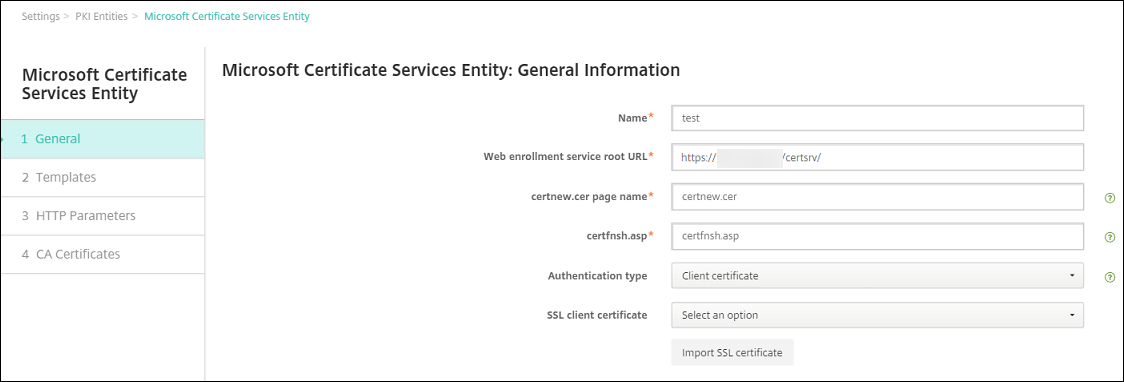

Haz clic en Agregar y, a continuación, haz clic en Entidad de servicios de certificados de Microsoft. Aparece la pantalla Entidad de servicios de certificados de Microsoft: Información general.

-

Introduce los siguientes parámetros:

- Nombre: Escribe cualquier nombre

-

URL raíz del servicio de inscripción web:

https://RootCA-URL/certsrv/(Asegúrate de agregar la última barra, /, en la ruta de la URL). - Nombre de página certnew.cer: certnew.cer (valor predeterminado)

- certfnsh.asp: certfnsh.asp (valor predeterminado)

- Tipo de autenticación: Certificado de cliente

- Certificado de cliente SSL: Selecciona el certificado de usuario que se usará para emitir el certificado de cliente de XenMobile.

-

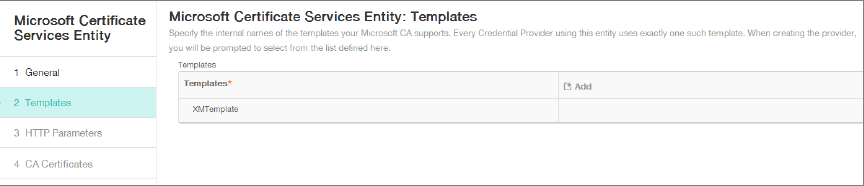

En Plantillas, agrega la plantilla que creaste al configurar el certificado de Microsoft. No agregues espacios.

-

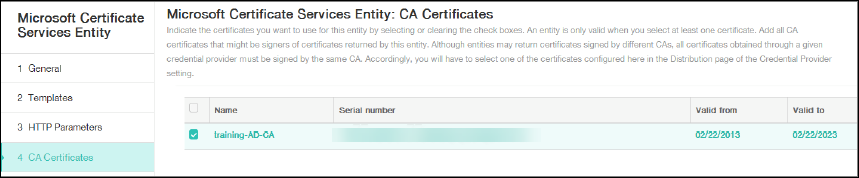

Omite los parámetros HTTP y, a continuación, haz clic en Certificados CA.

-

Selecciona el nombre de la CA raíz que corresponde a tu entorno. Esta CA raíz forma parte de la cadena importada del certificado de cliente de XenMobile.

-

Haz clic en Guardar.

Configurar proveedores de credenciales

-

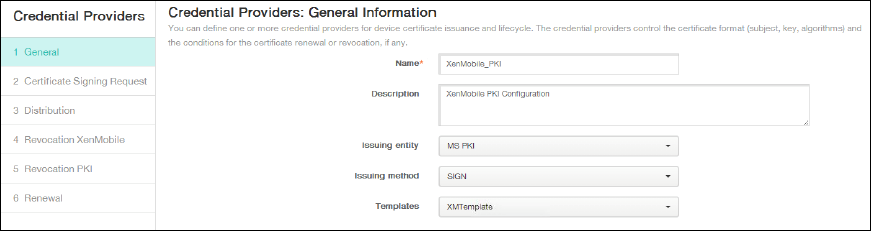

En Configuración, ve a Más > Administración de certificados > Proveedores de credenciales.

-

Haz clic en Agregar.

-

En General, introduce los siguientes parámetros:

- Nombre: Escribe cualquier nombre.

- Descripción: Escribe cualquier descripción.

- Entidad emisora: Selecciona la entidad PKI creada anteriormente.

- Método de emisión: SIGN

- Plantillas: Selecciona la plantilla agregada en la entidad PKI.

-

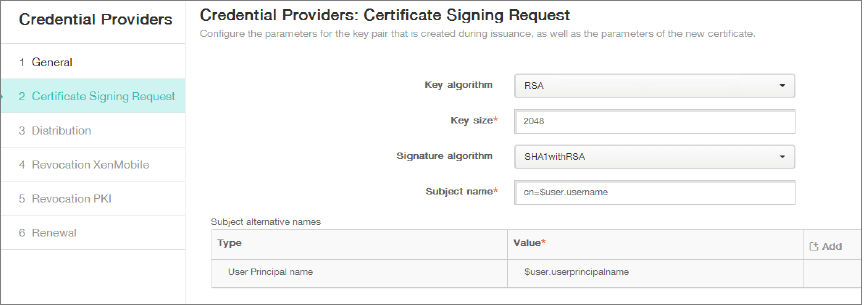

Haz clic en Solicitud de firma de certificado y, a continuación, introduce los siguientes parámetros:

- Algoritmo de clave: RSA

- Tamaño de clave: 2048

- Algoritmo de firma: SHA256withRSA

-

Nombre del sujeto:

cn=$user.username

Para Nombres alternativos del sujeto, haz clic en Agregar y, a continuación, introduce los siguientes parámetros:

- Tipo: Nombre principal de usuario

-

Valor:

$user.userprincipalname

-

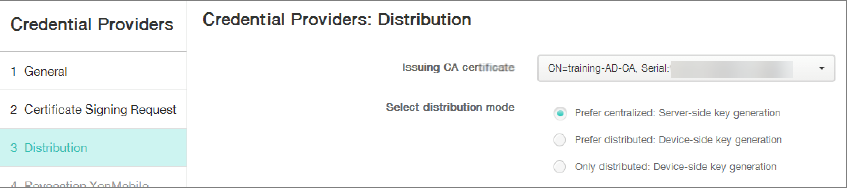

Haz clic en Distribución y introduce los siguientes parámetros:

- Certificado CA emisor: Selecciona la CA emisora que firmó el certificado de cliente de XenMobile.

- Seleccionar modo de distribución: Selecciona Preferir centralizado: Generación de claves en el servidor.

-

Para las dos secciones siguientes, Revocación de XenMobile y Revocación de PKI, establece los parámetros según sea necesario. En este ejemplo, se omiten ambas opciones.

-

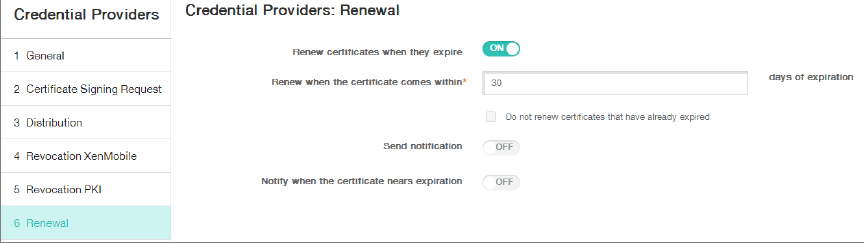

Haz clic en Renovación.

-

Para Renovar certificados cuando caduquen, selecciona ACTIVADO.

-

Deja todas las demás configuraciones como predeterminadas o cámbialas según sea necesario.

-

Haz clic en Guardar.

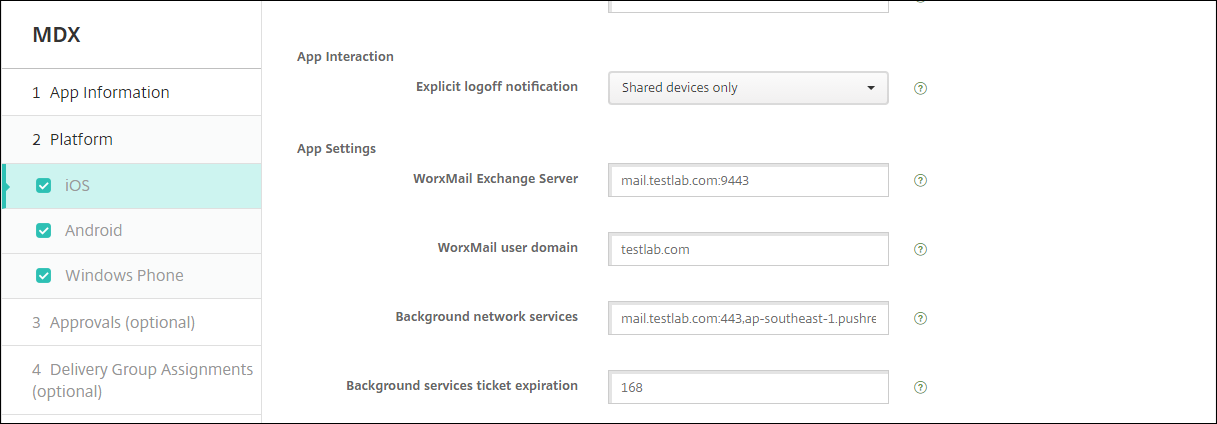

Configurar Secure Mail para usar la autenticación basada en certificados

Cuando agregues Secure Mail a XenMobile, asegúrate de configurar los ajustes de Exchange en Configuración de la aplicación.

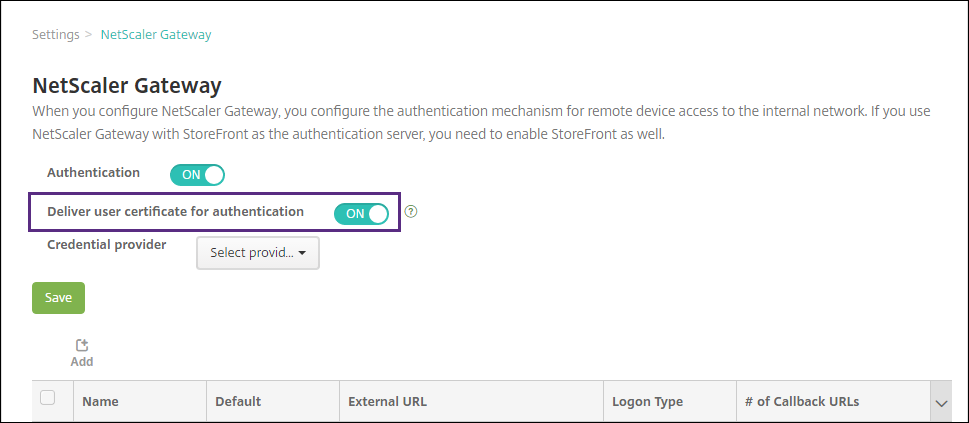

Configurar la entrega de certificados de Citrix ADC en XenMobile

-

Inicia sesión en la consola de XenMobile y haz clic en el icono de engranaje en la esquina superior derecha. Aparece la pantalla Configuración.

-

En Servidor, haz clic en Citrix Gateway.

-

Si Citrix Gateway aún no se ha agregado, haz clic en Agregar y especifica la configuración:

-

URL externa:

https://YourCitrixGatewayURL - Tipo de inicio de sesión: Certificado y dominio

- Contraseña requerida: DESACTIVADO

- Establecer como predeterminado: ACTIVADO

-

URL externa:

-

Para Entregar certificado de usuario para autenticación, selecciona Activado.

-

Para Proveedor de credenciales, selecciona un proveedor y, a continuación, haz clic en Guardar.

-

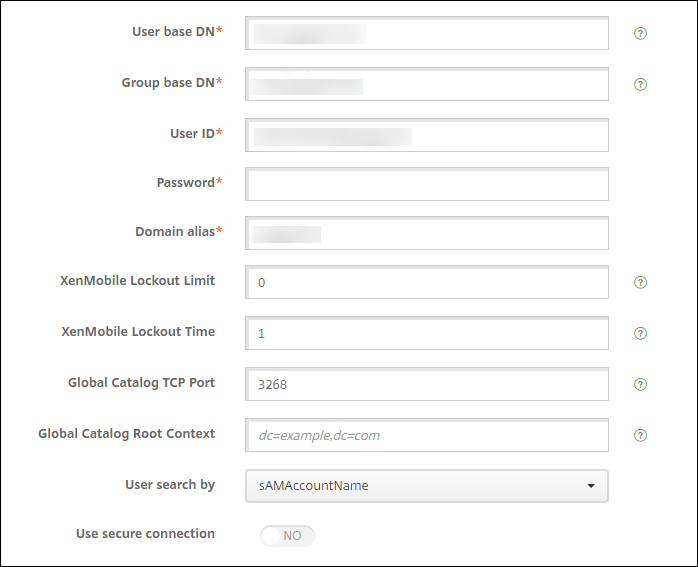

Para usar los atributos sAMAccount en los certificados de usuario como alternativa al Nombre principal de usuario (UPN), configura el conector LDAP en XenMobile de la siguiente manera: Ve a Configuración > LDAP, selecciona el directorio y haz clic en Modificar, y selecciona sAMAccountName en Buscar usuario por.

Habilitar el PIN de Citrix y el almacenamiento en caché de contraseñas de usuario

Para habilitar el PIN de Citrix y el almacenamiento en caché de contraseñas de usuario, ve a Configuración > Propiedades del cliente y selecciona estas casillas de verificación: Habilitar autenticación con PIN de Citrix y Habilitar almacenamiento en caché de contraseñas de usuario. Para obtener más información, consulta Propiedades del cliente.

Solucionar problemas de la configuración del certificado de cliente

Después de una configuración correcta de la configuración anterior más la configuración de Citrix Gateway, el flujo de trabajo del usuario es el siguiente:

-

Los usuarios inscriben su dispositivo móvil.

-

XenMobile solicita a los usuarios que creen un PIN de Citrix.

-

Los usuarios son redirigidos a la Tienda de XenMobile.

-

Cuando los usuarios inician Secure Mail, XenMobile no les solicita credenciales de usuario para la configuración del buzón. En su lugar, Secure Mail solicita el certificado de cliente a Secure Hub y lo envía al servidor de Microsoft Exchange para su autenticación. Si XenMobile solicita credenciales cuando los usuarios inician Secure Mail, revisa tu configuración.

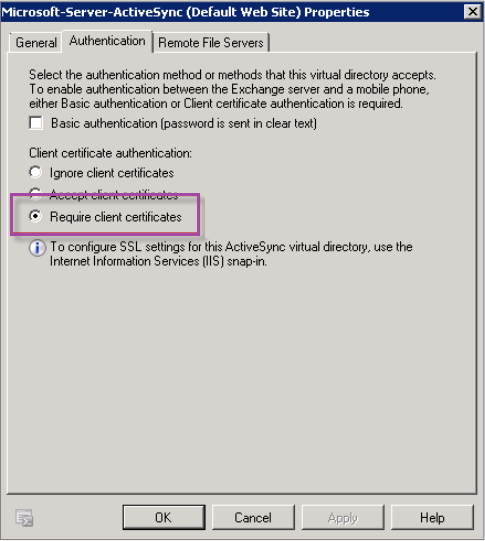

Si los usuarios pueden descargar e instalar Secure Mail, pero durante la configuración del buzón Secure Mail no logra finalizar la configuración:

-

Si Microsoft Exchange Server ActiveSync usa certificados de servidor SSL privados para proteger el tráfico, verifica que los certificados raíz/intermedios estén instalados en el dispositivo móvil.

-

Verifica que el tipo de autenticación seleccionado para ActiveSync sea Requerir certificados de cliente.

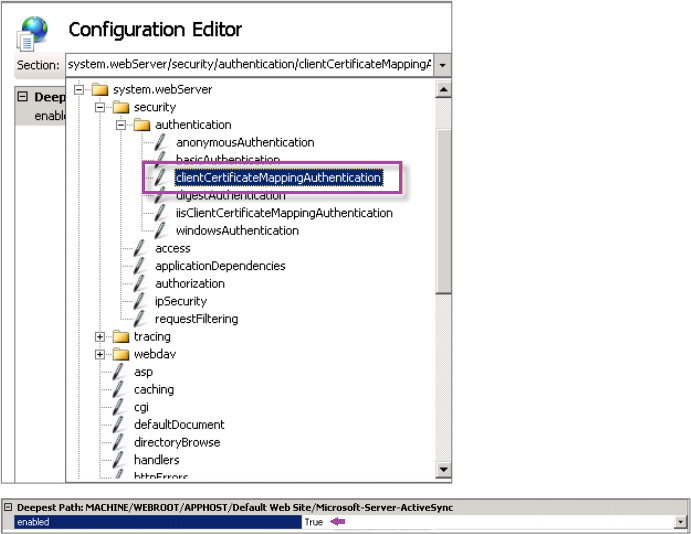

-

En el servidor de Microsoft Exchange, comprueba el sitio Microsoft-Server-ActiveSync para verificar que la autenticación de asignación de certificados de cliente esté habilitada. De forma predeterminada, la autenticación de asignación de certificados de cliente está deshabilitada. La opción se encuentra en Editor de configuración > Seguridad > Autenticación.

Después de seleccionar True, asegúrate de hacer clic en Aplicar para que los cambios surtan efecto.

-

Comprueba la configuración de Citrix Gateway en la consola de XenMobile: Asegúrate de que Entregar certificado de usuario para autenticación esté ACTIVADO y de que Proveedor de credenciales tenga el perfil correcto seleccionado.

Para determinar si el certificado de cliente se entregó a un dispositivo móvil

-

En la consola de XenMobile, ve a Administrar > Dispositivos y selecciona el dispositivo.

-

Haz clic en Modificar o Mostrar más.

-

Ve a la sección Grupos de entrega y busca esta entrada:

Credenciales de Citrix Gateway: Credencial solicitada, CertId=

Para validar si la negociación de certificados de cliente está habilitada

-

Ejecuta este comando

netshpara mostrar la configuración del certificado SSL que está enlazada en el sitio web de IIS:netsh http show sslcert -

Si el valor de Negociar certificado de cliente es Deshabilitado, ejecuta el siguiente comando para habilitarlo:

netsh http delete sslcert ipport=0.0.0.0:443netsh http add sslcert ipport=0.0.0.0:443 certhash=cert_hash appid={app_id} certstorename=store_name verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=EnablePor ejemplo:

netsh http add sslcert ipport=0.0.0.0:443 certhash=609da5df280d1f54a7deb714fb2c5435c94e05da appid={4dc3e181-e14b-4a21-b022-59fc669b0914} certstorename=ExampleCertStoreName verifyclientcertrevocation=Enable VerifyRevocationWithCachedClientCertOnly=Disable UsageCheck=Enable clientcertnegotiation=Enable

En este artículo

- Requisitos previos

- Agrega un complemento de certificado a la Consola de administración de Microsoft

- Agregar la plantilla a la Entidad de certificación

- Crear un certificado PFX desde el servidor CA

- Cargar el certificado en XenMobile

- Crear la entidad PKI para la autenticación basada en certificados

- Configurar proveedores de credenciales

- Configurar Secure Mail para usar la autenticación basada en certificados

- Configurar la entrega de certificados de Citrix ADC en XenMobile

- Solucionar problemas de la configuración del certificado de cliente