Contrôle d’accès réseau

Vous pouvez utiliser la solution de contrôle d’accès réseau (NAC) pour étendre l’évaluation de la sécurité des appareils XenMobile® aux appareils Android et Apple. La solution NAC utilise l’évaluation de la sécurité XenMobile pour faciliter et gérer les décisions d’authentification. Une fois votre appliance NAC configurée, les stratégies d’appareil et les filtres NAC que vous configurez dans XenMobile sont appliqués.

L’utilisation de XenMobile avec une solution NAC ajoute une qualité de service (QoS) et un contrôle plus granulaire sur les appareils internes à votre réseau. Pour un résumé des avantages de l’intégration de NAC avec XenMobile, consultez Contrôle d’accès.

Citrix® prend en charge les solutions suivantes pour l’intégration avec XenMobile :

- Citrix Gateway

- Cisco Identity Services Engine (ISE)

- ForeScout

Citrix ne garantit pas l’intégration avec d’autres solutions NAC.

Avec une appliance NAC dans votre réseau :

-

XenMobile prend en charge le NAC en tant que fonctionnalité de sécurité des points de terminaison pour les appareils iOS, Android Enterprise et Android.

-

Vous pouvez activer des filtres dans XenMobile pour définir les appareils comme conformes ou non conformes au NAC, en fonction de règles ou de propriétés. Par exemple :

-

Si un appareil géré dans XenMobile ne répond pas aux critères spécifiés, XenMobile marque l’appareil comme non conforme. Une appliance NAC bloque les appareils non conformes sur votre réseau.

-

Si un appareil géré dans XenMobile a des applications non conformes installées, un filtre NAC peut bloquer la connexion VPN. Par conséquent, un appareil utilisateur non conforme ne peut pas accéder aux applications ou aux sites web via le VPN.

-

Si vous utilisez Citrix Gateway pour le NAC, vous pouvez activer le split tunneling pour empêcher le plug-in Citrix Gateway d’envoyer un trafic réseau inutile à Citrix Gateway. Pour plus d’informations sur le split tunneling, consultez Configuration du split tunneling.

-

Filtres de conformité NAC pris en charge

XenMobile Server prend en charge les filtres de conformité NAC suivants :

Appareils anonymes : Vérifie si un appareil est en mode anonyme. Cette vérification est disponible si XenMobile ne peut pas réauthentifier l’utilisateur lorsqu’un appareil tente de se reconnecter.

Échec de l’attestation Samsung Knox : Vérifie si un appareil a échoué à une requête du serveur d’attestation Samsung Knox.

Applications interdites : Vérifie si un appareil contient des applications interdites, telles que définies dans une stratégie d’appareil d’accès aux applications. Pour plus d’informations sur cette stratégie, consultez Stratégies d’appareil d’accès aux applications.

Appareils inactifs : Vérifie si un appareil est inactif tel que défini par le paramètre Seuil de jours d’inactivité de l’appareil dans Propriétés du serveur. Pour plus de détails, consultez Propriétés du serveur.

Applications requises manquantes : Vérifie si un appareil ne contient pas d’applications requises, telles que définies dans une stratégie d’accès aux applications.

Applications non suggérées : Vérifie si un appareil contient des applications non suggérées, telles que définies dans une stratégie d’accès aux applications.

Mot de passe non conforme : Vérifie si le mot de passe de l’utilisateur est conforme. Sur les appareils iOS et Android, XenMobile peut déterminer si le mot de passe actuellement sur l’appareil est conforme à la stratégie de code d’accès envoyée à l’appareil. Par exemple, sur iOS, l’utilisateur dispose de 60 minutes pour définir un mot de passe si XenMobile envoie une stratégie de code d’accès à l’appareil. Avant que l’utilisateur ne définisse le mot de passe, le code d’accès peut être non conforme.

Appareils non conformes : Vérifie si un appareil est non conforme, en fonction de la propriété d’appareil Non conforme. Généralement, des actions automatisées ou des tiers utilisant les API XenMobile modifient cette propriété d’appareil.

Statut révoqué : Vérifie si le certificat de l’appareil est révoqué. Un appareil révoqué ne peut pas se réinscrire tant qu’il n’est pas de nouveau autorisé.

Appareils Android rootés et iOS jailbreakés : Vérifie si un appareil Android ou iOS est jailbreaké.

Appareils non gérés : Vérifie si un appareil est toujours dans un état géré sous le contrôle de XenMobile. Par exemple, un appareil inscrit à MAM ou un appareil non inscrit n’est pas géré.

Remarque :

Le filtre Conforme/Non conforme implicite définit la valeur par défaut uniquement sur les appareils gérés par XenMobile. Par exemple, tout appareil ayant une application bloquée installée ou n’étant pas inscrit est marqué comme Non conforme. L’appliance NAC bloque ces appareils de votre réseau.

Vue d’ensemble de la configuration

Nous vous recommandons de configurer les composants NAC dans l’ordre indiqué.

-

Configurez les stratégies d’appareil pour prendre en charge le NAC :

Pour les appareils iOS : Consultez Configurer la stratégie d’appareil VPN pour prendre en charge le NAC.

Pour les appareils Android Enterprise : Consultez Créer une configuration gérée Android Enterprise pour Citrix SSO.

Pour les appareils Android : Consultez Configurer le protocole Citrix SSO pour Android.

-

Configurez une solution NAC :

-

Citrix Gateway, détaillé dans Mettre à jour les stratégies Citrix Gateway pour prendre en charge le NAC.

Nécessite l’installation de Citrix SSO sur les appareils. Consultez Clients Citrix Gateway.

- Cisco ISE : Consultez la documentation Cisco.

- ForeScout : Consultez la documentation ForeScout.

-

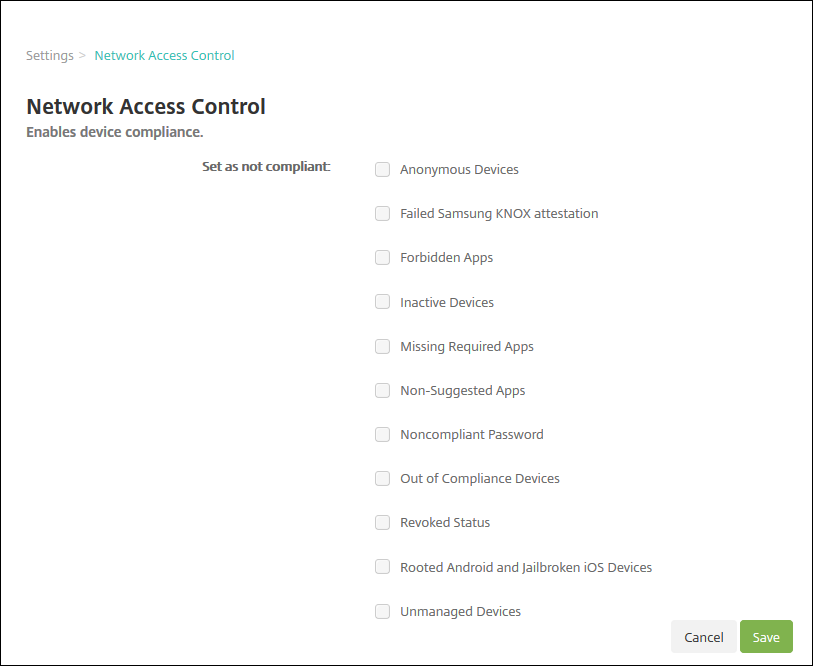

Activer les filtres NAC dans XenMobile

-

Dans la console XenMobile, accédez à Paramètres > Contrôle d’accès réseau.

-

Cochez les cases des filtres Définir comme non conforme que vous souhaitez activer.

-

Cliquez sur Enregistrer.

Mettre à jour les stratégies Citrix Gateway pour prendre en charge le NAC

Vous devez configurer des stratégies d’authentification et de sessions VPN avancées (non classiques) sur votre serveur virtuel VPN.

Ces étapes mettent à jour un Citrix Gateway présentant l’une des caractéristiques suivantes :

- Est intégré à un environnement XenMobile Server.

- Ou, est configuré pour le VPN, ne fait pas partie de l’environnement XenMobile Server et peut atteindre XenMobile.

Sur votre serveur virtuel VPN, à partir d’une fenêtre de console, effectuez les opérations suivantes. Les adresses IP dans les commandes et les exemples sont fictives.

-

Si vous utilisez des stratégies classiques sur votre serveur virtuel VPN, supprimez et dissociez toutes les stratégies classiques. Pour vérifier, tapez :

show vpn vserver <VPN_VServer>Supprimez tout résultat contenant le mot Classic. Par exemple :

VPN Session Policy Name: PL_OS_10.10.1.1 Type: Classic Priority: 0Pour supprimer la stratégie, tapez :

unbind vpn vserver <VPN_VServer> -policy <policy_name> -

Créez la stratégie de session avancée correspondante en tapant ce qui suit.

add vpn sessionPolicy <policy_name> <rule> <session action>Par exemple :

add vpn sessionPolicy vpn_nac true AC_OS_10.10.1.1_A_ -

Lie la stratégie à votre serveur virtuel VPN en tapant ce qui suit.

bind vpn vserver _XM_XenMobileGateway -policy vpn_nac -priority 100 -

Créez un serveur virtuel d’authentification en tapant ce qui suit.

add authentication vserver <authentication vserver name> <service type> <ip address>Par exemple :

add authentication vserver authvs SSL 0.0.0.0Dans l’exemple,0.0.0.0signifie que le serveur virtuel d’authentification n’est pas accessible publiquement. -

Lie un certificat SSL au serveur virtuel en tapant ce qui suit.

bind ssl vserver <authentication vserver name> -certkeyName <Webserver certificate>Par exemple :

bind ssl vserver authvs -certkeyName Star_mpg_citrix.pfx_CERT_KEY -

Associez un profil d’authentification au serveur virtuel d’authentification à partir du serveur virtuel VPN. Tout d’abord, créez le profil d’authentification en tapant ce qui suit.

add authentication authnProfile <profile name> -authnVsName <authentication vserver name>Par exemple :

add authentication authnProfile xm_nac_prof -authnVsName authvs -

Associez le profil d’authentification au serveur virtuel VPN en tapant ce qui suit.

set vpn vserver <vpn vserver name> -authnProfile <authn profile name>Par exemple :

set vpn vserver _XM_XenMobileGateway -authnProfile xm_nac_prof -

Vérifiez la connexion de Citrix Gateway à un appareil en tapant ce qui suit.

curl -v -k https://<XenMobile server>:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_<device_id>"Par exemple, cette requête vérifie la connectivité en obtenant le statut de conformité du premier appareil (

deviceid_1) inscrit dans l’environnement :curl -v -k https://10.10.1.1:4443/Citrix/Device/v1/Check --header "X-Citrix-VPN-Device-ID: deviceid_1"Un résultat positif est similaire à l’exemple suivant.

HTTP/1.1 200 OK < Server: Apache-Coyote/1.1 < X-Citrix-Device-State: Non Compliant < Set-Cookie: ACNODEID=181311111;Path=/; HttpOnly; Secure <!--NeedCopy--> -

Lorsque l’étape précédente est réussie, créez l’action d’authentification web vers XenMobile. Tout d’abord, créez une expression de stratégie pour extraire l’ID d’appareil du plug-in VPN iOS. Tapez ce qui suit.

add policy expression xm_deviceid_expression "HTTP.REQ.BODY(10000).TYPECAST_NVLIST_T(\'=\',\'&\').VALUE(\"deviceidvalue\")" -

Envoyez la requête à XenMobile en tapant ce qui suit. Dans cet exemple, l’adresse IP du serveur XenMobile est

10.207.87.82et le FQDN estexample.em.server.com:4443.add authentication webAuthAction xm_nac -serverIP 10.207.87.82 -serverPort 4443 -fullReqExpr q{"GET /Citrix/Device/v1/Check HTTP/1.1\r\n" + "Host: example.em.server.com:4443\r\n" + "X-Citrix-VPN-Device-ID: " + xm_deviceid_expression + "\r\n\r\n"} -scheme https -successRule "HTTP.RES.STATUS.EQ(\"200\") &&HTTP.RES.HEADER(\"X-Citrix-Device-State\").EQ(\"Compliant\")"La sortie réussie pour le NAC XenMobile est

HTTP status 200 OK. L’en-têteX-Citrix-Device-Statedoit avoir la valeurCompliant. -

Créez une stratégie d’authentification à laquelle associer l’action en tapant ce qui suit.

add authentication Policy <policy name> -rule <rule> -action <web authentication action>Par exemple :

add authentication Policy xm_nac_webauth_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\")" -action xm_nac -

Convertissez la stratégie LDAP existante en stratégie avancée en tapant ce qui suit.

add authentication Policy <policy_name> -rule <rule> -action <LDAP action name>Par exemple :

add authentication Policy ldap_xm_test_pol -rule true -action 10.10.1.1_LDAP -

Ajoutez une étiquette de stratégie à laquelle associer la stratégie LDAP en tapant ce qui suit.

add authentication policylabel <policy_label_name>Par exemple :

add authentication policylabel ldap_pol_label -

Associez la stratégie LDAP à l’étiquette de stratégie en tapant ce qui suit.

bind authentication policylabel ldap_pol_label -policyName ldap_xm_test_pol -priority 100 -gotoPriorityExpression NEXT -

Connectez un appareil conforme pour effectuer un test NAC afin de confirmer l’authentification LDAP réussie. Tapez ce qui suit.

bind authentication vserver <authentication vserver> -policy <web authentication policy> -priority 100 -nextFactor <ldap policy label> -gotoPriorityExpression END -

Ajoutez l’interface utilisateur à associer au serveur virtuel d’authentification. Tapez la commande suivante pour récupérer l’ID d’appareil.

add authentication loginSchemaPolicy <schema policy>-rule <rule> -action lschema_single_factor_deviceid -

Lie le serveur virtuel d’authentification en tapant ce qui suit.

bind authentication vserver authvs -policy lschema_xm_nac_pol -priority 100 -gotoPriorityExpression END -

Créez une stratégie d’authentification avancée LDAP pour activer la connexion Secure Hub. Tapez ce qui suit.

add authentication Policy ldap_xm_test_pol -rule "HTTP.REQ.HEADER(\"User-Agent\").CONTAINS(\"NAC\").NOT" -action 10.200.80.60_LDAPbind authentication vserver authvs -policy ldap_xm_test_pol -priority 110 -gotoPriorityExpression NEXT