Propriétés du client

Les propriétés du client contiennent des informations directement fournies à Secure Hub sur les appareils des utilisateurs. Vous pouvez utiliser ces propriétés pour configurer des paramètres avancés, tels que le code PIN Citrix. Vous obtenez les propriétés du client auprès du support Citrix.

Les propriétés du client sont susceptibles de changer à chaque nouvelle version de Secure Hub et occasionnellement pour les applications clientes. Pour plus de détails sur les propriétés du client les plus couramment configurées, consultez la Référence des propriétés du client plus loin dans cet article.

- Dans la console XenMobile®, cliquez sur l’icône en forme d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

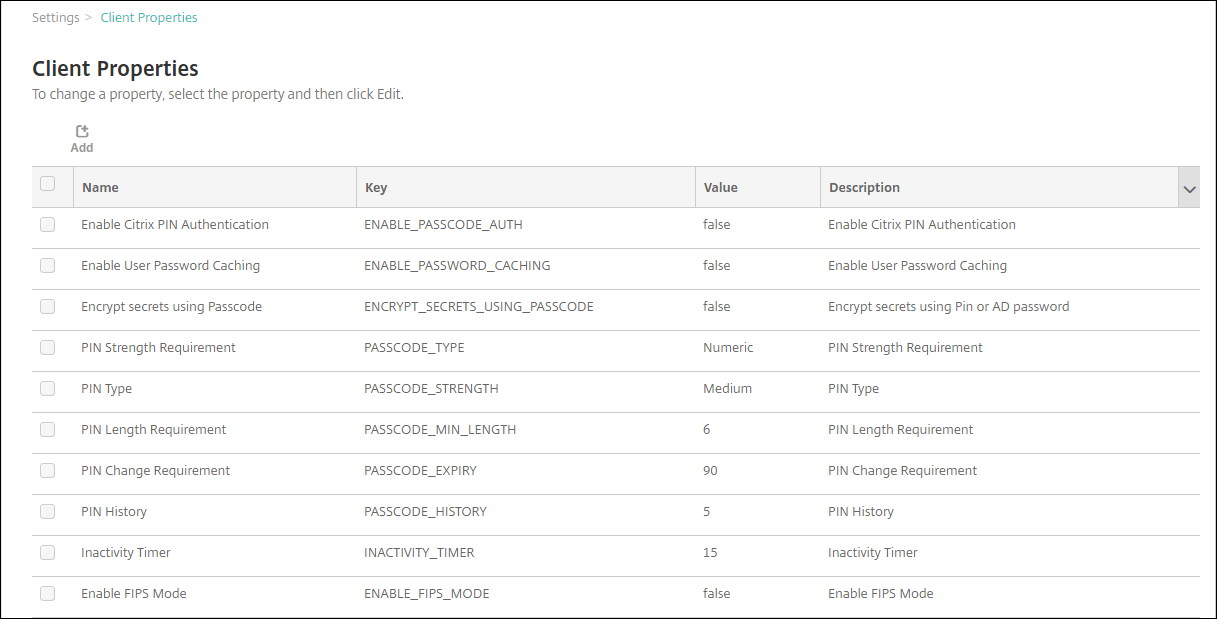

Sous Client, cliquez sur Propriétés du client. La page Propriétés du client s’affiche. Vous pouvez ajouter, modifier et supprimer des propriétés du client à partir de cette page.

Pour ajouter une propriété du client

-

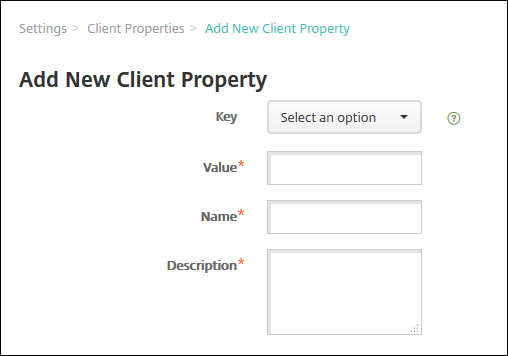

Cliquez sur Ajouter. La page Ajouter une nouvelle propriété du client s’affiche.

-

Configurez les paramètres suivants :

- Clé : Dans la liste, cliquez sur la clé de propriété que vous souhaitez ajouter. Important : Contactez le support Citrix avant de mettre à jour les paramètres. Vous pouvez demander une clé spéciale.

- Valeur : La valeur de la propriété sélectionnée.

- Nom : Un nom pour la propriété.

- Description : Une description de la propriété.

-

Cliquez sur Enregistrer.

Pour modifier une propriété du client

-

Dans le tableau Propriétés du client, sélectionnez la propriété du client que vous souhaitez modifier.

Lorsque vous cochez la case en regard d’une propriété du client, le menu d’options apparaît au-dessus de la liste des propriétés du client. Lorsque vous cliquez n’importe où ailleurs dans la liste, le menu d’options apparaît sur le côté droit de la liste.

-

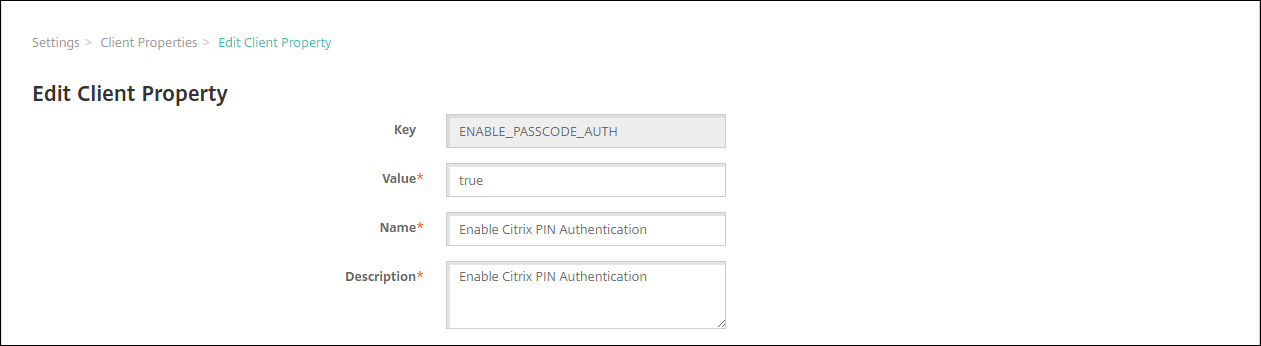

Cliquez sur Modifier. La page Modifier la propriété du client s’affiche.

-

Modifiez les informations suivantes, le cas échéant :

- Clé : Vous ne pouvez pas modifier ce champ.

- Valeur : La valeur de la propriété.

- Nom : Le nom de la propriété.

- Description : La description de la propriété.

-

Cliquez sur Enregistrer pour sauvegarder vos modifications ou sur Annuler pour laisser la propriété inchangée.

Pour supprimer une propriété du client

-

Dans le tableau Propriétés du client, sélectionnez la propriété du client que vous souhaitez supprimer.

Vous pouvez sélectionner plusieurs propriétés à supprimer en cochant la case en regard de chaque propriété.

-

Cliquez sur Supprimer. Une boîte de dialogue de confirmation s’affiche. Cliquez à nouveau sur Supprimer.

Référence des propriétés du client

Les propriétés du client prédéfinies de XenMobile et leurs paramètres par défaut sont les suivants :

-

CONTAINER_SELF_DESTRUCT_PERIOD

- Nom d’affichage : Période d’autodestruction du conteneur MDX

-

L’autodestruction empêche l’accès à Secure Hub et aux applications gérées après un nombre spécifié de jours d’inactivité. Après la limite de temps, les applications ne sont plus utilisables. L’effacement des données inclut la suppression des données d’application pour chaque application installée, y compris le cache de l’application et les données utilisateur.

Le temps d’inactivité correspond au moment où le serveur ne reçoit pas de demande d’authentification pour valider l’utilisateur sur une période de temps spécifique. Par exemple, si cette propriété est de 30 jours et que l’utilisateur n’utilise pas l’application pendant plus de 30 jours, la stratégie prend effet.

Cette stratégie de sécurité globale s’applique aux plateformes iOS et Android et constitue une amélioration des stratégies existantes de verrouillage et d’effacement des applications.

- Pour configurer cette stratégie globale, accédez à Paramètres > Propriétés du client et ajoutez la clé personnalisée CONTAINER_SELF_DESTRUCT_PERIOD.

- Valeur : Nombre de jours

-

DEVICE_LOGS_TO_IT_HELP_DESK

- Nom d’affichage : Envoyer les journaux de l’appareil au service d’assistance informatique

- Cette propriété active ou désactive la possibilité d’envoyer des journaux au service d’assistance informatique.

- Valeurs possibles : true ou false

- Valeur par défaut : false

-

DISABLE_LOGGING

- Nom d’affichage : Désactiver la journalisation

-

Utilisez cette propriété pour empêcher les utilisateurs de collecter et de télécharger des journaux depuis leurs appareils. Cette propriété désactive la journalisation pour Secure Hub et pour toutes les applications MDX installées. Les utilisateurs ne peuvent pas envoyer de journaux pour une application depuis la page Support. Même si la boîte de dialogue de composition de courrier s’affiche, les journaux ne sont pas joints. Un message indique que la journalisation est désactivée. Ce paramètre vous empêche également de mettre à jour les paramètres de journalisation dans la console XenMobile pour Secure Hub et les applications MDX.

Lorsque cette propriété est définie sur true, Secure Hub définit Bloquer les journaux d’application sur true. Par conséquent, les applications MDX arrêtent la journalisation lorsque la nouvelle stratégie est appliquée.

- Valeurs possibles : true ou false

- Valeur par défaut : false (la journalisation n’est pas désactivée)

-

ENABLE_CRASH_REPORTING

- Nom d’affichage : Activer le rapport d’incident

- Si true, Citrix collecte les rapports d’incident et les diagnostics pour aider à résoudre les problèmes avec Secure Hub pour iOS et Android. Si false, aucune donnée n’est collectée.

- Valeurs possibles : true ou false

- Valeur par défaut : true

-

ENABLE_CREDENTIAL_STORE

- Nom d’affichage : Activer le magasin d’informations d’identification

- L’activation du magasin d’informations d’identification signifie que les utilisateurs Android ou iOS saisissent leur mot de passe une seule fois lors de l’accès aux applications de productivité mobile. Vous pouvez utiliser le magasin d’informations d’identification que vous activiez ou non le code PIN Citrix. Si vous n’activez pas le code PIN Citrix, les utilisateurs saisissent leur mot de passe Active Directory. XenMobile prend en charge l’utilisation des mots de passe Active Directory avec le magasin d’informations d’identification uniquement pour Secure Hub et les applications du magasin public. Si vous utilisez les mots de passe Active Directory avec le magasin d’informations d’identification, XenMobile ne prend pas en charge l’authentification PKI.

- L’inscription automatique dans Secure Mail nécessite que vous définissiez cette propriété sur true.

- Pour configurer cette stratégie client personnalisée, accédez à Paramètres > Propriétés du client, ajoutez la clé personnalisée ENABLE_CREDENTIAL_STORE et définissez la Valeur sur true.

-

ENABLE_FIPS_MODE

- Nom d’affichage : Activer le mode FIPS

- Cette propriété active ou désactive le mode FIPS sur les appareils mobiles. Après avoir modifié la valeur, Secure Hub transmet la nouvelle valeur à l’appareil lorsque Secure Hub effectue la prochaine authentification en ligne.

- Valeurs possibles : true ou false

- Valeur par défaut : false

-

ENABLE_PASSCODE_AUTH

- Nom d’affichage : Activer l’authentification par code PIN Citrix

-

Cette propriété vous permet d’activer la fonctionnalité de code PIN Citrix. Avec le code PIN ou le code d’accès Citrix, les utilisateurs sont invités à définir un code PIN à utiliser à la place de leur mot de passe Active Directory. Ce paramètre est automatiquement activé lorsque ENABLE_PASSWORD_CACHING est activé ou lorsque XenMobile utilise l’authentification par certificat.

Pour l’authentification hors ligne, le code PIN Citrix est validé localement et les utilisateurs sont autorisés à accéder à l’application ou au contenu qu’ils ont demandé. Pour l’authentification en ligne, le code PIN ou le code d’accès Citrix déverrouille le mot de passe ou le certificat Active Directory, qui est ensuite envoyé pour effectuer l’authentification avec XenMobile.

Si ENABLE_PASSCODE_AUTH est true et ENABLE_PASSWORD_CACHING est false, l’authentification en ligne demande toujours le mot de passe car Secure Hub ne le sauvegarde pas.

- Valeurs possibles : true ou false

- Valeur par défaut : false

-

ENABLE_PASSWORD_CACHING

- Nom d’affichage : Activer la mise en cache du mot de passe utilisateur

- Cette propriété permet de mettre en cache les mots de passe Active Directory localement sur l’appareil mobile. Lorsque vous définissez cette propriété sur true, vous devez également définir la propriété ENABLE_PASSCODE_AUTH sur true. Avec la mise en cache du mot de passe utilisateur activée, XenMobile invite les utilisateurs à définir un code PIN ou un code d’accès Citrix.

- Valeurs possibles : true ou false

- Valeur par défaut : false

-

ENABLE_TOUCH_ID_AUTH

- Nom d’affichage : Activer l’authentification Touch ID

-

Pour les appareils qui prennent en charge l’authentification Touch ID, cette propriété active ou désactive l’authentification Touch ID sur l’appareil. Exigences :

Les appareils des utilisateurs doivent avoir le code PIN Citrix ou LDAP activé. Si l’authentification LDAP est désactivée (par exemple, parce que seule l’authentification par certificat est utilisée), les utilisateurs doivent définir un code PIN Citrix. Dans ce cas, XenMobile requiert le code PIN Citrix même si la propriété client ENABLE_PASSCODE_AUTH est false.

Définissez ENABLE_PASSCODE_AUTH sur false afin que, lorsque les utilisateurs lancent une application, ils doivent répondre à une invite pour utiliser Touch ID.

- Valeurs possibles : **true** ou **false**

- Valeur par défaut : **false**

-

ENABLE_WORXHOME_CEIP

- Nom d’affichage : Activer le CEIP de Worx Home

- Cette propriété active le programme d’amélioration de l’expérience client (CEIP). Cette fonctionnalité envoie périodiquement des données de configuration et d’utilisation anonymes à Citrix. Ces données aident Citrix à améliorer la qualité, la fiabilité et les performances de XenMobile.

- Valeur : true ou false

- Valeur par défaut : false

-

ENCRYPT_SECRETS_USING_PASSCODE

- Nom d’affichage : Chiffrer les secrets à l’aide d’un code d’accès

-

Cette propriété stocke les données sensibles sur l’appareil dans un coffre-fort secret plutôt que dans un magasin natif basé sur la plateforme, tel que le trousseau iOS. Cette propriété permet un chiffrement fort des artefacts clés et ajoute de l’entropie utilisateur. L’entropie utilisateur est un code PIN aléatoire généré par l’utilisateur que seul l’utilisateur connaît.

Citrix vous recommande d’activer cette propriété pour renforcer la sécurité sur les appareils des utilisateurs. Par conséquent, les utilisateurs recevront davantage d’invites d’authentification pour le code PIN Citrix.

- Valeurs possibles : true ou false

- Valeur par défaut : false

-

INACTIVITY_TIMER

- Nom d’affichage : Délai d’inactivité

-

Cette propriété définit la durée pendant laquelle les utilisateurs peuvent laisser leur appareil inactif, puis accéder à une application sans être invités à saisir un code PIN ou un code d’accès Citrix. Pour activer ce paramètre pour une application MDX, définissez le paramètre Code d’accès de l’application sur Activé. Si le paramètre Code d’accès de l’application est défini sur Désactivé, les utilisateurs sont redirigés vers Secure Hub pour effectuer une authentification complète. Lorsque vous modifiez ce paramètre, la valeur prend effet la prochaine fois que les utilisateurs sont invités à s’authentifier.

Sur iOS, le délai d’inactivité régit également l’accès à Secure Hub pour les applications MDX et non-MDX.

- Valeurs possibles : Tout entier positif

- Valeur par défaut : 15 (minutes)

-

ON_FAILURE_USE_EMAIL

- Nom d’affichage : En cas d’échec, utiliser l’e-mail pour envoyer les journaux de l’appareil au support informatique

- Cette propriété active ou désactive la possibilité d’utiliser l’e-mail pour envoyer les journaux de l’appareil au service informatique.

- Valeurs possibles : true ou false

- Valeur par défaut : true

-

PASSCODE_EXPIRY

- Nom d’affichage : Exigence de modification du code PIN

- Cette propriété définit la durée de validité du code PIN ou du code d’accès Citrix, après laquelle l’utilisateur est contraint de modifier son code PIN ou son code d’accès Citrix. Lorsque vous modifiez ce paramètre, la nouvelle valeur n’est définie qu’à l’expiration du code PIN ou du code d’accès Citrix actuel.

- Valeurs possibles : 1 à 99 recommandées. Pour éliminer les réinitialisations de code PIN, définissez la valeur sur un nombre élevé (par exemple, 100 000 000 000). Si vous avez initialement défini la période d’expiration entre 1 et 99 jours, puis que vous passez à un nombre élevé pendant cette période : les codes PIN expirent toujours à la fin de la période initiale, mais plus jamais par la suite.

- Valeur par défaut : 90 (jours)

-

PASSCODE_HISTORY

- Nom d’affichage : Historique des codes PIN

- Cette propriété définit le nombre de codes PIN ou de codes d’accès Citrix précédemment utilisés que les utilisateurs ne peuvent pas réutiliser lorsqu’ils modifient leur code PIN ou leur code d’accès Citrix. Lorsque vous modifiez ce paramètre, la nouvelle valeur est définie la prochaine fois que les utilisateurs réinitialisent leur code PIN ou leur code d’accès Citrix.

- Valeurs possibles : 1 à 99

- Valeur par défaut : 5

-

PASSCODE_MAX_ATTEMPTS

- Nom d’affichage : Tentatives de code PIN

- Cette propriété définit le nombre de tentatives erronées de code PIN ou de code d’accès Citrix que les utilisateurs peuvent effectuer avant d’être invités à une authentification complète. Une fois que les utilisateurs ont réussi une authentification complète, ils sont invités à créer un code PIN ou un code d’accès Citrix.

- Valeurs possibles : Tout entier positif

- Valeur par défaut : 15

-

PASSCODE_MIN_LENGTH

- Nom d’affichage : Exigence de longueur du code PIN

- Cette propriété définit la longueur minimale des codes PIN Citrix.

- Valeurs possibles : 4 à 10

- Valeur par défaut : 6

-

PASSCODE_STRENGTH

- Nom d’affichage : Exigence de force du code PIN

- Cette propriété définit la force d’un code PIN ou d’un code d’accès Citrix. Lorsque vous modifiez ce paramètre, les utilisateurs sont invités à créer un code PIN ou un code d’accès Citrix la prochaine fois qu’ils sont invités à s’authentifier.

- Valeurs possibles : Faible, Moyenne, Élevée ou Forte

- Valeur par défaut : Moyenne

- Les règles de mot de passe pour chaque paramètre de force basé sur le paramètre PASSCODE_TYPE sont les suivantes :

Règles pour les codes d’accès numériques :

| Force du code d’accès | Règles pour le type de code d’accès numérique | Autorisé | Non autorisé |

|---|---|---|---|

| Faible | Tous les chiffres, toute séquence autorisée | 444444, 123456, 654321 | |

| Moyenne (paramètre par défaut) | Tous les chiffres ne peuvent pas être identiques ou consécutifs. | 444333, 124567, 136790, 555556, 788888 | 444444, 123456, 654321 |

| Élevée | Les chiffres adjacents ne peuvent pas être identiques. | 123512, 134134, 132312, 131313, 987456 | 080080, 112233, 135579, 987745, 919199 |

| Forte | N’utilisez pas le même chiffre plus de deux fois. N’utilisez pas trois chiffres consécutifs ou plus à la suite. N’utilisez pas trois chiffres consécutifs ou plus dans l’ordre inverse. | 102983, 085085, 824673, 132312 | 132132, 131313, 902030 |

Règles pour les codes d’accès alphanumériques :

| Force du code d’accès | Règles pour le type de code d’accès alphanumérique | Autorisé | Non autorisé |

|---|---|---|---|

| Faible | Doit contenir au moins un chiffre et une lettre | aa11b1, Abcd1#, Ab123~, aaaa11, aa11aa | AAAaaa, aaaaaa, abcdef |

| Moyenne (paramètre par défaut) | En plus des règles de force de code d’accès Faible, les lettres et tous les chiffres ne peuvent pas être identiques. Les lettres ne peuvent pas être consécutives et les chiffres ne peuvent pas être consécutifs. | aa11b1, aaa11b, aaa1b2, abc145, xyz135, sdf123, ab12c3, a1b2c3, Abcd1#, Ab123~ | aaaa11, aa11aa, ou aaa111 ; abcd12, bcd123, 123abc, xy1234, xyz345, ou cba123 |

| Élevée | Incluez au moins une lettre majuscule et une lettre minuscule. | Abcd12, jkrtA2, 23Bc#, AbCd | abcd12, DFGH2 |

| Forte | Incluez au moins un chiffre, un symbole spécial, une lettre majuscule et une lettre minuscule. | Abcd1#, Ab123~, xY12#3, Car12#, AAbc1# | abcd12, Abcd12, dfgh12, jkrtA2 |

-

PASSCODE_TYPE

- Nom d’affichage : Type de code PIN

-

Cette propriété définit si les utilisateurs peuvent définir un code PIN Citrix numérique ou un code d’accès alphanumérique. Lorsque vous sélectionnez Numérique, les utilisateurs peuvent utiliser uniquement des chiffres (code PIN Citrix). Lorsque vous sélectionnez Alphanumérique, les utilisateurs peuvent utiliser une combinaison de lettres et de chiffres (code d’accès).

Si vous modifiez ce paramètre, les utilisateurs doivent définir un nouveau code PIN ou code d’accès Citrix la prochaine fois qu’ils sont invités à s’authentifier.

- Valeurs possibles : Numérique ou Alphanumérique

- Valeur par défaut : Numérique

-

REFRESHINTERVAL

- Nom d’affichage : REFRESHINTERVAL

- Par défaut, XenMobile interroge le serveur de découverte automatique (ADS) pour les certificats épinglés tous les 3 jours. Pour modifier l’intervalle d’actualisation, accédez à Paramètres > Propriétés du client, ajoutez la clé personnalisée REFRESHINTERVAL et définissez la Valeur sur le nombre d’heures.

- Valeur par défaut : 72 heures (3 jours)

-

SEND_LDAP_ATTRIBUTES

- Pour les déploiements MAM uniquement d’appareils Android, iOS ou macOS : vous pouvez configurer XenMobile de sorte que les utilisateurs qui s’inscrivent à Secure Hub avec des informations d’identification de messagerie soient automatiquement inscrits à Secure Mail. Par conséquent, les utilisateurs n’ont pas besoin de fournir d’informations supplémentaires ni d’effectuer d’étapes supplémentaires pour s’inscrire à Secure Mail.

- Pour configurer cette stratégie client globale, accédez à Paramètres > Propriétés du client, ajoutez la clé personnalisée SEND_LDAP_ATTRIBUTES et définissez la Valeur comme suit.

- Valeur :

userPrincipalName=${user.userprincipalname},sAMAccountNAme=${user.samaccountname}, displayName=${user.displayName},mail=${user.mail} - Les valeurs d’attribut sont spécifiées sous forme de macros, similaires aux stratégies MDM.

-

Voici un exemple de réponse du service de compte pour cette propriété :

<property value="userPrincipalName=user@site.com,sAMAccountName=eng1,displayName=user\,test1,email=user@site.com\,user@site.com" name="SEND_LDAP_ATTRIBUTES"/> - Pour cette propriété, XenMobile traite les caractères de virgule comme des terminateurs de chaîne. Ainsi, si une valeur d’attribut inclut une virgule, faites-la précéder d’une barre oblique inverse. La barre oblique inverse empêche le client d’interpréter la virgule intégrée comme la fin de la valeur d’attribut. Représentez les caractères de barre oblique inverse par

"\\".

-

HIDE_THREE_FINGER_TAP_MENU

- Lorsque cette propriété n’est pas définie ou est définie sur false, les utilisateurs peuvent accéder au menu des fonctionnalités masquées en effectuant un appui à trois doigts sur leurs appareils. Le menu des fonctionnalités masquées permettait aux utilisateurs de réinitialiser les données de l’application. La définition de cette propriété sur true désactive l’accès des utilisateurs au menu des fonctionnalités masquées.

- Pour configurer cette stratégie client globale, accédez à Paramètres > Propriétés du client, ajoutez la clé personnalisée HIDE_THREE_FINGER_TAP_MENU et définissez la Valeur.

-

TUNNEL_EXCLUDE_DOMAINS

- Nom d’affichage : Exclure les domaines du tunnel

- Par défaut, MDX exclut du tunneling micro VPN certains points de terminaison de service que les SDK et applications XenMobile utilisent pour diverses fonctionnalités. Par exemple, ces points de terminaison incluent des services qui ne nécessitent pas de routage via les réseaux d’entreprise, tels que Google Analytics, les services Citrix Cloud™ et les services Active Directory. Utilisez cette propriété client pour remplacer la liste par défaut des domaines exclus.

- Pour configurer cette stratégie client globale, accédez à Paramètres > Propriétés du client, ajoutez la clé personnalisée TUNNEL_EXCLUDE_DOMAINS et définissez la Valeur.

-

Valeur : Pour remplacer la liste par défaut par les domaines que vous souhaitez exclure du tunneling, saisissez une liste de suffixes de domaine séparés par des virgules. Pour inclure tous les domaines dans le tunneling, saisissez none. La valeur par défaut est :

app.launchdarkly.com,cis.citrix.com,cis-staging.citrix.com,cis-test.citrix.com,clientstream,launchdarkly.com,crashlytics.com,events.launchdarkly.com,fabric.io,firehose.launchdarkly.com, hockeyapp.net,mobile.launchdarkly.com,pushreg.xm.citrix.com,rttf.citrix.com,rttf-staging.citrix.com,rttf-test.citrix.com,ssl.google-analytics.com,stream.launchdarkly.com

Les propriétés client personnalisées pour XenMobile Server sont les suivantes :

-

ENABLE_MAM_NFACTOR_SSO

- Cette propriété vous permet d’activer ou de désactiver le SSO nFactor MAM lors de l’inscription MAM ou de la connexion à Secure Hub, tout en utilisant la stratégie d’authentification avancée dans NetScaler® Gateway. Si la valeur est définie sur true, le SSO nFactor MAM est activé lors de l’inscription MAM ou de la connexion à Secure Hub.

-

Pour configurer cette propriété, accédez à Paramètres > Propriétés du client et cliquez sur Ajouter. Sélectionnez Clé personnalisée dans le menu déroulant Clé et mettez à jour les informations suivantes, le cas échéant :

- Clé - ENABLE_MAM_NFACTOR_SSO

- Valeur - true ou false

- Nom - ENABLE_MAM_NFACTOR_SSO

- Description - Ajoutez la description pertinente

-

MICROSOFT_CERTIFICATE_STRONG_MAPPING

-

Cette propriété contrôle si les certificats clients existants sont renouvelés pour prendre en charge la fonctionnalité de mappage fort de certificat en ajoutant l’identificateur de sécurité (SID) au nom alternatif du sujet (SAN) lors de l’utilisation de Secure Mail avec une infrastructure à clé publique (PKI) Microsoft. Si la valeur est définie sur true, les certificats clients existants seront renouvelés pour inclure le SID SAN.

-

Cette propriété s’applique uniquement à l’infrastructure à clé publique (PKI) Microsoft.

-

Pour configurer cette propriété, accédez à Paramètres > Propriétés du client et cliquez sur Ajouter. Sélectionnez Clé personnalisée dans le menu déroulant Clé et mettez à jour les informations suivantes, le cas échéant :

- Clé - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Valeur - true ou false

- Nom - MICROSOFT_CERTIFICATE_STRONG_MAPPING

- Description - Renouveler les certificats clients pour inclure le SID SAN

-