Nouveautés de XenMobile Server 10.12

XenMobile Server 10.12 (Téléchargement PDF)

Annonces de dépréciation

Pour un préavis des fonctionnalités Citrix XenMobile qui sont progressivement supprimées, consultez Dépréciation.

Préparez vos appareils Android aux changements à venir

Ces dépréciations annoncées précédemment ont un impact sur vos appareils Android et Android Enterprise :

- Inscriptions d’administration d’appareils (DA) pour Android 10 :

- 31 juillet 2020 : Citrix® déprécie les nouvelles inscriptions pour le mode d’administration d’appareils Android hérité.

- 1er novembre 2020 : Google déprécie l’API d’administration d’appareils héritée. Les appareils Android 10 fonctionnant en mode d’administration d’appareils hérité ne fonctionneront plus.

- Chiffrement MDX :

- 1er août 2020 : Citrix commence à appliquer la migration du chiffrement MDX vers le chiffrement de plate-forme pour les applications de productivité mobile Citrix et les applications MDX tierces.

- 1er septembre 2020 : Le chiffrement MDX atteint sa fin de vie.

Pour les appareils inscrits en mode DA hérité

- Si vous n’utilisez pas le chiffrement MDX, aucune action n’est requise.

- Si vous utilisez le chiffrement MDX, migrez les appareils Android vers Android Enterprise avant le 31 juillet 2020. Les appareils exécutant Android 10 doivent s’inscrire ou se réinscrire à l’aide d’Android Enterprise. Cette exigence inclut les appareils Android en mode MAM uniquement. Consultez Migrer de l’administration d’appareils vers Android Enterprise.

Pour les appareils déjà inscrits dans Android Enterprise à partir du 31 juillet

- Si vous avez publié les applications à l’aide de la plate-forme Android Enterprise, le chiffrement est déjà géré via Android Enterprise. Aucune action n’est requise.

- Si vous avez publié les applications à l’aide de la plate-forme Android héritée, republiez les applications à l’aide d’Android Enterprise avant le 31 juillet 2020.

Avant de procéder à la mise à niveau vers XenMobile 10.12 (sur site)

Certaines exigences système ont changé. Pour plus d’informations, consultez Configuration système requise et compatibilité et Compatibilité XenMobile.

-

Mettez à jour votre serveur de licences Citrix vers la version 11.16 ou ultérieure avant de procéder à la mise à jour vers la dernière version de XenMobile Server 10.12.

La dernière version de XenMobile nécessite Citrix License Server 11.16 (version minimale).

Remarque :

Si vous souhaitez utiliser votre propre licence pour la préversion, sachez que la date des services de réussite client (précédemment, date Subscription Advantage) dans XenMobile 10.12 est le 20 janvier 2020. La date des services de réussite client sur votre licence Citrix doit être postérieure à cette date.

Vous pouvez afficher la date à côté de la licence dans le serveur de licences. Si vous connectez la dernière version de XenMobile® à un environnement de serveur de licences plus ancien, la vérification de la connectivité échoue et vous ne pouvez pas configurer le serveur de licences.

Pour renouveler la date de votre licence, téléchargez le dernier fichier de licence depuis le portail Citrix et chargez le fichier sur le serveur de licences. Pour plus d’informations, consultez Services de réussite client.

-

Pour un environnement en cluster : les déploiements de stratégies et d’applications iOS vers les appareils exécutant iOS 11 et versions ultérieures ont les exigences suivantes. Si Citrix Gateway est configuré pour la persistance SSL, vous devez ouvrir le port 80 sur tous les nœuds XenMobile Server.

-

Si la machine virtuelle exécutant le XenMobile Server à mettre à niveau dispose de moins de 4 Go de RAM, augmentez la RAM à au moins 4 Go. Gardez à l’esprit que la RAM minimale recommandée est de 8 Go pour les environnements de production.

-

Recommandation : Avant d’installer une mise à jour XenMobile, utilisez la fonctionnalité de votre machine virtuelle pour prendre un instantané de votre système. Sauvegardez également la base de données de configuration de votre système. Si vous rencontrez des problèmes lors d’une mise à niveau, des sauvegardes complètes vous permettent de récupérer.

Pour mettre à niveau

Vous pouvez effectuer une mise à niveau directe vers XenMobile 10.12 à partir de XenMobile 10.11.x ou 10.10.x. Pour effectuer la mise à niveau, téléchargez le dernier binaire disponible : Accédez à https://www.citrix.com/downloads. Accédez à Citrix Endpoint Management (XenMobile) > XenMobile Server > Product Software > XenMobile Server 10. Sur la vignette du logiciel XenMobile Server pour votre hyperviseur, cliquez sur Download File.

Pour charger la mise à niveau, utilisez la page Gestion des versions dans la console XenMobile. Pour plus d’informations, consultez Pour mettre à niveau à l’aide de la page Gestion des versions.

Après la mise à niveau

Après la mise à niveau vers XenMobile 10.12 (sur site) :

Si une fonctionnalité impliquant des connexions sortantes cesse de fonctionner et que vous n’avez pas modifié votre configuration de connexion, vérifiez le journal XenMobile Server pour des erreurs telles que : « Impossible de se connecter au serveur VPP : le nom d’hôte ‘192.0.2.0’ ne correspond pas au sujet du certificat fourni par le pair ».

L’erreur de validation de certificat indique que vous devez désactiver la vérification du nom d’hôte sur le XenMobile Server. Par défaut, la vérification du nom d’hôte est activée sur les connexions sortantes, à l’exception du serveur PKI Microsoft. Si la vérification du nom d’hôte interrompt votre déploiement, définissez la propriété de serveur disable.hostname.verification sur true. La valeur par défaut de cette propriété est false.

Prise en charge supplémentaire d’iOS 13

XenMobile Server prend en charge les appareils mis à niveau vers iOS 13. La mise à niveau a un impact sur vos utilisateurs comme suit :

-

Lors de l’inscription, quelques nouveaux écrans d’options de l’Assistant de configuration iOS apparaissent. Apple a ajouté un nouvel écran d’options de l’Assistant de configuration iOS à iOS 13. Les nouvelles options sont incluses dans la page Paramètres > Programme d’inscription d’appareils Apple (DEP) dans cette version. Vous pouvez configurer XenMobile Server pour ignorer ces écrans. Ces pages apparaissent aux utilisateurs sur les appareils iOS 13.

-

Certains paramètres de stratégie d’appareil de restrictions qui étaient disponibles sur les appareils supervisés ou non supervisés pour les versions précédentes d’iOS ne sont disponibles que sur les appareils supervisés pour iOS 13+. Les info-bulles actuelles de la console XenMobile Server n’indiquent pas encore que ces paramètres sont uniquement pour les appareils supervisés pour iOS 13+.

- Autoriser les contrôles matériels :

- FaceTime

- Installation d’applications

- Autoriser les applications :

- iTunes Store

- Safari

- Safari > Remplissage automatique

- Réseau - Autoriser les actions iCloud :

- Documents et données iCloud

- Paramètres supervisés uniquement - Autoriser :

- Game Center > Ajouter des amis

- Game Center > Jeux multijoueurs

- Contenu multimédia - Autoriser :

- Musique, podcasts et matériel iTunes U explicites

- Autoriser les contrôles matériels :

Ces restrictions s’appliquent comme suit :

- Si un appareil iOS 12 (ou version antérieure) est déjà inscrit dans XenMobile Server et est ensuite mis à niveau vers iOS 13, les restrictions précédentes s’appliquent aux appareils non supervisés et supervisés.

- Si un appareil iOS 13+ non supervisé s’inscrit dans XenMobile Server, les restrictions précédentes s’appliquent uniquement aux appareils supervisés.

- Si un appareil iOS 13+ supervisé s’inscrit dans XenMobile Server, les restrictions précédentes s’appliquent uniquement aux appareils supervisés.

Migration du programme d’achat en volume Apple vers Apple Business Manager (ABM) et Apple School Manager (ASM)

Les entreprises et les institutions utilisant le programme d’achat en volume Apple (VPP) doivent migrer vers Applications et Livres dans Apple Business Manager ou Apple School Manager avant le 1er décembre 2019.

Avant de migrer les comptes VPP dans XenMobile, consultez cet article de support Apple.

Si votre organisation ou votre école utilise uniquement le programme d’achat en volume (VPP), vous pouvez vous inscrire à ABM/ASM, puis inviter les acheteurs VPP existants à votre nouveau compte ABM/ASM. Pour ASM, accédez à https://school.apple.com. Pour ABM, accédez à https://business.apple.com.

Pour mettre à jour votre compte VPP sur XenMobile :

-

Dans la console XenMobile, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres apparaît.

-

Cliquez sur Paramètres iOS. La page de configuration du Programme d’achat en volume apparaît.

-

Assurez-vous que votre compte ABM ou ASM a la même configuration d’application que votre compte VPP précédent.

-

Dans le portail ABM ou ASM, téléchargez un jeton mis à jour.

-

Dans la console XenMobile, effectuez les opérations suivantes :

-

Modifiez le compte d’achat en volume existant avec les informations de jeton mises à jour pour cet emplacement.

-

Modifiez vos informations d’identification ABM ou ASM. Ne modifiez pas le suffixe.

-

Cliquez deux fois sur Enregistrer.

-

Pour plus d’informations, consultez :

Prise en charge des appareils Android Enterprise COPE

XenMobile Server prend en charge les appareils Android Enterprise entièrement gérés avec des profils de travail, anciennement appelés appareils COPE (Corporate-Owned Personally Enabled). Ces appareils sont un type d’appareils Android Enterprise entièrement gérés qui ont également un profil de travail. Vous pouvez appliquer des paramètres de stratégie distincts à l’appareil et au profil de travail. Pour cette version :

- Vous pouvez appliquer des paramètres distincts à l’appareil et au profil de travail à l’aide de ces stratégies d’appareil : Informations d’identification, Code d’accès et Restrictions.

- Vous pouvez appliquer le paramètre de mode de localisation de la stratégie d’appareil de localisation à l’appareil COPE lui-même, mais pas au profil de travail de l’appareil COPE. Les autres paramètres de la stratégie d’appareil de localisation ne sont pas disponibles pour les appareils COPE.

- Vous pouvez appliquer l’action de sécurité Verrouiller séparément à l’appareil ou au profil de travail.

Stratégies d’appareil

Pour les appareils Android Enterprise entièrement gérés avec des profils de travail (appareils COPE), certaines stratégies d’appareil peuvent appliquer des paramètres distincts à l’ensemble de l’appareil et au profil de travail. Dans la console XenMobile Server, certaines stratégies d’appareil vous permettent d’appliquer les paramètres distincts. Vous pouvez utiliser d’autres stratégies d’appareil pour appliquer des paramètres uniquement à l’ensemble de l’appareil ou uniquement au profil de travail des appareils entièrement gérés avec des profils de travail.

Actions de sécurité

Pour les appareils Android Enterprise entièrement gérés avec des profils de travail (appareils COPE), vous pouvez appliquer :

- L’action de sécurité Verrouiller séparément à l’appareil ou au profil de travail.

- Toutes les autres actions de sécurité à l’appareil.

Les profils d’inscription contrôlent les options d’inscription pour les appareils Android

Les profils d’inscription contrôlent désormais la manière dont les appareils Android sont inscrits si Android Enterprise est activé pour votre déploiement XenMobile. Les profils d’inscription déterminent si les appareils Android sont inscrits en mode Android Enterprise par défaut (entièrement géré ou profil de travail) ou en mode hérité (administrateur d’appareil).

Par défaut, le profil d’inscription global inscrit les nouveaux appareils Android Enterprise et les appareils réinitialisés en usine en tant qu’appareils entièrement gérés et inscrit les appareils Android Enterprise BYOD en tant qu’appareils avec profil de travail. Pour plus d’informations, consultez Android Enterprise.

Préparation des appareils Android hérités pour Android Enterprise comme inscription par défaut

Google déprécie le mode administrateur d’appareil de la gestion des appareils et encourage les clients à gérer tous les appareils Android en mode propriétaire d’appareil ou propriétaire de profil. (Consultez Dépréciation de l’administrateur d’appareil dans les guides de développement Google Android Enterprise.) Pour prendre en charge ce changement, Android Enterprise est désormais l’option d’inscription par défaut pour les appareils Android.

Ce changement signifie que si Android Enterprise est activé pour votre déploiement XenMobile, tous les appareils Android nouvellement inscrits ou réinscrits sont inscrits en tant qu’appareils Android Enterprise.

Pour vous préparer à ce changement, XenMobile vous permet désormais de créer des profils d’inscription qui contrôlent la manière dont les appareils Android sont inscrits.

Votre organisation n’est peut-être pas prête à commencer à gérer les appareils Android hérités en mode propriétaire d’appareil ou propriétaire de profil. Dans ce cas, vous pouvez continuer à les gérer en mode administrateur d’appareil. Créez un profil d’inscription pour les appareils hérités et réinscrivez tous les appareils hérités inscrits.

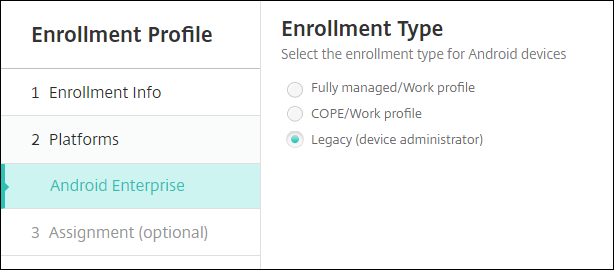

Pour créer un profil d’inscription pour les appareils hérités :

-

Dans la console XenMobile, accédez à Configurer > Profils d’inscription.

-

Pour ajouter un profil d’inscription, cliquez sur Ajouter. Dans la page Informations d’inscription, saisissez un nom pour le profil d’inscription.

-

Cliquez sur Suivant ou sélectionnez Android Enterprise sous Plates-formes. La page Configuration de l’inscription apparaît.

-

Définissez Gestion sur Hérité (administration d’appareil). Cliquez sur Suivant ou sélectionnez Affectation (options). L’écran Affectation de groupe de mise à disposition apparaît.

-

Choisissez le ou les groupes de mise à disposition qui contiennent les administrateurs qui inscrivent les appareils dédiés. Cliquez ensuite sur Enregistrer.

Pour continuer à gérer un appareil hérité en mode administrateur d’appareil, inscrivez-le ou réinscrivez-le à l’aide de ce profil. Vous inscrivez les appareils administrateur d’appareil de manière similaire aux appareils avec profil de travail, en demandant aux utilisateurs de télécharger Secure Hub et de fournir une URL de serveur d’inscription.

Pour plus d’informations sur la prise en charge d’Endpoint Management pour la transition vers Android Enterprise, consultez le blog Android Enterprise as default for Citrix Endpoint Management service.

Gestion simplifiée des applications pour Android Enterprise

Vous n’avez plus besoin d’accéder à Google Play géré ou au portail Google Developer pour approuver ou publier des applications pour XenMobile Server. Par conséquent, l’approbation et la publication des applications prennent environ 10 minutes au lieu de plusieurs heures.

Approuvez les applications Android Enterprise pour le Public App Store dans la console XenMobile Server. Vous pouvez désormais approuver les applications du Google Play Store géré sans quitter la console XenMobile Server. Après avoir saisi un nom d’application dans le champ de recherche, l’interface utilisateur du Google Play Store géré s’ouvre avec les instructions pour que vous puissiez approuver et enregistrer l’application. Votre application est ensuite renseignée dans les résultats, ce qui vous permet de configurer ses détails. Consultez Ajouter une application de magasin public.

Ajoutez des applications MDX pour Android Enterprise. La console XenMobile Server prend désormais en charge Android Enterprise en tant que plate-forme pour le déploiement d’applications MDX. Consultez Ajouter une application MDX.

Approuvez les applications MDX pour Android Enterprise dans la console XenMobile Server. Vous pouvez désormais approuver les applications du Google Play Store géré pour Android Enterprise sans quitter la console XenMobile Server. Après avoir téléchargé un fichier MDX, l’interface utilisateur du Google Play Store géré s’ouvre avec les instructions pour que vous puissiez approuver et enregistrer l’application. Consultez Ajouter une application MDX.

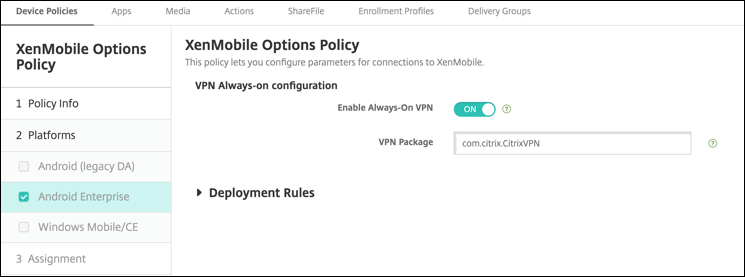

Prise en charge du VPN Always-On pour Android Enterprise

La stratégie d’appareil des options de XenMobile Server vous permet désormais d’activer le VPN Always-On pour Android Enterprise.

Lorsque vous configurez des profils VPN pour Android Enterprise, dans le profil VPN par défaut, saisissez le nom du profil VPN. XenMobile utilise ce profil lorsque les utilisateurs appuient sur le commutateur de connexion dans l’interface utilisateur de l’application Citrix SSO au lieu d’appuyer sur un profil spécifique. Si ce champ est laissé vide, le profil principal est utilisé pour la connexion. Si un seul profil est configuré, il est marqué comme profil par défaut. Pour un VPN Always-On, ce champ doit être défini sur le nom du profil VPN à utiliser pour établir un VPN Always-On.

Configurez la piste de produit pour vos applications Android Enterprise

Lorsque vous ajoutez une application de magasin public ou une application MDX pour Android Enterprise, configurez la piste de produit que vous souhaitez pousser vers les appareils des utilisateurs. Par exemple, si vous avez une piste conçue pour les tests, vous pouvez la sélectionner et l’affecter à un groupe de mise à disposition spécifique. Pour en savoir plus sur le déploiement de votre version, consultez le Centre d’aide Google Play. Pour plus d’informations sur la configuration de la piste de produit, consultez Ajouter une application MDX ou Ajouter une application de magasin public.

Forcer une réinitialisation du code d’accès pour les utilisateurs macOS

Lorsqu’un appareil macOS reçoit un profil de configuration avec une stratégie de code d’accès, les utilisateurs doivent fournir un code d’accès qui répond aux paramètres de la stratégie. Vous pouvez désormais forcer une réinitialisation du code d’accès la prochaine fois qu’un utilisateur s’authentifie. Dans la stratégie d’appareil Code d’accès pour macOS (10.13 et versions ultérieures), activez le nouveau paramètre Forcer la réinitialisation du code d’accès. Pour plus d’informations sur la stratégie, consultez Stratégie d’appareil Code d’accès.

Dans cet article

- Annonces de dépréciation

- Préparez vos appareils Android aux changements à venir

- Avant de procéder à la mise à niveau vers XenMobile 10.12 (sur site)

- Pour mettre à niveau

- Après la mise à niveau

- Prise en charge supplémentaire d’iOS 13

- Migration du programme d’achat en volume Apple vers Apple Business Manager (ABM) et Apple School Manager (ASM)

- Les profils d’inscription contrôlent les options d’inscription pour les appareils Android

- Gestion simplifiée des applications pour Android Enterprise

- Prise en charge du VPN Always-On pour Android Enterprise

- Configurez la piste de produit pour vos applications Android Enterprise

- Forcer une réinitialisation du code d’accès pour les utilisateurs macOS