-

Notes de publication des correctifs cumulatifs

-

Notes de publication pour XenMobile Server 10.16

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.16 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.15

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.15 Correctif cumulatif 1

-

-

Notes de publication pour XenMobile Server 10.14

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 13

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 12

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 11

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 10

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 9

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 8

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 7

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 6

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 5

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 4

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 3

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 2

-

Notes de publication pour XenMobile Server 10.14 Correctif cumulatif 1

-

-

-

Certificats et authentification

-

Authentification par domaine ou par domaine et jeton de sécurité

-

Certificat client ou authentification par certificat et domaine

-

Azure Active Directory en tant qu'IdP

-

-

Stratégie d'appareil de contrôle des mises à jour du système d'exploitation

-

Stratégies de gestion déclarative des appareils (aperçu technique)

-

Stratégie d'appareil d'attestation de l'intégrité de l'appareil

-

Stratégie d'appareil de nombre maximal d'utilisateurs résidents

-

Stratégie d'appareil de suppression de profil de provisioning

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Azure Active Directory en tant qu’IdP

La configuration d’Azure Active Directory (AAD) en tant que fournisseur d’identité (IdP) permet aux utilisateurs d’inscrire des appareils dans XenMobile® à l’aide de leurs informations d’identification Azure.

Les appareils iOS, Android, Windows 10 et Windows 11 sont pris en charge. Les appareils iOS et Android s’inscrivent via Secure Hub. Cette méthode d’authentification est disponible uniquement pour les utilisateurs qui s’inscrivent à la gestion des appareils mobiles (MDM) via Citrix Secure Hub. Les appareils qui s’inscrivent à la gestion des applications mobiles (MAM) ne peuvent pas s’authentifier à l’aide des informations d’identification AAD. Pour utiliser Secure Hub avec MDM+MAM, configurez XenMobile pour qu’il utilise Citrix Gateway pour l’inscription MAM. Pour plus d’informations, consultez Citrix Gateway et XenMobile.

Vous configurez Azure en tant qu’IdP sous Paramètres > Authentification > IdP. La page IdP est nouvelle dans cette version de XenMobile. Dans les versions précédentes de XenMobile, vous configuriez Azure sous Paramètres > Microsoft Azure.

Configuration requise

-

Versions et licences

- Pour inscrire des appareils iOS ou Android, vous avez besoin de Secure Hub 10.5.5.

- Pour inscrire des appareils Windows 10 et Windows 11, vous avez besoin de licences Microsoft Azure Premium.

-

Services d’annuaire et authentification

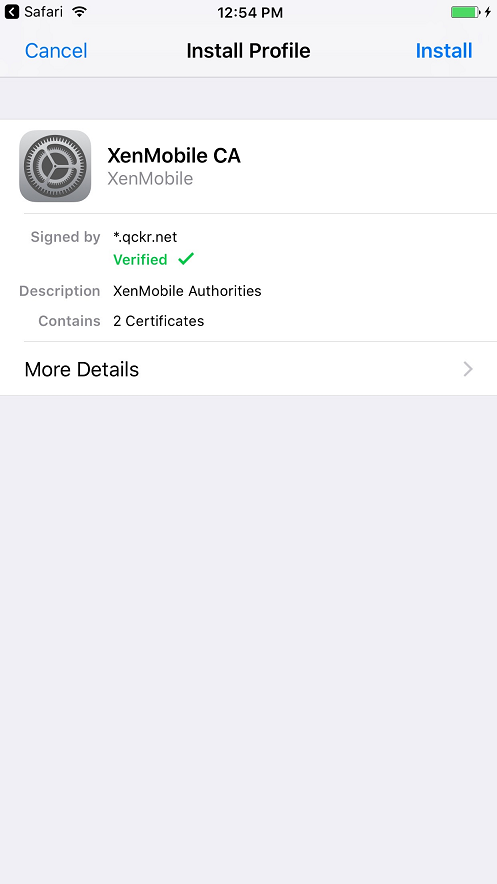

- XenMobile Server doit être configuré pour l’authentification basée sur certificat.

- Si vous utilisez Citrix ADC pour l’authentification, Citrix ADC doit être configuré pour l’authentification basée sur certificat.

- L’authentification Secure Hub utilise Azure AD et respecte le mode d’authentification défini sur Azure AD.

- XenMobile Server doit se connecter à Windows Active Directory (AD) à l’aide de LDAP. Configurez votre serveur LDAP local pour qu’il se synchronise avec Azure AD.

Flux d’authentification

Lorsque l’appareil s’inscrit via Secure Hub et que XenMobile est configuré pour utiliser Azure comme IdP :

-

Les utilisateurs saisissent leur nom d’utilisateur et leur mot de passe Azure Active Directory, sur leur appareil, dans l’écran de connexion Azure AD affiché dans Secure Hub.

-

Azure AD valide l’utilisateur et envoie un jeton d’identité.

-

Secure Hub partage le jeton d’identité avec XenMobile Server.

-

XenMobile valide le jeton d’identité et les informations utilisateur présentes dans le jeton d’identité. XenMobile renvoie un ID de session.

Configuration du compte Azure

Pour utiliser Azure AD en tant qu’IdP, connectez-vous d’abord à votre compte Azure et apportez les modifications suivantes :

-

Enregistrez votre domaine personnalisé et vérifiez le domaine. Pour plus de détails, consultez Ajouter un nom de domaine personnalisé à Azure Active Directory.

-

Étendez votre annuaire local à Azure Active Directory à l’aide d’outils d’intégration d’annuaire. Pour plus de détails, consultez Intégration d’annuaire.

Pour utiliser Azure AD pour inscrire des appareils Windows 10 et Windows 11, apportez les modifications suivantes à votre compte Azure :

-

Faites de la MDM une partie fiable d’Azure AD. Pour ce faire, cliquez sur Azure Active Directory > Applications, puis sur Ajouter.

-

Sélectionnez Ajouter une application dans la galerie. Accédez à GESTION DES APPAREILS MOBILES, puis sélectionnez application MDM locale. Enregistrez les paramètres.

Vous choisissez une application locale même si vous vous êtes inscrit au cloud Citrix XenMobile. Dans la terminologie Microsoft, toute application non mutualisée est une application MDM locale.

- Dans l’application, configurez la découverte de XenMobile Server, les points de terminaison des conditions d’utilisation et l’URI d’ID d’application :

-

URL de découverte MDM :

https://<FQDN>:8443/<instanceName>/wpe -

URL des conditions d’utilisation MDM :

https://<FQDN>:8443/<instanceName>/wpe/tou -

URI d’ID d’application :

https://<FQDN>:8443/

-

URL de découverte MDM :

-

Sélectionnez l’application MDM locale que vous avez créée à l’étape 2. Activez l’option Gérer les appareils pour ces utilisateurs pour activer la gestion MDM pour tous les utilisateurs ou pour un groupe d’utilisateurs spécifique.

Pour plus d’informations sur l’utilisation d’Azure AD avec les appareils Windows 10 et Windows 11, consultez l’article Microsoft Intégration d’Azure Active Directory avec MDM.

Configurer Azure AD en tant qu’IdP

-

Localisez ou notez les informations dont vous avez besoin à partir de votre compte Azure :

- ID de locataire à partir de la page des paramètres de l’application Azure.

- Si vous souhaitez utiliser Azure AD pour inscrire des appareils Windows 10 et Windows 11, vous avez également besoin de :

- URI d’ID d’application : l’URL du serveur exécutant XenMobile.

- ID client : l’identifiant unique de votre application à partir de la page de configuration Azure.

- Clé : à partir de la page des paramètres de l’application Azure.

-

Dans la console XenMobile, cliquez sur l’icône d’engrenage dans le coin supérieur droit. La page Paramètres s’affiche.

-

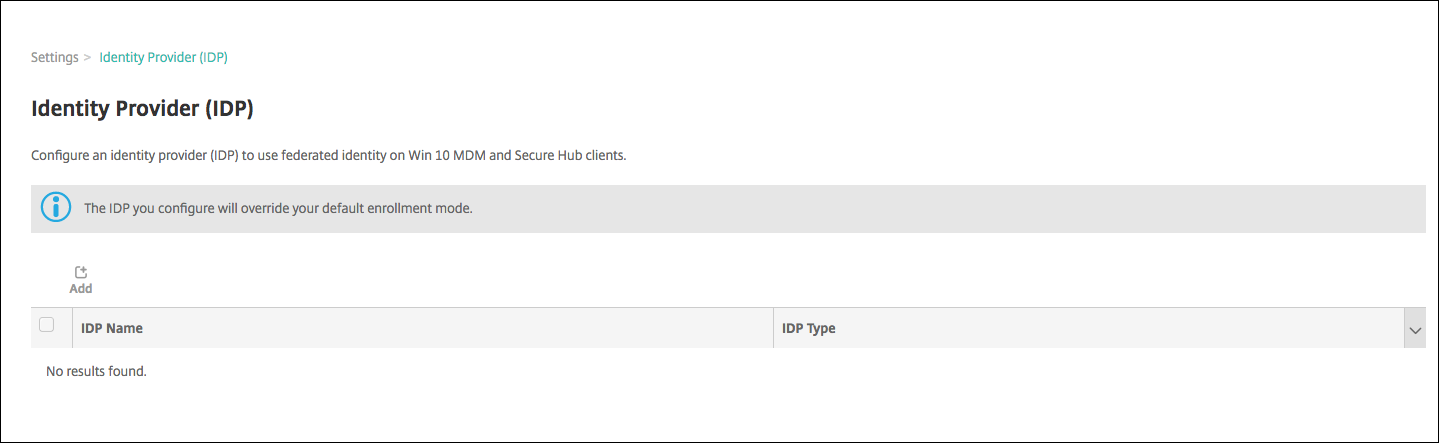

Sous Authentification, cliquez sur Fournisseur d’identité (IdP). La page Fournisseur d’identité s’affiche.

-

Cliquez sur Ajouter. La page Configuration de l’IdP s’affiche.

-

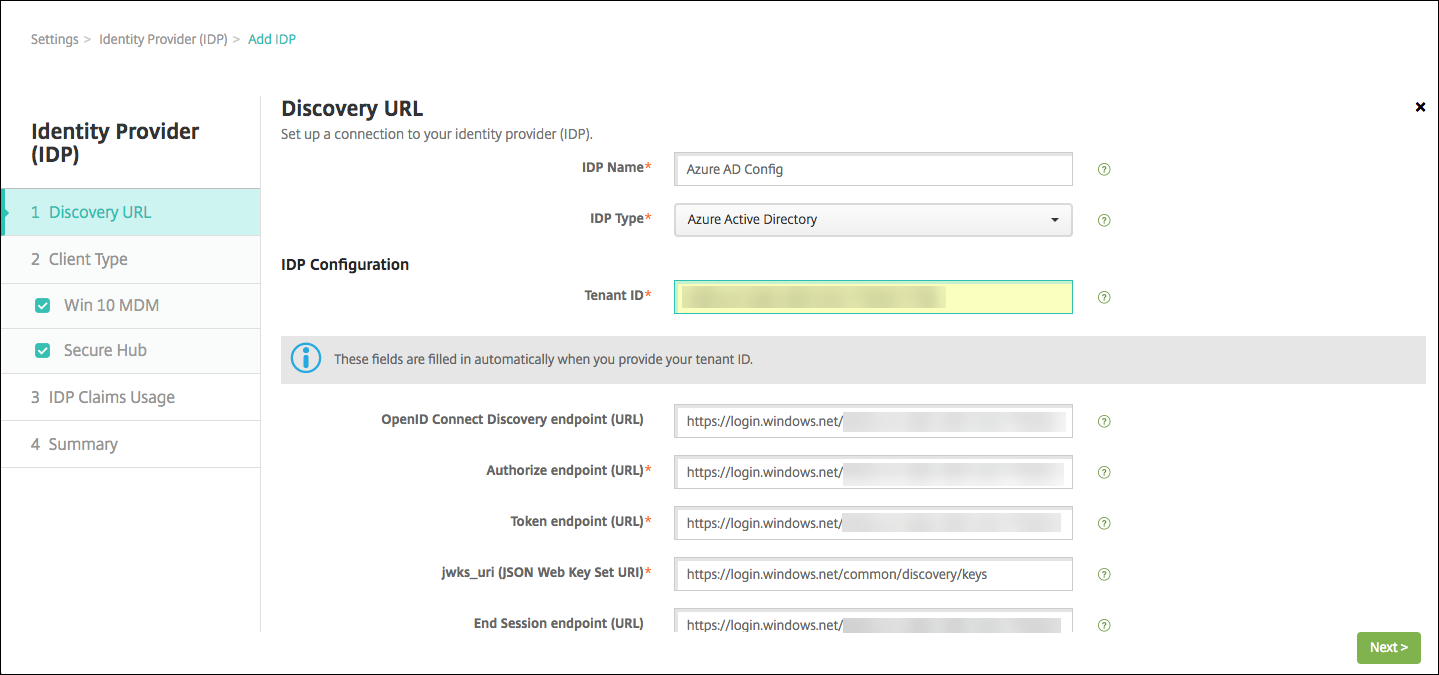

Configurez les informations suivantes concernant votre IdP :

- Nom de l’IdP : saisissez un nom pour la connexion IdP que vous créez.

- Type d’IdP : choisissez Azure Active Directory comme type d’IdP.

- ID de locataire : copiez cette valeur à partir de la page des paramètres de l’application Azure. Dans la barre d’adresse du navigateur, copiez la section composée de chiffres et de lettres.

Par exemple, dans

https://manage.windowszaure.com/acmew.onmicrosoft.com#workspaces/ActiveDirectoryExtensin/Directory/abc213-abc123-abc123/onprem..., l’ID de locataire est :abc123-abc123-abc123.

-

Les autres champs se remplissent automatiquement. Une fois qu’ils sont remplis, cliquez sur Suivant.

-

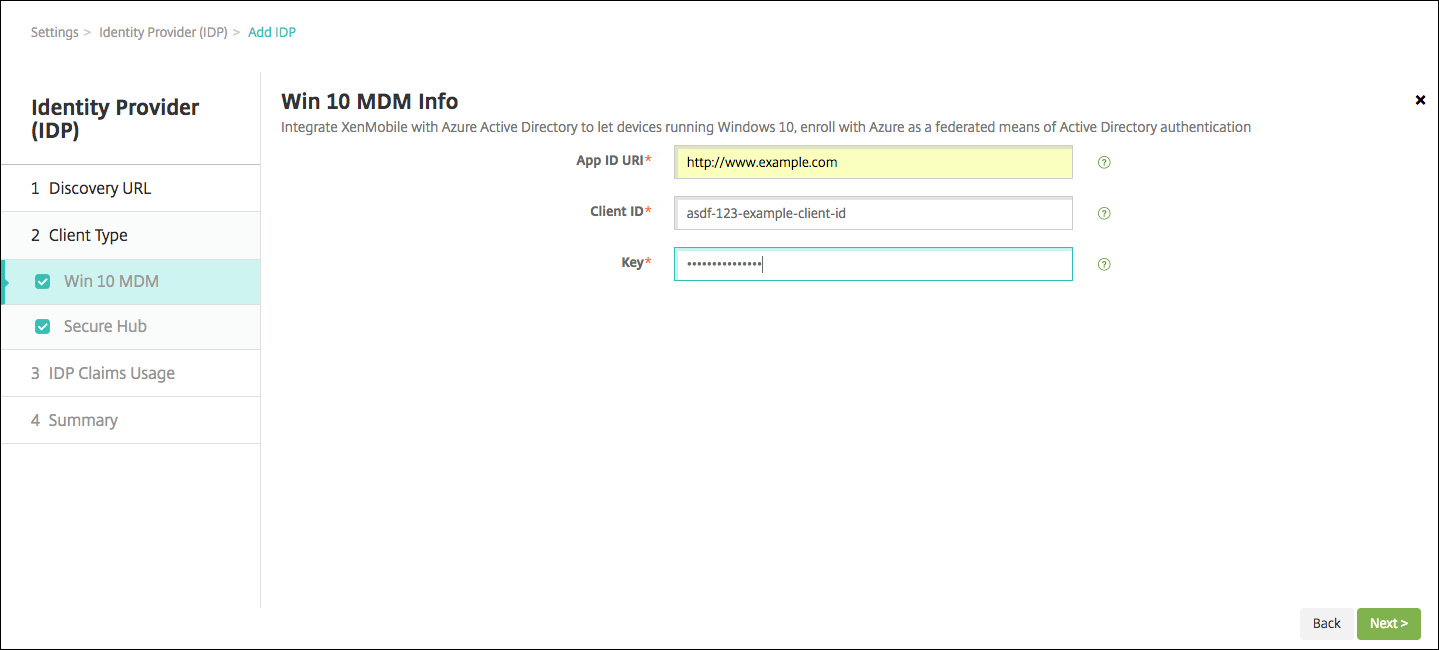

Pour configurer XenMobile afin d’inscrire des appareils Windows 10 et Windows 11 à l’aide d’Azure AD pour l’inscription MDM, configurez les paramètres suivants. Pour ignorer cette étape facultative, désélectionnez MDM Windows.

- URI d’ID d’application : saisissez l’URL du serveur XenMobile que vous avez entrée lors de la configuration de vos paramètres Azure.

- ID client : copiez et collez cette valeur à partir de la page de configuration Azure. L’ID client est l’identifiant unique de votre application.

- Clé : copiez cette valeur à partir de la page des paramètres de l’application Azure. Sous les clés, sélectionnez une durée dans la liste, puis enregistrez le paramètre. Vous pouvez ensuite copier la clé et la coller dans ce champ. Une clé est requise lorsque les applications lisent ou écrivent des données dans Microsoft Azure AD.

-

Cliquez sur Suivant.

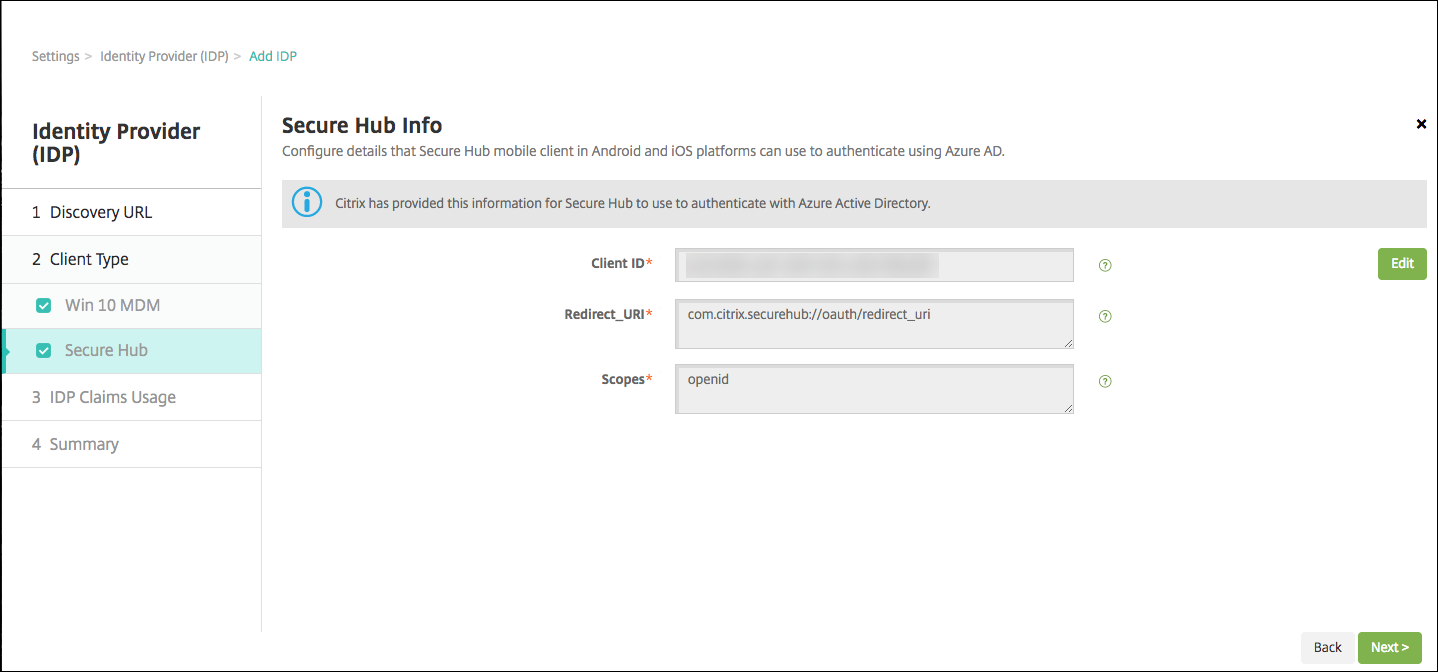

Citrix a enregistré Secure Hub auprès de Microsoft Azure et maintient les informations. Cet écran affiche les détails utilisés par Secure Hub pour communiquer avec Azure Active Directory. Cette page sera utilisée à l’avenir si l’une de ces informations nécessite une modification. Ne modifiez cette page que si Citrix vous le conseille.

-

Cliquez sur Suivant.

-

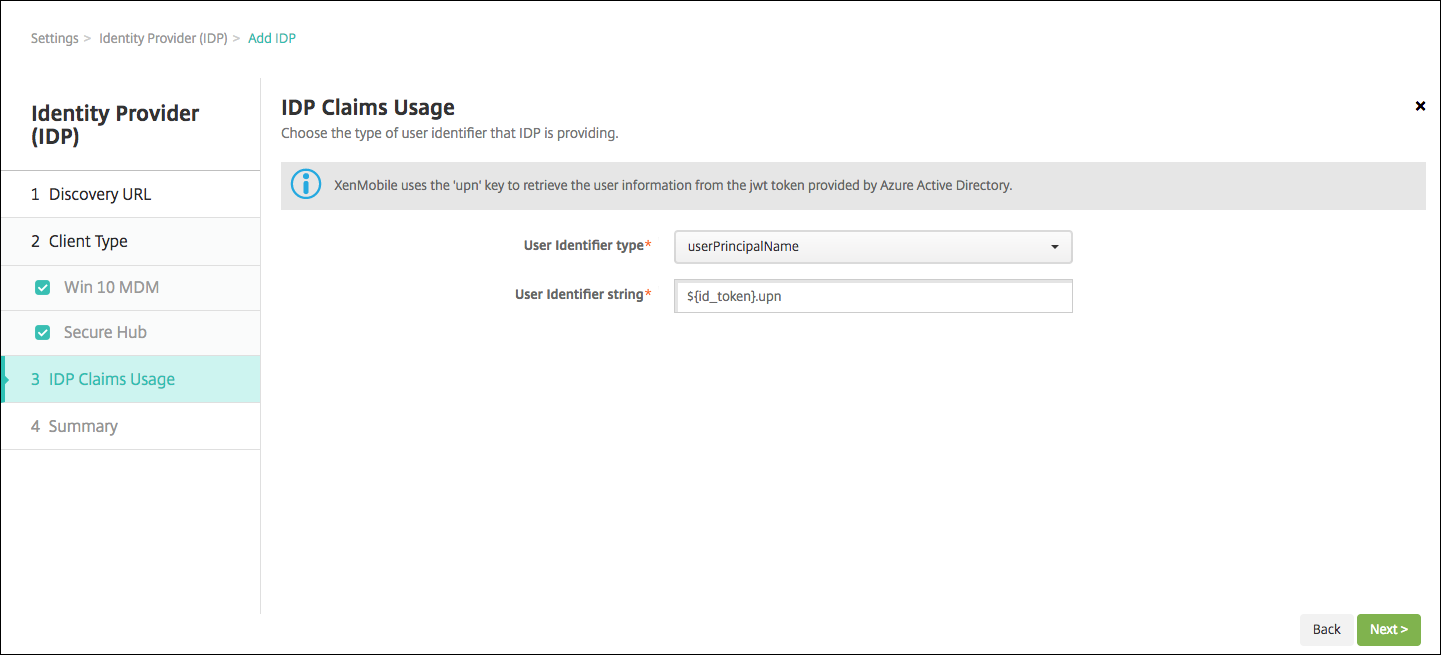

Configurez le type d’identifiant utilisateur fourni par votre IdP :

- Type d’identifiant utilisateur : choisissez userPrincipalName dans la liste.

- Chaîne d’identifiant utilisateur : ce champ est automatiquement rempli.

-

Cliquez sur Suivant.

-

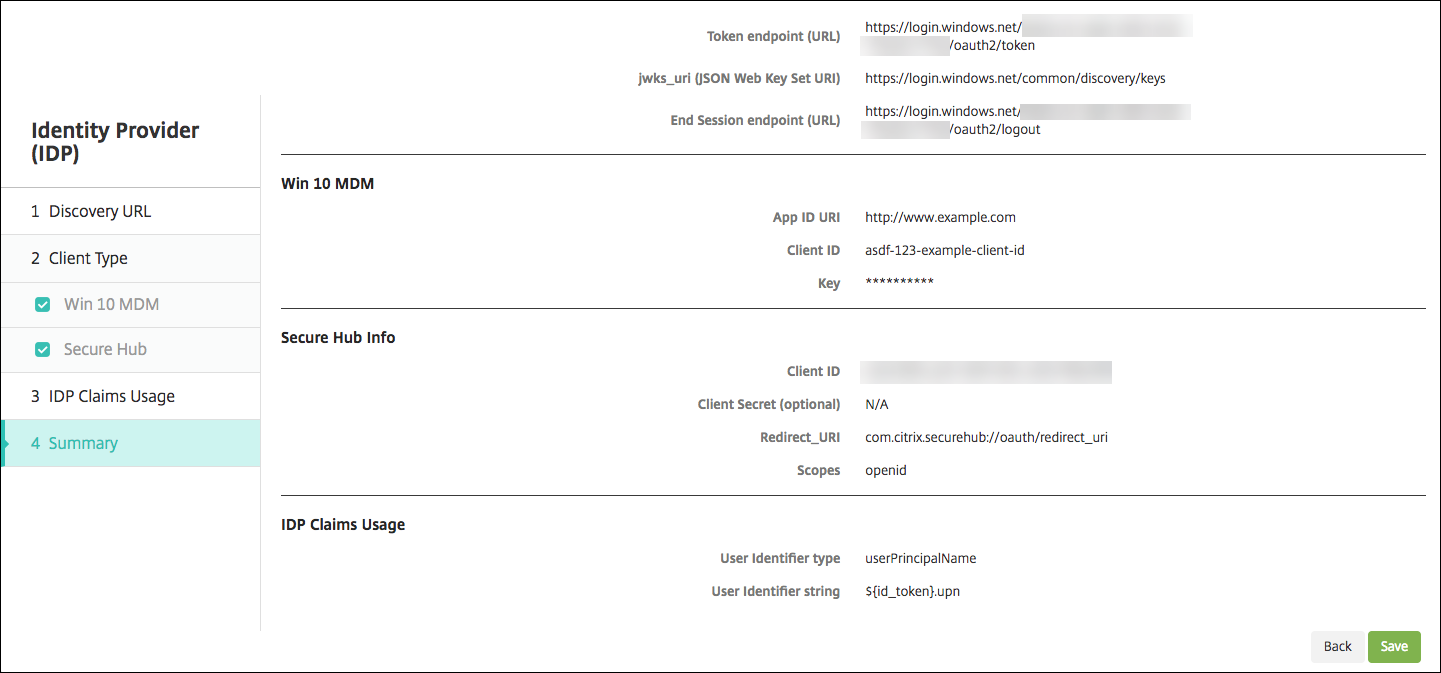

Passez en revue la page Résumé et cliquez sur Enregistrer.

Expérience utilisateur

-

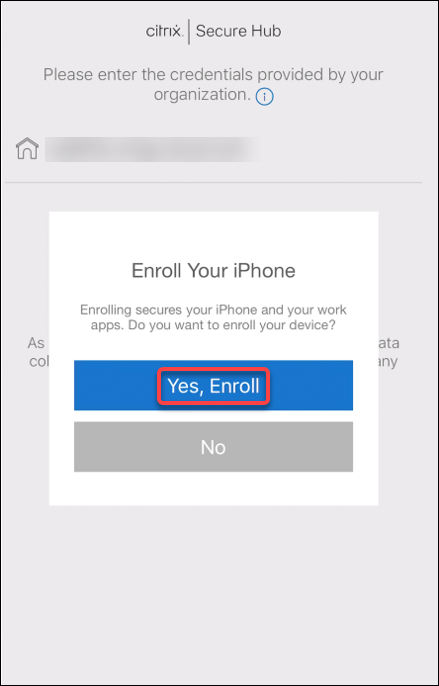

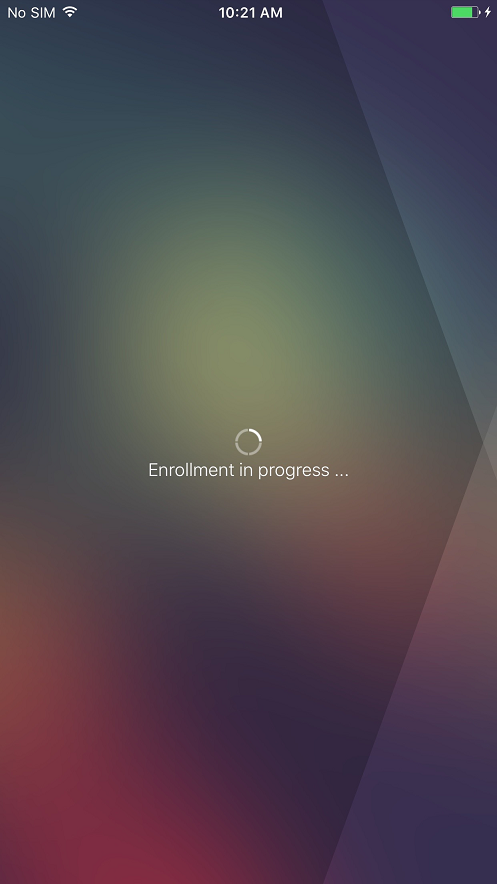

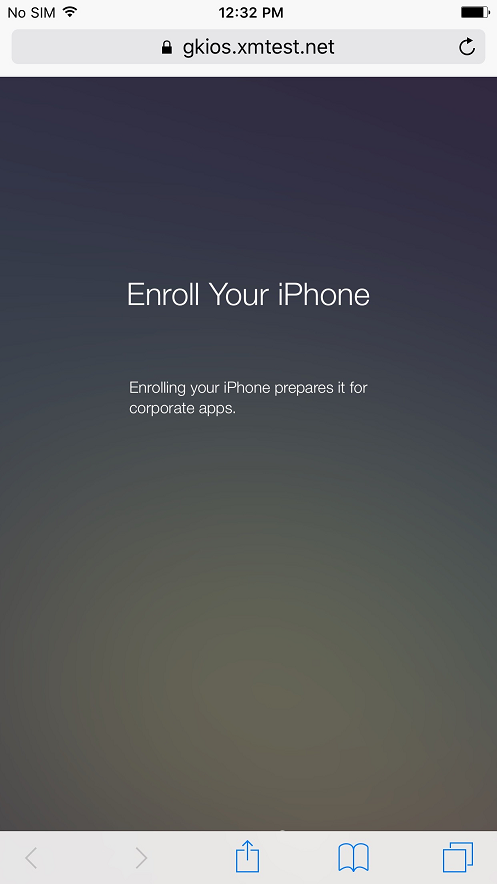

Les utilisateurs démarrent Secure Hub. Ils saisissent ensuite le nom de domaine complet (FQDN) de XenMobile Server, un nom d’utilisateur principal (UPN) ou une adresse e-mail.

-

Les utilisateurs cliquent ensuite sur Oui, inscrire.

-

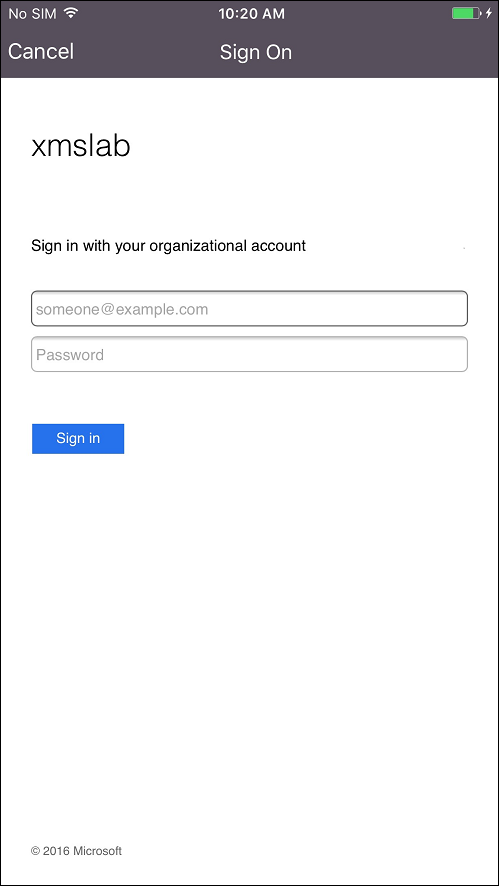

Les utilisateurs se connectent à l’aide de leurs informations d’identification Azure AD.

-

Les utilisateurs effectuent les étapes d’inscription de la même manière que pour toute autre inscription via Secure Hub.

Remarque :

XenMobile ne prend pas en charge l’authentification via Azure AD pour les invitations d’inscription. Si vous envoyez aux utilisateurs une invitation d’inscription contenant une URL d’inscription, les utilisateurs s’authentifient via LDAP au lieu d’Azure AD.

Partager

Partager

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.