Considérations relatives au SSO et au proxy pour les applications MDX

L’intégration de XenMobile avec Citrix ADC vous permet de fournir aux utilisateurs une authentification unique (SSO) pour toutes les ressources HTTP/HTTPS du back-end. En fonction de vos exigences d’authentification SSO, vous pouvez configurer les connexions utilisateur pour une application MDX afin d’utiliser l’une des options suivantes :

- Navigation sécurisée (Secure Browse), qui est un type de VPN sans client

- Tunnel VPN complet (Full VPN Tunnel)

Si Citrix ADC n’est pas le meilleur moyen de fournir le SSO dans votre environnement, vous pouvez configurer une application MDX avec une mise en cache locale des mots de passe basée sur des stratégies. Cet article explore les différentes options de SSO et de proxy en se concentrant sur Secure Web. Les concepts s’appliquent aux autres applications MDX.

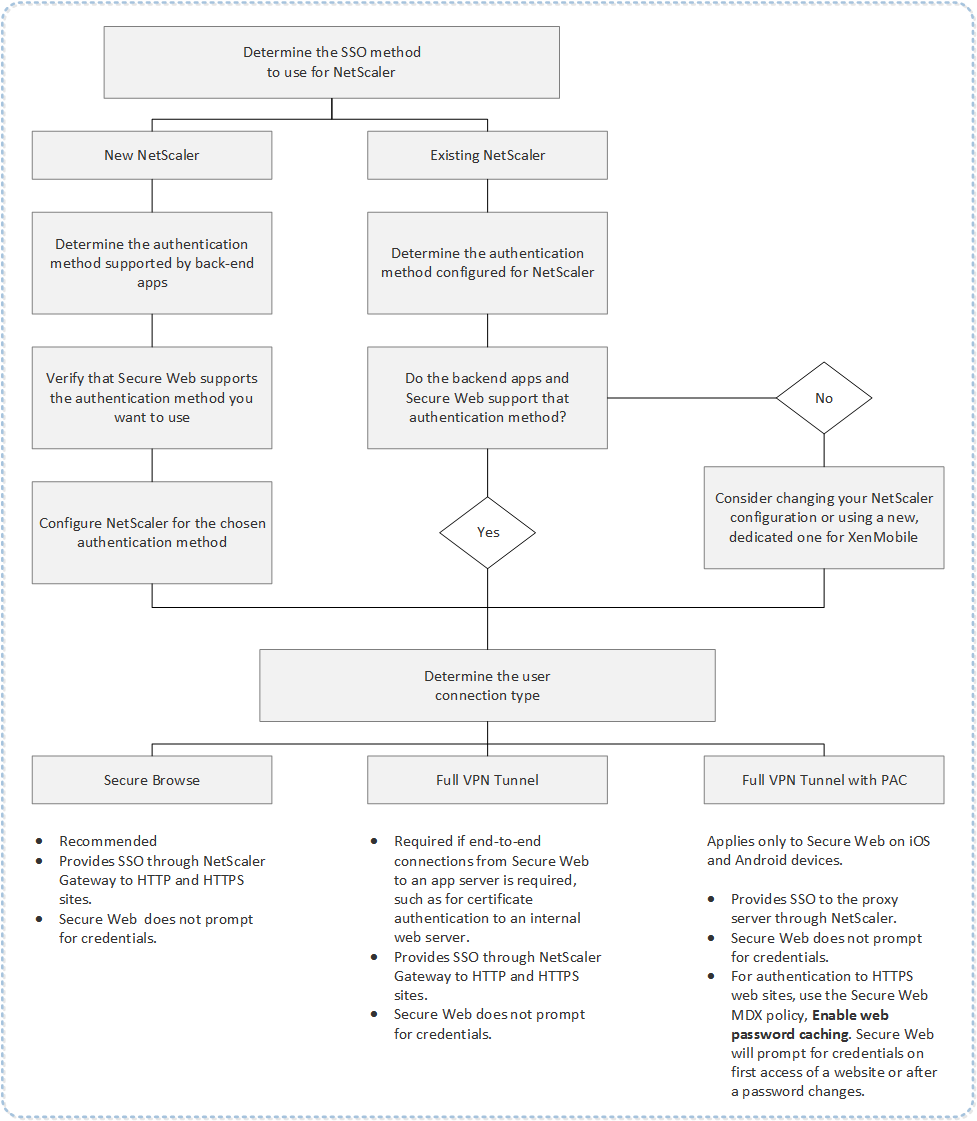

L’organigramme suivant résume le flux de décision pour le SSO et les connexions utilisateur.

Méthodes d’authentification Citrix ADC

Cette section fournit des informations générales sur les méthodes d’authentification prises en charge par Citrix ADC.

Authentification SAML

Lorsque vous configurez Citrix ADC pour le Security Assertion Markup Language (SAML), les utilisateurs peuvent se connecter aux applications web qui prennent en charge le protocole SAML pour l’authentification unique. Citrix Gateway prend en charge l’authentification unique du fournisseur d’identité (IdP) pour les applications web SAML.

Configuration requise :

- Configurez le SSO SAML dans le profil de trafic Citrix ADC.

- Configurez l’IdP SAML pour le service demandé.

Authentification NTLM

Si le SSO pour les applications web est activé dans le profil de session, Citrix ADC effectue automatiquement l’authentification NTLM.

Configuration requise :

- Activez le SSO dans le profil de session ou de trafic Citrix ADC.

Usurpation d’identité Kerberos

XenMobile® prend en charge Kerberos uniquement pour Secure Web. Lorsque vous configurez Citrix ADC pour le SSO Kerberos, Citrix ADC utilise l’usurpation d’identité lorsqu’un mot de passe utilisateur est disponible pour Citrix ADC. L’usurpation d’identité signifie que Citrix ADC utilise les informations d’identification de l’utilisateur pour obtenir le ticket requis pour accéder aux services, tels que Secure Web.

Configuration requise :

- Configurez la stratégie de session « Worx » de Citrix ADC pour lui permettre d’identifier le domaine Kerberos à partir de votre connexion.

- Configurez un compte de délégation contrainte Kerberos (KCD) sur Citrix ADC. Configurez ce compte sans mot de passe et liez-le à une stratégie de trafic sur votre passerelle XenMobile.

- Pour ces détails de configuration et d’autres, consultez le blog Citrix : WorxWeb and Kerberos Impersonation SSO.

Délégation contrainte Kerberos

XenMobile prend en charge Kerberos uniquement pour Secure Web. Lorsque vous configurez Citrix ADC pour le SSO Kerberos, Citrix ADC utilise la délégation contrainte lorsqu’un mot de passe utilisateur n’est pas disponible pour Citrix ADC.

Avec la délégation contrainte, Citrix ADC utilise un compte administrateur spécifié pour obtenir des tickets au nom des utilisateurs et des services.

Configuration requise :

- Configurez un compte KCD dans l’Active Directory avec les autorisations requises et un compte KCD sur Citrix ADC.

- Activez le SSO dans le profil de trafic Citrix ADC.

- Configurez le site web back-end pour l’authentification Kerberos.

Authentification par remplissage de formulaire

Lorsque vous configurez Citrix ADC pour l’authentification unique basée sur formulaire, les utilisateurs peuvent se connecter une seule fois pour accéder à toutes les applications protégées de votre réseau. Cette méthode d’authentification s’applique aux applications qui utilisent les modes Navigation sécurisée ou Tunnel VPN complet.

Configuration requise :

- Configurez le SSO basé sur formulaire dans le profil de trafic Citrix ADC.

Authentification HTTP Digest

Si vous activez le SSO pour les applications web dans le profil de session, Citrix ADC effectue automatiquement l’authentification HTTP Digest. Cette méthode d’authentification s’applique aux applications qui utilisent les modes Navigation sécurisée ou Tunnel VPN complet.

Configuration requise :

- Activez le SSO dans le profil de session ou de trafic Citrix ADC.

Authentification HTTP de base

Si vous activez le SSO pour les applications web dans le profil de session, Citrix ADC effectue automatiquement l’authentification HTTP de base. Cette méthode d’authentification s’applique aux applications qui utilisent les modes Navigation sécurisée ou Tunnel VPN complet.

Configuration requise :

- Activez le SSO dans le profil de session ou de trafic Citrix ADC.

Navigation sécurisée, Tunnel VPN complet ou Tunnel VPN complet avec PAC

Les sections suivantes décrivent les types de connexion utilisateur pour Secure Web. Pour plus d’informations, consultez cet article de Secure Web dans la documentation Citrix : Configuration des connexions utilisateur.

Tunnel VPN complet

Les connexions qui se connectent en tunnel au réseau interne peuvent utiliser un tunnel VPN complet. Utilisez la stratégie de mode VPN préféré de Secure Web pour configurer un tunnel VPN complet. Citrix recommande le tunnel VPN complet pour les connexions qui utilisent des certificats clients ou un SSL de bout en bout vers une ressource du réseau interne. Un tunnel VPN complet gère tout protocole sur TCP. Vous pouvez utiliser un tunnel VPN complet avec les appareils Windows, Mac, iOS et Android.

En mode Tunnel VPN complet, Citrix ADC n’a pas de visibilité à l’intérieur d’une session HTTPS.

Navigation sécurisée

Les connexions qui se connectent en tunnel au réseau interne peuvent utiliser une variante de VPN sans client, appelée Navigation sécurisée. La Navigation sécurisée est la configuration par défaut spécifiée pour la stratégie Mode VPN préféré de Secure Web. Citrix recommande la Navigation sécurisée pour les connexions qui nécessitent une authentification unique (SSO).

En mode Navigation sécurisée, Citrix ADC divise la session HTTPS en deux parties :

- Du client vers Citrix ADC

- De Citrix ADC vers le serveur de ressources back-end.

De cette manière, Citrix ADC a une visibilité complète sur toutes les transactions entre le client et le serveur, ce qui lui permet de fournir le SSO.

Vous pouvez également configurer des serveurs proxy pour Secure Web lorsqu’il est utilisé en mode navigation sécurisée. Pour plus de détails, consultez le blog XenMobile WorxWeb Traffic Through Proxy Server in Secure Browse Mode.

Tunnel VPN complet avec PAC

Vous pouvez utiliser un fichier de configuration automatique de proxy (PAC) avec un déploiement de tunnel VPN complet pour Secure Web sur les appareils iOS et Android. XenMobile prend en charge l’authentification proxy fournie par Citrix ADC. Un fichier PAC contient des règles qui définissent la manière dont les navigateurs web sélectionnent un proxy pour accéder à une URL donnée. Les règles du fichier PAC peuvent spécifier le traitement pour les sites internes et externes. Secure Web analyse les règles du fichier PAC et envoie les informations du serveur proxy à Citrix Gateway. Citrix Gateway n’a pas connaissance du fichier PAC ou du serveur proxy.

Pour l’authentification aux sites web HTTPS : La stratégie MDX de Secure Web Activer la mise en cache des mots de passe web permet à Secure Web de s’authentifier et de fournir le SSO au serveur proxy via MDX.

Tunneling fractionné Citrix ADC

Lors de la planification de votre configuration SSO et proxy, vous devez également décider d’utiliser ou non le tunneling fractionné Citrix ADC. Citrix recommande d’utiliser le tunneling fractionné Citrix ADC uniquement si nécessaire. Cette section offre un aperçu général du fonctionnement du tunneling fractionné : Citrix ADC détermine le chemin du trafic en fonction de sa table de routage. Lorsque le tunneling fractionné Citrix ADC est activé, Secure Hub distingue le trafic réseau interne (protégé) du trafic Internet. Secure Hub effectue cette détermination en fonction du suffixe DNS et des applications Intranet. Secure Hub ne tunnelise alors que le trafic réseau interne via le tunnel VPN. Lorsque le tunneling fractionné Citrix ADC est désactivé, tout le trafic passe par le tunnel VPN.

- Si vous préférez surveiller tout le trafic pour des raisons de sécurité, désactivez le tunneling fractionné Citrix ADC. Par conséquent, tout le trafic passe par le tunnel VPN.

- Si vous utilisez le Tunnel VPN complet avec PAC, vous devez désactiver le tunneling fractionné de Citrix Gateway. Si le tunneling fractionné est activé et que vous configurez un fichier PAC, les règles du fichier PAC remplacent les règles de tunneling fractionné de Citrix ADC. Un serveur proxy configuré dans une stratégie de trafic ne remplace pas les règles de tunneling fractionné de Citrix ADC.

Par défaut, la stratégie Accès réseau est définie sur Tunnelisé vers le réseau interne pour Secure Web. Avec cette configuration, les applications MDX utilisent les paramètres de tunneling fractionné de Citrix ADC. La valeur par défaut de la stratégie Accès réseau diffère pour certaines autres applications de productivité mobile.

Citrix Gateway dispose également d’un mode de tunneling fractionné inversé micro VPN. Cette configuration prend en charge une liste d’exclusion d’adresses IP qui ne sont pas tunnelisées vers Citrix ADC. Au lieu de cela, ces adresses sont envoyées en utilisant la connexion Internet de l’appareil. Pour plus d’informations sur le tunneling fractionné inversé, consultez la documentation de Citrix Gateway.

XenMobile inclut une Liste d’exclusion de tunneling fractionné inversé. Pour empêcher certains sites web de passer par le tunnel via Citrix Gateway : Ajoutez une liste séparée par des virgules de noms de domaine entièrement qualifiés (FQDN) ou de suffixes DNS qui se connectent via le LAN à la place. Cette liste s’applique uniquement au mode Navigation sécurisée avec Citrix Gateway configuré pour le tunneling fractionné inversé.