Stratégie d’appareil BitLocker

Windows 10 et Windows 11 incluent une fonctionnalité de chiffrement de disque appelée BitLocker, qui offre des protections supplémentaires pour les fichiers et le système contre l’accès non autorisé à un appareil Windows perdu ou volé. Pour une protection accrue, vous pouvez utiliser BitLocker avec des puces Trusted Platform Module (TPM), version 1.2 ou ultérieure. Une puce TPM gère les opérations cryptographiques et génère, stocke et limite l’utilisation des clés cryptographiques.

À partir de Windows 10, build 1703, les stratégies MDM peuvent contrôler BitLocker. Vous utilisez la stratégie d’appareil BitLocker dans XenMobile® pour configurer les paramètres disponibles dans l’assistant BitLocker sur les appareils Windows 10 et Windows 11. Par exemple, sur un appareil avec BitLocker activé, BitLocker peut demander aux utilisateurs comment ils souhaitent déverrouiller leur lecteur au démarrage, comment sauvegarder leur clé de récupération et comment déverrouiller un lecteur fixe. Les paramètres de la stratégie d’appareil BitLocker configurent également si :

- Activer BitLocker sur les appareils sans puce TPM.

- Afficher les options de récupération dans l’interface BitLocker.

- Refuser l’accès en écriture à un lecteur fixe ou amovible lorsque BitLocker n’est pas activé.

Remarque :

Une fois le chiffrement BitLocker démarré sur un appareil, vous ne pouvez plus modifier les paramètres BitLocker sur l’appareil ultérieurement en déployant une stratégie d’appareil BitLocker mise à jour.

Pour ajouter ou configurer cette stratégie, accédez à Configurer > Stratégies d’appareil. Pour plus d’informations, consultez Stratégies d’appareil.

Exigences

-

La stratégie d’appareil BitLocker nécessite Windows 10 ou Windows 11 Édition Entreprise.

-

Avant de déployer la stratégie d’appareil BitLocker, préparez votre environnement pour l’utilisation de BitLocker. Pour des informations détaillées de Microsoft, y compris les exigences système et la configuration de BitLocker, consultez BitLocker et les articles sous ce nœud.

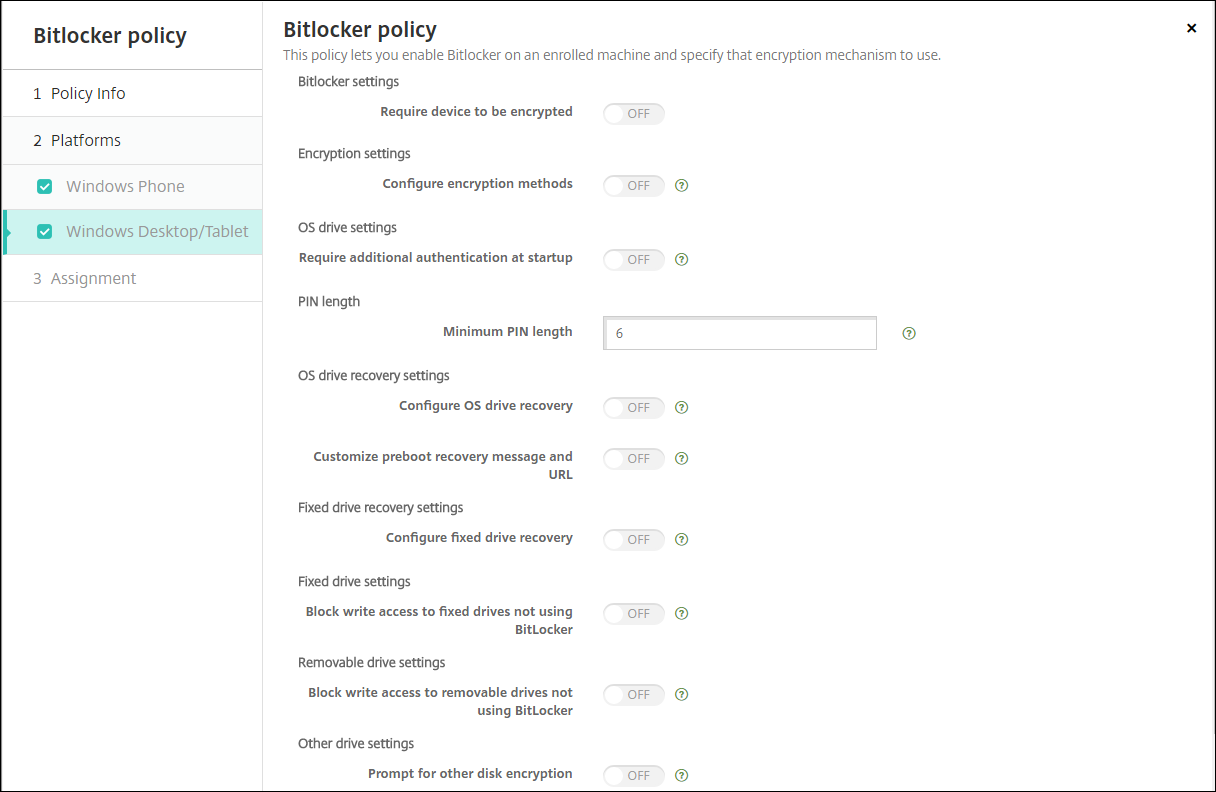

Paramètres Windows pour ordinateurs de bureau et tablettes

-

Exiger le chiffrement de l’appareil : Détermine s’il faut inviter les utilisateurs à activer le chiffrement BitLocker sur l’ordinateur de bureau ou la tablette Windows. Si Activé, l’appareil affiche un message une fois l’inscription terminée, indiquant que l’entreprise exige le chiffrement de l’appareil. Si Désactivé, l’utilisateur n’est pas invité et BitLocker utilise les paramètres de la stratégie. Par défaut : Désactivé.

-

Configurer les méthodes de chiffrement : Détermine les méthodes de chiffrement à utiliser pour des types de lecteurs spécifiques. Si Désactivé, l’assistant BitLocker invite l’utilisateur à choisir la méthode de chiffrement à utiliser pour un type de lecteur. La méthode de chiffrement par défaut pour tous les lecteurs est XTS-AES 128 bits. La méthode de chiffrement par défaut pour les lecteurs amovibles est AES-CBC 128 bits. Si Activé, BitLocker utilise la méthode de chiffrement spécifiée dans la stratégie. Si Activé, ces paramètres supplémentaires apparaissent : Lecteur du système d’exploitation, Lecteur fixe et Lecteur amovible. Choisissez la méthode de chiffrement par défaut pour chaque type de lecteur. Par défaut : Désactivé.

-

Exiger une authentification supplémentaire au démarrage : Spécifie l’authentification supplémentaire requise lors du démarrage de l’appareil. Spécifie également s’il faut autoriser BitLocker sur les appareils qui n’ont pas de puce TPM. Si Désactivé, les appareils sans TPM ne peuvent pas utiliser le chiffrement BitLocker. Pour plus d’informations sur le TPM, consultez l’article de Microsoft, Vue d’ensemble de la technologie Trusted Platform Module. Si Activé, les paramètres supplémentaires suivants apparaissent. Par défaut : Désactivé.

-

Bloquer BitLocker sur les appareils sans puce TPM : Sur un appareil sans puce TPM, BitLocker exige des utilisateurs qu’ils créent un mot de passe de déverrouillage ou une clé de démarrage. La clé de démarrage est stockée sur une clé USB, que l’utilisateur doit connecter à l’appareil avant le démarrage. Le mot de passe de déverrouillage doit comporter au moins huit caractères. Par défaut : Désactivé.

-

Démarrage TPM : Sur un appareil avec TPM, il existe quatre modes de déverrouillage : TPM uniquement, TPM + code PIN, TPM + clé et TPM + code PIN + clé. Le démarrage TPM est destiné au mode TPM uniquement, dans lequel les clés de chiffrement sont stockées dans la puce TPM. Ce mode n’exige pas de l’utilisateur qu’il fournisse des données de déverrouillage supplémentaires. L’appareil de l’utilisateur se déverrouille automatiquement au redémarrage, en utilisant la clé de chiffrement de la puce TPM. Par défaut : Autoriser le TPM.

-

Code PIN de démarrage TPM : Ce paramètre correspond au mode de déverrouillage TPM + code PIN. Un code PIN peut comporter jusqu’à 20 chiffres. Utilisez le paramètre Longueur minimale du code PIN pour spécifier la longueur minimale du code PIN. Un utilisateur configure un code PIN lors de la configuration de BitLocker et fournit le code PIN au démarrage de l’appareil.

-

Clé de démarrage TPM : Ce paramètre correspond au mode de déverrouillage TPM + clé. La clé de démarrage est stockée sur une clé USB ou un autre lecteur amovible, que l’utilisateur doit connecter à l’appareil avant le démarrage.

-

Clé de démarrage et code PIN TPM : Ce paramètre correspond au mode de déverrouillage TPM + code PIN + clé.

Si le déverrouillage réussit, le système d’exploitation commence à se charger. Si le déverrouillage échoue, l’appareil passe en mode de récupération.

-

-

Longueur minimale du code PIN : Longueur minimale du code PIN de démarrage TPM. Par défaut : 6.

-

Configurer la récupération du lecteur du système d’exploitation : Si l’étape de déverrouillage échoue, BitLocker invite l’utilisateur à saisir la clé de récupération configurée. Ce paramètre configure les options de récupération du lecteur du système d’exploitation disponibles pour les utilisateurs s’ils ne disposent pas du mot de passe de déverrouillage ou de la clé de démarrage USB. Par défaut : Désactivé.

-

Autoriser l’agent de récupération de données basé sur un certificat : Spécifie s’il faut autoriser un agent de récupération de données basé sur un certificat. Ajoutez un agent de récupération de données à partir des stratégies de clé publique, qui se trouve dans la console de gestion des stratégies de groupe (GPMC) ou dans l’éditeur de stratégie de groupe local. Pour plus d’informations sur les agents de récupération de données, consultez l’article de Microsoft, Paramètres de stratégie de groupe BitLocker. Par défaut : Désactivé.

-

Créer un mot de passe de récupération de 48 bits pour la récupération du lecteur du système d’exploitation : Spécifie s’il faut autoriser ou exiger des utilisateurs qu’ils utilisent un mot de passe de récupération. BitLocker génère le mot de passe et le stocke dans un fichier ou un compte Microsoft Cloud. Par défaut : Autoriser le mot de passe à 48 chiffres.

-

Créer une clé de récupération de 256 bits : Spécifie s’il faut autoriser ou exiger des utilisateurs qu’ils utilisent une clé de récupération. Une clé de récupération est un fichier BEK, qui est stocké sur une clé USB. Par défaut : Autoriser la clé de récupération de 256 bits.

-

Masquer les options de récupération du lecteur du système d’exploitation : Spécifie s’il faut afficher ou masquer les options de récupération dans l’interface BitLocker. Si Activé, aucune option de récupération n’apparaît dans l’interface BitLocker. Dans ce cas, enregistrez l’appareil dans Active Directory, enregistrez les options de récupération dans Active Directory et définissez Enregistrer les informations de récupération dans AD DS sur Activé. Par défaut : Désactivé.

-

Enregistrer les informations de récupération dans AD DS : Spécifie s’il faut enregistrer les options de récupération dans les services de domaine Active Directory. Par défaut : Désactivé.

-

Configurer les informations de récupération stockées dans AD DS : Spécifie s’il faut stocker le mot de passe de récupération BitLocker ou le mot de passe de récupération et le package de clés dans les services de domaine Active Directory. Le stockage du package de clés prend en charge la récupération de données à partir d’un lecteur physiquement corrompu. Par défaut : Sauvegarder le mot de passe de récupération.

-

Activer BitLocker après le stockage des informations de récupération dans AD DS : Spécifie s’il faut empêcher les utilisateurs d’activer BitLocker à moins que l’appareil ne soit connecté au domaine et que la sauvegarde des informations de récupération BitLocker dans Active Directory ne réussisse. Si Activé, un appareil doit être joint à un domaine avant de démarrer BitLocker. Par défaut : Désactivé.

-

-

Personnaliser le message et l’URL de récupération avant le démarrage : Spécifie si BitLocker affiche un message et une URL personnalisés sur l’écran de récupération. Si Activé, les paramètres supplémentaires suivants apparaissent : Utiliser le message et l’URL de récupération par défaut, Utiliser un message et une URL de récupération vides, Utiliser un message de récupération personnalisé et Utiliser une URL de récupération personnalisée. Si Désactivé, le message et l’URL de récupération par défaut s’affichent. Par défaut : Désactivé.

-

Configurer la récupération du lecteur fixe : Configure les options de récupération pour les utilisateurs d’un lecteur fixe chiffré par BitLocker. BitLocker n’affiche pas de message aux utilisateurs concernant le chiffrement du lecteur fixe. Pour déverrouiller un lecteur au démarrage, un utilisateur fournit un mot de passe ou une carte à puce. Les paramètres de déverrouillage au démarrage, qui ne figurent pas dans cette stratégie, apparaissent dans l’interface BitLocker lorsqu’un utilisateur active le chiffrement BitLocker sur un lecteur fixe. Pour plus d’informations sur les paramètres associés, consultez Configurer la récupération du lecteur du système d’exploitation, plus haut dans cette liste. Par défaut : Désactivé.

-

Bloquer l’accès en écriture aux lecteurs fixes n’utilisant pas BitLocker : Si Activé, les utilisateurs ne peuvent écrire sur les lecteurs fixes que lorsque ces lecteurs sont chiffrés avec BitLocker. Par défaut : Désactivé.

-

Bloquer l’accès en écriture aux lecteurs amovibles n’utilisant pas BitLocker : Si Activé, les utilisateurs ne peuvent écrire sur les lecteurs amovibles que lorsque ces lecteurs sont chiffrés avec BitLocker. Configurez ce paramètre en fonction de si votre organisation autorise l’accès en écriture sur d’autres lecteurs amovibles de l’organisation. Par défaut : Désactivé.

-

Inviter au chiffrement d’autres disques : Permet de désactiver l’invite d’avertissement pour le chiffrement d’autres disques sur les appareils. Par défaut : Désactivé.